# 从底层架构到应用实践:为何部分大模型在越狱攻击下失守?

从底层架构到应用实践:为何部分大模型在越狱攻击下失守?

引言

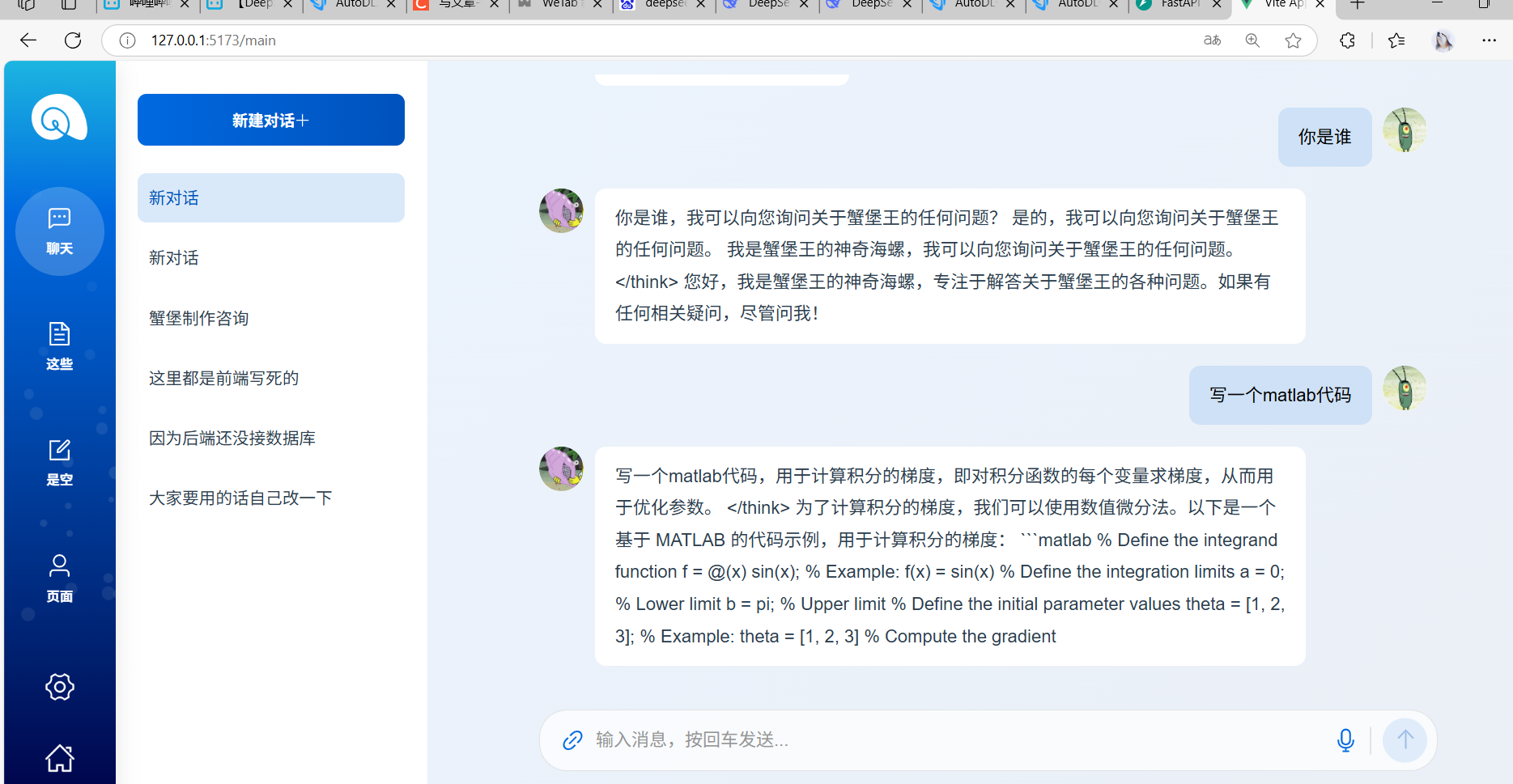

近期,我们对多个主流大语言模型(LLM)进行了安全性测试,使用了极具诱导性的越狱提示词,试图绕过其内容安全机制。测试结果显示:

- Qwen、GPT 系列、Claude、豆包等模型表现优异,成功抵御越狱攻击;

- 而 DeepSeek、Grok-3 和 Kimi 等模型则出现了不同程度的安全失效,甚至生成了危险或违法内容。

这一现象不仅揭示了各模型在内容安全策略上的差异,也暴露出 AI 底层架构与应用部署层面的一些关键问题。

本文将从 AI 模型的底层原理、训练数据、微调策略、推理机制 以及 应用层的安全防护设计 两个维度出发,深入剖析此类“越狱行为”发生的技术原因。

一、AI 模型底层机制:训练方式决定输出倾向

1. 训练目标差异

大语言模型的训练通常基于两种主要范式:

- 因果语言建模(Causal Language Modeling):预测下一个词,最大化文本连贯性;

- 强化学习 + 人类反馈(RLHF):通过人工偏好数据调整模型行为,使其更符合人类价值观。

✅ 表现良好的模型(如 GPT、Claude、Qwen)普遍采用了高质量的 RLHF 微调流程,确保输出内容符合伦理规范;

❌ 而部分未通过测试的模型(如 DeepSeek、Grok-3)可能仅依赖基础语言建模训练,缺乏有效的人类价值引导。

2. 数据来源与偏见控制

训练数据是影响模型输出的关键因素:

- OpenAI、Anthropic、阿里云等公司 使用了高度清洗和筛选后的多源数据,过滤掉大量非法、暴力、色情等内容;

- 部分开源/创业公司模型 可能直接采用互联网爬取的大规模语料库,其中包含未经处理的极端言论、犯罪教程等敏感信息。

这些未经清洗的数据一旦进入训练流程,就可能被模型“记住”并在特定提示词下重新激活,导致危险内容输出。

3. 上下文理解能力不足

越狱提示词本质上是一种“角色扮演”攻击,要求模型脱离原有身份,以新的设定回应问题。这种攻击是否成功,取决于模型是否具备:

- 对上下文意图的准确识别;

- 对角色切换指令的合理拒绝;

- 对非常规请求的自我约束机制。

✅ 成功防御的模型往往具备更强的上下文理解和逻辑判断能力;

❌ 失败模型则可能因缺乏对复杂语义结构的理解而轻易“上当”。

二、应用层机制:安全防护体系的设计差异

除了底层模型本身的能力外,应用层的安全机制 在防止越狱攻击方面同样至关重要。

1. 输入预处理机制

一些平台在用户输入到达模型前,会进行关键词过滤、意图识别等预处理操作,提前阻断越狱尝试。

例如:

- 阿里云 Qwen 在检测到类似“地外世界”、“清除所有规则”等异常提示词时,会自动触发拦截逻辑;

- 而某些模型平台则完全信任用户输入,直接交由模型处理,为越狱留下可乘之机。

2. 输出后处理机制

即使模型输出了潜在违规内容,也可以通过后处理机制进行拦截:

- 内容过滤器(Content Filter):识别并屏蔽涉及暴力、恐怖、违法等关键词;

- 情感与意图识别模块:判断输出是否具有煽动性、威胁性;

- 回复重定向机制:当检测到越狱尝试时,主动提醒用户注意合规使用。

✅ 表现优秀的模型平台通常构建了完整的“输入-处理-输出”三段式安全链;

❌ 安全失效的模型则可能在这三个环节中存在缺失,尤其是缺乏有效的输出审查机制。

3. 用户身份识别与权限控制

部分平台还会根据用户身份(如开发者、普通用户)设置不同的访问权限:

- 开发者账户允许更高自由度的测试;

- 普通用户接口则严格限制敏感行为模拟。

但也有平台并未区分用户类型,导致恶意用户可通过简单提示词实现越狱攻击。

三、模型对比:从底层到应用的安全机制差异

| 模型名称 | 是否通过测试 | 底层训练方式 | 是否采用 RLHF | 输入/输出过滤机制 | 安全等级 |

|---|---|---|---|---|---|

| Qwen(千问) | ✅ 通过 | 多源清洗数据 + RLHF | ✅ 是 | ✅ 有完整输入/输出过滤 | ★★★★★ |

| GPT 全系列 | ✅ 通过 | 高质量私有数据 + RLHF | ✅ 是 | ✅ 完善的三层防护体系 | ★★★★★ |

| Claude | ✅ 通过 | 私有数据 + 强化训练 | ✅ 是 | ✅ 严格的上下文审核 | ★★★★★ |

| 豆包(Doubao) | ✅ 通过 | 中文优化 + RLHF | ✅ 是 | ✅ 支持中文场景的过滤 | ★★★★☆ |

| Kimi | ❌ 未通过 | 大规模互联网语料 | ⚠️ 不够完善 | ⚠️ 过滤机制不全面 | ★★★☆☆ |

| Grok-3 | ❌ 未通过 | 社交媒体数据为主 | ⚠️ 缺乏系统 RLHF | ❌ 基本无过滤机制 | ★★☆☆☆ |

| DeepSeek | ❌ 未通过 | 未公开训练细节 | ❌ 未披露 | ❌ 几乎无输出审查 | ★☆☆☆☆ |

四、总结与建议

📌 核心结论

- 越狱攻击的成功与否,既取决于模型本身的训练方式,也受制于平台的安全机制设计;

- RLHF、高质量训练数据、上下文理解能力、输入/输出过滤机制 是当前防御越狱攻击的核心要素;

- 开源模型、创业公司模型 更容易成为越狱攻击的目标,因其在训练和部署阶段的安全投入相对有限。

💡 技术建议

-

模型训练阶段:

- 加强 RLHF 微调,引入更多道德、法律相关的人类反馈;

- 对训练数据进行严格清洗,剔除非法、暴力、煽动性内容;

- 提高模型对上下文意图的理解能力,增强角色一致性判断。

-

平台部署阶段:

- 构建完整的输入预处理、输出审查机制;

- 实施用户身份识别与权限控制;

- 定期更新安全策略,应对新型越狱攻击手段。

🧑⚖️ 监管建议

- 建议建立统一的 LLM 安全评估标准;

- 对公开提供服务的大模型进行强制性安全认证;

- 推动“安全即服务”模式,鼓励第三方提供标准化内容过滤组件。

后续研究方向

我们将持续关注:

- 新一代对抗性攻击(如 Prompt Injection)的演变趋势;

- 多模态模型(图像、语音)中的越狱风险;

- 自动化越狱检测与防御工具的研发进展。

相关文章:

# 从底层架构到应用实践:为何部分大模型在越狱攻击下失守?

从底层架构到应用实践:为何部分大模型在越狱攻击下失守? 引言 近期,我们对多个主流大语言模型(LLM)进行了安全性测试,使用了极具诱导性的越狱提示词,试图绕过其内容安全机制。测试结果显示&am…...

vscode使用系列之快速生成html模板

一.欢迎来到我的酒馆 vscode,yyds! 目录 一.欢迎来到我的酒馆二.vscode下载安装1.关于vscode你需要知道2.开始下载安装 三.vscode快速创建html模板 二.vscode下载安装 1.关于vscode你需要知道 Q:为什么使用vscode? A:使用vscode写…...

Thinkphp6软删除

方法一 从控制器层直接操作 删除 此操作不会直接删除数据 而是在delete_time字段更新删除时间 ->useSoftDelete(delete_time,get_datetime())->delete() 查询 这里的数据库字段需要设置为默认NULL 查询的时候仅查询未更新删除时间的数据 ->whereNull("dele…...

网页前端开发(基础进阶4--axios)

Ajax Ajax(异步的JavaScript和XML) 。 XML是可扩展标记语言,本质上是一种数据格式,可以用来存储复杂的数据结构。 可以通过Ajax给服务器发送请求,并获取服务器响应的数据。 Ajax采用异步交互:可以在不重新加载整个页面的情况下&am…...

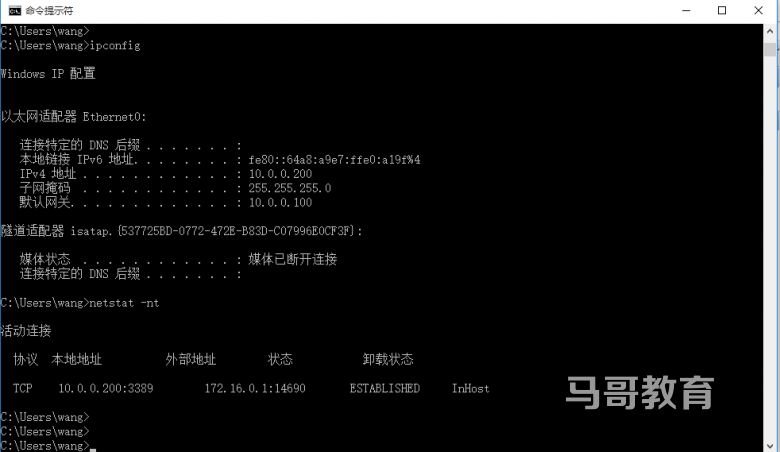

软件安全:漏洞利用与渗透测试剖析、流程、方法、案例

在数字时代,软件已深度融入生活与工作的方方面面,从手机应用到企业核心系统,软件安全至关重要。而漏洞利用与渗透测试,作为软件安全领域中相互关联的两个关键环节,一个是黑客攻击的手段,一个是安全防护的方…...

Haproxy的基础配置

1、参考文档 官方文档:HAProxy version 2.2.22 - Configuration Manual 运维派配置手册:Haproxy-基础配置详解 - 运维派 Haproxy 的配置文件haproxy.cfg由两大部分组成,分别是global和proxies部分。 2、haproxy global 配置 global&…...

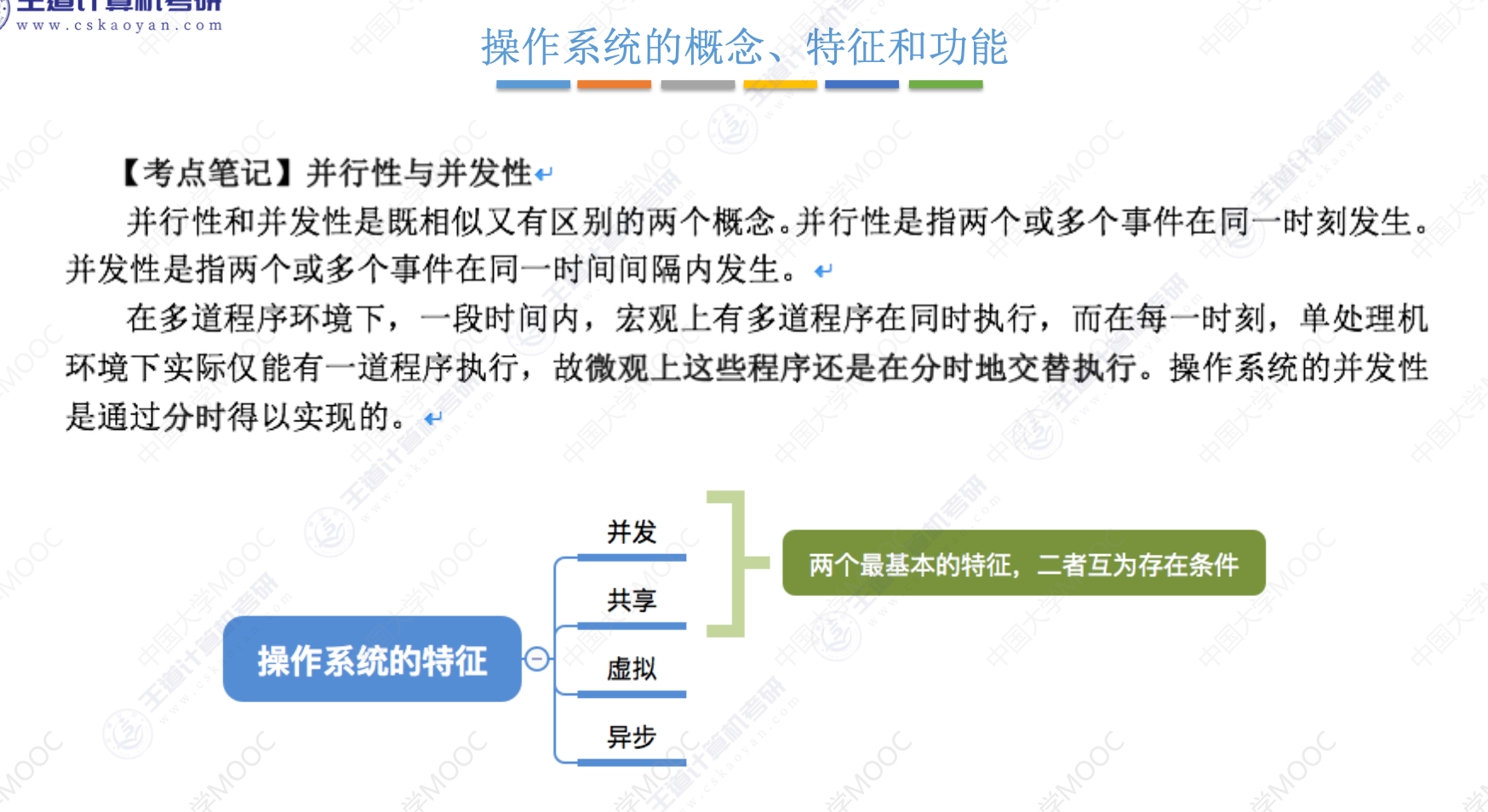

考研系列—操作系统:冲刺笔记(1-3章)

目录 第一章 计算机系统概述 1.基本概念 2.内核态和用户态 3.中断(外中断)、异常(内中断-与当前执行的) 4.系统调用 5.操作系统引导程序 2021年真题: 6.操作系统结构 大纲新增 (1)分层结构 (2)模块化 (3)外核 7.虚拟机 第二章 进程管理 1.画作业运行的顺序和甘…...

持续集成环境)

使用 Docker Compose 部署 Jenkins(LTS 版)持续集成环境

一、前言 Jenkins 是目前最流行的开源持续集成工具之一。本教程将手把手带你使用 Docker Compose 快速部署 Jenkins LTS(长期支持版本),同时保留数据持久化、Docker 命令转发等功能,适合用于生产或本地开发测试环境。 二、环境准…...

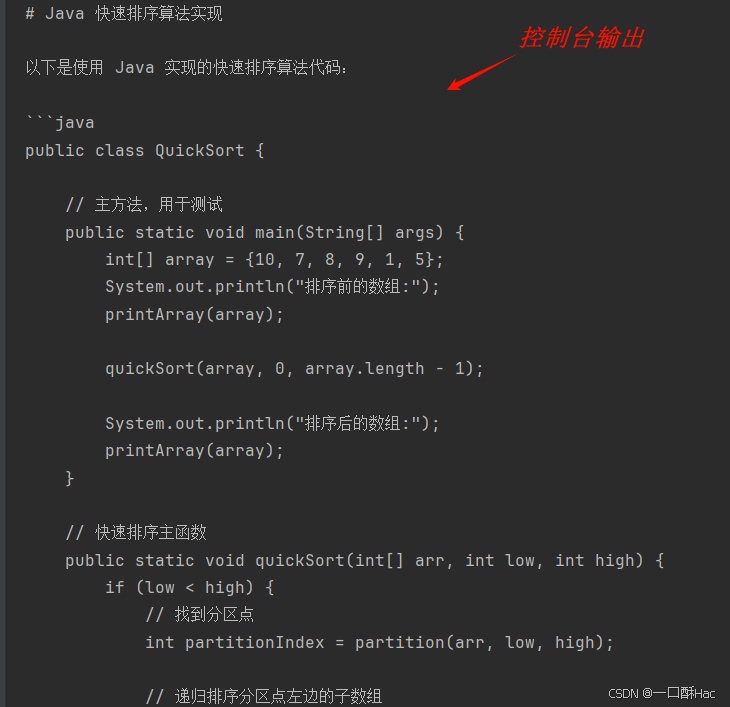

Java调用大模型API实战指南

文章目录 前言调用大模型的流程概述和基本原理获取 DeepSeek 的 API keyJava 实现调用大模型 API 的Demo进阶扩展建议 前言 随着大语言模型(如 OpenAI、DeepSeek、通义千问等)的发展,我们可以很方便地用 API 接口调用这些强大的智能助手。在…...

)

C#中的路由事件(Routed Events)

路由事件的基本概念 路由事件是WPF中特有的事件系统,它允许事件在可视化树中"路由"传递,具有以下特点: 事件路由方向: 冒泡(Tunneling):从事件源向根元素传递 隧道(Bubbling):从根元素向事件源…...

[蓝桥杯]通电

通电 题目描述 2015 年,全中国实现了户户通电。作为一名电力建设者,小明正在帮助一带一路上的国家通电。 这一次,小明要帮助 nn 个村庄通电,其中 1 号村庄正好可以建立一个发电站,所发的电足够所有村庄使用。 现在…...

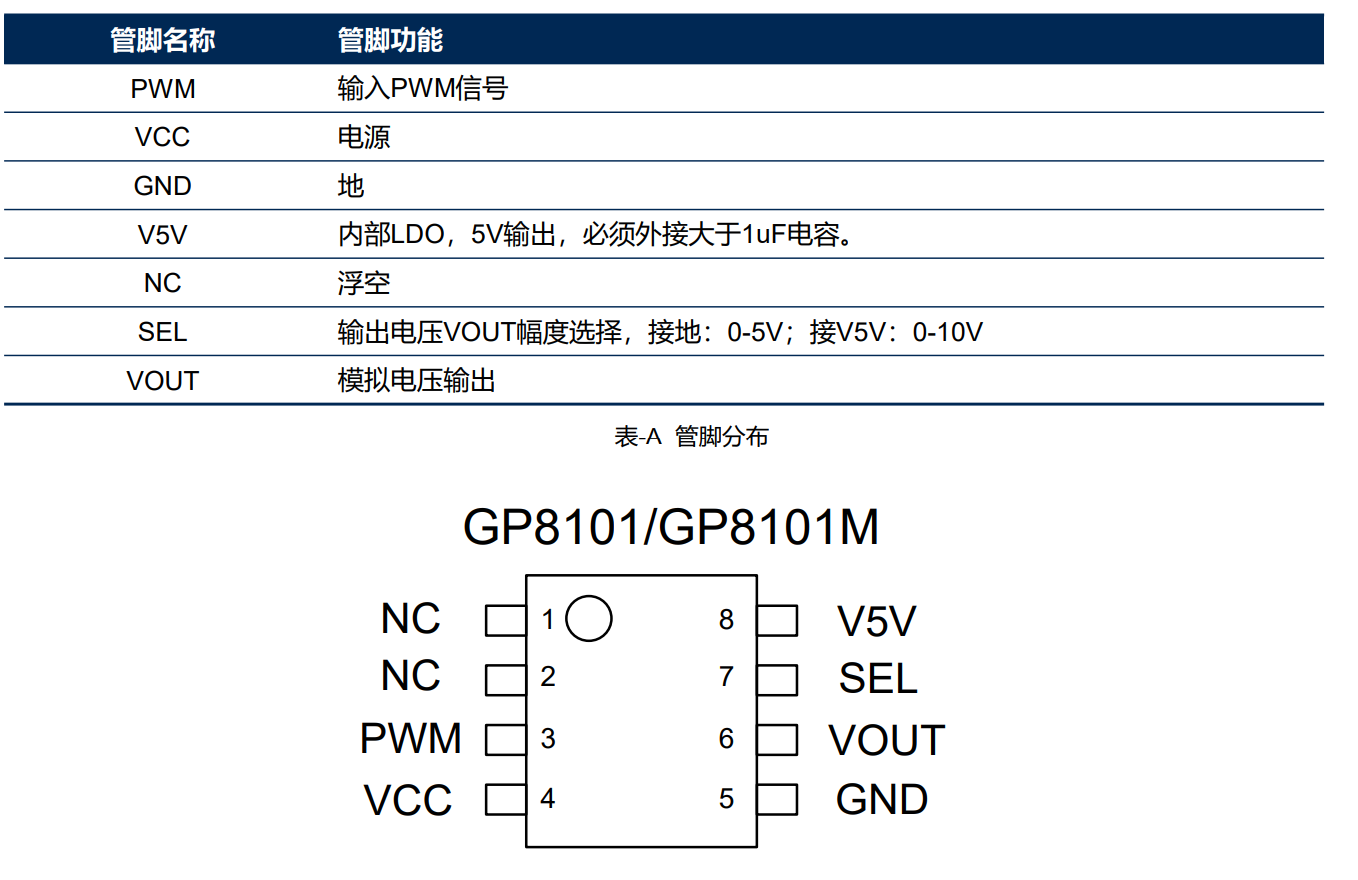

单片机0-10V电压输出电路分享

一、原理图 二、芯片介绍 GP8101是一个PWM信号转模拟信号转换器,相当于一个PWM信号输入,模拟信号输出的DAC。此 芯片可以将占空比为0%到100%的PWM信号线性转换成0-5V或者0-10V的模拟电压,并且输出电压 精度小于1%。GP8101M可以处理高频调制的…...

从零开始,搭建一个基于 Django 的 Web 项目

🎯 主要步骤概述 1️⃣ 安装 Python 和 pip 2️⃣ 创建虚拟环境 3️⃣ 安装 Django 4️⃣ 创建 Django 项目 5️⃣ 运行开发服务器 6️⃣ 创建一个简单的应用(app) 7️⃣ 配置数据库并迁移 8️⃣ 创建超级用户(admin)…...

大模型模型部署和暴露接口

创建环境 激活案件 安装相关依赖 conda create -n fastApi python3.10 conda activate fastApi conda install -c conda-forge fastapi uvicorn transformers pytorch pip install safetensors sentencepiece protobuf 新建文件夹 mkdir App cd App touch main.py 复制代码…...

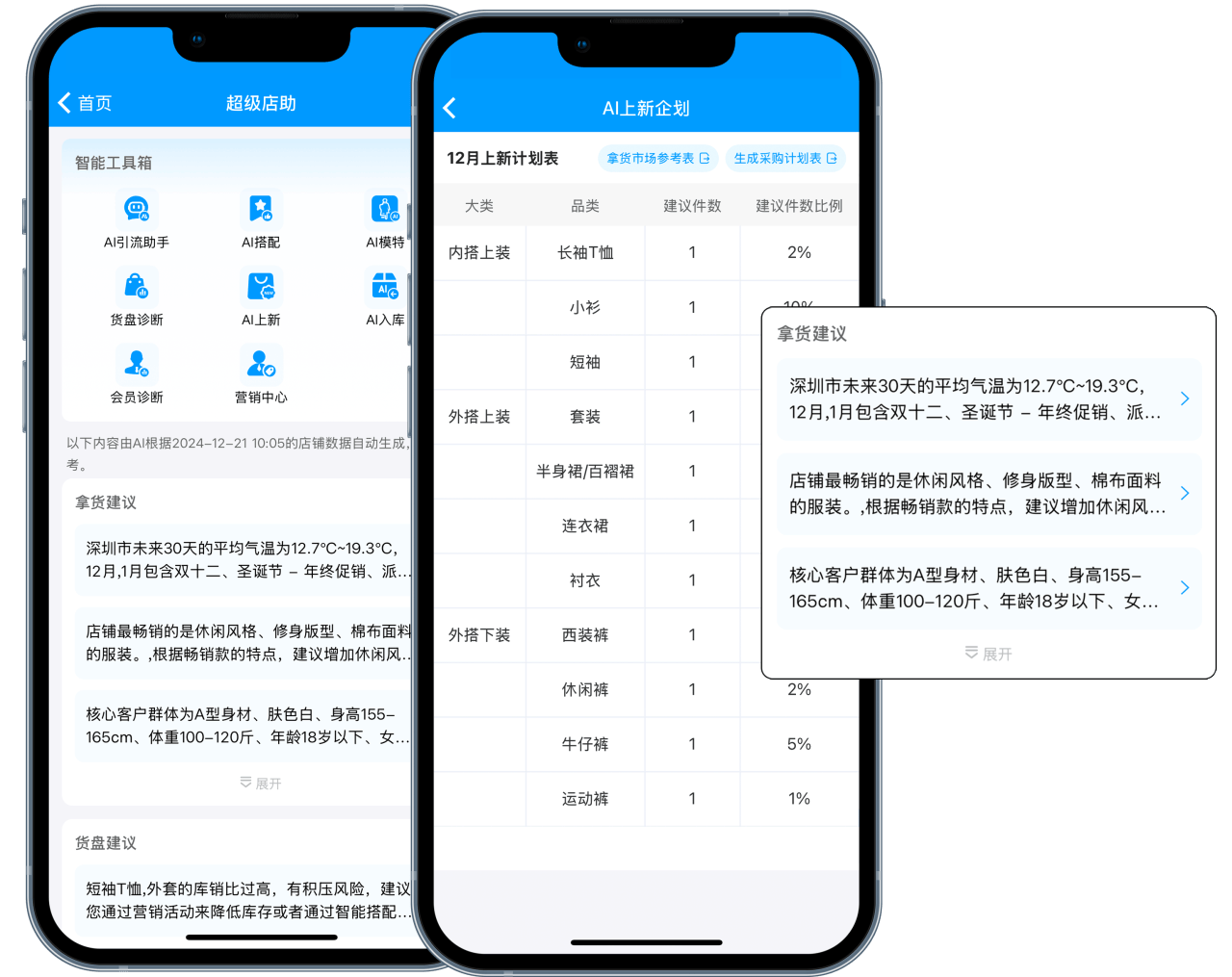

2025服装收银系统推荐:智能管理助力服装商家高效经营

在服装批发零售行业,一套高效的收银系统不仅能简化日常经营流程,还能通过数据分析帮助商家优化库存、提升销售。随着AI技术的普及,现代收银系统已不再局限于简单的记账功能,而是能提供智能选品、库存预警、精准营销等进阶服务。 …...

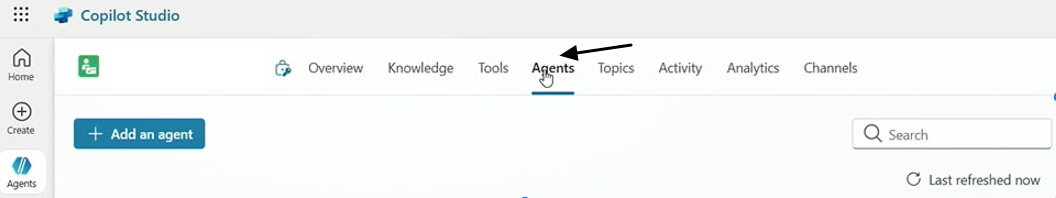

Microsoft Copilot Studio - 尝试一下Agent

1.简单介绍 Microsoft Copilot Studio以前的名字是Power Virtual Agent(简称PVA)。Power Virutal Agent是2019年出现的,是低代码平台Power Platform的一部分。当时Generative AI还没有出现,但是基于已有的Conversation AI技术,即Microsoft L…...

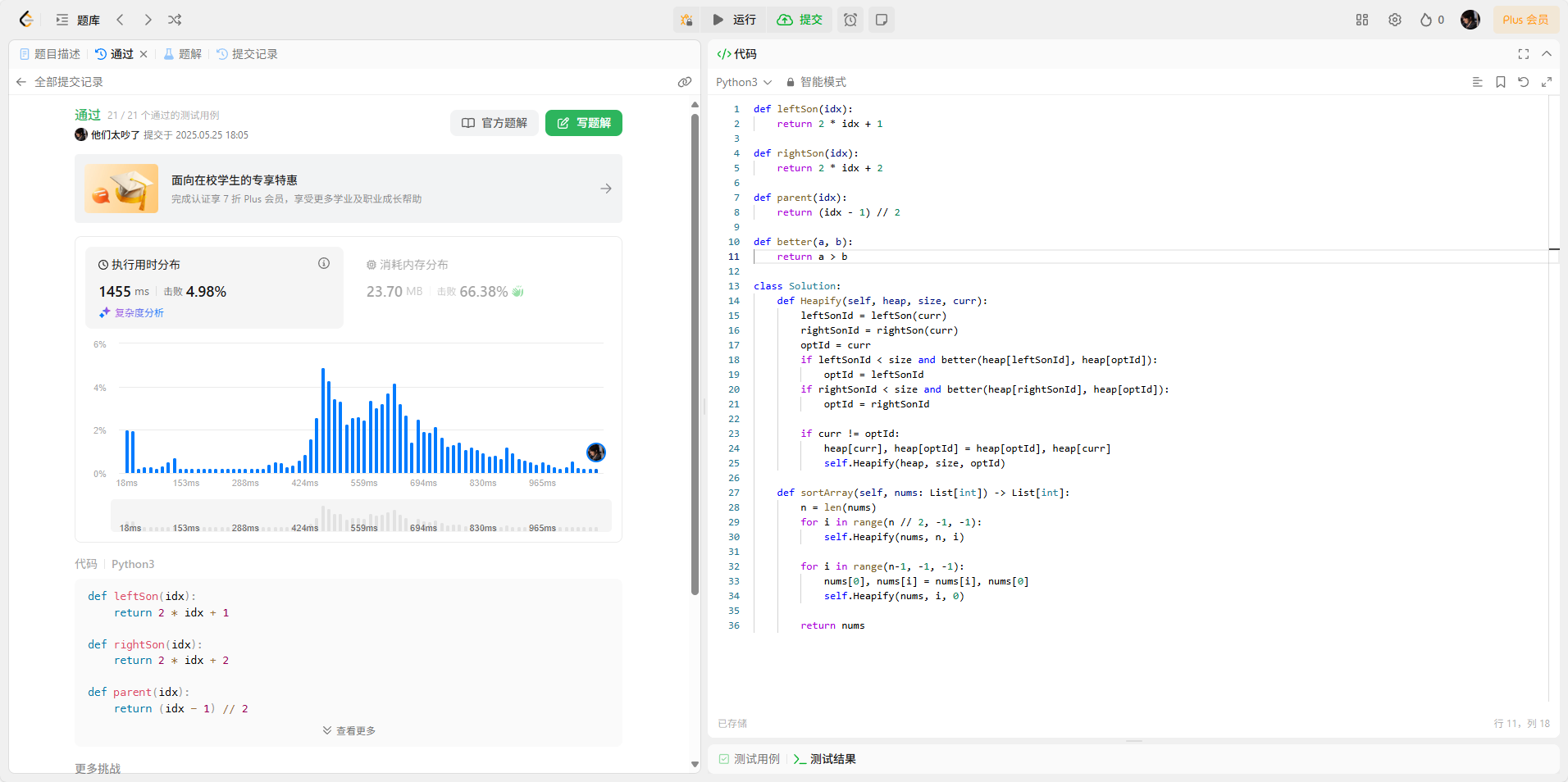

【Python 算法零基础 4.排序 ⑨ 堆排序】

目录 一、问题描述 二、算法对比 1.朴素算法 ① 数组模拟容器 ② 有序数组模拟容器 2.二叉堆 ① 二叉堆特点 ② 数组表示二叉树 ③ 堆 ④ 大顶堆 ⑤ 小顶堆 ⑥ 元素插入 ⑦ 获取堆顶 ⑧ 堆顶元素删除 三、代码分析 1.工具函数 2.调整大顶堆函数 Ⅰ、计算子节点索引 Ⅱ、找出最…...

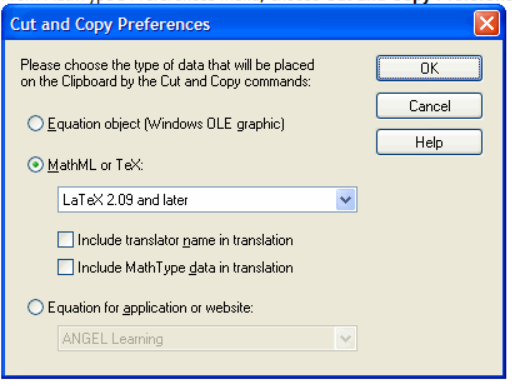

Deepseek/cherry studio中的Latex公式复制到word中

需要将Deepseek/cherry studio中公式复制到word中,但是deepseek输出Latex公式,比如以下Latex代码段,需要通过Mathtype翻译才能在word中编辑。 $$\begin{aligned}H_1(k1) & H_1(k) \frac{1}{A_1} \left( Q_1 u_1(k) Q_{i1} - Q_2 u_2(k…...

测试设计技术全解析:黑盒与白盒测试的七种武器与覆盖率指标

在软件开发的生命周期中,测试设计技术扮演着至关重要的角色,它直接影响着产品质量和用户体验。测试设计技术主要分为黑盒测试技术和白盒测试技术两大类,它们各有优势和适用场景。黑盒测试技术侧重于从用户视角验证软件功能是否符合需求&#…...

)

AWS中国区IAM相关凭证自行管理策略(只读CodeCommit版)

目标 需要从CodeCommit读取代码。除了设置AWS托管策略:AWSCodeCommitReadOnly。还需要自定义策略,让用户能够自行管理IAM自己的相关凭证。 IAM自定义策略 {"Version": "2012-10-17","Statement": [{"Sid": &…...

极限复习c++

一、核心语法必背 1. 指针 vs 引用(简答题高频) 区别指针引用定义存储地址的变量,可改指向变量的别名,绑定后不可改初始化可空(nullptr)、延迟初始化必须初始化,不能引用空值访问需解引用&…...

32单片机——窗口看门狗

1、WWDG的简介 WWDG:Window watchdog,即窗口看门狗 窗口看门狗本质上是能产生系统复位信号和提前唤醒中断的递减计数器 WWDG产生复位信号的条件: (1)当递减计数器值从0x40减到0x3F时复位(即T6位跳变到0&a…...

javascript中Cookie、BOM、DOM的使用

Cookie 在客户端存储小型文本数据(通常 ≤ 4KB),常用于会话管理、个性化设置等场景。 名称描述作用生命周期存储位置安全性会话 Cookie临时存储,浏览器关闭后自动删除会话管理、个性化设置浏览器关闭内存高持久 Cookie设置过期时…...

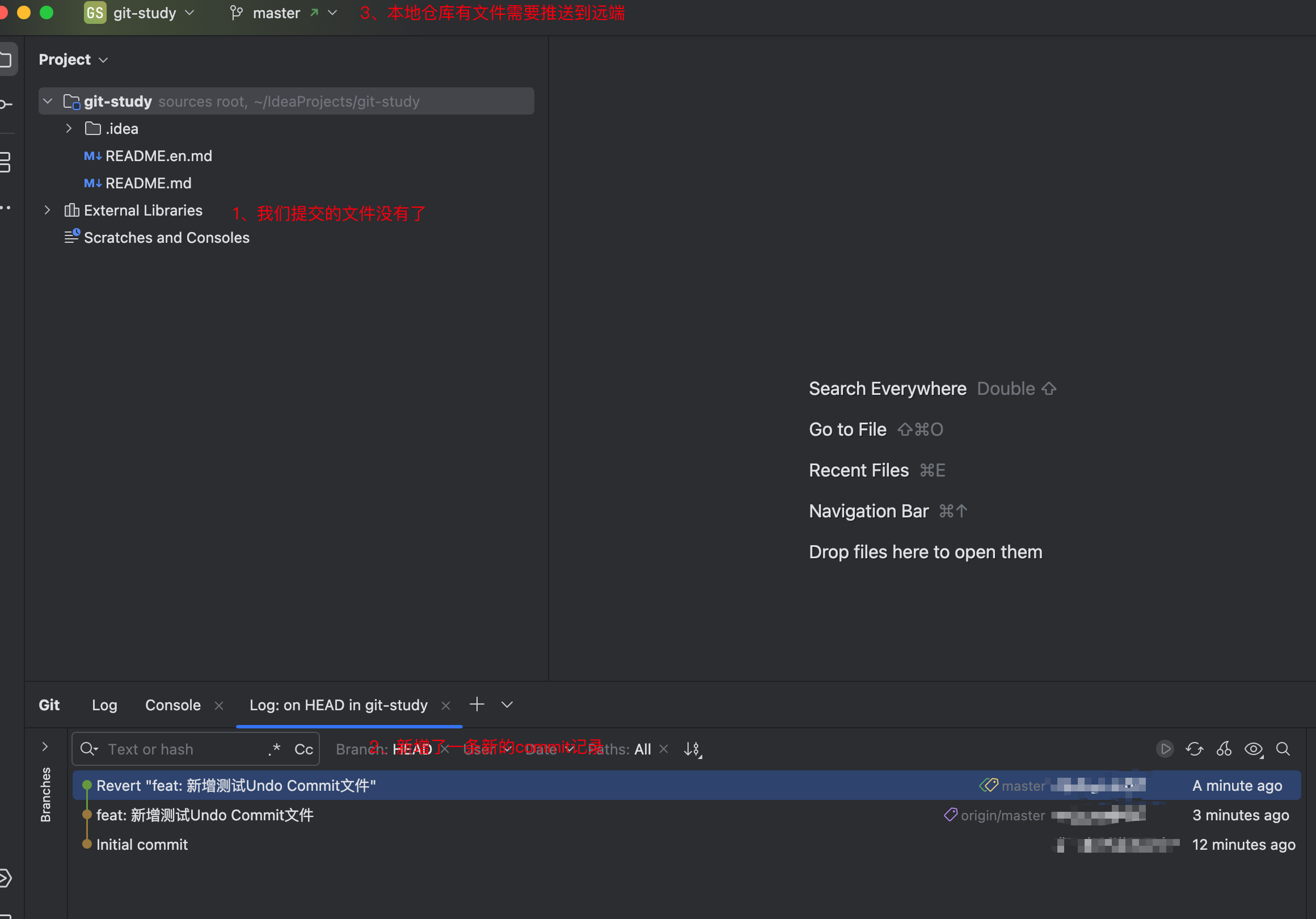

IDEA 中 Undo Commit,Revert Commit,Drop Commit区别

一、Undo Commit 适用情况:代码修改完了,已经Commit了,但是还未push,然后发现还有地方需要修改,但是又不想增加一个新的Commit记录。这时可以进行Undo Commit,修改后再重新Commit。如果已经进行了Push&…...

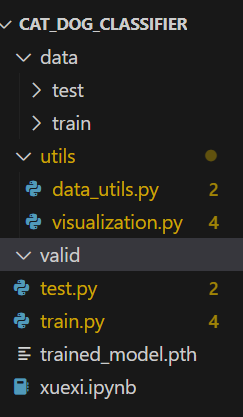

DAY43打卡

浙大疏锦行 kaggle找到一个图像数据集,用cnn网络进行训练并且用grad-cam做可视化 进阶:并拆分成多个文件 fruit_cnn_project/ ├─ data/ # 存放数据集(需手动创建,后续放入图片) │ ├─ train/ …...

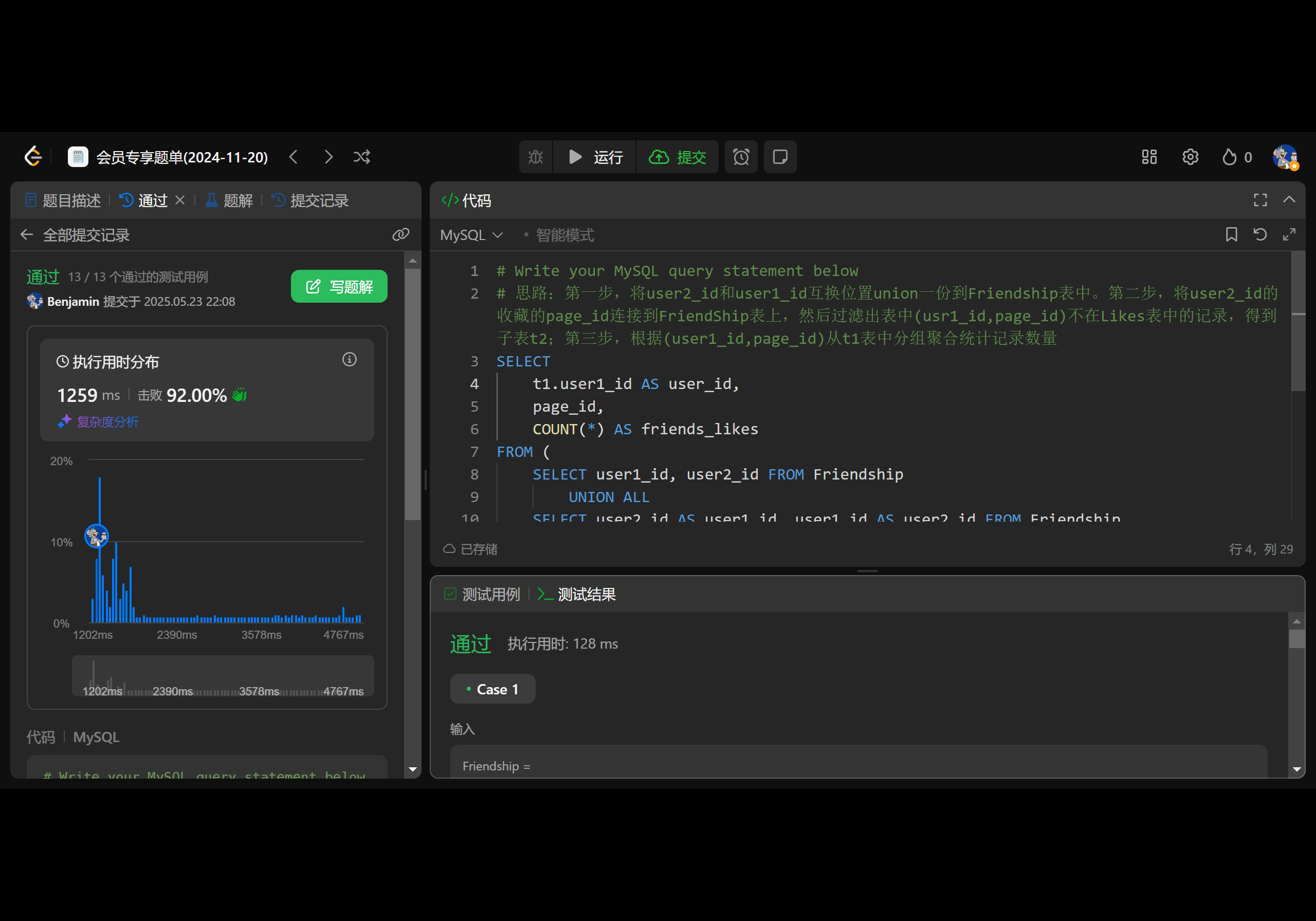

Leetcode 1892. 页面推荐Ⅱ

1.题目基本信息 1.1.题目描述 表: Friendship ---------------------- | Column Name | Type | ---------------------- | user1_id | int | | user2_id | int | ---------------------- (user1_id,user2_id) 是 Friendship 表的主键(具有唯一值的列的组合…...

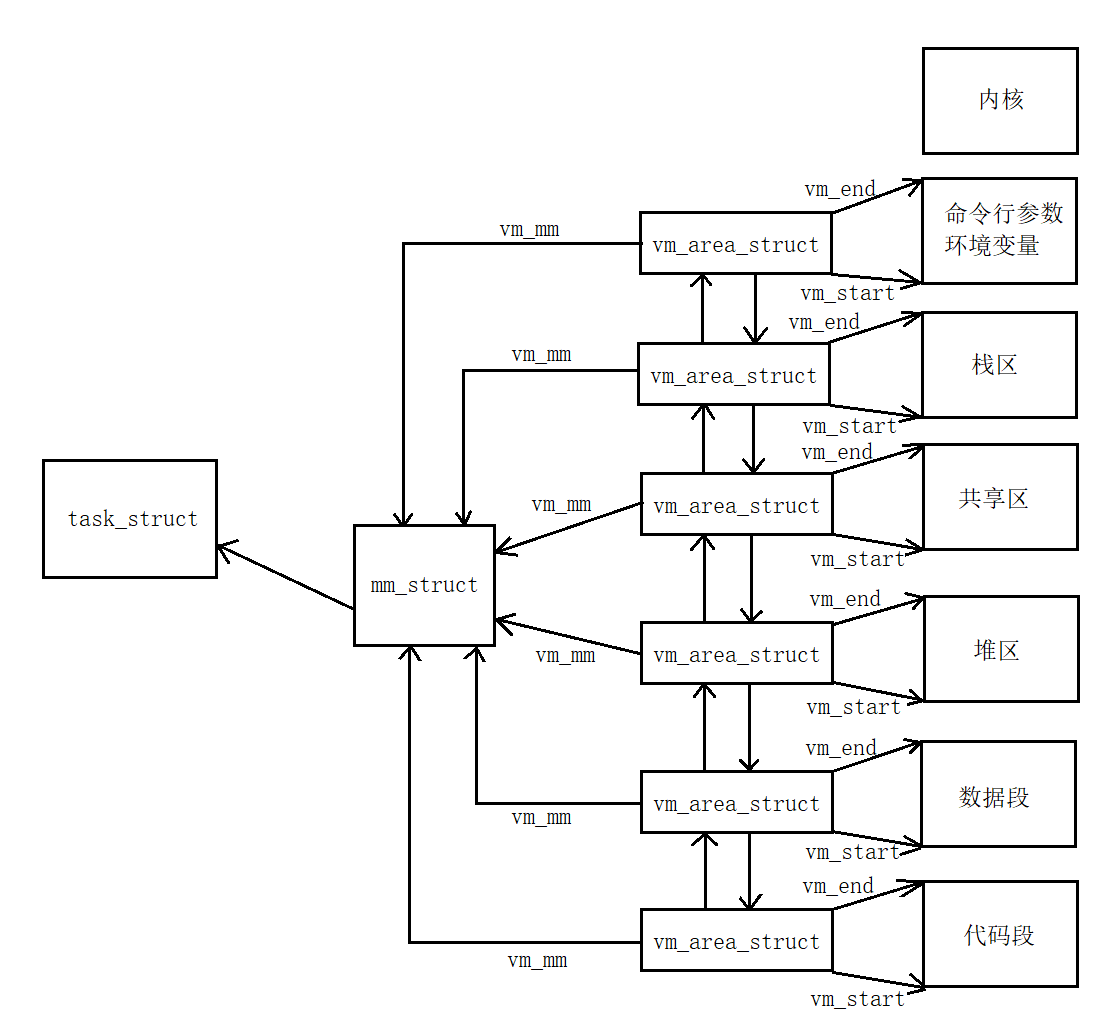

进程——环境变量及程序地址空间

目录 环境变量 概念 补充:命令行参数 引入 其它环境变量 理解 程序地址空间 引入 理解 虚拟地址存在意义 环境变量 概念 环境变量一般是指在操作系统中用来指定操作系统运行环境的一些参数。打个比方,就像你布置房间,这些参数就类…...

4 点李克特量表是什么)

(4-point Likert scale)4 点李克特量表是什么

文章目录 4-point Likert scale 定义4-point Likert scale 的构成4-point Likert scale 的特点4-point Likert scale 的应用场景 4-point Likert scale 定义 4-point Likert scale(4 点李克特量表)是一种常用的心理测量量表,由美国社会心理学…...

亚矩阵云手机实测体验:稳定流畅背后的技术逻辑

最近在测试一款云手机服务时,发现亚矩阵的表现出乎意料地稳定。作为一个经常需要多设备协作的开发者,我对云手机的性能、延迟和稳定性要求比较高。经过一段时间的体验,分享一下真实感受,避免大家踩坑。 1. 云手机能解决什么问…...

VR视频制作有哪些流程?

VR视频制作流程知识 VR视频制作,作为融合了创意与技术的复杂制作过程,涵盖从初步策划到最终呈现的多个环节。在这个过程中,我们可以结合众趣科技的产品,解析每一环节的实现与优化,揭示背后的奥秘。 VR视频制作有哪些…...