AI 时代下语音与视频伪造的网络安全危机

引言

在人工智能技术的推动下,语音合成、视频生成等技术取得了突破性进展,Deepfake、AI 语音克隆等工具让语音和视频伪造变得愈发简单且逼真。这些技术在娱乐、影视等领域带来便利的同时,也被不法分子利用,引发了一系列网络安全问题。从金融诈骗到政治舆论操纵,语音与视频伪造正成为网络安全领域的新威胁。本文将结合实际问题、项目实践、典型案例,深入探讨语音和视频伪造的风险及应对策略。

一、语音与视频伪造面临的安全问题

(一)个人隐私与财产安全威胁

- 语音克隆诈骗:攻击者通过收集目标对象的少量语音样本,利用 AI 语音合成技术克隆其声音,然后冒充本人向亲友、合作伙伴借钱或进行金融交易。例如,某用户的语音信息被窃取后,骗子克隆其声音向其父母打电话,以 “突发意外急需用钱” 为由,成功骗取数十万元。

- 深度伪造视频欺诈:利用 Deepfake 技术生成虚假视频,篡改人物形象和对话内容。在电商领域,伪造知名主播带货视频引导消费者购买假冒伪劣商品;在金融场景,伪造用户本人操作视频申请贷款,导致用户背负债务。

(二)企业与机构的信任危机

- 商业决策误导:企业高管的语音或视频被伪造,用于发布虚假的战略决策、财务报告等信息,干扰企业正常运营,导致股价波动、合作伙伴信任丧失。例如,伪造某上市公司 CEO 的视频宣布公司重大重组消息,引发股票市场剧烈震荡。

- 内部信息泄露风险:伪造员工语音或视频绕过企业的身份验证系统,访问敏感数据或控制关键业务系统,造成企业核心技术、商业机密泄露。

(三)社会与政治稳定冲击

- 舆论操纵:伪造政治人物的语音或视频发表不当言论,制造社会恐慌,影响公众舆论导向,甚至引发社会动荡。如某些国家曾出现伪造领导人视频煽动民众抗议的事件。

- 虚假新闻传播:利用伪造的语音和视频制作虚假新闻,误导公众认知,损害媒体公信力,破坏社会信息生态平衡。

二、项目实践与案例分析

(一)某金融机构语音交易防欺诈项目

- 项目背景:该金融机构频繁接到客户投诉,称有人冒充其声音进行电话转账操作,导致资金损失。为保障客户资金安全,维护机构信誉,启动语音交易防欺诈项目。

- 技术实现:

- 声纹识别升级:采用多模态声纹识别技术,除了分析语音的声学特征(如语调、音色、频率),还结合说话习惯、语速变化等行为特征进行身份验证。同时,建立动态声纹模型,定期更新用户声纹数据,适应客户声音因环境、健康等因素产生的变化。

- 交易风险评估:在语音交易过程中,实时监测通话环境(如背景噪音、回声)、交易行为(如转账金额、频率)等信息,结合声纹识别结果进行综合风险评估。若系统判断交易存在风险,立即启动二次身份验证,要求客户通过短信验证码、指纹识别等方式确认交易。

- AI 伪造检测:引入深度学习模型,分析语音信号中的异常特征,如不自然的停顿、频率突变等,识别 AI 合成语音。通过大量真实语音和伪造语音样本进行训练,不断优化检测模型的准确率。

- 成果与反馈:项目上线后,语音交易诈骗案件减少了 85%,客户对金融机构的信任度显著提升。同时,通过对诈骗案例的分析,持续优化声纹识别和伪造检测算法,进一步提高系统的防护能力。

(二)某社交媒体平台视频内容审核项目

- 项目背景:该社交媒体平台上出现大量伪造视频,传播虚假信息,引发用户投诉,严重影响平台声誉和用户体验。为净化内容生态,开展视频内容审核项目。

- 技术实现:

- 视觉特征分析:利用计算机视觉技术,提取视频中的人脸特征、物体运动轨迹、光影变化等信息,与真实视频的特征分布进行对比。例如,检测人脸的微小扭曲、不自然的表情变化,以及物体运动不符合物理规律的情况。

- 元数据验证:检查视频的元数据信息,如拍摄设备型号、时间戳、GPS 定位等,判断视频来源的真实性。对于元数据缺失或异常的视频,进行重点审核。

- 用户举报与协同过滤:鼓励用户举报疑似伪造的视频,建立用户举报反馈机制。同时,结合用户行为数据(如点赞、评论、分享),利用协同过滤算法,对高风险视频进行优先审核和处理。

- 成果与反馈:项目实施后,平台上伪造视频的传播量下降了 70%,用户举报的有效率提高了 40%。通过不断优化审核算法和流程,平台的内容审核效率和准确性得到进一步提升。

(三)某政府部门视频会议安全保障项目

- 项目背景:在远程办公和视频会议常态化的背景下,政府部门面临视频会议被入侵、参会人员身份被伪造的风险。为确保视频会议的安全性和保密性,启动视频会议安全保障项目。

- 技术实现:

- 多重身份认证:采用 “用户名 + 密码 + 动态验证码 + 人脸识别” 的多重身份认证方式,确保参会人员身份真实。在会议过程中,实时监测参会人员的视频画面,通过人脸识别技术验证身份的持续性。

- 视频流加密传输:对视频会议的音视频流进行端到端加密,使用 AES - 256 等高强度加密算法,防止视频内容被窃取和篡改。同时,采用数字签名技术保证视频流的完整性和来源可靠性。

- 异常行为检测:利用 AI 分析参会人员的行为模式,如频繁切换摄像头、异常发言等,及时发现可疑行为并发出预警。对于高风险行为,立即中断该参会人员的连接,并进行人工核查。

- 成果与反馈:该项目保障了政府部门多次重要视频会议的安全进行,未发生一起身份伪造和信息泄露事件,为远程政务工作的安全开展提供了有力支持。

三、项目复盘与经验总结

(一)技术迭代是核心

语音和视频伪造技术不断更新,防御技术必须紧跟其发展步伐。在项目实践中,需要持续关注 AI 领域的最新研究成果,及时将新的算法和模型应用到安全防护系统中。例如,随着生成对抗网络(GAN)在伪造技术中的应用,防御系统也需要引入对抗学习机制,提升伪造检测能力。

(二)多技术融合是关键

单一的技术手段难以有效应对复杂的伪造攻击,需要将声纹识别、计算机视觉、密码学、大数据分析等多种技术融合。如在金融防欺诈项目中,结合声纹识别、交易行为分析和 AI 伪造检测,形成多层次的防护体系。

(三)用户参与不可或缺

用户是伪造攻击的直接接触者和受害者,他们的反馈和参与对于发现新型伪造手段、优化防护策略至关重要。建立良好的用户举报机制,及时处理用户反馈的问题,并将相关信息用于改进安全系统。

(四)法律法规与行业标准需完善

目前,对于语音和视频伪造的法律界定和处罚标准尚不完善,导致打击此类违法行为存在一定难度。企业和机构在项目实践中,应积极推动相关法律法规的制定和行业标准的建立,为网络安全防护提供法律保障。

四、语音与视频伪造防护的技术要点

(一)语音伪造检测技术

- 声纹特征分析:提取语音的梅尔频率倒谱系数(MFCC)、线性预测倒谱系数(LPCC)等声学特征,通过对比真实声纹模型和待检测语音的特征差异,判断语音是否为伪造。

- 生成痕迹识别:研究 AI 合成语音的特有痕迹,如不自然的韵律、异常的共振峰变化等。利用深度学习模型(如卷积神经网络 CNN、循环神经网络 RNN)对这些痕迹进行学习和识别。

- 环境信息验证:分析语音中的背景噪音、混响等环境信息,判断其与说话场景的一致性。例如,检测语音中是否存在与实际场景不符的噪音特征,如在安静室内环境出现嘈杂的街道声音。

(二)视频伪造检测技术

- 人脸特征校验:运用人脸识别技术,检测视频中人脸的五官比例、皮肤纹理、眼部细节等特征的真实性。通过对比不同帧之间的人脸特征变化,发现伪造视频中常见的特征不一致问题。

- 运动规律分析:分析视频中物体和人物的运动轨迹、速度、加速度等物理规律,判断是否存在不自然的运动模式。例如,检测人物动作是否流畅、物体运动是否符合牛顿力学定律。

- 数字水印与指纹技术:在原始视频中嵌入不可见的数字水印或指纹信息,通过检测视频中是否存在合法的水印或指纹,验证视频的真实性和完整性。

(三)身份认证与加密技术

- 多模态身份认证:结合生物特征(如声纹、人脸、指纹)、行为特征(如打字习惯、鼠标操作)和动态口令等多种方式进行身份认证,提高身份验证的准确性和安全性。

- 加密传输与存储:对语音和视频数据在传输和存储过程中进行加密处理,防止数据被窃取和篡改。采用安全的加密算法和密钥管理机制,确保数据的保密性和完整性。

在 AI 技术快速发展的今天,语音和视频伪造带来的网络安全威胁不容忽视。通过不断的项目实践、经验总结和技术创新,构建全面的防护体系,才能有效应对这一挑战。同时,还需要政府、企业、科研机构和社会公众共同努力,完善法律法规,提升技术水平,营造安全可靠的网络环境。

相关文章:

AI 时代下语音与视频伪造的网络安全危机

引言 在人工智能技术的推动下,语音合成、视频生成等技术取得了突破性进展,Deepfake、AI 语音克隆等工具让语音和视频伪造变得愈发简单且逼真。这些技术在娱乐、影视等领域带来便利的同时,也被不法分子利用,引发了一系列网络安全问…...

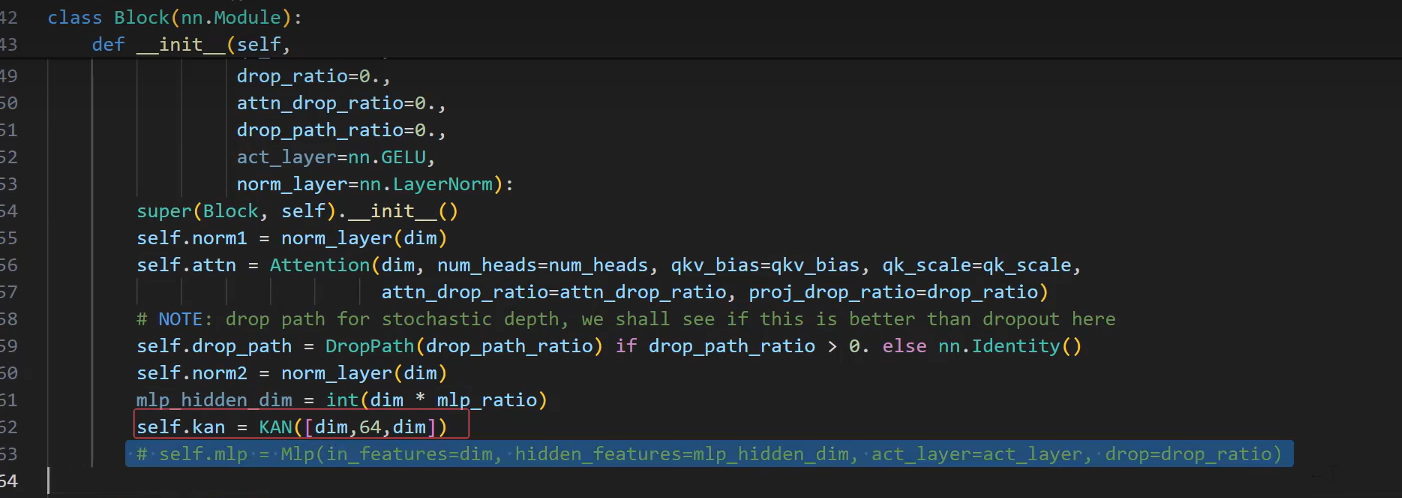

模块缝合-把A模块换成B模块(没写完)

把MLP Head替换为KAN 1.在model文件下新建一个python文件 2.把 模块文件里的整个KAN代码复制到新的python文件中 3.在开头导入 from model.KAN(新建文件名) import KAN(新建文件中的类名) 4.sys.path.append(r"D: Icode(Kansformer"…...

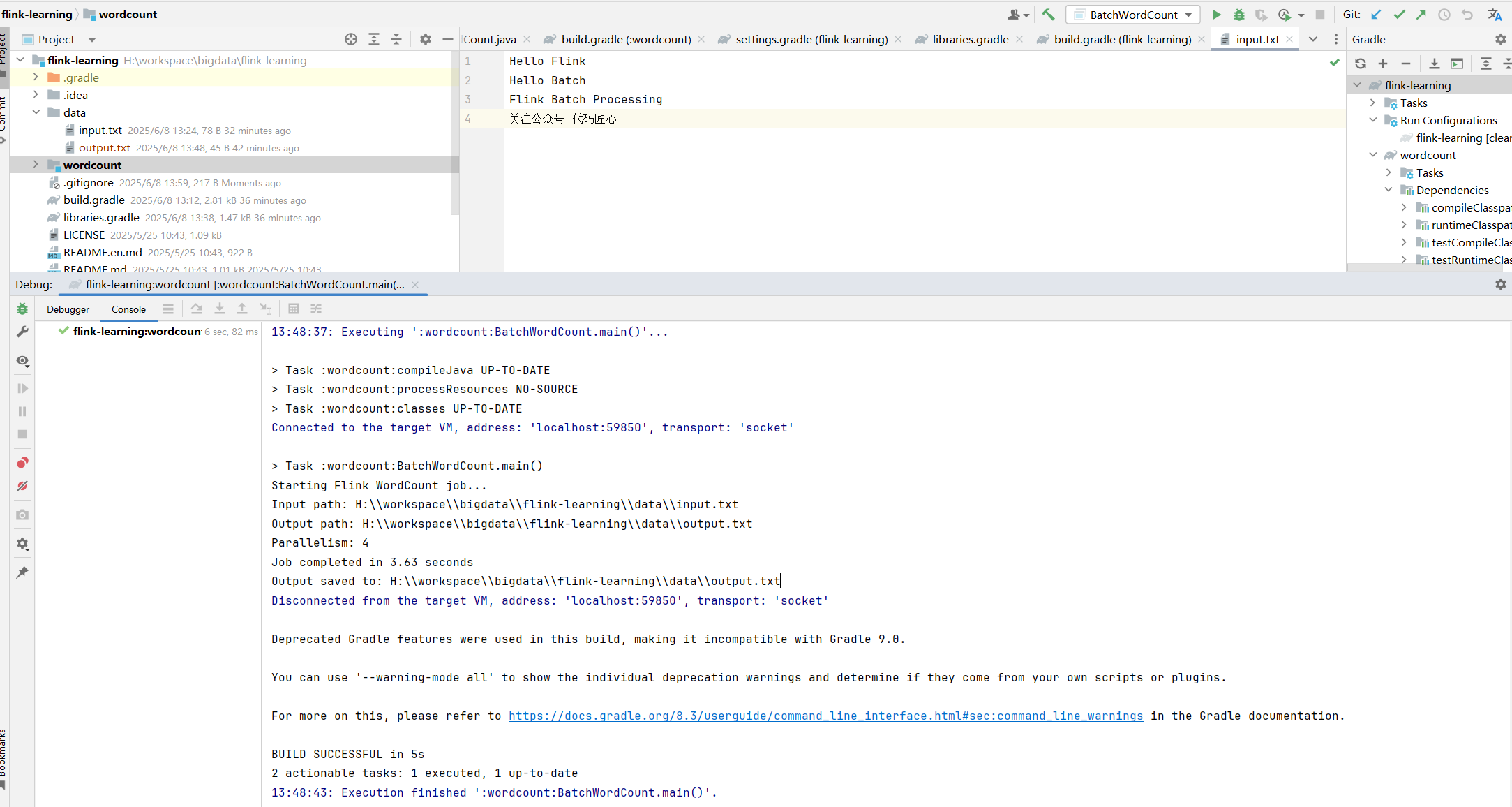

从零开始学Flink:揭开实时计算的神秘面纱

一、为什么需要Flink? 当你在电商平台秒杀商品时,1毫秒的延迟可能导致交易失败;当自动驾驶汽车遇到障碍物时,10毫秒的计算延迟可能酿成事故。这些场景揭示了一个残酷事实:数据的价值随时间呈指数级衰减。 传统批处理…...

一、ES6-let声明变量【解刨分析最详细】

一、块级作用域 { let Tim"Tim是靓仔!" } console.log("Tim:",Tim) 打印结果:Tim未进行任何定义! 原因:因为Tim定义再块级{}里面,它的声音Tim只服务于该块级里面。而打印结果是再块级外面&#…...

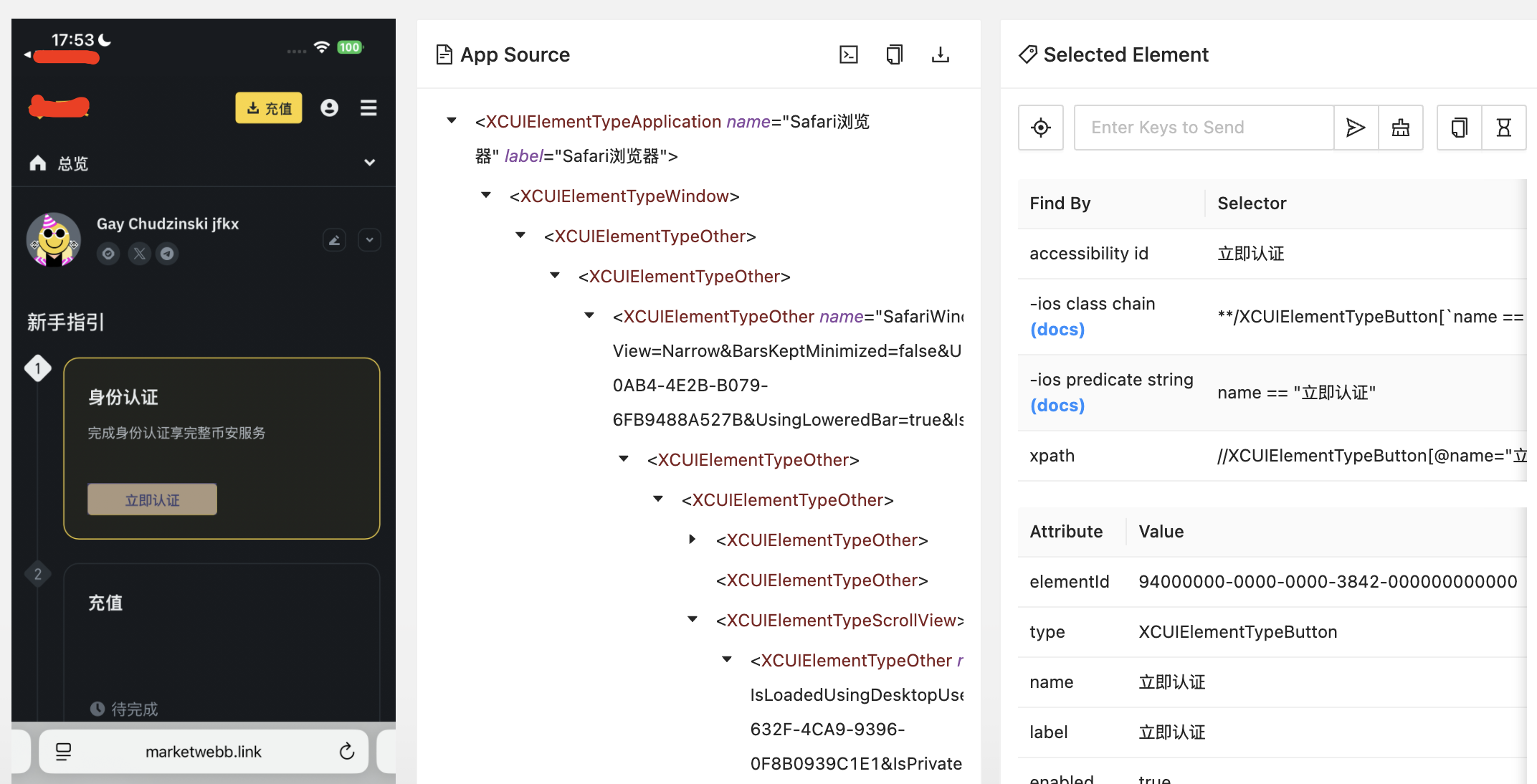

Appium如何支持ios真机测试

ios模拟器上UI自动化测试 以appiumwebdriverio为例,详细介绍如何在模拟器上安装和测试app。在使用ios模拟器前,需要安装xcode,创建和启动一个simulator。simulator创建好后,就可以使用xcrun simctl命令安装被测应用并开始测试了。…...

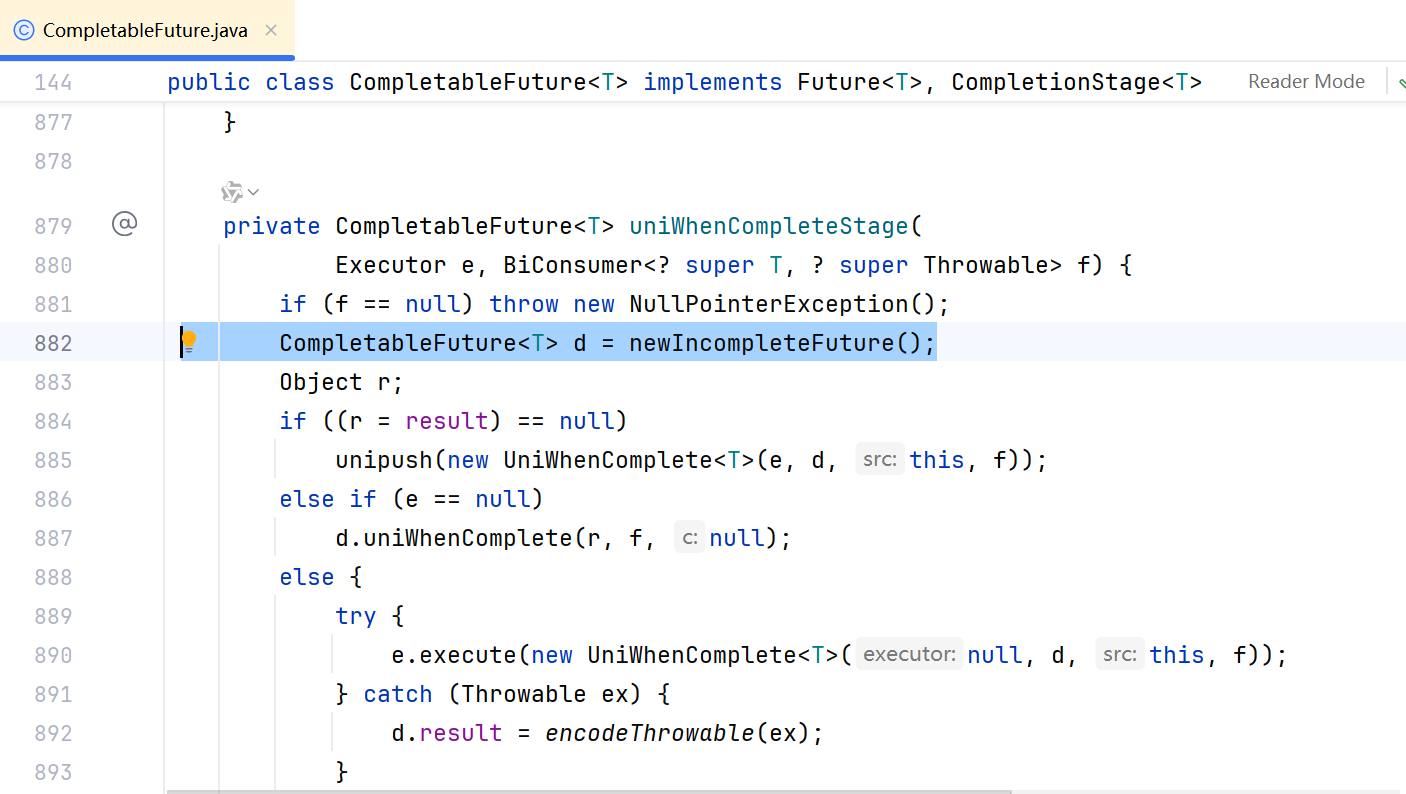

JDK17 Http Request 异步处理 源码刨析

为什么可以异步? #调用起始源码 // 3. 发送异步请求并处理响应 CompletableFuture future client.sendAsync( request, HttpResponse.BodyHandlers.ofString() // 响应体转为字符串 ).thenApply(response -> { // 状态码检查(非200系列抛出异常&…...

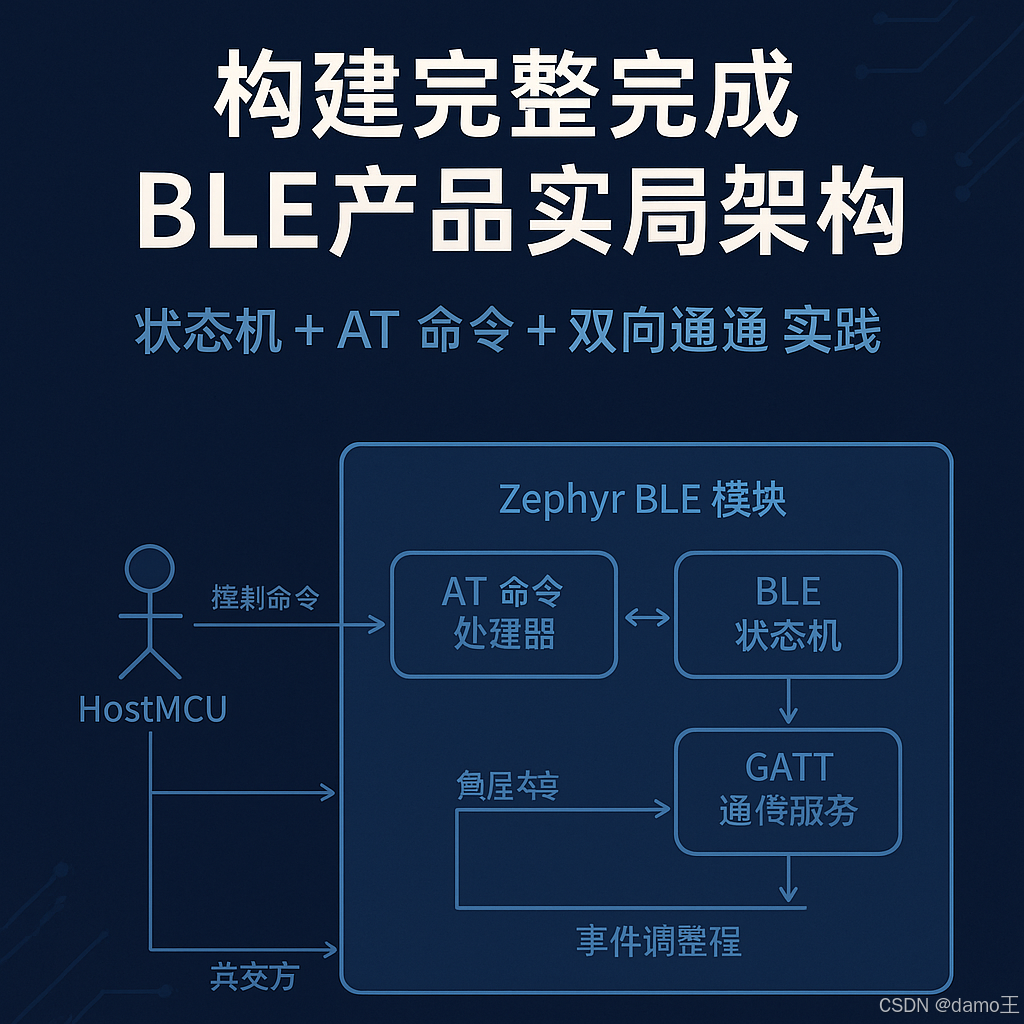

【Zephyr 系列 8】构建完整 BLE 产品架构:状态机 + AT 命令 + 双通道通信实战

🧠关键词:Zephyr、BLE、状态机、双向透传、AT 命令、Buffer、主从共存、系统架构 📌适合人群:希望开发 BLE 产品(模块/标签/终端)具备可控、可测、可维护架构的开发者 🧭 引言:从“点功能”到“系统架构” 前面几篇我们已经逐步构建了 BLE 广播、连接、数据透传系统…...

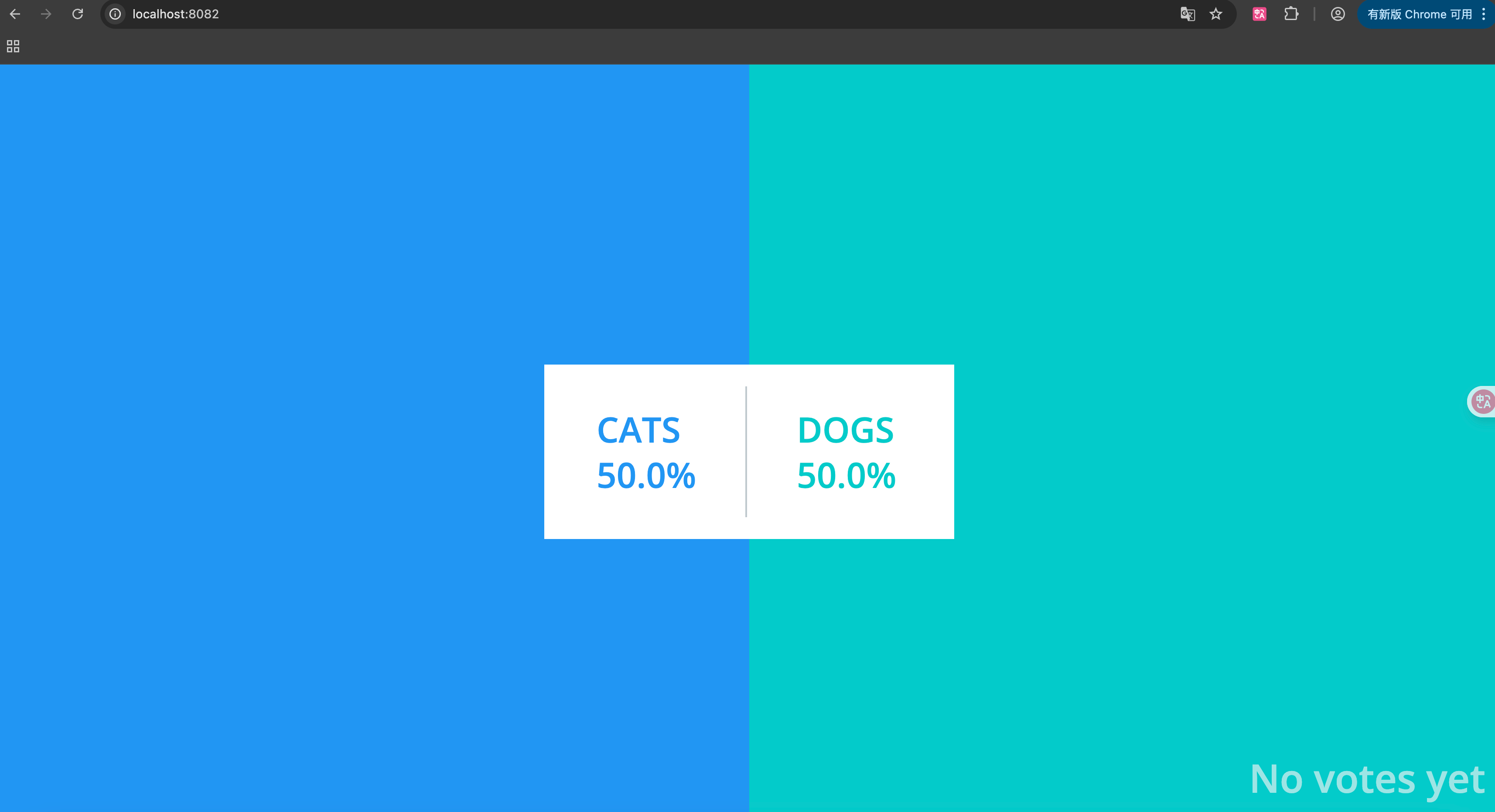

【Mac 从 0 到 1 保姆级配置教程 16】- Docker 快速安装配置、常用命令以及实际项目演示

文章目录 前言1. Docker 是什么?2. 为什么要使用 Docker? 安装 Docker1. 安装 Docker Desktop2. 安装 OrbStack3. Docker Desktop VS OrbStack5. 验证安装 使用 Docker 运行项目1. 克隆项目到本地2. 进入项目目录3. 启动容器: 查看运行效果1. OrbStack 中…...

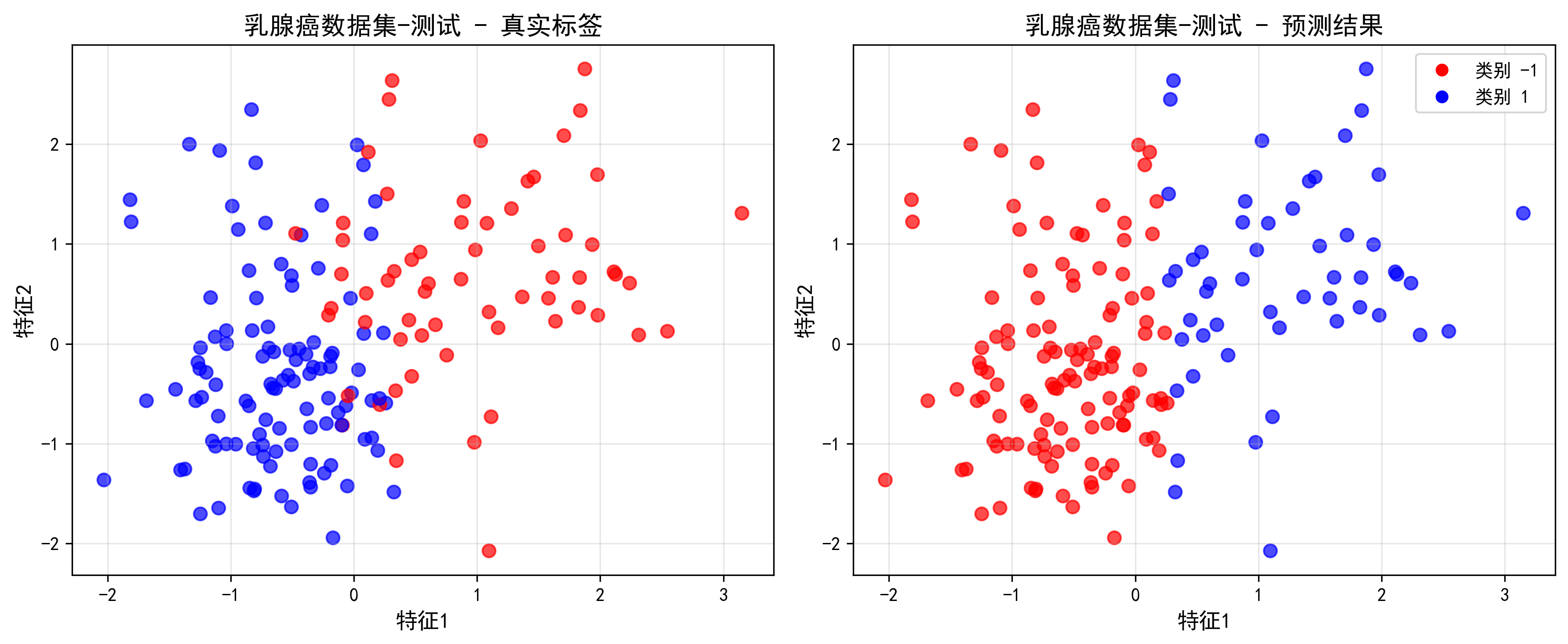

2025-05-01-决策树算法及应用

决策树算法及应用 参考资料 GitHub - zhaoyichanghong/machine_learing_algo_python: implement the machine learning algorithms by p(机器学习相关的 github 仓库)决策树实现与应用决策树 概述 机器学习算法分类 决策树算法 决策树是一种以树状结构对数据进行划分的分类…...

Redis知识体系

1. 概述 本文总结了Redis基本的核心知识体系,在学习Redis的过程中,可以将其作为学习框架,以此更好的从整体的角度去理解和学习Redis的内容和设计思想。同时知识框架带来的好处是可以帮助我们更好的进行记忆,在大脑中形成相应的知识…...

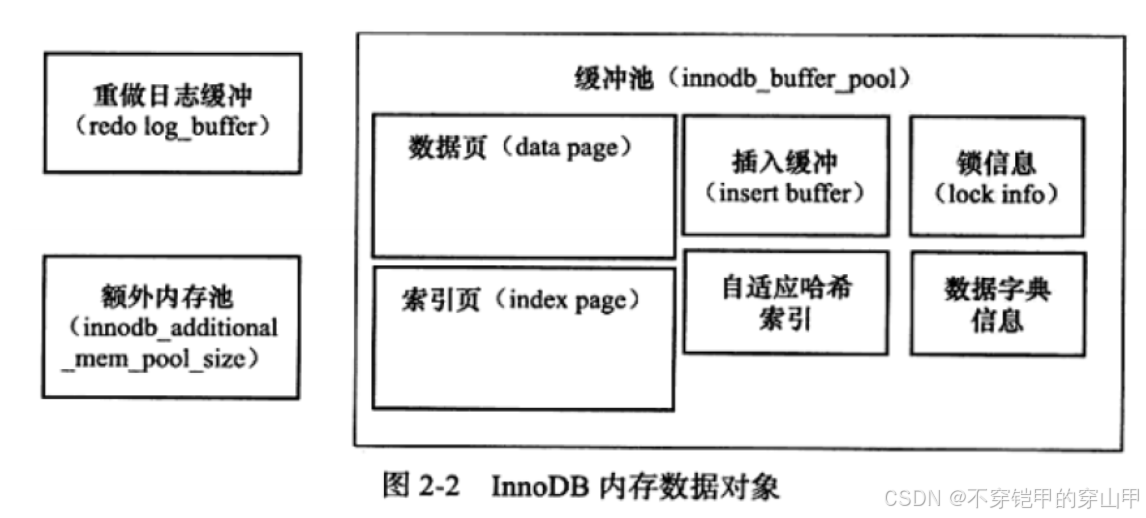

mysql-MySQL体系结构和存储引擎

1. MySQL体系结构和存储引擎 MySQL被设计成一个单进程多线程架构的数据库,MySQL数据库实例在系统上的表现就是一个进 程当启动实例时,读取配置文件,根据配置文件的参数来启动数据库实例;若没有,按编译时的默认 参数设…...

Pycharm 函数注释

1 Docstring format File -> Settings -> Tools -> Python Integrated Tools -> Docstrings -> Docstring format,选择google File -> Settings -> Editor -> General -> Smart Keys -> Insert type placeholders in the documenta…...

如何使用 Redis 快速实现布隆过滤器?

以下是使用 Redis 实现布隆过滤器的两种方案,结合原理说明和操作步骤: 方案一:手动实现(基于 Redis Bitmap) 原理 利用 Redis 的 SETBIT 和 GETBIT 操作位数组,结合多个哈希函数计算位置。 步骤 确定参数…...

黑马Javaweb Request和Response

一.介绍 在 Web 开发中,HttpServletRequest 和 HttpServletResponse 是两个非常重要的类,它们分别用于处理客户端的请求和服务器的响应。以下是它们的详细说明和使用方法: 1. HttpServletRequest HttpServletRequest 是一个接口࿰…...

山东大学深度学习2025年期末考试

一、名词解释(24) 1.反向传播 2.激活函数 3.梯度裁剪 4.数据增强 5.迁移学习 6.过拟合 7.word2Vec 8.注意力机制 二、简答题(48) 1.池化的概念(作用)以及常见的两种池化操作 2.LSTM为什么能解决…...

添加按钮跳转页面并且根据网站的用户状态判断是否显示按钮

现在我们需要的是为页面添加一个按钮,这个按钮是动态的,需要根据网站用户登录过后是否是vip来判断是否显示,然后按钮的效果是跳转到某个页面。 首先我们需要在页面中找到我们需要添加按钮的位置,找到对应的文件,然后比…...

Gerrit+repo管理git仓库,如果本地有新分支不能执行repo sync来同步远程所有修改,会报错

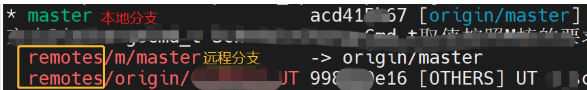

问题:创建一个本地分支TEST 来关联远程已有分支origin/TEST,直接执行repo sync可能会出现问题:比如,本地分支TES会错乱关联到origin/master,或者拉不下最新代码等问题。 // git checkout -b 新分支名 远程分支名字 git…...

豆瓣图书评论数据分析与可视化

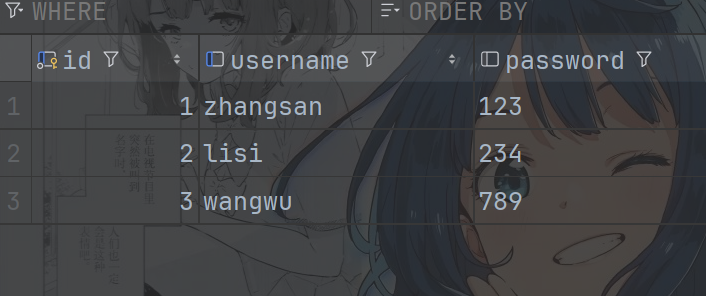

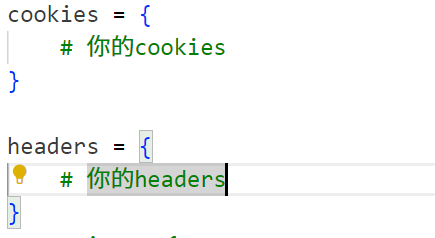

【题目描述】豆瓣图书评论数据爬取。以《平凡的世界》、《都挺好》等为分析对象,编写程序爬取豆瓣读书上针对该图书的短评信息,要求: (1)对前3页短评信息进行跨页连续爬取; (2)爬取…...

Vue ④-组件通信 || 进阶语法

组件三大部分 template:只有能一个根元素 style:全局样式(默认):影响所有组件。局部样式:scoped 下样式,只作用于当前组件 script:el 根实例独有,data 是一个函数,其他配置项一致…...

0x-2-Oracle Linux 9上安装JDK配置环境变量

一、JDK选择和使用 安装完Oracle Linux9.6,同时使用rpm包安装Oracle 23 ai free后, 将面临sqlcl程序无法使用和java无法使用,需要相应进行变量配置问题。 1、java 环境运行不存在,Oracle 23ai free安装后默认安装JDK 11 /opt/…...

深入理解卷积神经网络:从原理到应用

在人工智能领域,卷积神经网络(Convolutional Neural Network, CNN)无疑是计算机视觉领域的璀璨明珠。从 1998 年 Yann LeCun 提出 LeNet-5 实现手写数字识别,到 2012 年 AlexNet 在 ImageNet 大赛上创造历史性突破,CNN…...

从入门到实战:AI学习路线全解析——避坑指南

分享一下阿里的人工智能学习路线,为感兴趣系统学习的小伙伴们探路。 一、谁适合学这门AI课程?五类人群的精准定位 无论你是零基础小白还是职场转型者,这套系统化课程都能为你量身定制成长路径: 零基础爱好者(无编程/数学背景) 课程提供Python和数学前置学习建议,先补基…...

Spring Boot + Thymeleaf 防重复提交

在 Spring Boot 与 Thymeleaf 结合的 Web 应用中,防止重复提交可以采用token 机制 客户端禁用按钮的方式实现,在高并发场景下,考虑使用 Redis 存储 token 而非 Session。 第一步:后端实现 Controller public class FormControl…...

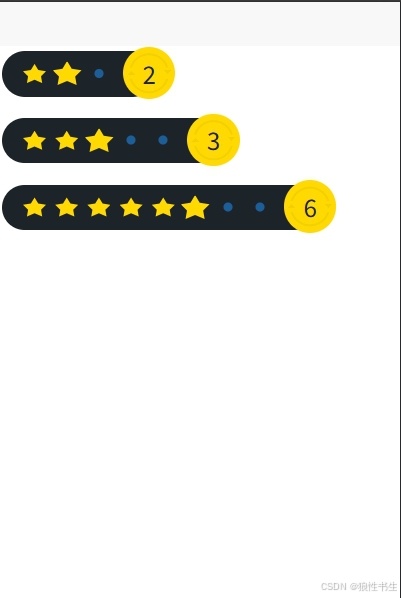

uniapp实现的简约美观的星级评分组件

采用 uniapp 实现的一款简约美观的星级评分模板,提供丝滑动画效果,用户可根据自身需求进行自定义修改、扩展,纯CSS、HTML实现,支持web、H5、微信小程序(其他小程序请自行测试) 可到插件市场下载尝试&#x…...

AWS Elastic Beanstalk + CodePipeline(Python Flask Web的国区CI/CD)

目标 需要使用AWS Elastic Beanstalk 部署一个Python的Flask Web应用,并且使用CodePipeline作为CI/CD工作流。 eb部署图 前提 假设你已经有一个能够正常运行的Python的Flask Web应用项目代码,而且需要对已有Flask工程做一些调整。由于AWS Elastic Bea…...

多线程语音识别工具

软件介绍 本文介绍一款支持大厂接口的语音转文字工具,具备免配置、免费使用的特点。 软件特性 该工具是一款完全免费的桌面端应用程序,部署于开源社区平台,其核心优势在于整合了多家技术供应商的接口资源。 操作方式 用户只需将音频…...

前端对WebSocket进行封装,并建立心跳监测

WebSocket的介绍: WebSocket 是一种在客户端和服务器之间进行全双工、双向通信的协议。它是基于 HTTP 协议,但通过升级(HTTP 升级请求)将连接转换为 WebSocket 协议,从而提供更高效的实时数据交换。 WebSocket 的特点…...

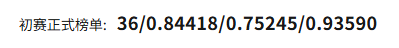

DiMTAIC 2024 数字医学技术及应用创新大赛-甲状腺B超静态及动态影像算法赛-参赛项目

参赛成绩 项目介绍 去年参加完这个比赛之后,整理了项目文件和代码,虽然比赛没有获奖,但是参赛过程中自己也很有收获,自己一个人搭建了完整的pipeline并基于此提交了多次提高成绩,现在把这个项目梳理成博客,…...

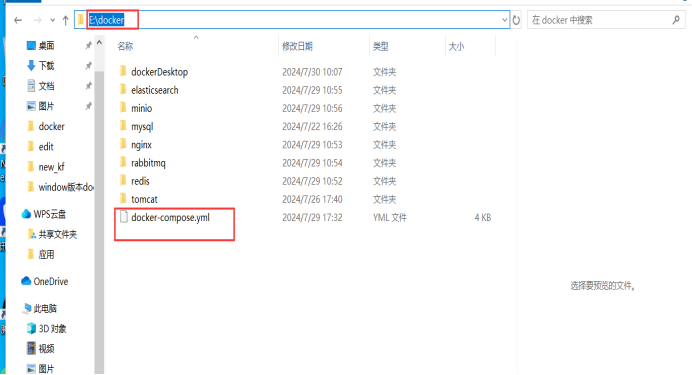

window安装docker\docker-compose

安装前配置 打开控制面板,参照下图打开“启动或关闭windows功能”,Hyper-V 和容器需要启用 程序和功能 启动或关闭windows功能 勾选Hyper-V 安装路径配置 Docker在Windows上的默认安装路径为C:\Program Files\Docker。 以管理员身份运行CMD在D盘,dev文件夹下创建Docker文…...

Jenkins的学习与使用(CI/CD)

文章目录 前言背景CI/CDJenkins简介Jenkins特性 安装Jenkins工作流程(仅供参考)安装maven和其他插件新建任务任务源码管理配置maven配置git(非必需) 尝试手动构建jar包可能遇到的错误 发布到远程服务器前置清理工作构建触发器git钩…...