分布式软件架构——内容分发网络

内容分发网络(CDN,Content Distribution Network或Content Delivery Network)

其基本思路是尽可能避开互联网上有可能影响数据传输速度和稳定性的瓶颈和环节,使内容传输得更快、更稳定。通过在网络各处放置节点服务器所构成的在现有的互联网基础之上的一层智能虚拟网络,CDN系统能够实时地根据网络流量和各节点的连接、负载状况以及到用户的距离和响应时间等综合信息将用户的请求重新导向离用户最近的服务节点上。其目的是使用户可就近取得所需内容,解决 Internet网络拥挤的状况,提高用户访问网站的响应速度。

路由解析

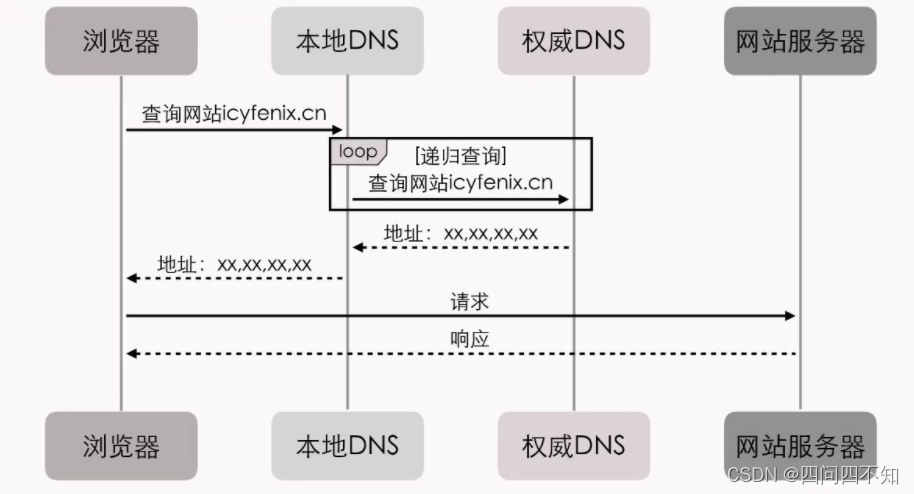

内容分发网络将用户请求路由到它的资源服务器上,其实就是依靠DNS服务器来实现的。DNS域名解析过程如下,

比如查询网站icyfenix.cn的请求,会发送到本地DNS后,递归查询到能解析icyfenix.cn的权威DNS服务器,最终将结果返回给浏览器。

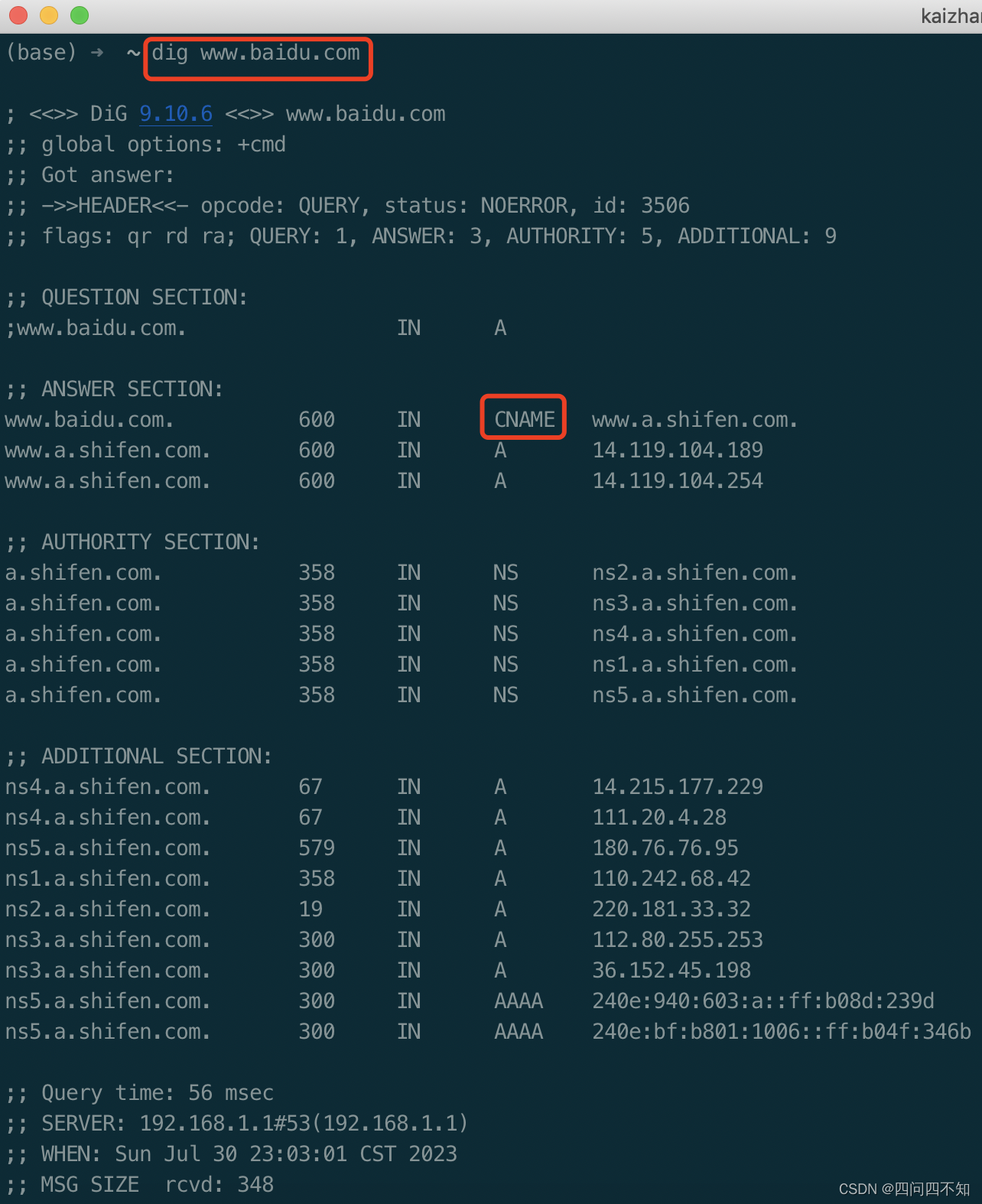

我们可以通过dig或者host命令得到DNS服务器的返回结果,以www.baidu.com为例,如下图,

上图的部分含义如下:

- QUESTION SECTION:表示需要查询的内容,需要查询域名的A记录;

- ANSWER SECTION:表示查询结果,返回A记录的IP地址;

- AUTHORITY SECTION:从某台DNS服务器获取到具体的A记录信息;

- ADDITIONAL SECTION:表示DNS服务器对应的IP地址;

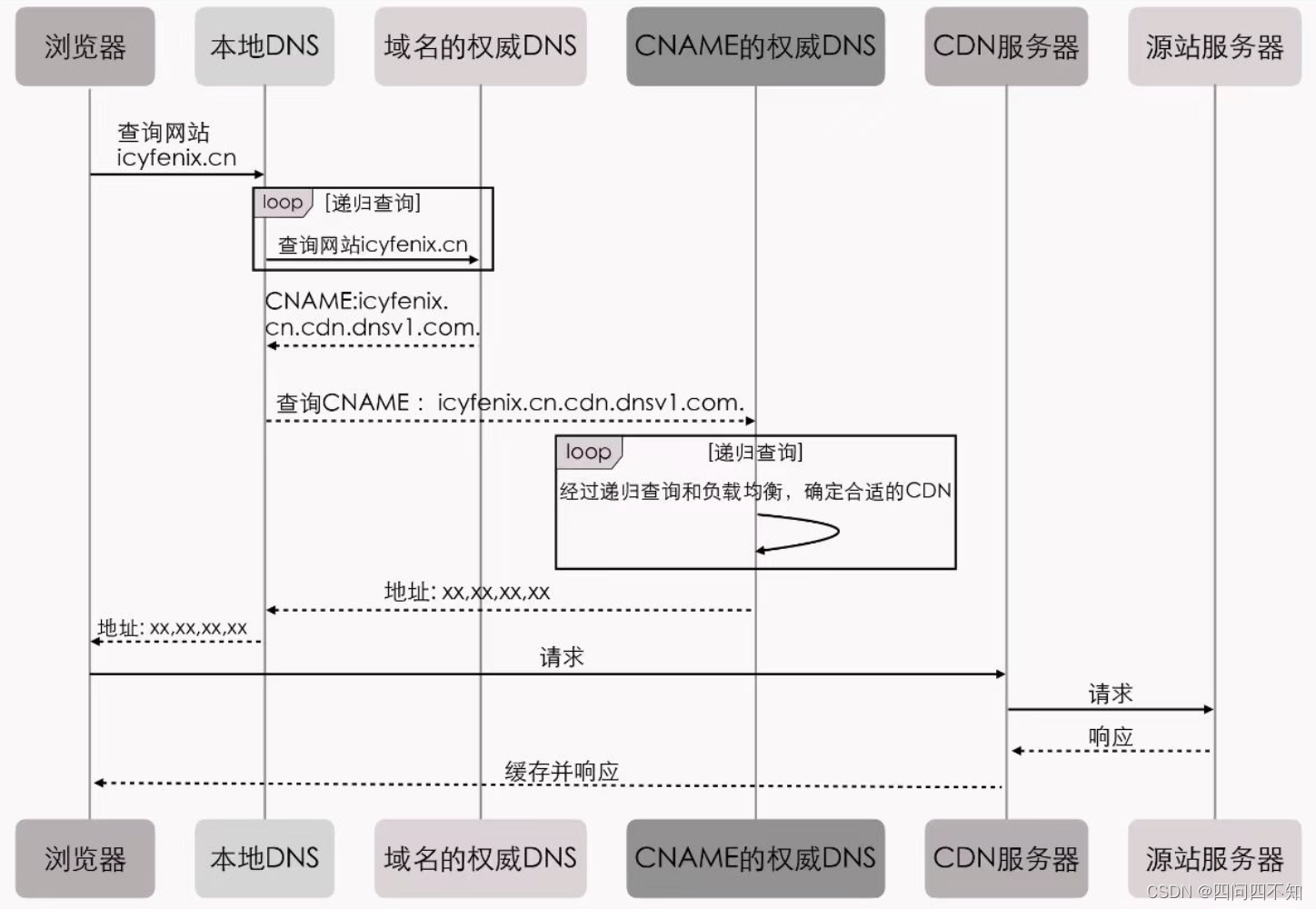

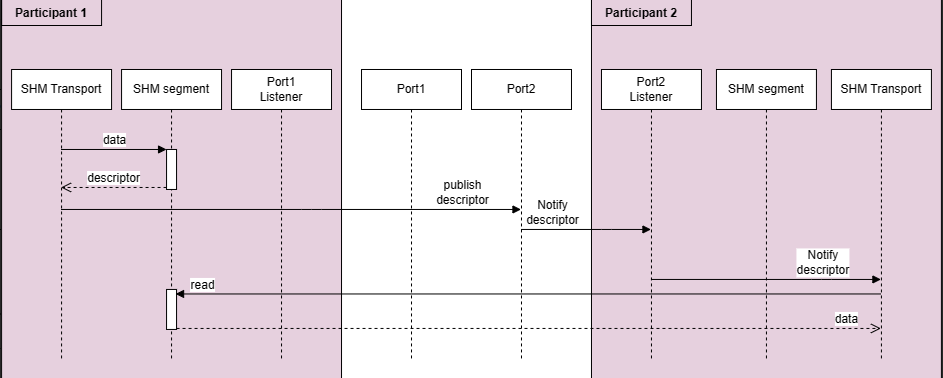

浏览器从本地DNS拿到了IP后,就会把该IP当作源站服务器来进行访问,此时该IP的CDN节点上可能有,也可能没有缓存过源站的资源。最后,经过内容分发后的CDN节点,就有能力代替源站向用户提供所请求的资源了。CDN时序图如下,

内容分发

CDN加速的核心。

缓存节点(CDN节点)必须要有用户想要请求的资源副本,它才可以代替源站来响应用户请求。那这包含两个子问题:

-

- 如何获取源站资源

-

- 如何管理(更新)资源

如何获取源站资源的过程也叫内容分发,目前有两种主流方案:

-

- 主动分发(Push):源站通过HTTP、FTP、P2P传输方式主动推送给CDN缓存节点;

-

- 被动回源(Pull):由用户访问所触发的全自动、双向透明的资源缓存过程。

如何管理资源常见做法是超时被动失效与手工主动失效相结合。

CDN应用

- 加速静态资源;

- 安全防御;

- 协议升级;

- 状态缓存;

- 修改资源;

- 访问控制;

- 注入功能;

注入功能如下国际CDN巨头CloudFlare提供的Google Analytics、PACE、Hardenize等第三方应用,都可以在CDN下做到无需修改源站任何代码即可使用。

相关文章:

分布式软件架构——内容分发网络

内容分发网络(CDN,Content Distribution Network或Content Delivery Network) 其基本思路是尽可能避开互联网上有可能影响数据传输速度和稳定性的瓶颈和环节,使内容传输得更快、更稳定。通过在网络各处放置节点服务器所构成的在现…...

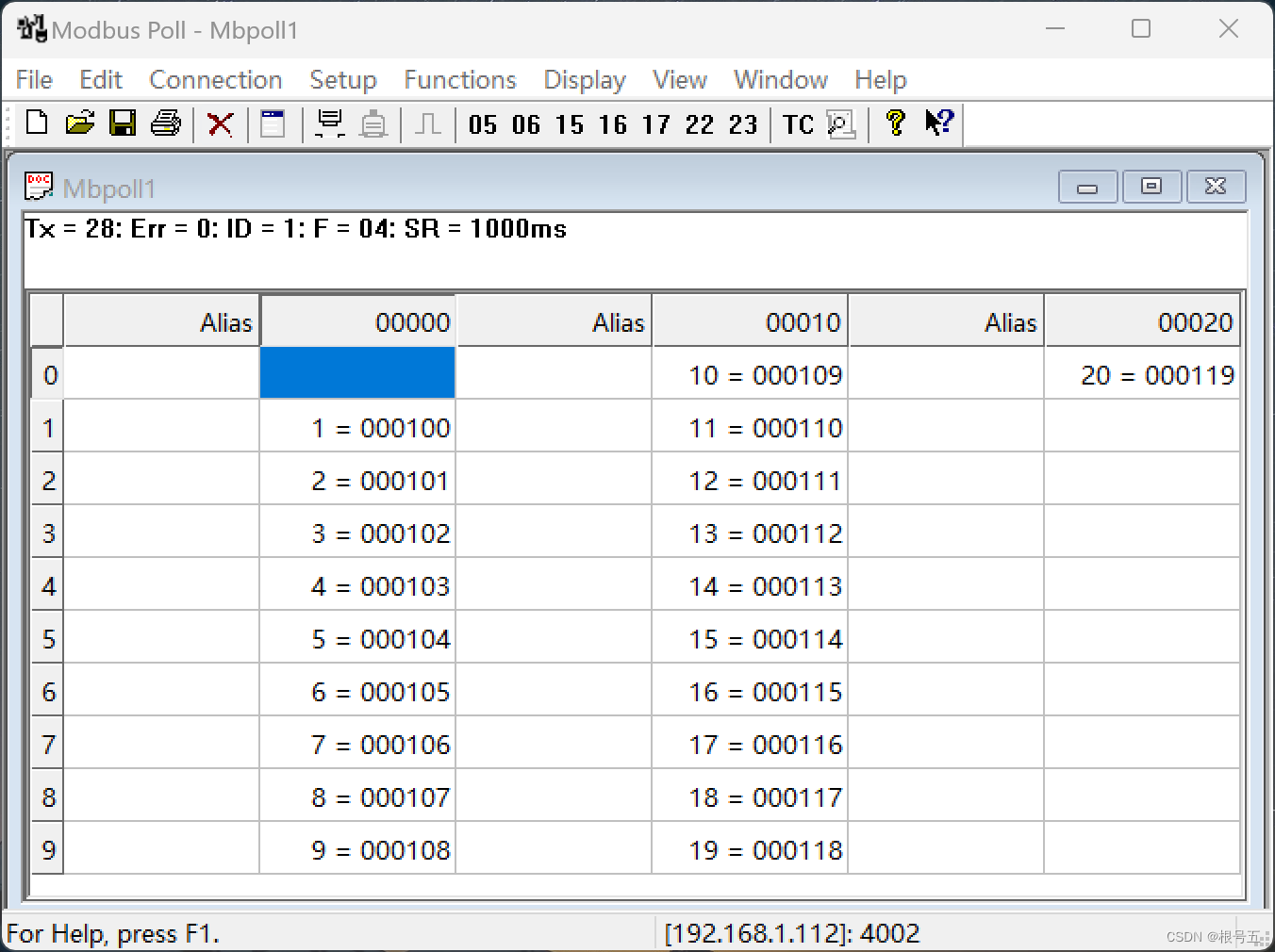

【HAL库】STM32CubeMX开发----STM32F407----LAN8720A----移植FreeModbus实现ModbusTCP

前言 本次实验以 STM32F407VET6 芯片为MCU,使用 25MHz 外部时钟源。 以太网PHY层芯片为 LAN8720A,移植FreeModbus实现ModbusTCP网口通信。 具体内容参考文章:【HAL库】STM32CubeMX开发----STM32F407----ETHLAN8720ALWIP----ping通 本次移植…...

11-矩阵(matrix)_方阵_对称阵_单位阵_对角阵

矩阵及其运算 [ a 11 ⋯ a 1 n ⋯ ⋯ ⋯ a m 1 ⋯ a m n ] \begin{bmatrix} a_{11} & \cdots & a_{1n} \\ \cdots & \cdots & \cdots \\ a_{m1} & \cdots & a_{mn} \\ \end{bmatrix} a11⋯am1⋯⋯⋯a1n⋯amn 矩阵就是二维数组&…...

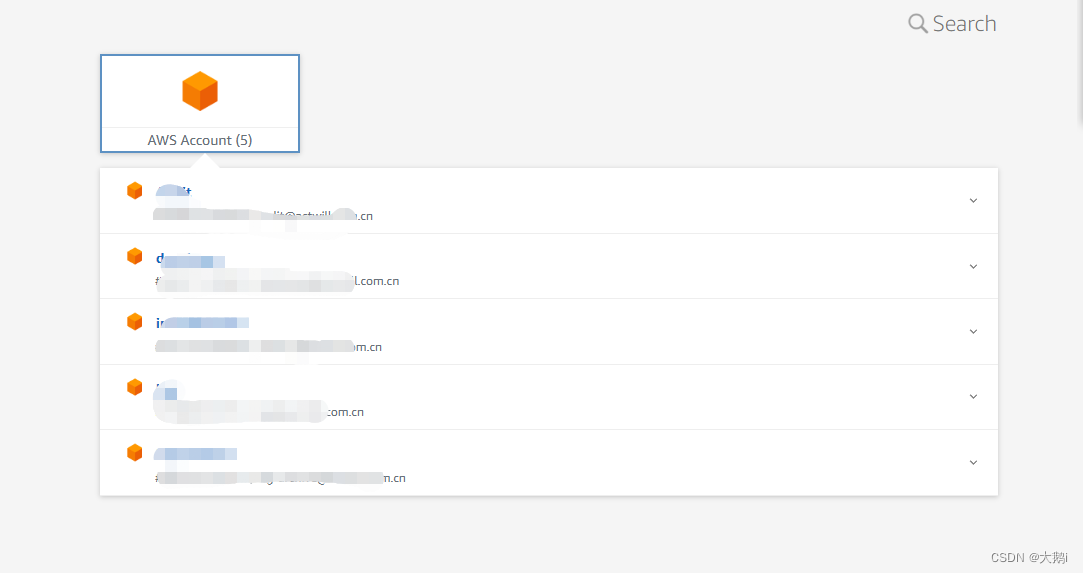

AWS多账户单点登录 IAM Identity Center(AWS SSO)

需求场景 多个aws账户,登陆麻烦且不安全,SSO单点功能并且外部身份提供者 — 如果您要管理外部身份提供者(IdP)(例如 Okta 或 Active Directory)中的用户。 官方文档:https://docs.aws.amazon.c…...

)

实验2-3-3 求奇数分之一序列前N项和 (15 分)

实验2-3-3 求奇数分之一序列前N项和 (15 分) 本题要求编写程序,计算序列 1 1/3 1/5 … 的前N项之和。 输入格式: 输入在一行中给出一个正整数N。 输出格式: 在一行中按照“sum S”的格式输出部分和的值S,精确到小数点后6位。…...

关于Android studio中的自动化测试脚本UiAutomator框架以及UiAutomatorViewer工具的使用——项目案例

加入依赖 implementation androidx.test.uiautomator:uiautomator:2.2.0创建CalcActivity页 <LinearLayout xmlns:android="http://schemas.android.com/apk/res/android"android:orientation="vertical"...

OA办公自动化系统设计与实现(论文+源码)_kaic

摘要 随着信息化建设的日益深入,无论是政府还是企事业单位,部门之间的信息沟通与协调工作越来越重要。人们迫切需要一个能充分利用网络优势,并可以管理企业的各种重要信息的软件平台,利用该平台快速建立自己的信息网络和办公管理系…...

ansible——playbook

playbook playbook是剧本的意思 通过 task 调用 ansible 的模块将多个 play 组织在一 个playbook中运行。 playbook本身由以下各部分组成: Tasks: 任务,即调用模块完成的某操作 Variables: 变量 Templates: 模板 Handlers: 处理器,当某条件…...

DDS中间件设计

OpenDDS、FastDDS数据分发服务中间件设计 软件架构 应用层DDS层RTPS层传输层 软件层次 FastDDS整体架构如下,这里可以看到DDS和RTPS的关系。另外缺少一部分IDL(统一描述语言),其应该是Pub、Sub的反序列化、序列化工具。 在RT…...

aws的EC2云服务器自己操作记录

亚马逊官网有免费试用1年的服务器 以下内容参考 1. 启动生成实例 1.1 创建实例时需要生成 使用的默认的 Debian 和 一个.pem后缀的秘钥 1.2 网上下一个Mobaxterm ,实例名是公有 IPv4 DNS 地址 ,使用SSH连接,登录名是admin 1.3 登录进去后 输入用户名 admin 后进去,sudo …...

基本ACL 和高级ACL配置

基本ACL 一、要求 1.全网可达 2.在1的基础上使PC1不能访问PC2 二、思路 1.通过写静态的方式使全网可达 2.配置acl主要是拒绝源IP的访问 3.在靠近目标的地方配置acl及使用 三、操作配置 1.IP及静态配置 [r1]int g0/0/0 [r1-GigabitEthernet0/0/0]ip add 123.0.0.1 24 [r…...

解决办法】)

【uniapp 报错 Cannot read properties of null (reading ‘offsetWidth‘)解决办法】

该错误通常是由于访问了一个空值的offsetWidth而引起的。解决方法如下: 检查代码中是否有访问了空值的情况,比如变量未初始化或者传入了空值参数或者事件未定义。 在操作元素之前,确保元素已经被正确加载。可以使用如下方法: <…...

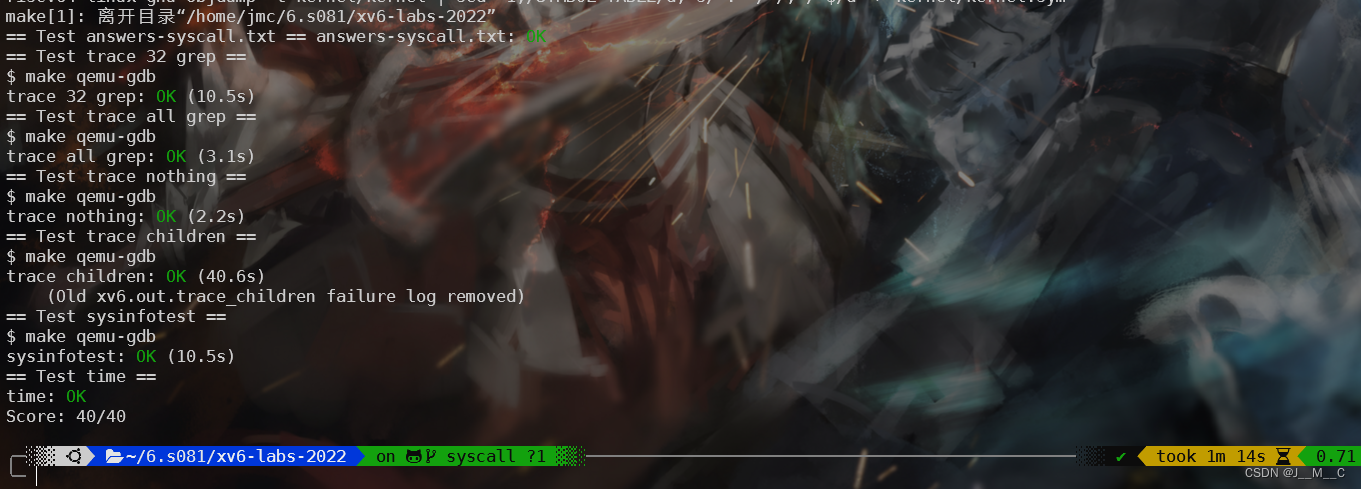

6.s081/6.1810(Fall 2022)Lab2: System calls

文章目录 前言其他篇章参考链接0. 前置准备1. System call tracing (moderate)1.1 简单分析1.2 Hint 11.3 Hint 21.4 Hint 31.5 Hint 41.6 Hint 51.7 测试 2. Sysinfo (moderate)2.1 声明2.2 实现2.2.1 框架2.2.2 用户态与内核态交互2.2.3 计算空闲内存的大小2.2.4 计算非UNUSE…...

Git在VSCode中的使用

1.Git图像化界面进行项目初始化(git init) 2. Git图形化界面对文件进行操作 当我们创建一个文件时,该文件后面有一个U,表示文件未跟踪。 我们在管理工具中输入日志并提交代码,相当于做了两件事,将文件由“…...

【双指针_移动零_C++】

题目解析 移动零 nums [0,1,0,3,12] [1,3,12,0,0]算法原理 数组划分(数组分块) 双指针算法(利用数组下标来充当指针)使用两个指针的作用: cur指针:从左往右扫描数组,就是遍历数组。 dest指针…...

【网络安全】网络安全威胁实时地图 - 2023

文章目录 [TOC] ① 360 安全大脑360 APT全景雷达 ② 瑞星杀毒瑞星云安全瑞星网络威胁态势感知平台 ③ 比特梵德 Bitdefender④ 飞塔防火墙 FortiGuard⑤ 音墙网络 Sonicwall⑥ 捷邦 Check Point⑦ AO卡巴斯基实验室全球模拟隧道模拟 ⑧ 数字攻击地图⑨ Threatbutt互联网黑客攻击…...

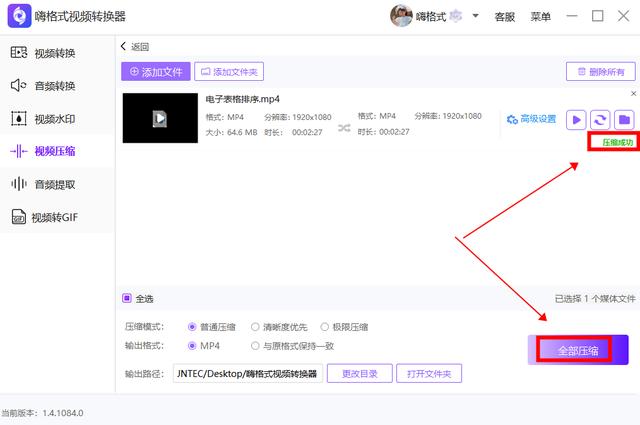

视频过大如何压缩变小?文件压缩技巧分享

如何压缩视频是许多视频编辑者、视频上传者经常遇到的问题,如果你也遇到了这个问题,不用担心,下面将就给大家分享几个视频压缩方法,可以帮助大家轻松地压缩视频,同时保持视频的高清晰度和音频质量。 一、嗨格式压缩大师…...

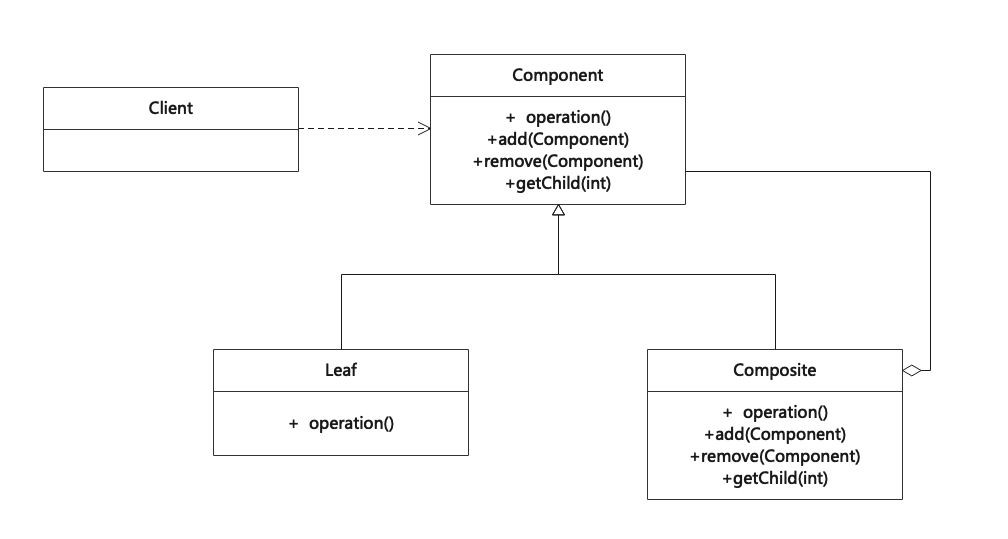

组合模式(Composite)

组合模式是一种结构型设计模式,主要用来将多个对象组织成树形结构以表示“部分-整体”的层次结构,因此该模式也称为“部分-整体”模式。简言之,组合模式就是用来将一组对象组合成树状结构,并且能像使用独立对象一样使用它们。 Co…...

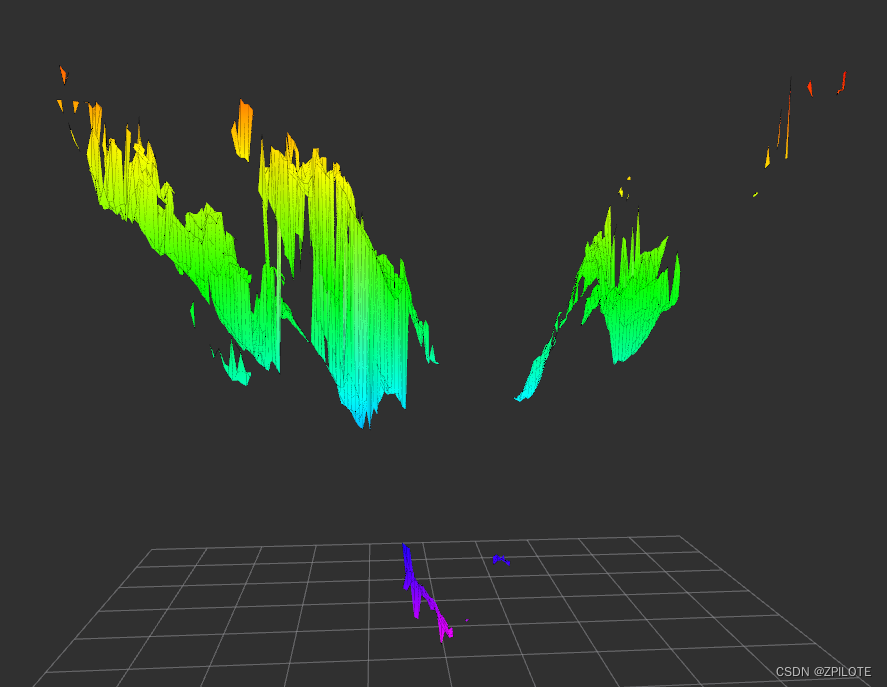

grid map学习笔记3之详解grid_map_pcl库实现point cloud点云转换成grid map栅格地图

文章目录 0 引言1 grid_map_pcl示例1.1 主要文件1.2 示例数据1.3 启动文件1.4 配置文件1.5 主要实现流程1.6 启动示例1.7 示例结果 2 D435i 点云生成栅格地图2.1 D435i 点云文件2.2 修改启动文件2.3 测试和结果2.4 修改配置文件2.5 重新测试和结果 0 引言 grid map学习笔记1已…...

ebpf开发问题汇总

不同Programs之间通信 用bpf_obj_get来获取MAP的描述符,然后用bpf_map_reuse_fd函数来在不同program之间复用 kernel 与 user space之间 需要pin the BPF MAP to the BPF Virtual File System (VFS),来持久化存储,否则如果map用不到会被destory 引用…...

10分钟精通抖音下载器:高效批量下载与无水印提取全攻略

10分钟精通抖音下载器:高效批量下载与无水印提取全攻略 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback supp…...

【无线传感器】使用 MATLAB和 XBee连续监控温度传感器无线网络研究附Matlab代码

✅作者简介:热爱科研的Matlab仿真开发者,擅长毕业设计辅导、数学建模、数据处理、建模仿真、程序设计、完整代码获取、论文复现及科研仿真。🍎 往期回顾关注个人主页:Matlab科研工作室👇 关注我领取海量matlab电子书和…...

终极指南:CubiFS自动化测试框架如何保障分布式文件系统的代码质量

终极指南:CubiFS自动化测试框架如何保障分布式文件系统的代码质量 【免费下载链接】cubefs cloud-native distributed storage 项目地址: https://gitcode.com/gh_mirrors/cu/cubefs 在云原生时代,分布式存储系统的可靠性和性能至关重要。CubiFS作…...

STM32嵌入AI模型全流程指南

将AI大模型嵌入STM32单片机以实现智能化,本质是将大型AI模型压缩、量化、编译为可在资源受限MCU(通常仅数百KB RAM、几MB Flash)上实时运行的C代码。所谓“大模型”在STM32语境中实为轻量化AI模型(<1MB参数量,INT8精…...

2026 年开封钢结构企业怎么选?6 家合规优质企业实力详解

2026 年开封钢结构企业怎么选?6 家合规优质企业实力详解随着开封城市建设与产业升级持续推进,超高层钢结构、大跨度公共建筑、大型工业综合体等高端钢结构项目需求逐步增长,据河南省钢结构协会 2026 年行业报告显示,具备双壹级及以…...

队列进行迷宫求解

解题思路: 顺序队列使用数组固定容量,从起点进入并标记为-1,代表已访问,出队一个方块e检查是否是终点,若是终点则反向回溯输出完整路径,若不是则寻找四个方向可通行的方块。 关键代码: struct Box { …...

2026年4月导视标识标牌如何选?专业厂家实力复盘与避坑指南

一、导视标识标牌:商业空间的”无声导购员”家人们谁懂啊,走进一个商场找不到厕所的尴尴瞬间,或者在医院转了三圈还找不到诊室的崩溃体验-这些都和导视标识标牌的设计息息相关。导视标识标牌本质上是一套系统化的视觉语言,通过文字、图形、色…...

最新的Claude-opus-4-7在科研场景到底有多强...

Claude Opus 4.7 深夜上线,又一波AI的大更新开始了...听说,新的Claude Opus 4.7 相比于之前在图像处理、处理任务、执行指令方面又有了新的提升。这咱不得吃上第一口热乎螃蟹,用咱的单细胞数据来测试一下,新模型在科研场景&#x…...

Hugo Paper主题暗黑模式实现原理:深入理解CSS变量与Tailwind配置

Hugo Paper主题暗黑模式实现原理:深入理解CSS变量与Tailwind配置 【免费下载链接】hugo-paper 🪺 A simple, clean, customizable Hugo theme 项目地址: https://gitcode.com/gh_mirrors/hu/hugo-paper Hugo Paper主题是一款简洁、优雅且高度可定…...

51单片机红外人数统计系统

目录 具体实现功能 设计介绍 51单片机简介 资料内容 原理图(AD19) 仿真实现(protues8.7) 程序(Keil5) 全部资料 资料获取 具体实现功能 由51单片机数码管红外计数传感器按键蜂鸣器等构成。 具体功…...