【网络安全】网络安全威胁实时地图 - 2023

文章目录

- @[TOC]

- ① 360 安全大脑

- 360 APT全景雷达

- ② 瑞星杀毒

- 瑞星云安全

- 瑞星网络威胁态势感知平台

- ③ 比特梵德 Bitdefender

- ④ 飞塔防火墙 FortiGuard

- ⑤ 音墙网络 Sonicwall

- ⑥ 捷邦 Check Point

- ⑦ AO卡巴斯基实验室

- 全球模拟

- 隧道模拟

- ⑧ 数字攻击地图

- ⑨ Threatbutt互联网黑客攻击溯源地图

- ⑩ 腾讯管家

- 鹰眼智能反电话诈骗盒子

- ⑪ 金三毒霸

- 鹰眼威胁情报

文章目录

- @[TOC]

- ① 360 安全大脑

- 360 APT全景雷达

- ② 瑞星杀毒

- 瑞星云安全

- 瑞星网络威胁态势感知平台

- ③ 比特梵德 Bitdefender

- ④ 飞塔防火墙 FortiGuard

- ⑤ 音墙网络 Sonicwall

- ⑥ 捷邦 Check Point

- ⑦ AO卡巴斯基实验室

- 全球模拟

- 隧道模拟

- ⑧ 数字攻击地图

- ⑨ Threatbutt互联网黑客攻击溯源地图

- ⑩ 腾讯管家

- 鹰眼智能反电话诈骗盒子

- ⑪ 金三毒霸

- 鹰眼威胁情报

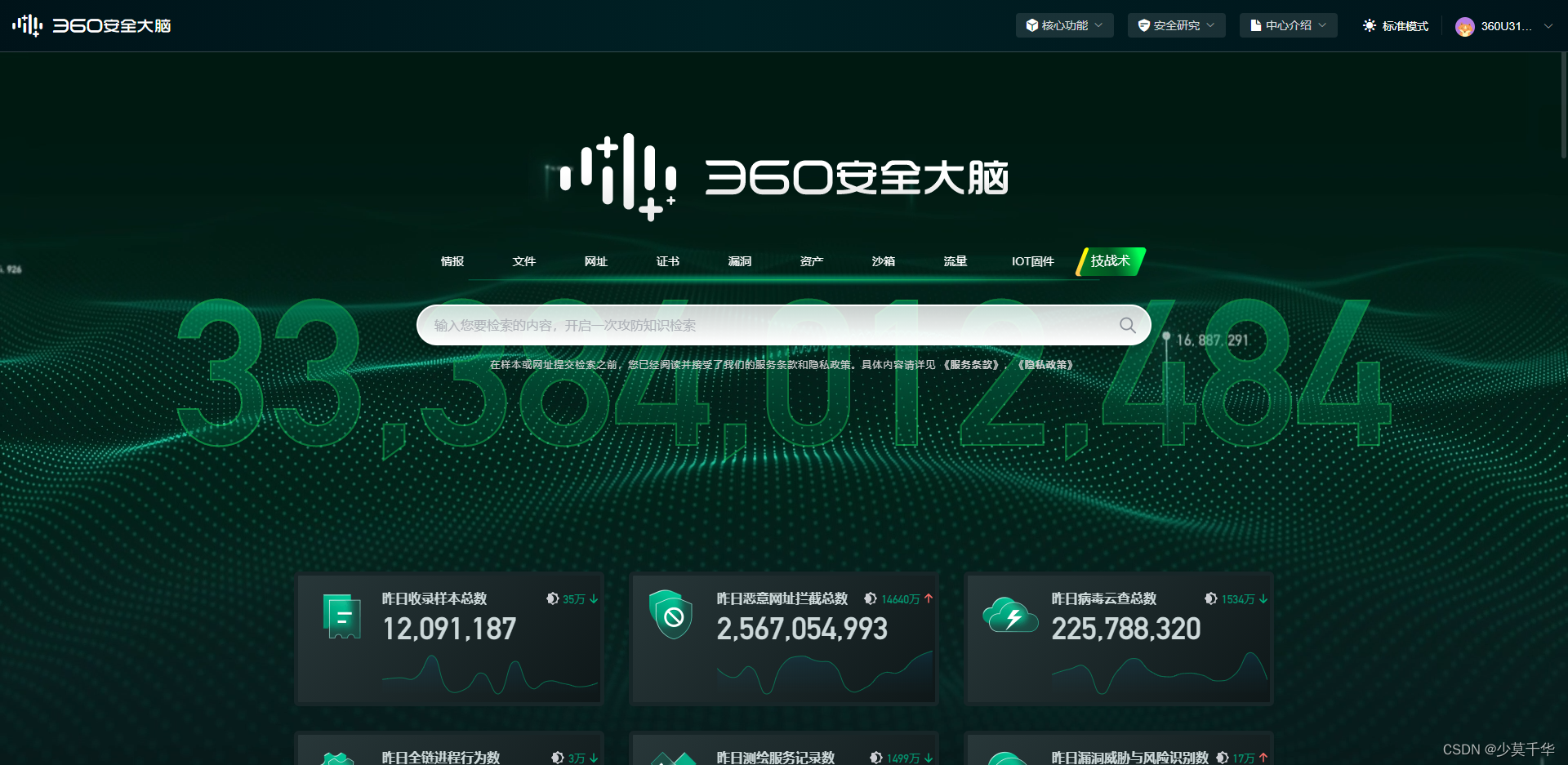

① 360 安全大脑

360 APT全景雷达

360 APT全景雷达

② 瑞星杀毒

瑞星云安全

瑞星云安全

瑞星网络威胁态势感知平台

瑞星网络威胁态势感知平台

③ 比特梵德 Bitdefender

Bitdefender 提供的网络威胁地图服务的官方网站。

Bitdefender 的威胁地图可以显示全球网络威胁的实时情况。通过该地图,您可以了解各种类型的网络攻击,如恶意软件感染、攻击来源地、受攻击的目标和攻击类型等信息。

比特梵德网络威胁实时地图

④ 飞塔防火墙 FortiGuard

FortiGuard 提供的网络威胁地图服务的官方网站。

FortiGuard 的网络威胁地图显示了全球范围内的网络威胁活动。通过该地图,用户可以实时查看各种类型的攻击事件,如恶意软件感染、漏洞利用和网络攻击等。地图提供了攻击来源的国家/地区、受攻击的目标和攻击类型等信息。

通过浏览 FortiGuard 的网络威胁地图,用户可以了解当前的网络安全态势,了解各个地区和行业的主要网络威胁,并采取适当的防护措施来保护自己的网络和数据安全。

飞塔防火墙网络安全服务中心 - 实时网络威胁地图

⑤ 音墙网络 Sonicwall

SonicWall 提供的全球网络攻击情况页面。 SonicWall 的全球网络攻击页面提供了最新的网络安全威胁信息和实时数据。该页面显示了各种类型的攻击事件,包括恶意软件、漏洞利用和网络威胁等。用户可以了解到攻击来源、受影响的目标和攻击类型等相关信息。

音墙网络安全中心

⑥ 捷邦 Check Point

Check Point Software Technologies Ltd. 提供的网络威胁实时地图服务的官方网站。通过访问该网站,用户可以实时查看全球范围内的网络攻击活动情况。

Check Point 的威胁地图显示了实时的攻击事件、恶意软件感染和漏洞利用等信息。它提供了一些统计数据,例如攻击来源的国家、受攻击的行业和受攻击的目标类型等。用户可以通过该地图了解到不同地区和行业的主要威胁,并采取相应的安全防护措施来保护自己的网络和数据。

捷邦威胁情报云人工智能 实时网络威胁地图

⑦ AO卡巴斯基实验室

卡巴斯基公司提供的网络威胁实时地图服务的官方网站。通过访问该网站,用户可以实时查看全球范围内的网络攻击活动情况。这个地图显示了各种类型的攻击,如恶意软件感染、网络攻击事件和漏洞利用等,并提供有关攻击来源、目标和受影响地区的信息。

你可以去卡巴斯基网络威胁实时地图网站查看实时的监控数据。

全球模拟

隧道模拟

计算机和网络安全领域中常见的安全功能和技术如下:

| 序号 | 缩写 | 全称 | 描述 |

|---|---|---|---|

| 1 | OAS | On-Access Scan | OAS (访问扫描)可显示访问扫描过程中发现的恶意软件,即在打开、复制、运行或保存操作时访问的项目。 |

| 2 | ODS | On Demand Scanner | ODS (自定义扫描)可显示自定义扫描中检测到的恶意软件,用户在上下文菜单中手动选择要扫描的病毒。 |

| 3 | MAV | Mail Anti-Virus | MAV (邮件反病毒) 可显示邮件应用程序(Outlook, The Bat, Thunderbird)出现新项目时,邮件反病毒扫描中检测到的恶意软件。MAV 会对输入信息进行扫描,发现在磁盘中保存附件时 会提醒OAS。 |

| 4 | WAV | Web Anti-Virus | WAV (网络反病毒)可显示当 html 网络页面打开或者文件下载时,网络反病毒扫描中检测到的恶意软件。WAV 会检查网络反病毒设置中指定的端口。 |

| 5 | IDS | Intrusion Detection Scan | IDS(入侵检测系统)可显示检测到的网络袭击。 |

| 6 | VUL | Vulnerability Scan | VLNS (漏洞扫描) 可显示检测到的漏洞。 |

| 7 | KAS | Kaspersky Anti-Spam | KAS(卡巴斯基反垃圾邮件)可显示由卡巴斯基实验室 Reputation Filtering 技术发现的可疑和不想接收的邮件。 |

| 8 | BAD | Botnet Activity Detection | BAD(僵尸网络活动检测)可显示DDoS 袭击受害人被识别IP地址和僵尸网络 C&C服务器统计数据。该等数据是在DDoS 智能系统(卡巴斯基 DDoS防护解决方案的一部分)的帮助下获得,仅限于卡巴斯基实验室在僵尸网络检测并分析的数据。 |

| 9 | RMW | Ransomware | RMW(勒索软件)展示了勒索软件的探测流程。 |

⑧ 数字攻击地图

Digital Attack Map 是由 Arbor Networks 和 Google 合作开发的在线互动地图,旨在可视化全球范围内的分布式拒绝服务 (DDoS) 攻击。这个地图显示了实时的 DDoS 攻击流量、攻击来源和攻击目标,并提供了一些统计信息和趋势分析。它可以帮助用户了解当前的网络安全威胁和攻击态势,并增加对网络安全的认识。然而,请注意,Digital Attack Map 仅限于展示 DDoS 攻击数据,并不能完全反映所有的网络攻击活动。

数字攻击地图

⑨ Threatbutt互联网黑客攻击溯源地图

Threatbutt互联网黑客攻击溯源地图

⑩ 腾讯管家

鹰眼智能反电话诈骗盒子

鹰眼智能反电话诈骗盒子-首页

鹰眼智能反电话诈骗盒子-合作案列

⑪ 金三毒霸

鹰眼威胁情报

鹰眼威胁情报

相关文章:

【网络安全】网络安全威胁实时地图 - 2023

文章目录 [TOC] ① 360 安全大脑360 APT全景雷达 ② 瑞星杀毒瑞星云安全瑞星网络威胁态势感知平台 ③ 比特梵德 Bitdefender④ 飞塔防火墙 FortiGuard⑤ 音墙网络 Sonicwall⑥ 捷邦 Check Point⑦ AO卡巴斯基实验室全球模拟隧道模拟 ⑧ 数字攻击地图⑨ Threatbutt互联网黑客攻击…...

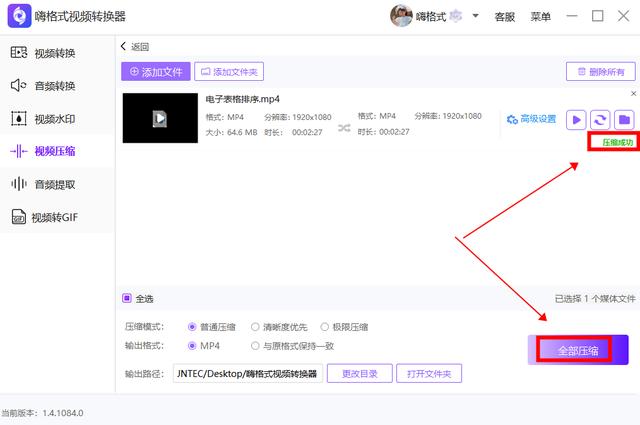

视频过大如何压缩变小?文件压缩技巧分享

如何压缩视频是许多视频编辑者、视频上传者经常遇到的问题,如果你也遇到了这个问题,不用担心,下面将就给大家分享几个视频压缩方法,可以帮助大家轻松地压缩视频,同时保持视频的高清晰度和音频质量。 一、嗨格式压缩大师…...

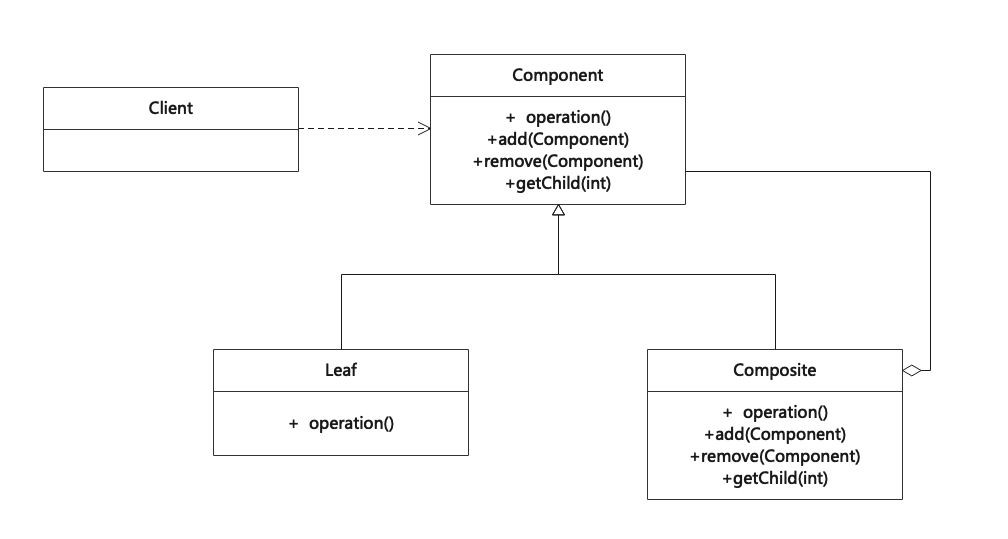

组合模式(Composite)

组合模式是一种结构型设计模式,主要用来将多个对象组织成树形结构以表示“部分-整体”的层次结构,因此该模式也称为“部分-整体”模式。简言之,组合模式就是用来将一组对象组合成树状结构,并且能像使用独立对象一样使用它们。 Co…...

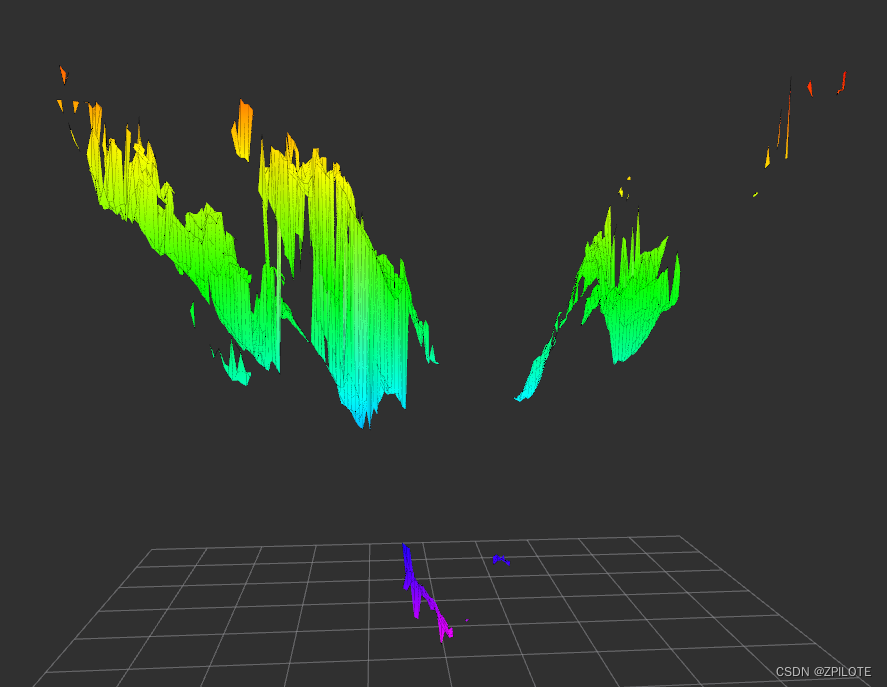

grid map学习笔记3之详解grid_map_pcl库实现point cloud点云转换成grid map栅格地图

文章目录 0 引言1 grid_map_pcl示例1.1 主要文件1.2 示例数据1.3 启动文件1.4 配置文件1.5 主要实现流程1.6 启动示例1.7 示例结果 2 D435i 点云生成栅格地图2.1 D435i 点云文件2.2 修改启动文件2.3 测试和结果2.4 修改配置文件2.5 重新测试和结果 0 引言 grid map学习笔记1已…...

ebpf开发问题汇总

不同Programs之间通信 用bpf_obj_get来获取MAP的描述符,然后用bpf_map_reuse_fd函数来在不同program之间复用 kernel 与 user space之间 需要pin the BPF MAP to the BPF Virtual File System (VFS),来持久化存储,否则如果map用不到会被destory 引用…...

认识 mysql 命令

文章目录 1.简介2.选项3.子命令4.小结参考文献 1.简介 mysql 是 MySQL 的命令行客户端工具,用于连接到 MySQL 服务器并执行 SQL 语句。 它支持交互式和非交互式两种使用方式。以交互方式使用时,查询结果以 ASCII 表格式呈现。 当以非交互方式使用时&am…...

)

IK(Inverse Kinematics,逆运动学)

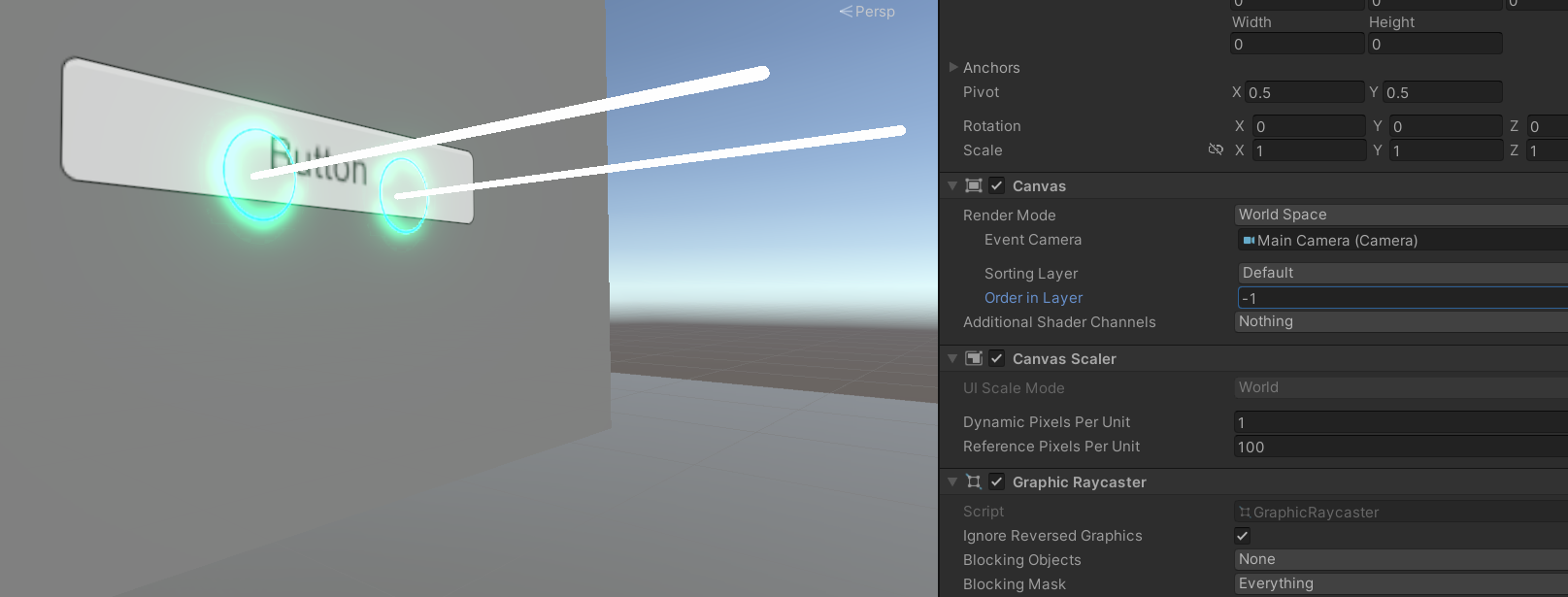

介绍 在Unity中,IK(Inverse Kinematics,逆运动学)是一种用于控制角色或物体骨骼的技术。通过使用IK,可以实现更自然和真实的动画效果,特别是在处理复杂的角色动作时非常有用。 IK Pass是Unity中的一个功能…...

Cadence 小技巧系列(持续更新)

■ ADE setup simulator/directory/host 更改仿真路径,默认home路径空间太小了,改成当前路径就行。 瞬态tran仿真要用APS跑(setup--high...) 瞬态tran仿真精度设置,conservation,option--maxstep设为0.1n…...

【unity】Pico VR 开发笔记(基础篇)

Pico VR 开发笔记(基础篇) XR Interaction Tooikit 版本 2.3.2 一、环境搭建 其实官方文档已经写的很详细了,这里只是不废话快速搭建,另外有一项官方说明有误的,补充说明一下,在开发工具部分说明 插件安装——安装pico的sdk和XR…...

竞争之王CEO商战课,聚百家企业在京举行

竞争之王CEO商战课,于2023年7月29-31日在北京临空皇冠假日酒店举办,近百家位企业家齐聚一堂,共享饕餮盛宴。 竞争之王CEO商战课是打赢商战的第一课。 竞争环境不是匀速变化,而是加速变化。 在未来的市场环境中,企业间…...

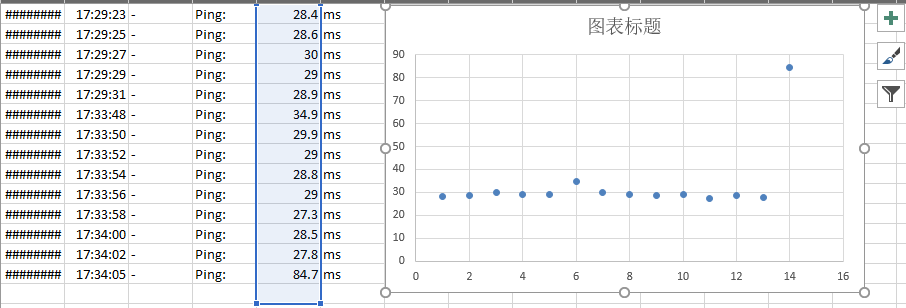

【shell】获取ping的时延数据并分析网络情况及常用命令学习

文章目录 获取ping的时延数据并分析网络情况|、||、&、&&辨析teetailkillall 获取ping的时延数据并分析网络情况 网络情况经常让我们头疼,每次都需要手动在终端ping太麻烦了,不如写个脚本ping并将数据带上时间戳存入文件,然后也…...

(内附封面))

石子合并一章通(环形石子合并,四边形不等式,GarsiaWachs算法)(内附封面)

[NOI1995] 石子合并 题目描述 在一个圆形操场的四周摆放 N N N 堆石子,现要将石子有次序地合并成一堆,规定每次只能选相邻的 2 2 2 堆合并成新的一堆,并将新的一堆的石子数,记为该次合并的得分。 试设计出一个算法,计算出将 …...

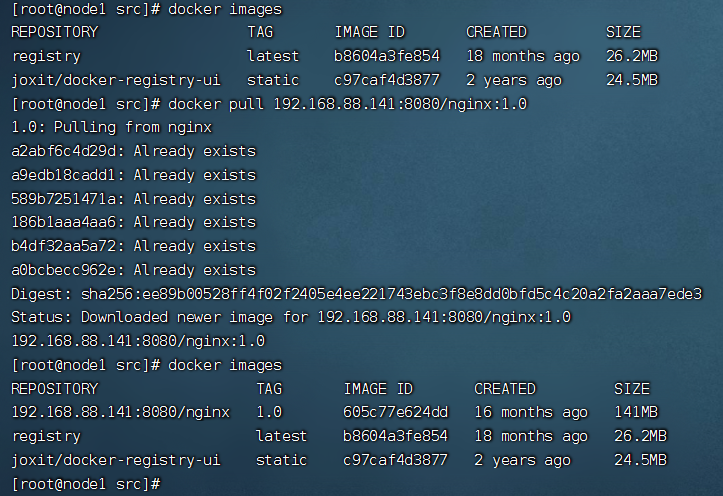

Docker快速入门笔记

Docker快速入门 前言 当今软件开发领域的一股热潮正在迅速兴起,它融合了便捷性、灵活性和可移植性,让开发者们欣喜若狂。它就是 Docker!无论你是一个初学者,还是一位经验丰富的开发者,都不能错过这个引领技术浪潮的工…...

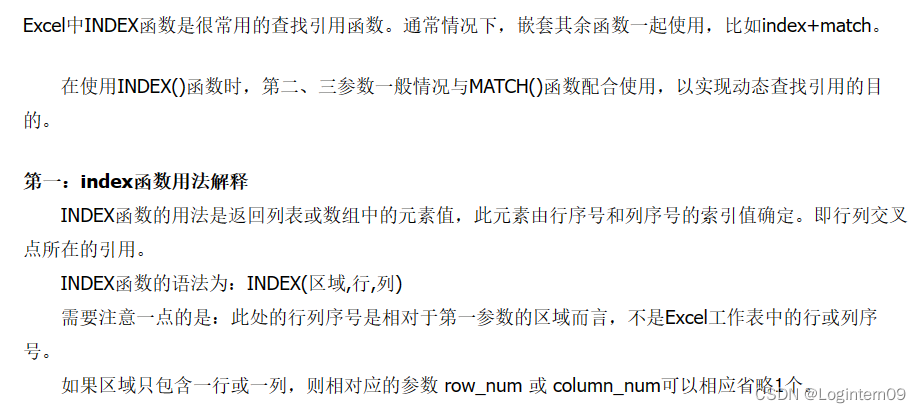

【Excel】记录Match和Index函数的用法

最近一直用到的两个处理EXCEL表格数据的函数向大家介绍一下,写这篇博文的目的也是为了记录免得自己忘记了,嘻嘻。 先上百度的链接 Match函数的用法介绍:https://jingyan.baidu.com/article/2fb0ba40b4933941f3ec5f71.html 小结:…...

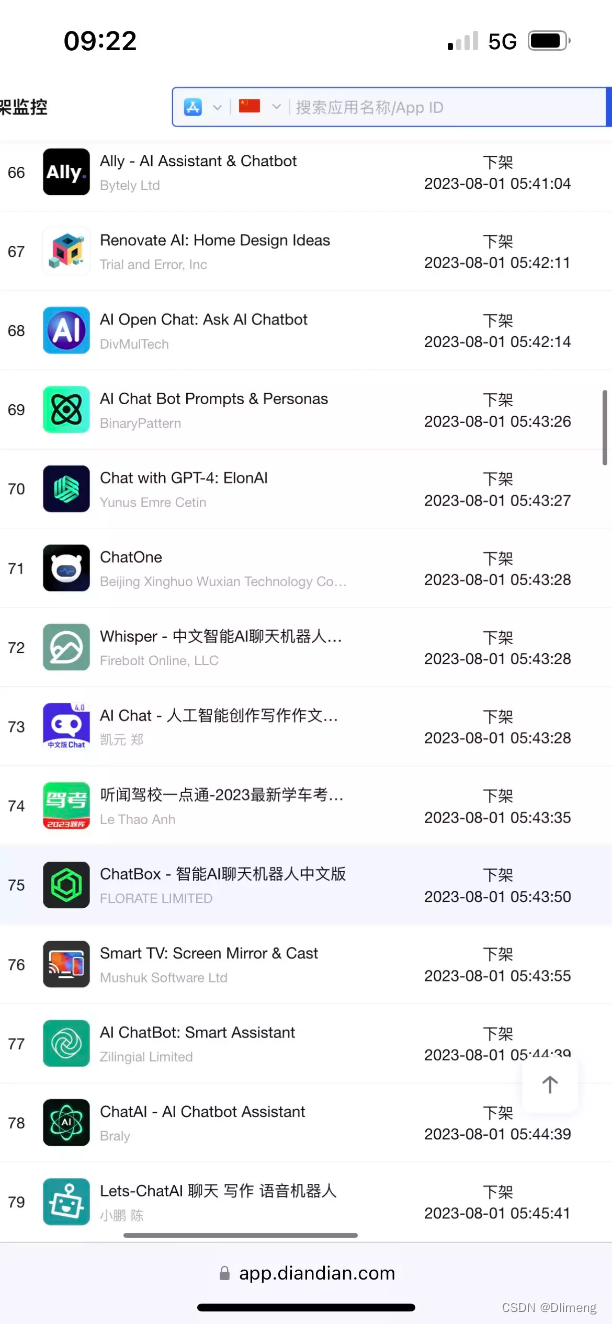

SolidUI社区-从开源社区角度思考苹果下架多款ChatGPT应用

文章目录 背景下架背景下架原因趋势SolidUI社区的未来规划结语如果成为贡献者 背景 随着文本生成图像的语言模型兴起,SolidUI想帮人们快速构建可视化工具,可视化内容包括2D,3D,3D场景,从而快速构三维数据演示场景。SolidUI 是一个创新的项目…...

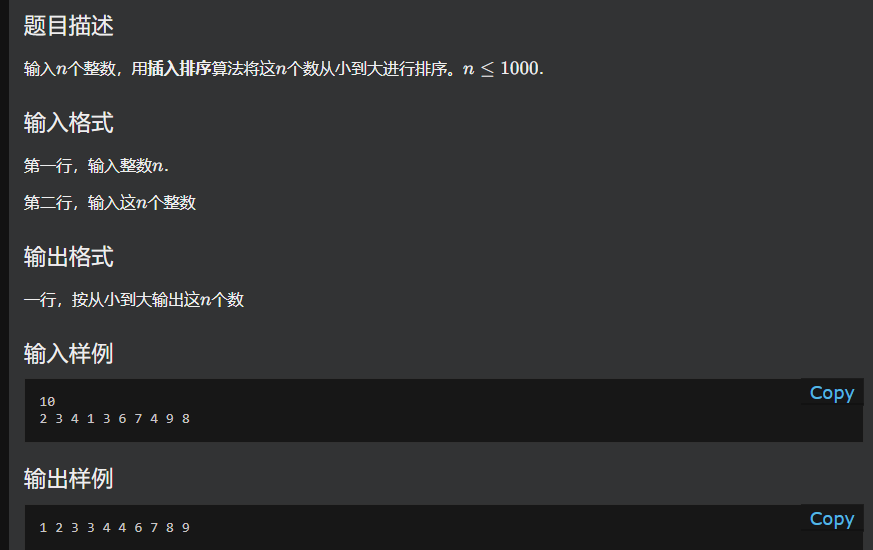

插入排序讲解

插入排序(Insertion-Sort)一般也被称为直接插入排序。对于少量元素的排序,它是一个有效的算法。插入排序是一种最简单的排序方法,它的基本思想是将一个记录插入到已经排好序的有序表中,从而一个新的、记录数增1的有序表…...

杀疯了的ChatGPT——开启AI智能交流新纪元 「文末有彩蛋」

欢迎打开 ChatGPT 的新世纪大门 🌍 目录 😊 引言😎 ChatGPT 的高级之处1. 巨大的模型规模2. 广泛的知识覆盖3. 零样本学习4. 多语言支持5. 上下文感知对话 🤖 如何使用 ChatGPT1. 智能助手2. 个性化交互3. 语言学习伙伴4. 创造性写…...

web爬虫第五弹 - JS逆向入门(猿人学第一题)

0- 前言 爬虫是一门需要实战的学问。 而对于初学者来说,要想学好反爬,js逆向则是敲门砖。今天给大家带来一个js逆向入门实例,接下来我们一步一步来感受下入门的逆向是什么样的。该案例选自猿人学练习题。猿人学第一题 1- 拿到需求 进入页面…...

P5731 【深基5.习6】蛇形方阵

题目描述 给出一个不大于 9 9 9 的正整数 n n n,输出 n n n\times n nn 的蛇形方阵。 从左上角填上 1 1 1 开始,顺时针方向依次填入数字,如同样例所示。注意每个数字有都会占用 3 3 3 个字符,前面使用空格补齐。 输入格式…...

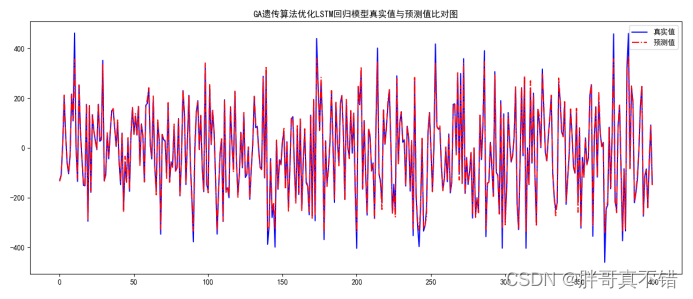

Python实现GA遗传算法优化循环神经网络回归模型(LSTM回归算法)项目实战

说明:这是一个机器学习实战项目(附带数据代码文档视频讲解),如需数据代码文档视频讲解可以直接到文章最后获取。 1.项目背景 遗传算法(Genetic Algorithm,GA)最早是由美国的 John holland于20世…...

英雄联盟玩家必看:告别手动配置!ChampR智能助手让你3秒搞定出装符文

英雄联盟玩家必看:告别手动配置!ChampR智能助手让你3秒搞定出装符文 【免费下载链接】champr 🐶 Yet another League of Legends helper 项目地址: https://gitcode.com/gh_mirrors/ch/champr 还在为每次游戏都要手动调整出装和符文而…...

Windows流媒体服务器终极指南:从SRS到WSL的完美迁移方案

Windows流媒体服务器终极指南:从SRS到WSL的完美迁移方案 【免费下载链接】srs-windows 项目地址: https://gitcode.com/gh_mirrors/sr/srs-windows 想要在Windows系统上搭建专业级流媒体服务器?虽然SRS Windows版本已不再维护,但本文…...

Qwen-Image-2512-ComfyUI问题解决:常见错误排查,确保一次成功出图

Qwen-Image-2512-ComfyUI问题解决:常见错误排查,确保一次成功出图 获取更多AI镜像 想探索更多AI镜像和应用场景?访问 CSDN星图镜像广场,提供丰富的预置镜像,覆盖大模型推理、图像生成、视频生成、模型微调等多个领域&a…...

Novel-Downloader:200+网站小说下载终极指南,高效实现离线阅读

Novel-Downloader:200网站小说下载终极指南,高效实现离线阅读 【免费下载链接】novel-downloader 一个可扩展的通用型小说下载器。 项目地址: https://gitcode.com/gh_mirrors/no/novel-downloader 你是否曾经遇到过这样的情况:正在追…...

从SD卡分区到上电启动:详解Exynos 4412开发板的完整启动流程与手动烧写

从SD卡分区到上电启动:详解Exynos 4412开发板的完整启动流程与手动烧写 当一块搭载Exynos 4412的开发板首次通电时,芯片内部会执行一系列精密编排的启动流程。这个看似瞬间完成的过程,实际上包含了从硬件初始化到操作系统加载的多个关键阶段。…...

硅光技术与异构集成:CPO光电共封装的核心突破与行业应用

1. 硅光技术如何成为CPO的基石 第一次接触硅光技术时,我盯着显微镜下的硅波导结构看了整整半小时——这根比头发丝还细的"光路"竟然能替代传统铜导线,这简直像是科幻电影里的场景。如今在CPO(光电共封装)领域ÿ…...

Ostrakon-VL 扫描终端实战:基于 PyCharm 的完整项目开发与调试

Ostrakon-VL 扫描终端实战:基于 PyCharm 的完整项目开发与调试 1. 项目准备与环境搭建 1.1 PyCharm 安装与基础配置 如果你还没有安装 PyCharm,可以从官网下载专业版或社区版。专业版提供更多高级功能,但社区版对于这个项目来说已经足够。…...

DeepSeek-OCR-WEBUI使用教程:图片转文字就这么简单

DeepSeek-OCR-WEBUI使用教程:图片转文字就这么简单 1. 引言:OCR技术带来的改变 在日常工作和生活中,我们经常遇到需要从图片中提取文字的场景。可能是扫描的合同文档、手写的笔记、或是手机拍摄的会议白板。传统的手动录入方式不仅效率低下…...

洛雪音乐助手:一个界面,全网音乐,你的终极免费播放器解决方案

洛雪音乐助手:一个界面,全网音乐,你的终极免费播放器解决方案 【免费下载链接】lx-music-desktop 一个基于 Electron 的音乐软件 项目地址: https://gitcode.com/GitHub_Trending/lx/lx-music-desktop 你是否曾为了找一首歌在多个音乐…...

如何快速解锁网易云音乐NCM文件:3步实现音乐自由终极指南

如何快速解锁网易云音乐NCM文件:3步实现音乐自由终极指南 【免费下载链接】ncmdumpGUI C#版本网易云音乐ncm文件格式转换,Windows图形界面版本 项目地址: https://gitcode.com/gh_mirrors/nc/ncmdumpGUI 你是否曾在网易云音乐下载了心爱的歌曲&a…...