第八次作业

一,.什么是数据认证,有什么作用,有哪些实现的技术手段?

数据认证是指保证数据的真实性、完整性和可信度,以确保数据不被篡改或伪造。其作用包括但不限于:

保护关键数据不被恶意篡改或损坏

提供数据来源的可靠性和安全性,使其更容易被公众所信任

将数字签名应用到数据中,以便证明数据已被验证且未被篡改

常见的实现技术手段包括:

数字签名:使用非对称密码学将数据和签名结合起来,以确保数据在传输期间不会被篡改。

加密算法:通过加密来保障数据的安全性和私密性。

哈希函数:使用一种密码学方法将数据固定成一个特定长度的散列值,以便于校验数据的完整性。

二,什么是身份认证,有什么作用,有哪些实现的技术手段?

身份认证是指确认用户的身份以授权其进行访问或操作。它的作用包括但不限于:

防止未经授权的用户使用受保护的资源进行访问

确认用户的身份,使其可以得到合适等级的授权,相应地管理和访问信息资源

捕捉恶意攻击者并采取相应的措施

常见的实现技术手段包括:

用户名加密码认证:用户使用自己的用户名和密码进行身份验证,将其与预存储在系统中的密码相匹配以确认身份。

双因素认证:用户需要提供两个及以上的信息来证明其身份真实性,如密码和指纹扫描等。

多因素认证:结合多种身份证明手段让认证更加可靠如提示问题

三,什么VPN技术?

VPN技术是一种通过公共网络(如互联网)建立加密隧道连接,以实现安全、私密的远程访问和通信的技术。

四,VPN技术有哪些分类?

远程访问VPN:允许远程用户安全地连接到企业内部网络。

站点到站点VPN:将两个或多个分别位于不同地理位置的局域网(LAN)连接成一个虚拟的LAN。

SSL VPN:基于Web浏览器的VPN技术,允许用户通过SSL协议在Internet上安全地访问企业内部网络资源。

五,IPSEC技术能够提供哪些安全服务?

认证:确认通信方的身份并确保数据未被篡改。

加密:将数据加密以保护其机密性。

可用性:防止拒绝服务攻击,确保网络资源可用。

完整性:检测数据是否在传输中被篡改或损坏。

六、IPSEC的技术架构是什么?

ipsec的技术架构包括:

安全关联:定义通信方之间的安全参数,如加密方法和协议类型。

认证头(ah):提供数据完整性、源身份验证和反重放保护。

封装安全载荷(esp):提供数据加密、数据完整性、源身份验证和反重放保护。

密钥管理:确保所有通信方都拥有相同的密钥并定期更换。

七、AH与ESP封装的异同?

ah与esp封装异同点:

异:

ah提供了源身份验证功能, esp不具备。

ah使用不可逆算法进行数据完整性校验,而esp使用可逆算法对数据进行加密和完整性验证。

同:

都能够提供数据完整性、反重放攻击保护和文章提及的认证功能;

都能用于ipsec ***连接中;

八,IKE的作用是什么?

ike的作用

ike 是 internet key exchange 的缩写,是 ipsec 中用于管理密钥和安全关联的协议。

ike 的作用是自动协商和建立 ipsec 所需的加密密钥、散列算法以及其他协议参数。

九、详细说明IKE的工作原理?

IKE(Internet Key Exchange)是一种用于协商和建立IPsec(Internet Protocol Security)VPN连接的协议,它的工作原理如下:

IKE协商阶段:在IKE通信的第一阶段中,两个端点之间交换身份验证信息,并创建一个共享的随机密钥。此密钥将用于后续IKE消息的保护。

IKE协商阶段二:在第二阶段中,双方在之前建立的安全关联上交换会话密钥,并协商加密、认证和完整性保护算法。这些算法将用于保护通过VPN隧道传输的数据。

IPsec安全关联建立:通过IKE成功建立了安全关联之后,IPsec隧道可以被建立。这个隧道提供了安全的端对端通信,并使用在IKE协商中协商的加密、认证和完整性保护算法来保护数据。

需要注意的是,IKE本身并不提供加密或完整性保护,而只是用于协商建立安全连接的密钥和参数。真正的加密和完整性保护是由IPsec提供的,这是一个独立的协议。

十、IKE第一阶段有哪些模式?有什么区别,使用场景是什么?

IKE(Internet Key Exchange)第一阶段有两种模式,分别为Main Mode和Aggressive Mode。

Main Mode是一种较为安全的模式,交换的信息较多,需要进行三次通信。其中,第一次通信是由Initiator发起,目的是建立一个安全的隧道;第二次通信是由Responder回复,回答Initiator的问题,并向其发送自己的公钥;第三次通信则是Initiator使用Responder发送的公钥来验证其身份,并生成共享密钥。

Aggressive Mode是一种快速的模式,交换的信息比Main Mode少,只需要进行两次通信。其中,第一次通信是由Initiator发起,同时将自己的身份验证信息发送给Responder,Responder在收到消息后会返回自己的身份验证信息和公钥;第二次通信则是Initiator使用Responder发送的公钥来验证其身份,并生成共享密钥。

Main Mode相对较为安全,但交换的信息较多,Aggressive Mode则是快速且交换信息较少,但相对不够安全。一般情况下,如果安全性要求较高,建议使用Main Mode;如果要求较低或需要快速建立连接,则可以考虑使用Aggressive Mode。

相关文章:

第八次作业

一,.什么是数据认证,有什么作用,有哪些实现的技术手段? 数据认证是指保证数据的真实性、完整性和可信度,以确保数据不被篡改或伪造。其作用包括但不限于: 保护关键数据不被恶意篡改或损坏 提供数据来源的可靠性和安全…...

LeetCode //C - 290. Word Pattern

290. Word Pattern Given a pattern and a string s, find if s follows the same pattern. Here follow means a full match, such that there is a bijection between a letter in pattern and a non-empty word in s. Example 1: Input: pattern “abba”, s “dog c…...

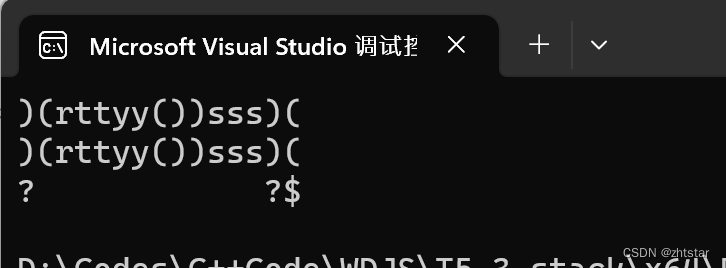

[保研/考研机试] 括号匹配问题 C++实现

题目描述: 在某个字符串(长度不超过100)中有左括号、右括号和大小写字母;规定(与常见的算数式子一样)任何一个左括号都从内到外与在它右边且距离最近的右括号匹配。写一个程序,找到无法匹配的左括号和右括号,输出原来的字符串&am…...

springBoot集成caffeine,自定义缓存配置 CacheManager

目录 springboot集成caffeine Maven依赖 配置信息:properties文件 config配置 使用案例 Caffeine定制化配置多个cachemanager springboot集成redis并且定制化配置cachemanager springboot集成caffeine Caffeine是一种基于服务器内存的缓存库。它将数据存储在…...

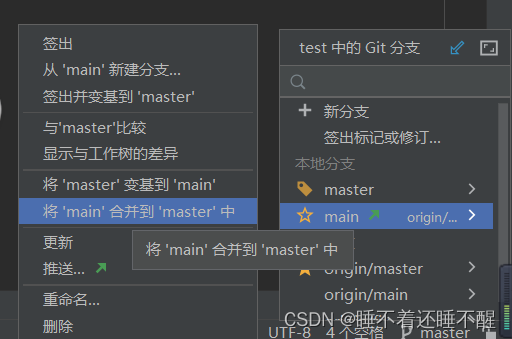

【瑞吉外卖】Git部分学习

Git简介 Git是一个分布式版本控制工具,通常用来对软件开发过程中的源代码文件进行管理。通过Git仓库来存储和管理这些文件,Git仓库分为两种: 本地仓库:开发人员自己电脑上的Git仓库 远程仓库:远程服务器上的Git仓库…...

如何阐述自己做了一个什么样的东西

线上qps2000,主要的性能瓶颈在于出现在数据库I/O上。另外,如果是一个正常部署的容器,qps能达到几百就不错了。资讯服务现在做了静态的底层页,所以热点新闻多数会命中底层页,即便没有命中底层页,也会走多层的…...

:QSPI 同步与异步 Mcal配置及代码实战)

TC3XX - MCAL知识点(二十二):QSPI 同步与异步 Mcal配置及代码实战

目录 1、MCAL配置 1.1、配置目标 1.2、同步QSPI配置 1.2.1、SpiGeneral 1.2.2、SpiMaxChannel 1.2.3、SpiMaxJob...

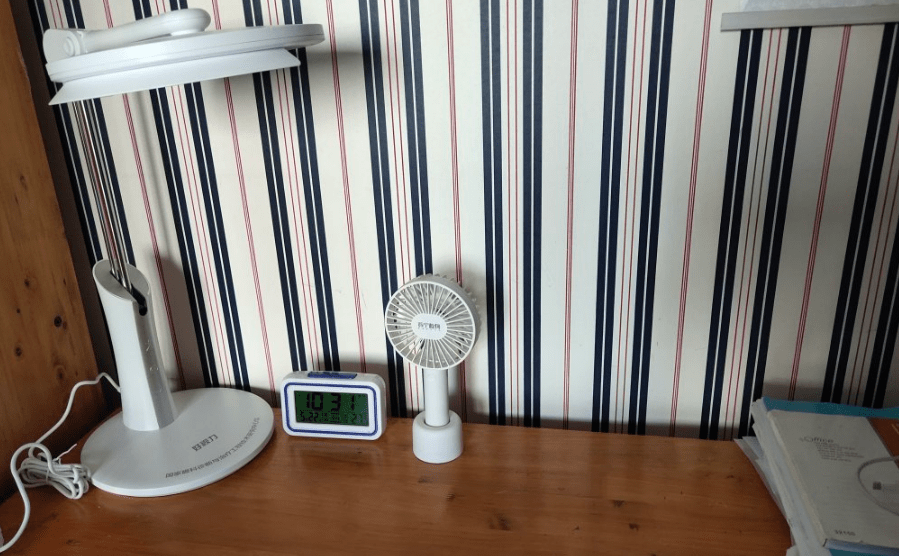

led台灯哪些牌子性价比高?推荐几款性价比高的护眼台灯

作为学龄期儿童的家长,最担心的就是孩子长时间学习影响视力健康。无论是上网课、写作业、玩桌游还是陪伴孩子读绘本,都需要一个足够明亮的照明环境,因此选购一款为孩子视力发展保驾护航的台灯非常重要。为大家推荐几款性价比高的护眼台灯。 …...

什么情况下容易发生锁表及如何处理

目录 什么情况下容易发生锁表发生锁表怎么解决 什么情况下容易发生锁表 在数据库中,当多个事务同时竞争访问同一个表的资源时,可能会发生锁表现象,导致性能下降甚至阻塞。以下情况容易导致锁表问题: 大事务操作:如果一…...

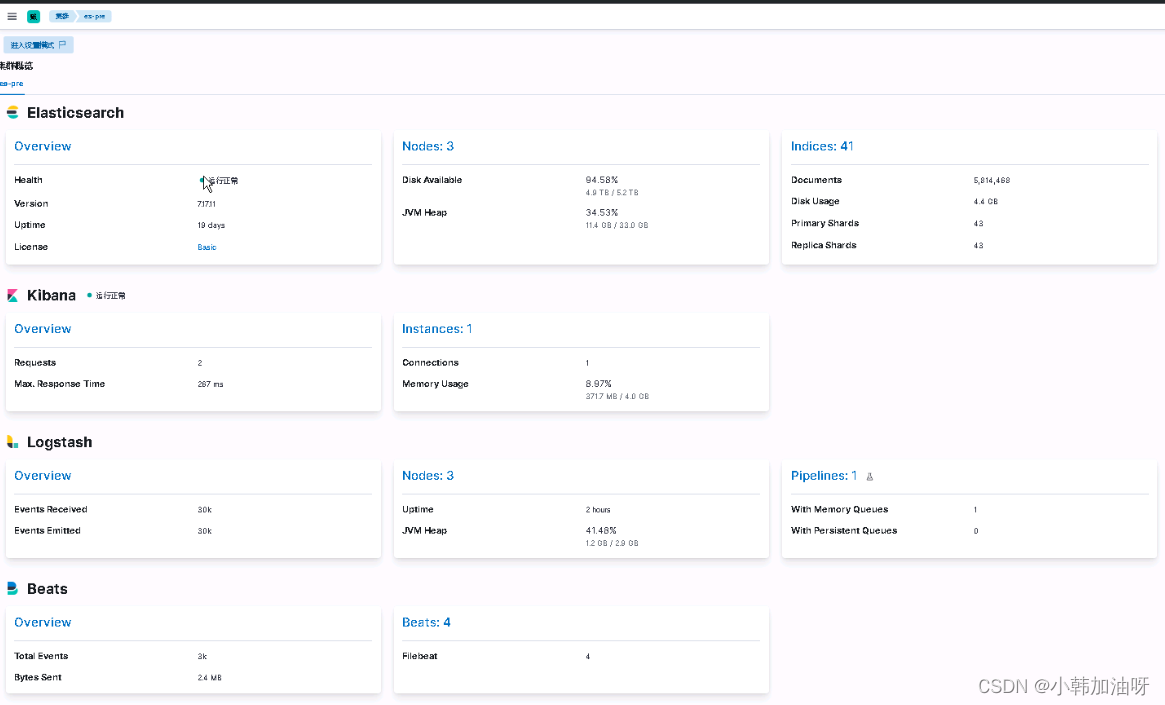

elk开启组件监控

elk开启组件监控 效果: logstash配置 /etc/logstash/logstash.yml rootnode1:~# grep -Ev "^#|^$" /etc/logstash/logstash.yml path.data: /var/lib/logstash path.logs: /var/log/logstash xpack.monitoring.enabled: true xpack.monitoring.elasti…...

Java Random 类的使用

Java中的Random类是用来生成伪随机数的工具类。它可以用来生成随机的整数、浮点数和布尔值。以下是Java Random类的一些常见用法: 创建Random对象: Random random new Random();生成随机整数: int randomNumber random.nextInt(); // 生…...

完美的分布式监控系统——Prometheus(普罗米修斯)与优雅的开源可视化平台——Grafana(格鲁夫娜)

一、基本概念 1、之间的关系 prometheus与grafana之间是相辅相成的关系。作为完美的分布式监控系统的Prometheus,就想布加迪威龙一样示例和动力强劲。在猛的车也少不了仪表盘来观察。于是优雅的可视化平台Grafana出现了。 简而言之Grafana作为可视化的平台ÿ…...

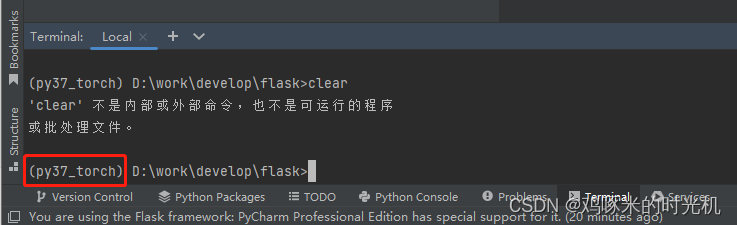

pycharm的Terminal中如何设置打开anaconda3的虚拟环境

在pycharm的File -> Settings -> Tools -> Terminal下面,如下图所示 修改为红框中内容,然后关闭终端在重新打开终端,即可看到anaconda3的虚拟环境就已经会被更新...

Jmeter(四) - 从入门到精通 - 创建网络测试计划(详解教程)

1.简介 在本节中,您将学习如何创建基本的 测试计划来测试网站。您将创建五个用户,这些用户将请求发送到JMeter网站上的两个页面。另外,您将告诉用户两次运行测试。因此,请求总数为(5个用户)x(2…...

Flowable-结束事件-空结束事件

目录 定义图形标记XML内容 定义 空结束事件是最常见的一种结束事件,也是最简单的一种结束事件,只要把结束任务置于流程 或分支的最后节点,流程实例运行到该节点的时候,流程引擎就会结束该流程实例或分支。前面提 到,结…...

Elasticsearch:如何创建 Elasticsearch PEM 和/或 P12 证书?

你是否希望使用 SSL/TLS 证书来保护你的 Elasticsearch 部署? 在本文中,我们将指导你完成为 Elasticsearch 创建 PEM 和 P12 证书的过程。 这些证书在建立安全连接和确保 Elasticsearch 集群的完整性方面发挥着至关重要的作用。 友情提示:你可…...

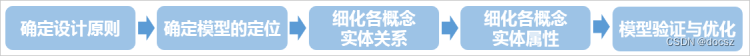

数仓架构模型设计参考

1、数据技术架构 1.1、技术架构 1.2、数据分层 将数据仓库分为三层,自下而上为:数据引入层(ODS,Operation Data Store)、数据公共层(CDM,Common Data Model)和数据应用层ÿ…...

用法简介并举例)

RedisTemplate.opsForGeo()用法简介并举例

RedisTemplate.opsForGeo()是RedisTemplate类提供的用于操作Geo类型(地理位置)的方法。它可以用于对Redis中的Geo数据结构进行各种操作,如添加地理位置、获取距离、获取位置信息等。 下面是一些常用的RedisTemplate.opsForGeo()方法及其用法…...

Android OkHttp源码分析--拦截器

拦截器责任链: OkHttp最核心的工作是在 getResponseWithInterceptorChain() 中进行,在进入这个方法分析之前,我们先来了 解什么是责任链模式,因为此方法就是利用的责任链模式完成一步步的请求。 拦截器流程: OkHtt…...

docker:如何传环境变量给entrypoint

使用shell,不带中括号 ENTRYPOINT .\main -web -c $CONFIGENTRYPOINT [sh, -c, ".\main -web -c $CONFIG"]docker build --build-arg ENVIROMENTintegration // 覆盖ENTRYPOINT命令 使用shell脚本 ENTRYPOINT ["./entrypoint.sh"]entrypoint.sh 镜像是a…...

5个实战技巧:如何将YOLOv8人脸检测模型高效部署到生产环境

5个实战技巧:如何将YOLOv8人脸检测模型高效部署到生产环境 【免费下载链接】yolov8-face yolov8 face detection with landmark 项目地址: https://gitcode.com/gh_mirrors/yo/yolov8-face YOLOv8人脸检测模型在密集人群、动态表情和复杂场景下展现出卓越的识…...

ElastiFlow企业级网络流量监控解决方案:5大核心优势与架构深度解析

ElastiFlow企业级网络流量监控解决方案:5大核心优势与架构深度解析 【免费下载链接】elastiflow Network flow analytics (Netflow, sFlow and IPFIX) with the Elastic Stack 项目地址: https://gitcode.com/gh_mirrors/el/elastiflow 在数字化转型浪潮中&a…...

为什么越来越多的程序员纷纷转行网络安全?拆解背后的4大核心逻辑

引言:从 “代码搬运” 到 “安全守护”,程序员转行的新趋势 打开招聘平台不难发现一个现象:越来越多标注 “5 年 Java 开发”“3 年前端工程师” 的简历,在技能栏里新增了 “渗透测试”“代码审计”“漏洞挖掘” 等关键词&#x…...

如何用OpCore-Simplify在10分钟内完成黑苹果自动化配置:终极指南

如何用OpCore-Simplify在10分钟内完成黑苹果自动化配置:终极指南 【免费下载链接】OpCore-Simplify A tool designed to simplify the creation of OpenCore EFI 项目地址: https://gitcode.com/GitHub_Trending/op/OpCore-Simplify 还在为复杂的黑苹果配置而…...

“文章同步助手” Wechatsync 连接到WordPress独立站

“文章同步助手” Wechatsync 浏览器插件,可以将文章一键分发到包括WordPress在内的二十多个内容平台- 。这连接逻辑本质上都是调用WordPress的REST API来建立连接。 🔌 连接独立站 WordPress 的操作流程 要实现同步,你需要在浏览器插件中配置…...

从SEO到GEO的技术跃迁:如何利用本地化RAG架构解决企业私域数据的“幻觉”难题?

在2026年的今天,传统的SEO(搜索引擎优化)正在经历一场前所未有的降维打击。当用户习惯从百度跳转至豆包、DeepSeek或Kimi等生成式AI提问时,流量的分发逻辑已经从“点击网页”变成了“AI直接生成答案”。这就是我们常说的 GEO&…...

洛雪音乐六音音源修复完整指南:快速恢复音乐播放功能

洛雪音乐六音音源修复完整指南:快速恢复音乐播放功能 【免费下载链接】New_lxmusic_source 六音音源修复版 项目地址: https://gitcode.com/gh_mirrors/ne/New_lxmusic_source 洛雪音乐是一款广受欢迎的开源音乐播放器,但近期许多用户遇到了六音音…...

Photoshop图层批量导出终极指南:告别手动操作的时代

Photoshop图层批量导出终极指南:告别手动操作的时代 【免费下载链接】Photoshop-Export-Layers-to-Files-Fast This script allows you to export your layers as individual files at a speed much faster than the built-in script from Adobe. 项目地址: https…...

宇视云团队模式访客预约操作流程

宇视云团队模式访客预约操作流程 本文将从创建访客邀请、来访信息登记、线上审批操作到最终多种方式通行,为您提供一步步的详细图文说明,引导企业内部员工和外部来访人员轻松上手,让访客接待更高效、更安全。 第一步:受访者创建“…...

iPhone升级iOS 16.1后WiFi总掉线?别急着重置,试试这个2.4GHz频段切换法

iPhone升级iOS 16.1后WiFi频繁断连的深度解决方案 最近不少iPhone用户在升级到iOS 16.1后反馈WiFi连接不稳定,尤其是在使用笔记本热点或双频路由器时频繁掉线。这个问题不仅影响工作效率,也让人倍感困扰。本文将深入分析问题根源,并提供一套…...