【等保测评】云计算Linux服务器(一)

【等保测评】云计算&Linux服务器(一)

- 前言

- 1、身份鉴别

- 实例1

- 实例2

- 实例3

- 实例4

- 2、访问控制

- 实例1

- 实例2

- 实例3

- 实例4

- 实例5

- 实例6

- 实例7

前言

Linux是指UNIX克隆或类UNIX风格的操作系统,在源代码级别兼容绝大部分UNIX标准(IEEE POSIX, System V, BSD),是一种支持多用户、多进程、多线程的实时性较好且功能强大而稳定的操作系统。

Linux服务器的等级测评主要涉及六个方面的内容,分别是

身份鉴别、访问控制、安全审计、入侵防范、恶意代码防范和可信验证

本文主要是前两块,身份鉴别和访问控制

1、身份鉴别

实例1

安全要求:

对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定时更换

安全解读:

linux中/etc/login.defs是登录程序的配置文件(配置密码过期天数、密码长度约束等参数)

若/etc/pam.d/system-auth文件中有与/etc/login.defs相同的配置选项,以/etc/pam.d/system-auth为准

优先级:/etc/pam.d/system-auth > /etc/login.defs

linux中有调用PAM的应用程序认证用户,登录服务、屏保等功能

其中重要文件是

/etc/pam.d/system-auth(Redhat、CentOS、Fedora系统)

/etc/pam.d/common-passwd(Debian、Ubuntu、Linux Mint系统)

上面两个配置文件优先级高于其他

测评方法:

(1)访谈系统管理员,了解系统用户是否设置密码;核查登录过程中系统账户是否用密码进行登录

用有相应权限的用户身份登录操作系统,用more命令查看/etc/shadow文件,核查系统中是否存在空口令用户

(2)用more命令查看**/etc/login.defs文件,核查是否设置了密码长度和密码定期更换规则**;用more命令查看**/etc/pam.d/system-auth**文件,核查是否设置了密码长度和密码定期更换规则

(3)核查是否存在旁路或身份鉴别措施可绕过的安全风险(应该不存在)

预期结果(证据):

登录需要密码

不存在空口令

得到如下反馈

PASS_MAX_DAYS 90

PASS_MIN_DAYS 0

PASS_MIN_LEN 7

PASS_WARH_AGE 7 密码登录过期前7天提示

不存在可绕过的安全风险

实例2

安全要求:

有登录失败的处理功能,配置并启用 结束会话、限制非法登录次数、登录连接超时自动退出等相关措施

安全解读:

(1)Linux操作系统有调用PAM的应用程序认证。登录功能

(2)在Redhat5后 的版本,用pam_tally2.so模块控制用户密码认证失败的次数

(3)本地登录失败处理功能在**/etc/pam.d/system-auth 或 /etc/pam.d/login** 中配置

(4)SSH远程登录失败处理在**/etc/pam.d/sshd**文件中配置

测评方法:

(1)核查系统中是否配置启用登录失败处理功能

Root身份登录操作系统,

核查/etc/pam.d/system-auth 或 /etc/pam.d/login 中本地登录失败配置情况

(2)核查/etc/pam.d/sshd 中远程登录失败配置情况

(3)核查**/etc/profile** 文件中TIMEOUT环境变量是否配置了超时锁定参数

预期结果(证据):

(1)查看本地登录失败处理功能相关参数,

/etc/pam.d/system-auth或/etc/pam.d/login 文件中存在

"auth required pam_tally2.so onerr=fail deny=5 unlock_time=300 even_ deny_root root3mlock_time=10”。

(2)查看远程登录失败处理功能相关参数,/etc/pamdsshd文件中存在

"auth required pam_tally2.so onerr=fail deny=5 unlock_time=300 even_deny_root root_unlock_ time=10"

(3)/etc/pro£le文件中设置了超时锁定参数,例如在该文件中设置了 TMOUT=300s

实例3

安全要求:

远程管理时,采取措施防止鉴别信息在网络传输中被窃听

安全解读:

本地化管理不适用

测评方法:

(1)问系统管理员远程管理方式,root登录系统

查看是否运行sshd服务

Service -status-all | grep sshd

查看相关端口是否打开

netstat -an | grep 22

若未使用SSH远程管理,查看是否用Telnet协议进行远程管理

Service --status-all | grep running

(2)抓包工具查看协议是否加密

预期结果(证据):

(1)使用SSH协议进行远程管理(防止鉴别信息在传输过程中被窃听)

(2)Telnet协议 默认不符合此项。

(3)抓包工具截获的信息为密文,无法读取,协议为加密协议。

实例4

安全要求:

采用口令、密码技术、生物技术等两种或两种以上组合的鉴别技术对用户进行身份 鉴别,且其中一种必须是密码技术

安全解读:

测评方法:

问管理员是否采用口令、密码技术、生物技术等两种或两种以上组合的鉴别技术对用户进行身份 鉴别,核查其中一种必须是密码技术

预期结果(证据):

和上面类似

2、访问控制

目的是保证系统资源被合法使用,用户不能越权只能使用自己权限访问系统资源

实例1

安全要求:

对登录的用户分配账户和权限

安全解读:

配置文件≤644

可执行文件≤755

测评方法:

用相应权限账户身份登录系统,用ls-l 文件名 查看重要文件和目录权限设置是否合理,ls -l /etc/passwd 显示744

644 -rw-r–r–

744 -rwxr–r–

预期结果(证据):

配置文件≤644

可执行文件≤755

实例2

安全要求:

重命名或删除默认账户,修改默认账户的默认口令

安全解读:

Linux中提供了很多账户,账户越多,越容易受到攻击

应删除 adm 、lp、 sync、 shutdown 、halt、 mail、 uucp、 operator、 games 、gopher 、ftp等

禁止root远程登录

测评方法:

(1)用相应权限身份登录系统,执行more命令查看/etc/shadow 中是否存在以上没用账户

(2)查看root账户能否远程登录(通常不能)

预期结果(证据):

不存在默认无用账号

将/etc/ssh/sshd_config文件中的PermitRootLogin参数设置为no(PermitRootLoginno)表示不允许root远程登录

实例3

安全要求:

及时删除停用多余过期账户,避免共享账户存在

安全解读:

多余过期账户会影响审计中追踪定位自然人

测评方法:

核查是否存在多余账户,查看games、news、ftp、lp、等默认账户是否被禁用,特权账户halt、shatdown是否被删除

访谈管理员,核查不同的账户是否使用不同的账户登录系统

预期结果(证据):

禁用删除不需要的系统默认账户

各类管理员均使用自己特定权限账户登录,不存在多余过期账号

实例4

安全要求:

授予管理用户所需最小权限,实现管理用户权限分离

安全解读:

避免出现权限漏洞

在sudoer.conf中使用sudo命令授予普通用户root权限

测评方法:

用相应权限身份登录系统,执行more命令,查看 /etc/passwd文件中的非默认用户,了解各用户的权限,核查是否实现了管理用户的权限分离。

用相应权限的账户身份登录Linux操作系统,执行more命令,查看 /etc/sudoers文件,核查哪些用户拥有root权限。

预期结果(证据):

(1)各用户均仅具备最小权限,且不与其他用户的权限交叉。设备支持新建多用户角 色功能。

(2)管理员权限仅分配给root用户。

实例5

安全要求:

由授权主体(安全管理员)配置访问控制策略,访问控制策略规定主体对客体的访问规则。

安全解读:

由安全管理员进行配置

测评方法:

(1)问系统管理员,是否由指定授权人对操作系统访问控制权进行配置

(2)核查账户权限配置,了解是否一句安全策略配置各账户访问规则

预期结果(证据):

有专门安全员负责访问控制权限的授权工作

各账户权限基于安全员的安全策略配置进行访问控制

实例6

安全要求:

访问控制的粒度应达到主体为用户级或进程级,客体为文件、数据库表级。

安全解读:

重点目录的访问控制主体可•能为某个用户 或某个进程,应能够控制用户或进程对文件、数据库表等客体的访问。

测评方法:

(1)使用“ls -l 文件名”命令查看重要文件和目录权限的设置是否合理

(例如“# ls -l /etc/passwd #744”)。

(2)重点核查文件和目录权限是否被修改过。

预期结果(证据):

(1)管理用户进行用户访问权限的分配

(2)用户依据访问控制策略对各类文件和数据库表进行访问

(3)重要文件和目录的权限在合理范围内

(4)用户根据自身拥有的对文件不同权限操作

实例7

安全要求:

对重要主体和客体设置安全标记,并控制主体对有安全标记信息资源的访问。

安全解读:

通过对重要信息资源设置敏感标记,可以决定主体以何种权限对客体进行操作,实现强制访问控制

安全增强型Linux(SELinux)是一个Linux内核模块,在其中决定资源能否被访问的因素:用户权限、每一类进程对某一类资源的访问权限

这种权限管理机制的主体是进程(强制访问控制)

SElLinux中,主体=进程,客体是主体访问的资源(文件、目录、端口、设备)

SELinux三种工作模式

enforcing强制模式,违反SELinux规则的行为,被阻止并记录到日志中

permissive宽容模式,违反规则,记录到日志

disabled关闭SELinux,不使用SELinux

测评方法:

(1 )核查系统中是否有敏感信息。

(2)核查是否为主体用户或进程划分级别并设置敏感标记,是否在客体文件中设置敏感标记。

(3 )测试验证是否依据主体和客体的安全标记来控制主体对客体访问的强制访问控制策略。

(4)相应权限身份登录Linux操作系统,使用more命令查看 /etc/selinux/config 文件中 SELinux 的参数。

预期结果(证据):

Linux服务器默认关闭SELinux服务

相关文章:

)

【等保测评】云计算Linux服务器(一)

【等保测评】云计算&Linux服务器(一) 前言1、身份鉴别实例1实例2实例3实例4 2、访问控制实例1实例2实例3实例4实例5实例6实例7 前言 Linux是指UNIX克隆或类UNIX风格的操作系统,在源代码级别兼容绝大部分UNIX标准(IEEE POSIX, System V, …...

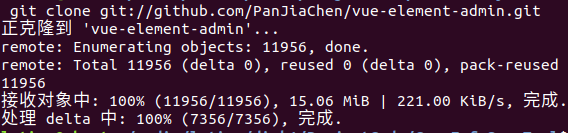

[vue-element-admin]下载与安装

一、环境搭建 1 nodejs 源码地址 sudo apt install build-essential # 内含gcc g make等全家桶git clone git://github.com/nodejs/node.git # 下载源码 cd node sudo ./config sudo make && make install # 编译 node -v # 查看是否编译成功二、遇见的问题 问题…...

鼠标响应+dft+idft)

OPENCV C++(九)鼠标响应+dft+idft

鼠标响应回调函数(固定格式) void on_mouse(int EVENT, int x, int y, int flags, void* userdata) {Mat hh;hh *(Mat*)userdata;Point p(x, y);switch (EVENT){case EVENT_LBUTTONDOWN:{points.x x;points.y y;mousePoints.push_back(points);circle…...

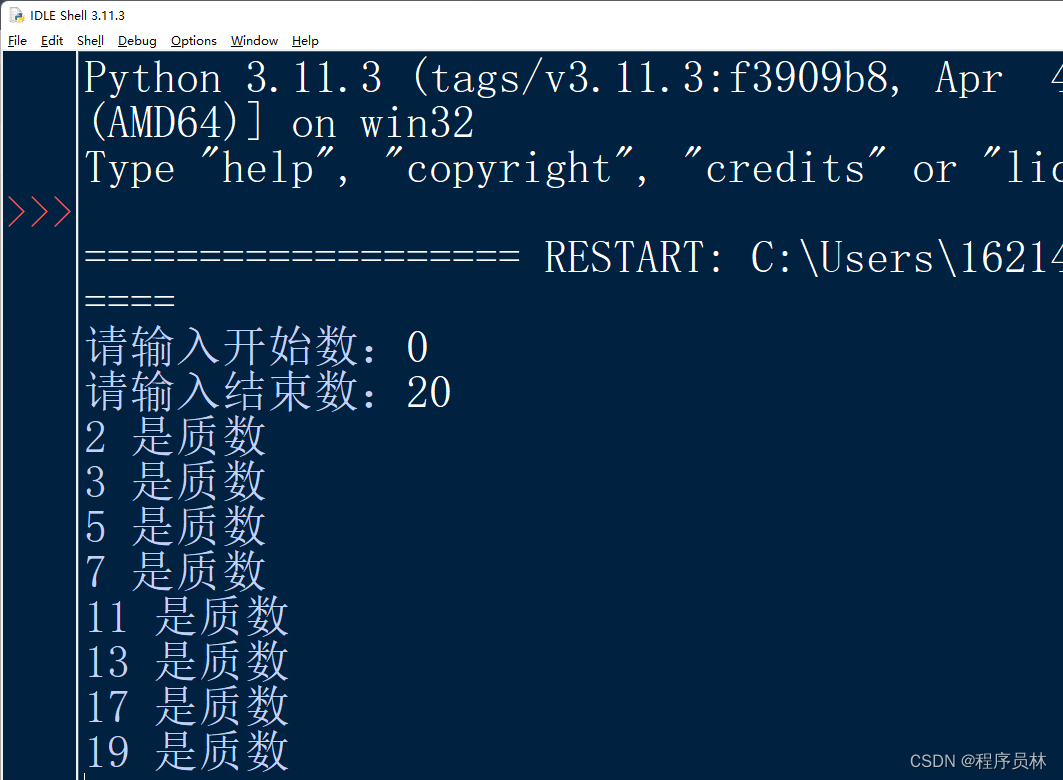

python编程求出介于这两个数 之间的所有质数并打印输出。显示格式为“*数是质数

这里写自定义目录标题 练习 :提示用户输入两个正整数,编程求出介于这两个数之间的所有质数并打印输出。显示格式为“*数是质数。”代码打印效果 练习 :提示用户输入两个正整数,编程求出介于这两个数之间的所有质数并打印输出。显示…...

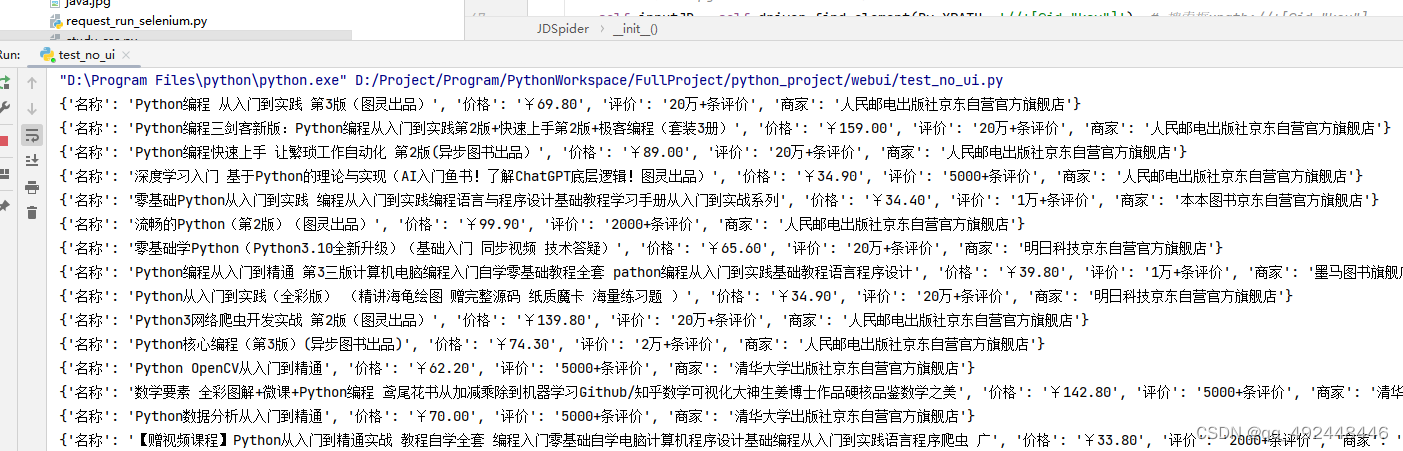

基于Selenium模块实现无界面模式 执行JS脚本

此篇文章主要介绍如何使用 Selenium 模块实现 无界面模式 & 执行JS脚本(把滚动条拉到底部),并以具体的示例进行展示。 1、Selenium 设置无界面模式 创建浏览器对象之前,创建 options 功能对象 :options webdriver.ChromeOptions() 添加…...

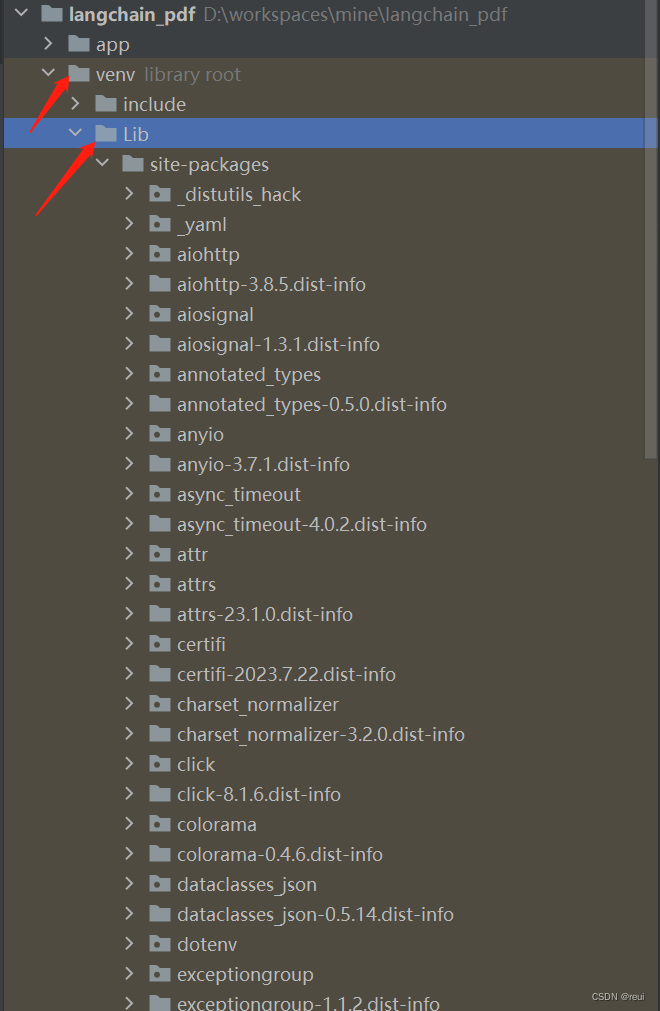

【LangChain学习】基于PDF文档构建问答知识库(二)创建项目

这里我们使用到 fastapi 作为项目的web框架,它是一个快速(高性能)的 web 框架,上手简单。 一.创建 FastAPI 项目 我们在IDE中,左侧选择 FastAPI ,右侧选择创建一个新的虚拟环境。 创建成功,会有…...

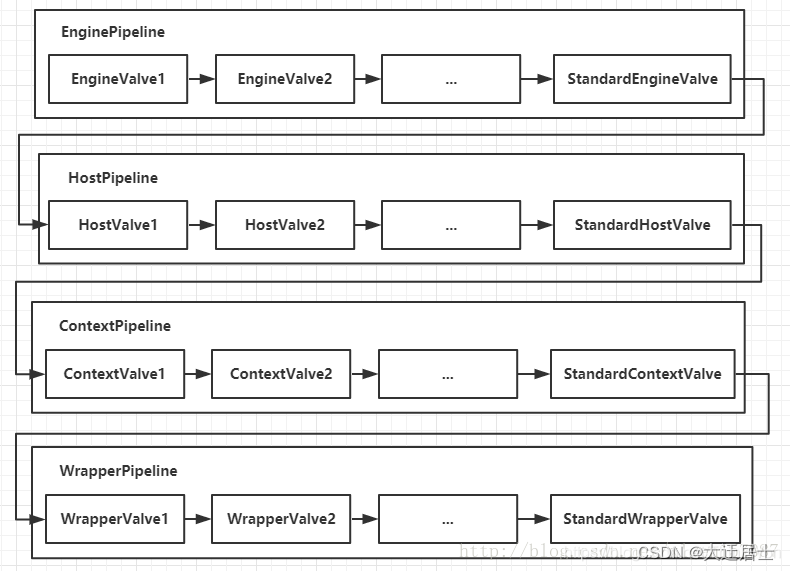

【Kubernetes】Kubernetes之kubectl详解

kubectl 一、陈述式资源管理1. 陈述式资源管理方法2. 基本信息查看3. 项目周期管理3.1 创建 kubectl create 命令3.2 发布 kubectl expose命令3.3 更新 kubectl set3.4 回滚 kubectl rollout3.5 删除 kubectl delete 4. kubectl 的发布策略4.1 蓝绿发布4.2 红黑发布4.3 灰度发布…...

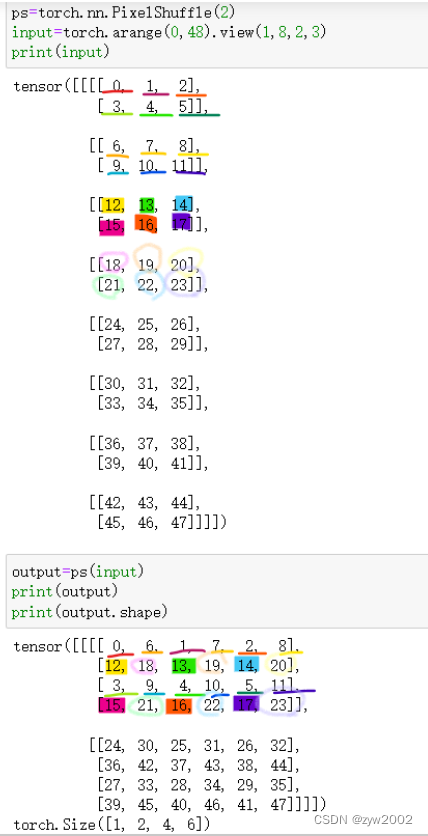

【torch.nn.PixelShuffle】和 【torch.nn.UnpixelShuffle】

文章目录 torch.nn.PixelShuffle直观解释官方文档 torch.nn.PixelUnshuffle直观解释官方文档 torch.nn.PixelShuffle 直观解释 PixelShuffle是一种上采样方法,它将形状为 ( ∗ , C r 2 , H , W ) (∗, C\times r^2, H, W) (∗,Cr2,H,W)的张量重新排列转换为形状为…...

Rocky9 KVM网桥的配置

KVM的默认网络模式为NAT,借助宿主机模式上网,现在我们来改成桥接模式,这样外界就可以直接和宿主机里的虚拟机通讯了。 Bridge方式即虚拟网桥的网络连接方式,是客户机和子网里面的机器能够互相通信。可以使虚拟机成为网络中具有独立IP的主机。 桥接网络(也叫物理设备共享…...

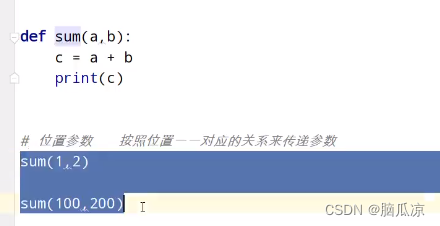

爬虫013_函数的定义_调用_参数_返回值_局部变量_全局变量---python工作笔记032

然后再来看函数,可以避免重复代码 可以看到定义函数以及调用函数...

将.doc文档的默认打开方式从WPS修改为word office打开方式的具体方法(以win 10 操作系统为例)

将.doc文档的默认打开方式从WPS修改为word office打开方式的具体方法(以win 10 操作系统为例) 随着近几年WPS软件的不断完善和丰富,在某些方面取得了具有特色的优势。在平时编辑.doc文档时候也常常用到wps软件,不过WPS文献也存在…...

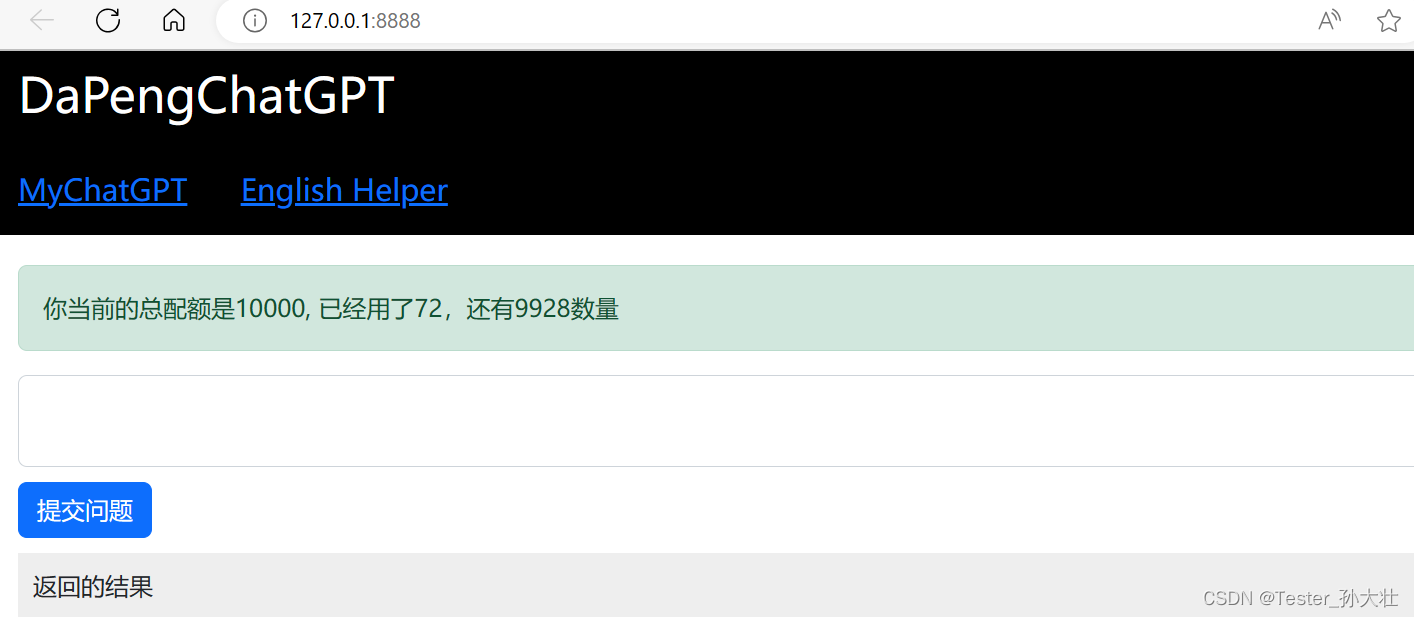

如何搭建个人的GPT网页服务

写在前面 在创建个人的 GPT网页之前,我登录了 Git 并尝试了一些开源项目,但是没有找到满足我个性化需求的设计。虽然许多收费的 GPT网页提供了一些免费额度,足够我使用,但是公司的安全策略会屏蔽这些网页。因此,我决定…...

[QCM6125][Android13] 默认关闭SELinux权限

文章目录 开发平台基本信息问题描述解决方法 开发平台基本信息 芯片: QCM6125 版本: Android 13 kernel: msm-4.14 问题描述 正常智能硬件设备源码开发,到手的第一件事就是默认关闭SELinux权限,这样能够更加方便于调试功能。 解决方法 --- a/QSSI.1…...

【jvm】jvm发展历程

目录 一、Sun Classic VM二、Exact VM三、HotSpot VM四、JRockit五、J9六、KVM、CDC、CLDC七、Azul VM八、Liquid VM九、Apache Harmony十、Microsoft JVM十一、Taobao JVM十二、Dalvik VM 一、Sun Classic VM 1.1996年java1.0版本,sun公司发布了sun classic vm虚拟…...

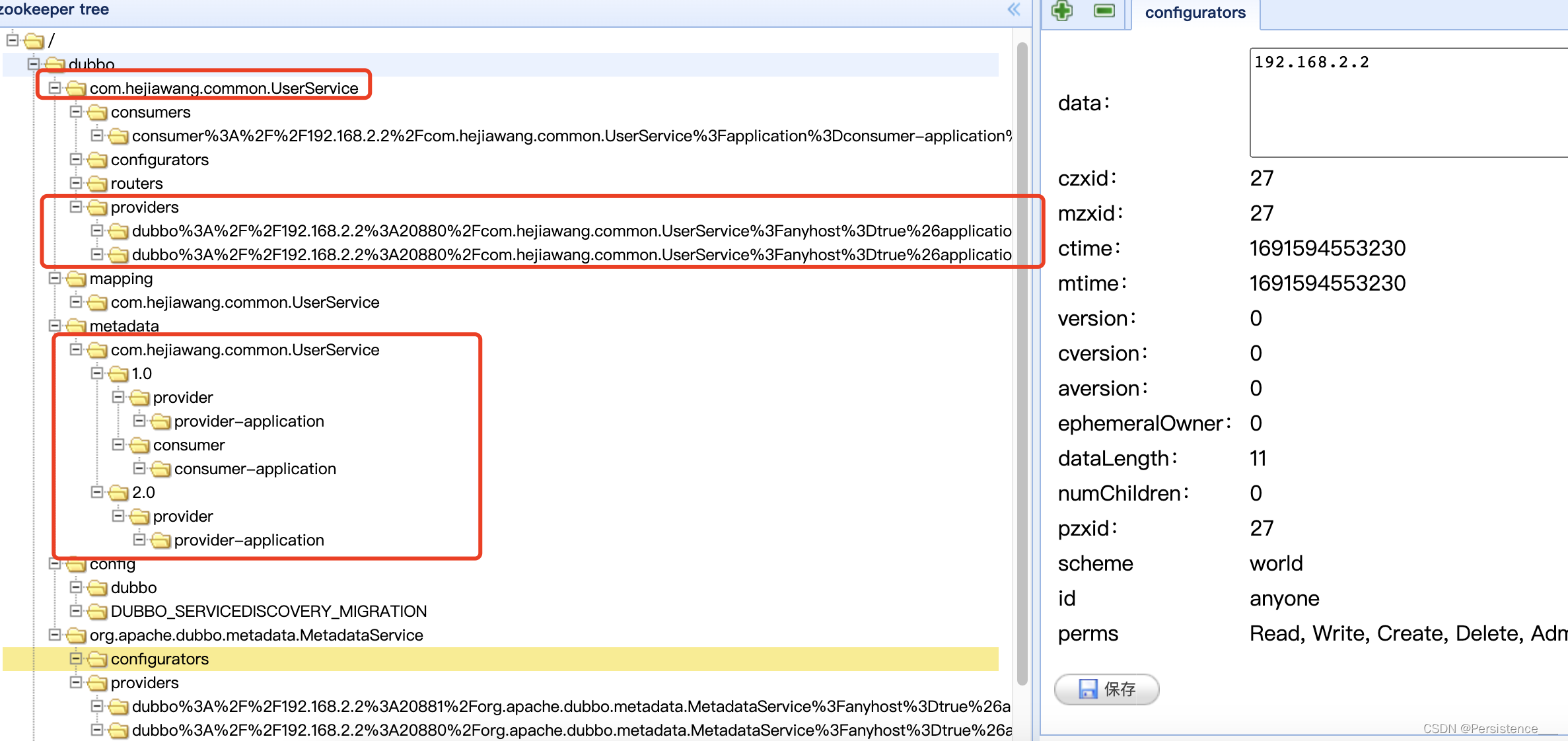

Dubbo3.0 Demo

将SpringBoot工程集成Dubbo 1.创建父工程 2.创建子工程consumer,provider 3.初始化工程 4.引入依赖 在provider和consumer中引入dubbo依赖 <dependency><groupId>org.apache.dubbo</groupId><artifactId>dubbo-spring-boot-starter</a…...

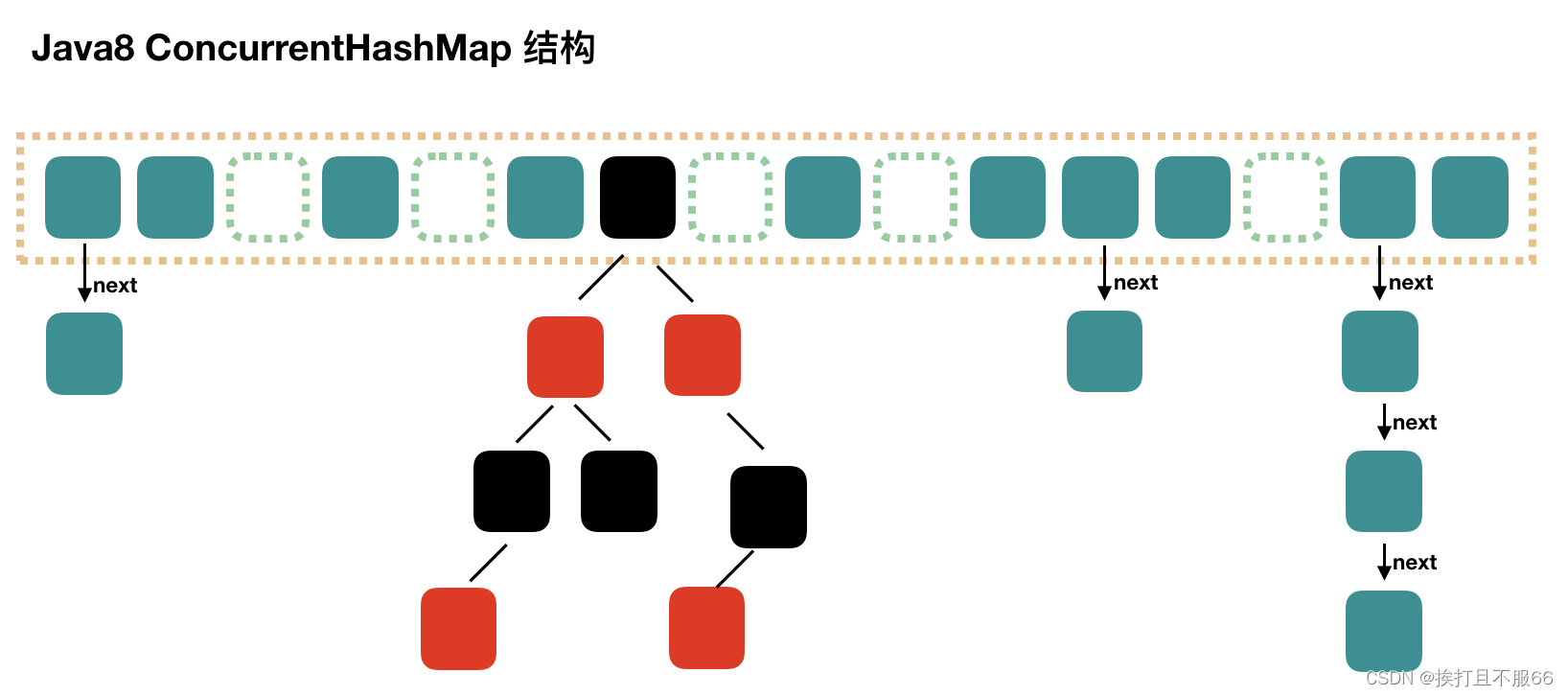

源码分析——ConcurrentHashMap源码+底层数据结构分析

文章目录 1. ConcurrentHashMap 1.71. 存储结构2. 初始化3. put4. 扩容 rehash5. get 2. ConcurrentHashMap 1.81. 存储结构2. 初始化 initTable3. put4. get 3. 总结 1. ConcurrentHashMap 1.7 1. 存储结构 Java 7 中 ConcurrentHashMap 的存储结构如上图,Concurr…...

R语言中的函数25:paste,paste0

文章目录 介绍paste0()实例 paste()实例 介绍 paste0()和paste()函数都可以实现对字符串的连接,paste0是paste的简化版。 paste0() paste (..., sep " ", collapse NULL, recycle0 FALSE)… one or more R objects, to be converted to character …...

(八)穿越多媒体奇境:探索Streamlit的图像、音频与视频魔法

文章目录 1 前言2 st.image:嵌入图像内容2.1 图像展示与描述2.2 调整图像尺寸2.3 使用本地文件或URL 3 st.audio:嵌入音频内容3.1 播放音频文件3.2 生成音频数据播放 4 st.video:嵌入视频内容4.1 播放视频文件4.2 嵌入在线视频 5 结语&#x…...

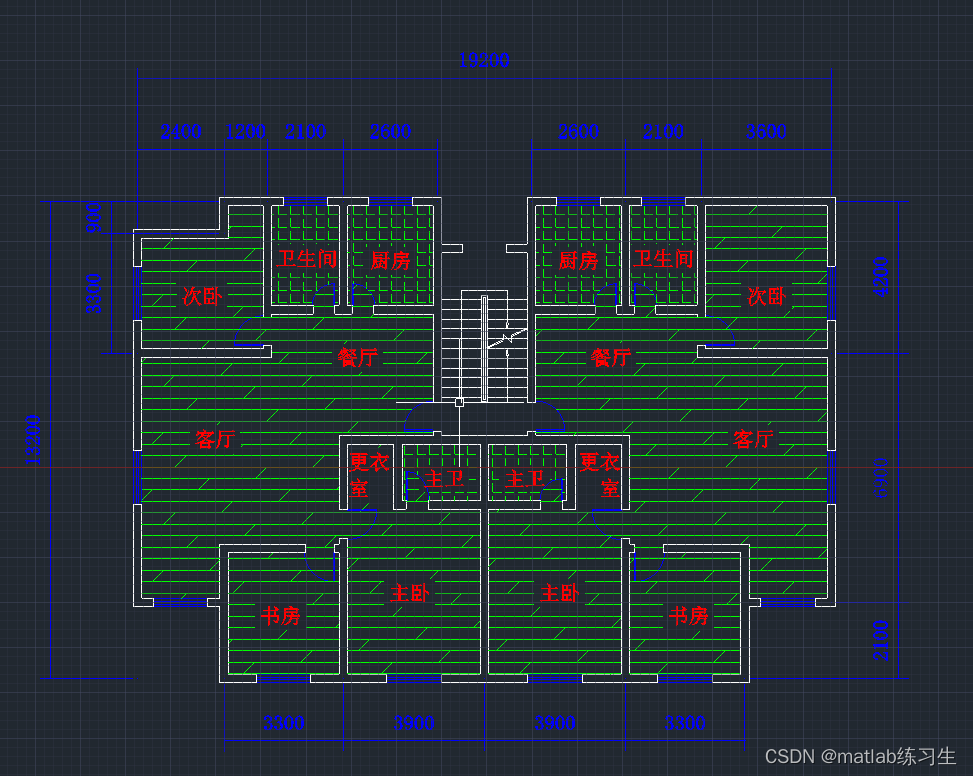

CAD练习——绘制房子平面图

首先还是需要设置图层、标注、文字等 XL:构造线 用构造线勾勒大致的轮廓: 使用多线命令:ML 绘制墙壁 可以看到有很多交叉点的位置 用多线编辑工具将交叉点处理 有一部分处理不了的,先讲多线分解,然后用修剪打理&…...

spring 面试题

一、Spring面试题 专题部分 1.1、什么是spring? Spring是一个轻量级Java开发框架,最早有Rod Johnson创建,目的是为了解决企业级应用开发的业务逻辑层和其他各层的耦合问题。它是一个分层的JavaSE/JavaEE full-stack(一站式)轻量…...

BEYOND REALITY Z-Image开源镜像实操:Docker Compose一键部署全流程

BEYOND REALITY Z-Image开源镜像实操:Docker Compose一键部署全流程 想体验一下生成媲美专业摄影棚级别的人像照片吗?今天要介绍的这个工具,或许能让你眼前一亮。它叫BEYOND REALITY Z-Image,一个专注于生成高精度写实人像的开源…...

基于Qt的LongCat-Image-Editn V2桌面应用开发

基于Qt的LongCat-Image-Editn V2桌面应用开发 1. 引言 在日常工作中,我们经常需要对图片进行各种编辑操作,比如修改文字、调整风格、替换背景等。传统的图片编辑工具往往操作复杂,需要专业的设计技能,而且处理中文文字时效果总是…...

龙芯k - 走马观碑组VLLX驱动移植汕

一、什么是urllib3? urllib3 是一个用于处理 HTTP 请求和连接池的强大、用户友好的 Python 库。 它可以帮助你: 发送各种 HTTP 请求(GET, POST, PUT, DELETE等)。 管理连接池,提高网络请求效率。 处理重试和重定向。 支…...

)

告别DataX默认配置:手把手教你编译适配MySQL 8.0的专属版本(解决Record引用报错)

深度定制DataX:从源码编译到MySQL 8.0全适配实战指南 当企业级数据迁移遇上MySQL 8.0的新特性,官方DataX发行版往往显得力不从心。最近在金融行业的数据仓库迁移项目中,我们团队就遭遇了连接参数失效、类型映射异常等一系列"水土不服&qu…...

Win11Debloat终极指南:三步释放Windows 11隐藏性能的完整解决方案

Win11Debloat终极指南:三步释放Windows 11隐藏性能的完整解决方案 【免费下载链接】Win11Debloat A simple, lightweight PowerShell script that allows you to remove pre-installed apps, disable telemetry, as well as perform various other changes to declu…...

Ubuntu系统下SocketCAN实战:免驱配置PCAN/PCAN FD设备全流程

1. 认识SocketCAN与PCAN设备 在嵌入式开发和汽车电子领域,CAN总线就像设备之间的"神经传导系统",而SocketCAN则是Linux内核为这个系统提供的"标准语言接口"。我第一次接触PCAN设备时,发现它有个巨大优势——大多数型号在…...

Go语言中的微服务开发:从设计到部署

Go语言中的微服务开发:从设计到部署 引言 微服务架构是一种将应用拆分为多个独立服务的架构风格,它可以提高应用的可扩展性、可维护性和可靠性。Go语言因其简洁的语法、强大的并发模型和高效的性能,成为了微服务开发的理想选择。本文将深入探…...

DotNetPy:现代.NET 与 Python 互操作 实战指南道

我为什么会发出这个疑问呢?是因为我研究Web开发中的一个问题时,HTTP请求体在 Filter(过滤器)处被读取了之后,在 Controller(控制层)就读不到值了,使用 RequestBody 的时候。 无论是字…...

从零开始:基于TensorFlow和卷积神经网络的交通标志识别实战指南

1. 环境配置与工具安装 第一次接触深度学习项目时,环境配置往往是最让人头疼的环节。记得我刚开始做图像识别项目时,光是配环境就折腾了两天。现在回想起来,其实只要掌握正确的方法,整个过程可以非常顺畅。 对于交通标志识别项目&…...

PADS原理图设计:页面连接符更新失败的3个常见原因及解决方法

PADS原理图设计:页面连接符更新失败的深度排查指南 在电子设计自动化(EDA)工具中,PADS Logic作为一款广泛应用的原理图设计软件,其页面连接符功能对于多页原理图的信号连接至关重要。然而,许多工程师在实际…...