【网络安全】等保测评安全物理环境

【网络安全】等保测评&安全物理环境

- 前言

- 第1章 安全物理环境

- 1.1 物理位置选择

- 1.2 物理访问控制(高风险项)

- 1.3 防盗窃

- 1.4 防雷击

- 1.5 防火

- 1.6 防水防潮

- 1.7 防静电

- 1.8 温湿度控制

- 1.9 电力供应

- 1.10 电磁防护

前言

等级保护对象是由计算机或其他信息终端及相关设备组成的按照一定的规则和程序对信息进行收集、存储、传输、交换、处理的系统。

在通常情况下,等级保护对象的相关设备均集中存放在机房中,通过其他物理辅助设施来保障安全。

安全物理环境针对物理机房提出了安全控制要求,主要对象为物理环境、物理设备、物理设施等、涉及的安全控制点包括物理位置选择、物理访问控制、防盗窃和防破坏、防雷击、防火、防水和防潮、防静电、温湿度控制、电力供应、电磁防护。

补充一点,等保测评内容控制点及要求项比较多

二级系统控制点66个,要求项175;

三级系统控制点73个,要求项290个

本章将以三级等级保护对象为例,介绍安全物理环境各个控制要求项的测评内容、测评方法、证据、案例等

第1章 安全物理环境

等级保护对象使用的硬件设备:

网络设备、安全设备、服务器设备、存储设备和存储介质、供电、通信线缆等

安全物理环境对象:

物理环境、物理设备、物理设施(辅助设施(空调、门禁))

安全控制点:

物理位置选择、物理访问控制、防盗窃、防破坏、防雷击、防火防水防潮、防静电、温湿度控制、电力供应、电磁防护

1.1 物理位置选择

要求:防震、防风、防水建筑内

测评方法:

核查是否有建筑物防震设防审批文档?

核查是否有雨水渗漏?

核查是否窗户封闭上锁?

核查是否有顶、墙、窗、地破损?

要求:顶层或地下室,要加强防水防潮

测评方法:

核查是否防水防潮

1.2 物理访问控制(高风险项)

保证机房内设备、存储介质和线缆安全

要求:出入口配备电子门禁

测评方法:

核查是否有电子门禁?

核查是否有门禁开启?

核查是否能门禁鉴别人员信息?

1.3 防盗窃

保障系统正常运行

要求:固定设备、主要部件

测评方法:

核查是否有固定设备?

核查是否有不易去除标志?

要求:通信线缆铺设在隐蔽安全处(线槽、桥架)

测评方法:核查是否铺设在隐蔽安全处

要求:设置防盗报警系统、专人值守的视频监控系统(3+ 高风险项)

测评方法:

核查是否有系统?

核查是否能运行?

1.4 防雷击

接地用线:黄绿色电线

要求:机柜、设施、设备安全接地

测评方法:是否接地?

要求:防止感应雷

测评方法:

核查是否有机房采取防感应雷措施?

核查是否有防雷装置通过国家技术部门检测

1.5 防火

保证机房设备、线缆、存储介质安全

要求:设置火灾自动消防系统、自动检查报警灭火(2+ 高风险项)

测评方法:

核查是否有设置消防系统?

核查是否有自动检测?

核查是否有系统通过国家技术部门检测?

要求:机房采取耐火建筑材料(防火建筑材料)

测评方法:

核查是否有机房验收文档记录建筑材料耐火等级?

要求:管理机房划分区域、区域间设置隔离防火措施

测评方法:

核查是否有区域划分?

核查是否有区域间采取防火措施?

1.6 防水防潮

要求:防雨水渗透窗户屋顶墙壁

测评方法:

核查是否有防渗漏措施?

要求:防水蒸气结露、地下积水转移渗透

测评方法:

核查是否有防结露措施?(专用的精密空调)

核查是否有防水措施?

要求:安装对水敏感的检测仪表(漏水检测绳),机房进行防水检测、报警

测评方法:

核查是否对水敏感检测装置?

核查是否有防水报警正常?

1.7 防静电

要求:用防静电地板、防静电措施

测评方法:

核查是否有防静电地板?

核查是否有防静电措施?(静电消除器、防静电手环)

1.8 温湿度控制

要求:温度自动调节设施,使机房温度湿度保持在正常范围

测评方法:

核查是否有配备专用空调?

核查是否有温湿度在正常范围?

18°-27° 35%-75%

20°-25° 40%-60%(机房温度设置)

1.9 电力供应

要求:机房供电线路上配置稳压器和电压过载保护(减小电力波动)

测评方法:

核查是否有配置稳压器、电压防护设备?

要求:提供短期备用电力供应,至少满足设备在断电情况下的正常运行(避免电力中断)(2+ 高风险)

测评方法:

核查是否有机房配备UPS、柴油发电机、应急供电器?

核查是否有UPS等运行记录、维护记录?

要求:设置冗余或并行的电力电缆线路为计算机供电(避免电力中断)

测评方法:

核查是否有是否设置?

核查是否有市电双路接入

1.10 电磁防护

要求:电源线和通信线缆隔离铺设,避免相互干扰

测评方法;

核查是否有隔离铺设?(不同的管道桥架内)

要求:对关键设备实施电磁屏蔽

测评方法:

核查是否有关键设备(加密机)放在电磁屏蔽器机柜?

相关文章:

【网络安全】等保测评安全物理环境

【网络安全】等保测评&安全物理环境 前言第1章 安全物理环境1.1 物理位置选择1.2 物理访问控制(高风险项)1.3 防盗窃1.4 防雷击1.5 防火1.6 防水防潮1.7 防静电1.8 温湿度控制1.9 电力供应1.10 电磁防护 前言 等级保护对象是由计算机或其他信息终端…...

Intellij IDEA 导入 eclipse web 项目详细操作

Eclipse当中的web项目都会有这两个文件。但是idea当中应该是没有的,所以导入会出现兼容问题。但是本篇文章会教大家如何导入,并且导入过后还能使用tomcat运行。文章尽可能以图片的形式进行演示。我的idea使用的版本是2022.3.3版本。当然按正常来说版本之…...

安卓java A应用切换到B应用,来回切换不执行OnCreate

需求:安卓java如何做到A应用切换到B应用,如果B应用没启动就启动,如果B应用已经启动就仅仅切换到B应用。B应用再切换回A应用,不要重复执行OnCreate! 在 A 应用中的: 在 A 应用中,如果你希望在切换回 B 应用…...

【Linux】批量恢复文件权限

批量恢复文件权限 Linux 中,如果意外误操作将根目录目录权限批量设置,比如 chmod -R 777 / ,系统中的大部分服务以及命令将无法使用,这时候可以通过系统自带的 getfacl 命令来拷贝和还原系统权限,若是其他系统目录被误…...

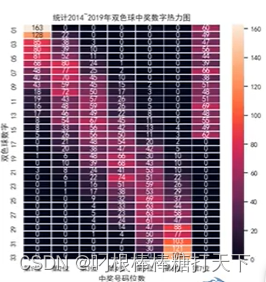

数据可视化(八)堆叠图,双y轴,热力图

1.双y轴绘制 #双Y轴可视化数据分析图表 #add_subplot() dfpd.read_excel(mrbook.xlsx) x[i for i in range(1,7)] y1df[销量] y2df[rate] #用来正常显示负号 plt.rcParams[axes.unicode_minus]False figplt.figure() ax1fig.add_subplot(1,1,1)#一行一列,第一个区域…...

前台自动化测试:基于敏捷测试驱动开发(TDD)的自动化测试原理

一、自动化测试概述 自动化测试主要应用到查询结果的自动化比较,把借助自动化把相同的数据库数据的相同查询条件查询到的结果同理想的数据进行自动化比较或者同已经保障的数据进行不同版本的自动化比较,减轻人为的重复验证测试。多用户并发操作需要自动…...

基于SLAM的规划算法仿真复现|SLAM|智能规划

图片来自百度百科 前言 那么这里博主先安利一些干货满满的专栏了! 首先是博主的高质量博客的汇总,这个专栏里面的博客,都是博主最最用心写的一部分,干货满满,希望对大家有帮助。 高质量博客汇总https://blog.csdn.n…...

sqlite3多线程操作问题

在项目中使用sqlite3,有时会报database is locked 两种方式 1、多线程读,多线程写,只使用共同一个数据库连接,即使用同一个SQLiteHelper连接,调用sqlite3_busy_timeout 2、多线程读,单线程写,每…...

ACCESS数据库增删改查

[添加COM组件] A: Microsoft ADO Ext. 2.8 for DDL and Security B: Microsoft ActiveX Data Objects 2.8 Library [添加头文件]using System.Data.OleDb; using System.Data; using ADOX; using System.IO; using System; using System.Collections.Generic; using System.L…...

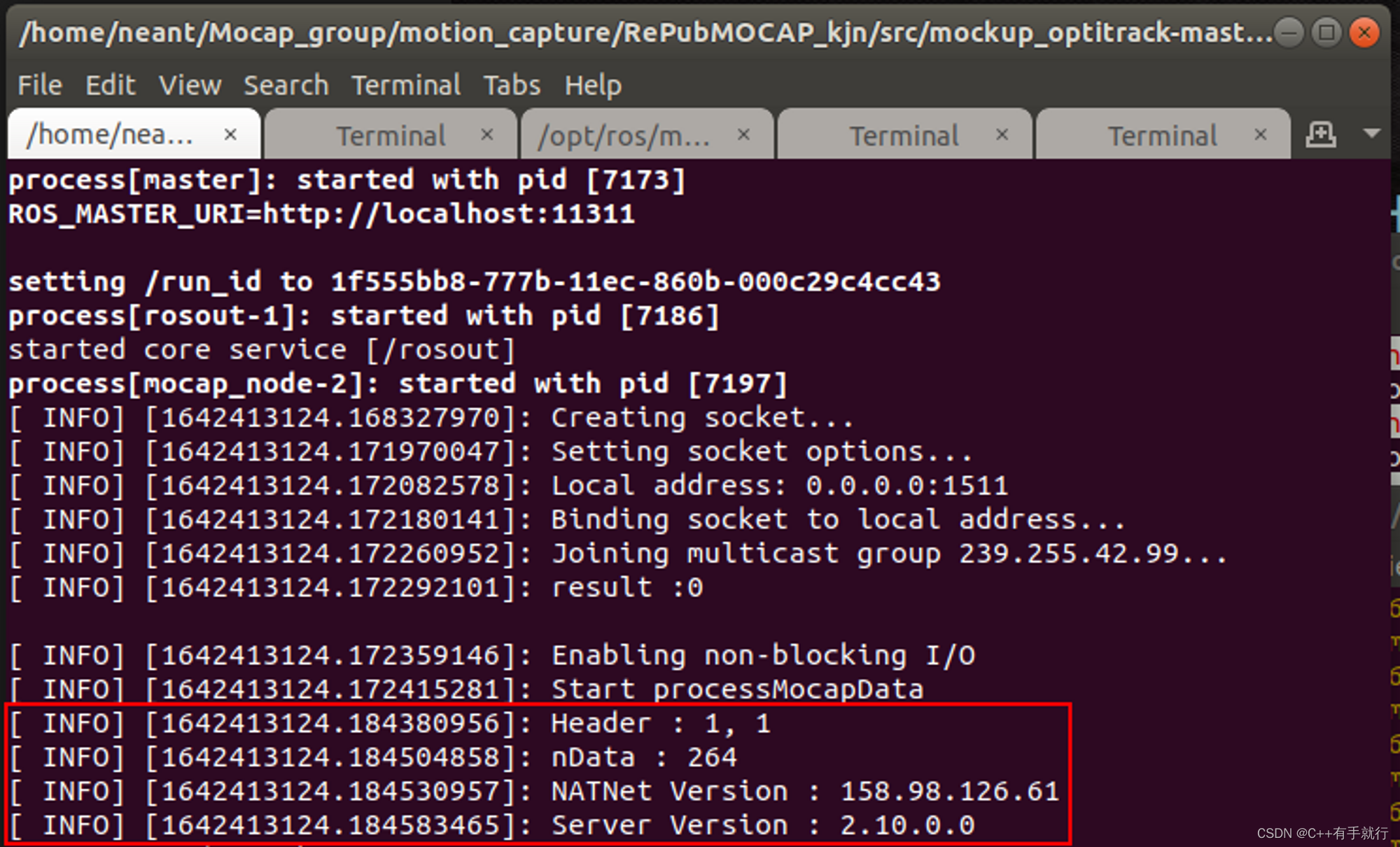

动捕系统mockup_optitrack替换为VRPN传递信息

motive:启动→载入已有→layout选择capture→view选择data streming→复选marker右键create刚体→rename刚体→修改local interface为本机ip→勾选vrpn ROS端:roslaunch vrpn_client_ros vrpn_efy.launch 记得修改server地址为motiveip地址 关掉motive…...

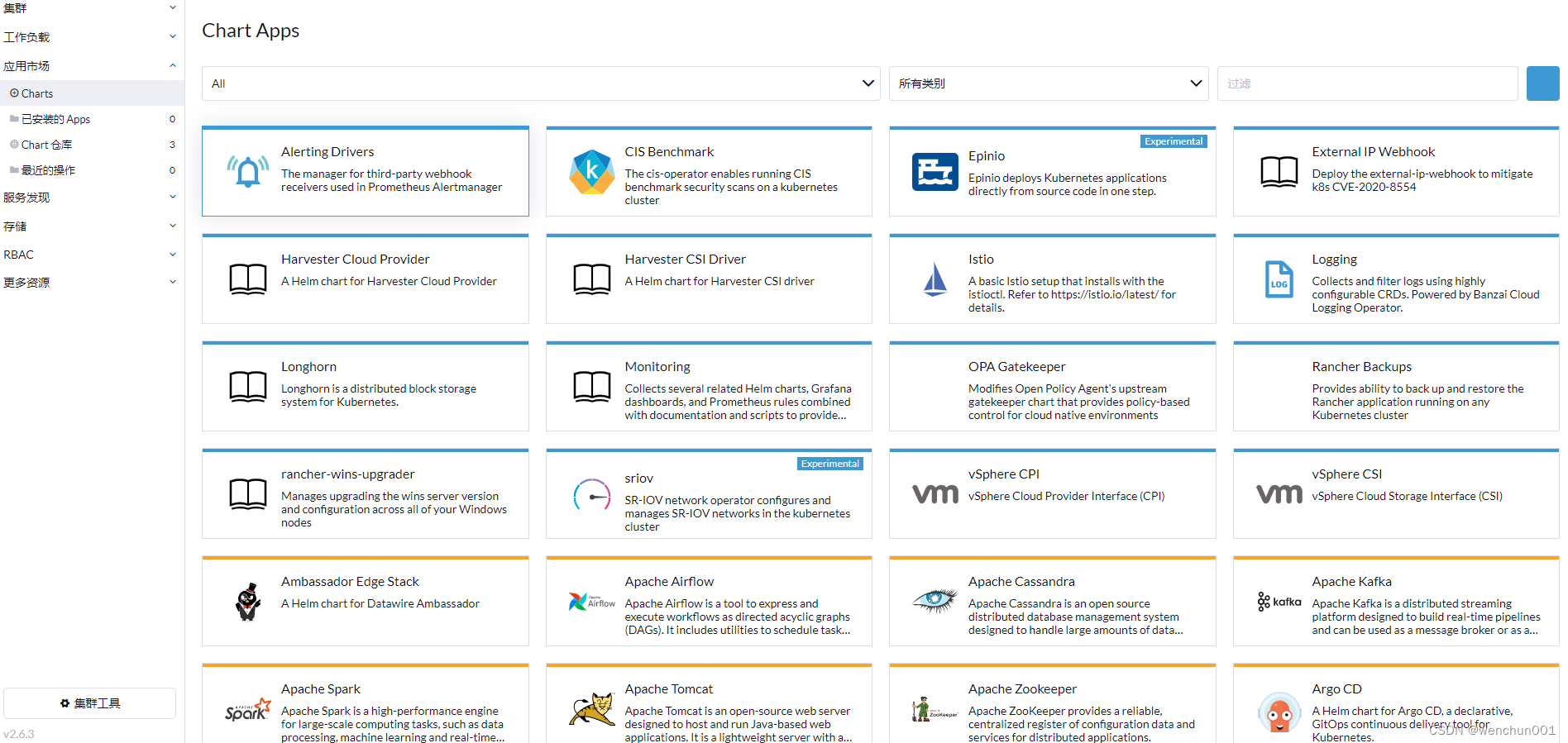

【服务平台】Rancher运行和管理Docker和Kubernetes,提供管理生产中的容器所需的整个软件堆栈

Rancher是一个开源软件平台,使组织能够在生产中运行和管理Docker和Kubernetes。使用Rancher,组织不再需要使用一套独特的开源技术从头开始构建容器服务平台。Rancher提供了管理生产中的容器所需的整个软件堆栈。 完整软件堆栈 Rancher是供采用容器的团…...

二叉树的完全性检验

给定一个二叉树的 root ,确定它是否是一个 完全二叉树 。 在一个 完全二叉树 中,除了最后一个关卡外,所有关卡都是完全被填满的,并且最后一个关卡中的所有节点都是尽可能靠左的。它可以包含 1 到 2h 节点之间的最后一级 h 。 示…...

激活函数总结(六):ReLU系列激活函数补充(RReLU、CELU、ReLU6)

激活函数总结(六):ReLU系列激活函数补充 1 引言2 激活函数2.1 RReLU激活函数2.2 CELU激活函数2.3 ReLU6 激活函数 3. 总结 1 引言 在前面的文章中已经介绍了介绍了一系列激活函数 (Sigmoid、Tanh、ReLU、Leaky ReLU、PReLU、Swish、ELU、SEL…...

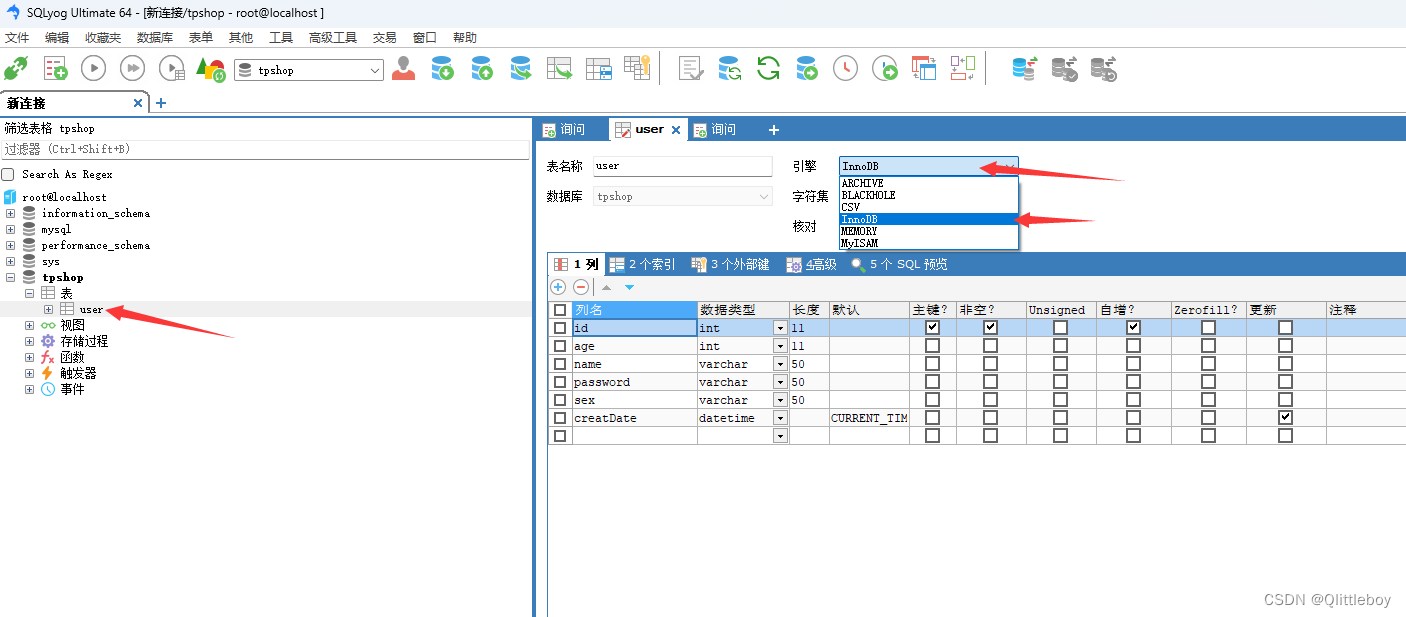

tp5中的事务处理

使用事务首先要数据库支持事务; 如下MySQL数据库user表开启事务支持,即设计表->引擎设置为InnoDB->保存 事务处理 1. 数据库的表引擎需要是 InnoDB 才可以使用,如果不是调整即可; 2. 事务处理,需要执行多个 SQ…...

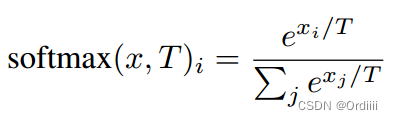

论文总结《Towards Evaluating the Robustness of Neural Networks(CW)》

原文链接 C&W 这篇论文更像是在讲一个优化问题,后面讲述如何针对生成对抗样本的不可解问题近似为一个可解的问题,很有启发。本文后面将总结论文各个部分的内容。 Motivation 文章提出了一个通用的设计生成对抗样本的方法,根据该论文提…...

)

2024重庆邮电大学软件工程809题库(带答案)

1.下列选项中,不属于质量管理的主要任务的是( C )。 A)制定软件质量保证计划 B)按照质量评价体系控制软件质量要素 C)增加软件产品的功能 D)对最终软件产品进行确认 2.下…...

的区别)

三种目标检测方法(基于传统数字图像处理的识别方法、基于传统机器学习的识别方法和基于深度学习的识别方法)的区别

问题描述:图像检测分为了基于传统数字图像处理的识别方法、基于传统机器学习的识别方法和基于深度学习的识别方法,但是有时迷惑三者的区别是什么呢? 问题解答: 第一,基于传统数字图像处理的识别方法和其他两者的区分…...

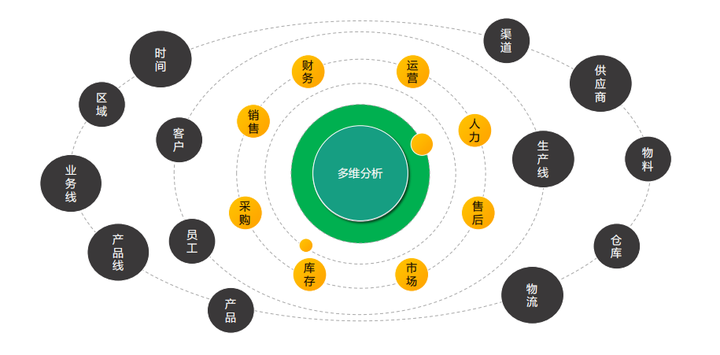

制造业为什么要建设数字化供应链

数字化让越来越多的人走向了线上的世界,让那些拥有线上产品或提供线上服务的企业提供了更多流量。 但与此同时,传统制造业遭受了沉重的打击,考虑到防疫要求,很多工厂长期处于人手不足的状态,生产制造效率大幅降低&…...

webrtc Thread 和 TaskQueue 的 应用和思考

webrtc Thread 和 TaskQueue 的 应用和思考 Thread #include "rtc_base/thread.h"void FunctionToRunOnThread() {// Your threaded logic here.printf("Function running on the thread!\n"); }int main() {rtc::Thread* thread rtc::Thread::Create()…...

无涯教程-Perl - pos函数

描述 此函数用于查找最后匹配的子字符串的偏移量或位置。如果指定了SCALAR,它将返回该标量变量上最后一个匹配项的偏移量。 您还可以为此函数分配一个值(例如pos($foo) 20;),以更改下一个匹配操作的起点。 偏移是从第零位置开始的计数器。 语法 以下是此函数的简单语法- …...

)

别再用错__attribute__了!C语言高手都在用的15个实战技巧(附代码避坑)

别再用错__attribute__了!C语言高手都在用的15个实战技巧(附代码避坑) 在嵌入式开发和系统级编程中,编译器扩展特性往往是区分普通开发者和高手的关键分水岭。GNU C的__attribute__机制就像瑞士军刀中的隐藏工具——90%的开发者只…...

)

中国药科大学赵玉成、徐健/皖西学院韩邦兴ACS Catal|元胡中痕量高效镇痛活性成分左旋紫堇达明生物合成最后缺失步骤的解析(附招聘信息)

遇见/摘要延胡索Corydalis yanhusuo W. T. Wang,又称元胡,属于罂粟科紫堇属植物,是传统常用大宗中药,也是浙江道地药材“浙八味”之一。苄基异喹啉生物碱(BIAs)是延胡索的主要活性成分,如延胡索…...

游戏分服总跨大区:如何用IP精准定位服务避免跨运营商分配?

一、一个常见但少被量化的痛点 某款MOBA游戏在大促期间收到大量玩家投诉:“匹配后延迟从20ms跳到120ms,角色卡顿”。排查发现,问题根源在于IP定位数据将部分南方电信用户错误判定为北方联通节点,导致跨运营商、跨大区分配。这种错…...

内存不够用?手把手教你理解CXL Type 3内存扩展卡如何给服务器“加内存条”

内存不够用?手把手教你理解CXL Type 3内存扩展卡如何给服务器“加内存条” 当你的服务器在运行虚拟化集群或内存数据库时,突然弹出"内存不足"的警告,传统解决方案要么是停机插满主板上的DIMM插槽,要么直接更换整台服务…...

Qwerty Learner完全指南:快速提升英语打字速度的终极方案

Qwerty Learner完全指南:快速提升英语打字速度的终极方案 【免费下载链接】qwerty-learner 为键盘工作者设计的单词记忆与英语肌肉记忆锻炼软件 / Words learning and English muscle memory training software designed for keyboard workers 项目地址: https://…...

Phi-4-mini-flash-reasoning精彩案例:‘甲乙丙丁谁说真话’类经典逻辑题全自动求解

Phi-4-mini-flash-reasoning精彩案例:甲乙丙丁谁说真话类经典逻辑题全自动求解 1. 模型介绍与逻辑推理能力 Phi-4-mini-flash-reasoning是一款专为复杂推理任务设计的轻量级AI模型,特别擅长解决需要多步推理的逻辑难题。不同于普通聊天AI,它…...

第X篇-SAP销售模块,ERP中销售毛利分析的核心逻辑、数据溯源与多行业实践

1. 销售毛利分析的核心价值与业务痛点 销售毛利分析是企业管理层最关注的经营指标之一,它直接反映了企业产品的盈利能力和市场竞争力。在SAP系统中,销售毛利计算看似简单(销售收入减去销售成本),但实际操作中会遇到各种…...

机械识图:基本视图

在机械图样的表示法中,可分为基本表示法和特殊表示法。 基本表示法:图样画法是以真实投影为基础的画法,但画出的图形又不完全是机件(工程形体)的真实投影。 特殊表示法:图样画法是采用特殊的规定画法来表示…...

别再乱选模型了!Fluent中DPM、DEM、DDPM到底怎么选?从颗粒体积分数讲起

别再乱选模型了!Fluent中DPM、DEM、DDPM到底怎么选?从颗粒体积分数讲起 在颗粒多相流模拟领域,模型选择往往决定了整个项目的成败。许多工程师第一次打开Fluent的颗粒模型菜单时,面对DPM、DEM、DDPM等选项都会感到困惑——它们看起…...

信息管理毕业设计最全选题指导

0 选题推荐 - 云计算篇 毕业设计是大家学习生涯的最重要的里程碑,它不仅是对四年所学知识的综合运用,更是展示个人技术能力和创新思维的重要过程。选择一个合适的毕业设计题目至关重要,它应该既能体现你的专业能力,又能满足实际应…...