什么是DNS欺骗及如何进行DNS欺骗

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

文章目录

- 前言

- 一、什么是 DNS 欺骗?

- 二、开始

- 1.配置

- 2.Ettercap启动

- 3.操作

- 总结

前言

我已经离开了一段时间,我现在回来了,我终于在做一个教程了。

提示:以下是本篇文章正文内容,下面案例可供参考

一、什么是 DNS 欺骗?

DNS 欺骗(有时称为 DNS 缓存中毒)是一种攻击,没有权限的主机通过这种攻击来指导域名服务器 (DNS) 及其所有请求。这基本上意味着攻击者可以将所有DNS请求以及所有流量重定向到他的机器,以恶意方式操纵它并可能窃取传递的数据。这是更危险的攻击之一,因为它很难检测到,但今天我将向您展示如何执行以及如何检测它是否由您网络上的其他人执行。

二、开始

1.配置

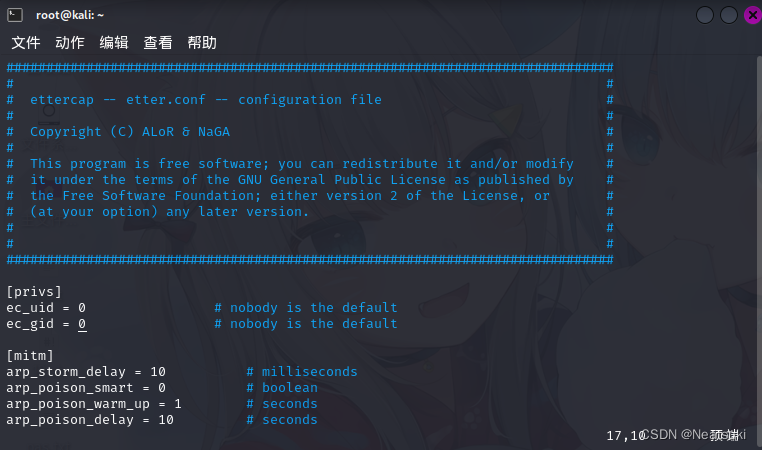

我们现在需要编辑 Ettercap 配置文件,因为它是我们今天选择的应用程序。让我们导航到 /etc/ettercap/etter.conf 并使用像 vim这样的文本编辑器打开文件并编辑文件。我们可以为此使用终端。

vim /etc/ettercap/etter.conf

所以现在我们要编辑顶部的 uid 和 gid 值,把它们改成0。

2.Ettercap启动

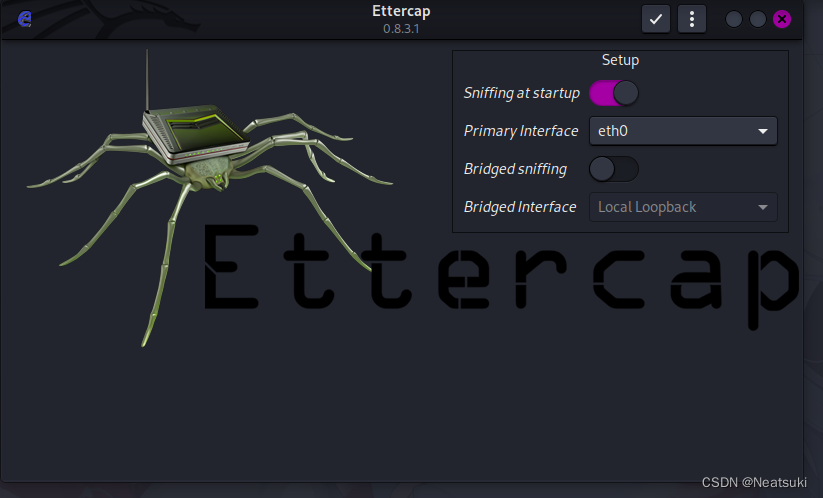

ettercap -G

我们接下来要做的是选择我们的嗅探接口。

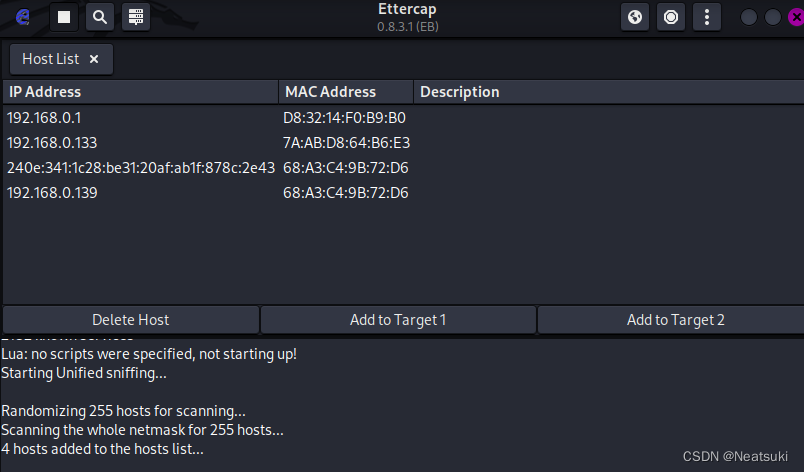

现在我们要做的是将受害者计算机添加到目标 1,将网络网关添加到目标 2,但首先我们需要知道它们的两个 IP 地址。要找出受害者的IP地址,我们首先需要知道我们在攻击谁,我们可以使用nmap在目标机器上找到我们需要的信息。确定受害者是谁后,从 Ettercap 的主机列表中选择他们的 IP 地址,然后选择添加到目标 1。现在,您需要找到网关IP地址(路由器)。为此,请打开终端并键入ifconfig并查看显示Bcast:的位置,这将告诉您网关的IP地址。或者,您也可以使用 route -n 命令。现在,从主机列表中选择网关 IP,然后选择添加到目标 2。

3.操作

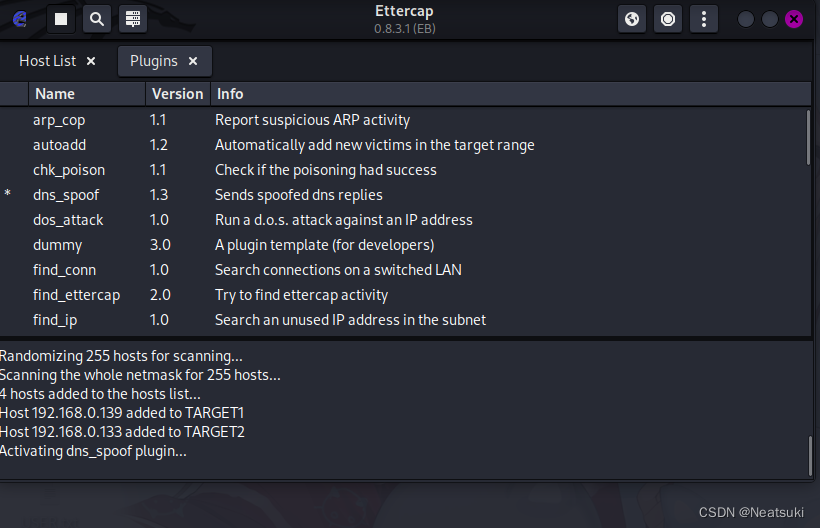

现在我们已经将目标都设置为受害者和网关,我们可以继续攻击。

转到 MITM 选项卡并选择 ARP 中毒,选择嗅探远程连接,然后按确定。现在转到Ettercap menu,然后点击plugins然后点击mangage plugins双击dns_spoof激活该插件。

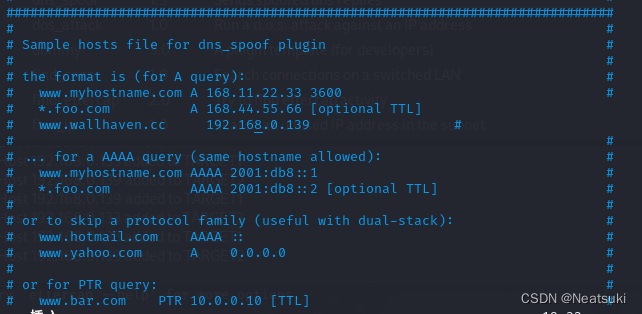

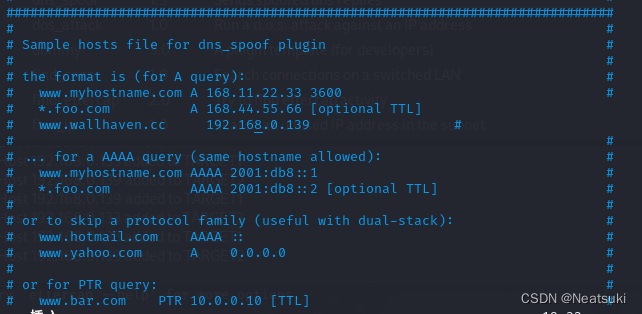

vim /etc/ettercap/etter.dns

我们现在需要编辑 Ettercap 文件夹中的另一个文件。

此 etter.dns 文件是主机文件,负责重定向特定的 DNS 请求。基本上,如果目标输入 bing.com 他们将被重定向到bing的网站,但这个文件可以改变所有这些。这就是魔术发生的地方,所以让我们编辑它。

但是,首先,让我解释一下可以和应该对主机文件做什么。因此,在现实生活中,攻击者会利用这个机会将流量重定向到他们自己的机器进行数据嗅探。这是通过在 Kali 机器上启动 Apache 服务器并将默认主页更改为克隆(例如 bing.com )来完成的,以便当受害者访问这些网站时,在被重定向到攻击者机器后,他们将看到上述站点的克隆。这可能会欺骗毫无戒心的用户在他们真正不应该的地方输入他们的凭据。说够了,我们来执行吧。

首先,将流量从您想要的任何网站重定向到您的 Kali 机器。为此,请转到sample hosts file for dns_spoof_plugin的地方并在下面添加另一行,但现在使用您想要的任何网站。另外,不要忘记将 IP 地址更改为您的 IP 地址。

让我们转到默认的 html 页面文件夹。这就是我们可以控制受害者被重定向时看到的内容的地方。位置是 /var/www/html,您可以在其中找到 index.html 页面。您可以根据需要更改文档,一旦您认为您已经对受害者进行了足够的欺骗,您就可以保存页面,更改将立即生效。

这里要做的最后一件事就是开始攻击。返回 Ettercap 并选择开始>开始嗅探,这应该可以做到。

现在,每次受害者访问您在etter.dns文件中指示的网页时(在我的情况下是 wallhaven.com),他们都会被重定向到上面花哨且不显眼的页面。您可以看到这是非常恶意的,因为攻击者可以编写一个脚本,该脚本立即获取请求的页面并设置 etter.dns 文件并监听登录,所有这些都是自动的。这应该真正提醒您,用很少的资源执行DNS欺骗攻击真的那么简单。

总结

现在您知道了 DNS 欺骗的工作原理

相关文章:

什么是DNS欺骗及如何进行DNS欺骗

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 文章目录 前言一、什么是 DNS 欺骗?二、开始1.配置2.Ettercap启动3.操作 总结 前言 我已经离开了一段时间,我现在回来了,我终于在做一个教…...

Android核心开发之——OpenGL

OpenGL是一种用于编程计算机图形的应用程序编程接口(API)。它提供了一系列函数和方法,用于绘制2D和3D图形,以及进行渲染和图形处理。OpenGL可以跨平台使用,支持各种操作系统和硬件设备。它被广泛应用于游戏开发、虚拟现…...

公共服务领域:西安新小区业主自立业主委员会年底分红83万以及103万事件区块链资金透明监管与投票解决方案的尝试

公共服务领域:西安新小区业主自立业主委员会年底分红83万以及103万事件区块链资金透明监管与投票解决方案的尝试 作者 重庆电子工程职业学院 | 向键雄 杜小敏 前言 本项目想法来源于,西安新小区业主开出物业自立业主委员会年底分红83万以及103万事件,对于此类事件,我们刨…...

ID3 决策树

西瓜数据集D如下: 编号色泽根蒂敲声纹理脐部触感好瓜1青绿蜷缩浊响清晰凹陷硬滑是2乌黑蜷缩沉闷清晰凹陷硬滑是3乌黑蜷缩浊响清晰凹陷硬滑是4青绿蜷缩沉闷清晰凹陷硬滑是5浅白蜷缩浊响清晰凹陷硬滑是6青绿稍蜷浊响清晰稍凹软粘是7乌黑稍蜷浊响稍糊稍凹软粘是8乌黑稍蜷浊响清晰…...

简单线性回归:预测事物间简单关系的利器

文章目录 🍀简介🍀什么是简单线性回归?🍀简单线性回归的应用场景使用步骤:注意事项: 🍀代码演示🍀结论 🍀简介 在数据科学领域,线性回归是一种基本而强大的统…...

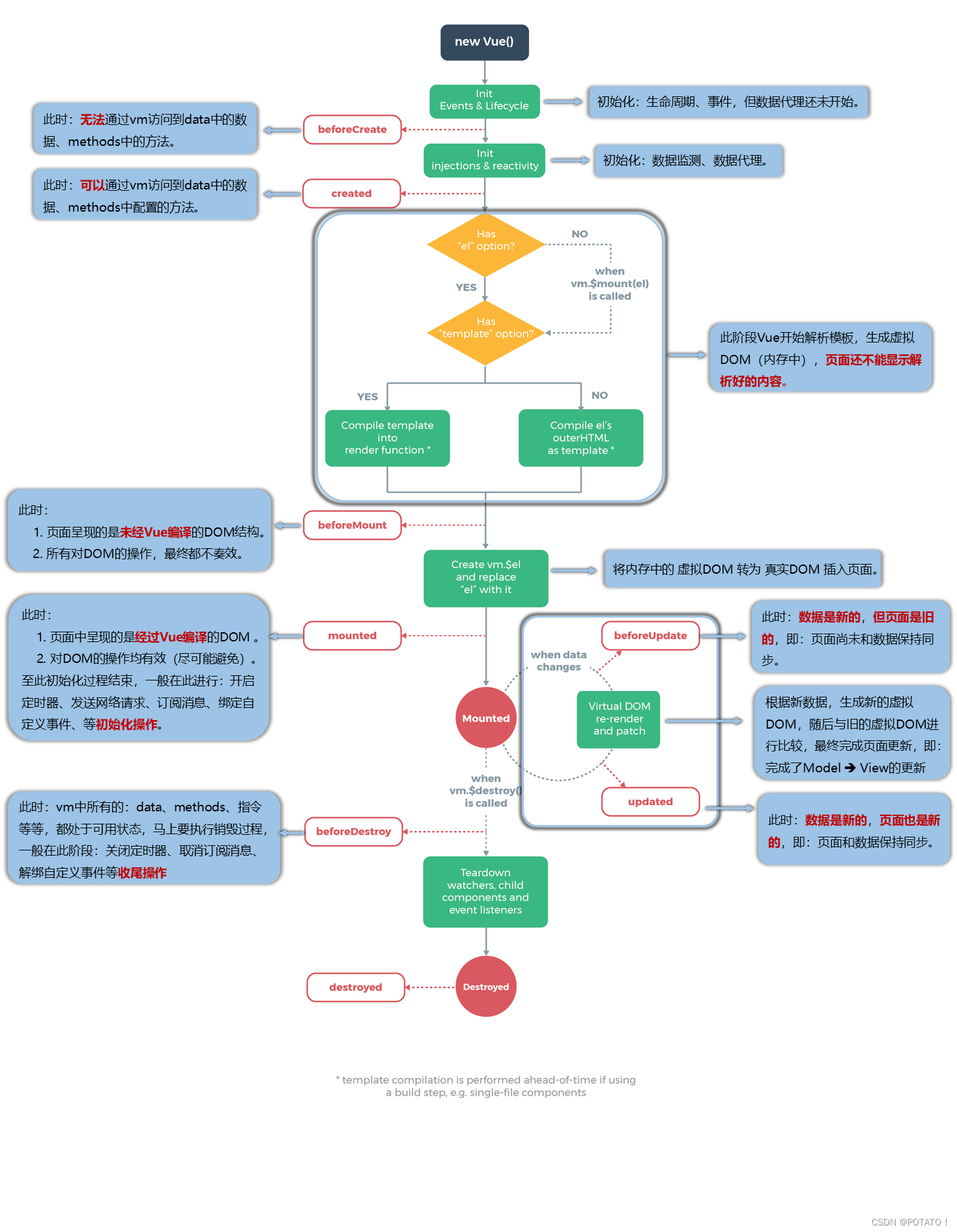

Vue2-收集表单数据、过滤器、内置指令与自定义指令、Vue生命周期

🥔:我徒越万重山 千帆过 万木自逢春 更多Vue知识请点击——Vue.js VUE2-Day4 收集表单数据1、不同标签的value属性2、v-model的三个修饰符 过滤器内置指令与自定义指令1、内置指令2、自定义指令定义语法(1)函数式(2&am…...

正则表达式学习详解

正则表达式 正则表达式(Regular Expression),通常简称为正则或正则表达式,是一种用于描述字符串模式的工具。它是由一系列字符和特殊字符组成的字符串,用于定义搜索模式或进行字符串匹配、替换、提取等操作。 正则表…...

)

工具箱:在线免费使用的文档工具:(PDF转换,图片压缩等)

这些都是博主亲自使用过的,可以使用。 PDF转换器: http://www.pdfdo.com/ 图片压缩: 免费在线图片/视频压缩工具 | 图片压缩 | 免费 JPG PNG GIF 图像压缩 (yalijuda.com) 文档OCR转EXCEL: 文字识别 OCR_ 图片文字识别_图片文字智能识别…...

Qt6之QStackedWidget——Qt仿ToDesk(2)

一、 QStackedWidget概述 QStackedWidget也叫堆栈窗体类,它继承于QFrame,主要与QListWidget等结合使用,实现“一个界面多个页面切换”。 二、QStackedWidget示例 如下图,当点击左边 QListWidget里的菜单时,右边跟随切…...

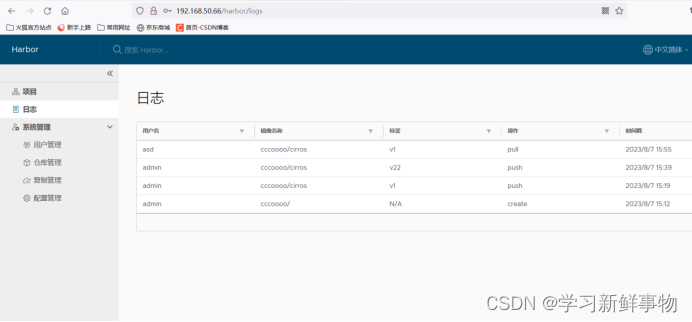

Harbor企业镜像仓库部署(本地)

简述: Docker 官方镜像仓库是用于管理公共镜像的地方,大家可以在上面找到想要的镜像,也可以把自己的镜像推送上去。但是有时候服务器无法访问互联网,或者不希望将自己的镜像放到互联网上,那么就需要用到 Docker Regis…...

【Linux】如何打包成动静态库,第三方动静态库如何使用?

文章目录 1. 打包成静态库2. 打包成动态库(共享库)3. 使用第三方静态库4. 使用第三方动态库 5. 动态库的加载6. 注意事项 库的名称:去掉前面的 lib 去掉后面的 .a(版本号) .so(版本号) 剩下的,才是库正真的名称。 查看文件依赖库…...

SAP MM学习笔记20- SAP中的英文2 - SD中英文,日语,中文

SD模块中的英文,日语,中文 对照。 販売管理 日本語英語中国語受注伝票sales order销售订单出荷伝票delivery order交货订单ピッキングリストpicking list领货清单シップメント伝票shipment document发运单据出庫確認post goods issue发货确认請求伝票b…...

计算机网络中的一些基本概念

IP地址: 址用于定位主机的网络地址。是一个32位的二进制数,通常被分割为4个“8位二进制数”(也就是4个字节).**端口号:**在网络通信中,IP地址用于标识主机网络地址,端口号可以标识主机中发送数据、接收数据的进程。简单…...

pytest 用例运行方式

一、命令行方式运行 执行某个目录下所有的用例,符合规范的所有用例 进入到对应的目录,直接执行pytest; 例如需要执行testcases 下的所有用例; 可以进入testcases 目录; 然后执行pytest 进入对应目录的上级目录,执行pytest 目录名称/ ; ; 例如需要执行testcases 下…...

简单入门seleniumUI自动化测试

目录 一、selenium的介绍 二、selenium的原理 三、selenium的八种元素定位的方法 1、ID定位: 2 、name定位: 3、class定位: 4、tag定位: 5、link_text定位: 6、partial_link_text定位: 7、css定位…...

Excel(1):表头或列头冻结

1.需求 对于较大的excel,通常需要固定一部分内容,另一份内容为可翻动。 2.解决方式 在视图中选择冻结窗格,需要注意的是,选择冻结窗格时,窗格的左上方的表格区域是固定不动的,只可以向下或者向右活动。...

通达OA SQL注入漏洞【CVE-2023-4166】

通达OA SQL注入漏洞【CVE-2023-4166】 一、产品简介二、漏洞概述三、影响范围四、复现环境POC小龙POC检测工具: 五、修复建议 免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损…...

全网最细,Python接口自动化测试-Session会话保持(实战详细)

目录:导读 前言一、Python编程入门到精通二、接口自动化项目实战三、Web自动化项目实战四、App自动化项目实战五、一线大厂简历六、测试开发DevOps体系七、常用自动化测试工具八、JMeter性能测试九、总结(尾部小惊喜) 前言 在接口测试的过程…...

Java项目初始化ES、MYSQL表结构及表数据

一、初始化MYSQL数据 public boolean initMysql() throws Exception {log.info("initMysql.start");//获取所连接的数据库名称String database systemMapper.getDatabase();if (StringUtils.isBlank(database)) {throw new BusinessException("连接数据库失败,…...

2023-08-13力扣每日一题

链接: 88. 合并两个有序数组 题意: 如题 解: 从后往前(从大到小)插入排序,这样就不会影响原先的有序性 实际代码: #include<bits/stdc.h> using namespace std; void merge(vector…...

双塔模型线上召回实战:为什么物品向量要离线存,用户向量却要实时算?

双塔模型线上召回实战:为什么物品向量要离线存,用户向量却要实时算? 推荐系统的核心挑战之一,是在海量候选物品中快速筛选出用户可能感兴趣的内容。双塔模型因其高效性和可扩展性,成为工业界主流的召回架构。但一个看似…...

Python爬虫实战:手把手教你园林植物百科全自动化采集与结构化工程实践!

㊗️本期内容已收录至专栏《Python爬虫实战》,持续完善知识体系与项目实战,建议先订阅收藏,后续查阅更方便~ ㊙️本期爬虫难度指数:⭐ (基础入门篇) 🉐福利: 一次订阅后,专栏内的所有…...

)

电力客户价值分层模型构建与K-Medoids聚类算法实战(理论详解+完整代码)

目录 一、业务背景与核心需求 二、核心理论基础 2.1 客户价值评估核心理论 2.2 K-Medoids vs K-Means(关键对比) 三、电力客户价值分层指标体系构建 3.1 指标维度与核心指标 3.2 指标预处理(正向化+标准化) 四、熵权法权重计算(完整原理+代码) 4.1 熵权法核心原理…...

QMC解码器:3分钟解锁QQ音乐加密文件,实现跨平台音乐自由

QMC解码器:3分钟解锁QQ音乐加密文件,实现跨平台音乐自由 【免费下载链接】qmc-decoder Fastest & best convert qmc 2 mp3 | flac tools 项目地址: https://gitcode.com/gh_mirrors/qm/qmc-decoder 还在为QQ音乐下载的歌曲只能在特定应用播放…...

Firecrawl MCP 进阶 | 利用 Cursor 实现多层级网页爬取与智能数据整合

1. 为什么需要多层级网页爬取? 在日常开发或数据分析工作中,我们经常遇到需要从网站上批量获取数据的情况。比如你想分析某个技术博客所有专栏文章的关键词分布,或者需要收集电商网站某个品类下所有商品的价格信息。这时候简单的单页面抓取就…...

4月14日TRO最新案件预警

26-cv-4061立案时间:2026-04-13 原告:Celine S.A.代理律所 :Kossofipr 诉讼类型:Trademark26-cv-4062立案时间:2026-04-13 原告:Winnie Rosaline Kan代理律所 :Keith A.…...

别再死记硬背了!用MATLAB动画演示,5分钟搞懂2ASK、2FSK、2PSK、2DPSK相干解调区别

用MATLAB动画拆解数字调制:让2ASK/2FSK/2PSK/2DPSK解调原理一目了然 在通信工程的学习中,数字调制技术总是让人又爱又恨——概念看似简单,但一到实际解调过程就容易混淆。传统教材中静态的波形图往往难以展现信号在时域和频域的动态变化&…...

s2-pro保姆级教程:参考音频文本填写规范与常见错误规避

s2-pro保姆级教程:参考音频文本填写规范与常见错误规避 1. 认识s2-pro语音合成工具 s2-pro是Fish Audio开源的专业级语音合成模型镜像,它能将文字转换成自然流畅的语音。与其他语音合成工具不同,它有一个独特功能:可以通过上传一…...

别再死磕ADAMS了!用Solidworks+Simulink做机电联合仿真的保姆级避坑指南

从ADAMS到SolidworksSimulink:机电联合仿真的高效转型指南 1. 为什么工程师正在放弃ADAMS? 在机电系统仿真领域,ADAMS曾长期占据主导地位,但近年来越来越多的工程师开始转向更高效的解决方案。这种转变并非偶然——ADAMS的复杂操作…...

微博相册批量下载工具:3步实现多线程高效下载

微博相册批量下载工具:3步实现多线程高效下载 【免费下载链接】Sina-Weibo-Album-Downloader Multithreading download all HD photos / pictures from someones Sina Weibo album. 项目地址: https://gitcode.com/gh_mirrors/si/Sina-Weibo-Album-Downloader …...