如何防御入侵服务器

根据中华人民共和国刑法:

第二百八十六条违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。违反国家规定,对计算机信息系统中存储、处理或者传输的数据和应用程序进行删除、修改、增加的操作,后果严重的,依照前款的规定处罚。

文章目录

- 前言

- 一、真 • 前言

- 二、网络服务器漏洞

- 网络服务器的类型

- 针对 Web 服务器的攻击类型

- 成功攻击的影响

- Web 服务器攻击工具

- 如何避免对 Web 服务器的攻击

- 总结

前言

点进来的都是看到入侵服务器标题进来的吧?🧐🧐

【doge】

⚠警告⚠:以下不是文章的正文内容,下面案例请勿参考

一、真 • 前言

客户通常转向互联网以获取信息并购买产品和服务。为此,大多数组织都有网站。大多数网站存储有价值的信息,如信用卡号、电子邮件地址和密码等。这使他们成为攻击者的目标。污损的网站也可用于传播宗教或政治意识形态等。

在本教程中,我们将向您介绍黑客技术以及如何保护服务器免受此类攻击。

二、网络服务器漏洞

Web服务器是存储文件(通常是网页)并使它们通过网络或Internet访问的程序。Web 服务器需要硬件和软件。攻击者通常以软件中的漏洞为目标,以获得对服务器的授权访问。让我们看一下攻击者利用的一些常见漏洞。

- 默认设置– 攻击者可以轻松猜到这些设置,例如默认用户 ID 和密码。默认设置还可能允许执行某些任务,例如在服务器上运行可被利用的命令。

- 操作系统和网络配置错误– 如果用户没有良好的密码,某些配置(例如允许用户在服务器上执行命令)可能会很危险。

- 操作系统和 Web 服务器中的错误 – 操作系统或 Web 服务器软件中发现的错误也可用于未经授权访问系统。

除了上述 Web 服务器漏洞外,以下情况还可能导致未经授权的访问

- 缺乏安全策略和程序 – 缺乏安全策略和程序(例如更新防病毒软件、修补操作系统和 Web 服务器软件)可能会为攻击者造成安全漏洞。

网络服务器的类型

以下是常见 Web 服务器的列表

- Apache–这是互联网上常用的网络服务器。它是跨平台的,但通常安装在Linux上。大多数PHP网站都托管在Apache服务器上。

- 互联网信息服务(IIS)–它由Microsoft开发。它在Windows上运行,是互联网上第二常用的Web服务器。大多数 asp 和 aspx 网站都托管在 IIS 服务器上。

- Apache Tomcat – 大多数Java服务器页面(JSP)网站都托管在这种类型的Web服务器上。

- 其他Web服务器 - 包括Novell的Web服务器和IBM的Lotus Domino服务器。

针对 Web 服务器的攻击类型

目录遍历攻击 – 这种类型的攻击利用 Web 服务器中的错误来未经授权访问不在公共域中的文件和文件夹。一旦攻击者获得访问权限,他们就可以下载敏感信息,在服务器上执行命令或安装恶意软件。

- 拒绝服务攻击–通过这种类型的攻击,Web服务器可能会崩溃或对合法用户不可用。

- 域名系统劫持 – 对于这种类型的攻击者,DNS 设置将更改为指向攻击者的 Web 服务器。所有应该发送到 Web 服务器的流量都被重定向到错误的流量。

- 嗅探 – 通过网络发送的未加密数据可能会被拦截并用于未经授权访问 Web 服务器。

- 网络钓鱼–通过这种类型的攻击,攻击会冒充网站并将流量引导到虚假网站。毫无戒心的用户可能会被诱骗提交敏感数据,例如登录详细信息、信用卡号等。

- 域嫁接 – 通过这种类型的攻击,攻击者会破坏域名系统 (DNS) 服务器或用户计算机上,以便将流量定向到恶意站点。

- 污损– 通过这种类型的攻击,攻击者将组织的网站替换为包含黑客姓名、图像并可能包括背景音乐和消息的不同页面。

成功攻击的影响

如果攻击者编辑网站内容并包含恶意信息或指向色情网站的链接,则组织的声誉可能会受到破坏

Web 服务器可用于在访问受感染网站的用户身上安装恶意软件。下载到访问者计算机上的恶意软件可能是病毒、特洛伊木马或僵尸网络软件等。

受损的用户数据可能被用于欺诈活动,这可能导致业务损失或将详细信息委托给组织的用户的诉讼

Web 服务器攻击工具

一些常见的 Web 服务器攻击工具包括:

- Metasploit–这是一个用于开发,测试和使用漏洞利用代码的开源工具。它可用于发现 Web 服务器中的漏洞并编写可用于危害服务器的漏洞。

- MPack–这是一个网络开发工具。它是用PHP编写的,并由MySQL作为数据库引擎提供支持。一旦 Web 服务器使用

- MPack 遭到入侵,所有流向它的流量都会重定向到恶意下载网站。

- zeus–此工具可用于将受感染的计算机变成机器人或僵尸。机器人是用于执行基于互联网的攻击的受感染计算机。僵尸网络是受感染计算机的集合。然后,僵尸网络可用于拒绝服务攻击或发送垃圾邮件。

- Neosplit – 此工具可用于安装程序、删除程序、复制程序等。

如何避免对 Web 服务器的攻击

组织可以采用以下策略来保护自己免受 Web 服务器攻击。

- 补丁管理 – 这涉及安装补丁以帮助保护服务器。补丁是修复软件中的错误的更新。修补程序可以应用于操作系统和 Web 服务器系统。

- 操作系统的安全安装和配置

- Web 服务器软件的安全安装和配置

- 漏洞扫描系统 - 这些包括Snort,NMap,Scanner Access Now Easy(SANE)等工具

- 防火墙可用于阻止来自攻击者识别源 IP 地址的所有流量,从而阻止简单的 DoS 攻击。

- 防病毒软件可用于删除服务器上的恶意软件

禁用远程管理 - 必须从系统中删除默认帐户和未使用的帐户

- 默认端口和设置(如端口 21 处的 FTP)应更改为自定义端口和设置(5069 处的 FTP 端口)

总结

- Web服务器存储了有价值的信息,可供公共领域访问。这使它们成为攻击者的目标。

- 常用的Web服务器包括Apache和Internet Information Service IIS

- 针对 Web 服务器的攻击利用操作系统、Web 服务器和网络中的错误和配置错误

- 流行的Web服务器黑客工具包括Neosploit,MPack和ZeuS。

- 良好的安全策略可以减少受到攻击的机会

相关文章:

如何防御入侵服务器

根据中华人民共和国刑法: 第二百八十六条违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的ÿ…...

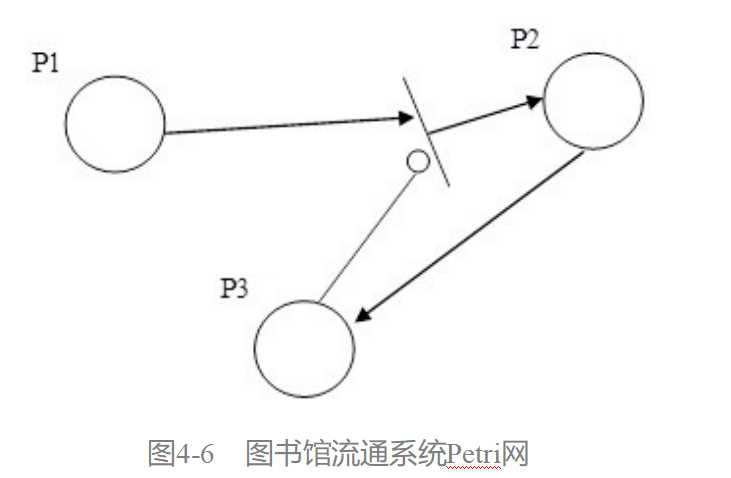

[软件工程导论(第六版)]第4章 形式化说明技术(课后习题详解)

文章目录1. 举例对比形式化方法和欠形式化方法的优缺点。2. 在什么情况下应该使用形式化说明技术?使用形式化说明技术时应遵守哪些准则?3. 一个浮点二进制数的构成是:一个可选的符号(+或-)&…...

Premiere基础操作

一:设置缓存二:ctrI导入素材三:导入图像序列四:打开吸附。打开吸附后素材会对齐。五:按~键可以全屏窗口。六:向前选择轨道工具。在时间线上点击,向前选中时间线上素材。向后选择轨道工具&#x…...

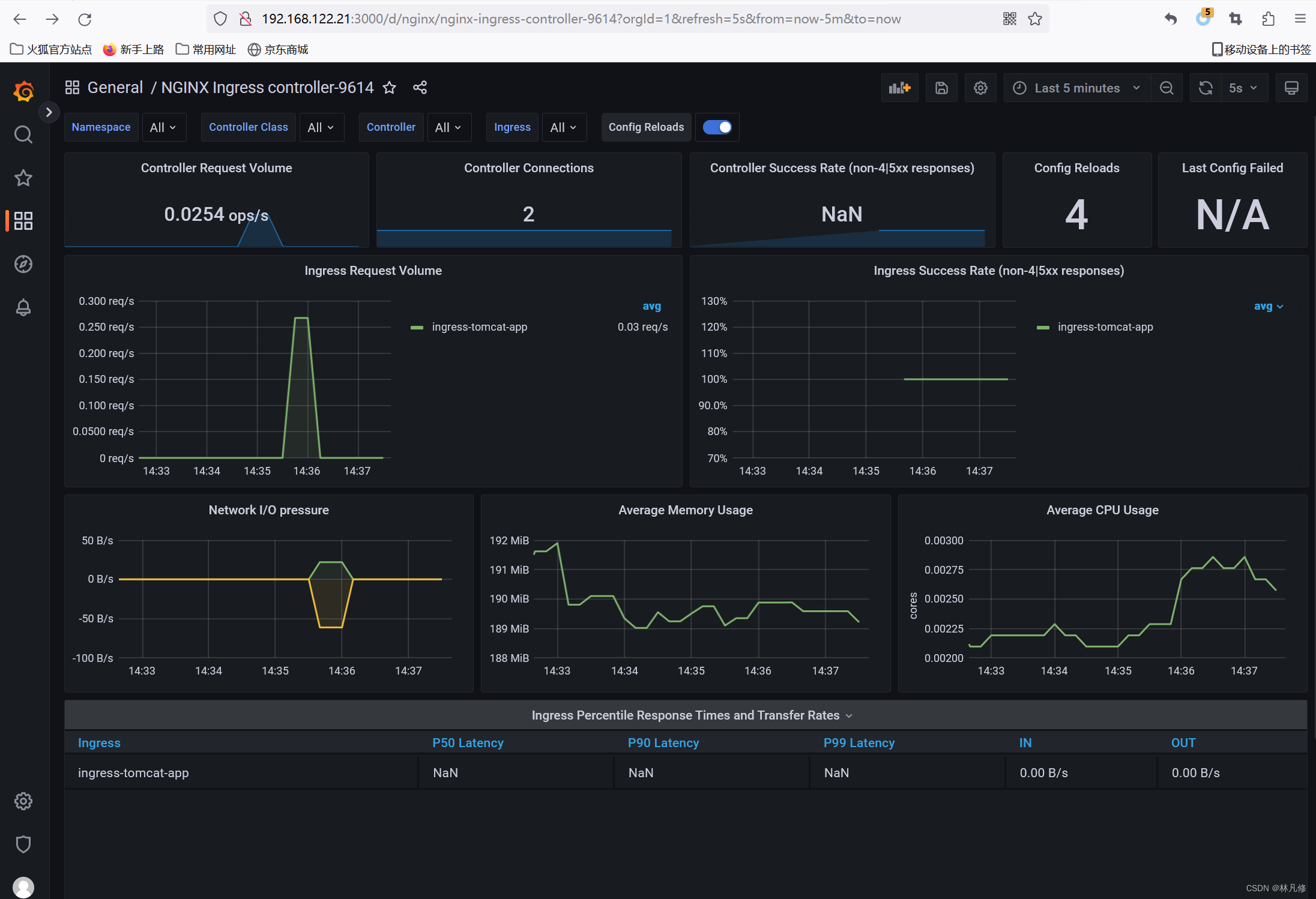

Prometheus监控案例-tomcat、mysql、redis、haproxy、nginx

监控tomcat tomcat自身并不能提供监控指标数据,需要借助第三方exporter实现:https://github.com/nlighten/tomcat_exporter 构建镜像 基于tomcat官方镜像,重新制作一个镜像,将tomcat-exporter和tomcat整合到一起。Ddockerfile如…...

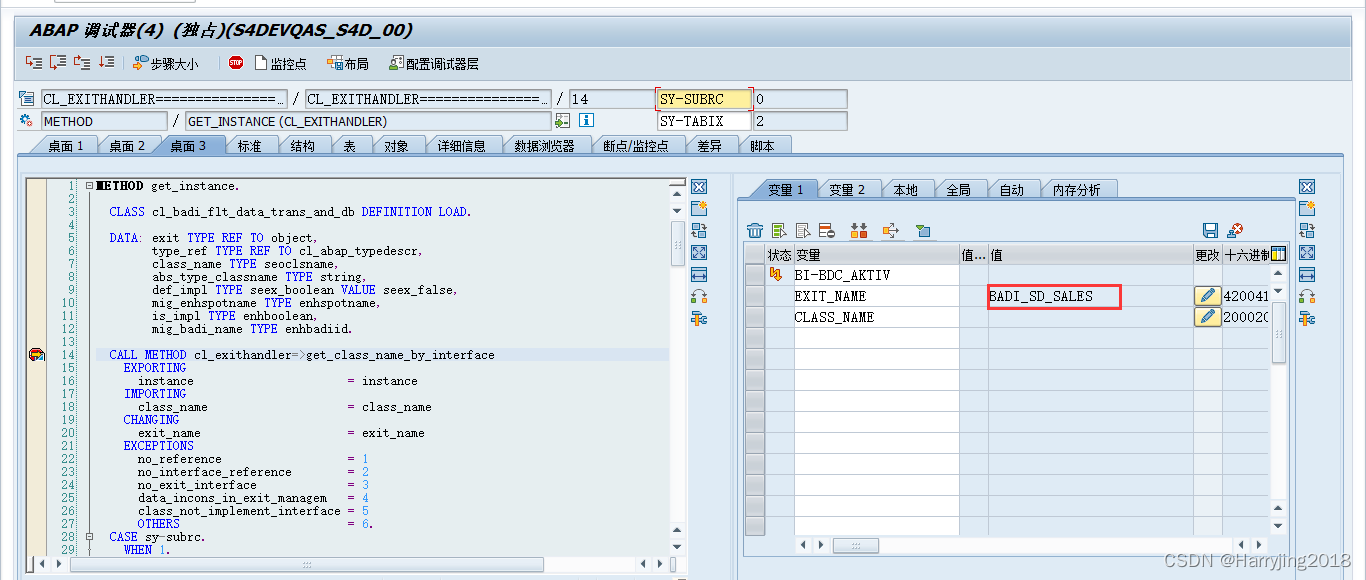

如何寻找SAP中的增强

文章目录0 简介1 寻找一代增强2 寻找二代增强2.2 在包里也可以看到2.3 在出口对象里输入包的名字也可以找到2.4 通过以下函数可以发现已有的增强2.5 也可以在cmod里直接找2.6 总结3 寻找第三代增强0 简介 在SAP中,对原代码的修改最不容易的是找增强,以下…...

算法刷题打卡第95天: 最大平均通过率

最大平均通过率 难度:中等 一所学校里有一些班级,每个班级里有一些学生,现在每个班都会进行一场期末考试。给你一个二维数组 classes ,其中 classes[i] [passi, totali] ,表示你提前知道了第 i 个班级总共有 totali…...

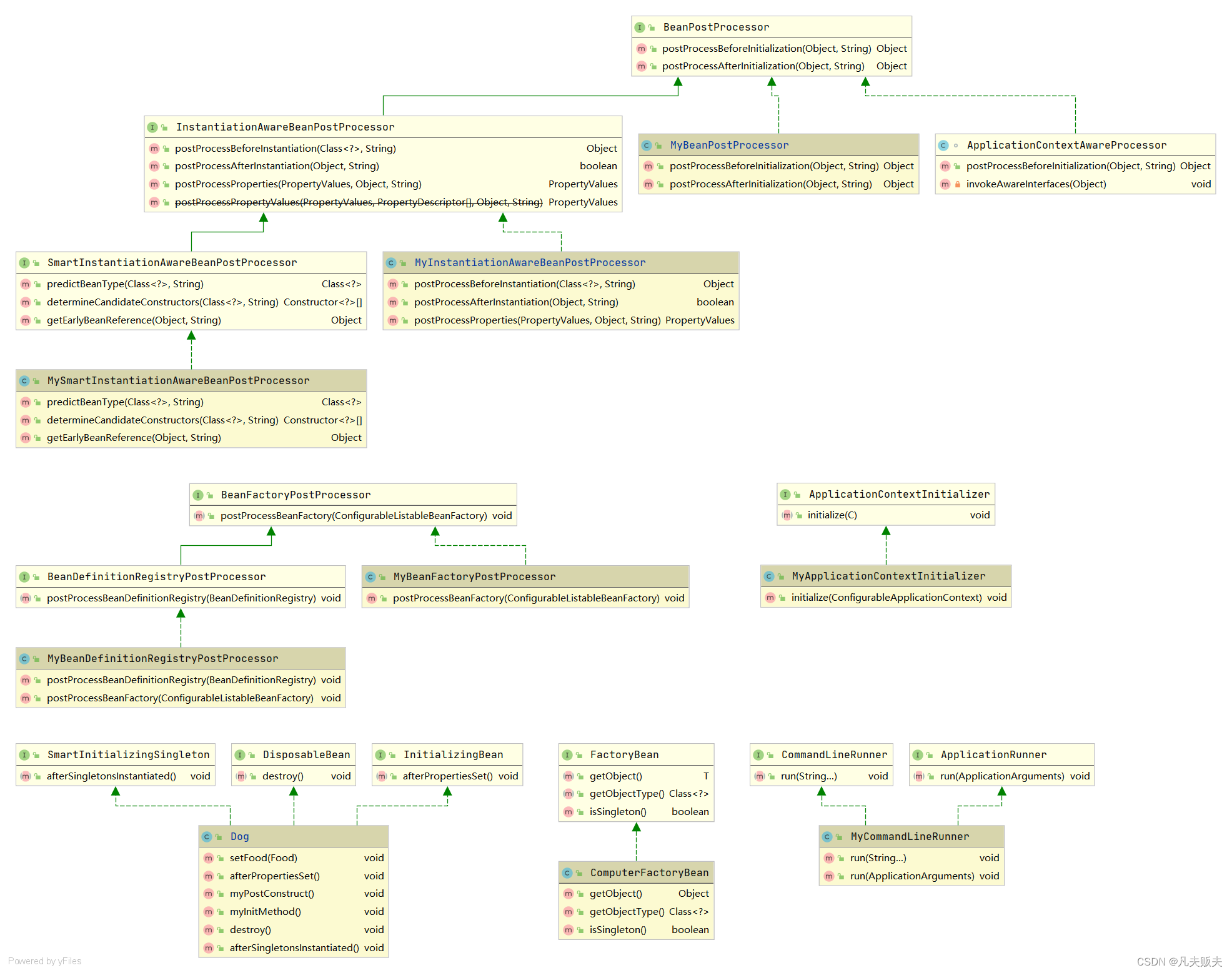

Springboot扩展点系列之终结篇:Bean的生命周期

前言关于Springboot扩展点系列已经输出了13篇文章,分别梳理出了各个扩展点的功能特性、实现方式和工作原理,为什么要花这么多时间来梳理这些内容?根本原因就是这篇文章:Spring bean的生命周期。你了解Spring bean生命周期…...

OnGUI Color 控件||Unity 3D GUI 简介||OnGUI TextField 控件

Unity 3D Color 控件与 Background Color 控件类似,都是渲染 GUI 颜色的,但是两者不同的是 Color 不但会渲染 GUI 的背景颜色,同时还会影响 GUI.Text 的颜色。具体使用时,要作如下定义:public static var color:Color;…...

【日刻一诗】

日刻一诗 1)LeetCode总结(线性表)_链表类 2)LeetCode总结(线性表)_栈队列类 3)LeetCode总结(线性表)_滑动窗口 4)LeetCode总结(线性表&#x…...

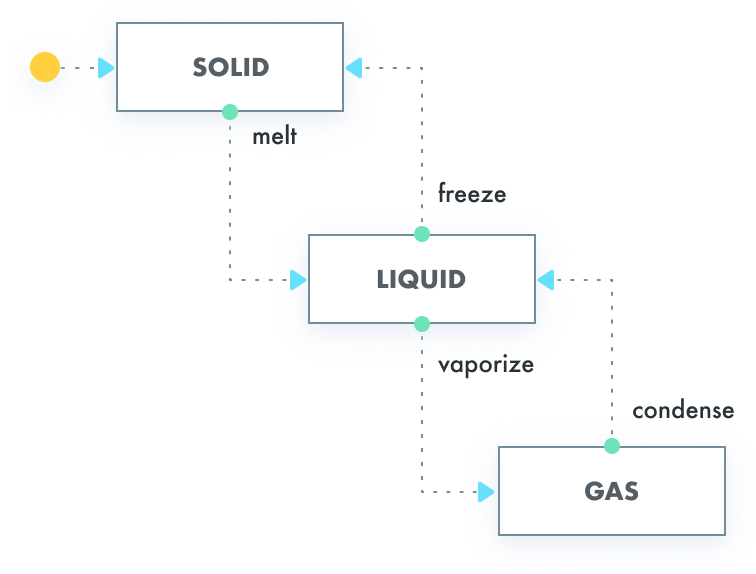

设计模式 状态机

前言 本文梳理状态机概念,在实操中状态机和状态模式类似,只是被封装起来,可以很方便的实现状态初始化和状态转换。 概念 有限状态机(finite-state machine)又称有限状态自动机(英语:finite-s…...

React源码分析(二)渲染机制

准备工作 为了方便讲解,假设我们有下面这样一段代码: function App(){const [count, setCount] useState(0)useEffect(() > {setCount(1)}, [])const handleClick () > setCount(count > count)return (<div>勇敢牛牛, <sp…...

Object.defineProperty 和 Proxy 的区别

区别:Object.defineProperty是一个用来定义对象的属性或者修改对象现有的属性的函数,,而 Proxy 是一个用来包装普通对象的对象的对象。Object.defineProperty是vue2响应式的原理, Proxy 是vue3响应式的原理1)参数不同Object.defineProperty参数obj: 要定…...

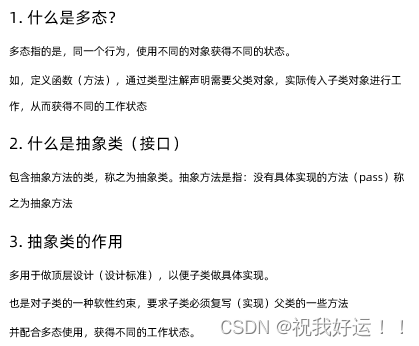

Python基础4——面向对象

目录 1. 认识对象 2. 成员方法 2.1 成员方法的定义语法 3. 构造方法 4. 其他的一些内置方法 4.1 __str__字符串方法 4.2 __lt__小于符号比较方法 4.3 __le__小于等于符号比较方法 4.4 __eq__等号比较方法 5. 封装特性 6. 继承特性 6.1 单继承 6.2 多继承 6.3 pas…...

Hive 核心知识点灵魂 16 问

本文目录 No1. 请谈一下 Hive 的特点No2. Hive 底层与数据库交互原理?No3. Hive 的 HSQL 转换为 MapReduce 的过程?No4. Hive 的两张表关联,使用 MapReduce 怎么实现?No5. 请说明 hive 中 Sort By,Order By࿰…...

聊聊探索式测试与敏捷实践

这是鼎叔的第五十二篇原创文章。行业大牛和刚毕业的小白,都可以进来聊聊。欢迎关注本专栏和微信公众号《敏捷测试转型》,大量原创思考文章陆续推出。探索式测试在敏捷测试象限中处于右上角,即面向业务且评价产品,这篇补充一下探索…...

社区宠物诊所管理系统

目录第一章概述 PAGEREF _Toc4474 \h 21.1引言 PAGEREF _Toc29664 \h 31.2开发背景 PAGEREF _Toc3873 \h 3第二章系统总体结构及开发 PAGEREF _Toc19895 \h 32.1系统的总体设计 PAGEREF _Toc6615 \h 32.2开发运行环境 PAGEREF _Toc13054 \h 3第三章数据库设计 PAGEREF _Toc2852…...

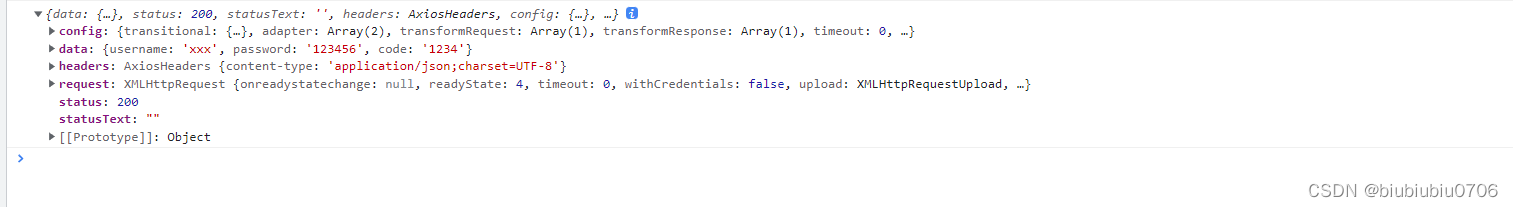

Vue项目创建首页发送axios请求

这是个全新的Vue项目,引入了ElementUI 将App.vue里的内容干掉,剩如下 然后下面的三个文件也可以删掉了 在views文件下新建Login.vue组件 到router目录下的index.js 那么现在的流程大概是这样子的 启动 写登陆页面 <template><div><el-form :ref"form"…...

Nginx

NginxNginxNginx可以从事的用途Nginx安装Nginx自带常用命令Nginx启动Nginx停止Nginx重启Nginx配置概要第一部分:全局块第二部分:events 块:第三部分:http块:Nginx Nginx是一个高性能的http和反向代理服务器࿰…...

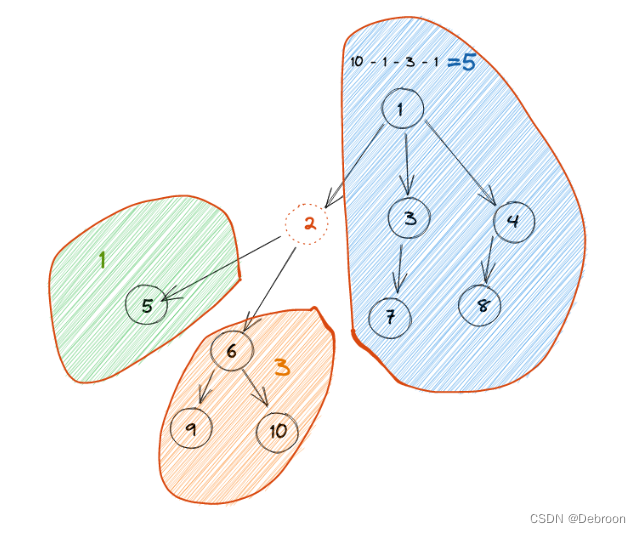

2049. 统计最高分的节点数目

2049. 统计最高分的节点数目题目算法设计:深度优先搜索题目 传送门:https://leetcode.cn/problems/count-nodes-with-the-highest-score/ 算法设计:深度优先搜索 这题的核心是计算分数。 一个节点的分数 左子树节点数 右子树节点数 除自…...

Docker 架构简介

Docker 架构 Docker 包括三个基本概念: 镜像(Image):Docker 镜像(Image),就相当于是一个 root 文件系统。比如官方镜像 ubuntu:16.04 就包含了完整的一套 Ubuntu16.04 最小系统的 root 文件系统。容器&am…...

PyTorch 2.5实战教程:10个核心API详解,轻松搭建你的第一个AI模型

PyTorch 2.5实战教程:10个核心API详解,轻松搭建你的第一个AI模型 1. 学习目标与前置准备 1.1 本教程能带给你什么 通过这篇教程,你将掌握PyTorch 2.5中最核心的10个API使用方法,并能够独立完成一个简单AI模型的搭建和训练。我们…...

Asian Beauty Z-Image Turbo隐私安全实践:纯本地生成如何保护商业图片数据

Asian Beauty Z-Image Turbo隐私安全实践:纯本地生成如何保护商业图片数据 1. 商业图片数据的安全挑战 在数字内容创作领域,商业图片数据的安全问题日益突出。想象一下,一家电商公司需要为新品生成模特展示图,或者一家广告公司要…...

Instructions版本迁移终极指南:从1.x到2.x的5个关键升级步骤

Instructions版本迁移终极指南:从1.x到2.x的5个关键升级步骤 【免费下载链接】Instructions Create walkthroughs and guided tours (coach marks) in a simple way, with Swift. 项目地址: https://gitcode.com/gh_mirrors/in/Instructions Instructions是一…...

Qwen2.5-VL-7B-Instruct多模态实战:产品包装图→成分识别→过敏原标注→合规建议

Qwen2.5-VL-7B-Instruct多模态实战:产品包装图→成分识别→过敏原标注→合规建议 1. 这不是普通OCR,是能“读懂”包装的AI助手 你有没有遇到过这样的场景:手头有一张进口食品的包装图,密密麻麻全是外文成分表,想快速…...

Google Authenticator PHP集成避坑指南:从扫码到验证的完整流程与常见错误解决

Google Authenticator PHP集成深度排障手册:从原理到实战的30个关键细节 当你按照教程一步步完成Google Authenticator的PHP集成,却在最后一步验证失败时,那种挫败感我深有体会。三年前我第一次在金融项目中实现动态口令认证,连续…...

SEO_网站SEO优化完整教程:从入门到精通

SEO优化入门:从零基础到实战操作 随着互联网的迅猛发展,网站SEO优化成为了网站推广的重要手段。SEO,即搜索引擎优化,是通过优化网站的各项因素,使其在搜索引擎中获得更好的排名,从而吸引更多的流量。如何从…...

Spotless许可证头管理终极指南:如何自动化年份更新与版权保护

Spotless许可证头管理终极指南:如何自动化年份更新与版权保护 【免费下载链接】spotless Keep your code spotless 项目地址: https://gitcode.com/gh_mirrors/sp/spotless Spotless是一款强大的代码格式化工具,能够帮助开发者自动管理许可证头&a…...

如何用AI4Animation快速制作吸睛的角色动画社交媒体内容

如何用AI4Animation快速制作吸睛的角色动画社交媒体内容 【免费下载链接】AI4Animation Bringing Characters to Life with Computer Brains in Unity 项目地址: https://gitcode.com/GitHub_Trending/ai/AI4Animation AI4Animation是一款基于Unity引擎的角色动画工具&a…...

Jupyter notebook学习容易忘的点

数字数字计算符合常识选择run selected cell就能运行单个块字符串字符串也能计算转义字符\n 表示换行\t 表示tab\\ 表示\ 斜杠本身...

从Claude Code代码泄漏到AI Agent逻辑设计VS龙虾OpenClaw

近期 Anthropic的Claude Code 的源码泄露事件,为业界提供了一份价值连城的“活体解剖指南”。本文将深入对比高内聚的 Claude Code 架构与高解耦的 OpenClaw 通用框架,从系统执行逻辑、上下文管理、OS 沙盒交互以及记忆提纯等维度,探讨次世代 AI Agent 在模型推理与工程落地…...