企业网络日志安全与 EventLog Analyzer

企业的网络日志安全是一项至关重要的任务。随着信息技术的迅猛发展,网络攻击和数据泄露的威胁也与日俱增。为了应对这些威胁,企业需要强大的工具来监控、分析和保护其网络日志。而ManageEngine的EventLog Analyzer正是这样一款卓越的解决方案。

网络日志安全

一、为什么网络日志安全如此重要?

企业网络日志记录着各种各样的活动,包括用户登录、系统事件、网络流量等。这些日志不仅有助于监控网络的正常运行,还可以用于检测潜在的威胁和安全漏洞。以下是为什么网络日志安全如此重要的一些原因:

威胁检测与防范:通过分析网络日志,企业可以及早发现潜在的威胁和异常活动。这有助于采取措施来减轻风险,阻止攻击并保护关键数据。

合规性要求:许多行业都有严格的合规性要求,要求企业记录和保护其网络日志。未能遵守这些法规可能会导致罚款和法律后果。

故障排除:网络日志还可以用于故障排除和问题解决。当网络出现问题时,分析日志可以帮助快速定位问题并采取纠正措施。

SIEM

二、EventLog Analyzer 如何保障网络日志安全?

EventLog Analyzer是ManageEngine推出的一款全面的网络日志管理和安全信息与事件管理(SIEM)解决方案。它提供了一系列强大的功能,有助于企业确保其网络日志的安全性:

实时事件监控:EventLog Analyzer可以实时监控网络日志,快速检测到潜在的威胁和异常活动。这有助于企业采取即时行动来应对安全事件。

日志收集与存储:该工具支持从各种设备和应用程序中集中收集、存储和管理日志。这包括操作系统、防火墙、路由器、数据库等。

高级分析与报告:EventLog Analyzer具有高级的分析引擎,可识别与安全相关的模式和趋势。它还提供了各种预定义和可定制的报告,帮助企业全面了解其网络安全状况。

合规性管理:该工具帮助企业遵守各种法规和合规性要求,包括HIPAA、GDPR、PCI DSS等。它提供了合规性报告和警报,以确保企业的网络日志记录符合法规。

实时警报:EventLog Analyzer可以生成实时警报,以通知管理员潜在的威胁。这有助于采取紧急措施来保护网络安全。

用户行为分析:该工具还具备用户行为分析功能,可检测员工和用户的异常行为。这有助于及早发现内部威胁。

EventLog Analyzer

三、结论

企业网络日志安全是维护网络安全和合规性的关键组成部分。ManageEngine的EventLog Analyzer是一款功能强大的工具,可以帮助企业监控、分析和保护其网络日志。无论企业规模如何,都可以从这个解决方案中获益,确保其网络日志的安全性,降低潜在威胁和合规性风险。

通过使用EventLog Analyzer,企业可以更好地了解其网络安全状况,及早发现潜在威胁,并采取措施来保护其关键数据和资产。这对于应对不断演变的网络安全挑战至关重要。因此,EventLog Analyzer是现代企业网络安全战略的不可或缺的一部分。

相关文章:

企业网络日志安全与 EventLog Analyzer

企业的网络日志安全是一项至关重要的任务。随着信息技术的迅猛发展,网络攻击和数据泄露的威胁也与日俱增。为了应对这些威胁,企业需要强大的工具来监控、分析和保护其网络日志。而ManageEngine的EventLog Analyzer正是这样一款卓越的解决方案。 网络日志…...

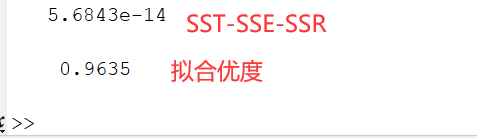

清风数学建模——拟合算法

拟合算法 文章目录 拟合算法概念 确定拟合曲线最小二乘法的几何解释求解最小二乘法matlab求解最小二乘法如何评价拟合的好坏计算拟合优度的代码 概念 在前面的篇幅中提到可以使用插值算法,通过给定的样本点推算出一定的曲线从而推算出一些想要的值。但存在一些问题…...

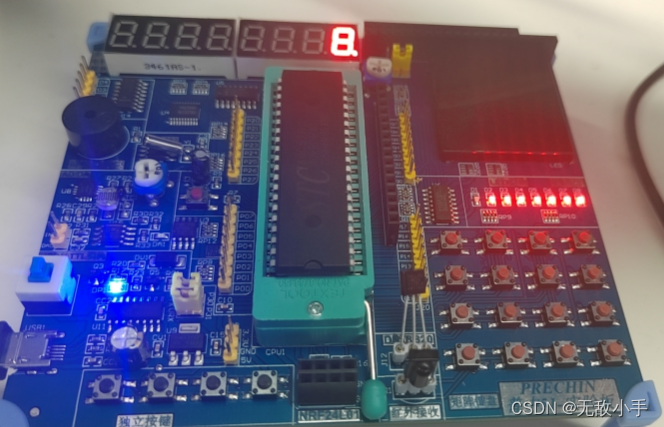

单片机 (一) 让LED灯 亮

一:硬件电路图 二:软件代码 #include "reg52.h"#define LED_PORT P2void main() {LED_PORT 0x01; // 0000 0001 D1 是灭的 } #include "reg52.h" 这个头文件的作用:包含52 系列单片机内部所有的功能寄存器 三&#…...

c++——单例模式

c单例模式 1、概念: 单例模式确保一个类只有一个实例,并提供一个全局访问点以获取该实例。这通常通过让类的构造函数为私有,以防止外部直接实例化,然后提供一个静态方法来获取实例。 2、实现方法: 实现单例模式的主…...

——FileStream、BinaryReader、MemorySream、SreamReader等之间的关系)

C# 流Stream详解(2)——FileStream、BinaryReader、MemorySream、SreamReader等之间的关系

【文件流】 电脑上的文件有很多,文本文件、音频文件、视频文件、图片文件等,这些文件会被持久化存储在磁盘上,其本质都是一堆二进制数据。 FileStream用于读取二进制文件。电脑上的所有文件,不管是文本、音频、视频还是其他任意…...

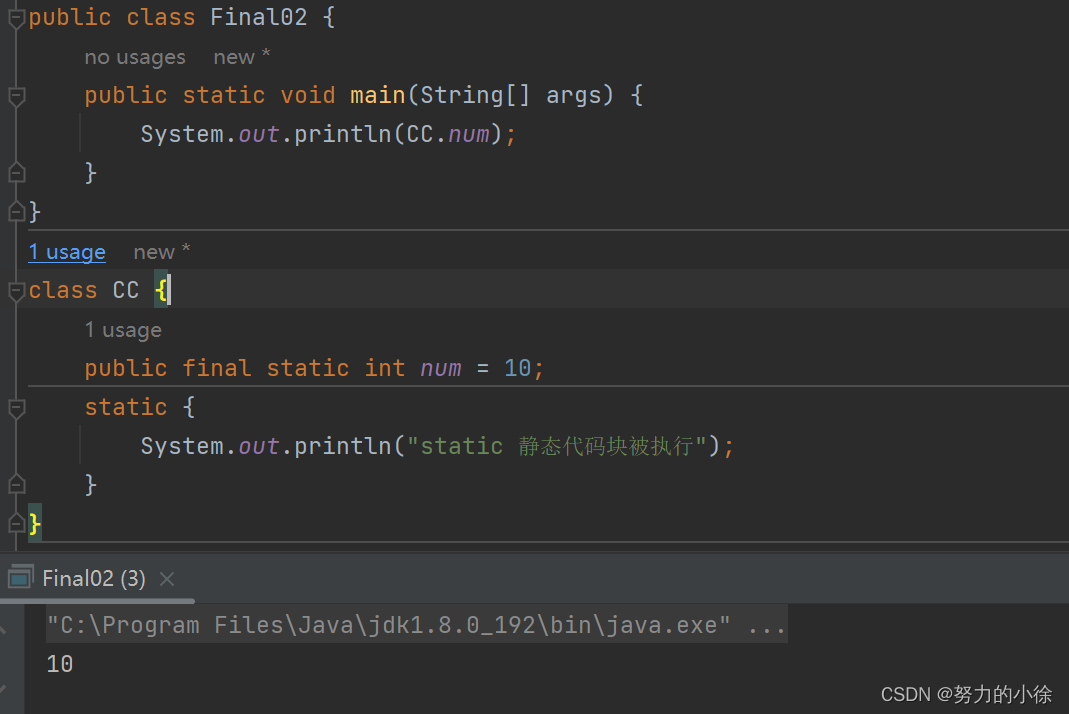

【JavaSE】详解final关键字

在Java中,final可以用来修饰类、方法和变量。final修饰类,表示该类无法被继承,并且此类的设计已被认为很完美而不需要进行修改或扩展。final修饰类中的方法,表示不可以被重写;也就是把该方法锁定了,以防止继…...

问道管理:机器人概念走势活跃,新时达涨停,拓斯达、丰立智能等大涨

机器人概念17日盘中走势活跃,到发稿,拓斯达大涨18%,昊志机电涨近16%,丰立智能涨超13%,步科股份、优德精细涨超10%,新时达涨停,天玑科技、兆龙互联、中大力德涨逾9%。 消息面上,8月16…...

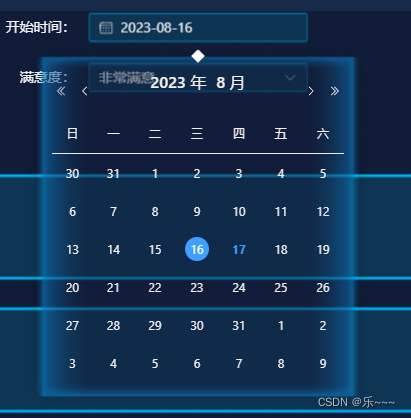

elementui 修改日期选择器el-date-picker样式

1. 案例: 2. css /* 最外层颜色 */ .el-popper.is-pure {background: url("/assets/imgList/memuBG.png") no-repeat;border: none;background-size:100% 100%}/* 日期 1.背景透明 */ .el-date-picker{background: transparent; }/* 日期 2.标题、左右图…...

自己实现 SpringMVC 底层机制 系列之-实现任务阶段 6-完成控制器方法获取参数-@RequestParam

😀前言 自己实现 SpringMVC 底层机制 系列之-实现任务阶段 6-完成控制器方法获取参数-RequestParam 🏠个人主页:尘觉主页 🧑个人简介:大家好,我是尘觉,希望我的文章可以帮助到大家,…...

数据可视化:图表绘制详解

数据可视化是一种将抽象的数字和数据转化为直观图形的技术,使数据的模式、趋势和关系一目了然。本文将详细介绍如何绘制各种类型的图表,包括柱状图、折线图、饼图、散点图和热力图等。 第一部分:图表类型和选择 1. 柱状图 柱状图是用于比较类…...

【中危】Apache Ivy<2.5.2 存在XXE漏洞 (CVE-2022-46751)

漏洞描述 Apache Ivy 是一个管理基于 ANT 项目依赖关系的开源工具,文档类型定义(DTD)是一种文档类型定义语言,它用于定义XML文档中所包含的元素以及元素之间的关系。 Apache Ivy 2.5.2之前版本中,当解析自身配置、Ivy 文件或 Apache Maven 的 POM 文件…...

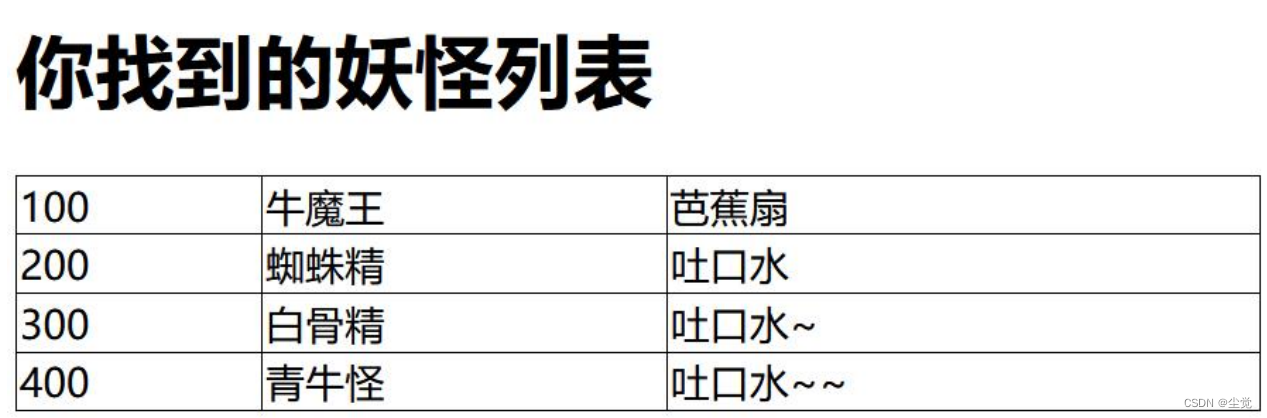

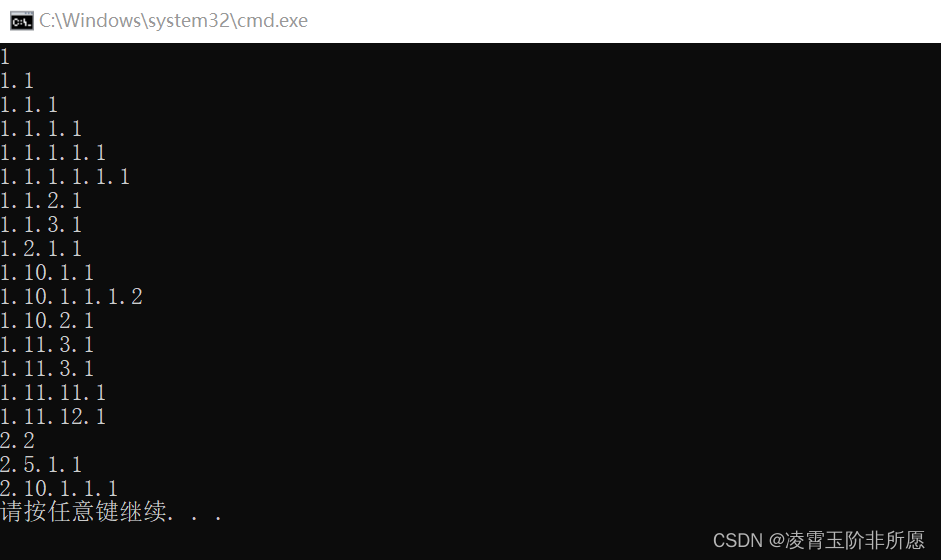

C#使用自定义的比较器对版本号(编码)字符串进行排序

给定一些数据,如下所示: “1.10.1.1.1.2”, “1.1”, “2.2”, “1.1.1.1”, “1.1.3.1”, “1.1.1”, “2.10.1.1.1”, “1.1.2.1”, “1.2.1.1”, “2.5.1.1”, “1.10.1.1”, “1.10.2.1”, “1.11.3.1”, “1.11.12.1”, “1.11.11.1”, “1.11.3.1”, “1”, “…...

AI在日常生活中的应用:从语音助手到自动驾驶

文章目录 AI的定义和发展AI在日常生活中的应用1. **智能语音助手**2. **智能家居**3. **智能医疗**4. **自动驾驶** 代码示例:使用Python实现基于机器学习的图片分类AI的未来前景结论 🎉欢迎来到AIGC人工智能专栏~探索AI在日常生活中的应用 ☆* o(≧▽≦…...

Windows10查看图片的分辨率

文章目录 查看方法 查看方法 鼠标悬停在想查看分辨率大小的图片上,稍等那么零点几秒,就会弹出图片的分辨率信息,如图所示:...

Spring事务和事务传播机制(2)

前言🍭 ❤️❤️❤️SSM专栏更新中,各位大佬觉得写得不错,支持一下,感谢了!❤️❤️❤️ Spring Spring MVC MyBatis_冷兮雪的博客-CSDN博客 在Spring框架中,事务管理是一种用于维护数据库操作的一致性和…...

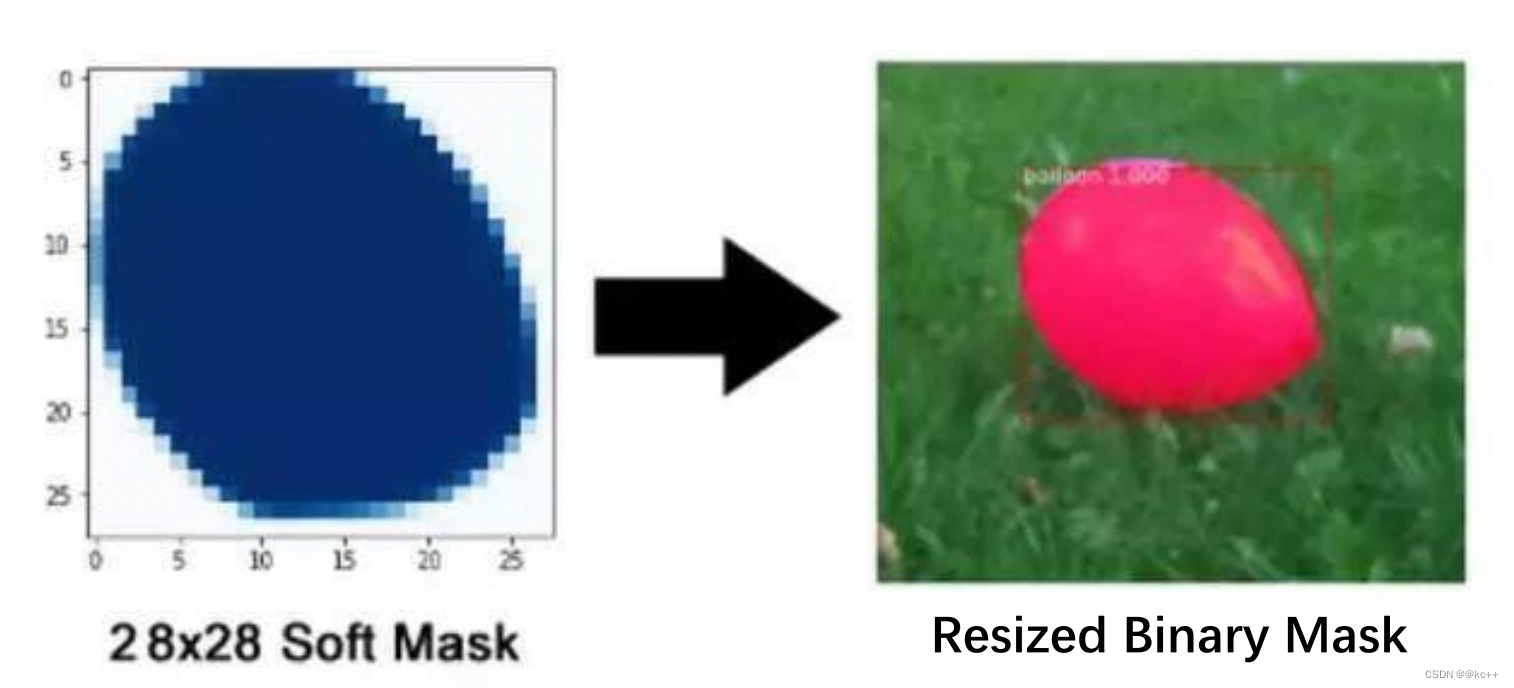

计算机视觉 -- 图像分割

文章目录 1. 图像分割2. FCN2.1 语义分割– FCN (Fully Convolutional Networks)2.2 FCN--deconv2.3 Unpool2.4 拓展–DeconvNet 3. 实例分割3.1 实例分割--Mask R-CNN3.2 Mask R-CNN3.3 Faster R-CNN与 Mask R-CNN3.4 Mask R-CNN:Resnet1013…...

ubuntu18.04复现yolo v8之CUDA与pytorch版本问题以及多CUDA版本安装及切换

最近在复现yolo v8的程序,特记录一下过程 环境:ubuntu18.04ros melodic 小知识:GPU并行计算能力高于CPU—B站UP主说的 Ubuntu可以安装多个版本的CUDA。如果某个程序的Pyorch需要不同版本的CUDA,不必删除之前的CUDA,…...

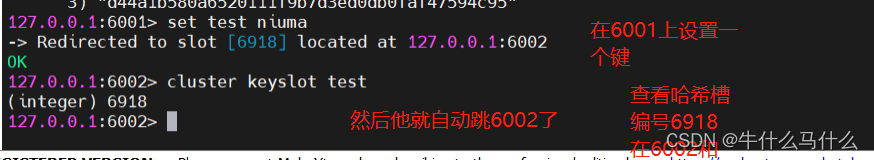

Redis三种模式——主从复制,哨兵模式,集群

目录 一、主从复制 1.1主从复制的概念 1.2Redis主从复制作用 1.2.1数据冗余 1.2.2故障恢复 1.2.3负载均衡 1.2.4高可用基石 1.3Redis主从复制流程 1.4部署Redis 主从复制 1.4.1.环境部署 1.4.2.所有服务器都先关闭防火墙 1.4.3.所有服务器都安装Redis 1.4.4修改Master主节点R…...

mysql8.0.31新增只读远程普通用户

在 MySQL 8.0.31 中,可以通过以下步骤新增只读远程普通用户: 1、使用 root 用户登录 MySQL 数据库。 mysql -u root -p 2、创建用户: CREATE USER username% IDENTIFIED WITH mysql_native_password BY password ; 其中,username…...

揭开路由协议隐藏的风险

路由协议在互联网和基于其的服务的运行中发挥着至关重要的作用。然而,许多这些协议的开发都没有考虑到安全问题。 例如,边界网关协议 (BGP) 最初并未考虑对等点之间发生攻击的可能性。过去几十年来,BGP 中的起源和路径验证已投入了大量工作。…...

第二篇:数码管静态驱动实战:从原理到稳定显示

1. 数码管显示原理入门 第一次接触数码管时,我被它那简单却能显示丰富信息的能力吸引了。数码管本质上是由多个LED组成的显示器件,常见的有7段数码管(显示数字)和8段数码管(多一个小数点)。理解它的工作原理…...

免费开源语音转文字工具终极指南:Faster-Whisper-GUI完整使用教程

免费开源语音转文字工具终极指南:Faster-Whisper-GUI完整使用教程 【免费下载链接】faster-whisper-GUI faster_whisper GUI with PySide6 项目地址: https://gitcode.com/gh_mirrors/fa/faster-whisper-GUI 还在为会议录音整理而头疼吗?还在为视…...

Blender Datasmith导出插件实战:打通Blender与虚幻引擎的终极桥梁

Blender Datasmith导出插件实战:打通Blender与虚幻引擎的终极桥梁 【免费下载链接】bl_datasmith UE Datasmith importer/exporter for Blender 项目地址: https://gitcode.com/gh_mirrors/bl/bl_datasmith 在当今3D创作领域,Blender和虚幻引擎无…...

基于MCP协议构建本地Markdown文档AI智能搜索引擎

1. 项目概述:一个专为本地Markdown文档打造的AI智能搜索导航引擎如果你和我一样,日常工作中积攒了大量的Markdown文档——项目README、内部知识库、架构决策记录、技术方案、甚至是个人笔记——那么你一定也面临过同样的困境:当你想快速找到某…...

终极指南:TPFanCtrl2 深度解析与ThinkPad风扇控制优化

终极指南:TPFanCtrl2 深度解析与ThinkPad风扇控制优化 【免费下载链接】TPFanCtrl2 ThinkPad Fan Control 2 (Dual Fan) for Windows 10 and 11 项目地址: https://gitcode.com/gh_mirrors/tp/TPFanCtrl2 TPFanCtrl2 是一款专为ThinkPad用户设计的开源风扇控…...

2026 AI工厂基础设施展望:HVDC供电与全液冷趋势

🎓作者简介:科技自媒体优质创作者 🌐个人主页:莱歌数字-CSDN博客 💌公众号:莱歌数字(B站同名) 📱个人微信:yanshanYH 211、985硕士,从业16年 从…...

Alpine Linux 高效运维:从包管理到服务自启的实战指南

1. Alpine Linux 简介与优势 Alpine Linux 是一款轻量级的 Linux 发行版,特别适合容器化和资源受限的环境。它的核心优势在于极小的体积和高效的内存管理,基础镜像只有 5MB 左右,运行时内存占用也极低。我在多个容器化项目中实测发现…...

如何用Video2X实现免费AI视频画质提升:新手终极指南

如何用Video2X实现免费AI视频画质提升:新手终极指南 【免费下载链接】video2x A machine learning-based video super resolution and frame interpolation framework. Est. Hack the Valley II, 2018. 项目地址: https://gitcode.com/GitHub_Trending/vi/video2x…...

抖音批量下载神器:免费开源工具让你3分钟搞定海量视频收藏

抖音批量下载神器:免费开源工具让你3分钟搞定海量视频收藏 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback s…...

3种终极方案破解Navicat Mac版14天试用限制:一键无限重置教程

3种终极方案破解Navicat Mac版14天试用限制:一键无限重置教程 【免费下载链接】navicat_reset_mac navicat mac版无限重置试用期脚本 Navicat Mac Version Unlimited Trial Reset Script 项目地址: https://gitcode.com/gh_mirrors/na/navicat_reset_mac 还在…...