网络安全工具和资源推荐: 介绍网络安全领域中常用的工具、框架、资源和学习资料

章节1: 前言

随着数字化时代的不断深入,网络安全的重要性愈发凸显。在这个信息爆炸的时代,我们必须保护个人隐私、敏感数据以及网络基础设施免受各种威胁。本文将为您介绍一些网络安全领域中常用的工具、框架、资源和学习资料,帮助您更好地入门学习网络安全。

章节2: 基础工具

1. Nmap - 网络扫描工具

在网络安全的旅程中,首先要了解目标系统的情况。Nmap是一款强大的开源网络扫描工具,能够帮助您发现目标系统的开放端口、操作系统信息等。例如,您可以使用以下命令扫描目标IP的开放端口:

nmap target_ip

2. Wireshark - 数据包分析工具

Wireshark是一款广泛使用的数据包分析工具,可用于捕获和分析网络流量。通过Wireshark,您可以深入了解网络通信,并检测潜在的安全问题。例如,通过捕获HTTP请求和响应,您可以检查是否存在明文传输的敏感数据。

章节3: 安全框架

1. Metasploit - 渗透测试框架

Metasploit是一个强大的渗透测试框架,用于评估系统、应用程序和网络的安全性。它提供了大量的漏洞利用模块,可帮助安全专业人员模拟真实的攻击场景。例如,您可以使用Metasploit执行针对漏洞系统的渗透测试。

msfconsole

use exploit/windows/smb/ms17_010_eternalblue

set RHOST target_ip

exploit

2. Snort - 入侵检测系统

Snort是一个流行的开源入侵检测系统(IDS),它能够实时监测网络流量并识别潜在的攻击行为。通过定义规则,Snort可以检测出各种已知的攻击模式。例如,以下规则可检测出基于SQL注入的攻击:

alert tcp any any -> any 80 (content:"SELECT"; nocase; msg:"Possible SQL Injection Attack"; sid:10001;)

章节4: 学习资源

1. OWASP - 开放式Web应用安全项目

OWASP是一个致力于改善应用程序安全性的社区,提供了丰富的资源、工具和指南。他们的Top Ten项目列出了最常见的Web应用程序安全风险,帮助开发人员和安全专业人员了解如何防范这些风险。

2. Cybrary - 免费网络安全培训

Cybrary是一个提供免费网络安全培训课程的平台,涵盖从初学者到高级专业人员的各种主题。通过他们的课程,您可以学习渗透测试、密码学、网络防御等技能。

章节5: 社区和博客

1. Stack Overflow - 技术问答社区

Stack Overflow是一个知名的技术问答社区,在网络安全方面也有丰富的讨论。在这里,您可以提问关于网络安全工具和技术的问题,并得到来自专业人士的解答。

2. Krebs on Security - 安全新闻博客

Krebs on Security是由布莱恩·克雷布斯(Brian Krebs)维护的安全新闻博客,涵盖了各种有关网络安全的新闻、事件和分析。

章节6: 结语

在不断变化的网络安全领域,学习和保持更新至关重要。通过使用这些工具、框架和资源,您可以更好地了解网络安全的基础知识,为自己和组织提供更强大的防御能力。无论您是初学者还是经验丰富的专业人士,都可以从这些资源中获益,不断提升自己在网络安全领域的技能和知识。

相关文章:

网络安全工具和资源推荐: 介绍网络安全领域中常用的工具、框架、资源和学习资料

章节1: 前言 随着数字化时代的不断深入,网络安全的重要性愈发凸显。在这个信息爆炸的时代,我们必须保护个人隐私、敏感数据以及网络基础设施免受各种威胁。本文将为您介绍一些网络安全领域中常用的工具、框架、资源和学习资料,帮助您更好地入…...

『C语言入门』探索C语言函数

文章目录 导言一、函数概述定义与作用重要性 二、函数分类库函数自定义函数定义使用好处 三、函数参数实际参数(实参)形式参数(形参)内存分配 四、函数调用传值调用传址调用 五、函数嵌套调用与链式访问嵌套调用链式访问 六、函数…...

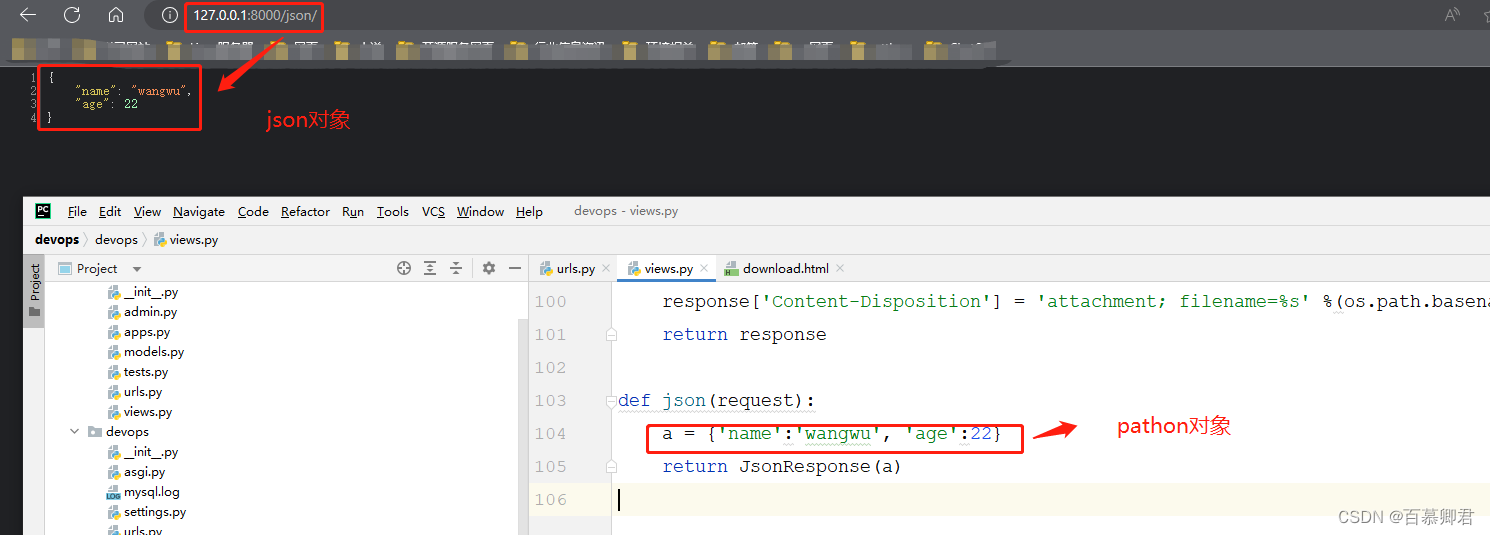

Django基础3——视图函数

文章目录 一、基本了解1.1 Django内置函数1.2 http请求流程 二、HttpRequest对象(接受客户端请求)2.1 常用属性2.2 常用方法2.3 服务端接收URL参数2.4 QueryDict对象2.5 案例2.5.1 表单GET提交2.5.2 表单POST提交2.5.3 上传文件 三、HttpResponse对象&am…...

python 基础篇 day 4 选择结构—— if 结构

文章目录 if 基础结构单 if 语句if-else 语句if-elif-else 语句嵌套的 if 语句 if 进阶用法使用比较运算符使用逻辑运算符使用 in 关键字range() 函数使用 is 关键字使用 pass 语句 三目运算符语法例子注意补充举例注意 if 基础结构 单 if 语句 if 条件: 执行条件为真时的代码…...

科技赋能,教育革新——大步迈向体育强国梦

在 "全民健身"、"体育强国建设"战略的推进下,体育考试成绩被纳入重要升学考试且分值不断提高,体育科目的地位逐步上升到前所未有的高度,在此趋势下,体育教学正演变出更多元化、个性化的需求。然而现实中却面临…...

【秋招基础】后端开发——笔面试常见题目

综述: 💞目的:本系列是个人整理为了秋招算法的,整理期间苛求每个知识点,平衡理解简易度与深入程度。 🥰来源:材料主要源于网上知识点进行的,每个代码参考热门博客和GPT3.5࿰…...

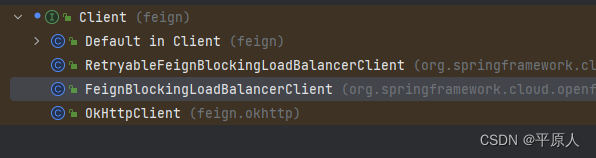

自定义loadbalance实现feignclient的自定义路由

自定义loadbalance实现feignclient的自定义路由 项目背景 服务A有多个同事同时开发,每个同事都在dev或者test环境发布自己的代码,注册到注册中心有好几个(本文nacos为例),这时候调用feign可能会导致请求到不同分支的服务上面,会…...

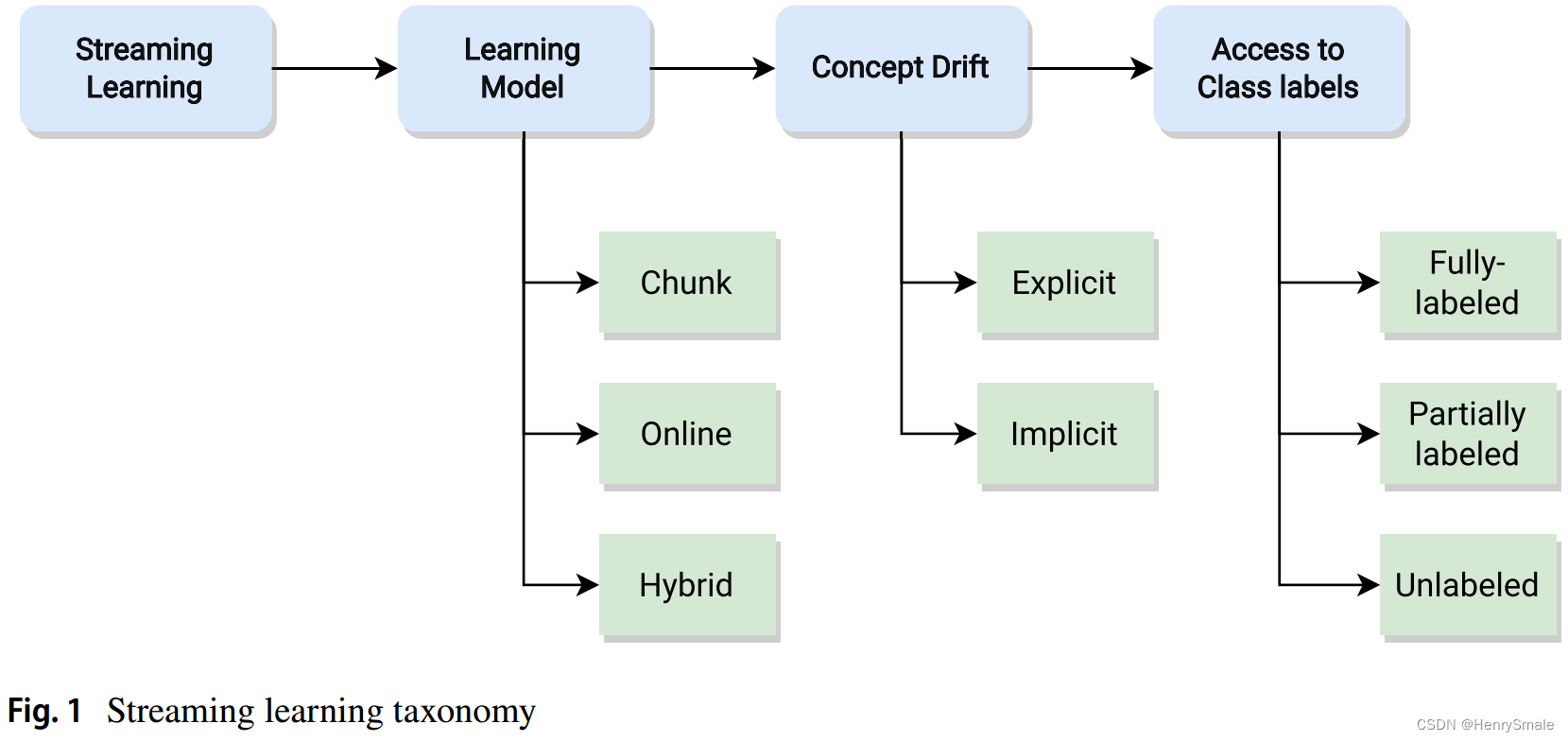

论文笔记:从不平衡数据流中学习的综述: 分类、挑战、实证研究和可重复的实验框架

0 摘要 论文:A survey on learning from imbalanced data streams: taxonomy, challenges, empirical study, and reproducible experimental framework 发表:2023年发表在Machine Learning上。 源代码:https://github.com/canoalberto/imba…...

C#设计模式六大原则之--迪米特法则

设计模式六大原则是单一职责原则、里氏替换原则、依赖倒置原则、接口隔离原则、迪米特法则、开闭原则。它们不是要我们刻板的遵守,而是根据实际需要灵活运用。只要对它们的遵守程度在一个合理的范围内,努为做到一个良好的设计。本文主要介绍一下.NET(C#)…...

一次js请求一般情况下有哪些地方会有缓存处理?

目录 1、DNS缓存 2、CDN缓存 3、浏览器缓存 4、服务器缓存 1、DNS缓存 DNS缓存指DNS返回了正确的IP之后,系统就会将这个结果临时储存起来。并且它会为缓存设定一个失效时间 (例如N小时),在这N小时之内,当你再次访问这个网站时࿰…...

)

CSDN编程题-每日一练(2023-08-24)

CSDN编程题-每日一练(2023-08-24) 一、题目名称:计算公式二、题目名称:蛇形矩阵三、题目名称:小玉家的电费一、题目名称:计算公式 时间限制:1000ms内存限制:256M 题目描述: 给定整数n。 计算公式: n i-1 ∑ ∑ [gcd(i + j, i - j) = 1] i=1 j=1 输入描述: 输入整数n…...

怎么把PDF转成Word?需要注意什么事项?

PDF是一种常见的文档格式,但是与Word文档不同,PDF文件通常不能直接编辑。如果您想编辑PDF文件中的文本,或者想将PDF文件转换为Word文档,下面我们就来看一看把PDF转成Word有哪些方法和注意事项。 PDF转Word工具 有许多将PDF转换为…...

USACO22OPEN Pair Programming G

P8273 [USACO22OPEN] Pair Programming G 题目大意 一个程序由一系列指令组成,每条指令的类型如下: d \times d d,其中 d d d是一个 [ 0 , 9 ] [0,9] [0,9]范围内的整数 s s s,其中 s s s是一个表示变量名称的字符串ÿ…...

实战分享之springboot+easypoi快速业务集成

1.依赖引入 <!--引入EasyPOI--><dependency><groupId>cn.afterturn</groupId><artifactId>easypoi-base</artifactId><version>4.1.0</version></dependency><dependency><groupId>cn.afterturn</group…...

)

金字塔原理(思考的逻辑)

前言:前面学习了表达的逻辑,那在表达之前,如何组织内容?如何进行思考?接下来看第二篇——思考的逻辑。 目录 应用逻辑顺序 时间顺序 结构顺序 程度顺序 概括各组思想 什么是概括? 思想表达方式 如…...

和反向传播(Back propagation))

机器学习之前向传播(Forward Propagation)和反向传播(Back propagation)

前向传播(Forward Propagation)和反向传播(Back propagation)是深度学习中神经网络训练的两个关键步骤。 前向传播(Forward Propagation): 定义:前向传播是指从神经网络的输入层到输…...

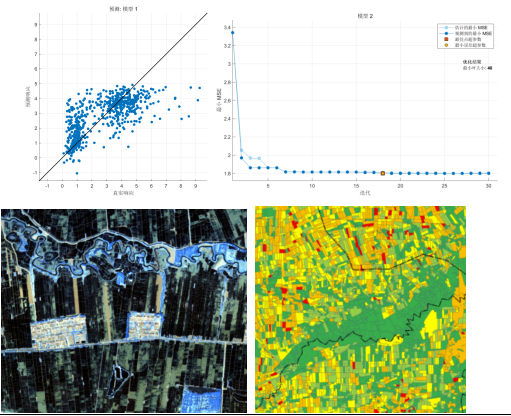

Matlab高光谱遥感数据处理与混合像元分解实践技术

光谱和图像是人们观察世界的两种方式,高光谱遥感通过“图谱合一”的技术创新将两者结合起来,大大提高了人们对客观世界的认知能力,本来在宽波段遥感中不可探测的物质,在高光谱遥感中能被探测。以高光谱遥感为核心,构建…...

Docker consul的容器服务注册与发现

前言一、服务注册与发现二、consul 介绍三、consul 部署3.1 consul服务器3.1.1 建立 Consul 服务3.1.2 查看集群信息3.1.3 通过 http api 获取集群信息 3.2 registrator服务器3.2.1 安装 Gliderlabs/Registrator3.2.2 测试服务发现功能是否正常3.2.3 验证 http 和 nginx 服务是…...

Spring注入外部 工厂类Bean

问题 对于一些使用建造者模式的 Bean,我们往往不能直接 new 出来,这些 Bean 如果需要注册到 Spring 容器中,我们就需要使用工厂类。 比如我们项目中经常使用的okhttp: 如果我们想把OkHttpClient注册到Spring容器中,该怎么做? …...

WPF网格拖动自动布局效果

WPF网格拖动自动布局效果 使用Canvas和鼠标相关事件实现如下的效果: XAML代码: <Window x:Class="CanvasTest.MainWindow"xmlns="http://schemas.microsoft.com/winfx/2006/xaml/presentation"xmlns:...

)

告别语法冲突!用SLR分析法搞定编译原理中的移进/归约难题(附FOLLOW集实战)

告别语法冲突!用SLR分析法搞定编译原理中的移进/归约难题(附FOLLOW集实战) 当你第一次尝试构建LR(0)分析表时,是否遇到过这样的报错:"状态I2存在移进/归约冲突"?这种既想移进又想归约的矛盾&…...

免费LLM API实战指南:从选型到架构设计,低成本构建AI应用

1. 项目概述与核心价值 最近在折腾一些AI应用原型,或者想给现有产品加个智能对话功能,第一反应往往是去找OpenAI的API。但说实话,对于个人开发者、学生,或者只是想低成本验证想法的小团队来说,GPT-4级别的API调用费用&…...

HC32F4A0 ADC+DMA实战:8通道模拟量采集,从时钟配置到数据搬运的保姆级避坑指南

HC32F4A0 ADCDMA实战:8通道模拟量采集全流程精解与典型问题排查 在工业控制、智能家居和物联网设备开发中,多通道模拟信号采集是嵌入式系统的基础功能。HC32F4A0作为华大半导体推出的高性能MCU,其ADC模块配合DMA控制器可实现高效的数据采集方…...

2026春招爆款!年薪40-200万!小白也能入行的智能体开发,收藏这篇超全学习指南!

本文详细介绍了智能体(Agent)的概念、核心能力及工作流程,分析了为何智能体开发成为2026年春招热门岗位,薪资可达40-200万。文章强调其转型门槛低、学习周期短,适合小白入行。同时,提供了智能体开发的核心技…...

目标检测:YOLOv12训练自己的数据集,手把手教学一看就会

目录 1. 环境配置 2. 数据集 2.1 网上搜索公开数据集 2.1.1 搜索引擎 2.1.2 Kaggle 2.1.3 Roboflow 2.2 自制数据集 2.2.1 Labelimg安装 2.2.2 Labelimg使用 2.3 数据集转换及划分 2.3.1 数据集VOC格式转yolo格式 2.3.2 数据集划分 3. 训练模型 3.1 创建data.yam…...

ROFL Player终极指南:英雄联盟回放分析工具完整使用教程

ROFL Player终极指南:英雄联盟回放分析工具完整使用教程 【免费下载链接】ROFL-Player (No longer supported) One stop shop utility for viewing League of Legends replays! 项目地址: https://gitcode.com/gh_mirrors/ro/ROFL-Player 还在为英雄联盟回放…...

群晖相册AI识别深度解析:无GPU设备开启人脸识别的技术方案

群晖相册AI识别深度解析:无GPU设备开启人脸识别的技术方案 【免费下载链接】Synology_Photos_Face_Patch Synology Photos Facial Recognition Patch 项目地址: https://gitcode.com/gh_mirrors/sy/Synology_Photos_Face_Patch Synology Photos Face Patch 是…...

保姆级对比:ESP32 vs ESP8266,在ROS Melodic/Noetic下谁的WiFi通信更稳?实测代码分享

ESP32与ESP8266在ROS环境下的WiFi通信深度评测:从硬件差异到实战优化 1. 硬件架构与性能基准 当我们将ESP32和ESP8266这两款WiFi模块置于ROS机器人开发环境中对比时,首先需要理解它们的硬件设计差异如何影响实际性能表现。ESP32采用双核Xtensa LX6架构&a…...

终极指南:3分钟掌握Typora插件,让写作效率提升300%

终极指南:3分钟掌握Typora插件,让写作效率提升300% 【免费下载链接】typora_plugin Typora plugin. Feature enhancement tool | Typora 插件,功能增强工具 项目地址: https://gitcode.com/gh_mirrors/ty/typora_plugin Typora是一款广…...

图像处理核心技术:分辨率、信噪比与形态学算法解析

1. 图像处理基础概念解析在数字图像处理领域,我们经常需要面对几个核心问题:如何量化系统的分辨能力?如何评估图像质量?如何从噪声中提取有用信息?这些问题的答案构成了现代图像处理技术的理论基础。作为一名从业十余年…...