【期末复习】例题讲解Dijkstra算法

使用场景

Dijkstra算法用于解决单源点最短路径问题,即给一个顶点作为源点,依次求它到图中其他n-1个顶点的最短距离。

例题讲解

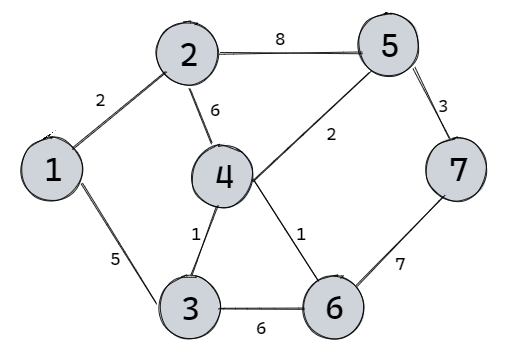

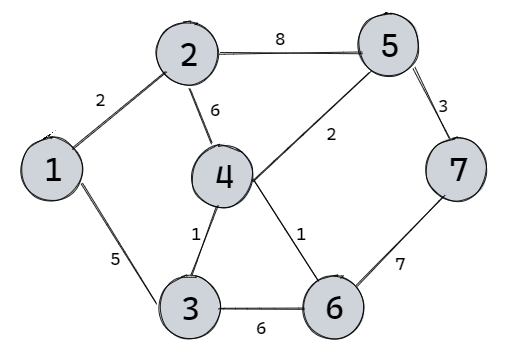

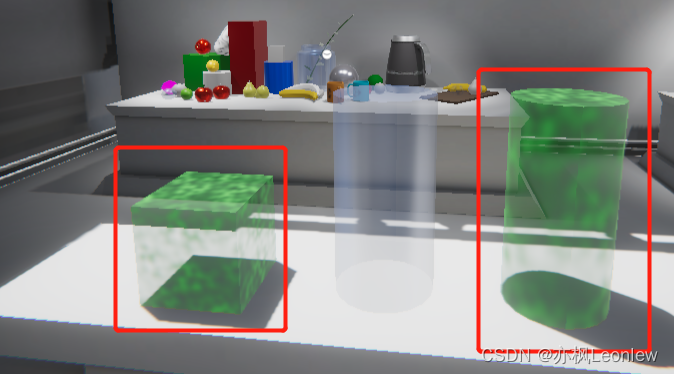

Dijkstra算法将图中所有顶点分成两部分,第一部分是已知到源点最短距离的顶点Known(K),第二部分是不知道到源点最短距离的顶点Unknown(U)。初始化K中只有源点一个顶点,U中有n-1个顶点。如下图,我们求源点1到终点7的最短路径。

根据上图,可以得到如下表:

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 2 | 无穷 |

3 | 无穷 | ||

4 | 无穷 | ||

5 | 无穷 | ||

6 | 无穷 | ||

7 | 无穷 |

1-1. 找到顶点1的邻接点2和3,然后更新它们到源点1的距离得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 2 | 2 |

3 | 5 | ||

4 | 无穷 | ||

5 | 无穷 | ||

6 | 无穷 | ||

7 | 无穷 |

1-2. 更新K,U中的顶点。发现U中2到源点的距离最小,把2加入K中得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 3 | 5 |

2 | 2 | 4 | 无穷 |

5 | 无穷 | ||

6 | 无穷 | ||

7 | 无穷 |

2-1. 找到2的邻接点4和5,更新它们到源点的距离得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 3 | 5 |

2 | 2 | 4 | 6+2=8 |

5 | 8+2=10 | ||

6 | 无穷 | ||

7 | 无穷 |

2-2. 更新K,U中的顶点。发现U中3到源点距离最小,把3加入K中得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 4 | 8 |

2 | 2 | 5 | 10 |

3 | 5 | 6 | 无穷 |

7 | 无穷 |

3-1. 找到3的邻接点4和6,更新它们到源点的距离得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 4 | 5+1=6 |

2 | 2 | 5 | 10 |

3 | 5 | 6 | 6+5=11 |

7 | 无穷 |

3-2. 更新K,U中的顶点。发现U中4到源点的距离最短,把4加入K中得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 5 | 10 |

2 | 2 | 6 | 11 |

3 | 5 | 7 | 无穷 |

4 | 6 |

4-1. 找到4的邻接点5和6,更新它们到源点的距离得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 5 | 2+6=8 |

2 | 2 | 6 | 1+6=7 |

3 | 5 | 7 | 无穷 |

4 | 6 |

4-2. 更新K,U中的顶点。发现6到源点的距离最短,把6加入K中加入得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 5 | 8 |

2 | 2 | 7 | 无穷 |

3 | 5 | ||

4 | 6 | ||

6 | 7 |

5-1. 找到6的邻接点7,更新7到源点的距离得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 5 | 8 |

2 | 2 | 7 | 7+6=13 |

3 | 5 | ||

4 | 6 | ||

6 | 7 |

5-2. 更新K,U中的顶点。K中5到源点的距离最小把5加入K中得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 7 | 13 |

2 | 2 | ||

3 | 5 | ||

4 | 6 | ||

6 | 7 | ||

5 | 8 |

6-1. 找到5的邻接点7,更新7到源点的距离得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | 7 | 3+8=11 |

2 | 2 | ||

3 | 5 | ||

4 | 6 | ||

6 | 7 | ||

5 | 8 |

6-2. 更新K,U中的顶点,将顶点7加入K中完成计算得到下表

K | K中顶点到源点的距离 | U | U中顶点到源点的距离 |

1 | 0 | ||

2 | 2 | ||

3 | 5 | ||

4 | 6 | ||

6 | 7 | ||

5 | 8 | ||

7 | 11 |

由此我们就得到源点1到各个顶点的最短路径。

相关文章:

【期末复习】例题讲解Dijkstra算法

使用场景Dijkstra算法用于解决单源点最短路径问题,即给一个顶点作为源点,依次求它到图中其他n-1个顶点的最短距离。例题讲解Dijkstra算法将图中所有顶点分成两部分,第一部分是已知到源点最短距离的顶点Known(K),第二部分是不知道到…...

Pytorch 基础之张量索引

本次将介绍一下 Tensor 张量常用的索引与切片的方法: 1. index 索引 index 索引值表示相应维度值的对应索引 a torch.rand(4, 3, 28, 28) print(a[0].shape) # 返回维度一的第 0 索引 tensor print(a[0, 0].shape) # 返回维度一 0 索引位置…...

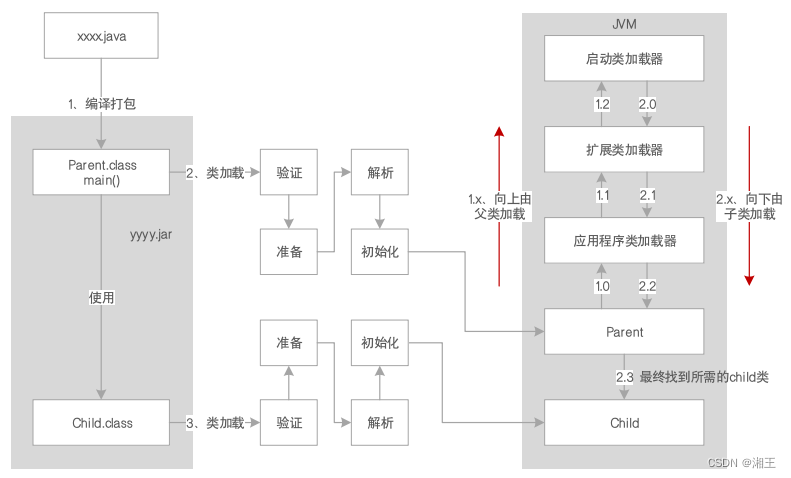

JVM系统优化实践(1):JVM概览

您好,我是湘王,这是我的CSDN博客,欢迎您来,欢迎您再来~这是多年之前做过的学习笔记,今天再翻出来,觉得仍然是记忆犹新。「独乐乐不如众乐乐」,就拿出来分享给「众乐乐」吧。目前大多…...

优秀!19年后,它再次成为TIOBE年度编程语言

新年伊始,TIOBE发布了2022年度编程语言,C时隔19年再度登顶,成为2022年最受欢迎的编程语言。TIOBE在2003年首次统计编程语言的流行指数时,C便成为年度编程语言。2022年,C获得了最高的人气4.62%,紧随其后的是…...

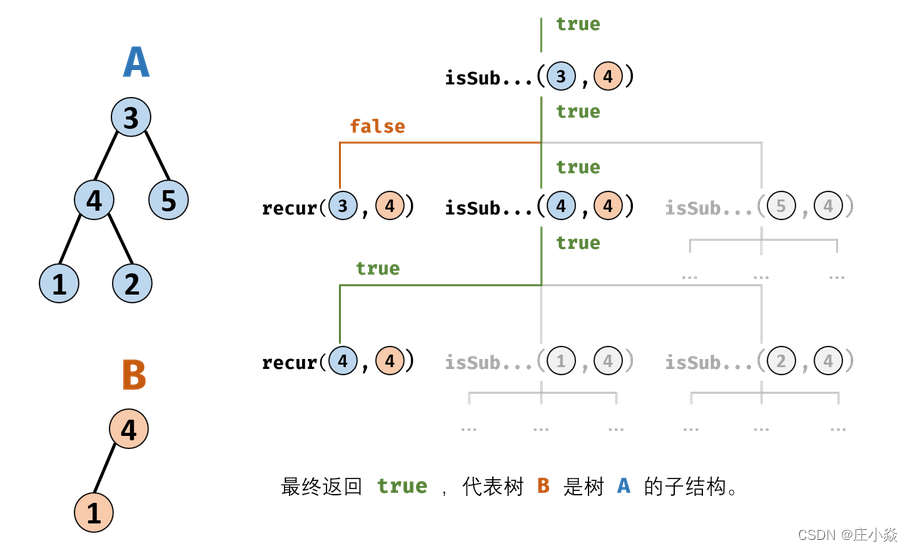

剑指 Offer 26. 树的子结构

摘要 剑指 Offer 26. 树的子结构 输入两棵二叉树A和B,判断B是不是A的子结构。(约定空树不是任意一个树的子结构),B是A的子结构, 即 A中有出现和B相同的结构和节点值。 一、子树解析 思路解析:若树B是树A的子结构,则…...

他是00年的,我们卷不过他...

现在的小年轻真的卷得过分了。前段时间我们公司来了个00年的,工作没两年,跳槽到我们公司起薪18K,都快接近我了。后来才知道人家是个卷王,从早干到晚就差搬张床到工位睡觉了。 最近和他聊了一次天,原来这位小老弟家里条…...

C#开发的OpenRA的OpenGL创建纹理流程

C#开发的OpenRA的OpenGL创建纹理流程 由于OpenRA采用的是OpenGL来显示游戏画面, 那么它就必然采用纹理来显示了。 并且由于它是2D的游戏,所以3D的模型是没有的,只要使用纹理贴图,就可以完全实现了游戏的功能。 OpenGL的纹理要起作用,需要经过一系列的动作。 先要使用glGen…...

3D目标检测(一)—— 基于Point-Based方法的PointNet系列

3D目标检测(一)—— PointNet,PointNet,PointNeXt, PointMLP 目录 3D目标检测(一)—— PointNet,PointNet,PointNeXt, PointMLP 前言 零、网络使用算法 …...

《设计模式》策略模式

策略模式 前言 先了解一下设计模式的几种类似: 行为型设计模式(Behavioral Design Pattern)是指一组设计模式,它们关注的是对象之间的通信和协作。行为型设计模式描述了对象之间的职责分配和算法的封装,以及如何在运…...

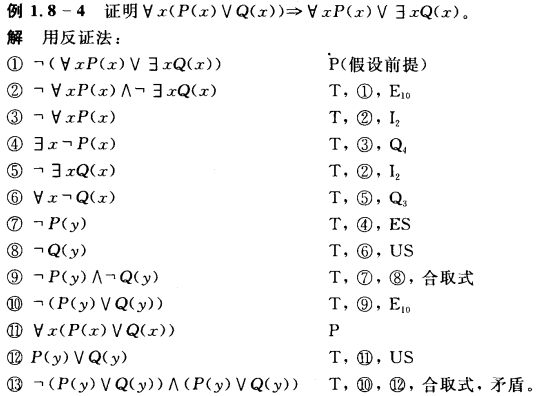

【离散数学】1. 数理逻辑

1.数理逻辑 2. 集合论 3. 代数系统 4. 图论 离散数学:研究离散量结构及相互关系的学科 数理逻辑集合论代数系统图论 逻辑:研究推理的科学 数学方法:引进一套符号系统的方法 数理逻辑是用数学方法研究形式逻辑的科学,即使用符号化…...

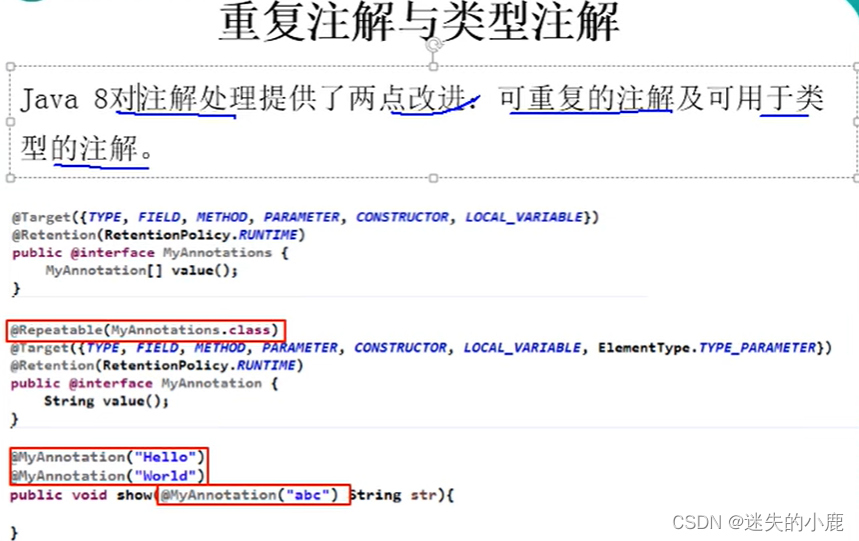

Java8新特性学习

Java8新特性学习为啥使用Lambda表达式Lambda表达式的基础语法无参无返回有参无返回一个参数多参单个语句体类型推断四大内置核心函数式接口其他接口方法引用与构造器引用Stream简介什么是StreamStream操作步骤创建Stream中间操作终止操作(终端操作)归约与收集并行流…...

SPARK outputDeterministicLevel的作用--任务全部重试或者部分重试

背景 目前spark的repartition()方法是随机分配数据到下游,这会导致一个问题,有时候如果我们用repartition方法的时候,如果任务发生了重试,就有可能导致任务的数据不准确,那这个时候改怎么解决这个问题呢? …...

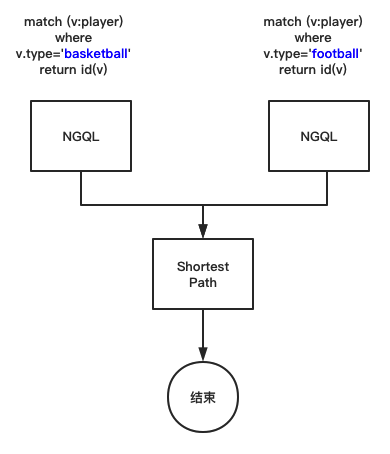

图数据库中的 OLTP 与 OLAP 融合实践

在一些图计算的场景下,我们会遇到同时需要处理 OLTP 和 OLAP 的问题。而本文就给了一个 OLTP 与 OLAP 融合实践的指导思路,希望给你带来一点启发。 Dag Controller 介绍 Dag Controller 是 NebulaGraph 企业版的图系统,经过反复测试无误后已…...

Shader Graph简介

使用着色器(shader)和材质(material),我们能够创造出非常多有趣的效果。除了Unity自带的shader外,还可以自己编写shader或使用其他人所编写的shader。编写shader通常需要我们了解shader编程语言的语法和相关…...

kubectl

目录 一、陈述式资源管理方法 二、基本信息查看 2.1 基本信息查看格式 2.2 查看master节点组件状态 2.3 查看命名空间 2.4 创建/查看命名空间 2.5 删除(重启)命名空间/pod 2.6 查看资源的详细信息 2.7 创建副本控制器来启动Pod 2.8 查看指定命…...

实验室设计SICOLAB第三方检测中心实验室设计

第三方检测中心实验室怎么设计?详细设计内容有哪些?功能区域有哪些?仪器有哪些?要多少面积?第三方检测中心实验室是一种独立的实验室,为客户提供各种测试和分析服务。以下是一个第三方检测中心实验室的详细…...

GPS经纬度转距离

function [pN, pE] distance_gps(lon1, lon2, lat1, lat2)d2r pi/180; % deg转radR 6371000.0; % 地球半径pN (lat2 - lat1) * d2r * R;pE (lon2 - lon1) * d2r * R * cos(lat2 * d2r); end...

7-周赛333总结

7-周赛333总结 还是只过了前两题,第三题又写了好久好久,然后也不知道错在了哪里,只过了部分题解,也许是思考不全面吧。下次也许先做第四题更好…第四题今天花了点时间 做出来了个大概 开心 :happy: 合并两个二维数组 - 求和法【…...

电子招标采购系统源码—互联网+招标采购

智慧寻源 多策略、多场景寻源,多种看板让寻源过程全程可监控,根据不同采购场景,采取不同寻源策略, 实现采购寻源线上化管控;同时支持公域和私域寻源。 询价比价 全程线上询比价,信息公开透明,可…...

SQL注入和XSS攻击

1、SQL注入 所谓SQL注入,就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。 我们永远不要信任用户的输入,我们必须认定用户输入的数据都是不安全的,我们都需要对用户输…...

解锁流媒体世界:如何用N_m3u8DL-RE轻松下载加密视频与直播内容

解锁流媒体世界:如何用N_m3u8DL-RE轻松下载加密视频与直播内容 【免费下载链接】N_m3u8DL-RE Cross-Platform, modern and powerful stream downloader for MPD/M3U8/ISM. English/简体中文/繁體中文. 项目地址: https://gitcode.com/GitHub_Trending/nm3/N_m3u8…...

飞书推送文件给指定用户

首先要先把文件上传到飞书服务器,获取文件key。然后调用消息发送API进行文件推送// 上传文件String fileKey uploadFileToFeishu();// 将文件推送给用户列表sendFileToFeishuUserId(fileKey,userList);/*** 上传文件到飞书云端* return* throws Exception*/privat…...

BiliBiliCCSubtitle:B站字幕高效解决方案,解决字幕获取、格式转换与批量处理难题

BiliBiliCCSubtitle:B站字幕高效解决方案,解决字幕获取、格式转换与批量处理难题 【免费下载链接】BiliBiliCCSubtitle 一个用于下载B站(哔哩哔哩)CC字幕及转换的工具; 项目地址: https://gitcode.com/gh_mirrors/bi/BiliBiliCCSubtitle 在数字内…...

阻焊层有多重要?PCB封装的防护屏障

在 PCB 封装的构成要素中,阻焊层(Solder Mask) 是容易被忽视却至关重要的 “防护屏障”,它如同给 PCB 穿上一层 “绝缘防护服”,既保护电路板的导电线路,又规范焊接过程,是保障电路可靠性、稳定…...

AI辅助数据库设计:让快马平台的Kimi模型成为你的课程设计智能顾问

今天在完成数据库课程设计作业时,我尝试用InsCode(快马)平台的AI辅助功能来设计医院门诊预约系统,整个过程比想象中顺利很多。作为一个数据库初学者,这种智能辅助开发的方式确实帮我解决了不少难题,下面记录下具体实现过程和经验。…...

ComfyUI插件管理工具:构建稳定高效的AI创作环境

ComfyUI插件管理工具:构建稳定高效的AI创作环境 【免费下载链接】ComfyUI-Manager ComfyUI-Manager is an extension designed to enhance the usability of ComfyUI. It offers management functions to install, remove, disable, and enable various custom node…...

3个时间序列数据增强策略让模型突破性能瓶颈:实战指南

3个时间序列数据增强策略让模型突破性能瓶颈:实战指南 【免费下载链接】Time-Series-Library A Library for Advanced Deep Time Series Models for General Time Series Analysis. 项目地址: https://gitcode.com/GitHub_Trending/ti/Time-Series-Library 在…...

如何用GHelper全面掌控华硕笔记本性能:从新手到高手的完整指南

如何用GHelper全面掌控华硕笔记本性能:从新手到高手的完整指南 【免费下载链接】g-helper Lightweight, open-source control tool for ASUS laptops and ROG Ally. Manage performance modes, fans, GPU, battery, and RGB lighting across Zephyrus, Flow, TUF, S…...

Git-Credential-Manager-for-Windows安全存储机制深度解析:如何保护你的Git凭证安全 [特殊字符]

Git-Credential-Manager-for-Windows安全存储机制深度解析:如何保护你的Git凭证安全 🔐 【免费下载链接】Git-Credential-Manager-for-Windows Secure Git credential storage for Windows with support for Visual Studio Team Services, GitHub, and B…...

Windows 10终极清理:一键彻底卸载OneDrive完整指南

Windows 10终极清理:一键彻底卸载OneDrive完整指南 【免费下载链接】OneDrive-Uninstaller Batch script to completely uninstall OneDrive in Windows 10 项目地址: https://gitcode.com/gh_mirrors/on/OneDrive-Uninstaller 还在为Windows 10自带的OneDri…...