【网络设备】交换机的概念、工作原理、功能以及以太网帧格式

个人主页:insist--个人主页

本文专栏:网络基础——带你走进网络世界

本专栏会持续更新网络基础知识,希望大家多多支持,让我们一起探索这个神奇而广阔的网络世界。

目录

一、认识交换机

二、交换机的主要功能

1、数据的转发

2、端口隔离

3、负载均衡和带宽控制

三、以太网帧格式

四、交换机的工作原理

1、接收数据帧

2、学习MAC地址

3、广播未知数据帧

4、记录MAC地址表

5、交换机实现单播通信

前言

在计算机网络中,交换机是较为常用的设备,本文将谈谈交换机的概念、主要功能、工作原理以及以太网帧格式。

一、认识交换机

交换机(Switch)全名叫做以太网交换机。是一种较为常见的网络设备,它的作用是在计算机网络中交换数据。目前最常用的交换机就是以太网交换机,除此之外,还有电话语音交换机、光纤交换机等等。如下图就是交换机:

二、交换机的主要功能

交换机的主要功能包括以下几个方面:

1、数据的转发

交换机在接收到数据包后,会根据目标地址判断并将其转发到对应的端口,从而实现不同设备之间的通信。这种可以保证数据传输的高效性和稳定性。

2、端口隔离

交换机具有端口隔离的功能,能够将不同用户或者不同网络之间的数据进行隔离,防止出现数据泄露和信息安全问题。值得注意的是采用端口隔离会浪费有限的VLAN资源。

小知识:交换机还支持VLAN技术,通过划分VLAN,能够进一步加强网络的安全性和管理性。

3、负载均衡和带宽控制

当多台设备使用同一个交换机时,交换机可以实现负载均衡和带宽控制的功能。通过智能路由和流量控制,可以为不同设备提供不同的网络带宽和速度,从而达到更加高效的数据传输。

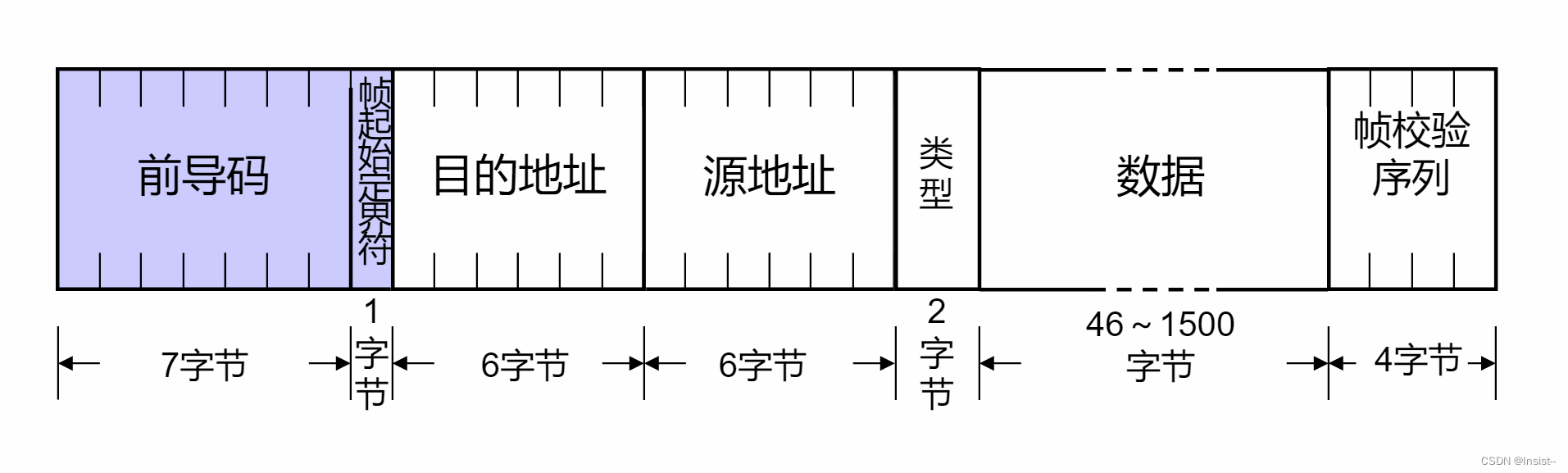

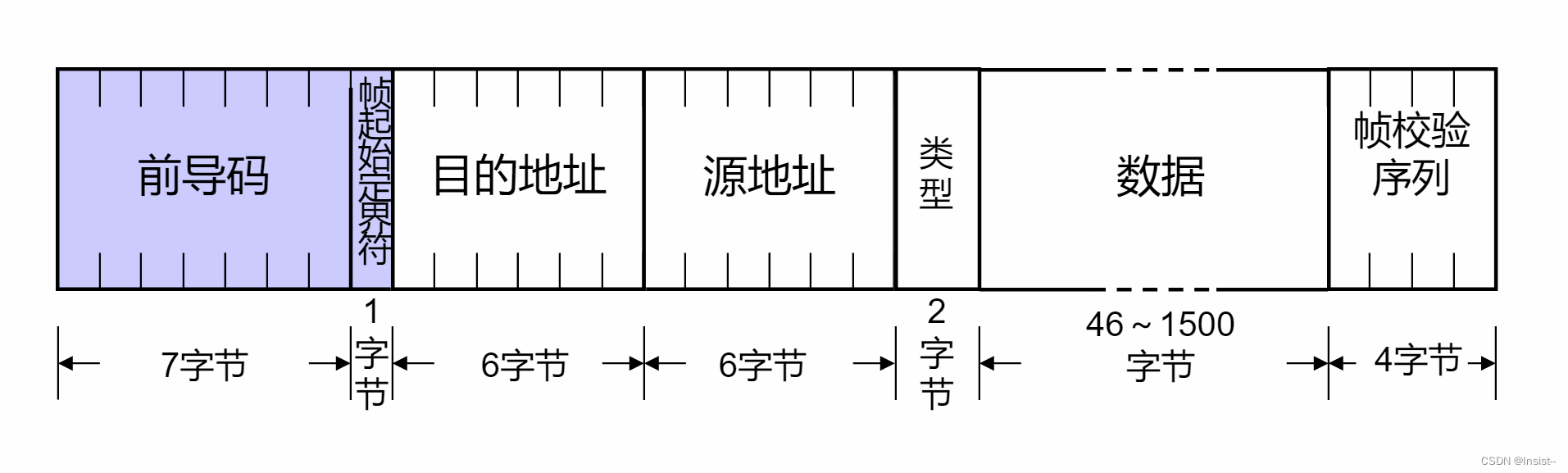

三、以太网帧格式

802.3/802.2是以太网的最常见帧格式,它包含以下字段:

- 前导码:用于与接收设备同步的7字节字段。

- 帧起始定界符:这是一个特殊的字节,用于指示帧的开始。

- 目的地址:这是一个6字节的字段,用于标识帧的目标设备。

- 源地址:这也是一个6字节的字段,用于标识发送该帧的设备。

- 类别:这个字段用于表示上层协议的类型。

- 数据:这是帧的主要部分,包含实际传输的数据。

- 帧校验序列(FCS):这是一个包含32位循环冗余校验(CRC)的字段,用于验证数据是否在传输过程中出现损坏。

四、交换机的工作原理

交换机的工作流程主要包括以下几个步骤:

1、接收数据帧

当交换机接收到一个数据帧时,会先检查帧的目的MAC地址,然后根据目的MAC地址和自己的MAC地址表来判断应该将数据帧发送到哪个端口。

2、学习MAC地址

如果交换机的MAC地址表中没有对应的表项,它会将接收到的数据帧的源MAC地址和接收端口的映射关系添加到MAC地址表中。

小知识:如果在老化时间内再次收到该MAC地址的数据帧,交换机会刷新对应的MAC地址和端口的映射关系。

3、广播未知数据帧

如果数据帧的目的MAC地址不在MAC地址表中,或者目的MAC地址为广播地址,交换机会泛洪该帧,将该帧发送到除接收端口以外的所有端口。

名词解释:泛洪(Flooding)是交换机使用的一种数据流传递技术。当交换机从某个接口收到数据帧后,它会从除该接口之外的所有其他接口发送该数据帧。

4、记录MAC地址表

当交换机的MAC地址表中已经存在目的MAC地址的表项时,交换机会将接收到的数据帧的目的MAC地址和接收端口的映射关系记录到MAC地址表中。

5、交换机实现单播通信

当交换机需要发送数据给一个已知的目的MAC地址时,它会直接将数据帧发送到对应的端口。

相关文章:

【网络设备】交换机的概念、工作原理、功能以及以太网帧格式

个人主页:insist--个人主页 本文专栏:网络基础——带你走进网络世界 本专栏会持续更新网络基础知识,希望大家多多支持,让我们一起探索这个神奇而广阔的网络世界。 目录 一、认识交换机 二、交换机的主要功能 1、数…...

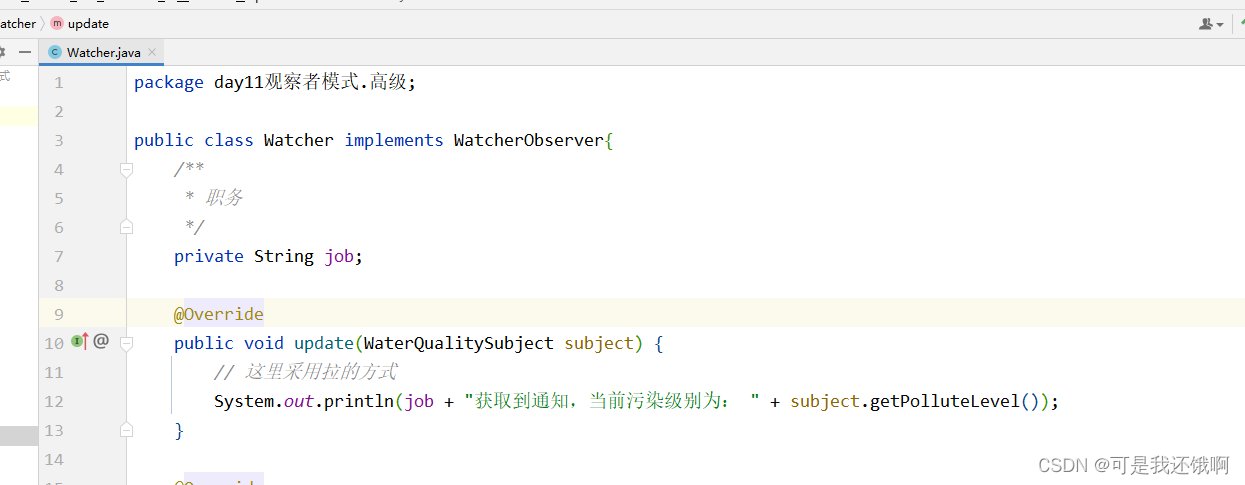

研磨设计模式day11观察者模式

目录 场景 代码示例 定义 观察者模式的优缺点 本质 何时选用 简单变型-区别对待观察者 场景 我是一家报社,每当我发布一个新的报纸时,所有订阅我家报社的读者都可以接收到 代码示例 报纸对象 package day11观察者模式;import java.util.Observ…...

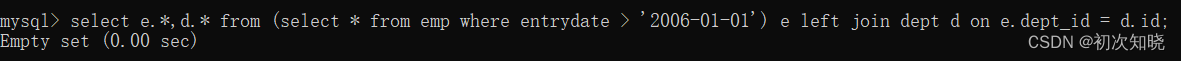

第八周第二天学习总结 | MySQL入门及练习学习第四天

实操练习: 1.建立一个员工表和与之对应的部门表 2.建立外键约束 3.使用多表查询,直接查询部门表和员工表 发现:有很多多余的因笛卡尔乘积而带来的多余输出内容 我想要的到简单明了的数据结果,要消除多于因笛卡尔乘积带来的输出…...

WPF数据转换

在基本绑定中,信息从源到目标的传递过程中没有任何变化。这看起来是符合逻辑的,但我们并不总是希望出现这种行为。通常,数据源使用的是低级表达方式,我们可能不希望直接在用户界面使用这种低级表达方式。WPF提供了两个工具&#x…...

《Go 语言第一课》课程学习笔记(十三)

方法 认识 Go 方法 Go 语言从设计伊始,就不支持经典的面向对象语法元素,比如类、对象、继承,等等,但 Go 语言仍保留了名为“方法(method)”的语法元素。当然,Go 语言中的方法和面向对象中的方…...

基于RUM高效治理网站用户体验入门-价值篇

用户体验 用户体验基本包含访问网站的性能、可用性和正确性。通俗的讲,就是一把通过用户访问测量【设计者】意图的尺子。 本文目的 网站如何传递出设计者的意图,可能页面加载时间太长、或者页面在用户的浏览器中渲染时间太慢,或者第三方设备…...

Unity之Photon PUN2开发多人游戏如何实现组队功能

前言 Photon Unity Networking 2 (PUN2) 是一款基于Photon Cloud的Unity多人游戏开发框架。它提供了一系列易于使用的API和工具,使开发者可以快速构建多人戏,并轻松处理多人游戏中的网络同步、房间管理、玩家匹配等问题。 我们在查看Pun2的Demo时,会发现Demo中自带了一个简…...

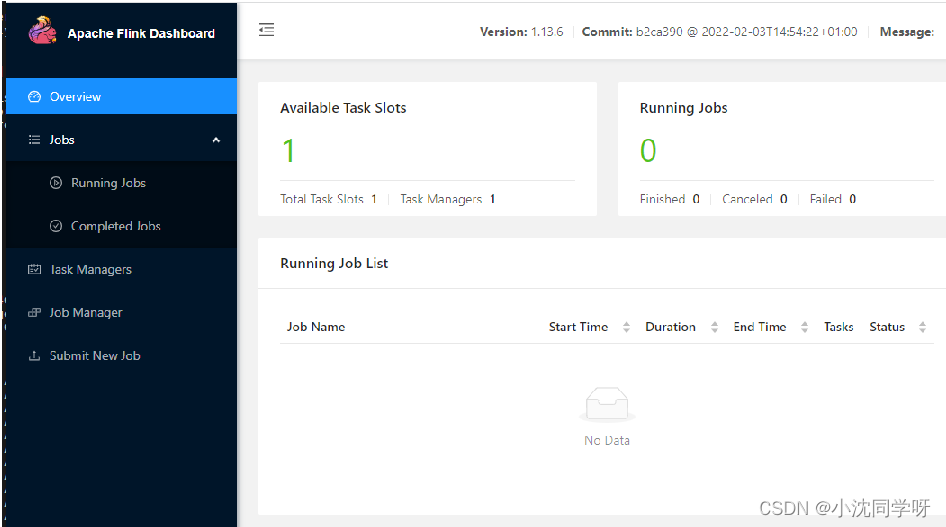

大数据Flink简介与架构剖析并搭建基础运行环境

文章目录 前言Flink 简介Flink 集群剖析Flink应用场景Flink基础运行环境搭建Docker安装docker-compose文件编写创建并运行容器访问Flink web界面 前言 前面我们分别介绍了大数据计算框架Hadoop与Spark,虽然他们有的有着良好的分布式文件系统和分布式计算引擎,有的有…...

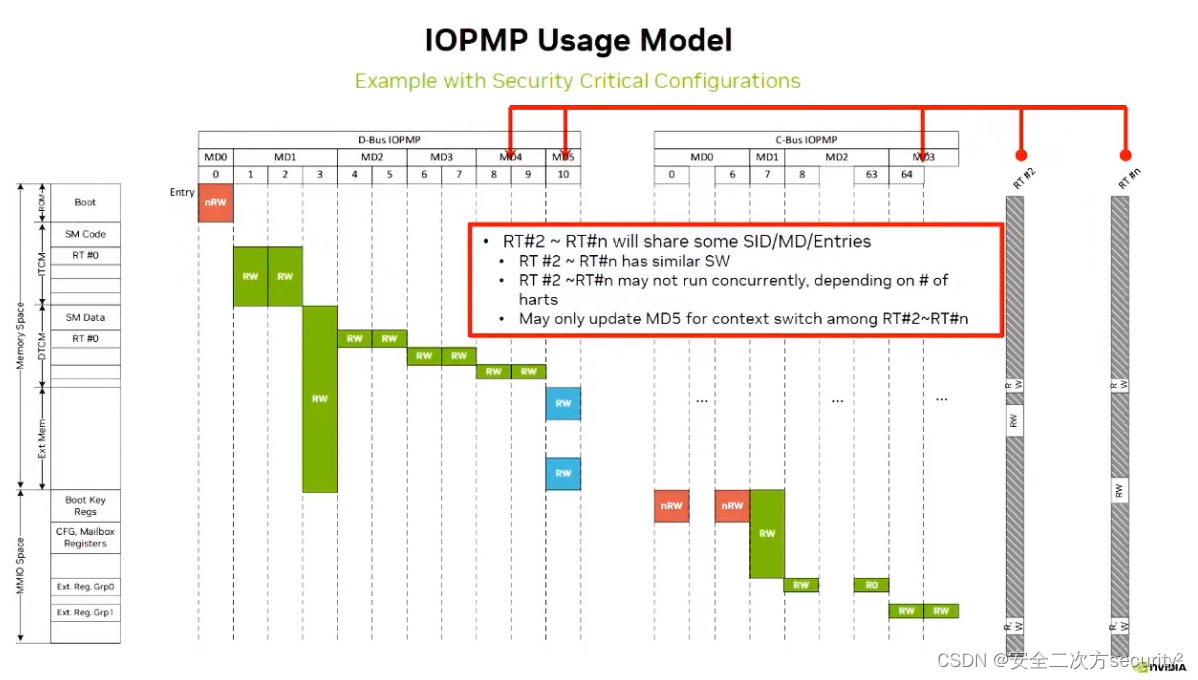

RISC-V IOPMP实际用例-Rapid-k模型在NVIDIA上的应用

安全之安全(security)博客目录导读 2023 RISC-V中国峰会 安全相关议题汇总 说明:本文参考RISC-V 2023中国峰会如下议题,版权归原作者所有。...

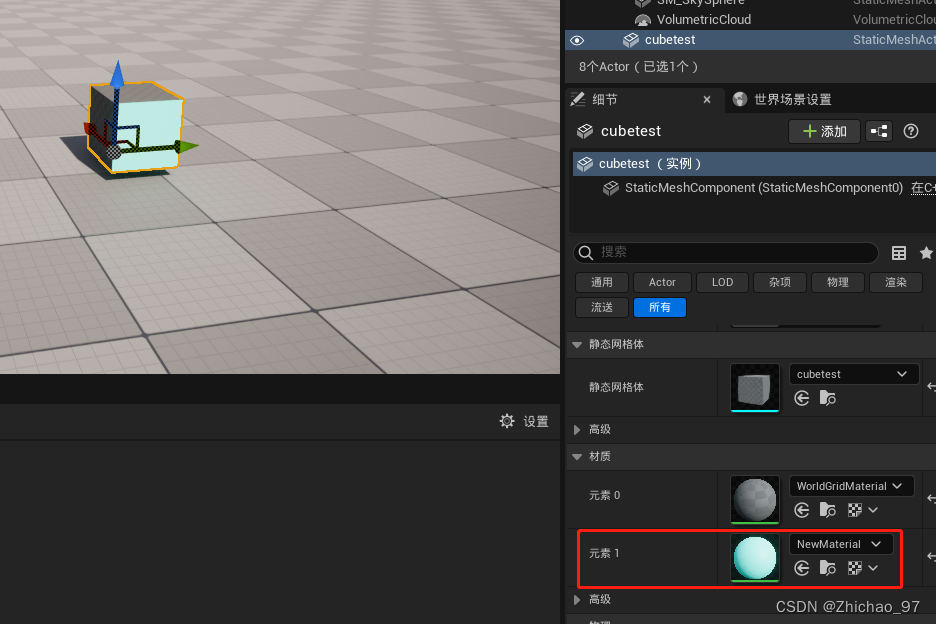

【UE5】给模型指定面添加自定义材质

实现步骤 1. 首先我们向UE中导入一个简单的模型,可以看到目前该模型的材质插槽只有一个,当我们修改材质时会使得模型整体的材质全部改变,如果我们只想改变模型的某些面的材质就需要继续做后续操作。 2. 选择建模模式 3. 在模式工具栏中点击…...

mall:redis项目源码解析

文章目录 一、mall开源项目1.1 来源1.2 项目转移1.3 项目克隆 二、Redis 非关系型数据库2.1 Redis简介2.2 分布式后端项目的使用流程2.3 分布式后端项目的使用场景2.4 常见的缓存问题 三、源码解析3.1 集成与配置3.1.1 导入依赖3.1.2 添加配置3.1.3 全局跨域配置 3.2 Redis测试…...

RISC-V Linux系统kernel制作

文章目录 1、下载2、编译 1、下载 Linux 官网地址:https://www.kernel.org $ wget https://cdn.kernel.org/pub/linux/kernel/v5.x/linux-5.10.181.tar.xz $ tar xvf linux-5.10.181.tar.xz $ cd linux-5.10.1812、编译 安装依赖 $ sudo apt-get install -y flex bison bui…...

5G NR:PRACH时域资源

PRACH occasion时域位置由高层参数RACH-ConfigGeneric->prach-ConfigurationIndex指示,根据小区不同的频域和模式,38.211的第6.3.3节中给出了prach-ConfigurationIndex所对应的表格。 小区频段为FR1,FDD模式(paired频谱)/SUL,…...

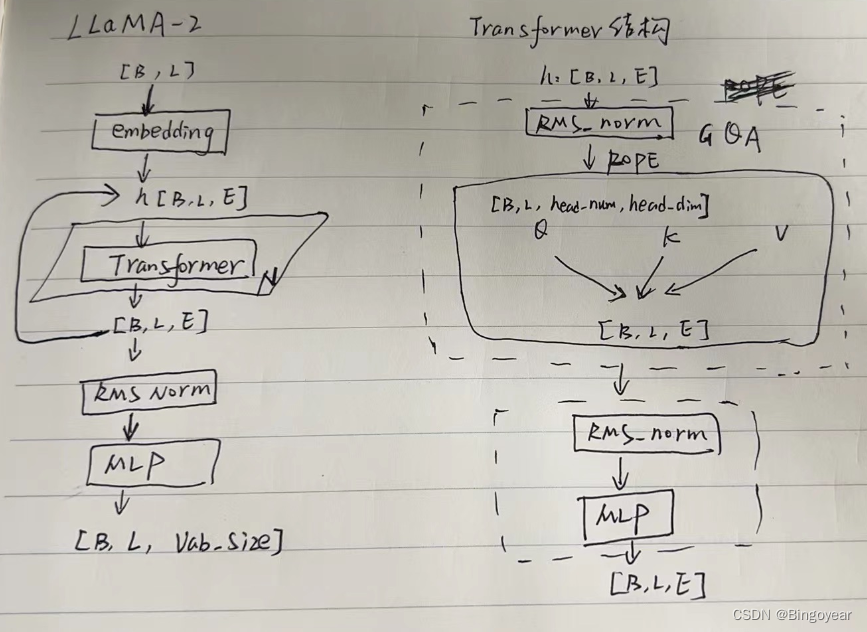

LLaMA-2的模型架构

输入token;[B, L] 输出probs:[B, L, vab_size]...

掌握Java框架之Struts,开启高效开发之旅!

当今的软件开发世界,Java框架如Struts已经成为构建企业级应用的重要工具。Struts作为一个流行的MVC框架,不仅简化了Java Web开发,还提高了软件的可维护性和可扩展性。本文将带你走进Struts的世界,探索其魅力所在,让你领…...

)

关于Vue.set()

简介 Vue.set() 是 Vue 中的一个全局方法,其主要作用是向响应式对象添加新的属性,并确保新属性同样具有响应式。在 Vue.js 中,当数据对象的属性被直接修改时,Vue 可以监测到数据变化并响应变化。但若添加新的响应式对象属性时&am…...

Selenium 遇见伪元素该如何处理?

问题发生 在很多前端页面中,大家会见到很多::before、::after 元素,比如【百度流量研究院】: 比如【百度疫情大数据平台】: 以【百度疫情大数据平台】为例,“累计确诊”文本并没有显示在 HTML 源代码中&am…...

RPA技术介绍与应用价值

一、什么是RPA技术? RPA(Robotic Process Automation)机器人流程自动化,是一种能够模拟人类来执行重复性任务的新型技术。RPA可实现统筹安排、自动化业务处理,并提升业务工作流处理效率。用户只需通过图形方式显示的计算机操作界面对RPA软件进行动态设定即可。借助RPA (R…...

产品经理,需要具备哪些能力和知识

作为产品经理,需要具备以下能力和知识: 产品管理能力:具备全面的产品管理能力,包括产品策划、需求分析、产品规划、产品设计、项目管理、市场调研和竞争分析等。 用户导向思维:能够理解用户需求和期望,以…...

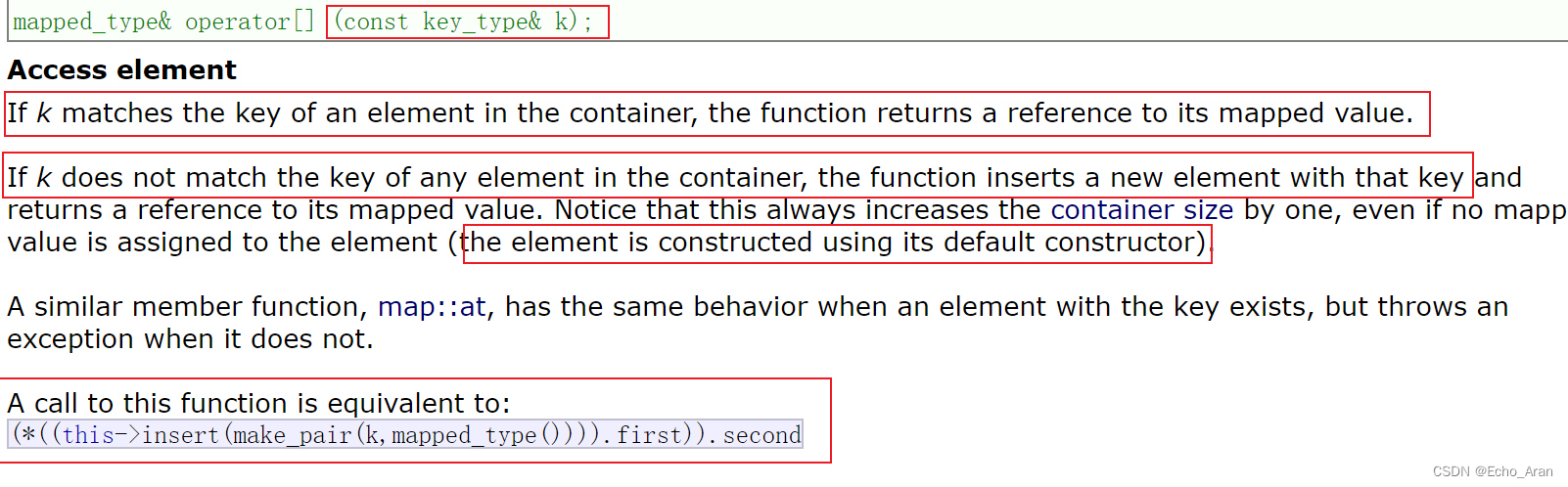

【C++】map和set

map和set 文章目录 map和set关联式容器setset介绍set的函数测试代码 multiset注意事项测试代码 mapmap介绍map的函数测试代码 关联式容器 前面了解过的vector,list,string等容器都是序列式容器,存储的都是元素本身,底层都是线性的…...

linuxcnc开发环境搭建

linux cnc ,数控机床开源控制软件,实时系统。下载linuxcnc.iso镜像,在虚拟机里安装。安装成功运行起来。安装了amd64版本的qtcreator运行提示少libxcb:sudo apt update sudo apt install libxcb-cursor0打开窗口成功新建 一个工程…...

离子阱量子变分算法原理与优化实践

1. 离子原生量子变分算法解析在量子计算领域,变分量子算法(VQA)已成为解决组合优化问题的主流方法。这类算法的核心在于设计高效的参数化量子线路(ansatz),而传统方法通常依赖于大量纠缠门的组合。离子阱量…...

Python项目框架解析

...

Onekey Steam清单下载工具:3步搞定游戏清单管理的终极指南

Onekey Steam清单下载工具:3步搞定游戏清单管理的终极指南 【免费下载链接】Onekey Onekey Steam Depot Manifest Downloader 项目地址: https://gitcode.com/gh_mirrors/one/Onekey 在Steam游戏生态中,清单文件是连接游戏客户端与服务器资源的关…...

大家都在签电子合同了,对企业有什么好处?

一、电子合同,已经不是什么新鲜事了可能你身边还有人在犹豫电子合同靠不靠谱,但数据不会骗人。据统计,2025年我国电子合同签约量达到2576.1亿份,市场规模已经达到305.1亿元,这几年年均增速超过23%。说白了,…...

用户分享 + 消费排队福利模式合规落地指南:5 大实体行业通用方案

注:本文所有数据为单门店经营案例参考,不代表所有门店的经营收益,实际效果受多种因素影响一、多数社区门店的经营困境:营销预算有限,获客留客难度大不少社区夫妻店的经营者,都会遇到类似的经营难题…...

MySQL事务与锁机制深度解析

摘要:事务与锁是 MySQL 并发控制的两大基石。本文从 ACID 四大特性出发,深入讲解 InnoDB 的 MVCC 多版本并发控制机制、四种隔离级别下的并发问题、七种锁类型(从表锁到行锁、间隙锁、Next-Key 锁),以及死锁的产生原因…...

梳理尼日利亚外贸典型骗局分享高效避雷方法

与尼日利亚客户交易须防范D/P条款陷阱,信用证务必经第三国银行保兑,警惕提单信息泄露,掌握风控要点方能安全拓展西非市场。拒绝D/P托收条款切勿接受D/P付款方式。尼日利亚部分银行可能与客户勾结,在买方未付货款的情况下擅自放行提…...

长期项目使用Taotoken聚合API的稳定性与容灾感受

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 长期项目使用Taotoken聚合API的稳定性与容灾感受 1. 项目背景与接入初衷 我们团队负责一个面向内部用户的中型知识问答系统&#…...

Chrome密码恢复终极指南:如何安全找回所有浏览器保存的密码

Chrome密码恢复终极指南:如何安全找回所有浏览器保存的密码 【免费下载链接】chromepass Get all passwords stored by Chrome on WINDOWS. 项目地址: https://gitcode.com/gh_mirrors/chr/chromepass 你是否曾经因为忘记某个重要网站的密码而焦虑࿱…...