等级保护 —— 安全控制点,安全要求

等级保护 —— 安全控制点,安全要求

安全物理环境:

物理位置选择

a)机房场地应选择在具有防震、防风和防雨等能力的建筑内;

| 1)核查是否有建筑物抗震设防审批文档。 |

|---|

| 2)核查是否有雨水渗漏的痕迹。 |

| 3)核查是否有可疑灵活开启的窗户,若有窗户,是否做了封闭、上锁等防护措施。 |

| 4)核查屋顶、墙体、门窗和地面等是否有破损开裂的情况。 |

b)机房场地应避免设在建筑物的顶层或地下室,否则应加强防水和防潮措施。

| 1)核查机房是否在顶层或地下室。 |

|---|

| 2)若是,核查机房是否采取了防水和防潮措施。 |

物理访问控制

| 1)核出入口是否配置电子门禁系统。 |

|---|

| 2)核查电子门禁系统是否开启并正常运行。 |

| 3)核查电子门禁系统是否可以鉴别、记录进入的人员信息。 |

防盗窃和防破坏

a)应将设备或主要部件进行固定,并设置明显的不易除去的标识;

| 1)核查机房内设备或主要部件是否固定。 |

|---|

| 2)核查机房内设备或主要部件上是否设置了明显且不易除去的标记。 |

b)应将通信线缆铺设在隐蔽安全处;

| 核查机房内通信线缆是否铺设在隐蔽安全处。 |

|---|

c)应设置机房防盗报警系统或设置有专人值守的视频监控系统。

| 1)核查是否配置防盗报警系统或专人值守的视频监控系统。 |

|---|

| 2)核查防盗报警系统或视频监控系统是否开启并正常运行。 |

防雷击

a)应将各类机柜、设施和设备等通过接地系统安全接地;

| 核查机房内机柜、设施和设备等是否进行接地处理,通常黄绿色相间的电线为接地用线。 |

|---|

b)应采取措施防止感应雷,例如设置防雷保安器或过压保护装置等。

| 1)核查机房内是否设置防感应雷措施。 |

|---|

| 2)核查防雷装置是否通过验收或国家有关部门的技术检测。 |

防火

a)机房应设置火灾自动消防系统,能够自动检测火情、自动报警,并自动灭火;

| 1)核查机房内是否设置火灾自动消防系统。 |

|---|

| 2)核查火灾自动消防系统是否可以自动检测火情、自动报警并自动灭火。 |

| 3)核查火灾自动消防系统是否通过验收或国家有关部门的技术检测。 |

b)机房及相关的工作房间和辅助房应采取具有耐火等级的建筑材料;

| 核查机房验收文档是否明确所用建筑材料的耐火等级。 |

|---|

c)应对机房划分区域进行管理,区域和区域之间设置隔离防火措施。

| 1)核查是否进行了区域划分。 |

|---|

| 2)核查各区域间是否采取了防火隔离措施。 |

| 核查窗户、屋顶和墙壁是否采取了防渗漏的措施。 |

防水防潮

a)应采取措施防止雨水通过机房窗户、屋顶和墙壁渗透;

| 核查窗户、屋顶和墙壁是否采取了防渗漏的措施。 |

|---|

b)应采取措施防止机房内水蒸气结露和地下积水的转移与渗透;

| 1)核查是否采取了防止水蒸气结露的措施。 |

|---|

| 2)核查是否采取了排水措施,防止地面产生积水。 |

c)应安装对水敏感的检测仪表或元件,对机房进行防水检测和报警。

| 1)核查是否安装了对水敏感的检测装置。 |

|---|

| 2)核查防水检测和报警装置是否开启并正常运行 |

防静电

a)应采用防静电地板或地面并采用必要的接地防静电措施;

| 1)核查是否安装了防静电地板。 |

|---|

| 2)核查是否采用了防静电接地措施。 |

b)应采取措施防止静电的产生,例如采用静电消除器、佩戴防静电手环等。

| 核查机房内是否配备了静电消除设备。 |

|---|

温湿度控制

应设置温湿度自动调节设施,使机房温湿度的变化在设备运行所允许的范围之内。

| 1)核查机房内是否配备了专用空调。 |

|---|

| 2)核查机房内温湿度是否在设备运行所允许的范围之内。 |

电力供应

a)应在机房供电线路上配置稳压器和过电压防护设备;

| 核查供电线路上是否配置了稳压器和过电压防护设备。 |

|---|

b)应提供短期的备用电力供应,至少满足设备在断电情况下的正常运行要求;

| 1)核查是否配备不间断电源(UPS)等备用供电系统。 |

|---|

| 2)核查不间断电源(UPS)等备用供电系统的运行切换记录和检修维护记录。 |

c)应设置冗余或并行的电力电缆线路为计算机系统供电。

| 核查是否设置了冗余或并行的电力电缆线路为计算机系统供电。 |

|---|

电磁防护

a)电源线和通信线缆应隔离铺设,避免互相干扰;

| 核查机房内电源线缆和通信线缆是否隔离铺设。 |

|---|

b)应对关键设备实施电磁屏蔽

| 核查机房内是否为关键设备配备了电磁屏蔽装置。 |

|---|

安全通信网络:

网络架构,通信传输,可信验证

网络架构:

a) 应保证网络设备的业务处理能力满足业务高峰期需要;

| 1) 应访谈网络管理员业务高峰期为何时,核查边界设备和主要网络设备的处理能力是否满足业务高峰期需要,询问采用何种手段对主要网络设备的运行状态进行监控。 |

|---|

| 2)以华为交换机为例,输入命令“display cpu-usage”,“display memory-usage”查看相关配置。一般来说,在业务高峰期主要网络设备的CPU、内存最大使用率不宜超过70%,也可以通过综合网管系统查看主要网络设备的CPU、内存的使用情况。 |

| 3)应访谈或核查是否因设备处理能力不足而出现宕机的情况,可核查综合网管系统告警日志或设备运行时间等,或者访谈是否因设备处理能力不足而进行设备升级。 |

| 4)以华为交换机为例,输入命令“display version”,查看设备在线时长,如设备在线时间在近期有重启可询问原因。 |

| 5)应核查设备在一段时间内的性能峰值,结合设备自身的承载性能,分析是否能够满足业务处理能力 |

b )应保证网络各个部分的带宽满足业务高峰期需要

| 1) 应访谈管理员高峰时段的流量使用情况,是否部署流量控制设备对关键业务系统的流量带宽进行控制,或在相关设备上启用QoS配置,对网络各个部分进行带宽分配,从而保证业务高峰期业务服务的连续性 |

|---|

| 2)应访谈管理员高峰时段的流量使用情况,是否部署流量控制设备对关键业务系统的流量带宽进行控制,或在相关设备上启用QoS配置,对网络各个部分进行带宽分配,从而保证业务高峰期业务服务的连续性 |

| 3)应核查综合网管系统在业务高峰时段的带宽占用情况,分析是否满足业务需求。如果无法满足业务高峰期需要,则需要在主要网络设备上进行带宽配置。 |

| 4)测试验证网络各个部分的带宽是否满足业务高峰期需求。 |

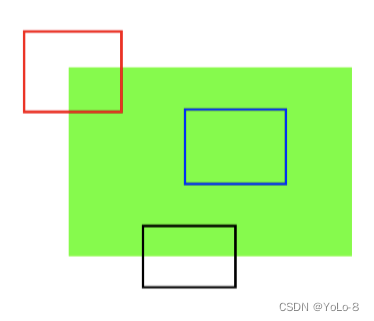

c) 应划分不同的网络区域,并按照方便管理和控制的原则为各网络区域分配地址

| 1)应访谈网络管理员,是否依据部门的工作职能、等级保护对象的重要程度和应用系统的级别等实际情况和区域安全防护要求划分了不同的VLAN,并核查相关网络配置信息,验证划分的网络区域是否与划分原则一致。 |

|---|

| 2)以Cisco IOS为例,输入命令“show vlan brief”,查看相关配置。 |

d) 应避免将重要网络区域部署在边界处,重要网络区域与其他网络区域之间应采取可靠的技术隔离手段

| 1) 应核查网络拓扑图是否与实际网络运行环境一致。 |

|---|

| 2) 应核查重要网络区域是否未部署在网络边界处;网络区域边界处是否部署了安全防护措施 |

| 3) 应核查重要网络区域与其他网络区域之间,例如应用系统区、数据库系统区等重要网络区域边界是否采取可靠的技术隔离手段,是否部署了网闸、防火墙和设备访问控制列表(ACL)等。 |

e)应提供通信线路、关键网络设备和关键计算设备的硬件冗余,保证系统的可用性

| 1) 应核查系统的出口路由器、核心交换机、安全设备等关键设备是否有硬件冗余和通信线路冗余,保证系统的高可用性。 |

|---|

通信传输:

a)应采用校验技术或密码技术保证通信过程中数据的完整性

| 1)应核查是否在数据传输过程中使用校验码技术或密码技术来保证其完整性。 |

|---|

| 2)应测试验证设备或组件是否保证通信过程中数据的完整性。例如使用File ChecksumIntegrity Verifier、SigCheck等工具对数据进行完整性校验。 |

b)应采用密码技术保证通信过程中数据的保密性

| 1)应核查是否在通信过程中采取保密措施,具体采用哪些技术措施。 |

|---|

可信验证:

可基于可信根对通信设备的系统引导程序、系统程序、重要配置参数和通信应用程序等进行可信验证,并在应用程序的关键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录送至安全管理中心。

| 1)应核查是否基于可信根对设备的系统引导程序、系统程序、重要配置参数和关键应用程序等进行可信验证 |

|---|

| 2)应核查是否在应用程序的关键执行环节进行动态可信验证。应测试验证当检测到设备的可信性受到破坏后是否进行报警 |

| 3)应测试验证当检测到设备的可信性受到破坏后是否进行报警。 |

| 4)应测试验证结果是否以审计记录的形式送至安全管理中心。 |

安全区域边界

边界防护

访问控制

入侵防范

恶意代码和垃圾邮件防范

安全审计

可信验证

边界防护

a) 应保证跨越边界的访问和数据流通过边界设备提供的受控接口进行通信

| 1)应核查网络拓扑图与实际的网络链路是否一致,是否明确了网络边界,且明确边界设备端口。 |

|---|

| 2)应核查路由器配置信息及边界设备配置信息,确认是否指定物理端口进行跨越边界的网络通信。 |

| 3) 以Cisco IOS为例,输入命令“router#show running-config”,查看相关配置。 |

| 4)应采用其他技术手段核查是否不存在其他未受控端口进行跨越边界的网络通信。例如检测无线访问情况,可使用无线嗅探器、无线入侵检测/防御系统、手持式无线信号检测系统等相关工具进行检测 |

b) 应能够对非授权设备私自联到内部网络的行为进行检查或限制

| 1)应访谈网络管理员,询问采用何种技术手段或管理措施对非授权设备私自联到内部网络的行为进行监控,并在网络管理员的配合下验证其有效性** |

|---|

| 2)应核查所有路由器和交换机等设备闲置端口是否均已关闭。以Cisco IOS为例,输入命令“show ip interfaces brief”。 |

| 3)如通过部署内网安全管理系统实现系统准入,应检查各终端设备是否统一进 行了部署,是否存在不可控特殊权限接入设备。 |

| 4)如采用IP-MAC地址绑定的方式进行准入控制,应核查接入层网络设备是否配置了IP/MAC地址绑定措施。 以Cisco IOS为例,输入命令“show ip arp” |

c) 应能够对内部用户非授权联到外部网络的行为进行检查或限制

| 1)应核查是否采用内网安全管理系统或其他技术手段,对内部用户非授权连接到外部网络的行为进行限制或检查。 |

|---|

| 2)应核查是否限制终端设备相关端口的使用,如禁用双网卡、USB接口、Modem、无线网络等,防止内部用户非授权外连行为 |

d) 应限制无线网络的使用,保证无线网络通过受控的边界设备接入内部网络。

| 1) 应访谈网络管理员是否有授权的无线网络,是否单独组网后接入到有线网络。 |

|---|

| 2) 应核查无线网络部署方式,是否部署无线接入网关、无线网络控制器等设备。应检查该类设备配置是否合理,如无线网络设备信道使用是否合理,用户口令是否具备足够强度、是否使用WPA2加密方式等。 |

| 3) 应核查网络中是否部署了对非授权无线设备管控措施,能够对非授权无线设备进行检查、屏蔽。如使用无线嗅探器、无线入侵检测/防御系统、手持式无线信号检测系统等相关工具进行检测、限制。 |

访问控制

a) 应在网络边界或区域之间根据访问控制策略设置访问控制规则,默认情况下除允许通信外受控接口拒绝所有通信;

| 1) 应核查在网络边界或区域之间是否部署访问控制措施,是否启用访问控制策略 |

|---|

| 2) 应核查设备的访问控制策略是否为白名单制,仅允许授权的用户访问网络资源,禁止其他所有的网络访问行为。 |

| 3) 应该检查配置的访问控制策略是否实际应用到相应的接口的进或出方向。以Cisco IOS为例,输入命令“show running-config”,检查配置文件中访问控制策略。 |

b) 应删除多余或无效的访问控制规则,优化访问控制列表,并保证访问控制规则数量最小化

| 1) 应访谈安全管理员访问控制策略配置情况,核查相关安全设备的访问控制策略与业务及管理需求的一致性,结合策略命中数分析策略是否有效。 |

|---|

| 2) 应检查访问控制策略中是否已禁止了全通策略或端口、地址限制范围过大的策略。 |

| 3) 应核查设备的不同访问控制策略之间的逻辑关系是否合理。以Cisco IOS为例,输入命令“show running-config”,检查配置文件中访问控制列表配置项。 |

c) 应对源地址、目的地址、源端口、目的端口和协议等进行检查,以允许/拒绝数据包进出

| 1) 应核查网络设备中访问控制策略是否明确设定了源地址、目的地之、源端口、目的端口和协议等相关配置参数。 以Cisco IOS为例,拒绝所有从172.16.4.0到172.16.3.0的ftp通信流量通过F0/0接口,输入命令“show running-config”,检查配置文件中访问控制列表配置项。 |

|---|

d) 应能根据会话状态信息为进出数据流提供明确的允许/拒绝访问的能力

| 1) 应核查状态检测防火墙访问控制策略中是否明确设定了源地址、目的地之、源端口、目的端口和协议。以Cisco IOS为例,输入命令“show running-config” |

|---|

e) 应对进出网络的数据流实现基于应用协议和应用内容的访问控制

| 1)应核查在关键网络节点处是否部署访问控制设备 |

|---|

| 2)应检查访问控制设备是否配置了相关策略,对应用协议、应用内容进行访问控制,并对策略有效性进行测试 |

入侵防范

a) 应在关键网络节点处检测、防止或限制从外部发起的网络攻击行为

| 1)应核查相关系统或设备是否能够检测从外部发起的网络攻击行为。 |

|---|

| 2)应核查相关系统或设备的规则库版本是否已更新到最新版本。 |

| 3)应核查相关系统或设备配置信息或安全策略是否能够覆盖网络所有关键节点 |

| 4)应测试验证相关系统或设备的安全策略是否有效。 |

b) 应在关键网络节点处检测、防止或限制从内部发起的网络攻击行为

| 1)应核查相关系统或设备是否能够检测到从内部发起的网络攻击行为。 |

|---|

| 2)应核查相关系统或设备的规则库版本是否已更新到最新版本。 |

| 3)应核查相关系统或设备配置信息或安全策略是否能够覆盖网络所有关键节点。 |

| 4)应测试验证相关系统或设备的安全策略是否有效。 |

c)应采取技术措施对网络行为进行分析,实现对网络攻击特别是新型网络攻击行为的分析

| 1) 应核查是否部署网络回溯系统或抗APT攻击系统等,实现对新型网络攻击进行检测和分析。 |

|---|

| 2)应核查相关系统或设备的规则库版本是否已更新到最新版本。 |

| 3)应测试验证是否对网络行为进行分析,实现对网络攻击特别是未知的新型网络攻击的检测和分析 |

d)当检测到攻击行为时,记录攻击源IP、攻击类型、攻击目标、攻击时间,在发生严重入侵事件时应提供报警

| 1)访谈网络管理员和查看网络拓扑结构,查看在网络边界处是否部署了包含入侵防范功能的设备。如果部署了相应设备,则检查设备的日志记录,查看是否记录了攻击源IP、攻击类型、攻击目的和攻击时间等信息,查看设备采用何种方式进行报警 |

|---|

| 2)应测试验证相关系统或设备的报警策略是否有效。 |

垃圾代码和邮件防范

a) 应在关键网络节点处对恶意代码进行检测和消除,并维护恶意代码防护机制的升级和更新

| 1)访谈网络管理员和查看网络拓扑结构,查看在网络边界处是否部署了防恶意代码产品。如果部署了相关产品,则查看是否启用了恶意代码检测及阻断功能,并查看日志记录中是否有相关阻断信息。 |

|---|

| 2)应访谈网络管理员,询问是否对恶意代码产品的特征库进行升级及具体的升级方式,并登录相应的防恶意代码产品,核查其特征库升级情况,当前是否为最新版本。 |

| 3)应测试验证相关系统或设备的安全策略是否有效。 |

b) 应在关键网络节点处对垃圾邮件进行检测和防护,并维护垃圾邮件防护机制的升级和更新

| 1)应核查在关键网络节点处是否部署了防垃圾邮件设备或系统。 |

|---|

| 2)应核查防垃圾邮件产品运行是否正常,防垃圾邮件规则库是否已更新到最新。 |

| 3)应测试验证相关系统或设备的安全控制策略是否有效。 |

安全审计

a) 应在网络边界、重要网络节点进行安全审计,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计

| 1)核查是否部署了综合安全审计系统或类似功能的系统平台。 |

|---|

| 2)核查安全审计范围是否覆盖到每个用户并对重要的用户行为和重要安全事件进行了审计 |

b) 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息

| 1)核查审计记录信息是否包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息。 |

|---|

| 2)一般来说,对于主流路由器和交换机设备,可以实现对系统错误、网络和接口的变化、登录失败、ACL匹配等进行审计,审计内容包括了时间、类型、用户等相关信息。因此,只要这些路由器和交换机设备启用审计功能就能符合该项要求。但对于防火墙等安全设备来说,由于其访问控制策略命中日志需要手动启用,因此应重点核查其访问控制策略命中日志是否启用。 |

c) 应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等

| 1)核查是否采用了技术措施对审计记录进行保护。 |

|---|

| 2)核查审计记录的备份机制和备份策略是否合理。 |

d) 应能对远程访问的用户行为、访问互联网的用户行为等单独进行行为审计和数据分析。

| 1) 核查是否对远程访问用户及互联网访问用户行为单独进行审计分析,并核查审计分析的记录是否包含了用于管理远程访问行为、访问互联网用户行为必要的信息。 |

|---|

可信验证:

可基千可信根对边界设备的系统引导程序、系统程序、重要配置参数和边界防护应用程序等进行可信验证,并在应用程序的关键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录送至安全管理中心。

| 1) 应核查是否基于可信根对设备的系统引导程序、系统程序、重要配置参数和关键应用程序等进行可信验证。 |

|---|

| 2)应核查是否在应用程序的关键执行环节进行动态可信验证。 |

| 3)应测试验证当检测到设备的可信性受到破坏后是否进行报警。 |

| 4) 应测试验证结果是否以审计记录的形式送至安全管理中心。 |

相关文章:

等级保护 —— 安全控制点,安全要求

等级保护 —— 安全控制点,安全要求 安全物理环境: 物理位置选择 a)机房场地应选择在具有防震、防风和防雨等能力的建筑内; 1)核查是否有建筑物抗震设防审批文档。2)核查是否有雨水渗漏的痕迹。3&#…...

nginx-缓存

disk cache:磁盘缓存数据,有时间延迟,但是非常小,相对于直接请求服务器返回 对于用户来说基本无感知。 memory cache:磁盘缓存数据,基本上没有时间延迟 协商缓存(nginx自带功能, 不…...

layui使用富文本已经使用第三方插件Kz.layedit来优化layui的富文本

官方提供的编辑器功能太少 没有字体颜色,不能传图片,视频等扩展 官方文档说的很清楚,简易的富文本使用layui提供的的确十分方便,但是缺少的元素很多。像什么标题,元素,等简单的都没有。小编我当初页为此苦…...

某公司二面面试题总结

你们公司开发遵守怎么样的代码规范? 当编写Java代码时,遵守良好的代码规范对于代码的可读性和可维护性至关重要。以下是一些更详细的Java代码规范建议: 命名规范: 类名应该采用名词或名词短语,使用驼峰命名法…...

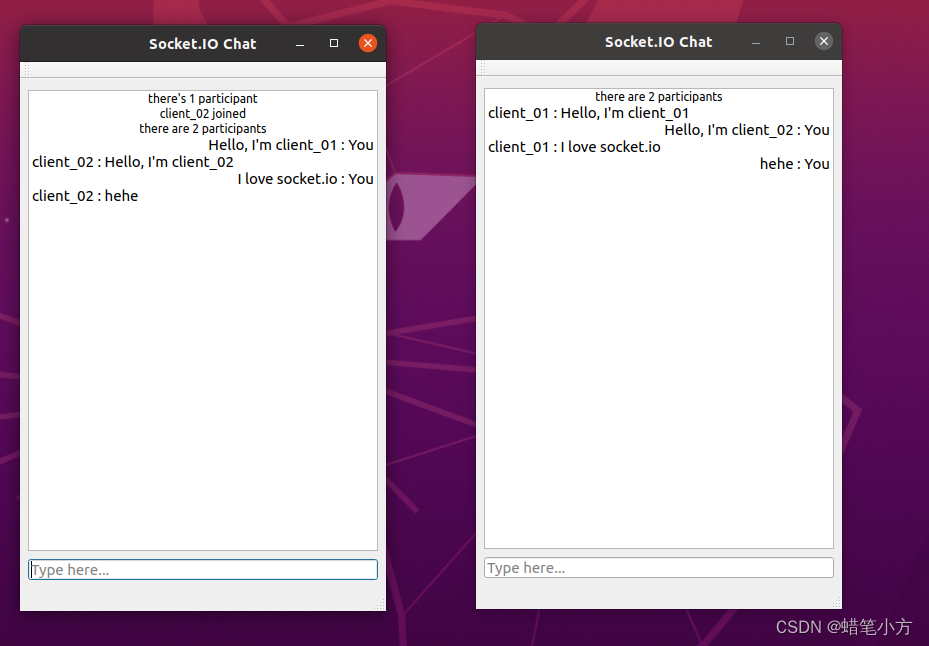

Ubuntu编译运行socket.io

本篇文章记录一下自己在ubuntu上编译运行socket.io的过程,客户端选用的是socket.io的c的库,编译起来倒不难,但是说到运行的话,对我来说确实是花了点功夫。毕竟程序要能运行起来才能更方便地去熟悉代码,因此今天我就记录…...

h5开发网站-页面内容不够高时,如何定位footer始终位于页面的最底部

一、问题描述: 在使用h5开发页面时,会遇到这个情况:当整个页面高度不足以占满显示屏一屏,页脚不是在页面最底部,影响用户视觉。想让页脚始终在页面最底部,我们可能会想到用: 1.min-height来控…...

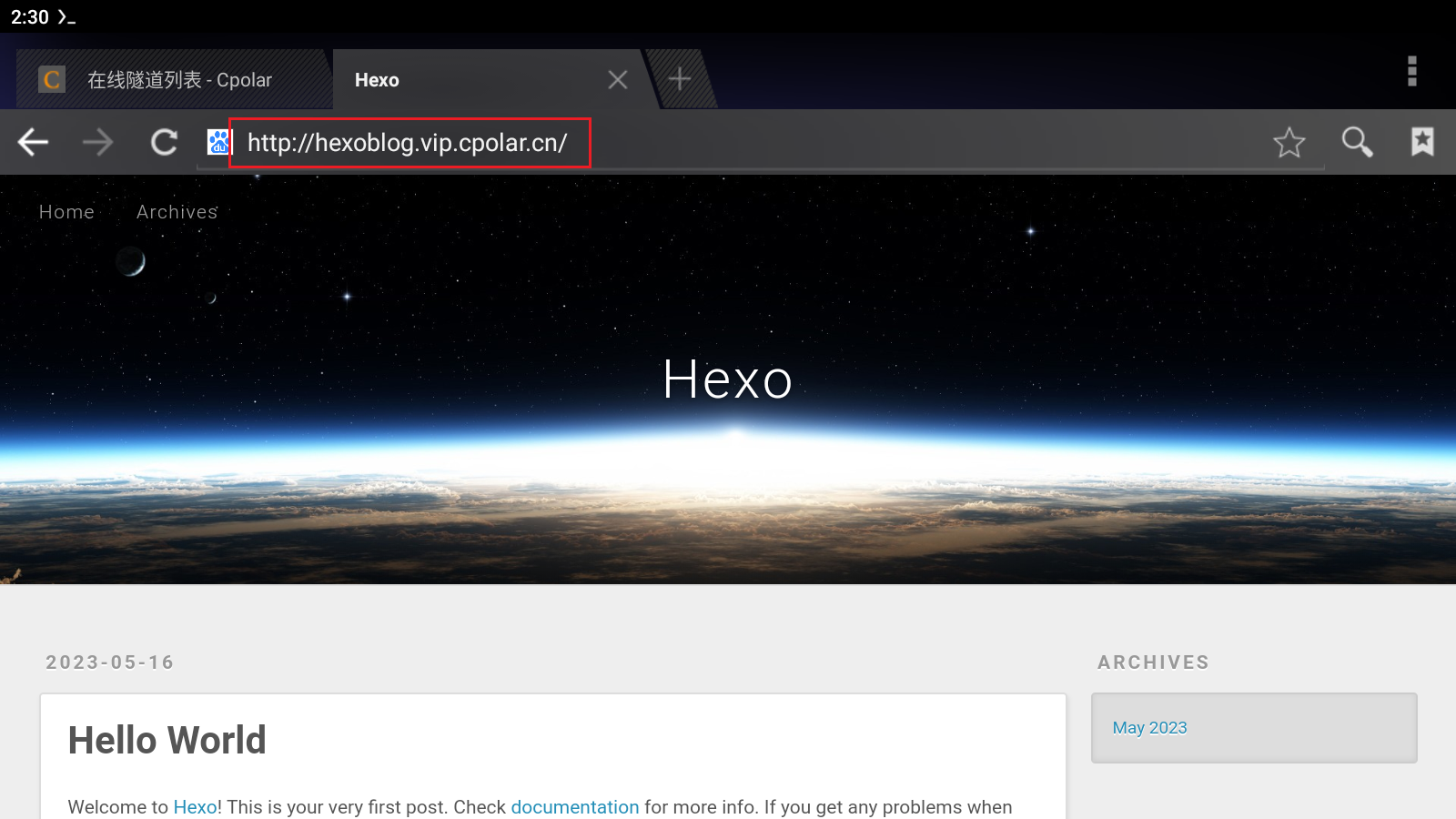

手机也可以搭建个人博客?安卓Termux+Hexo搭建属于你自己的博客网站【cpolar实现公网访问】

文章目录 前言 1.安装 Hexo2.安装cpolar3.远程访问4.固定公网地址 前言 Hexo 是一个用 Nodejs 编写的快速、简洁且高效的博客框架。Hexo 使用 Markdown 解析文章,在几秒内,即可利用靓丽的主题生成静态网页。 下面介绍在Termux中安装个人hexo博客并结合…...

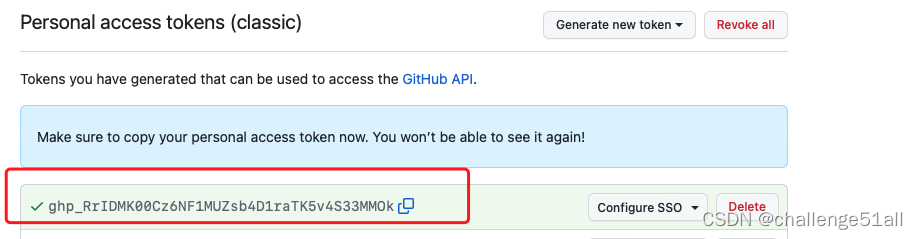

Support for password authentication was removed on August 13, 2021 解决方案

打开你的github,Setting 点击Developer settings。 点击generate new token 按照需要选择scope 生成token,以后复制下来。 给git设置token样式的remote url git remote set-url origin https://你的tokengithub.com/你的git用户名/仓库名称.git然后就可…...

MPP 与 SMP 的区别,终于有人讲明白了【文末送书】

文章目录 导读01 SMP1. SMP 的典型特征2. SMP的优缺点 02 分布式MPP计算架构1. MPP 架构核心原理2. MPP 典型特征3. MPP优缺点 写作末尾 导读 当今数据计算领域主要的应用程序和模型可大致分为在线事务处理(On-line Transaction Processing ,OLTP&#…...

华为OD机试真题【寻找最大价值的矿堆】

1、题目描述 【寻找最大价值的矿堆】 给你一个由 ‘0’(空地)、’1’(银矿)、’2’(金矿)组成的的地图, 矿堆只能由上下左右相邻的金矿或银矿连接形成。超出地图范围可以认为是空地。 假设银矿…...

Java Maven 项目读取项目版本号

java读取 pom.xml 文件中设置的版本号 1. 在 src/main/resources/下新建 app.properties 文件: app.version${project.version} 2. 在pom.xml 中增加 <build> <resources> <resource> <directory>src/main/resources</di…...

Lesson4-1:OpenCV图像特征提取与描述---角点特征

学习目标 理解图像的特征知道图像的角点 1 图像的特征 大多数人都玩过拼图游戏。首先拿到完整图像的碎片,然后把这些碎片以正确的方式排列起来从而重建这幅图像。如果把拼图游戏的原理写成计算机程序,那计算机就也会玩拼图游戏了。 在拼图时ÿ…...

C++ 基础(一)题目练习

一、使用输出运算符输出一个长方形, 如下图所示: #include <iostream> using namespace std; int main() {cout << "*******" << endl;cout << "*******" << endl;cout << "*******"…...

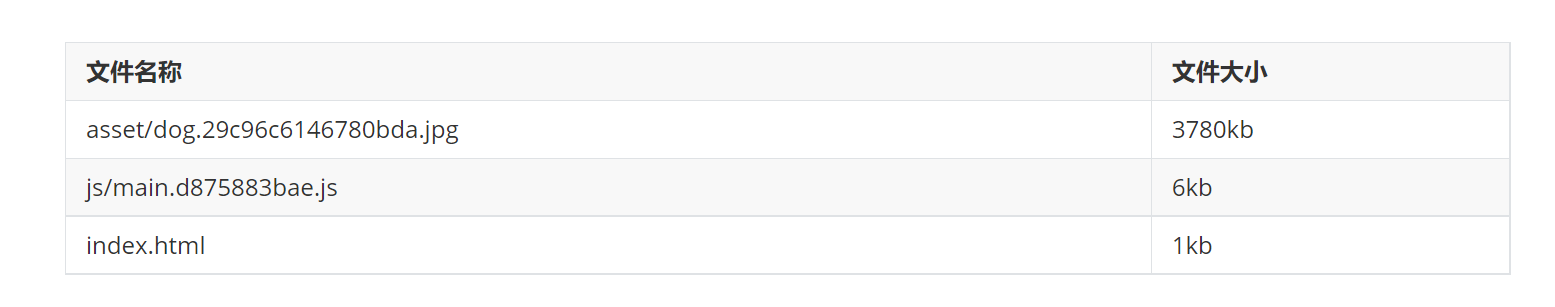

Webpack5入门到原理

Webpack5学习 尚硅谷Webpack5新版视频教程 B站直达:https://www.bilibili.com/video/BV14T4y1z7sw 百度网盘:https://pan.baidu.com/s/114lJRGua2uHBdLq_iVLOOQ 提取码:yyds 阿里云盘:https://www.aliyundrive.com/s/UMkmCzdWsGh&…...

地形有通挂支隘险远六种情况

地形有通、挂、支、隘、险、远六种情况 【安志强趣讲《孙子兵法》第34讲】 第十一篇:地形篇 【全文大白话】 地形有各种情况,行军有各种情况,用好地形获得交战的主动权。 【原文】 孙子曰:地形有通者,有挂者࿰…...

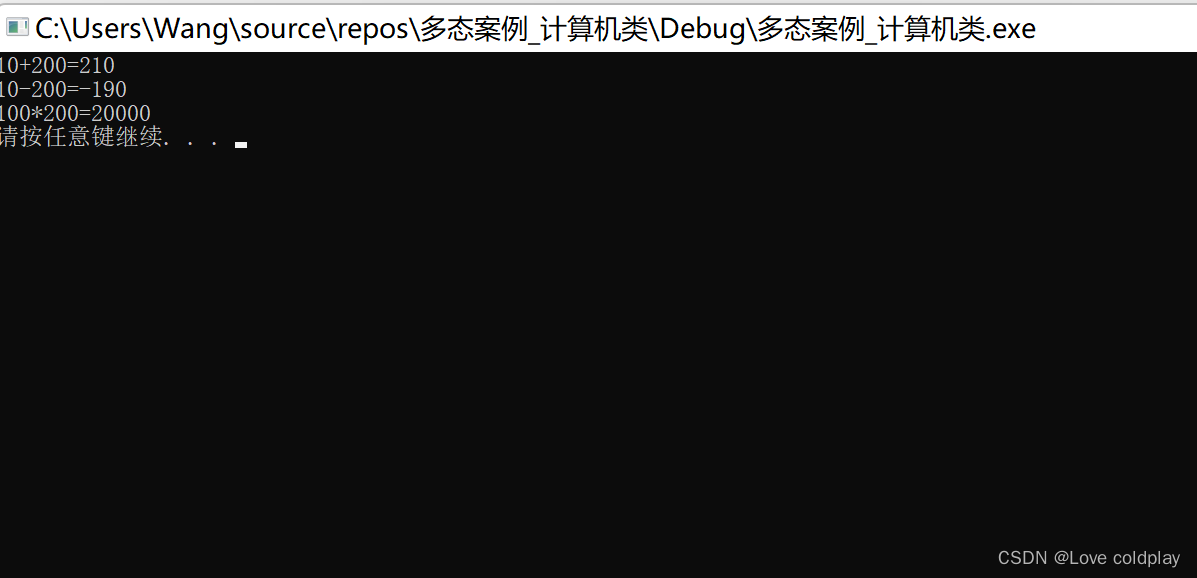

C++多态案例-设计计算器类

1.前置知识点 多态是面向对象的三大特性之一 多态分为两类 静态多态:函数重载和运算符重载都属于静态多态,复用函数名动态多态:派生类和虚函数实现运行时多态 静态多态和动态多态的区别 静态多态的函数地址早绑定-----编译阶段确定函数地…...

复制tr的一行数据或者复制数据使用,使用jq和php

效果图: 2.Html <!--复制的tr数据,s----------------------------------------------------------------------------------------------->{foreach from$arrs keykk itemvv} <tr><td style"text-align:center;" >1</t…...

软件测试的基础(1)

程序员(开发) :编写程序代码(实现产品需求) 产品:收集并设计需求-需求文档(根据用户需求进行产品设计) UI设计师:设计界面,向外展示的形态 前端:用代码实现页面的显示 DBA:数据库设计(系统数据之间的关联) 运维:版本控制和发布、升级迭代,环境搭建和维护 客服:客户支持,…...

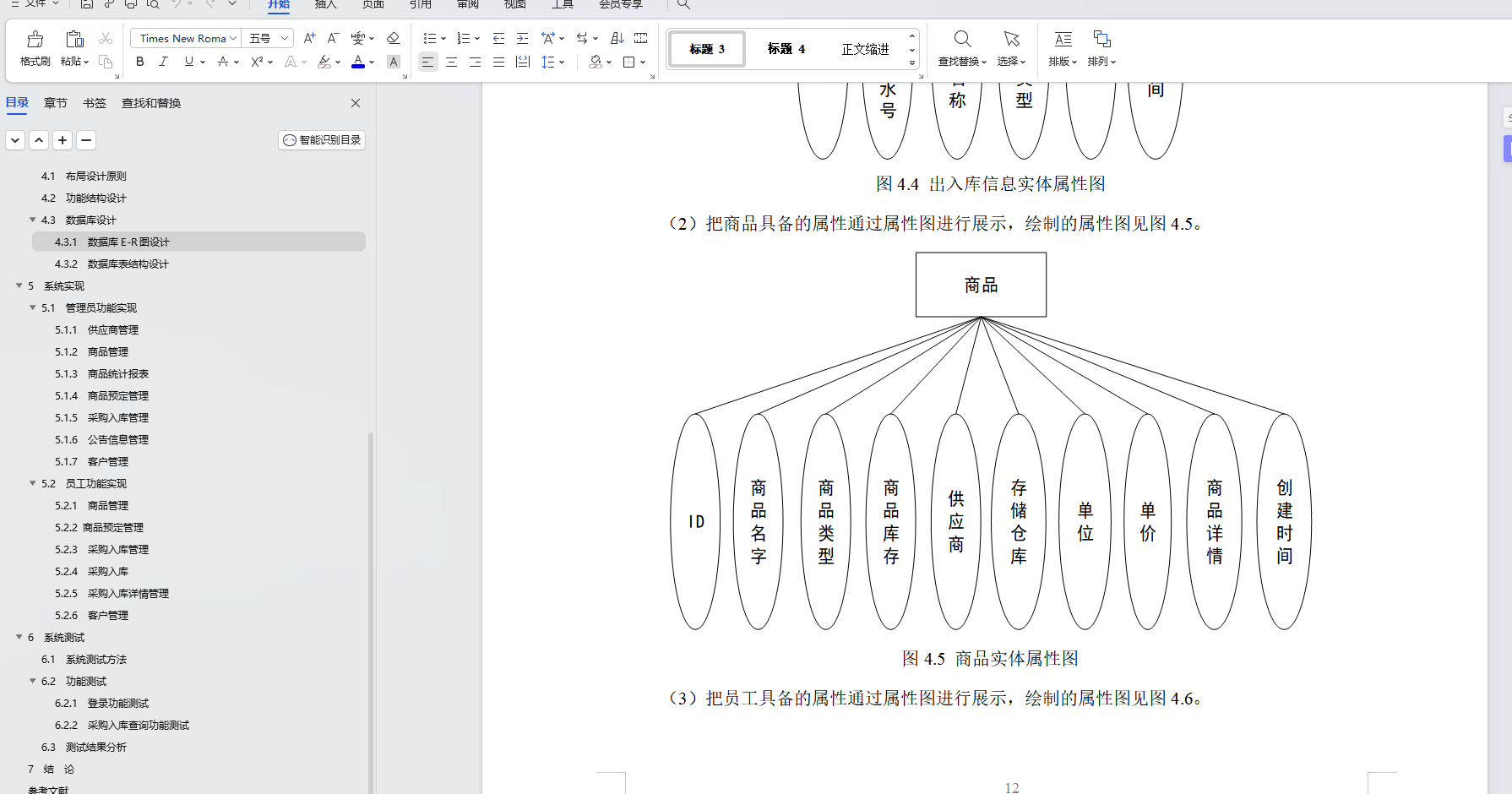

基于Java+SpringBoot+Vue前后端分离库存管理系统设计和实现

博主介绍:✌全网粉丝30W,csdn特邀作者、博客专家、CSDN新星计划导师、Java领域优质创作者,博客之星、掘金/华为云/阿里云/InfoQ等平台优质作者、专注于Java技术领域和毕业项目实战✌ 🍅文末获取源码联系🍅 👇🏻 精彩专…...

)

Secrets in Kubernetes (K8s)

摘要 在Kubernetes(K8s)中,Secrets是一种用于存储敏感数据的资源对象。它可以用于存储密码、API密钥、数据库凭证等敏感信息,以便在应用程序中使用。 设计实现说明如下: 加密存储:Kubernetes使用Base64编…...

多Agent协作是趋势,但谁来管这些Agent

如果你最近参加过AI相关的技术沙龙或者行业峰会,大概率会听到一个词:多Agent协作。简单说就是,不是一个AI帮你干完所有事,而是多个AI各司其职、互相配合。比如一个Agent负责理解需求,一个Agent负责写代码,一…...

模拟电路延时触发音频振荡器:DIY电子蟋蟀的原理与实现

1. 项目概述:一场源于图书馆的“电子恶作剧”这个故事始于1977年,几个高中二年级的学生,在图书馆的参考书区发现了一本出版于40年代的“宝藏”书籍。书里充满了各种能让青春期男孩兴奋不已的内容:爆炸性混合物、自燃的纸飞机、三碘…...

OpenClaw机械爪MuJoCo仿真沙盒:从算法验证到仿真到现实迁移

1. 项目概述:一个为开源机械爪打造的“数字沙盘”如果你对机器人、开源硬件或者DIY自动化项目感兴趣,最近可能听说过“OpenClaw”这个名字。它是一款设计精巧、成本可控的开源机械爪,社区里不少爱好者都在用它来搭建自己的机器人手臂或者自动…...

福特技术复兴:用户体验整合如何重塑汽车行业竞争格局

1. 福特的技术复兴之路:一次深度拆解十年前,当大多数传统汽车制造商还在为金融危机后的生存而挣扎时,福特汽车做出了一个在当时看来颇具前瞻性的决定:将技术,而非仅仅是马力或造型,作为品牌复兴的核心驱动力…...

)

别再死记硬背了!用Python和NumPy从零实现5大激活函数(附梯度消失/爆炸分析)

用Python和NumPy实战五大激活函数:从公式推导到梯度问题深度解析 在深度学习的世界里,激活函数如同神经元的"开关",决定了信息能否在网络中流动。很多初学者面对教科书上抽象的数学公式时,常常陷入死记硬背的困境。本文…...

一文看懂:什么是大语言模型

在过去很长一段时间里,计算机只是“执行命令的工具”。但这两年,一种新的技术正在改变这一切——它不仅能理解人类语言,还能写文章、写代码,甚至和你对话。从 ChatGPT 到 DeepSeek,再到 Claude 和 Gemini,“…...

CodeMaker完整指南:5分钟掌握IntelliJ IDEA智能代码生成插件

CodeMaker完整指南:5分钟掌握IntelliJ IDEA智能代码生成插件 【免费下载链接】CodeMaker A idea-plugin for Java/Scala, support custom code template. 项目地址: https://gitcode.com/gh_mirrors/co/CodeMaker 还在为Java和Scala项目中的重复编码工作而烦…...

Book118文档下载器:3步免费获取完整PDF文档的终极指南

Book118文档下载器:3步免费获取完整PDF文档的终极指南 【免费下载链接】book118-downloader 基于java的book118文档下载器 项目地址: https://gitcode.com/gh_mirrors/bo/book118-downloader 你是否曾在Book118网站上找到急需的学习资料,却发现需…...

AI Agent沙箱环境部署指南:从Docker容器化到生产级运维

1. 项目概述:构建一个生产级的AI Agent沙箱环境最近在折腾一个挺有意思的项目,叫NemoClaw OpenClaw Sandbox。简单来说,它是一套完整的、开箱即用的部署方案,能帮你在自己的云服务器(VPS)上,快速…...

选择Token Plan套餐后在实际开发中感受到的成本控制优势

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 选择Token Plan套餐后在实际开发中感受到的成本控制优势 1. 从按量计费到固定额度的转变 在项目开发的早期阶段,尤其是…...