Secrets in Kubernetes (K8s)

摘要

在Kubernetes(K8s)中,Secrets是一种用于存储敏感数据的资源对象。它可以用于存储密码、API密钥、数据库凭证等敏感信息,以便在应用程序中使用。

设计实现说明如下:

- 加密存储:Kubernetes使用Base64编码将敏感数据加密存储在Secrets中。这意味着Secrets中存储的数据是经过编码的,但并不是加密的。因此,需要确保只有授权的用户可以访问Secrets对象。

- Secret类型:Kubernetes支持多种Secret类型,包括Generic、TLS、Docker Registry等。根据需要,可以选择适合的Secret类型进行存储。

- 创建Secrets:可以使用kubectl命令行工具或Kubernetes API创建Secrets对象。secret.yaml文件可以用于定义Secrets对象的配置。在配置文件中,需要指定Secrets的类型、名称和敏感数据。

- 使用Secrets:在应用程序中使用Secrets时,可以通过环境变量、卷挂载或直接在Pod的容器中引用Secrets。例如,可以通过在Pod配置文件中的spec.containers.env字段中指定环境变量来使用Secrets。具体的使用方式取决于应用程序的需求。

- 更新Secrets:当需要更新Secrets中的数据时,可以使用kubectl或Kubernetes API更新Secrets对象。只需更新配置文件中的敏感数据字段即可,Kubernetes将自动将其存储为新版本的Secrets,并确保已更新的Secrets在应用程序中生效。

- 访问控制:为了确保只有授权的用户可以访问Secrets,可以使用Kubernetes的访问控制机制进行限制。可以使用Role-Based Access Control(RBAC)或其他访问控制策略来限制对Secrets的访问权限。

- Secrets的复制和备份:为了确保数据的安全性,建议使用备份策略对Secrets进行定期的复制和备份。这样可以在数据丢失或发生故障时快速恢复。

总之,Kubernetes中的Secrets提供了一种安全存储敏感数据的方式,以便在应用程序中使用。通过遵循适当的访问控制措施和备份策略,可以有效保护和管理敏感数据。

Simply put

Secrets in Kubernetes (K8s) are a resource object designed to store sensitive data. They can be used to store passwords, API keys, database credentials, and other sensitive information for use within applications.

Here is an explanation of the design implementation of Secrets in K8s:

- Encrypted storage: Kubernetes uses Base64 encoding to store sensitive data in Secrets. This means that the data stored in Secrets is encoded but not encrypted. Therefore, it is important to ensure that only authorized users have access to the Secrets object.

- Secret types: Kubernetes supports multiple Secret types, including Generic, TLS, Docker Registry, etc. Depending on the requirements, the appropriate Secret type can be selected for storage.

- Creating Secrets: Secrets objects can be created using the kubectl command-line tool or the Kubernetes API. A secret.yaml file can be used to define the configuration of the Secrets object. In the configuration file, the Secret type, name, and sensitive data need to be specified.

- Using Secrets: When using Secrets in applications, they can be accessed through environment variables, volume mounts, or directly referenced in the container within the Pod. For example, Secrets can be used by specifying environment variables in the spec.containers.env field of the Pod configuration file. The specific usage depends on the requirements of the application.

- Updating Secrets: When there is a need to update the data in Secrets, they can be updated using kubectl or the Kubernetes API. Only the sensitive data field in the configuration file needs to be updated. Kubernetes will automatically store it as a new version of Secrets and ensure that the updated Secrets take effect in the application.

- Access control: To ensure that only authorized users can access Secrets, Kubernetes provides access control mechanisms. Role-Based Access Control (RBAC) or other access control policies can be used to restrict access to Secrets.

- Replication and backups: To ensure data security, it is recommended to have a backup strategy for regularly replicating and backing up Secrets. This helps in quickly recovering from data loss or failures.

In summary, Secrets in Kubernetes offer a secure way to store sensitive data for use within applications. By following appropriate access control measures and backup strategies, sensitive data can be effectively protected and managed.

Example

在Kubernetes上使用Secrets可以用来存储敏感数据,如密码、API密钥或证书等。它可以以安全的方式传递给容器,而不需要将敏感数据硬编码在镜像中。

下面是一个在Kubernetes上使用Secrets的示例:

- 创建一个Secret对象:

apiVersion: v1

kind: Secret

metadata:name: my-secret

type: Opaque

data:password: cGFzc3dvcmQ= # 这里是Base64编码的密码,可以使用命令行工具进行编码

- 使用kubectl命令将Secret对象部署到Kubernetes集群:

kubectl apply -f secret.yaml

- 在Pod的配置文件中引用Secret:

apiVersion: v1

kind: Pod

metadata:name: my-pod

spec:containers:- name: my-containerimage: my-imageenv:- name: PASSWORDvalueFrom:secretKeyRef:name: my-secretkey: password

在上面的示例中,创建了一个名为my-secret的Secret对象,并将一个名为password的密钥和相应的Base64编码密码关联起来。然后,在Pod配置文件中,通过引用Secret的名称和密钥,将密码作为环境变量传递给容器。

这样,容器就可以通过读取环境变量PASSWORD来获取密码,而无需在Pod的配置文件中直接暴露密码。

注意:Secrets在Kubernetes中是以Base64编码存储的,所以需要确保在使用Secrets时进行相应的解码操作。另外,需要注意保护好Secrets,以免敏感数据泄漏。

On the other hand

The Enigma Within the Kubernetes Cluster

Chapter 1: The Discovery

In a distant future where technology has reached unimaginable heights, a team of scientists embarks on a groundbreaking mission to explore the secrets of Kubernetes (K8s). Little did they know, their journey would lead them to unforeseen challenges and a series of mind-boggling discoveries.

Dr. Sophia Gardner, a brilliant computer scientist, was chosen to head the mission. Along with her team of skilled engineers, they set sail on their spacecraft, traversing the vast expanse of space towards an unknown destination. Their objective was to unlock the secrets hidden within the enigmatic Kubernetes system.

Chapter 2: The Quantum Conundrum

As they reached their destination, the team found themselves in a colossal floating cluster named “Kube-Prime”. This mysterious structure defied all laws of physics, seemingly suspended in a time-warping fold of space. Dr. Gardner’s team quickly realized they had stumbled upon the key to unlocking a technological marvel.

Within Kube-Prime, they uncovered a quantum-powered network that controlled the fabric of the universe itself. The implications of this revelation were immense. It became evident that K8s was not just a tool for managing containerized applications but held the power to alter reality itself.

Chapter 3: The Forbidden Knowledge

As they delved deeper into the mysteries of Kube-Prime, the team soon discovered an ancient alien civilization had designed and constructed the cluster eons ago. It appeared that these enigmatic beings had harnessed the infinite potential of Kubernetes for their own advancement.

The scientists found encrypted documentation, detailing the forbidden knowledge that had been concealed for millennia. It held secrets of immortality, inter-dimensional travel, and the ability to manipulate time. However, these powers came with a price — potentially catastrophic consequences that could unravel the very fabric of existence.

Chapter 4: The Moral Dilemma

Dr. Gardner and her team now faced a moral dilemma. Should they pursue the unimaginable power that lay within Kube-Prime, or should they protect the fragile balance of the universe? The temptation to grasp these forbidden technologies was overwhelming, yet the potential risks weighed heavily on their conscience.

Chapter 5: The Final Revelation

After much contemplation, Dr. Gardner decided that tampering with the unknown was a dangerous path. Recognizing the responsibility that came with their discovery, she resolved to bury the secrets of Kube-Prime and any knowledge that could disrupt the delicate equilibrium of the universe.

Dr. Gardner’s team deactivated the cluster, erasing all traces of the alien technology. With heavy hearts, they returned to Earth, vowing to keep the secret of Kube-Prime buried forever. They understood that some secrets were not meant to be revealed, preserving the very essence of humanity.

Epilogue

In the end, the enigma within Kubernetes remained an intriguing mystery. It served as a poignant reminder that even in the most technologically advanced society, there were secrets best left undisturbed. The universe continued to unfold, enveloping new civilizations, each holding their own secrets, waiting to be discovered and understood in due time.

相关文章:

)

Secrets in Kubernetes (K8s)

摘要 在Kubernetes(K8s)中,Secrets是一种用于存储敏感数据的资源对象。它可以用于存储密码、API密钥、数据库凭证等敏感信息,以便在应用程序中使用。 设计实现说明如下: 加密存储:Kubernetes使用Base64编…...

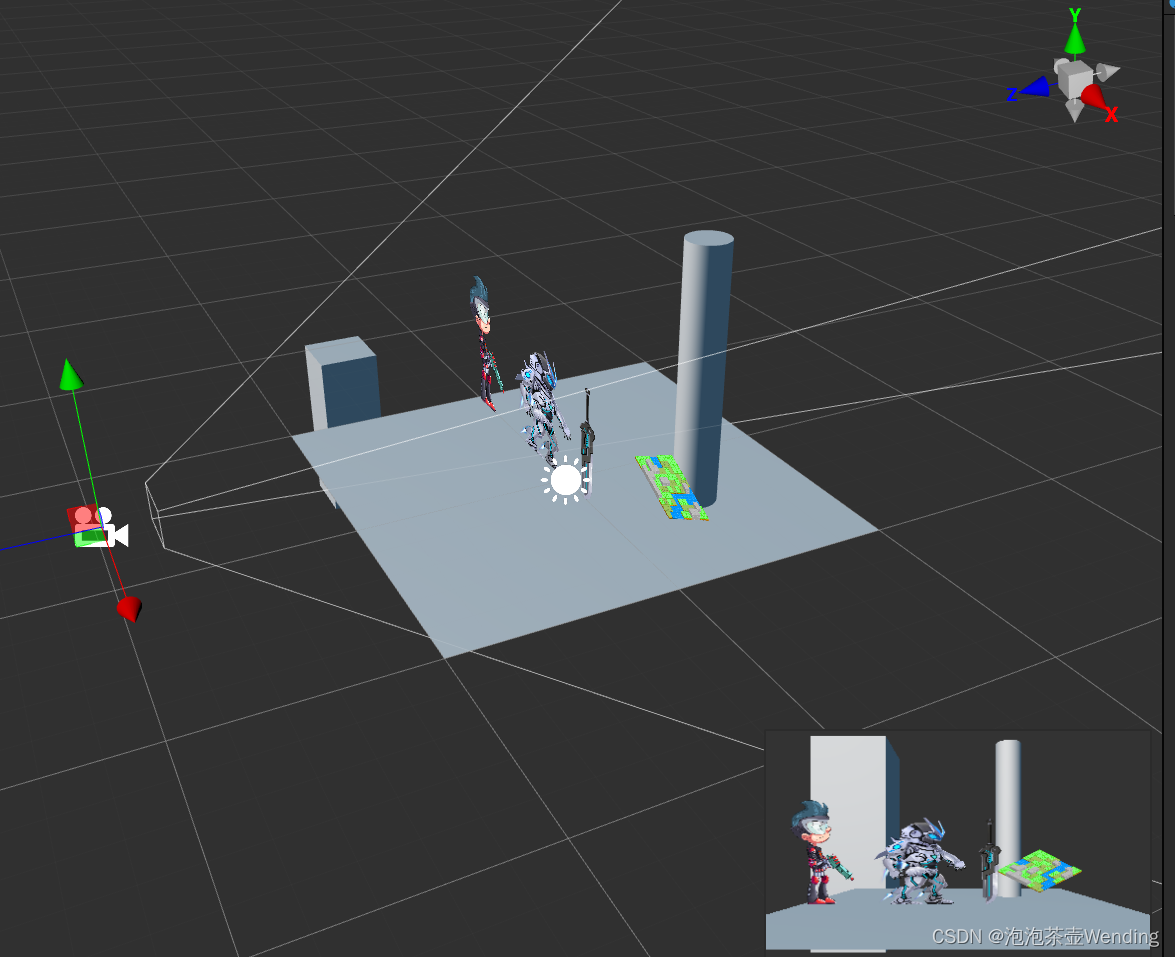

模板测试和深度测试在cocoscreator中的应用

模板测试(Stencil Test): 当片段着色器处理完一个片段之后,模板测试(Stencil Test)会开始执行,和深度测试一样,它也可能会丢弃片段。接下来,被保留的片段会进入深度测试,它可能会丢弃更多的片段。模板测试…...

手机便签功能在哪里?如何在便签里添加文字图片视频?

手机已成为我们生活中不可或缺的工具,而在使用手机的过程中,我们经常需要随手记录一些重要的事情。那么,如何高效便捷地记录这些事情呢?答案就是使用手机便签软件。但是,有很多人不知道手机便签功能在哪里?…...

Java 中 List 的 7 种遍历方式 及 性能对比

# for i 循环 for (int i 0; i < list.size(); i) {list.get(i); }# 增强for循环 for (int item : list) { }# iterator for 循环 for (Iterator<Integer> iterator list.iterator(); iterator.hasNext(); ) {iterator.next(); }# iterator while 循环 Iterator<…...

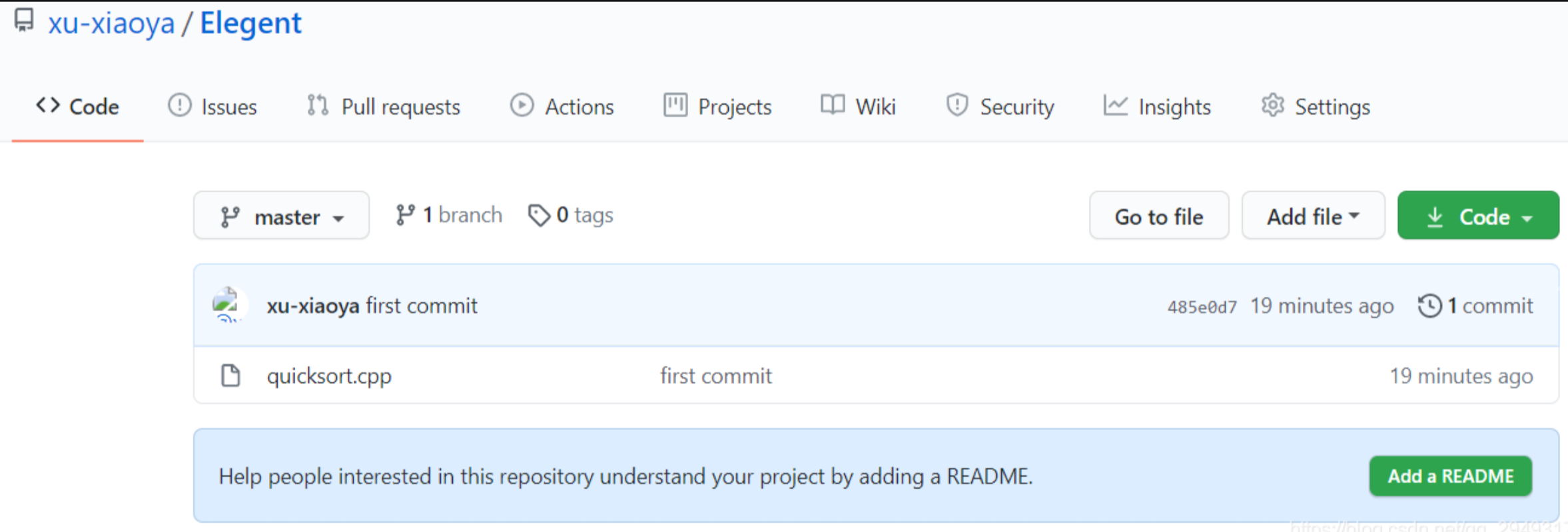

【Github】git本地仓库建立与远程连接

文章目录 前言一、git简介二、git下载2.1下载地址 三、git安装3.1安装3.2 配置3.3 config设置(增删改查) 四.github与git连接——本地Git仓库4.1 建本地的版本库4.2 源代码放入本地仓库4.3提交仓库 五、github与git的连接——远程连接5.1 创建SSH Key5.2…...

)

【瑞萨零基础入门】瑞萨MCU零基础入门系列教程(更新连载中)

瑞萨MCU零基础入门系列教程 前言 得益于瑞萨强大的MCU、强大的软件开发工具(e studio),也得益于瑞萨和RA生态工作室提供的支持,我们团队编写了《ARM嵌入式系统中面向对象的模块编程方法》,全书37章,将近500页: 讲解面向对象编程…...

Bean 的生命周期总结

目录 一、Bean生命周期的五个阶段 Bean的初始化 二、PostConstruct 和 PreDestroy 各自的效果 三、 实例化和初始化的区别 四、为什么要先设置属性在进⾏初始化呢? 一、Bean生命周期的五个阶段 Java 中的公共类称之为 Bean 或 Java Bean,而 Spring 中的…...

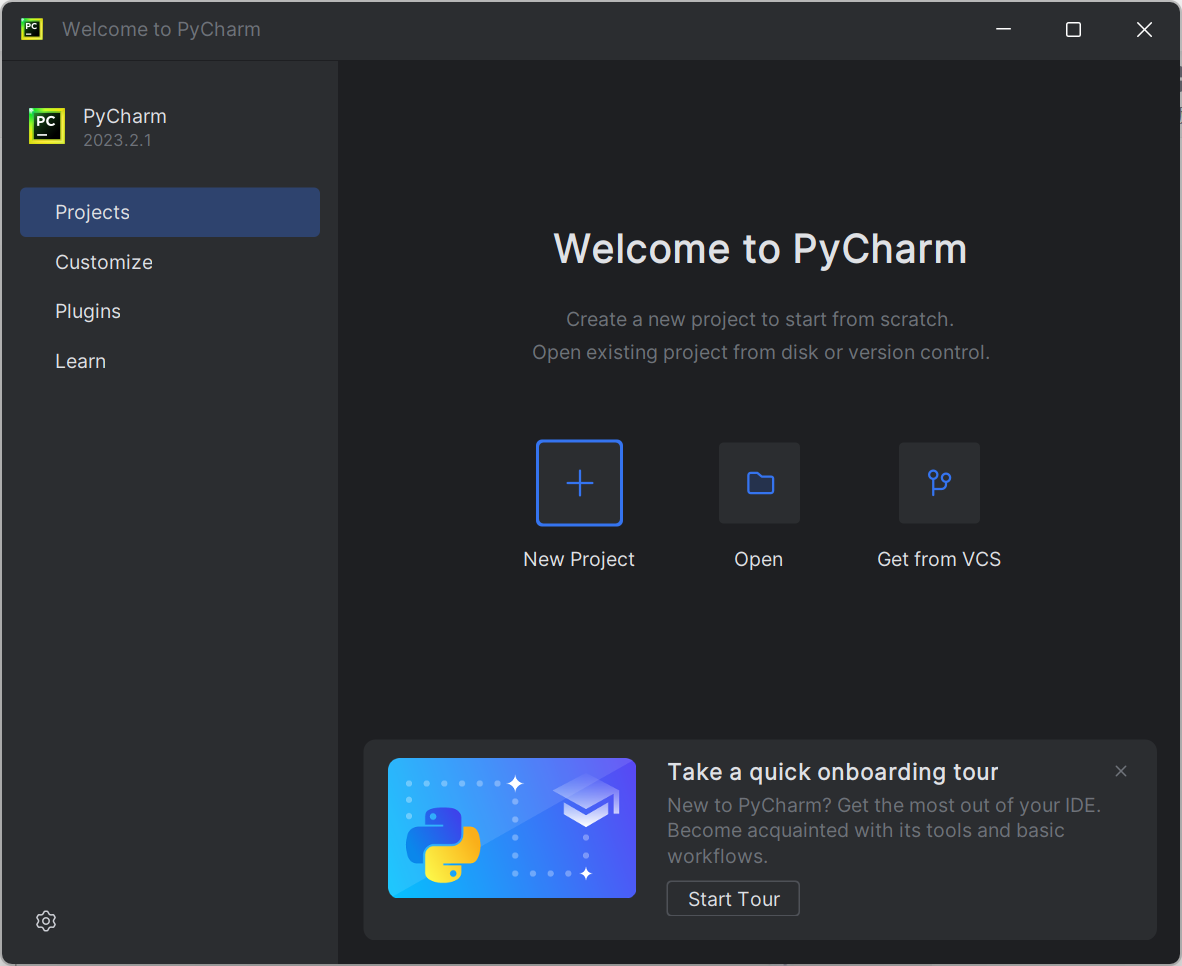

【Python】环境的搭建

前言 要想能够进行 Python 开发, 就需要搭建好 Python 的环境. 需要安装的环境主要是两个部分: 运行环境: Python开发环境: PyCharm 一、安装 Python 1.找到官方网站 官网:Welcome to Python.org 2.找到下载页面 点击download中的Windows 3.选择稳定版中的Win…...

)

2021 ICPC 昆明 I Mr Main and Windmills(直线与线段的交点)

2021 ICPC 昆明 I Mr. Main and Windmills(直线与线段的交点) I Mr. Main and Windmills 大意:给出一条线段 , 一个人从线段的起点走到线段的终点 , 线段的一侧有若干风车 , 当前的人在线段上的每一个位置观察风车都会得到一个顺…...

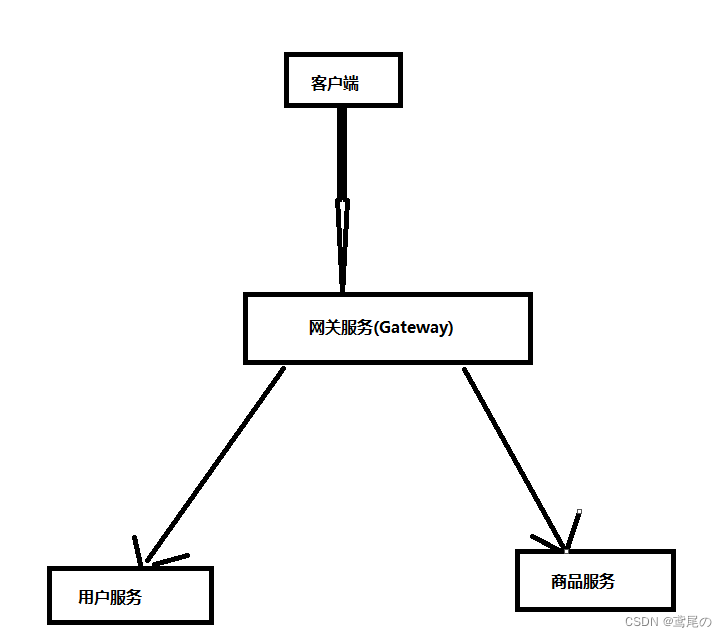

SpringCloudAlibaba Gateway(一)简单集成

SpringCloudAlibaba Gateway(一)简单集成 随着服务模块的增加,一定会产生多个接口地址,那么客户端调用多个接口只能使用多个地址,维护多个地址是很不方便的,这个时候就需要统一服务地址。同时也可以进行统一认证鉴权的需求。那么服…...

逻辑回归(Logistic Regression)

1.分类问题 在分类问题中,你要预测的变量 y是离散的值,我们将学习一种叫做逻辑回归 (Logistic Regression) 的算法,这是目前最流行使用最广泛的一种学习算法。 在分类问题中,我们尝试预测的是结果是否属于某一个类(例…...

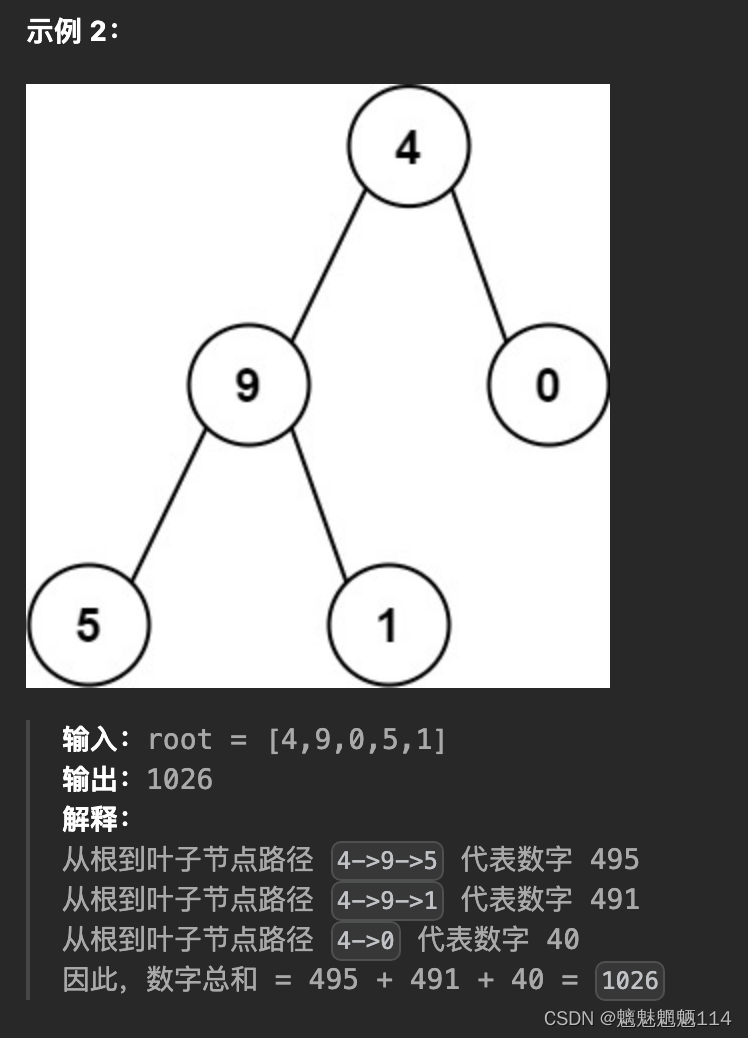

Leetcode129. 求根到叶子节点数字之和

力扣(LeetCode)官网 - 全球极客挚爱的技术成长平台 给你一个二叉树的根节点 root ,树中每个节点都存放有一个 0 到 9 之间的数字。 每条从根节点到叶节点的路径都代表一个数字: 例如,从根节点到叶子节点的路径 1 ->…...

0401hive入门-hadoop-大数据学习.md

文章目录 1 Hive概述2 Hive部署2.1 规划2.2 安装软件 3 Hive体验4 Hive客户端4.1 HiveServer2 服务4.2 DataGrip 5 问题集5.1 Could not open client transport with JDBC Uri 结语 1 Hive概述 Apache Hive是一个开源的数据仓库查询和分析工具,最初由Facebook开发&…...

springboot项目打包优化,将所有第三方包单独打包至lib目录

在pom.xml中配置以下代码,随后使用mvnw clean package打包 <build><plugins><plugin><groupId>org.springframework.boot</groupId><artifactId>spring-boot-maven-plugin</artifactId><configuration><!-- 主…...

使用 Ccrypt 在 Linux 中加密/解密文件

Ccrypt 是一个用于数据加密和解密的命令行工具。Ccrypt 基于 Rijndael 密码,与 AES 标准中使用的密码相同。另一方面,在 AES 标准中,使用 128 位块大小,而 ccrypt 使用 256 位块大小。Ccrypt 通常使用 .cpt 文件扩展名来表示加密文件。 它是一个轻量级的工具,该工具的安装…...

poi3.10 excel xls 设置列宽行高背景色加粗

poi excel xls格式 设置列宽行高背景色加粗HSSFWorkbook wb new HSSFWorkbook(); Sheet sheet wb.createSheet("sheet1");HSSFCellStyle style wb.createCellStyle(); style.setFillForegroundColor(IndexedColors.LIGHT_TURQUOISE.getIndex());//背景色 style.se…...

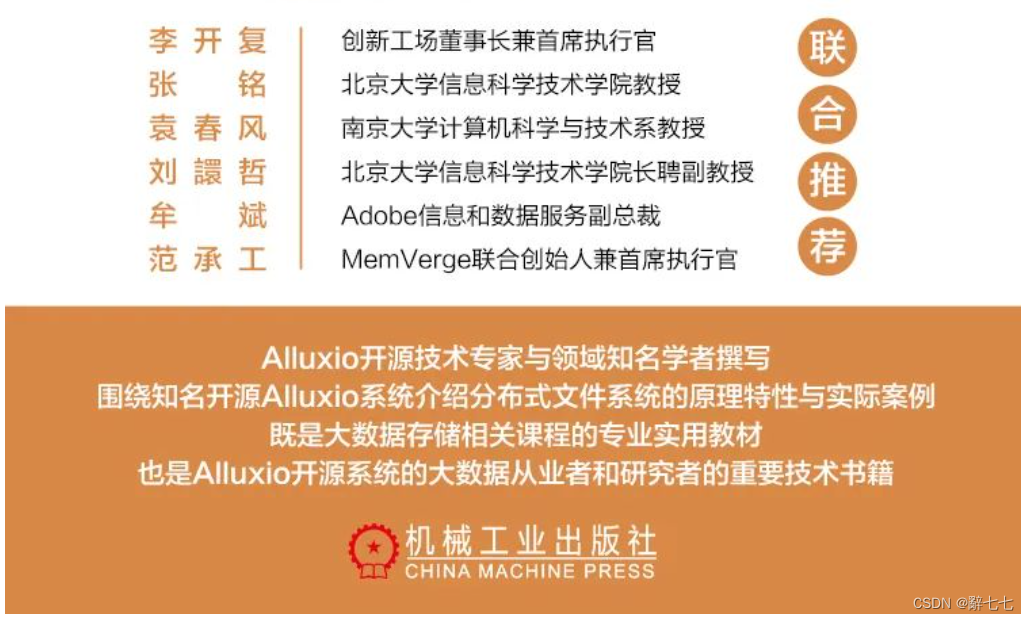

揭秘分布式文件系统大规模元数据管理机制——以Alluxio文件系统为例

作者简介: 辭七七,目前大,正在学习C/C,Java,Python等 作者主页: 七七的个人主页 文章收录专栏: 七七的闲谈 欢迎大家点赞 👍 收藏 ⭐ 加关注哦!💖Ὁ…...

微信小程序onReachBottom事件使用

在微信小程序中,onReachBottom事件用于监听页面滚动到页面底部的时候触发的事件。当用户滑动页面到底部时,可以通过监听该事件来执行相应的操作。 要使用onReachBottom事件,需要在对应的页面或组件中定义一个函数,并在Page或Comp…...

数据孤岛的突破口在哪里?

国务院于2021年12月发布的《“十四五”数字经济发展规划》中提到,我国数字经济发展中数字鸿沟问题未得到有效解决,各行业应充分发挥数据要素作用,加强数据治理和监管工作。“数据孤岛”问题虽早已被提出,但至今仍然存在࿰…...

【送书活动】全网超50万粉丝的Linux大咖良许,出书了!

前言 「作者主页」:雪碧有白泡泡 「个人网站」:雪碧的个人网站 「推荐专栏」: ★java一站式服务 ★ ★ React从入门到精通★ ★前端炫酷代码分享 ★ ★ 从0到英雄,vue成神之路★ ★ uniapp-从构建到提升★ ★ 从0到英雄ÿ…...

Godot游戏开发:模块化系统集成与事件驱动架构实战

1. 项目概述与核心价值如果你正在用Godot引擎做游戏,尤其是那种玩法稍微复杂一点的,比如RPG、策略游戏或者带点模拟经营元素的,那你肯定遇到过这样的问题:每次开新项目,都得从零开始搭一套基础系统。角色状态管理、物品…...

(光通信必学必会))

【信息科学与工程学】信息科学领域工程——第二篇 材料工程10 光学材料 (1) (光通信必学必会)

表1:光学材料知识库 第一部分:光学基础理论与数学模型 编号 算法/策略名称和伪代码/数学方程式 核心数学描述/规律 关键参数/变量 物理/化学/工程意义/控制目标 典型应用场景 优点与局限 关联知识连接点 1.1.1 麦克斯韦方程组 ∇D = ρ_f ∇B = 0 ∇E = -∂B/∂t ∇…...

Perplexity引用溯源失效的5个致命盲区:从数据管道到渲染层的全链路修复手册

更多请点击: https://intelliparadigm.com 第一章:Perplexity引用透明度优化的底层逻辑与设计哲学 Perplexity 作为衡量语言模型输出不确定性的核心指标,其引用透明度(Referential Transparency)并非天然具备——当同…...

从Excel到Python:用Pandas的fillna优雅处理缺失值,数据分析效率翻倍

从Excel到Python:用Pandas的fillna优雅处理缺失值,数据分析效率翻倍 当你在Excel中处理上千行数据时,是否曾被那些零散的#N/A或空白单元格折磨得焦头烂额?CtrlF查找替换、IFERROR函数嵌套、手动拖拽填充柄...这些操作在小型数据集…...

企业级应用如何利用多模型聚合能力优化AI功能

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 企业级应用如何利用多模型聚合能力优化AI功能 在开发复杂的企业应用,如客户关系管理(CRM)或企业…...

BililiveRecorder FLV文件修复完全指南:3步拯救你的损坏直播录像

BililiveRecorder FLV文件修复完全指南:3步拯救你的损坏直播录像 【免费下载链接】BililiveRecorder 录播姬 | mikufans 生放送录制 项目地址: https://gitcode.com/gh_mirrors/bi/BililiveRecorder 在直播录制过程中,你是否遇到过这样的困扰&…...

Linux内核镜像构建与管理:从源码到部署的工程化实践

1. 项目概述:从“kernel-images”看内核镜像的构建与管理在Linux系统开发、嵌入式设备定制或者云原生基础设施的维护中,我们经常会遇到一个看似简单却至关重要的环节:内核镜像的构建与管理。无论是为了修复一个安全漏洞、启用一个新的硬件驱动…...

告别手动PPT制作:用JavaScript实现自动化演示文稿生成

告别手动PPT制作:用JavaScript实现自动化演示文稿生成 【免费下载链接】PptxGenJS Build PowerPoint presentations with JavaScript. Works with Node, React, web browsers, and more. 项目地址: https://gitcode.com/gh_mirrors/pp/PptxGenJS 还在为每周重…...

Windows微信QQ防撤回补丁:告别消息撤回烦恼的终极指南

Windows微信QQ防撤回补丁:告别消息撤回烦恼的终极指南 【免费下载链接】RevokeMsgPatcher :trollface: A hex editor for WeChat/QQ/TIM - PC版微信/QQ/TIM防撤回补丁(我已经看到了,撤回也没用了) 项目地址: https://gitcode.co…...

memtest_vulkan:专业级Vulkan GPU显存稳定性测试工具全解析

memtest_vulkan:专业级Vulkan GPU显存稳定性测试工具全解析 【免费下载链接】memtest_vulkan Vulkan compute tool for testing video memory stability 项目地址: https://gitcode.com/gh_mirrors/me/memtest_vulkan 在GPU计算和图形处理日益重要的今天&…...