网络安全应急响应典型案例-(DDOS类、僵尸网络类、数据泄露类)

一、DDOS类事件典型案例DDOS攻击,即分布式拒绝服务攻击,其目的在于使目标电脑的网络或系统资源耗尽,使服务暂时中断或停止,导致其正常用户无法访问。CC攻击使用代理服务器向受害服务器发送大量貌似合法的请求(通常为HTTP GET),通常会导致网站出现了无法进行操作的情况,不仅仅影响了用户的正常使用,同时造成的经济损失也是非常大的。 1.某部委遭遇CC攻击(一) 事件概述某日,安全团队接到某部委的网站安全应急响应请求,网站存在动态页面访问异常缓慢现象,但静态页面访问正常,同时WAF、DDoS设备出现告警信息。 应急响应人员通过对现场技术人员所提供WAF告警日志、DDoS设备日志、Web访问日志等数据进行分析,发现外部对网站的某个动态页面全天的访问量多达12万次,从而导致动态页面访问缓慢。 根据本次攻击事件的分析,造成网站动态页面访问缓慢的原因主要是攻击者频繁请求“XXX页面”的功能,同时该页面查询过程中并未要求输入验证码信息,大量频繁的HTTP请求以及数据库查询请求导致CC攻击,从而使服务器处理压力过大,最终导致页面访问缓慢。 (二) 防护建议

2.某证券公司遭遇DDoS攻击(一) 事件概述某日,安全团队接到某省网安的应急响应请求,本地证券公司在10日7:00-8:00遭受1G流量的DDoS攻击,整个攻击过程持续了1个小时,造成证券公司网站无法正常访问。同时,多个邮箱收到勒索邮件,并宣称如不尽快交钱会把攻击流量增加到1T。 应急响应人员通过利用对网站域名进行分析,发现了Top10 IP地址对被攻击地址进行了DDoS攻击,并发现其攻击类型为NTP反射放大攻击。通过后端大数据综合分析,准确定位了攻击者的真实IP地址。 (二) 防护建议

二、僵尸网络类事件典型案例僵尸网络是指采用一种或多种传播手段,将大量主机感染病毒,从而控制被感染主机,形成可一对多控制的僵尸网络。近几年的应急中,也不乏合法网站被僵尸网络侵害的案例。攻击者通常利用漏洞攻击、口令暴破或邮件病毒等方式发起攻击,在内网中进行窃取信息、发起DDOS攻击或僵尸网络挖矿等行为,使网络安全受到严重威胁,危害巨大。 1. 安全设备弱口令致内网被僵尸网络控制(一) 事件概述某日,安全应急响应团队接到某大学僵尸网络事件的应急请求,现场多台终端发现疑似黑客活动迹象,重要网站系统遭到黑客攻击,无法正常运行。 应急响应人员通过对重要网站系统进行排查分析,发现该业务系统存在大量IPC暴破登录行为,内网多台主机被多次登录成功,且存在数个僵尸网络远控IP登录行为,其中,某一控制端存在大量国外IP连接行为。同时,应急人员发现其网站运维管理审计系统暴露于公网,并存在弱口令现象,攻击者通过该系统可取得大量服务器的控制权限,且很多敏感安全设备均暴露在公网上,包括WEB应用防火墙、日志中心、漏洞扫描系统、超级终端等。攻击者通过暴露于公网的审计系统弱口令暴破登录进入内网,并以此为跳板,对内网多台服务器、主机进行暴破、投毒并进行横向扩散,组成僵尸网络。 (二) 防护建议

三、数据泄露类事件典型案例数据泄露指将机密信息、私人信息或其他敏感信息发布到不安全的环境中。数据泄露分为外部泄露和内部泄露两种,外部泄露典型如攻击者通过漏洞利用等方式获取了主机账号密码进行的数据窃取,内部泄露典型如员工安全意识薄弱将敏感信息上传至公网、使用带病毒的U盘或非正规的软件导致的数据泄露。数据泄露会导致敏感信息以及重要信息的外泄,一旦被不法分子所利用,造成的危害是非常严重的。 1. 账号信息上传公网,致内网20多台机器受感染(一) 事件概述某日,安全团队接到某运输公司应急请求,该公司通过天眼发现存在服务器失陷的危急告警。 应急人员通过分析天眼发现,该公司内部环境中20余台服务器出现失陷告警,其中两台重要服务器上发现被植入后门,服务器已沦陷,同时多台服务器上均发现Frp代理、CobaltStrike上线脚本与漏洞利用工具使用痕迹,攻击者正在通过Frp代理对内网服务器进行SQL注入漏洞攻击。 通过人工排查,发现该公司内部某员工上传敏感信息到GitHub中,导致敏感数据泄露,攻击者利用该员工账号登录VPN对该公司某重要服务器发起攻击,并利用Redis未授权访问漏洞获得权限,上传Frp代理工具、MS17-010等漏洞利用工具,进行内网横向渗透,成功攻下内网服务器、主机20余台,并利用已攻陷机器在内网中进行横向攻击。 (二) 防护建议

2. 系统漏洞造成数据泄露(一) 事件概述某日,安全应急响应团队接到某市医药公司应急请求,公司DMZ服务器区出口地址存在外连行为。 应急人员排查分析,发现对外攻击的IP为该公司内网某系统的出口地址,因该系统供应商要求对系统进行远程维护,特将服务器的3389端口映射到出口地址的3389端口。通过对IPS、负载均衡、防火墙以及服务器系统日志进行分析排查,发现内网某系统存在多个地区和国家的IP通过3389端口远程登录记录和木马文件。对该服务器系统部署文件进行排查,发现此服务器存在任意文件写入漏洞,并且发现两个Webshell后门。 经分析研判最终确定,攻击者通过内网某系统映射在公网的3389端口进行远程登录,并上传Webshell后门1,用于执行系统命令;利用该系统任意文件写入漏洞,上传Webshell后门2,用于上传任意文件,写入恶意木马文件,对外网发起异常连接,进行数据传输。 (二) 防护建议

|

相关文章:

)

网络安全应急响应典型案例-(DDOS类、僵尸网络类、数据泄露类)

一、DDOS类事件典型案例 DDOS攻击,即分布式拒绝服务攻击,其目的在于使目标电脑的网络或系统资源耗尽,使服务暂时中断或停止,导致其正常用户无法访问。CC攻击使用代理服务器向受害服务器发送大量貌似合法的请求(通常…...

【测试开发】Mq消息重复如何测试?

本篇文章主要讲述重复消费的原因,以及如何去测试这个场景,最后也会告诉大家,目前互联网项目关于如何避免重复消费的解决方案。 Mq为什么会有重复消费的问题? Mq 常见的缺点之一就是消息重复消费问题,产生这种问题的原因是什么呢…...

C++和C#程序语言的区别

一直学习C++和C#,两者之间的区别总结一下 目录 一、两种语言概述 C++语言 C#语言 二、两种语言对比 2.1运行依赖...

CentOS配置Java环境报错-bash: /usr/local/jdk1.8.0_381/bin/java: 无法执行二进制文件

CentOS配置Java环境后执行java -version时报错: -bash: /usr/local/jdk1.8.0_381/bin/java: 无法执行二进制文件原因是所使用的jdk的版本和Linux内核架构匹配不上 使用以下命令查看Linux架构: [rootlocalhost ~]# cat /proc/version Linux version 3.1…...

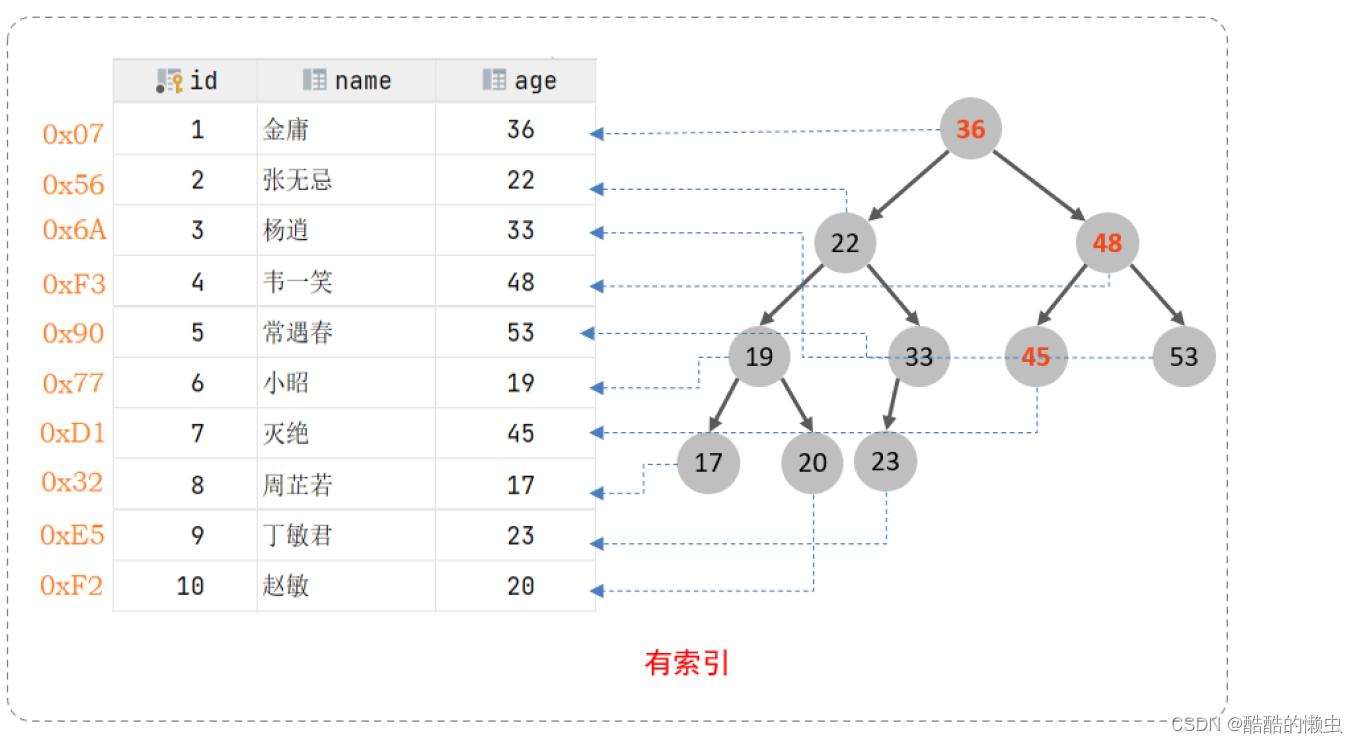

MySQL进阶 —— 超详细操作演示!!!(上)

MySQL进阶 —— 超详细操作演示!!!(上) 一、存储引擎1.1 MySQL 体系结构1.2 存储引擎介绍1.3 存储引擎特点1.4 存储引擎选择 二、索引2.1 索引概述2.2 索引结构2.3 索引分类2.4 索引语法2.5 SQL 性能分析2.6 索引使用2…...

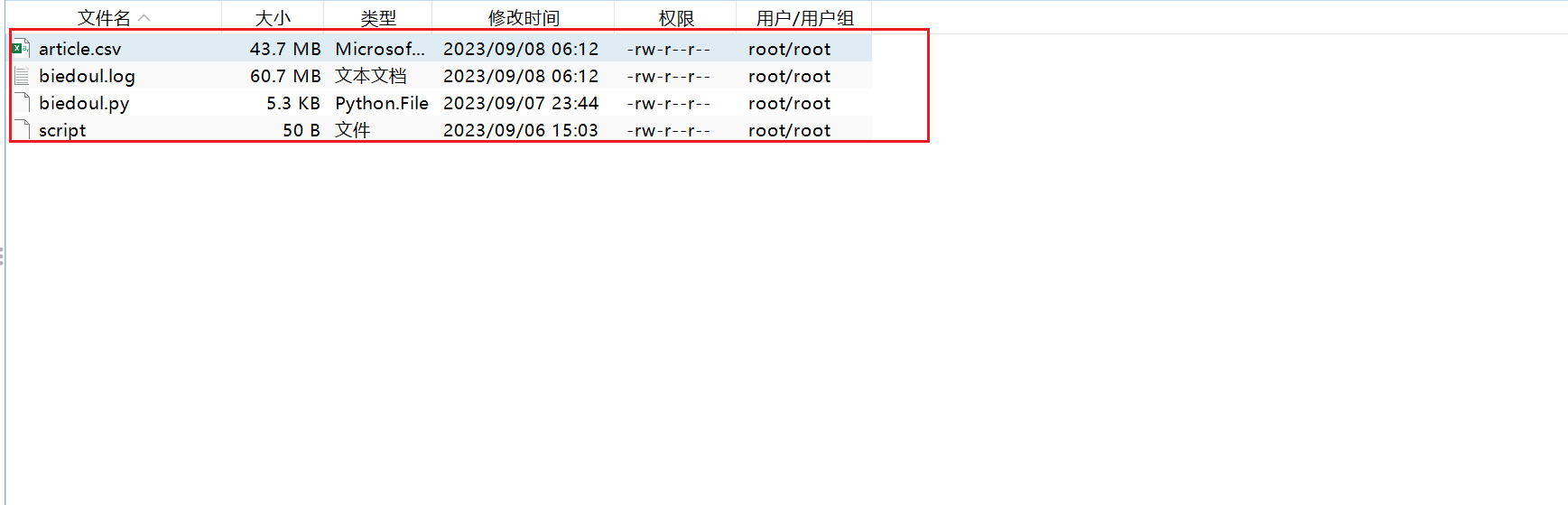

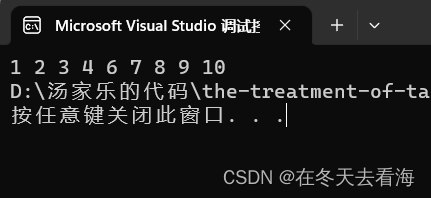

一条爬虫抓取一个小网站所有数据

一条爬虫抓取一个小网站所有数据 今天闲来无事,写一个爬虫来玩玩。在网上冲浪的时候发现了一个搞笑的段子网,发现里面的内容还是比较有意思的,于是心血来潮,就想着能不能写一个Python程序,抓取几条数据下来看看&am…...

八大排序——快速排序

Hello,大家好,今天分享的八大排序里的快速排序,所谓快速排序是一个叫霍尔的人发明,有很多人可能会觉得为什么不叫霍尔排序,其中原因就是因为它快,快速则体现了它的特点,今天我们就来讲一下快速排…...

【ES】笔记-Class类剖析

Class Class介绍与初体验ES5 通过构造函数实例化对象ES6 通过Class中的constructor实列化对象 Class 静态成员实例对象与函数对象的属性不相通实例对象与函数对象原型上的属性是相通的Class中对于static 标注的对象和方法不属于实列对象,属于类。 ES5构造函数继承Cl…...

数学建模--Seaborn库绘图基础的Python实现

目录 1.绘图数据导入 2. sns.scatterplot绘制散点图 3.sns.barplot绘制条形图 4.sns.lineplot绘制线性图 5.sns.heatmap绘制热力图 6.sns.distplot绘制直方图 7.sns.pairplot绘制散图 8.sns.catplot绘制直方图 9.sns.countplot绘制直方图 10.sns.lmplot绘回归图 1.绘图数…...

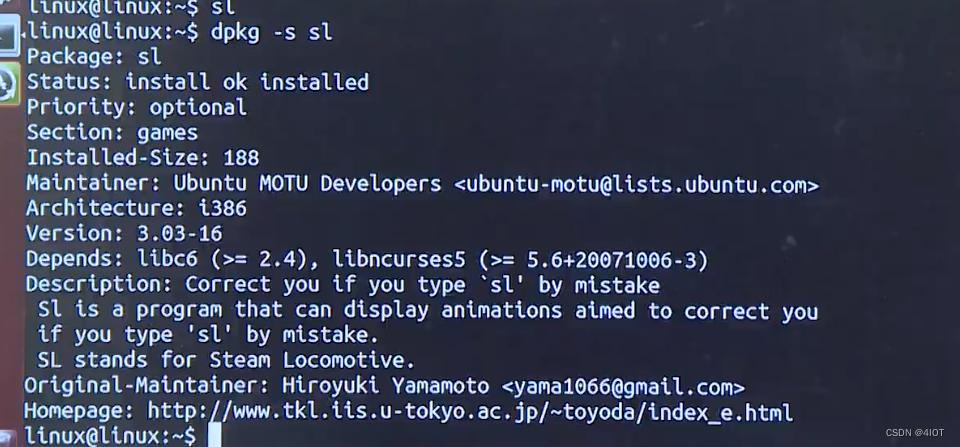

lv3 嵌入式开发-2 linux软件包管理

目录 1 软件包管理 1.1流行的软件包管理机制 1.2软件包的类型 1.3软件包的命名 2 在线软件包管理 2.1APT工作原理 2.2更新软件源 2.3APT相关命令 3 离线软件包管理 1 软件包管理 1.1流行的软件包管理机制 Debian Linux首先提出“软件包”的管理机制---Deb软件包 …...

智能小区与无线网络技术

1.1 智能小区 智能小区指的是具有小区智能化系统的小区。所谓小区智能化系统,指的是在 现代计算机网络和通信技术的基础上,将传统的土木建筑技术与计算机技术、自动 控制技术、通信与信息处理技术、多媒体技术等先进技术相结合的自动化和综…...

如何传输文件流给前端

通过链接下载图片,直接http请求然后将文件流返回 注:music.ly是一个下载tiktok视频的免费接口 https://api19-core-c-useast1a.musical.ly/aweme/v1/feed/?aweme_idxxx func (m *FileBiz) DownloadFileV2(ctx *ctrl.Context, fileLink, fileName strin…...

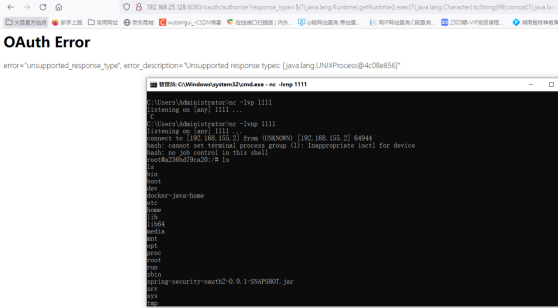

Spring Security OAuth2 远程命令执行漏洞

文章目录 一、搭建环境二、漏洞验证三、准备payload四、执行payload五、变形payload 一、搭建环境 cd vulhub/spring/CVE-2016-4977/ docker-compose up -d 二、漏洞验证 访问 http://192.168.10.171:8080/oauth/authorize?response_type${233*233}&client_idacme&s…...

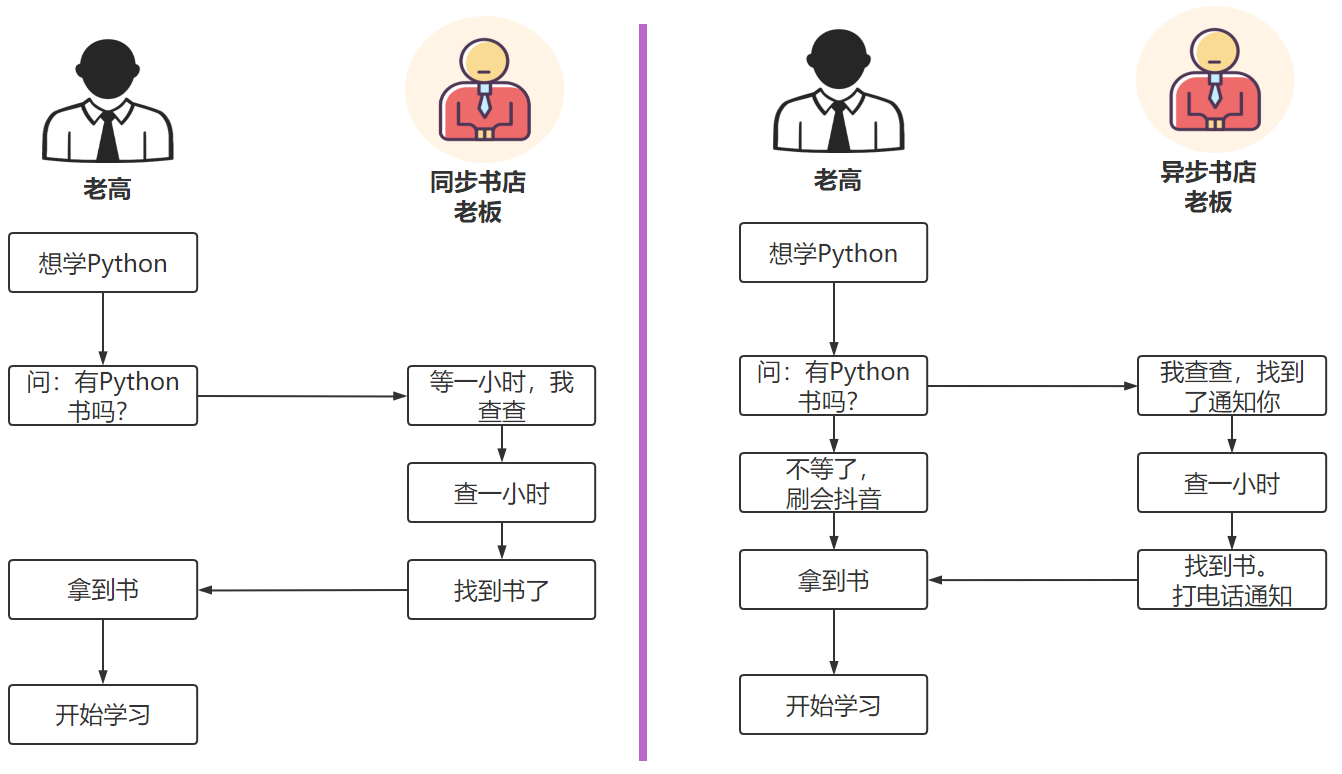

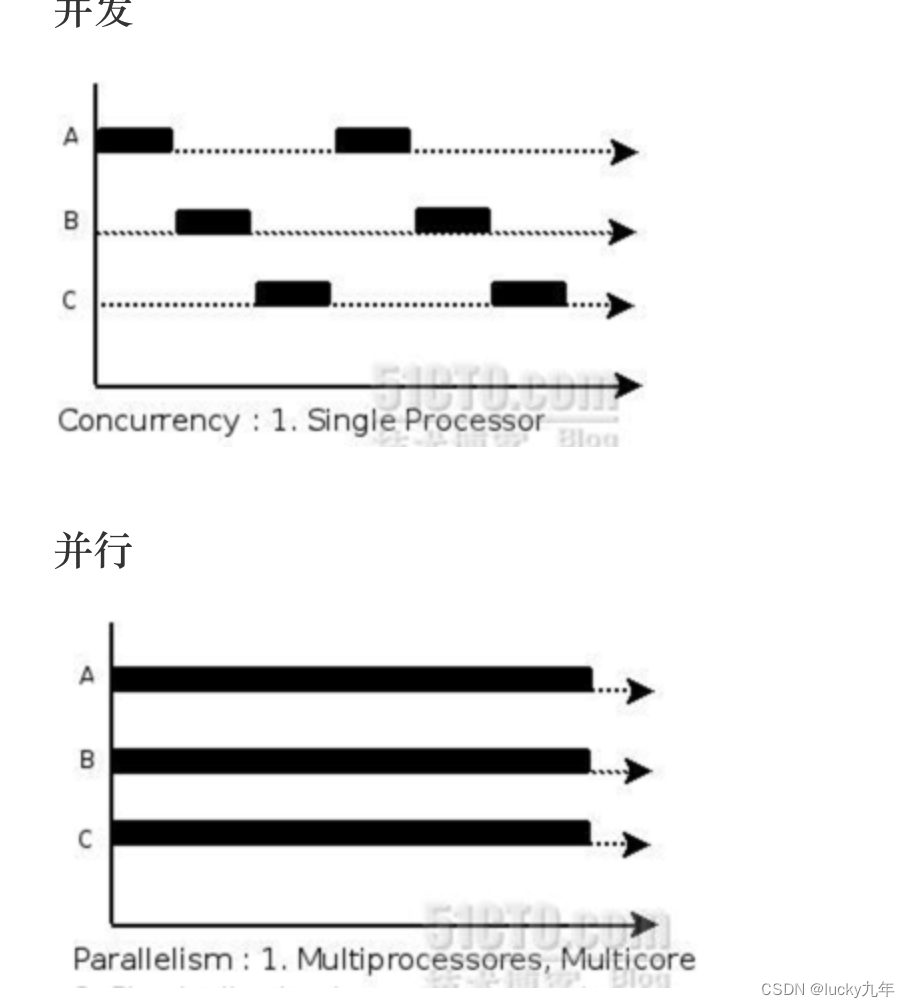

Python之并发编程介绍

一、并发编程介绍 1.1、串行、并行与并发的区别 串行(serial):一个CPU上,按顺序完成多个任务并行(parallelism):指的是任务数小于等于cpu核数,即任务真的是一起执行的并发(concurrency):一个CPU采用时间片管理方式&am…...

GO语言网络编程(并发编程)并发介绍,Goroutine

GO语言网络编程(并发编程)并发介绍,Goroutine 1、并发介绍 进程和线程 A. 进程是程序在操作系统中的一次执行过程,系统进行资源分配和调度的一个独立单位。 B. 线程是进程的一个执行实体,是CPU调度和分派的基本单位,它是比进程更…...

英语连词总结

前言 总结一些常用的英语连词,以下用法只是我希望我自己这么用。分类我可能分的不好,慢慢积累,慢慢改进。 1)表递进: firstly、secondly、thirdly、finally、af first、at the beginning、in the end、to begin with࿰…...

LeetCode 92. Reverse Linked List II【链表,头插法】中等

本文属于「征服LeetCode」系列文章之一,这一系列正式开始于2021/08/12。由于LeetCode上部分题目有锁,本系列将至少持续到刷完所有无锁题之日为止;由于LeetCode还在不断地创建新题,本系列的终止日期可能是永远。在这一系列刷题文章…...

【图论】Floyd

算法提高课笔记) 文章目录 例题牛的旅行题意思路代码 排序题意思路代码 观光之旅题意思路代码 例题 牛的旅行 原题链接 农民John的农场里有很多牧区,有的路径连接一些特定的牧区。 一片所有连通的牧区称为一个牧场。 但是就目前而言,你…...

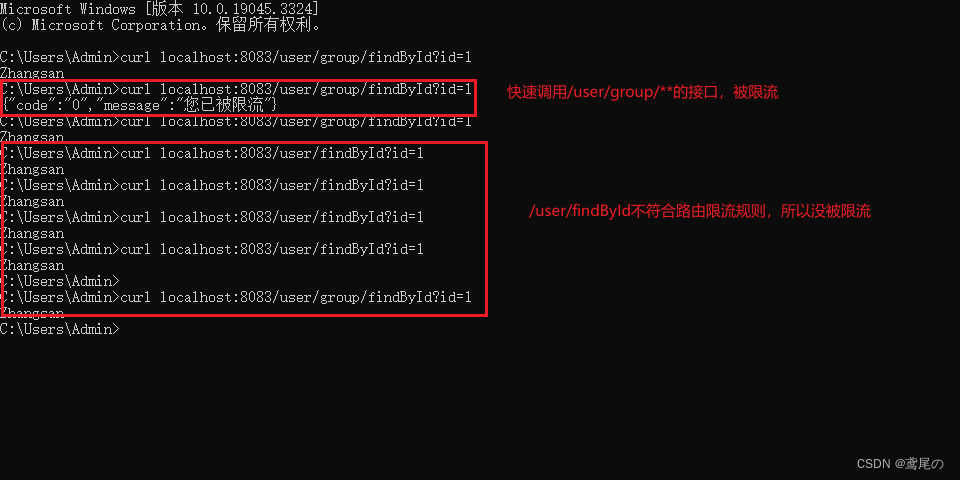

SpringCloudAlibaba Gateway(三)-整合Sentinel功能路由维度、API维度进行流控

Gateway整合Sentinel 前面使用过Sentinel组件对服务提供者、服务消费者进行流控、限流等操作。除此之外,Sentinel还支持对Gateway、Zuul等主流网关进行限流。 自sentinel1.6.0版开始,Sentinel提供了Gateway的适配模块,能针对路由(rou…...

【笔试强训选择题】Day38.习题(错题)解析

作者简介:大家好,我是未央; 博客首页:未央.303 系列专栏:笔试强训选择题 每日一句:人的一生,可以有所作为的时机只有一次,那就是现在!! 文章目录 前言一、Day…...

车载项目氛围灯功能——音乐律动

车载项目里面很多用到音乐律动,就是根据音乐的响度和频率,对应氛围灯的亮度和颜色,让人看起来跟着音乐在闪动。本文记录了从FWK的傅里叶函数获取响度和频率的方法,封装了一下工具类,留着以后使用package com.demo.func…...

KG与LLM:大模型时代的智能规划

这些文章给出的“推荐思路”可以浓缩成一句话 先用 Planner 产出 subgoal dependency acceptance criteria。再让 Router 判断每个子任务该走 向量RAG、KG、数据库还是工具。对需要关系、多跳、时序、因果的问题,用 KG / event graph 做结构化检索,而…...

Nitric常见问题解答:开发者最关心的25个问题汇总

Nitric常见问题解答:开发者最关心的25个问题汇总 【免费下载链接】nitric Nitric is a multi-language framework for cloud applications with infrastructure from code. 项目地址: https://gitcode.com/gh_mirrors/ni/nitric Nitric是一个多语言框架&…...

开源项目metabase-mcp-server:用MCP协议连接Metabase与AI智能体,实现对话式数据分析

1. 项目概述:当开源BI工具遇上AI智能体如果你和我一样,在日常工作中既要用Metabase做数据可视化看板,又要和Claude、Cursor这类AI助手打交道,那你肯定也遇到过这样的痛点:想问问AI“上个月华东区的销售额趋势”&#x…...

Selenium自动化测试常见的异常处理

在软件开发和测试领域,Selenium作为一种广泛使用的自动化测试工具,扮演着至关重要的角色。随着自动化测试的不断普及,如何在测试过程中有效捕获并处理异常,成为了每个测试工程师必须掌握的技能。本文旨在深入探讨Selenium异常处理的方法,通过丰富的案例和代码,帮助新手朋…...

从用户体验出发:手把手教你用uniapp的showLoading/showToast/showModal设计友好交互

从用户体验出发:手把手教你用uniapp的showLoading/showToast/showModal设计友好交互 在移动应用开发中,交互设计的好坏直接影响用户留存率。数据显示,超过60%的用户会因为糟糕的交互体验而卸载应用。作为开发者,我们不仅要关注功能…...

电源完整性设计:电容模型、去耦策略与测量验证实战解析

1. 电容与去耦:从概念到实战的深度解析上周我们聊了聊去耦电容在电源完整性设计中的一些基本概念和时机选择,算是开了个头。这周咱们继续深入,把这块硬骨头啃得更透一些。很多工程师,尤其是刚入行的朋友,常常觉得电容选…...

)

人工智能体共情能力模块设计与实践(下)

八、实验设计方案 8.1 数据集设计 建议构建一个多场景中文共情对话数据集。 场景分类 场景 示例 客服投诉 订单、退款、物流、系统故障 学习辅导 学不会、考试焦虑、代码报错 工作压力 加班、沟通冲突、任务失败 情绪倾诉 难过、焦虑、失落 决策支持 不知道如何选择 高风险表…...

)

从Gemini Nano到Orion Core:Google 2026 AI芯片级升级路线图(附17个真实POC性能基准数据)

更多请点击: https://intelliparadigm.com 第一章:Gemini Nano到Orion Core:Google 2026 AI芯片级演进全景图 Google 正在以空前的系统性节奏重构其AI硬件栈——从终端侧轻量模型推理引擎 Gemini Nano,到2026年即将量产的全栈自研…...

技术指标库 Pandas TA 详细使用手册

Pandas TA 详细使用手册:从入门到精通 一、简介与安装 Pandas TA 是一个专为金融时间序列分析打造的技术分析库,它扩展了 Pandas DataFrame,提供 130 种技术指标、60 种K线形态识别功能。它的核心优势在于与 Pandas 深度集成,让你…...