【笔试强训选择题】Day38.习题(错题)解析

作者简介:大家好,我是未央;

博客首页:未央.303

系列专栏:笔试强训选择题

每日一句:人的一生,可以有所作为的时机只有一次,那就是现在!!

文章目录

- 前言

- 一、Day38习题(错题)解析

- 总结

前言

今天是笔试强训38天!!!!!!!!!!!

一、Day38习题(错题)解析

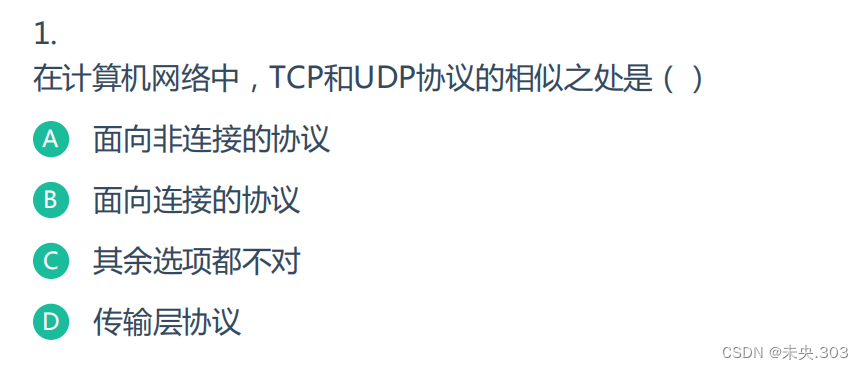

1.

解析:D

解题分析:

TCP协议:面向连接,可靠传输,面向字节流;

UDP协议︰无连接,不可靠,面向数据报;

相同点:TCP&UDP协议都是工作在传输层的协议;

2.

解析:B

题目解析:

知识点解析:

OSI各个层的功能:

应用层:针对特定应用规定各层协议、时序、表示等,进行封装。如HTTP。表示层:规定数据的格式化表示,数据格式的转换。

会话层:规定通信时序﹔数据交换的定界、同步,创建检查点等。

传输层:节点之间可靠地分发数据包。

网络层:路由(生P寻址) ; 拥塞控制。

数据链接层:检错与纠错(CRC码),多路访问,寻址。

物理层:定义机械特性,电气特性。

3.

解析:A

题目解析:

IP协议叫做网络层协议;ICMP属于网络层协议也就是IP协议。

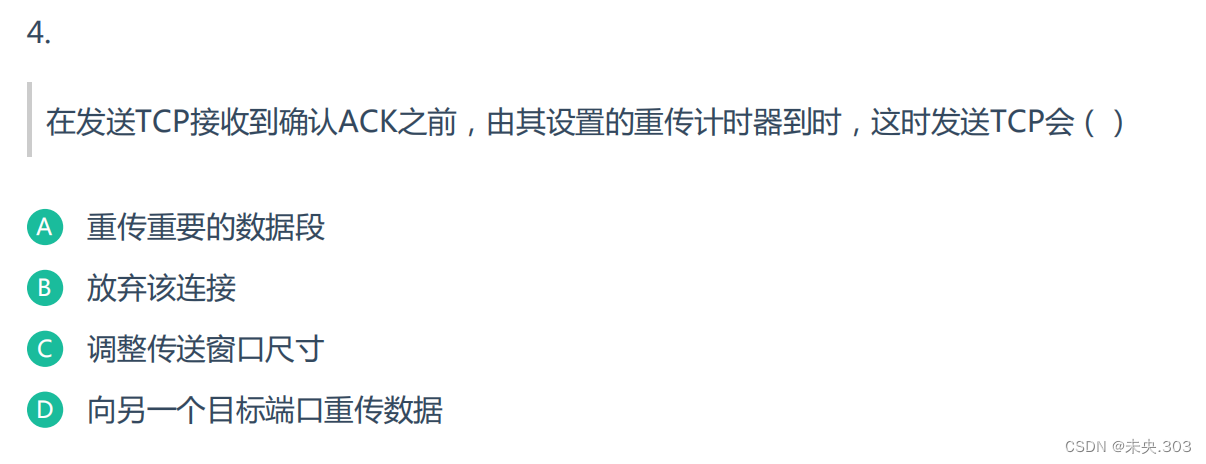

4.

解析:A

题目解析:

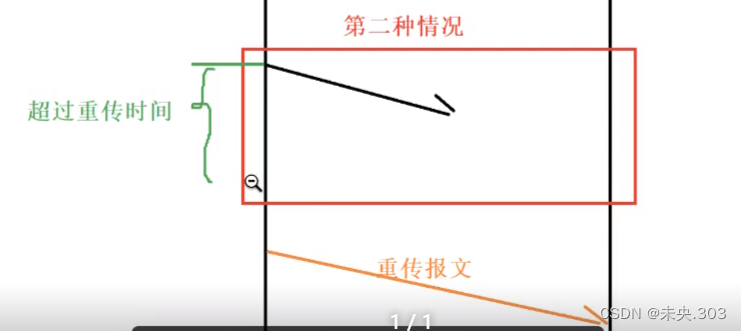

两种情况讨论:

情况1:

当接收方返回的确认ACK还没回到发送方时候,超时重传时间已经到了,所以发送方会之间进行重传报文;

情况2:

当接收方还没收到发送方的报文时候,超时重传时间已经到了,所以发送方会之间进行重传报文;

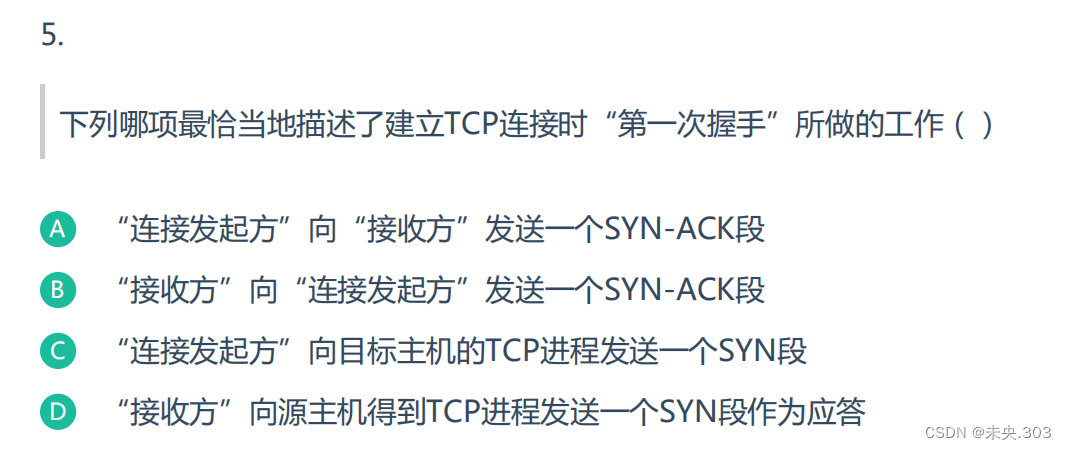

5.

解析:C

题目解析:

知识点解析:

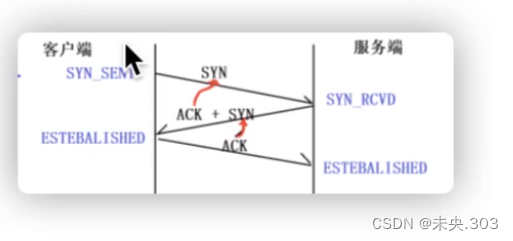

三次握手过程:

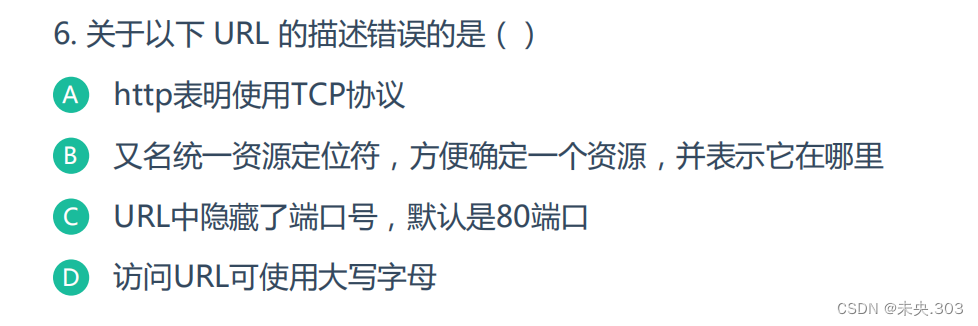

6.

解析:A

题目解析:

知识点解析:

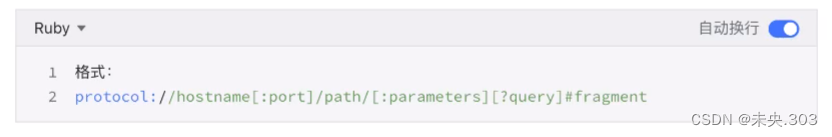

URL定义功能:

URL又名统一资源定位符,方便确定一个资源,并表示它在哪里,可以使用大写字母;

A.不知道表达什么意思,和URL有什么关系;

BCD.叙述都是正确的;

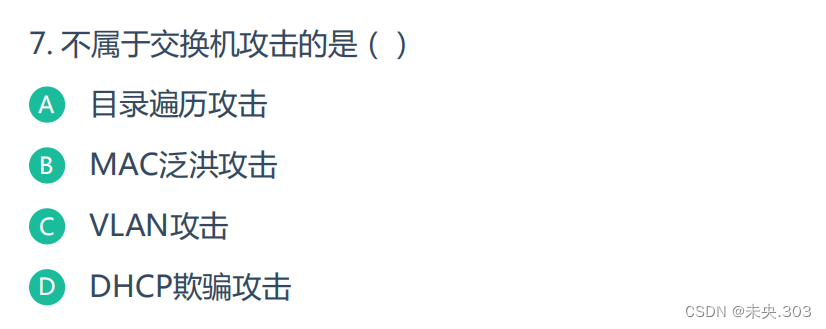

7.

解析:A

题目解析:知识点解析:

交换机攻击的5种类型:

1.VLAN跳跃攻击;2.生成树攻击;3.MAC表洪水攻击;4.ARP攻击;5.VTP攻击

DHCP攻击属于生成树攻击;

DHCP攻击:DHCP欺骗攻击就是伪造真正的DHCP服务器为客户端主机分配一个错误的IP地址;

DHCP攻击针对的目标是网络中的DHCP服务器原理是耗尽DHCP服务器所有的IP地址资源,使其无法正常提供地址分配服务。然后在网络中再架设假冒的DHCP服务器为客户端分发IP地址,从而来实现中间人攻击。

DHCP攻击原理:

DHCP没有认证机制,并不知道接收到的报文是否是同一个主机发送的,所以攻击者可以使用以下两种方式进行攻击。

1.攻击者发送大量的DHCP Discover报文,堵塞DHCP服务器处理速度,以至于瘫痪DHCP服务器。2.制造大量的伪造MAC地址来请求地址,导致DHCP服务器中的IP地址耗尽。

目录遍历攻击是HTTP所存在的一个安全漏洞,它使得攻击者能够访问受限的目录,并在Web服务器的根目录以外执行命令。不属于交换机攻击。

8.

解析:B

题目解析:

知识点解析:

RARP协议:反向地址转换协议,工作在网络层,允许局域网的物理机器从网关服务器的ARP表或者缓存上请求其IP地址;

ICMP协议︰网际报文控制协议(Internet Control Message Protocol),工作在网络层,ICMP协议用于IP主机、路由器之间传递控制消息,这里的控制消息可以包括很多种:数据报错信息、网络状况信息、主机状况信息等;

综上信息可知:DNS协议和SMTP协议属于应用层;

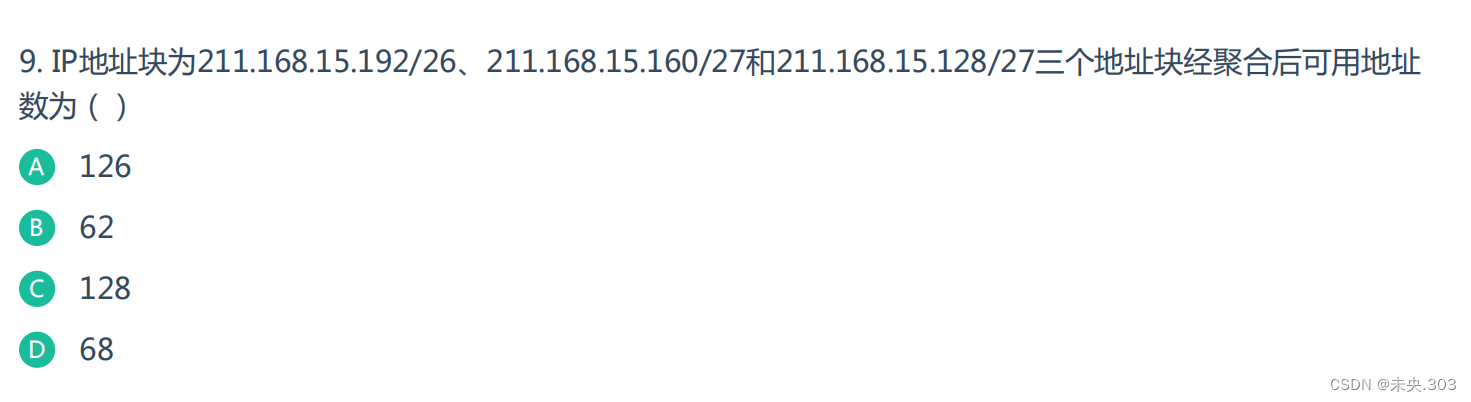

9.

解析:A

题目解析:

211.168.15.192/26;

IP地址:11010011.10101000.00001111.11000000

子网掩码:111111111 11111111 11111111 11000000

该IP地址的主机号范围使用后6个比特位;

211.168.15.160/27;

IP地址:11010011.10101000.00001111.10100000;

子网掩码:111111111 11111111 11111111 111000000;

该IP地址的主机号范围使用后5个比特位;

211.168.15.128/27;

IP地址:11010011.10101000.00001111.10000000

子网掩码:111111111 11111111 11111111 11100000

该IP地址的主机号范围使用后5个比特位

综上下来,三个IP地址从1~25位的比特位是完全相同的;

所以聚合前25位比特位,211.168.15.128/25;

该子网的网段号位211.168.15.128;

子网的范围为211.168.15.128~211.168.15.255

共有2^7个ip地址128个ip地址〈包含了网段号和广播号)

减去网段号和广播号,可以分配的ip为126个;

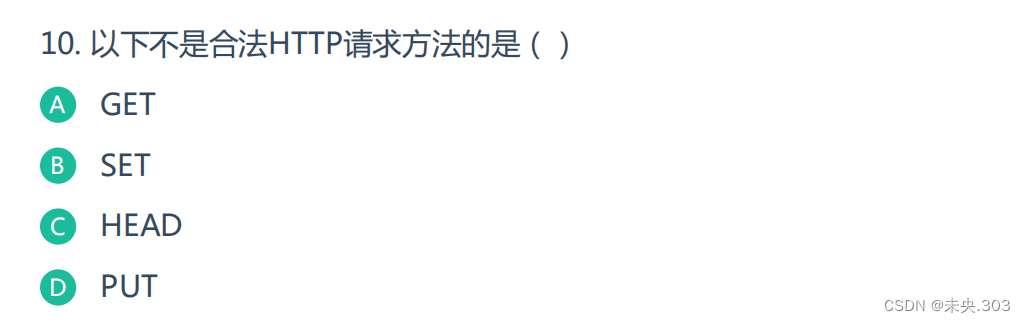

10.

解析:B

题目解析:

知识点解析:

合法的HTTP请求方法:

总结

相关文章:

【笔试强训选择题】Day38.习题(错题)解析

作者简介:大家好,我是未央; 博客首页:未央.303 系列专栏:笔试强训选择题 每日一句:人的一生,可以有所作为的时机只有一次,那就是现在!! 文章目录 前言一、Day…...

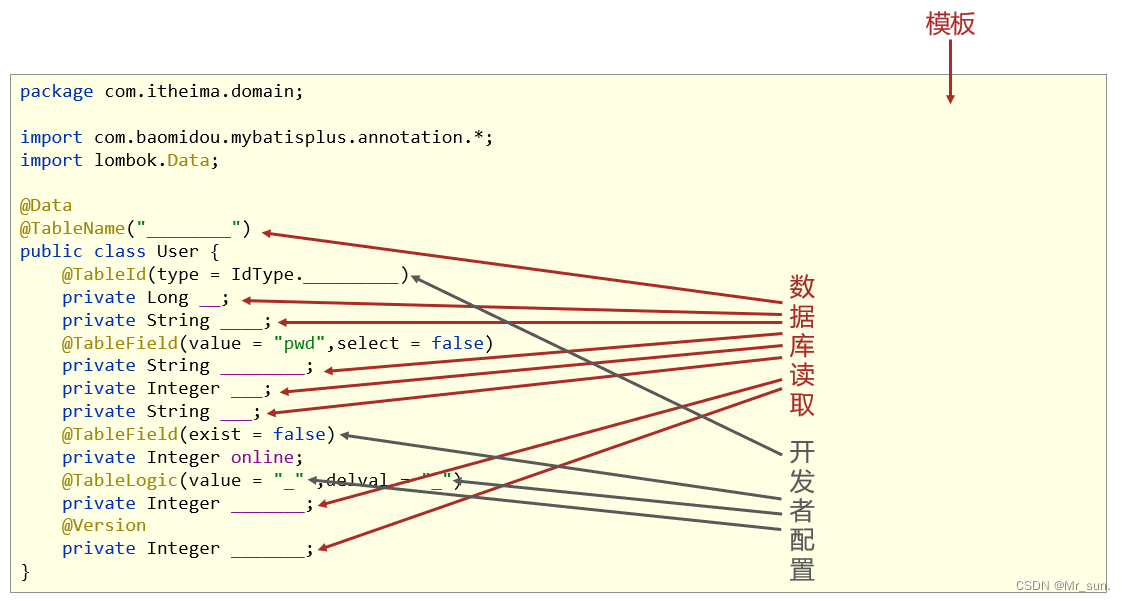

DAY08_MyBatisPlus——入门案例标准数据层开发CRUD-Lombok-分页功能DQL编程控制DML编程控制乐观锁快速开发-代码生成器

目录 一 MyBatisPlus简介1. 入门案例问题导入1.1 SpringBoot整合MyBatisPlus入门程序①:创建新模块,选择Spring初始化,并配置模块相关基础信息②:选择当前模块需要使用的技术集(仅保留JDBC)③:手…...

分光棱镜BS、PB、NPBS的区别

BS(分光棱镜):对入射偏振敏感,线偏振角度会影响分光比。若入射的是自然光或圆偏振光,则按50:50分光。分束的时候只管分能量,理想器件下出射的两路光偏振态还是原来的样子,实际工艺缺…...

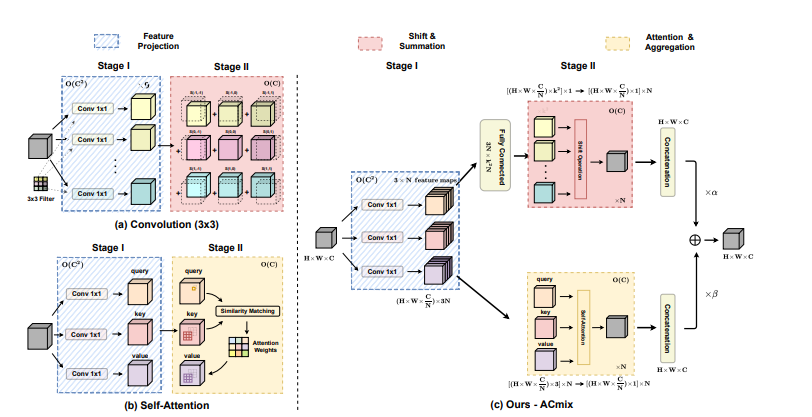

人工智能论文通用创新点(一)——ACMIX 卷积与注意力融合、GCnet(全局特征融合)、Coordinate_attention、SPD(可替换下采样)

1.ACMIX 卷积与注意力融合 论文地址:https://arxiv.org/pdf/2111.14556.pdf 为了实现卷积与注意力的融合,我们让特征图经过两个路径,一个路径经过卷积,另外一个路径经过Transformer,但是,现在有一个问题,卷积路径比较快,Transformer比较慢。因此,我们让Q,K,V通过1*1的…...

您的计算机已被[new_day@torguard.tg].faust 勒索病毒感染?恢复您的数据的方法在这里!

导言: 随着科技的迅速发展,网络空间也变得越来越危险,而勒索病毒则是网络威胁中的一个严重问题。 [ new_daytorguard.tg ].faust 勒索病毒是最新的威胁之一,采用高度复杂的加密技术,将受害者的数据文件锁定,…...

18--Elasticsearch

一 Elasticsearch介绍 1 全文检索 Elasticsearch是一个全文检索服务器 全文检索是一种非结构化数据的搜索方式 结构化数据:指具有固定格式固定长度的数据,如数据库中的字段。 非结构化数据:指格式和长度不固定的数据,如电商网站…...

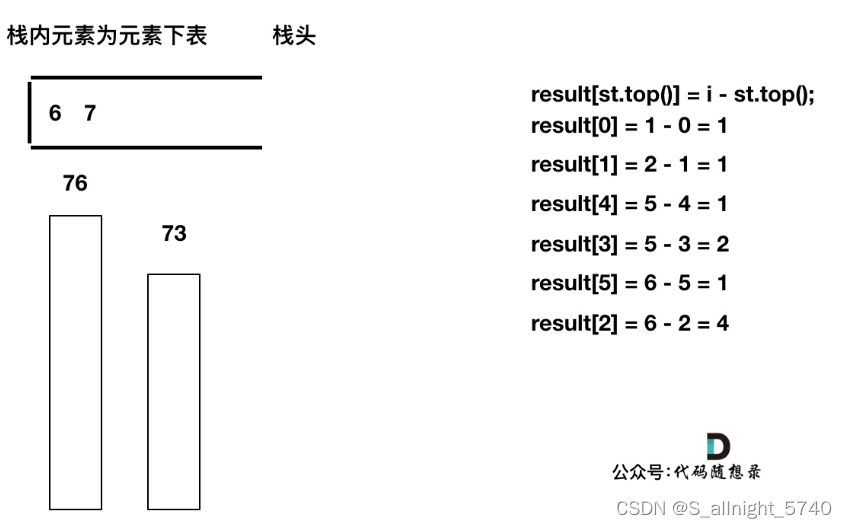

代码随想录算法训练营 day59|503.下一个更大元素II、42. 接雨水

一、503.下一个更大元素II 力扣题目链接 可以不扩充nums,在遍历的过程中模拟走两边nums class Solution { public:vector<int> nextGreaterElements(vector<int>& nums) {vector<int> result(nums.size(), -1);if (nums.size() 0) return…...

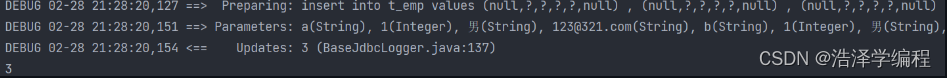

MyBatis数据库操作

文章目录 前言一、MyBatis的各种查询功能1.查询一个实体类对象2.查询一个List集合3.查询单个数据4.查询一条数据为map集合5.查询多条数据为map集合方法一方法二 6.测试类 二、特殊SQL的执行1.模糊查询2.批量删除3.动态设置表名5.添加功能获取自增的主键6.测试类 三、自定义映射…...

python flask框架 debug功能

从今天开始,准备整理一些基础知识,分享给需要的人吧 先整理个flask的debug功能,首先列举一下debug加与不加的区别,然后再上代码和图看看差异 区别: (1)加了debug后,修改js…...

《深入浅出OCR》第六章:OCR数据集与评价指标

一、OCR技术流程 在介绍OCR数据集开始,我将带领大家和回顾下OCR技术流程,典型的OCR技术pipline如下图所示,其中,文本检测和识别是OCR技术的两个重要核心技术。 1.1 图像预处理: 图像预处理是OCR流程的第一步…...

15. 线性代数 - 克拉默法则

文章目录 克拉默法则矩阵运算Hi,大家好。我是茶桁。 上节课我们在最后提到了一个概念「克拉默法则」,本节课,我们就来看看到底什么是克拉默法则。 克拉默法则 之前的课程我们一直在强调,矩阵是线性方程组抽象的来的。那么既然我们抽象出来了,有没有一种比较好的办法高效…...

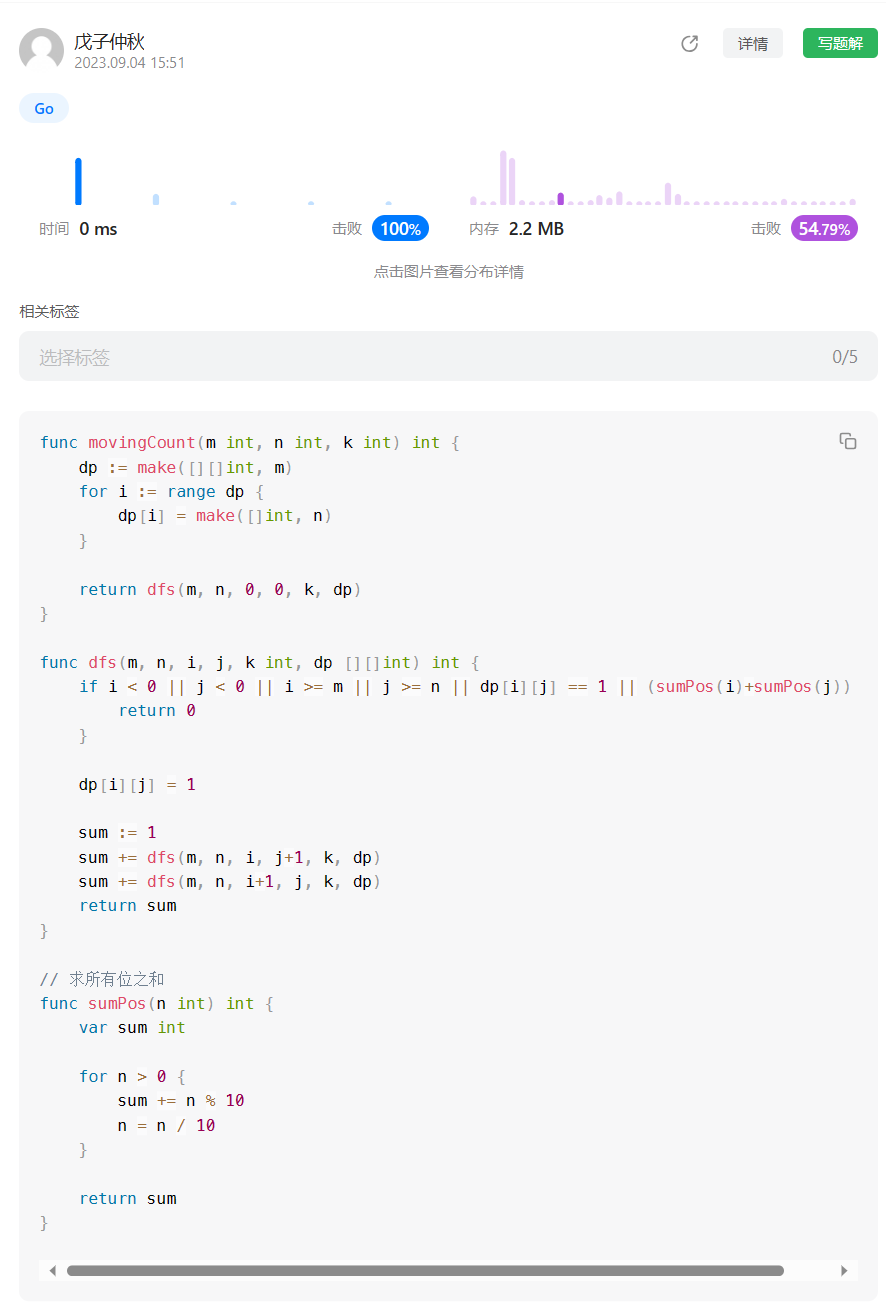

【LeetCode】剑指 Offer <二刷>(6)

目录 题目:剑指 Offer 12. 矩阵中的路径 - 力扣(LeetCode) 题目的接口: 解题思路: 代码: 过啦!!! 题目:剑指 Offer 13. 机器人的运动范围 - 力扣&#…...

jsp页面出现“String cannot be resolved to a type”错误解决办法

篇首语:小编为大家整理,主要介绍了jsp页面出现“String cannot be resolved to a type”错误解决办法相关的知识,希望对你有一定的参考价值。 jsp页面出现“String cannot be resolved to a type”错误解决办法 解决办法: 右键项目…...

【go-zero】使用自带Redis方法

yaml配置文件 RedisS:Host: Type: Pass: config增加 RedisS struct {Host stringType stringPass string}svc文件 type * struct {RedisClient *redis.Redis } func *(c config.Config) * {sqlConn : sqlx.NewMysql(c.DB.DataSource)return &*{RedisClient: redis.New(c…...

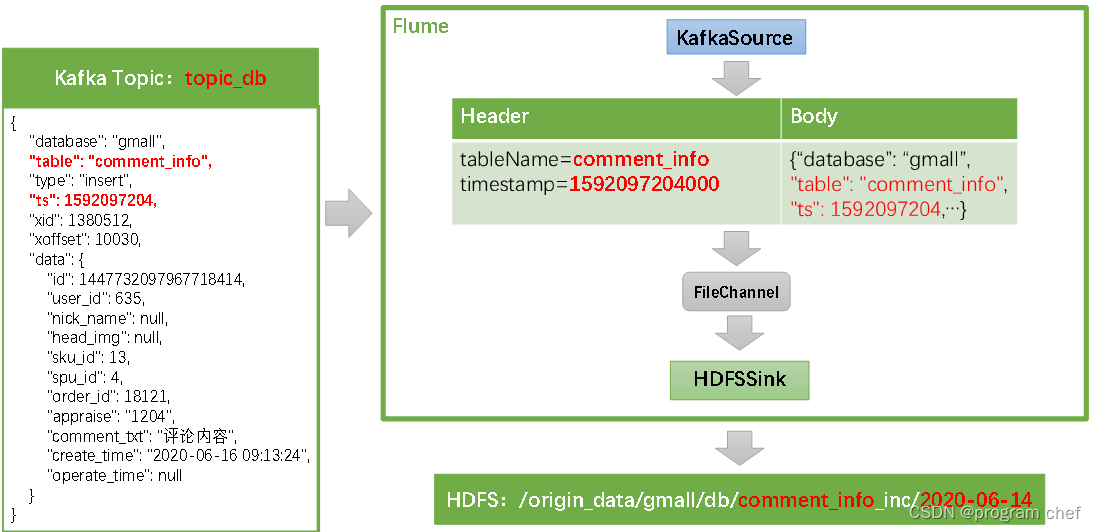

离线数仓同步数据3

业务数据_增量表数据同步 1)Flume配置概述2)Flume配置实操3)通道测试4)编写Flume启停脚本 1)Flume配置概述 Flume需要将Kafka中topic_db主题的数据传输到HDFS,故其需选用KafkaSource以及HDFSSinkÿ…...

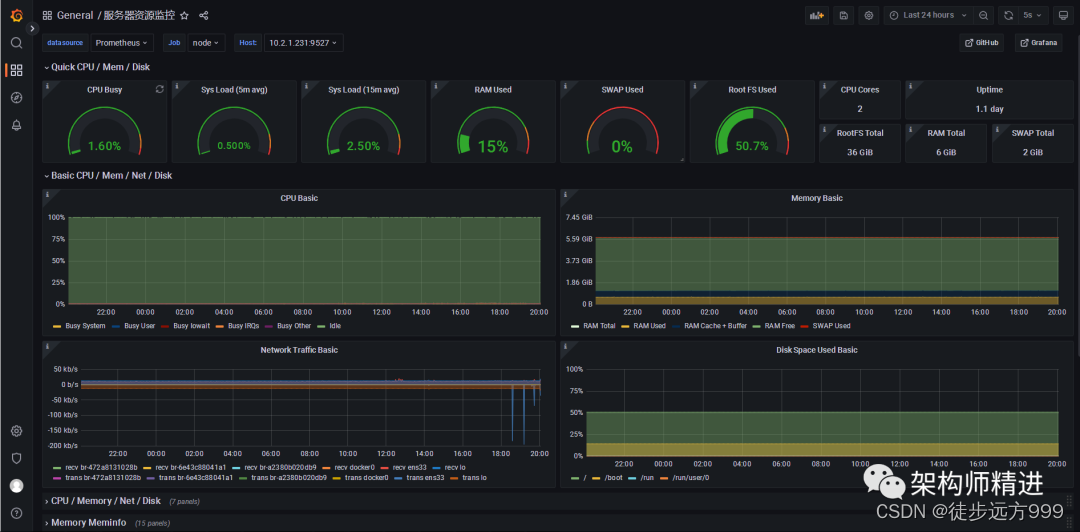

Prometheus+Grafana 搭建应用监控系统

一、背景 完善的监控系统可以提高应用的可用性和可靠性,在提供更优质服务的前提下,降低运维的投入和工作量,为用户带来更多的商业利益和客户体验。下面就带大家彻底搞懂监控系统,使用Prometheus Grafana搭建完整的应用监控系统。 …...

Spring Boot整合Log4j2.xml的问题

文章目录 问题解决参考 问题 Spring Boot整合Log4j2.xml的时候返回以下错误: Caused by: org.apache.logging.log4j.LoggingException: log4j-slf4j-impl cannot be present with log4j-to-slf4j 进行了解决。 解决 Spring Boot整合Log4j2.xml经过以下操作&#…...

代码随想录算法训练营第五十八天 | 739. 每日温度,496.下一个更大元素 I

代码随想录算法训练营第五十八天 | 739. 每日温度,496.下一个更大元素 I 739. 每日温度496.下一个更大元素 I 739. 每日温度 题目链接 视频讲解 给定一个整数数组 temperatures ,表示每天的温度,返回一个数组 answer ,其中 answe…...

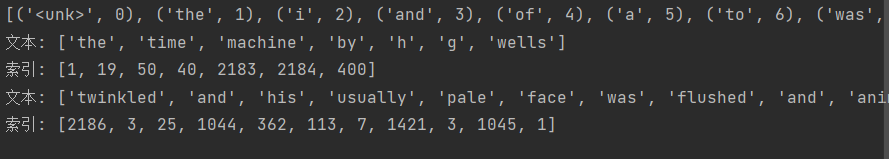

【动手学深度学习】--文本预处理

文章目录 文本预处理1.读取数据集2.词元化3.词表4.整合所有功能 文本预处理 学习视频:文本预处理【动手学深度学习v2】 官方笔记:文本预处理 对于序列数据处理问题,在【序列模型】中评估了所需的统计工具和预测时面临的挑战,这…...

2023年最佳研发管理平台评选:哪家表现出色?

“研发管理平台哪家好?以下是一些知名的研发管理软件品牌:Zoho Projects、JIRA、Trello、Microsoft Teams、GitLab。’” 企业需要不断创新以保持竞争力。研发是企业创新的核心,而研发管理平台则为企业提供了一个有效的工具来支持和管理其研发…...

CORP开源协作框架:从人治到规则驱动的自动化协作协议

1. 项目概述:一个面向未来的开源协作框架最近在折腾一个开源项目,叫CORP,全称是“Collaborative Open-source Resource Platform”。这名字听起来挺唬人,但说白了,它想解决的就是开源世界里一个老生常谈但又一直没被彻…...

用AG9311芯片DIY一个多功能Type-C扩展坞:从原理图到PCB布局的保姆级指南

用AG9311芯片DIY多功能Type-C扩展坞:从原理图到PCB布局全解析 Type-C扩展坞早已成为现代数字生活的必需品,但市面上成品往往价格高昂或功能单一。对于硬件爱好者而言,自己动手打造一款多功能扩展坞不仅能节省成本,更能深度掌握高速…...

POTS与VoIP技术演进:从电路交换到分组交换的可靠性之争与实战指南

1. 项目概述:当技术演进遭遇“顽固”的用户体验作为一名在通信行业摸爬滚打了十几年的工程师,我最近读到一篇2015年的老文章,标题挺有意思,叫《给POTS(普通老式电话服务)的心脏钉上木桩?》。作者…...

Linux端口转发到外网完全教程:iptables DNAT+SNAT实现内网服务暴露

一、什么是外网端口转发Linux端口转发到外网,是指将Linux服务器上某个端口的流量,转发到外网(公网)的另一台服务器。这样做的典型场景是:你有一台内网服务器没有公网IP,但另一台海外服务器有公网IP…...

智慧港口高风险作业AI实时监督技术实操解析

在智慧港口建设中,集装箱堆场、高风险作业的安全管控是核心重点,其中皮带运输、高风险作业(吊装、动火、高处、有限空间等)的安全保障,是港口运维的关键。当前,港口高风险作业普遍面临痛点:人工…...

MCP协议实战:用mcp-custom-dev构建AI助手专属工具链

1. 项目概述:一个为开发者赋能的MCP自定义开发工具最近在和一些做AI应用开发的朋友聊天,发现大家普遍遇到一个痛点:虽然现在大语言模型(LLM)的API调用很方便,但想把它们真正“嵌入”到自己的业务流程里&…...

MTKClient实战指南:联发科设备刷机与逆向工程全面解决方案

MTKClient实战指南:联发科设备刷机与逆向工程全面解决方案 【免费下载链接】mtkclient MTK reverse engineering and flash tool 项目地址: https://gitcode.com/gh_mirrors/mt/mtkclient MTKClient是一款专为联发科芯片设备设计的开源逆向工程与刷机工具&am…...

鸿蒙系统安装

一、下载 DevEco Studio 打开华为开发者官网,找到 DevEco Studio 6.1.0 Release 下载页面。 DevEco Studio for Windows 6.1.0.830(2.8GB) 下载。 Mac 用户可以选择对应版本(x86/ARM)。 等待下载完成,得到 .exe 安装文件。二、安装…...

基于OpenClaw的MacOS自动化AI助手:架构、配置与实战

1. 项目概述:一个为MacOS设计的自动化AI助手 最近在折腾桌面自动化,特别是想把一些高频、重复的跨应用操作给整合起来。比如,我经常需要在Telegram或WhatsApp上接收消息,然后根据内容去浏览器查资料、整理到笔记软件,或…...

离线AI教育工具开发实战:模型轻量化、边缘计算与五大应用场景

1. 项目概述:当AI导师走进离线课堂“每个学生都值得拥有一位AI导师”——这个想法听起来很美好,但在全球范围内,一个残酷的现实是:稳定、高速的网络连接并非理所当然。在许多乡村学校、资源匮乏的地区,甚至在城市里信号…...