容器编排学习(九)服务管理与用户权限管理

一 service管理

1 概述

- 容器化带来的问题

- 自动调度:在 Pod 创建之前,用户无法预知 Pod 所在的节点,以及 Pod的IP 地址

- 一个已经存在的 Pod 在运行过程中,如果出现故障,Pod也会在新的节点使用新的IP 进行部署

- 应用程序访问服务的时候,地址也不能经常变换

- 多个相同的 Pod 如何访问他们上面的服务

- Service 就是解决这些问题的方法

2 服务的自动感知

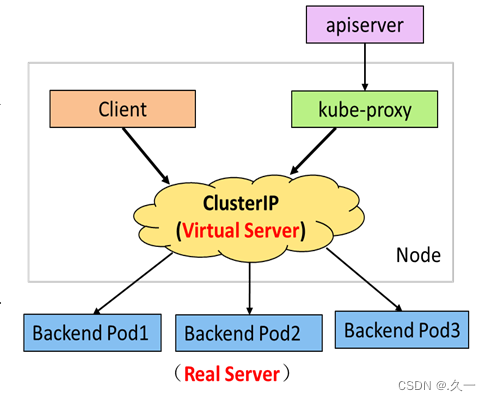

服务会创建一个 clusterIP 这个地址对应资源地址,不管pod 如何变化,服务总能找到对应的 Pod,且clusterIP保持不变

3 服务的负载均衡

如果服务后端对应多个 Pod,则会通过 IPTables/LVS 规则将访问的请求最终映射到 Pod 的容器内部,自动在多个容器间实现负载均衡

4 服务的自动发现

服务创建时会自动在内部 DNS 上注册域名

域名:<服务名称>.<名称空间>.svc.cluster.local

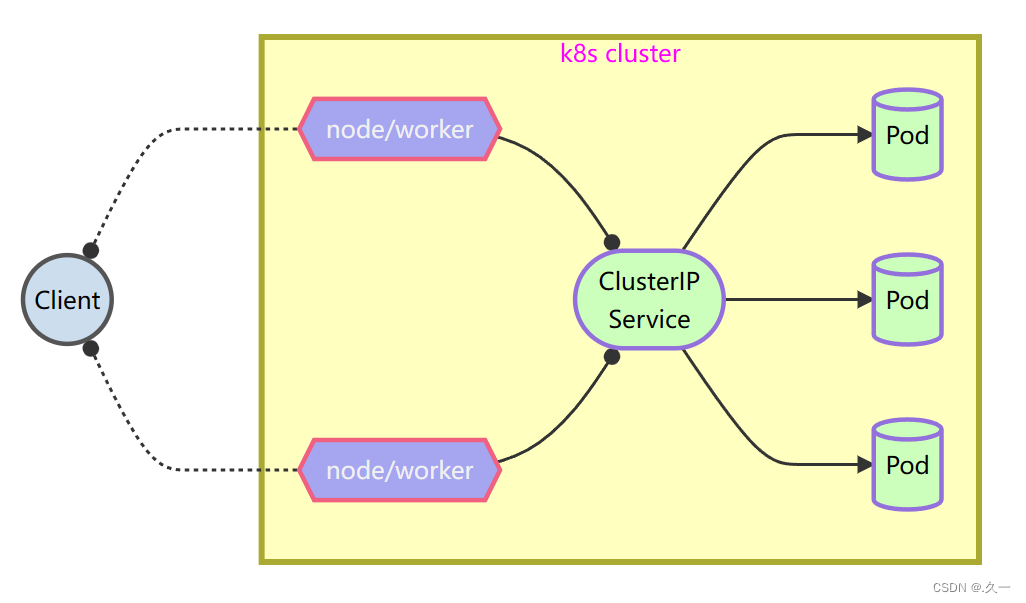

二 clusterIP 服务

1 概述

默认的 ServiceType,通过集群的内部 IP 暴露服务,选择该值时服务只能够在集群内部访问。

2 创建服务

# 资源对象模板

[root@master ~]# kubectl create service clusterip mysvc --tcp=80:80 --dry-run=client -o yaml

[root@master ~]# vim mysvc.yaml

---

kind: Service # 资源对象类型

apiVersion: v1 # 版本

metadata: # 元数据name: mysvc # 资源对象名称

spec: # 详细信息type: ClusterIP # 服务类型selector: # 选择算符app: web # Pod标签ports: # 端口- protocol: TCP # 协议port: 80 # 监听的端口targetPort: 80 # 后端服务端口********************************************

selector: app: web # 引用标签

********************************************3 域名自动注册

[root@master ~]# kubectl apply -f mysvc.yaml

service/mysvc created

[root@master ~]# kubectl get service

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

kubernetes ClusterIP 10.245.0.1 <none> 443/TCP 2d18h

mysvc ClusterIP 10.245.5.18 <none> 80/TCP 8s4 解析域名

# 安装工具软件包

[root@master ~]# dnf install -y bind-utils

# 查看 DNS 服务地址

[root@master ~]# kubectl -n kube-system get service kube-dns

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

kube-dns ClusterIP 10.245.0.10 <none> 53/UDP,53/TCP,9153/TCP 3d10h

# 域名解析测试

[root@master ~]# host mysvc.default.svc.cluster.local 10.245.0.10

Using domain server:

Name: 10.245.0.10

Address: 10.245.0.10#53

Aliases: mysvc.default.svc.cluster.local has address 10.245.5.185 创建后端应用

[root@master ~]# vim myweb.yaml

---

kind: Pod

apiVersion: v1

metadata:name: web1labels:app: web # 服务靠标签寻找后端,定义标签

spec:containers:- name: apacheimage: myos:httpd6 服务自动感知

[root@master ~]# kubectl apply -f myweb.yaml

pod/web1 created

[root@master ~]# curl http://10.245.5.18

Welcome to The Apache.7 服务的负载均衡

[root@master ~]# sed 's,web1,web2,' myweb.yaml |kubectl apply -f -

pod/web2 created

[root@master ~]# sed 's,web1,web3,' myweb.yaml |kubectl apply -f -

pod/web3 created

[root@master ~]# curl -s http://10.245.5.18/info.php |grep php_host

php_host: web1

[root@master ~]# curl -s http://10.245.5.18/info.php |grep php_host

php_host: web2

[root@master ~]# curl -s http://10.245.5.18/info.php |grep php_host

php_host: web38 服务的工作原理

-kube-proxy是在所有节点上运行的代理。可以实现简单的数据转发,可以设置更新 IPTables/LVS 规则,在服务创建时,还提供服务地址DNS自动注册与服务发现功能

9 使用服务固定IP

ClusterIP 是随机分配的,如果想使用固定IP,可以自定义,但 IP 的范围必须符合服务的 CIDR

[root@master ~]# vim mysvc.yaml

---

kind: Service

apiVersion: v1

metadata:name: mysvc

spec:type: ClusterIPclusterIP: 10.245.1.80 # 可以设置 ClusterIP,固定IPselector:app: webports:- protocol: TCPport: 80targetPort: 80 [root@master ~]# kubectl delete service mysvc

service "mysvc" deleted

[root@master ~]# kubectl apply -f mysvc.yaml

service/mysvc created

[root@master ~]# kubectl get service

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

kubernetes ClusterIP 10.245.0.1 <none> 443/TCP 2d18h

mysvc ClusterIP 10.245.1.80 <none> 80/TCP 65s端口别名

[root@master ~]# kubectl delete pod --all

pod "web1" deleted

pod "web2" deleted

pod "web3" deleted

[root@master ~]# vim mysvc.yaml

---

kind: Service

apiVersion: v1

metadata:name: mysvc

spec:type: ClusterIPclusterIP: 10.245.1.80selector:app: webports:- protocol: TCPport: 80targetPort: myhttp # 使用别名查找后端服务端口[root@master ~]# kubectl apply -f mysvc.yaml

service/mysvc configured[root@master ~]# vim myweb.yaml

---

kind: Pod

apiVersion: v1

metadata:name: web1labels:app: web

spec:containers:- name: apacheimage: myos:httpdports: # 配置端口规范- name: myhttp # 端口别名protocol: TCP # 协议containerPort: 80 # 端口号[root@master ~]# kubectl apply -f myweb.yaml

pod/web1 created

[root@master ~]# curl http://10.245.1.80

Welcome to The Apache.10 服务排错

服务 web123 的使用 web1作为后端,提供 Cluster IP 服务

---

kind: Service

apiVersion: v1

metadata:name: web123

spec:type: ClusterIPclusterIP: 192.168.1.88selector:app: apacheports:- protocol: TCPport: 80targetPort: web三 对外发布应用

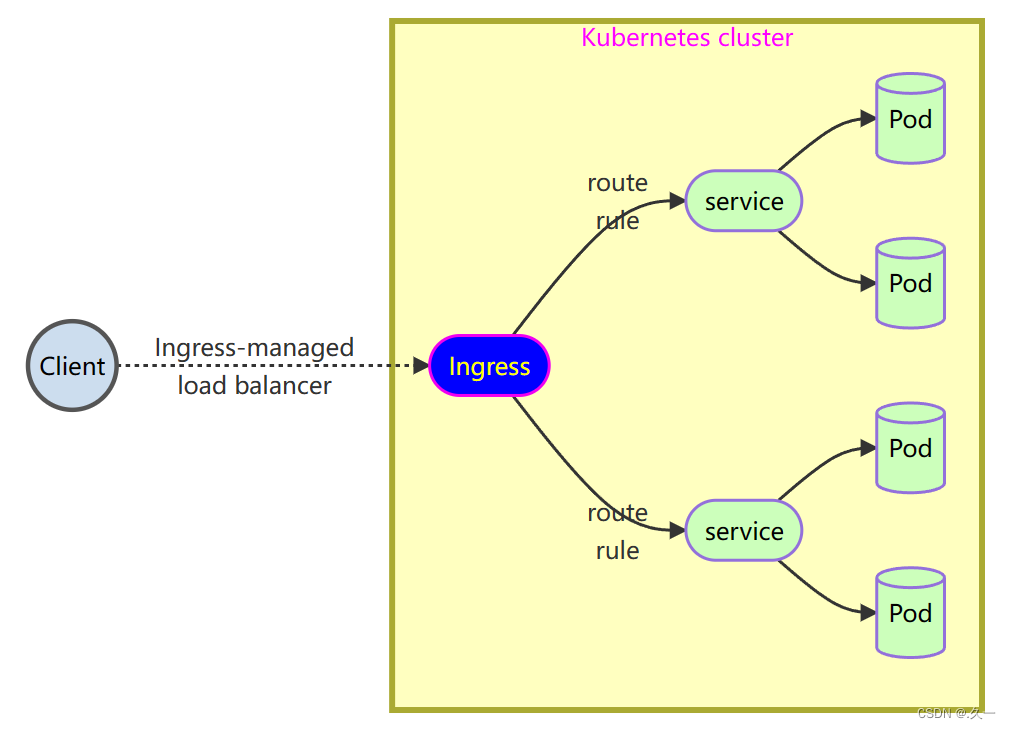

1 发布服务

clusterIP 服务可以解决集群内应用互访的问题,但外部的应用无法访问集群内的资源,某些应用需要访问集群内的资源,我们就需要对外发布服务

2 服务类型

- clusterIP:默认类型,可以实现 Pod的自动感知与负载均衡,是最核心的服务类型,但 clusterIP 不能对外发布服务,如果想对外发布服务可以使用 NodePort 或 Ingress

- NodePort:使用基于端口映射(默认值:30000-32767)的方式对外发布服务,可以发布任意服务 (四层)

- Ingress:使用Ingress 控制器(一般由 Nginx 或 HAProxy 构成)用来发布 http、https 服务 (七层)

四 nodePort 服务

对外发布服务

[root@master ~]# cp -a mysvc.yaml mysvc1.yaml

[root@master ~]# vim mysvc1.yaml

---

kind: Service

apiVersion: v1

metadata:name: mysvc1

spec:type: NodePort # 服务类型selector:app: webports:- protocol: TCPport: 80nodePort: 30080 # 映射端口号targetPort: myhttp[root@master ~]# kubectl apply -f mysvc1.yaml

service/mysvc configured

[root@master ~]# kubectl get service

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

kubernetes ClusterIP 10.245.0.1 <none> 443/TCP 5d18h

mysvc ClusterIP 10.245.1.80 <none> 80/TCP 17m

mysvc1 NodePort 10.245.1.88 <none> 80:30080/TCP 7s[root@master ~]# curl http://node-0001:30080

Welcome to The Apache.

[root@master ~]# curl http://node-0002:30080

Welcome to The Apache.

[root@master ~]# curl http://node-0003:30080

Welcome to The Apache.

[root@master ~]# curl http://node-0004:30080

Welcome to The Apache.

[root@master ~]# curl http://node-0005:30080

Welcome to The Apache.五 Ingress 服务

1 概述

Ingress 公开从集群外部到集群内服务的 HTTP 和 HTTPS路由。流量路由由 Ingress 资源上定义的规则控制。

Ingress 控制器通常由负载均衡器来实现 (Nginx、HAProxy)

2 安装控制器

安装Ingress 控制器

- Ingress 服务由(规则 + 控制器)组成

- 规则负责制定策略,控制器负责执行

- 如果没有控制器,单独设置规则无效

获取控制器镜像及资源文件的地址: https://github.com/kubernetes/ingress-nginx

# 导入镜像到私有仓库

[root@master ~]# cd plugins/ingress

[root@master ingress]# docker load -i ingress.tar.xz

[root@master ingress]# docker images|while read i t _;do[[ "${t}" == "TAG" ]] && continue[[ "${i}" =~ ^"harbor:443/".+ ]] && continuedocker tag ${i}:${t} harbor:443/plugins/${i##*/}:${t}docker push harbor:443/plugins/${i##*/}:${t}docker rmi ${i}:${t} harbor:443/plugins/${i##*/}:${t}

done# 安装控制器

[root@master ingress]# sed -ri 's,^(\s*image: )(.*/)?(.+)@.*,\1harbor:443/plugins/\3,' deploy.yaml

458: image: harbor:443/plugins/controller:v1.5.1

565: image: harbor:443/plugins/kube-webhook-certgen:v20220916-gd32f8c343

614: image: harbor:443/plugins/kube-webhook-certgen:v20220916-gd32f8c343[root@master ingress]# kubectl apply -f deploy.yaml# 通过标签指定在那台机器上发布应用

[root@master ingress]# kubectl label nodes node-0001 ingress-ready="true"

node/node-0001 labeled

[root@master ingress]# kubectl -n ingress-nginx get pods

NAME READY STATUS RESTARTS AGE

ingress-nginx-admission-create--1-lm52c 0/1 Completed 0 29s

ingress-nginx-admission-patch--1-sj2lz 0/1 Completed 0 29s

ingress-nginx-controller-5664857866-tql24 1/1 Running 0 29s3 验证后端服务

[root@master ~]# kubectl get pods,services

NAME READY STATUS RESTARTS AGE

pod/web1 1/1 Running 0 35mNAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

service/kubernetes ClusterIP 10.245.0.1 <none> 443/TCP 31h

service/mysvc ClusterIP 10.245.1.80 <none> 80/TCP 34m

service/mysvc1 NodePort 10.245.1.88 <none> 80:30080/TCP 8s[root@master ~]# curl http://10.245.1.80

Welcome to The Apache.4 配置 ingress 规则,对外发布服务

[root@master ~]# kubectl get ingressclasses.networking.k8s.io

NAME CONTROLLER PARAMETERS AGE

nginx k8s.io/ingress-nginx <none> 5m7s# 资源对象模板

[root@master ~]# kubectl create ingress mying --class=nginx --rule=nsd.tedu.cn/*=mysvc:80 --dry-run=client -o yaml

[root@master ~]# vim mying.yaml

---

kind: Ingress # 资源对象类型

apiVersion: networking.k8s.io/v1 # 资源对象版本

metadata: # 元数据name: mying # 资源对象名称

spec: # 资源对象定义ingressClassName: nginx # 使用的类的名称rules: # ingress 规则定义- host: nsd.tedu.cn # 域名定义,没有可以不写http: # 协议paths: # 访问的路径定义- backend: # 后端服务service: # 服务声明name: mysvc # 服务名称port: # 端口号声明number: 80 # 访问服务的端口号path: / # 访问的 url 路径pathType: Prefix # 路径的类型,Exact、Prefix# 发布服务

[root@master ~]# kubectl apply -f mying.yaml

ingress.networking.k8s.io/mying created

[root@master ~]# kubectl get ingress

NAME CLASS HOSTS ADDRESS PORTS AGE

mying nginx nsd.tedu.cn 192.168.1.51 80 70s# 访问验证

[root@master ~]# curl -H "Host: nsd.tedu.cn" http://192.168.1.51

Welcome to The Apache.六 web管理插件

Dashboard

<1> 概述

Dashboard 是基于网页的 Kubernetes 用户界面

Dashboard 同时展示了 Kubernetes集群中的资源状态信息和所有报错信息

你可以使用 Dashboard 将应用部署到集群中,也可以对容器应用排错,还能管理集群资源。例如,你可以对应用弹性伸缩、发起滚动升级、重启等等

Dashboard 官网地址:https://github.com/ kubernetes/dashboard

<2> 安装Dashboard

[root@master ~]# cd plugins/dashboard

[root@master dashboard]# docker load -i dashboard.tar.xz

[root@master dashboard]# docker images|while read i t _;do[[ "${t}" == "TAG" ]] && continue[[ "${i}" =~ ^"harbor:443/".+ ]] && continuedocker tag ${i}:${t} harbor:443/plugins/${i##*/}:${t}docker push harbor:443/plugins/${i##*/}:${t}docker rmi ${i}:${t} harbor:443/plugins/${i##*/}:${t}

done

[root@master dashboard]# sed -ri 's,^(\s*image: )(.*/)?(.+),\1harbor:443/plugins/\3,' recommended.yaml

193: image: harbor:443/plugins/dashboard:v2.7.0

278: image: harbor:443/plugins/metrics-scraper:v1.0.8

[root@master dashboard]# kubectl apply -f recommended.yaml

[root@master dashboard]# kubectl -n kubernetes-dashboard get pods

NAME READY STATUS RESTARTS AGE

dashboard-metrics-scraper-66f6f56b59-b42ng 1/1 Running 0 67s

kubernetes-dashboard-65ff57f4cf-lwtsk 1/1 Running 0 67s<3> 发布Dashboard服务

# 查看服务状态

[root@master dashboard]# kubectl -n kubernetes-dashboard get service

NAME TYPE CLUSTER-IP PORT(S) AGE

dashboard-metrics-scraper ClusterIP 10.245.205.236 8000/TCP 1m50s

kubernetes-dashboard ClusterIP 10.245.215.40 443/TCP 1m51s

# 获取服务资源对象文件

[root@master dashboard]# sed -n '30,45p' recommended.yaml >dashboard-svc.yaml

[root@master dashboard]# vim dashboard-svc.yaml

---

kind: Service

apiVersion: v1

metadata:labels:k8s-app: kubernetes-dashboardname: kubernetes-dashboardnamespace: kubernetes-dashboard

spec:type: NodePortports:- port: 443nodePort: 30443targetPort: 8443selector:k8s-app: kubernetes-dashboard[root@master dashboard]# kubectl apply -f dashboard-svc.yaml

service/kubernetes-dashboard configured

[root@master dashboard]# kubectl -n kubernetes-dashboard get service

NAME TYPE CLUSTER-IP PORT(S) AGE

dashboard-metrics-scraper ClusterIP 10.245.205.236 8000/TCP 5m50s

kubernetes-dashboard NodePort 10.245.215.40 443:30443/TCP 5m51s- 通过浏览器访问 Dashboard 登录页面

七 服务账号与权限

1 用户概述

<1> 用户认证

所有 Kubernetes 集群都有两类用户:由 Kubernetes 管理的服务账号和普通用户。

普通用户是以证书或秘钥形式签发,主要用途是认证和鉴权集群中并不包含用来代表普通用户账号的对象,普通用户的信息无法调用和查询。

服务账号是 Kubernetes API 所管理的用户。它们被绑定到特定的名字空间,与一组 Seret 凭据相关联,供 Pod 调用以获得相应的授权。

<2> 创建 ServiceAccount 服务账号

# 资源对象模板

[root@master ~]# kubectl -n kubernetes-dashboard create serviceaccount kube-admin --dry-run=client -o yaml

[root@master ~]# vim admin-user.yaml

---

kind: ServiceAccount

apiVersion: v1 # 版本

metadata: # 资源对象类型name: kube-admin # ServiceAccountnamespace: kubernetes-dashboard # 名称空间[root@master ~]# kubectl apply -f admin-user.yaml

serviceaccount/kube-admin created

[root@master ~]# kubectl -n kubernetes-dashboard get serviceaccounts

NAME SECRETS AGE

default 0 16m

kube-admin 0 11s

kubernetes-dashboard 0 16m<3> 获取用户token

[root@master ~]# kubectl -n kubernetes-dashboard create token kube-admin

<Base64 编码的令牌数据>

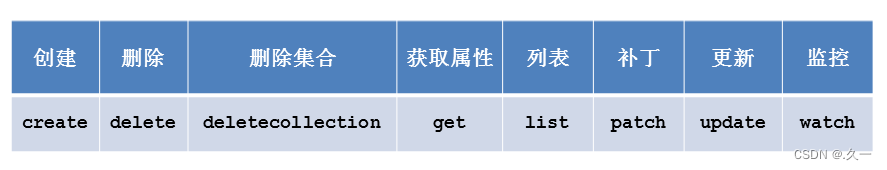

2 权限管理

<1> 角色与鉴权

如果想访问和管理 kubernetes 集群,就要对身份以及权限做验证,kubernetes 支持的鉴权模块有 Node、RBAC、ABAC、Webhook AP

- Node:一种特殊用途的鉴权模式,专门对 kubelet 发出的请求进行鉴权。

- RBAC:是一种基于组织中用户的角色来控制资源使用的方法

- ABAC:基于属性的访问控制,是一种通过将用户属性与权限组合在一起像用户授权的方法

- Webhook:是一个HTTP回调

<2> 普通角色授权

# 查询当前集群使用的鉴权方法

[root@master ~]# kubectl cluster-info dump |grep authorization-mode"--authorization-mode=Node,RBAC",# 资源对象模板

[root@master ~]# kubectl -n default create role myrole --resource=pods --verb=get,list --dry-run=client -o yaml

[root@master ~]# kubectl -n default create rolebinding kube-admin-role --role=myrole --serviceaccount=kubernetes-dashboard:kube-admin --dry-run=client -o yaml

[root@master ~]# vim myrole.yaml

---

kind: Role

apiVersion: rbac.authorization.k8s.io/v1

metadata:name: myrolenamespace: default

rules:

- apiGroups:- ""resources:- podsverbs:- get- list---

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata: name: kube-admin-role # 授权名称namespace: default

roleRef: # 关联权限apiGroup: rbac.authorization.k8s.io # 角色对象组kind: Role # 角色对象name: myrole # 角色名称

subjects: # 授权信息

- kind: ServiceAccount # 账户资源对象name: kube-admin # 账户名称namespace: kubernetes-dashboard # 账户所在的名称空间[root@master ~]# kubectl apply -f myrole.yaml

role.rbac.authorization.k8s.io/myrole created

rolebinding.rbac.authorization.k8s.io/kube-admin-role created[root@master ~]# kubectl delete -f myrole.yaml

role.rbac.authorization.k8s.io "myrole" deleted

rolebinding.rbac.authorization.k8s.io "kube-admin-role" deleted<3> RBAC 授权

RBAC 声明了四种 Kubernetes 对象:

- Role:用来在某一个名称空间内创建授权角色,创建 Role时,必须指定所属的名字空间的名

- ClusterRole:可以和 Role 相同完成授权。但属于集群范围,对所有名称空间有效。

- RoleBinding:是将角色中定义的权限赋予一个或者一组用户,可以使用 Role或ClusterRole 完成授权。

- ClusterRoleBinding 在集群范围执行授权,对所有名称空间有效,只能使用 clusterRole 完成授权

<4> 资源对象角色与作用域

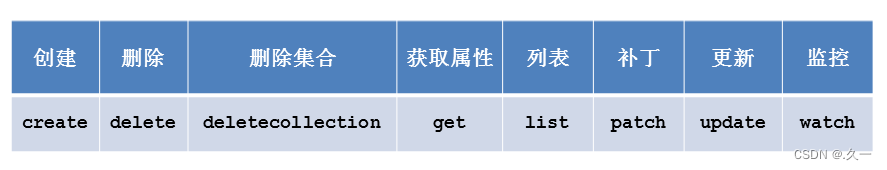

<5> 资源对象权限

<6> 自定义权限

---

kind: Role

apiVersion: rbac.authorization.k8s.io/v1

metadata:name: myrole # 角色名称namespace: default

rules: # 规则

- apiGroups: # 资源对象所属组信息- "" # 分组信息resources: # 要设置权限的资源对象- pods # 授权资源对象名称verbs: # 权限设置- get # 权限- list # 权限<7> 集群管理员权限

[root@master ~]# kubectl get clusterrole

NAME CREATED AT

admin 2022-06-24T08:11:17Z

cluster-admin 2022-06-24T08:11:17Z

... ...# 资源对象模板

[root@master ~]# kubectl create clusterrolebinding kube-admin-role --clusterrole=cluster-admin --serviceaccount=kubernetes-dashboard:kube-admin --dry-run=client -o yaml

[root@master ~]# vim admin-user.yaml

---

kind: ServiceAccount

apiVersion: v1

metadata:name: kube-adminnamespace: kubernetes-dashboard---

kind: ClusterRoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:name: kube-admin-role

roleRef:apiGroup: rbac.authorization.k8s.iokind: ClusterRolename: cluster-admin

subjects:

- kind: ServiceAccountname: kube-adminnamespace: kubernetes-dashboard[root@master ~]# kubectl apply -f admin-user.yaml

serviceaccount/kube-admin unchanged

clusterrolebinding.rbac.authorization.k8s.io/kube-admin-role created相关文章:

容器编排学习(九)服务管理与用户权限管理

一 service管理 1 概述 容器化带来的问题 自动调度:在 Pod 创建之前,用户无法预知 Pod 所在的节点,以及 Pod的IP 地址一个已经存在的 Pod 在运行过程中,如果出现故障,Pod也会在新的节点使用新的IP 进行部署应用程…...

【C刷题】day1

一、选择题 1.正确的输出结果是 int x5,y7; void swap() { int z; zx; xy; yz; } int main() { int x3,y8; swap(); printf("%d,%d\n",x, y); return 0; } 【答案】: 3,8 【解析】: 考点: ÿ…...

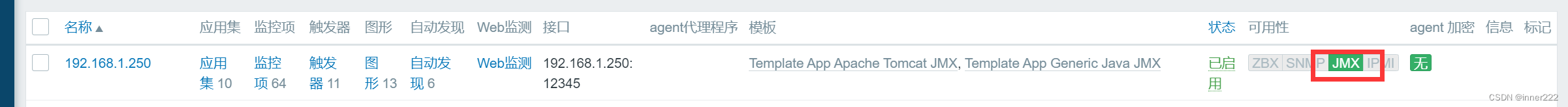

zabbix配置钉钉告警、和故障自愈、监控java

文章目录 1.配置钉钉告警server 配置web界面创建媒介给用户添加媒介测试告警 实现故障自愈功能监控Javazabbix server 安装java gateway配置 Zabbix Server 支持 Java gateway使用系统内置模板监控 tomcat 主机 1.配置钉钉告警 server 配置 钉钉告警python脚本 脚本1 cd /…...

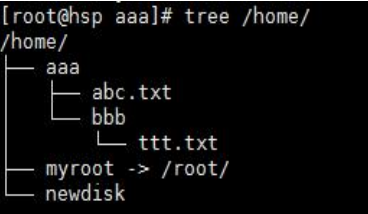

第九章 Linux实际操作——Linux磁盘分区、挂载

第九章 Linux实际操作——Linux磁盘分区、挂载 9.1 Linux分区9.1.1原理介绍9.1.2 硬盘说明9.1.3 查看所有设备搭载情况 9.2 挂载的经典案例9.2.1 说明9.2.2 如何增加一块硬盘9.2.3 虚拟机增加硬盘步骤 9.3 磁盘情况查询9.3.1 查询系统整体磁盘使用情况9.3.2 查询指定目录的磁盘…...

设计模式-解释器设计模式

文章目录 前言一、 解释器模式的结构1、抽象表达式(Abstract Expression)2、终结符表达式(Terminal Expression)3、非终结符表达式(Non-terminal Expression)4、上下文(Context)5、客…...

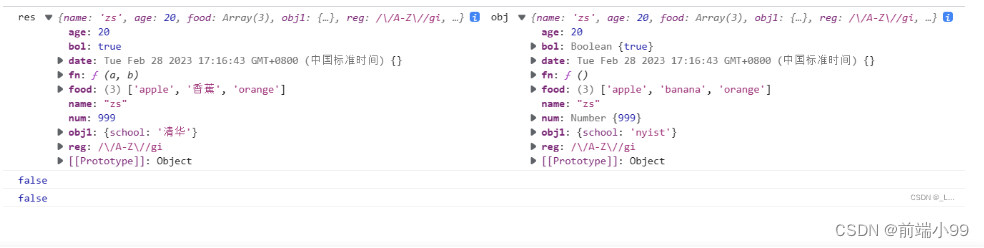

实现 js 中所有对象的深拷贝(包装对象,Date 对象,正则对象)

通过递归可以简单实现对象的深拷贝,但是这种方法不管是 ES6 还是 ES5 实现,都有同样的缺陷,就是只能实现特定的 object 的深度复制(比如数组和函数),不能实现包装对象 Number,String ࿰…...

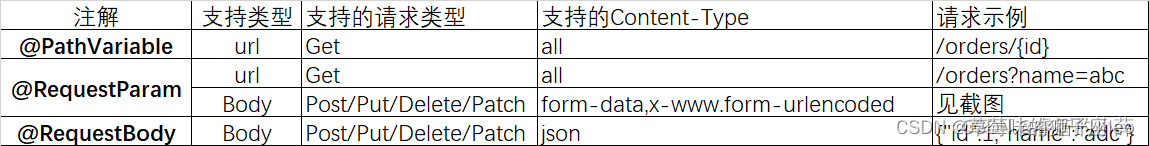

PathVariable注解

postman测试传参:http://localhost:8080/admin/employee/2 PathVariable PathVariable注解用法和作用...

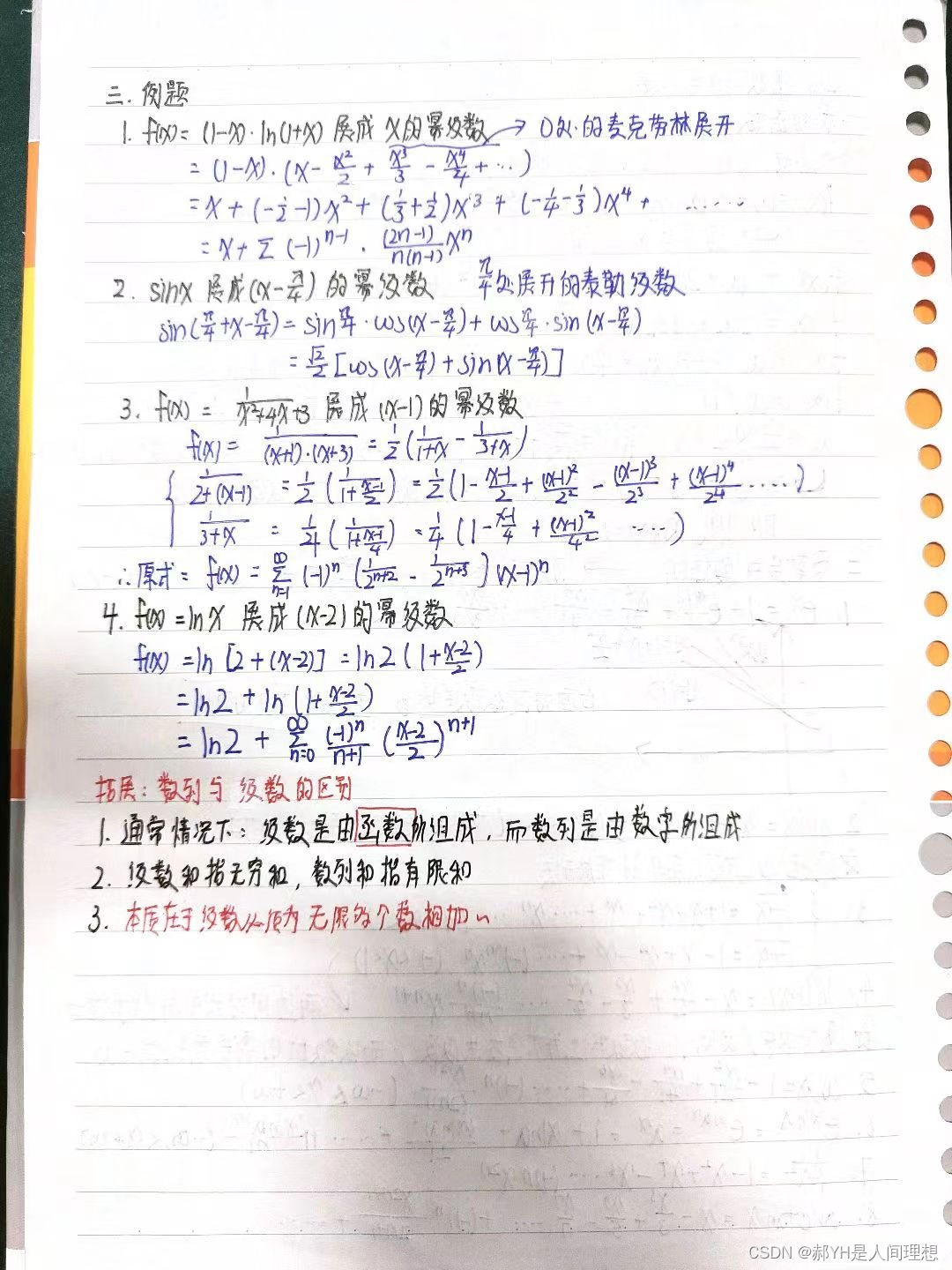

宋浩高等数学笔记(十二)无穷级数

完结,宋浩笔记系列的最后一更~ 之后会出一些武忠祥老师的错题&笔记总结,10月份就要赶紧做真题了...

使用Clipboard插件实现Vue的剪贴板功能

在Web开发中,剪贴板功能是一个常见但又非常有用的功能。通过将数据复制到剪贴板,用户可以方便地将数据粘贴到其他应用程序或网站上。在本文中,我们将介绍如何使用Clipboard插件结合Vue框架实现剪贴板功能。 Clipboard插件简介 Clipboard插件…...

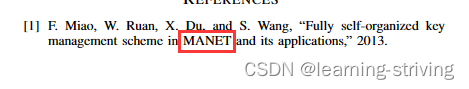

Latex参考文献中大写字母编译后自动变成了小写,如何保持原字母大写形式

一、问题 1.1 bib文件原有内容 以下参考文献中MANET为大写 inproceedings{Miao2013FullySK, title{Fully Self-organized Key Management Scheme in MANET and Its Applications}, author{Fuyou Miao and Wenjing Ruan and Xianchang Du and Suwan Wang}, year{2013} } …...

Jest单元测试相关

官方文档:jest 中文文档 1、模拟某个函数,并返回指定的结果 使用Jest测试JavaScript(Mock篇) 有这样一个需求,mock掉Math.random方法(0(包括)~1之间),使其返回指定的0…...

Scrum敏捷开发流程及关键环节

Scrum是一种敏捷开发流程,它旨在使软件开发更加高效和灵活。Scrum将软件开发过程分为多个短期、可重复的阶段,称为“Sprint”。每个Sprint通常为两周,旨在完成一部分开发任务。 在Scrum中,有一个明确的角色分工: 产…...

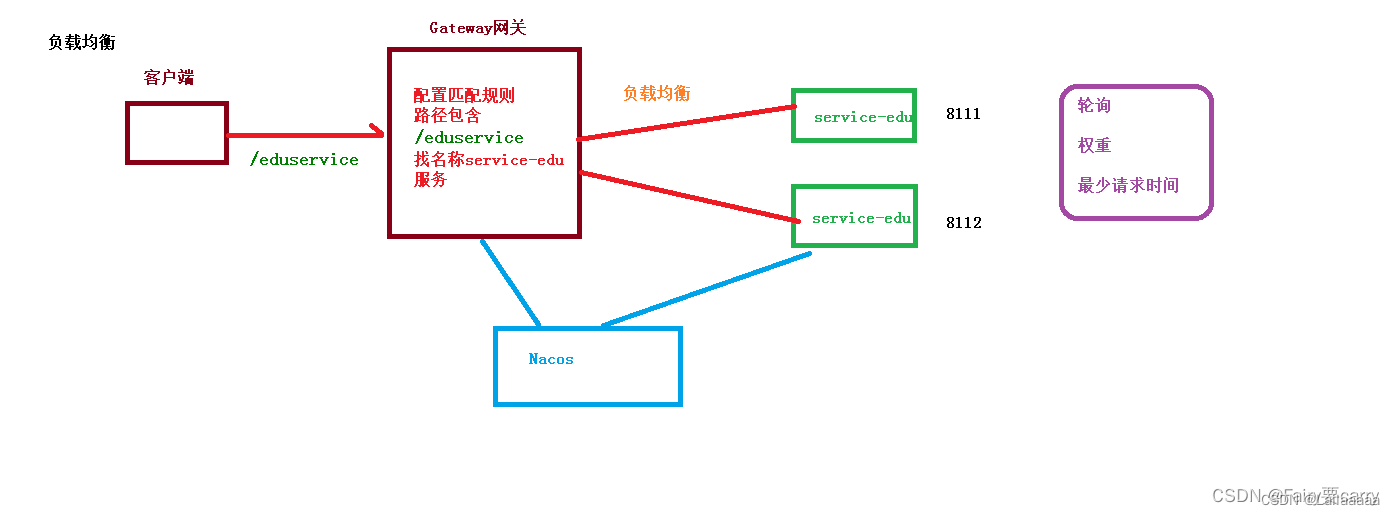

微服务04-Gateway网关

作用 身份认证:用户能不能访问 服务路由:用户访问到那个服务中去 负载均衡:一个服务可能有多个实例,甚至集群,负载均衡就是你的请求到哪一个实例上去 请求限流功能:对请求进行流量限制,对服务…...

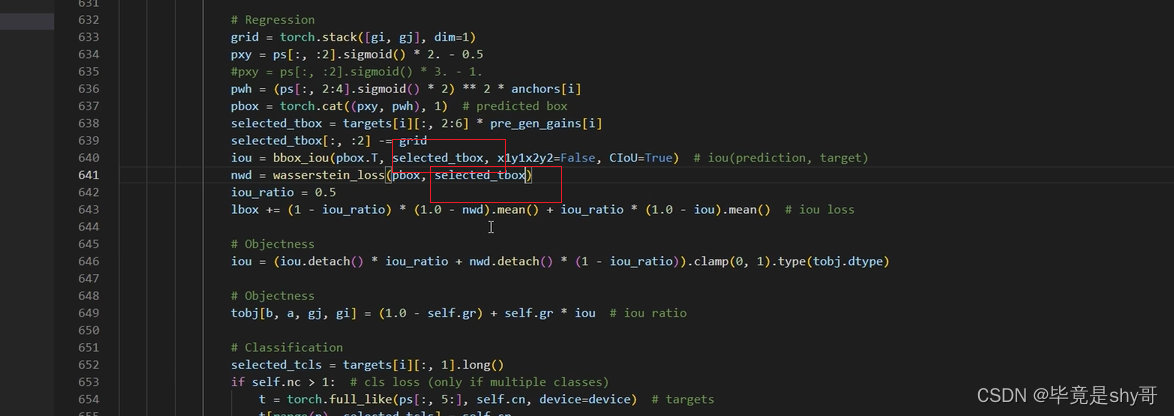

YOLOV7改进-针对小目标的NWD(损失函数)

link 1、复制这些 2、utils-loss,这里加 3、把这几行复制到utiils的loss.py 4、先对CoputerLoss类做修改 5、把那一行替换成这个 6、修改 7、iou_ration是超参,可以调,如果小目标比较多的话,这个值可以低一些,…...

计算机二级考试题库及答案

题目一:计算机网络基础 1.计算机网络的定义是什么? 计算机网络是指由通讯设备和不同类型计算机组成的计算机系统,利用传输介质,如电缆、光缆、无线等与通讯协议,实现计算机之间的信息传递和共享资源。 2. 内网和外网有什么区别…...

2023国赛高教社杯数学建模C题思路分析

1 赛题 在生鲜商超中,一般蔬菜类商品的保鲜期都比较短,且品相随销售时间的增加而变差, 大部分品种如当日未售出,隔日就无法再售。因此, 商超通常会根据各商品的历史销售和需 求情况每天进行补货。 由于商超销售的蔬菜…...

Ansible playbook简介与初步实战,实现批量机器应用下载与安装

一.Ansible playbook简介 playbook是ansible用于配置,部署,和管理被节点的剧本通过playbook的详细描述,执行其中的一些列tasks,可以让远端的主机达到预期的状态。playbook就像ansible控制器给被控节点列出的一系列to-do-list&…...

[machine Learning]强化学习

强化学习和前面提到的几种预测模型都不一样,reinforcement learning更多时候使用在控制一些东西上,在算法的本质上很接近我们曾经学过的DFS求最短路径. 强化学习经常用在一些游戏ai的训练,以及一些比如火星登陆器,月球登陆器等等工程领域,强化学习的内容很简单,本质就是获取状…...

09-JVM垃圾收集底层算法实现

上一篇:08-JVM垃圾收集器详解 1.三色标记 在并发标记的过程中,因为标记期间应用线程还在继续跑,对象间的引用可能发生变化,多标和漏标的情况就有可能发生。 这里我们引入“三色标记”来给大家解释下,把Gcroots可达…...

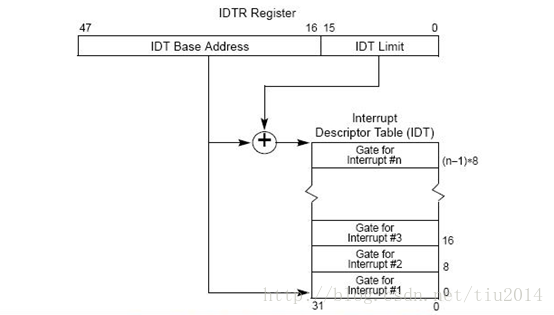

系统软件启动过程

实验一:系统软件启动过程 参考 重要文件 调用顺序 1. boot/bootasm.S | bootasm.asm(修改了名字,以便于彩色显示)a. 开启A20 16位地址线 实现 20位地址访问 芯片版本兼容通过写 键盘控制器8042 的 64h端口 与 60h端口。b.…...

Numba-SciPy:无缝集成SciPy函数到Numba JIT编译的终极指南

1. 项目概述:当高性能计算遇上科学计算库如果你在Python高性能计算领域摸爬滚打过一阵子,大概率听说过Numba这个名字。它通过即时编译(JIT)技术,让纯Python代码,尤其是那些包含大量循环和数值运算的代码&am…...

三维姿态表达:从欧拉角、旋转矩阵到四元数的工程实践

1. 三维姿态表达的基础概念 在三维空间中描述物体的姿态(orientation)是许多工程领域的核心需求,无论是卫星姿态控制、机器人运动规划,还是游戏开发中的角色动画,都需要精确的姿态表达方式。姿态描述的本质是回答一个问…...

怎么快速降AI率?答辩前1周从60%降到10%以内实操指南!

怎么快速降AI率?答辩前1周从60%降到10%以内实操指南! 答辩前 1 周拿到 AI 率 65% 报告,是什么具体场景? 周一早上 9 点。我硕士答辩定在下周一上午 9 点——还有整整 7 天。导师周日晚发消息:「答辩前再送一次维普看…...

终极Cybersources渗透测试工具大全:从Web应用到网络安全的全面覆盖指南

终极Cybersources渗透测试工具大全:从Web应用到网络安全的全面覆盖指南 【免费下载链接】cybersources A curated list of cybersecurity tools and resources. 项目地址: https://gitcode.com/gh_mirrors/cy/cybersources Cybersources是一个精心策划的网络…...

谷歌关键词搜索怎么做上去? 提升首页点击率的4个标题优化细节

某家出口企业耗费6个月将“工业水泵制造”推至搜索结果第三位。搜索控制台报表显示,该网页月度曝光量达45,000次,访客仅有540人。点击率停留在1.2%。排在第五位的同行业公司,凭借52个字符的标题,拿走月均3,200个访客。一份针对海外…...

2026年十大最佳小程序制作平台:革新数字化运营体验

小程序制作已成为企业数字化运营的重要抓手,2026年市场涌现多个高效平台。本文聚焦十大主流工具,涵盖从开发效率到生态构建的核心维度。好赞科技凭借地域精准算法领跑,亿点通科技以低代码开发见长,启帆数字突出定制化能力。各平台…...

)

告别手动填坑:用SSC工具+Excel快速搞定LAN9252 EtherCAT从站XML配置(附64点IO实例)

高效配置LAN9252 EtherCAT从站的自动化工具链实践 在嵌入式工业通信领域,EtherCAT因其卓越的实时性能被广泛采用,而LAN9252作为高性价比的从站控制器芯片,配合SPI接口成为许多开发者的首选方案。然而传统XML配置流程的复杂性往往成为项目瓶颈…...

无守护进程容器镜像构建:Tiny Builder 原理、实践与CI/CD集成指南

1. 项目概述:一个极简的容器镜像构建器最近在折腾容器化部署和CI/CD流水线时,我一直在寻找一个足够轻量、纯粹的镜像构建工具。Docker本身当然没问题,但有时候,尤其是在一些资源受限的环境(比如GitHub Actions的免费Ru…...

国产多模态新星:mPLUG-Owl全解析,从原理到落地

国产多模态新星:mPLUG-Owl全解析,从原理到落地 引言 在ChatGPT引爆文本大模型之后,多模态大模型正成为AI领域的下一个主战场。在这场全球竞赛中,国产模型的表现尤为引人注目。由阿里通义实验室推出的 mPLUG-Owl,凭借…...

星链引擎:AI 驱动的全域营销决策自动化系统技术实现

一、引言在当前数字化营销时代,企业面临着前所未有的数据爆炸和决策复杂度。一个典型的全域营销场景中,企业每天需要处理来自多个平台的数百万条用户行为数据,同时还要根据市场变化、竞品动态和用户反馈,实时调整内容策略、发布策…...