Linux网络和安全:配置、远程访问与防御指南

文章目录

- Linux 网络和安全

- 引言

- 网络配置

- IP地址配置

- 配置网络接口

- 防火墙设置

- 安全性加强

- Linux网络配置及端口管理

- 网络配置命令

- 端口管理

- 防火墙和安全性设置

- 防火墙管理工具

- 安全性设置

- Linux远程访问技术:SSH和VPN

- SSH

- VPN

- Linux软件和服务

- 网络工具

- 文件传输

- VPN技术

- 安全审计和日志管理

- 入侵检测和防御

- 软件更新和漏洞修复

- 其他安全建议

- 容器化和虚拟化

- IDS/IPS和防火墙

- 加密和数字证书

- 安全审计和合规性

- 安全教育和意识

- 总结

- python精品专栏推荐

- python基础知识(0基础入门)

- python爬虫知识

Linux 网络和安全

引言

在Linux操作系统中,网络和安全是非常重要的方面。本文将介绍一些关键内容,帮助新手理解和应用这些概念。

网络配置

IP地址配置

在Linux中,配置IP地址是连接到网络的首要步骤。可以通过编辑网络配置文件来指定静态IP地址,或者使用DHCP自动分配IP地址。

$ sudo vi /etc/network/interfaces# 静态IP地址配置示例

auto eth0

iface eth0 inet static

address 192.168.1.100

netmask 255.255.255.0

gateway 192.168.1.1

配置网络接口

配置网络接口可以允许我们设置不同的网络参数,如子网掩码、网关、DNS服务器等。

$ sudo ifconfig eth0 up # 启用网络接口

$ sudo ifconfig eth0 down # 禁用网络接口

$ sudo ifconfig eth0 192.168.1.2 # 设置IP地址

防火墙设置

防火墙可以保护我们的计算机免受网络攻击。通过配置防火墙规则,我们可以限制进出网络的数据流量。

$ sudo ufw enable # 启用防火墙

$ sudo ufw allow ssh # 允许SSH连接

$ sudo ufw allow 80/tcp # 允许HTTP访问

$ sudo ufw status # 查看防火墙状态

安全性加强

为了增强远程连接的安全性,我们可以通过以下方法进行设置。

- 使用SSH密钥登录:生成密钥对,并将公钥添加到远程主机的

~/.ssh/authorized_keys文件中。 - 禁用root用户远程登录:修改SSH配置文件

/etc/ssh/sshd_config,将PermitRootLogin设置为no。 - 使用防火墙限制远程访问:只允许特定IP地址或IP范围的主机访问SSH端口。

Linux网络配置及端口管理

在Linux中,我们可以使用一些命令和工具来配置网络和管理端口。

网络配置命令

ifconfig:显示和配置网络接口信息。ip:可以替代ifconfig,提供了更多高级功能。

$ ifconfig eth0 # 显示eth0接口信息

$ ifconfig eth0 up # 启用eth0接口

$ ifconfig eth0 down # 禁用eth0接口

端口管理

在Linux中,我们可以使用netstat命令来查看正在使用的端口。

$ netstat -tuln # 列出所有监听端口

$ netstat -tunlp # 列出所有监听端口及其进程信息

防火墙和安全性设置

防火墙管理工具

Linux中有很多防火墙管理工具可供选择,如ufw、iptables等。

$ sudo ufw enable # 启用防火墙

$ sudo ufw status # 查看防火墙状态

$ sudo ufw allow 22 # 允许SSH连接

安全性设置

为了增强系统的安全性,我们可以采取一些措施,如定期更新系统、使用复杂密码、禁用不必要的服务等。

$ sudo apt update # 更新软件包

$ passwd # 修改用户密码

$ sudo systemctl disable service-name # 禁用不必要的服务

Linux远程访问技术:SSH和VPN

SSH

SSH(Secure Shell)是一种通过加密的方式在不安全的网络上进行安全远程登录的协议。

$ ssh username@remote_host # SSH登录到远程主机

$ scp file.txt remote_host: # 使用SCP命令复制文件到远程主机

VPN

VPN(Virtual Private Network)可以通过公共网络建立私密的加密连接,实现远程访问内部网络的目的。

Linux软件和服务

在Linux中,有各种各样的软件和服务可供使用。以下是一些常见的软件和服务。

- Apache HTTP服务器:用于搭建网站。

- MySQL数据库:用于存储和管理数据。

- Samba服务器:用于在Linux和Windows之间共享文件和打印机。

- FTP服务器:用于通过FTP协议传输文件。

网络工具

除了前面提到的命令和工具外,还有一些其他常用的网络工具可以帮助您管理和调试网络连接。

ping:用于测试与目标主机之间的连通性。nslookup或dig:用于查询域名解析记录。traceroute或mtr:用于跟踪数据包的传输路径。tcpdump:用于捕获和分析网络数据包。wget或curl:用于通过HTTP或FTP协议下载文件。

文件传输

除了使用SCP命令进行文件传输外,还有其他一些可选的方法。

rsync:用于高效地同步和备份文件和目录。sftp:基于SSH协议的安全文件传输。ftp:传统的FTP协议文件传输。

VPN技术

VPN不仅可以实现远程访问内部网络,还可以增强网络安全性和隐私保护。

- OpenVPN:开源的VPN软件,支持多种操作系统和加密算法。

- WireGuard:一种现代化的、快速而安全的VPN协议。

- IPSec:一种用于建立VPN连接的网络协议套件,有多种实现方式,如StrongSwan和Libreswan。

安全审计和日志管理

为了监控和识别潜在的安全威胁,我们可以进行安全审计和日志管理。

auditd:Linux内核的审计框架,用于记录系统和应用程序的活动。logrotate:用于自动轮转日志文件,防止日志文件过大占满磁盘空间。fail2ban:用于检测恶意行为并自动封禁攻击者的工具。

入侵检测和防御

为了保护系统免受入侵,我们可以使用一些入侵检测和防御工具。

Snort:一种开源的网络入侵检测系统(NIDS)。Tripwire:用于监测系统文件的完整性和变化的入侵检测工具。FirewallD:用于配置和管理Linux系统的动态防火墙。

软件更新和漏洞修复

及时更新软件和修复漏洞是保持系统安全的重要措施。

apt或yum:包管理工具,用于更新和安装软件包。unattended-upgrades:用于自动安装系统和软件更新的工具。OpenVAS:开源的漏洞扫描器,用于检测系统中的安全漏洞。

其他安全建议

最后,以下是一些建议来加强系统和网络的安全性:

- 使用密码管理工具来生成和存储强密码。

- 启用多因素身份验证(MFA)以增加登录的安全性。

- 定期备份重要数据并将其存储在离线位置。

- 仅下载和安装可信软件来源的应用程序。

- 定期审查和更新网络设备的访问控制列表(ACL)。

当然!以下是一些进阶的Linux网络和安全知识点,供您继续学习:

容器化和虚拟化

容器化和虚拟化技术可以帮助您更好地管理和隔离应用程序和服务。

- Docker:一种流行的容器化平台,可轻松封装应用程序及其依赖项,并实现跨平台部署。

- Kubernetes:用于自动化容器操作的开源平台,可简化容器编排、扩展和管理。

- Xen 和 KVM:常用的虚拟化解决方案,可在一台物理主机上运行多个虚拟机。

IDS/IPS和防火墙

入侵检测系统(IDS)和入侵防御系统(IPS)以及防火墙是网络安全中关键的组成部分。

- Suricata 和 Snort:开源的IDS/IPS系统,用于监测和阻止网络攻击。

- pfSense 和 iptables:用于配置和管理防火墙规则和网络访问控制。

- SELinux 和 AppArmor:用于强化系统安全并限制进程的权限。

加密和数字证书

加密和数字证书可用于保护数据的机密性和完整性。

- OpenSSL:功能强大的开源加密工具包,支持各种密码算法和协议。

- Let’s Encrypt:提供免费的SSL/TLS证书,用于启用HTTPS加密连接。

- GnuPG:用于生成和管理公钥加密和数字签名的开源工具。

安全审计和合规性

安全审计和合规性检查是确保系统符合安全标准和法规的重要步骤。

- Security Information and Event Management (SIEM):集中管理和分析安全事件和日志的解决方案,如ELK Stack和Splunk。

- CIS Benchmark:由CIS(Center for Internet Security)发布的配置基线,用于评估和加固系统安全。

- PCI DSS:针对处理信用卡信息的组织制定的安全标准,以确保支付安全。

安全教育和意识

除了技术措施外,安全教育和意识培训也至关重要。

- 提供员工安全培训,教授有关密码管理、社交工程、钓鱼攻击等安全最佳实践。

- 定期进行安全演习和模拟攻击,以测试系统和人员的反应能力。

- 定期评估和更新安全策略,确保其与不断变化的威胁环境保持一致。

总结

在本篇文章中,我们探讨了Linux网络和安全的各个方面。我们从网络配置开始,学习了如何配置IP地址和网络接口,以及如何设置防火墙以保护系统安全。我们还探讨了如何加强系统的安全性,包括网络配置命令、端口管理,以及防火墙和安全性设置。

接下来我们介绍了Linux远程访问技术,主要关注SSH和VPN。我们了解了如何使用SSH进行安全的远程连接,并学习了如何设置和管理VPN以建立安全的网络连接。

然后,我们转向了Linux软件和服务,特别关注网络工具、文件传输和VPN技术。我们深入研究了各种网络工具,以及如何进行安全的文件传输和使用VPN技术保护数据传输的重要性。

在安全审计和日志管理部分,我们讨论了入侵检测和防御的重要性,以及如何进行软件更新和漏洞修复。此外,我们还提供了其他安全建议,包括容器化和虚拟化技术、IDS/IPS和防火墙、加密和数字证书,以及安全审计和合规性的重要性。

最后,我们强调了安全教育和意识的重要性,包括提供员工安全培训、定期进行安全演习和模拟攻击,以及定期评估和更新安全策略。

通过本文的学习,我们深入了解了Linux网络和安全的各个方面,并学到了保护系统和数据安全的关键技术和最佳实践。无论是网络配置、远程访问技术还是安全审计和日志管理,我们都可以采取相应的措施来加强系统安全。希望通过对这些的学习,让您在Linux网络和安全领域更加自信和熟练!

python精品专栏推荐

python基础知识(0基础入门)

【python基础知识】0.print()函数

【python基础知识】1.数据类型、数据应用、数据转换

【python基础知识】2.if条件判断与条件嵌套

【python基础知识】3.input()函数

【python基础知识】4.列表和字典

【python基础知识】5.for循环和while循环

【python基础知识】6.布尔值和四种语句(break、continue、pass、else)

【python基础知识】7.实操-用Python实现“文字PK”小游戏(一)

【python基础知识】7.实操-用Python实现“文字PK”小游戏(二)

【python基础知识】8.编程思维:如何解决问题-思维篇

【python基础知识】9.函数的定义和调用

【python基础知识】10.用函数编写程序 - 实操篇

【python基础知识】10.用Python实现石头剪刀布小游戏-函数实操篇

【python基础知识】11.如何debug -常见报错原因及排查思路 - 思维篇

【python基础知识】12.类与对象(一)

【python基础知识】12.类与对象(二)

【python基础知识】13.类与对象(三)

【python基础知识】13.类与对象(四)

【python基础知识】14.图书管理系统的搭建(类与对象实操)

【python基础知识】15.编码基础知识

【python基础知识】16.文件读写基础及操作

【python基础知识】16.“古诗默写题”的python实现(文件读写和编码-实操篇)

【python基础知识】17.模块的概念以及如何引入

【python基础知识】18.实操-使用python自动群发邮件

【python基础知识】19.产品思维以及流程图的使用 - 思维篇

【python基础知识】20.“午饭吃什么”的python实现(产品思维-实操篇)

【python基础知识】21.高效偷懒的正确打开方式-毕业篇

【python文件处理】CSV文件的读取、处理、写入

【python文件处理】Excel自动处理(使用 openpyxl)

【python文件处理】-excel格式处理

python爬虫知识

【python爬虫】1.爬虫基础知识

【python爬虫】2.网页基础知识

【python爬虫】3.爬虫初体验(BeautifulSoup解析)

【python爬虫】4.爬虫实操(菜品爬取)

【python爬虫】5.爬虫实操(歌词爬取)

【python爬虫】6.爬虫实操(带参数请求数据)

【python爬虫】7.爬到的数据存到哪里?

【python爬虫】8.温故而知新

【python爬虫】9.带着小饼干登录(cookies)

【python爬虫】10.指挥浏览器自动工作(selenium)

【python爬虫】11.让爬虫按时向你汇报

【python爬虫】12.建立你的爬虫大军

【python爬虫】13.吃什么不会胖(爬虫实操练习)

【python爬虫】14.Scrapy框架讲解

【python爬虫】15.Scrapy框架实战(热门职位爬取)

【python爬虫】16.爬虫知识点总结复习

相关文章:

Linux网络和安全:配置、远程访问与防御指南

文章目录 Linux 网络和安全引言网络配置IP地址配置配置网络接口防火墙设置安全性加强 Linux网络配置及端口管理网络配置命令端口管理 防火墙和安全性设置防火墙管理工具安全性设置 Linux远程访问技术:SSH和VPNSSHVPN Linux软件和服务网络工具文件传输VPN技术安全审计…...

如何搭建Linux环境

W...Y的主页 😊 代码仓库分享 💕 当我们想要搭建一个Linux系统,我们应该怎么使用呢? 今天我就带领大家搭建Linux系统!!! 目录 Linux环境安装 双系统(不推荐) poww…...

【解决方案】edge浏览器批量添加到集锦功能消失的解决方案

edge的集锦功能很好用,右键标签页会出现如下选项: 但在某次edge更新后,右键标签页不再出现该选项: 这里可以参考为什么我的Edge浏览器右键标签页没有“将所有标签页添加到集锦”功能? - Microsoft Community 一文提出…...

-每天学习10个方法)

JS操作字符串方法学习系列(1)-每天学习10个方法

目录 **字符串连接 (Concatenation)**:**字符串长度 (Length)**:**字符串查找 (Search)**:**字符串替换 (Replace)**:**字符串分割 (Split)**:**字符串大小写转换 (Case Conversion)**:**字符串切片 (Slice)**:**字符串删除空白 (Trim)**:**字符串检查开头和结尾 (Starts/EndsW…...

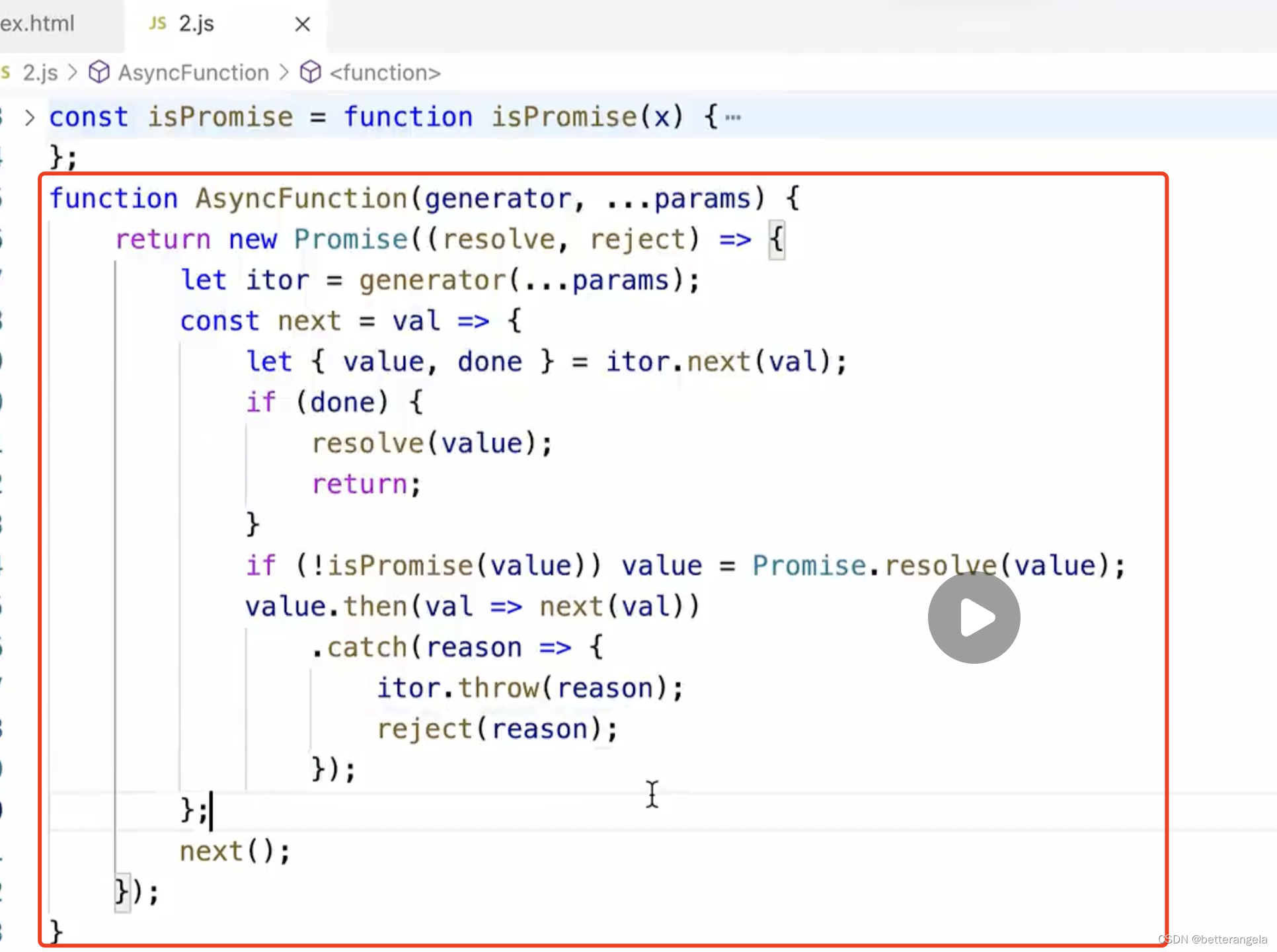

iterator和generator

iterator和generator iterator es6: let/const ...展开 迭代器 是一种机制,比如在控制台输出Iterator是没有这个类的,为不同的数据结构提供迭代循环的机制。 迭代器对象:具备next方法,next能够对你指定的数据进行迭代循环&#x…...

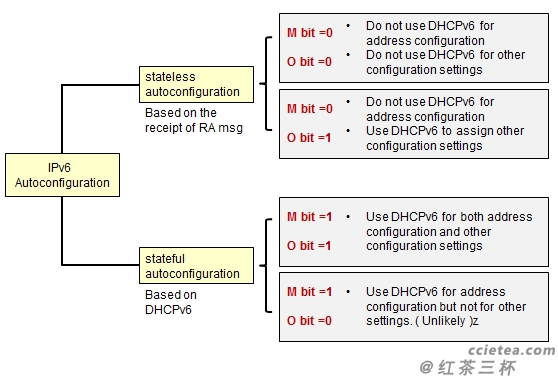

ipv6笔记及总结

1、路由器请求消息Router Solicitation和路由器通告Router Advertisement消息主要用于无状态地址的情况下,有状态的情况使用的是dhcpv6 server分配(例如:IPv6地址以及其他信息(DNS、域名等))。 2、关于IPv…...

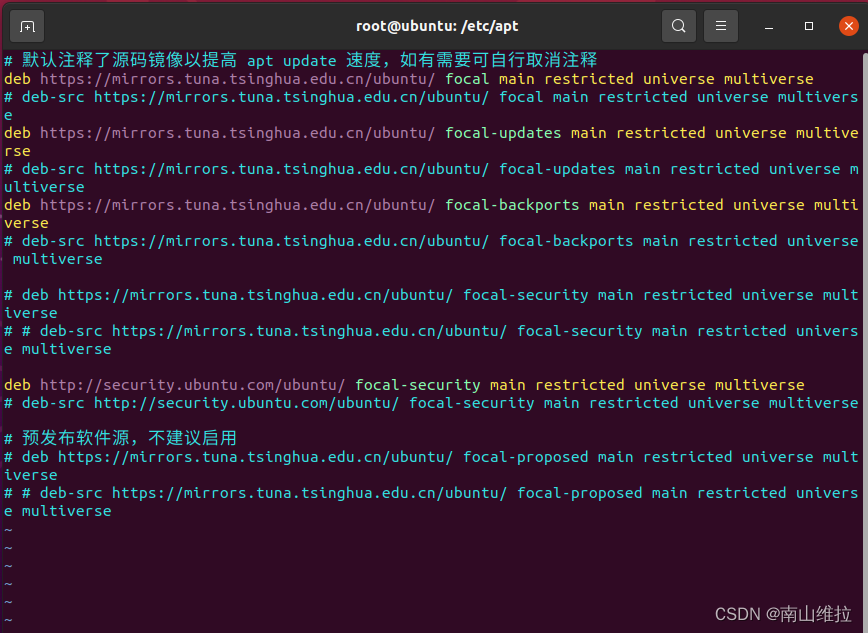

64位Ubuntu20.04.5 LTS系统安装32位运行库

背景: 在ubutu(版本为20.04.5 LTS)中运行./arm-none-linux-gnueabi-gcc -v 后提示“no such device”。 经多方查证,是ubutu的版本是64位的,而需要运行的编译工具链是32位的,因此会不兼容。 解决方法就是在…...

关于vue.config.js

关于vue.config.js 简述 vue.config.js是一个可选的配置文件,如果项目的根目录中存在这个文件,那么它就会被vue/cli-service自动加载。你也可以使用package.json中的vue字段,但是注意这种写法需要你严格遵守JSON的格式来写。 这个文件应该…...

Jupyter NoteBook 中使用 cv2.imshow 显示图片

Jupyter NoteBook 中使用 cv2.imshow 显示图片 有两种办法: 用 cv2.imshow时加入cv2.destroyAllWindows() 用 plt.imshow() 代替 cv2.imshowhttps://blog.csdn.net/kuweicai/article/details/103359299...

gpt扣款失败,openai扣款失败无法使用-如何解决gpt扣款失败的问题?

gpt扣款失败,openai扣款失败无法使用。毕竟你花了钱却无法使用你所期待的服务,这种情况确实令人不快。但是, 为什么gpt扣款失败? 可能是由于支付问题导致的扣款失败。这包括信用卡额度不足、支付信息错误等等。如果你的支付信息…...

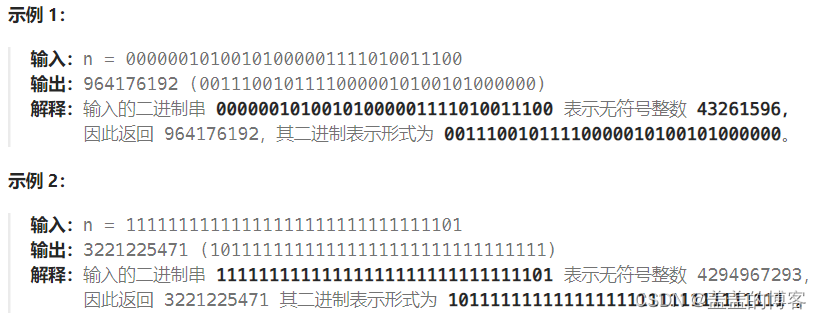

OJ练习第180题——颠倒二进制位

颠倒二进制位 力扣链接:190. 颠倒二进制位 题目描述 颠倒给定的 32 位无符号整数的二进制位。 提示: 请注意,在某些语言(如 Java)中,没有无符号整数类型。在这种情况下,输入和输出都将被指…...

SpringSecurity授权--前端进行访问控制

目录 (1)引入依赖 (2)页面 SpringSecurity可以在一些视图技术中进行控制显示效果。例如Thymeleaf中,只有登录用户拥有某些权限才会展示一些菜单 (1)引入依赖 <!--Spring Security整合Thyme…...

如何看待Unity新的收费模式?

文章目录 背景Unity的论点开发者的担忧如何看待Unity新的收费模式?1. 理解Unity的立场2. 考虑小型开发者3. 探索替代方案4. 对市场变化保持敏感5. 提高游戏质量 结论 🎉 如何看待Unity新的收费模式? ☆* o(≧▽≦)o *☆嗨~我是IT陈寒…...

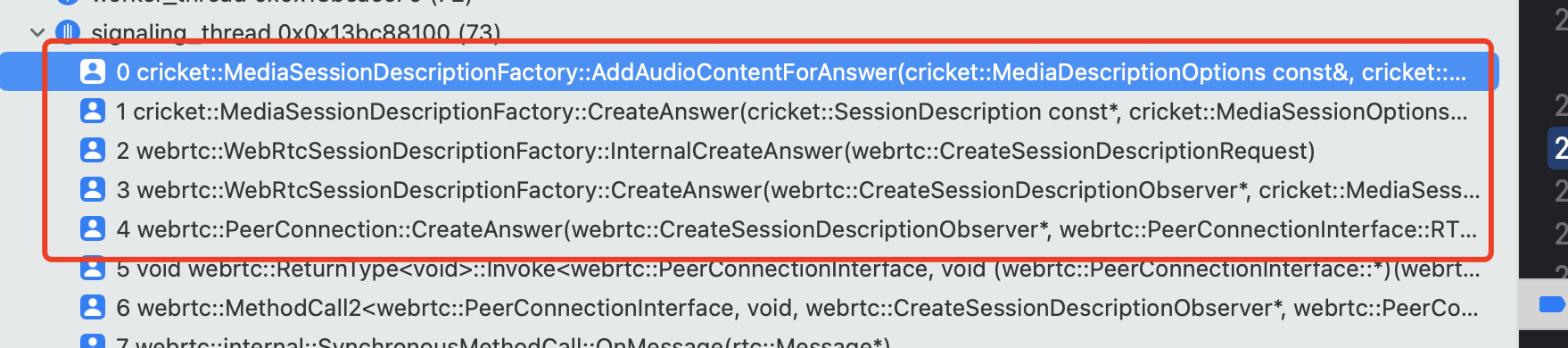

WebRTC系列--sdp协商中的answer编解码协商过程

关于createAnswer的流程在前面的文章WebRTC系列-SDP之CreateAnswer这篇文章中有详细的分析。 这篇文章主要对于MediaSessionDescriptionFactory的AddAudioContentForAnswer做详细的分析,也就是说对于音频编码的匹配也是在这个方法里实现: 首先主要的函数调用如下图: 这篇文…...

WeCanStudio工具套件介绍

直接上视频,在超燃的《天马座幻想》的背景音乐下,再次了解一下该工具套件吧。 WeCanStudio开发套件介绍...

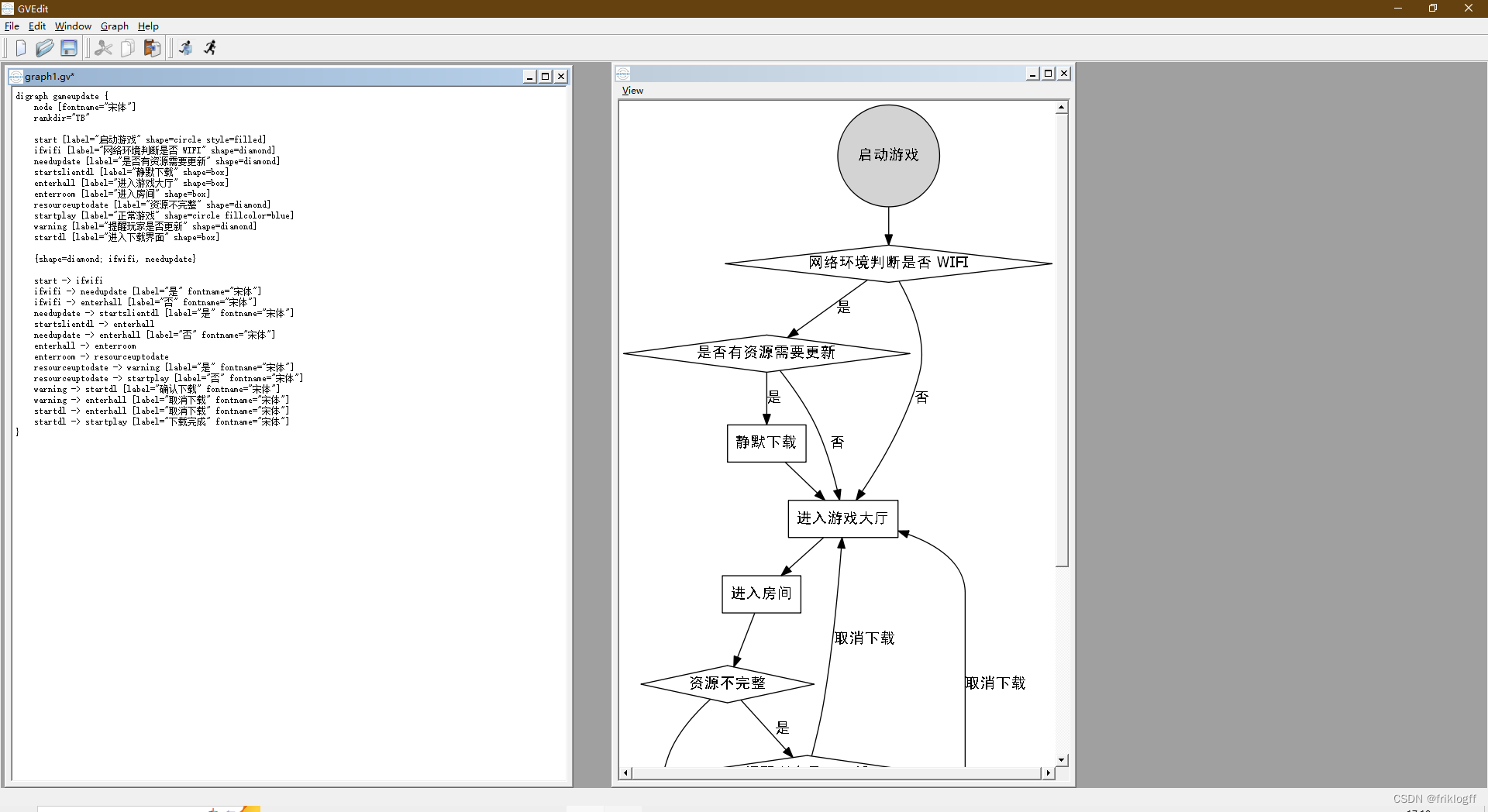

图形化思维:Graphviz和DOT语言的艺术与实践

前言 Graphviz和DOT语言是一对强大的工具,用于创建各种类型的图形,从流程图和组织结构图到网络拓扑图,无所不能。它们的灵活性和自定义性使得它们在数据可视化、系统设计、项目规划等各个领域都备受欢迎。然而,要想真正掌握Graph…...

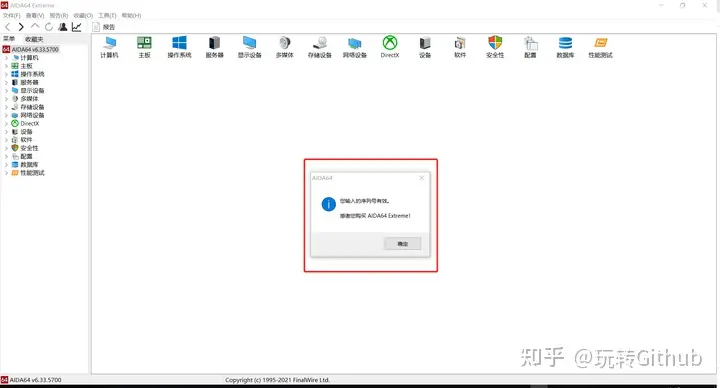

如何查看电脑详细配置、型号?这4个技巧 yyds!

知道自己电脑的配置和型号,可以更合理合适的去安装软件,避免出现电脑系统和软件不兼容问题。 了解详细配置信息可以检测一下电脑组件是否是二手的。 从解决实际问题的角度,推荐这4个技巧: 1、右键“此电脑” 2、设备管理器查看…...

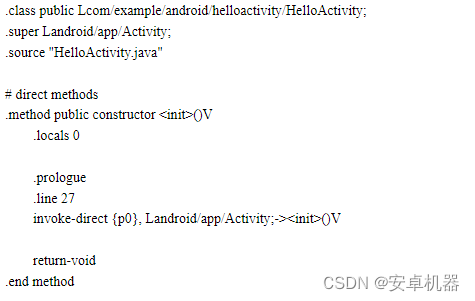

安卓机型固件系统分区的基础组成 手机启动规律初步常识 各分区的基本含义与说明

此贴为基本常识。感兴趣的友友可以了解手机的启动顺序和各模式的基本操作与意义。另外了解手机系统分区各文件夹的含义 分区说明对应贴:安卓机型固件中分区对应说明 手机开机基本启动顺序 当我们按下手机开机键的时候。基本的启动顺序为 注意:该结构图…...

php如何把数组元素反转-array_reverse使用要点

在PHP中,你可以使用array_reverse()函数来反转数组的元素顺序。该函数会返回一个新的数组,其中的元素顺序与原始数组相反。 以下是使用array_reverse()函数反转数组的示例代码: <?php $originalArray array(a, b, c, d); $reversedArr…...

【CV学习笔记】tensorrtx-yolov5 逐行代码解析

1、前言 TensorRTx(下文简称为trtx)是一个十分流行的利用API来搭建网络结构实现trt加速的开源库,作者提到为什么不用ONNX parser的方式来进行trt加速,而用最底层的API来搭建trt加速的方式有如下原因: Flexible 很容易修改模型的任意一层,删…...

Java毕业设计基于springboot+vue的校园心理健康系统

前言 在当今社会,青少年心理健康问题日益受到关注,校园作为学生成长的重要场所,构建完善的心理健康支持体系迫在眉睫。Spring Boot 校园心理健康系统应运而生,旨在为校园心理健康工作提供全方位、智能化的解决方案,助力…...

造相-Z-Image-Turbo 结合JavaScript动态网页:打造浏览器端实时AI绘图演示

造相-Z-Image-Turbo 结合JavaScript动态网页:打造浏览器端实时AI绘图演示 最近在折腾AI绘图模型部署的时候,我发现了一个挺有意思的事儿:很多朋友把模型在服务器上跑起来,测试一下生成效果,就觉得完事儿了。但怎么把这…...

Glyph镜像实测分享:低质量图片文字识别,效果出乎意料

Glyph镜像实测分享:低质量图片文字识别,效果出乎意料 1. 引言:低质量图片文字识别的挑战 在日常工作和生活中,我们经常会遇到需要从低质量图片中提取文字的场景。无论是模糊的扫描件、低分辨率的截图,还是光线不佳的…...

告别误码!深入剖析LVDS过采样数据恢复中的“时钟抖动”与“数据整型”

攻克LVDS过采样数据恢复中的时钟抖动与信号整型难题 在高速数字电路设计中,LVDS(低压差分信号)因其出色的抗干扰能力和低功耗特性,已成为板级高速数据传输的黄金标准。但当工程师们尝试通过过采样技术提升数据恢复可靠性时&#x…...

AI原生应用开发:边缘设备上的实时目标检测实现

AI原生应用开发:边缘设备上的实时目标检测实现关键词:AI原生应用开发、边缘设备、实时目标检测、计算机视觉、深度学习摘要:本文聚焦于AI原生应用开发中在边缘设备上实现实时目标检测这一重要课题。详细介绍了边缘设备实时目标检测的核心概念…...

GDAL:Windows环境下的高效安装与基础配置指南

1. Windows环境下GDAL安装全攻略 第一次接触GDAL时,我也被官网上密密麻麻的下载选项搞得头晕眼花。作为地理空间数据处理领域的"瑞士军刀",GDAL确实功能强大,但在Windows平台上的安装过程却让不少新手望而却步。别担心,…...

)

别再傻傻格式化!RC522读不出NFC卡数据?试试这几组万能密钥(附Arduino代码)

RC522读卡失败急救指南:万能密钥库与自动破解方案 当你兴奋地将RC522模块连接到Arduino,准备读取NFC卡数据时,突然发现卡片无法识别——这种挫败感我深有体会。三年前我第一次接触RFID项目时,曾因为一张价值200元的工牌被"锁…...

实战指南:在快马平台用llmfit打造适用于移动端的轻量级文本生成模型

今天想和大家分享一个实战项目:如何在移动端部署轻量级文本生成模型。最近在做新闻类App开发时,遇到一个需求——根据用户输入的关键词自动生成吸引眼球的新闻标题。由于要在手机端实时运行,模型必须足够轻量,这就引出了我们今天的…...

LM2675 DC/DC降压芯片内部电路解析与应用

1. DC/DC降压芯片LM2675内部电路深度解析1.1 芯片架构概述LM2675是一款典型的非同步模式BUCK架构DC/DC降压芯片,其核心功能是通过内部PWM控制器驱动外部功率MOS管,配合外部二极管实现高效电压转换。芯片内部集成了完整的控制环路,通过FB引脚检…...

STM8/STM32 GPIO触摸按键实现与优化

基于STM8/STM32的GPIO触摸按键实现技术解析1. 触摸按键技术概述1.1 传统方案与MCU实现对比在消费类电子产品中,触摸按键的实现通常有两种主流方案:专用触摸IC方案:集成度高但成本较高MCU GPIO方案:利用通用微控制器实现࿰…...