kotlin aes 加密解密

文章目录

- 1. key填充

- 2. 加密

- 3. 解密

1. key填充

aes算法对key的字节数有要求 所以对输入的key要做填充处理

fun fillKey(key: String): ByteArray {val random = SecureRandom.getInstance("SHA1PRNG")random.setSeed(key.toByteArray())val generator = KeyGenerator.getInstance("AES")generator.init(random)return generator.generateKey().encoded

}

2. 加密

fun ktAes(key: String, source: String): String {val keyBytes = fillKey(key)return Aes(keyBytes).encryptBase64(source)

}

3. 解密

fun ktDeAes(key: String, source: String): String {val keyBytes = fillKey(key)return Aes(keyBytes).decryptStr(source)

}

相关文章:

kotlin aes 加密解密

文章目录 1. key填充2. 加密3. 解密 1. key填充 aes算法对key的字节数有要求 所以对输入的key要做填充处理 fun fillKey(key: String): ByteArray {val random SecureRandom.getInstance("SHA1PRNG")random.setSeed(key.toByteArray())val generator KeyGenerato…...

sqlite3的lib和头文件在哪下载 2023/9/19 上午10:46:43

2023/9/19 上午10:46:43 sqlite3的lib和头文件在哪下载 2023/9/19 上午10:46:54 你可以从SQLite官方网站下载SQLite的lib和头文件。请按照以下步骤进行操作: 打开SQLite官方网站:https://www.sqlite.org/index.html 在页面上方的菜单中选择 “Download”(下载)。 在下载…...

磁通量概述

磁通量指的是设在磁感应强度为B的匀强磁场中,有一个面积为S且与磁场方向垂直的平面,磁感应强度B与面积S的乘积,叫做穿过这个平面的磁通量,简称磁通(Magnetic Flux)。标量,符号“Φ”。在一般情况…...

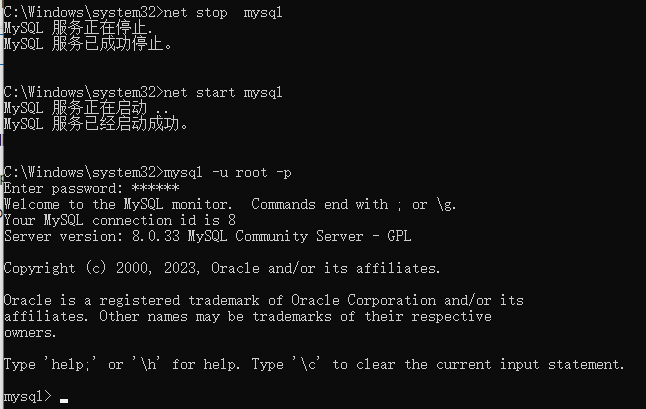

MySql 终端常用指令

一、开发背景 利用数据库实现数据的增删改查 二、开发环境 Window10 mysql-8.0.33-win64 三、实现步骤 1、管理员模式打开终端 2、登录数据库(停止 开启 登录) 具体指令参考 MySql 安装篇 …...

【React-hooks篇幅】自定义hooks

首先得了解自定义 Hooks 跟普通函数区别在于哪里? Hooks 只应该在 React 函数组件内调用,而不应该在普通函数调用。Hooks 能够调用诸如 useState、useEffect、useContext等,普通函数则不能。由此可以通过内置的Hooks等来获得Firber的访问方式…...

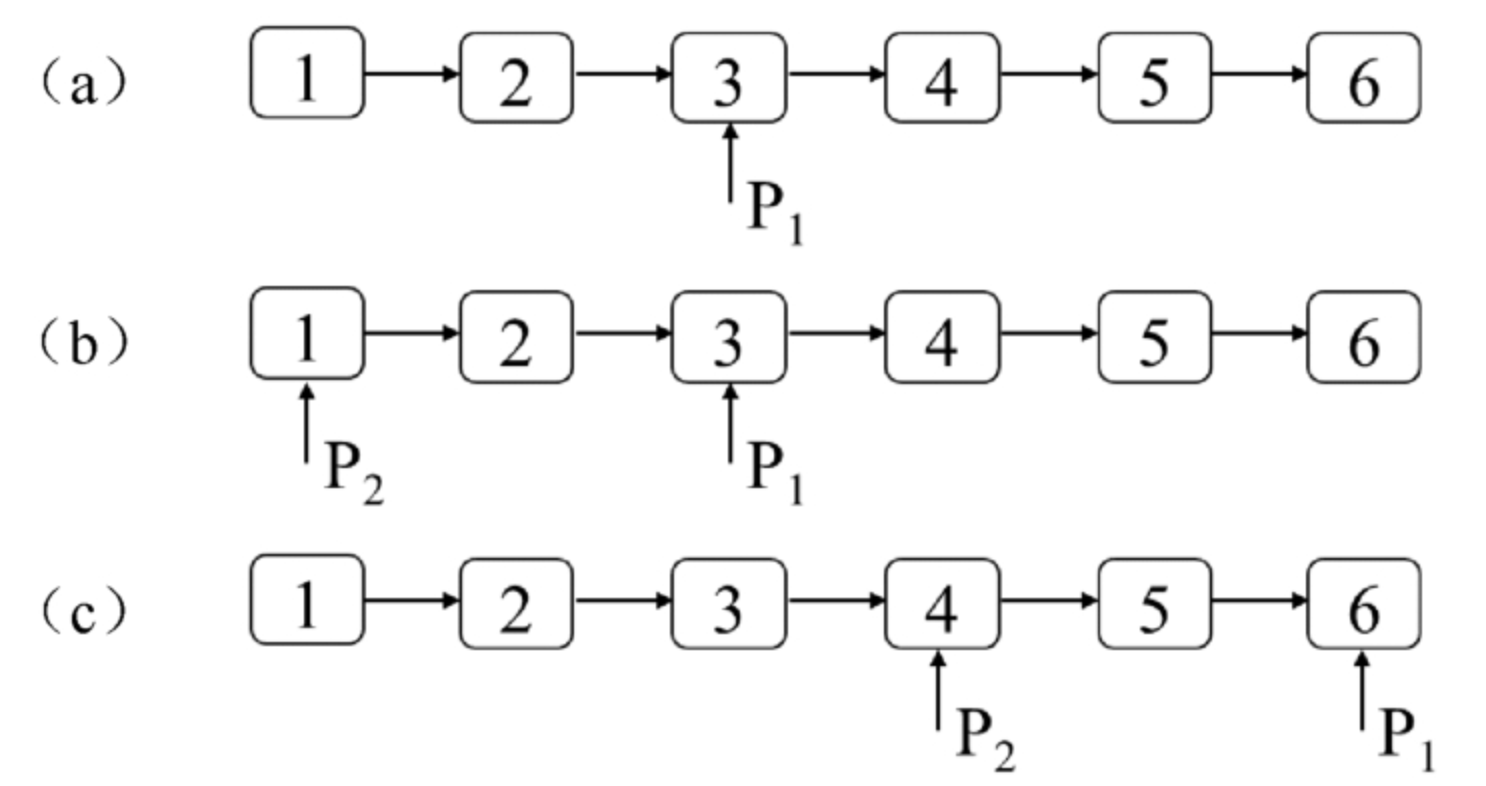

面试算法21:删除倒数第k个节点

题目 如果给定一个链表,请问如何删除链表中的倒数第k个节点?假设链表中节点的总数为n,那么1≤k≤n。要求只能遍历链表一次。 例如,输入图4.1(a)中的链表,删除倒数第2个节点之后的链表如图4.1&a…...

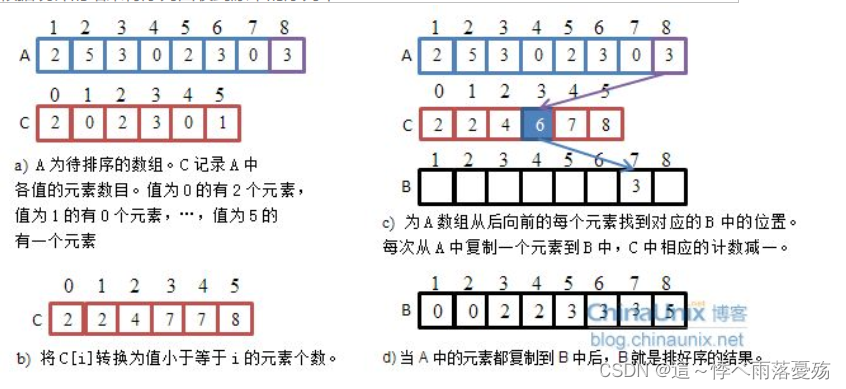

数据结构——排序算法(C语言)

本篇将详细讲一下以下排序算法: 直接插入排序希尔排序选择排序快速排序归并排序计数排序 排序的概念 排序:所谓排序,就是使一串记录,按照其中的某个或某写关键字的大小,按照递增或递减0排列起来的操作。 稳定性的概念…...

基于Http Basic Authentication的接口

Basic Authenrication是 HTTP 用户代理提供用户名的一种方法 ,它是对 Web 资源实施访问控制的最简单技术,它不需要 Cookie、会话标识符和登录页面。HTTP Basic身份验证使用静态的标准HTTP标头,这意味着 不必在预期中进行握手。 当用户代理想…...

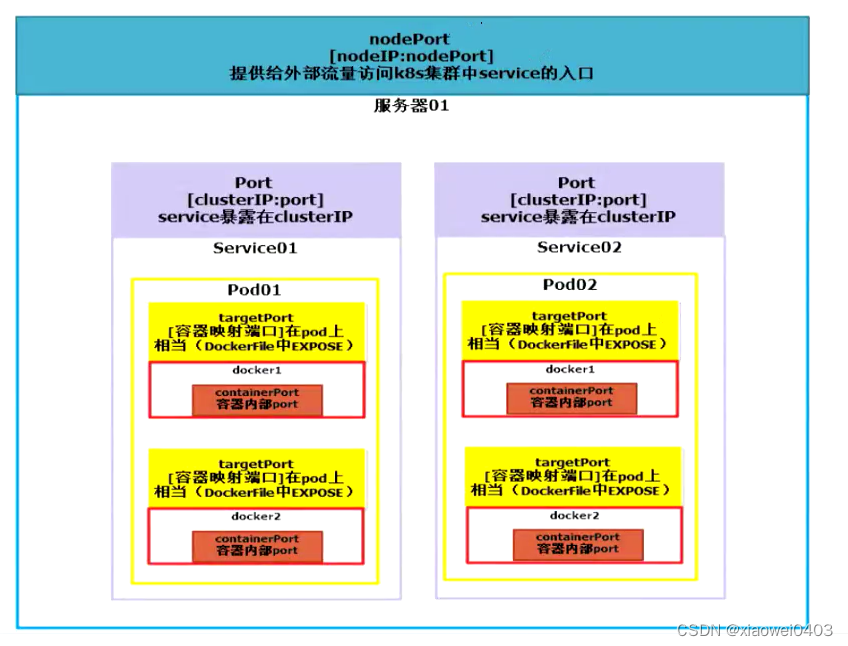

【yaml文件的编写】

yaml文件编写 YAML语法格式写一个yaml文件demo创建资源对象查看创建的pod资源创建service服务对外提供访问并测试创建资源对象查看创建的service在浏览器输入 nodeIP:nodePort 即可访问 详解k8s中的port:portnodePorttargetPortcontainerPortkubectl run --dry-runc…...

kt6368A双模蓝牙芯片无法透传 可能是什么问题呢

一、问题简介- kt6368A蓝牙芯片无法透传 可能是什么问题呢? KT6368A蓝牙芯片,在使用上还是非常的简单,总共也就8个腿,焊接也是很容易的事情 出现不能透传,大概率有如下2点原因 硬件问题,比如࿱…...

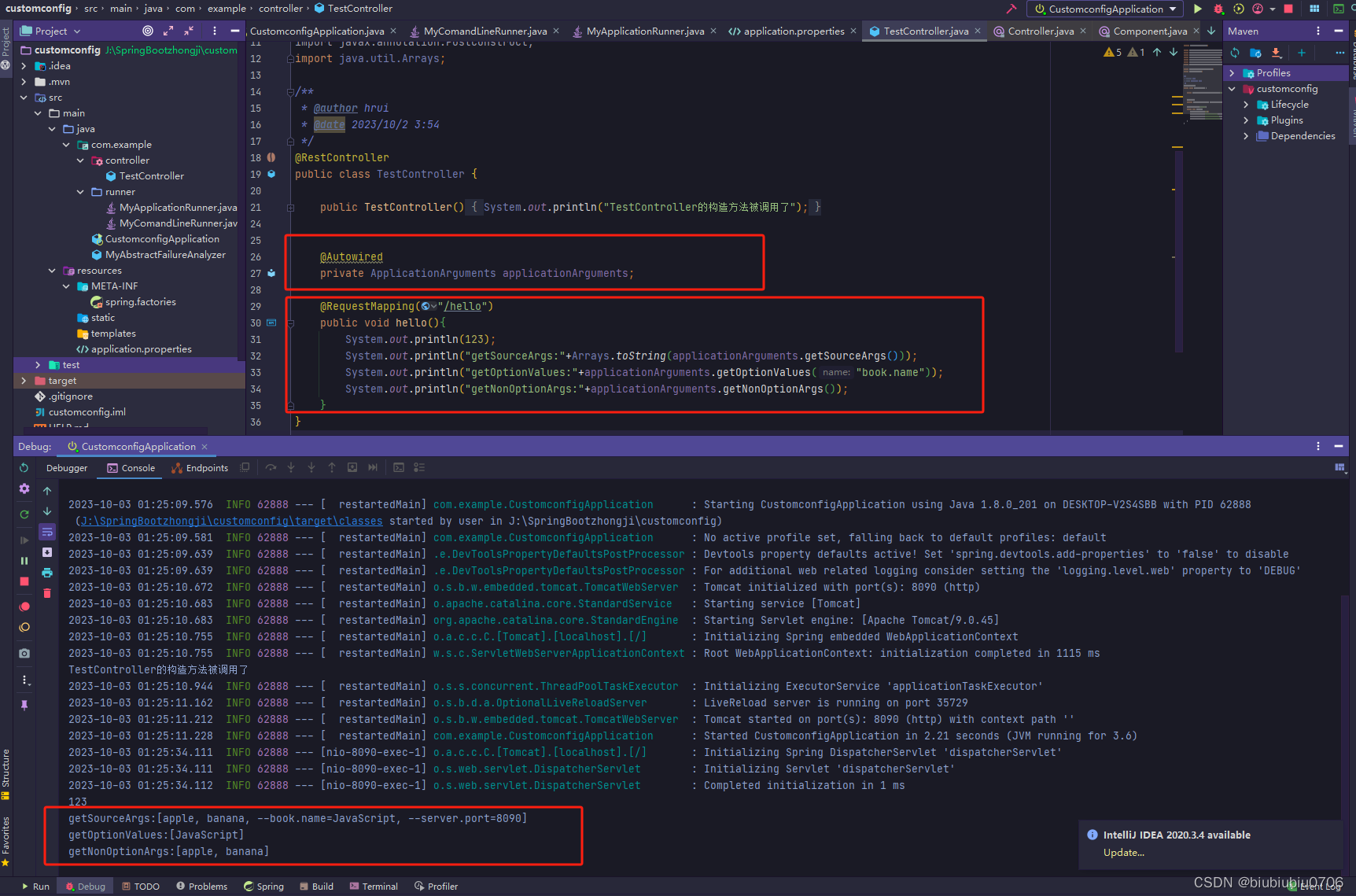

SpringBoot终极讲义第二章笔记

01.关于Import 和 ImportResource Import注解用法(类上): 一般和Configuration一起使用,用来导入里面Bean方法返回的对象 ImportResource(类上):一般和Configuration一起使用,用来导入某个.XML文件里的bean 个人觉得这两个注解有点鸡肋 SpringBoot启动类默认扫描的是启动类…...

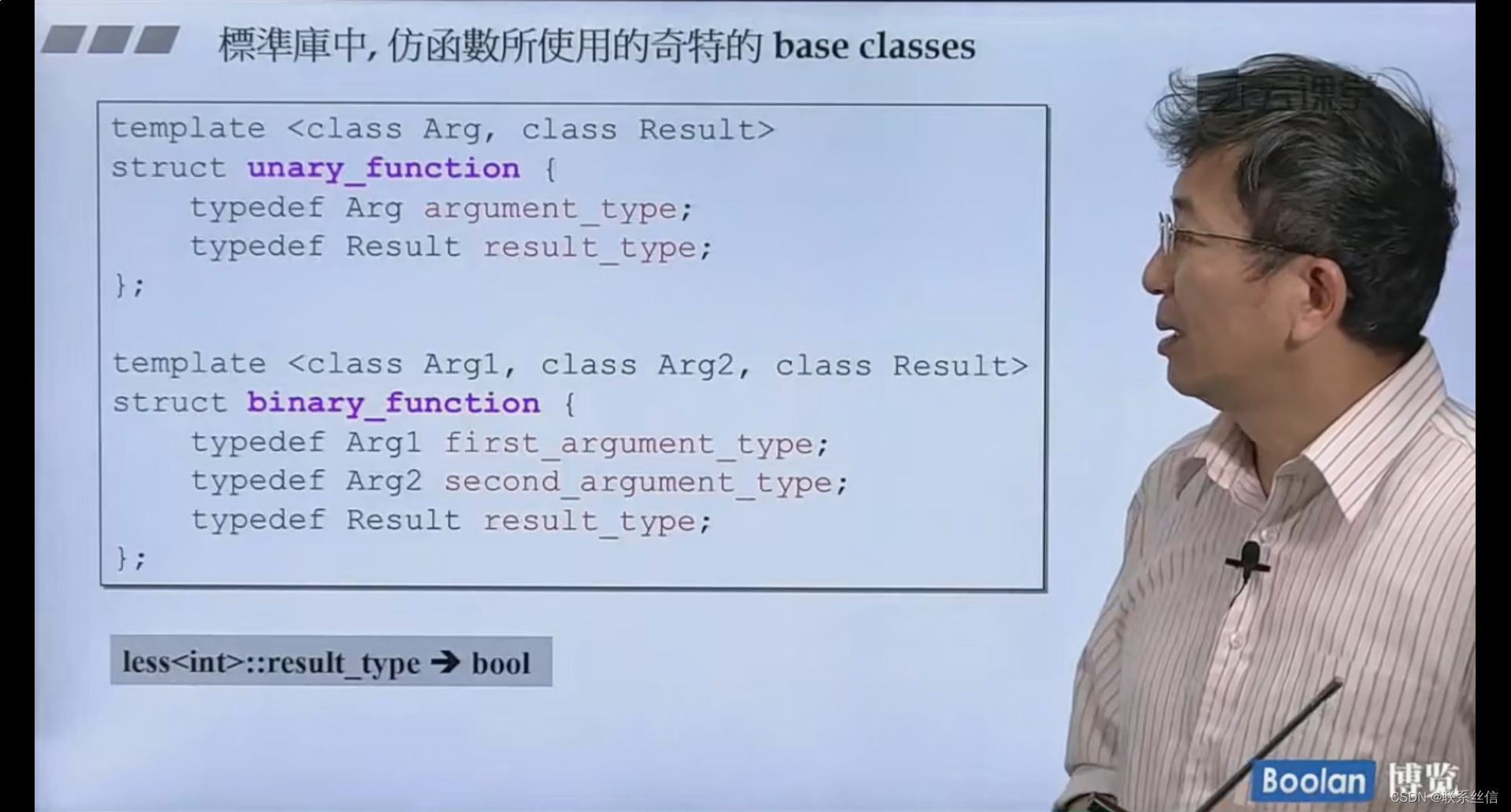

【C++面向对象侯捷下】4. pointer-like classes,关于智能指针 | 5. function-like classes,所谓仿函数

文章目录 4. pointer-like classes,关于智能指针pointer-like classes,关于智能指针 shared_ptrpointer-like classes,关于迭代器5. function-like classes,所谓仿函数【不懂,跳过】 4. pointer-like classes,关于智能指针 pointer-like classes,关于智…...

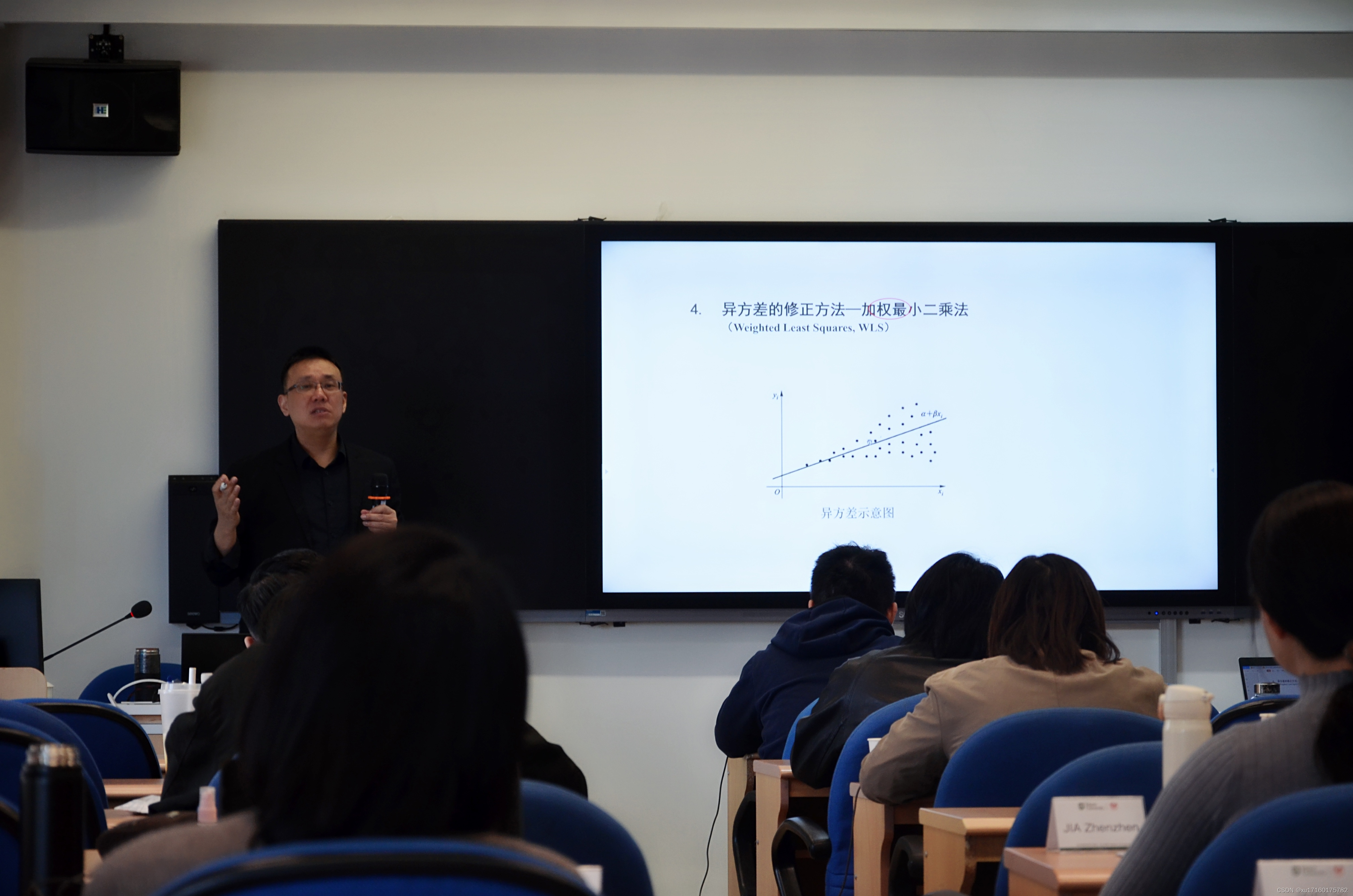

社科院与杜兰大学能源管理硕士项目——惊喜会随时间慢慢酝酿而出

我们越来越难感受到惊喜,按部就班的生活让我们丧失了感知力,我们再难以被简单的确幸所打动。试试停下脚步,惊喜往往不期而遇。社科院与杜兰大学能源管理硕士项目是你人生中的小确幸吗 学习是一种持续不断的自我提升,它能让我们逐渐…...

Array简介

概念: 数组(Array)是Java中最简单的数据结构之一,它用于存储固定大小的相同类型元素序列。数组是一个连续分配的内存块,可以通过索引访问其中的元素。元素在数组中按照顺序排列,并使用整数索引来唯一标识每…...

Django的模版使用(Django-03)

一 模版的使用 模板引擎是一种可以让开发者把服务端数据填充到html网页中完成渲染效果的技术。它实现了 把前端代码和服务端代码分离 的作用,让项目中的业务逻辑代码和数据表现代码分离,让前端开发者和服务端开发者可以更好的完成协同开发。 静态网页&…...

详解分布式搜索技术之elasticsearch

目录 一、初识elasticsearch 1.1什么是elasticsearch 1.2elasticsearch的发展 1.3为什么学习elasticsearch? 1.4正向索引和倒排索引 1.4.1传统数据库采用正向索引 1.4.2elasticsearch采用倒排索引 1.4.3posting list 1.4.4总结 1.5 es的一些概念 1.5.1文档和字段 …...

系统架构设计:3 软件架构建模技术与应用

目录 一 架构“4+1”视图 二 论点 1 架构的本质 2 “4+1”视图 (1)逻辑视图 <...

JAVA在线电子病历编辑器源码 B/S架构

电子病历在线制作、管理和使用的一体化电子病历解决方案,通过一体化的设计,提供对住院病人的电子病历书写、保存、修改、打印等功能。电子病历系统将临床医护需要的诊疗资料以符合临床思维的方法展示。建立以病人为中心,以临床诊疗信息为主线…...

TS中的枚举是什么如何使用

在 TypeScript 中,枚举(enum)是一种用于定义命名常量集合的数据类型。枚举可以提高代码的可读性和可维护性,因为它允许开发人员定义并使用有意义的符号名称来表示特定的常量。 下面是一个使用枚举的示例: enum Color…...

UG\NX二次开发 重命名特征对象 UF_OBJ_set_name

文章作者:里海 来源网站:《里海NX二次开发3000例专栏》 感谢粉丝订阅 感谢 林闹 订阅本专栏,非常感谢。 简介 UG\NX二次开发 重命名特征 UF_OBJ_set_name 效果 代码 #include "me.hpp" #include <vector> #include...

玩转CANoe CAN IG:除了手动发送,这些高级信号发生器功能你用过吗?

玩转CANoe CAN IG:解锁信号发生器的隐藏潜力 在汽车电子测试领域,CANoe的CAN IG模块早已成为工程师们的标准工具。但大多数用户仅仅停留在手动发送固定信号的层面,却忽略了内置信号发生器这一强大功能。想象一下,当我们需要模拟真…...

电解电容储存寿命解析:失效机理、评估方法与激活技术

1. 项目概述:一个被忽视的“保质期”问题“电解电容放多久会坏?”这个问题,乍一听像是电子爱好者仓库角落里的一次闲聊,或者维修师傅面对一堆旧板卡时的嘀咕。但在我十多年的硬件设计、生产管理和失效分析经历里,这个问…...

从Token泛滥到 Token 极度节俭:2026程序员必须掌握的推理成本优化指南

最近三个月,我身边越来越多的技术团队开始感受到一种压力。不是模型不够强,是账单涨得太快。我们组上个月刚把几个核心业务切到某新模型,效果确实好,但推理成本翻了4倍。老板问了一句:这钱能不能省一半?会议…...

React组件化思维,构建可复用、可维护的前端应用

组件化是React框架的核心思想,也是现代前端开发的主流模式。React认为,任何复杂的页面都可以拆分为多个独立的、可复用的组件,每个组件负责一个特定的功能模块,通过组件的组合与嵌套,构建出完整的前端应用。这种组件化…...

从 NIST 到 OpenID:AI Agent 身份与授权正在成为企业级 AI 落地的基础议题

过去几个月,围绕 AI Agent 安全的讨论正在发生一个明显变化:行业关注点不再只停留在模型是否可靠、内容是否合规,而是进一步转向一个更底层的问题——当 AI Agent 开始读取系统、调用工具、访问数据、执行动作时,它到底应该以什么…...

深入FTU硬件:从双CPU架构到保护算法,看二次融合终端如何实现40ms级故障隔离

FTU硬件架构与保护算法深度解析:40ms级故障隔离的工程实现 电力自动化领域最令人着迷的技术挑战之一,是如何在电网出现故障的瞬间完成精准检测与隔离。当我在某次变电站调试中亲眼目睹FTU(馈线终端单元)在38毫秒内完成故障判断并触…...

国产FPGA在数控系统中的应用:设计、实现与优化全解析

1. 项目概述:当数控系统遇上国产FPGA在工业自动化领域,数控系统(Numerical Control System)是机床、机器人等装备的“大脑”,其性能直接决定了加工精度、效率和可靠性。长久以来,这个核心大脑的设计&#x…...

实战复盘:从外网突破到域控的完整攻击链剖析)

红日靶场(vulnstack)实战复盘:从外网突破到域控的完整攻击链剖析

1. 红日靶场环境搭建与拓扑解析 红日靶场(vulnstack)是国内知名的渗透测试实战平台,模拟了真实企业网络环境中常见的漏洞场景。这个靶场特别适合想要系统学习内网渗透技术的新手,我自己第一次接触时就被它贴近实战的设计惊艳到了。…...

告别空间焦虑:双系统环境下无损扩容Ubuntu磁盘的实战指南

1. 为什么双系统用户总会遇到Ubuntu空间不足? 刚装完WindowsUbuntu双系统时,很多人会习惯性地给Ubuntu分配较小的磁盘空间。我当时也是这么想的:"反正主要用Windows,100GB给Ubuntu应该够了吧?"结果三个月后&…...

从‘换硬币’到算法优化:聊聊暴力枚举的局限性与时间复杂度的估算

从暴力枚举到算法优化:硬币问题的计算思维进阶 当我们第一次面对"换硬币"这类问题时,最直观的解决方案往往是暴力枚举——通过多重循环尝试所有可能的组合。这种方法简单直接,对于初学者来说易于理解和实现。然而,随着问…...