网络与信息系统安全设计规范

1、总则

1.1、目的

为规范XXXXX单位信息系统安全设计过程,确保整个信息安全管理体系在信息安全设计阶段符合国家相关标准和要求,特制订本规范。

1.2、范围

本规范适用于XXXXX单位在信息安全设计阶段的要求和规范管理。

1.3、职责

网络安全与信息化管理部门负责信息安全系统设计,并会同上级单位、相关部门和有关专家对设计方案进行评审后报信息安全领导小组批准。

2、设计规范

2.1、通信网络与区域边界安全设计

网络设计、建设、维护过程中应参考GB/T 22239-2019 《信息安全技术网络安全等级保护基本要求》第三级网络部分要求。对信息系统所涉及的通信网络,包括骨干网络、城域网络和其他通信网络(租用线路)等进行安全设计,设计内容包括通信过程数据完整性、数据保密性、保证通信可靠性的设备和线路冗余、通信网络的网络管理等方面。

通信网络安全设计涉及所需采用的安全技术机制或安全技术措施的设计,对技术实现机制、产品形态、具体部署形式、功能指标、性能指标和配置参数等提出具体设计细节。具体依据《基本要求》中“网络安全”内容,同时可以参照《网络基础安全技术要求》等。

对信息系统所涉及的区域网络边界进行安全设计,内容包括对区域网络的边界保护、区域划分、身份认证、访问控制、安全审计、入侵防范、恶意代码防范和网络设备自身保护等方面。应根据各部门的工作职能、重要性和所涉及信息的重要程度等因素,划分不同的子网或网段,并按照方便管理和控制的原则为各子网、网段分配地址段。应完善并加强不同网络区域的隔离,根据安全区域和业务系统不同安全域细化不同的VLAN和访问控制。

区域边界安全设计涉及所需采用的安全技术机制或安全技术措施的设计,对技术实现机制、产品形态、具体部署形式、功能指标、性能指标和配置策略和参数等提出具体设计细节。具体依据《基本要求》中的“网络安全”内容,同时可以参照《信息安全技术网络安全等级保护安全设计技术要求》、《网络基础安全技术要求》等。

2.2、主机系统安全设计

对信息系统涉及到的服务器和工作站进行主机系统安全设计,内容包括操作系统或数据库管理系统的选择、安装和安全配置,主机入侵防范、恶意代码防范、资源使用情况监控等。其中,安全配置细分为身份鉴别、访问控制、安全审计等方面的配置内容。具体依据《基本要求》中的“主机安全”内容,同时可以参照《信息安全技术网络安全等级保护安全设计技术要求》、《信息系统通用安全技术要求》等。

2.3、应用系统安全设计

对信息系统涉及到的应用系统软件(含应用/中间件平台)进行安全设计,设计内容包括身份鉴别、访问控制、安全标记、可信路径、安全审计、剩余信息保护、通信完整性、通信保密性、抗抵赖、软件容错和资源控制等。具体依据《基本要求》中的“应用安全”内容,同时可以参照《信息安全技术网络安全等级保护安全设计技术要求》、《信息系统通用安全技术要求》等。

数据库系统为XXXXX单位各系统提供数据服务。通常这些数据库系统自身都提供了完善的安全机制,同时如果需要更精细的安全功能也可以通过一些数据库安全增强选件来实现。

2.4、备案和恢复安全设计

针对信息系统的业务数据安全和系统服务连续性进行安全设计,设计内容包括数据备份系统、备用基础设施以及相关技术设施。针对业务数据安全的数据备份系统可考虑数据备份的范围、时间间隔、实现技术与介质以及数据备份线路的速率以及相关通信设备的规格和要求;针对信息系统服务连续性的安全设计可考虑连续性保证方式(设备冗余、系统级冗余直至远程集群支持)与实现细节,包括相关的基础设施支持、冗余/集群机制的选择、硬件设备的功能/性能指标以及软硬件的部署形式与参数配置等。具体依据《基本要求》中的“数据安全和备份恢复”内容,同时可以参照《信息系统灾难恢复规范》等。

XXXXX单位网络与信息系统中存储大量重要的数据,网络内分布众多的数据库服务器,这些数据大量集中,且为众多用户直接共享,在XXXXX单位项目工程中,需要对数据库进行实时的审计监控,以全面保障数据库的安全。

应建立灾备中心,以防止在线系统出现事故、自然灾害时无法恢复,并且建立完毕后,应该每年都进行灾备切换演练,以防止恢复过程出现意外。

2.5、建设经费预算和工程实施计划

2.5.1、建设经费预算

建设经费预算,根据信息系统的安全建设整改内容提出详细的经费预算,包括产品名称、型号、配置、数量、单价、总价和合计等,同时应包括集成费用、等级测评费用、服务费用和管理费用等。对于跨年度的安全建设整改或安全改建,提供分年度的经费预算。

2.5.2、工程实施计划

根据信息系统的安全建设整改内容提出详细的工程实施计划,包括建设内容、工程组织、阶段划分、项目分解、时间计划和进度安排等。对于跨年度的安全建设整改或安全改建,要对安全建设整改方案明确的主要安全建设整改内容进行适当的项目分解,比如分解成网络安全建设整改项目、系统平台和应用平台安全建设整改项目等,分别制定中期和短期的实施计划,短期内主要解决目前急迫和关键的问题。

2.5.3、方案论证和备案

将信息系统安全建设整改技术方案与安全管理体系规划共同形成安全建设整改方案。组织专家对安全建设整改方案进行评审论证,形成评审意见。第三级(含)以上信息系统安全建设整改方案应报公安机关备案,并组织实施安全建设整改工程。

3、附则

本制度由XXXXX单位负责解释,自发布之日起实施。

相关文章:

网络与信息系统安全设计规范

1、总则 1.1、目的 为规范XXXXX单位信息系统安全设计过程,确保整个信息安全管理体系在信息安全设计阶段符合国家相关标准和要求,特制订本规范。 1.2、范围 本规范适用于XXXXX单位在信息安全设计阶段的要求和规范管理。 1.3、职责 网络安全与信息化…...

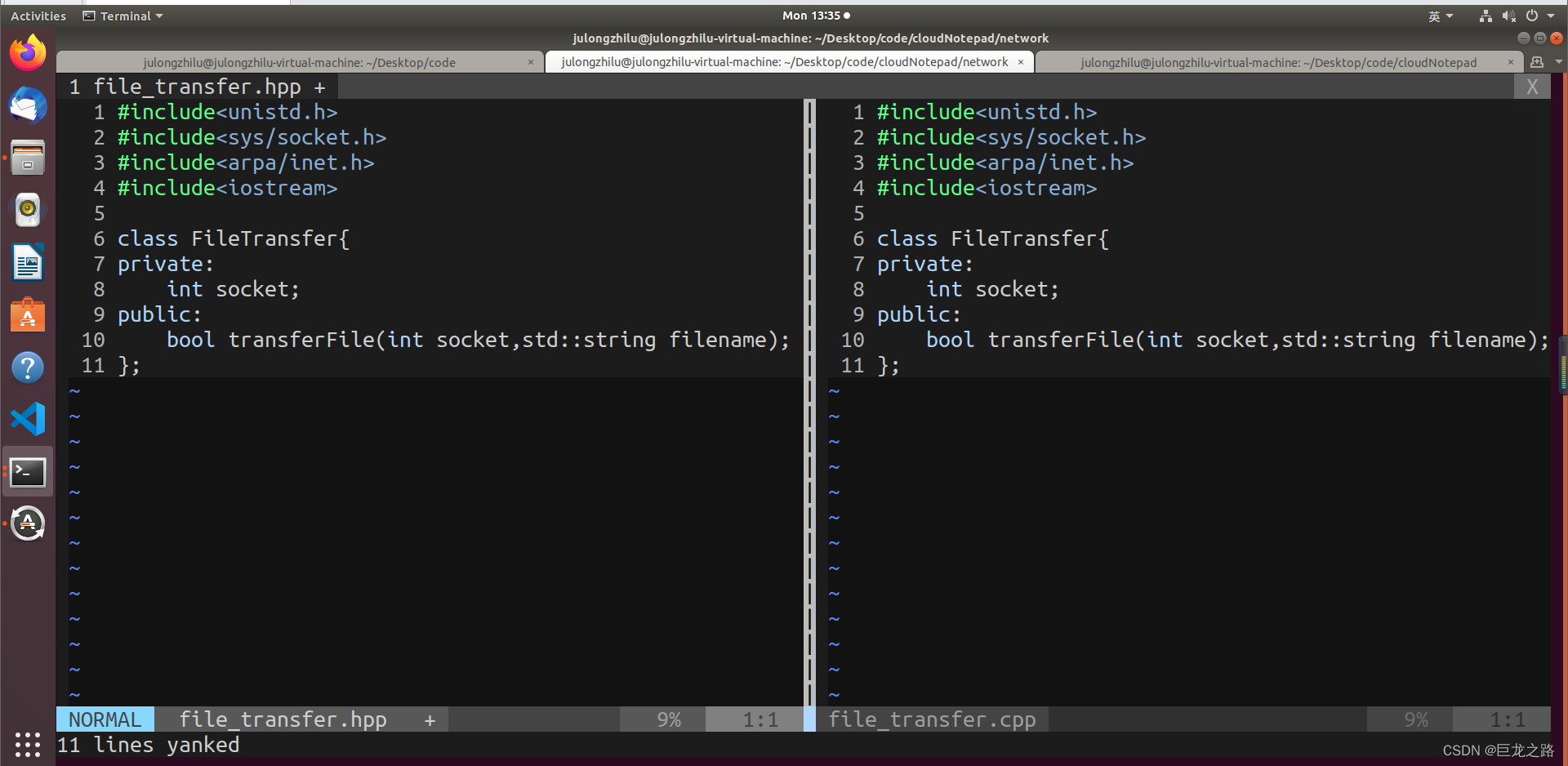

在Linux怎么用vim实现把一个文件里面的文本复制到另一个文件里面

2023年10月9日,周一下午 我昨天遇到了这个问题,但在网上没找到图文并茂的博客,于是我自己摸索出解决办法后,决定写一篇图文并茂的博客。 情景 假设现在我要用vim把file_transfer.cpp的内容复制到file_transfer.hpp里面 第一步 …...

CCAK—云审计知识证书学习

目录 一、CCAK云审计知识证书概述 二、云治理概述 三、云信任 四、构建云合规计划 <...

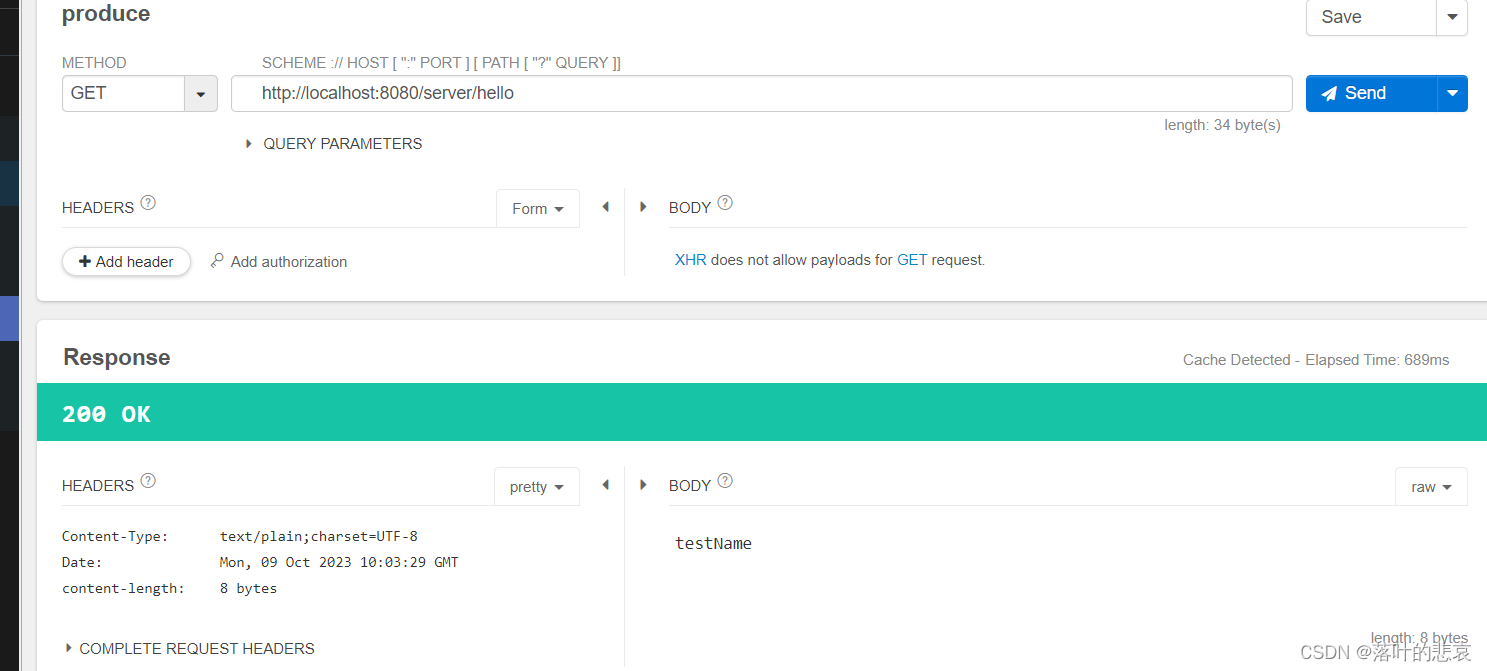

3.springcloudalibaba gateway项目搭建

文章目录 前言一、搭建gateway项目1.1 pom配置1.2 新增配置如下 二、新增server服务2.1 pom配置2.2新增测试接口如下 三、测试验证3.1 分别启动两个服务,查看nacos是否注册成功3.2 测试 总结 前言 前面已经完成了springcloudalibaba项目搭建,接下来搭建…...

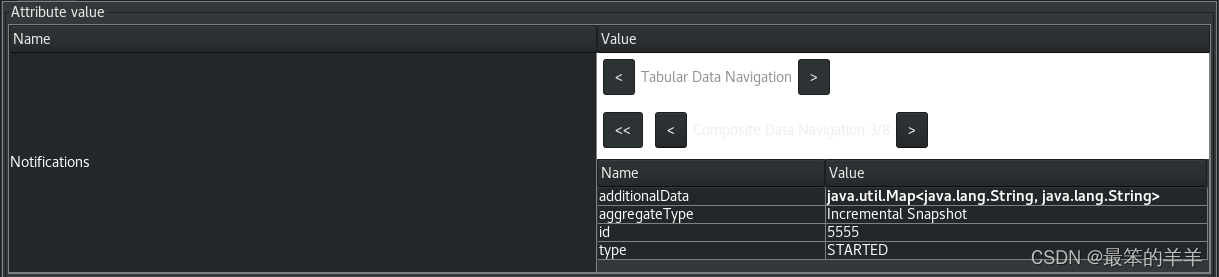

Debezium日常分享系列之:Debezium 2.3.0.Final发布

Debezium日常分享系列之:Debezium 2.3.0.Final发布 一、重大改变二、PostgreSQL / MySQL 安全连接更改三、JDBC 存储编码更改四、新功能和改进五、Kubernetes 的 Debezium Server Operator六、新的通知子系统七、新的可扩展信号子系统八、JMX 信号和通知集成九、新的…...

js为什么是单线程?

基础 js为什么是单线程? 多线程问题 类比操作系统,多线程问题有: 单一资源多线程抢占,引起死锁问题;线程间同步数据问题; 总结 为了简单: 更简单的dom渲染。js可以操控dom,而一…...

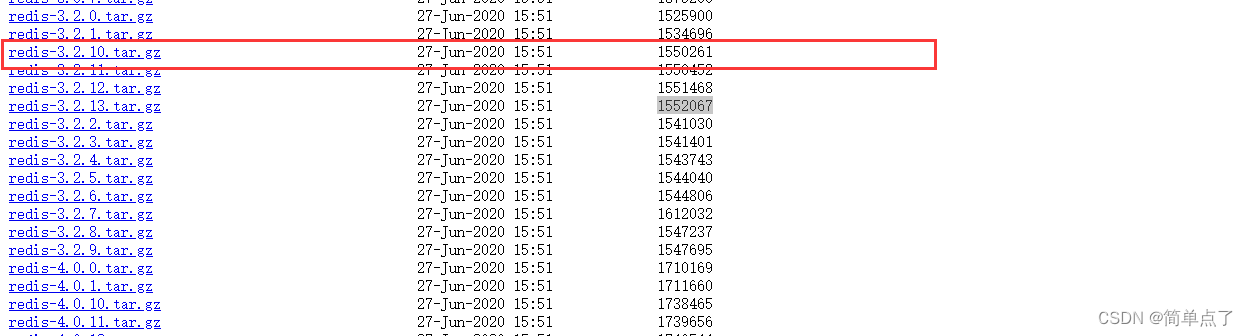

centos安装redis教程

centos安装redis教程 安装的版本为centos7.9下的redis3.2.100版本 1.下载地址 Index of /releases/ 使用xftp将redis传上去。 2.解压 tar -zxvf 文件名.tar.gz 3.安装 首先,确保系统已经安装了GCC编译器和make工具。可以使用以下命令进行安装: sudo y…...

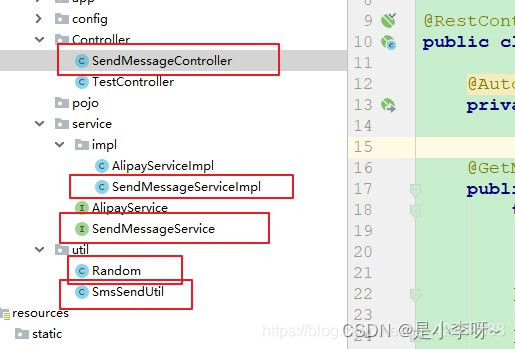

把短信验证码储存在Redis

校验短信验证码 接着上一篇博客https://blog.csdn.net/qq_42981638/article/details/94656441,成功实现可以发送短信验证码之后,一般可以把验证码存放在redis中,并且设置存放时间,一般短信验证码都是1分钟或者90s过期,…...

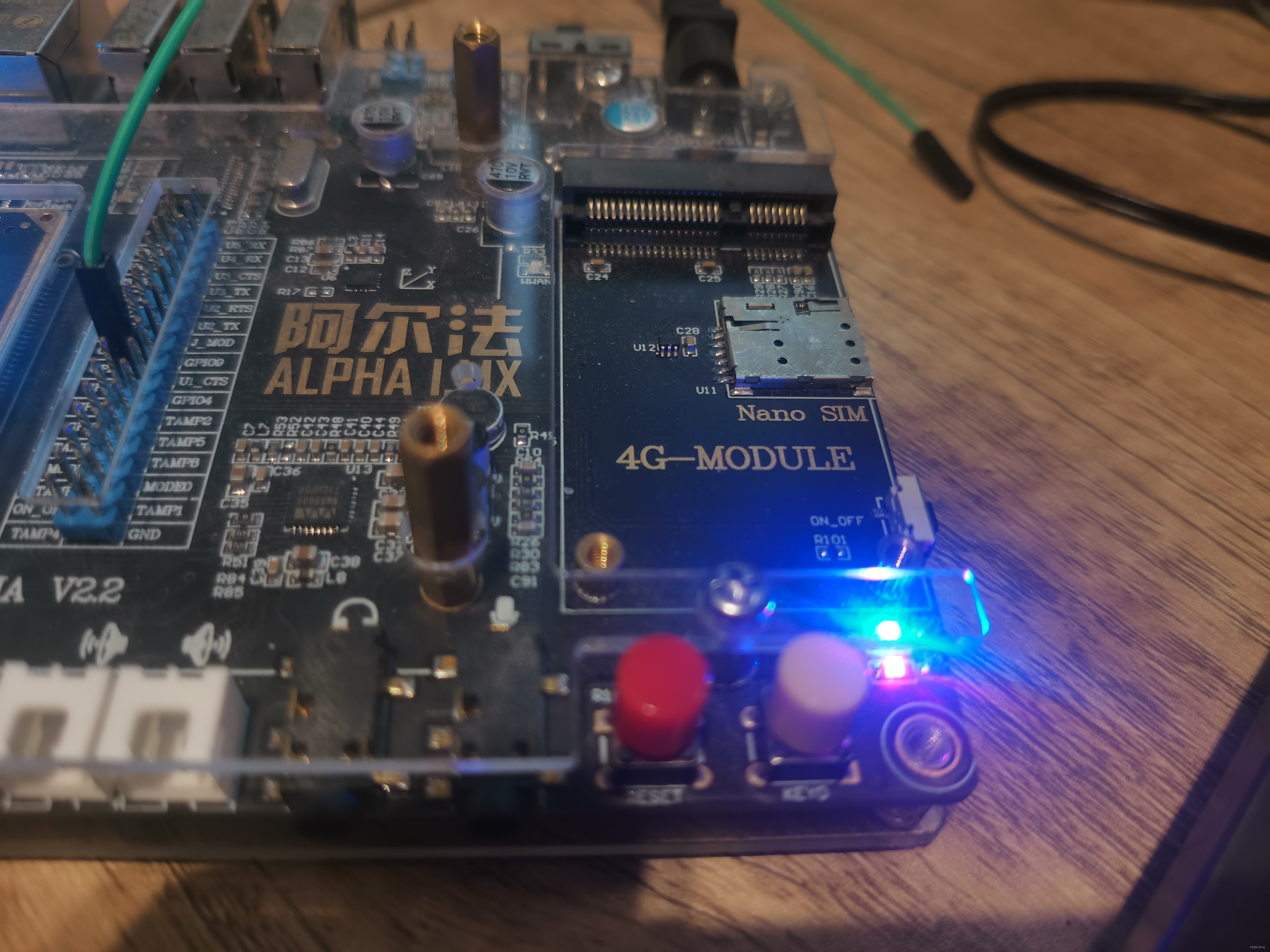

【已编译资料】基于正点原子alpha开发板的第三篇系统移植

系统移植的三大步骤如下: 系统uboot移植系统linux移植系统rootfs制作 一言难尽,踩了不少坑,当时只是想学习驱动开发,发现必须要将第三篇系统移植弄好才可以学习后面驱动,现将移植好的文件分享出来: 仓库&…...

地下城堡3魂之诗食谱,地下城堡3菜谱37种

地下城堡3魂之诗食谱大全,让你解锁制作各种美食的方法!不同的食材搭配不同的配方制作,食物效果和失效也迥异。但有时候我们可能会不知道如何制作这些食物,下面为您介绍地下城堡3菜谱37种。 关注【娱乐天梯】,获取内部福…...

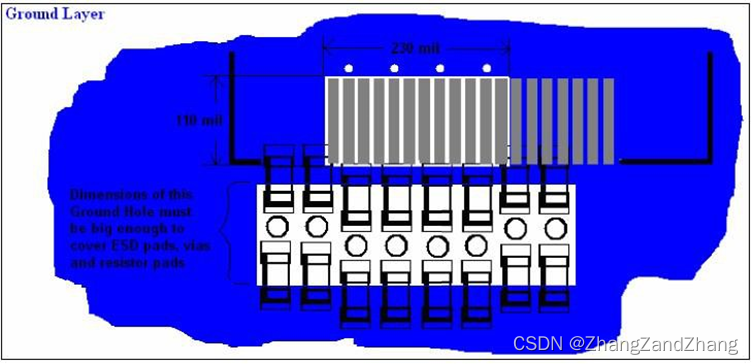

HDMI 基于 4 层 PCB 的布线指南

HDMI 基于 4 层 PCB 的布线指南 简介 HDMI 规范文件里面规定其差分线阻抗要求控制在 100Ω 15%,其中 Rev.1.3a 里面规定相对放宽了一些,容忍阻抗失控在 100Ω 25%范围内,不要超过 250ps。 通常,在 PCB 设计时,注意控…...

理解Go中的布尔逻辑

布尔数据类型(bool)可以是两个值之一,true或false。布尔值在编程中用于比较和控制程序流程。 布尔值表示与数学逻辑分支相关的真值,它指示计算机科学中的算法。布尔(Boolean)一词以数学家乔治布尔(George Boole)命名,总是以大写字母B开头。 …...

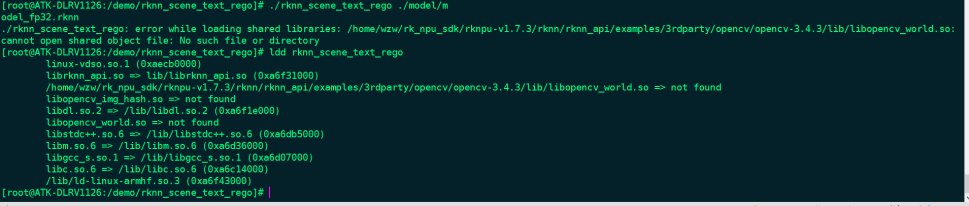

rv1126-rknpu-v1.7.3添加opencv库

rv1126所使用的rknn sdk里默认是不带opencv库的,官方所用的例程里也没有使用opencv,但是这样在进行图像处理的时候有点麻烦了,这里有两种办法: 一是先用python将所需要的图片处理好后在转化为bin格式文件,在使用c或c进行读取&…...

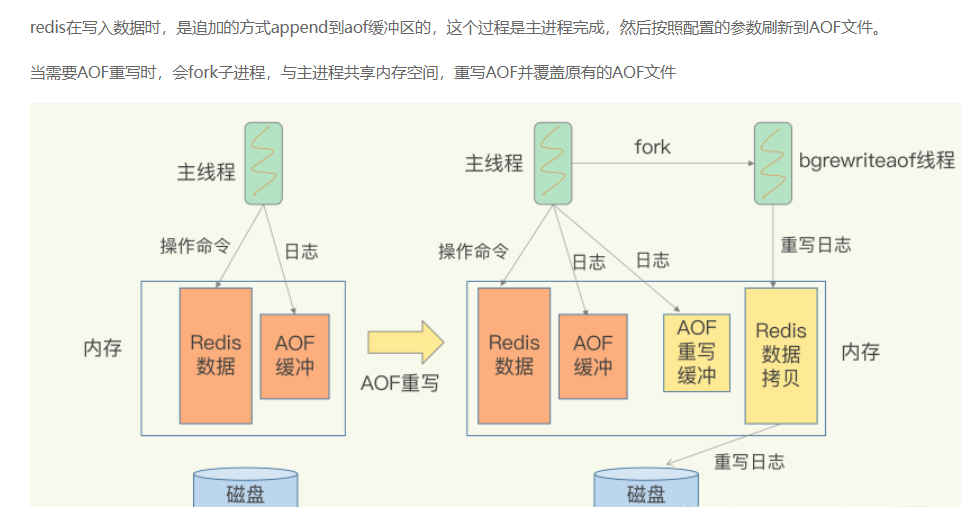

【Redis】Redis持久化深度解析

原创不易,注重版权。转载请注明原作者和原文链接 文章目录 Redis持久化介绍RDB原理Fork函数与写时复制关于写时复制的思考 RDB相关配置 AOF原理AOF持久化配置AOF文件解读AOF文件修复AOF重写AOF缓冲区与AOF重写缓存区AOF缓冲区可以替代AOF重写缓冲区吗AOF相关配置写后…...

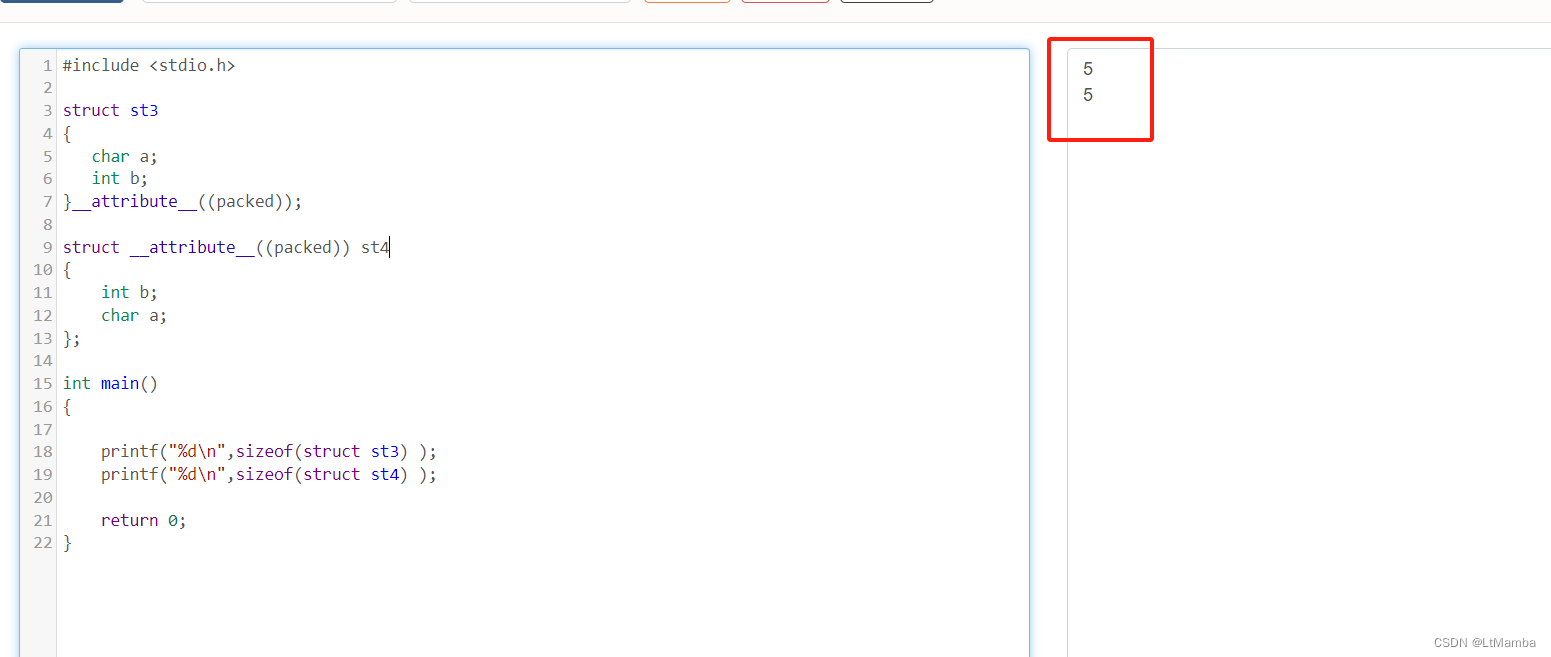

c/c++--字节对齐(byte alignment)

1. 默认字节对齐 在所有结构体成员的字节长度都没有超出操作系统基本字节单位(32位操作系统是4,64位操作系统是8)的情况下 按照结构体中字节最大的变量长度来对齐;若结构体中某个变量字节超出操作系统基本字节单位 那么就按照系统字节单位来对齐。 注意࿱…...

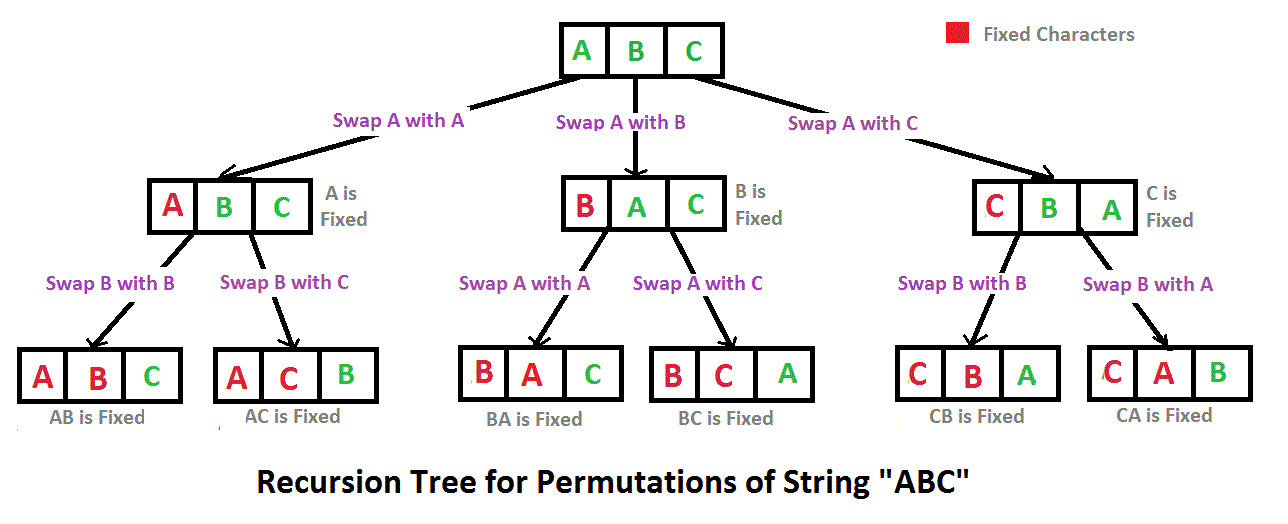

算法进阶——字符串的排列

题目 输入一个长度为 n 字符串,打印出该字符串中字符的所有排列,你可以以任意顺序返回这个字符串数组。 例如输入字符串ABC,则输出由字符A,B,C所能排列出来的所有字符串ABC,ACB,BAC,BCA,CBA和CAB。 数据范围:n<10 要求:空间复…...

js中 slice 用法用法全解析

slice 工作原理 在深入研究一些更高级的用法之前,让我们看一下 slice 方法的基础知识。如MDN文档, slice 是数组上的一个方法,它最多有两个参数: arr.slice([begin[, end]]) begin 从该索引处开始提取原数组中的元素,如果该参数为负数&am…...

Typora安装教程

Typora 安装教程 安装 官网最新版 自行官网下载 社区版(老版本,附带激活码) 链接: https://pan.baidu.com/s/1t_3o3Xi7x09_8G1jpQYIvg?pwdmeyf 提取码: meyf 复制这段内容后打开百度网盘手机App,操作更方便哦 将百度云盘下…...

Pytorch中张量的维度扩张与广播操作示例

广播操作允许你对不同形状的张量执行逐元素操作,而无需显式循环。 一个关于分子坐标离散格点化的实战例子: def cdists(mols, grid):Calculates the pairwise Euclidean distances between a set of molecules and a listof positions on a grid (uses…...

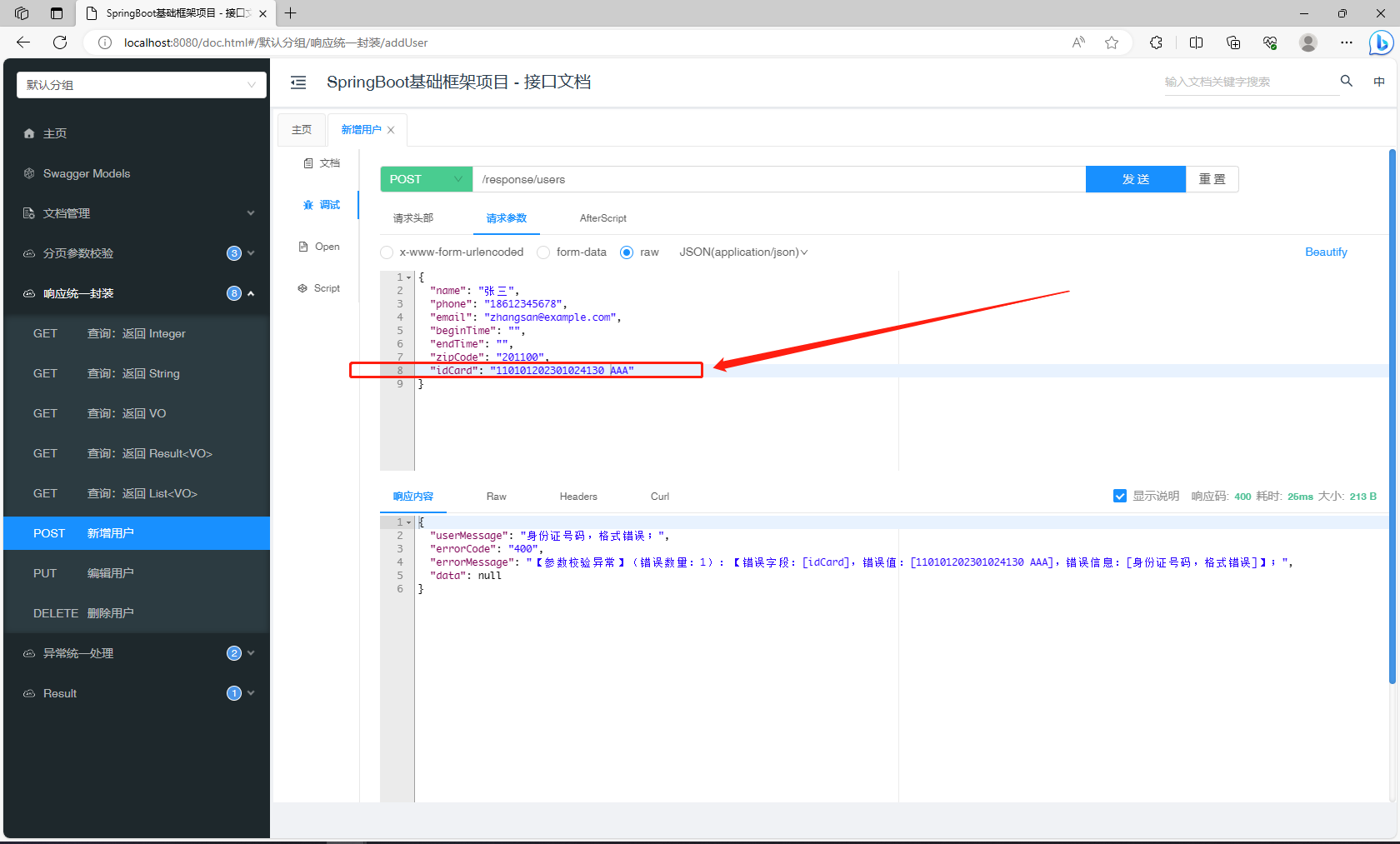

身份证号码,格式校验:@IdCard(自定义注解)

目标 自定义一个用于校验 身份证号码 格式的注解IdCard,能够和现有的 Validation 兼容,使用方式和其他校验注解保持一致(使用 Valid 注解接口参数)。 校验逻辑 有效格式 符合国家标准。 公民身份号码按照GB11643-…...

)

【2026年阿里巴巴集团暑期实习- 5月16日-算法岗-第二题- 坏掉的键盘】(题目+思路+JavaC++Python解析+在线测试)

题目内容 小明准备输入一个仅由小写英文字母组成的字符串,但他的键盘在一开始就有且仅有一个按键失灵,导致该字母在原串中的所有出现都没有被输入,最终得到的字符串为 sss。小明还告诉你:原本要输入的完整字符串中任意相邻两个字符都不相同。 请你计算,对于每一个可能的…...

TPU材料3D打印iPad Pro保护框:从设计到成品的完整实践指南

1. 项目概述:为什么选择TPU为iPad Pro打造专属保护框?作为一名折腾过几十公斤耗材的3D打印老玩家,我始终认为,这项技术最迷人的地方不在于复刻网上的模型,而在于为手头的心爱之物量身定制解决方案。就拿我手边的这台iP…...

基于BLE与UriBeacon标准,打造低成本物理网页信标实践指南

1. 项目概述:从蓝牙信标到物理网页的进化 几年前,当我第一次接触iBeacon时,就被这种“静默广播、主动感知”的物联网交互模式吸引了。一个小小的硬件,不用配对,就能让周围的手机知道它的存在,并触发相应的…...

)

尼泊尔语语音合成落地难?ElevenLabs官方未公开的3个语言模型限制(附2024年Q2实测延迟/错误率/重音支持对比表)

更多请点击: https://intelliparadigm.com 第一章:尼泊尔语语音合成落地难?ElevenLabs官方未公开的3个语言模型限制(附2024年Q2实测延迟/错误率/重音支持对比表) 尼泊尔语(नेपाली)作为IS…...

)

【实用小程序】超轻量级文件上传下载中心 (File Download Server)

站内源码及jar包下载 一、项目概述 文件下载中心一个基于 Java 内置 HTTP 服务器(com.sun.net.httpserver)构建的轻量级文件管理服务。它零第三方依赖,单 JAR 包即可运行,适合在内网环境或临时场景中快速搭建文件共享站点。 你的团队需要临时共享一批日志文件或交付物,…...

Visual Paradigm 17.0 新特性解析:团队协作与项目管理效率跃升

1. Visual Paradigm 17.0 团队协作功能全面升级 Visual Paradigm 17.0 版本带来了多项针对团队协作的实用改进,让分布式团队的建模工作变得更加高效。作为一个长期使用该工具的老用户,我发现这次更新特别注重解决实际协作中的痛点问题。 首先说说模型搜索…...

如何快速掌握NCBI基因组批量下载:面向生物信息学新手的完整实战指南

如何快速掌握NCBI基因组批量下载:面向生物信息学新手的完整实战指南 【免费下载链接】ncbi-genome-download Scripts to download genomes from the NCBI FTP servers 项目地址: https://gitcode.com/gh_mirrors/nc/ncbi-genome-download NCBI基因组数据批量…...

【开源实践】从零构建Voronoi泡沫结构:多胞材料建模的简易路径

1. Voronoi泡沫结构:从自然现象到工程应用 第一次看到Voronoi结构是在一块龟甲上——那些不规则的六边形图案让我着迷。后来才知道,这种被称为"泰森多边形"的几何结构不仅存在于生物组织中,从蜂巢到干燥的泥地,从植物细…...

GNN与MLIP:材料科学计算的高效新方法

1. GNN与MLIP:材料科学计算的新范式在材料科学领域,传统的第一性原理计算(如密度泛函理论DFT)虽然精度高,但计算成本极其昂贵,难以处理大体系或长时间尺度的模拟。图神经网络(GNN)与…...

)

保姆级教程:用沁恒CH34xSerCfg工具自定义你的USB转串口设备(VID/PID/序列号)

从零玩转沁恒CH34x芯片:深度定制你的USB转串口设备全攻略 每次插入相同的USB转TTL模块,电脑却分配不同的COM端口号?团队协作时多个同型号设备互相干扰?这些困扰硬件开发者多年的痛点,其实通过沁恒CH34x系列芯片的深度配…...