印度网络安全:威胁与应对

随着今年过半,我们需要评估并了解不断崛起的网络威胁复杂性,这些威胁正在改变我们的数字景观。

从破坏性的网络钓鱼攻击到利用人工智能的威胁,印度的网络犯罪正在升级。然而,在高调的数据泄露事件风暴中,我们看到了政府机构、企业和个人采取积极措施,显示出我们数字堡垒的韧性。在本文中,我们将探讨塑造印度网络安全发展轨迹的关键事件、趋势和举措。让我们深入了解!

网络钓鱼

网络钓鱼

一、印度网络安全的现状

进入2023年的中点,印度的网络安全格局正在迅速发展,以应对不断增加的网络威胁。自2022年末以来,印度政府机构遭受网络攻击急剧增加,包括印度医学科学研究所-德里服务器的显着入侵。这引发了内政部的更多努力,该部门正在加大为预计网络犯罪激增而进行的官员网络取证培训力度。除了通常的网络钓鱼攻击,网络犯罪分子现在还利用人工智能技术,赋予那些技术水平有限的人使用自然语言处理工具创建恶意软件的能力。

印度网络安全

印度网络安全

为了应对这些挑战,印度电子和信息技术部采取了积极的策略,提出了一项规定,要求社交媒体平台删除被印度新闻局事实核查部门标记为虚假的内容。为了进一步加强该领域,2023年网络安全预算得到提高,分配了6.25亿卢比用于网络安全项目和印度计算机应急响应团队(CERT-In)。

然而,网络安全斗争并不止于此。统一支付接口(通常称为UPI)的复杂性增加,这是印度国家支付公司的软件,与数据泄露的激增强调了网络犯罪的不断演变。黑客正在提升他们的技术水平,有些人甚至从尼日利亚的建立的网络犯罪网络中获取高级诈骗技术培训,然后在印度开展活动。

二、印度网络安全面临的挑战:今年的关键事件

在2023年上半年,印度经历了一些关键的网络安全事件,从金融诈骗到数据泄露。这些事件突显了网络防御策略的重要性。

奥里萨经济犯罪调查组织逮捕了60名涉及各种金融骗局的诈骗犯,包括在线诈骗,共计损失10亿卢比。姬路合作银行成为7.79亿卢比的网络欺诈的受害者,突显了银行业需要更强网络安全的紧迫性。

在另一起事件中,卫生与家庭福利部遭受了一次重大数据泄露。据称,一个臭名昭著的黑客组织名为“凤凰”,入侵了卫生管理信息系统,危及全国各地医院的敏感数据。与此同时,一起骗局瞄准了印度投资者,利用加密货币日益流行的趋势。虚假平台引诱毫无戒备的投资者分享了超过10亿卢比的资金,突显了在加密货币领域加强投资者意识的必要性。

这些事件揭示了印度在网络安全领域面临的多层次挑战。从金融行业到关键基础设施,威胁多种多样,潜在后果严重。

三、2023年出现的新兴网络威胁

为了适应不断发展的数字领域,网络犯罪分子正在磨练他们的技艺并利用新兴的漏洞。2023年一个显着的网络威胁是利用流行软件和应用程序。例如,CERT-In标记出Microsoft Windows和Google Chrome的漏洞,使数百万用户面临未经身份验证的远程攻击和敏感数据窃取的风险,突显了定期更新软件和严格的数字卫生实践的紧迫性。

另一个新兴关注点是滥用AI工具,如ChatGPT,制造复杂的网络钓鱼攻击。网络犯罪分子使用AI生成的内容创建具有说服力的网络钓鱼电子邮件和消息,导致毫不知情的个人或组织分享敏感信息或安装恶意软件。物联网也被证明是网络威胁的丰富领域。随着印度向智能城市迈进,物联网漏洞构成严重的安全挑战。

ChatGPT

ChatGPT

最后,一个令人担忧的趋势是虚假贷款应用程序的兴起。这些应用程序利用寻求小额贷款的易受骗用户。它们访问个人数据,如联系人和照片库,并利用泄露这些信息的威胁来恐吓和剥削用户。

四、应对网络威胁:举措、策略和合作

面对不断升级的网络威胁,印度的网络安全格局正在迎来令人印象深刻的回应。来自企业、个人和政府等不同实体正在联手实施强大的策略,以保护他们的数字领域。

一个值得注意的举措是国家安全机构与国防网络部门的密切合作,进行了严格的网络防御演习。此外,联合内政部设立了一个专门的热线,以帮助网络诈骗受害个人。此举旨在封锁被盗资金并在24小时内退还受害者,同时提高了不在网上分享敏感信息重要性的意识。

更进一步,像国家反勒索软件工作组这样的举措反映了印度在应对特定威胁,如勒索软件方面的积极性。与国际反勒索软件工作组的成立相伴随,包括澳大利亚、英国和美国在内的国家,证明了印度愿意在全球层面合作,加强网络安全。

与此同时,印度的企业和个人正在采取主动措施来应对网络威胁。接受印度国防研究与发展组织提供的网络安全和人工智能等在线课程有助于为他们提供必要的专业知识。

像USB Pratirodh和AppSamvid这样的创新工具旨在提供更多对抗恶意软件的控制和保护,反映了印度网络安全领域采用高级技术的方法。改变游戏规则的基于人工智能和面部识别技术的解决方案,通常被称为ASTR,是一种用于打击欺诈移动连接的面部识别工具。它展示了印度网络安全领域先进技术的应用。

五、趋势和预测:2023年下半年有望出现什么

随着犯罪分子利用人工智能和机器学习等先进技术,我们可以预期复杂网络攻击将显著增加。组织必须通过将这些技术整合到其网络安全策略中,积极识别和缓解潜在威胁来应对这些威胁。

第二波技术颠覆,由5G服务的推出和云计算的增加使用推动,可能会放大网络安全风险。2023年下半年可能会看到对社交媒体平台的攻击增加,虚假移动应用程序的传播,甚至AI应用的滥用。此外,随着10亿人的数据存储在线,政府信息通信技术基础设施和公共数字平台的网络安全措施比以往任何时候都更为重要。

随着网络威胁范围扩大到电网、交通系统和其他物联网设备,与网络犯罪相关的成本将呈指数级增长。与此同时,监管环境也将发生变化。我们预计,证券交易委员会、印度保险监管与发展局等机构将出台更严格的网络安全框架,以应对不断增加的威胁。

然而,一丝希望在于印度作为当前G20主席国,正在为国际网络安全合作铺平道路。我们还预计,对熟练网络安全专业人员的需求将增加,这将为该领域的就业增长提供了令人兴奋的机会。随之而来的是弥合职场中性别和地域多样性差距的机会,丰富了我们多元化的网络防御视角。

总之,当我们回顾2023年上半年时,很明显,印度的网络安全格局既令人振奋又充满挑战,充满了广阔的机会和严峻的威胁。面对不断演变的网络威胁,从AI利用风险的崛起到复杂的诈骗,我们也注意到印度采取了强化数字防御的有力步伐。政府举措、企业努力和个人意识对于增强国家网络安全都至关重要。

Log360

Log360

在这个格局复杂的领域,我们要牢记网络安全是一项共同责任。无论您是个人还是大型组织的一部分,保持信息更新、谨慎的在线行为以及采用高级安全解决方案,如ManageEngine Log360,都是安全度过数字时代的必要条件。 Log360执行三种主要类型的威胁检测 - 安全事件威胁检测、网络威胁检测和端点威胁检测。通过免费的30天试用下载,或安排与我们的解决方案专家之一进行免费产品演示,自己发现更多内容,了解Log360的功能。网络安全战斗虽然艰难,但一起努力,我们能够取得胜利。

相关文章:

印度网络安全:威胁与应对

随着今年过半,我们需要评估并了解不断崛起的网络威胁复杂性,这些威胁正在改变我们的数字景观。 从破坏性的网络钓鱼攻击到利用人工智能的威胁,印度的网络犯罪正在升级。然而,在高调的数据泄露事件风暴中,我们看到了政…...

AR动态贴纸SDK,让创作更加生动有趣

在当今的社交媒体时代,视频已经成为了人们表达自我、分享生活的重要方式。然而,如何让你的视频在众多的信息中脱颖而出,吸引更多的关注和点赞呢?答案可能就在你的手中——美摄AR动态贴纸SDK。 美摄AR动态贴纸SDK是一款专为视频编辑…...

MySQL常用命令01

今天开始,每天总结一点MySQL相关的命令,方便大家后期熟悉。 1.命令行登录数据库 mysql -H IP地址 -P 端口号 -u 用户名 -p 密码 数据库名称 -h 主机IP地址 登录本机 localhost或127.0.0.1 -P 数据库端口号 Mysql默认是3306 -u 用户名 -p 密码 …...

Java synchronized 关键字

synchronized 是什么? synchronized 是 Java 中的一个关键字,翻译成中文就是 同步 的意思,主要解决的是多个线程之间访问资源的同步性,可以保证被它修饰的方法或者代码块在任意时刻只能有一个线程执行。 如何使用 synchronized?…...

滑动窗口算法(C语言描述)

第一种类型:不固定长窗口 问题1:*** C代码1: #include<stdio.h> #include<string.h> #define N 5int min_len(int len1,int len2) {return (len1 < len2 ? len1:len2); }int main() {int target 0;int num[N];scanf("…...

【已修复】vcruntime140.dll有什么用,vcruntime140.dll缺失如何修复

我是网友,今天非常荣幸能够在这里和大家分享关于电脑找不到vcruntime140.dll无法继续执行代码的解决方法。我相信,在座的许多朋友都曾遇到过这个问题,而今天我将为大家介绍五种有效的解决方法。 首先,让我们来了解一下vcruntime1…...

10月12日,每日信息差

今天是2023年10月12日,以下是为您准备的13条信息差 第一、欧盟投资4.5亿欧元在法国建设电池超级工厂。欧洲投资银行是欧盟的贷款机构,也是世界上最大的跨国银行之一 第二、北京银行推出数字人民币智能合约平台 数字人民币预付资金管理产品在商超场景首…...

网络安全技术(黑客学习)——自学方法

如果你想自学网络安全,首先你必须了解什么是网络安全!,什么是黑客!! 1.无论网络、Web、移动、桌面、云等哪个领域,都有攻与防两面性,例如 Web 安全技术,既有 Web 渗透2.也有 Web 防…...

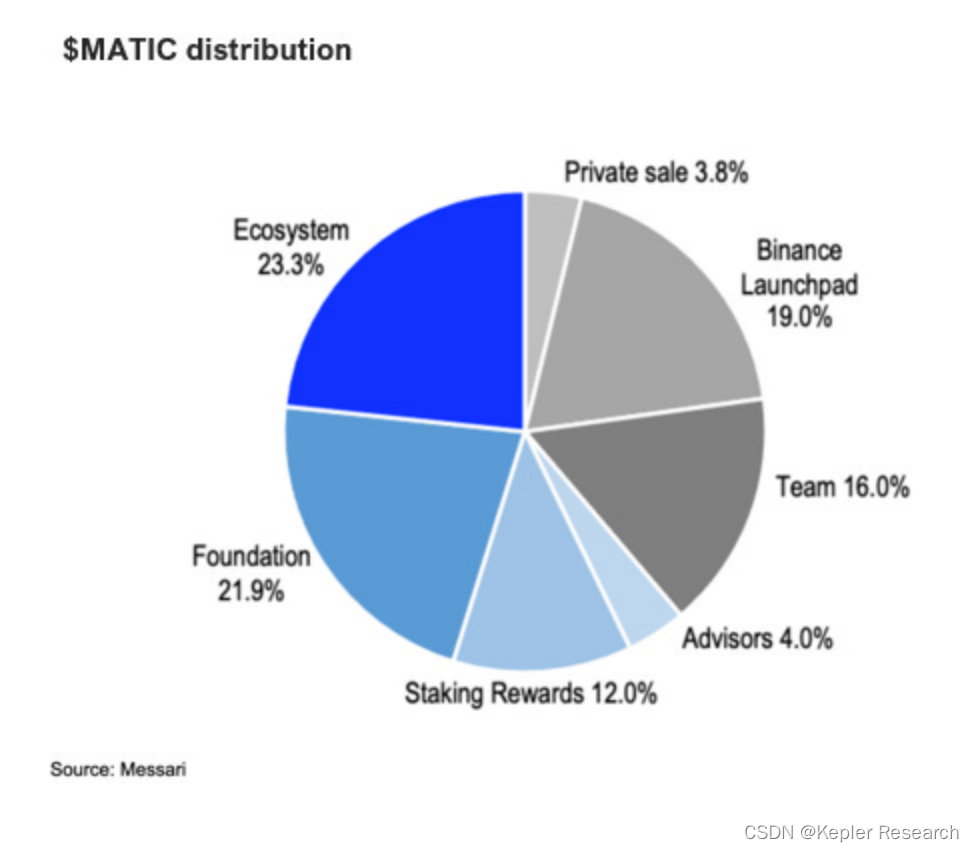

引领创新浪潮:“Polygon探寻新技术、新治理、新代币的未来之路!“

熊市是用来建设的,Polygon Labs一直在利用这漫长的几个月来做到这一点。 Polygon 是最常用的区块链之一,每周约有 150 万用户,每天超过 230 万笔交易,以及数千个 DApp,Polygon 最近面临着日益激烈的竞争。虽然从交易数…...

Android 13.0 添加自定义服务,并生成jar给第三方app调用

1.概述 在13.0系统产品定制化开发中,由于需要新增加自定义的功能,所以要增加自定义服务,而app上层通过调用自定义服务,来调用相应的功能,所以系统需要先生成jar,然后生成jar 给上层app调用,接下来就来分析实现的步骤,然后来实现相关的功能 从而来实现所需要的功能 2. …...

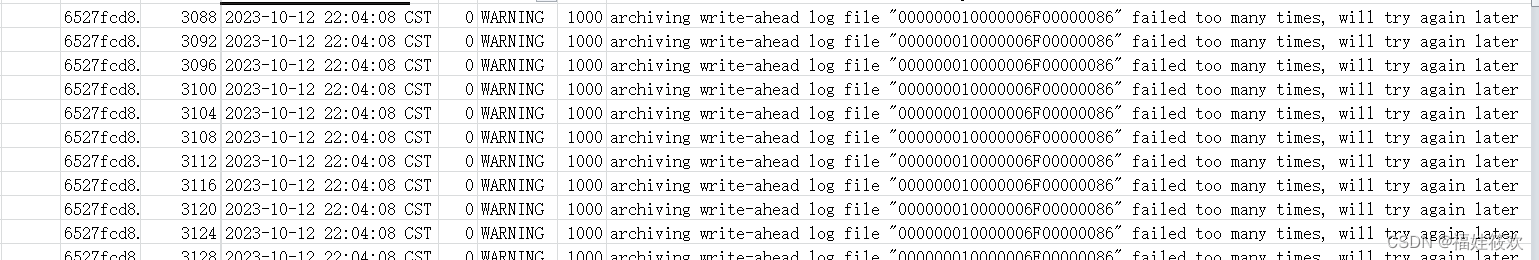

PG14归档失败解决办法archiver failed on wal_lsn

问题描述 昨晚RepmgrPG14主备主库因wal日志撑爆磁盘,删除主库过期wal文件重做备库后上午进行主备状态巡查,主库向备库发送wal文件正常,但是查主库状态时发现显示有1条归档失败的记录。 postgres: archiver failed on 000000010000006F000000…...

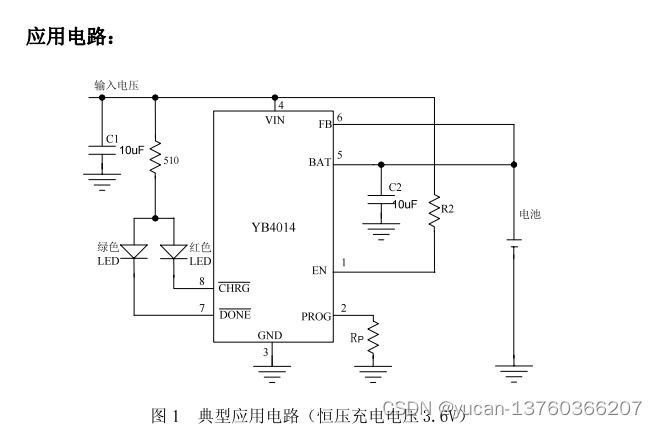

YB4014是可以对单节磷酸铁锂电池进行恒流/恒压充电管理的集成电路。

概述: YB4014是可以对单节磷酸铁锂电池进行恒流/恒 压充电管理的集成电路。该器件内部包括功率晶 体管,不需要外部的电流检测电阻和阻流二极管 YB4014只需要极少的外围元器件,非常适合于 便携式应用的领域。热调制电路可以在器件的功 耗比较大…...

STL——查找算法及实例

一 前言 STL算法部分主要由头文件<algorithm>,<numeric>,<functional>组成。要使用 STL中的算法函数必须包含头文件<algorithm>,对于数值算法须包含<numeric>,<functional>中则定义了一些模板类,用来声明…...

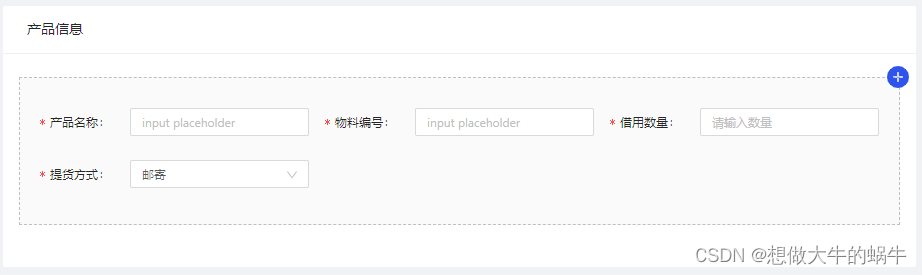

Ant Design Form.List基础用法

使用 Form.List 使用 项目中需要在新增可以多个如图 代码如下 // An highlighted block <Card title"产品信息" bordered{false}><Form.List name"productList" >{(fields, {add, remove}) > (<>{fields.map((field) > (<Ro…...

怎么优化H5让它可以在300ms以内打开?

移动端H5点击300毫秒延迟问题是由于浏览器为了区分单击和双击事件而导致的,通常会在点击后等待300毫秒以查看是否还会发生第二次点击。为解决这个问题,可以采取以下方法: 使用meta标签: 在HTML文档的头部添加以下meta标签来禁用缩放和调整浏览…...

Zabbix安装出现必要条件检查失败

问题描述 今天在某朋友部署新环境的Zabbix时,系统出现如下的检查失败情况。此环境的基础部分不是我负责,而是其它项目共存的PHP环境,也是挺奇怪的。一般来说,不应该将zabbix与其它系统部署在一起,没有条件哪怕时Docke…...

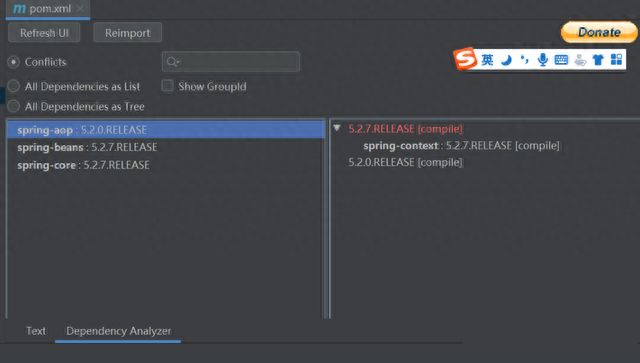

精通Maven的捷径:一文包揽所有必知必学

Maven是每个Java程序都会遇到的包管理工具,今天整理一下Maven的相关知识,从青铜到王者,一文全了解,我们开始吧! 1、maven是什么,为什么存在?项目结构是什么样子,怎么定位jar 官方网…...

SpringCloud溯源——从单体架构到微服务Microservices架构 分布式和微服务 为啥要用微服务

前言 单体架构好好的,为啥要用微服务呢?微服务究竟是啥,怎么来的,有啥优缺点,本篇博客尝试追根溯源,阐述单体应用到分布式,微服务的演变,微服务架构的定义及优缺点,厘清相关的概念。…...

springboot 配置 servlet filter 2

springboot 配置 servlet filter 2 以配置Druid为例 Servlet WebServlet(urlPatterns "/druid/*",initParams {WebInitParam(name "loginUsername", value "admin"),// 登录用户名WebInitParam(name "loginPassword", value …...

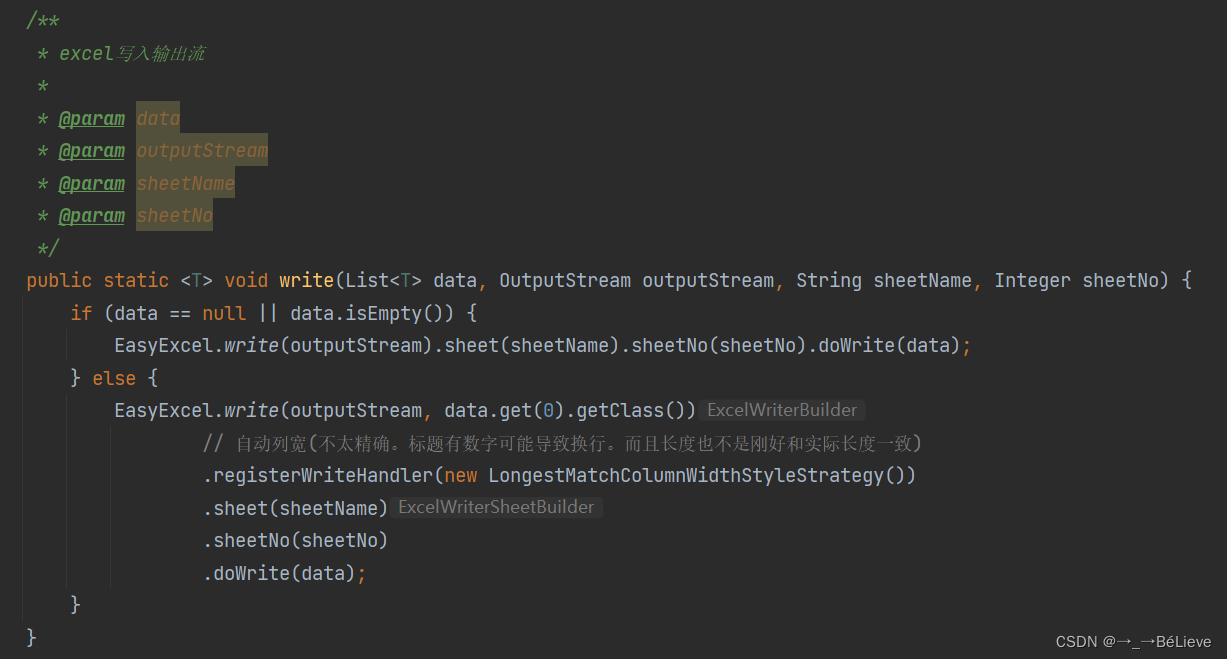

前端axios下载导出文件工具封装

使用示例: import { fileDownload } from /utils/fileDownloadfileDownload({ url: process.env.VUE_APP_BASE_URL /statistic/pageList/export, method: post, data: data })工具类: import store from ../store/index import {getAccessToken } fro…...

人大金仓KingbaseES适配踩坑大全:MyBatis-Plus项目里那些MySQL语法不兼容的“坑”怎么填?

人大金仓KingbaseES适配实战:MyBatis-Plus项目MySQL语法迁移避坑指南 当企业级应用需要从MySQL迁移到国产数据库人大金仓KingbaseES时,开发者往往会遇到各种SQL语法不兼容的问题。作为基于PostgreSQL内核的数据库,KingbaseES在语法细节、函数…...

BepInEx框架指南:从游戏玩家到模组开发者的完整升级路径

BepInEx框架指南:从游戏玩家到模组开发者的完整升级路径 【免费下载链接】BepInEx Unity / XNA game patcher and plugin framework 项目地址: https://gitcode.com/GitHub_Trending/be/BepInEx 你是否曾经羡慕过那些能够为游戏添加新内容、修改界面、甚至创…...

)

别急着重装!用注册表和任务管理器两步修复Edge浏览器无法上网(Win10/Win11通用)

深度修复Edge浏览器网络故障:注册表与进程管理的终极指南 当Edge浏览器突然无法连接网络时,大多数用户的第一反应往往是重装浏览器甚至操作系统。但作为一名长期与Windows系统打交道的技术顾问,我发现90%的类似问题其实无需如此大动干戈。本文…...

如何为Linux笔记本安装智能风扇控制系统:NBFC-Linux完全指南

如何为Linux笔记本安装智能风扇控制系统:NBFC-Linux完全指南 【免费下载链接】nbfc-linux NoteBook FanControl ported to Linux 项目地址: https://gitcode.com/gh_mirrors/nb/nbfc-linux 你是否曾经在编译代码时听到笔记本风扇像喷气式飞机一样轰鸣&#x…...

)

51单片机入门实战:用Keil+Proteus做个带蜂鸣器报警的按键计数器(附完整代码)

51单片机实战:从零构建带蜂鸣器报警的按键计数器 项目背景与核心功能 对于刚接触51单片机的开发者来说,独立完成一个小型综合项目往往能带来巨大的成就感。这次我们要实现的是一个结合按键计数、数码管显示和蜂鸣器报警的完整系统。当用户按下按键时&a…...

163MusicLyrics:一站式跨平台歌词管理解决方案

163MusicLyrics:一站式跨平台歌词管理解决方案 【免费下载链接】163MusicLyrics 云音乐歌词获取处理工具【网易云、QQ音乐】 项目地址: https://gitcode.com/GitHub_Trending/16/163MusicLyrics 当你在音乐海洋中遨游时,是否曾为找不到心仪歌曲的…...

终极解决方案:如何一次性安装所有Visual C++运行库合集

终极解决方案:如何一次性安装所有Visual C运行库合集 【免费下载链接】vcredist AIO Repack for latest Microsoft Visual C Redistributable Runtimes 项目地址: https://gitcode.com/gh_mirrors/vc/vcredist 还在为Windows系统频繁弹出"缺少MSVCP140.…...

)

零基础转专业计算机机试,我用这5道题帮你摸清浙工大出题套路(附C++代码)

零基础转专业计算机机试:5道真题破解浙工大出题密码(附C实战代码) 第一次面对计算机转专业机试时,我盯着屏幕上闪烁的光标,手指悬在键盘上方却不知从何下手。那种面对陌生题型的茫然感,至今记忆犹新。现在作…...

【普中 51-Ai8051 开发攻略】-- 第 30 章 OLED 液晶显示实验-硬件 IIC

(1)实验平台: 普中 51-Ai8051 开发板https://item.taobao.com/item.htm?abbucket17&id1026052331067(2)资料下载 :普中科技-各型号产品资料下载链接 前面已经使用 IO 口软件模拟 IIC 时序与 OLED 通信实现字符汉字的显示。 本章学习使用 AI805…...

如何通过内存注入技术在英雄联盟国服实现安全换肤?

如何通过内存注入技术在英雄联盟国服实现安全换肤? 【免费下载链接】R3nzSkin-For-China-Server Skin changer for League of Legends (LOL) 项目地址: https://gitcode.com/gh_mirrors/r3/R3nzSkin-For-China-Server 想象一下,你正在峡谷中奋战&…...