【网络安全】密码学基础

前言

密码学是网络安全的核心组成部分,它帮助我们保护信息,防止未经授权的访问。在这篇文章中,我们将从基础开始,深入了解密码学的基本概念和原理,包括加密、解密、密钥、哈希函数等。我们将尽可能使用简单的语言和实例,以便于初学者理解。

问题咨询和282G网络安全资料的领取点击此处即可获取

一、什么是密码学?

密码学是一门研究信息安全和保密的科学。它涵盖了信息的加密(变得无法读取)、解密(恢复为可读格式)和验证(确保信息未被篡改)等方面。

比如,你在网上购物时输入信用卡信息,为了保护你的信用卡信息不被窃取,网站会使用密码学技术来加密你的信息,使其在传输过程中即使被截获,也无法被读取。

二、加密和解密

加密是把可读的信息(明文)转换成无法读取的信息(密文),解密则是反过来,把密文转换回明文。加密和解密通常需要一个或两个密钥。

- 对称加密:加密和解密使用同一个密钥,例如 DES、AES 等。

- 非对称加密:加密和解密使用不同的密钥,这两个密钥通常成对出现,一个用于加密,另一个用于解密,例如 RSA、ECC 等

对称加密示例(Python):

from Crypto.Cipher import AES

from Crypto.Util.Padding import pad, unpad

from Crypto.Random import get_random_bytes

key = get_random_bytes(16) # 生成随机密钥

cipher = AES.new(key, AES.MODE_CBC) # 创建新的加密对象

plaintext = b’This is a secret message.’ # 明文信息

ciphertext = cipher.encrypt(pad(plaintext, AES.block_size)) # 加密明文

#现在我们有一个密文,我们可以解密它

cipher2 = AES.new(key, AES.MODE_CBC, iv=cipher.iv) # 创建新的解密对象

decrypted_text = unpad(cipher2.decrypt(ciphertext), AES.block_size) # 解密密文

print(decrypted_text) # 输出:b’This is a secret message.’

三、哈希函数

哈希函数是一种特殊的函数,它可以把任意长度的输入(也称为消息)转换成固定长度的输出。输出的结果通常称为哈希值或摘要。哈希函数有两个重要的特性:

- 它是单向的,也就是说,给定一个输入,我们可以很容易地计算出哈希值,但是给定一个哈希值,我们无法(或者说非常难)计算出原始的输入。

- 它是确定的,也就是说,对于同一个输入,无论我们计算多少次,哈希值总是相同的。

哈希函数在密码学中有很多应用,例如密码存储、数据完整性验证等。

哈希函数示例(Python):

import hashlib

message = ‘This is a secret message.’ # 消息

hashed_message = hashlib.sha256(message.encode()).hexdigest() # 计算哈希值

print(hashed_message) # 输出:a5d3b6…(省略了部分哈希值)

四、数字签名和证书

数字签名是一种用于验证信息完整性和发送者身份的技术。发送者会使用自己的私钥对信息(或信息的哈希值)进行签名,接收者可以使用发送者的公钥来验证签名。

数字证书则是一种使用数字签名来验证公钥所有者身份的方法。一个证书通常包含公钥、所有者信息以及签发证书的证书颁发机构(CA)的数字签名。

五、密码学的挑战和未来

尽管密码学已经在保护我们的信息安全方面发挥了重要作用,但它仍然面临着许多挑战,例如量子计算的威胁、密钥管理的复杂性、新的加密算法的开发等。

在未来,我们需要发展更强大、更安全的密码学技术,例如后量子密码学,以应对量子计算的威胁。同时,我们也需要发展更易于使用的密码学工具和服务,以便更多的人和组织能够享受到密码学带来的安全保障。

结论

密码学是一个复杂但非常重要的领域,它关系到我们的数据安全和隐私保护。通过理解密码学的基本概念和原理,我们可以更好地理解和使用密码学技术,以保护我们的信息不被未经授权的访问和使用。

最后

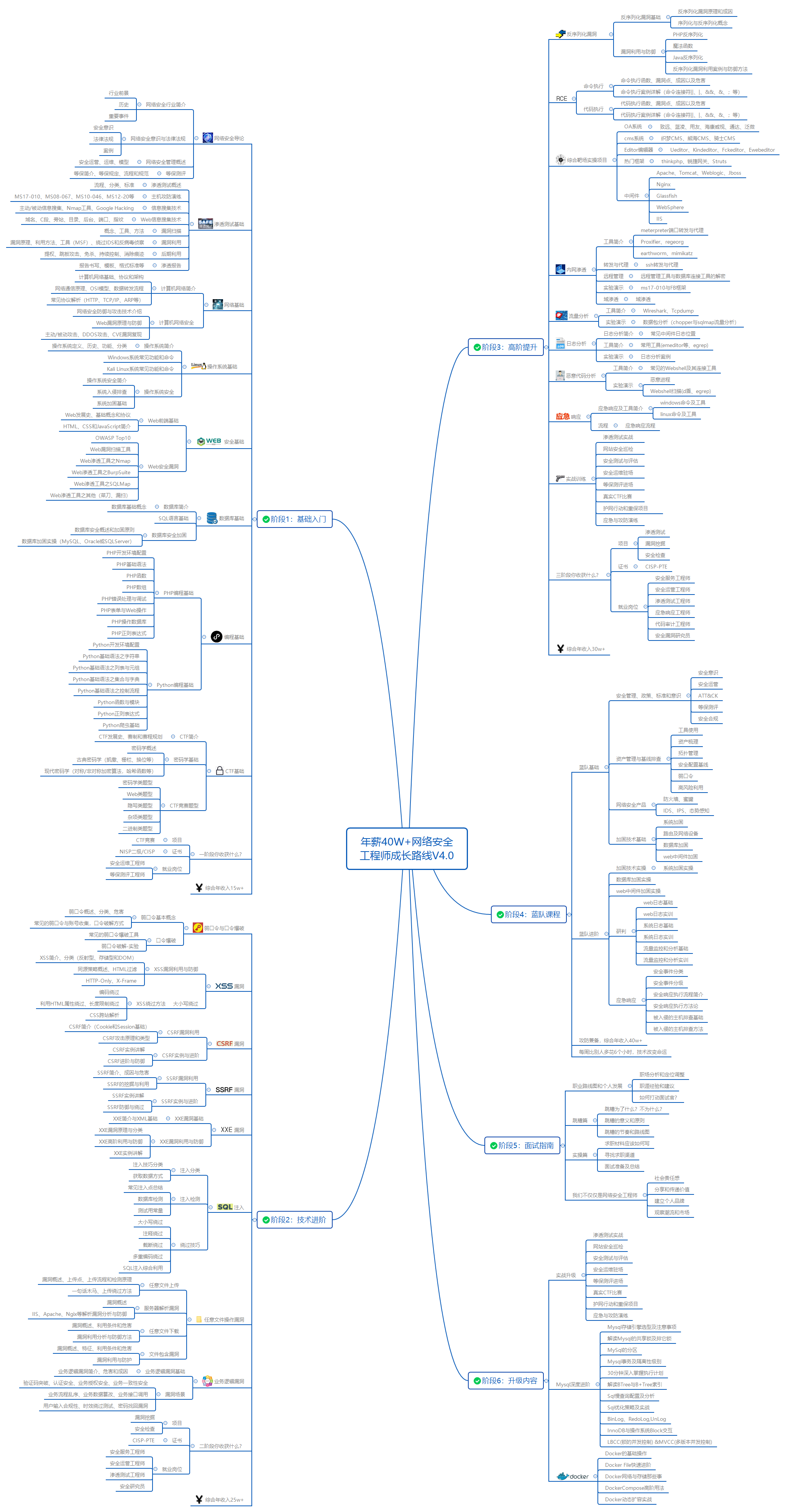

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

点击此处即可获取282G网络安全相关资料

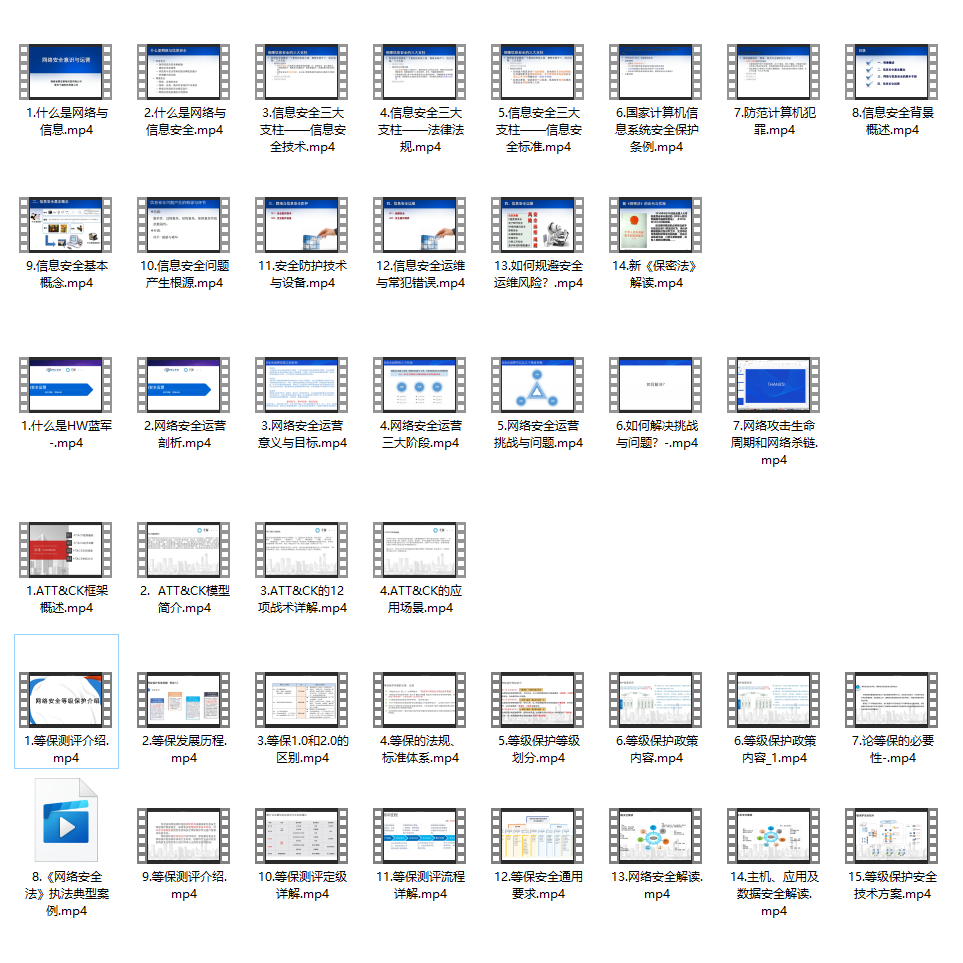

同时每个成长路线对应的板块都有配套的视频提供:

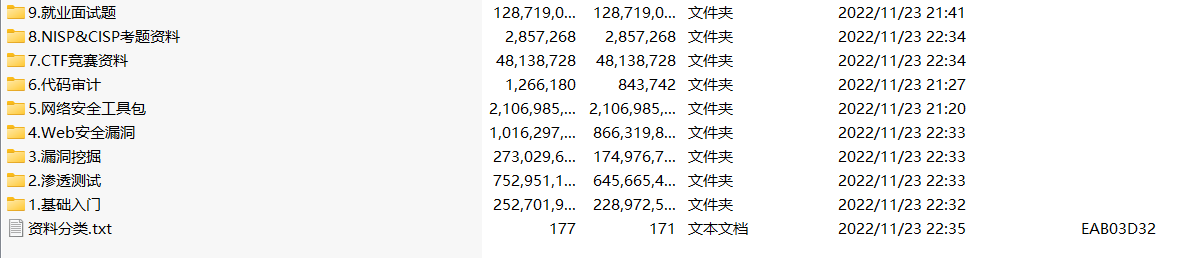

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

点击此处即可领取282G网络安全相关资料

相关文章:

【网络安全】密码学基础

前言 密码学是网络安全的核心组成部分,它帮助我们保护信息,防止未经授权的访问。在这篇文章中,我们将从基础开始,深入了解密码学的基本概念和原理,包括加密、解密、密钥、哈希函数等。我们将尽可能使用简单的语言和实…...

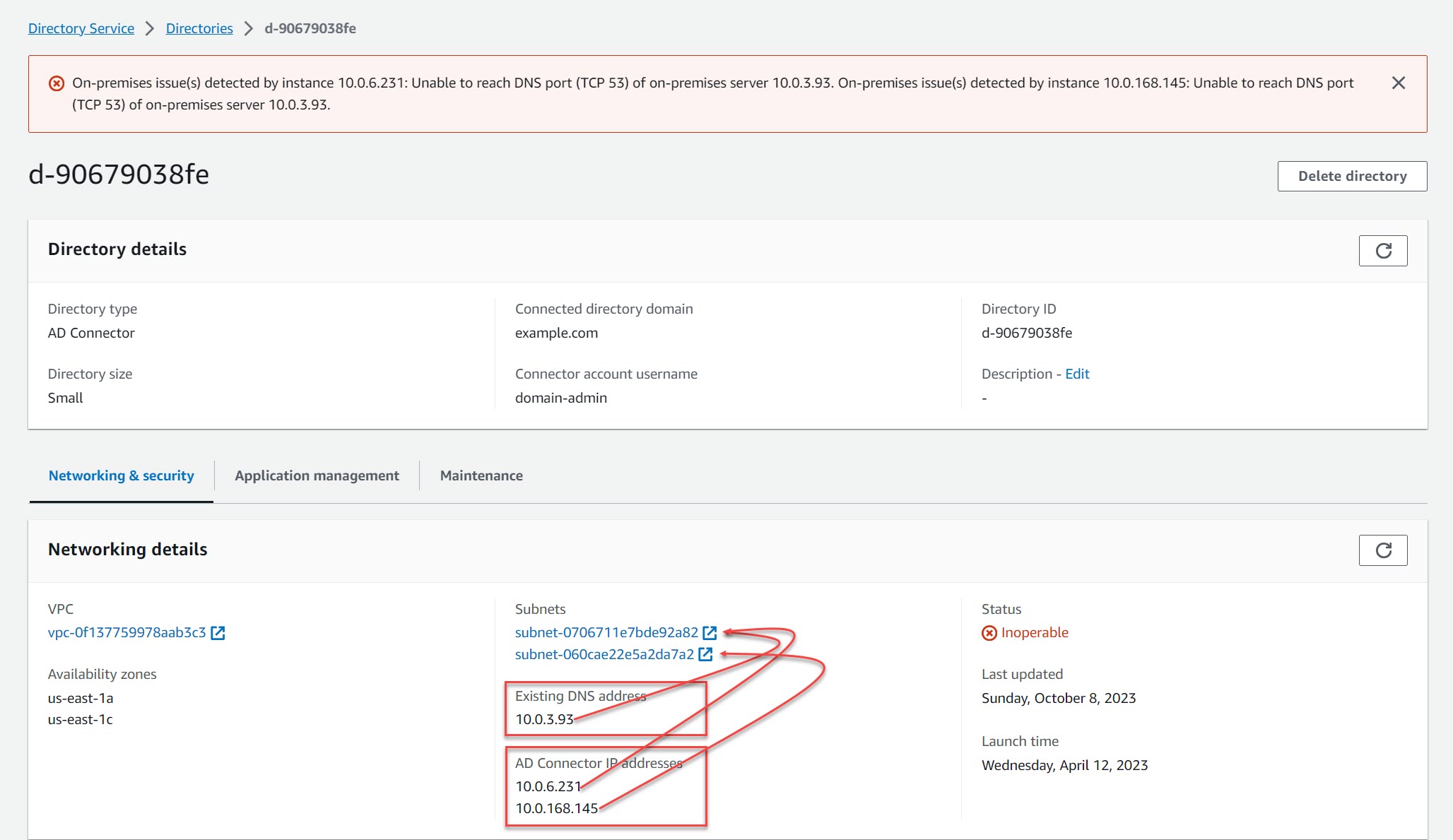

AWS AD Connector 的网络配置

配置 AWS 的 AD Connector 通常遇到的都是些网络问题,且 AD Connector 本身屏蔽了一些网络细节,使得查找root cause往往有点困难,本文就把 AD Connector 网络问题梳理一下。 首先,需要搞清楚的是:AD Connector 是 Microsoft Active Directory 的一种代理,IAM可以通过它联…...

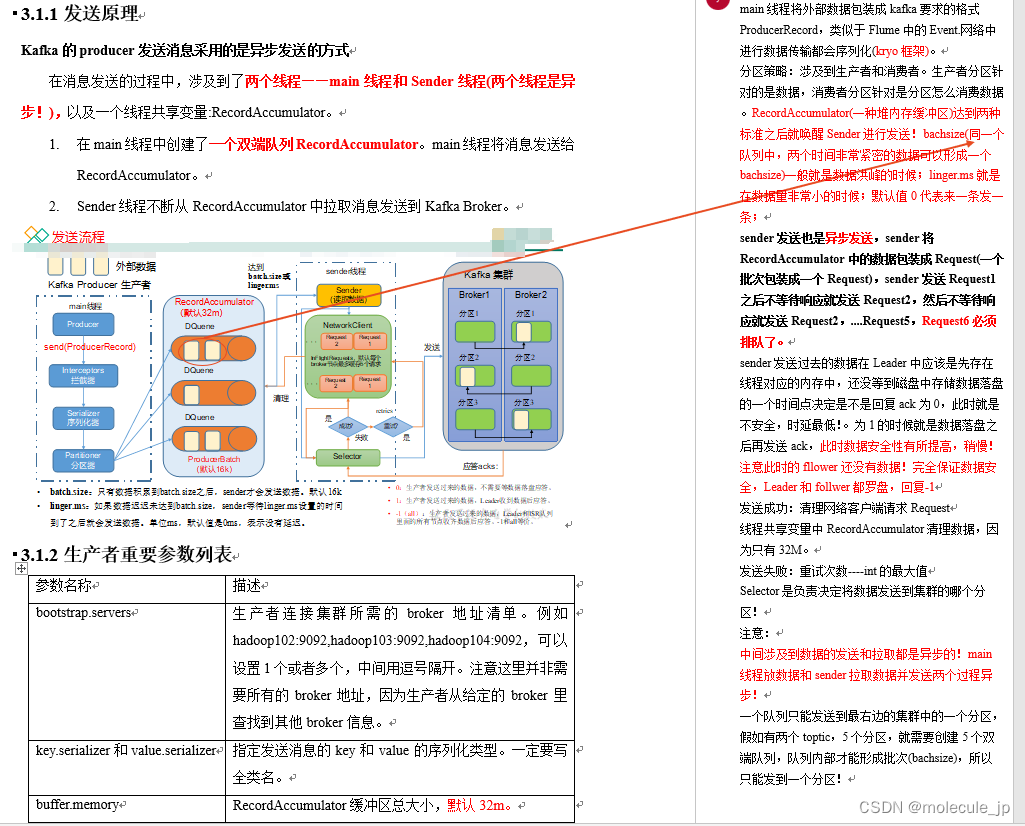

kafka详解(三)

2.2 Kafka命令行操作 2.2.1 主题命令行操作 1)查看操作主题命令参数 [aahadoop102 kafka]$ bin/kafka-topics.sh2)查看当前服务器中的所有topic (配置了环境变量不需要写bin/) [aahadoop102 kafka]$ bin/kafka-topics.sh --bootstrap-server hadoop10…...

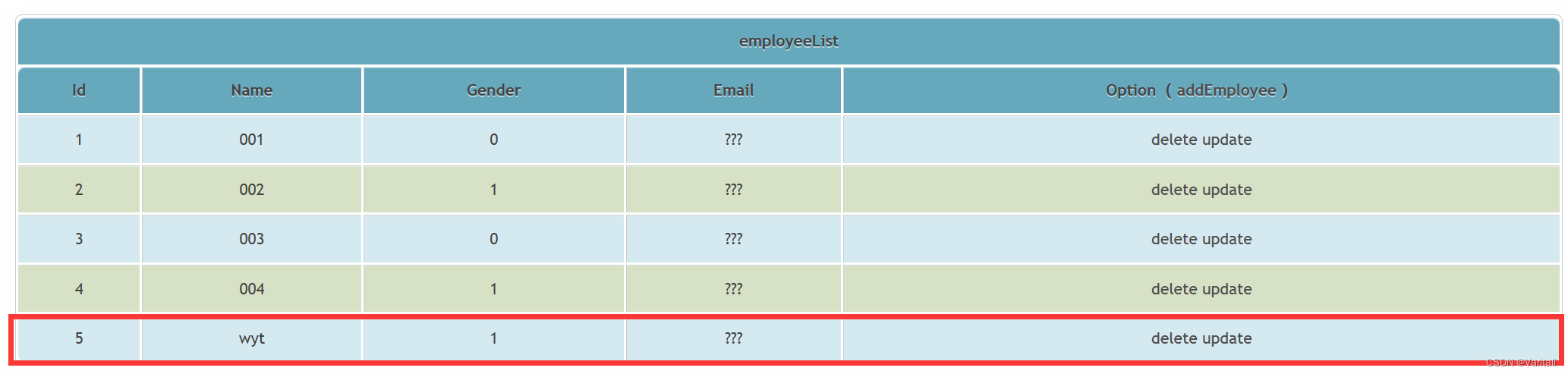

[Spring] SpringMVC 简介(二)

目录 五、域对象共享数据 1、使用 ServletAPI 向 request 域对象共享数据 2、使用 ModelAndView 向 request 域对象共享数据 3、使用 Model、Map、ModelMap 向 request 域对象共享数据 4、向 session 域和 application 域共享数据 六、SpringMVC 的视图 1、ThymeleafVie…...

idea一些不太常用但是能提升编码效率的快捷键

Ctrl Shift V:从历史选择粘贴 从历史剪粘版中选择要粘贴的内容。Ctrl Shift Z:重做 恢复上一步撤销内容Shift F4:在新窗口中打开 比如要从另一个类中复制代码 可以把这个类在新窗口单独打开 用AltTab 来回切换复制Ctrl PageUpÿ…...

vsto word属性信息 并读取

要通过VSTO (Visual Studio Tools for Office) 读取和操作 Microsoft Word 文档的属性信息,您可以使用 C# 或 VB.NET 等 .NET 编程语言结合 VSTO 来实现。以下是一个示例,演示如何获取 Word 文档的属性信息:首先,确保您已经在 Vis…...

android之TextView自由选择复制

文章目录 前言一、效果图二、实现步骤1.OnSelectListener2.SelectionInfo类3.TextLayoutUtil类4.复制弹框的xml布局5.弹框背景Drawable6.倒三角Drawable7.复制工具类8.调用 总结 前言 根据时代进步,那些干产品的也叼砖起来了,今天就遇到一个需求&#x…...

【mysql】 bash: mysql: command not found

在linux 服务器上安装了mysql 也可以正常运行。 但是执行命令,系统提示:bash: mysql: command not found bash:mysql:找不到命令 执行的命令是: mysql -u root -h 127.0.0.1 -p由于系统默认会查找的 /usr/bin/ 中下的命令,如…...

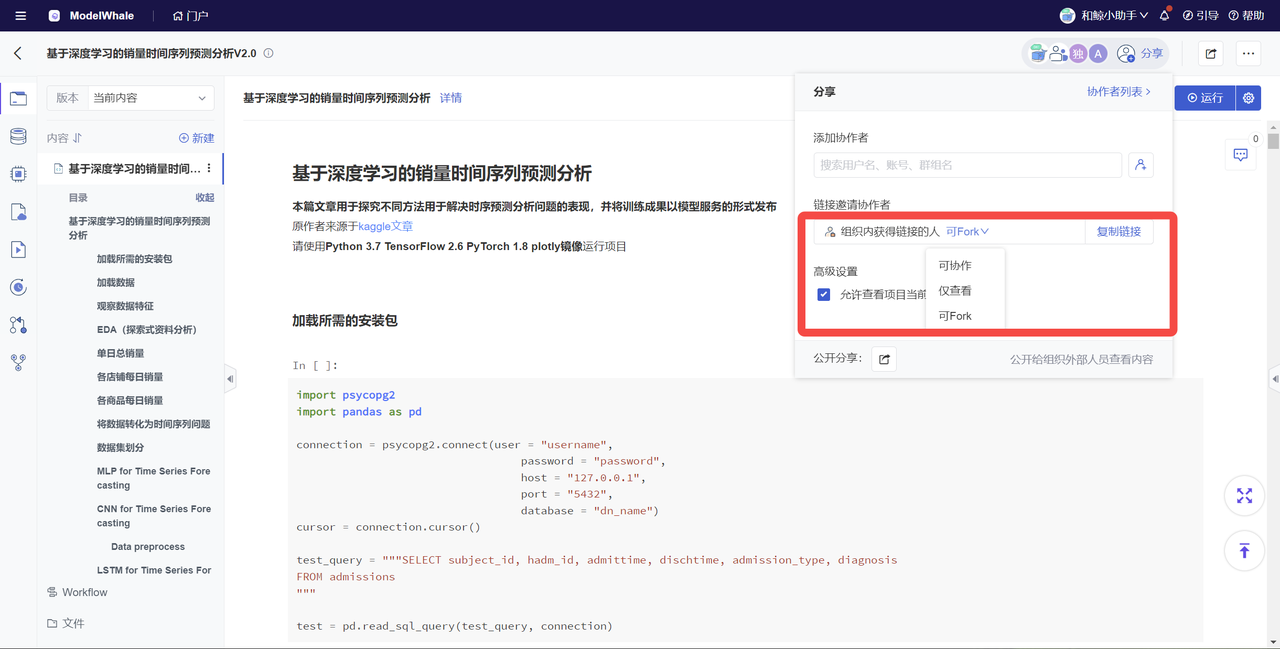

鲲山科技:引入和鲸 ModelWhale,实现量化策略的高效迭代

量化投资是数据科学在金融行业的应用。 2023 年,量化行业的超额收益开始收敛,量化私募如何形成自身核心竞争力? 和鲸拜访客户鲲山科技(深圳),揭示其“弯道超车”的独家秘诀。 群体作战 年初至今ÿ…...

PFSK152 3BSE018877R1 有源滤波器的定义

PFSK152 3BSE018877R1 有源滤波器的定义 有源滤波器是以晶体管和运算放大器为基本元件设计的滤波电路。除了这些元件,有源滤波器的电路还包含电阻和电容,但不包含电感。 我们知道滤波器具有频率选择性。因此,有源滤波器电路使用晶体管和运算…...

WebDAV之π-Disk派盘 + 恒星播放器

想要拥有一款万能视频播放器,全能解码播放器,无需转码,支持所有格式的视频和音频,直接播放的播放器?那就选恒星播放器。 恒星播放器支持视频投屏,倍速播放,后台播放等功能,还能一键截图和录制gif动图。支持全格式超高清真4K解码,蓝光HDR低占用,支持ISO文件直出的播放…...

亚马逊,速卖通,敦煌产品测评补单攻略:低成本、高安全实操指南

随着电商平台的发展和消费者对产品质量的要求提升,测评补单成为了商家们提升销售和用户口碑的关键环节。然而,如何在保持成本低廉的同时确保操作安全,一直是卖家们面临的挑战。今天林哥分享一些实用的技巧和策略,帮助卖家们产品的…...

常用linux解压命令

1. 超过4g的zip文件在linux下unzip失败。需要用7z压缩,然后用p7zip命令解压。 p7zip -d x.7z 2. gzip解压.gz文件 gzip -d a11.txt.gz 和 gunzip a1.txt.gz gunzip –c filename.gz > filename #解压缩保留源文件, 上述命令非常容易写错,最后导…...

)

TensorFlow入门(二十二、梯度下降)

梯度下降的定义及作用 梯度下降本身是一个最优化算法,通常也被称为最速下降法。常被用于机器学习和人工智能中递归性地逼近最小偏差模型,也就是使用它找到一个函数的局部极小值。 使用过程中,梯度下降算法以函数上当前点对于梯度(或者是近似梯度)反方向的规定步长距离点进行迭代…...

WPF中的多重绑定

MultiBinding 将会给后端传回一个数组, 其顺序为绑定的顺序. 例如: <DataGridMargin"10"AutoGenerateColumns"False"ItemsSource"{Binding Stu}"><DataGrid.Columns><DataGridTextColumn Binding"{Binding Id}" Header…...

区块链在游戏行业的应用

区块链技术在游戏行业有许多潜在的应用,它可以改变游戏开发、发行和玩家交互的方式。以下是区块链技术在游戏行业的一些主要应用,希望对大家有所帮助。北京木奇移动技术有限公司,专业的软件外包开发公司,欢迎交流合作。 1.游戏资产…...

- 微信小程序开发)

uniapp快速入门系列(4)- 微信小程序开发

第四章 微信小程序开发 4.1 微信小程序开发与uniapp的融合4.2 微信小程序API在uniapp中的使用4.3 微信小程序常见问题的解决方法问题1: 如何获取用户信息?问题2: 如何获取当前位置?问题3: 如何发送网络请求? 在本章中,我们将学习如…...

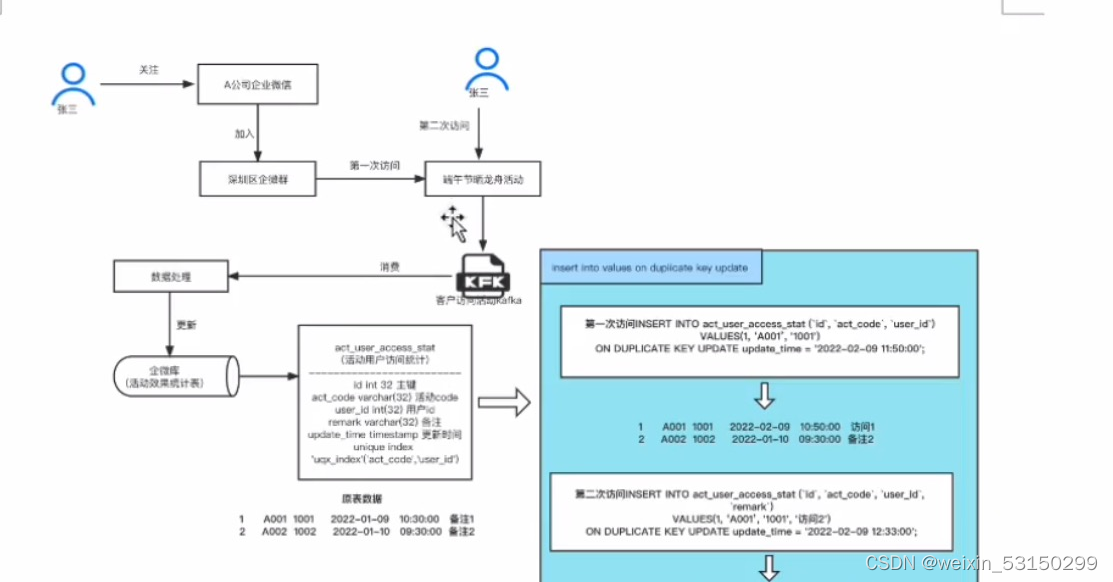

Kafka保证消息幂等以及解决方案

1、幂等的基本概念 幂等简单点讲,就是用户对于同一操作发起的一次请求或者多次请求的结果是一致的,不会产生任何副作用。幂等分很多种,比如接口的幂等、消息的幂等,它是分布式系统设计时必须要考虑的一个方面。 查询操作(天然幂等…...

接口测试用例设计

接口测试...

wireshark抓rtp包,提取出H265裸流数

调试rtsp收发流时,经常会需要抓包以确认是网络问题还是程序问题还是其它问题。通过tcpdump或者wireshark抓到的包通常是rtp流,保存为.pcap格式文件后中,可通过wireshark进行解析,得出h264裸流,并保存为文件。 1.wires…...

)

Cadence SKILL脚本实战:5分钟搞定TESTKEY原理图批量创建(附完整代码)

Cadence SKILL脚本实战:5分钟搞定TESTKEY原理图批量创建(附完整代码) 在集成电路设计领域,TESTKEY(测试结构)的创建是验证工艺模型和器件特性的基础工作。传统手动放置器件的方式不仅效率低下,还…...

)

Ubuntu 22.04 下 Nsight System/Compute 2023.3 保姆级安装与权限配置指南(解决libxcb/perf_event报错)

Ubuntu 22.04 下 Nsight System/Compute 2023.3 保姆级安装与权限配置指南 在深度学习与高性能计算领域,NVIDIA的Nsight工具套件是开发者不可或缺的性能分析利器。本文将手把手带你完成Ubuntu 22.04系统上最新版Nsight System 2023.3和Nsight Compute 2023.2的完整…...

VolumetricLighting雾管理器系统:LightManagerFogLights与FogEllipsoid本地密度控制

VolumetricLighting雾管理器系统:LightManagerFogLights与FogEllipsoid本地密度控制 【免费下载链接】VolumetricLighting Lighting effects implemented for the Adam demo: volumetric fog, area lights and tube lights 项目地址: https://gitcode.com/gh_mirr…...

《CVPR2025-DEIM创新改进项目实战:从原理到部署的深度学习优化全攻略》004、DEIM数学基础:注意力机制与特征重标定的统一框架

CVPR2025-DEIM创新改进项目实战:从原理到部署的深度学习优化全攻略 004、DEIM数学基础:注意力机制与特征重标定的统一框架 一、从一次诡异的梯度爆炸说起 去年秋天调一个轻量级检测模型,在T4上跑得好好的,换到Jetson Orin上就炸了——loss直接飞到NaN。查了三天,最后定…...

)

用Python和pywifi写个WiFi密码测试工具(附完整GUI源码)

用Python构建WiFi安全测试工具:从原理到GUI实现 在数字化时代,WiFi安全已成为个人和企业网络安全的第一道防线。作为Python开发者,我们如何利用技术手段来验证自身网络的安全性?本文将带你从零开始构建一个基于pywifi库的WiFi连接…...

从零构建嵌入式Linux平板:基于全志H3与Qt5的实战指南

1. 项目概述:为什么我们要自己动手做一块“平板”?几年前,我在一个嵌入式展会上看到一块工业平板,功能简单但价格不菲。当时我就在想,它的核心无非就是一块屏幕、一个主控板和一个定制的用户界面。既然我们有开源的Lin…...

)

py之paho mqtt客户端代码示例(亲测可用)

from paho.mqtt import client as mqtt_clientdef on_connect(client, userdata, flags, reasonCode, properties):"""连接成功回调reasonCode: 0 表示成功,其他值表示失败"""print...

RAG夺命10连问,你能抗住第几问?

前言最近金三银四,很多小伙伴在准备大厂面试,几乎每个人都被问到了同一个技术点——RAG(检索增强生成)。从阿里到字节,从腾讯到美团,RAG已经成为大模型应用方向必考的“压轴题”。但是,很多求职…...

STM32F103C8T6驱动BMP280气压模块:从I2C地址纠错到数据转换的完整避坑指南

STM32F103C8T6驱动BMP280气压模块:从I2C地址纠错到数据转换的完整避坑指南 在嵌入式开发中,气压传感器BMP280因其高精度和低成本成为许多项目的首选。然而,当这个看似简单的模块遇上STM32F103C8T6这颗经典的MCU时,不少开发者却踩进…...

2025届学术党必备的五大AI论文平台解析与推荐

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 针对AI写作工具标题的创作,要精准去把握目标客户的核心需求,目标客户…...