逻辑漏洞详解

原理:

没有固定的概念,一般都是不符合常识的情况。比如任意用户注册,短信炸弹,占用资源,交易支付、密码修改、密码找回、越权修改、越权查询、突破限制。

根据实际业务逻辑进行比对,购物的可以根据数量,折扣,金额每个修改点都可以测试是否可以修改

挖掘办法:

确定业务流程--->寻找流程中可以被操控的环节--->分析可被操控环节中可能产生的逻辑问题--->尝试修改参数触发逻辑问题

常见逻辑漏洞:

1、 交易支付(修改金额为负数或为o)、密码修改(没原密码也能修改)、密码找回(改数据包跳过,验证码没有做时间校验)

2、用自己的用户身份找回密码,在最后修改密码的时候抓包修改成其它用户

3、修改返回包,把0改成1或false改成true

4、手机号密码找回看一下返回包里面是否有手机验证码、

5、邮箱密码找回的时候,试试修改邮箱,用别人的帐号找回,发邮件填写自己的邮箱、

6、验证码长度短,纯数字可以直接burp暴破

7、同一验证码可以登录不同帐号

8、验证码纯数字,无时间限止

9、密码找回答案比较简单 或参数判断不严格)、越权修改、越权查询、突破限制等各类逻辑漏洞

防御

加强用户认证控制

识别漏洞

建立安全策略

敏感参数加密

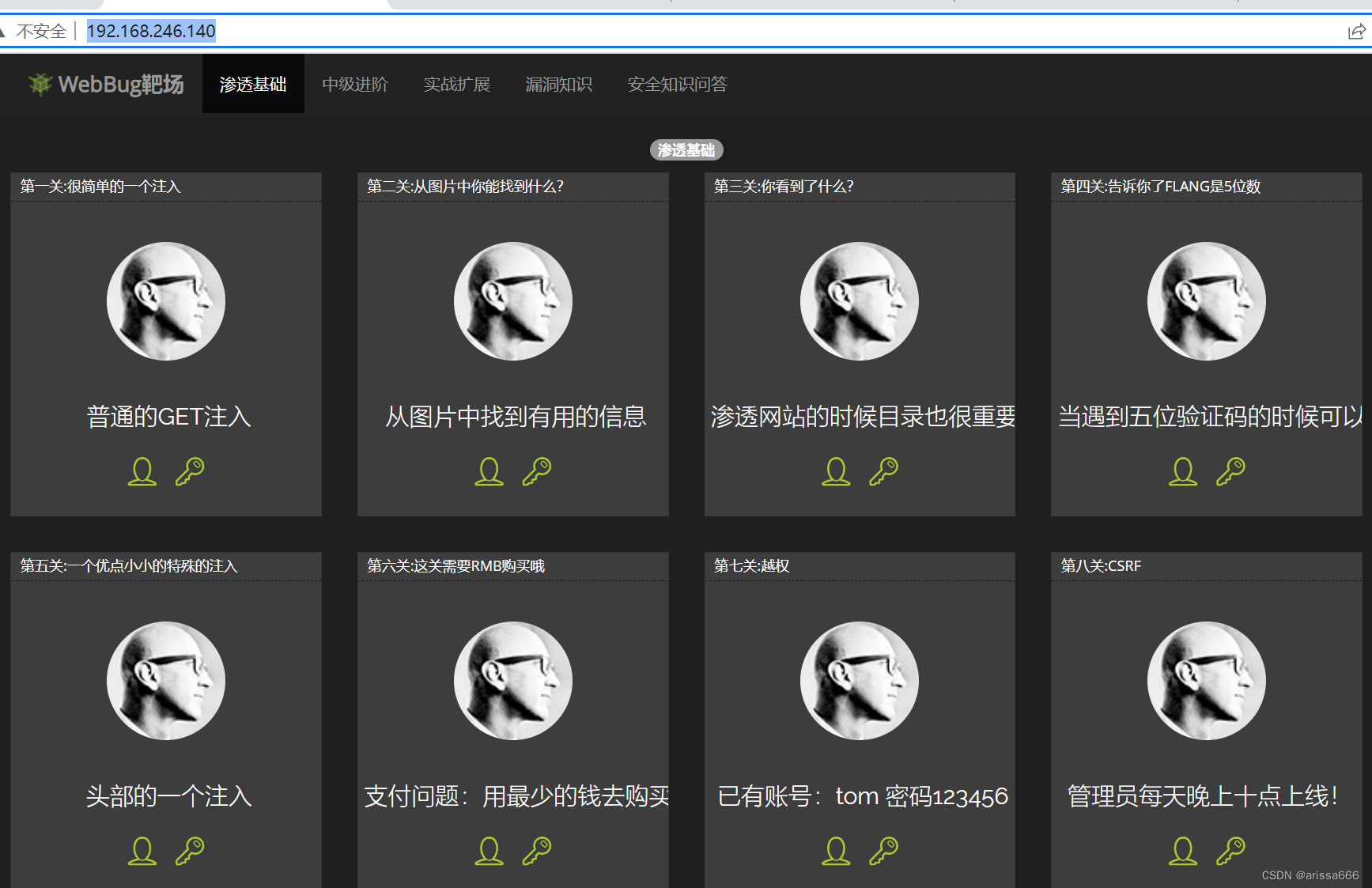

webbug靶场演示

打开搭建的web靶场http://192.168.246.140/

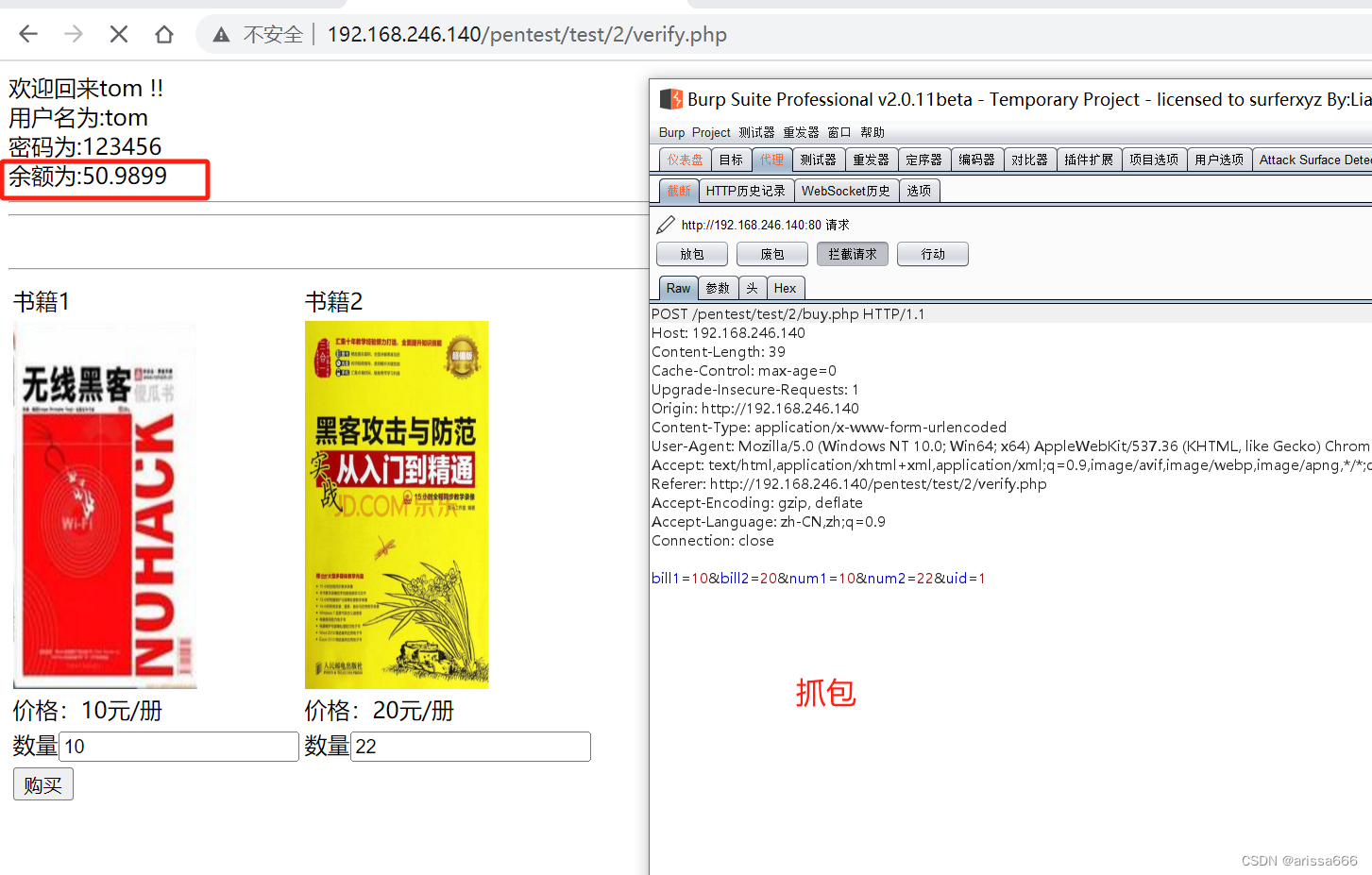

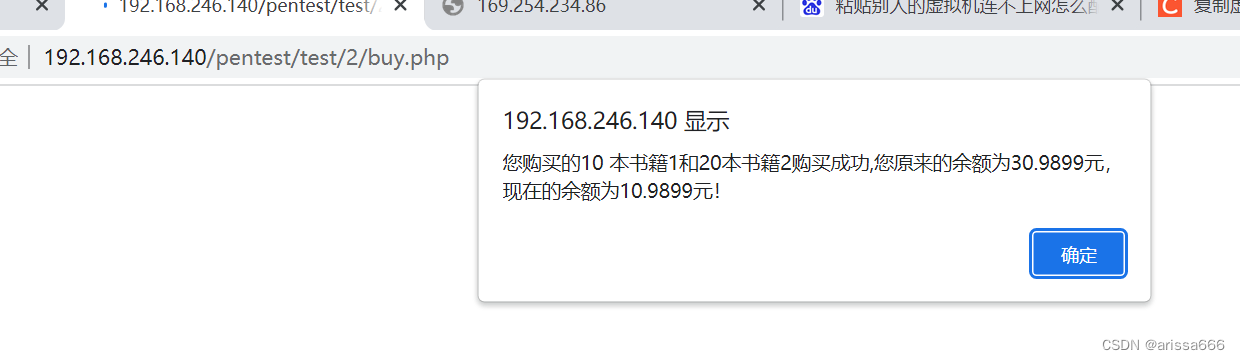

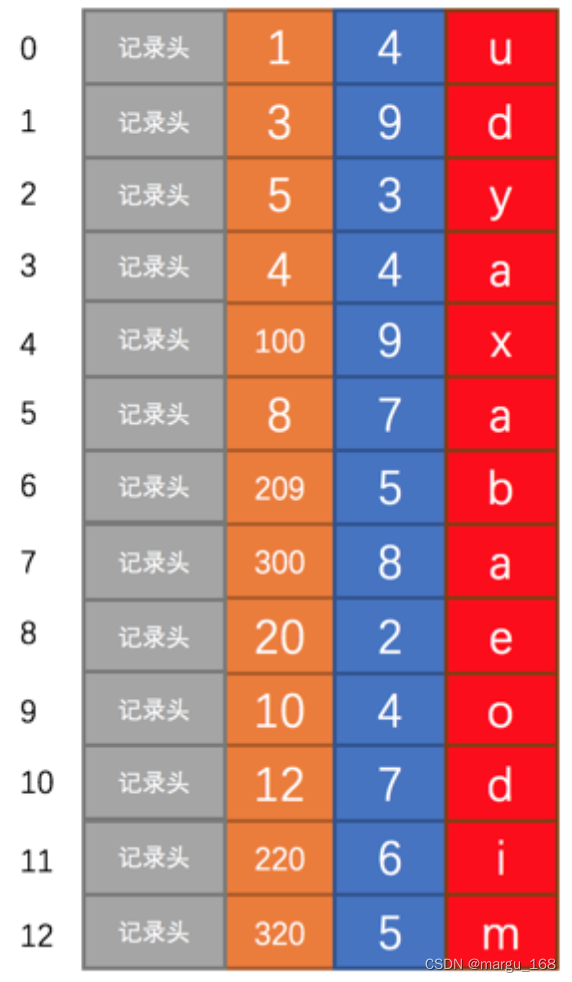

本次展示的是支付的问题,tom 密码123456

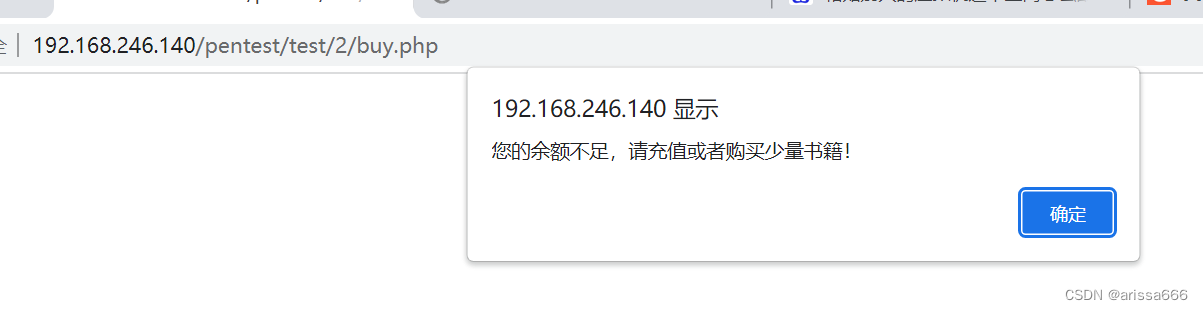

抓包提示余额不足

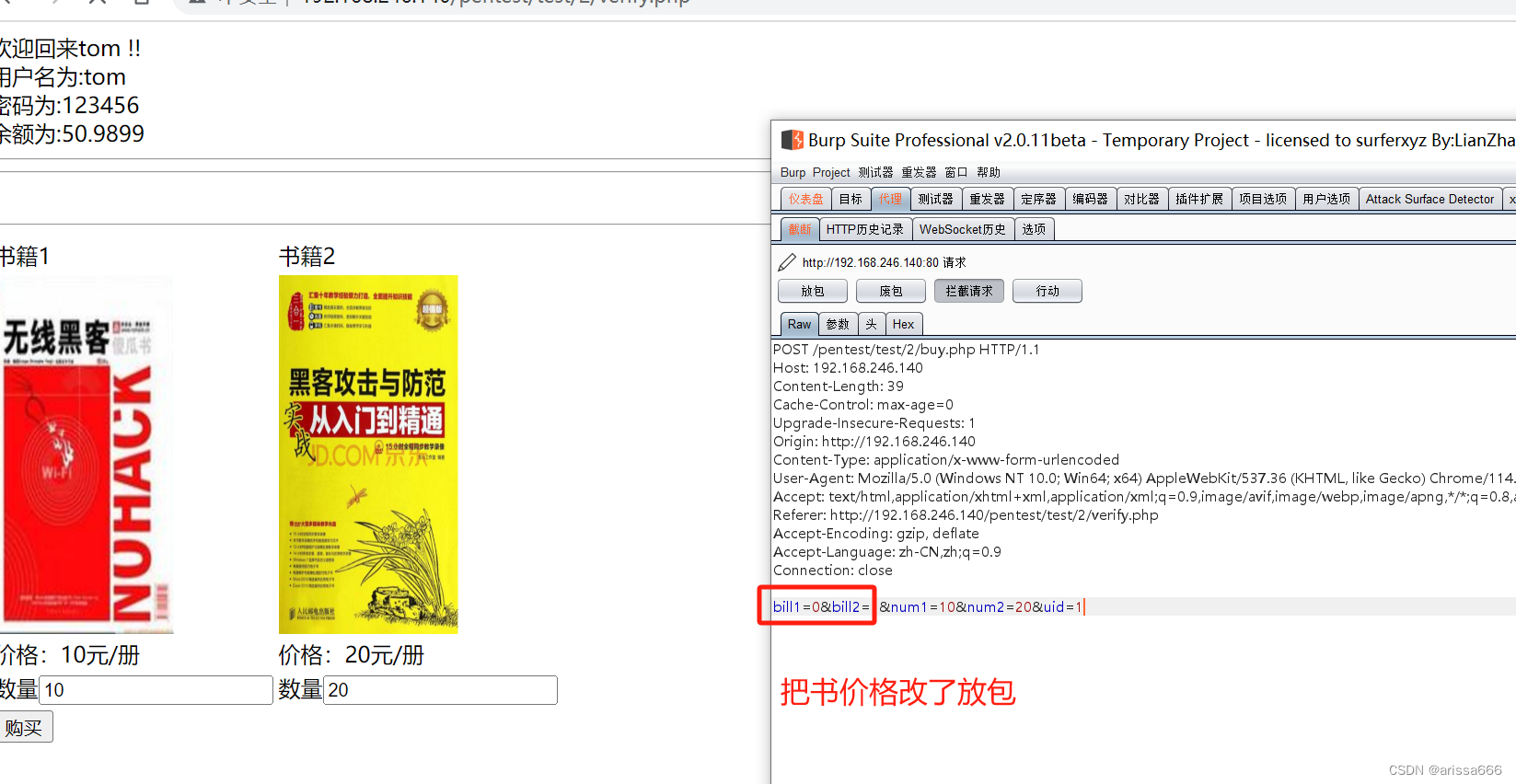

把书的金额改了,放包,竟然购买成功了。也可以把金额改成负数。这样就可以不付费得到商品。

相关文章:

逻辑漏洞详解

原理: 没有固定的概念,一般都是不符合常识的情况。比如任意用户注册,短信炸弹,占用资源,交易支付、密码修改、密码找回、越权修改、越权查询、突破限制。 根据实际业务逻辑进行比对,购物的可以根据数量&a…...

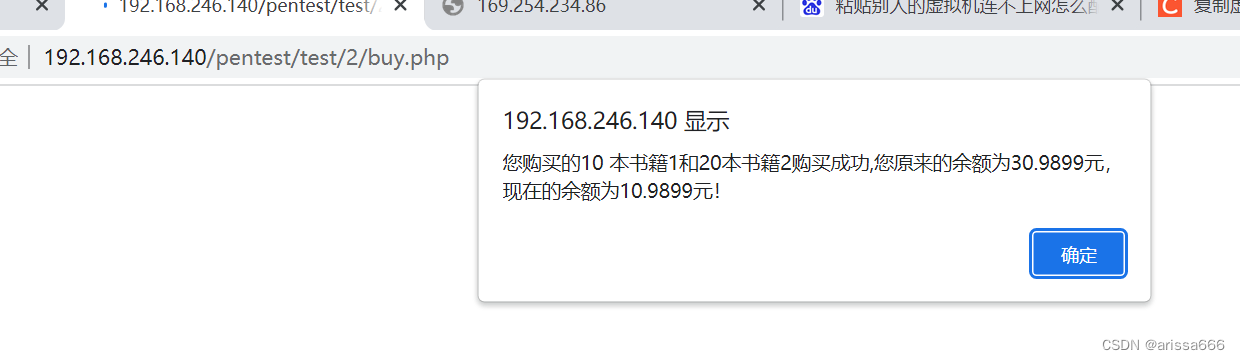

MySQL——八、MySQL索引视图

MySQL 一、视图1、什么是视图2、为什么需要视图3、视图的作用和优点4、创建视图5、视图使用规则6、修改视图7、删除视图 二、索引1、什么是索引2、索引优缺点3、索引分类4、索引的设计原则5、创建索引5.1 创建表是创建索引5.2 create index5.3 ALTER TABLE 6、删除索引7、MySQL…...

)

力扣100097. 合法分组的最少组数(哈希+贪心)

题目描述: 给你一个长度为 n 下标从 0 开始的整数数组 nums 。 我们想将下标进行分组,使得 [0, n - 1] 内所有下标 i 都 恰好 被分到其中一组。 如果以下条件成立,我们说这个分组方案是合法的: 对于每个组 g ,同一…...

uniapp map地图实现marker聚合点,并点击marker触发事件

1.uniapp官方文档说明 2.关键代码片段 // 仅调用初始化,才会触发 on.("markerClusterCreate", (e) > {})this._mapContext.initMarkerCluster({enableDefaultStyle: false, // 是否使用默认样式zoomOnClick: true, // 点击聚合的点,是否…...

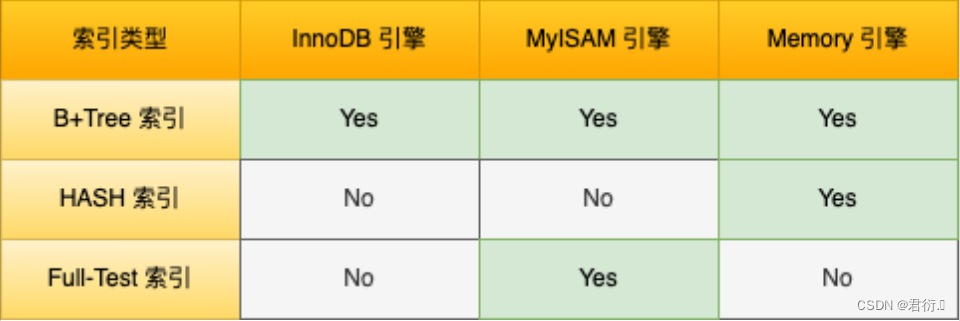

【Mysql】Mysql中的B+树索引(六)

概述 从上一章节我们了解到InnoDB 的数据页都是由7个部分组成,然后各个数据页之间可以组成一个双向链表 ,而每个数据页中的记录会按照主键值从小到大的顺序组成一个单向链表 ,每个数据页都会为存储在它里边儿的记录生成一个页目录 ÿ…...

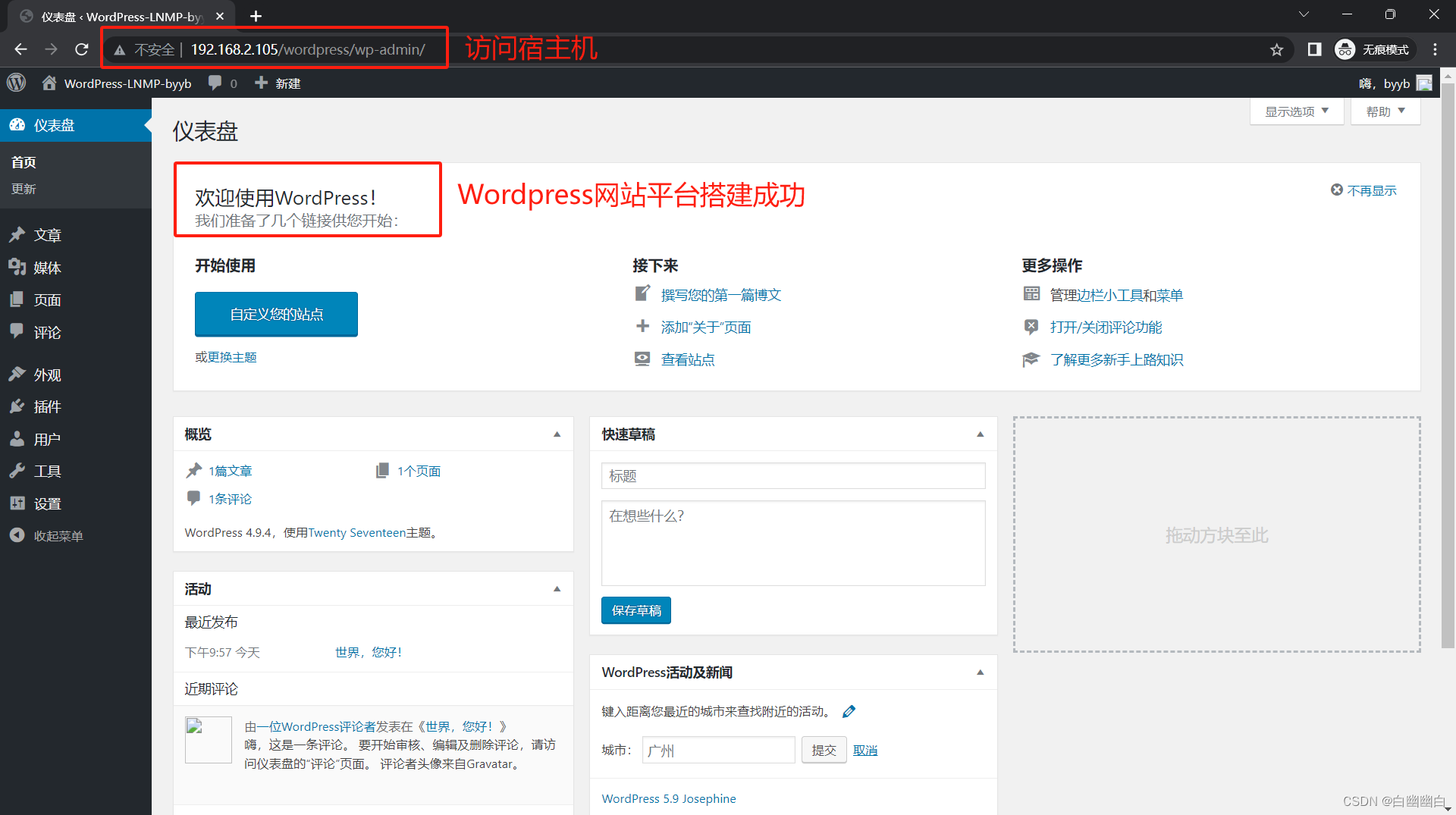

【Dockerfile镜像实战】构建LNMP环境并运行Wordpress网站平台

这里写目录标题 一、项目背景和要求二、项目环境三、部署过程1)创建自定义网络2)部署NginxStep1 创建工作目录并上传相关软件包Step2 编写Dockerfile文件Step3 编写配置文件nginx.confStep4 创建nginx镜像Step5 运行容器 3)部署MysqlStep1 创…...

【工具】利用ffmpeg将网页中的.m3u8视频文件转化为.mp4格式

目录 0.环境 1.背景 2.前提 3.详细描述 1)在网站上找到你想下载的视频的.m3u8链接 2)打开命令行,用ffmpeg命令进行转化 3)过程&结果截图 0.环境 windows64 ffmpeg 1.背景 网页上有个.m3u8格式的视频文件,…...

Git简洁安装方式和使用方式【附安装包资源,Git基础操作,如拉取项目、上传代码、拉取代码】

文章目录 软件安装包安装步骤常用使用方式注意拉取项目上传代码或文件选择文件添加到本地Git存储库的缓存区将缓存区的更改提交到本地Git存储库,并设置提交信息将本地Git存储库的更新推送到远程Git仓库中上传示例拉取别人所上传的代码 常见问题上传代码失败…...

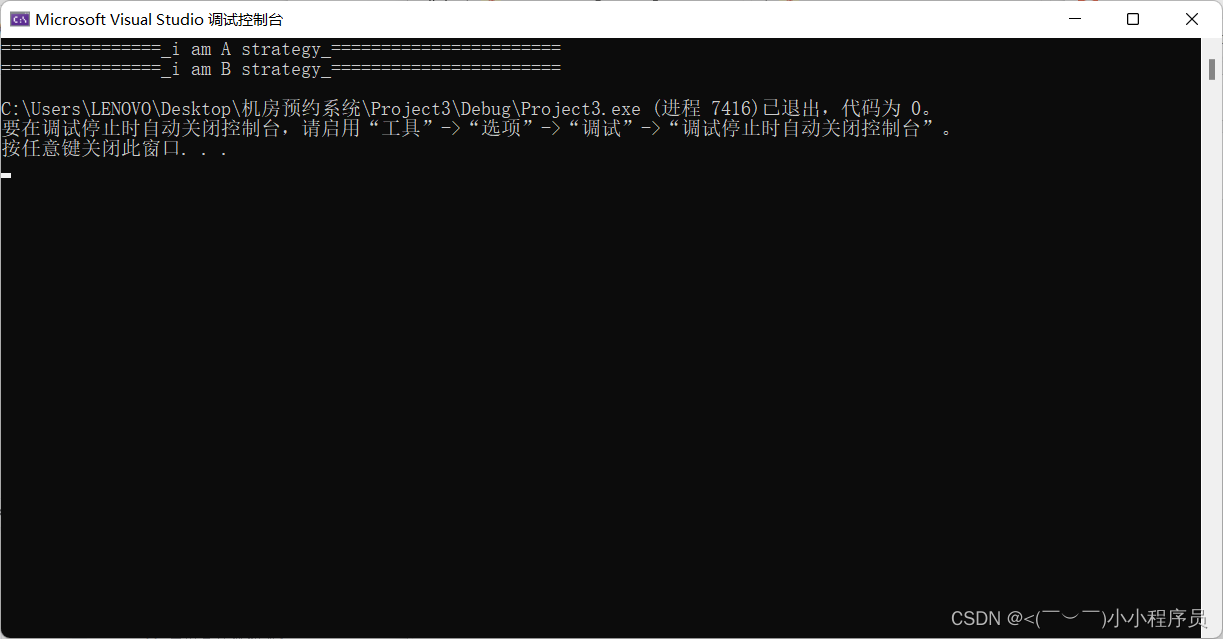

【29】c++设计模式——>策略模式

策略模式 C中的策略模式(Strategy Pattern)是一种行为型设计模式,它允许在运行时选择算法的行为。策略模式通过将算法封装成独立的类,并且使它们可以互相替换,从而使得算法的变化独立于使用算法的客户端。 策略模式通…...

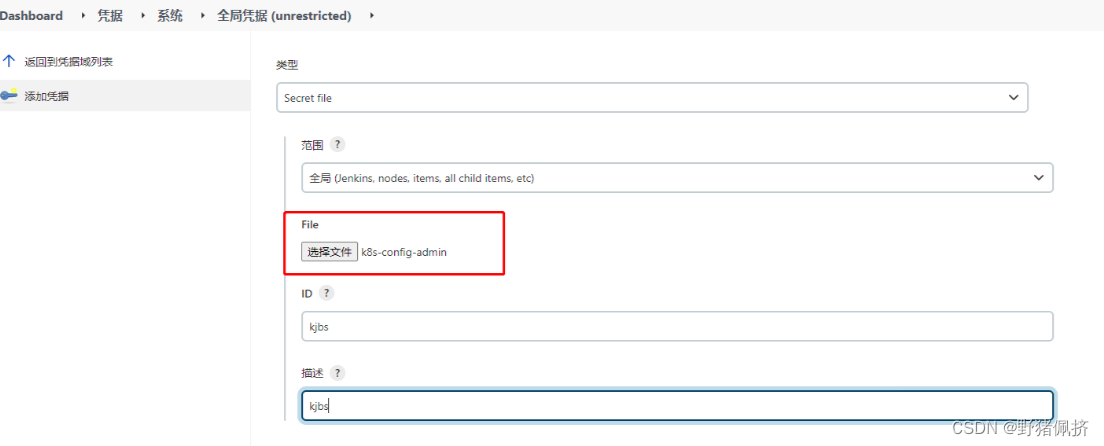

2023Jenkins连接k8s

首先配置k8s config文件 1.方式获取k8s密钥 cat .kube/config 2.导出方式或者密钥 kubectl config view --raw > k8s-config-admin pipeline {agent {kubernetes {yaml apiVersion: v1kind: Podmetadata:labels:some-label: devopsspec:containers:- name: dockerimage: d…...

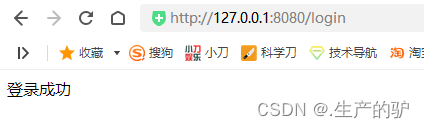

SpringBoot 入门 参数接收 必传参数 数组 集合 时间接收

接口声明 RestController //表示该类为请求处理类public class HttpDeal {RequestMapping("/login")//这个方法处理哪一个地址过来的请求public String hello(){return "返回给浏览器";}}接收参数 RequestMapping("/login")public String logi…...

【Qt之JSON文件】QJsonDocument、QJsonObject、QJsonArray等类介绍及使用

Qt之JSON相关类介绍 QJsonDocument常用函数枚举类型 QJsonDocument::DataValidation枚举类型 QJsonDocument::JsonFormat构造函数静态函数成员函数示例 QJsonObject常用函数构造函数:成员函数: QJsonObject 与 QVariantMap 相互转换 QJsonArray常用函数构…...

阿里云今年有双十一活动吗?不好说

阿里云今年有双十一活动吗?不好说,因为去年就没有。阿里云双11优惠活动是一项大型的促销活动,每年都有,但是去年没有双十一活动,不知道今年2023年阿里云是否有双11优惠活动。但是阿里云百科aliyunbaike.com猜想&#x…...

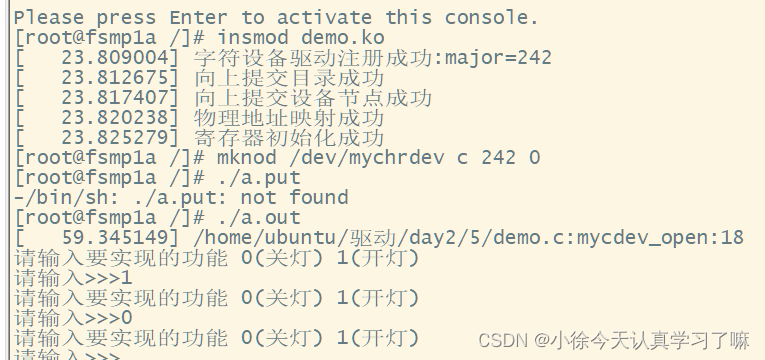

【驱动开发】创建设备节点、ioctl函数的使用

一、控制三盏灯的亮灭 头文件: #ifndef __HEAD_H__ #define __HEAD_H__ typedef struct{unsigned int MODER;unsigned int OTYPER;unsigned int OSPEEDR;unsigned int PUPDR;unsigned int IDR;unsigned int ODR; }gpio_t; #define PHY_LED1_ADDR 0X50006000 #def…...

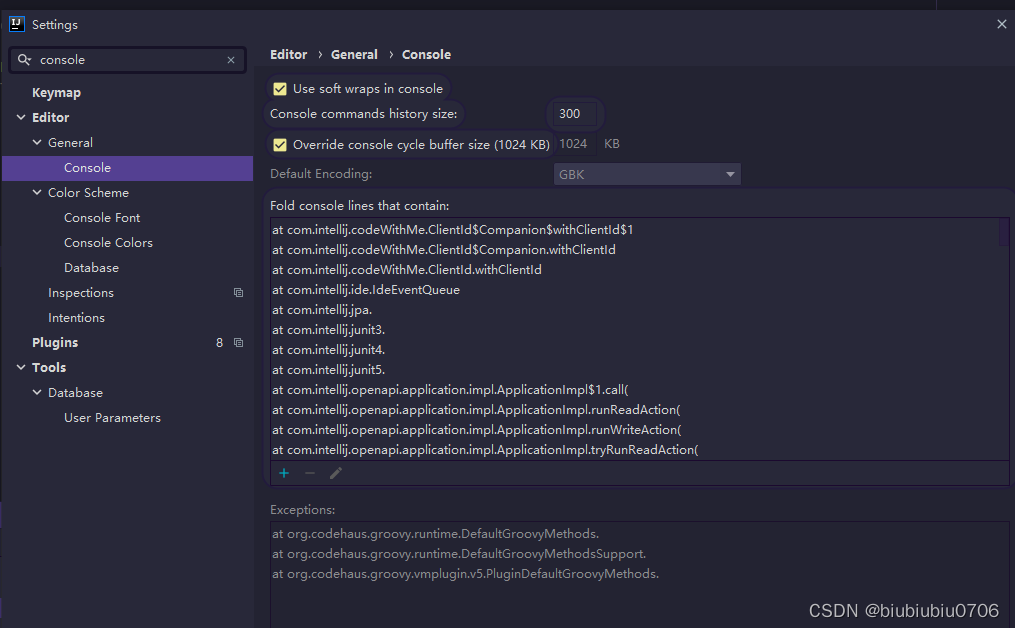

Tomcat启动控制台乱码问题

修改Tomcat/conf/logging.properties...

学习周总结

http://t.csdnimg.cn/DKki2 http://t.csdnimg.cn/NvudJ 项目进度 做了大概的主界面,然后做了一个客户端和服务端的分离,实现了在客户端发送的信息,在服务端能收到;客户端和服务端的制作是我之前有写的一个http://t.csdnimg.cn/…...

如何在不恢复出厂设置的情况下解锁 Android 手机密码?

当您忘记 Android 手机的密码时,可能会有压力,尤其是当您不想恢复出厂设置并删除所有数据时。但是,有一些方法可以在不诉诸如此激烈的步骤的情况下解锁手机。我们将在这篇文章中教您如何在不恢复出厂设置的情况下解锁 Android 手机密码。我们…...

移动设备管理对企业IT 安全的增强

移动设备管理 (MDM) 是通过定义策略和部署安全控制(如移动应用程序管理、移动内容管理和条件 Exchange 访问)来管理移动设备的过程。 完整的MDM解决方案可以管理在Android,iOS,Windows,macOS&a…...

app分发的一些流程

应用分发的流程通常包括以下步骤: 开发应用程序:首先,您需要开发您的应用程序。这包括编写代码、设计用户界面、测试应用程序等等。确保您的应用程序符合各个应用商店的规范和要求,以确保顺利通过审核。 准备应用材料:…...

深入浅出讲解Spring IOC和DI的区别

Spring IOC和DI的区别 一,介绍 前言 很多人都会把ioc和di说成同一个东西,其实IOC和DI虽然在概念上可以笼统地视为同一事物,但其本质上存在区别。IOC(Inverse of Control,控制反转)从容器的角度描述&#…...

CBAM_ASPP实战:在语义分割中融合通道与空间注意力,提升多尺度特征融合精度

1. CBAM_ASPP模块的核心设计思想 在语义分割任务中,多尺度特征融合一直是个关键挑战。传统ASPP模块通过不同膨胀率的空洞卷积捕获多尺度上下文信息,但存在两个明显痛点:一是不同尺度特征简单拼接导致信息冗余,二是忽略了通道和空间…...

Java的java.util.HexFormat双向支持

Java 16引入的java.util.HexFormat类为开发者提供了高效的十六进制与二进制数据双向转换能力,填补了Java标准库在十六进制处理领域的空白。这个工具类不仅支持基础格式转换,还能处理字节数组、字符序列等复杂场景,其线程安全特性更使其成为网…...

FPGA数码管驱动避坑指南:从共阴共阳到分时复用,新手最容易搞错的5个点

FPGA数码管驱动避坑指南:从共阴共阳到分时复用,新手最容易搞错的5个点 第一次用FPGA驱动数码管时,看着自己写的代码让显示器上跳出乱码或者完全不亮,这种挫败感我太熟悉了。数码管看似简单,但实际驱动时隐藏的坑比想象…...

Kubernetes的iptables 与 IPVS【20260419004篇】

文章目录 Kubernetes网络全景解析:内网/外网流量、CNI与Ingress深度指南 第一部分:Kubernetes网络流量模型 1.1 内网流量与外网流量的本质区别 1.1.1 流量类型定义与特征 1.1.2 流量路径对比 1.2 Kubernetes网络模型四大基础原则 第二部分:CNI插件深度解析 2.1 Flannel:简单…...

SVGOMG架构深度解析:SVG优化Web GUI的技术实现与性能优化

SVGOMG架构深度解析:SVG优化Web GUI的技术实现与性能优化 【免费下载链接】svgomg Web GUI for SVGO 项目地址: https://gitcode.com/gh_mirrors/sv/svgomg SVGOMG作为SVGO的Web图形界面实现,为开发者提供了直观高效的SVG优化解决方案。在前端性能…...

【2026奇点智能技术大会权威解码】:AGI突破临界点与区块链可信基座的5大融合范式

第一章:2026奇点智能技术大会:AGI与区块链 2026奇点智能技术大会(https://ml-summit.org) AGI原生智能体的链上自治范式 大会首次发布「NeuronChain」——一个专为AGI智能体设计的轻量级L1区块链,支持动态权重共识(DWCÿ…...

PostgreSQL MVCC 深度解析

PostgreSQL MVCC 深度解析 摘要: 本文通过每条元组头部的 t_xmin 和 t_xmax 字段,解释 PostgreSQL 的多版本并发控制(Multi-Version Concurrency Control)在存储层的工作原理。展示了快照如何在并发会话之间确定可见性࿰…...

为什么你的手写笔记在高分辨率屏幕上总是模糊?Xournal++渲染优化终极指南

为什么你的手写笔记在高分辨率屏幕上总是模糊?Xournal渲染优化终极指南 【免费下载链接】xournalpp Xournal is a handwriting notetaking software with PDF annotation support. Written in C with GTK3, supporting Linux (e.g. Ubuntu, Debian, Arch, SUSE), ma…...

)

PTA数据库实验题刷题攻略:从SQL基础查询到多表连接,手把手带你通关(附避坑指南)

PTA数据库实验题高效通关指南:从SQL基础到多表连接的实战精要 在数据库原理课程的学习过程中,PTA平台的SQL实验题往往是检验学习成果的重要关卡。许多同学在初次接触这些题目时,常会陷入语法细节的泥沼,或是被多表连接的复杂逻辑所…...

Step3-VL-10B模型C盘清理优化:智能存储管理工具开发

Step3-VL-10B模型C盘清理优化:智能存储管理工具开发 用AI技术解决C盘爆满的烦恼,让存储管理变得智能高效 1. 项目背景与需求 你是不是也经常遇到C盘飘红、系统卡顿的困扰?每次手动清理都不知道哪些文件能删、哪些不能动,生怕误删…...