uboot移植之mx6ull_alientek_nand.h文件详解三

一. 简介

mx6ull_alientek_nand.h文件是 开发板的 uboot的一个配置文件。每个开发板都有一个 .h的配置文件。

mx6ull_alientek_nand.h 文件其实是 之前针对正点原子ALPHA开发板移植的 Uboot配置文件。

本文继上一篇文章的学习,地址如下:

uboot移植之mx6ull_alientek_nand.h文件详解二-CSDN博客

本文继续分析针对正点原子ALPHA开发板的 配置文件: mx6ull_alientek_nand.h。

二. mx6ull_alientek_nand.h文件详解

继续分析 mx6ull_alientek_nand.h 文件的内容。

1. EMMC分区

#define CONFIG_SYS_MMC_ENV_DEV 1 /* USDHC2 */

#define CONFIG_SYS_MMC_ENV_PART 0 /* user area */

#define CONFIG_MMCROOT "/dev/mmcblk1p2" /* USDHC2 */2. 针对 NAND-Flash版的开发板。

/* NAND stuff */

#ifdef CONFIG_SYS_USE_NAND

#define CONFIG_CMD_NAND

#define CONFIG_CMD_NAND_TRIMFFS#define CONFIG_NAND_MXS

#define CONFIG_SYS_MAX_NAND_DEVICE 1

#define CONFIG_SYS_NAND_BASE 0x40000000

#define CONFIG_SYS_NAND_5_ADDR_CYCLE

#define CONFIG_SYS_NAND_ONFI_DETECTION/* DMA stuff, needed for GPMI/MXS NAND support */

#define CONFIG_APBH_DMA

#define CONFIG_APBH_DMA_BURST

#define CONFIG_APBH_DMA_BURST8

#endif与 NAND 有关的宏定义,如果使用 NAND 的话。

3. 环境变量偏移地址,针对不同版的开发板偏移地址不同。

#define CONFIG_ENV_SIZE SZ_8K

#if defined(CONFIG_ENV_IS_IN_MMC)

#define CONFIG_ENV_OFFSET (12 * SZ_64K)

#elif defined(CONFIG_ENV_IS_IN_SPI_FLASH)

#define CONFIG_ENV_OFFSET (768 * 1024)

#define CONFIG_ENV_SECT_SIZE (64 * 1024)

#define CONFIG_ENV_SPI_BUS CONFIG_SF_DEFAULT_BUS

#define CONFIG_ENV_SPI_CS CONFIG_SF_DEFAULT_CS

#define CONFIG_ENV_SPI_MODE CONFIG_SF_DEFAULT_MODE

#define CONFIG_ENV_SPI_MAX_HZ CONFIG_SF_DEFAULT_SPEED

#elif defined(CONFIG_ENV_IS_IN_NAND)

#undef CONFIG_ENV_SIZE

#define CONFIG_ENV_OFFSET (60 << 20)

#define CONFIG_ENV_SECT_SIZE (128 << 10)

#define CONFIG_ENV_SIZE CONFIG_ENV_SECT_SIZE

#endif4. 与 USB 相关的宏定义。

但是我们在做 uboot移植时,并没有使用到 usb。

/* USB Configs */

#define CONFIG_CMD_USB

............

#define CONFIG_USB_MAX_CONTROLLER_COUNT 2

#endif5. 网络相关配置

#ifdef CONFIG_CMD_NET

#define CONFIG_CMD_PING

#define CONFIG_CMD_DHCP

#define CONFIG_CMD_MII

#define CONFIG_FEC_MXC

#define CONFIG_MII

#define CONFIG_FEC_ENET_DEV 1#if (CONFIG_FEC_ENET_DEV == 0)

#define IMX_FEC_BASE ENET_BASE_ADDR

#define CONFIG_FEC_MXC_PHYADDR 0x2

#define CONFIG_FEC_XCV_TYPE RMII

#elif (CONFIG_FEC_ENET_DEV == 1)

#define IMX_FEC_BASE ENET2_BASE_ADDR

#define CONFIG_FEC_MXC_PHYADDR 0x1

#define CONFIG_FEC_XCV_TYPE RMII

#endif

#define CONFIG_ETHPRIME "FEC"#define CONFIG_PHYLIB

#define CONFIG_PHY_MICREL

#endif6. 其他配置项

例如,开启LCD,屏幕上显示 LOG图片等。

#define CONFIG_IMX_THERMAL#ifndef CONFIG_SPL_BUILD

#define CONFIG_VIDEO

#ifdef CONFIG_VIDEO

#define CONFIG_CFB_CONSOLE

#define CONFIG_VIDEO_MXS

#define CONFIG_VIDEO_LOGO

#define CONFIG_VIDEO_SW_CURSOR

#define CONFIG_VGA_AS_SINGLE_DEVICE

#define CONFIG_SYS_CONSOLE_IS_IN_ENV

#define CONFIG_SPLASH_SCREEN

#define CONFIG_SPLASH_SCREEN_ALIGN

#define CONFIG_CMD_BMP

#define CONFIG_BMP_16BPP

#define CONFIG_VIDEO_BMP_RLE8

#define CONFIG_VIDEO_BMP_LOGO

#define CONFIG_IMX_VIDEO_SKIP

#endif

#endif#define CONFIG_IOMUX_LPSR#if defined(CONFIG_ANDROID_SUPPORT)

#include "mx6ullevk_android.h"

#endif#endif

三. 总结

针对 uboot 的裁剪,其实通过 mx6ull_alientek_nand.h 头文件的更改可以完成。

mx6ull_alientek_nand.h头文件中,使用了很多功能。如果使能了某个功能,则这个功能对应的源码就会编译进 uboot里面。

相关文章:

uboot移植之mx6ull_alientek_nand.h文件详解三

一. 简介 mx6ull_alientek_nand.h文件是 开发板的 uboot的一个配置文件。每个开发板都有一个 .h的配置文件。 mx6ull_alientek_nand.h 文件其实是 之前针对正点原子ALPHA开发板移植的 Uboot配置文件。 本文继上一篇文章的学习,地址如下:uboot移植之m…...

[Docker]一.Docker 简介与安装

一、Docker简介与为什么要用 Docker 1.1、Docker 介绍 Docker 是一个跨平台的开源的 应用容器引擎 ,诞生于 2013 年初,基于 Go语言 并遵从 Apache2.0 协议开源, Docker 可以把它理解成虚拟机,但是 Docker 和传统虚拟化方式 有所不同 …...

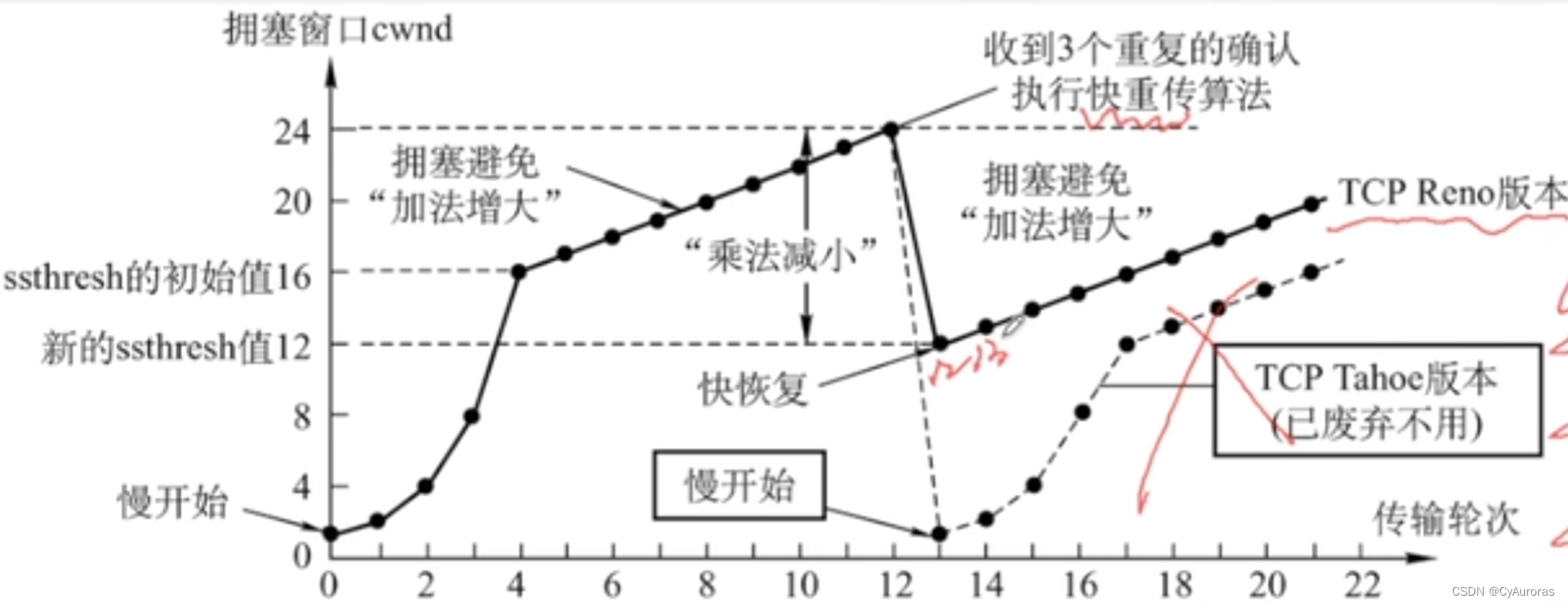

计算机网络-计算机网络体系结构-传输层

目录 一、UDP 二、TCP 特点 首部格式 连接管理 可靠传输 流量控制(点对点) 拥塞控制(全局) 三、拥塞控制算法 慢开始&拥塞避免 快重传&快恢复 功能一:提供进程与进程之间的逻辑通信 功能二:复用和分用 功能三:对收到的报…...

buuctf[HCTF 2018]WarmUp 1

题目环境: 发现除了表情包,再无其他F12试试发现source.php文件访问这个文件,格式如下:url/source.php回显如下:PHP代码审计: <?php highlight_file(__FILE__); class emmm {public static function ch…...

开源博客项目Blog .NET Core源码学习(4:生成验证码)

开源博客项目Blog中的后台管理登录界面中支持输入验证码(如下图所示),本文学习并记录项目中验证码的生成及调用方式。 博客项目中调用VerifyCode类生成验证码,该类位于App.Framwork项目中,命名空间为App.Framwork…...

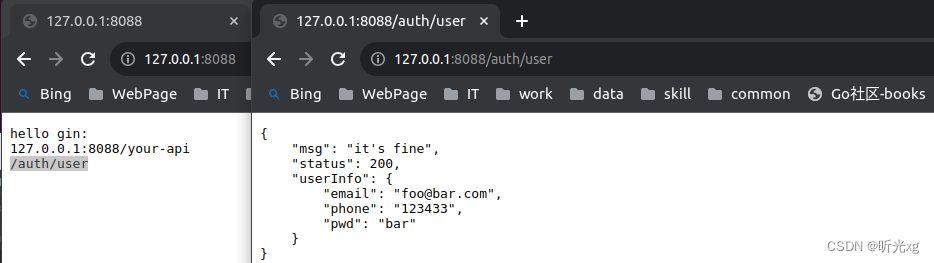

gin框架39--重构 BasicAuth 中间件

gin框架39--重构 BasicAuth 中间件 介绍gin BasicAuth 解析自定义newAuth实现基础认证注意事项说明 介绍 每当我们打开一个网址的时候,会自动弹出一个认证界面,要求我们输入用户名和密码,这种BasicAuth是最基础、最常见的认证方式࿰…...

编译pycaffe过程中遇到的问题及解决

pycaffe是python调用caffe的方式,编译它就是要得到一个so库_pycaffe.so。 如题,在caffe的源码目录下,执行make pycaffe,跳出来一个错误: $ make pycaffe CXX/LD -o python/caffe/_caffe.so python/caffe/_caffe.cpp /usr/bin/ld…...

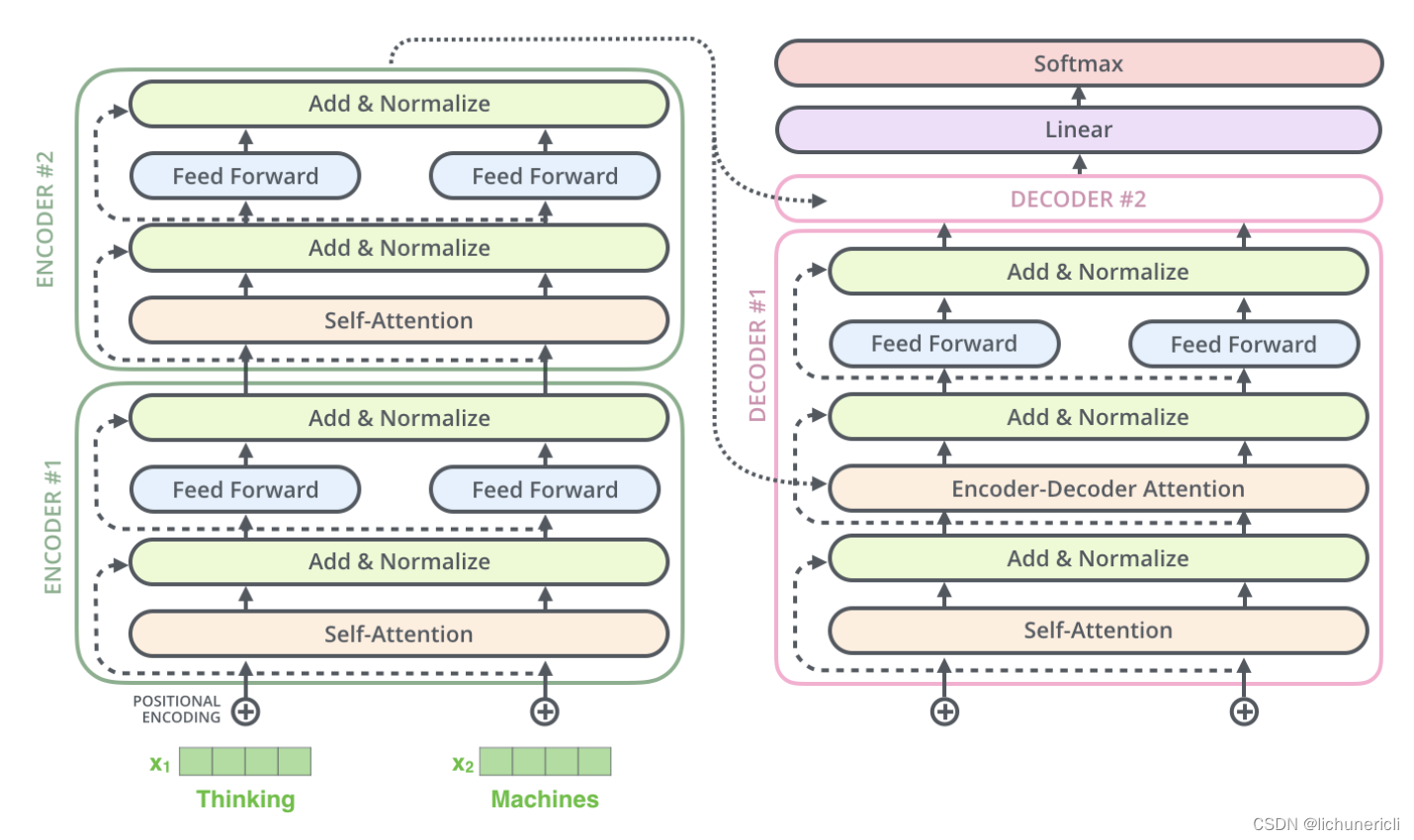

自然语言处理---Transformer机制详解之Transformer优势

1 Transformer的并行计算 对于Transformer比传统序列模型RNN/LSTM具备优势的第一大原因就是强大的并行计算能力. 对于RNN来说,任意时刻t的输入是时刻t的输入x(t)和上一时刻的隐藏层输出h(t-1),经过运算后得到当前时刻隐藏层的输出h(t),这个…...

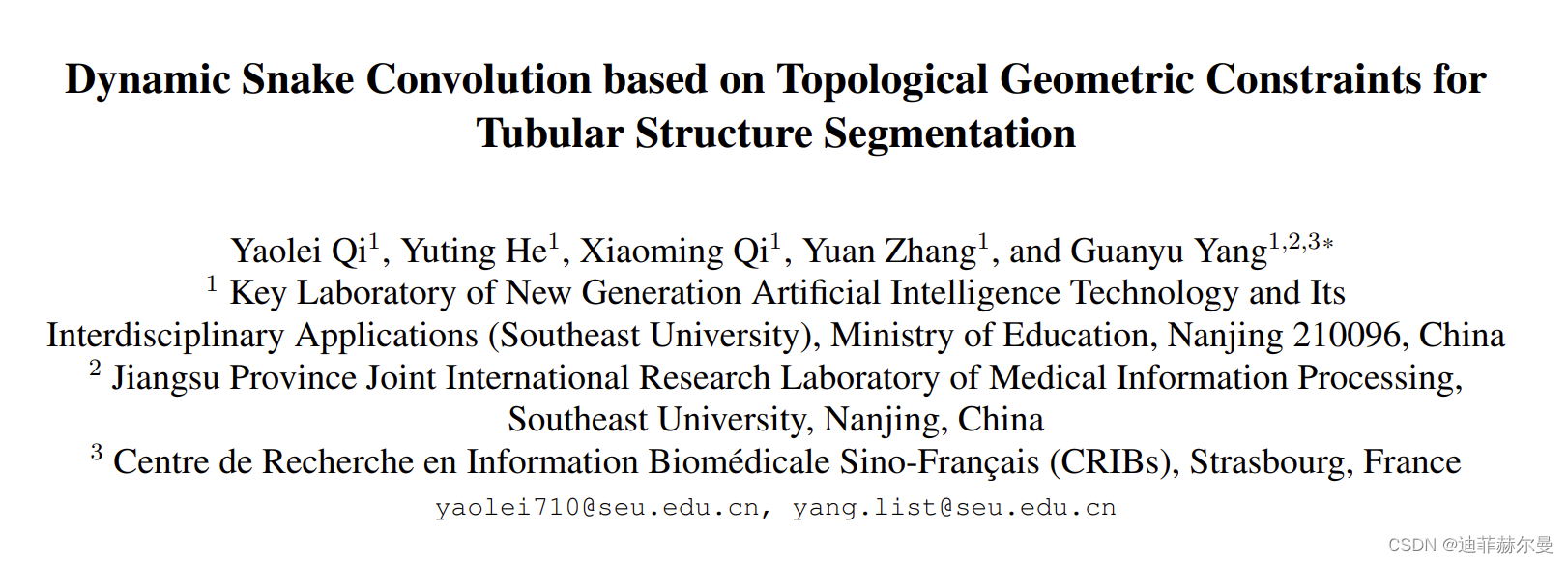

改进YOLO系列 | YOLOv5/v7 引入 Dynamic Snake Convolution | 动态蛇形卷积

准确分割拓扑管状结构,如血管和道路,在各个领域中至关重要,可以确保下游任务的准确性和效率。然而,许多因素使任务复杂化,包括细小的局部结构和可变的全局形态。在这项工作中,我们注意到管状结构的特殊性,并利用这一知识来引导我们的DSCNet,以在三个阶段同时增强感知:…...

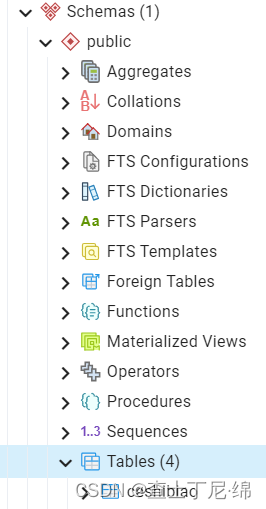

postgresql14-表的管理(四)

表table 创建表 CREATE TABLE table_name --表名 (column_name data_type column_constraint, --字段名、字段类型、约束字段(可选)column_name data_type, --表级别约束字段...,table_constraint );CREATE TABLE emp1 --创建表 AS SELECT * FROM empl…...

Java--Object类

Java中Object类是所有类的父类,是Java中最高层的类。用户创建一个类时,除非指定继承了某个类,否则都是继承于Object类。 由于所有类都继承于Object类,所以所有类都可以重写Object类中的方法。但是Object类中被final修饰的getClass…...

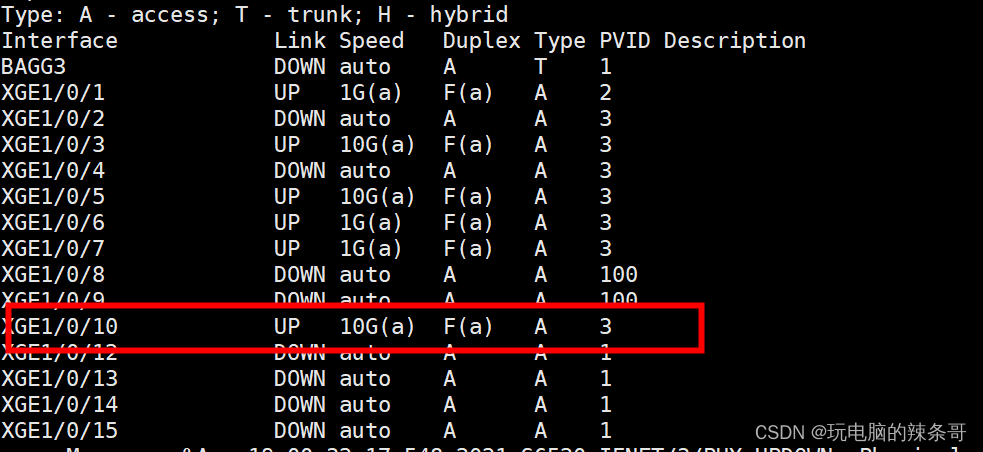

交换机端口灯常亮 端口up状态 服务器设置ip交换机获取不到服务器网卡mac地址 不能通信

环境: 深信服防火墙 8.0.75 AF-2000-FH2130B-SC S6520X-24ST-SI交换机 version 7.1.070, Release 6530P02 问题描述: 交换机一个vlan下有3台服务器,连接端口2、3、4,2和3连接的服务器正常,交换机3端口灯常亮 端口up状态 服务器自动获取不了地址,改为手动设置ip后,交…...

Linux笔记之diff和vimdiff

Linux笔记之diff和vimdiff code review! 文章目录 Linux笔记之diff和vimdiff一.diff1.1.使用diff比较文件夹1.2.使用diff比较文件1.4.colordiff——带颜色输出差异 二.vimdiff2.1.vimdiff颜色差异2.2.vimfiff调整栏宽2.3.修改颜色变谈,使代码可以看清楚2.4.vimdif…...

目标检测YOLO实战应用案例100讲-基于改进的YOLOV5算法的垃圾分类模型

目录 前言 国内外研究现状 目标检测算法发展现状 YOLO算法的发展现状...

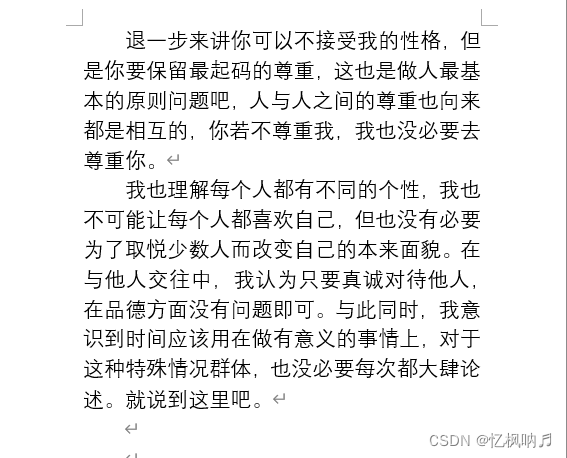

我做不到受每个人喜欢

我做不到受每个人喜欢 我想描述一下昨天发生争吵后我个人的观点,希望能够重新呈现出一种积极的态度。 首先,让我简要梳理一下事件的经过,当天我像往常一样去另一个宿舍找人聊天,可能因为说话声音有点大,坐在我后面的那…...

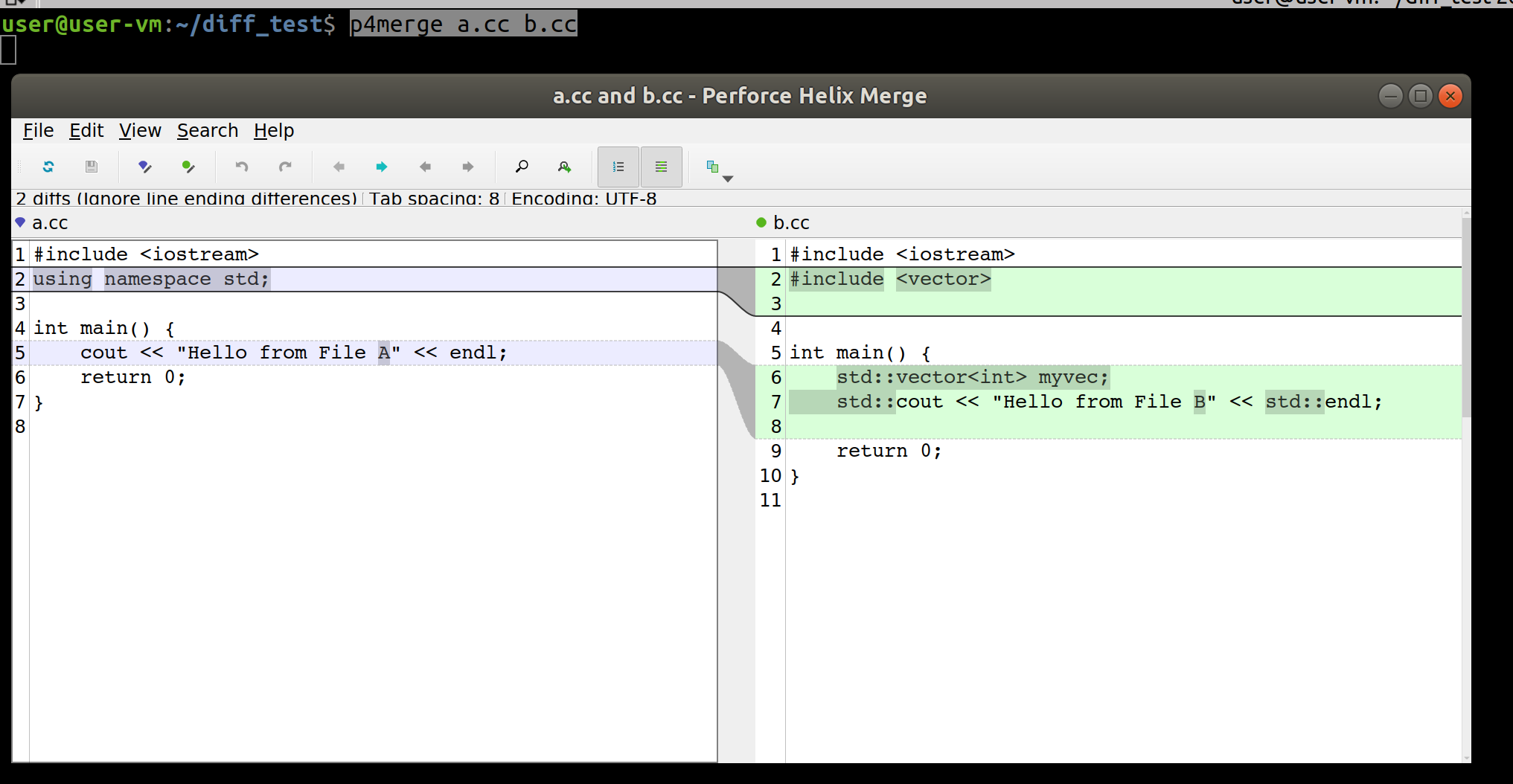

Linux笔记之diff工具软件P4merge的使用

Linux笔记之diff工具软件P4merge的使用 code review! 文章目录 Linux笔记之diff工具软件P4merge的使用1.安装和配置2.使用:p4merge a.cc b.cc3.配置git 参考博文: Ubuntu Git可视化比较工具 P4Merge 的安装/配置及使用 1.安装和配置 $ wget https://cdist2.per…...

使用 OpenSSL 扩展来实现公钥和私钥加密

首先,你需要生成一对公钥和私钥。可以使用 OpenSSL 工具来生成: 1、生成私钥 openssl genpkey -algorithm RSA -out private_key.pem 2、从私钥生成公钥: openssl rsa -pubout -in private_key.pem -out public_key.pem现在你有了一个私钥…...

二、安全与风险管理—安全与风险管理基础

目录 目录 1.什么是信息与信息的生命周期 2.信息安全的基本目标 3.风险管理与控制类型...

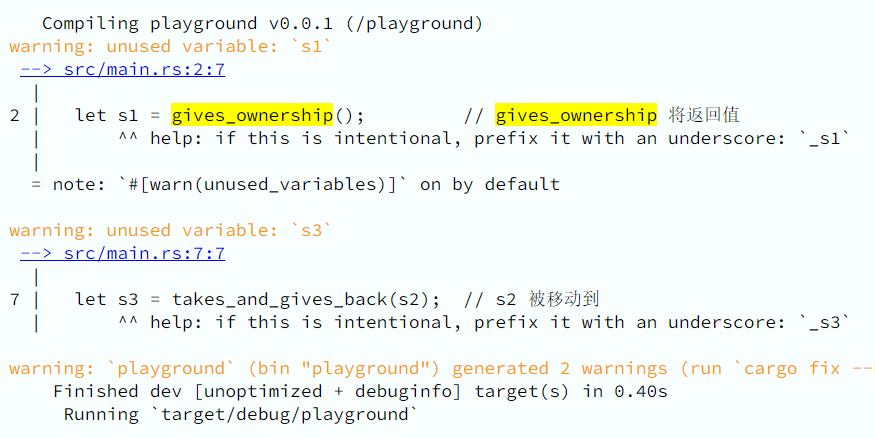

rust学习——栈、堆、所有权

文章目录 栈、堆、所有权栈(Stack)与堆(Heap)栈堆性能区别所有权与堆栈 所有权原则变量作用域所有权与函数返回值与作用域 栈、堆、所有权 栈(Stack)与堆(Heap) 栈和堆是编程语言最核心的数据结构,但是在很多语言中,你并不需要深入了解栈与堆。 但对于…...

如何从小白成长为AI工程师笔记

📚入门机器学习基础 对于本科生来说,需要打好数学基础,包括高数、概率论和线性代数。 对于已经上研究生或工作想转行的人来说,可以直接开始学习机器学习算法,重要的是理解算法的原理和推导过程。如果有时间和需要&am…...

用ms-swift轻松微调大模型:支持900+模型,降低AI应用开发门槛

用ms-swift轻松微调大模型:支持900模型,降低AI应用开发门槛 1. 为什么选择ms-swift进行大模型微调 在AI应用开发中,大模型微调是一个关键环节。传统微调方法通常面临以下挑战: 需要大量计算资源对新手开发者不友好支持模型有限…...

JS逆向|猿人学逆向反混淆练习平台第13题加密分析

关注它,不迷路。本文章中所有内容仅供学习交流,不可用于任何商业用途和非法用途,否则后果自负,如有侵权,请联系作者立即删除!一.题目地址https://match.yuanrenxue.cn/match/13二.抓包分析先打开控制台&…...

智慧医疗中的诊断辅助与健康管理

智慧医疗中的诊断辅助与健康管理:科技重塑健康未来 在人工智能与大数据技术的推动下,智慧医疗正逐步改变传统医疗模式,其中诊断辅助与健康管理成为核心应用场景。通过智能算法分析海量医疗数据,医生可以更精准地判断疾病…...

Windows本地AI新玩法:Docker Compose一键部署Ollama与Open WebUI,小白也能玩转私有大模型

1. 为什么要在Windows上部署本地大模型? 最近两年AI技术发展迅猛,各种大语言模型层出不穷。但很多朋友可能都有这样的困扰:每次想用AI都得联网,还得担心隐私问题。其实现在完全可以在自己的Windows电脑上搭建一个私有大模型&#…...

ComfyUI-Manager依赖管理架构深度解析:从传统pip到现代uv的技术演进之路

ComfyUI-Manager依赖管理架构深度解析:从传统pip到现代uv的技术演进之路 【免费下载链接】ComfyUI-Manager ComfyUI-Manager is an extension designed to enhance the usability of ComfyUI. It offers management functions to install, remove, disable, and ena…...

NVIDIA Jetson Orin系列:人形机器人边缘AI计算的革命性突破

1. 为什么人形机器人需要NVIDIA Jetson Orin? 当你看到波士顿动力Atlas机器人后空翻时,可能不会想到背后需要多少算力支持。传统机器人主控芯片在实时处理高清摄像头、激光雷达、惯性测量单元等多传感器数据时常常力不从心,就像用老年机玩3A游…...

重载 AGV 控制怎么做?这篇 2025 论文把“载荷转移”讲透了

最新 AGV 控制论文解析:20 吨重载 AGV 怎么把“轨迹跟踪”和“车身稳定”一起管起来? 摘要 这次分析一篇 AGV 控制 方向的最新论文,而且和前面讲过的 Pure Pursuit 改进、外部视觉导航、托盘装卸 都不重复。本文选取的是 2025 年发表的论文 《…...

终极免费音频解密工具:3分钟解锁QQ音乐加密文件实现跨平台播放

终极免费音频解密工具:3分钟解锁QQ音乐加密文件实现跨平台播放 【免费下载链接】qmc-decoder Fastest & best convert qmc 2 mp3 | flac tools 项目地址: https://gitcode.com/gh_mirrors/qm/qmc-decoder 您是否曾经从QQ音乐下载了喜爱的歌曲,…...

银联云闪付支付集成

在 Kotlin 中集成银联支付(手机支付控件),核心步骤包括:**获取 TN(交易流水号)** → **调用银联支付插件** → **处理支付结果回调**。下面以官方 `UPPay` 控件为例,给出完整实现。 1. 准备工作 1.1 下载银联 SDK 从[银联开放平台](https://open.unionpay.com/tjweb/…...

MySQL在Windows环境下的高效部署与实战指南

1. Windows平台MySQL安装方式全解析 第一次在Windows上装MySQL的朋友可能会被各种安装包搞晕头。作为一个踩过无数坑的老司机,我强烈建议新手从图形化安装入手。Windows平台主要有两种安装方式:图形化安装(.msi)和免安装版&#x…...