工控安全与网络安全有什么不同?

在当代,全球制造业正在经历一场前所未有的技术变革。工业4.0不仅代表着自动化和数据交换的进步,它还揭示了工业自动化、智能制造与系统集成的融合。这种集成为企业带来了效率和质量的双重提升,但同时也暴露出新的安全隐患。工控系统成为了这一转型的中心,而确保其安全运行则成为了一个日益凸显的问题。相对于传统的网络安全,工控安全面临着一系列独特的挑战和需求。

工业自动化和智能制造的崛起

随着科技的持续进步,工业生产过程正逐步转向自动化和智能化。工业4.0为制造业引入了众多先进技术,如智能传感器、机器人技术、大数据分析和人工智能算法。这些技术的融合带来了更高的生产效率、质量和定制化能力。产品的研发和上市时间得到了显著缩短,同时也为资源的优化配置提供了可能。

工控安全与网络安全的重要性

在此背景下,工控系统的安全成为了企业关注的焦点。这些系统在满足实时、稳定工作要求的同时,也暴露于各种网络威胁之下。与传统的IT系统相比,工控系统的安全更为关键,因为它们直接影响到生产线的稳定运行,甚至有时会关乎到工作人员的生命安全。在网络安全中,我们更多地关注数据的机密性、完整性和可用性,而在工控安全中,我们更加强调系统的稳定性和对外部干扰的抵御力。因此,理解这两者的差异并采取适当的安全措施是至关重要的。

工控安全与网络安全的异同

工控系统(ICS)与传统的IT系统在多个层面存在明显的差异,这些差异不仅反映在它们的应用领域和设计目的上,还体现在各自面临的安全威胁和保护要求上。理解这些差异对于确保工控系统的安全至关重要。下面我们将对这些差异进行深入的探讨。

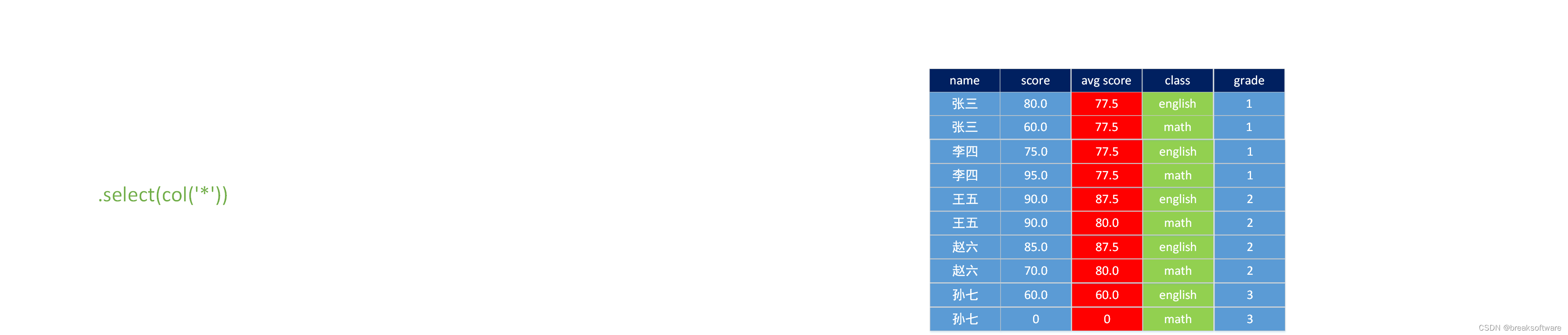

对比表格:

| 属性 | 工控安全 | 网络安全 |

| 应用领域 | 主要用于制造业、能源、交通等实体行业 | 涵盖所有需要网络连接的领域 |

| 安全目标 | 确保生产过程的连续性和稳定性 | 保护数据的完整性、机密性和可用性 |

| 威胁模型 | 主要面临物理和网络双重威胁 | 主要面临网络和数据层面的威胁 |

| 系统寿命与更新 | 长寿命,更新周期长、费时费力 | 相对短寿命,更新频繁、快速 |

| 连通性特点 | 传统上是封闭系统,现逐渐与外界连接 | 通常与外界互联,易受到外部威胁 |

通过对比,我们可以看到工控安全与网络安全之间存在许多显著的差异。例如,工控系统往往有更长的使用寿命,而且它们的更新很可能会影响到整个生产线的稳定运行。因此,与网络安全相比,工控安全更为注重确保系统的稳定性和连续性。

然而,随着工控系统逐渐与互联网和其他IT系统融合,它们也开始面临来自网络的威胁。这使得工控安全与网络安全之间的界限逐渐模糊,也意味着在保护工控系统时,我们需要同时考虑到网络安全的各种挑战和策略。

这一趋势也反映了一个更广泛的现象:在当今的数字化世界中,各种系统和设备都在不断地相互连接和交互。因此,无论是工控安全还是网络安全,都需要我们采取一种综合性、多层次的安全策略,以确保各种威胁得到有效的防范和应对。

在工控行业中,安全策略的实施不仅仅局限于软件和网络策略。实际的物理解决方案,如加密狗,也在安全框架中起到了至关重要的作用。特别是在确保生产过程的连续性、可靠性和安全性这一领域,为了确保操作的授权性和数据的真实性,使用加密狗已成为了一种标准做法。

加密狗在工控安全中的价值

加密狗,作为一种硬件安全模块(HSM),在各种行业应用中都有其特定的位置,特别是在工控领域。它为工控系统提供了一个额外的安全层,保护关键数据和应用不被非授权访问。

核心应用领域:

| 工控安全属性 | 应用领域 | 描述 |

| 应用领域 | 许可证管理 | 针对特定行业或应用,确保只有授权用户能够使用特定软件或功能,提供精确的许可控制。 |

| 安全目标 | 数据保护 | 通过硬件级的加密和解密,确保关键生产数据的机密性,不被非授权访问和解读。 |

| 系统寿命与更新 | 身份验证 | 长寿命的工控系统需要持久、可靠的安全机制。使用CodeMeter加密狗进行强大的身份验证,为长期使用的系统提供持续安全保障。 |

| 连通性特点 | 代码和固件完整性验证 | 在工控系统与外部网络连接的环境下,确保运行的代码和固件是原始的、未被篡改的版本,维护系统完整性和连通性。 |

加密狗与工控安全的关系

从上面的应用领域可以看出,CodeMeter加密狗为工控安全提供了一个重要的支撑。尤其是在工控系统逐渐开放,与外部网络连接的今天,加密狗的应用可以有效地提高系统的安全防护能力。当我们在前文对比工控安全与网络安全时提到的“系统寿命与更新”和“连通性特点”,就可以看到加密狗在这两个领域的巨大价值。长寿命的系统需要更强大的安全保障,因为它们不容易频繁更新;而越来越多的连通性也意味着更多的安全威胁。加密狗,作为一种可以持续、实时地保护工控系统的工具,无疑是解决这些问题的关键。

CodeMeter加密狗在工控安全中的应用不仅仅是一种选择,而是面对日益复杂的安全环境,确保系统持续、稳定运行的必要工具。

总结与展望

随着工业自动化和智能制造的不断发展,工控安全已成为不可忽视的重点。与传统的网络安全相比,工控安全拥有其独特性和挑战。从应用领域、安全目标,到系统寿命与更新,每个细节都体现出工控系统与常规IT系统的不同。

在众多安全策略中,加密狗的引入为工控行业带来了一道坚实的防线。作为一个硬件级的保护手段,它提供了许可证管理、数据保护、身份验证等关键功能,帮助工控系统抵御外部威胁、确保数据的完整性和机密性。正如我们在表格中所看到的,工控安全的核心属性与加密狗的应用有着天然的匹配,显示出其在这个领域的巨大价值。

但仅仅依赖技术是不够的。真正的安全需要一个综合的视角,结合人、流程和技术。为了进一步提高工控安全,企业应该考虑更加深入的合作与交流,不断研究新的威胁与应对策略,同时加强员工培训和意识。

相关文章:

工控安全与网络安全有什么不同?

在当代,全球制造业正在经历一场前所未有的技术变革。工业4.0不仅代表着自动化和数据交换的进步,它还揭示了工业自动化、智能制造与系统集成的融合。这种集成为企业带来了效率和质量的双重提升,但同时也暴露出新的安全隐患。工控系统成为了这一…...

性能测试工具:Jmeter介绍

JMeter是一个开源的Java应用程序,由Apache软件基金会开发和维护,可用于性能测试、压力测试、接口测试等。 1. 原理 JMeter的基本原理是模拟多用户并发访问应用程序,通过发送HTTP请求或其他协议请求,并测量响应时间、吞吐量、并发…...

Golang Struct 继承的深入讨论和细节

1)结构体可以使用嵌套匿名结构体所有的字段和方法,即:首字母大写或者小写的字段、方法,都可以使用。 type A struct {Name stringage int }func (a *A) SayName() {fmt.Println("A say name", a.Name) }func (a *A) s…...

Android11分区介绍

1.分区汇总 3566及3568分区对应如下: rockdev/Image-rk3566_rgo/ ├── boot.img ├── dtbo.img ├── MiniLoaderAll.bin ├── misc.img ├── parameter.txt ├── recovery.img ├── super.img ├── uboot.img └── vbmeta.img 2.分区说明 分区 说明 boo…...

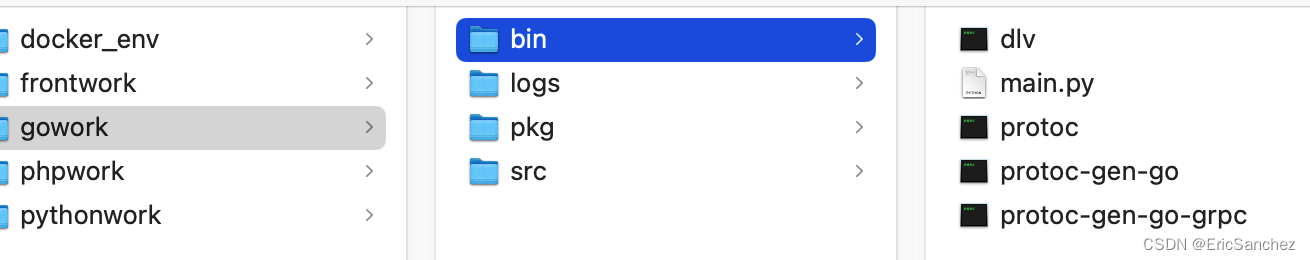

goland无法调试问题解决

goland 无法调试问题解决 golang 版本升级后,goland 无法进行调试了 首先请看自己下载的版本是否有误 1.apple系 M系列芯片的 arm64版本 2.apple系 intel系列芯片的x86_64 3.windows系 intel解决如下: 查看gopath ericsanchezErics-Mac-mini gww-api…...

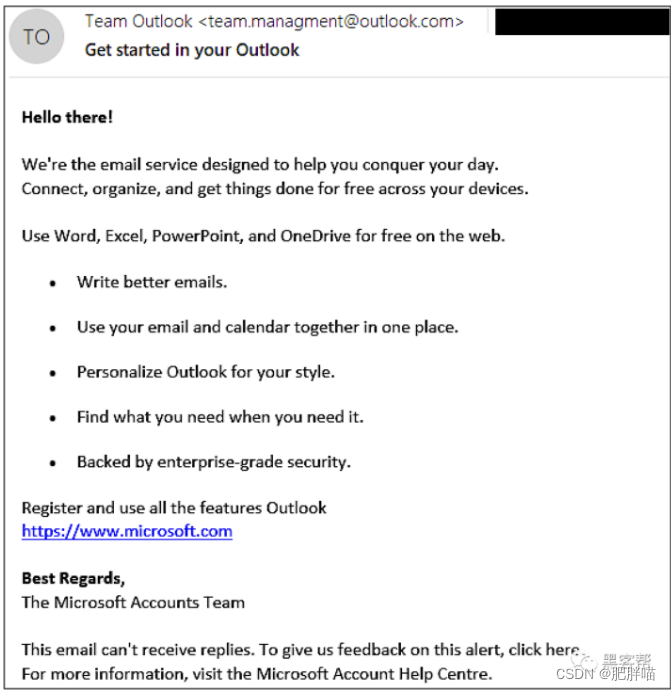

关于近期IP-Guard新版本客户端重复发送邮件的问题处理说明

关于近期新版本客户端重复发送邮件的问题处理说明 一、问题描述 近期部分客户反馈,升级到新版本的客户端(4.81.341.0、4.82.621.0及以上),使用SMTP协议发送邮件时,会出现重复发送邮件的情况,主要表现为以下两种现象: Outlook发送包含大量收件人的邮件时,收件人邮箱可能…...

linux java 启动脚本

#!/bin/sh## java env #export JAVA_HOME/data/jdk1.8.0_121 #export JRE_HOME$JAVA_HOME/jre## service name #当前目录 SERVICE_DIR$(cd dirname $0; pwd) echo "$SERVICE_DIR" #jar包路径 JAR_DIRls -ltr $SERVICE_DIR/*.jar| tail -1 echo "JAR_DIR $JAR_DI…...

Node.js 的 CommonJS ECMAScript 标准用法

目录 一、前言二、CommonJS 标准使用方法 三、ECMAScript 标准使用方法 四、常用命令总结 一、前言 本文主要是介绍 Node.js 的 CommonJS & ECMAScript 标准用法 如果对你有帮助,欢迎三连 收藏点赞关注!!! ---- NickYoung 二、…...

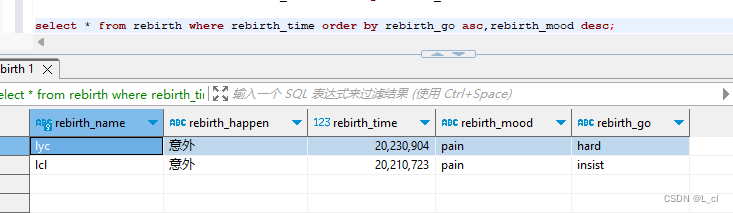

Mysql数据库 4.SQL语言 DQL数据查询语言 查询

DQL数据查询语言 从数据表中提取满足特定条件的记录 1.单表查询 2.多表查询 查询基础语法 select 关键字后指定要查询到的记录的哪些列 语法:select 列名(字段名)/某几列/全部列 from 表名 [具体条件]; select colnumName…...

俄罗斯黑客利用Roundcube零日漏洞窃取政府电子邮件

导语:最近,一起涉及Roundcube Webmail的零日漏洞被俄罗斯黑客组织Winter Vivern利用,攻击了欧洲政府机构和智库。这一漏洞已经存在至少一个月,直到10月16日,Roundcube开发团队才发布了安全补丁来修复这个Stored Cross-…...

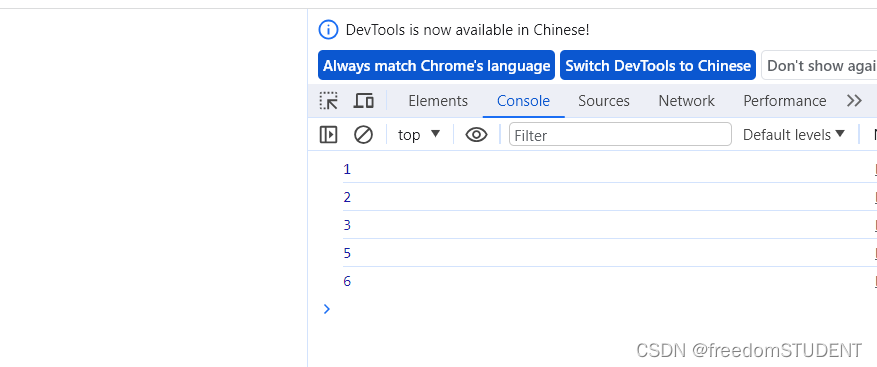

【Javascript】ajax(阿甲克斯)

目录 什么是ajax? 同步与异步 原理 注意 写一个ajax请求 创建ajax对象 设置请求方式和地址 发送请求 设置响应HTTP请求状态变化的函数 什么是ajax? 是基于javascript的一种用于创建快速动态网页的技术,是一种在无需重新加载整个网页的情况下,…...

Spring MVC的常用注解

目录 RequestMapping 例子: RequestMapping 支持什么类型的请求 使 RequestMapping 只支持特定的类型 RestController 通过 HTTP 请求传递参数给后端 1.传递单个参数 注意使⽤基本类型来接收参数的情况 2.传递多个参数 3.传递对象 4.RequestParam 后端参数…...

vim 使用文档笔记

1. i:进入编辑模式 2. ESC:进入一般命令模式 3. h 或 ←:光标向左移动一个字符 4. j 或 ↓:光标向下移动一个字符 5. k 或 ↑:光标向上移动一个字符 6. l 或 →:光标向右移动一个字符 7. num…...

274. H 指数

文章目录 一、题目1、题目描述2、基础框架3、原题链接 二、解题报告1、思路分析1.1 方案一1.2 方案二 2、时间复杂度3、代码详解3.1 方案一3.2 方案二 三、本题小知识 一、题目 1、题目描述 给你一个整数数组 citations ,其中 citations[i] 表示研究者的第 i 篇论…...

0基础学习PyFlink——用户自定义函数之UDTAF

大纲 UDTAFTableAggregateFunction的实现累加器定义创建累加 返回类型计算 完整代码 在前面几篇文章中,我们分别介绍了UDF、UDTF和UDAF这三种用户自定义函数。本节我们将介绍最后一种函数:UDTAF——用户自定义表值聚合函数。 UDTAF UDTAF函数即具备了…...

SQLi靶场

SQLi靶场 less1- less2 (详细讲解) less 1 Error Based-String (字符类型注入) 思路分析 判断是否存在SQL注入 已知参数名为id,输入数值和‘ 单引号‘’ 双引号来判断,它是数值类型还是字符类型 首先输入 1 , 发现…...

重庆开放大学学子们的好帮手

作为一名电大学员,我有幸目睹了一个令人惊叹的学习工具的诞生——电大搜题微信公众号。这个创新应用为重庆开放大学(广播电视大学)的学子们提供了便捷、高效的学习资源,成为他们的得力助手。 重庆开放大学是一所为全日制在职人员提…...

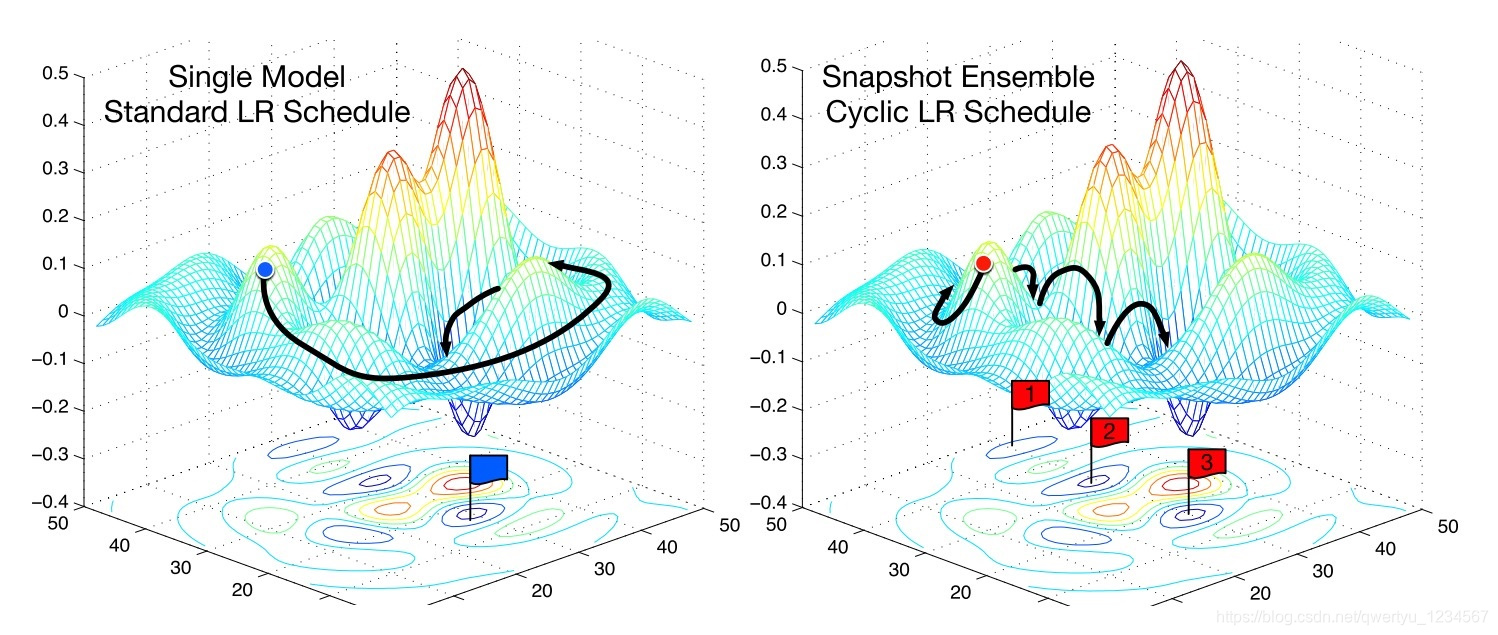

机器学习-学习率:从理论到实战,探索学习率的调整策略

目录 一、引言二、学习率基础定义与解释学习率与梯度下降学习率对模型性能的影响 三、学习率调整策略常量学习率时间衰减自适应学习率AdaGradRMSpropAdam 四、学习率的代码实战环境设置数据和模型常量学习率时间衰减Adam优化器 五、学习率的最佳实践学习率范围测试循环学习率&a…...

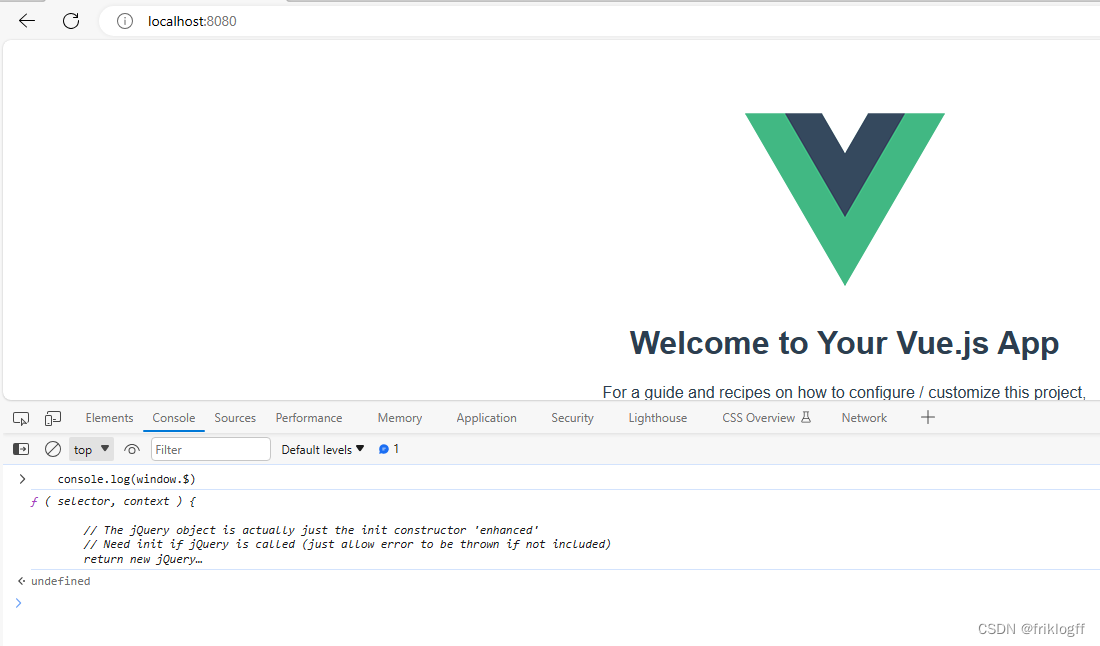

【Vue3-Flask-BS架构Web应用】实践笔记1-使用一个bat脚本自动化完整部署环境

前言 近年来,Web开发已经成为计算机科学领域中最热门和多产的领域之一。Python和Vue.js是两个备受欢迎的工具,用于构建现代Web应用程序。在本教程中,我们将探索如何使用这两个工具来创建一个完整的Web项目。我们将完成从安装Python和Vue.js到…...

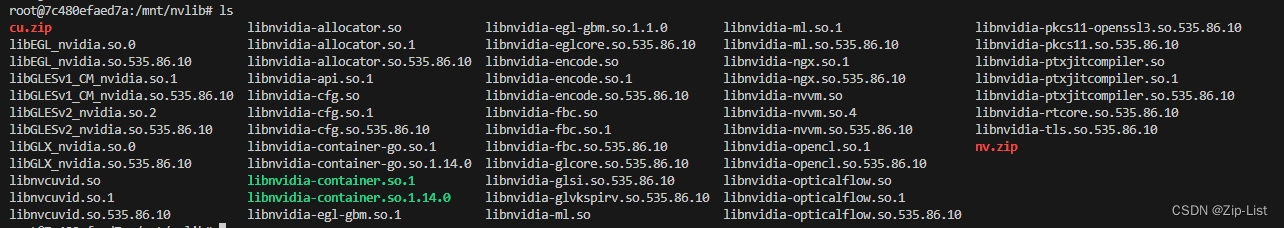

工作小计-GPU硬编以及依赖库 nvcuvidnvidia-encode

工作小计-GPU编码以及依赖库 已经是第三篇关于编解码的记录了。项目中用到GPU编码很久了,因为yuv太大,所以编码显得很重要。这次遇到的问题是环境的搭建问题。需要把开发机上的环境放到docker中,以保证docker中同样可以进行GPU的编码。 1 定…...

Arm Neoverse CMN-650架构解析与性能优化

1. Arm Neoverse CMN-650架构概览CMN-650是Arm Neoverse平台中的第三代一致性网格网络(Coherent Mesh Network)互连技术,专为高性能计算和数据中心场景设计。作为SoC内部的核心互连架构,它承担着连接处理器集群、内存控制器、I/O子系统以及加速器单元的关…...

ARM虚拟化中VTCR寄存器详解与地址转换优化

1. VTCR寄存器概述与虚拟化地址转换背景在ARM架构的虚拟化环境中,内存管理单元(MMU)通过两阶段地址转换机制实现虚拟机内存隔离。VTCR(Virtualization Translation Control Register)作为第二阶段地址转换的核心控制寄…...

Node.js后端服务快速集成Taotoken,为应用注入大模型能力

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Node.js后端服务快速集成Taotoken,为应用注入大模型能力 为Node.js后端服务添加大模型能力,可以显著提升应…...

大模型涌现能力:从原理到工程实践的探索与分类

1. 项目概述:从“玄学”到“科学”的涌现能力探索最近和几个做模型研发的朋友聊天,大家不约而同地提到了一个词:“涌现能力”。这个词听起来有点玄乎,像是某种不可预测的“魔法”,但当我们深入讨论时,发现它…...

别再只跑Demo了!用Mask R-CNN和Balloon数据集实战,手把手教你从训练到可视化调参

从Demo到实战:用Mask R-CNN深入掌握目标分割全流程 当你第一次运行Mask R-CNN的官方示例时,那种"成功运行"的喜悦往往伴随着隐约的不安——代码虽然跑通了,但你真的理解模型是如何训练的吗?Balloon数据集作为经典的入门…...

Live Server 5分钟完全指南:如何在VSCode中实现浏览器实时预览?

Live Server 5分钟完全指南:如何在VSCode中实现浏览器实时预览? 【免费下载链接】vscode-live-server Launch a development local Server with live reload feature for static & dynamic pages. 项目地址: https://gitcode.com/gh_mirrors/vs/vs…...

上蔡假发定制亲测:这家2026年稳

在假发定制领域,用户普遍面临三大核心挑战:其一,传统假发产品在逼真度与舒适度之间难以平衡。数据显示,超过65%的消费者反映佩戴假发后出现头皮闷热、出汗不适等问题,尤其在夏季或运动场景下,透气性与防水性…...

终极NGA论坛浏览体验优化指南:5分钟打造你的专属摸鱼神器

终极NGA论坛浏览体验优化指南:5分钟打造你的专属摸鱼神器 【免费下载链接】NGA-BBS-Script NGA论坛增强脚本,给你完全不一样的浏览体验 项目地址: https://gitcode.com/gh_mirrors/ng/NGA-BBS-Script 还在为NGA论坛繁杂的界面和低效的浏览体验烦恼…...

终极指南:如何用BookGet快速下载全球50+图书馆古籍资源

终极指南:如何用BookGet快速下载全球50图书馆古籍资源 【免费下载链接】bookget bookget 数字古籍图书下载工具。 项目地址: https://gitcode.com/gh_mirrors/bo/bookget BookGet是一款强大的数字古籍图书下载工具,支持全球50多个知名数字图书馆的…...