1.7 攻击面和攻击树

思维导图:

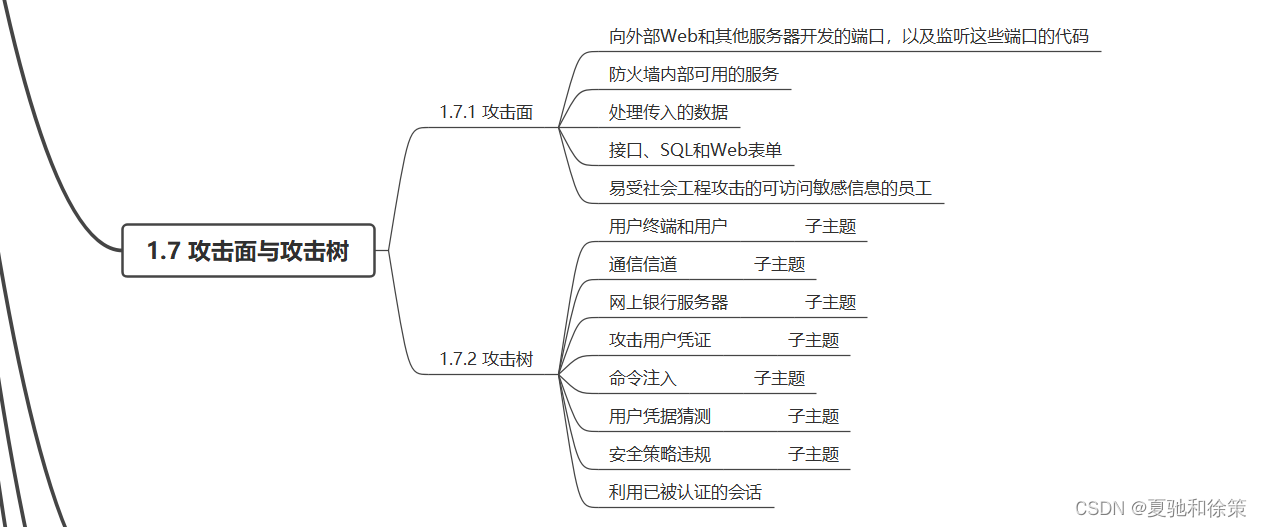

1.7 攻击面与攻击树

-

攻击面: 描述计算机和网络系统面对的安全威胁和攻击。

- 定义: 攻击面是由系统中可访问和可利用的漏洞所组成。

- 常见攻击面:

- 向外部Web及其他服务器开放的端口和相应代码。

- 防火墙内部的服务。

- 处理入站数据、电子邮件、XML文件、Office文档及特定数据交换格式的代码。

- 接口、SQL和Web表单。

- 容易受到社交工程攻击的员工。

- 攻击面分类:

- 网络攻击面: 涉及网络协议的漏洞,如拒绝服务攻击和入侵攻击。

- 软件攻击面: 涉及应用程序、工具包或操作系统代码,如Web服务器软件。

- 人类攻击面: 由系统或外部人员引起的漏洞,如社交工程、人为错误和被信任的内部人员。

- 攻击面的价值: 攻击面分析可以帮助开发者和安全分析师确定系统中哪些部分需要加强安全。设计者可以减小攻击面以增加攻击者的难度。此外,攻击面还可以为设置测试、加强安全和修改应用提供优先级。

-

攻击树: 可以理解为一个工具,用于表示和分析潜在攻击的多个路径。

-

设计准则:

- 最小共同机制准则

- 心理接受度准则

- 隔离准则

- 密封准则

- 模块化准则

- 分层准则

- 最小意外准则

-

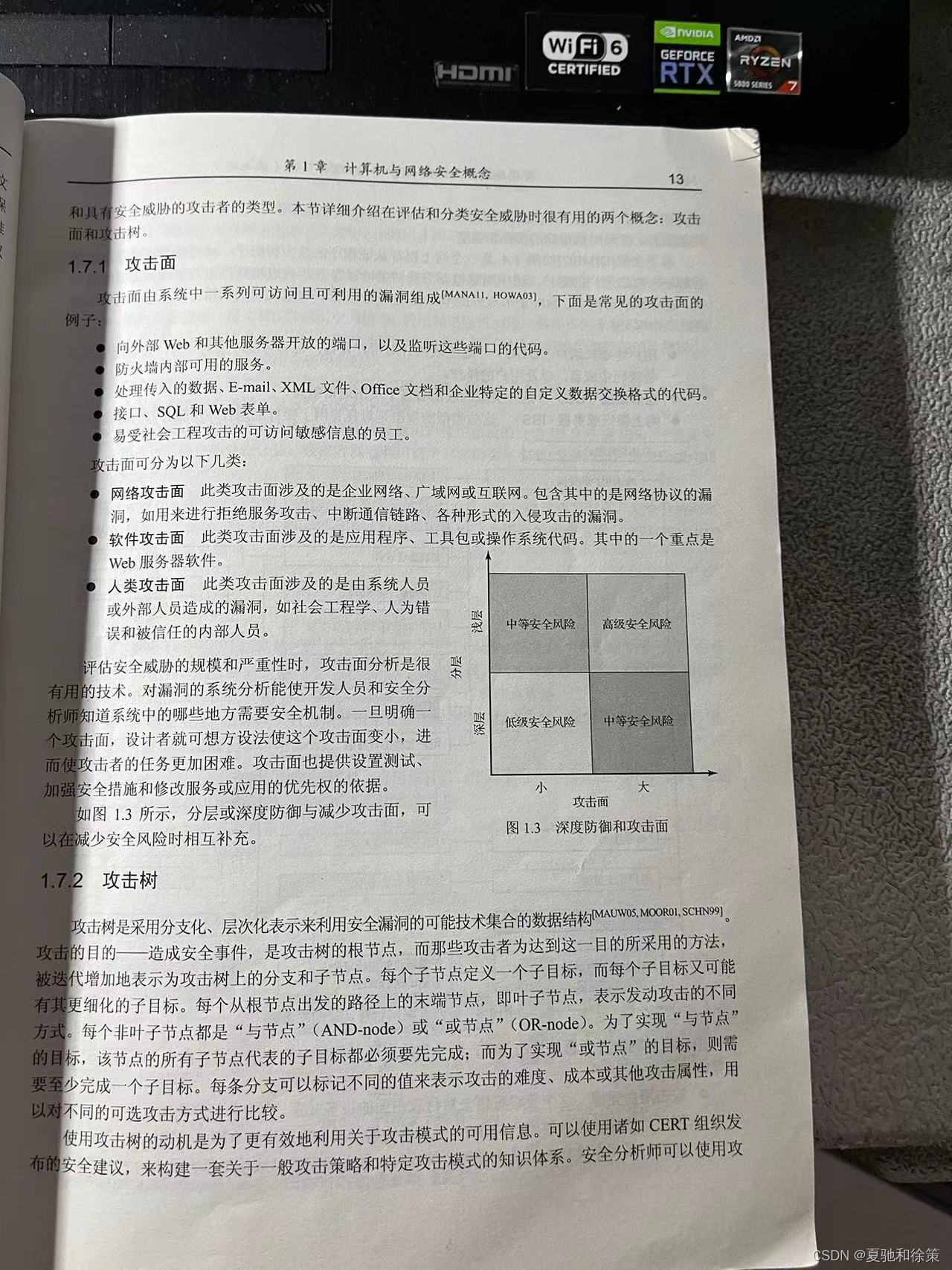

图1.3: 描述深度防御与攻击面如何相互补充以减少安全风险。

1.7.2 攻击树

定义:

攻击树是一个数据结构,通过分支化、层次化来描述可能的利用安全漏洞的技术集合。它从顶部的攻击目标开始,逐渐分支出各种可能的攻击手段和方法。

核心概念:

- 根节点:攻击的主要目标,即造成安全事件。

- 子节点:具体的攻击手段或方法,可以进一步细分为更具体的子目标。

- 叶子节点:具体的攻击方式。

- 与节点 (AND-node):所有子目标都必须完成以实现该节点的目标。

- 或节点 (OR-node):只需要完成一个子目标即可实现该节点的目标。

- 每条分支可以赋予特定的值来表示攻击的难度、成本等属性。

用途:

- 利用攻击树可以更有效地组织和使用关于攻击模式的信息。

- 通过攻击树,安全分析师可以结构化地记录和归档安全攻击,从而揭示关键漏洞。

- 攻击树还可以指导防御策略的设计和选择。

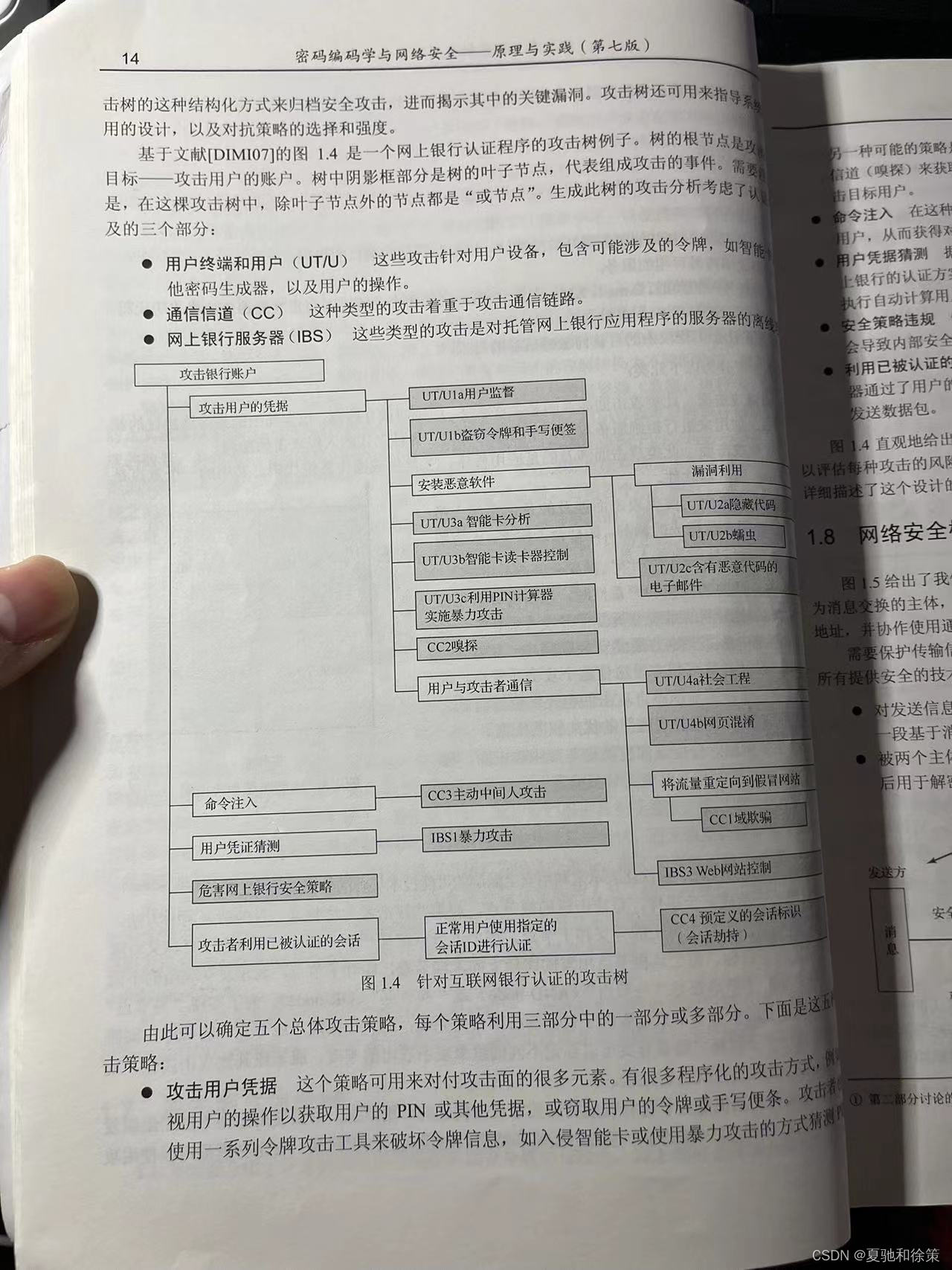

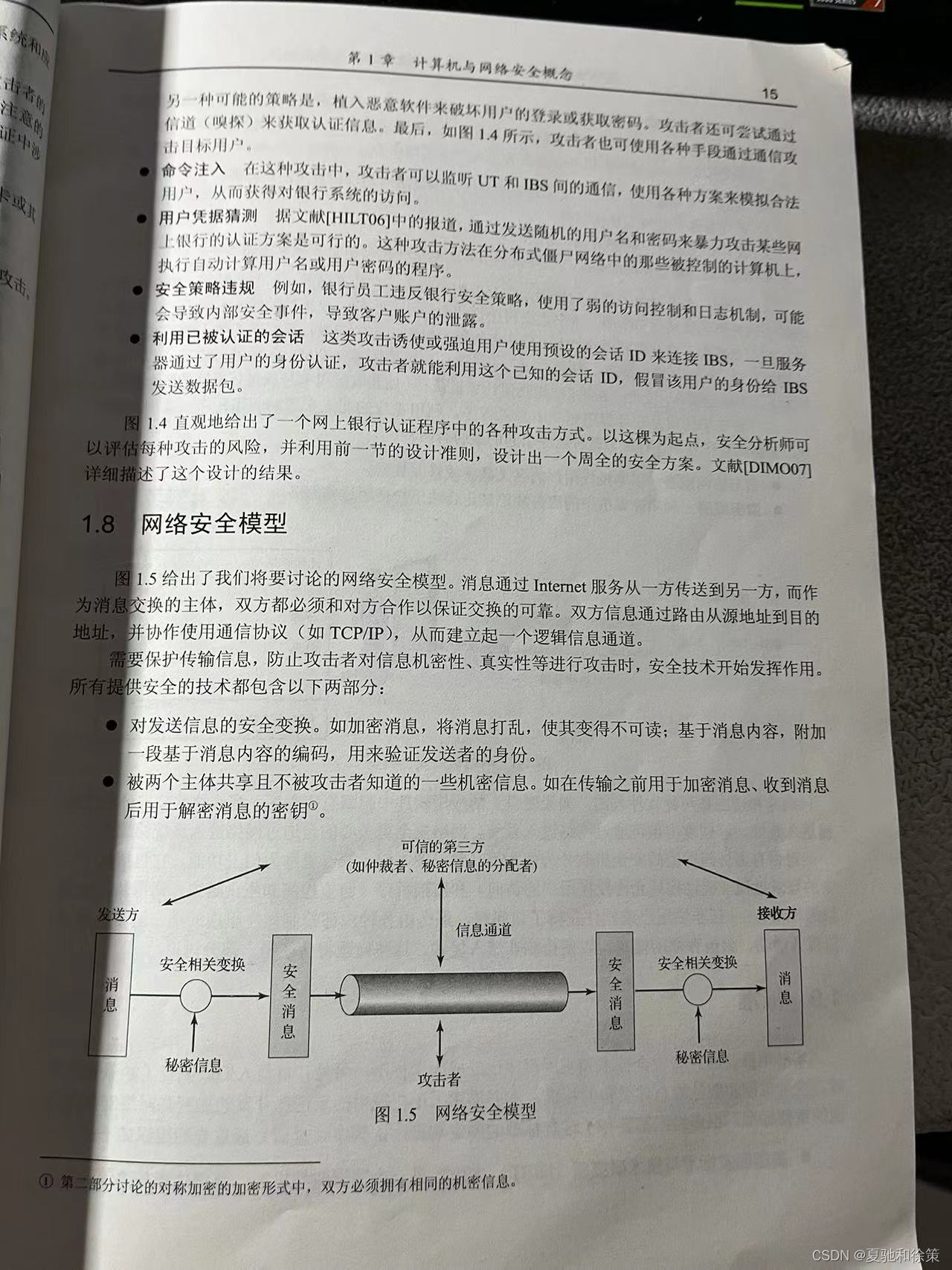

案例:网上银行认证程序的攻击树

- 主要目标:攻击用户的账户。

- 攻击策略:

- 攻击用户凭据:通过获取用户的PIN、令牌等进行攻击。

- 信道(嗅探):监听UT和IBS间的通信,模拟合法用户。

- 命令注入:监听通信,模拟合法用户访问银行系统。

- 用户凭据猜测:通过暴力方法猜测用户名和密码。

- 安全策略违规:如银行员工使用弱的访问控制和日志机制。

- 利用已被认证的会话:诱使用户使用预设的会话ID连接IBS。

总结:攻击树提供了一个直观、结构化的方式来表示攻击的目标和手段。通过攻击树,组织可以更好地理解潜在的威胁和风险,从而采取适当的防护措施。

相关文章:

1.7 攻击面和攻击树

思维导图: 1.7 攻击面与攻击树 攻击面: 描述计算机和网络系统面对的安全威胁和攻击。 定义: 攻击面是由系统中可访问和可利用的漏洞所组成。常见攻击面: 向外部Web及其他服务器开放的端口和相应代码。防火墙内部的服务。处理入站数据、电子邮件、XML文件、Office文档…...

解决input在谷歌浏览器自动填充问题

解决input在谷歌浏览器自动填充问题 <input typepassword readonly onfocus"this.removeAttribute(readonly);" />...

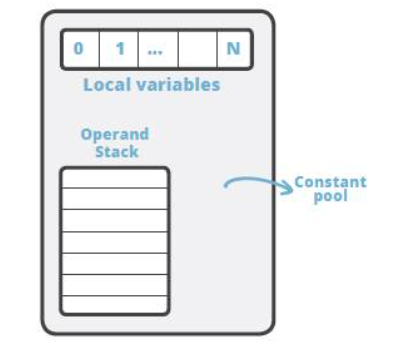

Java字节码技术

Java 字节码简介 Java 中的字节码,英文名为 bytecode, 是 Java 代码编译后的中间代码格式。JVM 需要读取并解析字节码才能执行相应的任务。 从技术人员的角度看,Java 字节码是 JVM 的指令集。JVM 加载字节码格式的 class 文件,校验之后通过 J…...

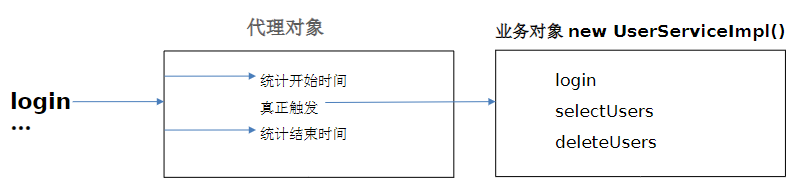

Java SE 学习笔记(十八)—— 注解、动态代理

目录 1 注解1.1 注解概述1.2 自定义注解1.3 元注解1.4 注解解析1.5 注解应用于 junit 框架 2 动态代理2.1 问题引入2.2 动态代理实现 1 注解 1.1 注解概述 Java 注解(Annotation)又称Java标注,是JDK 5.0引入的一种注释机制,Java语…...

虚拟内存之请求分页管理

一、与基本分页存储管理的区别 程序执行过程中,访问信息不在内存时,OS需要从外存调入内存。——>调页功能 内存空间不够时,OS需要将内存中暂时用不到的信息换出到外存。——>页面置换功能 二、页表机制 1.页表:需要知道页面…...

lazarus开发:提升sqlite数据插入速度

目录 1 前言 2 优化数据容器 3 开启事务插入数据 4 其他方面优化 1 前言 近期有一个需求是向数据库中插入excel文件中的10万多条数据,接近70个字段。最初整个插入数据时间是大约40分钟,经过优化调整后,大幅优化为大约5分钟。这里简单介绍…...

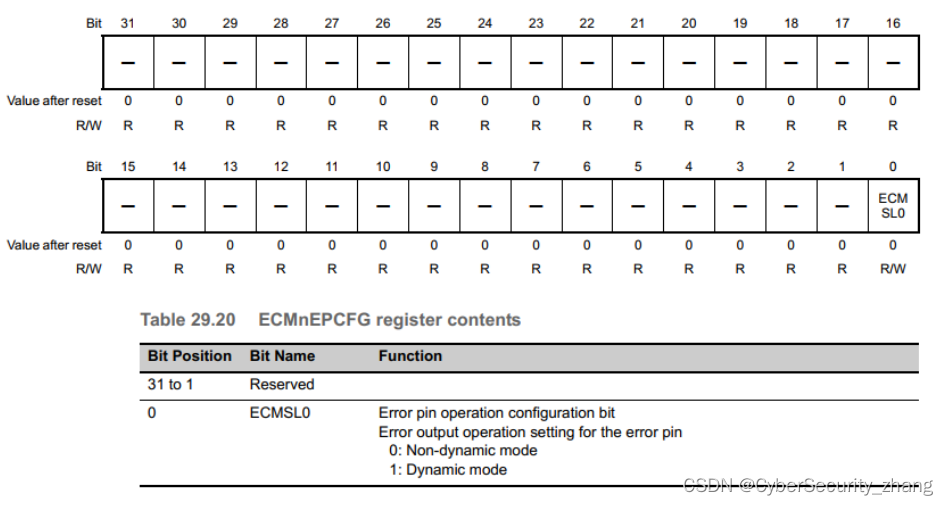

瑞萨RH850-P1X ECM和英飞凌TC3xx SMU对比

1.1 基本结构 P1X ECM(Error Control Module)收集从不同的错误源和监控电路发来的错误信号,并通过error pin(ERROROUTZ)对外输出、产生中断并发出ECM reset信号。 P1x-C系列根据产品型号不同,ECM个数也不相同,如下: 对应寄存器基地…...

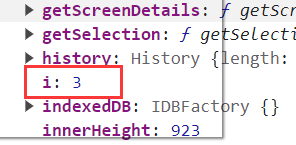

Ajax学习笔记第三天

做决定之前仔细考虑,一旦作了决定就要勇往直前、坚持到底! 【1 ikunGG邮箱注册】 整个流程展示: 1.文件目录 2.页面效果展示及代码 mysql数据库中的初始表 2.1 主页 09.html:里面代码部分解释 display: inline-block; 让块元素h1变成行内…...

ESP32-C3 低功耗懒人开关:传统开关轻松上云和本地控制

项目背景 随着科技的快速发展,智能家居已经成为我们日常生活的一部分。而对于基础设施已经配备完毕的家庭而言,对家居设备的智能化改造是一项相对困难的工作。本文将分享一款基于 Wi-Fi 的低功耗懒人开关—— “ESP32-C3 管灯熊猫”。将智能的 “ESP32-…...

前端学习路线指南:从入门到精通【①】

前言 作为一个前端开发者,学习前端技术是必不可少的。然而,由于前端领域的广阔和不断演进的技术栈,对于初学者来说可能会感到困惑。本篇文章将为你提供一个清晰的前端学习路线,帮助你系统地掌握前端开发技能,并成为一名…...

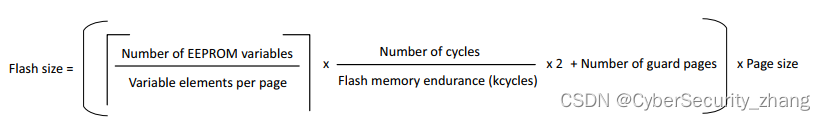

Flash模拟EEPROM原理浅析

根据ST的手册,我们可以看到,外挂EEPROM和Dflash模拟EEPROM,区别如下: 很明显,模拟EEprom的写入速度要远远快于外挂eeprom(有数据传输机制); 其次,外挂EEPROM不需要擦除即可实现写入数据…...

Typora 最新激活方法

Markdown是一种可以使用普通文本编辑器编写的标记语言,通过简单的标记语法,它可以使普通文本内容具有一定的格式,其目标是实现易读易写。而Typora则是一个非常不错的Markdown编辑器,它的界面非常的简洁直观,并且功能各…...

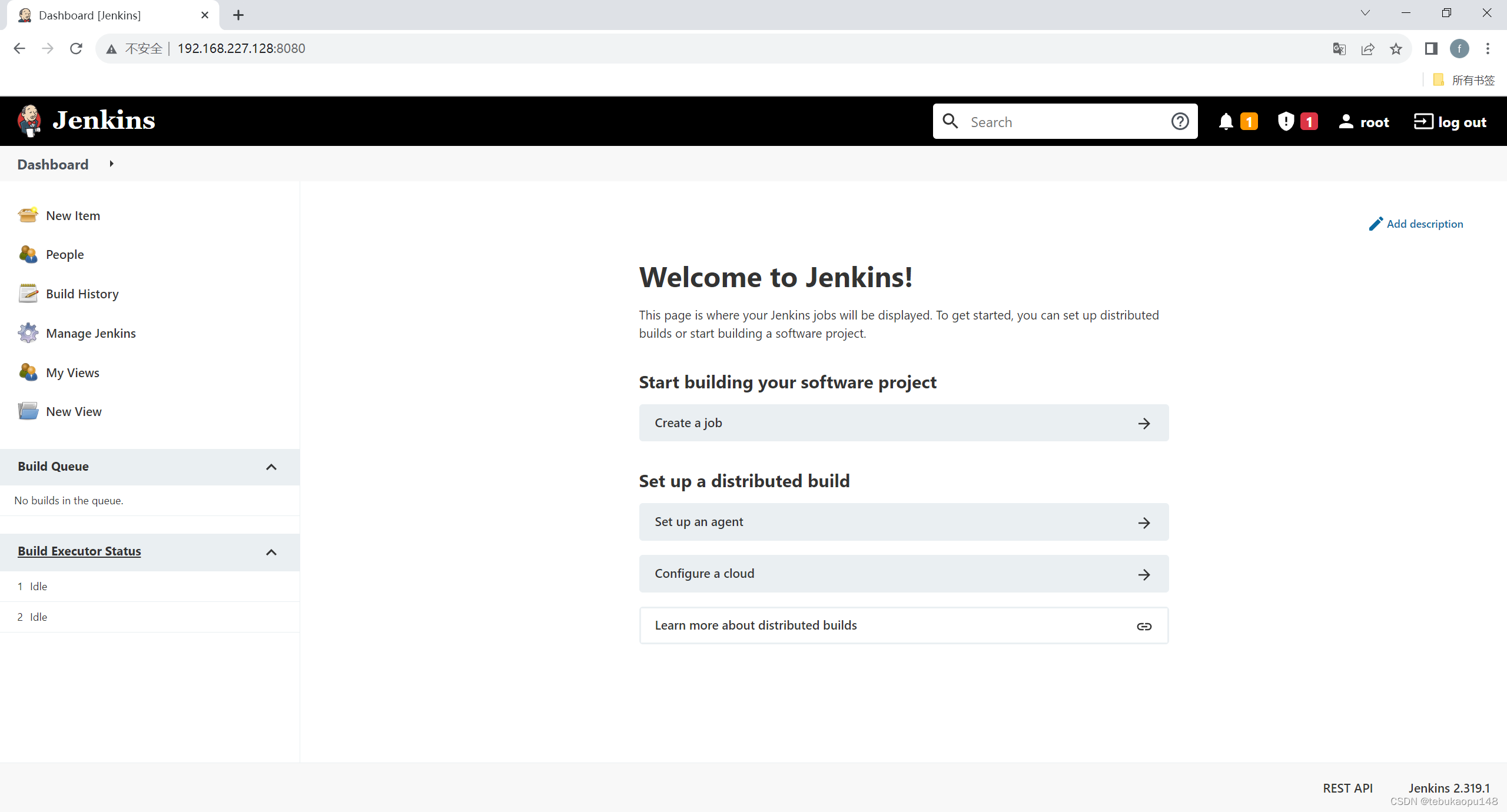

jenkins如何安装?

docker pull jenkins/jenkins:lts-centos7-jdk8 2.docker-compose.yml version: 3 services:jenkins:image: jenkins/jenkins:lts-centos7-jdk8container_name: my-jenkinsports:- "8080:8080" # 映射 Jenkins Web 界面端口volumes:- jenkins_home:/var/jenkins_h…...

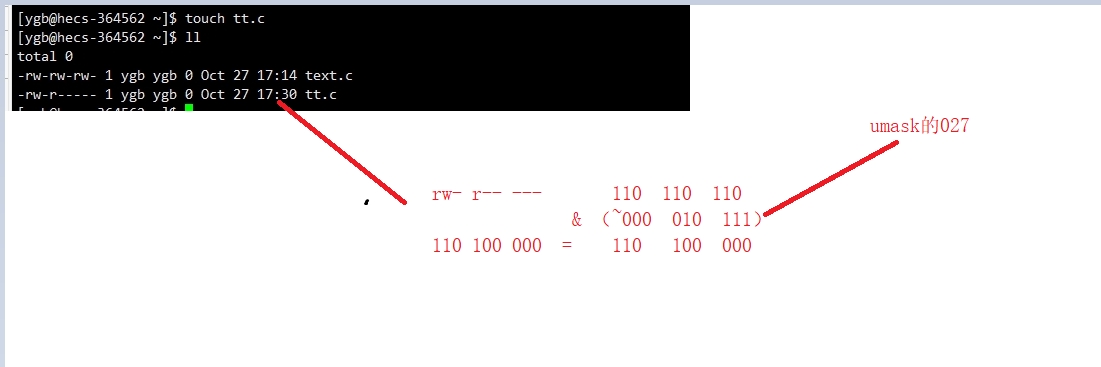

从零开始的LINUX(三)

bc:进行浮点数运算 uname:查看当前的操作系统 ctrlc:中止当前正在执行的程序 ctrld:退出xshell shutdown:关机 reboot:重启 shell外壳: 作用:1、命令解释(将输入的程序…...

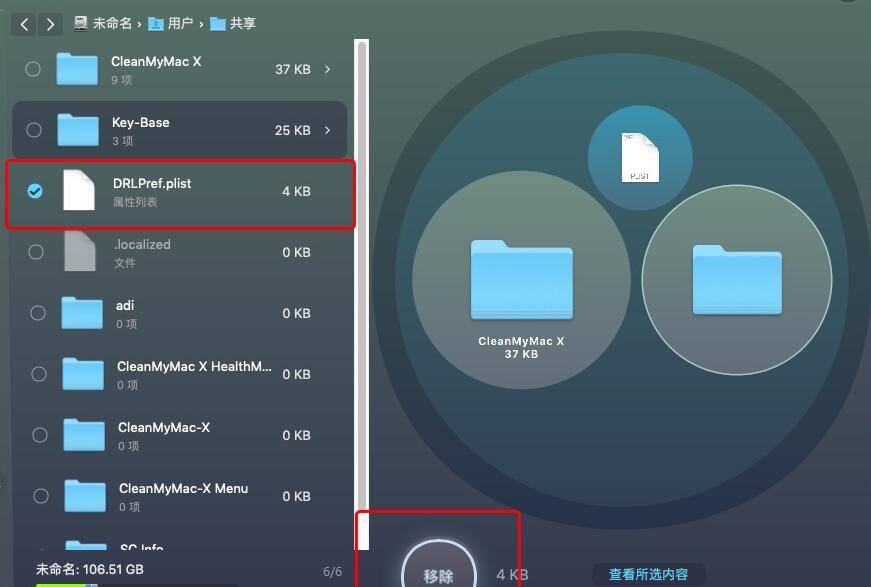

CleanMyMac2024永久免费版Mac系统磁盘清理工具

Cleanmymac对很多用户来说已经非常熟悉了,因为在网上如果你搜寻有关清理mac系统方面的软件时,占比非常多的会是cleanmymac的相关消息。许多刚从Windows系统转向Mac系统怀抱的用户,一开始难免不习惯,因为Mac系统没有像Windows一样的…...

HashSet 元素不重复

HashSet通过底层使用HashMap来保证元素不重复。具体来说,HashSet内部维护一个HashMap,其中元素存储在HashMap的key上,而所有的value都指向同一个共享的内部对象。在存储元素时,HashSet会根据元素的hashCode值来确定其在HashMap中的…...

基于SpringBoot的二手车交易系统的设计与实现

目录 前言 一、技术栈 二、系统功能介绍 管理员功能实现 商家管理 公告信息管理 论坛管理 商家功能实现 汽车管理 汽车留言管理 论坛管理 用户功能实现 汽车信息 在线论坛 公告信息 三、核心代码 1、登录模块 2、文件上传模块 3、代码封装 前言 如今社会上各行…...

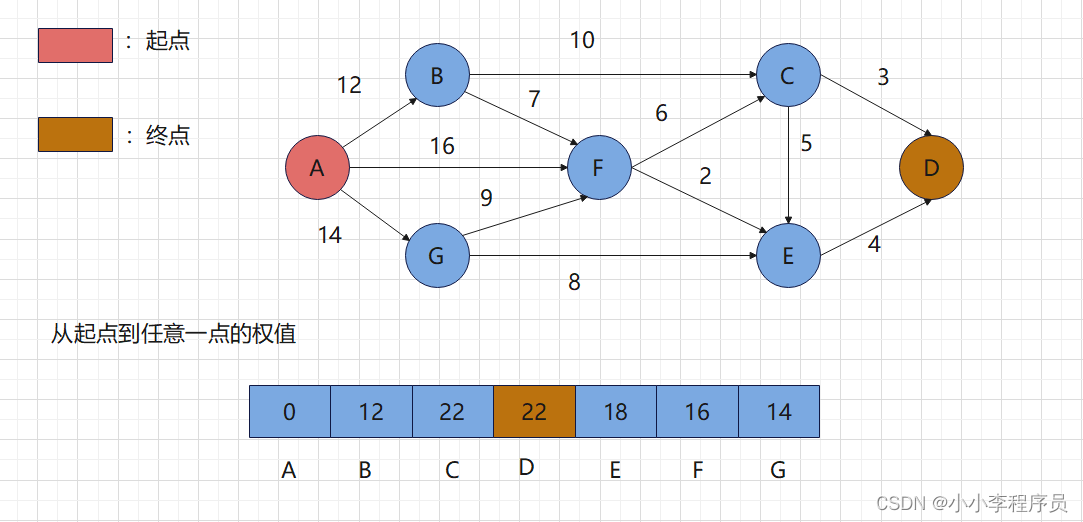

最短路径:迪杰斯特拉算法

简介 英文名Dijkstra 作用:找到路中指定起点到指定终点的带权最短路径 核心步骤 1)确定起点,终点 2)从未走过的点中选取从起点到权值最小点作为中心点 3)如果满足 起点到中心点权值 中心点到指定其他点的权值 < 起…...

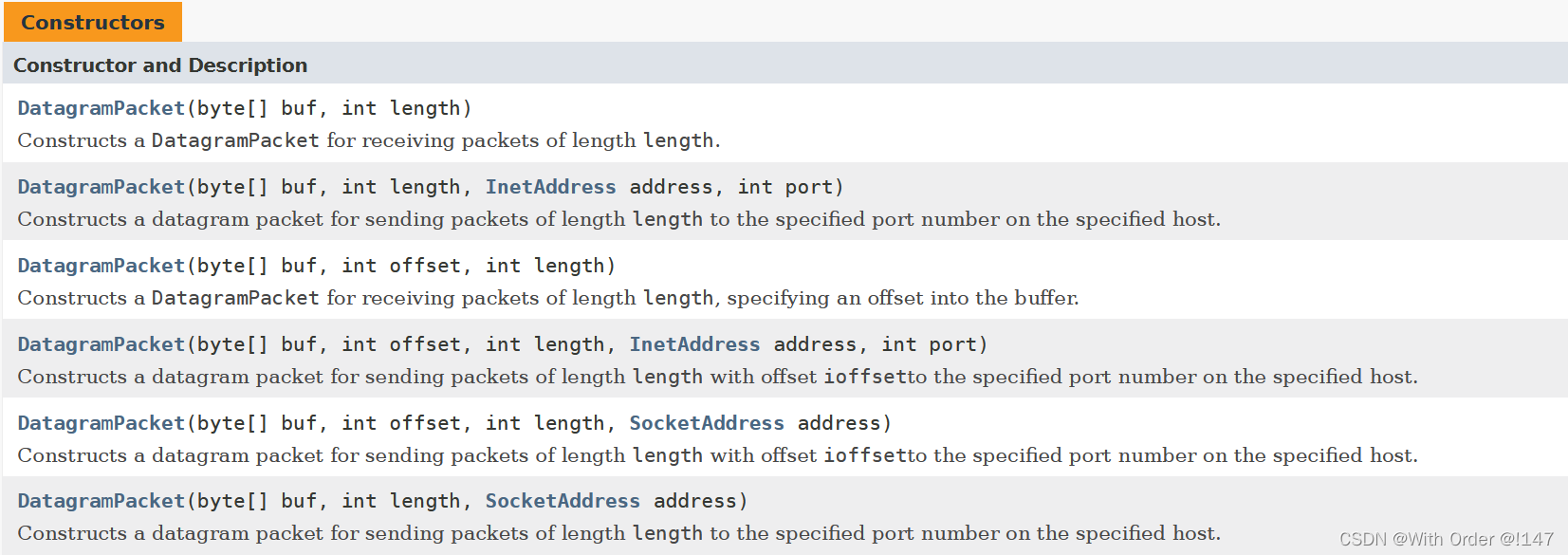

基于UDP/TCP的网络通信编程实现

小王学习录 今日鸡汤Socket套接字基于UDP来实现一个网络通信程序DatagramSocket类DatagramPacket类基于UDP的服务器端代码基于UDP的客户端代码基于TCP来实现一个网络通信程序ServerSocket类Socket类基于TCP的服务器端代码基于TCP的客户端代码优化之后的服务器端代码补充TCP长短…...

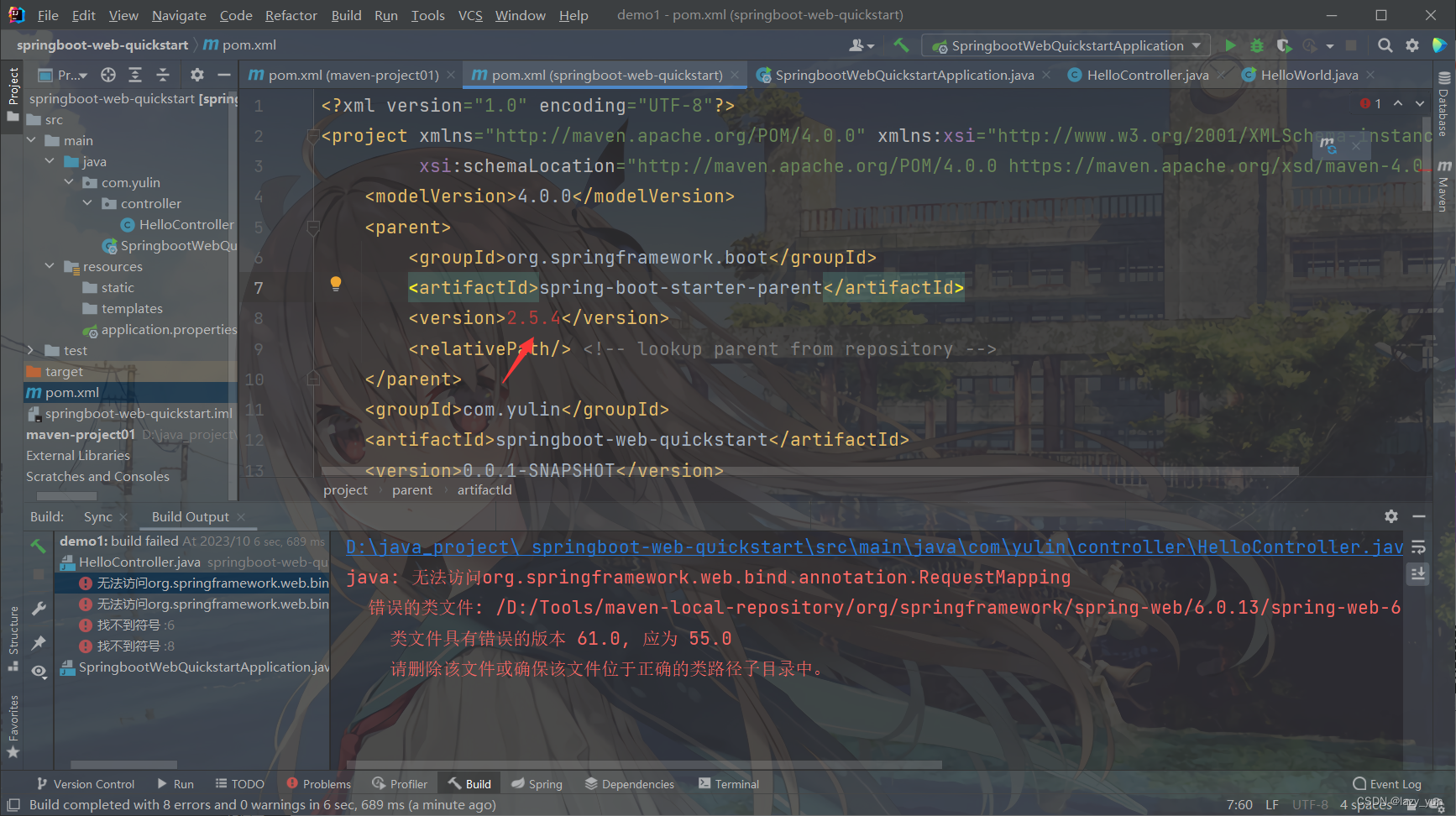

springboot启动报错

...

)

告别手写代码!用Simulink+STM32CubeMX给F103点个灯(保姆级图文教程)

零代码玩转STM32:Simulink与CubeMX联动的LED控制实战指南 在嵌入式开发领域,传统的手写代码方式正逐渐被模型化设计工具所革新。想象一下,只需拖拽几个功能模块,设置几个参数,就能让STM32微控制器按照你的想法工作——…...

VMware macOS虚拟机终极解锁指南:Unlocker 3.0完全解析与实战应用

VMware macOS虚拟机终极解锁指南:Unlocker 3.0完全解析与实战应用 【免费下载链接】unlocker VMware Workstation macOS 项目地址: https://gitcode.com/gh_mirrors/unloc/unlocker 在虚拟化技术日益普及的今天,许多开发者和技术爱好者希望在Win…...

PyCharm专业版SSH远程开发环境一站式部署指南

1. PyCharm专业版安装与激活 作为数据科学和算法开发的主力工具,PyCharm专业版提供了完整的远程开发支持。首先需要从JetBrains官网下载对应操作系统的安装包。这里有个小技巧:如果你使用的是Windows系统但需要连接Linux服务器开发,建议选择W…...

如何高效为离线音乐库批量下载同步歌词:LRCGET工具全解析

如何高效为离线音乐库批量下载同步歌词:LRCGET工具全解析 【免费下载链接】lrcget Utility for mass-downloading LRC synced lyrics for your offline music library. 项目地址: https://gitcode.com/gh_mirrors/lr/lrcget 你是否拥有大量本地音乐文件却苦于…...

)

仅限内部测试者知晓:Midjourney未公开的--detail boost隐式指令(实测使睫毛/织物/金属反光细节识别率提升3.2倍)

更多请点击: https://intelliparadigm.com 第一章:Midjourney图像放大与细节增强 Midjourney v6 及后续版本原生支持高分辨率图像生成与智能细节增强,其核心能力不仅依赖于模型权重,更通过 --zoom 2、--style raw 和 --s 750 等参…...

为什么数据科学家都爱用Spyder?这6个独特优势让你告别Python开发烦恼! [特殊字符]

为什么数据科学家都爱用Spyder?这6个独特优势让你告别Python开发烦恼! 😊 【免费下载链接】spyder Official repository for Spyder - The Scientific Python Development Environment 项目地址: https://gitcode.com/gh_mirrors/sp/spyder…...

告别嘟嘟声!用Arduino和Python给蜂鸣器编程,轻松播放任意MP3旋律

用Arduino与Python解锁蜂鸣器的音乐潜能:从基础音调到智能编曲 在创客的世界里,让硬件发出声音一直是最富成就感的项目之一。传统51单片机虽然功能强大,但对于现代开发者而言,其开发环境配置复杂、调试困难等问题常常让人望而却步…...

Windows热键冲突终极解决方案:3分钟找出占用你快捷键的“小偷“

Windows热键冲突终极解决方案:3分钟找出占用你快捷键的"小偷" 【免费下载链接】hotkey-detective A small program for investigating stolen key combinations under Windows 7 and later. 项目地址: https://gitcode.com/gh_mirrors/ho/hotkey-detect…...

AI智能体技能超市:用SKILL.md标准打破AI能力壁垒

1. 项目概述:一个为AI智能体准备的“技能超市” 如果你和我一样,每天都在和各种AI编程助手打交道——Cursor、Claude Code、GitHub Copilot,那你肯定也遇到过这样的场景:想让AI帮你生成一张产品原型图,结果它告诉你“我…...

Fujirebio宣布全自动Lumipulse® G pTau 217血浆检测试剂盒获得CE认证

H.U. Group Holdings Inc.及其全资子公司Fujirebio今日宣布,Fujirebio Europe N.V.已依据《欧盟(EU) 2017/746体外诊断医疗器械法规》(IVDR)取得Lumipulse G pTau 217血浆检测试剂盒的CE认证。该化学发光酶免疫分析(CLEIA)检测可对人体血浆(K2 EDTA)中的苏氨酸217磷…...