如何使用IP归属地查询API加强网络安全

引言

在当今数字化时代,网络安全对于个人和组织来说至关重要。恶意网络活动的威胁不断增加,因此采取有效的措施来加强网络安全至关重要。其中之一是利用IP归属地查询API。这个工具可以为您的网络安全策略提供宝贵的信息,帮助您更好地保护自己的在线资产。

IP归属地查询API如何加强网络安全?

1.识别潜在的威胁

IP归属地查询API可以帮助您识别潜在的威胁。通过查询特定IP地址的归属地信息,您可以了解该地址所属的国家、城市以及运营商等关键信息。这有助于您辨别来自不同地区的流量,从而更容易识别异常行为。如果您注意到来自某个国家的异常活动,可以采取进一步的措施来应对潜在的威胁。

2.访问控制和阻止恶意IP

IP归属地查询API还可用于实施访问控制策略。通过了解IP地址的来源,您可以创建白名单和黑名单,限制来自特定地区或IP地址的访问。这有助于防止恶意攻击者访问您的网络或网站。您可以配置防火墙规则,根据IP地址的归属地信息来自动阻止恶意IP。

3.检测身份欺诈

在网络安全中,身份欺诈是一个严重的问题。通过使用IP归属地查询API,您可以验证用户的身份和位置信息。如果用户声称身在某个地方,但其IP地址的归属地信息与其声称的不符,这可能是一个潜在的身份欺诈迹象。这种技巧有助于保护您的平台免受欺诈活动的侵害。

4.加强日志分析

网络安全的一部分是日志分析。使用IP归属地查询API,您可以将归属地信息添加到您的日志中,使其更具信息价值。这有助于您更快速地定位和解决潜在的安全问题,以及满足合规性要求。

IP归属地 API 的使用教程

APISpace 是 国内一个较大的 API 供应平台,提供多种类型的 API 接口,关于IP 归属地 API 也分别有 高精版、区县级、城市级,IP归属地-IPv6城市级、IP归属地-IPv6区县级 ****多个版本,选择性比较多。接下来我使用IP归属地-IPv4区县级接口进行教程演示~

第一步、注册并获取API密钥

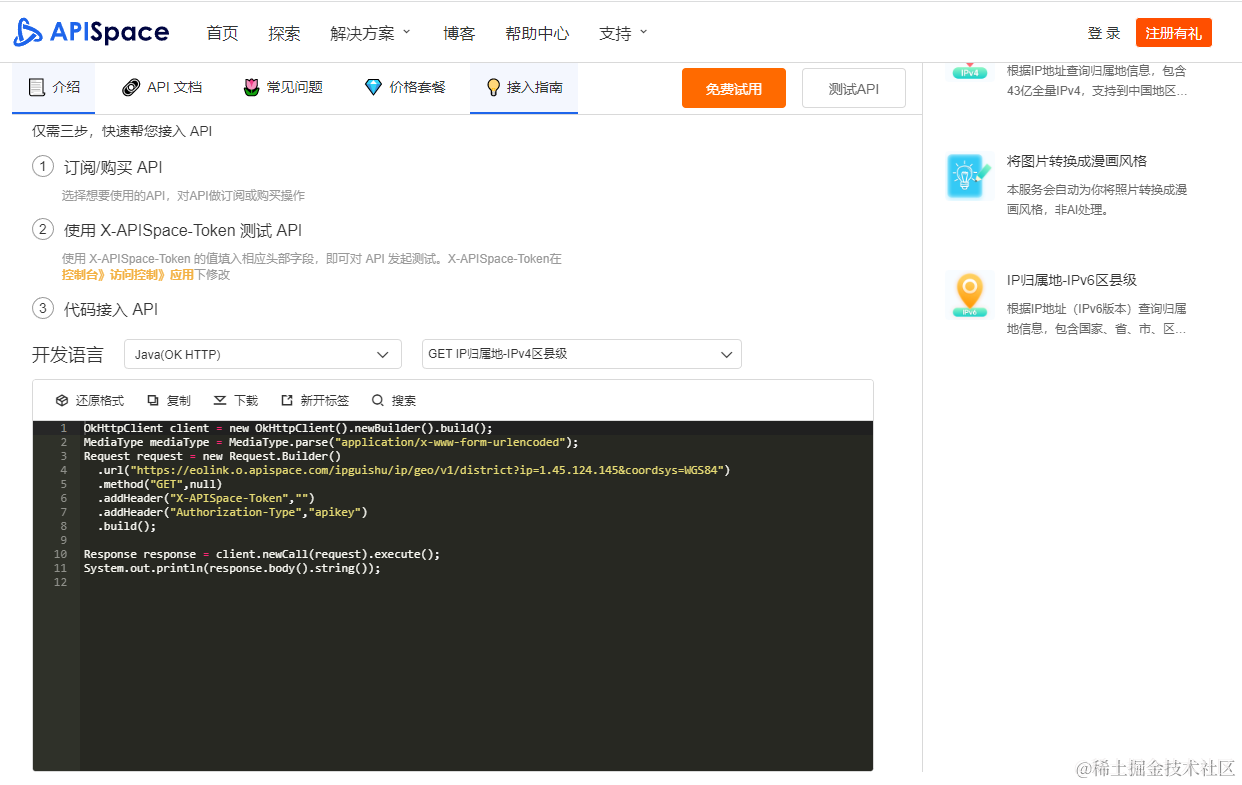

注册登录 APISpace 之后,在 IP归属地-IPv4区县级 API 详情页 可以看到【免费试用】的按钮,点击即可申请接口

第二步、集成 API

获取API 密钥后,我们可以参考 API 供应商提供的文档或示例代码,在代码中集成 IP 归属地查询功能。

在APISpace 网站上,我们可以在 IP 归属地 详情页上,获取它的示例代码。

以 Java 为例的示例代码如下:

OkHttpClient client = new OkHttpClient().newBuilder().build();

MediaType mediaType = MediaType.parse("application/x-www-form-urlencoded");

Request request = new Request.Builder().url("https://eolink.o.apispace.com/ipguishu/ip/geo/v1/district?ip=&coordsys=").method("GET",null).addHeader("X-APISpace-Token","").addHeader("Authorization-Type","apikey").build();Response response = client.newCall(request).execute();

System.out.println(response.body().string());

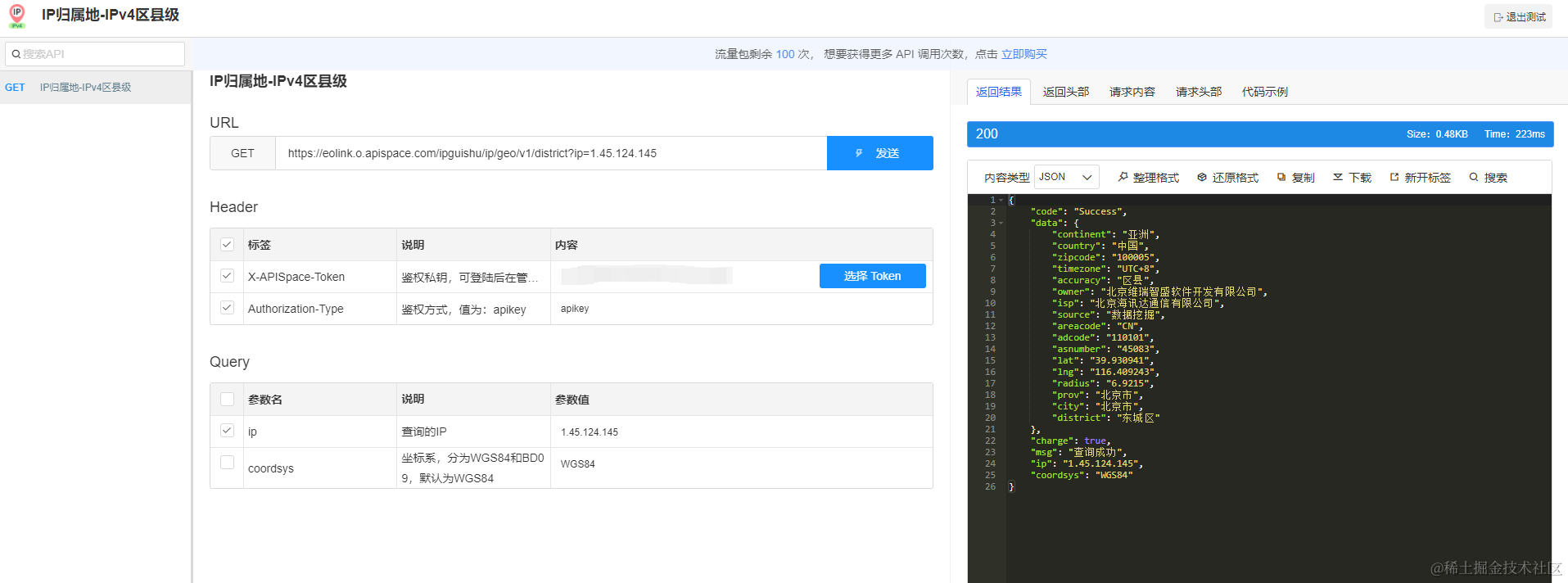

第三步、测试 IP 归属地查询

我们在 IP 归属地的测试页面上,输入测试的 IP 地址,就可以看到返回的相关 IP 信息。

返回示例如下:

{"code": "Success","data": {"continent": "亚洲","country": "中国","zipcode": "100005","timezone": "UTC+8","accuracy": "区县","owner": "北京维瑞智盛软件开发有限公司","isp": "北京海讯达通信有限公司","source": "数据挖掘","areacode": "CN","adcode": "110101","asnumber": "45083","lat": "39.930941","lng": "116.409243","radius": "6.9215","prov": "北京市","city": "北京市","district": "东城区"},"charge": true,"msg": "查询成功","ip": "1.45.124.145","coordsys": "WGS84"

}

第四步、测试并部署代码并上线。

写在最后

总的来说,IP归属地查询API是增强网络安全的有力工具。通过识别潜在的威胁、实施访问控制、检测身份欺诈、监控网络活动和加强日志分析,您可以更好地保护自己的网络免受恶意活动的侵害。综合利用这一技术,您可以建立更加安全的网络环境,确保您的数据和资源不受威胁。

相关文章:

如何使用IP归属地查询API加强网络安全

引言 在当今数字化时代,网络安全对于个人和组织来说至关重要。恶意网络活动的威胁不断增加,因此采取有效的措施来加强网络安全至关重要。其中之一是利用IP归属地查询API。这个工具可以为您的网络安全策略提供宝贵的信息,帮助您更好地保护自己…...

Nginx 实战指南:暴露出请求的真实 IP

🔭 嗨,您好 👋 我是 vnjohn,在互联网企业担任 Java 开发,CSDN 优质创作者 📖 推荐专栏:Spring、MySQL、Nacos、Java,后续其他专栏会持续优化更新迭代 🌲文章所在专栏&…...

golang工程— grpc-gateway健康检查和跨域配置

grpc健康检查网关跨域配置 grpc健康检查 grpc健康检查使用 服务端配置 import ("google.golang.org/grpc/health""google.golang.org/grpc/health/grpc_health_v1" )//添加健康检查服务,多路复用 grpc_health_v1.RegisterHealthServer(s, health.NewSe…...

怎么样把握单片机的实际应用?说几句大实话

关注我们 你听说小米的大动作了吗? 没错,小米终于揭开了新操作系统的面纱。 小米澎湃OS暨小米14系列新品发布会于10月26日19:00举行,小米14手机系列、小米首款血压手表、小米Watch S3...... 今天主要讲的是自研7年的小米澎湃系统 没…...

PostgreSQL在云端:部署、管理和扩展你的数据库

随着云计算技术的迅猛发展,将数据库迁移到云端已经成为许多企业的首选。而在众多数据库管理系统中,PostgreSQL因其稳定性、灵活性和可扩展性而成为了不少企业的首选之一。 部署PostgreSQL在云端 将PostgreSQL部署在云端是一个相对简单的过程。云服务提供…...

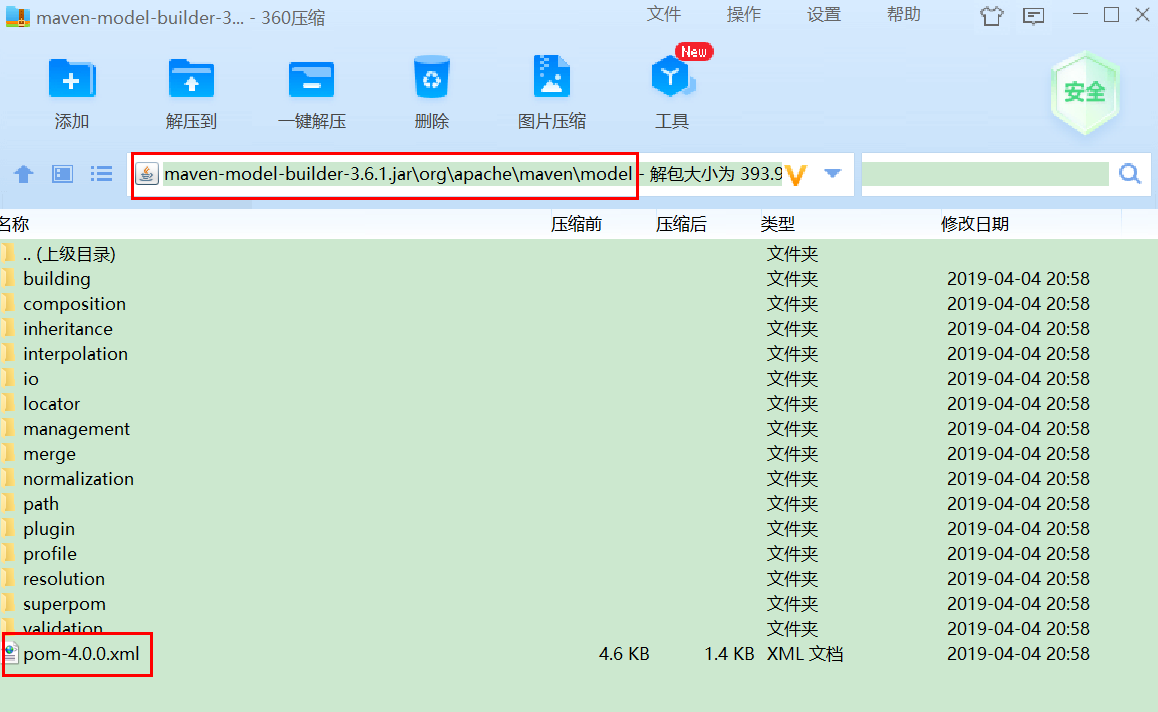

Maven进阶系列-继承和聚合

Maven进阶系列-继承和聚合 文章目录 Maven进阶系列-继承和聚合1. 继承2. 继承的作用2.1 在父工程中配置依赖的统一管理2.2 在父工程中声明自定义属性2.3 父工程中必须要继承的配置 3. 聚合4. 聚合的作用 1. 继承 Maven工程之间存在继承关系,例如工程B继承工程A&…...

)

Lintcode 3715 · Lowest Common Ancestor V (最小祖先好题)

3715 Lowest Common Ancestor VPRE Algorithms Medium This topic is a pre-release topic. If you encounter any problems, please contact us via “Problem Correction”, and we will upgrade your account to VIP as a thank you. Description Given a binary tree wit…...

SQL LIKE 运算符

SQL LIKE 运算符 在WHERE子句中使用LIKE运算符来搜索列中的指定模式。 有两个通配符与LIKE运算符一起使用: % - 百分号表示零个,一个或多个字符_ - 下划线表示单个字符 注意: MS Access使用问号(?)而不是…...

AR眼镜定制开发-智能眼镜的主板硬件、软件

AR眼镜定制开发是一项复杂而又重要的工作,它需要准备相关的硬件设备和软件。这些设备包括多个传感器、显示装置和处理器等。传感器用于捕捉用户的动作和环境信息,如摄像头、陀螺仪、加速度计等;显示装置则用于将虚拟信息呈现给用户;处理器用于处理和协调…...

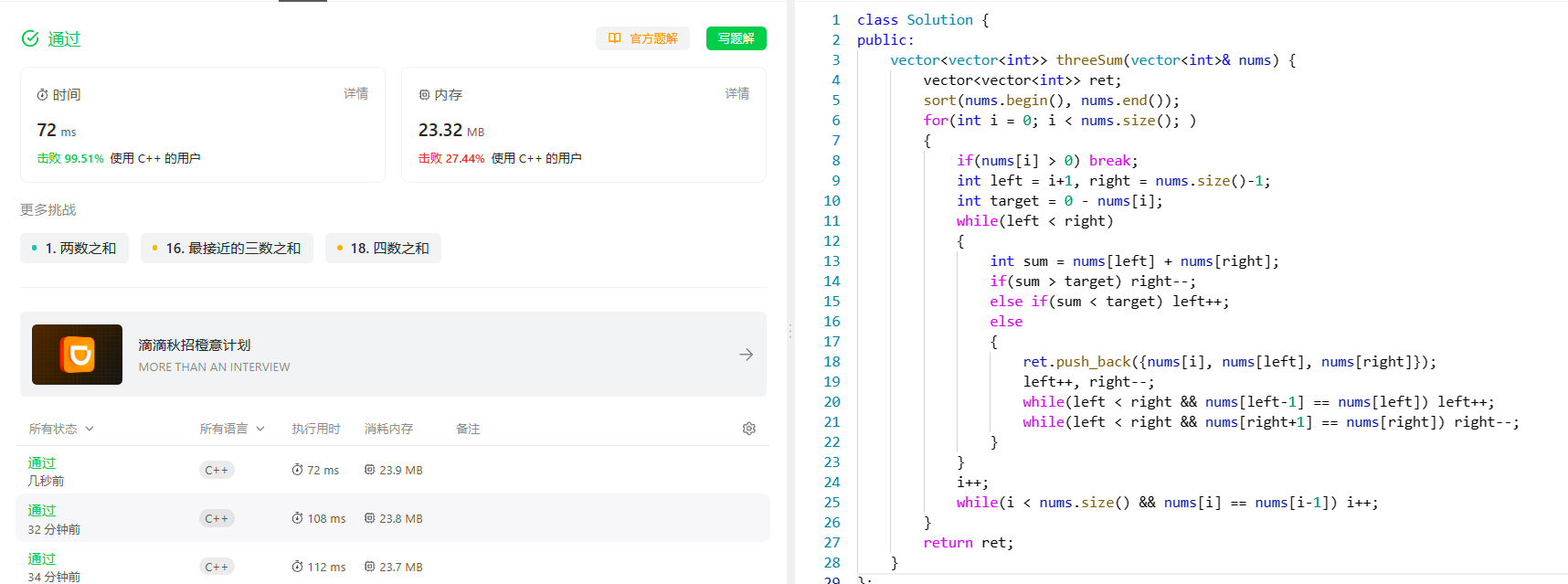

[双指针] (三) LeetCode LCR 179. 查找总价格为目标值的两个商品 和 15. 三数之和

[双指针] (三) LeetCode LCR 179. 查找总价格为目标值的两个商品 和 15. 三数之和 文章目录 [双指针] (三) LeetCode LCR 179. 查找总价格为目标值的两个商品 和 15. 三数之和查找总价格为目标值的两个商品题目分析解题思路代码实现总结 三数之和题目分析解题思路代码实现总结 …...

左移测试,如何确保安全合规还能实现高度自动化?

「云原生安全既是一种全新安全理念,也是实现云战略的前提。 基于蚂蚁集团内部多年实践,云原生PaaS平台SOFAStack发布完整的软件供应链安全产品及解决方案,包括静态代码扫描Pinpoint,软件成分分析SCA,交互式安全测试IA…...

mysql 增删改查基础命令

数据库是企业的重要信息资产,在使用数据库时,要注意(查和增,无所谓,但是删和改,要谨慎! ) 数据库管理系统(DBMS) :实现对数据的有效组织,管理和存取的系统软件 mysgl 数据库是一个系统, 是一个人机系统,硬件, gs,数据库…...

C# 使用 AES 加解密文件

[作者:张赐荣] 对称加密是一种加密技术,它使用相同的密钥来加密和解密数据。换句话说,加密者和解密者需要共享同一个密钥,才能进行通信。 对称加密的优点是速度快,效率高,适合大量数据的加密。对称加密的缺点是密钥的管…...

SSM培训报名管理系统开发mysql数据库web结构java编程计算机网页源码eclipse项目

一、源码特点 SSM 培训报名管理系统是一套完善的信息系统,结合SSM框架完成本系统,对理解JSP java编程开发语言有帮助系统采用SSM框架(MVC模式开发),系统具有完整的源代码和数据库,系统主 要采用B/S模式开…...

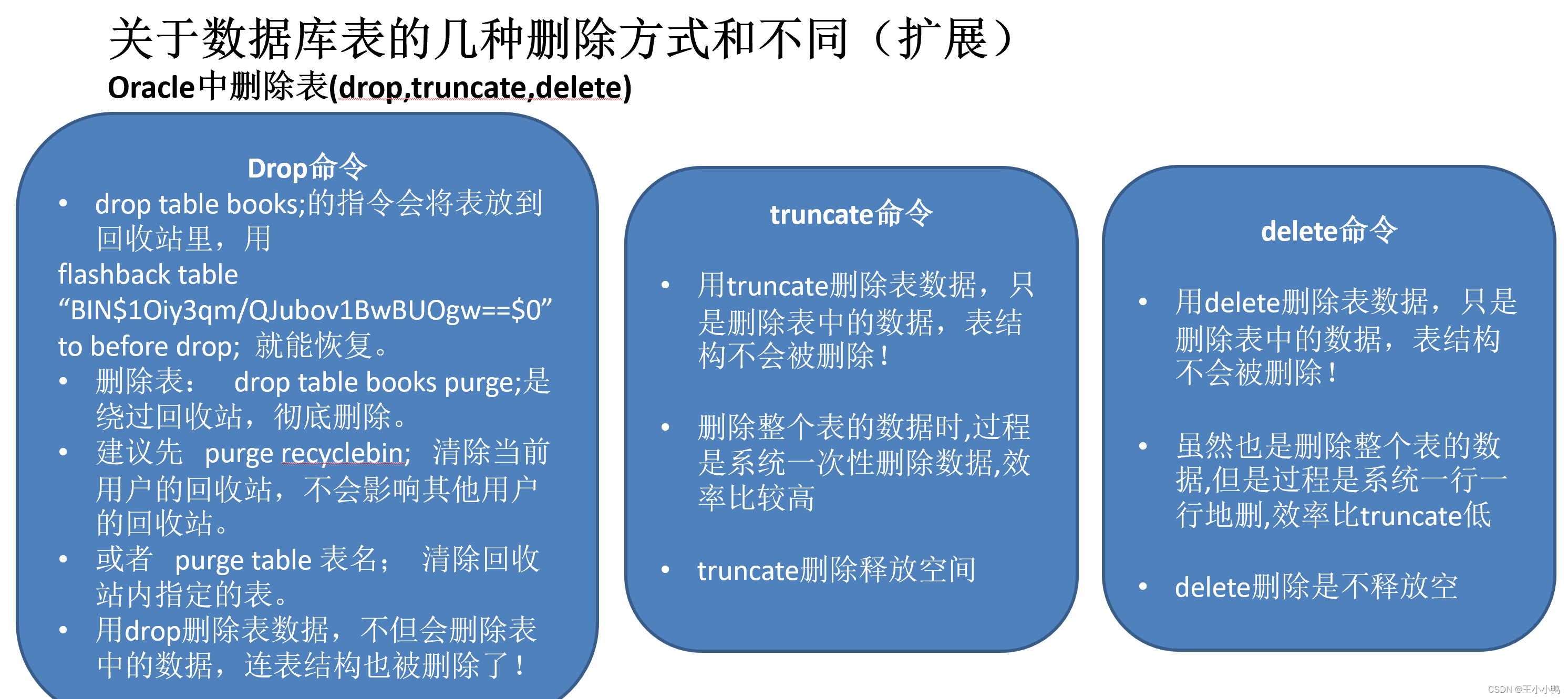

锁表后引发的几种删除方式与不同的扩展

在开发过程可能会遇到一些特殊场景,诸如我想删除某表,但是无法删除,去找原因发现是发生了锁表, 锁表指的是在执行一个事务时,该事务获取了一个锁并保持其锁定状态,直到事务完成或手动释放锁,导…...

20.2 OpenSSL 非对称RSA加解密算法

RSA算法是一种非对称加密算法,由三位数学家Rivest、Shamir和Adleman共同发明,以他们三人的名字首字母命名。RSA算法的安全性基于大数分解问题,即对于一个非常大的合数,将其分解为两个质数的乘积是非常困难的。 RSA算法是一种常用…...

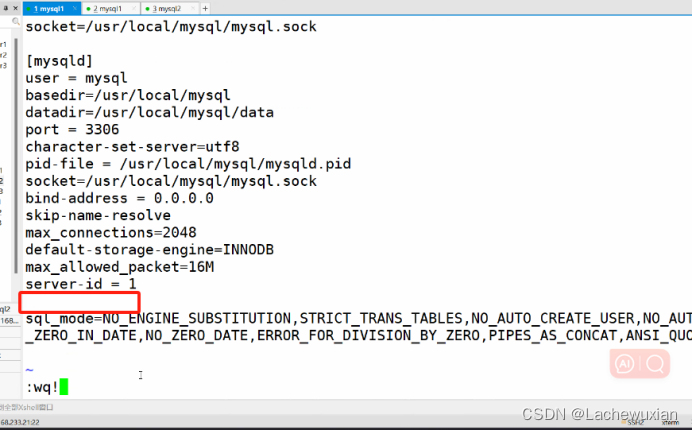

MySQL安装『适用于 CentOS 7』

✨个人主页: 北 海 🎉所属专栏: MySQL 学习 🎃操作环境: CentOS 7.6 腾讯云远程服务器 🎁软件版本: MySQL 5.7.44 文章目录 1.MySQL 的清理与安装1.1查看是否存在 MySQL 服务1.2.卸载原有服务1.…...

国家数据局成立,公共数据如何掘金?

国家数据局揭牌:引领新时代数据要素管理和开发的重大举措 筹建7个多月后,10月25日,国家数据局正式揭牌。根据《党和国家机构改革方案》,国家数据局负责协调推进数据基础制度建设,统筹数据资源整合共享和开发利用&…...

PostgreSQL基于Patroni方案的高可用启动流程分析

什么是Patroni 在很多生产环境中,分布式数据库以高可用性、数据分布性、负载均衡等特性,被用户广泛应用。而作为高可用数据库的解决方案——Patroni,是专门为PostgreSQL数据库设计的,一款以Python语言实现的高可用架构模板。该架…...

opencv+yolov8实现监控画面报警功能

项目背景 最近停在门前的车被人开走了,虽然有监控,但是看监控太麻烦了,于是想着框选一个区域用yolov8直接检测闯入到这个区域的所有目标,这样1ms一帧,很快就可以跑完一天的视频 用到的技术 COpenCVYolov8 OnnxRunt…...

)

用Python和nilmtk库,5分钟上手非侵入式用电分析(附实战代码)

用Python和nilmtk库,5分钟上手非侵入式用电分析(附实战代码) 当你站在电表前,看着那个不断跳动的数字,是否好奇过家里每台电器究竟消耗了多少电能?传统方法需要在每个电器上安装传感器,既麻烦又…...

C++/WinRT安全编程:Windows Runtime安全模型和最佳实践

C/WinRT安全编程:Windows Runtime安全模型和最佳实践 【免费下载链接】cppwinrt C/WinRT 项目地址: https://gitcode.com/gh_mirrors/cp/cppwinrt C/WinRT是Windows Runtime(WinRT)的现代C语言投影,它提供了类型安全的API访…...

三极管的削波失真是什么

削波失真(Clipping Distortion)是指当放大电路(如三极管、运放)的输出信号幅度超过了其供电电压或输出动态范围的极限时,信号的顶部和/或底部被“削平”而发生的失真现象。1. 它是如何发生的?以一个共射放大…...

如何快速掌握炉石传说游戏自动化:开源智能助手完整教程

如何快速掌握炉石传说游戏自动化:开源智能助手完整教程 【免费下载链接】Hearthstone-Script Hearthstone script(炉石传说脚本) 项目地址: https://gitcode.com/gh_mirrors/he/Hearthstone-Script 你是否厌倦了每天重复的炉石传说日常…...

从零构建智能体工作流引擎:多Agent系统架构与工程实践

1. 项目概述:从零构建一个智能体工作流引擎最近在GitHub上看到一个挺有意思的项目,叫strands-agents/agent-builder。光看名字,你可能会觉得这又是一个“AI智能体”的玩具项目,但实际深入进去,你会发现它试图解决的是一…...

——run with profiler查看我们所运行程序的描述、计算指标、内存、峰值内存和数量)

Google Earth Engine(GEE)——run with profiler查看我们所运行程序的描述、计算指标、内存、峰值内存和数量

分析器显示有关特定算法和计算的其他部分消耗的资源(CPU 时间、内存)的信息。这有助于诊断脚本运行缓慢或由于内存限制而失败的原因。要使用探查器,请单击“运行”按钮下拉菜单中的“使用探查器运行”选项。作为快捷方式,按住 Alt(或 Mac 上的 Option)并单击运行,或按 C…...

告别繁琐组态:用SVG + JavaScript 5分钟为你的工业设备创建可交互HMI组件

工业设备HMI组件开发革命:5分钟用SVGJavaScript打造智能交互界面 在工业自动化领域,人机界面(HMI)是连接设备与操作者的关键纽带。传统HMI开发往往陷入两个极端:要么使用笨重的组态软件进行繁琐配置,要么投入大量时间开发定制化界…...

构建个人效率工具集:模块化Shell环境配置与自动化工作流实践

1. 项目概述与核心价值最近在整理个人技术栈和自动化工具时,发现了一个挺有意思的项目,叫“Tsai1030/Tsai_PIG”。乍一看这个仓库名,可能会让人有点摸不着头脑,PIG?和数据处理框架Apache Pig有关吗?还是某种…...

)

NotebookLM大纲自动生成正在淘汰传统笔记法(内部白皮书泄露:Google Labs 2024 Q2 A/B测试结果首次公开)

更多请点击: https://intelliparadigm.com 第一章:NotebookLM大纲自动生成正在淘汰传统笔记法(内部白皮书泄露:Google Labs 2024 Q2 A/B测试结果首次公开) Google Labs 2024年第二季度A/B测试数据显示,启用…...

PD SINK芯片选型指南:从核心参数到实战场景的深度解析

1. 项目概述:为什么PD SINK芯片选型是门技术活最近在做一个带Type-C充电口的便携设备项目,客户明确要求必须支持主流的快充协议,尤其是USB PD。这让我不得不重新审视一个看似简单、实则暗藏玄机的环节:PD SINK协议芯片的选型。你可…...