透视俄乌网络战之五:俄乌网络战的总结

透视俄乌网络战之一:数据擦除软件

透视俄乌网络战之二:Conti勒索软件集团(上)

透视俄乌网络战之三:Conti勒索软件集团(下)

透视俄乌网络战之四:西方科技巨头的力量

俄乌网络战总结

- 1. 网络战空间为与现实空间同等重要的战场

- 2. 西方科技巨头在冲突中发挥关键作用

- 3. 黑客组织纷纷选边站队广泛参与网络战

- 4. 以数据擦除软件为代表的攻击层出不穷

- 参考

1993年,美国兰德公司的阿尔奎拉(John Arquilla)和轮菲尔特(David Ronfeldt)《网络战要来了》(《Cyberwar is Coming》)的文章中,第一次提出了网络战概念。

1. 网络战空间为与现实空间同等重要的战场

从战争的发生空间来看,数字空间正在成为与地理空间同等重要的战场。“面对战争,现代技术是对坦克、火箭和导弹的最佳回应”,这是俄乌开火以后 , 乌克兰副总理米哈伊洛·费多罗夫(Mykhailo Fedorov)写给欧美各大科技公司的公开信中的内容。

通过对俄乌冲突中网络战的六个阶段分析发现,2021 年 3 月以来,俄罗斯就开始为冲突做准备,加强对乌克兰及其盟国的网络攻击活动,涉及乌克兰政府机构及关键基础设施等;2022年2月24日,俄罗斯总统普京宣布特别军事行动前后一段时期内,乌克兰方面更是密集遭到多轮网络攻击。如2022年1月15号,乌克兰多个政府机构、军方网站和国有银行网站遭到分布式拒绝服务(DDoS)攻击。2月23日,乌克兰数百台重要的计算机被发现了数据擦除恶意软件。冲突过程中,俄罗斯在不同阶段针对不同目标采取了不同策略的网络攻击。

2. 西方科技巨头在冲突中发挥关键作用

俄乌冲突中的“网络战场”、“数字战场”打破了所谓“科技无国界”的神话。科技巨头脱下“商业自由”的外衣,科技巨头化身“硅谷军团”,其所展现的惊人能力重塑了公众对于商业公司权力边界的认知。

欧亚集团主席伊安·布雷默(Ian Bremmer)在题为《技术极化时刻:科技巨头如何重塑全球秩序》的文章中指出,少数科技巨头事实上已经等同于国家,这些营利性公司控制内部代码、服务器和规则,重构原本由政府主导的世界格局。

俄乌冲突中,科技巨头采取了鲜明的政治立场,例如,俄乌冲突中,广泛使用美国Palantir公司为乌军提供“元星座”(Meta-Constellation)系统;SpaceX为乌克兰启动星链(Starlink)以保障乌克兰在战时的互联网畅通;麦克萨公司(Maxar Technologies)为乌军提供卫星影像支撑;苹果、谷歌停止在俄罗斯的市场运营,脸书封禁俄罗斯官方媒体账号以阻断俄罗斯的“战争宣传”,此外,科技巨头还通过切断在俄罗斯市场的部分数字化服务、停止芯片供应与技术服务等不同形式参与对俄制裁。

3. 黑客组织纷纷选边站队广泛参与网络战

俄乌冲突的网络战中,民间黑客组织成为重要生力军,多方势力纷纷选边站队,增加了网络战的复杂性与不确定性。

俄罗斯方面,2022年2月25日,Conti承诺在俄罗斯入侵乌克兰后支持俄罗斯政府,声称将利用所有资源对针对俄罗斯实施网络攻击的敌方关键基础设施进行反击。乌克兰方面,2022年2月24日,国际黑客组织“匿名者”(Anonymous)宣布对俄发动“网络战争”,并声称对“今日俄罗斯”遭受的一次网络攻击负责;6月10日,“匿名者”又入侵俄国防贸易机构,并泄露了有关莫斯科无人驾驶飞机计划和战术的各种机密信息。

4. 以数据擦除软件为代表的攻击层出不穷

俄乌冲突网络战中,APT攻击、DDos攻击、数据勒索、擦除攻击等手段轮番上阵,其中数据擦除软件可以在不留任何痕迹的情况下擦除数据并阻止操作系统恢复摧,达到摧毁或目标系统和数据的目的,同时窃取重要敏感信息,具有致命的破坏性。

俄乌冲突中使用的数据擦除软件包括: WhisperGate、HermeticWiper、IsaacWiper、WhisperKill、CaddyWiper、DoubleZero、AcidRain、RURansom等。

参考

- Overview of the Cyber Weapons Used in the Ukraine - Russia War

- Russian Cyber Playbook in Attacks Against Ukraine

- LEAKS OF CONTI RANSOMWARE GROUP PAINT PICTURE OF A SURPRISINGLY NORMAL TECH START-UP… SORT OF

- Conti Armada: The ARMattack Campaign

- Conti Ransomware Decryptor, TrickBot Source Code Leaked

- Conti Ransomware Group Internal Chats Leaked Over Russia-Ukraine Conflict

相关文章:

透视俄乌网络战之五:俄乌网络战的总结

透视俄乌网络战之一:数据擦除软件 透视俄乌网络战之二:Conti勒索软件集团(上) 透视俄乌网络战之三:Conti勒索软件集团(下) 透视俄乌网络战之四:西方科技巨头的力量 俄乌网络战总结 1…...

深度学习之基于Pytorch卷积神经网络的图像分类系统

欢迎大家点赞、收藏、关注、评论啦 ,由于篇幅有限,只展示了部分核心代码。 文章目录 一项目简介二、功能三、图像分类系统四. 总结 一项目简介 基于PyTorch卷积神经网络的图像分类系统是一种应用深度学习技术来实现图像分类任务的系统。本摘要将对该系统…...

外观专利怎么申请?申请外观专利需要的资料有哪些?

专利分为发明专利、实用新型专利和外观设计专利三类。 我国专利法规定,发明专利的保护期限最长,为自申请日起20年。同时,由于需要进行实质审查,发明专利的审查周期也相对较长,往往需要2年甚至更长时间才能获得授权。 随…...

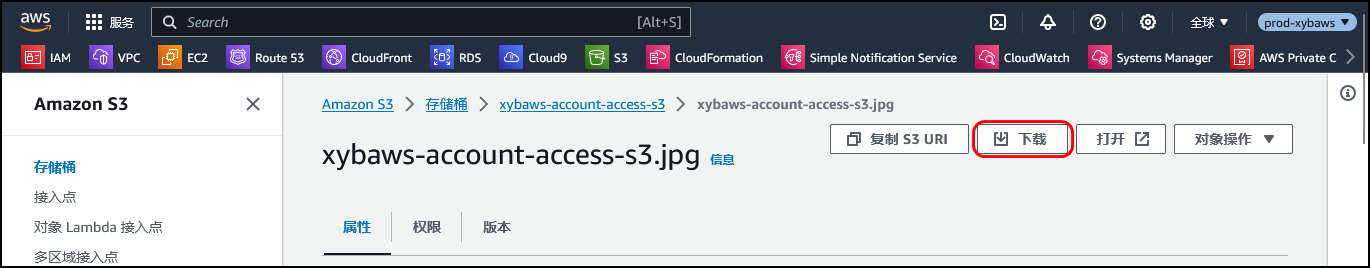

【Amazon】跨AWS账号资源授权存取访问

文章目录 一、实验框架图二、实验过程说明三、实验演示过程1、在A账号中创建S3存储桶2、在A账号创建S3存储桶访问策略3、在A账号创建信任开发账号的角色4、在B账号为用户添加内联策略5、在B账号中切换角色,以访问A账号中的S3资源 四、实验总结 一、实验框架图 本次…...

探索C++中的不变之美:const与构造函数的深度剖析

W...Y的主页😊 代码仓库分享💕 🍔前言: 关于C的博客中,我们已经了解了六个默认函数中的四个,分别是构造函数、析构函数、拷贝构造函数以及函数的重载。但是这些函数都是有返回值与参数的。提到参数与返回…...

DDoS类型攻击对企业造成的危害

超级科技实验室的一项研究发现,每十家企业中,有四家(39%)企业没有做好准备应对DDoS攻击,保护自身安全。且不了解应对这类攻击最有效的保护手段是什么。 由于缺乏相关安全知识和保护,使得企业面临巨大的风险。 当黑客发动DDoS攻击…...

深入理解JVM虚拟机第十五篇:虚拟机栈常见异常以及如何设置虚拟机栈的大小

大神链接:作者有幸结识技术大神孙哥为好友,获益匪浅。现在把孙哥视频分享给大家。 孙哥链接:孙哥个人主页 作者简介:一个颜值99分,只比孙哥差一点的程序员 本专栏简介:话不多说,让我们一起干翻JavaScript 本文章简介:话不多说,让我们讲清楚JavaScript里边的Math 文章目…...

Rocketmq5延时消息最大时间

背景 Rocketmq5中支持延时消息的时间,通过Message.setDelayTimeSec可以设置延时消息的精确时间。 问题 当设置时间超过3天时出现异常 org.apache.rocketmq.client.exception.MQBrokerException: CODE: 13 DESC: timer message illegal, the delay time should no…...

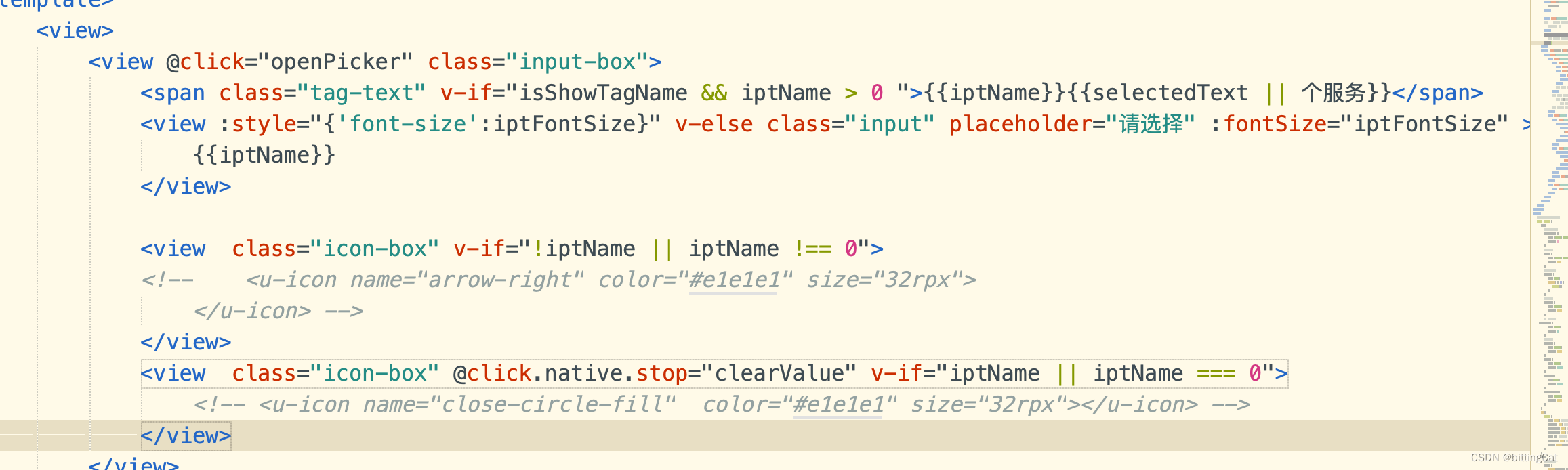

uniapp @click点击事件在新版chrome浏览器点击没反应

问题描述 做项目时,有一个弹出选择的组件,怎么点都不出来,最开始还以为是业务逻辑限制了不能点击。后来才发现别人的电脑可以点出来,老版本的浏览器也可以点出来,最后定位到是新版的chrome就不行了 这是我的浏览器版本…...

beanDefinition读取器

编程式定义 BeanDefinition:自定义一个BeanDefinition, AbstractBeanDefinition beanDefinition BeanDefinitionBuilder.genericBeanDefinition().getBeanDefinition(); 设置beanClass 注册到容器中 B…...

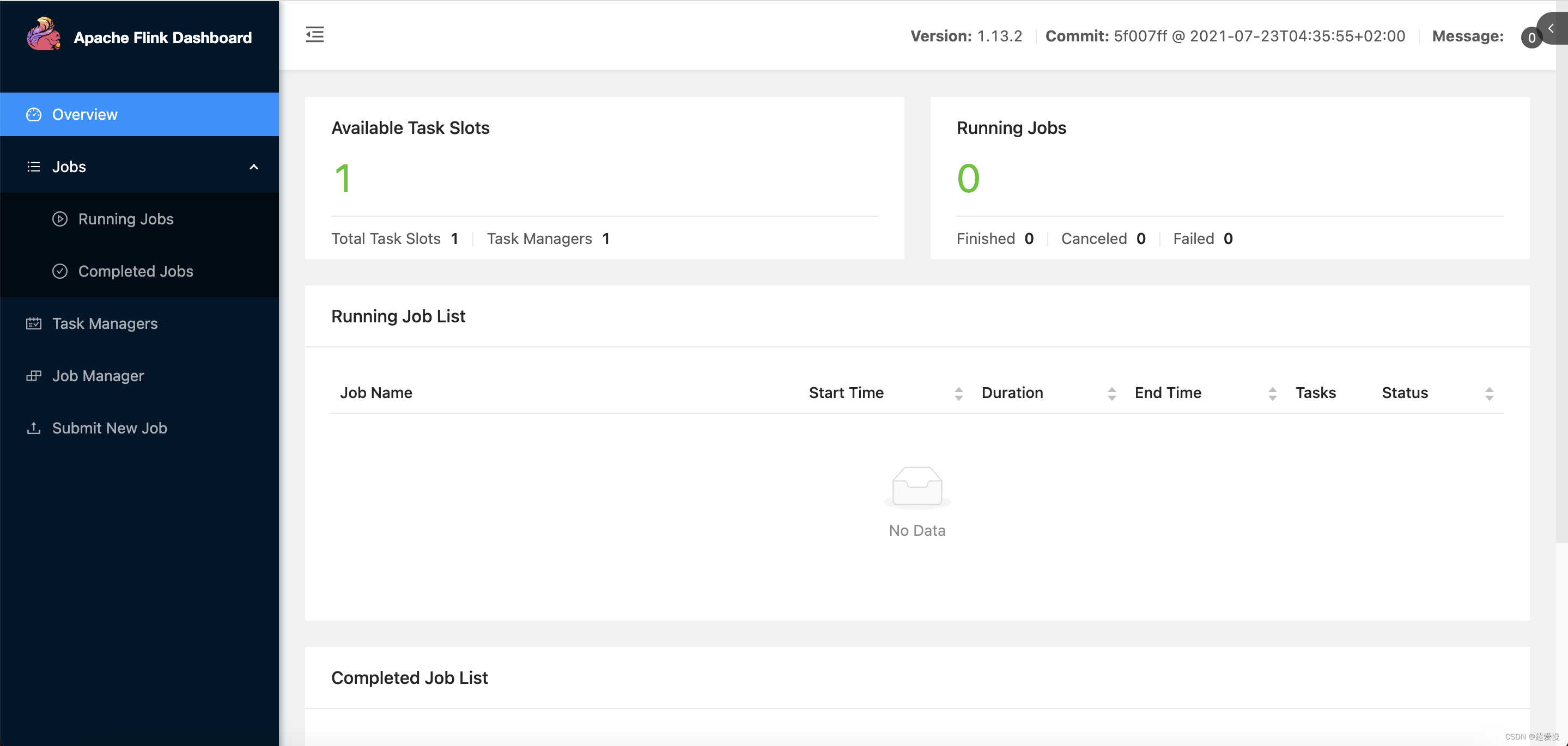

linux 上flink单机安装详解

目录 一 准备安装包 二 解压 三 配置环境变量 四 验证是否部署成功 一 准备安装包 官网地址: Downloads | Apache Flink 百度网盘资源: 链接: https://pan.baidu.com/s/15aXmF3JLxnOlPiDxId637Q?pwdsqsx 提取码: sqsx 这里准备的版本是flink1.13…...

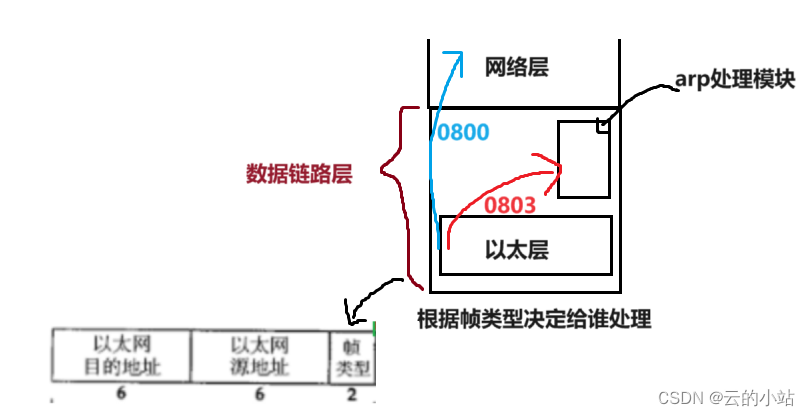

数据链路层中存在的报文ip,arp,rarp

IP数据报 ARP请求/应答报 RARP请求/应答报 IP数据报 这里的目的地址和源地址是MAC地址。 这个被称为 MAC 地址,是一个网卡的物理地址,用十六进制,6 个 byte 表示。 MAC 地址是一个很容易让人误解的地址。因为 MAC 地址号称全球唯一&…...

【Tricks】PC端微信输入时,文本出现右对齐情况怎么恢复

应该是摁到某个快捷键,于是光标就变成如下图所示的样子: 如果再输入字符,则字符就会变成下图所示的样子(对齐输入框右侧): 解决办法:ctrl J 解决办法:ctrl J 解决办法࿱…...

python使用requests+excel进行接口自动化测试

在当今的互联网时代中,接口自动化测试越来越成为软件测试的重要组成部分。Python是一种简单易学,高效且可扩展的语言,自然而然地成为了开发人员的首选开发语言。而requests和xlwt这两个常用的Python标准库,能够帮助我们轻松地开发…...

Android NDK开发详解之调试和性能分析的ndk-gdb

Android NDK开发详解之调试和性能分析的ndk-gdb 要求用法选项 NDK 包含一个名为 ndk-gdb 的 Shell 脚本,可以启动命令行原生调试会话。偏好使用 GUI 的用户则应阅读在 Android Studio 中调试这篇文档。 要求 要运行命令行原生调试,必须满足以下要求&am…...

html获取网络数据,列表展示 一

html获取网络数据,列表展示 js遍历json数组中的json对象 image.png || - 判断数据是否为空,为空就显示 - <!DOCTYPE html> <html><head><meta charset"utf-8"><title>网页列表</title></head><b…...

配置管理工具-Confd

1 简介 1.1 Confd介绍 Confd是一个轻量级的配置管理工具。通过查询后端存储,结合配置模板引擎,保持本地配置最新,同时具备定期探测机制,配置变更自动reload。对应的后端存储可以是etcd,redis、zookeeper等。[1] 通过…...

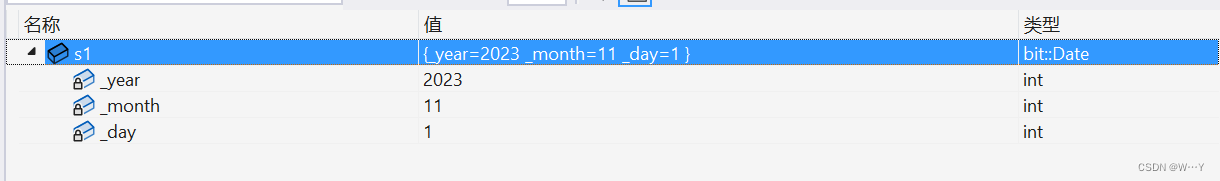

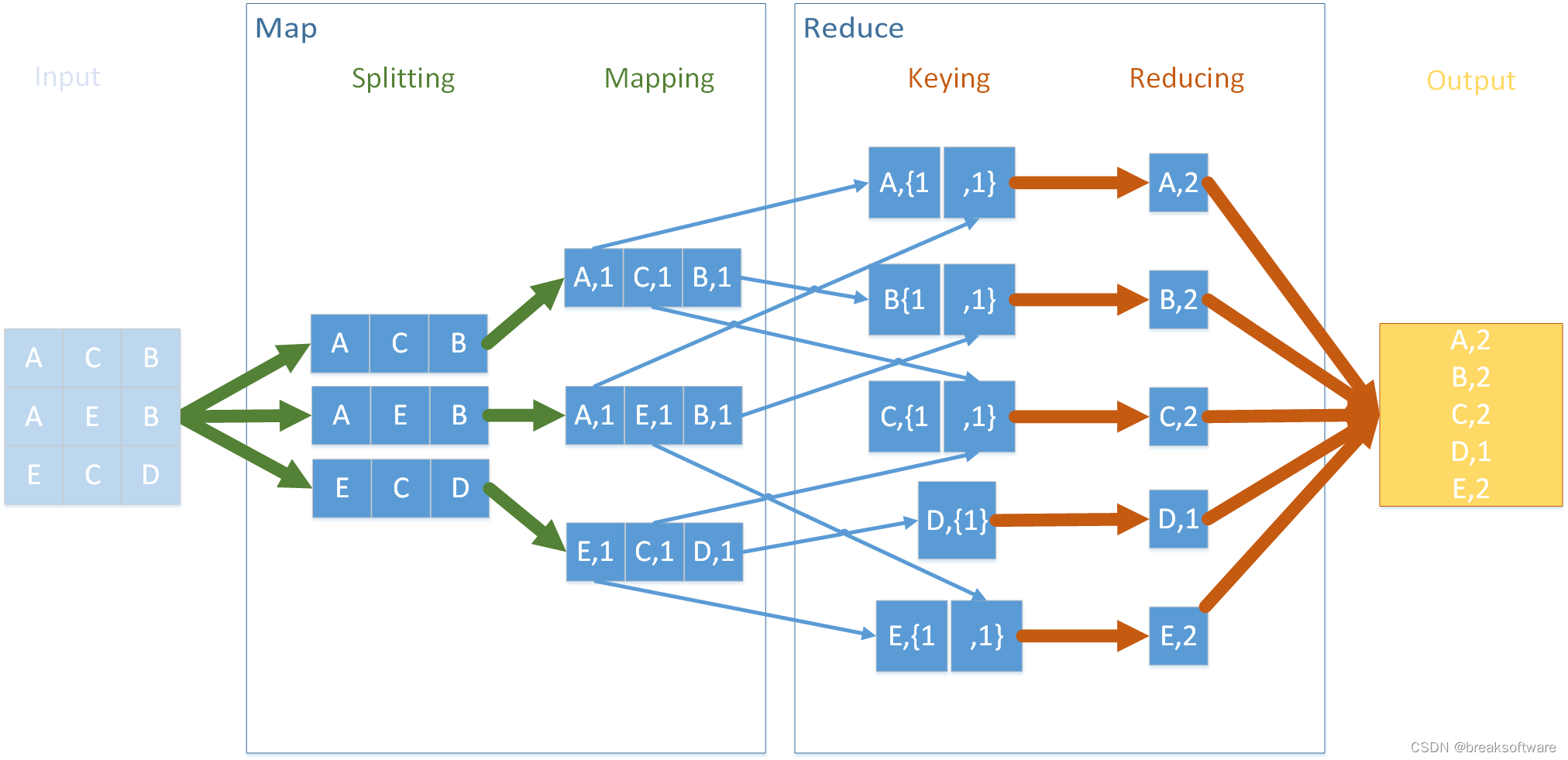

0基础学习PyFlink——使用DataStream进行字数统计

大纲 sourceMapSplittingMapping ReduceKeyingReducing 完整代码结构参考资料 在《0基础学习PyFlink——模拟Hadoop流程》一文中,我们看到Hadoop在处理大数据时的MapReduce过程。 本节介绍的DataStream API,则使用了类似的结构。 source 为了方便&…...

OpenCV官方教程中文版 —— 图像去噪

OpenCV官方教程中文版 —— 图像去噪 前言一、原理二、OpenCV 中的图像去噪1.cv2.fastNlMeansDenoisingColored()2.cv2.fastNlMeansDenoisingMulti() 前言 目标 • 学习使用非局部平均值去噪算法去除图像中的噪音 • 学习函数 cv2.fastNlMeansDenoising(),cv2.fa…...

)

AcWing 102. 最佳牛围栏(前缀和+二分+DP)

AcWing 102. 最佳牛围栏 1、问题 2、分析 (1)暴力做法 看到这道题以后,我们可以先想一个最暴力的做法,就是我们去枚举所有长度至少为 F F F的区间,然后求出这个区间的和,再求出这个区间的平均值。最后在…...

MT-R1-Zero:基于强化学习的机器翻译范式革新与实战指南

1. 项目概述:当强化学习遇上机器翻译 在机器翻译这个老牌的自然语言处理任务里,我们似乎已经习惯了“数据驱动”的剧本:收集海量的双语平行句对,用它们来监督训练模型,让模型学会从源语言到目标语言的映射。这套方法&a…...

基于概率随机森林的天文测光数据尘埃恒星自动分类实践

1. 项目概述:当机器学习遇见尘埃恒星处理海量天文数据,尤其是从像斯皮策空间望远镜(Spitzer)的SAGE巡天这类项目中获取的多波段测光数据,一直是个既让人兴奋又头疼的活儿。传统的光谱分类方法虽然精准,但面…...

i茅台自动预约系统:告别手动抢购,5分钟搭建智能预约平台

i茅台自动预约系统:告别手动抢购,5分钟搭建智能预约平台 【免费下载链接】campus-imaotai i茅台app自动预约,每日自动预约,支持docker一键部署(本项目不提供成品,使用的是已淘汰的算法) 项目地…...

注释覆盖率从42%→91%仅用8小时,DeepSeek R1/R2模型注释优化全链路实操,

更多请点击: https://kaifayun.com 第一章:注释覆盖率跃升的工程价值与DeepSeek模型适配性洞察 注释覆盖率并非代码“装饰”,而是可量化的知识沉淀密度指标。当函数级注释覆盖率从32%提升至89%,CI流水线中PR评审平均耗时下降41%&…...

基于ZYNQ MPSoC 在多轴伺服电机驱动器中的架构设计与工程实践

一、引言在工业机器人、数控机床、导弹舵机、相控阵列天线、自动化产线等高精工业场景中,多轴伺服电机独立控制 高精度同步是核心刚需。目前行业主流两种传统方案都存在明显瓶颈:纯 DSP 软件方案:串行中断执行,单 DSP 算力有限&a…...

数据预处理实战:缺失值、噪声与归一化处理的核心技术与Python实现

1. 项目概述:为什么数据预处理是模型成败的“胜负手” 在数据科学和机器学习的实战中,我见过太多团队将80%的精力投入到模型调参和算法选型上,却对数据预处理草草了事。结果往往是,一个理论上精妙的模型,因为“喂”进去…...

ncmdumpGUI:三步解锁网易云音乐NCM加密文件的完整指南

ncmdumpGUI:三步解锁网易云音乐NCM加密文件的完整指南 【免费下载链接】ncmdumpGUI C#版本网易云音乐ncm文件格式转换,Windows图形界面版本 项目地址: https://gitcode.com/gh_mirrors/nc/ncmdumpGUI ncmdumpGUI 是一款专为Windows平台设计的开源…...

WarcraftHelper:魔兽争霸3终极兼容性增强插件完全指南

WarcraftHelper:魔兽争霸3终极兼容性增强插件完全指南 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper WarcraftHelper是一款专为《魔兽争霸…...

大语言模型在嵌入式系统开发中的应用与挑战

1. 嵌入式系统开发与大语言模型的碰撞 在智能家居、工业自动化和物联网设备蓬勃发展的今天,嵌入式系统作为连接数字世界与物理世界的桥梁,其开发复杂度正呈指数级增长。传统嵌入式开发要求工程师同时具备三大核心能力:理解电子元件特性与电路…...

WordPress AI: 7.0如何为AI驱动的网站奠定基础

此前,所有集成人工智能的 WordPress 插件都必须自行构建基础架构。 即将推出的 WordPress 7.0 版本改变了这一现状,它引入了共享的基础架构,支持 AI 在各个站点上的运行。 AI 工具现在可以发现网站的功能,通过统一的层访问 Word…...