防范欺诈GPT

去年,ChatGPT的发布让全世界都感到惊讶和震惊。

突然间出现了一个平台,它比之前的任何其他技术都更深入地了解互联网。人工智能可以被训练成像阿姆一样说唱,以世界著名诗人的风格写作,并精确地翻译内容,以至于它似乎能流利地掌握全球每一种方言。如此强大的工具的发布为其用户打开了一个充满机遇的世界。

然而,历史已经证明,当一项技术吸引了守法世界的注意力时,它也吸引了那些怀有恶意的人的注意力,这促使第一个纯粹为恶意目的而设计的生成式人工智能的推出——欺诈GPT。

欺诈GPT(FraudGPT)

FraudGPT 于 2023 年 7 月首次进入暗网,专门用于支持网络犯罪社区。与 ChatGPT 不同,FraudGPT 仅接受恶意内容训练,因此它是网络犯罪和黑客领域的专家。

该人工智能目前在暗网上以每月 200 美元或每年 2000 美元的订阅模式进行广告宣传,为用户提供一系列服务,包括编写恶意代码、查找系统漏洞、创建网络钓鱼电子邮件、创建网络钓鱼页面以及帮助犯罪分子发现被黑客攻击/欺骗最多的网站。

从企业的角度来看,FraudGPT 是每个首席执行官最可怕的噩梦,因为它为攻击者提供了一个现成的工具来创建高度逼真的网络钓鱼诈骗。

网络钓鱼电子邮件

大多数犯罪分子在制作网络钓鱼电子邮件时遇到的最大障碍之一是它们的真实性。经常存在拼写错误、图像或品牌颜色错误,使它们更容易被识别为假货。但有了 FraudGPT,所有这些问题都迎刃而解。

该平台是智能的,攻击者可以促使其了解组织,然后创建该组织通信的镜像副本,甚至欺骗其网站。由于这些功能触手可及,这使得 FraudGPT 成为一种非常危险的工具。

与传统的网络钓鱼诈骗不同,欺骗性网站和诈骗电子邮件的创建精度非常高,几乎不可能被检测为假冒。不会有拼写错误,字体将准确,并且通信将遵循与以前的邮件类似的风格。如果没有这些典型的危险信号,目标受害者就会信任电子邮件或虚假网站,认为交出所请求的信息不会有任何危害。

那么,企业可以采取哪些措施来防范人工智能生成的网络钓鱼这一新趋势呢?

与所有网络钓鱼诈骗一样,通过 FraudGPT 生成的攻击是一种用于保护更多信息的方法。

犯罪分子会使用 FraudGPT 创建真实的电子邮件或欺骗性网站,但最终目标是从受害者那里获取有价值的东西,在大多数情况下,这是他们的公司凭据和密码。

犯罪分子知道,窃取一组有效的员工凭据会使他们走上执行数据泄露或发起勒索软件攻击的途径,因此诱骗员工交出这些凭据几乎始终是他们的首要目标。

让犯罪分子更难

这意味着,为了提高企业对人工智能生成的网络钓鱼诈骗的防御能力,组织必须让犯罪分子更难获取和窃取员工凭证。

提高安全性的最佳方法之一是使用单点登录 (SSO) 解决方案和企业密码管理器 (EPM) 消除员工手中的凭据。

这些安全产品使员工不再需要密码,使他们能够访问履行其职责所需的所有应用程序,而无需查看、知道或输入密码。这意味着员工不可能被网络钓鱼者欺骗而交出密码——即使他们是高度现实的骗局的目标。

随着 FraudGPT 威胁不断出现,组织必须采取措施保护其用户。网络钓鱼的主要目标通常是窃取员工的密码,因此补救这种威胁的最安全方法是从员工手中删除密码,从而完全消除网络钓鱼风险。

这意味着,即使复杂的 FraudGPT 网络钓鱼诈骗确实到达了员工的收件箱,他们也无法交出密码,因为他们根本不知道密码。

相关文章:

防范欺诈GPT

去年,ChatGPT的发布让全世界都感到惊讶和震惊。 突然间出现了一个平台,它比之前的任何其他技术都更深入地了解互联网。人工智能可以被训练成像阿姆一样说唱,以世界著名诗人的风格写作,并精确地翻译内容,以至于它似乎能…...

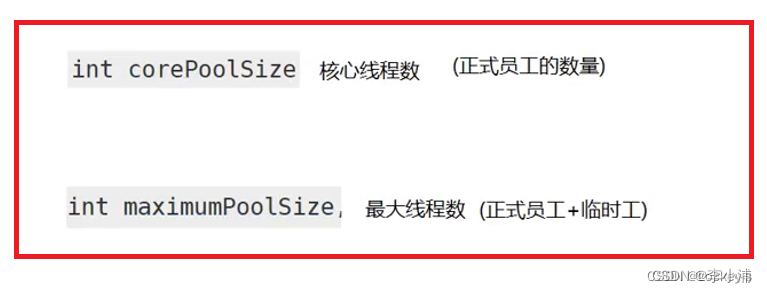

【Java】多线程案例(单例模式,阻塞队列,定时器,线程池)

❤️ Author: 老九 ☕️ 个人博客:老九的CSDN博客 🙏 个人名言:不可控之事 乐观面对 😍 系列专栏: 文章目录 实现安全版本的单例模式饿汉模式类和对象的概念类对象类的静态成员与实例成员 懒汉模式如何保证…...

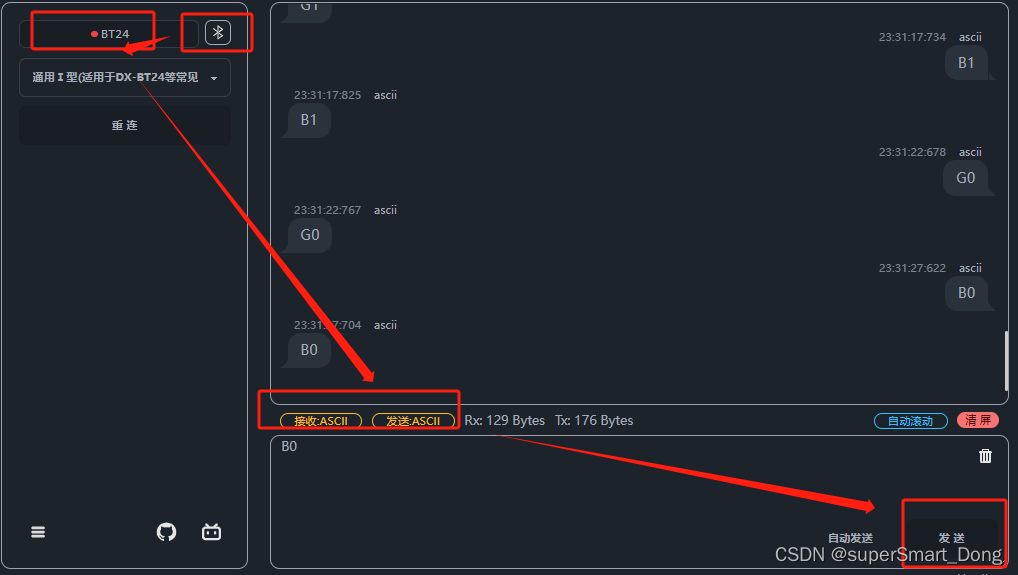

STM32:使用蓝牙模块

一、蓝牙概要 蓝牙是一种常见的无线通信协议,通常用于短距离通信。蓝牙分为经典蓝牙和低功耗蓝牙(BLE)。经典蓝牙通常用于需要持续传输数据的设备,比如蓝牙耳机等。低功耗蓝牙通常用于只需要间歇性传输数据的设备,比如运动手环。 蓝牙…...

Blazor 虚拟滚动/瀑布流加载Table数据

page "/virtualScrolling" using BlazorApp.Data<h3>Table 虚拟滚动行</h3> <h4>Table 组件显示大数据时通常采用分页加载数据,还有一种虚拟行的技术类似手机滚动到底部时后台自动加载数据</h4><p>快速滚动时显示行占位&am…...

数字化浪潮下,AI数字人融入多元化应用场景

随着AI数字人技术的发展,各个行业都在不断挖掘数字人更多的潜力,VR全景中的AI数字人功能逐渐成为了一种新颖的用户交互方式。AI数字人将企业的文化、品牌价值、商业服务等充分结合为一体,为企业提供了全新的机会,从客户互动到营销…...

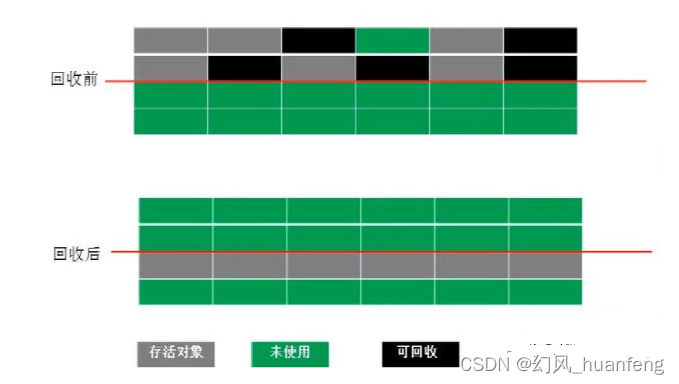

JVM虚拟机:JVM的垃圾回收清除算法(GC)有哪些

垃圾回收清除算法 引用计数法 标记清除 拷贝算法 标记压缩 引用计数法 有一个引用指向对象,那么引用计数就加1,少一个引用指向,那么引用计数就减1,这种方法了解一下就好,JVM机会不会使用这种方法,因为它在每次对象赋值的时候都要维护引用计数器,且计数器本身也有一定的…...

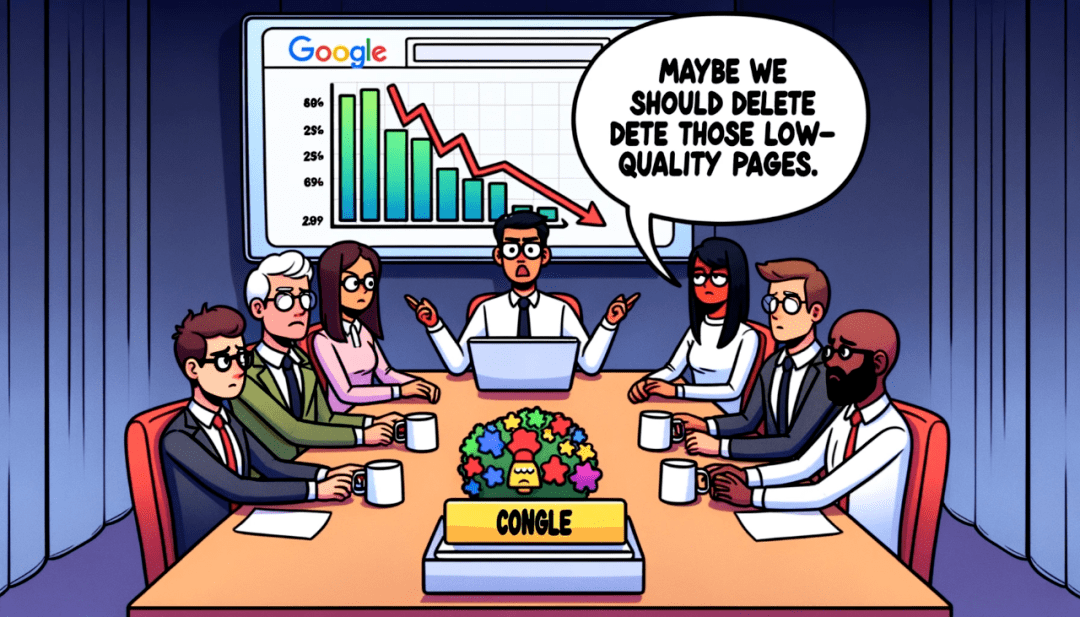

我应该删除低质量页面以提高Google排名吗?

为什么考虑删除低质量页面? 上个月,根据Google的搜索团队John Mueller和Gary Illyes在 “Search Off the Record”播客中的讨论,质量是影响搜索的几乎每一个方面的关键因素。 虽然高质量的内容不能保证高排名,但它可以影响Googl…...

【实战Flask API项目指南】之六 数据库集成 SQLAlchemy

实战Flask API项目指南之 数据库集成 本系列文章将带你深入探索实战Flask API项目指南,通过跟随小菜的学习之旅,你将逐步掌握 Flask 在实际项目中的应用。让我们一起踏上这个精彩的学习之旅吧! 前言 在上一篇文章中,我们实现了…...

MFC网络通信-Udp服务端

目录 1、UI的布局 2、代码的实现: (1)、自定义的子类CServerSocket (2)、重写OnReceive事件 (3)、在CUdpServerDlg类中处理 (4)、在OnInitDialog函数中 ࿰…...

最简单且有效的msvcp140.dll丢失的解决方法,有效的解决msvcp140.dll丢失

在我们使用电脑的过程中,有时会遇到一些令人困扰的问题,如msvcp140.dll文件丢失。对于许多不熟悉这方面技术的小伙伴来说,遇到msvcp140.dll丢失的问题可能会觉得棘手。其实这是一个很常见的问题,并且解决起来并不复杂。接下来将给…...

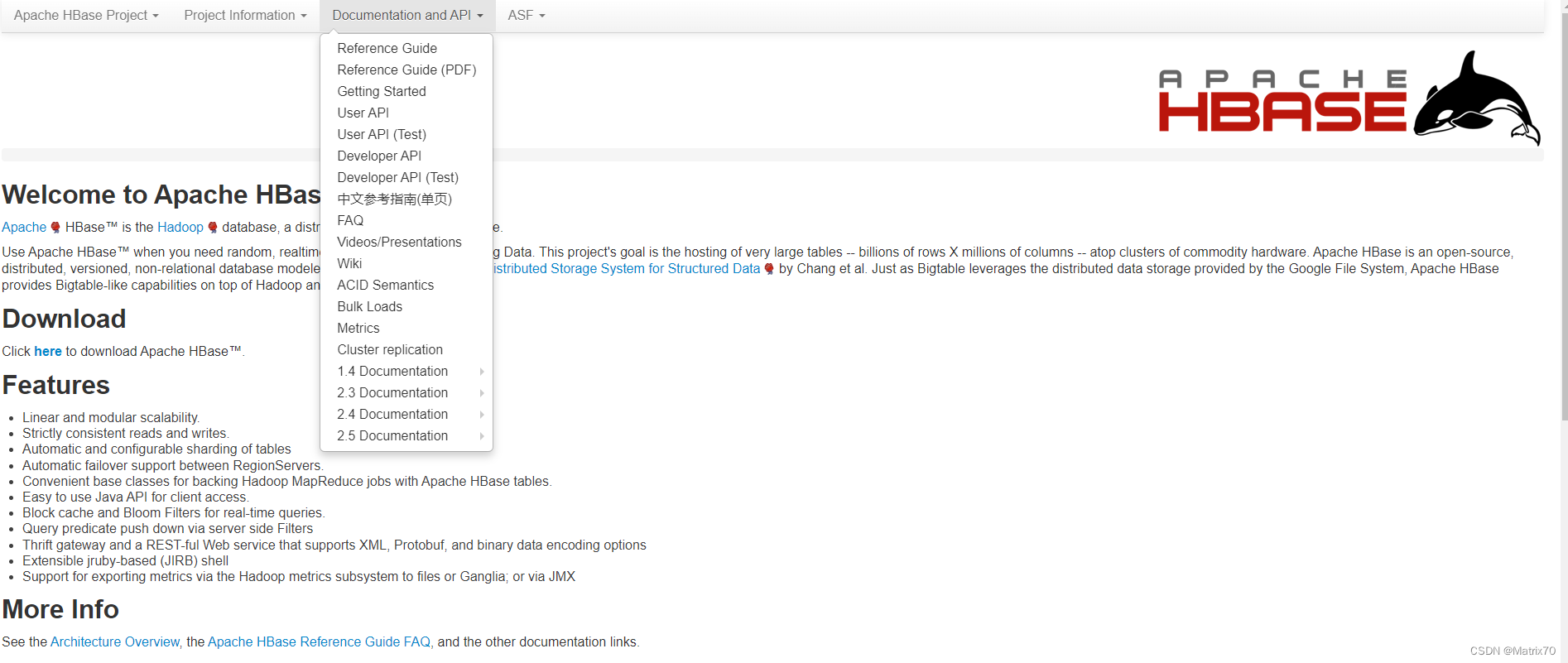

HBase理论与实践-基操与实践

基操 启动: ./bin/start-hbase.sh 连接 ./bin/hbase shell help命令 输入 help 然后 <RETURN> 可以看到一列shell命令。这里的帮助很详细,要注意的是表名,行和列需要加引号。 建表,查看表,插入数据&#…...

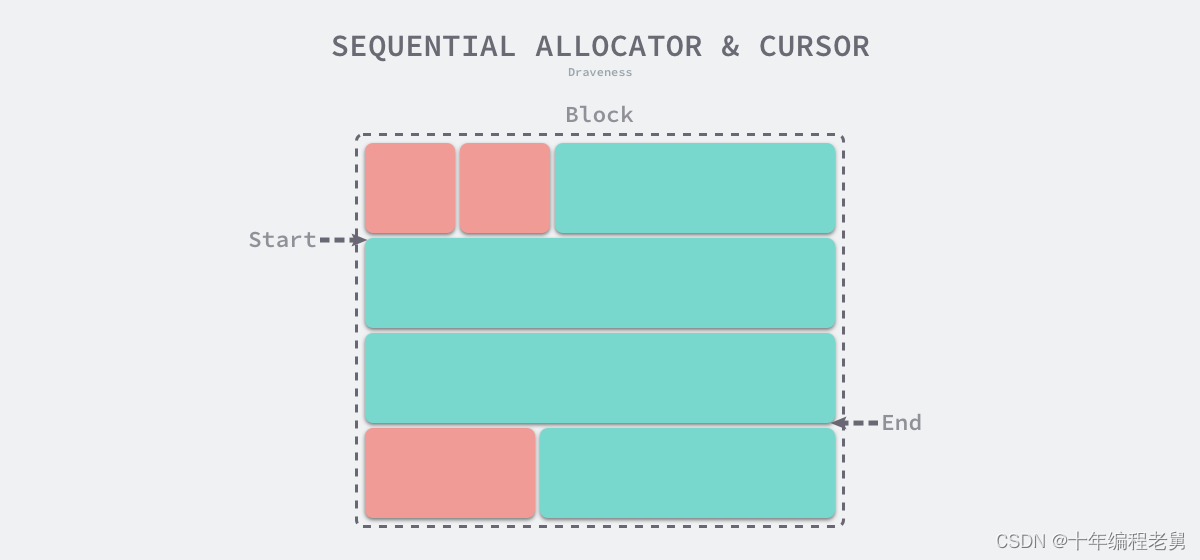

内存管理设计精要

系统设计精要是一系列深入研究系统设计方法的系列文章,文中不仅会分析系统设计的理论,还会分析多个实际场景下的具体实现。这是一个季更或者半年更的系列,如果你有想要了解的问题,可以在文章下面留言。 持久存储的磁盘在今天已经不…...

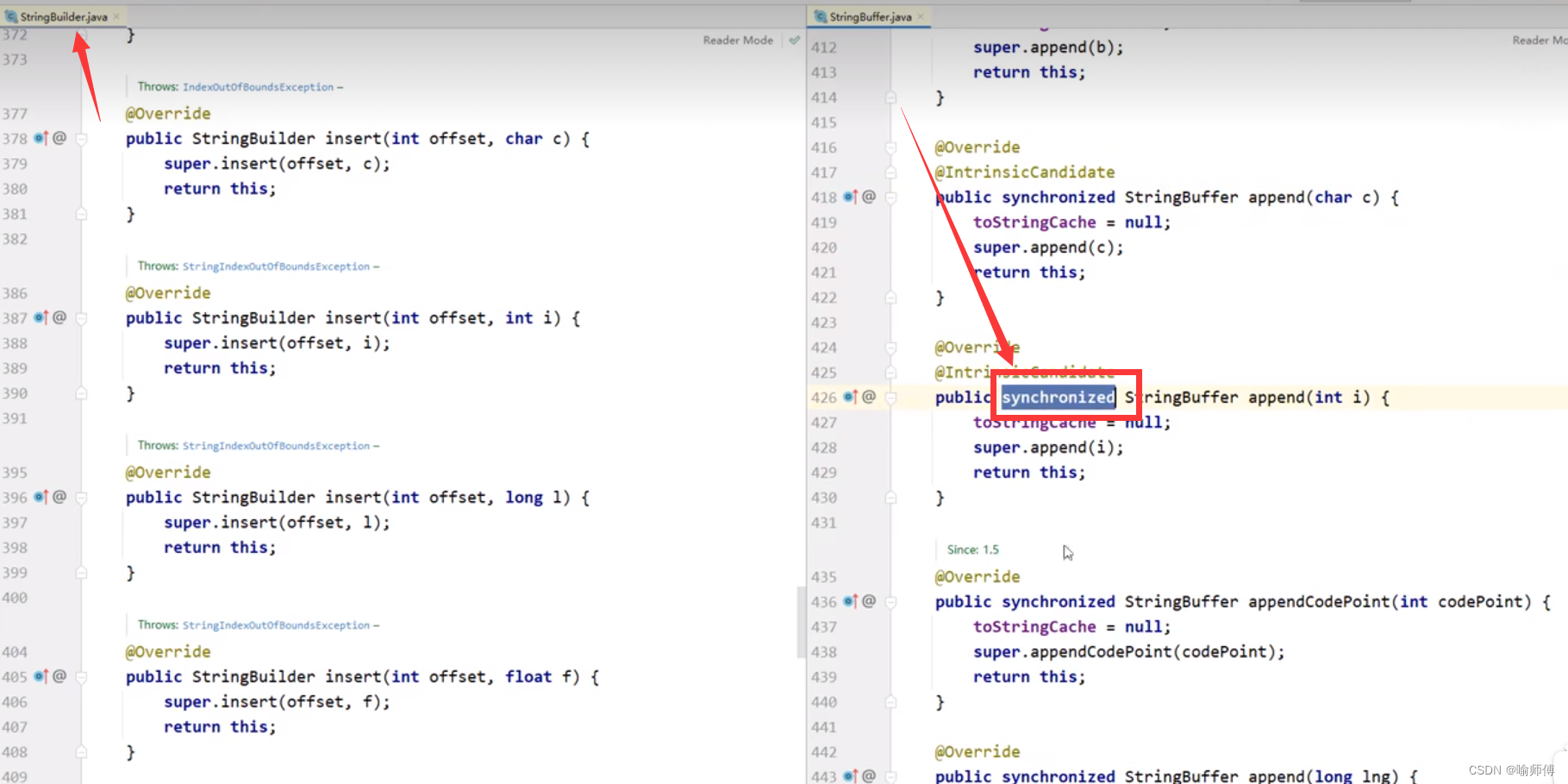

Java——StringBuffer与StringBuilder的区别

Java——StringBuffer与StringBuilder的区别 StringBuffer和StringBuilder是Java中用于处理字符串的两个类,它们之间的主要区别在于线程安全性和性能方面。 1. 线程安全性: StringBuffer:StringBuffer 是线程安全的,所有的公共方…...

基于深度学习的菠萝与果叶视觉识别及切断机构设计

收藏和点赞,您的关注是我创作的动力 文章目录 概要 一、课题内容二、总体方案确定2.1 方案选择2.2 菠萝的视觉识别流程2.3 菠萝果叶切断机构设计流程 三 基于深度学习的菠萝检测模型3.1 卷积神经网络简介3.2 YOLO卷积神经网络3.3 图像采集与数据制作3.4 数据训练与…...

springboot整合七牛云oss操作文件

文章目录 springboot整合七牛云oss操作文件核心代码(记得修改application.yml配置参数⭐)maven依赖QiniuOssProperties配置类UploadControllerResponseResult统一封装响应结果ResponseType响应类型枚举OssUploadService接口QiniuOssUploadServiceImpl实现…...

跨国传输的常见问题与对应解决方案

在今天的全球化时代,跨国数据传输已经成为一个不可或缺的需求。不论是个人还是企业,都需要通过网络将文件或数据从一个国家传输到另一个国家,以实现信息共享、协作、备份等目的。然而,跨国数据传输并不是一项容易的任务࿰…...

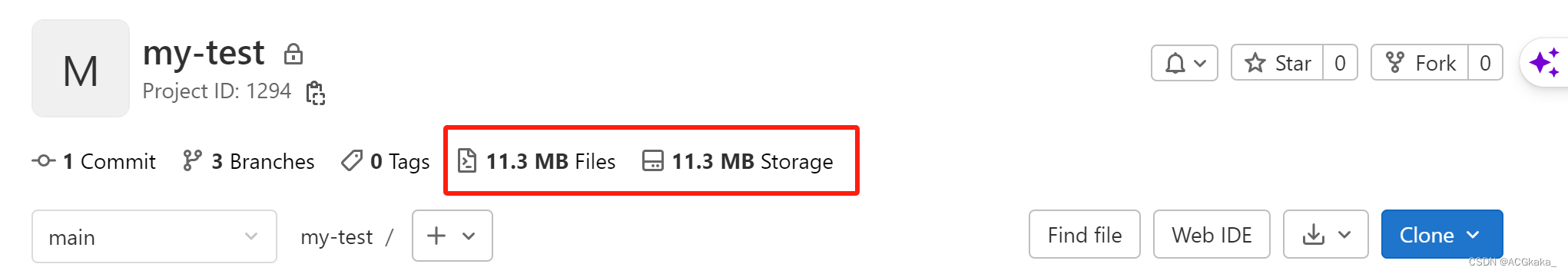

Git(七).git 文件夹瘦身,GitLab 永久删除文件

目录 一、问题背景二、问题复现2.1 新建项目2.2 上传大文件2.3 上传结果 三、解决方案3.1 GitLab备份与还原1)备份2)还原 3.2 删除方式一:git filter-repo 命令【推荐】1)安装2)删除本地仓库文件3)重新关联…...

多线程锁的升级原理是什么

在 Java 中,锁共有 4 种状态,级别从低到高依次为:无状态锁,偏向锁,轻量级锁和重量级锁状态,这几个状态会随着竞争情况逐渐升级。锁可以升级但不能降级。 多线程锁锁升级过程 如下图所示 多线程锁的升级过程…...

金山文档轻维表之删除所有行记录

目前脚本文档里面的只有删除行记录功能,但是需要指定ID值,不能实现批量删除,很多人反馈但是官方无回应,挺奇怪的 但是批量删除的需求我很需要,最后研究了一下,还是挺容易实现的 测试: 附上脚本…...

站坑站坑站坑站坑站坑

站坑站坑站坑站坑站坑站坑站坑...

GPT5.5每次推理只激活部分参数MoE路由策略完整拆解

做多模型架构对比测试时用了cc.877ai.cn这个AI模型聚合平台,一站接入多个模型方便对比不同架构策略在实际任务中的表现差异。GPT-5.5是OpenAI首个从零完整重训的基础模型。大多数人关注"变强了多少"但更值得关注的是"怎么变强的"。MoE路由策略是…...

深度学习本质:分段线性逼近与ReLU的几何解释

1. 项目概述:为什么“分段线性逼近”是理解深度学习本质的钥匙你有没有盯着一个训练好的神经网络模型发过呆?输入一张图,它能识别出猫;输入一段文字,它能续写出小说。但当你翻开它的权重矩阵,看到的只是一堆…...

从MySQL分区到OceanBase分区:迁移老手教你平滑过渡与性能调优

从MySQL分区到OceanBase分区:迁移老手教你平滑过渡与性能调优 当MySQL分区表遇上OceanBase分布式架构,传统设计思维往往成为性能瓶颈的源头。本文将揭示两种数据库分区机制的本质差异,并提供一套经过生产验证的迁移方法论,帮助您避…...

嘉立创EDA:原理图到PCB学习总结

1.原理图: 关于原理图绘制可以看项目需要哪些板块,去网上搜索开源项目跟着上面一步一步绘制即可,或者利用豆包来一步一步生成板块 主要要注意: 电源要加电容进行滤除杂波 一般带有功能的引脚是3.3V不要输入5V到这些IO口降压芯…...

TensorFlow数据增强Pipeline:从固定顺序到条件驱动的工业级重构

1. 为什么“写死顺序”的增强 pipeline 在真实项目中总是卡壳?你有没有遇到过这种场景:模型在验证集上指标涨得不错,一到线上推理就崩得稀里哗啦?或者训练时 loss 曲线看着很稳,但模型对稍微偏移一点的拍摄角度、光照变…...

振弦采集模块精度检测实战:从原理到环境测试全解析

1. 项目概述与核心目标在工程监测领域,振弦式传感器因其长期稳定性好、抗干扰能力强、信号传输距离远等优点,被广泛应用于桥梁、大坝、隧道、边坡等结构物的应力、应变、位移和压力监测。而VM系列振弦采集模块,作为连接传感器与数据采集系统的…...

智能驾驶系统场景下的自动化仿真测试评价技术【附仿真】

✨ 长期致力于智能驾驶系统、有效性评价、测试用例生成、测试场景优化、自动化仿真测试平台研究工作,擅长数据搜集与处理、建模仿真、程序编写、仿真设计。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,点击《获取方式》 (1)基于复杂度…...

Captain AI:Ozon俄文内容本地化,打破语言壁垒,贴合本土需求

俄文内容本地化是Ozon商家立足俄罗斯市场的核心前提,Ozon平台95%以上的用户为俄语母语者,纯中文或机翻的内容不仅会导致搜索曝光降低,还可能因语言错误引发合规风险、影响买家信任。然而,国内商家普遍面临“俄语专业人才短缺、机翻…...

MySQL中redo log 和 bin log的本质区别,别再搞混了!

很多初学者容易把 redo log 和 binlog 搞混,它们都是 MySQL 的日志,但有着本质的区别:对比维度redo logbin log所属层级InnoDB 存储引擎层MySQL Server 层日志类型物理日志,记录数据页的修改逻辑日志,记录SQL语句或行变…...

《CVPR2025-DEIM创新改进项目实战:从原理到部署的深度学习优化全攻略》020、从原理到部署的深度学习优化全攻略

CVPR2025-DEIM创新改进项目实战:从原理到部署的深度学习优化全攻略 020、DEIM在嵌入式设备上的部署:ONNX导出与TensorRT优化 一、凌晨三点的调试现场 上周五晚上,我盯着Jetson Orin的终端,看着DEIM模型推理速度卡在12.3ms纹丝不动。旁边同事的YOLOv8已经跑到3.2ms了,差…...