每天五分钟计算机视觉:池化层的反向传播

本文重点

卷积神经网络(Convolutional Neural Network,CNN)作为一种强大的深度学习模型,在计算机视觉任务中取得了巨大成功。其中,池化层(Pooling Layer)在卷积层之后起到了信息压缩和特征提取的作用。然而,池化层的反向传播一直以来都是一个相对复杂和深奥的问题。本文将详细解释卷积网络池化层反向传播的实现原理,并探讨其在信息压缩方面的奥秘。

池化层的反向传播

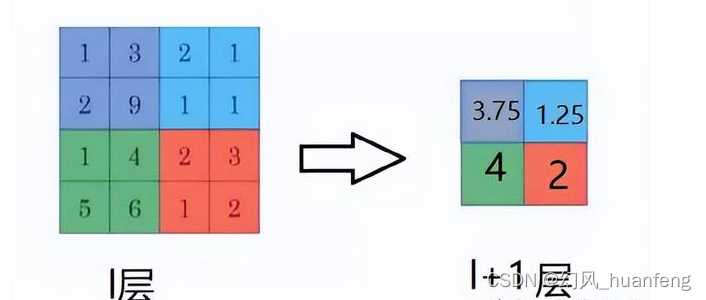

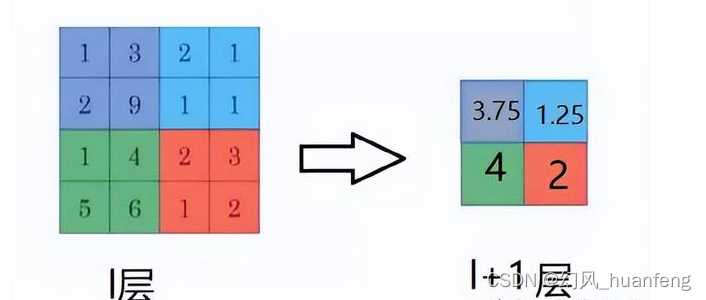

与卷积层不同,池化层并没有可学习的参数,因此其反向传播主要是为了传递梯度信息。我们假如现在有一个4*4的特征图,如果使用2*2的池化窗口处理,那么无论是最大池化还是均值池化,池化之后的特征图都应该是2*2的

因为池化操作使得特征图的尺寸发生变化,如上所示:

假如做2×2的池化,假设那么第l+1层的特征图有4个梯度,那么第l层就会有16个梯度,这使得梯度无法对位的进行传播下去。要想解决这个问题需要把1个像素的梯度传递给4个像素,但是需要保证传递的梯度总和不变,不同的池化操作是不同。

平均池化

平均池化的前向传播就是把一个特征图中的值求取平均,那么反向传播的过程也就是把元素的梯度等分为n份分配给前一层,这样就保证池化前后的梯度之和保持不变

相关文章:

每天五分钟计算机视觉:池化层的反向传播

本文重点 卷积神经网络(Convolutional Neural Network,CNN)作为一种强大的深度学习模型,在计算机视觉任务中取得了巨大成功。其中,池化层(Pooling Layer)在卷积层之后起到了信息压缩和特征提取的作用。然而,池化层的反向传播一直以来都是一个相对复杂和深奥的问题。本…...

Docker的安装、基础命令与项目部署

文章目录 前言一、docker安装与MySQL部署1.Linux环境下docker的安装(1)基于CentOS7(2)基于Ubuntu 二、docker基础1.常见命令(1)快速创建一个mysql容器(MySQL得一键安装)。࿰…...

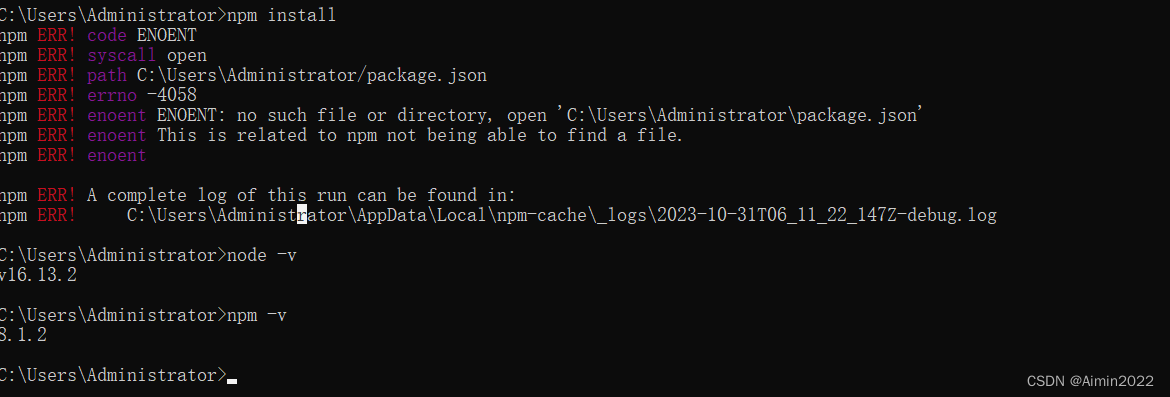

Nodejs和npm的使用方法和教程

Nodejs简介 Node.js 是一个开源和跨平台的 JavaScript 运行时环境。 它几乎是任何类型项目的流行工具! ( 运行环境,是不是很熟悉,对。就是 java JRE,Java 运行时环境) Node.js 在浏览器之外运行 V8 Java…...

机器学习---支持向量机的初步理解

1. SVM的经典解释 改编自支持向量机解释得很好 |字节大小生物学 (bytesizebio.net) 话说,在遥远的从前,有一只贪玩爱搞破坏的妖怪阿布劫持了善良美丽的女主小美,智勇双全 的男主大壮挺身而出,大壮跟随阿布来到了妖怪的住处&…...

【unity实战】Unity实现2D人物双击疾跑

最终效果 前言 我们要实现的功能是双击疾跑,当玩家快速地按下同一个移动键两次时能进入跑步状态 我假设快速按下的定义为0.2秒内,按下同一按键两次 简单的分析一下需求,实现它的关键在于获得按键按下的时间,我们需要知道第一次…...

Spring面试题:(二)基于xml方式的Spring配置

xml配置Bean的常见属性 id属性 name属性 scope属性 lazy-init属性 init-method属性和destroy属性 initializingBean方法 Bean实例化方式 ApplicationContext底层调用BeanFactory创建Bean,BeanFactory可以利用反射机制调用构造方法实例化Bean,也可采用工…...

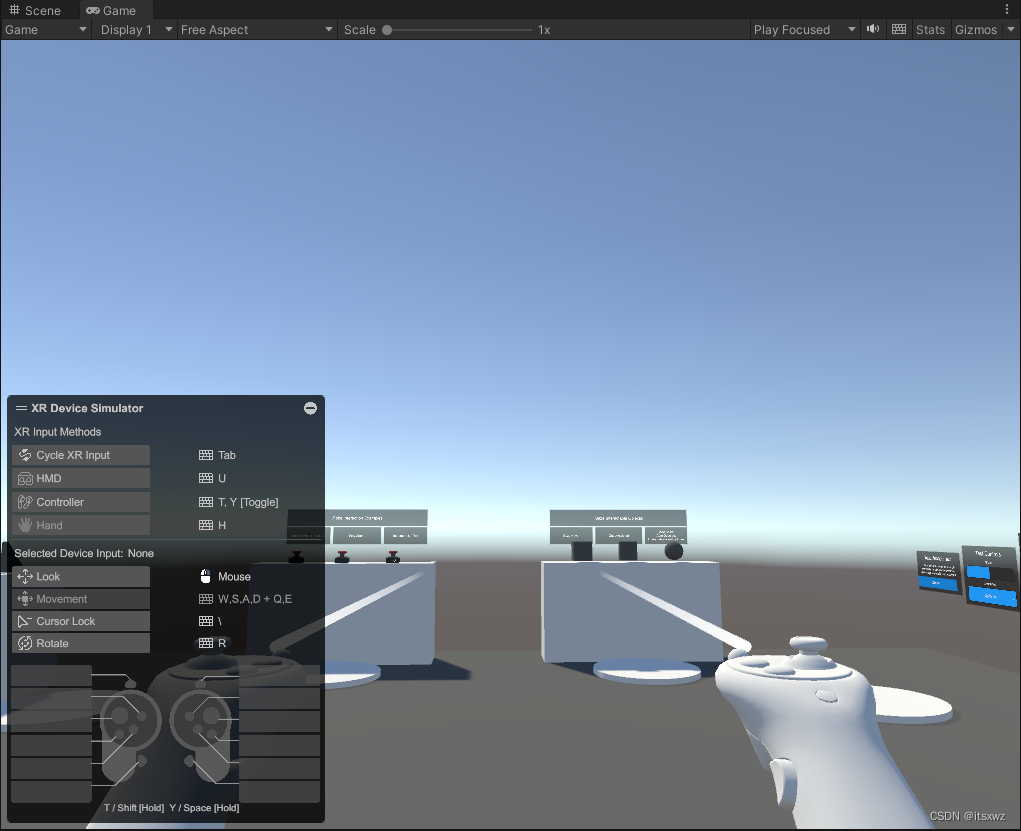

XR Interaction ToolKit

一、简介 XR Interaction Toolkit是unity官方的XR交互工具包。 官方XRI示例地址:https://github.com/Unity-Technologies/XR-Interaction-Toolkit-Examples 2023.3.14官方博客,XRIT v2.3 https://blog.unity.com/engine-platform/whats-new-in-xr-int…...

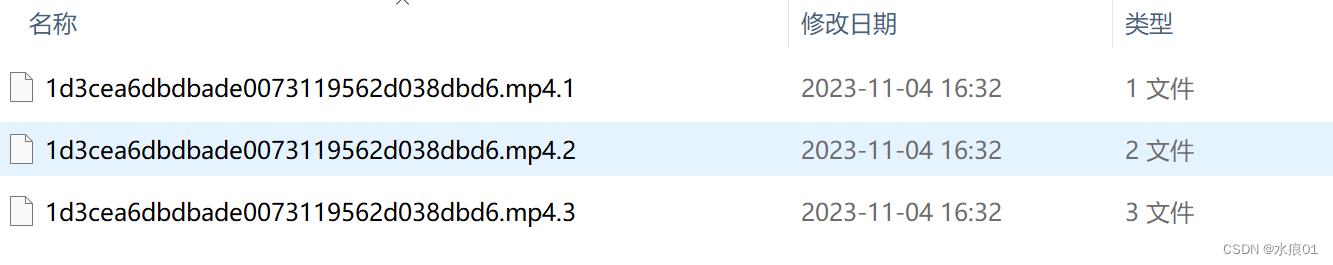

spring-boot中实现分片上传文件

一、上传文件基本实现 1、前端效果图展示,这里使用element-ui plus来展示样式效果 2、基础代码如下 <template><div><el-uploadref"uploadRef"class"upload-demo":limit"1":on-change"handleExceed":auto-…...

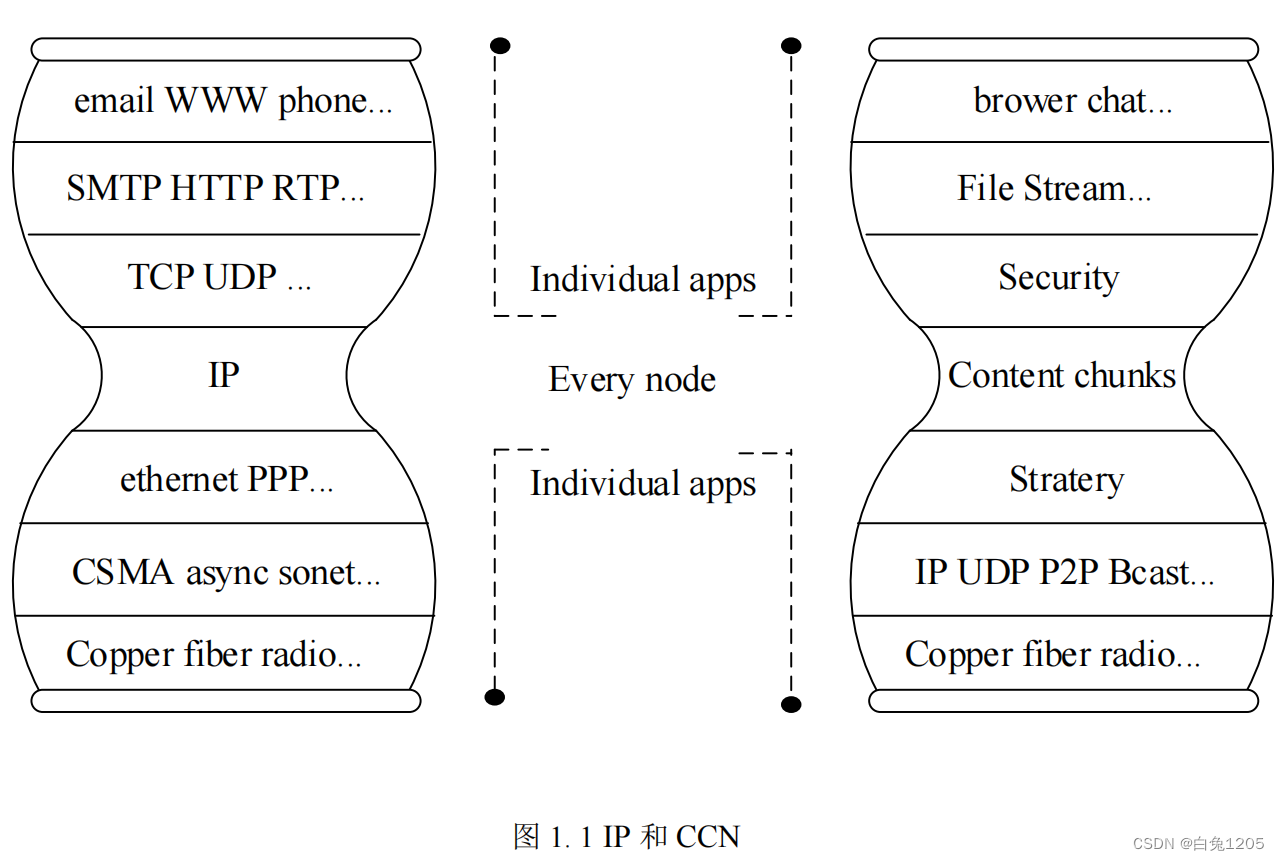

【ICN综述】信息中心网络隐私安全

ICN基本原理: 信息中心网络也是需要实现在不可信环境下可靠的信息交换和身份认证 信息中心网络采用以数据内容为中心的传输方式代替现有IP 网络中以主机为中心的通信方式,淡化信息数据物理或逻辑位置的重要性,以内容标识为代表实现数据的查找…...

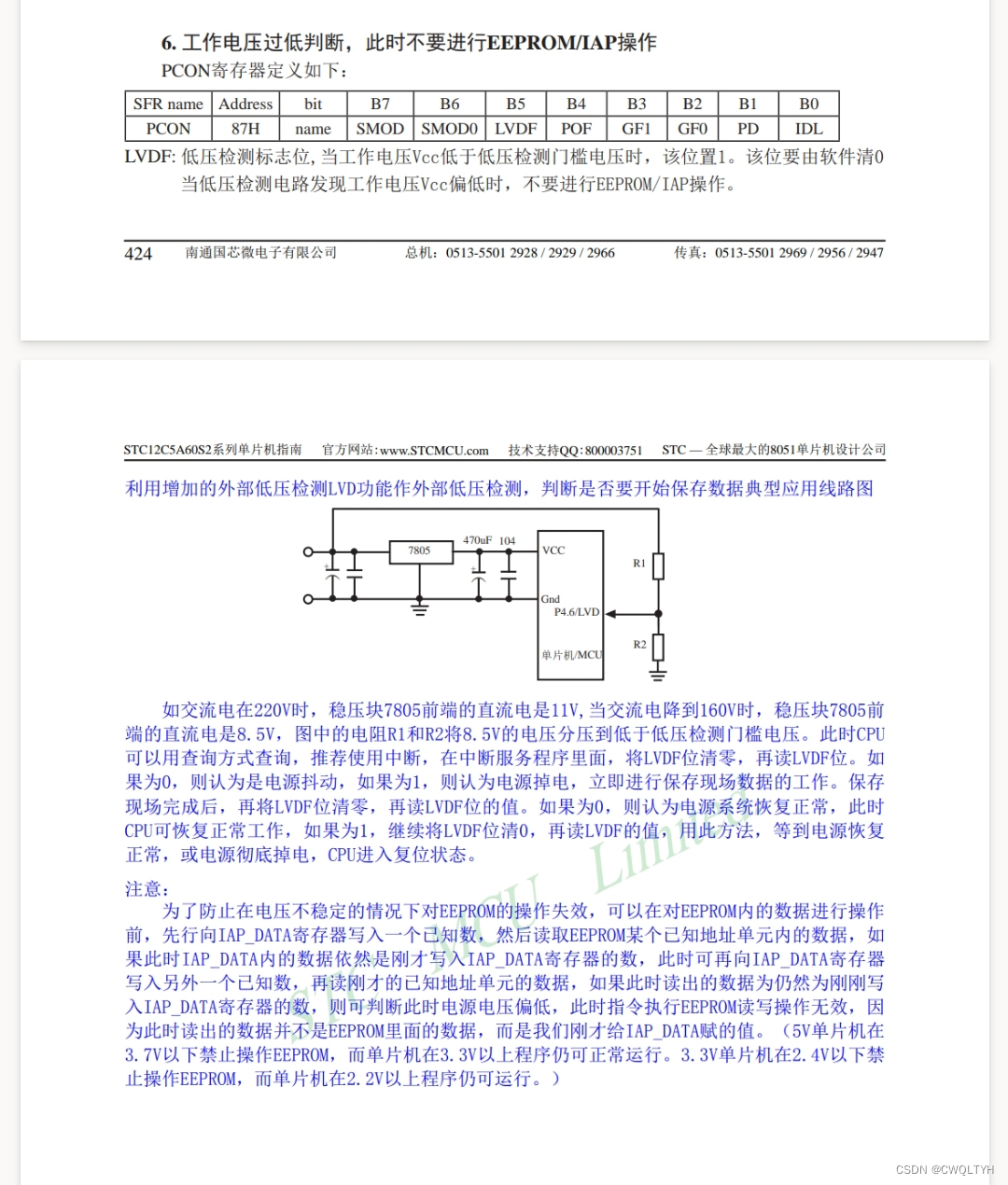

基于STC12C5A60S2系列1T 8051单片机EEPROM应用

基于STC12C5A60S2系列1T 8051单片机EEPROM应用 STC12C5A60S2系列1T 8051单片机管脚图STC12C5A60S2系列1T 8051单片机I/O口各种不同工作模式及配置STC12C5A60S2系列1T 8051单片机I/O口各种不同工作模式介绍STC12C5A60S2系列1T 8051单片机EEPROM介绍基于STC12C5A60S2系列1T 8051单…...

手撕排序之直接选择排序

前言: 直接选择排序是排序中比较简单的排序,同时也是时间复杂度不是很优的排序。 思想: 本文主要讲解直接选择排序的优化版本。 我们经过一次遍历直接将该数列中最大的和最小的值挑选出来,如果是升序,就将最小的和…...

洛谷 P1359 租用游艇

题目链接 P1359 租用游艇 普及 题目描述 长江游艇俱乐部在长江上设置了 n n n 个游艇出租站 1 , 2 , 3 , . . . , n 1,2,3,...,n 1,2,3,...,n,游客可在这些游艇出租站租用游艇,并在下游的任何一个游艇出租站归还游艇。游艇出租站 i i i 到游艇出租站…...

springboot中没有主清单属性解决办法

在执行一个 spring boot 启动类时,提示 没有主清单属性 一般这个问题是没加 spring-boot-maven-plugin 插件的问题,但是项目中已经加了 <build><plugins><plugin><groupId>org.springframework.boot</groupId><artifa…...

C/C++ static关键字详解(最全解析,static是什么,static如何使用,static的常考面试题)

目录 一、前言 二、static关键字是什么? 三、static关键字修饰的对象是什么? 四、C 语言中的 static 🍎static的C用法 🍉static的重点概念 🍐static修饰局部变量 💦static在修饰局部变量和函数的作用 &a…...

windwos10搭建我的世界服务器,并通过内网穿透实现联机游戏Minecraft

文章目录 1. Java环境搭建2.安装我的世界Minecraft服务3. 启动我的世界服务4.局域网测试连接我的世界服务器5. 安装cpolar内网穿透6. 创建隧道映射内网端口7. 测试公网远程联机8. 配置固定TCP端口地址8.1 保留一个固定tcp地址8.2 配置固定tcp地址 9. 使用固定公网地址远程联机 …...

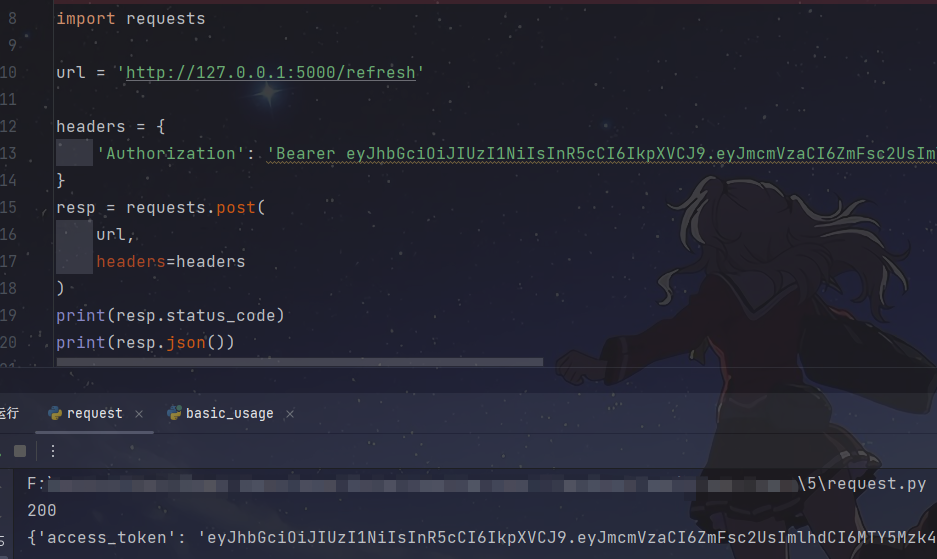

【实战Flask API项目指南】之七 用JWT进行用户认证与授权

实战Flask API项目指南之 用JWT进行用户认证与授权 本系列文章将带你深入探索实战Flask API项目指南,通过跟随小菜的学习之旅,你将逐步掌握 Flask 在实际项目中的应用。让我们一起踏上这个精彩的学习之旅吧! 前言 当小菜踏入Flask后端开发…...

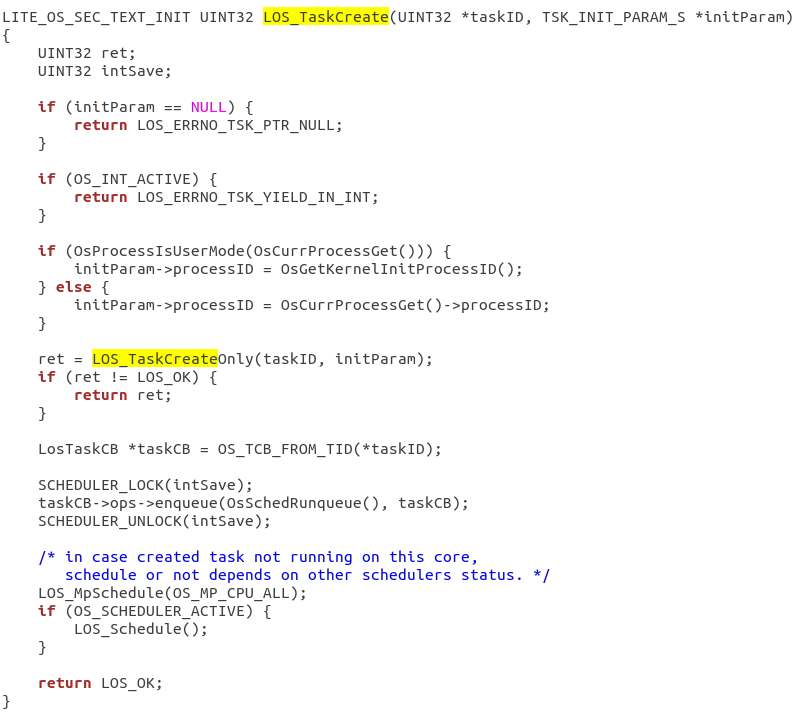

鸿蒙LiteOs读源码教程+向LiteOS中添加一个简单的基于线程运行时的短作业优先调度策略

【⭐据说点赞收藏的都会收获好运哦👍】 一、鸿蒙Liteos读源码教程 鸿蒙的源码是放在openharmony文件夹下,openharmony下的kernel文件夹存放操作系统内核的相关代码和实现。 内核是操作系统的核心部分,所以像负责:资源管理、任…...

axios的使用与封装详细教程

目录 一、axios使用方式二、axios在main.js配置 一、axios使用方式 在 Spring Boot Vue 的项目中使用 Axios,你需要在 Vue 项目中安装 Axios 库,因为 Axios 是一个前端 JavaScript 库,用于发送 HTTP 请求和处理响应数据,而与 Sp…...

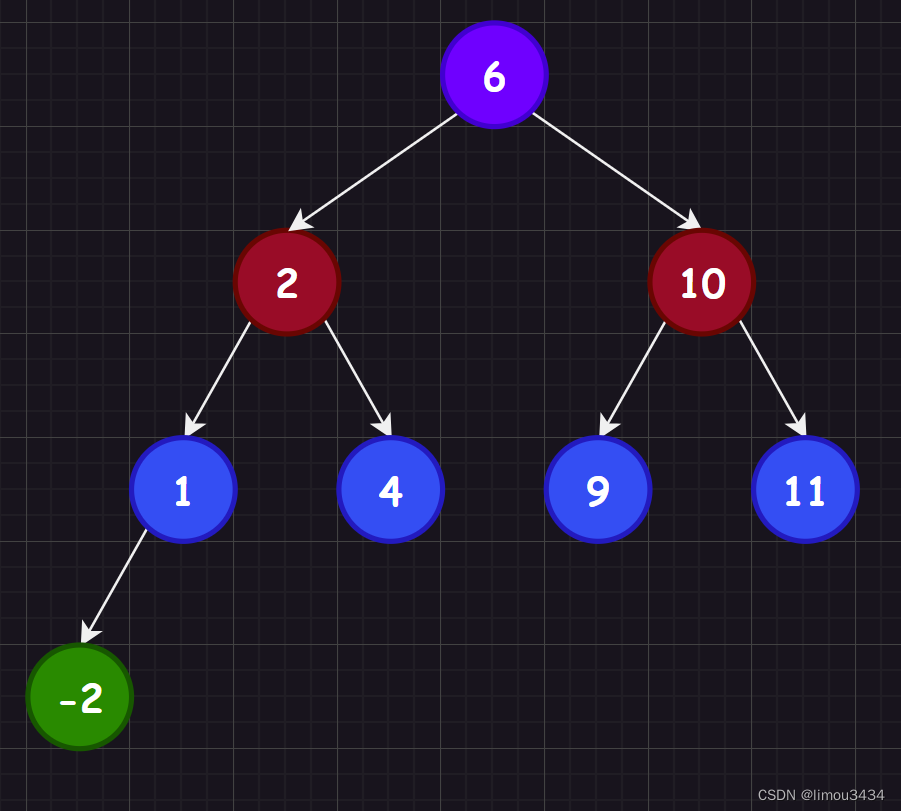

C++二叉搜索树

本章主要是二叉树的进阶部分,学习搜索二叉树可以更好理解后面的map和set的特性。 1.二叉搜索树概念 二叉搜索树的递归定义为:非空左子树所有元素都小于根节点的值,非空右子树所有元素都大于根节点的值,而左右子树也是二叉搜索树…...

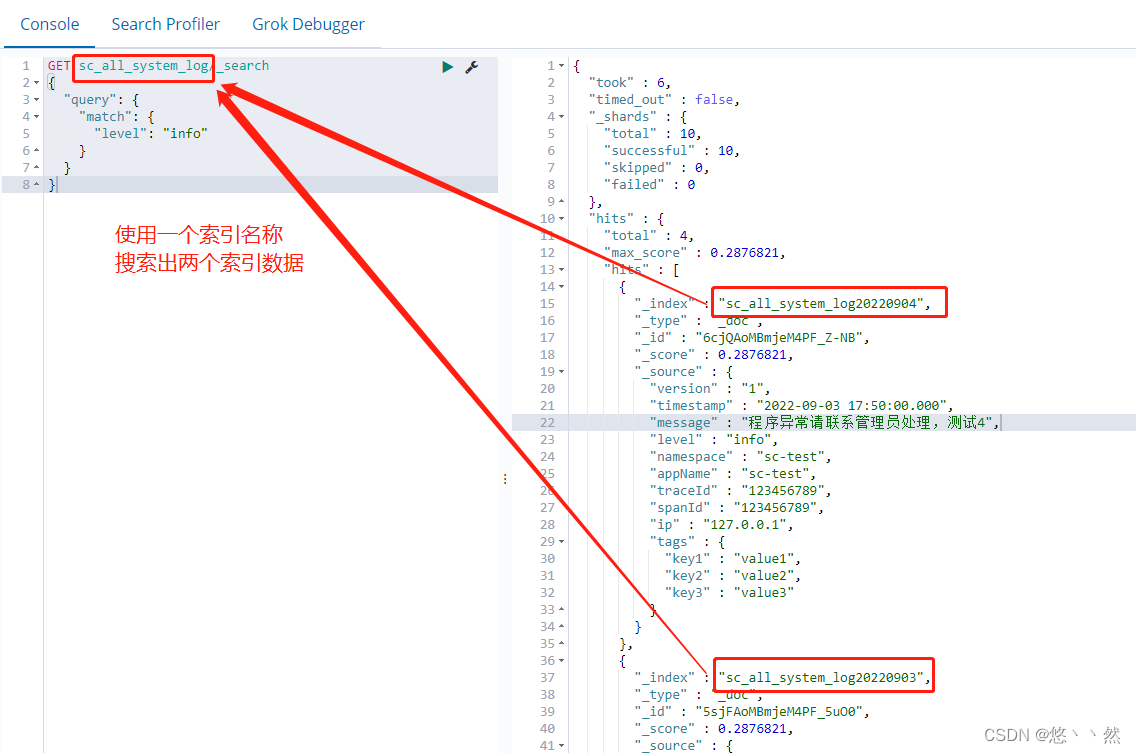

elasticsearch索引按日期拆分

1.索引拆分原因 如果单个索引数据量过大会导致搜索变慢,而且不方便清理历史数据。 例如日志数据每天量很大,而且需要定期清理以往日志数据。例如原索引为sc_all_system_log,现按天拆分索引sc_all_system_log20220902,sc_all_syste…...

Kandinsky-5.0-I2V-Lite-5s部署教程:Linux服务器supervisor配置+开机自启设置

Kandinsky-5.0-I2V-Lite-5s部署教程:Linux服务器supervisor配置开机自启设置 1. 环境准备与快速部署 在开始部署Kandinsky-5.0-I2V-Lite-5s之前,我们需要确保服务器环境满足以下要求: 操作系统:Ubuntu 20.04/22.04 LTS…...

【2026新版】 DirectX Repair 修复工具操作步骤【图文教程】,DirectX修复工具彻底解决DirectX报错与游戏闪退

DLL缺失、游戏闪退及DirectX错误 要怎么处理?DirectX修复工具可以快速修复DLL缺失、游戏闪退及DirectX错误,支持一键扫描和自动修复。DirectX修复工具是一款专门给 Windows 系统打补丁的小程序,可以把电脑里缺失或损坏的 DirectX 文件重新补全…...

快速上手klein.php:PHP轻量级路由器的完整入门指南

快速上手klein.php:PHP轻量级路由器的完整入门指南 【免费下载链接】klein.php A fast & flexible router 项目地址: https://gitcode.com/gh_mirrors/kl/klein.php klein.php是一款快速灵活的PHP路由器,专为简化Web应用的路由管理而设计。作…...

AI赋能开发:让快马智能生成telnet会话录制与自动化回放测试工具

最近在做一个网络设备的自动化测试项目,需要频繁通过telnet进行配置验证。传统的手工测试效率太低,于是尝试用AI辅助开发一个智能化的telnet会话录制与回放工具。整个过程在InsCode(快马)平台上完成,体验非常流畅。 需求分析 首先明确工具需要…...

:基于TIM4与中断回调的超声波测距逻辑优化与实战)

STM32 智能垃圾桶项目笔记(二):基于TIM4与中断回调的超声波测距逻辑优化与实战

1. TIM4定时器在超声波测距中的关键作用 在智能垃圾桶项目中,超声波测距的准确性直接决定了自动开盖功能的可靠性。原始方案使用TIM3实现1μs延时已经解决了触发信号的问题,但Echo信号的高电平时间测量需要更高精度的方案。这就是TIM4定时器大显身手的地…...

,而 Mask 通常是二维的(高 H × 宽 W,单通道黑白),为什么?)

[具身智能-234]:OpenCV - 图像通常是三维的(高 H × 宽 W × 通道 C,例如 RGB 三通道),而 Mask 通常是二维的(高 H × 宽 W,单通道黑白),为什么?

图像通常是三维的(高 H 宽 W 通道 C,例如 RGB 三通道),而 Mask 通常是二维的(高 H 宽 W,单通道黑白)。它们之间的“映射”并不是数学上的维度变换,而是一种基于广播机制的逻辑索引…...

魔兽争霸III优化终极指南:WarcraftHelper插件完整使用教程

魔兽争霸III优化终极指南:WarcraftHelper插件完整使用教程 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper 还在为魔兽争霸III在现代电脑上…...

解释器指令入口——栈顶缓存

解释器指令入口——栈顶缓存 书接上回,转发表的结构是栈顶状态和字节码值共同组成,使用栈顶状态的原因是为了在特殊情况下提高解释器的执行速度。 例1 栈顶状态前后一致 假设由下列字节码执行序列 iload_1 iaddiload_1字节码的含义是把本地变量表中的…...

圣女司幼幽-造相Z-Turbo进阶用法:用Python脚本批量生成角色图教程

圣女司幼幽-造相Z-Turbo进阶用法:用Python脚本批量生成角色图教程 1. 从手动点击到自动生成:为什么需要脚本批量处理? 如果你已经体验过圣女司幼幽-造相Z-Turbo的Web界面,手动输入提示词、点击生成按钮,看着一张张精…...

IM023-将PDF文件导出jpg图片到PDF所在目录下

批量将pdf文档每页导出为jpg图片 比如A文件夹下有B、C、D、E....等文件夹,每个文件夹下都有一定的pdf文件,将程序放在A文件夹下,运行程序后会将B、C、D、E....等文件夹下每个pdf文件分别导出为jpg图片,导出的jpg图片命名方式为&am…...