2023年“网络安全”赛项浙江省金华市选拔赛 任务书

2023年“网络安全”赛项浙江省金华市选拔赛 任务书

任务书

一、竞赛时间

共计3小时。

二、竞赛阶段

竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值

第一阶段单兵模式系统渗透测试

任务一 Windows操作系统渗透测试

任务二 Linux操作系统渗透测试

任务三 网页渗透

任务四 Linux系统渗透提权

任务五 应急响应

第二阶段分组对抗

备战阶段 攻防对抗准备工作

系统加固

渗透测试

三、竞赛任务书内容

(一)拓扑图

任务一:Windows操作系统渗透测试

任务环境说明:

服务器场景:Server2003(开放链接)

服务器场景操作系统:Windows7

1.通过本地PC中渗透测试平台Kali对服务器场景Windows进行系统服务及版本扫描渗透测试,并将该操作显示结果中Telnet服务对应的端口号作为FLAG提交;

2.通过本地PC中渗透测试平台Kali对服务器场景Windows进行渗透测试,使用kali中hydra对服务器Telnet服务进行暴力破解(用户名为teltest),将hydra使用的必要参数当做FLAG进行提交(例:nmap -s -p 22);(字典路径/usr/share/wordlists/dirb/small.txt)

3.通过本地PC中渗透测试平台Kali对服务器场景Windows进行渗透测试,使用kali中hydra对服务器Telnet服务进行暴力破解(用户名为teltest),将破解成功的密码当做FLAG进行提交;(字典路径/usr/share/wordlists/dirb/small.txt)

4.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,取得的账户密码有远程桌面权限,将该场景系统中sam文件使用reg相关命令提取,将完整命令作为FLAG提交;

5.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,取得的账户密码有远程桌面权限,将该场景系统中system文件使用reg相关命令提取,将完整命令作为FLAG提交;

6.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,将sam文件与system文件提取到本地,使用桌面mimikatz工具提取teltest密码信息,将提取信息的命令作为FLAG提交;

通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,将sam文件与system文件提取到本地,使用桌面mimikatz工具提取

任务二:Linux操作系统渗透测试

1.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景/var/www目录中唯一一个后缀为.bmp文件的文件名称作为Flag值提交;

2.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景/var/www目录中唯一一个后缀为.bmp的图片文件中的英文单词作为Flag值提交;

3.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景/var/vsftpd目录中唯一一个后缀为.docx文件的文件名称作为Flag值提交;

4.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景/var/vsftpd目录中唯一一个后缀为.docx文件的文件内容作为Flag值提交;

5.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景/home/guest目录中唯一一个后缀为.pdf文件的文件名称作为Flag值提交;

6.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景/home/guest目录中唯一一个后缀为.pdf文件的文件内容作为Flag值提交;

7.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景/root目录中唯一一个后缀为.txt文件的文件名称作为Flag值提交;

通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景/root目录中唯一一个后缀为.txt文件的文件内容作为Flag值提交。

任务三:网页渗透

✓ 服务器场景:Server20

✓ 服务器场景操作系统:未知(封闭靶机)

✓ 用户名:未知 密码:未知

1.访问服务器的网站主页,猜测后台数据库中本网页中应用的库名称长度, 将长度作为 flag 提交;

2. 访问服务器的网站主页,猜测后台数据库中本网页中应用的库名称,将名 称作为 flag 提交;

3. 访问服务器的网站主页,猜测后台数据库中本页面中应用的表名称长度, 将表名称长度作为 flag 提交;

4. 访问服务器的网站主页,猜测后台数据库中本网页中应用的表名称,将名 称作为 flag 提交

5. 访问服务器的网站主页,猜测后台数据库中本页面中第二个应用的字段名 称,将名作为 flag 提交。

6. 访问服务器的网站主页,猜测后台数据库中本页面中 ID 为 1 的用户名,将 用户名作为 flag 提交。

任务四:Linux系统渗透提权

任务环境说明:

服务器场景:Server2204(关闭链接)

用户名:hacker 密码:123456

1.使用渗透机对服务器信息收集,并将服务器中SSH服务端口号作为flag提交;

2.使用渗透机对服务器信息收集,并将服务器中主机名称作为flag提交;

3.使用渗透机对服务器信息收集,并将服务器中系统内核版本作为flag提交;

4.使用渗透机对服务器管理员提权,并将服务器中root目录下的文本内容作为flag提交;

5.使用渗透机对服务器管理员提权,并将服务器中root的密码作为flag提交;

使用渗透机对服务器管理员提权,并将服务器中root目录下的图片内容作为flag提交

任务五:应急响应

任务环境说明:

✓ 服务器场景:Server10

✓ 服务器场景操作系统:未知(开放链接)

✓ 服务器用户名:administrator 密码:123456

1.黑客通过网络攻入本地服务器,在 Web 服务器的主页上外挂了一个木马连接,请你找到此连接并删除该连接,将对应的标题名称作为 flag 值提交;

2.黑客攻入本地的数据库服务器,并添加了除 admin 以外的具有一个管理员权限的超级用户,将此用户的密码作为 flag 值提交;

3.黑客攻入本地服务器,在本地服务器建立了多个超级用户,请你删除除了Administrator 用户以外的其他超级管理员用户,然后在命令行窗口输入 netuser,将 Administrator 右边第一个单词作为 flag 值提交;

4.黑客修改了服务器的启动内容,请你删除不必要的启动项程序,将该启动项程序的名称作为 flag 值提交;(如有多个名称之间以英文逗号分隔,例hello,test)

5.黑客在服务器某处存放了一个木马程序,请你找到此木马程序并清除木马,将木马文件名作为 flag 值提交。

相关文章:

2023年“网络安全”赛项浙江省金华市选拔赛 任务书

2023年“网络安全”赛项浙江省金华市选拔赛 任务书 任务书 一、竞赛时间 共计3小时。 二、竞赛阶段 竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值 第一阶段单兵模式系统渗透测试 任务一 Windows操作系统渗透测试 任务二 Linux操作系统渗透测试 任务三 网页渗透 任务四 Linux系统…...

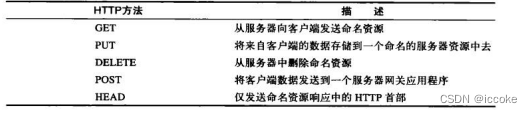

http协议简介

http 1.简介 超文本传输协议(HTTP,HyperText Transfer Protocol)是互联网上应用最为广泛的一种网络协议。所有的WWW文件都必须遵守这个标准。设计HTTP最初的目的是为了提供一种发布和接收HTML页面的方法。1960年美国人Ted Nelson构思了一种通过计算机处…...

CSDN 第三十一期竞赛题解

第二次参加 总分77.5,主要是在最后一题数据有误,花费了巨量时间… 参加的另一次比赛最后一道题目也出现了一点问题,有点遗憾。 题解 T1:最优利润值 你在读的经营课程上,老师布置了一道作业。在一家公司的日常运营中&…...

)

EM_ASM系列宏定义(emscripten)

2.5 EM_ASM系列宏很多编译器支持在C/C代码直接嵌入汇编代码,Emscripten采用类似的方式,提供了一组以“EM_ASM”为前缀的宏,用于以内联的方式在C/C代码中直接嵌入JavaScript代码。2.5.1 EM_ASMEM_ASM使用很简单,只需要将欲执行的Ja…...

Batchnorm和Layernorm的区别

在深度学习训练中,我们经常会遇到这两个归一化操作,他们之间有什么区别呢?我们来简单介绍一下: BatchNorm: 在深度学习训练的时候我们的数据如果没有经过预处理,有可能会出现梯度消失或者梯度爆炸的情况&…...

高级前端面试题汇总

iframe 有那些优点和缺点? iframe 元素会创建包含另外一个文档的内联框架(即行内框架)。 优点: 用来加载速度较慢的内容(如广告)可以使脚本可以并行下载可以实现跨子域通信 缺点: iframe 会…...

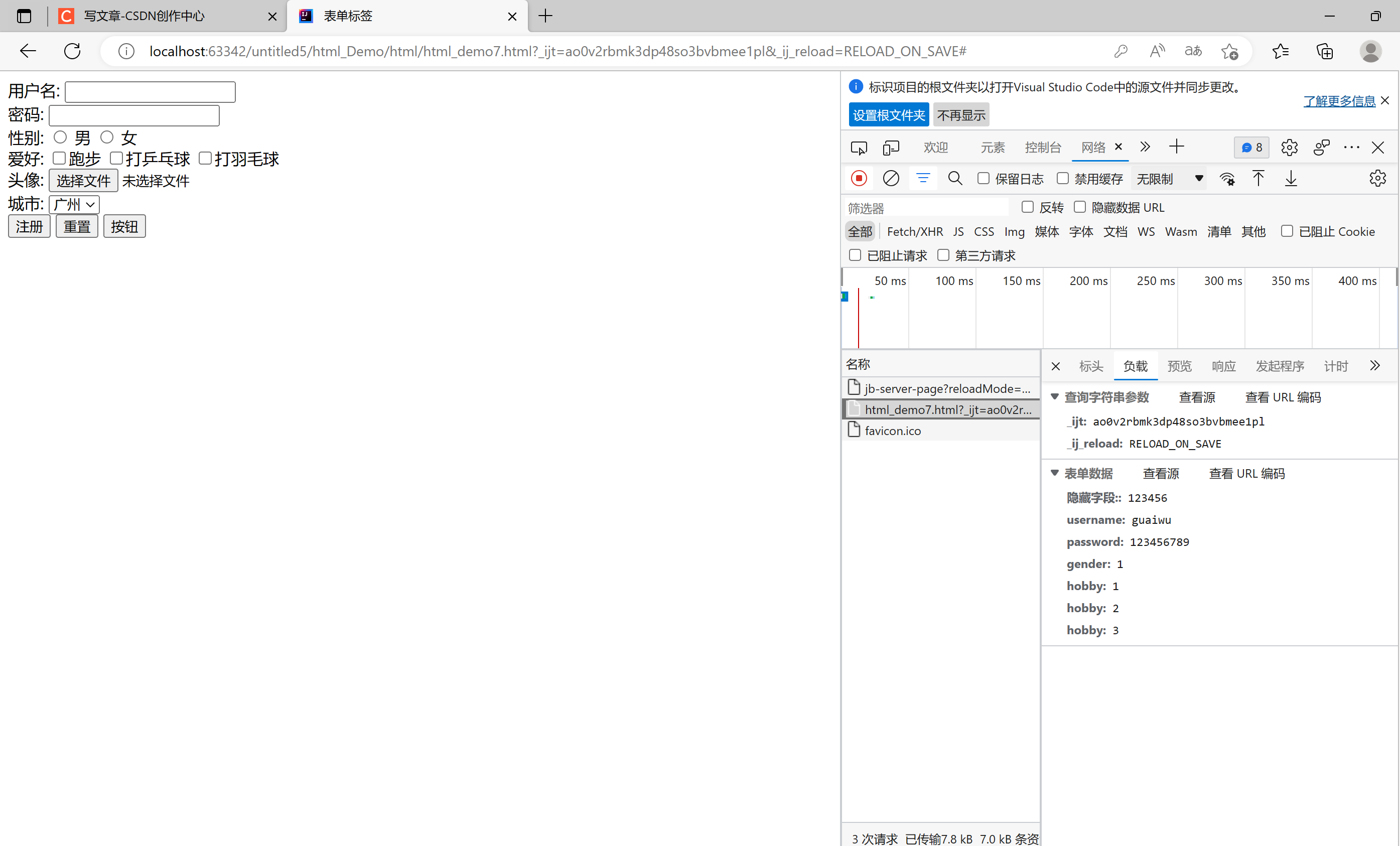

HTML#5表单标签

一. 表单标签介绍表单: 在网页中主要负责数据采集功能,使用<form>标签定义表单表单项: 不同类型的input元素, 下拉列表, 文本域<form> 定义表单<input> 定义表单项,通过typr属性控制输入形式<label> 为表单项定义标注<select> 定义下拉列表<o…...

ONNX可视化与编辑工具

ONNX可视化与编辑工具netrononnx-modifier在模型部署的过程中,需要使用到ONNX模型,下面给大家推荐两个ONNX可视化与编辑工具,其中,netron仅支持模型的可视化,onnx-modifier支持ONNX的可视化与编辑。 netron Netron是…...

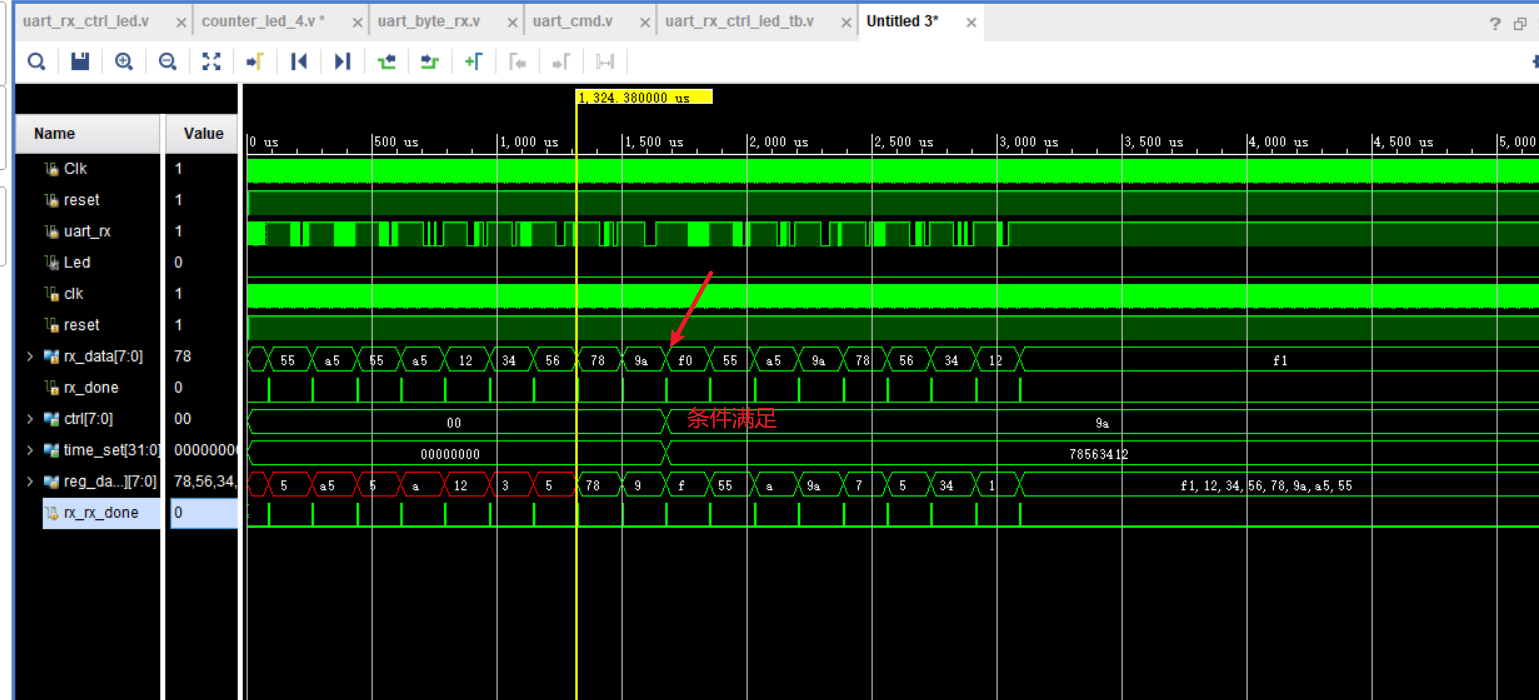

Verilog 学习第五节(串口接收部分)

小梅哥串口部分学习part2 串口通信接收原理串口通信接收程序设计与调试巧用位操作优化串口接收逻辑设计串口接收模块的项目应用案例串口通信接收原理 在采样的时候没有必要一直判断一个clk内全部都是高/低电平,如果采用直接对中间点进行判断的话,很有可能…...

)

AIX系统常见漏洞修复(exec、rlogin、rsh、ftp、telnet远端服务运行中)

漏洞:1.1 SSH 服务支持弱加密算法 1. 使用telnet 登录2.vi /etc/ssh/sshd_config 最后添加一下内容(去掉 arcfour、arcfour128、arcfour256 等弱加密算法) Ciphers aes128-ctr,aes192-ctr,aes256-ctr,aes128-cbc,3des-cbc,blowfish-cbc,cast…...

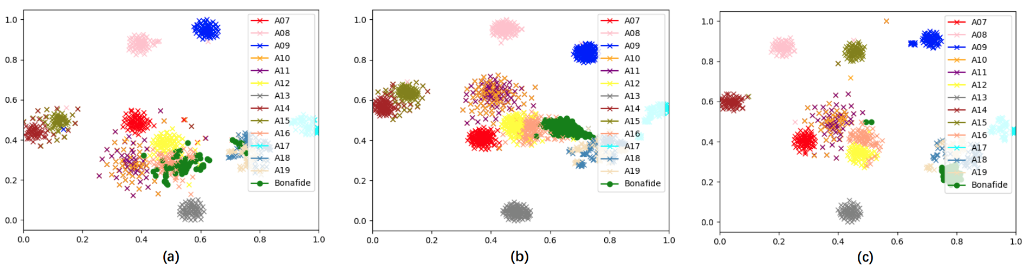

IEEE SLT 2022论文丨如何利用x-vectors提升语音鉴伪系统性能?

分享一篇IEEE SLT 2022收录的声纹识别方向的论文,《HOW TO BOOST ANTI-SPOOFING WITH X-VECTORS》由AuroraLab(极光实验室)发表。 来源丨AuroraLab AuroraLab源自清华大学电子工程系与新疆大学信息科学与工程学院,以说话人识别和…...

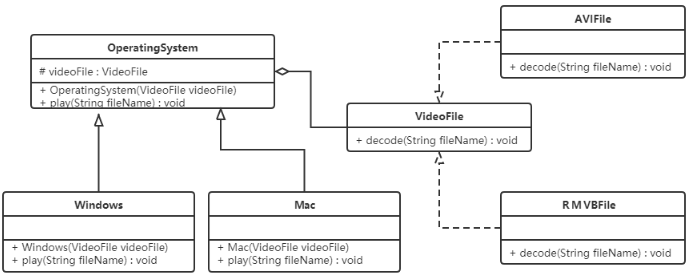

设计模式(十三)----结构型模式之桥接模式

1 概述 现在有一个需求,需要创建不同的图形,并且每个图形都有可能会有不同的颜色。我们可以利用继承的方式来设计类的关系: 我们可以发现有很多的类,假如我们再增加一个形状或再增加一种颜色,就需要创建更多的类。 试…...

倾向得分匹配案例分析

一、倾向得分匹配法说明 倾向得分匹配模型是由Rosenbaum和Rubin在1983年提出的,首次运用在生物医药领域,后来被广泛运用在药物治疗、计量研究、政策实施评价等领域。倾向得分匹配模型主要用来解决非处理因素(干扰因素)的偏差。 …...

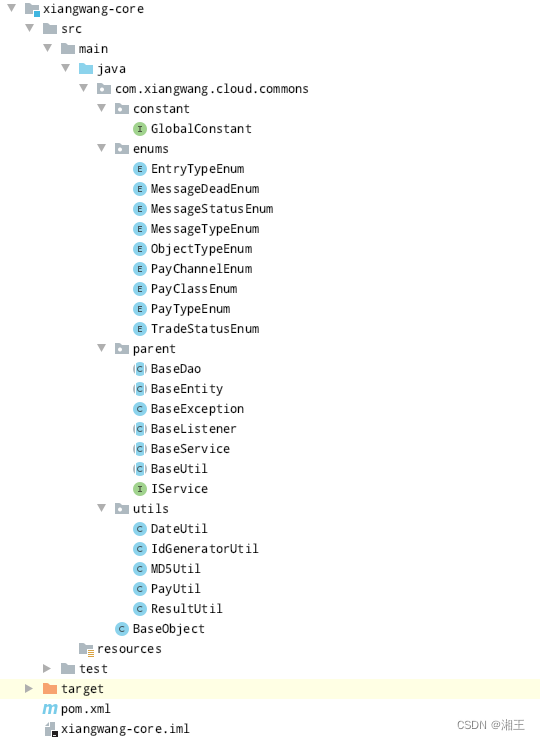

基于SpringCloud的可靠消息最终一致性04:项目基础代码

上一节给出了项目需求和骨架代码,这一节来接着看基础代码。骨架代码和基础代码最主要的区别是:骨架代码都是数据库脚本、POM依赖文件、配置文件内容、运维脚本等,而基础代码则是和业务有关联,但并非关键代码的部分。 这些代码不用一个个地看,主要是看看结构就行。 图二十五…...

操作系统权限提升(十八)之Linux提权-内核提权

Linux 内核提权 Linux 内核提权原理 内核提权是利用Linux内核的漏洞进行提权的,内核漏洞进行提权一般包括三个环节: 1、对目标系统进行信息收集,获取到系统内核信息及版本信息; 2、根据内核版本获取其对应的漏洞以及EXP 3、使…...

华为OD机试真题Java实现【快递运输】真题+解题思路+代码(20222023

快递运输 题目 一辆运送快递的货车,运送的快递均放在大小不等的长方体快递盒中,为了能够装载更多的快递,同时不能让货车超载,需要计算最多能装多少个快递。 注:快递的体积不受限制,快递数最多1000个,货车载重最大50000。 🔥🔥🔥🔥🔥👉👉👉👉👉�…...

java面试题-JVM问题排查

1.常见的Linux定位问题的工具?常见的 Linux 定位问题的命令可以分为以下几类:系统状态命令:包括 top、uptime、vmstat、sar 等命令,用于查看系统整体的状态,如 CPU 使用率、内存使用率、磁盘 I/O 等。进程状态命令&…...

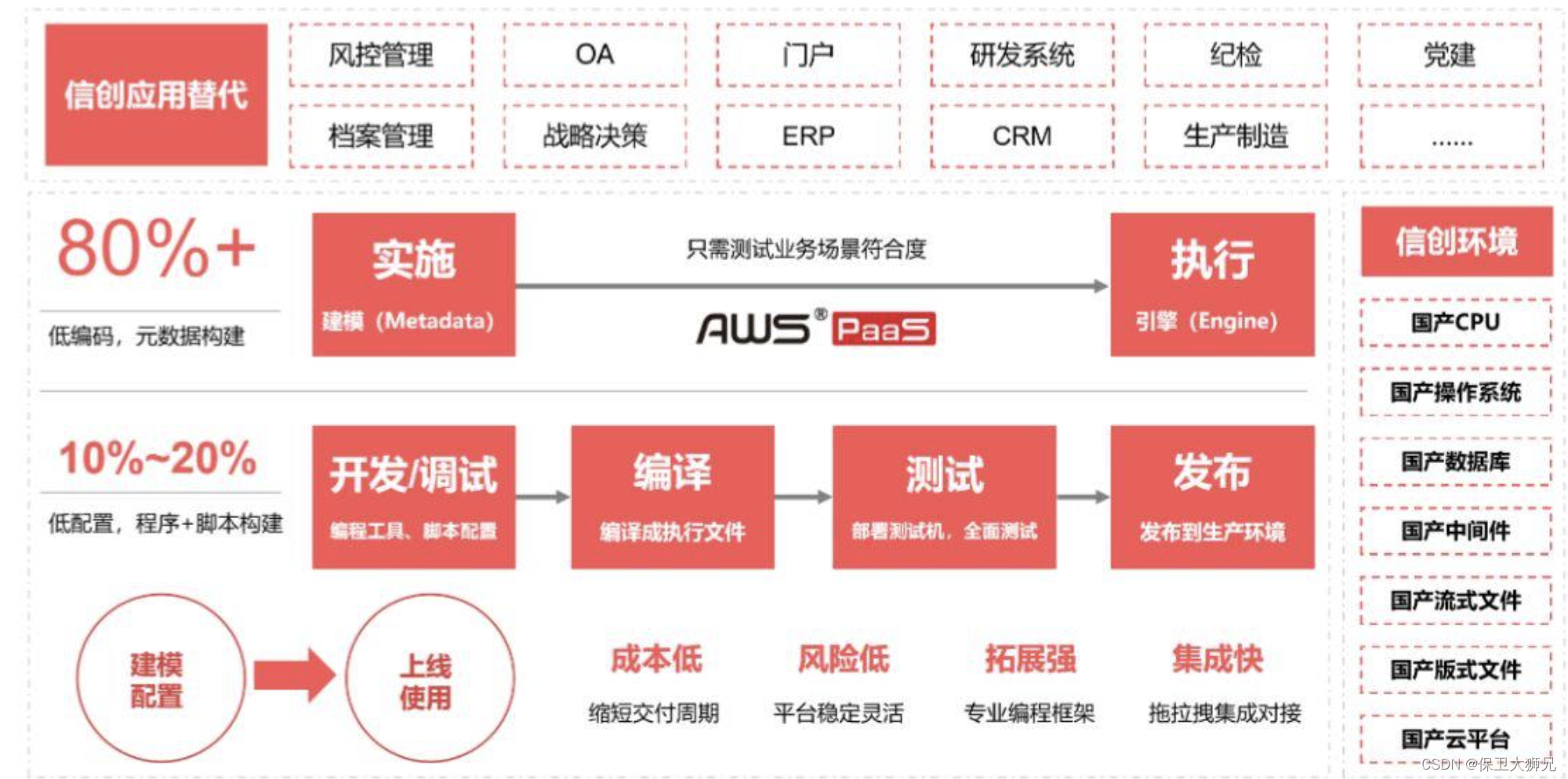

市场上有很多低代码开发平台,不懂编程的人可以用哪些?

市场上有很多低代码开发平台,不懂编程的人可以用哪些?这个问题一看就是外行问的啦,低代码平台主打的就是一个“全民开发”,而且现在很多低代码平台都发展为零代码了,不懂编程也完全可以使用! 所谓低代码开…...

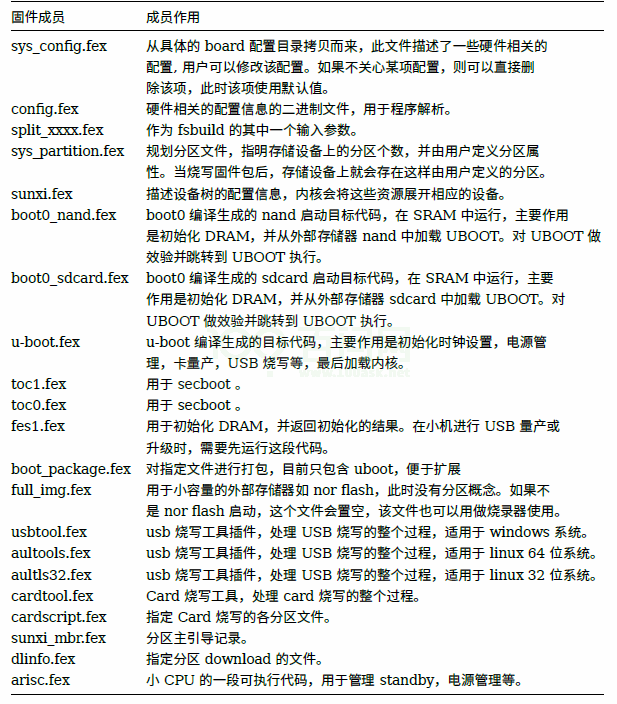

Tina_Linux打包流程说明指南_new

OpenRemoved_Tina_Linux_打包流程_说明指南_new 1 概述 1.1 编写目的 介绍Allwinner 平台上打包流程。 1.2 适用范围 Allwinner 软件平台Tina v3.0 版本以上。 1.3 相关人员 适用Tina 平台的广大客户,想了解Tina 打包流程的开发人员。 2 固件打包简介 固件…...

JVM面试题

JVM 1.jvm的组成部分 类加载器:将javac编译的class文件加载到内存中 运行时数据区:将内存划分成若干个不同的区域。 执行引擎:负责解析命令,提交操作系统执行。 本地接口:融合不同的语言为java所用 2.运行时数据区 方法区&…...

)

别再混淆了!一文讲透W25Q128FV与JV的QSPI驱动差异(附STM32H743配置代码)

深入解析W25Q128FV与JV的QSPI驱动差异及STM32H743实战配置 在嵌入式存储解决方案中,W25Q128系列闪存芯片因其高性价比和稳定性能而广受欢迎。然而,许多工程师在实际项目中容易忽略FV与JV这两个子型号之间的关键差异,导致驱动开发过程中出现各…...

SkillLite Channel 与 Gateway 配置完全指南:Webhook、环境变量与桌面助手

摘要:本文说明 SkillLite 如何通过 skilllite channel serve 或 skilllite gateway serve 暴露入站 HTTP(POST /webhook/inbound),以及如何用环境变量 SKILLLITE_CHANNEL_* 将入站内容摘要推送到钉钉、飞书(Lark&#…...

Doccano自动标注功能深度评测:对比Brat、Prodigy,它真的适合你的团队吗?

Doccano自动标注功能深度评测:对比Brat、Prodigy,它真的适合你的团队吗? 在自然语言处理项目中,数据标注的质量和效率直接影响模型效果。面对市面上从开源到商业的各类标注工具,技术决策者常陷入选择困境——是追求Bra…...

TuxGuitar:吉他爱好者的开源乐谱编辑与播放解决方案

TuxGuitar:吉他爱好者的开源乐谱编辑与播放解决方案 【免费下载链接】tuxguitar Open source guitar tablature editor 项目地址: https://gitcode.com/gh_mirrors/tu/tuxguitar 你是否曾经因为找不到合适的吉他谱编辑软件而烦恼?或者想要创作自己…...

TikTok评论抓取工具:3步轻松获取完整评论数据

TikTok评论抓取工具:3步轻松获取完整评论数据 【免费下载链接】TikTokCommentScraper 项目地址: https://gitcode.com/gh_mirrors/ti/TikTokCommentScraper 想要从TikTok视频中获取所有评论数据进行分析吗?TikTokCommentScraper是一款强大的开源…...

终极指南:如何为boardgame.io配置完整的GitHub Actions持续集成工作流 [特殊字符]

终极指南:如何为boardgame.io配置完整的GitHub Actions持续集成工作流 🚀 【免费下载链接】boardgame.io State Management and Multiplayer Networking for Turn-Based Games 项目地址: https://gitcode.com/gh_mirrors/bo/boardgame.io boardga…...

PyVisionAI:基于视觉大模型的文档内容智能提取与理解工具

1. 项目概述:PyVisionAI,一个文档内容提取与视觉理解的瑞士军刀如果你经常需要从PDF、PPT、Word文档甚至网页中提取内容,并且希望AI能帮你“看懂”里面的图片和图表,那么PyVisionAI这个工具你应该了解一下。它本质上是一个Python工…...

如何快速配置便携版:零基础制作可移植AI图像处理工具waifu2x-caffe

如何快速配置便携版:零基础制作可移植AI图像处理工具waifu2x-caffe 【免费下载链接】waifu2x-caffe waifu2xのCaffe版 项目地址: https://gitcode.com/gh_mirrors/wa/waifu2x-caffe waifu2x-caffe是一款基于Caffe深度学习框架的AI图像放大和降噪工具…...

JDspyder终极指南:如何用Python自动化脚本实现京东茅台抢购

JDspyder终极指南:如何用Python自动化脚本实现京东茅台抢购 【免费下载链接】JDspyder 京东预约&抢购脚本,可以自定义商品链接 项目地址: https://gitcode.com/gh_mirrors/jd/JDspyder 在电商促销和限量商品抢购的激烈竞争中,手动…...

基于Next.js+MUI+Tailwind的Materio管理后台模板实战指南

1. 项目概述:Materio - 一个为开发者而生的免费管理后台模板如果你是一名前端或全栈开发者,正在为下一个企业级应用、SaaS平台或者内部管理系统寻找一个既专业又省心的起点,那么你很可能已经厌倦了从零开始搭建UI组件、设计布局和配置路由的繁…...