2024年第十六届山东省职业院校技能大赛中职组 “网络安全”赛项竞赛正式卷任务书

2024年第十六届山东省职业院校技能大赛中职组 “网络安全”赛项竞赛正式卷任务书

- 2024年第十六届山东省职业院校技能大赛中职组 “网络安全”赛项竞赛正式卷

- A模块基础设施设置/安全加固(200分)

- A-1:登录安全加固(Windows, Linux)

- A-2:Nginx安全策略(Linux)

- A-3:日志监控(Windows)

- A-4:中间件服务加固SSHD\VSFTPD\IIS(Windows, Linux)

- A-5:本地安全策略(Windows)

- A-6:防火墙策略(Linux)

- B模块安全事件响应/网络安全数据取证/应用安全(400分)

- B-1:Linux系统渗透提权:

- B-2:内存取证:

- B-3:页面信息发现:

- B-4:数字取证调查:

- B-5:网络安全应急响应:

- B-6:Python代码分析:

- B-7:逆向分析:

- 模块C CTF夺旗-攻击(本模块200分)

- 模块D CTF夺旗-防御(本模块200分)

2024年第十六届山东省职业院校技能大赛中职组 “网络安全”赛项竞赛正式卷

一、竞赛时间

总计:360分钟

二、竞赛阶段

三、竞赛任务书内容

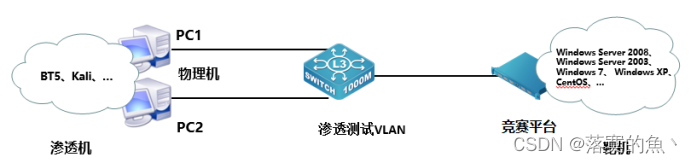

(一)拓扑图

A模块基础设施设置/安全加固(200分)

一、项目和任务描述:

假定你是某企业的网络安全工程师,企业服务器可能被黑客攻击, 进行了未知操作,为了确保服务器正常运行,请按照网络安全岗位实 施规范,进行相关操作。通过综合运用用户安全管理与密码策略、Nginx安全策略、日志监控策略、中间件服务安全策略、本地安全策略、防火墙策略等多种安全策略来提升服务器系统的网络安全防御能力。本模块要求根据竞赛现场提供的A模块答题模板对具体任务的操作进行截图并加以相应的文字说明,以word文档的形式书写,以PDF格式保存。

二、服务器环境说明

AServer08(windows)、 用户名:administrator,密码:123456

AServer09(linux) 用户名:root,密码:123456

三、说明:

1.所有截图要求截图界面、字体清晰,并粘贴于相应题目要求的位置;

2.文件名命名及保存:网络安全模块A-XX(XX为工位号),PDF格式保存;

3.文件保存到U盘提交。

A-1:登录安全加固(Windows, Linux)

请对服务器Windows、Linux按要求进行相应的设置,提高服务器的安全性。

1.密码策略(Windows, Linux)

a.最小密码长度不少于13个字符(Windows);

b.密码必须符合复杂性要求(Linux)。

2.用户安全管理(Windows)

a.设置取得文件或其他对象的所有权,将该权限只指派给administrators组;

b.禁止普通用户使用命令提示符;

c.设置不显示上次登录的用户名。

A-2:Nginx安全策略(Linux)

3.禁止目录浏览和隐藏服务器版本和信息显示;

4.限制HTTP请求方式,只允许GET、HEAD、POST;

5.设置客户端请求主体读取超时时间为10;

6.设置客户端请求头读取超时时间为10;

7.将Nginx服务降权,使用www用户启动服务。

A-3:日志监控(Windows)

8.安全日志文件最大大小为128MB,设置当达到最大的日志大小上限时,按需要覆盖事件(旧事件优先);

9.应用日志文件最大大小为64MB,设置当达到最大的日志大小上限时将其存档,不覆盖事件;

10.系统日志文件最大大小为32MB,设置当达到最大的日志大小上限时,不覆盖事件(手动清除日志)。

A-4:中间件服务加固SSHD\VSFTPD\IIS(Windows, Linux)

11.SSH服务加固(Linux)

a.修改ssh服务端口为2222;

b.ssh禁止root用户远程登录;

c.设置root用户的计划任务。每天早上7:50自动开启ssh服务,22:50关闭;每周六的7:30重新启动ssh服务;

d.修改SSHD的PID档案存放地。

12.VSFTPD服务加固(Linux)

a.设置运行vsftpd的非特权系统用户为pyftp;

b.限制客户端连接的端口范围在50000-60000;

c.限制本地用户登录活动范围限制在home目录。

13.IIS加固(Windows)

a.开启IIS的日志审计记录(日志文件保存格式为W3C,只记录日期、时间、客户端IP地址、用户名、方法);

b.关闭IIS的WebDAV功能增强网站的安全性。

A-5:本地安全策略(Windows)

14.禁止匿名枚举SAM帐户;

15.禁止系统在未登录的情况下关闭;

16.禁止存储网络身份验证的密码和凭据;

17.禁止将Everyone权限应用于匿名用户;

18.在超过登录时间后强制注销。

A-6:防火墙策略(Linux)

19.设置防火墙允许本机转发除ICMP协议以外的所有数据包;

20.为防止SSH服务被暴力枚举,设置iptables防火墙策略仅允许172.16.10.0/24网段内的主机通过SSH连接本机;

21.为防御拒绝服务攻击,设置iptables防火墙策略对传入的流量进行过滤,限制每分钟允许3个包传入,并将瞬间流量设定为一次最多处理6个数据包(超过上限的网络数据包将丢弃不予处理);

22.只允许转发来自172.16.0.0/24局域网段的DNS解析请求数据包。

B模块安全事件响应/网络安全数据取证/应用安全(400分)

B-1:Linux系统渗透提权:

服务器场景:Server2214(关闭链接)

用户名:hacker 密码:123456

1.使用渗透机对服务器信息收集,并将服务器中SSH服务端口号作为flag提交;

2.使用渗透机对服务器信息收集,并将服务器中主机名称作为flag提交;

3.使用渗透机对服务器信息收集,并将服务器中系统内核版本作为flag提交;

4.使用渗透机对服务器管理员提权,并将服务器中root目录下的文本内容作为flag提交;

5.使用渗透机对服务器管理员提权,并将服务器中root的密码作为flag提交;

6.使用渗透机对服务器管理员提权,并将服务器中root目录下的图片内容作为flag提交。

B-2:内存取证:

服务器场景:win20230306(关闭链接)

FTP用户名:user,密码:123456

1.在服务器中下载内存片段,在内存片段中获取主机信息,将管理员密码作为Flag值提交;

2.在内存片段中获取主机信息,将此片段的地址作为Flag值提交;

3.在内存片段中获取主机信息,将此片段的主机名作为Flag值提交;

4.在内存片段中获取主机信息,将挖矿程序的地址及端口号作为Flag值提交;(若为多个用;分开)

5.在内存片段中获取主机信息,将后台恶意程序所用的程序名称作为Flag值提交;

6.在内存片段中获取主机信息,将此时的浏览器搜寻的关键词作为Flag值提交。

B-3:页面信息发现:

服务器场景:win20230305(关闭链接)

1.在渗透机中对服务器信息收集,将获取到的服务器网站端口作为Flag值提交;

2.访问服务器网站页面,找到主页面中的Flag值信息,将Flag值提交;

3.访问服务器网站页面,找到主页面中的脚本信息,并将Flag值提交;

4.访问服务器网站页面,找到登录页面信息,将登录成功后的信息作为Flag值提交;

5.访问服务器网站页面,找到转化页面信息,将Flag值提交;

6.访问服务器网站页面,找到对比页面信息,将Flag值提交。

B-4:数字取证调查:

服务器场景:FTPServer20221010(关闭链接)

服务器场景操作系统:未知

FTP用户名:attack817密码:attack817

1.分析attack.pcapng数据包文件,通过分析数据包attack.pcapng找出恶意用户第一次访问HTTP服务的数据包是第几号,将该号数作为Flag值提交;

2.继续查看数据包文件attack.pcapng,分析出恶意用户扫描了哪些端口,将全部的端口号从小到大作为Flag值(形式:端口1,端口2,端口3…,端口n)提交;

3.继续查看数据包文件attack.pcapng分析出恶意用户登录后台所用的密码是什么,将后台密码作为Flag值提交;

4.继续查看数据包文件attack.pcapng分析出恶意用户写入的一句话木马的密码是什么,将一句话密码作为Flag值提交;

5.继续查看数据包文件attack.pcapng分析出恶意用户下载了什么文件,将该文件内容作为Flag值提交。

B-5:网络安全应急响应:

服务器场景:Server2228(开放链接)

用户名:root,密码:p@ssw0rd123

1.找出系统中被植入的后门用户删除掉,并将后门用户的账号作为Flag值提交(多个用户名之间以英文逗号分割,如:admin,root);

2.找出黑客在admin用户家目录中添加的ssh后门,将后门的写入时间作为Flag值(提交的时间格式为:2022-01-12 08:08:18)

3.找出黑客篡改过的环境变量文件并还原,将文件的md5值作为Flag值提交;

4.找出黑客修改了bin目录下的某个文件,将该文件的格式作为Flag值提交;

5.找出黑客植入系统中的挖矿病毒,将矿池的钱包地址作为Flag值

(提交格式为:0xa1d1fadd4fa30987b7fe4f8721b022f4b4ffc9f8)提交。

B-6:Python代码分析:

服务器场景:Server2023111301(开放链接)

用户名:administrator,密码:123456

1.完善Server2023110901桌面上的Flag.py文件,填写该文件当中空缺的Flag1字符串,并将该字符串作为Flag值提交;(Flag.py在Python代码分析文件夹中)

2.继续完善Flag.py文件,填写该文件当中空缺的Flag2字符串,并将该字符串作为Flag值提交;

3.继续完善Flag.py文件,填写该文件当中空缺的Flag3字符串,并将该字符串作为Flag值提交;

4.继续完善Flag.py文件,填写该文件当中空缺的Flag4字符串,并将该字符串作为Flag值提交;

5.将完善好的脚本文件在Kali上执行,将执行成功后的回显内容作为Flag值提交。

B-7:逆向分析:

服务器场景:Server2023111301(开放链接)

用户名:administrator,密码:123456

1.在 JavaScript 语言中,将给定的长字符串转换为一个数组的方法,将该方法应用于逆向解码操作(可执行文件位于Server2023111301桌面逆向分析文件夹中),所得的结果进行Base64运算,将过程中使用的方法作为Flag值提交(例如:array.splice());

2.写出在字符串中匹配连续的四个字符,且每两个字符之间用空格分隔的正则匹配表达式,将该正则表达式应用于逆向解码操作,所得的结果进行Base64运算,将过程中使用的方法作为Flag值提交(例如:array.splice());

3.使用 JavaScript 中的方法,将迭代器中的每个匹配项取出第一个字符,也就是每个四字符组的第一个字符。将该方法应用于逆向解码操作,所得的结果进行Base64运算,将过程中使用的方法作为Flag值提交(例如:array.splice());

4.使用 JavaScript 中的方法,对上一个步骤中得到的结果的字符进行操作,将它们用空格分隔、反转顺序,然后再连接起来。所得的结果进行Base64运算,将过程中使用的方法作为Flag值提交(例如:array.splice());

5.使用 JavaScript 中的方法,将倒序排列后的字符解释为十六进制数字,然后将其右移2位。所得的结果进行Base64运算,将过程中使用的方法作为Flag值提交(例如:array.splice());

6.将上一步处理后的数字转换为相应的Unicode字符。并将所有转换后的Unicode字符连接成一个字符串。所得的结果进行Base64运算,将运算后得到的结果作为Flag值提交。

模块C CTF夺旗-攻击(本模块200分)

一、项目和任务描述:

假定你是某企业的网络安全渗透测试工程师,负责企业某些服务器的安全防护,为了更好的寻找企业网络中可能存在的各种问题和漏洞。你尝试利用各种攻击手段,攻击特定靶机,以便了解最新的攻击手段和技术,了解网络黑客的心态,从而改善您的防御策略。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录答题平台。

二、操作系统环境说明:

客户机操作系统:Windows 10/Windows7

靶机服务器操作系统:Linux/Windows

三、漏洞情况说明:

1.服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.靶机服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.靶机服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.靶机服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、注意事项:

1.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

2.flag值为每台靶机服务器的唯一性标识,每台靶机服务器仅有1个;

3.在登录自动评分系统后,提交靶机服务器的flag值,同时需要指定靶机服务器的IP地址;

4.赛场根据难度不同设有不同基础分值的靶机,对于每个靶机服务器,前三个获得flag值的参赛队在基础分上进行加分,本阶段每个队伍的总分均计入阶段得分;

5.本环节不予补时。

模块D CTF夺旗-防御(本模块200分)

一、项目和任务描述:

假定各位选手是某安全企业的网络安全工程师,负责若干服务器的渗透测试与安全防护,这些服务器可能存在着各种问题和漏洞。你需要尽快对这些服务器进行渗透测试与安全防护。每个参赛队拥有专属的堡垒机服务器,其他队不能访问。参赛选手通过扫描、渗透测试等手段检测自己堡垒服务器中存在的安全缺陷,进行针对性加固,从而提升系统的安全防御性能。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录需要加固的堡垒服务器。

二、操作系统环境说明:

客户机操作系统:Windows 10/Windows7

堡垒服务器操作系统:Linux/Windows

三、漏洞情况说明:

1.堡垒服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.堡垒服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.堡垒服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.堡垒服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、注意事项:

1.每位选手需要对加固点和加固过程截图,并自行制作系统防御实施报告,最终评分以实施报告为准;

2.系统加固时需要保证堡垒服务器对外提供服务的可用性;

3.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

4.本环节不予补时。

二、说明:

1.所有截图要求截图界面、字体清晰;

2.文件名命名及保存:网络安全模块D-XX(XX为工位号),PDF格式保存;

3.文件保存到U盘提交。

相关文章:

2024年第十六届山东省职业院校技能大赛中职组 “网络安全”赛项竞赛正式卷任务书

2024年第十六届山东省职业院校技能大赛中职组 “网络安全”赛项竞赛正式卷任务书 2024年第十六届山东省职业院校技能大赛中职组 “网络安全”赛项竞赛正式卷A模块基础设施设置/安全加固(200分)A-1:登录安全加固(Windows, Linux&am…...

Python编程基础

Python是一种简单易学的编程语言,广泛应用于Web开发、数据分析、人工智能等领域。无论您是初学者还是有一定编程经验的人士,都可以从Python的基础知识开始建立自己的编程技能。 目录 理论Python语言的发展程序设计语言的分类静态语言与脚本语言的区别 代…...

python类和对象

1.使用对象组织数据 class Student:nameNone #记录名字 stu1Student() #创建对象 stu1.name"abc" #为对象属性赋值2.类的定义和使用 2.1成员方法的定义语法 传参的时候self是透明的,不用管 class Stu:nameNonedef sayHi(self):print(f"你好&#x…...

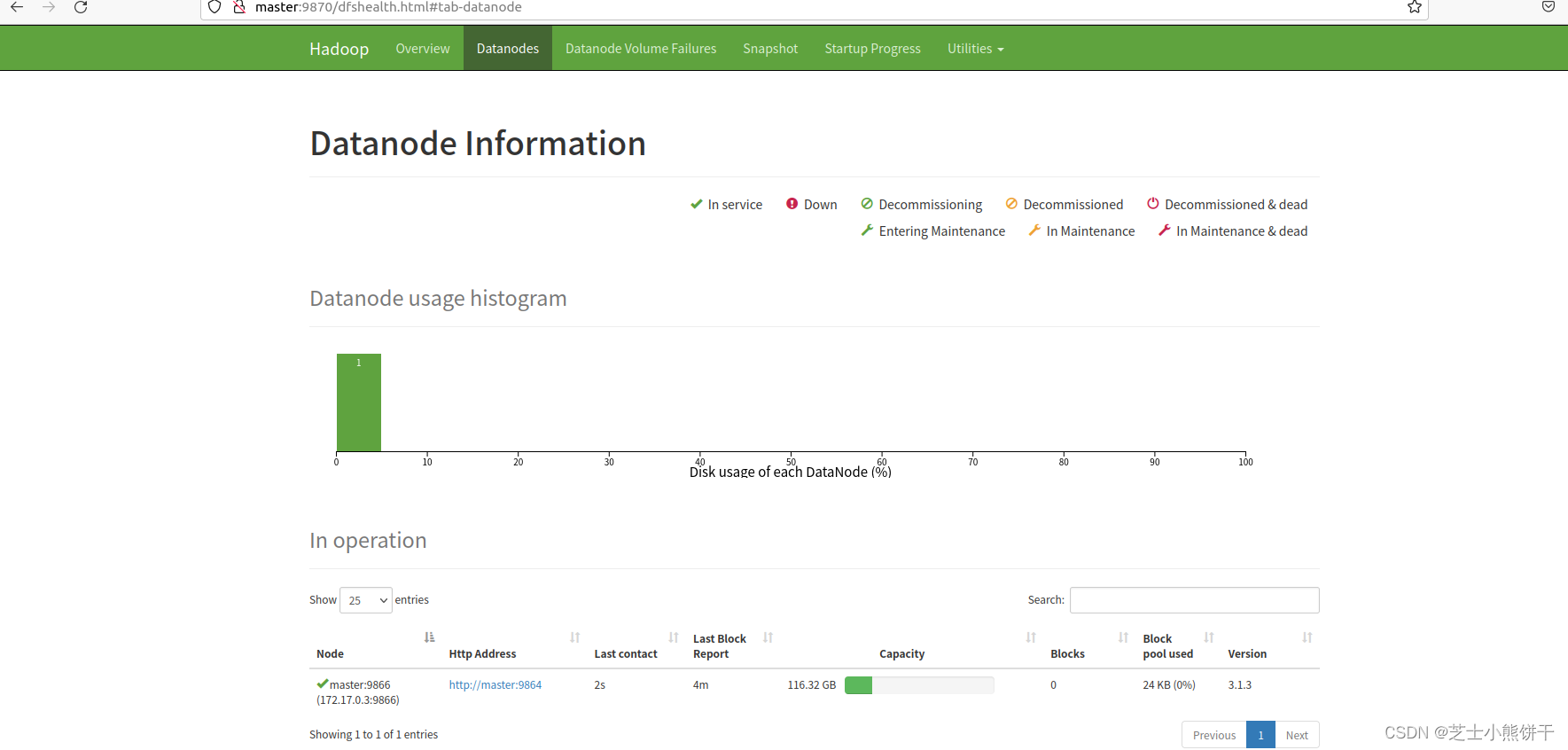

ubuntu操作系统中docker下Hadoop分布式前置环境配置实验

版本: centos7 hadoop 3.1.3 java JDK:1.8 集群规划: masterslave1slave2HDFS NameNode DataNode DataNode SecondryNameNode DataNode YARNNodeManager ResourceManage NodeManager NodeManager 1.docker容器: 把普通用户加入到docker组&am…...

【Linux学习笔记】protobuf 基本数据编码

https://zhuanlan.zhihu.com/p/557457644https://zhuanlan.zhihu.com/p/557457644 [新文导读] 从Base64到Protobuf,详解Protobuf的数据编码原理本篇将从Base64再到Base128编码,带你一起从底层来理解Protobuf的数据编码原理。本文结构总体与 Protobuf 官…...

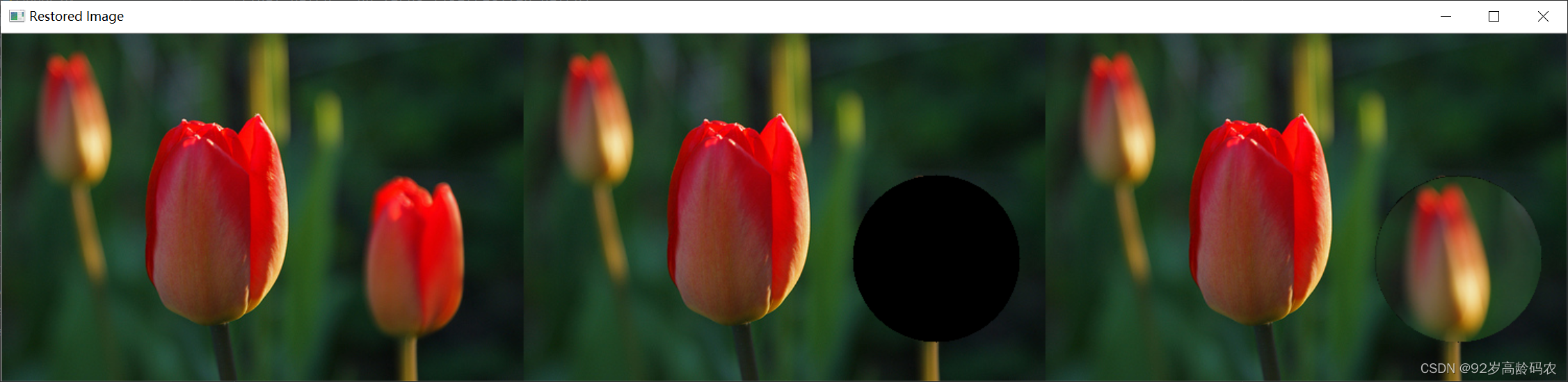

OpenCV快速入门:图像分析——图像分割和图像修复

文章目录 前言一、图像分割1.1 漫水填充法1.1.1 漫水填充法原理1.1.2 漫水填充法实现步骤1.1.3 代码实现 1.2 分水岭法1.2.1 分水岭法原理1.2.2 分水岭法实现步骤1.2.3 代码实现 1.3 GrabCut法1.3.1 GrabCut法原理1.3.2 GrabCut法实现步骤1.3.3 代码实现 1.4 Mean-Shift法1.4.1…...

BART - 磁共振重建库 linux系统安装 MATLAB 使用

本文主要介绍如何在linux系统中安装伯克利大学的磁共振重建库BART 和在matlab中的配置使用。 安装必要的库 (linux 命令行) $ sudo apt-get install make gcc libfftw3-dev liblapacke-dev libpng-dev libopenblas-dev 下载编译BART 文件 (官网链接:BART Toolbox) 命令行下…...

在linux下在官网的nginxtar包 的安装方式并配置全局变量

在Linux系统中,Nginx是一种流行的Web服务器和反向代理服务器,它可以提供高性能的静态内容服务和动态内容服务。本文将详细介绍如何在Linux系统中安装Nginx,并配置全局变量。 安装Nginx 以下是在Linux系统中安装Nginx的步骤: 1.…...

Java中数据库查询方法MapListProcessor的应用

1.供应链系统的销售合同捉过了两个金额一样的,同一个项目 2.合同号也一样,oaid不一样,但是从OA前台只有一个 3.一个是建云的一个是泛微的 4.做下过滤,如果同一个合同编号,在泛微里面有的,建云的就不获取了 …...

一键换肤功能

使用css3的css变量来实现 示例: 代码: <!DOCTYPE html> <html lang"en"> <head><meta charset"UTF-8"><meta http-equiv"X-UA-Compatible" content"IEedge"><meta name&qu…...

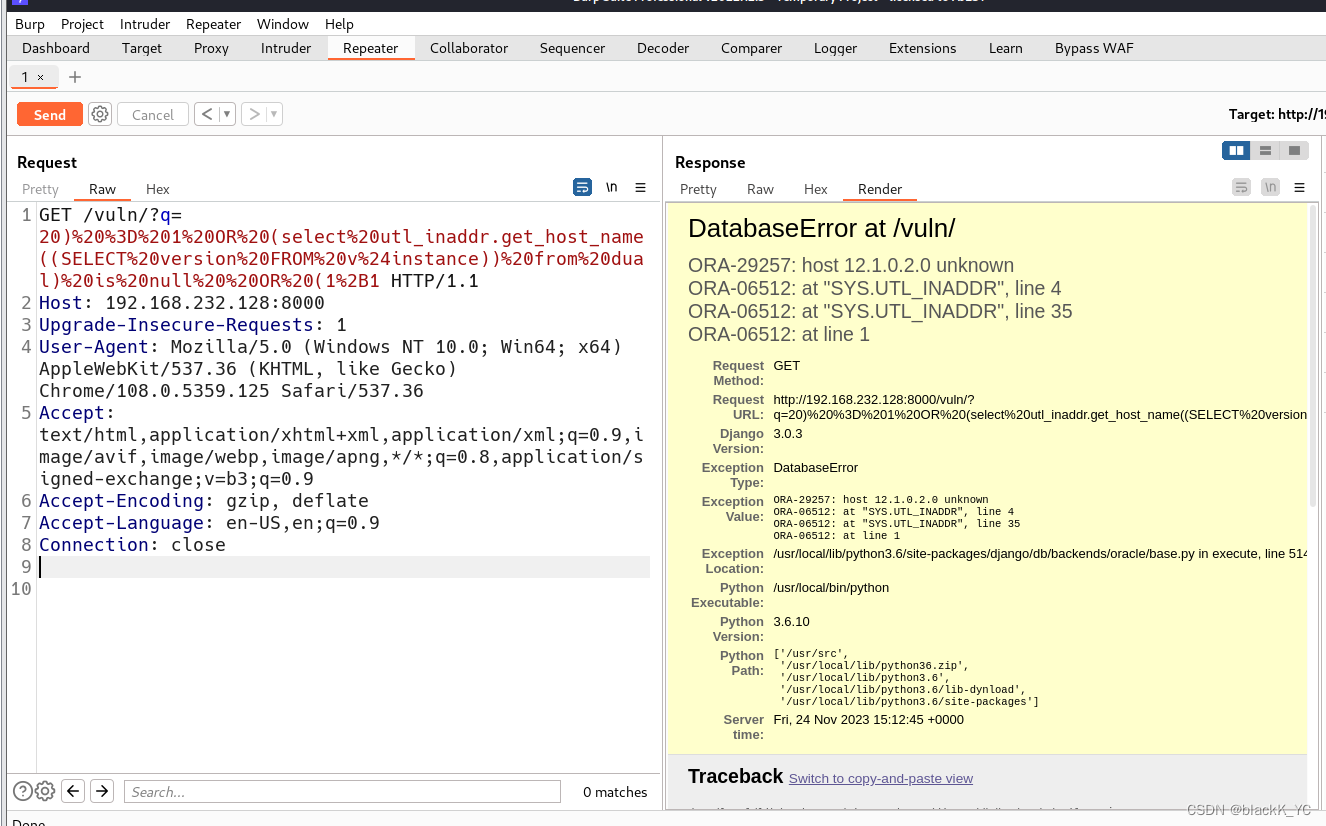

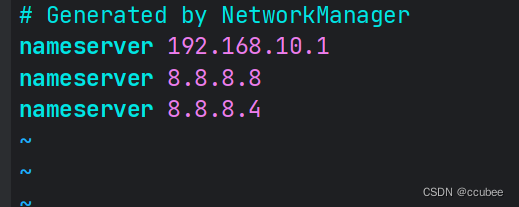

Oracle SQL 注入上的 Django GIS 函数和聚合漏洞 (CVE-2020-9402)

漏洞描述 Django 于2020年3 月4日发布了一个安全更新,修复了 GIS 函数和聚合中的 SQL 注入漏洞。 参考链接: Django security releases issued: 3.0.4, 2.2.11, and 1.11.29 | Weblog | Django 该漏洞要求开发者使用 JSONField/HStoreField;此外&…...

MYSQL 排序和分组怎么做?

文章目录 前言MySQL 排序语法在命令提示符中使用 ORDER BY 子句在PHP脚本中使用 ORDER BY 子句 MySQL 分组GROUP BY 语法实例演示使用 WITH ROLLUP 后言 前言 hello world欢迎来到前端的新世界 😜当前文章系列专栏:Mysql 🐱👓博…...

ESP32 ESP-IDF5.1 在Visual Studio Code中自定义分区表与调整Flash大小

好记心不如烂笔头 使用ESP-IDF开发ESP32的时候,要是同时用到蓝牙和WIFI的话,很多时候会提示Flash不够, 我是照着这样解决的,存档记录 来源 : zaixingxing2539 大佬的 ESP32 ESP-IDF5.0 在VSCODE中自定义分区表 用Visual Studio Code自定义分区表 # ESP-IDF Partition Table…...

【Amazon】通过代理连接的方式导入 AWS EKS集群至KubeSphere主容器平台

文章目录 一、设置主集群方式一:使用 Web 控制台方式二:使用 Kubectl命令 二、在主集群中设置代理服务地址方式一:使用 Web 控制台方式二:使用 Kubectl命令 三、登录控制台验证四、准备成员集群方式一:使用 Web 控制台…...

网络爬虫(Python:Selenium、Scrapy框架;爬虫与反爬虫笔记)

网络爬虫(Python:Selenium、Scrapy框架;爬虫与反爬虫笔记) SeleniumWebDriver 对象提供的相关方法定位元素ActionChains的基本使用selenium显示等待和隐式等待显示等待隐式等待 Scrapy(异步网络爬虫框架)Sc…...

)

一个简易计算器实现(c语言)

该程序使用c语言实现了一个简易的计算器,该计算器具有以下功能: 1、设计功能选择界面,实现菜单选择、数据输入和输出的功能; 2、至少自定义五个子函数分别完成加、减、乘、除以及求模运算功能; 3、考虑代码的健壮性和…...

JVM——垃圾回收算法(垃圾回收算法评价标准,四种垃圾回收算法)

目录 1.垃圾回收算法发展简介2.垃圾回收算法的评价标准1.吞吐量2.最大暂停时间3.堆使用效率 3.垃圾回收算法01-标记清除算法垃圾回收算法-标记清除算法的优缺点 4.垃圾回收算法02-复制算法垃圾回收算法-复制算法的优缺点 5.垃圾回收算法03-标记整理算法标记整理算法的优缺点 6.…...

【虚拟机】在VM中安装 CentOS 7

1.2.创建虚拟机 Centos7是比较常用的一个Linux发行版本,在国内的使用比例还是比较高的。 大家首先要下载一个Centos7的iso文件,我在资料中给大家准备了一个mini的版本,体积不到1G,推荐大家使用: 我们在VMware《主页》…...

Qt 信号与槽简介

Qt是一个跨平台的C应用程序开发框架,它提供了丰富的功能和工具来帮助开发者构建高质量、高性能的GUI应用程序。在Qt中,信号与槽(Signal and Slot)机制是一种用于处理事件的重要特性。 信号(Signal)…...

ruoyi-plus-vue docker 部署

本文以 ruoyi-vue-plus 5.x docker 部署为基础 安装虚拟机 部署文档 安装docker 安装docker 安装docker-compose 配置idea环境 上传 /doicker 文件夹 到服务器;赋值 777权限 chmod -R 777 /docker idea构建 jar 包 利用 idea 构建镜像; 创建基础服务 docker…...

跨生态投屏解决方案:让Windows用户实现多设备无缝连接的开源工具

跨生态投屏解决方案:让Windows用户实现多设备无缝连接的开源工具 【免费下载链接】airplay2-win Airplay2 for windows 项目地址: https://gitcode.com/gh_mirrors/ai/airplay2-win 当你在Windows电脑前想展示iPhone里的精彩视频却束手无策时,当会…...

ThinkPad风扇控制终极指南:TPFanCtrl2让你的笔记本电脑静音又凉爽 [特殊字符]

ThinkPad风扇控制终极指南:TPFanCtrl2让你的笔记本电脑静音又凉爽 🚀 【免费下载链接】TPFanCtrl2 ThinkPad Fan Control 2 (Dual Fan) for Windows 10 and 11 项目地址: https://gitcode.com/gh_mirrors/tp/TPFanCtrl2 还在为ThinkPad风扇噪音烦…...

5个技巧让你网盘直链提取效率提升200%——网盘直链下载助手全攻略

5个技巧让你网盘直链提取效率提升200%——网盘直链下载助手全攻略 【免费下载链接】baiduyun 油猴脚本 - 一个免费开源的网盘下载助手 项目地址: https://gitcode.com/gh_mirrors/ba/baiduyun 在当今数字化时代,网盘已成为我们存储和分享文件的重要工具&…...

终极游戏清理指南:用SteamCleaner快速释放硬盘空间的完整教程

终极游戏清理指南:用SteamCleaner快速释放硬盘空间的完整教程 【免费下载链接】SteamCleaner :us: A PC utility for restoring disk space from various game clients like Origin, Steam, Uplay, Battle.net, GoG and Nexon :us: 项目地址: https://gitcode.com…...

SpringBoot+Vue 学生评奖评优管理系统管理平台源码【适合毕设/课设/学习】Java+MySQL

摘要 随着教育信息化的快速发展,学生评奖评优管理作为高校学生工作的重要组成部分,传统的手工操作模式已难以满足高效、公正、透明的需求。学生评奖评优管理系统通过数字化手段实现评奖流程的自动化,能够有效减少人为干预,提高评…...

)

别再只会调PID了!手把手教你用MATLAB/Simulink搞定直流电机双闭环调速(附R2018b模型)

从零构建直流电机双闭环调速系统的MATLAB实战指南 在工业自动化领域,直流电机调速系统一直是控制工程师的必修课。很多工程师虽然掌握了基本的PID控制原理,但在面对更复杂的双闭环系统时,常常陷入调参困境——明明按照教科书设置了参数&#…...

程序员副业变现全指南:从技术到收入

CSDN程序员副业图谱技术文章大纲副业需求分析与市场概况程序员副业的主要动机:收入多元化、技能拓展、兴趣变现当前市场需求:技术咨询、外包开发、在线教育、自媒体等数据支撑:副业收入占比、热门领域统计(如AI、Web3、小程序&…...

云边协同 智启未来 | 阿里云 × ZStack 云边一体解决方案正式落地

随着数字化转型的不断深入,企业对于云计算的需求已从"集中上云"逐步演进为"云边协同"。在智慧城市、工业互联网、智慧交通、能源电力等行业场景中,数据的实时处理、低延迟响应以及本地化合规需求日益迫切。单一的中心化云架构已难以…...

WarcraftHelper终极指南:快速解决魔兽争霸III 5大兼容性问题

WarcraftHelper终极指南:快速解决魔兽争霸III 5大兼容性问题 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper 还在为经典魔兽争霸III在新系…...

OBS-Multi-RTMP:多平台直播高效同步解决方案

OBS-Multi-RTMP:多平台直播高效同步解决方案 【免费下载链接】obs-multi-rtmp OBS複数サイト同時配信プラグイン 项目地址: https://gitcode.com/gh_mirrors/ob/obs-multi-rtmp OBS-Multi-RTMP作为一款专注于多平台直播同步的开源插件,能够帮助直…...