Flutter应用程序的加固原理

在移动应用开发中,Flutter已经成为一种非常流行的技术选项,可以同时在Android和iOS平台上构建高性能、高质量的移动应用程序。但是,由于其跨平台特性,Flutter应用程序也面临着一些安全风险,例如反编译、代码泄露、数据泄露等问题。为了保护Flutter应用程序的安全性,开发者需要进行加固,提供更加安全的应用程序给用户使用。

引言

Flutter作为一种新兴的移动应用程序开发技术,其应用越来越广泛,对于保障移动应用的安全性至关重要。针对Flutter应用程序的安全问题,本文介绍了Flutter应用程序的加固原理,包括代码混淆、资源加密、安全存储、防止动态调试和Hook、漏洞修复等方面的技术和方法。通过学习本文,开发者可以更好地保护Flutter应用程序的安全性,提供更加安全的应用程序给用户使用。

正文

1. 代码混淆

Flutter应用程序的核心代码是用Dart编写的,并且在构建过程中会被转化为机器码。为了防止反编译和代码泄露,开发者可以使用代码混淆工具对代码进行加密。代码混淆通过改变代码结构、篡改命名奖、方法和变量的名称,以及添加无用的代码和控制流程混淆等方式来使得代码难以理解和分析,从而提高反编译的难度。

以下是一段示例代码:

dartCopy Code

class Person { String name; int age; void sayHello() { print("Hello, my name is $name, I'm $age years old."); } } void main() { Person p = Person(); p.name = "Tom"; p.age = 18; p.sayHello(); }通过代码混淆,上面的代码可能会被转化为如下所示的混淆代码:

dartCopy Code

可以发现,代码混淆后的代码难以理解和分析,从而提高了反编译的难度。

2. 资源加密

Flutter应用程序的资源文件包括图片、音视频等,这些文件是开放的,容易被恶意攻击者获取和利用。为了保护这些资源文件,开发者可以使用资源加密技术对文件进行加密,并在运行时动态解密使用。资源加密可以使用对称或非对称加密算法,通过密钥对文件进行加密和解密,以保护文件的完整性和机密性。

以下是一段示例代码:

dartCopy Code

3. 安全存储

Flutter应用程序可能需要存储用户的敏感数据,例如用户的个人信息、账号密码等。为了保护这些敏感数据的安全性,开发者可以使用安全存储技术对数据进行加密和存储。安全存储可以使用加密算法对数据进行加密,并将加密后的数据存储在本地存储或云端,以防止数据泄露和被恶意攻击者获取。

以下是一段示例代码:

import 'dart:convert';

import 'package:crypto/crypto.dart';String key = "1234567890";

String plaintext = "Hello, world!";

String ciphertext = "";void main() {// 对称加密var bytes = utf8.encode(key);var digest = sha256.convert(bytes);String encrypted = AesCrypt.encrypt(plaintext, digest.toString());print("encrypted: $encrypted");// 对称解密String decrypted = AesCrypt.decrypt(encrypted, digest.toString());print("decrypted: $decrypted");

}

dartCopy Code

import 'dart:convert'; import 'package:crypto/crypto.dart'; String key = "1234567890"; String plaintext = "Hello, world!"; String ciphertext = ""; void main() { // 加密 var bytes = utf8.encode(key); var digest = sha256.convert(bytes); ciphertext = AesCrypt.encrypt(plaintext, digest.toString()); print("ciphertext: $ciphertext"); // 存储 SharedPreferences prefs = await SharedPreferences.getInstance(); await prefs.setString("data", ciphertext); // 解密 String data = prefs.getString("data"); String decrypted = AesCrypt.decrypt(data, digest.toString()); print("decrypted: $decrypted"); }在上述案例中,使用AES对称加密算法对敏感数据进行了加密,并输出了加密后的结果。

我们加密的时候可以使用ipaguard工具进行加密处理,Ipa Guard是一款功能强大的ipa混淆工具,不需要ios app源码,直接对ipa文件进行混淆加密。可对IOS ipa 文件的代码,代码库,资源文件等进行混淆保护。 可以根据设置对函数名、变量名、类名等关键代码进行重命名和混淆处理,降低代码的可读性,增加ipa破解反编译难度。可以对图片,资源,配置等进行修改名称,修改md5。只要是ipa都可以,不限制OC,Swift,Flutter,React Native,H5类app。

4. 防止动态调试和Hook

在运行时,Flutter应用程序可能会被反编译、调试甚至被攻击者进行Hook操作,修改应用程序的行为。为了防止这些攻击,开发者可以使用动态调试和Hook检测技术进行防御。在应用程序中集成代码检测库,可以检测运行时的调试和Hook操作,并采取相应的防御措施,例如直接退出应用程序或者修改应用程序的行为。

以下是一段示例代码:

dartCopy Code

import 'package:flutter/foundation.dart'; import 'package:flutter/services.dart'; void main() { // 检测调试 if (kDebugMode) { SystemChannels.platform.invokeMethod('SystemNavigator.pop'); } // 检测Hook final isHooked = await FlutterNativeDetector.detectHook(); if (isHooked) { SystemChannels.platform.invokeMethod('SystemNavigator.pop'); } }5. 漏洞修复

Flutter应用程序的安全性还与所使用的框架和库有关,这些框架和库可能存在安全漏洞,被攻击者利用来进行攻击。为了防止这种攻击,开发者需要及时更新使用的框架和库,并修复其中的漏洞。在应用程序中使用最新版本的框架和库,可以大幅度降低应用程序被攻击的风险。

总结

Flutter应用程序的加固原理主要包括代码混淆、资源加密、安全存储、防止动态调试和Hook、漏洞修复等方面。通过应用这些原理和技术,开发者可以提高Flutter应用程序的安全性,保护用户的敏感数据和应用程序的完整性,提供更加安全的应用程序给用户使用。

参考资料

-

Flutter官方网站:Flutter - Build apps for any screen

-

ipaguard:ipaguard

-

flutter_secure_storage插件文档:flutter_secure_storage | Flutter Package

希望本篇博客对理解Flutter加固原理有所帮助。如果有任何问题或疑问,请随时提出。

相关文章:

Flutter应用程序的加固原理

在移动应用开发中,Flutter已经成为一种非常流行的技术选项,可以同时在Android和iOS平台上构建高性能、高质量的移动应用程序。但是,由于其跨平台特性,Flutter应用程序也面临着一些安全风险,例如反编译、代码泄露、数据…...

Centos7部署NFS

搭建NFS存储服务器--基于CentOS7系统 - jianmuzi - 博客园 在CentOS中搭建NFS - 陌上荼靡 - 博客园 NFS简介 NFS 是 Network FileSystem 的缩写,顾名思义就是网络文件存储系统,它最早是由 Sun 公司发展出来的,也是 FreeBSD 支持的文件系统…...

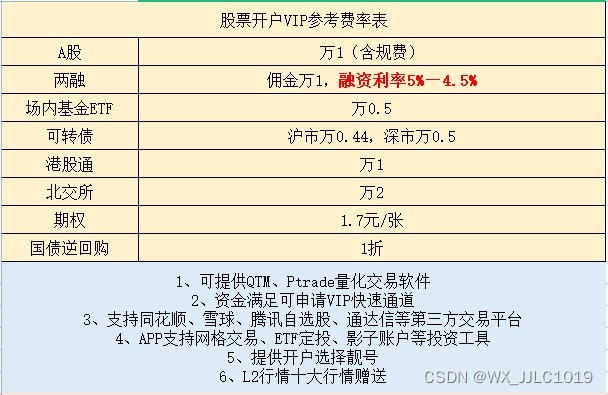

我已经开了一个融资融券的账户了,还可以再在别的券商开两融(信用账户)吗?

融资融券交易又称“证券信用交易”或保证金交易,是指投资者向具有融资融券业务资格的证券公司提供担保物,借入资金买入证券(融资交易)或借入证券并卖出(融券交易)的行为。 简单说就是融资做多,…...

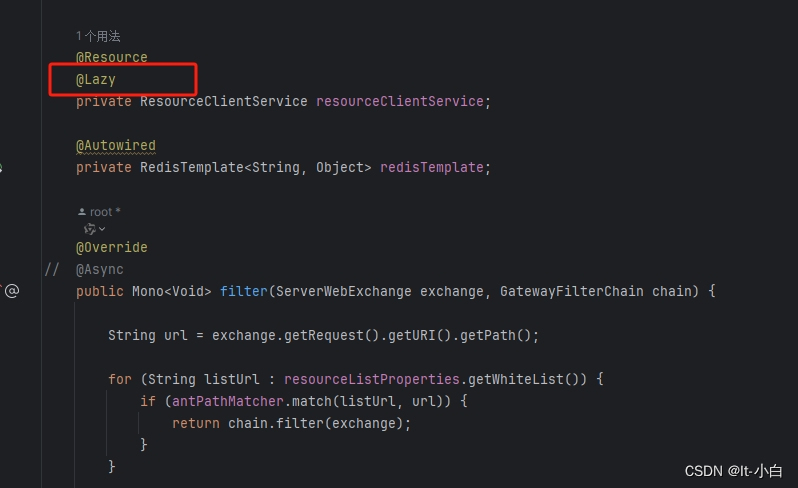

Spring Cloud 版本升级记:OpenFeignClient与Gateway的爱恨交织

Spring Cloud 版本升级记:OpenFeignClient与Gateway的爱恨交织 近日,在负责的项目中,我对 Spring Boot、Spring Cloud 以及 Spring Cloud Alibaba 进行了版本升级。原以为会一切顺利,没想到却遭遇了 Spring Cloud Gateway 无法正…...

)

华为OD机试 - 最多购买宝石数目(Java JS Python C)

题目描述 橱窗里有一排宝石,不同的宝石对应不同的价格,宝石的价格标记为 gems[i] 0 ≤ i < nn = gems.length宝石可同时出售0个或多个,如果同时出售多个,则要求出售的宝石编号连续; 例如客户最大购买宝石个数为m,购买的宝石编号必须为:gems[i],gems[i+1],...,ge…...

【LeetCode】挑战100天 Day17(热题+面试经典150题)

【LeetCode】挑战100天 Day17(热题面试经典150题) 一、LeetCode介绍二、LeetCode 热题 HOT 100-192.1 题目2.2 题解 三、面试经典 150 题-193.1 题目3.2 题解 一、LeetCode介绍 LeetCode是一个在线编程网站,提供各种算法和数据结构的题目&…...

正则表达式的基本语法

1.正则表达式基本语法 两个特殊的符号^和$。他们的作用是分别指出一个字符串的开始和结束。例子如下: "^The":表示所有以"The"开始的字符串("There","The cat"等)࿱…...

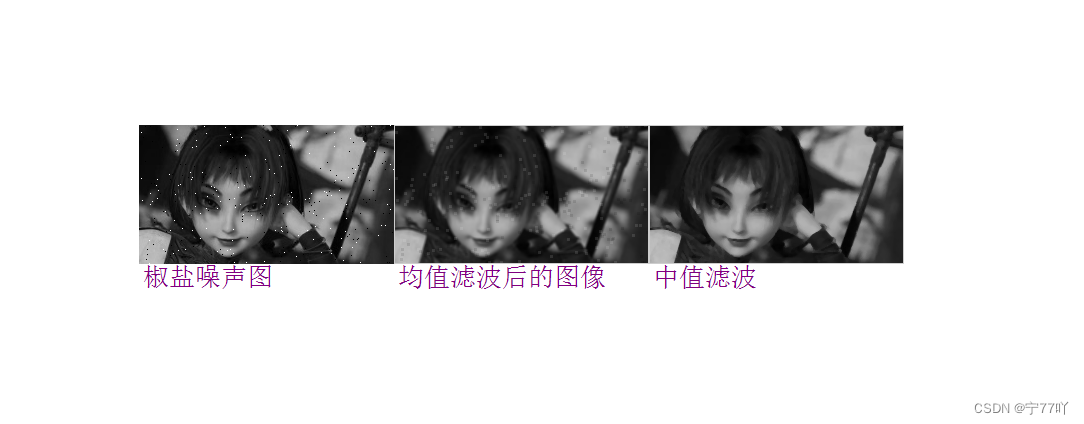

使用visual Studio MFC 平台实现对灰度图添加椒盐噪声,并进行均值滤波与中值滤波

平滑处理–滤波 本文使用visual Studio MFC 平台实现对灰度图添加椒盐噪声,并进行均值滤波与中值滤波 关于其他MFC单文档工程可参考 01-Visual Studio 使用MFC 单文档工程绘制单一颜色直线和绘制渐变颜色的直线 02-visual Studio MFC 绘制单一颜色三角形、渐变颜色边…...

Django HMAC 请求签名校验与 Vue.js 实现安全通信

概要 在 Web 应用的开发过程中,确保数据传输的安全性和完整性是一个不容忽视的问题。使用 HMAC(Hash-based Message Authentication Code)算法对请求内容进行签名校验,是一种常见且有效的安全策略。本文将详细介绍如何在 Django …...

深度学习之循环神经网络

视频链接:6 循环神经网络_哔哩哔哩_bilibili 给神经网络增加记忆能力 对全连接层而言,输入输出的维数固定,因此无法处理序列信息 对卷积层而言,因为卷积核的参数是共享的,所以卷积操作与序列的长度无关。但是因为卷积…...

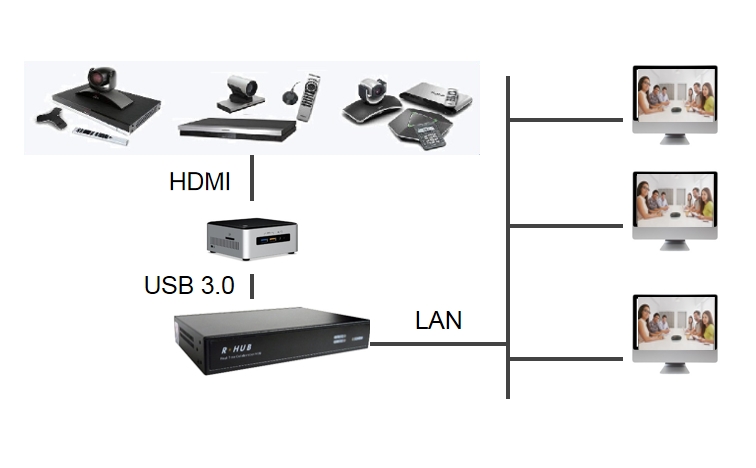

与原有视频会议系统对接

要实现与原有视频会议系统对接,需要确保通信协议的一致性。连通宝视频会议系统可与第三方视频会议系统对接。实现与第三方会议系统对接还可以使用会议室连接器,可以确保不同系统之间的数据传输和交互。 具体对接流程可能因不同品牌和类型的视频会议系统而…...

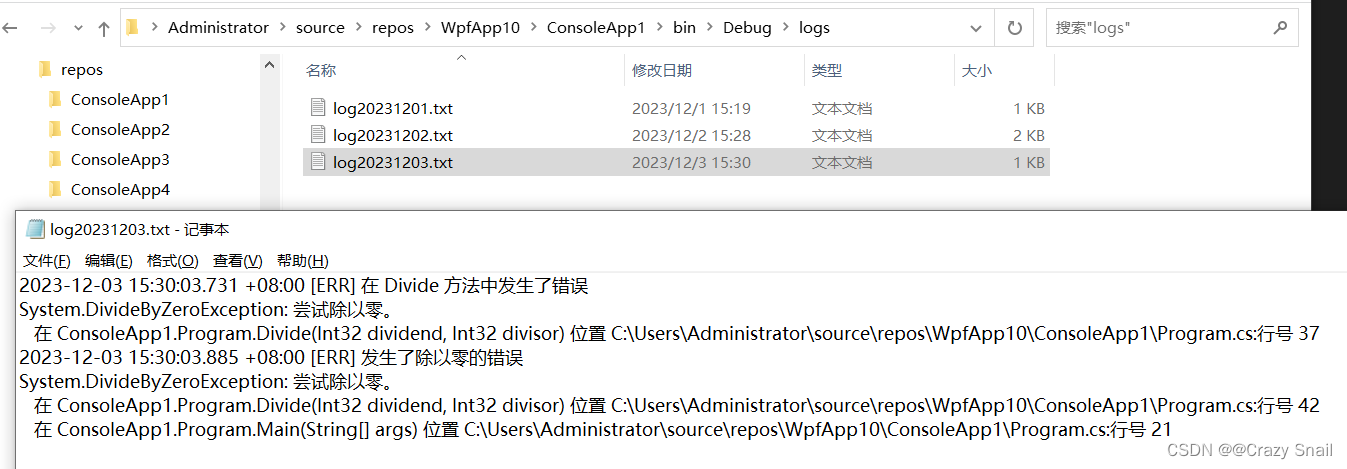

C# Serilog--可记录异常完整路径

1.Serilog安装 2.控制台代码 --设置日志记录器的最小级别为 Debug,即只记录 Debug 级别及以上的日志信息 --.WriteTo.File("logs\\log.txt", rollingInterval: RollingInterval.Day):将日志信息写入到指定路径的文件中(这里的路径…...

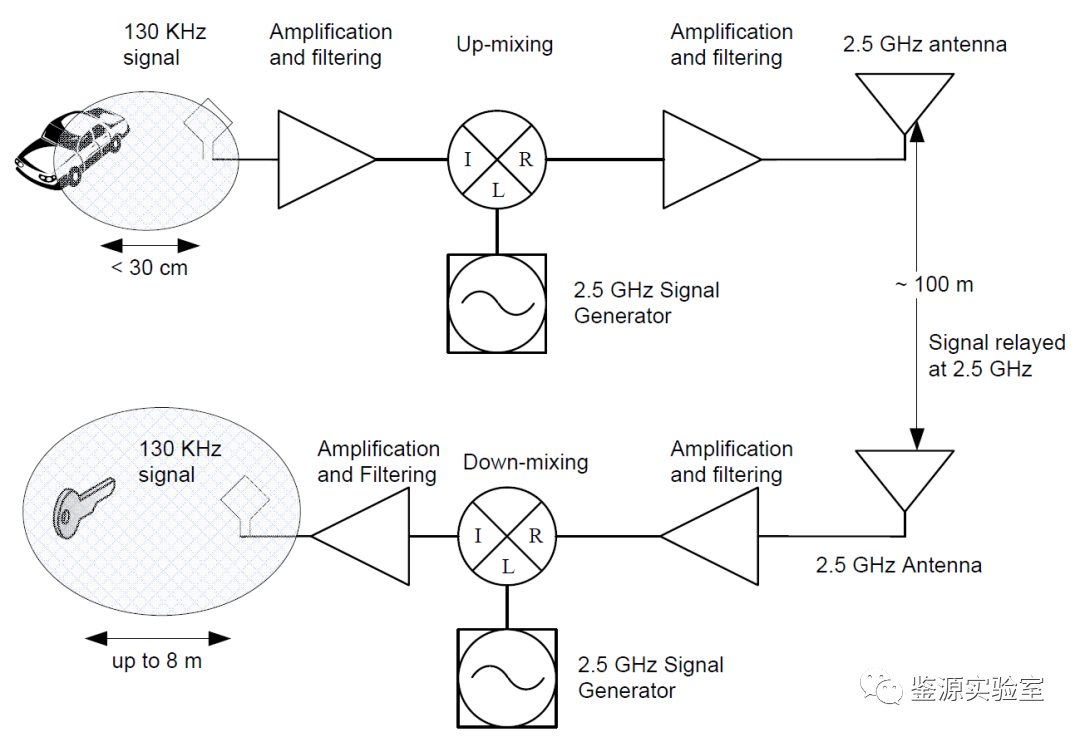

鉴源实验室 | 汽车网络安全攻击实例解析(三)

作者 | 张璇 上海控安可信软件创新研究院工控网络安全组 来源 | 鉴源实验室 社群 | 添加微信号“TICPShanghai”加入“上海控安51fusa安全社区” 引言:随着现代汽车技术的迅速发展,车辆的进入和启动方式经历了显著的演变。传统的物理钥匙逐渐被无钥匙进…...

php 中生成订单号

字母日期。。。。。。。 function setOrderNo($year 2011) {$yCode array(A, B, C, D, E, F, G, H, I, J, K, L, M, N, O, P, Q, R, S, T, U, V, W, X, Y, Z);$orderSn $yCode[intval(date(Y)) - $year] . strtoupper(dechex(date(m))) . date(d) . substr(time(), -5) . s…...

Jmeter工具+ant+jenkins实现持续集成

jmeterantjenkins持续集成 一、下载并配置jmeter 首先下载jmeter工具,并配置好环境变量;参考: jmeter默认保存的是.jtl格式的文件,要设置一下bin/jmeter.properties,文件内容,保存jmeter.save.saveservice.output_f…...

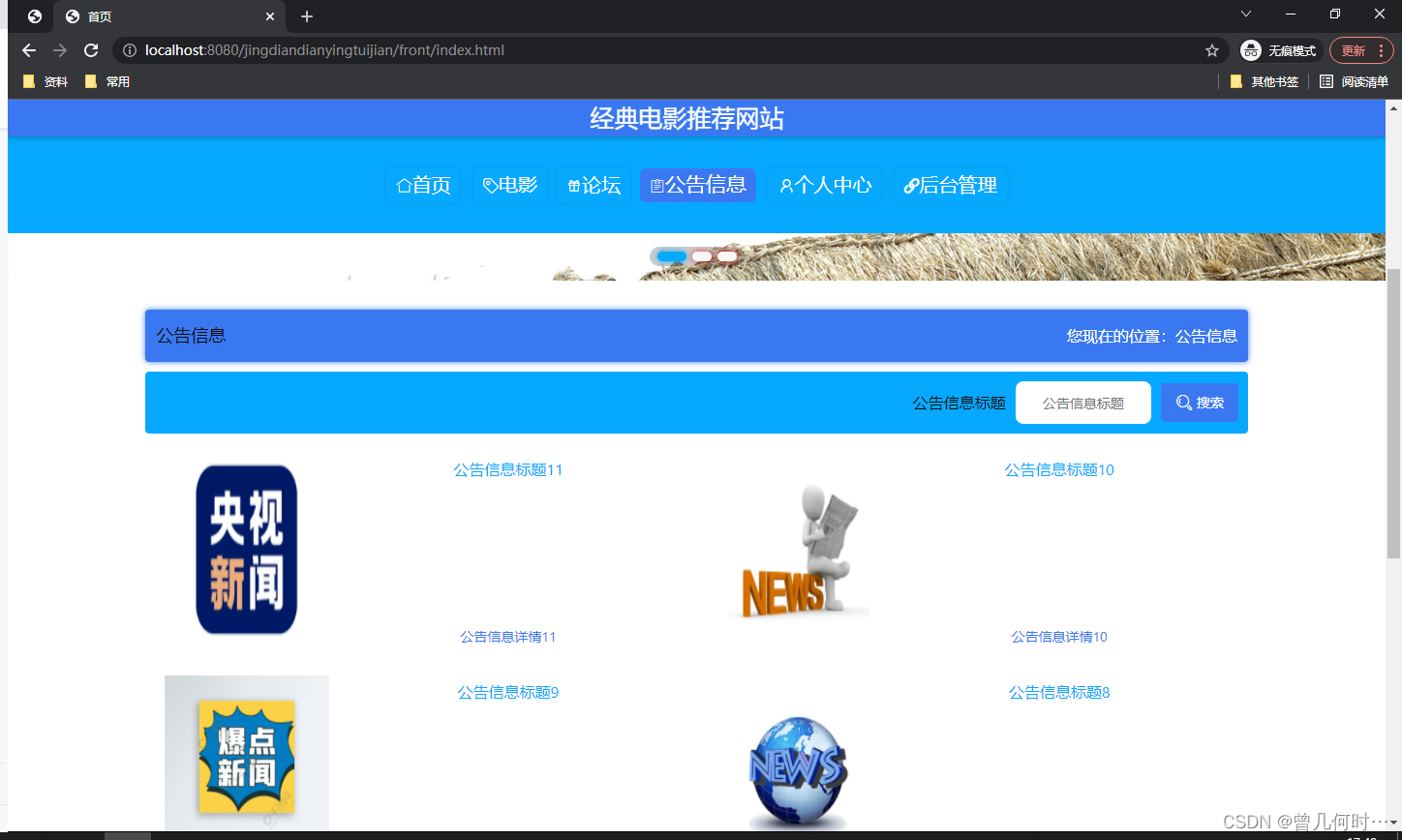

基于SSM的经典电影推荐网站设计与实现

末尾获取源码 开发语言:Java Java开发工具:JDK1.8 后端框架:SSM 前端:Vue 数据库:MySQL5.7和Navicat管理工具结合 服务器:Tomcat8.5 开发软件:IDEA / Eclipse 是否Maven项目:是 目录…...

JavaScript中使用JSON的基本操作示例

简介 JSON(JavaScript Object Notation)是一种数据交换格式,也是JavaScript中处理数据的常见方式之一。JSON是一种轻量级的数据交换格式,易于阅读和编写,同时也易于解析和生成。在JavaScript中,可以使用内…...

上拉、下拉电阻的作用

上拉、下拉电阻的作用 (1)一般作为单键触发使用,如果芯片本身没有内接电阻,为了使单键维持在不被触发的状态或触发后回到原状态,必须在芯片外部接一个电阻,即保持芯片引脚高电平(或低电平)输入,这样单击按键…...

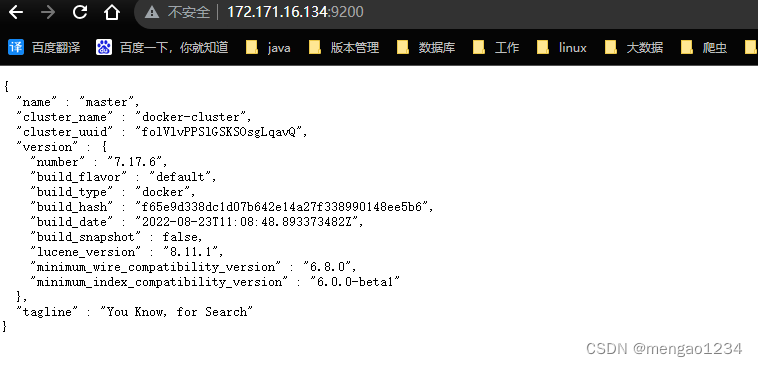

docker部署elasticsearch+kibana+head

前言 最近,项目需要使用elasticsearch,所以就想快速安装一个使用,最开始是docker安装了7.10.1版本。 后面计划使用Java开发,发现有 RestHighLevelClient 和 Elasticsearch Java API Client两种客户端连接方式。 然后网上查阅了一…...

Linux:vim的简单使用

个人主页 : 个人主页 个人专栏 : 《数据结构》 《C语言》《C》《Linux》 文章目录 前言一、vim的基本概念二、vim的基本操作三、vim正常模式命令集四、vim底行模式命令集五、.xxx.swp的解决总结 前言 本文是对Linux中vim使用的总结 一、vim的基本概念 …...

2026年同步网盘哪个好?10款支持本地文件夹自动同步与实时备份工具盘点

在 2026 年,数据即资产。传统“手动上传”已难以满足高频办公:文件一多就容易漏传、版本混乱、协作效率下降。本地文件夹自动同步(落盘即上云)正在成为衡量网盘生产力的核心指标——既能防止硬盘故障导致的数据丢失,也…...

AudioSwitch:一键管理Windows音频设备,告别繁琐系统设置

AudioSwitch:一键管理Windows音频设备,告别繁琐系统设置 【免费下载链接】AudioSwitch Switch between default audio input or output change volume 项目地址: https://gitcode.com/gh_mirrors/au/AudioSwitch 音频设备切换是Windows用户经常遇…...

)

MT7628串口透传实战:手把手教你用ser2net把串口数据转发到TCP(含OpenWrt固件编译)

MT7628串口透传实战:从零构建网络化串口通信系统 在物联网和嵌入式开发领域,串口通信是最基础也是最常用的数据传输方式之一。MT7628作为一款广泛应用于路由器、智能家居设备的SoC芯片,其串口功能常被用于设备调试、传感器数据采集等场景。但…...

抖音批量下载器终极指南:5步实现无水印视频高效下载

抖音批量下载器终极指南:5步实现无水印视频高效下载 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback support…...

外泌体检测推荐公司

外泌体检测推荐公司 核心优势:外泌体领域一站式技术龙头,搭建从外泌体提取、鉴定到分子检测的完整技术体系,可提供包括样本处理、分离纯化、表征分析、核酸 / 蛋白标志物检测等全链条科研服务,实验体系成熟、整合度高、交付顺畅。…...

)

编译原理|FIRST、FOLLOW、SELECT集超详细解读(含例题)

编译原理|FIRST、FOLLOW、SELECT集超详细解读(含例题)在编译原理的自顶向下语法分析中,FIRST、FOLLOW、SELECT三个集合是核心基石——它们是构造LL(1)分析表、判断文法是否为LL(1)文法的关键。很多同学刚开始接触时会被抽象的定义…...

)

【ElevenLabs方言语音工程实战】:山东话TTS落地全流程(含音色克隆、韵律校准、鲁南/胶东口音适配)

更多请点击: https://intelliparadigm.com 第一章:ElevenLabs山东话语音工程全景概览 ElevenLabs 作为全球领先的AI语音合成平台,原生支持英语、西班牙语、法语等数十种主流语言,但对中文方言(如山东话)暂…...

从零到通:在华为eNSP模拟器上玩转Telnet+AAA,一篇搞定远程管理核心交换机

从零到通:在华为eNSP模拟器上玩转TelnetAAA,一篇搞定远程管理核心交换机 刚接触华为网络设备的朋友们,是否曾被密密麻麻的命令行界面吓到?其实只要掌握几个核心配置,就能像专业网管一样优雅地远程管理交换机。今天我们…...

别再只会点灯了!用ESP8266+Blinker做个远程浇花器,附完整代码和手机App配置

从远程点灯到智能浇花:用ESP8266Blinker打造阳台植物管家 清晨的阳光透过窗帘洒进来,你躺在床上用手机轻轻一点,阳台上的花草便开始了自动灌溉——这不是科幻电影的场景,而是每个物联网爱好者都能实现的智能生活小确幸。对于已经…...

OpCore-Simplify:智能化OpenCore EFI配置生成引擎的革命性解决方案

OpCore-Simplify:智能化OpenCore EFI配置生成引擎的革命性解决方案 【免费下载链接】OpCore-Simplify A tool designed to simplify the creation of OpenCore EFI 项目地址: https://gitcode.com/GitHub_Trending/op/OpCore-Simplify 在开源系统定制领域&am…...