Python,非二进制的霍夫曼编码

一般来说,霍夫曼编码是二进制的,但是非二进制的也可以。本文中,通过修改N,可以得到任意进制的霍夫曼编码。

非二进制编码的作用:例如,设计九键输入法,希望根据拼音的概率来编码,常用的拼音分配较短的编码。这时,需要使用九进制霍夫曼编码,N=9。

代码如下:

a1=[[63,[['澳门','']]],[5000,[['广西','']]],[100,[['香港','']]],[76,[['澳门','']]]

]data='''广东 11346

山东 10047

河南 9605

四川 8341

江苏 8051

河北 7556

湖南 6899

安徽 6324

湖北 5917

浙江 5737

广西 4926

云南 4830

江西 4648

辽宁 4359

福建 3941

陕西 3864

黑龙江 3773

山西 3718

贵州 3600

重庆 3102

吉林 2704

甘肃 2637

内蒙古 2491

新疆 2487

上海 2424

台湾 2359

北京 2154

天津 1560

海南 934

香港 745

宁夏 688

青海 603

西藏 335

澳门 63

'''#用正则表达式获取数据

#a[i][0]是概率,a[i][1]是个数组,记录着符号和编码的关系

import re

ret=re.findall(r'(.+)\t(.+)',data)

a=[]

for x in ret:a.append([int(x[1]),[[x[0],'']]])#用N=9表示九进制

N=2

while len(a)>1:#按第一列排序,小的在前面a.sort()for i in range(min(N,len(a))):for x in a[i][1]:x[1]=str(i)+x[1]for i in range(1,min(N,len(a))):a[0][0]+=a[i][0]a[0][1]+=a[i][1]del a[1:min(N,len(a))]#显示结果

for x in a[0][1]:print(x[0],'\t',x[1])

代码解释:

a1是个示例,不参与运算。

data是符号和概率,用制表符和换行符分割。

然后,用正则表达式获取data到a,a的结构要看清。

算法的主体,是先排序,选出概率最小的N项,合并成1项。合并的过程中,概率相加,符号相连。

最后显示结果。

本算法没有创建树状结构,而是通过字符串运算来完成的。

修改N=9,即得到九进制编码结果。

相关文章:

Python,非二进制的霍夫曼编码

一般来说,霍夫曼编码是二进制的,但是非二进制的也可以。本文中,通过修改N,可以得到任意进制的霍夫曼编码。 非二进制编码的作用:例如,设计九键输入法,希望根据拼音的概率来编码,常用…...

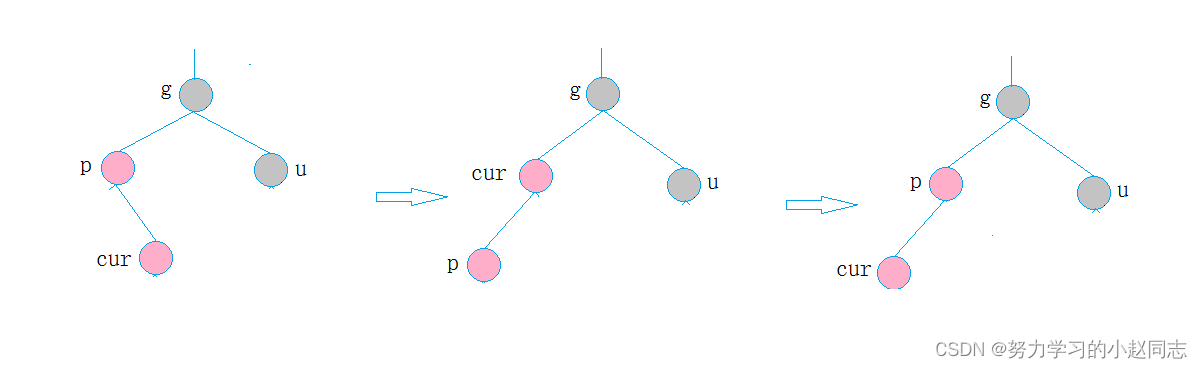

详解—[C++数据结构]—红黑树

目录 一、红黑树的概念 编辑二、红黑树的性质 三、红黑树节点的定义 四、红黑树结构 五、红黑树的插入操作 5.1. 按照二叉搜索的树规则插入新节点 5.2、检测新节点插入后,红黑树的性质是否造到破坏 情况一: cur为红,p为红,g为黑&…...

甘草书店记:6# 2023年10月31日 星期二 「梦想从来不是一夜之间实现的」

甘草书店 今天收到甘草书店第二版装修设计平面图,与理想空间越来越近。 于我而言,每一次世俗意义上所谓的成功都不如文艺作品中表现的那样让人欢腾雀跃。当你用尽120分努力,达到了冲刺满分的实力时,得个优秀的成绩也并不意外。 …...

基于Java SSM车辆租赁管理系统

现代生活方式下,人们经常需要租赁车辆,比如婚庆、自驾游等,车辆租赁公司应运而生,车辆租赁管理系统就是借助计算机对车辆租赁情况进行全面管理。系统的主要管理对象及操作有: 车辆信息:包括车辆类型、车辆名…...

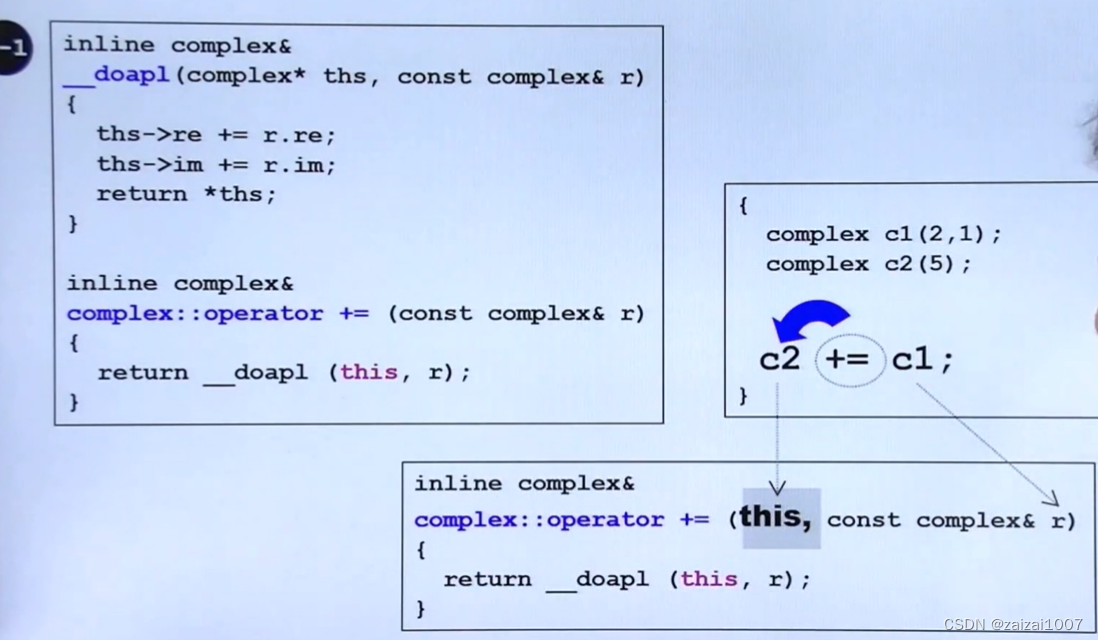

侯捷C++八部曲(一,面向对象)

头文件和类的声明 inline inline修饰函数,是给编译器的一个建议,到底是否为inline由编译器来决定,inline修饰的函数在使用时是做简单的替换,这样就避免了一些函数栈空间的使用,从能提升效率。从另一种角度看ÿ…...

《数据库系统概论》学习笔记——王珊 萨师煊

第一章 绪论 一、数据库系统概述 1.数据库的4个基本概念 (1)数据 描述事物的符号记录称为数据 (2)数据库 存放数据的仓库 (3)数据库管理系统 主要功能: (1)数据定…...

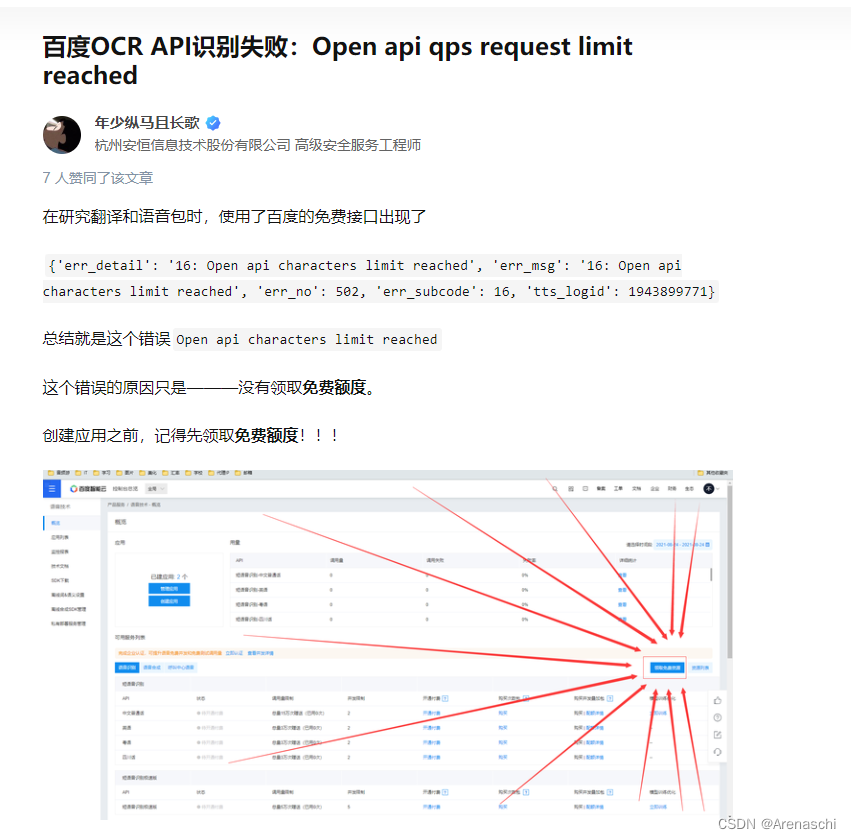

关于使用百度开发者平台处理语音朗读问题排查

错误信息:"convert_offline": false, "err_detail": "16: Open api characters limit reach 需要领取完 识别和合成都要有...

安全认证 | CISP和CISP-PTE的区别在哪里?

CISP和CISP-PTE的区别在哪里? 在国内安全信息认证体系中,虽然CISP认证与CISP-PTE认证都是中国信息安全测评中心负责颁发,均获得政府背景的认可,但二者还是有区别的。 今天就详细为大家介绍一下。 01 定义不同 ★ 注册信息安全专…...

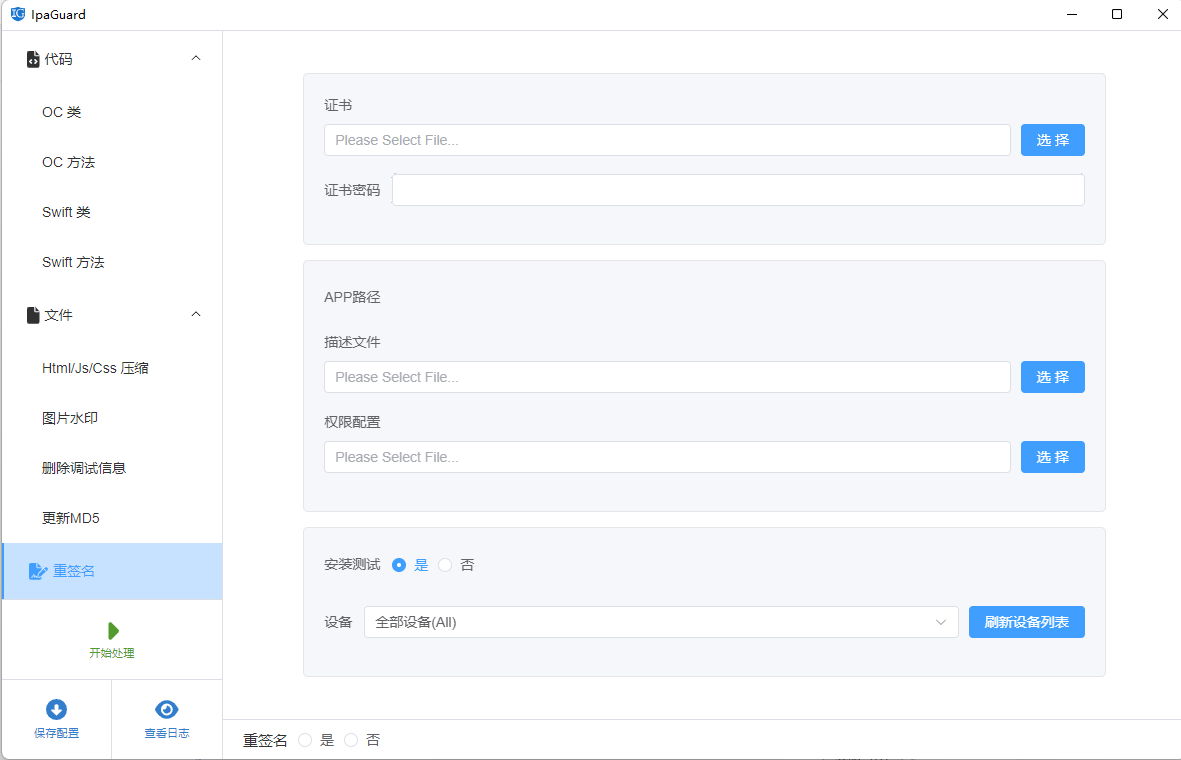

Unity3D 导出的apk进行混淆加固、保护与优化原理(防止反编译)

目录 前言: 准备资料: 正文: 1:打包一个带有签名的apk 2:对包进行反编译 3:使用ipaguard来对程序进行加固 前言: 对于辛辛苦苦完成的apk程序被人轻易的反编译了,那就得不偿…...

C语言扫雷小游戏

以下是一个简单的C语言扫雷小游戏的示例代码: #include <stdio.h>#include <stdlib.h>#include <time.h>#define BOARD_SIZE 10#define NUM_MINES 10int main() { int board[BOARD_SIZE][BOARD_SIZE]; int num_flags, num_clicks; int …...

用取样思想一探AIX上进程性能瓶颈

本篇文章也是我在解决客户问题时的一些思路,希望对读者有用。 本文与GDB也与DBX(AIX上的调试工具)无关,只是用到了前文《GDB技巧》中的思想:取样思想 客户问题: 原始问题是磁盘被占满了,通过…...

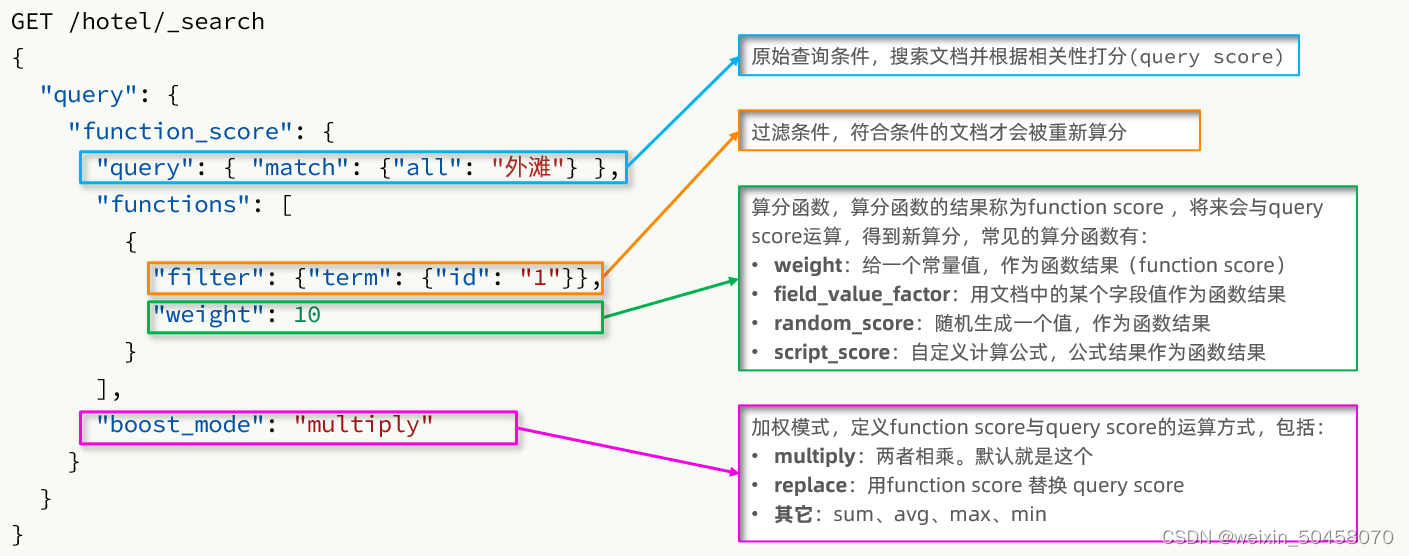

分布式搜索引擎elasticsearch(二)

1.DSL查询文档 elasticsearch的查询依然是基于JSON风格的DSL来实现的。 1.1.DSL查询分类 Elasticsearch提供了基于JSON的DSL(Domain Specific Language)来定义查询。常见的查询类型包括: 查询所有:查询出所有数据,一般测试用。例如:match_all 全文检索(full text)查…...

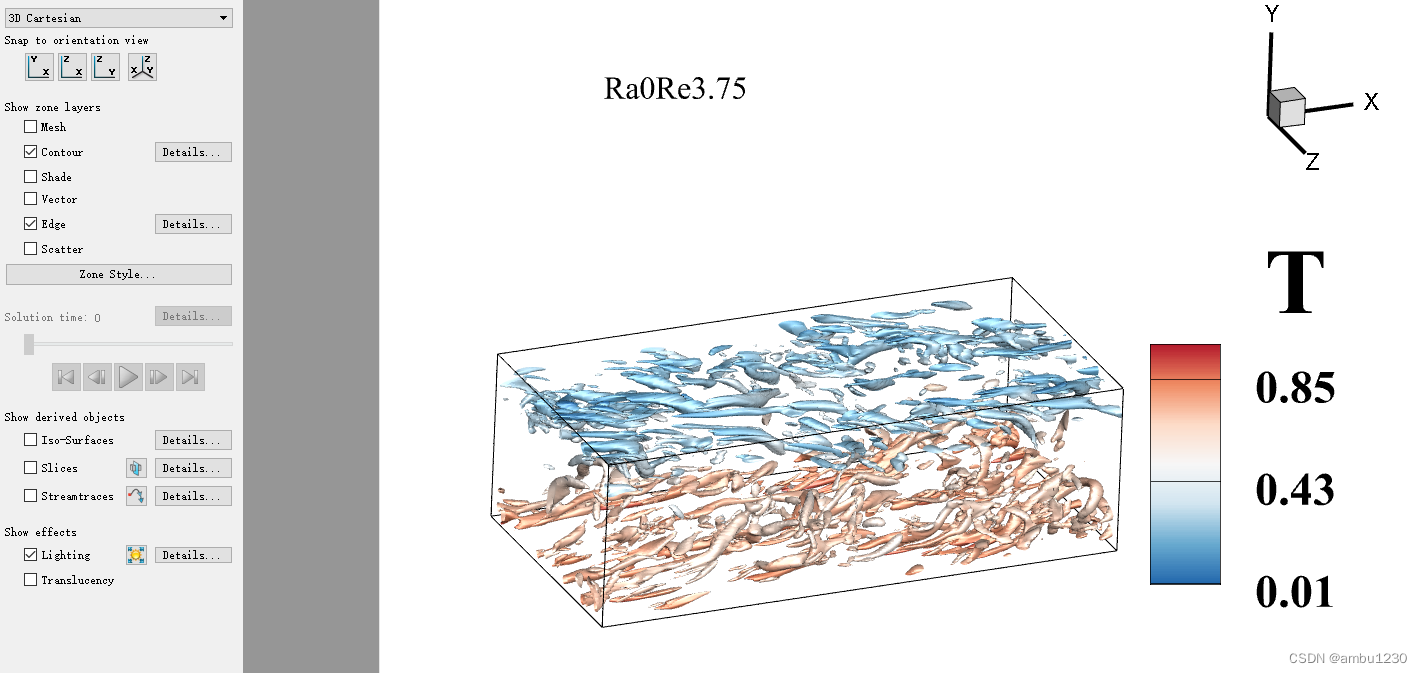

Tecplot绘制涡结构(Q准则)

文章目录 目的步骤1步骤2步骤3步骤4步骤5步骤6结果 目的 Tecplot绘制涡结构(Q准则判别)并用温度进行染色 Q准则计算公式 步骤1 步骤2 步骤3 步骤4 步骤5 步骤6 结果...

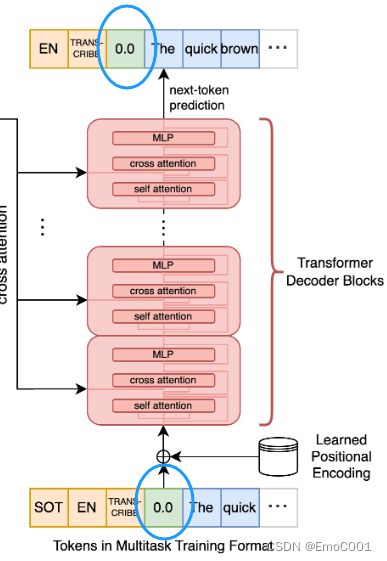

Whisper

文章目录 使后感Paper Review个人觉得有趣的Log Mel spectrogram & STFT Trainingcross-attention输入cross-attention输出positional encoding数据 Decoding为什么可以有时间戳的信息 Test code 使后感 因为运用里需要考虑到时效和准确性,类似于YOLOÿ…...

Android系统分析

Android工程师进阶第八课 AMS、WMS和PMS 一、Binder通信 【Android Framework系列】第2章 Binder机制大全_android binder-CSDN博客 Android Binder机制浅谈以及使用Binder进行跨进程通信的俩种方式(AIDL以及直接利用Binder的transact方法实现)_bind…...

五、关闭三台虚拟机的防火墙和Selinux

目录 1、关闭每台虚拟机的防火墙 2、关闭每台虚拟机的Selinux 2.1 什么是SELinux...

【从零开始学习Redis | 第六篇】爆改Setnx实现分布式锁

前言: 在Java后端业务中, 如果我们开启了均衡负载模式,也就是多台服务器处理前端的请求,就会产生一个问题:多台服务器就会有多个JVM,多个JVM就会导致服务器集群下的并发问题。我们在这里提出的解决思路是把…...

Kubernetes学习笔记-Part.05 基础环境准备

目录 Part.01 Kubernets与docker Part.02 Docker版本 Part.03 Kubernetes原理 Part.04 资源规划 Part.05 基础环境准备 Part.06 Docker安装 Part.07 Harbor搭建 Part.08 K8s环境安装 Part.09 K8s集群构建 Part.10 容器回退 第五章 基础环境准备 5.1.SSH免密登录 在master01、…...

语义分割 DeepLab V1网络学习笔记 (附代码)

论文地址:https://arxiv.org/abs/1412.7062 代码地址:GitHub - TheLegendAli/DeepLab-Context 1.是什么? DeepLab V1是一种基于VGG模型的语义分割模型,它使用了空洞卷积和全连接条件随机(CRF)来提高分割…...

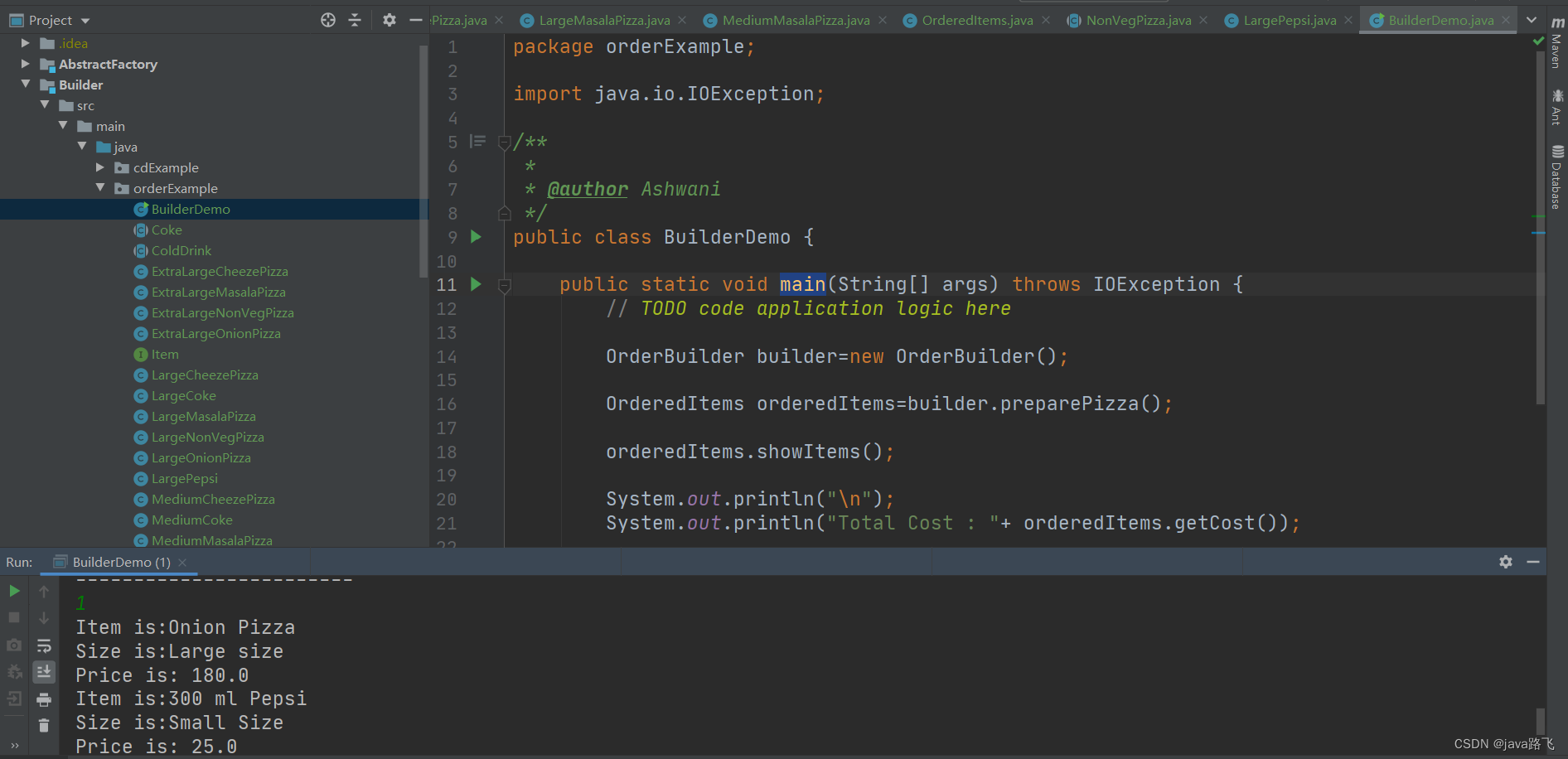

java设计模式学习之【建造者模式】

文章目录 引言建造者模式简介定义与用途实现方式: 使用场景优势与劣势建造者模式在spring中的应用CD(光盘)的模拟示例UML 订单系统的模拟示例UML 代码地址 引言 建造者模式在创建复杂对象时展现出其强大的能力,特别是当这些对象需…...

腾讯云主机部署Kali Linux:从零自制镜像到一键重装实战

1. 为什么要在腾讯云上部署Kali Linux? Kali Linux作为安全测试领域的瑞士军刀,集成了600渗透测试工具,从Wireshark到Metasploit应有尽有。但直接在物理机安装会面临驱动兼容性、系统稳定性等问题,而云主机部署既能保留完整功能&…...

激活沉睡用户:WPF应用的唤醒策略

在现代软件开发中,如何有效地激活沉睡用户是每个应用开发者都需要面对的问题。特别是对于WPF(Windows Presentation Foundation)应用来说,如何在用户不活跃一段时间后,重新唤醒他们的兴趣并引导他们回到应用中使用,是一个既有挑战又有策略性的任务。本文将介绍如何通过邮…...

STM32H7 串口 DMA 双缓冲 空闲中断 实战解析 Hal库

1. STM32H7串口DMA双缓冲方案的必要性 在嵌入式系统中,串口通信是最基础也最常用的外设之一。传统的中断接收方式虽然简单直接,但在处理高速数据流时存在明显短板。每次接收到一个字节就触发一次中断,当波特率较高时(比如115200甚…...

sndcpy:Android设备音频转发终极指南

sndcpy:Android设备音频转发终极指南 【免费下载链接】sndcpy Android audio forwarding PoC (scrcpy, but for audio) 项目地址: https://gitcode.com/gh_mirrors/sn/sndcpy 想要在电脑上享受Android设备的音频体验吗?sndcpy音频转发工具正是您需…...

自建S3兼容对象存储:Shebe部署、集成与运维全指南

1. 项目概述:一个面向开发者的开源文件存储与分发解决方案最近在折腾个人项目,需要处理用户上传的图片、文档,还要能快速分发到前端展示。自己搭存储服务吧,从对象存储到CDN,配置起来一堆事儿,用第三方云服…...

别再死磕动态规划了!用Python模拟退火算法搞定背包问题,附完整代码

用Python模拟退火算法优雅解决背包问题:从理论到实战 在算法学习的过程中,背包问题就像一座难以逾越的高山,让无数初学者望而生畏。传统的动态规划解法虽然精确,但代码实现复杂、状态转移方程难以理解,对于实际应用场景…...

)

别再死记公式了!用Python+NetworkX可视化理解关系闭包(附完整代码)

用PythonNetworkX玩转关系闭包:从数学抽象到动态可视化的实战指南 第一次接触"关系闭包"这个概念时,我盯着课本上那些晦涩的数学符号和矩阵运算整整半小时,依然云里雾里。直到我用Python的NetworkX库将社交网络中的关注关系画成图形…...

从引脚到协议:USB接口演进与Type-C双角色设计解析

1. USB接口的演进之路 记得我第一次拆解老式MP3播放器时,面对那个四针脚的USB接口,完全搞不懂为什么同样的接口有的能传数据有的只能充电。后来才发现,原来USB接口的发展史就是一部微型计算机外设的进化史。 1996年问世的USB 1.0标准只有12Mb…...

避开这些坑!在Quartus中设计硬布线CPU时,我的控制器和PC模块是如何调试的

硬布线CPU调试实战:从BEQ失效到波形分析的深度排错指南 当你在Quartus中完成单周期CPU的数据通路搭建,满心欢喜点击仿真按钮时,最令人崩溃的莫过于看到BEQ指令毫无反应、存储器读写数据错乱、或者PC计数器像脱缰野马般失去控制。这些看似简单…...

加法器优化:从并行前缀到AXON框架的技术演进

1. 加法器优化:从经典架构到AXON框架的演进在数字电路设计中,加法器作为最基础的算术运算单元,其性能直接影响整个系统的时钟频率和能效表现。传统加法器设计面临一个核心矛盾:如何在延迟(Delay)、功耗&…...