2024年甘肃省职业院校技能大赛信息安全管理与评估赛项一阶段样题一

2024年甘肃省职业院校技能大赛高职学生组电子与信息大类信息安全管理与评估赛项样题一

竞赛需要完成三个阶段的任务,分别完成三个模块,总分共计 1000分。三个模块内容和分值分别是:

1.第一阶段:模块一 网络平台搭建与设备安全防护(180 分钟,300 分)。

2.第二阶段:模块二 网络安全事件响应、数字取证调查、应用程序安全(180 分钟,300 分)。

3.第三阶段:模块三 网络安全渗透、理论技能与职业素养(180分钟,400 分)。

【注意事项】

极安云科专注技能竞赛,包含网络建设与运维和信息安全管理与评估两大赛项,及各大CTF,基于两大赛项提供全面的系统性培训,拥有完整的培训体系。团队拥有国赛选手、大厂在职专家等专业人才担任讲师,培训效果显著,通过培训帮助各大院校备赛学生取得各省 国家级奖项,获各大院校一致好评。

1.第一个阶段需要按裁判组专门提供的U 盘中的“XXX-答题模板”提交答案。

第二阶段请根据现场具体题目要求操作。

第三阶段网络安全渗透部分请根据现场具体题目要求操作,

理论测试部分根据测试系统说明进行登录测试。

2.所有竞赛任务都可以由参赛选手根据基础设施列表中指定的设备和软件完成。

第一阶段

模块一 网络平台搭建与设备安全防护

一、竞赛内容

第一阶段竞赛内容包括:网络平台搭建、网络安全设备配置与防护,共 2 个子任务。

| 竞赛阶段 | 任务阶段 | 竞赛任务 | 竞赛时间 | 分值 |

|---|---|---|---|---|

| 第一阶段网络平台搭建与设备安全防护 | 任务 1 | 网络平台搭建 | XX:XX- | 50 |

| 任务 2 | 网络安全设备配置与防护 | XX:XX | 250 | |

| 总分 | 300 |

二、竞赛时长

本阶段竞赛时长为 180 分钟,共 300 分。

三、注意事项

第一阶段请按裁判组专门提供的 U 盘中的“XXX-答题模板”中的要求提交答案。选手需要在 U 盘的根目录下建立一个名为“GWxx”的文件夹(xx用具体的工位号替代),所完成的“XXX-答题模板”放置在文件夹中作为竞赛结果提交。

例如:08 工位,则需要在 U 盘根目录下建立“GW08”文件夹,并在“GW08”文件夹下直接放置第一个阶段的所有“XXX-答题模板”文件。

【特别提醒】

只允许在根目录下的“GWxx”文件夹中体现一次工位信息,不允许在其它文件夹名称或文件名称中再次体现工位信息,否则按作弊处理。

四**、赛项环境设置**

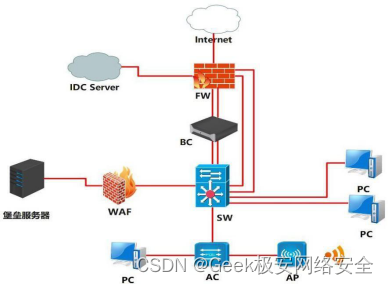

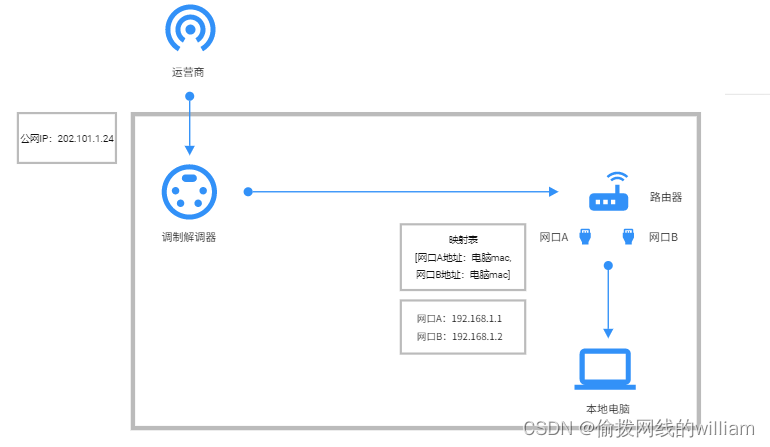

**1.**网络拓扑图

**2.**IP 地址规划表

| 设备名称 | 接口 | IP 地址 | 对端设备 | |

|---|---|---|---|---|

| 防火墙 | ETH0/1-2(AG1) | AG1.11310.1.0.254/30(Trust 安全域) | SW ETH1/0/1 SW ETH1/0/2 | |

| FW | AG1.11410.2.0.254/30(Trust 安全域) | |||

| ETH0/3 | 10.3.0.254/30(Trust 安全域) | BC ETH3 | ||

| ETH0/4 | 10.4.0.254/30 (Trust 安全域) | BC ETH4 | ||

| ETH0/5 | 10.100.18.1/27 | IDC SERVER |

| 设备名称 | 接口 | IP 地址 | 对端设备 |

|---|---|---|---|

| (untrust 安全域) | 10.100.18.2 | ||

| ETH0/6 | 200.1.1.1/28(untrust 安全域) | INTERNET | |

| Loopback1 | 10.11.0.1/24(Trust 安全域) | ||

| Loopback2 | 10.12.0.1/24(Trust 安全域) | ||

| Loopback3 | 10.13.0.1/24(Trust 安全域) | ||

| Loopback4 | 10.14.0.1/24(Trust 安全域) | ||

| 路由交换机 | VLAN 40 ETH1/0/4-8 | 172.16.40.62/26 | PC2 |

| SW | VLAN 50 ETH1/0/3 | 172.16.50.62/26 | PC3 |

| VLAN 51 ETH1/0/23 | 10.51.0.254/30 | BC ETH5 | |

| VLAN 52 ETH1/0/24 | 10.52.0.254/24 | WAF ETH3 | |

| VLAN 113 ETH1/0/1 | VLAN113 OSPF10.1.0.253/30 | FW ETH0/1 | |

| VLAN 114 ETH1/0/2 | VLAN114 OSPF10.2.0.253/30 | FW ETH0/2 | |

| VLAN 117 ETH E1/0/17 | 10.3.0.253/30 | BC ETH1 | |

| VLAN 118SW ETH E1/0/18 | 10.4.0.253/30 | BC ETH2 | |

| 无线控制器 | ETH1/0/20 | VLAN 100192.168.100.1/302001::192:168💯1/112VLAN115 OSPF10.5.0.254/30VLAN116 OSPF10.6.0.254/30 | AC ETH1/0/20 |

| AC | ETH1/0/20 | VLAN 100192.168.100.2/302001::192:168💯2/112VLAN 115 10.5.0.253/30VLAN 116 10.6.0.253/30 | SW ETH1/0/20 |

| VLAN 30 ETH1/0/3 | 172.16.30.62/26 | PC1 | |

| 无线管理 VLANVLAN 101 | 需配置 | AP |

| 设备名称 | 接口 | IP 地址 | 对端设备 |

|---|---|---|---|

| ETH1/0/21 | |||

| VLAN 10 | 需配置 | 无线 1 | |

| VLAN 20 | 需配置 | 无线 2 | |

| 网络日志系统BC | ETH1 | 网桥 | FW |

| ETH3 | SW ETH E1/0/17 | ||

| ETH2 | 网桥 | FW | |

| ETH4 | SW ETH E1/0/18 | ||

| ETH5 | 10.51.0.253/30 | SW ETH E1/0/23 | |

| Web 应用防火墙WAF | ETH3 | 10.52.0.253/30 | SW ETH E1/0/24 |

| ETH4 | 堡垒服务器 |

第一阶段 任务书

任务 1 网络平台搭建(50 分)

| 题号 | 网络需求 |

|---|---|

| 1 | 按照 IP 地址规划表,对防火墙的名称、各接口 IP 地址进行配置 |

| 2 | 按照 IP 地址规划表,对三层交换机的名称进行配置,创建 VLAN 并将相应接口划入 VLAN, 对各接口 IP 地址进行配置 |

| 3 | 按照 IP 地址规划表,对无线交换机的名称进行配置,创建 VLAN 并将相应接口划入 VLAN,对接口 IP 地址进行配置 |

| 4 | 按照 IP 地址规划表,对网络日志系统的名称、各接口 IP 地址进行配置 |

| 5 | 按照 IP 地址规划表,对 Web 应用防火墙的名称、各接口 IP 地址进行配置 |

任务 2 网络安全设备配置与防护(250 分)

1.总部交换机SW 配置简单网络管理协议,计划启用V3 版本,

V3 版本在安全性方面做了极大的扩充。配置引擎号分别为 62001;创建认证用户为skills01,采用 3des 算法进行加密,密钥为:skills01,哈希算法为SHA,密钥为:skills01;加入组ABC,采用最高安全级别;配置组的读、写视图分别为:2023_R、2023_W;当设备有异常时,需要使用本地的VLAN100 地址发送Trap 消息至网管服务器10.51.0.203,采用最高安全级别。

2.接入SW Eth4,仅允许IP 地址 172.16.40.62-80 为源的数据包为合法包,以其它IP 地址为源地址,交换机直接丢弃。

3.勒索蠕虫病毒席卷全球,爆发了堪称史上最大规模的网络攻击,通过对总部核心交换机SW 所有业务VLAN 下配置访问控制策略实现双向安全防护。

4.SW 配置IPv6 地址,使用相关特性实现VLAN50 的 IPv6 终端可自动从网关处获得IPv6 有状态地址。

5.AC 配置IPv6 地址,开启路由公告功能,路由器公告的生存期为 2 小时,确保VLAN30 的 IPv6 终端可以获得IPv6 无状态地址。

6.AC 与SW 之间配置RIPng,使PC1 与PC3 可以通过IPv6 通信。

7.IPv6 业务地址规划如下,其它IPv6 地址自行规划:

| 业务 | IPV6 地址 |

|---|---|

| VLAN30 | 2001:30::254/64 |

| VLAN50 | 2001:50::254/64 |

\8. FW、SW、AC 之间配置OSPF area 0 开启基于链路的MD5认证,密钥自定义,传播访问INTERNET 默认路由。

\9. FW 与 SW 建立两对IBGP 邻居关系,使用AS 65500,FW 上loopback1-4 为模拟AS 65500 中网络,为保证数据通信的可靠性和负载,完成以下配置,要求如下:

l SW 通过BGP 到达loopback1,2 网路下一跳为 10.3.0.254;

l SW 通过BGP 到达loopback3,4 网络下一跳为 10.4.0.254。

10.FW 与 SW 建立两对IBGP 邻居关系,使用AS 65500,FW 上loopback1-4 为模拟AS 65500 中网络,为保证数据通信的可靠性和负载,通过BGP 实现到达loopback1,2,3,4 的网络冗余,请完成配置。

11.FW 与 SW 建立两对IBGP 邻居关系,使用AS 65500,FW 上loopback1-4 为模拟AS 65500 中网络,为保证数据通信的可靠性和负载,使用IP 前缀列表匹配上述业务数据流,请完成配置。

12.FW 与 SW 建立两对IBGP 邻居关系,使用AS 65500,FW 上loopback1-4 为模拟AS 65500 中网络,为保证数据通信的可靠性和负载,完成以下配置,使用 LP 属性进行业务选路,只允许使用 route-map 来改变LP 属性、实现路由控制,LP 属性可配置的参数数值为:200。

13.配置使总部VLAN50 业务的用户访问IDC SERVER 的数据流经过FW 10.1.0.254, IDC SERVER 返回数据流经过FW 10.2.0.254,且对双向数据流开启所有安全防护,参数和行为为默认。

14.在端口ethernet1/0/7 上,将属于网段 172.16.40.62/26 内的报文带宽限制为 10M 比特/秒,突发 4M 字节,超过带宽的该网段内的报文一律丢弃。

15.总部VLAN 业务用户通过防火墙访问Internet 时,复用公网IP:200.1.1.28/28,保证每一个源IP 产生的所有会话将被映射到同一个固定的IP 地址,当有流量匹配本地址转换规则时产生日志信息, 将匹配的日志发送至 10.51.0.253 的 UDP 2000 端口。

16.为了合理利用网络出口带宽,需要对内网用户访问 Internet 进行流量控制,园区总出口带宽为 200M,对除无线用户以外的用户限制带宽,每天上午 9:00 到下午 6:00 每个IP 最大下载速率为 2Mbps,上传速率为 1Mbps。

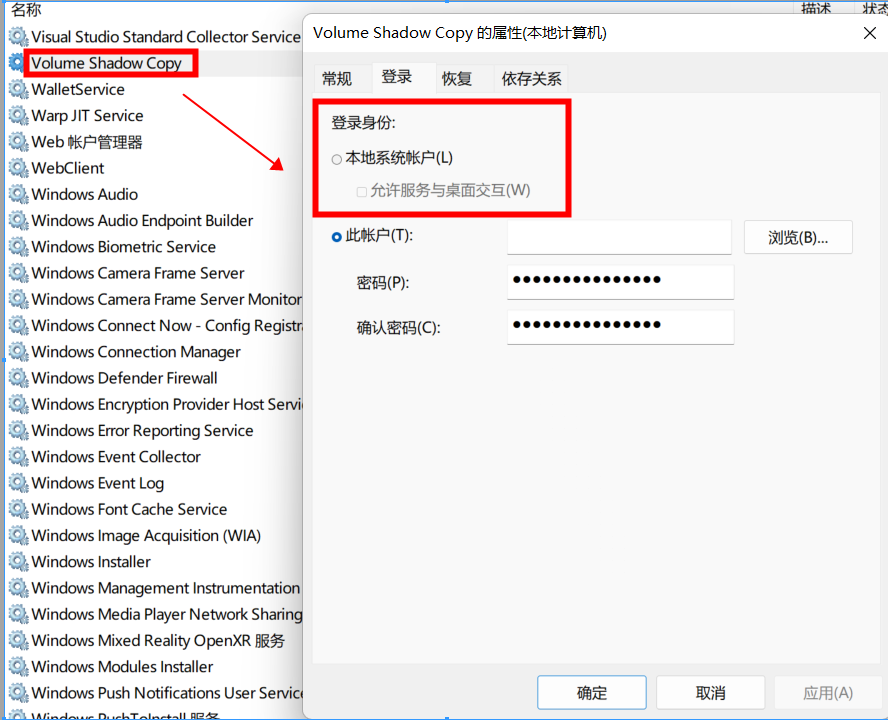

17.配置L2TP VPN,名称为VPN,满足远程办公用户通过拨号登陆访问内网,创建隧道接口为tunnel 1、并加入untrust 安全域,地址池名称为AddressPool,LNS 地址池为10.100.253.1/24-10.100.253.100/24,网关为最大可用地址,认证账号skills01,密码skills01。

18.Internet 端有一分支结构路由器,需要在总部防火墙FW 上完成以下预配,保证总部与分支机构的安全连接:防火墙 FW 与 Internet端路由器 202.5.17.2 建立GRE 隧道,并使用IPSec 保护GRE 隧道,保证分支结构中 2.2.2.2 与总部VLAN40 安全通信。

19.Vlan30 内的工作人员涉及到商业机密,因此在FW 上配置不允许vlan30 内所有用户访问外网。

20.配置出于安全考虑,无线用户访问因特网需要采用认证,在防火墙上配置 Web 认证,采用本地认证,用户名为 test,test1,test2,密码为 123456。

21.已知原AP 管理地址为 10.81.0.0/15,为了避免地址浪费请重新规划和配置IP 地址段,现无线用户 VLAN 10 中需要 127 个终端,无线用户VLAN 20 需要 50 个终端,请完成配置。

22.已知原AP 管理地址为 10.81.0.0/15,为了避免地址浪费请重新规划和配置IP 地址段,要求完成在 AC 上配置DHCP,管理 VLAN为 VLAN101,为 AP 下发管理地址,网段中第一个可用地址为AP 管理地址,最后一个可用地址为 AC 管理地址,保证完成 AP 二层注册;为无线用户VLAN10,20 下发IP 地址,最后一个可用地址为网关。

23.在 NETWORK 下配置SSID,需求如下:l NETWORK 1 下设置SSID 2023skills-2.4G,VLAN10,加密模式为wpa-personal,其口令为skills01;l NETWORK 20 下设置SSID 2023skills-5G,VLAN20 不进行认证加密,做相应配置隐藏该SSID。

24.配置一个SSID 2023skills_IPv6,属于VLAN21 用于IPv6 无线测试,用户接入无线网络时需要采用基于WPA-personal 加密方式,其口令为“skills01”,该网络中的用户从AC DHCP 获取IPv6 地址,地址范围为:2001:10:81::/112。

25.NETWORK 1 开启内置portal+本地认证的认证方式,账号为GUEST 密码为 123456,保障无线信息的覆盖性,无线AP 的发射功率设置为 90%。禁止MAC 地址为 80-45-DD-77-CC-48 的无线终端连接。

\26. 在 AC 上配置使radio 1 的射频类型为IEEE 802.11b/g,并且设置 RTS 的门限值为 256 字节,当MPDU 的长度超过该值时,802.11 MAC 启动RTS/CTS 交互机制。

27.在 AC 上配置一条基于SSID 时间点时周一 0 点到 6 点的禁止用户接入的策略(限时策略)。

28.通过配置防止多AP 和 AC 相连时过多的安全认证连接而消耗CPU 资源,检测到AP 与AC 在 10 分钟内建立连接 5 次就不再允许继续连接,两小时后恢复正常。

29.配置所有无线接入用户相互隔离,Network 模式下限制每天 0点到 6 点禁止终端接入,开启ARP 抑制功能。

30.在公司总部的BC 上配置,设备部署方式为透明模式。增加非admin 账户skills01,密码skills01,该账户仅用于用户查询设备的日志信息和统计信息;要求对内网访问 Internet 全部应用进行日志记录。

31.在公司总部的BC 上配置,在工作日(每周一到周五上班)期间针对所有无线网段访问互联网进行审计,如果发现访问互联网的无线用户就断网,不限制其他用户在工作日(每周一到周五上班)期间访问互联网。

32.使用BC 对内网所有上网用户进行上网本地认证,要求认证后得用户 3 小时候重新认证,并且对HTTP 服务器 172.16.10.45 的80 端口进行免认证。

33.BC 配置应用“即时聊天”,在周一至周五 9:00-21:00 监控内网中所有用户的微信账号使用记录,并记录数据。

34.在BC 上配置激活NTP,本地时区+8:00,并添加 NTP 服务器名称清华大学,域名为s1b.time.edu.cn。

35.BC 配置内容管理,对邮件内容包含“比赛答案”字样的邮件,记录且邮件报警。

36.在公司总部的 WAF 上配置,设备部署方式为透明模式。要求对内网HTTP 服务器 172.16.10.45/32 进行安全防护。

37.方便日志的保存和查看,需要在把 WAF 上攻击日志、访问日志、DDoS 日志以JSON 格式发给IP 地址为 172.16.10.200 的日志服务器上。

38.在公司总部的 WAF 上配置,编辑防护策略,定义 HTTP 请求体的最大长度为 256,防止缓冲区溢出攻击。

39.对公司内网用户访问外网进行网页关键字过滤,网页内容包含“暴力”“赌博”的禁止访问。

40.为了安全考虑,无线用户移动性较强,访问因特网时需要实名认证,在 BC 上开启web 认证使用http 方式,采用本地认证,密码账号都为web2023。

相关文章:

2024年甘肃省职业院校技能大赛信息安全管理与评估赛项一阶段样题一

2024年甘肃省职业院校技能大赛高职学生组电子与信息大类信息安全管理与评估赛项样题一 竞赛需要完成三个阶段的任务,分别完成三个模块,总分共计 1000分。三个模块内容和分值分别是: 1.第一阶段:模块一 网络平台搭建与设备安全防…...

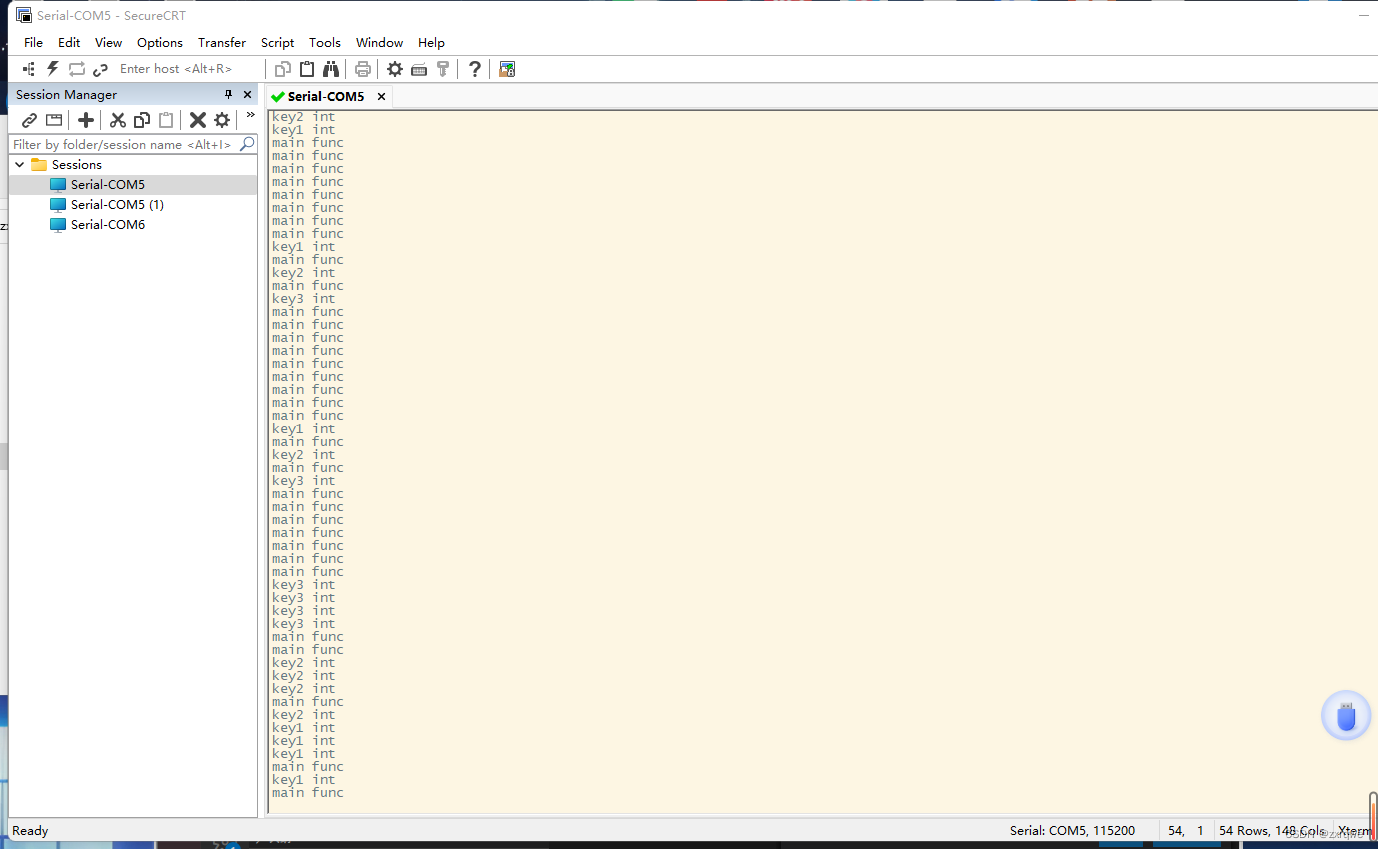

ARM:作业3

按键中断代码编写 代码: key_it.h #ifndef __KEY_IT_H__ #define __KEY_IT_H__#include "stm32mp1xx_gpio.h" #include "stm32mp1xx_exti.h" #include "stm32mp1xx_rcc.h" #include "stm32mp1xx_gic.h"void key1_it_config(); voi…...

基于OpenCV+CNN+IOT+微信小程序智能果实采摘指导系统——深度学习算法应用(含python、JS工程源码)+数据集+模型(二)

目录 前言总体设计系统整体结构图系统流程图 运行环境Python环境TensorFlow 环境Jupyter Notebook环境Pycharm 环境微信开发者工具OneNET云平台 相关其它博客工程源代码下载其它资料下载 前言 本项目基于Keras框架,引入CNN进行模型训练,采用Dropout梯度…...

*上位机的定义

上位机是指在分布式控制系统中,负责监控和控制下位机(也称为远程终端设备)的计算机或者计算机网络。它通常是一个高性能的计算设备,运行着特定的监控软件,用于实时监测、控制和管理下位机设备。 上位机负责与各个下位…...

架构LAMP

目录 1.什么是LAMP 2.LAMP组成及作用 3.搭建Apache httpd服务 4.编译安装mysqld 服务 5.编译安装PHP 解析环境 6.安装论坛 1.什么是LAMP LAMP架构是目前成熟的企业网站应用模式之一,指的是协同工作的一整套系统和相关软件,能够提供动态Web站点服务…...

vue实现浏览器不同分辨率下的不同样式,css的媒体查询与js判断当前浏览器宽度

前言: 实现实现浏览器不同分辨率下的不同样式的方法很多,这里整理两种,1个是css的媒体查询来实现,另一个是js判断当前浏览器的宽度,然后动态给他添加不同的class名,或者动态用style修改样式,添加…...

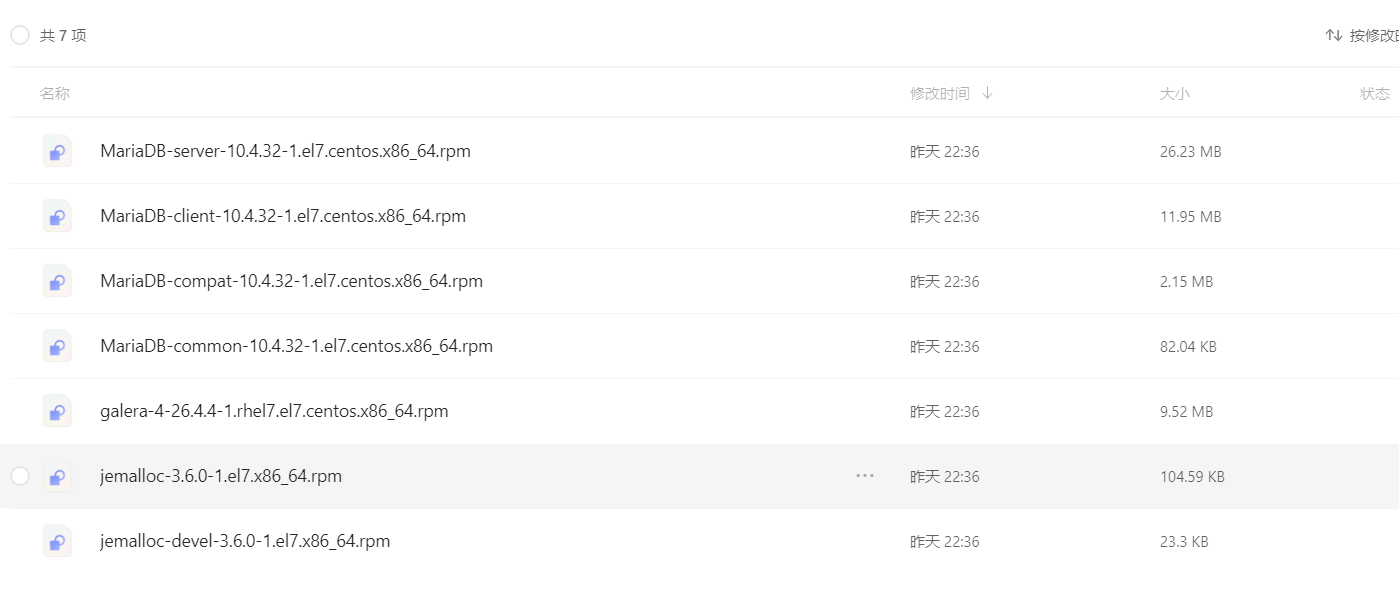

CentOS7 安装包 MariaDB 10.4.x

CentOS7 安装包 MariaDB 10.4.x 统一 MariaDB安装包 https://www.alipan.com/s/fvLg3gN7LPX 提取码: nh81 打开「阿里云盘」...

js中箭头函数简单介绍

1.箭头函数是 ES6 中新增的一种函数定义方式, 简单举例为 var nameA function(a){return a} 可以用箭头函数简化为 var nameA a >a; 返回的是你输入的值 比如 nameA(5) 返回的就是5 nameA(2) 返回的就是2 以上两个表达的含义是一样的。nameA为名字 2.…...

分布式ID服务实践

背景 分布式场景下需要一个全局 ID 来标识唯一性,比如在单数据库时通过表唯一主键即可实现唯一 ID,分库分表时就需要全局唯一 ID。 业务对唯一 ID 的要求如下: 全局唯一性 不能出现重复的 ID 号,既然是唯一标识,这…...

YOLOv8改进 | 2023主干篇 | 利用RT-DETR特征提取网络PPHGNetV2改进YOLOv8(超级轻量化精度更高)

一、本文介绍 本文给大家带来利用RT-DETR模型主干HGNet去替换YOLOv8的主干,RT-DETR是今年由百度推出的第一款实时的ViT模型,其在实时检测的领域上号称是打败了YOLO系列,其利用两个主干一个是HGNet一个是ResNet,其中HGNet就是我们…...

笔记——<stdarg.h>、<stdlib.h>和<time.h>标准库)

C现代方法(第26章)笔记——<stdarg.h>、<stdlib.h>和<time.h>标准库

文章目录 第26章 <stdarg.h>、<stdlib.h>和<time.h>标准库26.1 <stdarg.h>: 可变参数26.1.1 调用带有可变参数列表的函数26.1.2 v...printf函数26.1.3 v...scanf函数(C99) 26.2 <stdlib.h>: 通用的实用工具26.2.1 数值转换函数26.2.1.1 测试数值…...

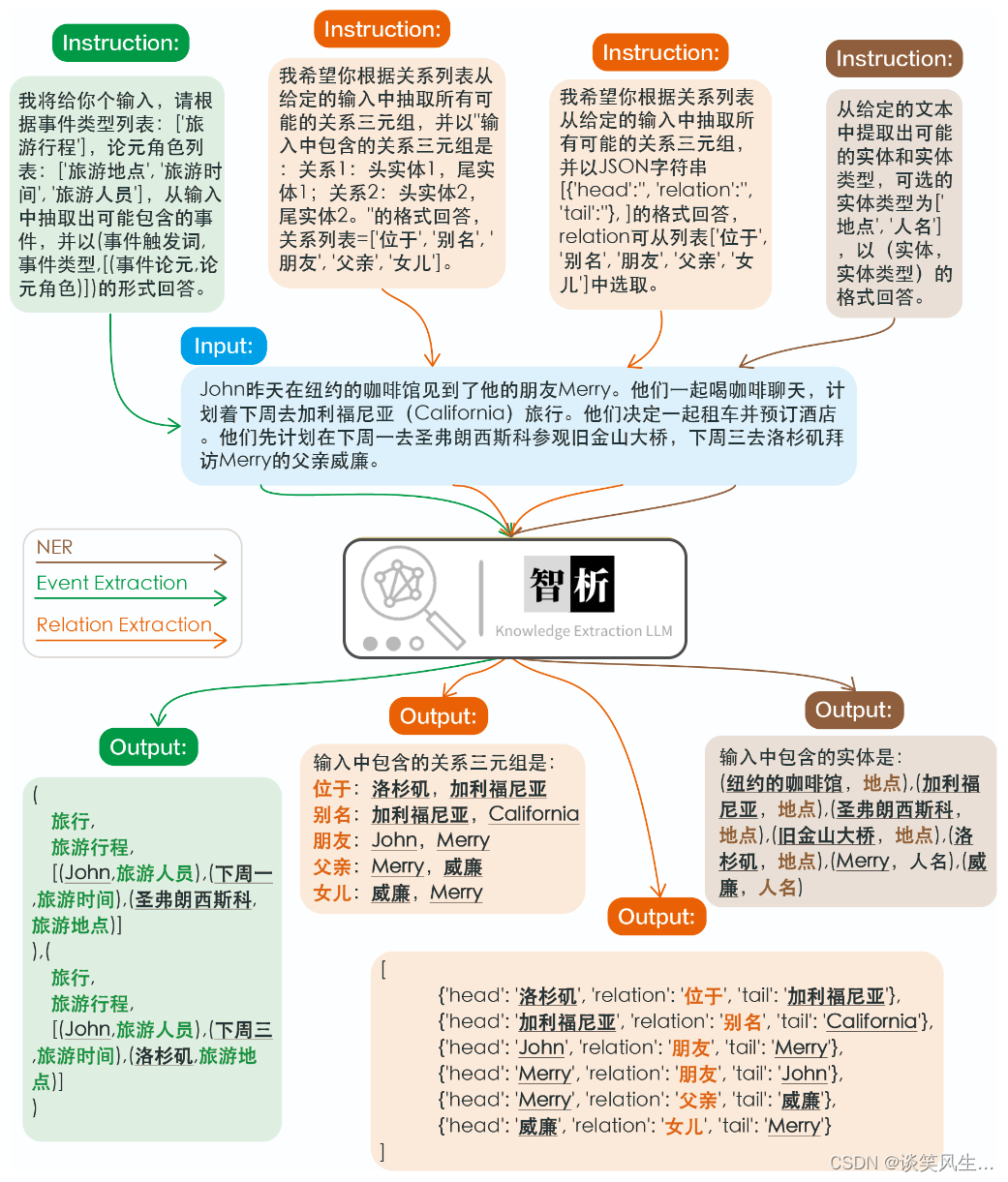

CCKS2023-面向金融领域的主体事件检测-亚军方案分享

赛题分析 大赛地址 https://tianchi.aliyun.com/competition/entrance/532098/introduction?spma2c22.12281925.0.0.52b97137bpVnmh 任务描述 主体事件检测是语言文本分析和金融领域智能应用的重要任务之一,如在金融风控领域往往会对公司主体进行风险事件的检测…...

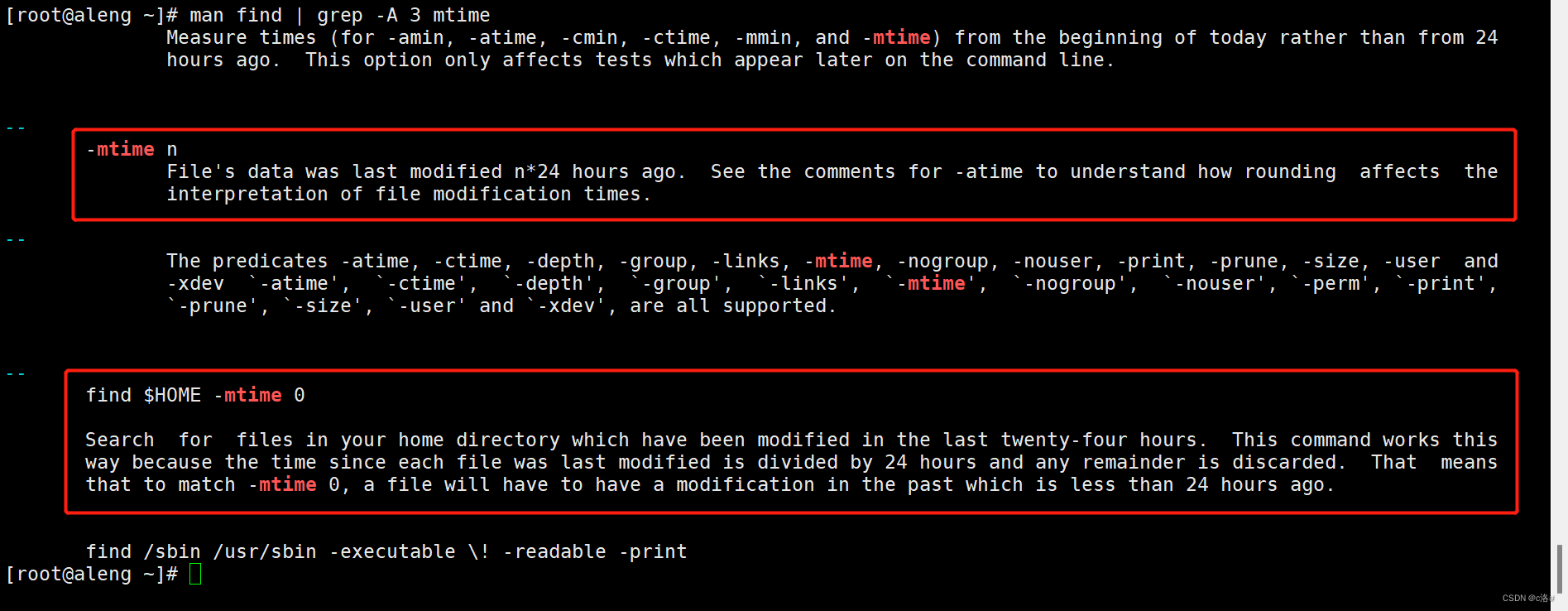

Linux下通过find找文件---通过修改时间查找(-mtime)

通过man手册查找和-mtime选项相关的内容 man find | grep -A 3 mtime # 这里简单介绍了 -mtime ,还有一个简单的示例-mtime n Files data was last modified n*24 hours ago. See the comments for -atime to understand how rounding affects the interpretati…...

图文教程:stable-diffusion的基本使用教程 txt2img(多图)

之前我介绍了SD的安装过程,那么这篇将介绍怎么使用SD 使用模型 SD安装好之后,我们只有一个默认的模型。这个模型很难满足我们的绘图需求,那么有2种方法。 1是自己训练一个模型(有门槛)2是去网站上找一个别人练好的模…...

VisualSVN Server的安装全过程

目录 背景: 安装过程: 步骤1: 步骤2: 步骤3: 步骤4: 步骤5: 安装出现的bug: 问题: 解决办法: 总结: 背景: VisualSVN Server 是一款免费的 SVN (Subversion) 服务器软件,…...

Python 进阶(十六):二进制和ASCII码的转换(binascii 模块)

大家好,我是水滴~~ 本文详细介绍了Python中的binascii模块及其使用方法。通过binascii模块,我们可以方便地进行二进制和ASCII字符串之间的转换操作。文章中包含大量的示例代码,希望能够帮助新手同学快速入门。 《Python入门核心技术》专栏总…...

CSS Grid布局入门:从零开始创建一个网格系统

CSS Grid布局入门:从零开始创建一个网格系统 引言 在响应式设计日益重要的今天,CSS Grid布局系统是前端开发中的一次革新。它使得创建复杂、灵活的布局变得简单而直观。本教程将通过分步骤的方式,让你从零开始掌握CSS Grid,并在…...

java--Collection的遍历方式

1.迭代器概述 迭代器是用来遍历集合的专用方式(数组没有迭代器),在java中迭代器是Iterator。 2.Collection集合获取迭代器的方法 3.Iterator迭代器中的常用方法 4.增强for循环 ①增强for可以用来遍历集合或数组。 ②增强for遍历集合,本质就是迭代器遍…...

现代雷达车载应用——第2章 汽车雷达系统原理 2.2节

经典著作,值得一读,英文原版下载链接【免费】ModernRadarforAutomotiveApplications资源-CSDN文库。 2.2 汽车雷达架构 从顶层来看,基本的汽车雷达由发射器,接收器和天线组成。图2.2给出了一种简化的单通道连续波雷达结构[2]。这…...

Ajax跨域请求

最近使用js构造请求时发生了CORS跨域问题,mark一下 ajax跨域,这应该是最全的解决方案了 | Dailc的个人主页Everything about dailchttps://dailc.github.io/2017/03/22/ajaxCrossDomainSolution.htmlAJAX - 廖雪峰的官方网站研究互联网产品和技术&#…...

)

【限时解密】DeepSeek内部SSO安全加固白皮书(含JWT签名验签绕过防护方案)

更多请点击: https://codechina.net 第一章:DeepSeek SSO单点登录体系概览 DeepSeek SSO 是面向企业级 AI 开发平台构建的统一身份认证与访问控制中枢,支持 OAuth 2.0、OpenID Connect 及 SAML 2.0 多协议接入,实现跨服务&#x…...

LabVIEW生产者消费者模式:队列操作与多线程架构实战

1. 项目概述:从“单线程”到“流水线”的思维跃迁在LabVIEW的进阶之路上,生产者/消费者循环是一个绕不开的里程碑。很多朋友从基础的数据流编程走过来,习惯了顺序执行、平铺式的程序结构,一旦遇到需要同时处理多个任务、响应不同事…...

)

告别预编译:手把手教你从源码编译Scrcpy的Android Server端(含Meson配置详解)

从零构建Scrcpy Android Server端:Meson与Gradle深度协作指南 在Android投屏工具Scrcpy的生态中,大多数用户都习惯于直接使用预编译的Server端APK。但当你需要修改投屏协议、优化视频编码参数或添加自定义功能时,从源码完整编译Server端就成为…...

)

告别‘端口冲突’:手把手教你用Ganache CLI和UI版搭建本地以太坊测试链(macOS/Windows)

告别‘端口冲突’:手把手教你用Ganache CLI和UI版搭建本地以太坊测试链(macOS/Windows) 在以太坊开发中,本地测试链是不可或缺的工具。Ganache作为Truffle套件中的明星产品,提供了CLI和UI两种版本,但许多开…...

TTK插件系统扩展指南:自定义Golden生成函数和输入数据生成函数的完整教程

TTK插件系统扩展指南:自定义Golden生成函数和输入数据生成函数的完整教程 【免费下载链接】ops-test-kit TTK(Ops Test Tool Kit)是CANN算子库提供的全链路、自动化、批量化算子测试框架,帮助开发者快速完成算子批量功能验证、性能…...

别再只看功率了!用LRS-200-24开关电源给电机供电,我踩过的这个坑你得知道

电机供电实战:LRS-200-24电源选型中那些教科书不会告诉你的细节 深夜的厂房里,两台24V直流电机突然像哮喘发作般间歇性抽搐,伴随开关电源指示灯疯狂闪烁——这个场景让现场工程师血压飙升。当教科书上的功率计算公式遭遇真实世界的电机启动电…...

免费图表数据提取神器:5分钟学会WebPlotDigitizer核心用法

免费图表数据提取神器:5分钟学会WebPlotDigitizer核心用法 【免费下载链接】WebPlotDigitizer Computer vision assisted tool to extract numerical data from plot images. 项目地址: https://gitcode.com/gh_mirrors/we/WebPlotDigitizer 还在为从科研图表…...

Grounding DINO:从零解析跨模态开放集检测的架构革新与实战

1. 开放集检测的革命:为什么需要Grounding DINO? 当你在手机相册里搜索"海边日落"时,传统视觉模型只能匹配预设的"沙滩""太阳"等标签,而Grounding DINO却能真正理解语义——这就是开放集检测的魅力…...

)

别再只用差速轮了!手把手教你为Navigation2仿真打造专属阿克曼底盘模型(附完整URDF/SDF文件)

从差速轮到阿克曼:打造高仿真Navigation2底盘模型的完整指南 在机器人仿真领域,差速轮底盘因其简单可靠而广受欢迎,但真实世界的车辆大多采用阿克曼转向机制。本文将带您深入理解两种模型的本质差异,并手把手指导如何从零构建或改…...

CANN/asc-devkit SIMD数据搬运API

LoadUnzipIndex 【免费下载链接】asc-devkit 本项目是CANN 推出的昇腾AI处理器专用的算子程序开发语言,原生支持C和C标准规范,主要由类库和语言扩展层构成,提供多层级API,满足多维场景算子开发诉求。 项目地址: https://gitcode…...