【网络安全】网络防护之旅 - 对称密码加密算法的实现

🌈个人主页:Sarapines Programmer

🔥 系列专栏:《网络安全之道 | 数字征程》

⏰墨香寄清辞:千里传信如电光,密码奥妙似仙方。 挑战黑暗剑拔弩张,网络战场誓守长。

目录

😈1. 初识网络安全

😈2. 对称密码加密算法的实现

🕵️♂️2.1 研究目的

🕵️♂️2.2 研究环境

🕵️♂️2.3 研究要求

🕵️♂️2.4 研究内容

🛰️2.4.1 对称加密体制

🛰️2.4.2 加密体制中密钥的随机生成的实现方法和重要性

🛰️2.4.3 研究结果

🕵️♂️2.5 研究记录

📝总结

😈1. 初识网络安全

网络安全的基本认识

网络安全是一门关注计算机系统和网络安全的专业学科。其首要任务是维护信息系统的核心价值,包括机密性、完整性和可用性,以对抗未经授权的访问、破坏、篡改或泄露的威胁。

核心职责:

访问控制与身份认证: 制定并实施强有力的访问控制策略,以确保只有授权用户能够获取敏感信息。

加密技术: 运用复杂的加密算法,保障数据在传输和存储中的安全性,从而抵御窃听和篡改的风险。

安全基础设施: 部署防火墙、入侵检测与防御系统等,构筑坚实的安全基础设施,为网络提供全方位的保护。

高级技术手段:

漏洞扫描与修复: 采用主动扫描技术,及时发现系统漏洞和弱点,迅速修复以预防可能的攻击。

恶意软件检测与清除: 运用先进的恶意软件检测技术,及时清除潜在威胁,确保系统的持续安全。

网络流量分析: 通过深度分析网络流量,察觉异常行为,提前识别潜在风险,从而及时采取防范措施。

挑战与创新:

随着信息技术的不断进步,网络安全面临着日益复杂和多样化的威胁。科研者通过持续创新,深入研究各种安全技术,努力构建更加健壮、智能的网络安全体系,以确保数字空间中的数据和系统能够在一个安全、稳定的环境中运行。

😈2. 对称密码加密算法的实现

🕵️♂️2.1 研究目的

- 深度剖析对称密钥加密原理: 本实验旨在让学生深入了解对称密钥加密算法的核心原理。通过实践掌握DES算法的加密和解密过程,强调密钥生成对数据安全至关重要的角色。

- 探索密钥的随机生成技术: 实验着眼于培养学生对密钥随机生成方法的理解与掌握。通过实际操作,学生将认识到伪随机数生成器的关键作用,深刻理解生成随机密钥对密码学安全的重要性。

- 深刻洞察加密算法安全性: 通过实际操作DES算法,旨在使学生深入了解加密算法存在的安全性问题。深入剖析DES密钥长度的不足以及现代密码学所面临的挑战,提高对加密算法强度的认知。

- 实践理论知识于实际应用: 通过实际操作,本实验旨在协助学生将加密算法的理论知识有机应用于实际场景。深化对数据安全传输和存储的理解,为未来的实际应用提供更为实用性的经验积累。

🕵️♂️2.2 研究环境

-

Java编程环境配置:

在进行深度研究时,我们选择了Visual Studio Code(VSCode)作为主要Java编程环境。这包括对Java编程语言及其相关库,如Java Standard Edition (Java SE),的全面支持。作为集成开发环境(IDE),我们可选用Eclipse或IntelliJ IDEA,确保配置完善的Java Development Kit(JDK)。

-

网络安全实验库和工具的选择:

在进行网络安全实验时,我们精心挑选了一系列库和工具,以确保研究的深度和广度。这些包括但不限于:

- Apache Commons Codec,用于进行高效的加密和解密操作。

- Java Cryptography Architecture(JCA),提供对安全算法的高效实现。

- Java Cryptography Extension(JCE),扩展Java的加密功能,提供更多的加密算法选择。

- Wireshark,作为网络流量分析和协议分解的强大工具。

- JUnit,用于编写和执行网络安全测试用例,确保实验的可靠性和稳定性。

-

硬件环境要求:

我们要求在进行网络安全实验时,使用具备强大计算资源的硬件环境。这包括足够的内存和高性能的CPU/GPU,以确保实验的效率和准确性。

同时,我们强调确保网络连接的稳定性,这是进行网络安全漏洞测试和分析的基础。只有在网络连接稳定的环境下,我们才能全面深入地探讨和解决网络安全领域的挑战。

🕵️♂️2.3 研究要求

-

深入理解对称加密体制的基本原理:

- 系统解释对称加密的核心概念,即使用相同的密钥进行加密和解密。

- 强调对称加密在数据传输中的应用,其高效性和速度使其在实时通信和大数据处理中备受青睐。

-

探究密钥的随机生成方法及其重要性:

- 解释密钥生成的关键性,强调密钥的随机性对安全性的重要影响。

- 探讨伪随机数生成器(PRNG)的概念和在密钥生成中的应用,确保密钥的随机性和不可预测性。

- 引入熵的概念,说明如何利用高熵源来增强密钥生成的随机性。

-

详细了解DES算法及其应用:

- 提供DES算法的背景,强调其在信息安全领域的历史地位。

- 分析DES算法的基本结构,包括初始置换、轮函数和逆初始置换等关键步骤。

- 引导读者了解DES算法的关键参数,如密钥长度和轮数,以深入理解其安全性和性能特征。

-

实际运行DES算法实现字符串的加解密:

- 提供实际的编程示例或操作步骤,演示如何在特定编程环境中运行DES算法。

- 强调加密和解密过程中的关键细节,如填充方案、模式选择和初始向量的设置。

- 指导读者通过实际操作体验DES算法的实际效果,加深对对称加密实现的理解。

通过以上深入而详细的分析,读者将能够更全面、高级地了解对称加密体制的原理、密钥生成的实现方法与重要性,以及DES算法的具体细节和实际应用。

🕵️♂️2.4 研究内容

🛰️2.4.1 对称加密体制

对称加密体制是一种密钥管理机制,其基本原理深入探讨如下:

密钥共享机制:

- 对称加密采用相同的密钥进行加密和解密,通信双方需在通信前共享密钥,也称为共享密钥或秘密密钥加密。

- 这种共享密钥的方式构建了通信安全的基础,要求在系统启动或通信建立时,双方协商共享密钥以确保安全的信息传递。

加密过程:

- 加密过程通过密钥和加密算法对原始数据进行转换,生成密文。

- 只有拥有正确密钥的人才能成功解密密文,这个过程确保了信息在传输过程中的机密性。

解密过程:

- 解密是加密的逆过程,使用相同的密钥将密文还原为原始明文。

- 解密算法是加密算法的逆运算,只有合法的密钥持有者才能成功还原明文。

密钥管理的关键性:

- 密钥的安全传递和管理对对称加密至关重要。

- 不安全的密钥传输可能导致通信受到威胁,因此,确保密钥的安全性是保障通信机密性的核心方面。

性能优势:

- 对称加密通常比非对称加密更为高效,因其算法简单且执行速度更快。

- 这使得对称加密在大数据加密和解密场景中更为有效,为信息安全提供了高性能的解决方案。

典型对称加密算法:

- 包括DES(Data Encryption Standard)、3DES(Triple DES)、AES(Advanced Encryption Standard)等。

- 虽然对称加密在安全通信和数据保护中得到广泛应用,但密钥管理问题需要特别关注,深入理解这些原理将有助于建立对信息安全的全面理解。

深入研究对称加密体制不仅拓展了对加密机制的理解,更为复杂的密钥管理问题提供了思考和解决方案。这对构建安全而高效的通信系统具有重要意义。

🛰️2.4.2 加密体制中密钥的随机生成的实现方法和重要性

密钥随机生成方法及重要性的深入探讨

密钥的随机生成在保障加密体制安全中占据着至关重要的地位,对于抵御密码分析和破解攻击具有关键性的意义。以下是关于密钥随机生成方法及其重要性的深入讨论:

密钥生成方法的多样性:

伪随机数生成器(PRNG):

- PRNG作为广泛使用的密钥生成方法之一,利用初始种子和特定算法生成看似随机的数列。尽管被冠以“伪随机”,其在实践中仍然被证明是一种有效的生成方式。

真随机数生成器(TRNG):

- TRNG通过测量物理过程获得完全随机的数,如电子噪声和热噪声。硬件设备,例如硬件随机数生成器,为密钥生成提供了真正的随机性,极大地提高了密钥生成的安全性。

混合生成方法:

- 采用混合生成方法将真随机数与伪随机数结合使用,以提高性能并满足更高随机性的需求。这种方法不仅有效地提升了生成效率,还为密钥生成提供了更全面的安全保障。

密钥生成的重要性:

提升安全性:

- 随机生成的密钥显著增强了密码系统的安全性。可预测或规律性的密钥使攻击者更容易推导,从而危及加密的稳固性。

对抗统计攻击:

- 随机生成的密钥使攻击者难以通过分析加密结果的统计特征进行破解,增加了密码系统对抗统计攻击的复杂性。

防止密钥冲突:

- 随机生成的密钥降低了密钥冲突的概率,有效减少了两个不同明文使用相同密钥加密后产生相同密文的可能性。

增强密码强度:

- 密钥的随机性直接关系到密码算法的强度。结合强密码算法和随机生成的密钥,可以有效提升密码的抵抗攻击能力。

抵制生日攻击:

- 随机生成的密钥能有效减缓生日攻击的影响,这种攻击方法主要通过比较加密结果中的相同部分来找到可能的密钥。

密钥的随机生成对于加密系统至关重要,确保数据的安全性和保密性。使用高质量的随机数生成方法是不可或缺的。密钥生成的过程必须足够随机和不可预测,以有效抵御各类密码学攻击,确保整个加密体制的可靠性。

🛰️2.4.3 研究结果

JAVA代码:

import java.security.*;

import javax.crypto.*;/*** duichenjiami.java** This class creates a TripleDES key, encrypts some text,* prints the ciphertext, then decrypts the text and* prints that.** It requires a JCE-compliant TripleDES engine, like Cryptix' JCE.*/

public class duichenjiami

{public static void main (String[] args)throws Exception{if (args.length != 1) {System.err.println("Usage: java duichenjiami text");System.exit(1);}String text = args[0];System.out.println("Generating a TripleDES key...");// Create a TripleDES keyKeyGenerator keyGenerator = KeyGenerator.getInstance("TripleDES");keyGenerator.init(168); // need to initialize with the keysizeKey key = keyGenerator.generateKey();System.out.println("Done generating the key.");// Create a cipher using that key to initialize itCipher cipher = Cipher.getInstance("TripleDES/ECB/PKCS5Padding");cipher.init(Cipher.ENCRYPT_MODE, key);byte[] plaintext = text.getBytes("UTF8");// Print out the bytes of the plaintextSystem.out.println("\nPlaintext: ");for (int i=0;i<plaintext.length;i++) {System.out.print(plaintext[i]+" ");}// Perform the actual encryptionbyte[] ciphertext = cipher.doFinal(plaintext);// Print out the ciphertextSystem.out.println("\n\nCiphertext: ");for (int i=0;i<ciphertext.length;i++) {System.out.print(ciphertext[i]+" ");}// Re-initialize the cipher to decrypt modecipher.init(Cipher.DECRYPT_MODE, key);// Perform the decryptionbyte[] decryptedText = cipher.doFinal(ciphertext);String output = new String(decryptedText,"UTF8");System.out.println("\n\nDecrypted text: "+output);}

}

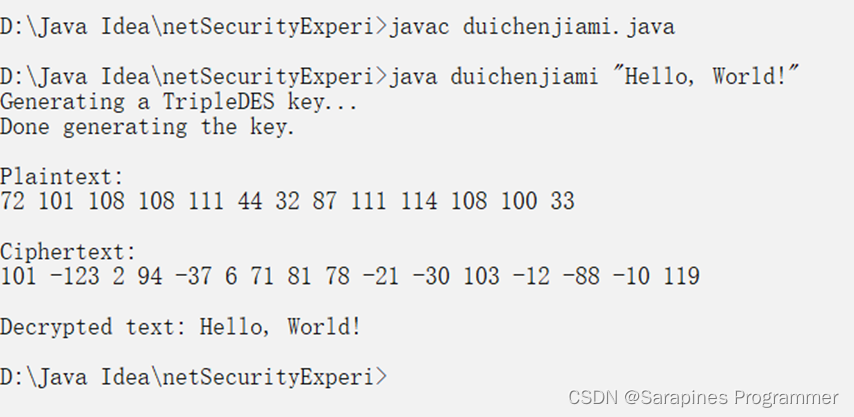

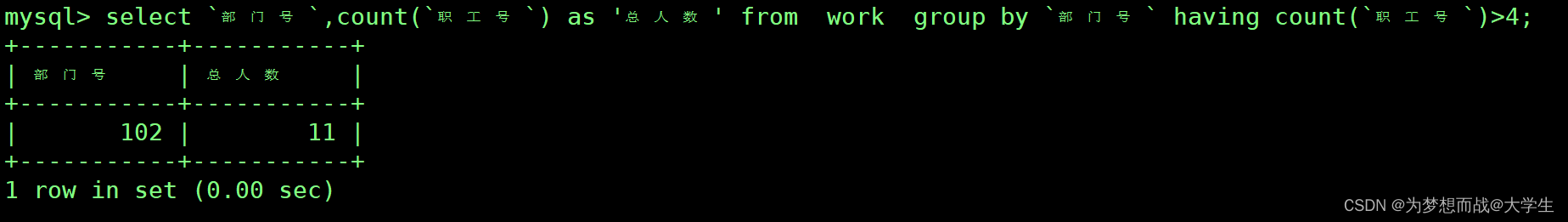

运行结果

🕵️♂️2.5 研究记录

-

深刻理解对称密码加密算法的基本原理:

- 通过实验深入学习了选定对称密码算法的核心思想,即使用相同密钥进行加密和解密操作。

- 通过仔细研读算法文献,逐渐理解了其数学原理、密钥生成和轮函数设计等核心概念。

-

实践中的理论知识应用:

- 亲手实现选定算法的加密和解密过程,深刻体会了理论知识在实际应用中的关键性。

- 编写代码的过程中,深感每一步都对整个加密系统的安全性产生重要影响,通过反复调试提高了代码的效率和准确性。

-

测试、评估与安全性思考:

- 设计了详尽的测试用例,验证了实现的加密算法的正确性和鲁棒性。

- 通过测试过程中的发现漏洞和改进空间,深入思考了算法的安全性和强度,提升了对密码算法实际运用的认识。

📝总结

🌐网络安全宛如一片汹涌激流,引领你豁然踏入数字领域的未知边界。这不是平凡的学习之旅,始于初级概念和实验布局,逐步启示更深层次的网络协议、编程魔法以及系统设计的神秘奥妙。

渴望迎接网络安全的学习挑战,征服数字世界的技术高峰?欢迎融入我们的社群,共同探讨更多可能性。我们倾心打造了备受瞩目的网络安全🔐 系列专栏✨:《网络安全之道 | 数字征程》,旨在深度揭示网络安全技术的实战精髓和前沿创新。让我们一同翻开网络安全之谜的篇章,探索这个数字世界中的新奇可能性。🔍

相关文章:

【网络安全】网络防护之旅 - 对称密码加密算法的实现

🌈个人主页:Sarapines Programmer🔥 系列专栏:《网络安全之道 | 数字征程》⏰墨香寄清辞:千里传信如电光,密码奥妙似仙方。 挑战黑暗剑拔弩张,网络战场誓守长。 目录 😈1. 初识网络安…...

鸿蒙arkTs Toast抽取 及使用

Toast抽取,创建一个Utils import promptAction from ohos.promptAction; import display from ohos.display; export function ToastUtils(msg:string){try {promptAction.showToast({message: msg,duration: 1500,bottom:450});} catch (error) {console.error(sh…...

网络安全渗透测试的相关理论和工具

网络安全 一、引言二、网络安全渗透测试的概念1、黑盒测试2、白盒测试3、灰盒测试 三、网络安全渗透测试的执行标准1、前期与客户的交流阶段1.1 渗透测试的目标网络1.2 进行渗透测试所使用的方法1.3 进行渗透测试所需要的条件1.4 渗透测试过程中的限制条件1.5 渗透测试的工期1.…...

C 语言 xml 库的使用

在C语言中,可以使用多种库来处理XML文件,其中最常用的是libxml2库。libxml2是一个用于解析XML和HTML文档的C语言库,它提供了许多功能,包括解析XML文档、创建XML文档、验证XML文档等等。下面是一个简单的示例,演示读取l…...

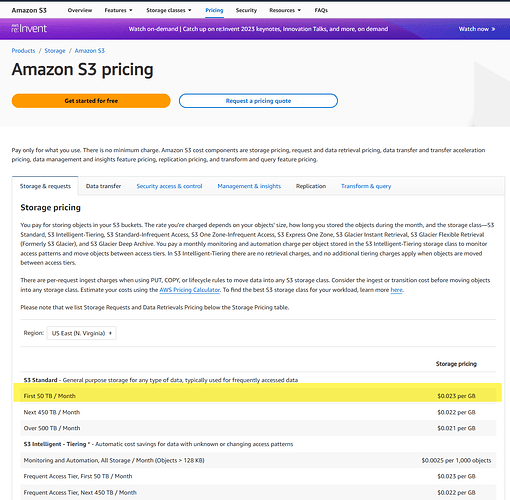

群晖(Synology)云备份的方案是什么

群晖云备份方案就是在本地的 NAS 如果出现问题,或者必须需要重做整列的时候,保证数据不丢失。 当然,这些是针对有价值的数据,如果只是电影或者不是自己的拍摄素材文件,其实可以不使用云备份方案,因为毕竟云…...

Flask 中的跨域难题:定义、影响与解决方案深度解析

跨域(Cross-Origin)是指在浏览器中,一个页面的脚本试图访问另一个页面的内容时发生的安全限制。Flask 作为一种 Web 应用框架,也涉及到跨域问题。本文将详细介绍跨域的定义、影响以及解决方案,涵盖如何在 Flask 中处理…...

:V4L2视频)

汽车IVI中控开发入门及进阶(十二):V4L2视频

前言 汽车中控也被称为车机、车载多媒体、车载娱乐等,其中音频视频是非常重要的部分,比如播放各种格式的音乐文件、播放蓝牙接口的音乐、播放U盘或TF卡中的音视频文件,看起来很简单。如果说音频来源于振动,那么图片图像就是光反射的一种表象。模拟信号表示在空间上是连续…...

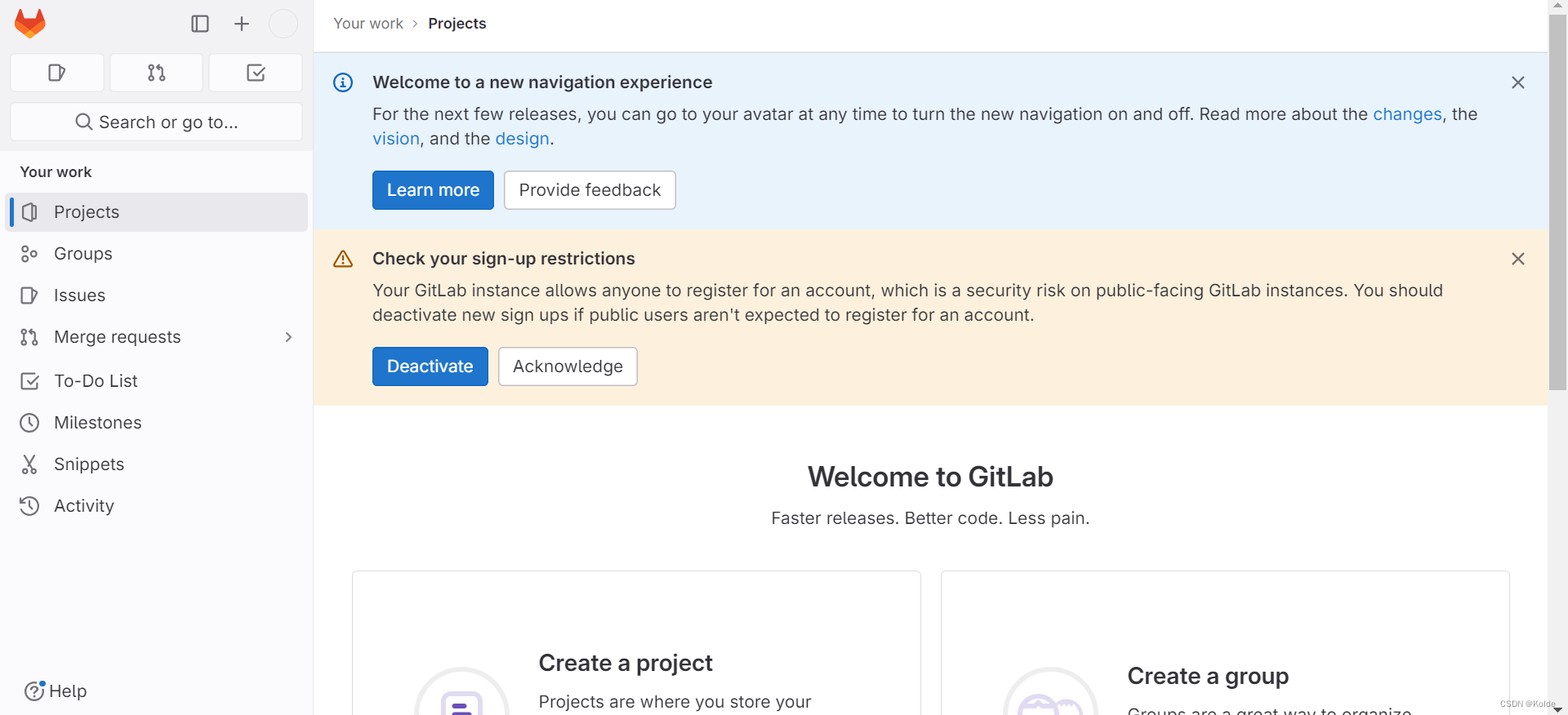

gitlab下载安装

1.下载 官网rpm包 gitlab/gitlab-ce - Results in gitlab/gitlab-ce 国内镜像 Index of /gitlab-ce/yum/ | 清华大学开源软件镜像站 | Tsinghua Open Source Mirror 2.安装 rpm -ivh gitlab-ce-16.4.3-ce.0.el7.x86_64.rpm 3.配置 vim /etc/gitlab/gitlab.rb 将 externa…...

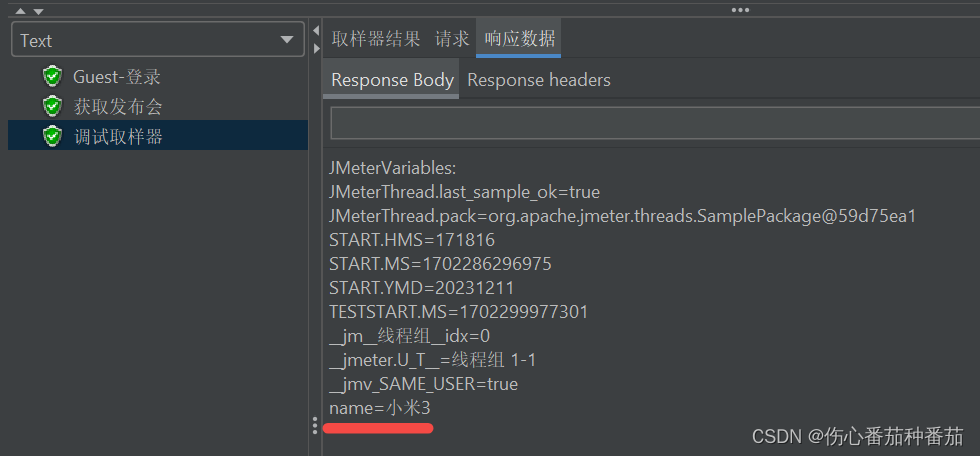

Jmeter,提取响应体中的数据:正则表达式、Json提取器

一、正则表达式 1、线程组--创建线程组; 2、线程组--添加--取样器--HTTP请求; 3、Http请求--添加--后置处理器--正则表达式提取器; 4、线程组--添加--监听器--查看结果树; 5、线程组--添加--取样器--调试取样器。 响应体数据…...

【SpringBoot篇】基于布隆过滤器,缓存空值,解决缓存穿透问题 (商铺查询时可用)

文章目录 🍔什么是缓存穿透🎄解决办法⭐缓存空值处理🎈优点🎈缺点🎍代码实现 ⭐布隆过滤器🎍代码实现 🍔什么是缓存穿透 缓存穿透是指在使用缓存机制时,大量的请求无法从缓存中获取…...

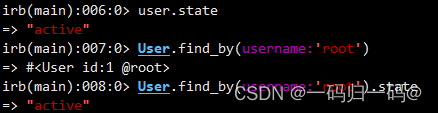

Gitlab基础篇: Gitlab docker 安装部署、Gitlab 设置账号密码

文章目录 1、环境准备2、配置1)、初始化2)、修改gitlab配置文件3)、修改docker配置的gitlab默认端口 gitlab进阶配置gitlab 设置账号密码 1、环境准备 安装docker gitlab前确保docker环境,如果没有搭建docker请查阅“Linux docker 安装文档” docker 下载 gitlab容…...

c++常见函数处理

1、clamp clamp:区间限定函数 int64_t a Clamp(a, MIN_VALUE, MAX_VALUE); #include <iomanip> #include <iostream> #include <sstream>int main() {std::cout << "no setw: [" << 42 << "]\n"<&l…...

MYsql第二次作业

目录 问题 解答 1.显示所有职工的基本信息。 2.查询所有职工所属部门的部门号,不显示重复的部门号。 3.求出所有职工的人数。 4.列出最高工和最低工资。 5.列出职工的平均工资和总工资。 6.创建一个只有职工号、姓名和参加工作的新表,名为工作日…...

SQLAlchemy 第三篇

使用insert语句 from sqlalchemy import Table, Column, Integer, String, MetaDatametadata_obj MetaData() user_table Table("user_account",metadata_obj,Column("id", Integer, primary_keyTrue),Column("name", String(255)),Column(&q…...

交互过程中影响信息质量好坏的因素

人机交互是指人与计算机之间的交流和互动,而人人交流是指人与人之间的交流和互动。在信息质量方面,人机交互通常更为准确和精确,而人人交流可能存在误解、模糊和歧义。 人机交互的信息传递往往通过明确的界面、符号和指令等方式进行。计算机可…...

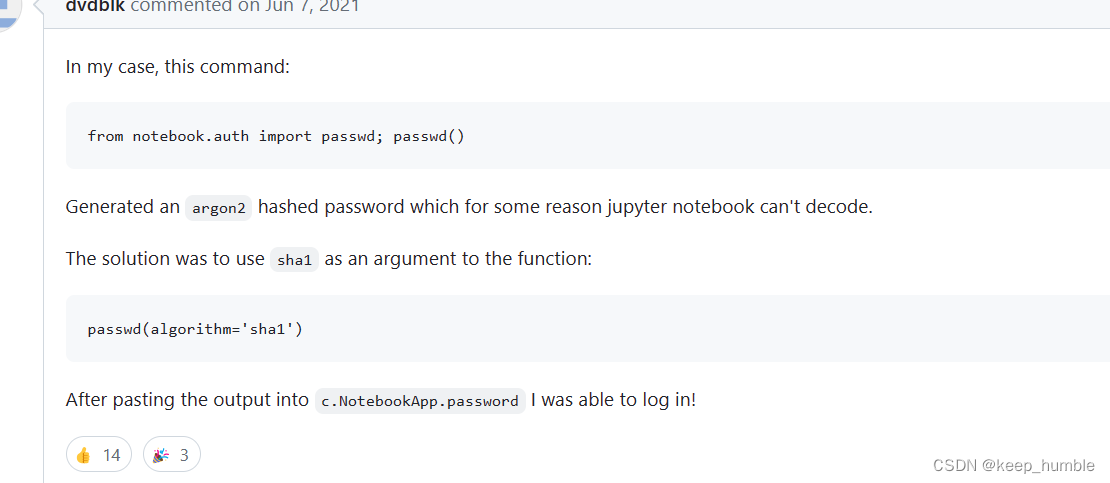

服务器上配置jupyter,提示Invalid credentials如何解决

我是按照网上教程在服务器上安装的jupyter以及进行的密码配置,我利用 passwd()这个口令生成的转译密码是"argon...."。按照教程配置jupyter notebook配置文件里面的内容,登陆网页提示"Invalid credentials"。我谷歌得到的解答是&…...

Axure中动态面板使用及轮播图多种登录方式左侧导航栏之案列

🎬 艳艳耶✌️:个人主页 🔥 个人专栏 :《产品经理如何画泳道图&流程图》 ⛺️ 越努力 ,越幸运 目录 一、轮播图简介 1、什么是轮播图 2、轮播图有什么作用 3、轮播图有什么特点 4、轮播图适应范围 5、…...

大数据之旅-问题反思

1.谈谈你对MR执行流程各个阶段的理解(提示里面涉及到排序,快速排序或者归并排序知道两种实现形式)? 2.hadoop 1.0和hadoop 2.0明显的差异如何理解? hadoop2.0与hadoop1.0区别体现在在架构、性能、功能和组件方面&…...

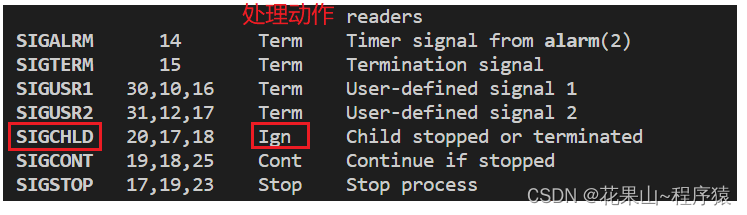

系统级基础信号知识【Linux】

目录 一,什么是信号 进程面对信号常见的三种反应概述 二,产生信号 1.终端按键产生信号 signal 2. 进程异常产生信号 核心转储 3. 系统调用函数发送信号 kill raise abort 小结: 4. 由软件条件产生 alarm 5. 硬件异常产生信号…...

Excel单元格隐藏如何取消?

Excel工作表中的有些单元格隐藏了数据,如何取消隐藏行列呢?今天分享几个方法给大家 方法一: 选中隐藏的区域,点击右键,选择【取消隐藏】就可以了 方法二: 如果工作表中有多个地方有隐藏的话,…...

RabbitMQ-C测试框架深度解析:单元测试、集成测试与模糊测试

RabbitMQ-C测试框架深度解析:单元测试、集成测试与模糊测试 【免费下载链接】rabbitmq-c RabbitMQ C client 项目地址: https://gitcode.com/gh_mirrors/ra/rabbitmq-c RabbitMQ-C是一个功能强大的RabbitMQ C客户端库,为确保其稳定性和可靠性&…...

ThinkPad风扇控制终极指南:如何让你的笔记本在静音与散热之间找到完美平衡

ThinkPad风扇控制终极指南:如何让你的笔记本在静音与散热之间找到完美平衡 【免费下载链接】TPFanCtrl2 ThinkPad Fan Control 2 (Dual Fan) for Windows 10 and 11 项目地址: https://gitcode.com/gh_mirrors/tp/TPFanCtrl2 你是否曾经在深夜工作时…...

)

Cesium实战:手把手教你用JavaScript实现5个酷炫的3D地图特效(雷达扫描/淹没分析/动态绘制)

Cesium实战:手把手教你用JavaScript实现5个酷炫的3D地图特效(雷达扫描/淹没分析/动态绘制) 在三维地理信息可视化领域,Cesium凭借其强大的WebGL渲染能力和灵活的JavaScript API,已成为开发者构建沉浸式空间应用的首选引…...

Coding爆发打破「AI泡沫论」,MiniMax能否卡位下一个Google?

【Coding爆发打破「AI泡沫论」】 Coding的爆发,彻底断绝了「AI泡沫论」,这已成为共识。阿里财报显示MaaS ARR超过80亿元,年底还有望再涨三倍以上,意味着只有投入没有回报的周期已过去,能开始盈利,大小玩家都…...

体验Taotoken官方价折扣与Token Plan带来的成本优势

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 体验Taotoken官方价折扣与Token Plan带来的成本优势 1. 引言:从按需付费到计划性支出 对于频繁调用大模型API的开发者…...

C++定时器实战:从线程轮询到时间轮算法的演进与选型

1. 定时器技术选型的核心痛点 当我们需要在C项目中实现定时任务调度时,最直观的做法可能就是直接开个线程轮询了。我刚开始做网络服务开发时也这么干过,结果上线后CPU直接飙到90%——这就是典型的"新手陷阱"。实际上,定时器的实现方…...

Android应用安全左移实践:Kiuwan SAST集成与漏洞修复指南

1. 项目概述:为什么Android应用安全需要“左移”?在移动应用开发这个行当里干了十几年,我见过太多团队在安全问题上“亡羊补牢”的场景。往往是应用上线后,被安全团队或第三方扫描工具揪出一堆高危漏洞,然后整个团队进…...

免费开源工业通信调试工具:ModbusTool终极指南,5分钟快速上手

免费开源工业通信调试工具:ModbusTool终极指南,5分钟快速上手 【免费下载链接】ModbusTool A modbus master and slave test tool with import and export functionality, supports TCP, UDP and RTU. 项目地址: https://gitcode.com/gh_mirrors/mo/Mo…...

)

从调参到调优:手把手教你用RFSoC API榨干DAC性能(插值、滤波器、数据路径全解析)

从调参到调优:手把手教你用RFSoC API榨干DAC性能(插值、滤波器、数据路径全解析) 在无线通信和雷达系统的原型开发中,RFSoC的DAC性能直接决定了整个系统的信号质量与效率。许多开发者虽然能够完成基础配置,但当面临&qu…...

)

手把手教你用Reflector+Reflexil插件绕过Help Viewer 2.0的签名验证(附详细图文)

绕过Help Viewer 2.0签名验证的深度解决方案 当你在Visual Studio 2015/2017/2019中尝试通过Help Viewer下载文档时,可能会遇到一个令人沮丧的错误提示:"该.cab文件未经Microsoft正确签名"。这个问题源于Help Viewer 2.0对下载内容执行的严格签…...