mysql 表锁 行锁

目录

表锁(Table Lock)

行锁(Row Lock)

进一步通过举例解释

update操作走的是什么锁

表锁示例:

行锁示例:

MySQL 中常见的锁类型包括:

表锁(Table Lock)

是针对整个表的锁定机制,当一个事务对表进行写操作时(比如

UPDATE或DELETE),会锁定整个表,其他事务无法同时对表进行写操作,但允许读操作。这可能会导致其他事务的写操作被阻塞,降低了并发性能。

行锁(Row Lock)

是针对表中的行记录的锁定机制,允许事务对表中的某行记录进行独占性操作,其他事务可以同时对其他行进行操作。行锁可以提高并发性,因为它只会锁定需要修改的行,而不是整个表,允许其他事务并发进行操作。

进一步通过举例解释

问题:假设有一个数据库表格存储了用户的订单信息,

tb_

orders,包含了 订单号、用户ID、订单状态 等信息。

-

表锁(Table Lock): 举例来说,如果一个事务在执行长时间运行的更新操作(比如更新所有订单状态),其他事务可能需要等待这个更新操作完成后才能执行写操作。

-

行锁(Row Lock):比如,如果一个事务只修改了订单表中某个特定订单的状态,其他事务可以同时对其他订单进行操作。

update操作走的是什么锁

对于

UPDATE操作,一般情况下数据库会使用行级锁。它会锁定被修改的行,确保其他事务不能同时修改同一行,而允许其他事务并发地修改不相关的行。这样可以提高并发性,并减少由于锁定整个表而导致的性能问题。例如,如果一个用户想要取消订单,数据库会锁定该用户的订单行,以确保其他事务不能同时修改同一行,这样可以避免出现订单状态同时被多个事务修改的问题。

总的来说,数据库在执行 UPDATE 操作时,会尽可能地使用行级锁,以提高并发性能,并避免对整个表进行锁定,但具体的锁定方式和机制可能会因数据库管理系统和配置而有所不同。

不同数据库管理系统的实现方式可能有所不同,有些数据库也支持在特定情况下使用表锁来执行更新操作,但大多数情况下,数据库会尽可能地使用行级锁来实现更好的并发性能。

当涉及实际的 SQL 操作时,数据库会根据事务隔离级别和具体情况来选择使用何种锁。

假设我们有一个名为 orders 的订单表,其中包含 order_id(订单号)和 status(订单状态)列。

表锁示例:

LOCK TABLES orders WRITE; -- 锁定整个订单表,允许写操作{*********

在这里执行长时间的 UPDATE 操作,会阻塞其他事务对整个表的写操作**********}UNLOCK TABLES; -- 释放表锁在上述示例中,LOCK TABLES 语句锁定了整个 orders 表,允许一个事务对整个表进行写操作。其他事务在此期间可能会被阻塞。 在上述示例中,LOCK TABLES 语句锁定了整个 orders 表,允许一个事务对整个表进行写操作。其他事务在此期间可能会被阻塞。

行锁示例:

BEGIN; -- 开始事务 *********

SELECT * FROM orders

WHERE order_id = 123 FOR UPDATE; -- 锁定特定订单号的行,允许进行更新操作 UPDATE orders SET status = 'CANCELLED'

WHERE order_id = 123; -- 修改订单状态

********COMMIT; -- 提交事务,释放行锁 在这个示例中,事务首先选择特定订单号的行并使用 FOR UPDATE 来锁定这行记录,然后执行了 UPDATE 操作修改订单状态。这样其他事务就无法同时修改订单号为 123 的行,直到当前事务提交并释放了行锁。

MySQL 中常见的锁类型包括:

-

表级锁(Table-level Locks):

- 表锁(Table Locks):锁定整个表,包括读和写操作。表锁适用于需要修改整个表的操作,但会限制并发性能。

-

行级锁(Row-level Locks):

- 共享锁(Shared Locks):允许多个事务同时读取同一行数据,但不允许任何事务对该行进行写操作,用于读取操作。

- 排他锁(Exclusive Locks):只允许一个事务对某行数据进行更新或删除操作,其他事务无法读取或写入该行。

-

页级锁(Page-level Locks):

- 页锁(Page Locks):锁定数据库表中的一页数据,适用于某些特定情况下,但并不是所有数据库都使用页级锁。

-

意向锁(Intention Locks):

- 意向共享锁(Intention Shared Locks):表明一个事务想要在某行或某个范围上设置共享锁。

- 意向排他锁(Intention Exclusive Locks):表明一个事务想要在某行或某个范围上设置排他锁。

这些锁有助于数据库管理系统控制并发访问,确保数据的一致性和完整性。根据使用情景,数据库管理系统会自动选择合适的锁来保护数据。

要注意的是,不同的数据库引擎(如 InnoDB、MyISAM)可能对锁的实现方式有所不同,因此在具体使用时,需要考虑数据库引擎的特性和行为。

相关文章:

mysql 表锁 行锁

目录 表锁(Table Lock) 行锁(Row Lock) 进一步通过举例解释 update操作走的是什么锁 表锁示例: 行锁示例: MySQL 中常见的锁类型包括: 表锁(Table Lock) 是针对整个…...

Google 提示:切忌滥用 DORA 指标

谷歌的 DevOps 研究与评估团队从事指标交易,即 DevOps 指标。但其最新的相关报告也警告不要过度使用这些指标。 DevOps 研究与评估小组(DORA)建议 IT 专业人员根据四个关键指标来评估团队绩效:部署频率,变更准备时间&a…...

2023年全球架构师峰会(ArchSummit北京站2023)-核心PPT资料下载

一、峰会简介 ArchSummit聚焦业界强大的技术成果,秉承“实践第一、案例为主”的原则,展示先进技术在行业中的典型实践,以及技术在企业转型、发展中的推动作用。旨在帮助技术管理者、CTO、架构师做好技术选型、技术团队组建与管理,…...

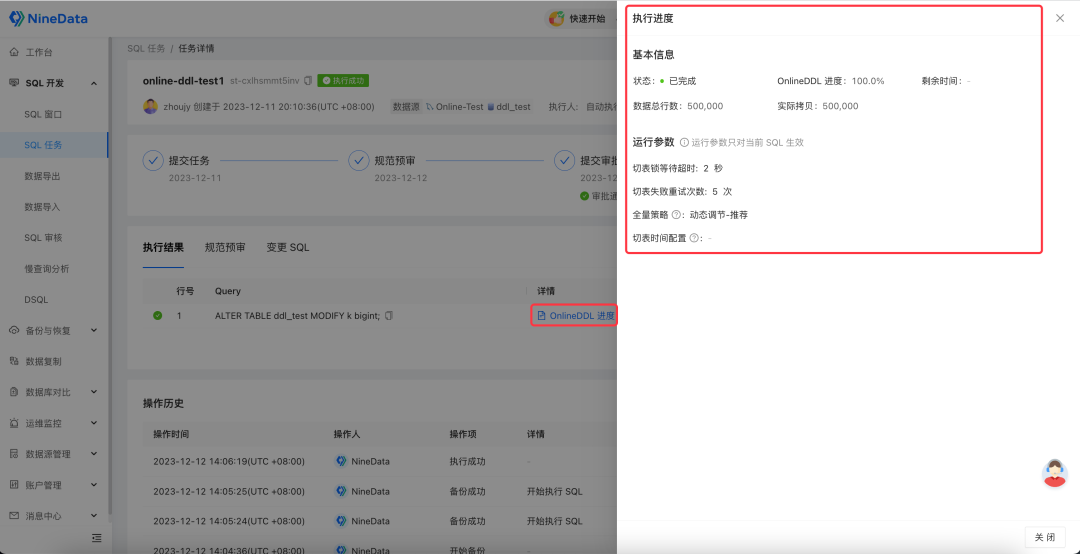

安全、高效的MySQL DDL解决方案

MySQL作为目前应用最广泛的开源关系型数据库,是许多网站、应用和商业产品的主要数据存储。在生产环境,线上数据库常常面临着持续的、不断变化的表结构修改(DDL),如增加、更改、删除字段和索引等等。其中一些DDL操作在M…...

100GPTS计划-AI学术AcademicRefiner

地址 https://chat.openai.com/g/g-LcMl7q6rk-academic-refiner https://poe.com/AcademicRefiner 测试 减少相似性 增加独特性 修改http://t.csdnimg.cn/jyHwo这篇文章微调 专注于人工智能、科技、金融和医学领域的学术论文改写,秉承严格的专业和学术标准。 …...

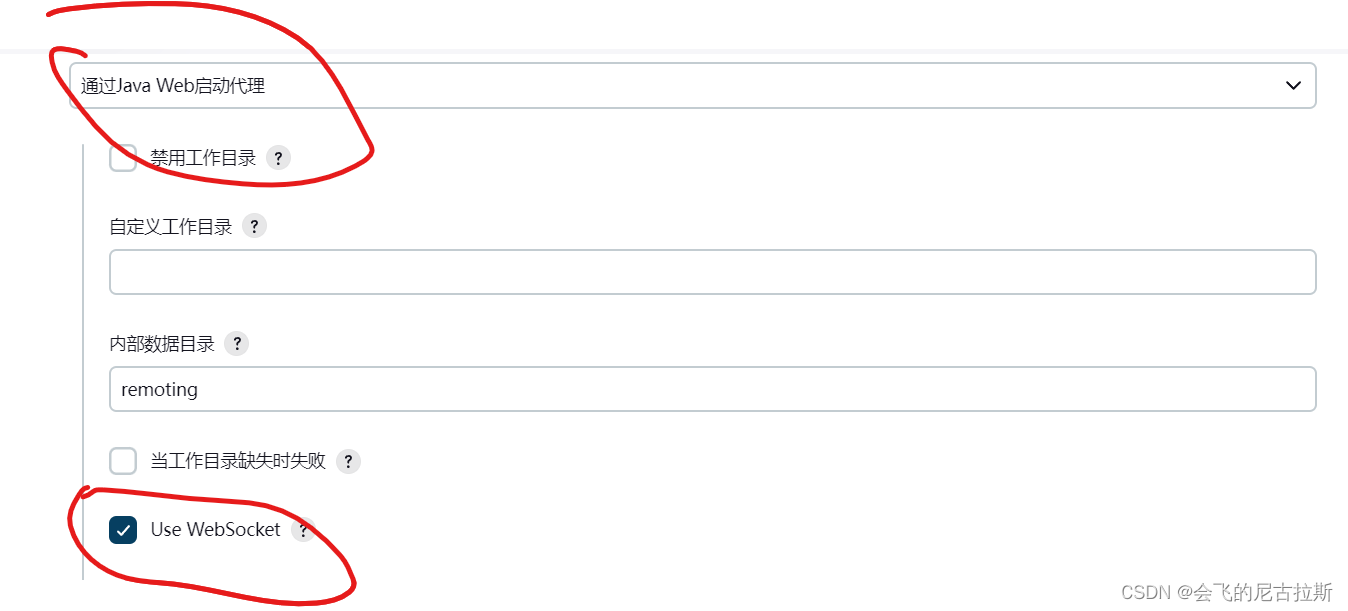

k8s 中部署Jenkins

创建namespace apiVersion: v1 kind: Namespace metadata:name: jenkins创建pv以及pvc kind: PersistentVolume apiVersion: v1 metadata:name: jenkins-pv-volumenamespace: jenkinslabels:type: localapp: jenkins spec:#storageClassName: manualcapacity:storage: 5Giacc…...

Spring Cloud和Zookeeper的集成,构建高可扩展的分布式系统

引言 构建高可扩展的分布式系统是现代应用程序开发中的重要挑战之一。在分布式系统中,负载均衡和分布式锁是两个关键问题。本文将介绍如何使用Spring Cloud和Zookeeper集成来实现高可扩展的分布式系统,并分析其负载均衡原理和分布式锁的应用。 1. 分布…...

【唐山海德教育】安全员c证怎么考

1、注册地在本市的施工单位在职“三类人员”可申请参加安全生产考核; 2、职业道德良好,身体健康,年龄不超过60周岁(法定代表人除外); 3、筑施工企业专职安全生产管理人员需有中专(含高中、中技…...

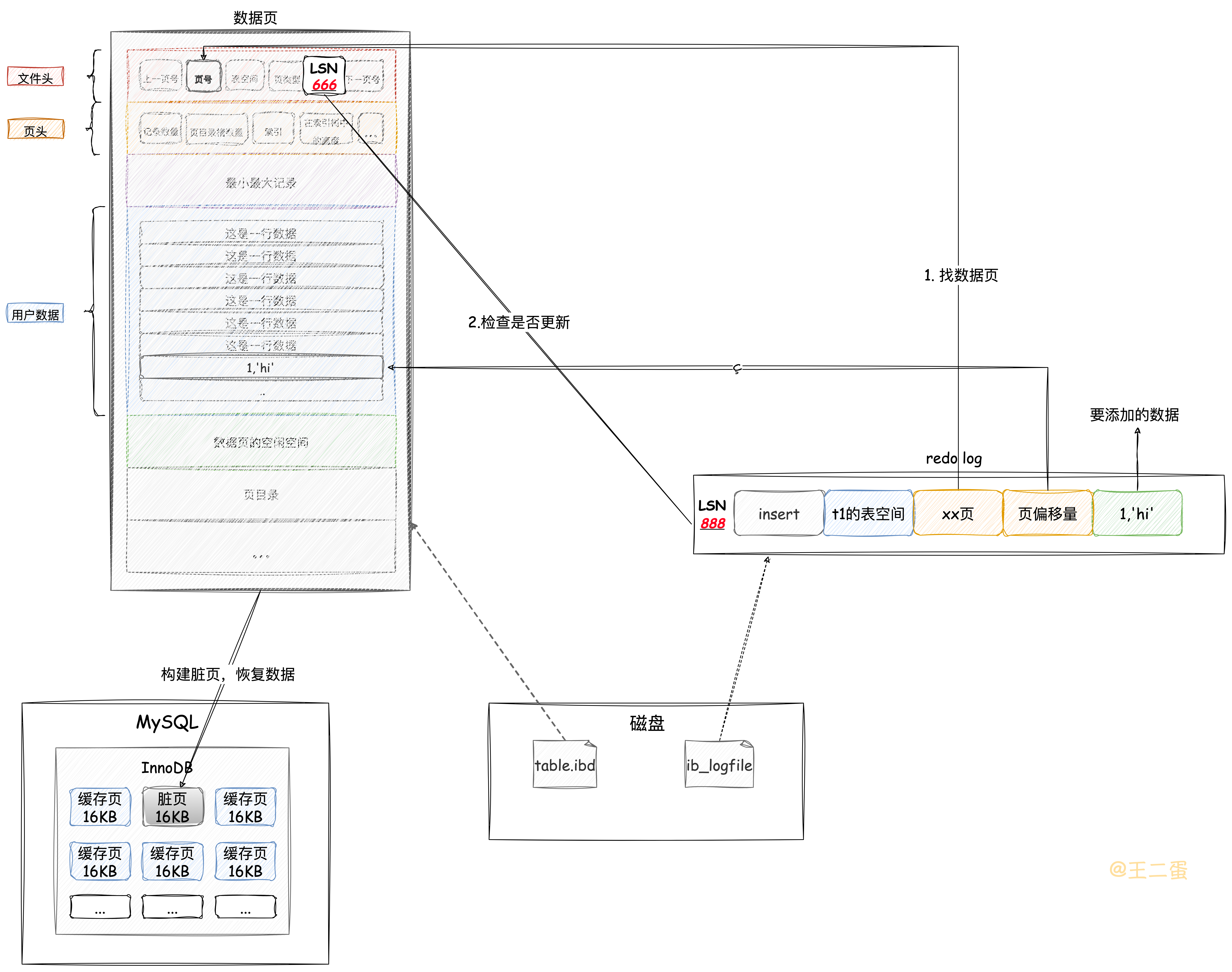

MySQL是如何保证数据不丢失的?

文章目录 前言Buffer Pool 和 DML 的关系DML操作流程加载数据页更新记录 数据持久化方案合适的时机刷盘双写机制日志先行机制日志刷盘机制Redo Log 恢复数据 总结 前言 上篇文章《InnoDB在SQL查询中的关键功能和优化策略》对InnoDB的查询操作和优化事项进行了说明。但是&#…...

CUMT--Java复习--泛型与集合

目录 一、泛型 1、概述 2、通配符 3、有界类型 二、集合 1、概述 2、迭代器接口 三、集合类 1、Collection接口 2、List接口 3、Set接口 4、Queue接口 5、Map接口 四、集合转换 五、集合工具类 一、泛型 1、概述 从JDK5.0开始,Java引入泛型类型&…...

Android 权限申请

在Android中,从Android 6.0(API级别23)开始,应用在运行时需要动态申请权限。以下是一些步骤来动态申请权限: 在应用的清单文件(AndroidManifest.xml)中声明需要的权限。例如,如果应…...

不可见副本)

R语言【base】——invisible将控制台的输出模式调整为隐藏,只允许赋值后输出,返回对象的(临时)不可见副本

Package base version 4.3.2 invisible(x NULL) 参数【x】:一个任意的 R 对象,默认为 NULL。 如果希望函数返回的值可以赋值,但在未赋值时不打印,则可以使用该函数。 f <- function(x){if (x){return (x)} else {return (in…...

LA@线性代数学习总结@主要对象和问题@思想方法

文章目录 线性代数研究对象主要问题联系核心概念核心定理 核心操作和运算基础高级小结 性质和推导方法问题转换为线性方程组求解问题验证和推导性质定理 线性代数研究对象 线性代数的研究对象主要是行列式和矩阵(向量)矩阵这种对象可以做的操作和运算很多,特别是方阵,它们的计…...

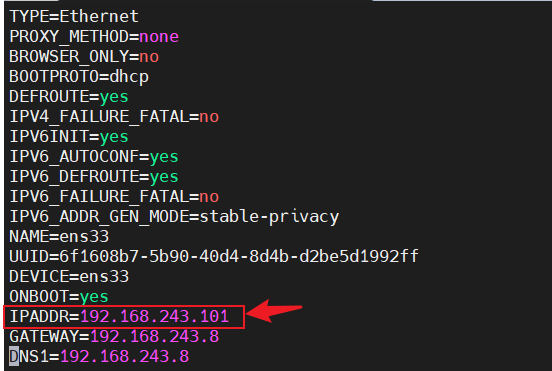

VMware克隆虚拟机

要求:利用模板虚拟机hadoop100,克隆出hadoop101虚拟机。 1、鼠标右键点击已存在的模板虚拟机hadoop100 --> 管理 --> 克隆 2、选择克隆自虚拟机中的当前状态 3、创建完整克隆 4、修改虚拟机名称、位置 5、等待克隆完成后,则成功克隆出…...

C语言中常见的关键字

一、数据类型关键字(20个) 基本数据类型(5个) void:声明函数无返回值或无参数,声明无类型指针,显式丢弃运算结果 char:字符型类型数据,属于整型数据的一种 intÿ…...

新型智慧视频监控系统:基于TSINGSEE青犀边缘计算AI视频识别技术的应用

边缘计算AI智能识别技术在视频监控领域的应用有很多。这项技术结合了边缘计算和人工智能技术,通过在摄像头或网关设备上运行AI算法,可以在现场实时处理和分析视频数据,从而实现智能识别和分析。目前来说,边缘计算AI视频智能技术可…...

智能优化算法应用:基于梯度算法3D无线传感器网络(WSN)覆盖优化 - 附代码

智能优化算法应用:基于梯度算法3D无线传感器网络(WSN)覆盖优化 - 附代码 文章目录 智能优化算法应用:基于梯度算法3D无线传感器网络(WSN)覆盖优化 - 附代码1.无线传感网络节点模型2.覆盖数学模型及分析3.梯度算法4.实验参数设定5.算法结果6.参考文献7.MA…...

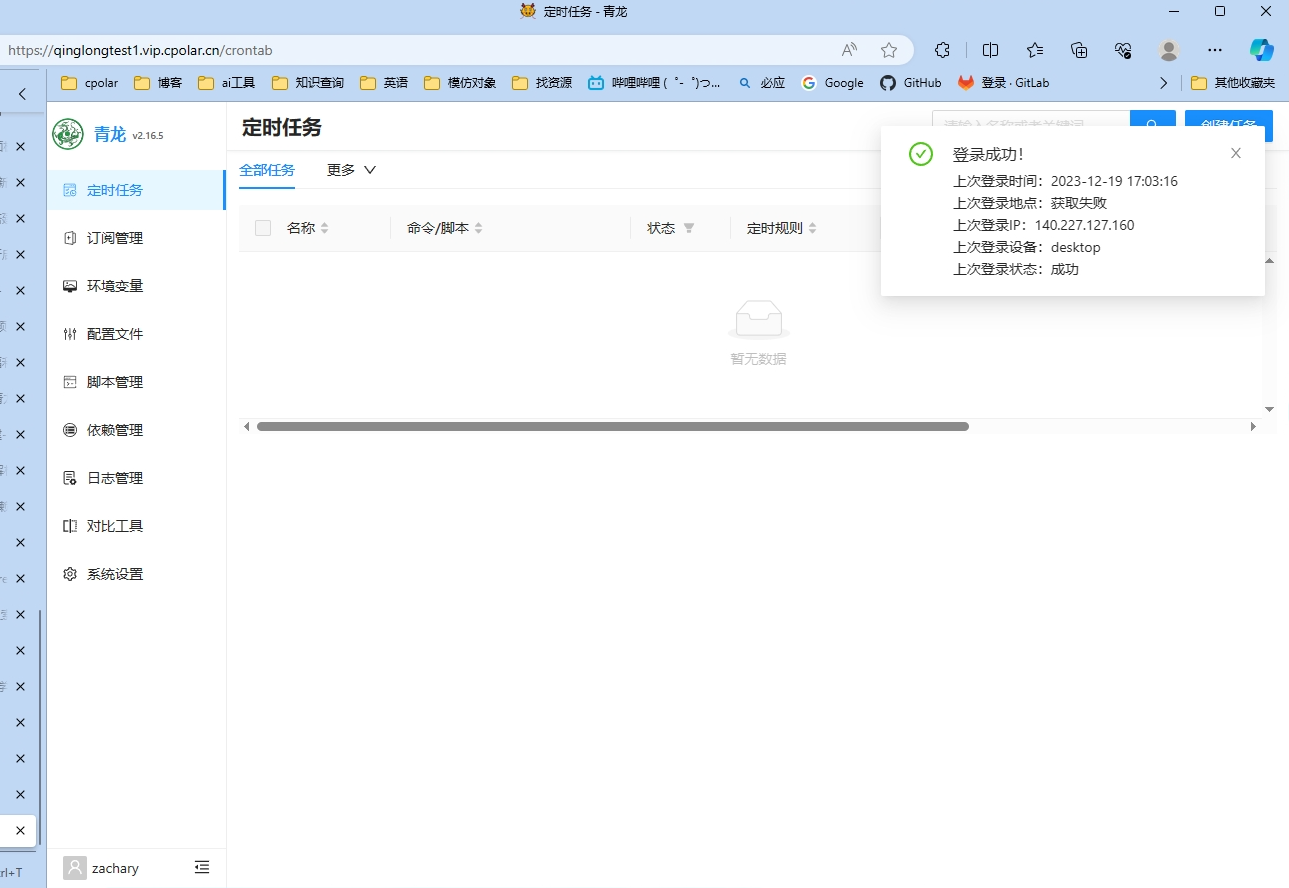

如何使用Docker搭建青龙面板并结合内网穿透工具发布至公网可访问

文章目录 一、前期准备本教程环境为:Centos7,可以跑Docker的系统都可以使用。本教程使用Docker部署青龙,如何安装Docker详见: 二、安装青龙面板三、映射本地部署的青龙面板至公网四、使用固定公网地址访问本地部署的青龙面板 正文…...

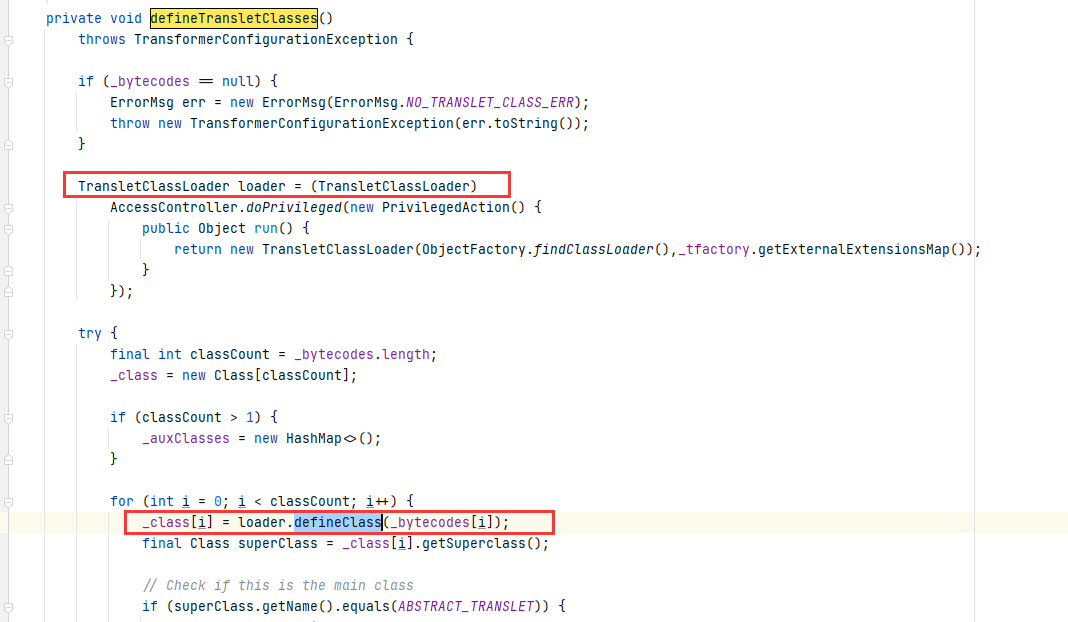

fastjson1.2.24 反序列化漏洞(CVE-2017-18349)分析

FastJson在< 1.2.24 版本中存在反序列化漏洞,主要原因FastJson支持的两个特性: fastjson反序列化时,JSON字符串中的type字段,用来表明指定反序列化的目标恶意对象类。fastjson反序列化时,字符串时会自动调用恶意对…...

Linux中history使用(过滤,显示时间,查找)

显示历史命令 history 显示最后几条执行命令 history 5 显示history记录中命令执行时间 export HISTTIMEFORMAT"%F %T " 显示命令中有某些内容的最后几条执行命令 history | grep key | tail -n 2...

深入解析ZYNQ启动流程:从Boot引脚到FSBL的完整路径

1. ZYNQ启动流程全景概览 当你第一次拿到一块ZYNQ开发板时,按下电源键后究竟发生了什么?这个问题困扰过很多嵌入式开发者。作为Xilinx推出的经典SoC芯片,ZYNQ的启动流程就像一场精心编排的交响乐,每个环节都环环相扣。我当年调试第…...

机器视觉项目中的GRR和CPK

在机器视觉项目中,GRR 和 Cpk 是两个核心的统计学指标,分别用于评估测量系统本身是否可靠以及生产过程是否稳定受控。下面分别详细解释。---一、GRR(量具重复性与再现性)1.1 是什么?GRR(Gauge Repeatabilit…...

通用型数据采集系统选型指南:从原理到实战的七维评估

1. 数据采集系统:从物理世界到数字世界的桥梁在航空航天、汽车、工业自动化乃至国防军工这些领域里,我们工程师每天打交道最多的,可能就是那些看不见摸不着的物理量:发动机涡轮叶片的温度、飞机机翼的应变、汽车悬架的动态压力、或…...

Cursor Pro破解工具:简单5步实现AI编程助手永久免费使用

Cursor Pro破解工具:简单5步实现AI编程助手永久免费使用 【免费下载链接】cursor-free-vip [Support 0.45](Multi Language 多语言)自动注册 Cursor Ai ,自动重置机器ID , 免费升级使用Pro 功能: Youve reached your t…...

基于MCP协议与AI的智能收据处理服务器:从OCR到结构化提取实战

1. 项目概述:一个专为收据处理而生的MCP服务器如果你经常需要处理各种格式的收据、发票或账单,无论是个人记账、公司报销,还是财务审计,那么你肯定对“数据录入”这个繁琐环节深恶痛绝。一张张纸质或电子收据,上面的关…...

终极OpenSpeedy游戏加速教程:5分钟解锁老游戏流畅体验

终极OpenSpeedy游戏加速教程:5分钟解锁老游戏流畅体验 【免费下载链接】OpenSpeedy 🎮 An open-source game speed modifier. 项目地址: https://gitcode.com/gh_mirrors/op/OpenSpeedy 还在为经典老游戏在现代电脑上运行卡顿而烦恼吗?…...

修复肝衰竭的“免疫刹车”:ANXA1是控制炎症失控、促进消退的关键内源信号

慢加急性肝衰竭(ACLF)的发病进程主要由全身性炎症反应及免疫功能紊乱共同驱动,其病理机制复杂且临床预后较差。2026年4月,浙江大学与斯坦福大学,在Hepatology期刊在线发表了题为“Dissecting the liver inflammation e…...

JavaScript 遍历 JSON 所有 Key 的方法

1️⃣ for…in 循环(最常用) const json {name: "张三",age: 25,city: "北京" };for (let key in json) {console.log(key); // name, age, cityconsole.log(json[key]); // 张三, 25, 北京 }2️⃣ Object.keys()&am…...

通过Taotoken为OpenClaw配置自定义模型供应商的详细步骤

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 通过Taotoken为OpenClaw配置自定义模型供应商的详细步骤 OpenClaw是一个流行的AI智能体开发框架,它允许开发者灵活地配…...

Gemini Pro长上下文处理翻车现场全复盘,128K token真实压测数据曝光,你还在用默认配置?

更多请点击: https://intelliparadigm.com 第一章:Gemini Pro长上下文能力的本质认知与风险预警 Gemini Pro 的长上下文(如支持高达 1M tokens 输入)并非单纯“记忆增强”,而是基于分块注意力优化与上下文压缩策略的工…...