Java中如何优雅地根治null值引起的Bug问题

1. Java对象为null会引发的问题

- NullPointerException:当你尝试调用或访问一个null对象的属性或方法时,Java会抛出NullPointerException异常。例如,如果你有一个名为person的变量,它被设置为null,然后你尝试调用person.getName()方法,这会抛出NullPointerException。

- 空指针异常:当一个对象为null时,任何对它的操作都会导致空指针异常。例如,如果你有一个null的字符串对象,并试图调用它的length()方法,这会导致空指针异常。

- 不可预知的行为:当一个对象为null时,对它的任何操作都可能导致不可预知的行为。例如,如果你有一个null的数组对象,并试图访问它的某个元素,这可能会导致数组越界异常或其他异常。

- 资源泄漏:如果一个对象为null,并且你试图释放它所占用的资源(例如关闭文件或数据库连接),这可能会导致资源泄漏。

为了避免这些问题,应该始终在操作对象之前检查它是否为null。

2. 解决方法

-

使用 Optional 类

- 示例:

Optional<String> optional = Optional.ofNullable(someString); if (optional.isPresent()) { System.out.println(optional.get()); } else { System.out.println("String is null or not present"); } -

使用注解

- 使用 @NonNull 和 @Nullable 注解来标记参数、返回值或字段。

- 示例:

public void process(@NonNull String input) { // ... } -

使用 Null 安全的方法

- 使用 Java 标准库中的 Null 安全的方法,如 String.isEmpty() 代替 String.length() == 0。

- 示例:

if (someString.isEmpty()) { // ... } -

自定义 Null 安全的方法

- 可以自定义方法来检查一个值是否为 null,或者为 null 时返回一个默认值。

- 示例:

public static String getOrDefault(String input, String defaultValue) { return input != null ? input : defaultValue; } -

使用异常处理

- 使用 try-catch 块来捕获并处理 NullPointerException。

- 示例:

try { // Code that may throw a NullPointerException } catch (NullPointerException e) { // Handle the exception appropriately } -

使用空对象模式

- 创建一个表示 “空” 或 “没有值” 的对象,而不是使用 null。例如,对于集合,可以使用一个空的集合对象来表示没有元素。

-

使用第三方库

- 使用像 Apache Commons Lang 或 Javatuples 这样的第三方库,它们提供了更多的工具和方法来处理 null 值。

-

编写清晰的文档

- 在代码注释中明确指出哪些变量或参数可能为 null,以及如何处理这种情况。这有助于其他开发者理解代码的行为,并减少出现 NullPointerException 的可能性。

-

进行代码审查

- 在代码审查过程中特别注意 null 值处理,确保所有的 null 值都被适当地处理。这有助于在代码提交之前发现并修复潜在的 null 值问题。

-

单元测试和集成测试

- 在测试代码中明确地测试 null 值的情况,确保应用程序在面对 null 值时行为正确。这有助于在开发过程中发现和修复潜在的 null 值问题。

-

使用静态代码分析工具

- 使用工具如 SonarQube、FindBugs 或 SpotBugs 等进行静态代码分析,这些工具可以帮助检查代码中可能存在的 null 值问题,并提供相应的建议和修复方案。例如,FindBugs 可以检查出可能导致 NullPointerException 的常见问题。

-

使用智能 IDEs

- 如 IntelliJ IDEA 或 Eclipse)的提示和功能来识别和避免 null 值问题。

相关文章:

Java中如何优雅地根治null值引起的Bug问题

1. Java对象为null会引发的问题 NullPointerException:当你尝试调用或访问一个null对象的属性或方法时,Java会抛出NullPointerException异常。例如,如果你有一个名为person的变量,它被设置为null,然后你尝试调用perso…...

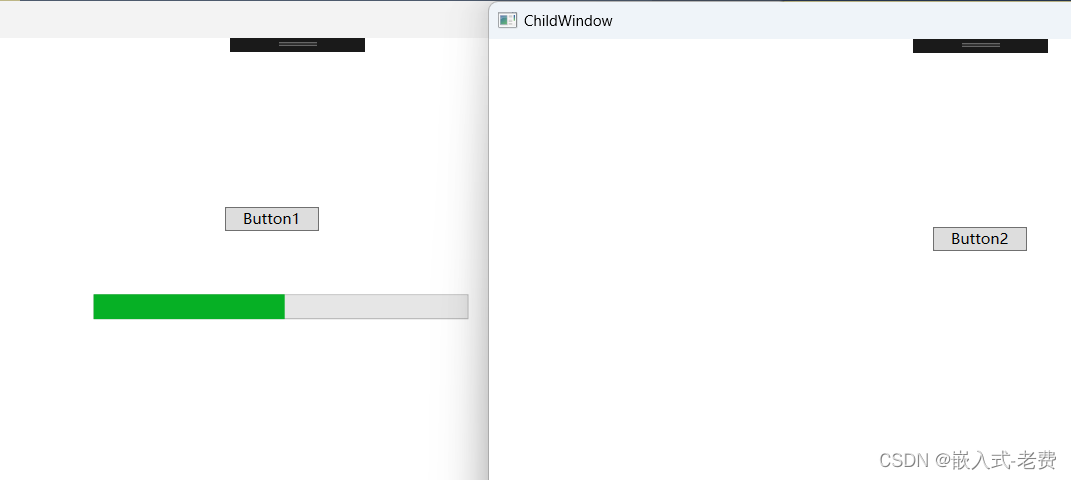

C# WPF上位机开发(子窗口通知父窗口更新进度)

【 声明:版权所有,欢迎转载,请勿用于商业用途。 联系信箱:feixiaoxing 163.com】 这两天在编写代码的时候,正好遇到一个棘手的问题,解决之后感觉挺有意义的,所以先用blog记录一下,后…...

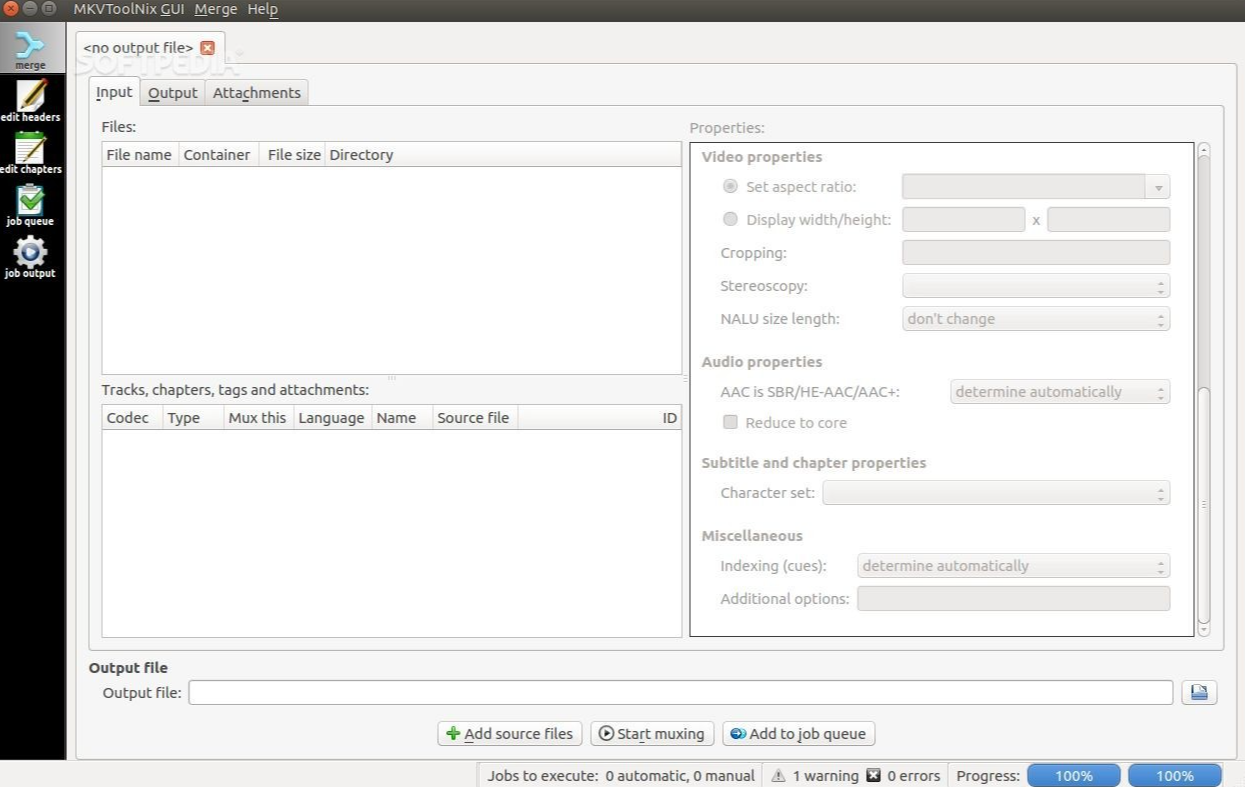

XUbuntu22.04之跨平台容器格式工具:MKVToolNix(二百零三)

简介: CSDN博客专家,专注Android/Linux系统,分享多mic语音方案、音视频、编解码等技术,与大家一起成长! 优质专栏:Audio工程师进阶系列【原创干货持续更新中……】🚀 优质专栏:多媒…...

vue中的生命周期和VueComponent实例对象

生命周期 生命周期又叫生命周期钩子,生命周期函数 生命周期是,Vue在关键的时刻帮我们调用的一些特殊名字的函数 生命周期的this指向vm或者组件实例对象 mounted会将初始化的Dom挂载到页面上 <template><div class"hello"><…...

Hooked协议掀起WEB3新浪潮

随着区块链技术和加密货币的兴起,币圈已经成为全球范围内的一个热门领域。在这个充满机遇与挑战的行业中,Hook机制正逐渐成为一种重要的技术手段,为投资者、开发者以及相关机构提供了更多的选择和可能性。本文将详细介绍币圈中的Hook机制&…...

【图文教程】windows 下 MongoDB 介绍下载安装配置

文章目录 介绍MySQL 之间的区别和适用场景差异数据模型:查询语言:可扩展性:数据一致性: 下载安装环境变量配置 介绍 MongoDB 是一种开源的、面向文档的 NoSQL 数据库管理系统。它使用灵活的文档模型来存储数据,这意味…...

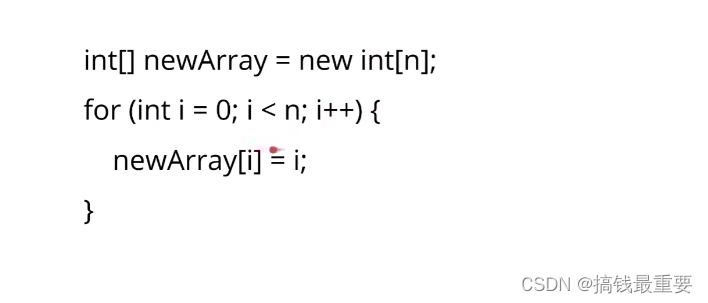

算法复杂度-BigO表示法

1.时间复杂度--大O表示法 算法的渐进时间复杂度,T(n)O(f(n)) T(n)表示算法的渐进时间复杂度 f(n)表示代码执行的次数 O()表示正比例关系 2.常用的时间复杂度量级 3.举例 (1&am…...

测试理论知识五:功能测试、系统测试、验收测试、安装测试、测试的计划与控制

模块测试的目的是发现程序模块与其接口规格说明之间的不一致。 功能测试的目的是为了证明程序未能符合其外部规格说明。 系统测试的目的是为了证明软件产品与其初始目标不一致。 1. 功能测试 功能测试是一个试图发现程序与其外部规格说明之间存在不一致的过程。功能测试通…...

太阳能爆闪警示灯

适用场所: 适用于高压线,塔吊,路政,船舶,种植,塔机,航海航道等场所起警示作用。 产品特点: 光控无开关,白天不闪,昏暗环境自动闪烁,无需手动操作,省时省事; 采用红色LED作光源,亮度高&#…...

怎么为pdf文件添加水印?

怎么为pdf文件添加水印?PDF是一种很好用的文件格式,这种格式能够很有效的保护我们的文件,但有时可能还会被破解,这种时候在PDF上添加水印就是比较好的方法。 综上所述,PDF是保密性很强的文件,但添加水印能够…...

基于ssm医药信息管理系统论文

基于SSM的医药信息管理系统的设计与实现 摘要 当下,正处于信息化的时代,许多行业顺应时代的变化,结合使用计算机技术向数字化、信息化建设迈进。以前相关行业对于医药信息的管理和控制,采用人工登记的方式保存相关数据ÿ…...

Ceph存储体系架构?

Ceph体系架构主要由RADOS和RADOS GW和RBD以及CephFS构成。 RADOS(Reliable, Autonomic Distributed Object Store)是Ceph的底层核心,RADOS本身也是分布式存储系统,CEPH所有的存储功能都是基于RADOS实现。RADOS由两个组件组成&…...

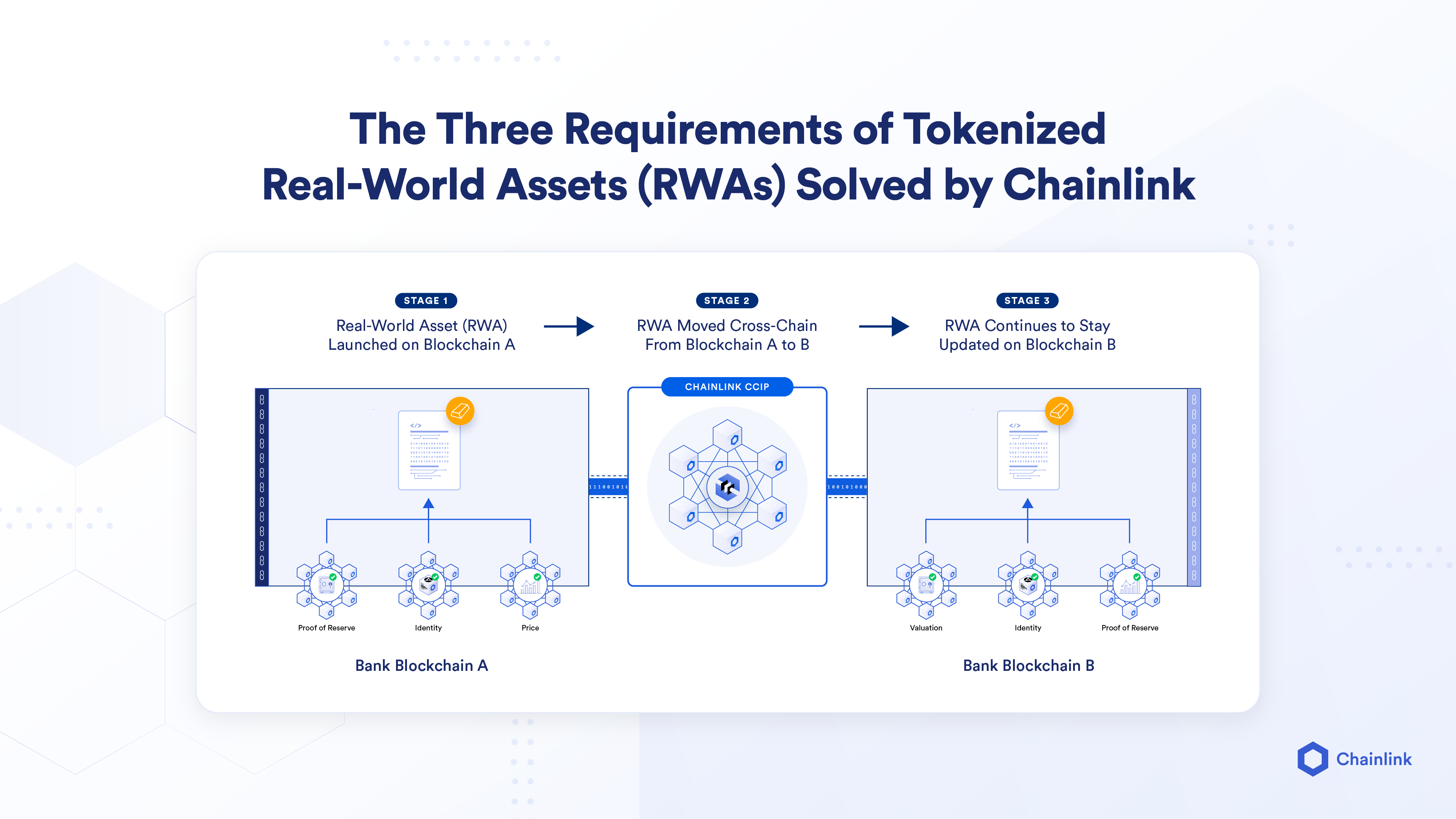

详解现实世界资产(RWAs)

区块链中的现实世界资产(RWAs)是代表实际和传统金融资产的数字通证,如货币、大宗商品、股票和债券。 实际世界资产(RWA)的通证化是区块链行业中最大的市场机会之一,潜在市场规模可达数万万亿美元。理论上&…...

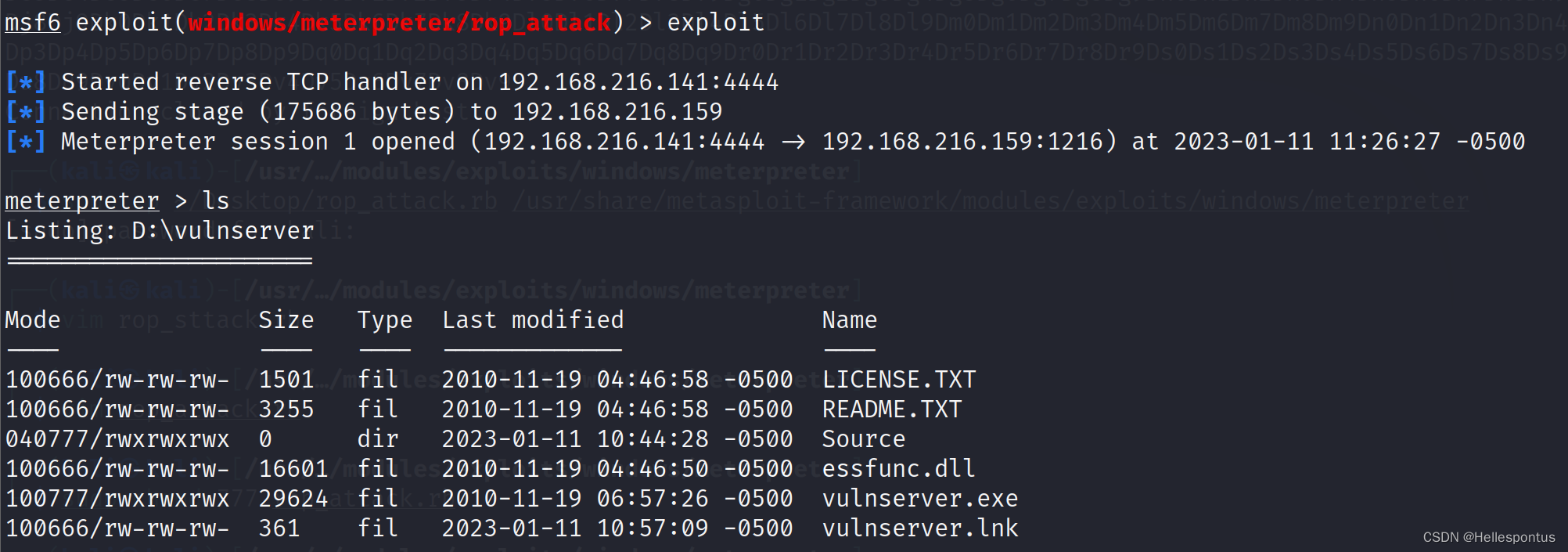

Windows漏洞利用开发——利用ROP绕过DEP保护

实验6 Windows漏洞利用开发 6.1实验名称 Windows漏洞利用开发 6.2实验目的 学习windows漏洞利用开发,使用kali linux相关工具对windows内目标程序进行漏洞利用 6.3实验步骤及内容 第三阶段:利用ROP绕过DEP保护 了解DEP保护理解构造ROP链从而绕过DEP…...

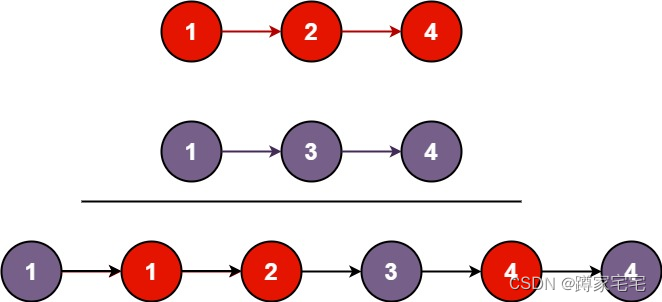

合并两个有序链表算法(leetcode第21题)

题目描述: 将两个升序链表合并为一个新的 升序 链表并返回。新链表是通过拼接给定的两个链表的所有节点组成的。 示例 1:输入:l1 [1,2,4], l2 [1,3,4] 输出:[1,1,2,3,4,4] 示例 2:输入:l1 [], l2 [] 输…...

二维码初体验 com.google.zxing 实现续 - web api封装

文章目录 一、概述二、最终效果三、源码结构四、完整代码 一、概述 在 二维码初体验 com.google.zxing 实现 我们实现了二维码的生成,但是大部分情况下,二维码的相关功能是作为API接口来提供服务的。 我们下面便演示在springboot、Knife4j下封装api接口…...

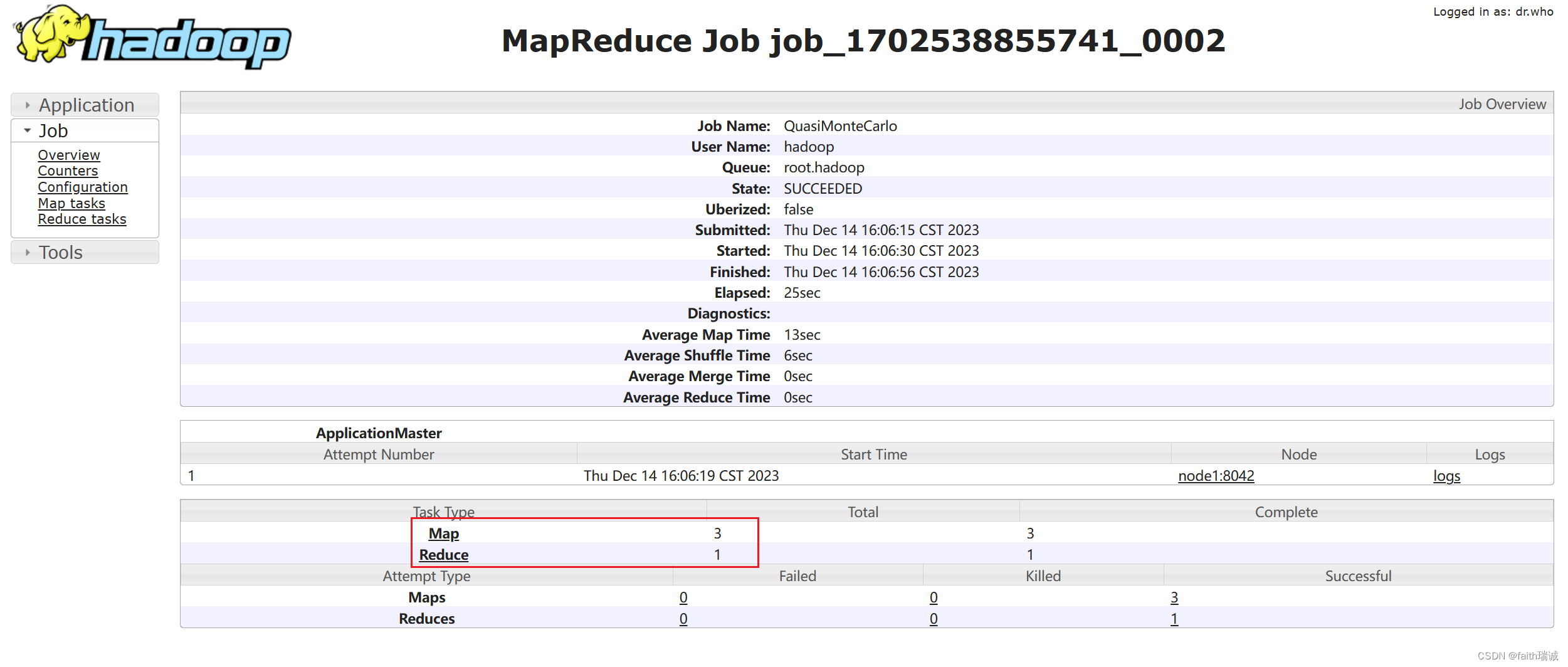

Hadoop入门学习笔记——四、MapReduce的框架配置和YARN的部署

视频课程地址:https://www.bilibili.com/video/BV1WY4y197g7 课程资料链接:https://pan.baidu.com/s/15KpnWeKpvExpKmOC8xjmtQ?pwd5ay8 Hadoop入门学习笔记(汇总) 目录 四、MapReduce的框架配置和YARN的部署4.1. 配置MapReduce…...

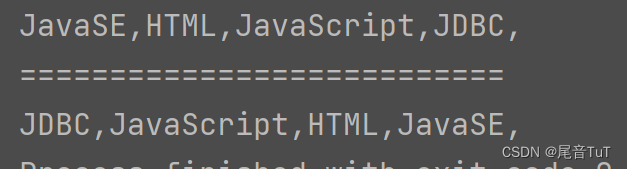

list集合

List集合 List集合的概述 有序集合(也称之为序列),用户可以精确的控制列表中的每个元素的插入位置。用户可以通过整数索引访问元素,并搜索列表中的元素 与 Set 集合不同,列表通常允许重复的元素 List 集合的特点 有…...

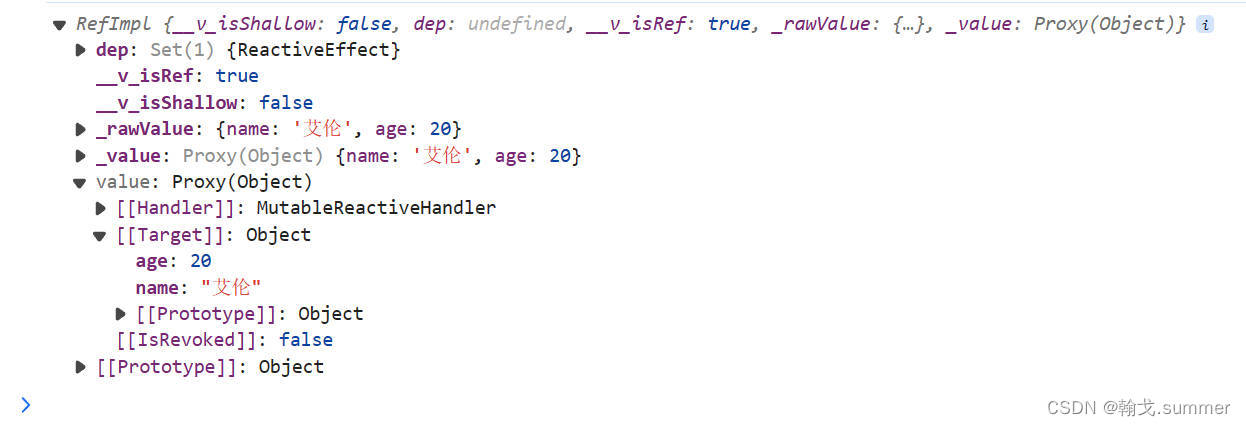

Vue3学习(后端开发)

目录 一、安装Node.js 二、创建Vue3工程 三、用VSCode打开 四、源代码目录src 五、入门案例——手写src 六、测试案例 七、ref和reactive的区别 一、安装Node.js 下载20.10.0 LTS版本 https://nodejs.org/en 使用node命令检验安装是否成功 node 二、创建Vue3工程 在…...

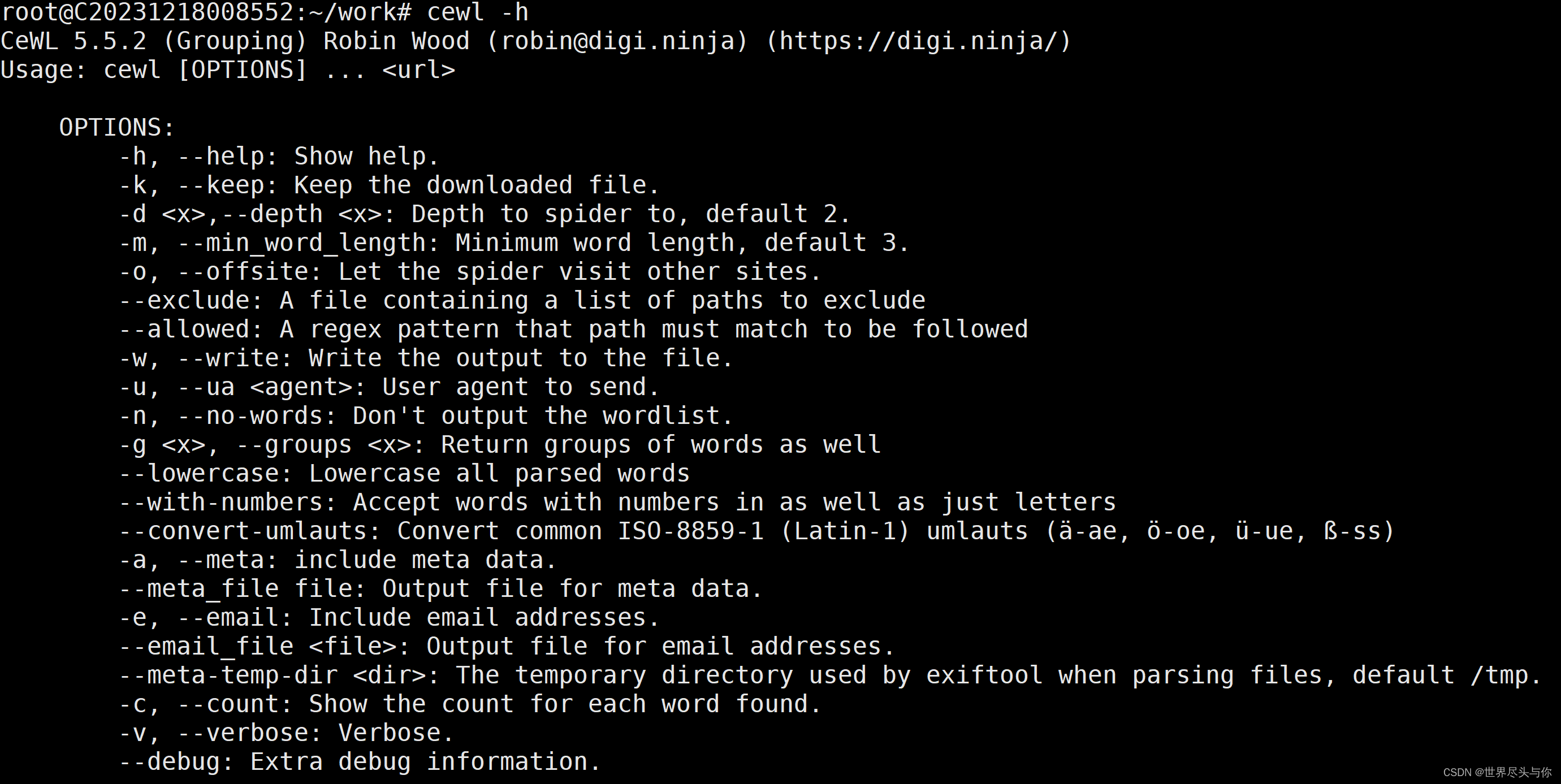

爬虫字典生成工具,CeWL使用教程

爬虫字典生成工具,CeWL使用教程 1.工具概述2.参数解析3.使用实例1.工具概述 CeWL 是一个 ruby 应用程序,它将给定的 URL 爬到指定的深度,可以选择跟随外部链接,并返回一个单词列表,然后可用于密码破解者 Cewl 是黑客武器库中的强大工具,因为它允许创建有针对性的单词列…...

合肥工业大学LaTeX论文模板:5分钟解决格式难题的专业方案

合肥工业大学LaTeX论文模板:5分钟解决格式难题的专业方案 【免费下载链接】HFUT_Thesis LaTeX Thesis Template for Hefei University of Technology 项目地址: https://gitcode.com/gh_mirrors/hf/HFUT_Thesis 还在为论文格式调整而烦恼吗?合肥工…...

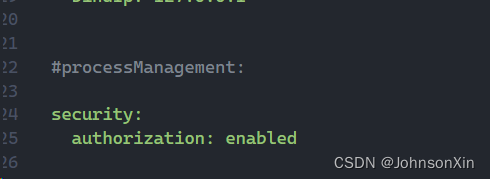

Kubernetes Pod安全标准:构建零信任的容器运行环境

Kubernetes Pod安全标准:构建零信任的容器运行环境 一、Pod安全标准的核心概念与演进 1.1 容器安全的演进历程 容器技术的普及带来了部署效率的革命性提升,但同时也引入了新的安全挑战。从Docker早期的容器逃逸漏洞到Kubernetes集群的大规模安全事件&…...

Potrace实战指南:5分钟掌握位图转矢量的开源神器

Potrace实战指南:5分钟掌握位图转矢量的开源神器 【免费下载链接】potrace [mirror] Tool for tracing a bitmap, which means, transforming a bitmap into a smooth, scalable image 项目地址: https://gitcode.com/gh_mirrors/pot/potrace 还在为位图放大…...

【无人机控制】一维环境下LQR与PID控制在无人机悬停控制中的对比分析附matlab代码

✅作者简介:热爱科研的Matlab仿真开发者,擅长数据处理、建模仿真、程序设计、完整代码获取、论文复现及科研仿真。🍎 往期回顾关注个人主页:Matlab科研工作室🍊个人信条:格物致知,完整Matlab代码及仿真咨询…...

STM32H743 FDCAN实战:手把手教你调试CAN节点错误计数器与Bus_Off状态

STM32H743 FDCAN实战:从寄存器到代码的Bus_Off恢复指南 当你的STM32H743项目突然出现CAN通信中断,调试器里FDCAN_PSR寄存器的BOFF位亮起红灯时,真正的挑战才刚刚开始。这不是普通的通信故障,而是触发了CAN协议中最严厉的惩罚机制—…...

对比直连与通过taotoken调用大模型api的实际延迟感受

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 对比直连与通过 Taotoken 调用大模型 API 的实际延迟感受 在集成大模型 API 到实际应用时,响应延迟是影响开发者体验和…...

如何在IDEA中打造你的私人阅读空间:3个实用技巧提升编程效率与阅读体验

如何在IDEA中打造你的私人阅读空间:3个实用技巧提升编程效率与阅读体验 【免费下载链接】thief-book-idea IDEA插件版上班摸鱼看书神器 项目地址: https://gitcode.com/gh_mirrors/th/thief-book-idea 在快节奏的编程工作中,如何有效利用碎片化时…...

MISC实战:从受损pcap到关键数据提取的全链路取证分析

1. 受损pcap文件修复实战指南 遇到打不开的流量包文件就像拿到一张破损的地图,明明知道宝藏就在里面却无从下手。我处理过上百个损坏的pcap文件,最常见的报错是"Not a pcap/pcapng file"或"File has invalid header"。这时候别急着…...

OpenClaw 用户迁移至 Taotoken 平台享受更优 Token 价格

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 OpenClaw 用户迁移至 Taotoken 平台享受更优 Token 价格 对于正在使用 OpenClaw 这类兼容 OpenAI 协议客户端的开发者或团队而言&a…...

3PEAK思瑞浦 TPA1811-SO1R SOP8 运算放大器

特性 供电电压:4伏至30伏 低功耗:25C时为55安培(典型值) 低偏移电压:25C时最大8V 零漂:0.01V/C 轨到轨输出 增益带宽积:500kHz 斜率:0.3V/us...