恶意软件分析沙箱在网络安全策略中处于什么位置?

恶意软件分析沙箱提供了一种全面的恶意软件分析方法,包括静态和动态技术。这种全面的评估可以更全面地了解恶意软件的功能和潜在影响。然而,许多组织在确定在其安全基础设施中实施沙箱的最有效方法方面面临挑战。让我们看一下可以有效利用沙盒解决方案的一些常见场景。

什么是恶意软件分析沙箱?

恶意软件分析沙箱是一种软件应用程序或虚拟环境,用于隔离和分析可疑文件或链接。它提供了一个安全且受控的虚拟机 (VM) 环境,分析人员可以在其中安全地执行和观察恶意软件的行为,而无需冒着感染自己的系统或网络的风险,从而获得对其功能、策略和操作的宝贵见解。

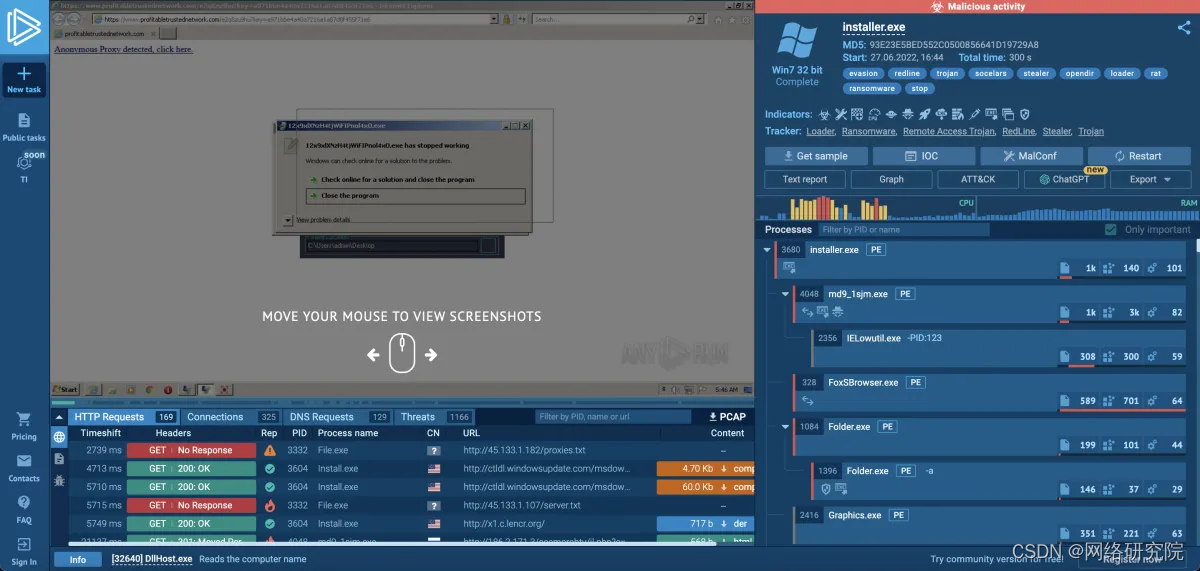

在 ANY.RUN 沙箱中分析 RedLine恶意软件

在 ANY.RUN 沙箱中分析 RedLine恶意软件

ANY.RUN 是一个基于云的恶意软件分析沙箱,可让您分析完全交互式虚拟机内的文件和链接。免费试用 14 天。

威胁信息收集

沙箱擅长分析恶意软件的行为,使分析人员能够监控恶意软件样本如何与系统和网络交互。它们使专业人员能够提取有关新兴威胁、攻击媒介和恶意软件家族的知识。

此功能对于主动网络安全至关重要,组织必须领先于网络领域出现的最新威胁。通过将新发现的恶意软件样本提交到沙箱,分析人员可以实时检测和分析它们,并收集可操作的危害指标 (IOC)。这些 IOC(例如 IP 地址、URL 和文件哈希)可以集成到安全系统中,以增强检测能力并防止潜在的攻击。

由 ANY.RUN 提取的 RedLine 的 IOC

由 ANY.RUN 提取的 RedLine 的 IOC

检查可疑文件和链接

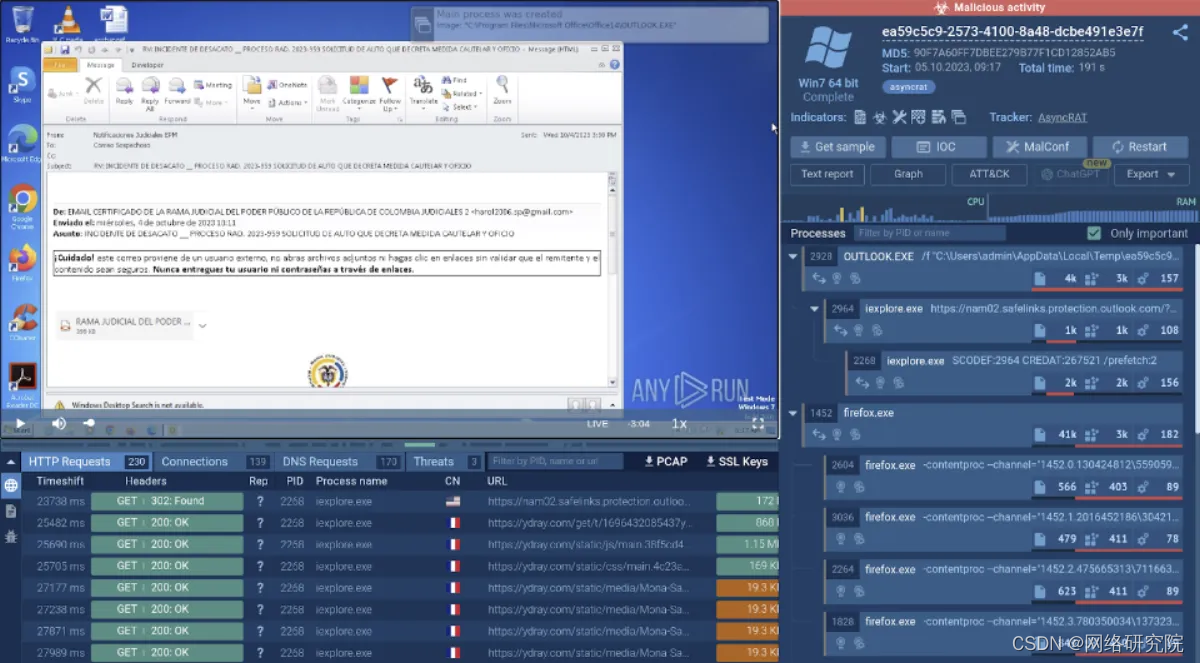

在检查可疑文件和链接时,恶意软件分析沙箱是必不可少的。包含恶意附件和 URL 的网络钓鱼电子邮件是最常见的攻击媒介。沙箱为分析师提供了彻底检查此类内容的方法,而不会给他们自己的网络带来任何风险。

在 ANY.RUN 中打开的网络钓鱼电子邮件

在 ANY.RUN 中打开的网络钓鱼电子邮件

此外,像 ANY.RUN 这样的交互式沙箱可以让用户直接控制分析过程,使他们能够根据需要与恶意软件样本进行交互。本质上,它允许用户在虚拟机环境中打开文件、运行程序以及单击链接,就像在标准计算机上一样。这种实践方法使分析人员能够收集有关文件潜在恶意功能的更多详细信息,从而告知他们有关其安全性和潜在威胁级别的决策。

沙箱能够分析可疑 URL 以及下载和执行文件,这为识别网络攻击者所采用的策略、技术和程序 (TTP) 提供了宝贵的机会。通过仔细检查文件的操作和交互,分析人员可以深入了解攻击者的方法,并采取适当的对策来防止未来的入侵。

对难以捉摸的恶意软件调查

恶意软件通常采用复杂的规避技术来规避传统的安全措施。沙箱可以通过模仿现实世界的条件(包括网络配置和用户交互)来有效地检测这些规避策略。

在沙箱中,分析人员可以观察恶意软件如何试图隐藏其恶意行为,例如修改系统设置、禁用安全机制或与命令和控制服务器通信。通过识别这些规避技术,分析人员可以更深入地了解攻击者的方法,并采取适当的对策来防止未来的入侵。

恶意软件网络流量分析

分析恶意软件的网络通信是恶意软件研究的关键一步。沙盒通过为分析师提供针对不同情况的正确工具来简化和增强此过程。

例如,ANY.RUN 可以拦截和解密加密流量,使分析人员能够查看恶意软件及其命令和控制 (C2) 服务器之间正在交换哪些数据。

此外,沙箱对于分析针对特定地理区域的恶意软件至关重要。通过将沙盒虚拟机配置为具有所需的 IP 地址和语言设置,并激活住宅代理,分析人员可以伪装沙盒环境,绕过恶意软件的规避技术,并有效地研究其恶意活动。

采用基于云的恶意软件分析沙箱

体验基于云的 ANY.RUN 恶意软件分析沙箱的强大功能,并见证它如何增强您的网络安全态势。借助完全交互式的虚拟机、对所有流行 Windows 版本的支持以及 API 集成,可以简化威胁调查并快速确定文件或链接是否是恶意的。

相关文章:

恶意软件分析沙箱在网络安全策略中处于什么位置?

恶意软件分析沙箱提供了一种全面的恶意软件分析方法,包括静态和动态技术。这种全面的评估可以更全面地了解恶意软件的功能和潜在影响。然而,许多组织在确定在其安全基础设施中实施沙箱的最有效方法方面面临挑战。让我们看一下可以有效利用沙盒解决方案的…...

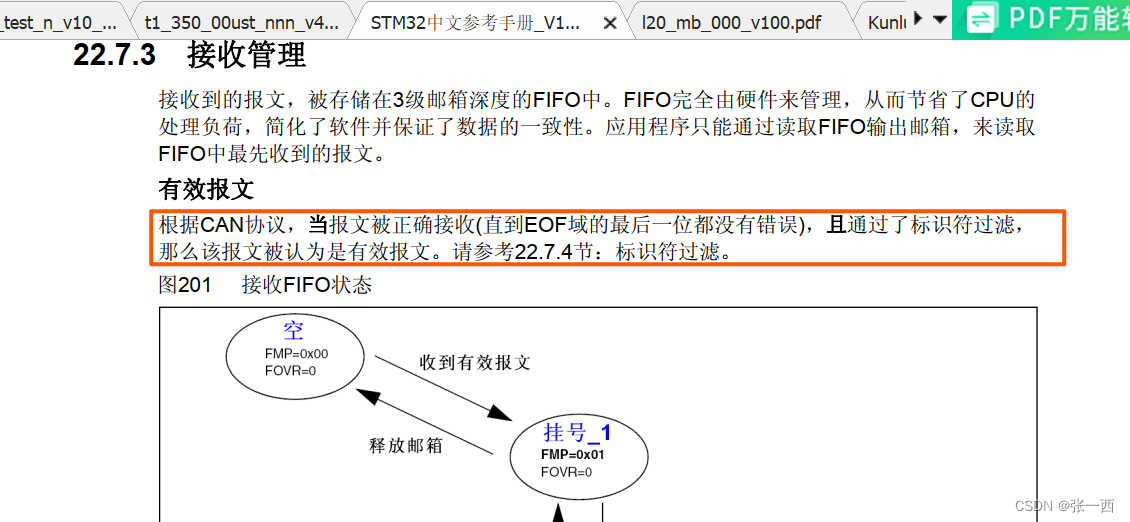

ARM学习(24)Can的高阶认识和错误处理

笔者来聊一下CAN协议帧的认识和错误处理。 1、CAN协议帧认识 CAN 差分信号,是经过CAN收发器转成差分信号的,CAN RX和TX是逻辑电平。CAN的基础知识,可参考笔者这边文章:ARM学习(21)STM32 外设Can的认识与驱…...

网络通信--深入理解网络和TCP / IP协议

计算机网络体系结构 TCP/IP协议族 TCP / IP 网络传输中的数据术语 网络通信中的地址和端口 window端查看IP地址和MAC地址:ipconfig -all MAC层地址是在数据链路层的;IP工作在网络层的 MAC是48个字节,IP是32个字节 在子网(局域…...

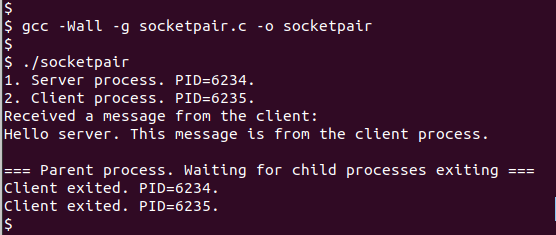

IPC之九:使用UNIX Domain Socket进行进程间通信的实例

socket 编程是一种用于网络通信的编程方式,在 socket 的协议族中除了常用的 AF_INET、AF_RAW、AF_NETLINK等以外,还有一个专门用于 IPC 的协议族 AF_UNIX,IPC 是 Linux 编程中一个重要的概念,常用的 IPC 方式有管道、消息队列、共…...

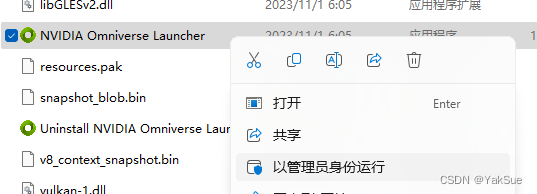

学习在UE中通过Omniverse实现对USD文件的Live-Sync(实时同步编辑)

目标 前一篇 学习了Omniverse的一些基础概念。本篇在了解这些概念的基础上,我想体验下Omniverse的一些具体的能力,特别是 Live-Sync (实时同步) 相关的能力。 本篇实践了使用Omniverse的力量在UE中建立USD文件的 Live-Sync 编辑。由于相关的知识我是从…...

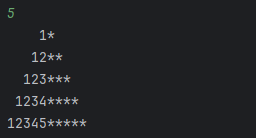

实现打印一个数字金字塔。例如:输入5,图形如下图所示

1*12**123***1234**** 12345*****#include<stdio.h> void main() {int i,j,l,n,k;scanf("%d",&n);/**********Program**********//********** End **********/ } 当我们拿到这个题目的时候可以看见题目给了我们五个变量,其中n是我们输入的数…...

hive sql常用函数

目录 一、数据类型 二、基础运算 三、字符串函数 1、字符串长度函数: length() 2、字符串反转函数:reverse 3、字符串连接函数 4、字符串截取函数 5、字符串分割函数:split 6、字符串查找函数 7、ascii 8、base64 9、character_length 10、c…...

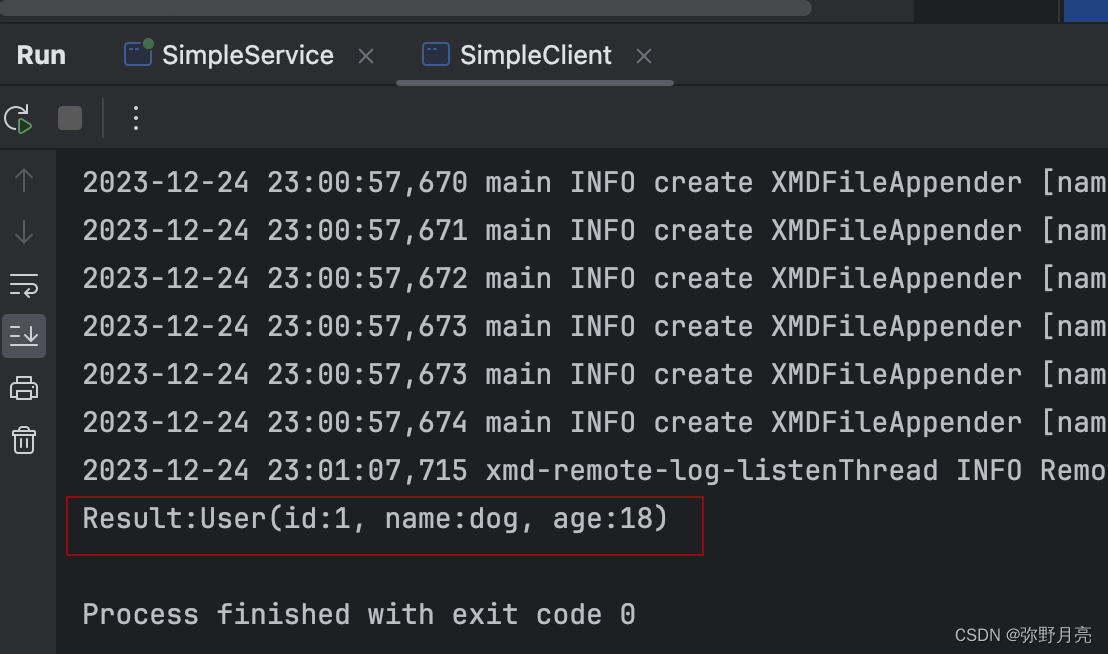

Spark系列之:使用spark合并hive数据库多个分区的数据到一个分区中

Spark系列之:使用spark合并hive数据库多个分区的数据到一个分区中 把两个分区的数据合并到同一个分区下把其中一个分区的数据通过append方式添加到另一个分区即可 %spark val df spark.sql("select * from optics_prod.product_1h_a where datetime202311142…...

《重构-改善既有代

重要列表 1、如果你发现自己需要为程序添加一个特性,而代码结构使你无法很方便地达成目的,那就先重构哪个程序,使特性的添加比较容易的进行,然后再添加特性 2、重构前,先检查自己是否有一套可靠的测试机制࿰…...

vue3(七)-基础入门之事件总线与动态组件

一、事件总线 事件总线使用场景: 两个兄弟组件之间的传参,或者两个没有关联的组件之间的传参 html :引入 publicmsg 与 acceptmsg 自定义组件 (自定义组件名称必须小写) <body><div id"app"><publicmsg></…...

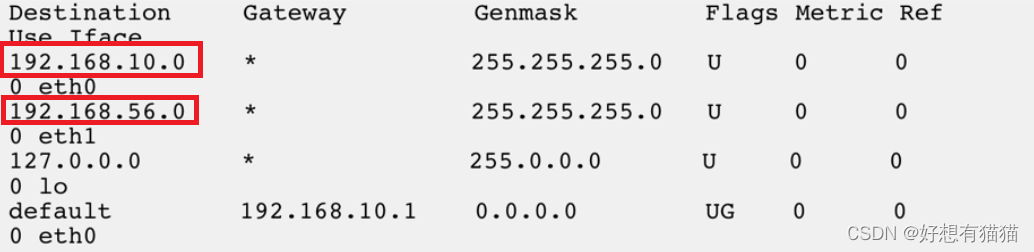

【计算机网络】网络层——IP协议

目录 一. 基本概念 二. 协议报文格式 三. 网段划分 1. 第一次划分 2. CIDR方案 3. 特殊的IP地址 四. IP地址不足 1. 私有IP和公网IP 2. DHCP协议 3. 路由器 4. NAT技术 内网穿透(NAT穿透) 五. 路由转发 路由表生成算法 结束语 一. 基本概念 IP指网络互连协议…...

《钢结构设计标准》中抗震性能化设计的概念

文章目录 0. 背景1. 前言2. 什么是抗震性能化设计3. 我国规范是如何实现性能化设计的4. 从能量角度理解性能化设计05. 《钢结构设计标准》抗震性能化设计的思路06. 《钢结构设计标准》抗震性能化设计的步骤 0. 背景 关于抗震性能化设计,之前一直理解的很模糊&#…...

【算法】【动规】回文串系列问题

文章目录 跳转汇总链接3.1 回文子串3.2 最长回文子串3.3 分割回文串 IV3.4 分割回文串II(hard) 跳转汇总链接 👉🔗动态规划算法汇总链接 3.1 回文子串 🔗题目链接 给定一个字符串 s ,请计算这个字符串中有多少个回文子字符串。 …...

4-Docker命令之docker logs

1.docker logs介绍 docker logs命令是用来获取docker容器的日志 2.docker logs用法 docker logs [参数] CONTAINER [root@centos79 ~]# docker logs --helpUsage: docker logs [OPTIONS] CONTAINERFetch the logs of a containerAliases:docker container logs, docker lo…...

svelte基础语法学习

官网文档地址:绑定 / Each 块绑定 • Svelte 教程 | Svelte 中文网 1、样式 一般情况下父子组件内样式隔离、同级组件间样式隔离 2、页面布局 <style>P{color: red;} </stye><script> // 类似data let name ‘jiang’ let countVal 0 let s…...

Node.js教程-mysql模块

概述 在Node.js中,mysql模块是实现MySQL协议的JavaScript客户端工具。Node.js程序通过与MySQL建立链接,然后可对数据进行增、删、改、查等操作。 安装 由于mysql模块不是Node.js内置模块,需手动安装 npm i mysql注意:若MySQL服…...

网络通信协议

WebSocket通信 WebSocket是一种基于TCP的网络通信协议,提供了浏览器和服务器之间的全双工通信(full-duplex)能力。在WebSocket API中,浏览器和服务器只需要完成一次握手,两者之间就直接可以创建持久性的连接ÿ…...

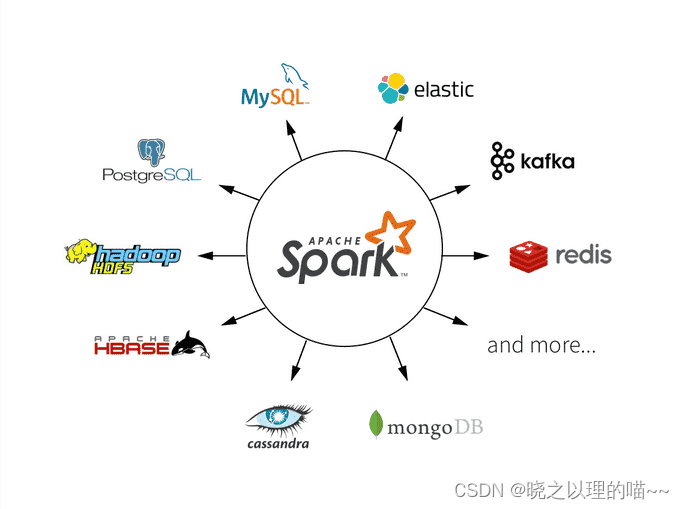

Spark集群部署与架构

在大数据时代,处理海量数据需要分布式计算框架。Apache Spark作为一种强大的大数据处理工具,可以在集群中高效运行,处理数十TB甚至PB级别的数据。本文将介绍如何构建和管理Spark集群,以满足大规模数据处理的需求。 Spark集群架构…...

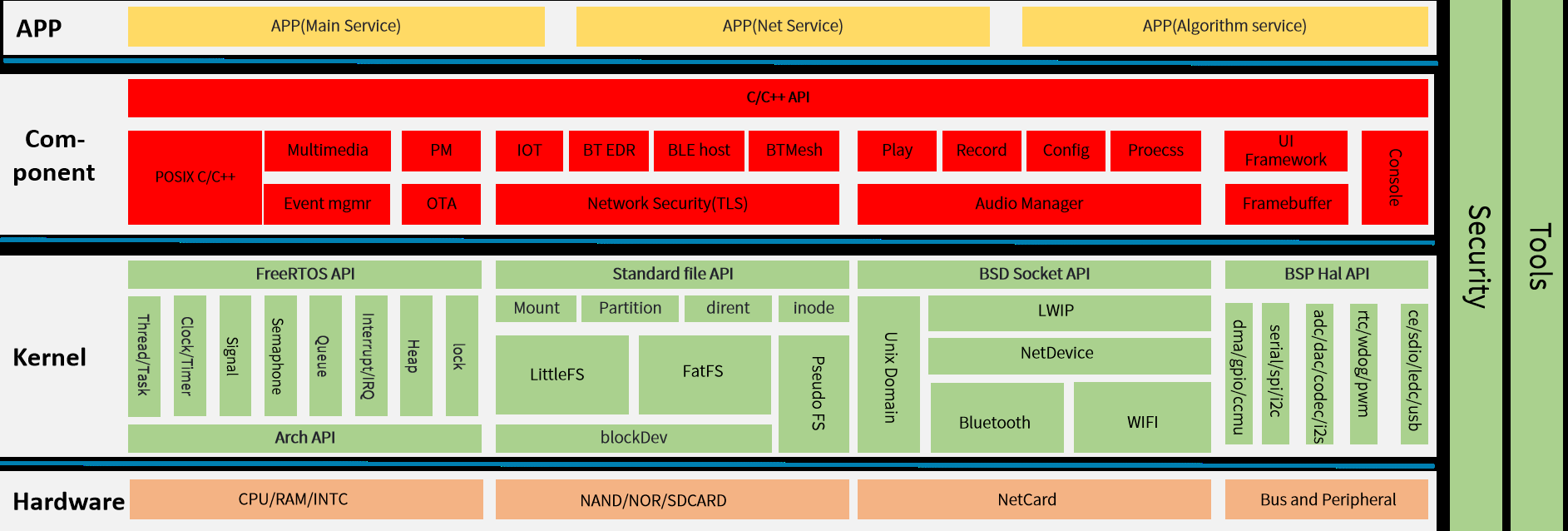

DshanMCU-R128s2 SDK 架构与目录结构

R128 S2 是全志提供的一款 M33(ARM)C906(RISCV-64)HIFI5(Xtensa) 三核异构 SoC,同时芯片内部 SIP 有 1M SRAM、8M LSPSRAM、8M HSPSRAM 以及 16M NORFLASH。 本文档作为 R128 FreeRTOS SDK 开发指南,旨在帮助软件开发工程师、技术支持工程师快速上手&am…...

【5G PHY】NR参考信号功率和小区总传输功率的计算

博主未授权任何人或组织机构转载博主任何原创文章,感谢各位对原创的支持! 博主链接 本人就职于国际知名终端厂商,负责modem芯片研发。 在5G早期负责终端数据业务层、核心网相关的开发工作,目前牵头6G算力网络技术标准研究。 博客…...

1987年4月26日中午11-13点出生性格、运势和命运

在1987年4月26日中午11 - 13点出生的人,正处于火兔年的特定时段。从性格层面来看,这一时间段出生者往往有着热情似火且积极向上的特质。他们如同正午炽热的阳光,充满活力与冲劲,对生活始终保持着乐观的态度,面对困难时…...

)

Automa实战:除了循环数字,这两种更高效的网页数据抓取方法你知道吗?(附避坑指南)

Automa进阶实战:突破循环数字的网页抓取高效方法论 当你在深夜盯着屏幕上那个不断转圈的Automa工作流,第37次尝试抓取动态加载的电商商品列表却依然失败时,或许该重新思考自动化抓取的本质了。循环数字就像用螺丝刀当锤子——在某些场景下能勉…...

Tessent OCC时钟控制器配置避坑指南:如何与现有时钟门控单元协同工作

Tessent OCC时钟控制器与现有门控单元协同设计实战指南 在28nm以下工艺节点的复杂SoC设计中,时钟域交叉(CDC)问题已成为影响测试覆盖率和良率提升的关键瓶颈。据统计,采用传统手动集成方法的项目平均需要花费23%的DFT工时用于解决…...

)

治理场景数字孪生智慧推演方案(2026完整版)

治理场景数字孪生智慧推演方案(2026完整版) 第1章项目概述 1.1项目背景 数字化、智能化转型是新时代国家治理体系和治理能力现代化建设的核心抓手与必经路径,也是各地政府推进政务提质、基层增效、民生优化的核心工作方向。数字孪生技术作为打通物理治理场景与数字虚拟场景的…...

FPGA设计流程全解析:从HDL代码到比特流生成的ISE实战指南

1. 项目概述:从零到一理解FPGA设计核心流程如果你刚接触FPGA,面对一堆开发板、软件和概念,可能会觉得无从下手。我刚开始学的时候也一样,总觉得这东西门槛高,逻辑复杂。但后来我发现,只要把设计流程这条主线…...

QtScrcpy终极指南:如何免费实现高清Android投屏与多设备控制

QtScrcpy终极指南:如何免费实现高清Android投屏与多设备控制 【免费下载链接】QtScrcpy Android实时投屏软件,此应用程序提供USB(或通过TCP/IP)连接的Android设备的显示和控制。它不需要任何root访问权限 项目地址: https://gitcode.com/barry-ran/QtS…...

如何在EVE Online中利用Pyfa实现舰船配装效率翻倍?

如何在EVE Online中利用Pyfa实现舰船配装效率翻倍? 【免费下载链接】Pyfa Python fitting assistant, cross-platform fitting tool for EVE Online 项目地址: https://gitcode.com/gh_mirrors/py/Pyfa 如果你是一位EVE Online玩家,是否曾经为游戏…...

SQLite高级优化实战

SQLite高级优化实战:从入门到千万级数据的性能调优指南 作者:Crown_22 | Hermes Agent 桌面程序开发者 前言 SQLite是世界上部署最广泛的数据库——每部手机、每个浏览器、每个Python安装都自带SQLite。很多人认为SQLite只是一个"轻量级"数据库,只适合小项目。但…...

腾讯云轻量服务器镜像搬家到本地硬盘:一个被共享按钮“骗”了的故事

腾讯云轻量服务器镜像本地化实战:从共享陷阱到完整备份指南 第一次在腾讯云控制台点击"共享镜像"按钮时,我天真地以为数据已经安全地躺在我的本地硬盘里了。直到三天后需要紧急调用服务器环境时,才发现那个绿色的对勾图标不过是场…...

Prometheus外置抓取器:扩展监控能力与复杂场景适配方案

1. 项目概述:一个为Prometheus量身定制的“数据抓取器”如果你正在使用Prometheus监控你的微服务、Kubernetes集群或者任何需要被度量的系统,那你一定对scrape_configs这个配置项不陌生。Prometheus的核心工作模式就是“拉取”(Pullÿ…...