计算机三级(网络技术)——应用题

第一题

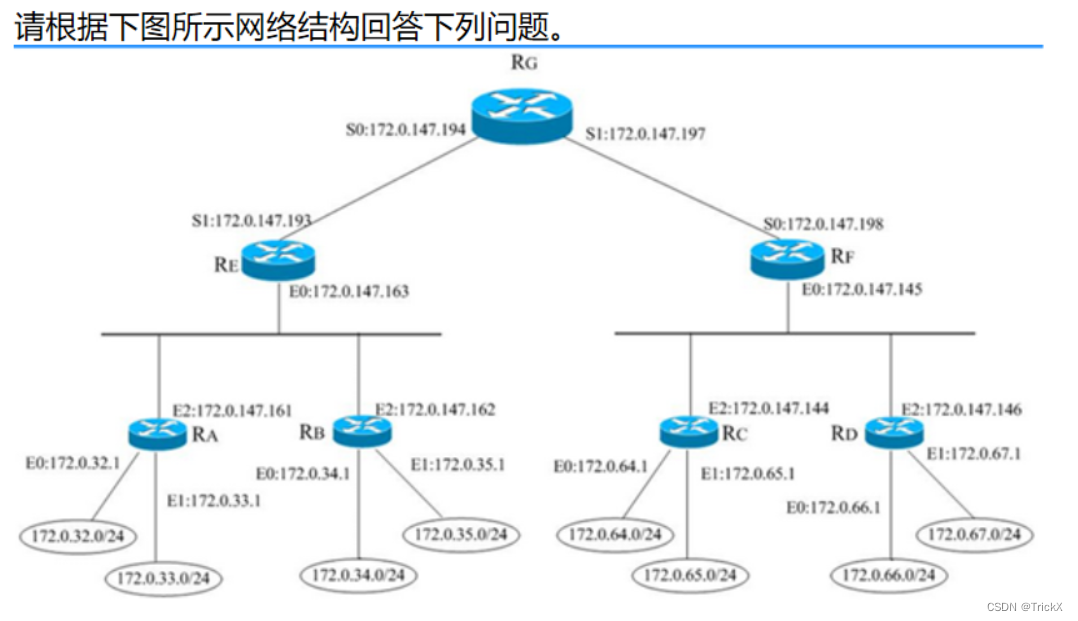

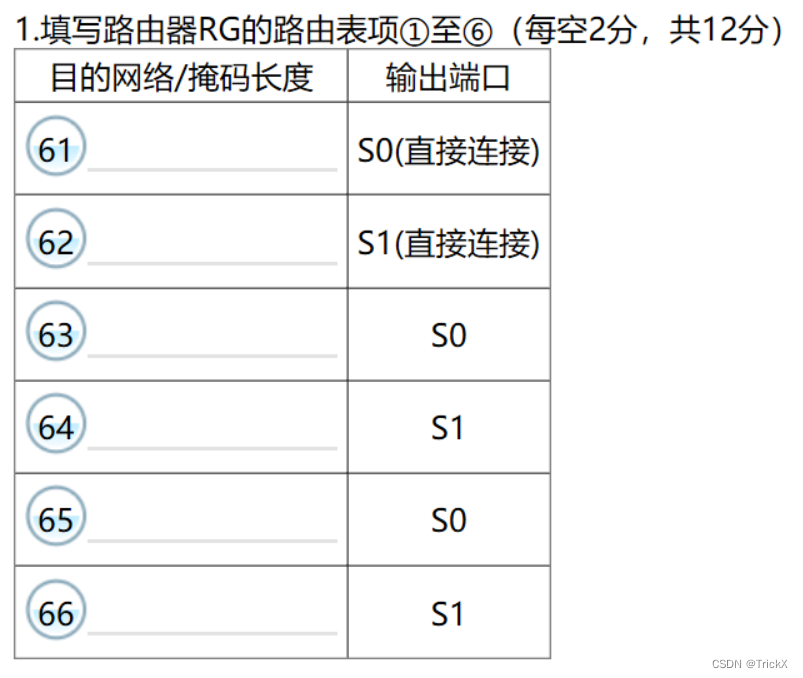

61.输出端口S0 (直接连接)

RG的输出端口S0与RE的S1接口直接相连构成一个互联网段

对172.0.147.194和172.0.147.193 进行聚合

前三段相同,将第四段分别转换成二进制

11000001

11000010

前6位相同,加上前面三段 共30位 故聚合的网段为 172.0.147.192/30

62.输出端口S1(直接连接)

RG的输出端口S1与RF的S0接口直接相连构成一个互联网段

对172.0.147.197和172.0.147.198 进行聚合

前三段相同,将第四段分别转换成二进制

11000101

11000110

前6位相同,加上前面三段 共30位 故聚合的网段为 172.0.147.196/30

63.输出端口S0

RG的S0接口的二级网络由172.0.147.161,172.0.147.162和172.0.147.163构成,

将这三个IP聚合,前三段相同,将第四段转换成二进制,如下:

10100001

10100010

10100011

前三位相同,加上前面三段,共30位相同,可用IP地址只用2个(除了网络地址和广播地址)

但是需用3个IP地址(3个接口),显然聚合掩码30不可以,2^n-2>=3,n最小值取3,故聚合的子网掩码为29,需要网段前29为相同,故聚合网络为172.0.147.160/29 (160=128+32)

64.输出端口S1

RG的S1接口的二级网络由172.0.147.144,172.0.147.145和172.0.147.146构成,

将这三个IP聚合,前三段相同,将第四段转换成二进制,如下:

10010000

10010001

10010010

前三位相同,加上前面三段,共30位相同,可用IP地址只用2个(除了网络地址和广播地址)

但是需用3个IP地址(3个接口),显然聚合掩码30不可以,2^n-2>=3,n最小值取3,故聚合的子网掩码为29,需要网段前29为相同,故聚合网络为172.0.147.144/29 (160=128+32)

但是172.0.147.144已经配给RF路由器的E2端口,所以子网掩码只能取27位才不会引起端口号的冲突。(因为28为也是144)所以聚合网络为172.0.147.128/27

65.输出端口S0

RG的S0接口的三级网络由172.0.32.0/24,172.0.33.0/24,172.0.34.0/24和172.0.35.0/24构成,

将这四个IP网段聚合,前二段相同,将第三段转换成二进制,如下:

00100000

00100001

00100010

00100011

前6位相同,加上前面两段,共22位相同,聚合网络为 172.0.32.0/22

66.输出端口S1

RG的S1接口的三级网络由172.0.64.0/24,172.0.65.0/24,172.0.66.0/24和172.0.67.0/24构成,

将这四个IP网段聚合,前二段相同,将第三段转换成二进制,如下:

01000000

01000001

01000010

01000011

前6位相同,加上前面两段,共22位相同,聚合网络为 172.0.64.0/22

第二题

网络入侵检测系统的探测器可以通过3种方法部署在被检测网络中:

①网络接口卡与交换设备监控端口连接,入侵检测传感器从监控端口获得数据包;

②网络中增加一台集线器,通过集线器获取数据包;

③入侵检测传感器通过TAP设备对交换式网络中数据包进行分析和处理。

第三题

如果将172.0.35.128/25划分3个子网,其中第一个子网能容纳55台主机,另外两个子网分别能容纳25台主机,要求网络地址从小到大依次分配给3个子网,这3个子网的掩码分别为多少?可用的IP地址段分别为多少?

第一个子网:

需要55个主机,2^n+2>=55,n=6,主机位为6,网络位为32-6=26

子网掩码为 255.255.255.192(11000000)

另外两个子网:

需要25个主机,2^n+2>=25,n=5,主机位为5,网络位为32-5=27

子网掩码为 255.255.255.224(11100000)

可用IP地址段

可用地址段是网络地址+1~直接广播地址-1

第一个子网的网络地址

172.0.35.128 =172.0.35.10000000

第一个子网的广播地址

172.0.35.191=172.0.35.10111111

第一个子网的可用IP地址段位172.0.35.129-172.0.35.190

第二个子网的可用IP地址段是在第一子网可用IP地址段的基础上划分的

第二个子网的网络地址(在第一个子网的广播地址的基础上加一)

172.0.35.192=172.0.35.11000000

第二个子网的广播地址

172.0.35.223=172.0.35.11011111

第二个子网的可用IP地址段位172.0.35.193-172.0.35.222

第三个子网的网络地址(在第二个子网的广播地址的基础上加一)

172.0.35.224=172.0.35.11100000

第二个子网的广播地址

172.0.35.255=172.0.35.11111111

第二个子网的可用IP地址段位172.0.35.193-172.0.35.254

注意:确定了广播地址,根据子网掩码就可以看出广播地址

相关文章:

计算机三级(网络技术)——应用题

第一题 61.输出端口S0 (直接连接) RG的输出端口S0与RE的S1接口直接相连构成一个互联网段 对172.0.147.194和172.0.147.193 进行聚合 前三段相同,将第四段分别转换成二进制 11000001 11000010 前6位相同,加上前面三段 共30…...

Node.js基础知识点(四)

本节介绍一下最简单的http服务 一.http 可以使用Node 非常轻松的构建一个web服务器,在 Node 中专门提供了一个核心模块:http http 这个模块的就可以帮你创建编写服务器。 1. 加载 http 核心模块 var http require(http) 2. 使用 http.createServe…...

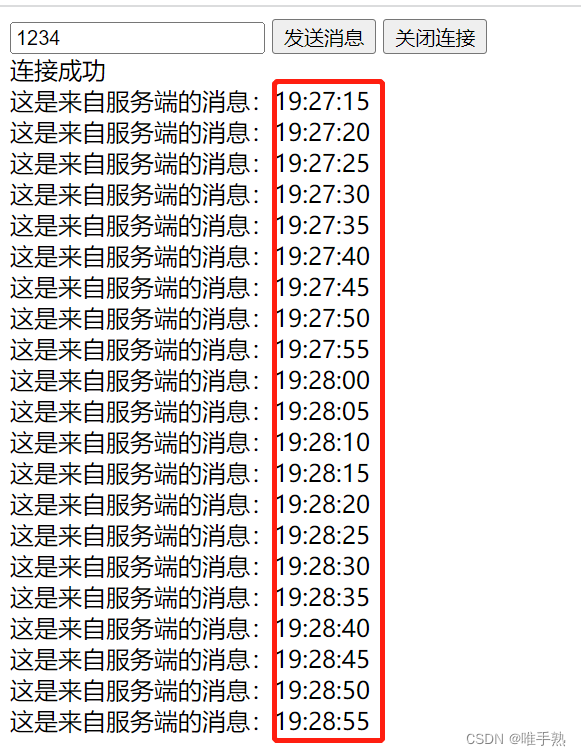

持久双向通信网络协议-WebSocket-入门案例实现demo

1 介绍 WebSocket 是基于 TCP 的一种新的网络协议。它实现了浏览器与服务器全双工通信——浏览器和服务器只需要完成一次握手,两者之间就可以创建持久性的连接, 并进行双向数据传输。 HTTP协议和WebSocket协议对比: HTTP是短连接࿰…...

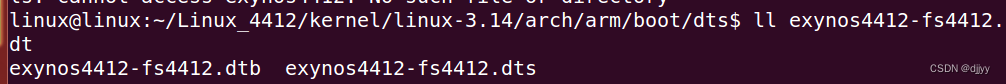

LV.13 D10 Linux内核移植 学习笔记

具体实验步骤在lv13day10 实验十 一、Linux内核概述 1.1 内核与操作系统 内核 内核是一个操作系统的核心,提供了操作系统最基本的功能,是操作系统工作的基础,决定着整个系统的性能和稳定性 操作系统 操作系统是在内核的基础上添…...

STM32面试体验和题目

目录 一、说一下你之前的工作主要干了什么? 二、stm32有关的知识点 1.stm32的外设有哪一些 2.你的毕业论文的项目里面是怎么设计的 三,C语言的考察 1.写一个结构体(结构体的内容自由发挥) 2.写一个指针型的变量 3.结构体是…...

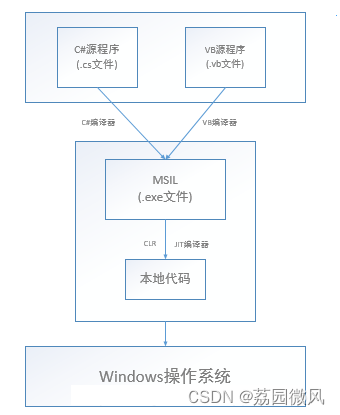

微软.NET、.NET Framework和.NET Core联系和区别

我是荔园微风,作为一名在IT界整整25年的老兵,看到不少初学者在学习编程语言的过程中如此的痛苦,我决定做点什么,我小时候喜欢看小人书(连环画),在那个没有电视、没有手机的年代,这是…...

Shell脚本同时调用#!/bin/bash和#!/usr/bin/expect

如果你想在一个脚本中同时使用bash和expect,你可以将expect部分嵌入到bash脚本中。以下是一个示例: #!/bin/bash# 设置MySQL服务器地址、端口、用户名和密码 MYSQL_HOST"localhost" MYSQL_PORT"3306" MYSQL_USER"your_usernam…...

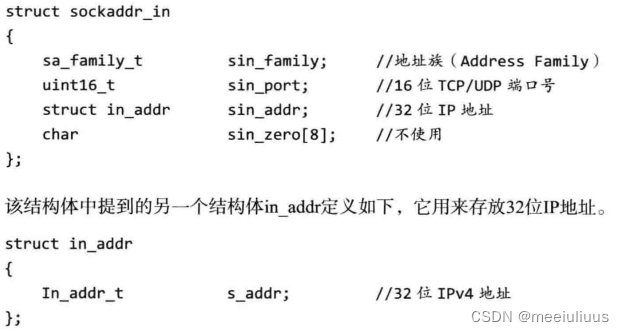

C++ Webserver从零开始:基础知识(一)——Linux网络编程基础API

目录 前言 一.socket地址API 1.主机字节序和网络字节序 2.通用socket地址 3.专用socket地址 二.创建socket 三.绑定socket(命名socket) 四.监听socket 五.接受连接(服务端) 六.发起连接(客户端) 七.关闭连接…...

cookie和session的工作过程和作用:弥补http无状态的不足

cookie是客户端浏览器保存服务端数据的一种机制。当通过浏览器去访问服务端时,服务端可以把状态数据以key-value的形式写入到cookie中,存储到浏览器。浏览器下次去服务服务端时,就可以把这些状态数据携带给服务器端,服务器端可以根…...

【蓝桥杯选拔赛真题30】C++字母转换 第十三届蓝桥杯青少年创意编程大赛C++编程选拔赛真题解析

目录 C/C++字母转换 一、题目要求 1、编程实现 2、输入输出...

资产负债表#通俗易懂

资产负债表(the Balance Sheet)亦称财务状况表,表示企业在一定日期(通常为各会计期末)的财务状况(即资产、负债和业主权益的状况)的主要会计报表。 (99 封私信 / 11 条消息) 能通俗易懂的给小白…...

PCF8563转STM32 RTC避坑指南

问题一,时间读取错误 原因,读写时间必须Time在前,Date在后 HAL_RTC_GetTime(&hrtc, &time, RTC_FORMAT_BCD); HAL_RTC_GetDate(&hrtc, &date, RTC_FORMAT_BCD); HAL_RTC_SetTime(&hrtc, &time, RTC_FORMAT_BCD); …...

前端重置密码报错记录

昨天晚上,我写了重置密码的前端,测试的时候报错 今天上午,我继续试图解决这个问题,我仔细检查了一遍,前端没有问题 可以正常接收输入的数据并且提交 但是后端接收到的数据为空,后端接口也没有问题 但后端收…...

css3的过度效果transition支持哪些属性,Transition 所支持的css属性

transition-property是用来指定当元素其中一个属性改变时执行transition效果: 所支持的属性类型如下: 名称描述属性color: 通过红、绿、蓝和透明度组件变换(每个数值处理) 如: background-color, border-color, color, outline-co…...

JAVAEE初阶 文件IO(一)

这里写目录标题 一. 计算机中存储数据的设备1.1 CPU1.2 内存1.3 硬盘1.4 三种存储的区别 二.文件系统2.1 相对路径2.2 绝对路径2.3 .和..的含义2.4 例子2.5 everything工具 三.文件3.1 文本文件3.2 二进制文件 四. JAVA对于文件的API4.1 getParent getName getPath getAbsolute…...

使用WAF防御网络上的隐蔽威胁之CSRF攻击

在网络安全领域,除了常见的XSS(跨站脚本)攻击外,CSRF(跨站请求伪造)攻击也是一种常见且危险的威胁。这种攻击利用用户已经验证的身份在没有用户知情的情况下,执行非授权的操作。了解CSRF攻击的机…...

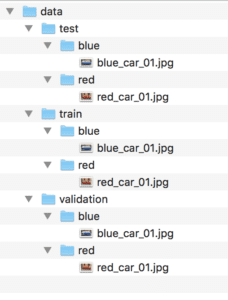

如何从 Keras 中的深度学习目录加载大型数据集

一、说明 数据集读取,使用、在磁盘上存储和构建图像数据集有一些约定,以便在训练和评估深度学习模型时能够快速高效地加载。本文介绍Keras 深度学习库中的ImageDataGenerator类等工具自动加载训练、测试和验证数据集。 二、ImageDataGenerator加载数据集…...

【大数据】Flink 详解(八):SQL 篇 Ⅰ

《Flink 详解》系列(已完结),共包含以下 10 10 10 篇文章: 【大数据】Flink 详解(一):基础篇【大数据】Flink 详解(二):核心篇 Ⅰ【大数据】Flink 详解&…...

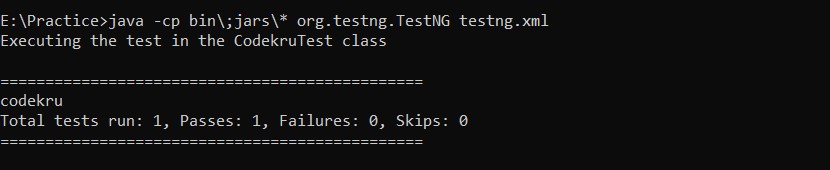

如何从命令行运行testng.xml?

目录 创建一个新的java项目并从命令行运行testng.xml 使用命令行运行XML文件 从命令行运行现有maven项目的XML文件 在这篇文章中,我们将使用命令行运行testng.xml。有多种场景需要使用命令行工具运行testng.xml。也许您已经创建了一个maven项目,现在想…...

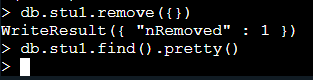

MongoDB-数据库文档操作(2)

任务描述 文档数据在 MongoDB 中的查询和删除。 相关知识 本文将教你掌握: 查询文档命令;删除文档命令。 查询文档 我们先插入文档到集合 stu1 : document([{ name:张小华, sex:男, age:20, phone:12356986594, hobbies:[打篮球,踢足球…...

COLMAP实战:如何用命令行搞定无人机航拍图像的三维重建?

COLMAP实战:如何用命令行搞定无人机航拍图像的三维重建? 无人机航拍技术正在彻底改变测绘、考古、农业和工程巡检等领域的工作方式。想象一下,你刚刚完成了一次大规模的无人机航拍任务,带回了数百甚至数千张高分辨率图像。这些图像…...

职业会崩塌,岗位会消失,聪明的技术人该何去何从?

凌晨两点,写字楼的灯还亮着。我盯着屏幕上第 37 次运行的测试用例,咖啡杯里沉淀着今天的第三份浓缩。突然弹出一条消息:“系统架构升级,你的岗位可能被优化”。那一刻,我忽然意识到:我精心打磨的"职业…...

Cortex-R52多集群中断处理机制与优化实践

1. Cortex-R52多集群中断处理机制解析在嵌入式实时系统中,Cortex-R52处理器因其确定性中断响应能力而广受青睐。当设计采用多集群架构时,中断处理机制面临独特挑战——每个集群内置的GIC模块如何协同工作?这直接关系到系统实时性能的边界。关…...

UCD9081 GUI实战:电源时序管理与故障记录配置详解

1. 项目概述:为什么我们需要一个智能的电源监控与序列管理器?在复杂的多轨电源系统设计中,比如服务器主板、通信基站或者高端测试仪器,工程师们常常面临一个共同的挑战:如何确保十几路甚至几十路电源在上电、下电以及运…...

CANN ONNX 模型生态兼容实战:从模型导入、算子映射到常见报错排查的全流程指南

一、ONNX 与 CANN 的关系 1.1 模型流转路径 PyTorch/TensorFlow↓ (export)ONNX 模型↓ (ATC 转换)CANN .om 模型↓ (ACL 推理)昇腾 NPU 执行ONNX 是中间格式,ATC 是桥梁1.2 为什么需要了解兼容性 常见痛点:1. PyTorch 新算子 ONNX 不支持2. ONNX 支持但 ATC 不支…...

超纯水管路里,那些肉眼看不见的颗粒威胁 : HALAR® ECTFE光滑内壁

苏福(深圳)科技有限公司 世索科HALAR ECTFE官方代理商 一、超纯水管路:半导体制造中最脆弱的洁净链条超纯水(UPW)是半导体晶圆制造中用量最大的工艺辅料,用于晶圆清洗、光刻后漂洗及化学品稀释。其电阻率需…...

用C++实现信奥题 P8976 「DTOI-4」排列)

打卡信奥刷题(3292)用C++实现信奥题 P8976 「DTOI-4」排列

P8976 「DTOI-4」排列 题目背景 Update on 2023.2.1:新增一组针对 yuanjiabao 的 Hack 数据,放置于 #21。 Update on 2023.2.2:新增一组针对 CourtesyWei 和 bizhidaojiaosha 的 Hack 数据,放置于 #22。 构造一个排列 ppp&…...

ARM架构随机数生成机制与安全应用实践

1. ARM架构随机数生成机制深度解析 在计算机安全领域,高质量的随机数生成是加密算法、密钥生成和安全协议的基础支撑。ARMv8/v9架构通过FEAT_RNG(Random Number Generation)特性提供了硬件级的随机数生成支持,其设计遵循严格的密码…...

Unity游戏运行时自动翻译引擎原理与实战配置

1. 为什么Unity游戏翻译不能只靠“改文本”——XUnity.AutoTranslator不是插件,而是运行时翻译引擎 你有没有试过打开一个Unity游戏的Assets文件夹,用文本编辑器搜索中文字符串,然后手动替换成英文?我试过三次,每次都在…...

免费高效的窗口放大神器:Magpie让Windows显示效果翻倍提升

免费高效的窗口放大神器:Magpie让Windows显示效果翻倍提升 【免费下载链接】Magpie A general-purpose window upscaler for Windows 10/11. 项目地址: https://gitcode.com/gh_mirrors/mag/Magpie 还在为老旧游戏或软件在4K显示器上显示模糊而烦恼吗&#x…...