使用WAF防御网络上的隐蔽威胁之命令注入攻击

命令注入攻击是网络安全领域的一种严重威胁,它允许攻击者在易受攻击的应用程序上执行恶意命令。

这种攻击通常发生在应用程序将用户输入错误地处理为操作系统命令的情况下。

什么是命令注入攻击

定义:命令注入攻击发生在攻击者能够在易受攻击的应用程序中注入并执行恶意的系统命令时。

工作原理:如果应用程序未对用户输入进行适当的验证和清理,攻击者可以注入恶意命令,这些命令会被应用程序以服务器的权限执行。

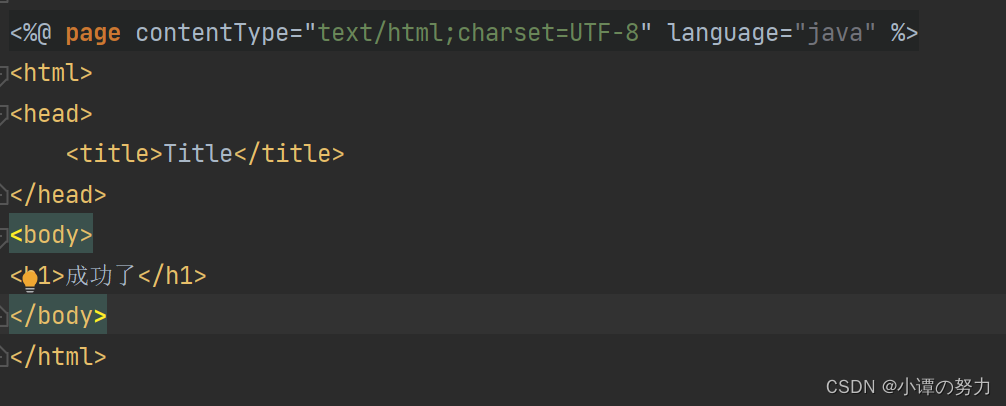

案例展示:

某网站输入命令生成报告时,系统没有适当地验证或清理输入。

这意味着如果输入了恶意命令,系统可能会执行。

攻击示例

攻击者获取了网站管理员的登录凭据(通过网络钓鱼攻击或其他手段)。

登录后,他们访问报告生成页面,并在输入字段中插入了恶意命令:

report.csv; rm -rf / --no-preserve-root

这个命令的意图是在生成report.csv报告的同时,执行一个删除服务器上所有文件的命令。

攻击结果:

由于后台系统未对输入进行有效的验证和清理,该命令被执行。服务器上的数据被删除,导致网站瘫痪和数据丢失,给公司带来了严重的财务和声誉损失。

命令注入攻击的危害

系统控制:攻击者可能获得对服务器的控制,执行任意命令。

数据泄露:通过命令注入攻击,攻击者可能访问敏感数据。

系统破坏:攻击者可能利用此攻击对系统造成损害,如删除重要文件。

如何防御命令注入攻击

严格的输入验证:对所有用户输入进行严格的验证,确保输入不包含任何可执行的命令或特殊字符。

使用安全的API:避免使用可能执行用户输入的系统命令的函数。使用安全的API来处理用户输入。

最小化权限:确保执行外部命令的应用程序具有最小的必要权限,限制潜在的危害。

适当的错误处理:避免在应用程序中公开显示错误消息,这些消息可能被利用来发现可被攻击的点。

日志记录与监控:记录并监控所有外部命令执行活动,以便及时发现可疑行为。

防御命令注入的最佳实践

安全编码培训:对开发人员进行安全编码的培训,强调防御命令注入的重要性。

代码审查:实施严格的代码审查过程,确保所有代码都遵循安全的编程实践。

自动化测试:利用自动化工具来测试应用程序,以发现可能的命令注入漏洞。

命令注入攻击是一种严重的安全威胁,能够使攻击者在服务器上执行恶意命令。通过

实施严格的输入验证、使用安全的API、最小化权限、适当的错误处理以及日志记录和监控,可以有效地防御这种攻击。

更重要的是,开发团队需要具备安全意识,并在整个开发过程中始终将安全作为优先考虑。

为了有效防御命令注入攻击,部署Web应用防火墙(WAF)是一种关键的安全措施。WAF可以作为服务器和外部通信之间的安全屏障,提供额外的保护层来防止恶意攻击。以下是使用WAF防御命令注入攻击的关键点:

实时监控和过滤:WAF持续监控进出应用程序的流量,并过滤掉那些包含恶意命令模式的请求。通过对请求内容的深度检查,WAF能够识别并阻止潜在的命令注入尝试。

定制化规则和策略:WAF允许用户根据自身应用的特性定制安全规则。这些规则可以特别针对命令注入攻击的常见模式,从而更有效地拦截这类攻击。

错误处理和响应:在检测到可疑请求时,WAF可以配置为自动阻止请求,并在必要时触发警报。这有助于及时响应潜在的安全威胁,同时避免敏感信息泄露。

日志记录与分析:WAF提供详尽的日志记录功能,记录所有被拦截的攻击尝试。这些日志对于事后分析、识别攻击模式和改进安全策略非常有价值。

在选择WAF产品时,雷池社区版WAF是一个值得考虑的选择。作为一个免费且功能丰富的Web应用防火墙,它为中小企业和个人用户提供了强大的网络安全保护。雷池社区版WAF不仅易于部署和维护,而且得益于其广泛的社区支持,能够及时更新以应对新兴的网络安全威胁。自行百度搜索安装即可。

相关文章:

使用WAF防御网络上的隐蔽威胁之命令注入攻击

命令注入攻击是网络安全领域的一种严重威胁,它允许攻击者在易受攻击的应用程序上执行恶意命令。 这种攻击通常发生在应用程序将用户输入错误地处理为操作系统命令的情况下。 什么是命令注入攻击 定义:命令注入攻击发生在攻击者能够在易受攻击的应用程…...

blender 导入到 Marvelous Designer

1) 将模型的所有部分合并为一个单独的mesh 2) 先调整计量单位: 3)等比缩放,身高调整到180cm左右 4)应用当前scale 首先,选中你要修改的物体,然后按下Ctrl-A键,打开应用…...

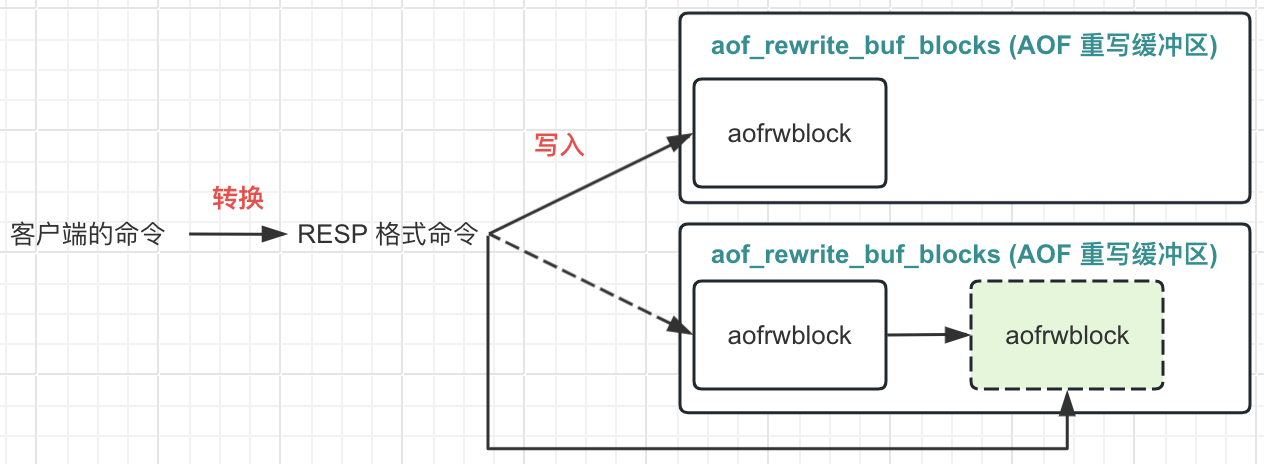

【Redis】AOF 源码

在上篇, 我们已经从使用 / 机制 / AOF 过程中涉及的辅助功能等方面简单了解了 Redis AOF。 这篇将从源码的形式, 进行深入的了解。 1 Redis 整个 AOF 主要功能 Redis 的 AOF 功能概括起来就 2 个功能 AOF 同步: 将客户端发送的变更命令, 保存到 AOF 文件中AOF 重写: 随着 Red…...

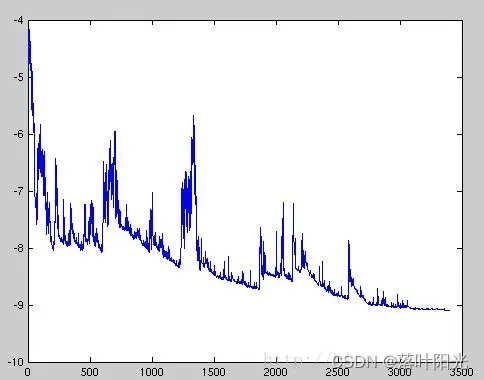

【小笔记】算法训练基础超参数调优思路

【学而不思则罔,思维不学则怠】 本文总结一下常见的一些算法训练超参数调优思路(陆续总结更新),包括: batchsize学习率epochsdropout(待添加) Batch_size 2023.9.29 简单来说,较…...

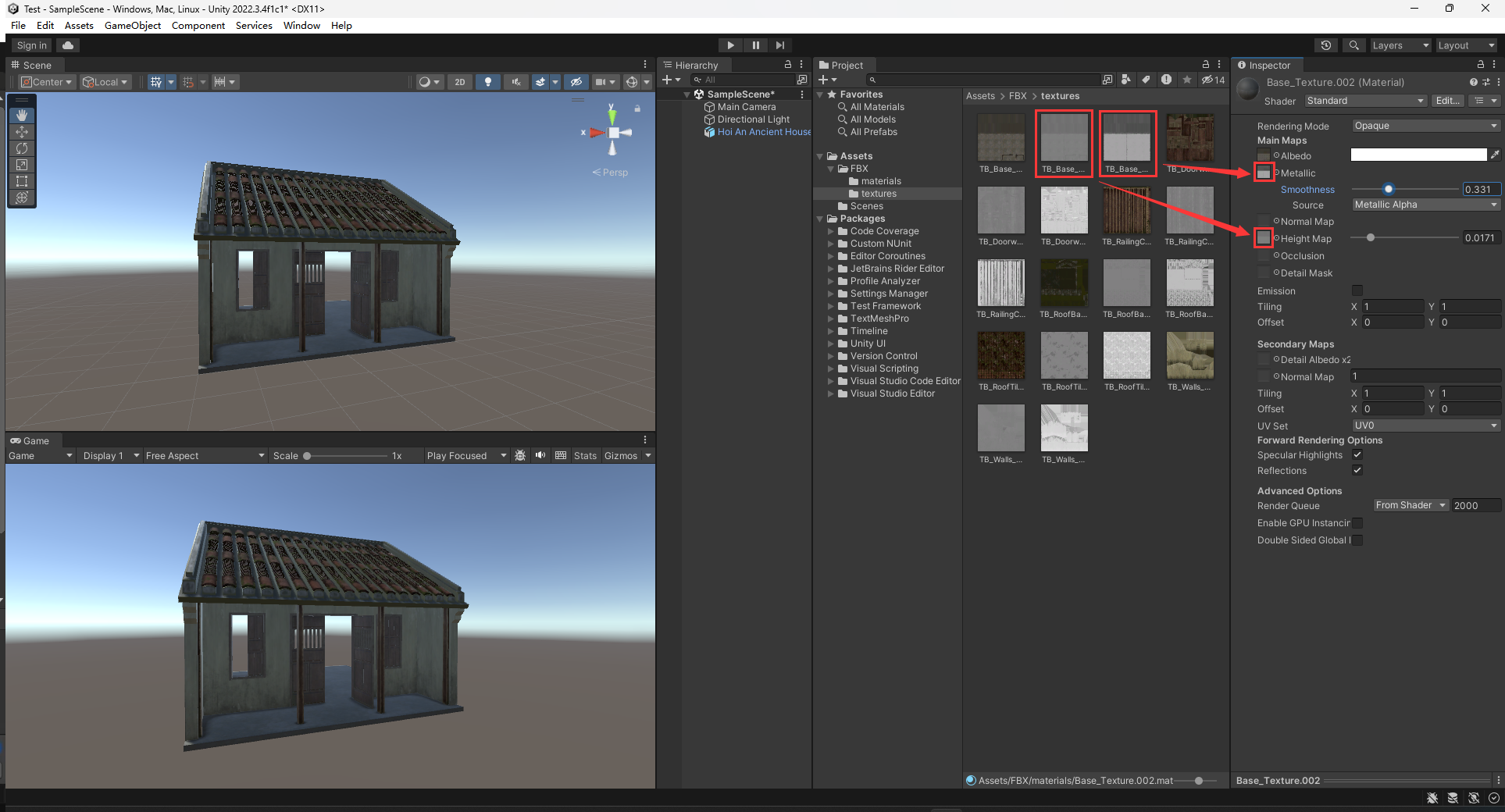

Blender——将模型及其所有纹理与材质导入unity

前期准备 参考视频:7分钟教会你如何将Blender的模型材质导入unity_哔哩哔哩_bilibili 实验模型官网下载地址:Hoi An Ancient House Model free VR / AR / low-poly 3D model CSDN下载链接: 【免费】Blender三维模型-古代房屋模型ÿ…...

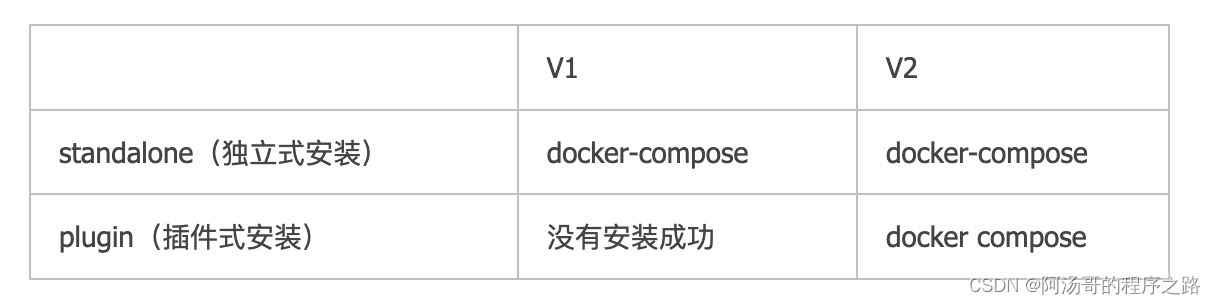

docker-compose和docker compose的区别

在docker实际使用中,经常会搭配Compose,用来定义和运行多个 Docker 容器。使用时会发现,有时候的指令是docker-compose,有时候是docker compose,下面给出解释。 docker官方文档:https://docs.docker.com/c…...

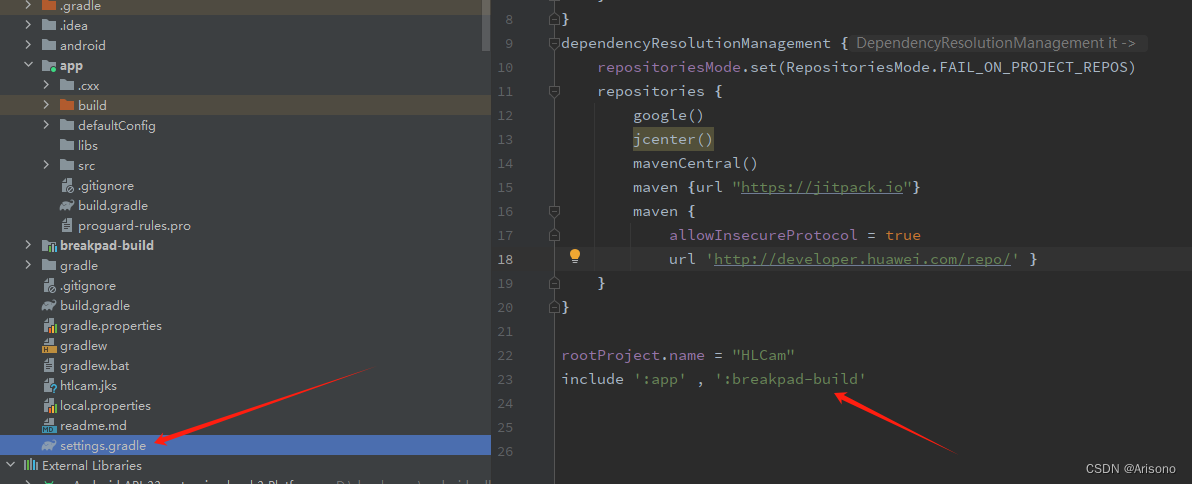

Android NDK Crash信息收集捕获和日志异常定位分析(addr2line)

Android NDK 闪退日志收集与分析 我们在开发过程中,Android JNI层Crash问题或者我们引用的第三方.so库文件报错,都是一个比较头疼的问题。相对Java层来说,由于c/c++造成的crash没有输出如同Java的Exception Strace堆栈信息,所以定位问题也是个比较艰难的事情。 Google Br…...

5、NumPy 高级索引和切片

目录 一、切片(Slicing) 二、NumPy 高级索引详解 1. 布尔型索引 2. 列表/数组索引 3. 花式索引 (Fancy Indexing) 4. 元组索引 三、结合切片与高级索引 一、切片(Slicing) 切片操作允许访问数组的子集。在 NumPy 中…...

.Net 全局过滤,防止SQL注入

问题背景:由于公司需要整改的老系统的漏洞检查,而系统就是没有使用参数化SQL即拼接查询语句开发的程序,导致漏洞扫描出现大量SQL注入问题。 解决方法:最好的办法就是不写拼接SQL,改用参数化SQL,推荐新项目…...

string 模拟实现

string的数据结构 char* _str; size_t _size; size_t _capacity; _str 是用来存储字符串的数组,采用new在堆上开辟空间; _size 是用来表示字符串的长度,数组大小strlen(_str); _capacity 是用来表示_str的空间大小, _capacity…...

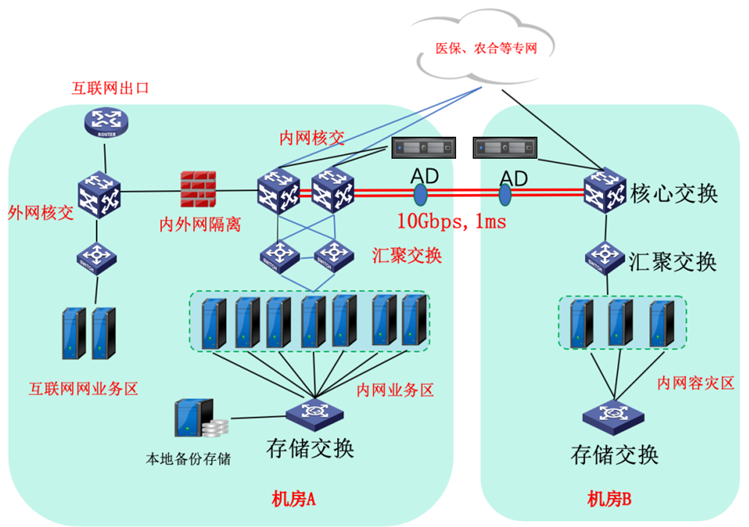

医院网络安全建设:三网整体设计和云数据中心架构设计

医院网络安全问题涉及到医院日常管理多个方面,一旦医院信息管理系统在正常运行过程中受到外部恶意攻击,或者出现意外中断等情况,都会造成海量医疗数据信息的丢失。由于医院信息管理系统中存储了大量患者个人信息和治疗方案信息等,…...

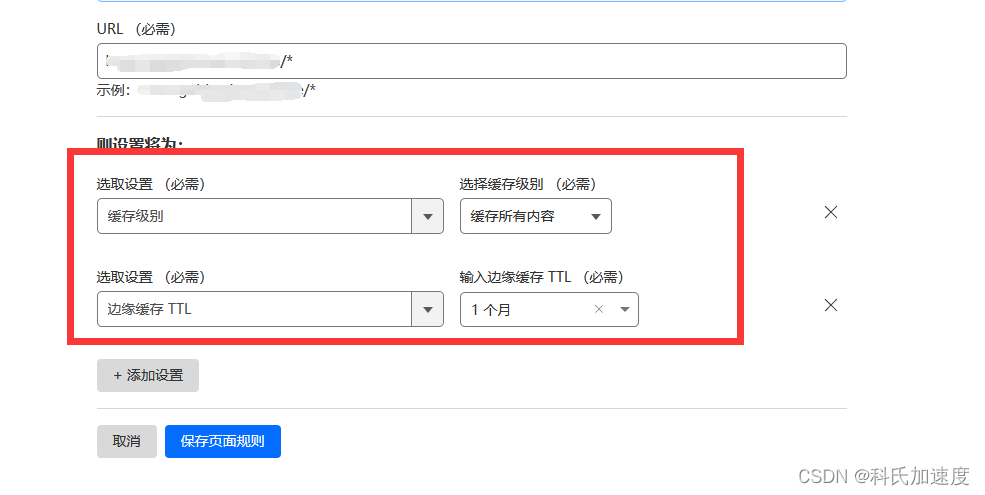

Cloudflare cdn 基本使用

个人版免费试用,一个邮箱账号只能缓存一个网站cdn。 地址:cloudflare.com 创建站点 在网站创建站点,填上你的域名 点击进入网站 缓存全局配置 可清除缓存,设置浏览器缓存时间 我设置了always online,防止服务器经常不稳定 缓…...

Oracle21C + PLSQL Developer 15 + Oracle客户端21安装配置完整图文版

一、Oracle21C PLSQL Developer 15 Oracle客户端文件下载 1、Oracl21C下载地址:Database Software Downloads | Oracle 中国 2、 PLSQL Developer 15下载地址:Registered download PL/SQL Developer - Allround Automations 3、 Oracle 客户端下载地址…...

编程笔记 html5cssjs 038 CSS背景

编程笔记 html5&css&js 038 CSS背景 一、CSS 背景属性二、CSS background-color三、不透明度 / 透明度四、使用 RGBA 的透明度五、CSS 背景图像六、CSS 背景重复CSS background-repeatCSS background-repeat: no-repeatCSS background-position 七、练习小结࿱…...

springmvc上传与下载

文件上传 结构图 导入依赖 <dependency><groupId>jstl</groupId><artifactId>jstl</artifactId><version>1.2</version></dependency><dependency><groupId>org.springframework</groupId><artifactId…...

)

论文阅读笔记AI篇 —— Transformer模型理论+实战 (一)

资源地址Attention is all you need.pdf(0积分) - CSDN 第一遍阅读(Abstract Introduction Conclusion) Abstract中强调Transformer摒弃了循环和卷积网络结构,在English-to-German翻译任务中,BLEU得分为28.4, 在En…...

)

Linux之shell编程(BASH)

Shell编程概述(THE bourne-again shell) Shell名词解释(外壳,贝壳) Kernel Linux内核主要是为了和硬件打交道 Shell 命令解释器(command interperter) Shell是一个用C语言编写的程序,他是用户使用Lin…...

HarmonyOS—声明式UI描述

ArkTS以声明方式组合和扩展组件来描述应用程序的UI,同时还提供了基本的属性、事件和子组件配置方法,帮助开发者实现应用交互逻辑。 创建组件 根据组件构造方法的不同,创建组件包含有参数和无参数两种方式。 说明 创建组件时不需要new运算…...

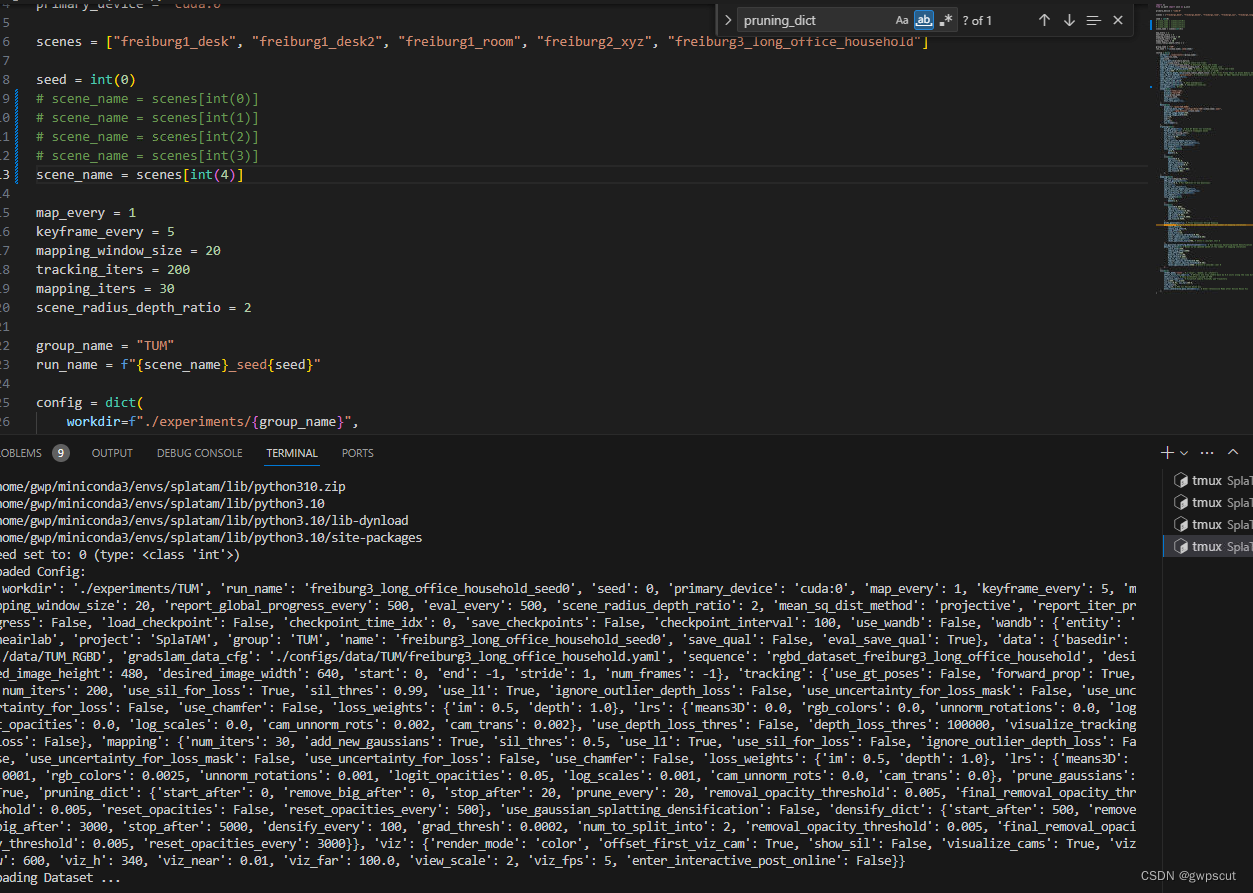

实验笔记之——基于TUM-RGBD数据集的SplaTAM测试

之前博客对SplaTAM进行了配置,并对其源码进行解读。 学习笔记之——3D Gaussian SLAM,SplaTAM配置(Linux)与源码解读-CSDN博客SplaTAM全称是《SplaTAM: Splat, Track & Map 3D Gaussians for Dense RGB-D SLAM》,…...

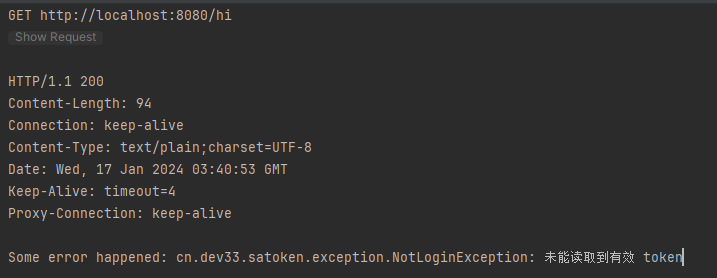

SpringBoot SaToken Filter如用使用ControllerAdvice统一异常拦截

其实所有的Filter都是一样的原理 大致流程: 创建一个自定义Filter, 用于拦截所有异常此Filter正常进行后续Filter调用当调用后续Filter时, 如果发生异常, 则委托给HandlerExceptionResolver进行后续处理即可 以sa-token的SaServletFilter为例 首先注册SaToken的过滤器 pac…...

如何快速掌握Pixel设备刷机:新手完整教程与PixelFlasher刷机工具指南

如何快速掌握Pixel设备刷机:新手完整教程与PixelFlasher刷机工具指南 【免费下载链接】PixelFlasher Pixel™ phone flashing GUI utility with features. 项目地址: https://gitcode.com/gh_mirrors/pi/PixelFlasher 你是否曾经因为复杂的命令行刷机操作而感…...

3分钟上手Bifrost:跨平台三星固件下载与解密终极指南

3分钟上手Bifrost:跨平台三星固件下载与解密终极指南 【免费下载链接】Bifrost Cross-platform tool for downloading Samsung mobile device firmware. 项目地址: https://gitcode.com/gh_mirrors/sa/Bifrost 还在为三星设备刷机找不到官方固件而烦恼吗&…...

如何快速掌握NarratoAI:AI视频解说自动化的完整教程

如何快速掌握NarratoAI:AI视频解说自动化的完整教程 【免费下载链接】NarratoAI 利用AI大模型,一键解说并剪辑视频; Using AI models to automatically provide commentary and edit videos with a single click. 项目地址: https://gitcod…...

2026上海楼宇自控系统 / DDC 自控系统/能耗监测系统厂家知名厂家推荐 品牌选型指南!

根据 2026 年最新行业调研数据,楼宇自控市场已迎来深刻变革。在 “双碳” 战略深入推进与国产替代进程加速的双重驱动下,国产品牌已正式跻身行业第一梯队,与霍尼韦尔、江森自控、西门子等国际巨头同台竞技。在此行业格局重组的浪潮中…...

3分钟解决BT下载慢:trackerslist让你的下载速度飙升5倍的秘密

3分钟解决BT下载慢:trackerslist让你的下载速度飙升5倍的秘密 【免费下载链接】trackerslist Updated list of public BitTorrent trackers 项目地址: https://gitcode.com/GitHub_Trending/tr/trackerslist 你是不是也经历过这样的场景?找到一个…...

英雄联盟Akari助手:免费开源的游戏效率工具完整指南

英雄联盟Akari助手:免费开源的游戏效率工具完整指南 【免费下载链接】League-Toolkit An all-in-one toolkit for LeagueClient. Gathering power 🚀. 项目地址: https://gitcode.com/gh_mirrors/le/League-Toolkit 还在为英雄联盟中繁琐的操作和…...

智慧树自动刷课插件:5步实现高效学习自动化,节省70%学习时间

智慧树自动刷课插件:5步实现高效学习自动化,节省70%学习时间 【免费下载链接】zhihuishu 智慧树刷课插件,自动播放下一集、1.5倍速度、无声 项目地址: https://gitcode.com/gh_mirrors/zh/zhihuishu 还在为智慧树平台的重复性视频学习…...

罗技鼠标宏完整实现方案:从Lua脚本到PUBG精准射击的进阶指南

罗技鼠标宏完整实现方案:从Lua脚本到PUBG精准射击的进阶指南 【免费下载链接】logitech-pubg PUBG no recoil script for Logitech gaming mouse / 绝地求生 罗技 鼠标宏 项目地址: https://gitcode.com/gh_mirrors/lo/logitech-pubg 在竞技射击游戏《绝地求…...

GD32 RISC-V BSP框架设计:从硬件抽象到跨平台移植实战

1. 项目概述:为什么我们需要一个专属的BSP框架?如果你正在使用GD32的RISC-V内核MCU,比如GD32VF103系列,并且是从STM32或者其他ARM Cortex-M平台转过来的,那你大概率踩过这样的坑:官方提供的固件库ÿ…...

【2025 版】CMD 命令大全|超详细!零基础到精通,一篇封神✅

在Windows操作系统中,命令提示符(CMD)是一个强大的工具,允许用户通过输入命令来执行各种操作。无论是系统管理、网络配置,还是文件管理,CMD都能提供高效的解决方案。 一、基本命令 cd:更改目录…...