DES加密原理

DES加密算法综合运用了置换、代替、代数等多种密码技术,具有设计精

巧、实现容易、使用方便等特点。DES加密算法的明文、密文和密钥的分组长度 都是64位,详细的DES加密算法结构如图6-10所示。

图6-10 DES加密算法结构图

DES加密过程如下所示:

1)64位密钥经子密钥产生算法产生16个48位子密钥。

2)64位明文首先经过初始置换IP(Initial Pennutation),将数据打乱重新排 列,并分成左右两边,各32位序列。

3)加密函数f实现子密钥K1对K0的加密,结果为32位的数据组f(R0, K1)。f(R0 ,K1)再与L0的模2相加,又得到一个32位的数组L0⊕f(R0,

K1),以L0⊕f(R0 ,K1)作为第二次加密迭代的R1 ,以R0作为第二次加密迭代

的Ll ,第二次加密迭代至第十六次加密迭代分别用子密钥K2 , ⅆ , K16进行,其 过程与第一次加密迭代相同。

4)第16次加密迭代结束后,产生一个64位的数据组。以其左边32位作为

R16 ,右边32位作为L16 ,两者合并后经过逆初始置换IP-1将数据重新排列,便得 到64位密文。至此,加密结束。

64位密钥经过置换选择1 、循环左移、置换选择2等变换,产生16个48位长的 子密钥。子密钥的产生过程如图6-11所示。

图6-11 子密钥产生流程图

具体方法如下:

·置换选择1:64位的密钥分为8个字节,每个字节的前7位是真正的密钥位,

第8位作为奇偶校验位,将64位密钥中去掉8个奇偶校验位,并将其余56位密钥位 打乱重排,且将前28位作为C0 ,后28位作为D0。

·置换选择2:将Ci和Di合并成一个56位的中间数据,从中选择出一个48位的 子密钥Ki。

由于DES的运算是对合运算,所以解密和加密可共用同一个运算,只是子密 钥使用的顺序不同。把64位密文当作明文输入,而且第一次解密迭代使用子密钥 K16 ,第二次解密迭代使用子密钥K15 ,依次类推,第十六次解密迭代使用子密钥 K1 ,最后输出便是64位明文。

相关文章:

DES加密原理

DES加密算法综合运用了置换、代替、代数等多种密码技术,具有设计精 巧、实现容易、使用方便等特点。DES加密算法的明文、密文和密钥的分组长度 都是64位,详细的DES加密算法结构如图6-10所示。 图6-10 DES加密算法结构图 DES加密过程如下所示ÿ…...

react 之 useCallback

简单讲述下useCallback的使用方法,useCallback也是用来缓存的,只不过是用于做函数缓存 // useCallbackimport { memo, useCallback, useState } from "react"const Input memo(function Input ({ onChange }) {console.log(子组件重新渲染了…...

OfficeWeb365 Readfile 任意文件读取漏洞复现

0x01 产品简介 OfficeWeb365 是专注于 Office 文档在线预览及PDF文档在线预览云服务,包括 Microsoft Word 文档在线预览、Excel 表格在线预览、Powerpoint 演示文档在线预览,WPS 文字处理、WPS 表格、WPS 演示及 Adobe PDF 文档在线预览。 0x02 漏洞概述 OfficeWeb365 Rea…...

Unity内置的函数)

UnityShader(十三)Unity内置的函数

在计算光照模型时我们需要得到许多数据,比如光源方向、视角方向这种基本信息。 在之前的例子中都是自行在代码里计算的,比如: normalize(_WorldSpaceLight0Pos.xyz) 得到光源方向(这种方法实际只适用平行光) normaliz…...

【开源】基于Qt5的ROS1/ROS2人机交互软件(支持地图编辑/多点导航)

本项目基于Qt5开发,基于CMake进行构建,可以实现一套代码同时在ROS1/ROS2系统中使用(本项目已接入CI,保证多ROS版本/系统版本可用性) 项目地址: https://github.com/chengyangkj/Ros_Qt5_Gui_App 软件在编译时会自动识别环境变量中的ROS1/ROS…...

Spring和SpringBoot的区别是什么

Spring 和 Spring Boot 是 Java 开发领域内两个极其重要且紧密相关的框架,它们各自在企业级应用开发中扮演着不同的角色,并带来了一系列革新性的变化。以下是关于两者之间主要区别的详细分析: 一、设计理念与定位 Spring Framework Spring 是…...

布局技巧及CSS初始化

一,margin负值巧妙应用 二,文字围绕浮动元素 三,行内块 四,CSS三角强化 五,CSS初始化 一,margin负值巧妙应用 制作盒子的细线边框: 鼠标经过li后变色: 二,文字围绕…...

excel怎么设置密码?轻松保护您的工作表

在数字化时代,数据的安全性显得尤为重要。excel作为我们日常工作中广泛使用的办公软件,其中可能包含了大量的敏感数据。为了确保这些数据不被未授权的人访问,本文将为您详细介绍excel怎么设置密码,从而有效地保护您的数据安全。 方…...

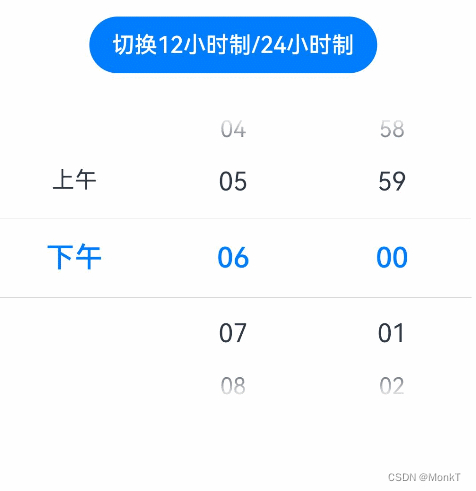

鸿蒙(HarmonyOS)项目方舟框架(ArkUI)之TimePicker组件

鸿蒙(HarmonyOS)项目方舟框架(ArkUI)之TimePicker组件 一、操作环境 操作系统: Windows 10 专业版、IDE:DevEco Studio 3.1、SDK:HarmonyOS 3.1 二、TimePicker组件 TextClock组件通过文本将当前系统时间显示在设备上。支持不…...

Springboot集成Camunda并完成一条流程实例

💖专栏简介 ✔️本专栏将从Camunda(卡蒙达) 7中的关键概念到实现中国式工作流相关功能。 ✔️文章中只包含演示核心代码及测试数据,完整代码可查看作者的开源项目snail-camunda ✔️请给snail-camunda 点颗星吧😘 💖设计流程定…...

宠物用品/宠物自动饮水机方案

宠物自动饮水机方案原理 宠物自动饮水机,也叫做智能宠物饮水机,是一种为宠物设计的智能化饮水器。应用核心主要在于智能化水泵控制,以及外围传感器电路。 宠物自动饮水机使用方便,不用频繁的换水。另外,自来水的水质可…...

git小白进阶之路

git是最常用的版本控制工具,我对其进行了整理后续补充,这个文档欢迎大家来讨论,当前我的视频梳理: git小白进阶之路_哔哩哔哩_bilibili,非常希望大佬们能够批评指正,并多多交流。 目录 初始配置 配置账号…...

哈希表——C++

目录 一、首先使用拉链法: 二、开放寻址法 三、字符串哈希 1.具体如何使用进制的方式来存储字符前缀的可以看这个y总的这个图 2.接下来说一说算某个中间的区间的字符串哈希值 哈希表是一种数组之间互相映射的数据结构,比如举个简单的例子一个十个的数…...

LabVIEW叶片厚度远程监控

LabVIEW叶片厚度远程监控 随着网络技术的高速发展,远程监控广泛应用在各个领域。本文介绍了一种基于LabVIEW的植物叶片厚度远程监控系统,旨在实现对植物生长状况的精准监测和分析。 该系统利用LabVIEW软件开发工具,通过TCP网络协议实现数据…...

el-table动态合并

废话就不多说了,直接上代码!!! 合并行 // 方法一 <template><div class"container"><el-table :data"dataSource" :border"true":header-cell-style"{ font-weight: normal,…...

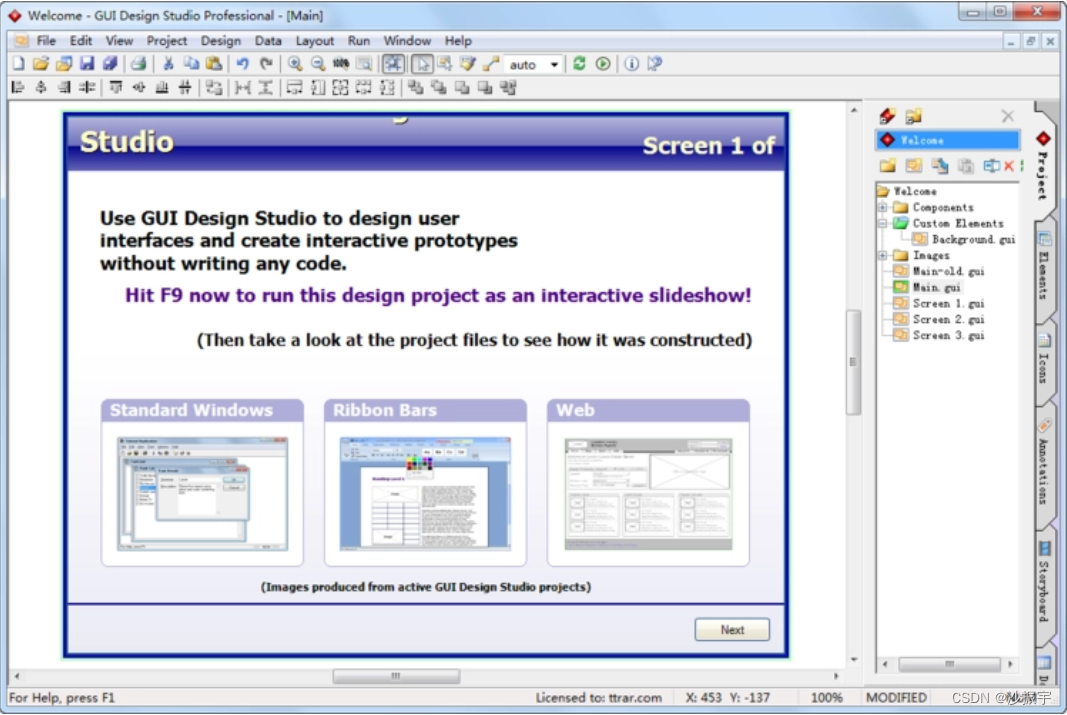

【DevOps】产品需求文档(PRD)与常见原型软件

文章目录 1、PRD介绍1.1、概述1.2、前提条件1.3、主要目的1.4、关键内容1.5、表述方式1.6、需求评审人员1.7、一般内容结构 2、需求流程3、常见原型软件3.1、Word3.2、Axure3.2.1、详细介绍3.2.2、应用分类3.2.3、优缺点 3.3、摹客RP3.4、蓝湖3.5、GUI Design Studio 1、PRD介绍…...

)

【QT+QGIS跨平台编译】之十八:【Expat+Qt跨平台编译】(一套代码、一套框架,跨平台编译)

文章目录 一、Expat介绍二、文件下载三、文件分析四、pro文件五、编译实践一、Expat介绍 Expat库最初由James Clark创建,已经成为许多编程语言中常用的XML解析工具。它以其简单、快速和可靠的特点而受到广泛的认可和使用。 Expat库的优点包括: 快速:Expat的解析速度非常快…...

20240203

1.项目经理正在为新项目制订进度计划,项目的成功取决于使用需要政府颁发特殊环境许可证的设备,在网络图的设计过程中,项目经理应该做什么以确保正确的活动排序? A.使用滚动式规划考虑项目不确定性 B.分析外部依赖关系,…...

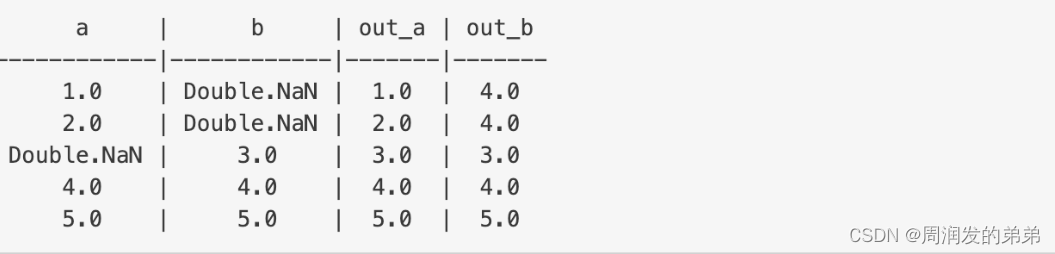

【Spark实践6】特征转换FeatureTransformers实践Scala版--补充算子

本节介绍了用于处理特征的算法,大致可以分为以下几组: 提取(Extraction):从“原始”数据中提取特征。转换(Transformation):缩放、转换或修改特征。选择(Selection&…...

【知识点】设计模式

创建型 单例模式 Singleton:确保一个类只有一个实例,并提供该实例的全局访问点 使用一个私有构造方法、一个私有静态变量以及一个公有静态方法来实现。私有构造方法确保了不能通过构造方法来创建对象实例,只能通过公有静态方法返回唯一的私…...

OpenClaw调试技巧:Gemma-3-12b-it任务失败时的7种诊断方法

OpenClaw调试技巧:Gemma-3-12b-it任务失败时的7种诊断方法 1. 为什么需要系统化的调试方法 上周我让OpenClaw配合Gemma-3-12b-it模型自动整理项目文档时,遇到了一个诡异现象:任务开始时运行正常,但在处理到第三个Markdown文件时…...

std::shared_ptr 复习

一、std::shared_ptr 概述 std::shared_ptr 是 C11 引入的智能指针,它共享对所管理对象的所有权,即多个 shared_ptr 可以指向同一个对象。当最后一个 shared_ptr 离开作用域或被重置时,它会自动释放所管理的对象。 核心特性 共享所有权&#…...

开源六轴机械臂:3D打印谐波减速器技术如何打破工业自动化成本壁垒

开源六轴机械臂:3D打印谐波减速器技术如何打破工业自动化成本壁垒 【免费下载链接】Faze4-Robotic-arm All files for 6 axis robot arm with cycloidal gearboxes . 项目地址: https://gitcode.com/gh_mirrors/fa/Faze4-Robotic-arm 工业自动化的普及面临着…...

)

GraalVM静态镜像上线前必做的5项内存安全审计(含JFR采样脚本、heapdump解析模板、容器OOMKilled溯源指南)

第一章:GraalVM静态镜像内存安全审计的必要性与认知重构传统JVM应用依赖动态类加载、反射和运行时代码生成,其内存布局在启动后持续演化,而GraalVM Native Image通过AOT编译将Java应用构建成静态可执行镜像,彻底剥离了JVM运行时。…...

Z-Image-Turbo镜像实战指南:Xinference多模型管理+Gradio多Tab界面配置

Z-Image-Turbo镜像实战指南:Xinference多模型管理Gradio多Tab界面配置 1. 快速了解Z-Image-Turbo镜像 今天给大家介绍一个特别实用的AI镜像——Z-Image-Turbo,这是一个基于Xinference框架的多模型管理平台,专门用于生成高质量的人物图像。如…...

)

RAG 回答总“差点意思“?小白程序员必备:附代码实战两把索引优化钥匙(收藏版)

本文针对 RAG 搭建后回答质量不高的问题,介绍了两种优化方法:句子窗口检索和结构化递归检索。句子窗口检索通过聚焦最小句子并扩展为完整段落来提升答案质量;结构化递归检索则通过元数据标签先过滤再搜索,特别适合大规模知识库。文…...

Windows系统苹果USB驱动安装全攻略:告别iTunes臃肿安装

Windows系统苹果USB驱动安装全攻略:告别iTunes臃肿安装 【免费下载链接】Apple-Mobile-Drivers-Installer Powershell script to easily install Apple USB and Mobile Device Ethernet (USB Tethering) drivers on Windows! 项目地址: https://gitcode.com/gh_mi…...

从抓包到洞察:Wireshark实战解析HTTP协议核心交互

1. 为什么我们需要抓包分析HTTP协议 刚开始接触网络协议分析时,很多人都会有这样的疑问:为什么非要大费周章地抓包?直接看文档不行吗?这个问题我也曾经困惑过,直到第一次用Wireshark亲眼看到真实的HTTP报文在眼前流动&…...

高效获取城通网盘直链:智能解析工具使用指南

高效获取城通网盘直链:智能解析工具使用指南 【免费下载链接】ctfileGet 获取城通网盘一次性直连地址 项目地址: https://gitcode.com/gh_mirrors/ct/ctfileGet 还在为城通网盘的下载限制而烦恼吗?ctfileGet是一款专为突破城通网盘下载限制而设计…...

OpenClaw多任务调度:千问3.5-9B并行处理技巧

OpenClaw多任务调度:千问3.5-9B并行处理技巧 1. 为什么需要多任务调度 去年冬天,我接手了一个数据密集型项目,需要同时处理数据分析、邮件生成和文件格式转换三项任务。最初尝试用传统脚本串行执行,结果发现总耗时超过8小时——…...